Introdução

Este documento descreve o processo de renovação de certificado do Expressway/Video Communication Server (VCS).

Informações de Apoio

As informações neste documento aplicam-se ao Expressway e ao VCS. O documento faz referência ao Expressway, mas pode ser trocado com o VCS.

Note: Embora este documento seja projetado para ajudá-lo com o processo de renovação de certificado, é uma boa ideia verificar também o Guia de implantação de criação e uso de certificado do Cisco Expressway para sua versão.

Sempre que um certificado for renovado, devem ser considerados dois pontos principais para verificar se o sistema continua a funcionar corretamente após a instalação do novo certificado:

1. Os atributos do novo certificado devem corresponder aos do certificado antigo (principalmente o nome alternativo do assunto e o uso da chave estendida).

2. A CA (Autoridade de Certificação) que assina o novo certificado deve ser confiável por outros servidores que se comunicam diretamente com o Expressway (por exemplo, CUCM, Expressway-C, Expressway-E,... ).

Processo

A) Obter informações do certificado atual

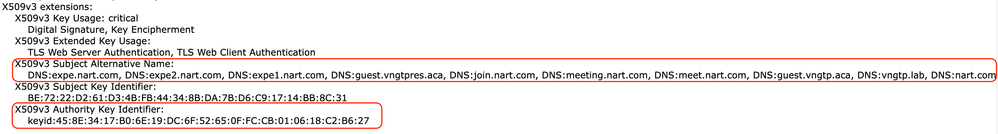

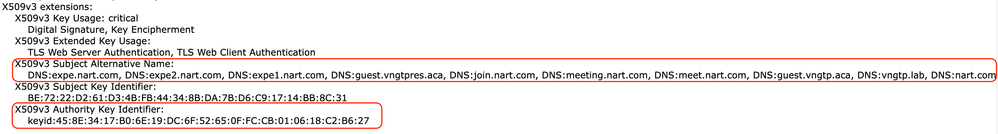

1. Abra Expressway Web Page Maintenance > Security > Server certificate > Show decoded.

2. Na nova janela que será aberta, copie as extensões Nome alternativo do assunto e Identificador da chave de autoridade X509v3 em um documento do bloco de notas.

Janela "Mostrar certificado decodificado"

Janela "Mostrar certificado decodificado"

B) Gere o CSR (Certificate Signing Request, Solicitação de assinatura de certificado) e envie-o à CA (Autoridade de certificação) para assinatura.

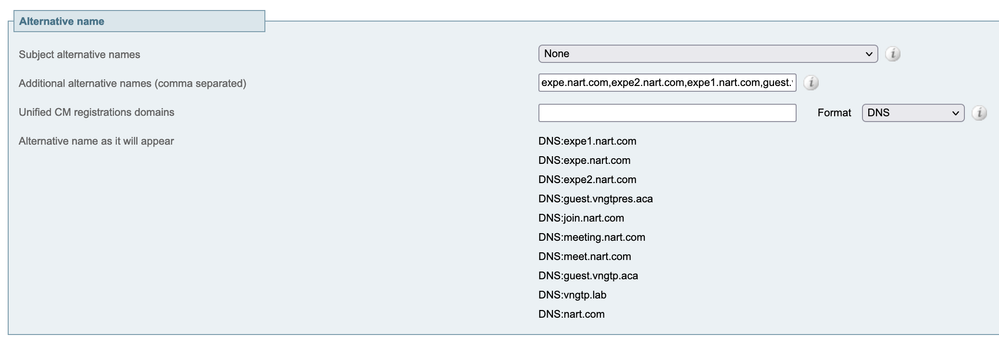

1. No Expressway Webpage Maintenance > Security > Server certificate > Generate CSR.

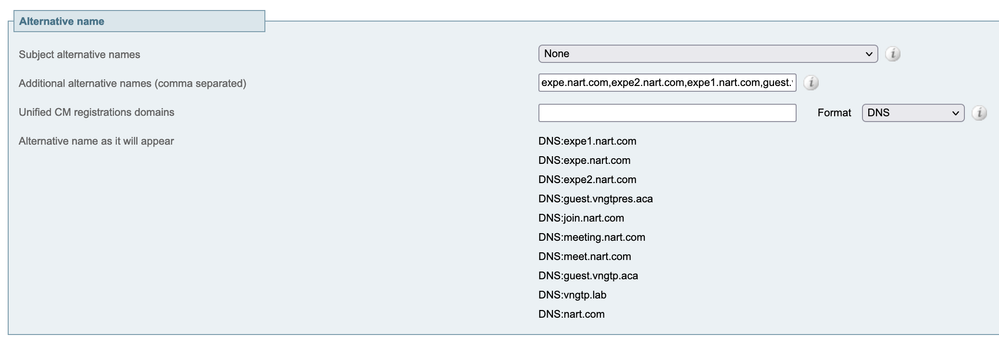

2. Na janela Gerar CSR, no campo Nomes alternativos adicionais (separados por vírgula), informe todos os valores para Nomes alternativos do assunto que foram salvos na seção A e remova o DNS: e separe a lista com vírgulas.

Nesta imagem, ao lado de Nome alternativo como aparece, há uma lista de todas as SANs a serem usadas no certificado):

Gerar entradas CSR SAN

Gerar entradas CSR SAN

3. Insira o restante das informações na seção Informações adicionais (como país, empresa, estado,...) e clique em Gerar CSR.

4. Depois que você tiver gerado o CSR, a página Manutenção > Segurança > Certificado do Servidor mostrará uma opção para Descartar CSR e Download. Escolha Download e envie o CSR à CA para assinatura.

Note: Não descarte o CSR antes que o novo certificado seja instalado. Se Discard CSR tiver sido feito e, em seguida, for feita uma tentativa de instalar um certificado assinado com o CSR que foi descartado, a instalação do certificado falhará.

C) Verifique a lista SAN e o atributo de uso de chave estendida/aprimorada no novo certificado

Abra o certificado recém-assinado no gerenciador de certificados do Windows e verifique:

1. A lista SAN corresponde à lista SAN que salvamos na seção A que usamos para gerar o CSR.

2. O atributo "Extended/Enhanced key usage" deve incluir Client Authentication e Server Authentication.

Note: Se o certificado tiver a extensão .pem, renomeie-o como .cer ou .crt para poder abri-lo com o Gerenciador de Certificados do Windows. Quando o certificado estiver aberto com o Gerenciador de Certificados do Windows, você pode ir para a guia Detalhes > Copiar para Arquivo e exportá-lo como um arquivo codificado na Base64, um arquivo codificado na Base64 normalmente tem "-----BEGIN CERTIFICATE-----" na parte superior e "-----END CERTIFICATE-----" na parte inferior quando aberto em um editor de texto

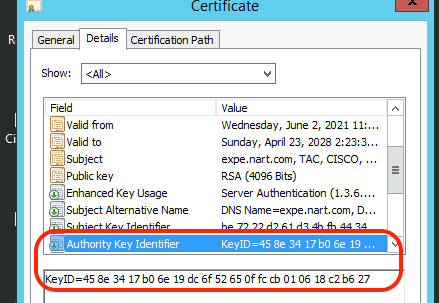

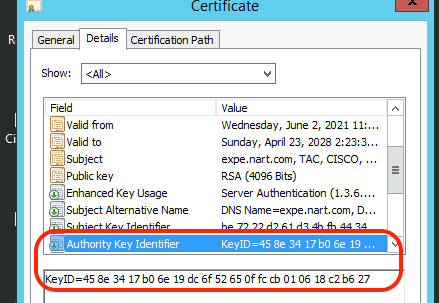

D) Verificar se a CA que assinou o novo certificado é a mesma que assinou o certificado antigo

Abra o certificado recém-assinado no gerenciador de certificados do Windows, copie o valor do Identificador de Chave de Autoridade e compare-o com o valor do Identificador de Chave de Autoridade que salvamos na seção A.

Novo certificado aberto com o Gerenciador de Certificados do Windows

Novo certificado aberto com o Gerenciador de Certificados do Windows

Se os dois valores forem iguais, significa que a mesma CA foi usada para assinar o novo certificado e a que foi usada para assinar o certificado antigo, e você poderá prosseguir para a seção E para carregar o novo certificado.

Se os valores forem diferentes, isso significa que a CA usada para assinar o novo certificado é diferente da CA usada para assinar o certificado antigo, e as etapas a serem seguidas antes de você prosseguir para a seção E são:

1. Obtenha todos os certificados CA intermediários, se houver, e o certificado CA raiz.

2. Vá para Manutenção > Segurança > Certificado de CA confiável , clique em Procurar e procure o certificado de CA intermediário em seu computador e carregue-o. Faça o mesmo para qualquer outro certificado intermediário de CA e o certificado raiz de CA.

3. Faça o mesmo em qualquer Expressway-E (se o certificado a ser renovado for um certificado Expressway-C) que se conecte a este servidor ou em qualquer Expressway-C (se o certificado a ser renovado for um certificado Expressway-E) que se conecte a este servidor.

4. Se o certificado a ser renovado for um certificado Expressway-C e você tiver MRA ou tiver zonas seguras para CUCM

- Verifique se o CUCM confia na nova raiz e na CA intermediária.

- Carregue os certificados de CA raiz e intermediária para os armazenamentos CUCM tomcat-trust e callmanager-trust.

- Reinicie os serviços relevantes no CUCM.

E) Instalar o novo certificado

Depois que todos os pontos anteriores tiverem sido verificados, você pode instalar o novo certificado no Expressway de Manutenção > Segurança > Certificado do servidor .

Clique em Browse e selecione o novo arquivo de certificado do seu computador e carregue-o.

Você deve reiniciar o Expressway após instalar um novo certificado.

Note: Verifique se o certificado a ser carregado no Expressway de Manutenção > Segurança > Certificado do Servidor contém apenas o certificado do servidor Expressway e não a cadeia completa de certificados e verifique se é um certificado Base64.

Adicionando um único certificado a vários Expressways:

- Crie um único certificado para todo o cluster do expressway-e.

- Crie um CSR que contenha todos os FQDNs mais os recursos extras que você usa em suas vias expressas (se CMS webrtc, o domínio e a url de junção, se MRA, seus domínios de registro/logon)

Exemplo:

Exwycluster.domain

Exwy1.domain

Exwy2.domain

Exwy3.domain

Exwy4.domain

Recursos adicionais (domínios ou URL do CMS)

- Depois que o CSR estiver pronto, você poderá extrair a chave privada desse CSR usando um programa SFTP (eu recomendo que você use muito o WinSCP)

- Abra o WinSCP e conecte-se ao Expressway-e que criou o CSR

- Navegue até tandberg/persistent/certs/ CSR ou solicitação de assinatura de certificado (pode ser exibida ou está pendente)

- Copie a chave privada do expressway-e para a sua área de trabalho,

- Depois disso, podemos usar o mesmo certificado para todos os 4 nós.

Feedback

Feedback