Introdução

Este documento descreve o procedimento de configuração do Serviço de Usuário de Discagem de Autenticação Remota (RADIUS - Remote Authentication Dial-In User Service) no Cisco Wide Area Application Services (WAAS) e no Windows 2008 R2 Network Policy Server (NPS).

A configuração padrão do WAAS usa autenticação local. O Cisco WAAS suporta o RADIUS e o Terminal Access Controller Access-Control System (TACACS+) também para Autenticação, Autorização e Tarifação (AAA). Este documento aborda a configuração de apenas um dispositivo. No entanto, isso também pode ser feito no grupo de dispositivos. Toda a configuração deve ser aplicada por meio da GUI do WAAS CM.

A configuração geral de AAA do WAAS é fornecida no Cisco Wide Area Application Services Configuration Guide no capítulo Configuring Administrative Login Authentication, Authorization, and Accounting.

Contribuição de Hamilton Gananabaskaran, Engenheiro TAC da Cisco.

Editado por Sanaz Tayyar, Engenheiro do TAC da Cisco.

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos:

- WAAS 5.x ou 6.x

- servidor NPS Windows

- AAA - RADIUS

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- Cisco WAAS - Virtual Central Manager (vCM)

- WAAS 6.2.3.b

- NPS do Windows 2008

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos usados neste documento foram iniciados com uma configuração padrão. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Produtos Relacionados

Este documento também pode ser aplicado com estas versões de hardware e software:

- vWAAS, ISR-WAAS e todos os dispositivos WAAS

- WAAS 5.x ou WAAS 6.x

- WAAS como gerente central, acelerador de aplicativos

Observação: o APPNAV-XE não suporta esta configuração. O roteador AAA envia a configuração para o APPNAV-XE.

Configuration Steps

Estas configurações precisam ser aplicadas:

1. Gerente central do WAAS

1.1 configuração RADIUS AAA

1.2 Configuração da autenticação AAA

2. Windows 2008 R2 - configuração do servidor NPS

2.1 Configuração de Clientes RADIUS

2.2 Configuração da política de rede

3. Configuração do WAAS CM para contas de usuário RADIUS

1. Gerente central do WAAS

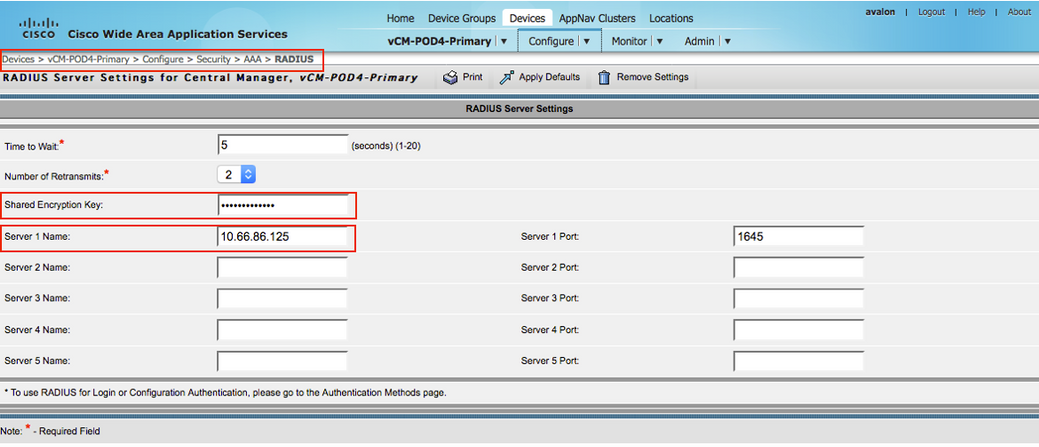

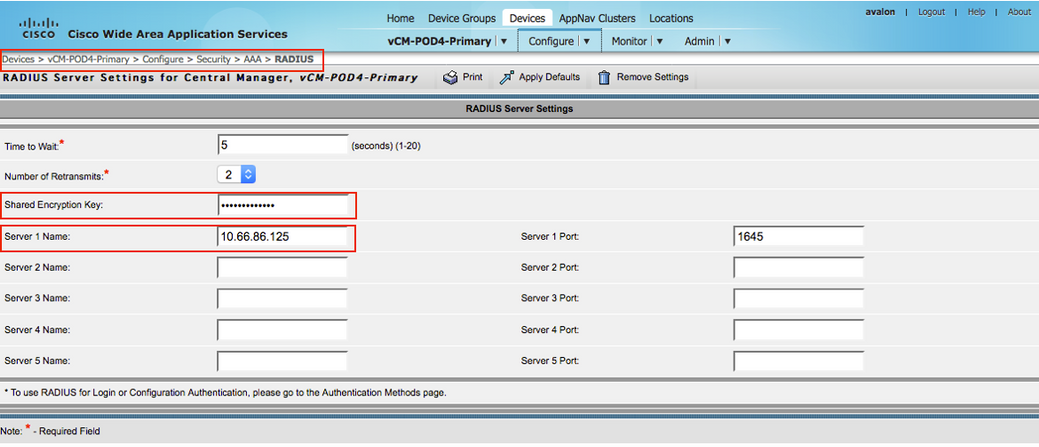

1.1 No WAAS Central Manager cria o servidor RADIUS em Configure>Security>AAA>RADIUS.

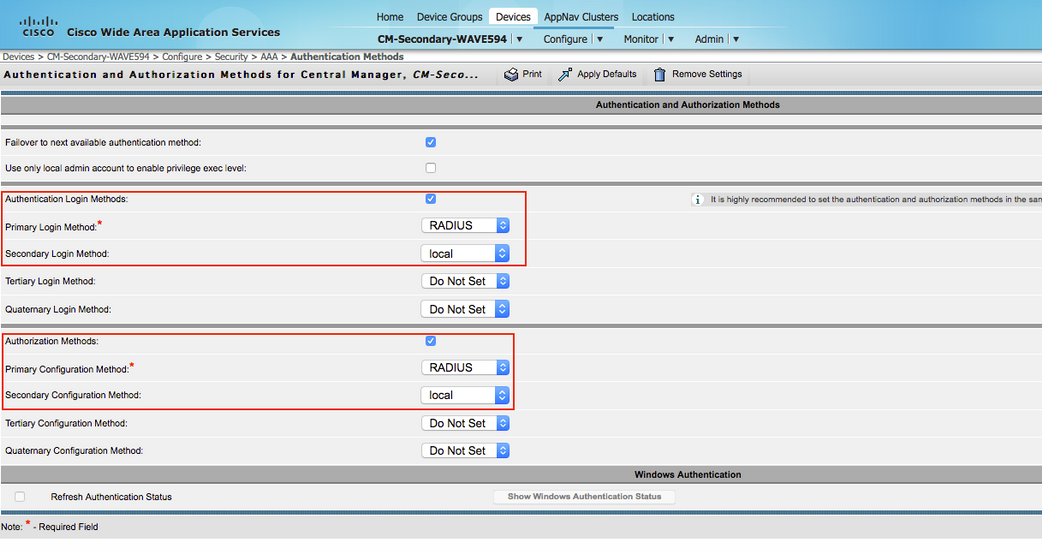

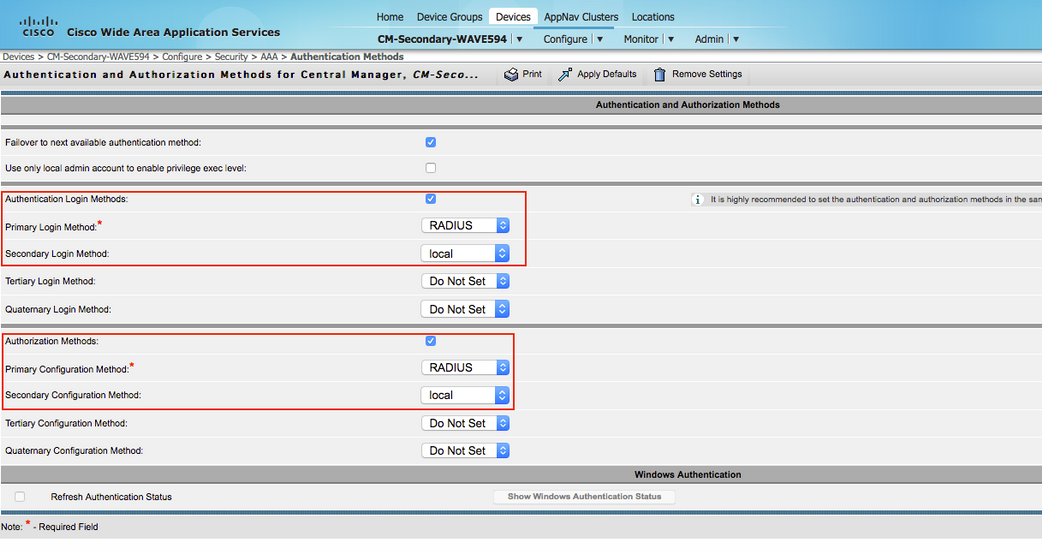

1.2 Configure o método de autenticação para refletir o RADIUS em Configure>Security>AAA>Authentication Methods.

O método de autenticação principal é escolhido como RADIUS e o método de autenticação secundário é escolhido como local. Assim, em caso de falha de RADIUS, o cliente pode fazer login através da conta local.

2. Configuração do Servidor Windows 2008 R2 -NPS

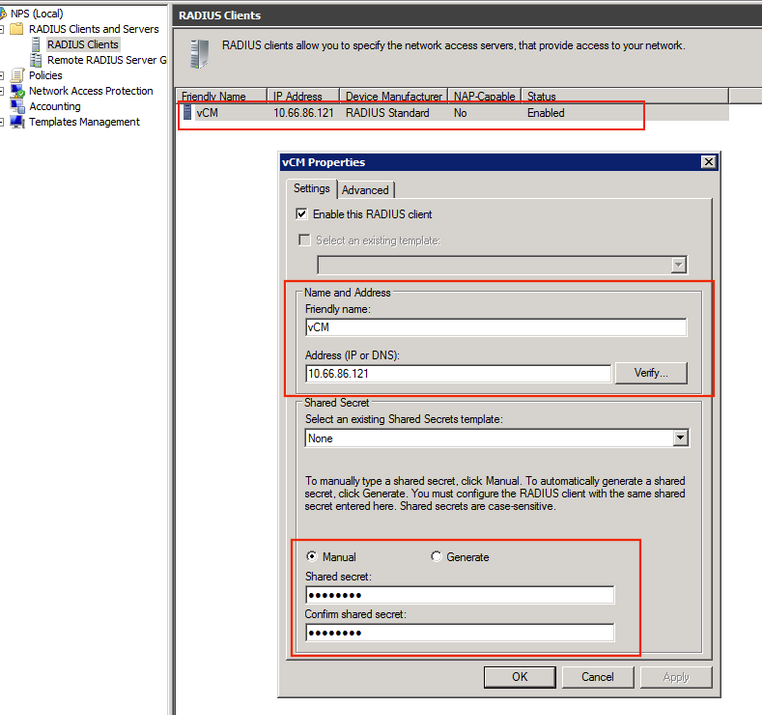

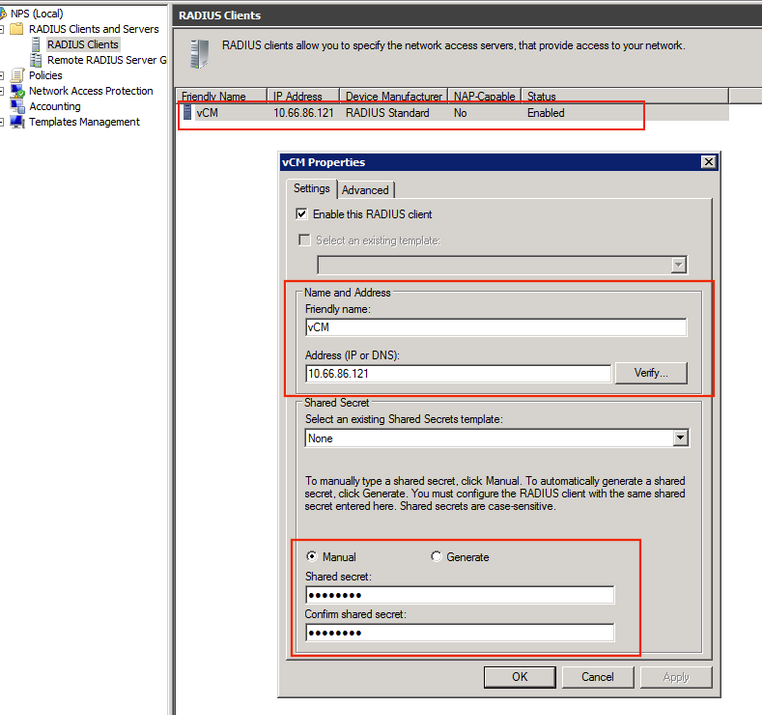

2.1 No Windows 2008 R2 - servidor NPS, crie o IP do dispositivo WAAS como um cliente RADIUS.

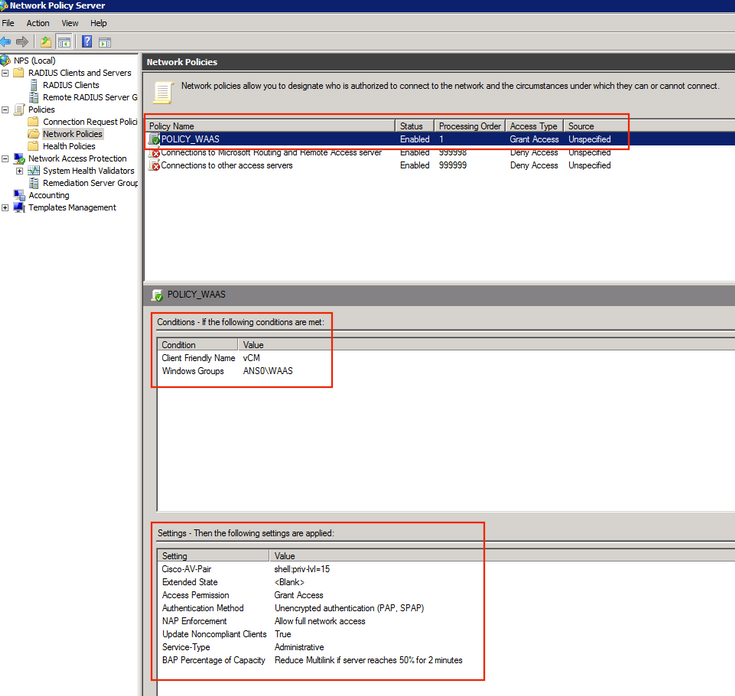

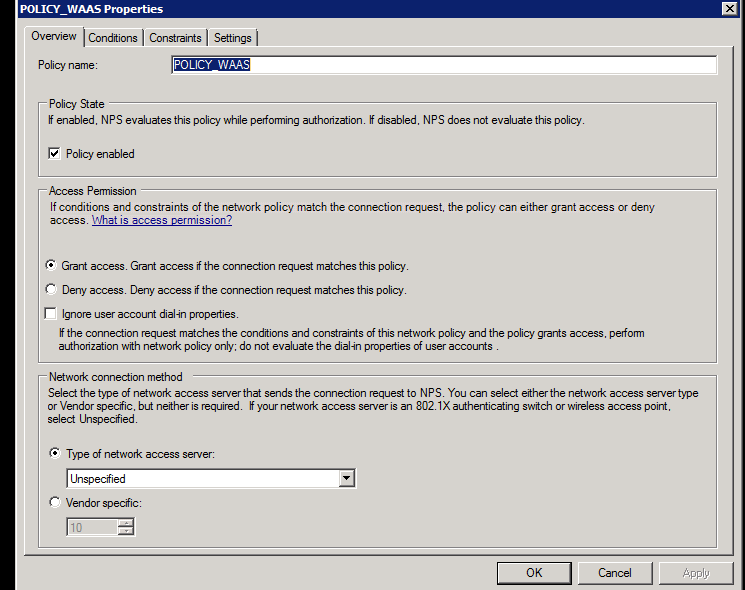

2.2 No Windows 2008 R2 - servidor NPS, crie uma política de rede para corresponder aos dispositivos WAAS e permitir autenticação.

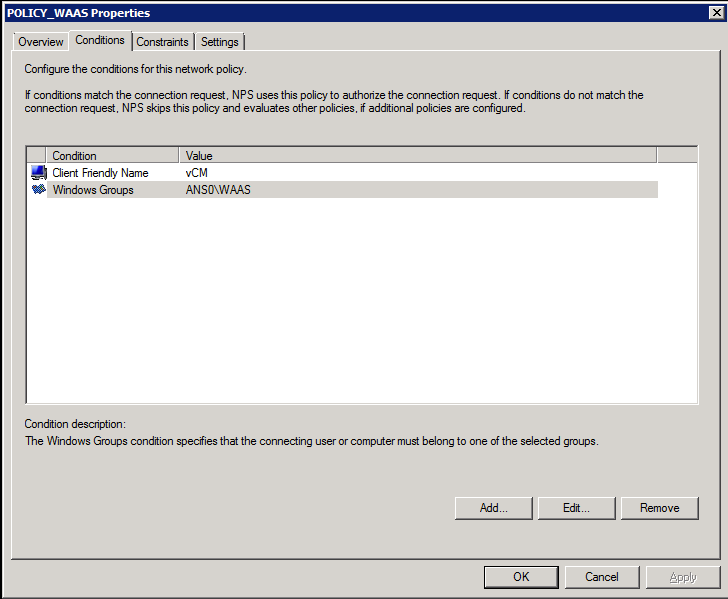

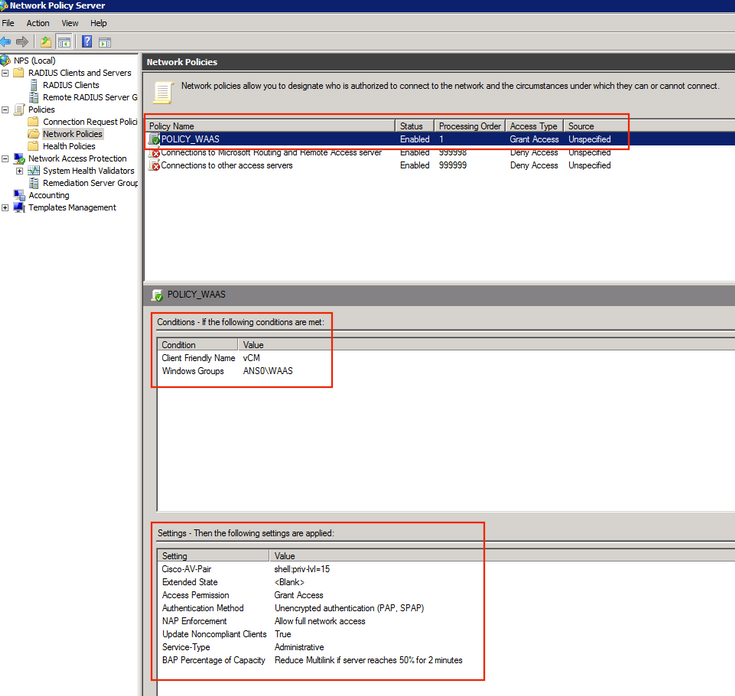

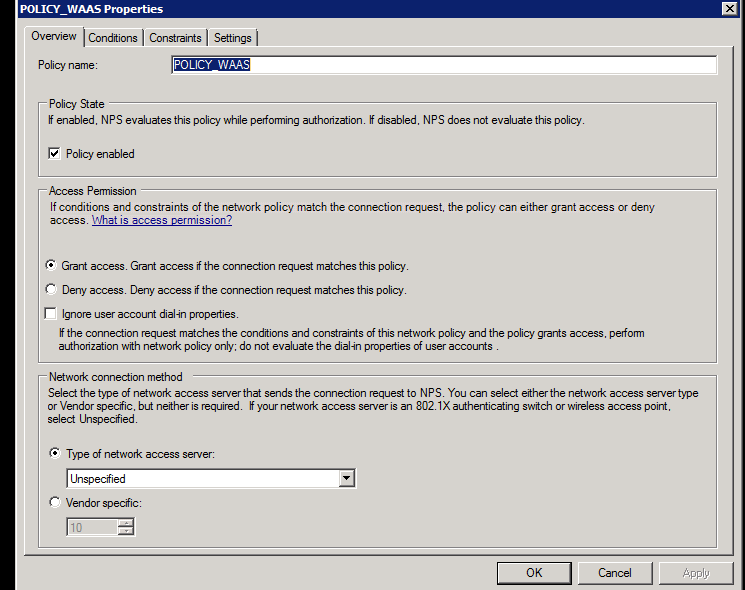

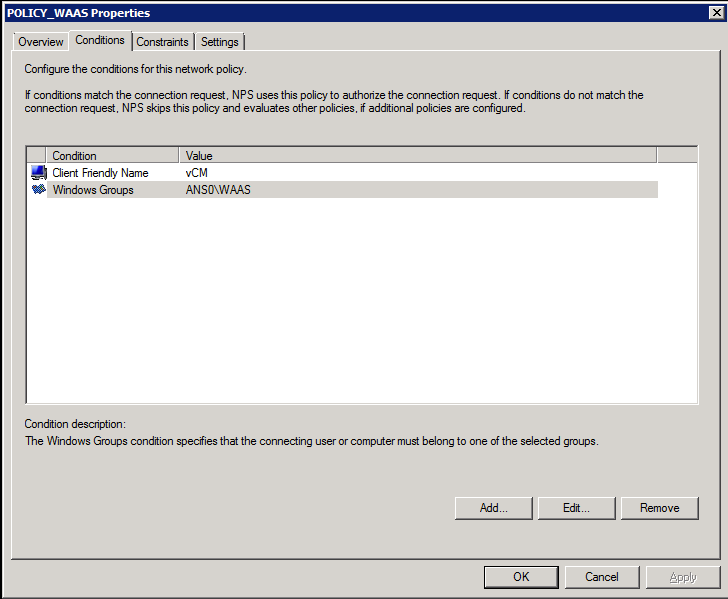

No LAB, esses parâmetros devem ser selecionados em NPS >Policies>Network Policy.

A condição pode ser combinada com o nome amigável do cliente Radius. Outros métodos podem ser usados, como o endereço IP.

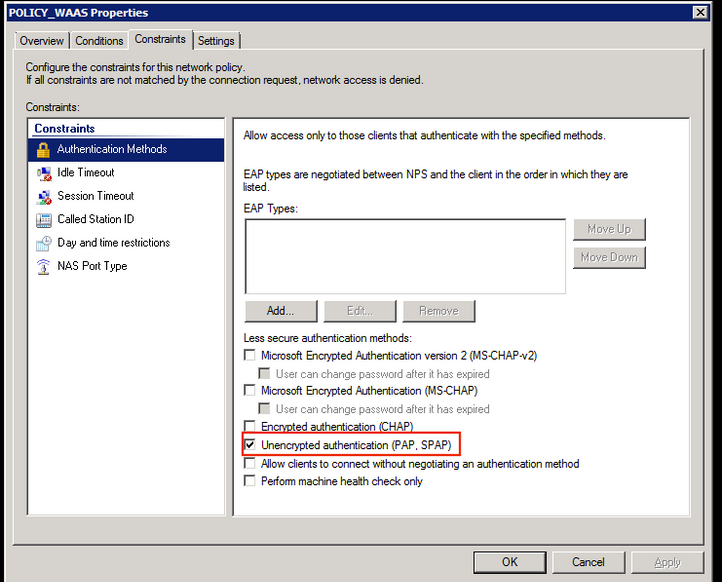

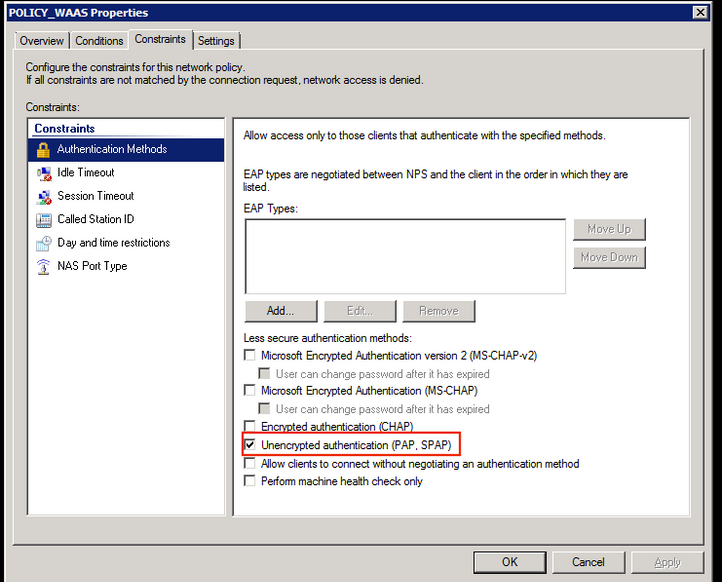

Métodos de autenticação como autenticação não criptografada (PAP, SPAP).

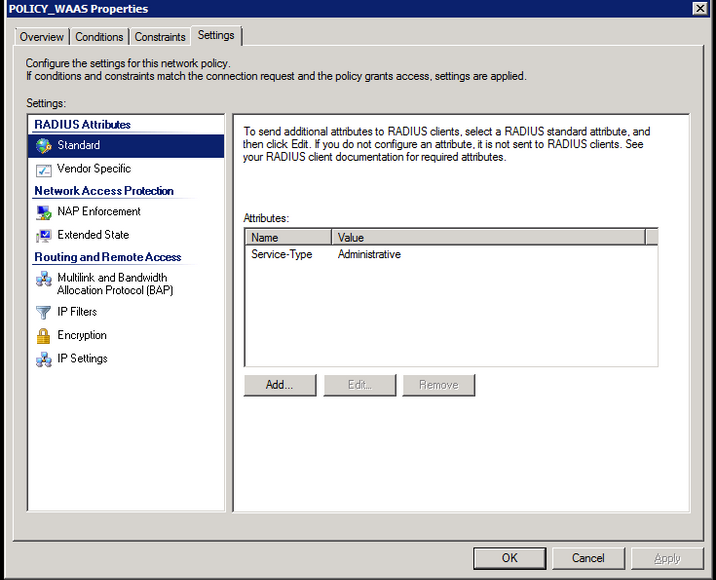

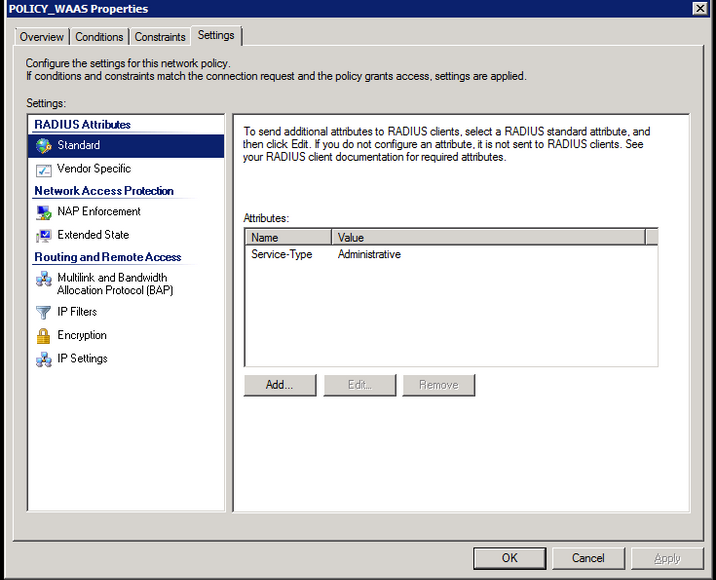

Service-Type como Administrative.

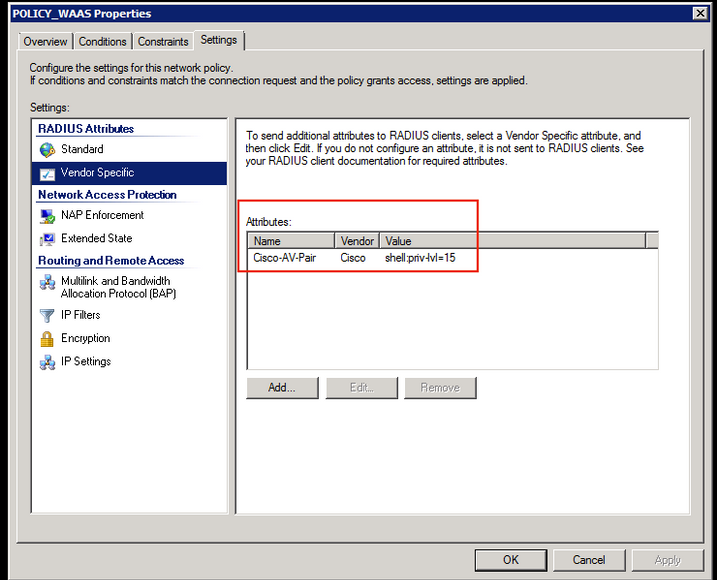

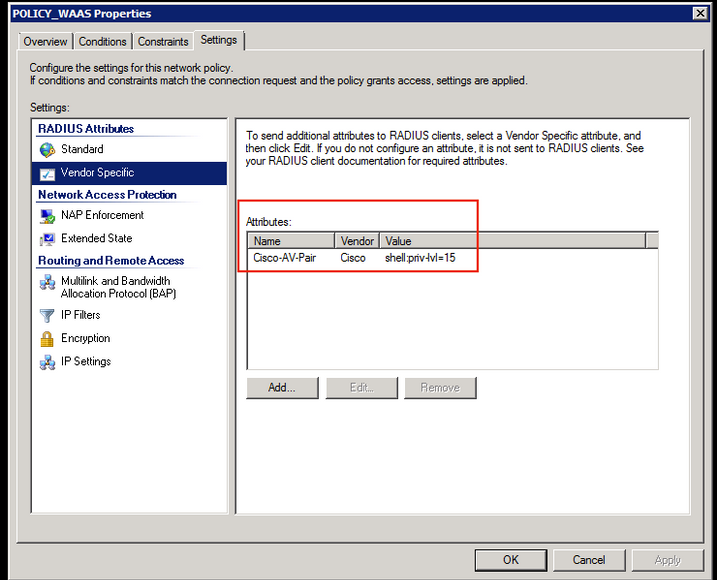

Atributo específico do fornecedor como Cisco-AV-Pair (Shell:priv-lvl=15).

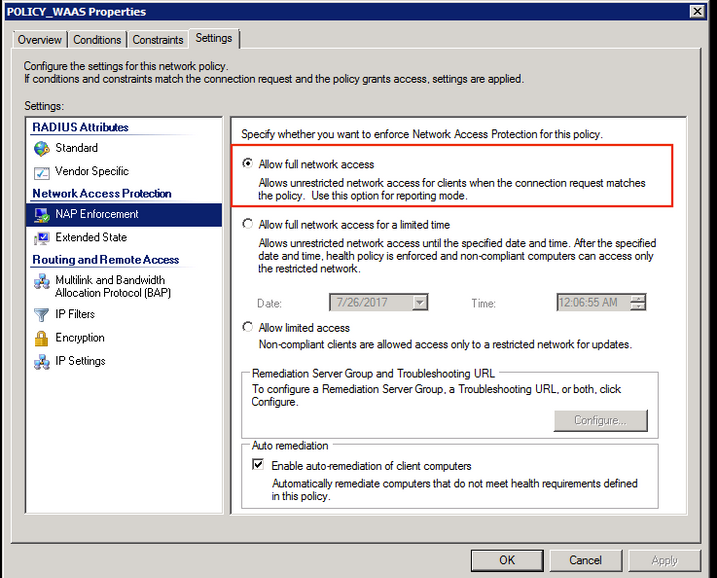

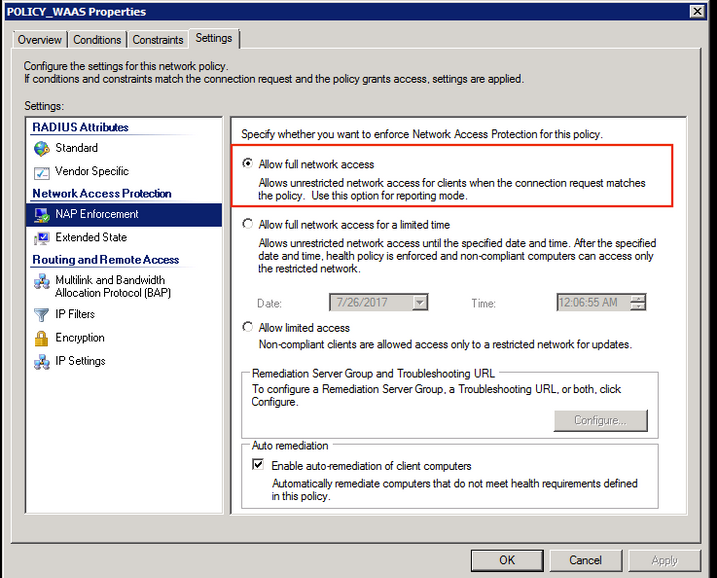

Permitir Acesso Total À Rede.

3. Configuração do WAAS CM para contas de usuário RADIUS

Configurar um usuário no RADIUS com nível de privilégio 15 ou 1 não fornece acesso à GUI do WAAS CM. O banco de dados do CMS mantém uma lista de usuários, funções e domínios separados do servidor AAA externo.

Após a configuração do servidor AAA externo corretamente para autenticar um usuário, a GUI do CM deve ser configurada para fornecer a esse usuário as funções e os domínios necessários para trabalhar na GUI do CM.

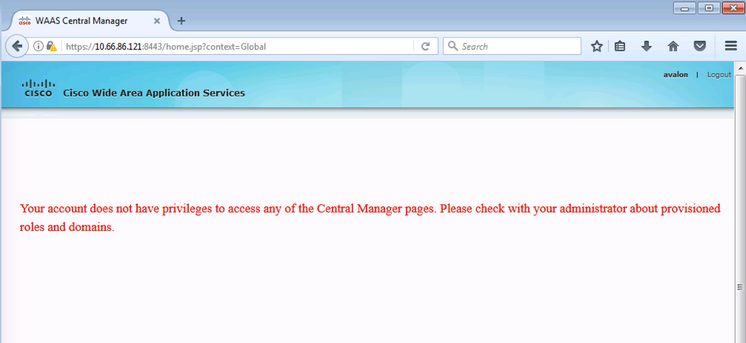

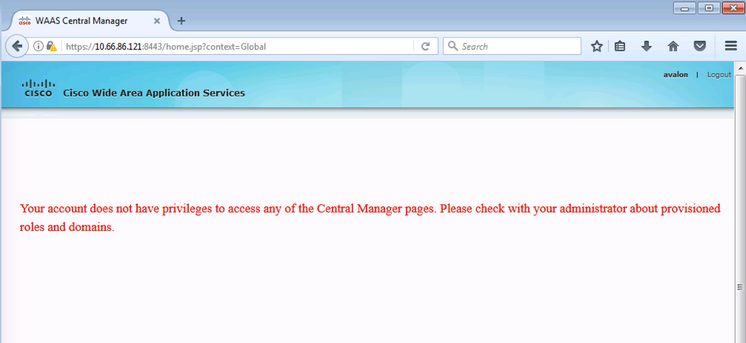

Se o usuário RADIUS não estiver no CM abaixo de usuário, ao fazer login na GUI com esse usuário, sua conta não terá privilégios para acessar nenhuma das Páginas do Central Manager. Verifique com o administrador sobre funções e domínios provisionados. Esta massagem é exibida.

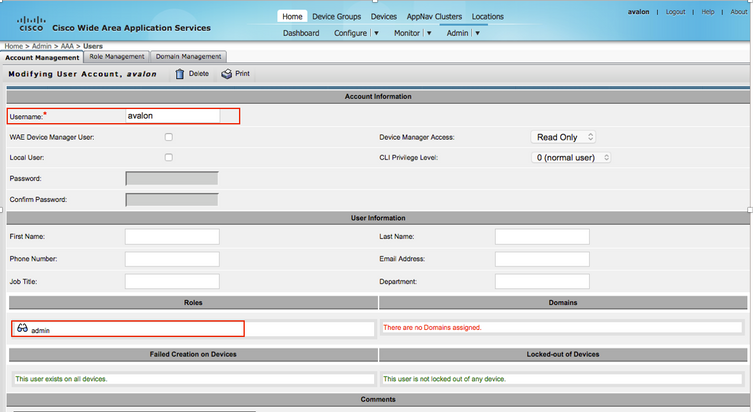

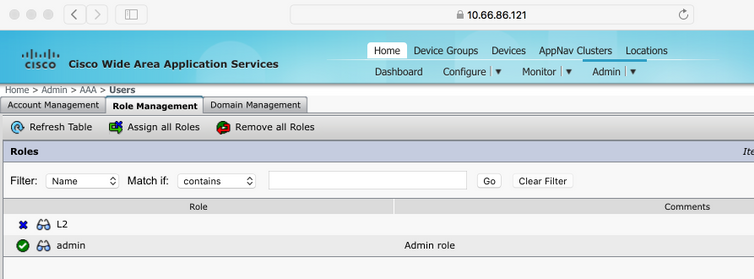

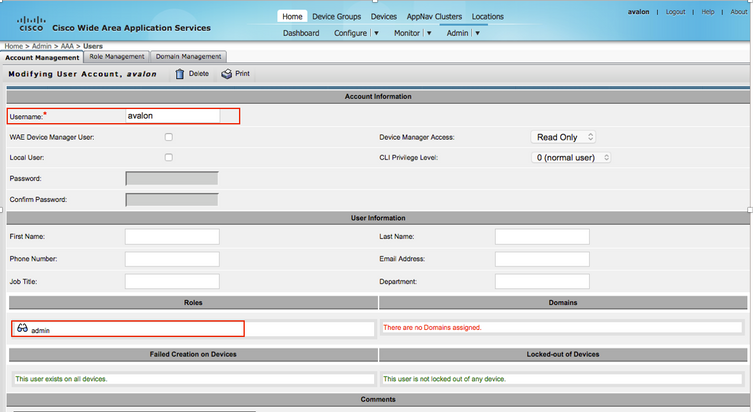

Configuração do nome de usuário local em WAAS CM sem senha.

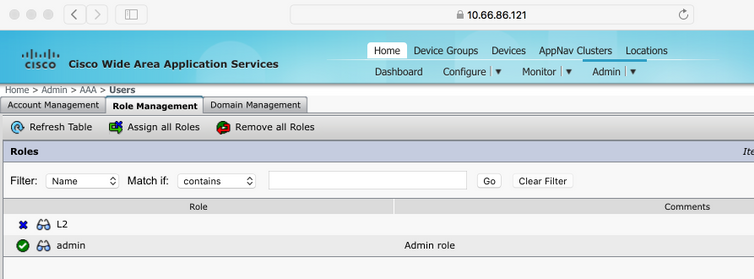

O nome de usuário deve ser associado às funções corretas em Gerenciamento de funções para cada usuário.

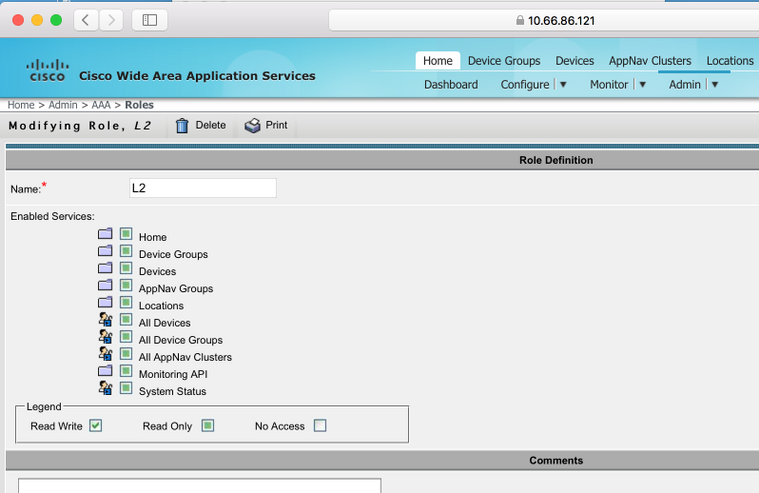

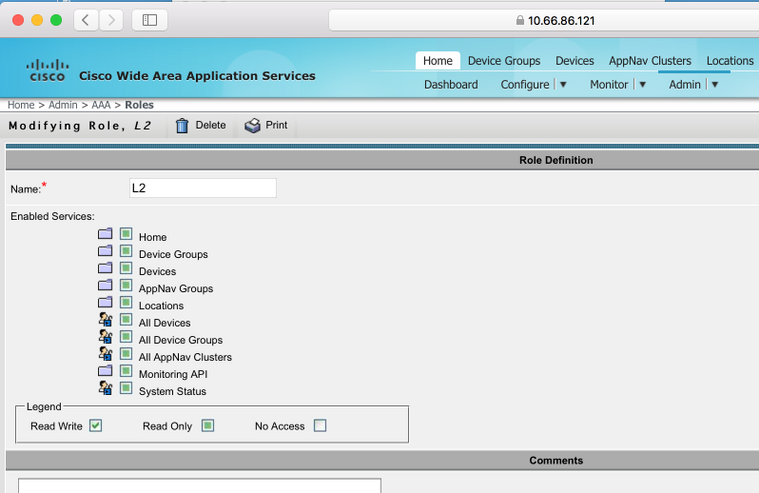

Se o usuário precisar ter acesso somente leitura ou acesso limitado, isso poderá ser configurado em funções.

Verificação

Nos dispositivos WAAS, essa configuração é enviada por push.

**** de chave de servidor radius

radius-server host 10.66.86.125 auth-port 1645

!

authentication login local enable secondary

authentication login radius enable primary

configuração de autenticação local habilitar secundário

configuração de autenticação radius enable primary

failover de autenticação servidor inalcançável

O Cisco CLI Analyzer (somente clientes registrados) aceita alguns comandos show. Use o Cisco CLI Analyzer para visualizar uma análise da saída do comando show.

- authentication- Configure Authentication

Troubleshooting

Esta seção fornece informações que podem ser usadas para o troubleshooting da sua configuração.

- Verificar os logs de domínio do Windows

- #debug aaa authorization da CLI do WAAS CM

Informações Relacionadas

Feedback

Feedback