Inleiding

Dit document beschrijft hoe u Cisco Identity Services Engine (ISE) 2.3 integratie met Facebook-aanmeldingsgegevens kunt configureren voor een gewaarmerkte gast.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Configuratie van Identity Services Engine (ISE)

- Basisconfiguratie van Facebook-app

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Cisco ISE versie 2.3

- Facebook Social Login

- Cisco draadloze LAN-controller (WLC) versie 8.3.10.2.0

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

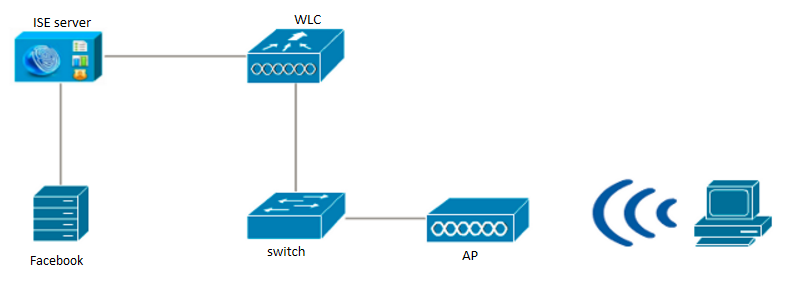

Netwerkdiagram

Configuratie

De aangeboden app is een voorbeeld en niet de door Cisco aanbevolen configuratie.

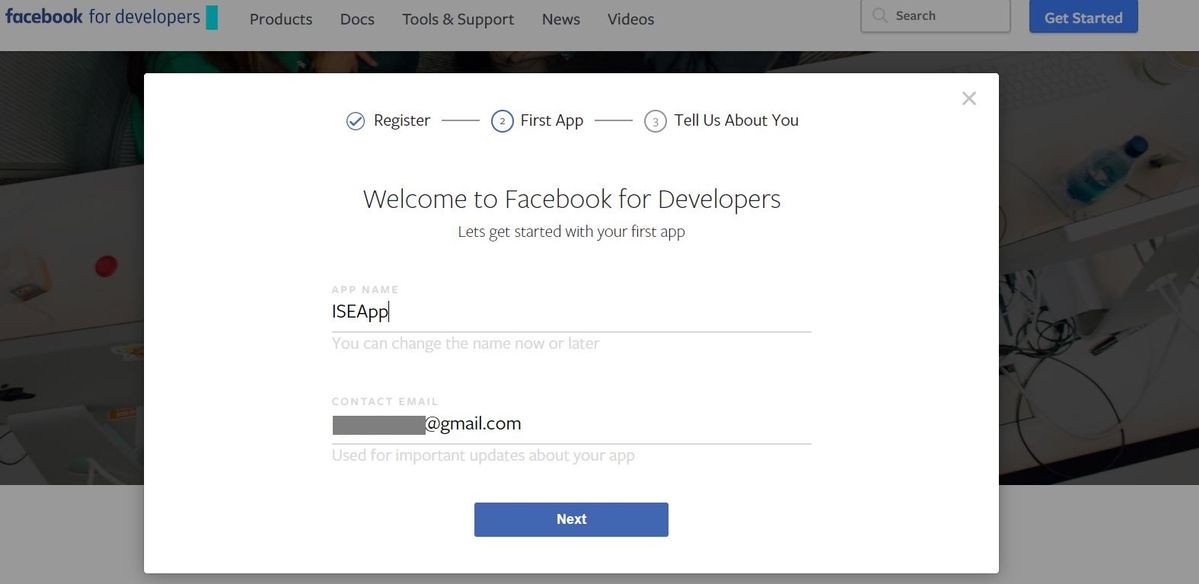

1. Facebook-app configureren

Ga naar https://developers.facebook.com en registreer de nieuwe app.

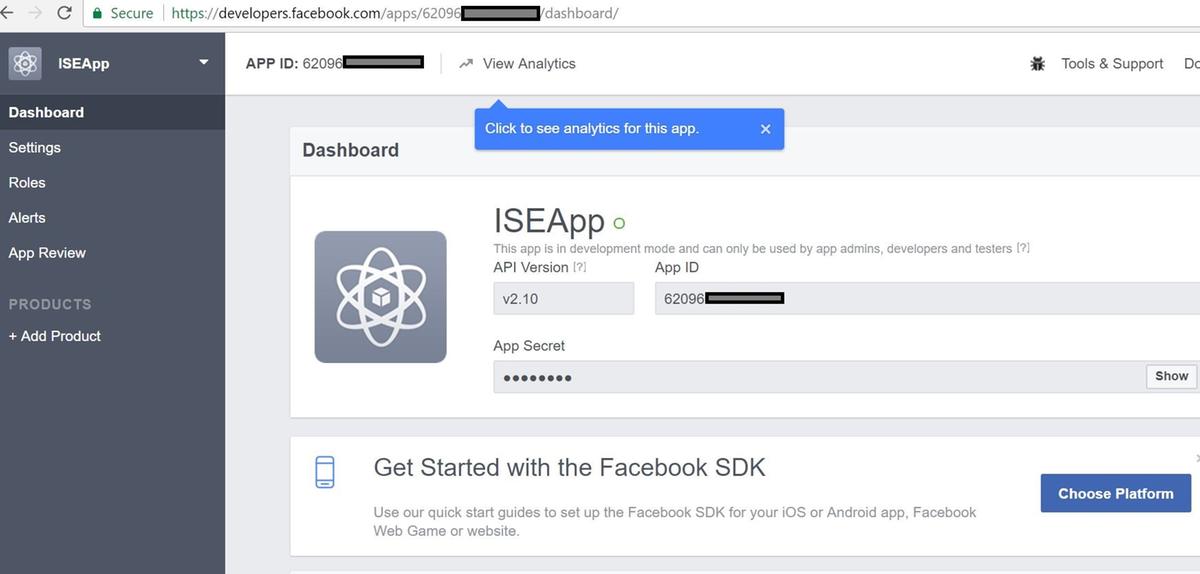

Het dashboard van de toepassing toont App ID en App Secret-toets, die op ISE gebruikt zullen worden om de Externe sociale inlognaam te maken.

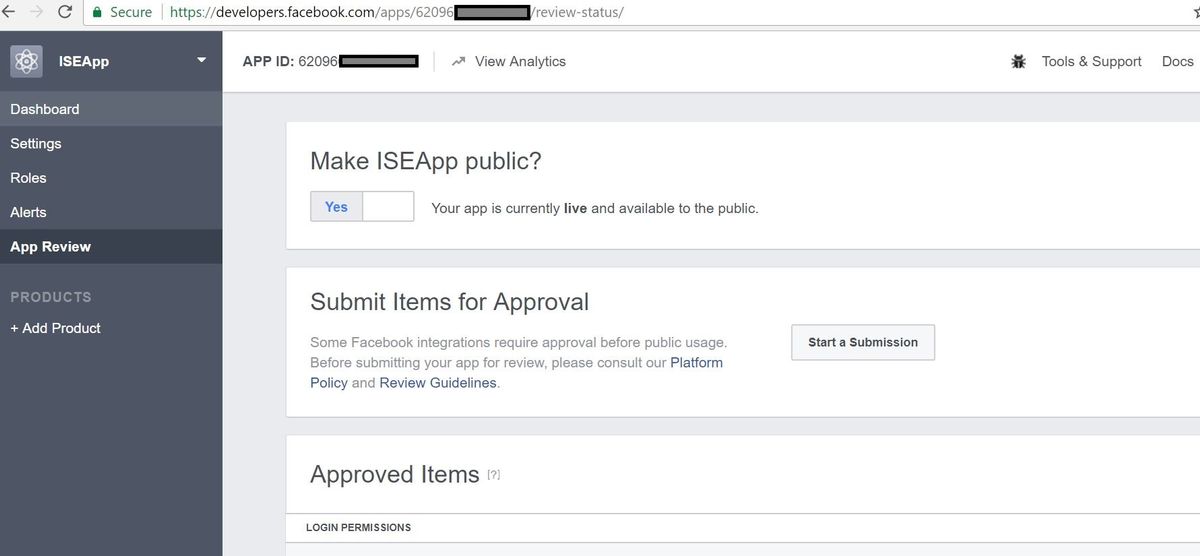

Maak de gemaakte app bekend.

2. Integreren met ISE in de Facebook-app

Gebruik de onderstaande informatie om de Facebook-app te integreren met Cisco ISE.

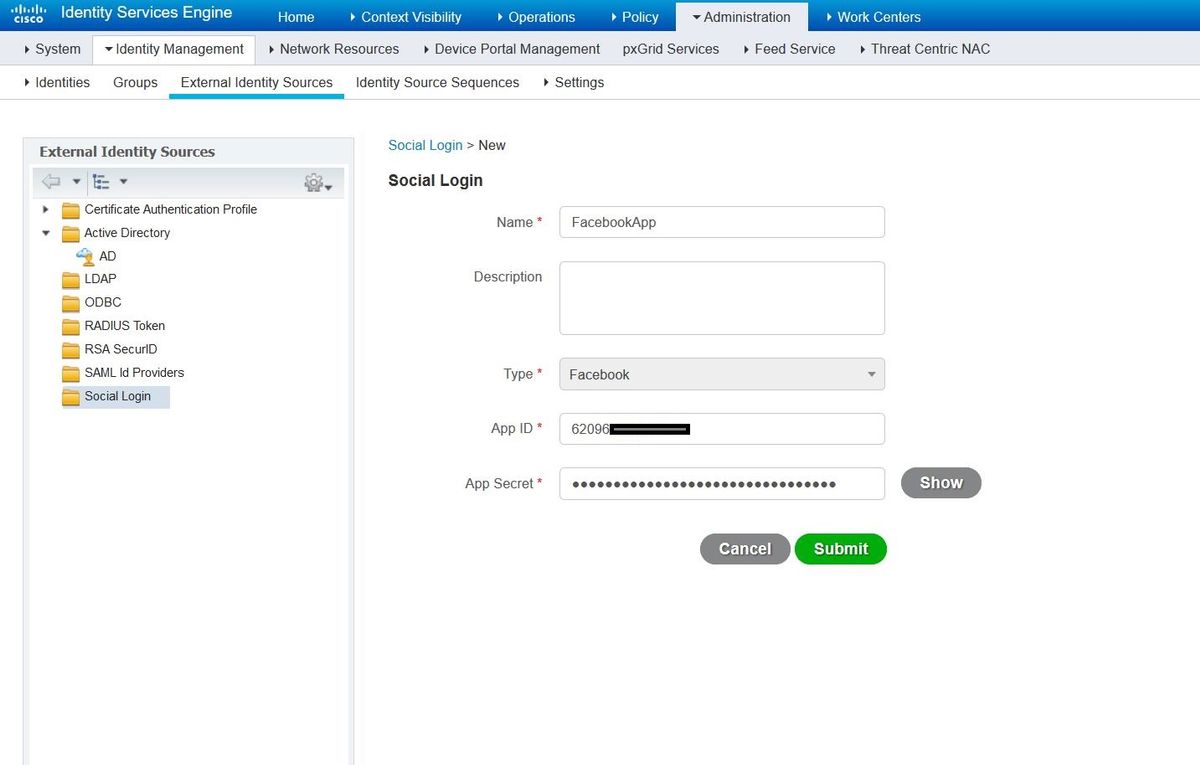

Navigeer naar Administratie > identiteitsbeheer > Externe Identiteitsbronnen > Sociale Login en voeg nieuwe winkel toe.

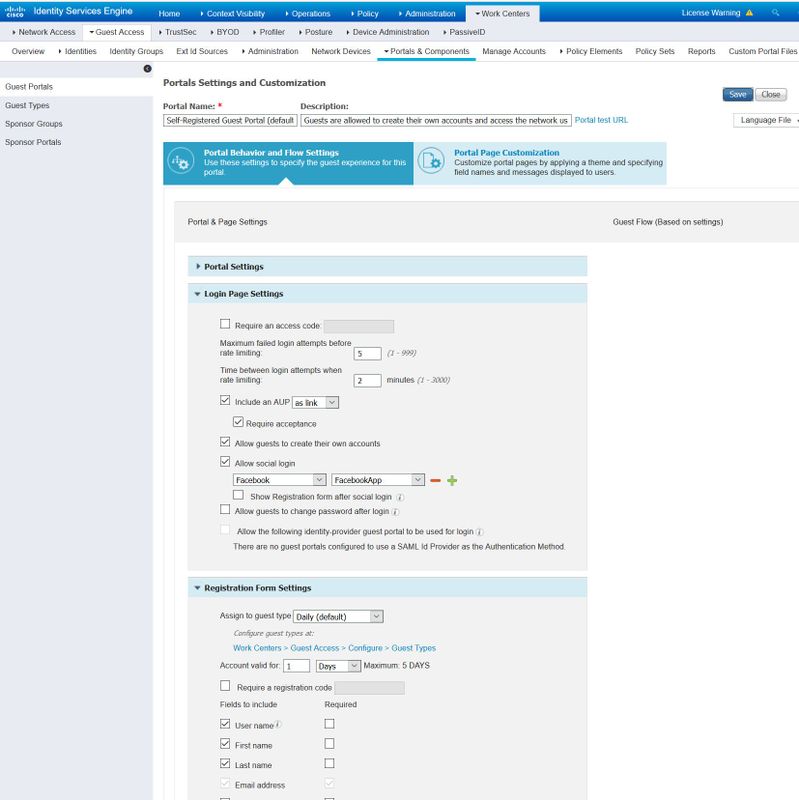

Configureer de ISE Guest Portal door sociale inloging toe te staan.

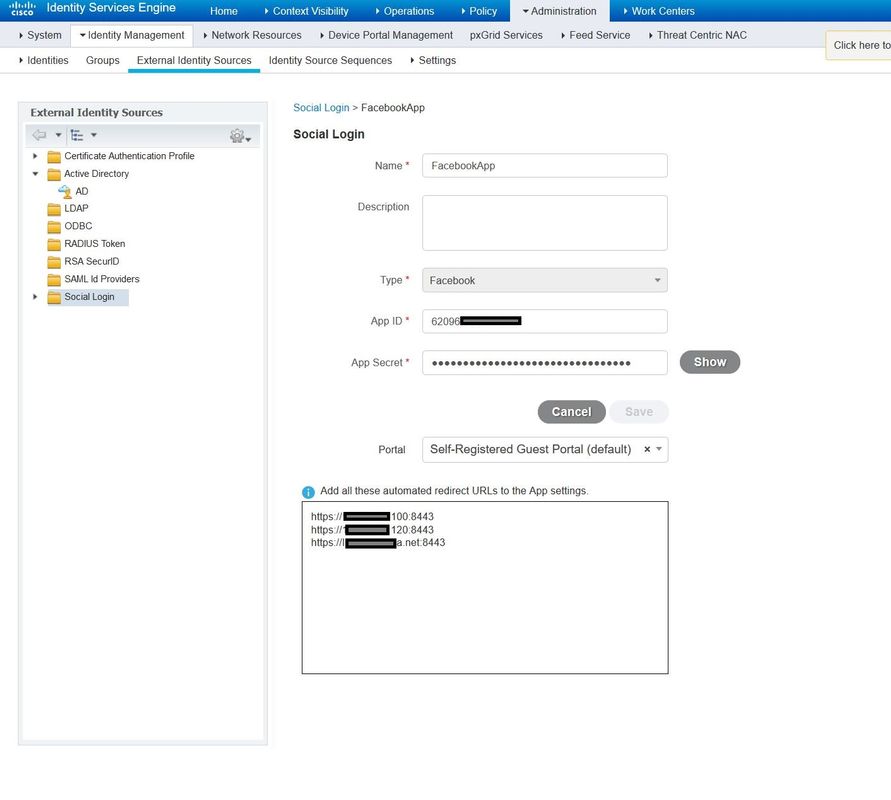

Nadat u het ISE Guest Portal hebt geconfigureren om sociaal inloggen mogelijk te maken, wordt de sociale inlognaam ingevuld met URL's en moet deze worden toegevoegd aan de instellingen van de Facebook-app, Valid Outh RED URL's.

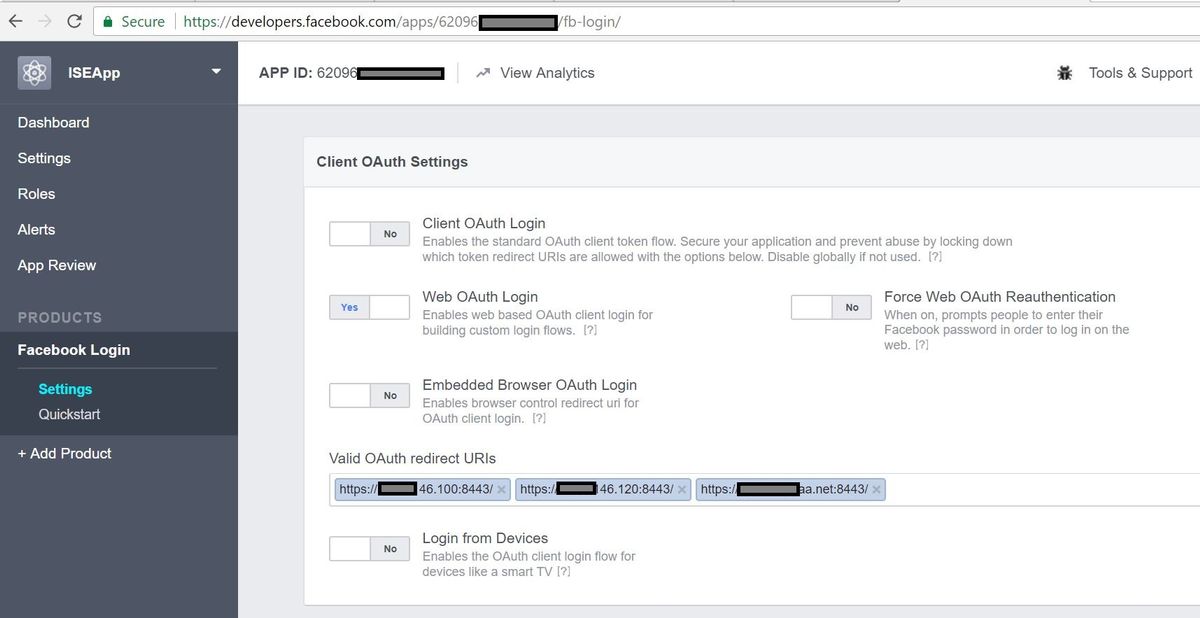

Voeg Facebook-aanmelding toe van producten en voeg geldige OAuth-URL’s toe.

URL's worden automatisch op ISE gegenereerd nadat deze de ISE Portal met Facebook heeft verbonden Externe Sociale inlognaam.

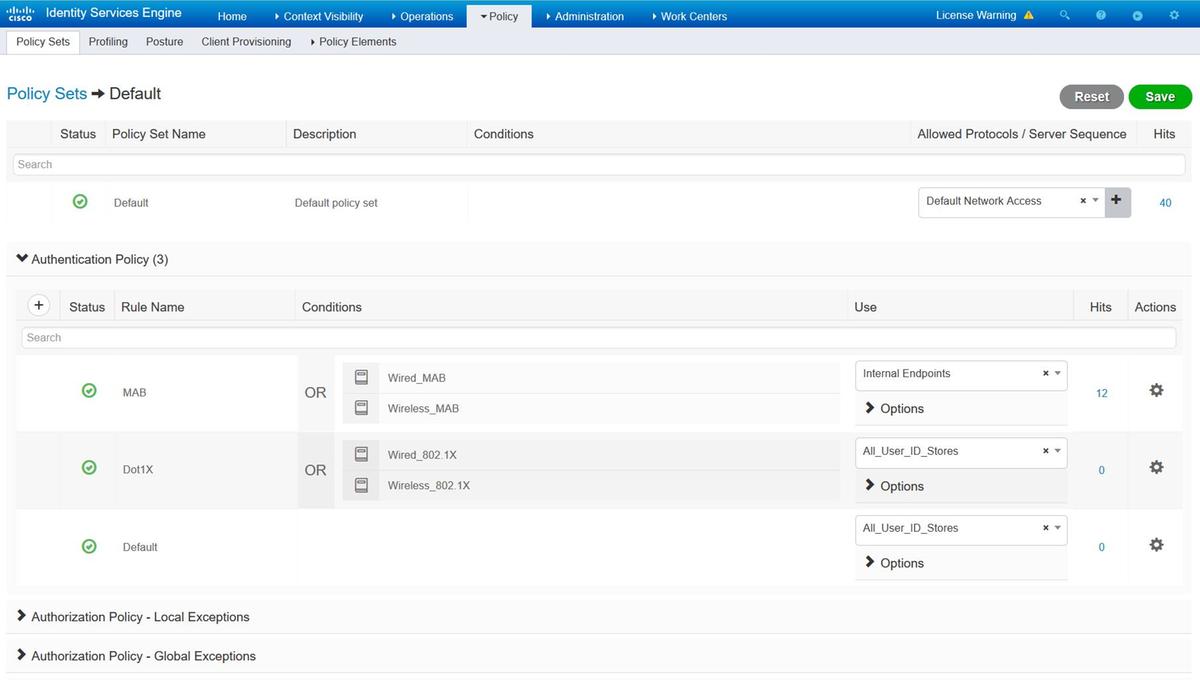

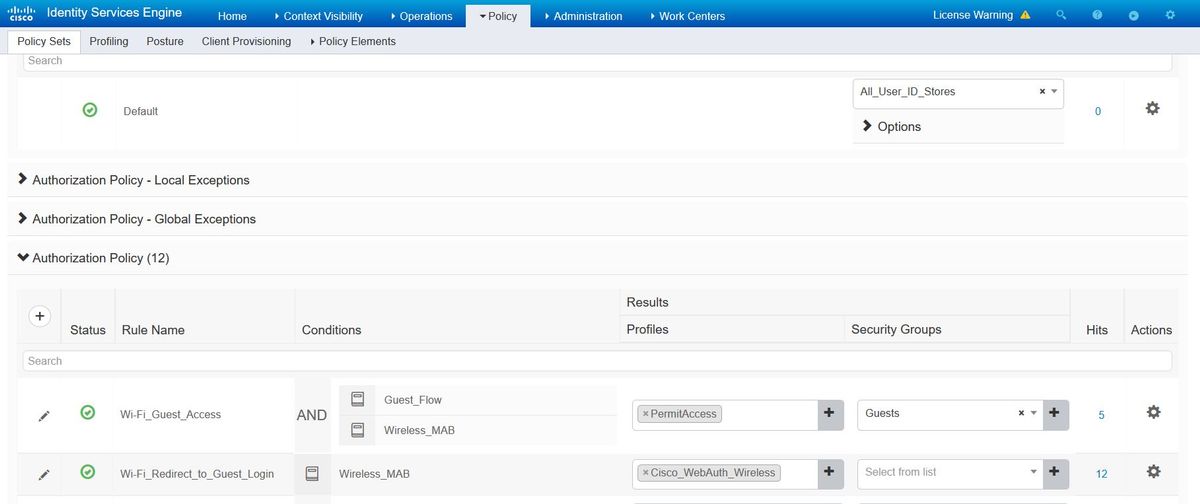

3. Verificatie- en autorisatiebeleid configureren

De ISE Configuration volgt dezelfde configuratiesstappen als de Guest CWA (Central Web Authentication).

(Raadpleeg voor configuratiestappen in ISE CWA het onderstaande document:

leaving https://www.cisco.com/c/en/us/support/docs/security/identity-services-engine/115732-central-web-auth-00.html)

Zorg ervoor dat het Facebook IP-adresbereik (31.13.0.0/16) is uitgesloten van WLC-omleiding

Verifiëren

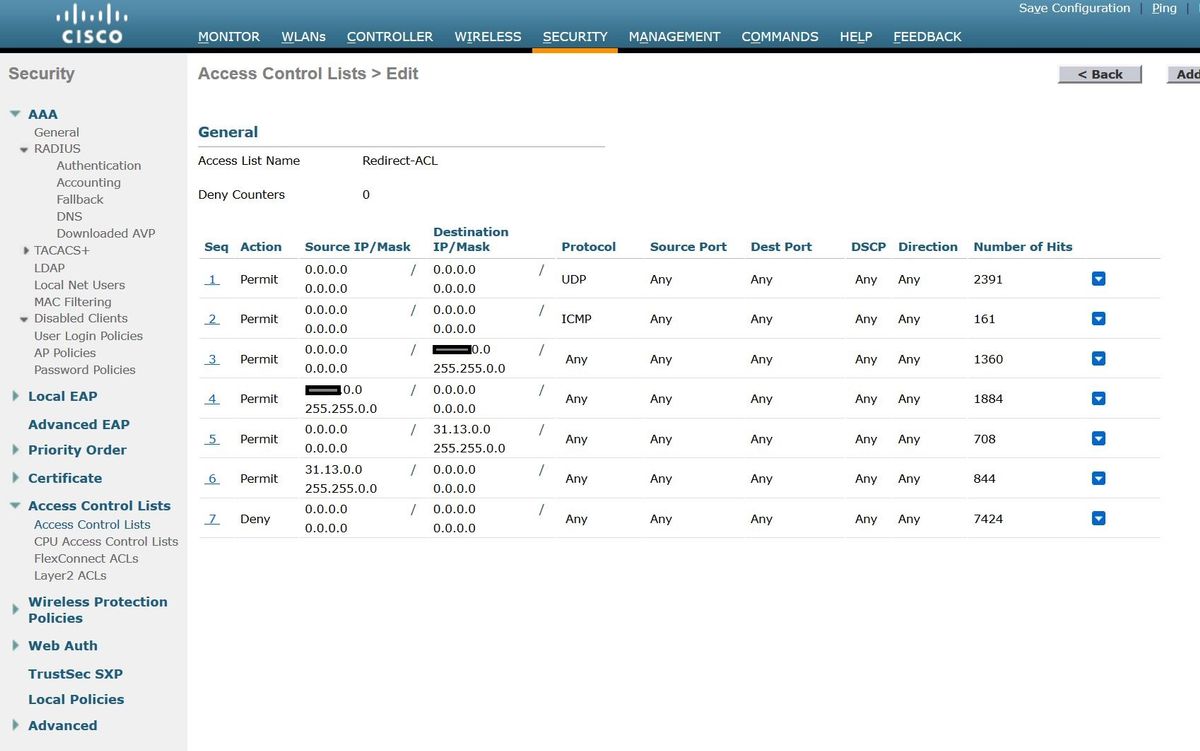

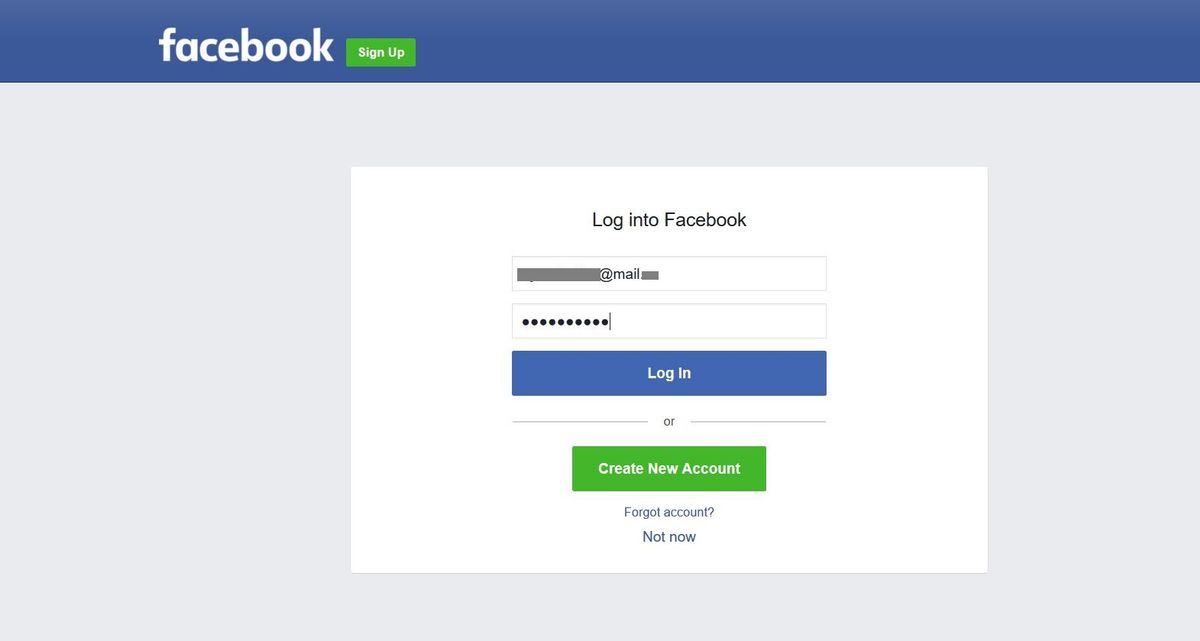

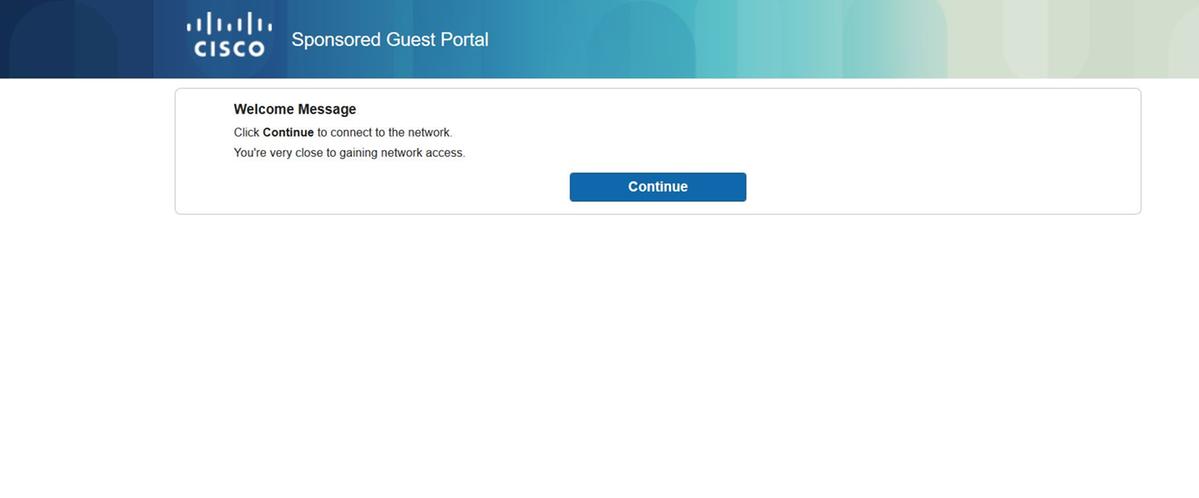

Wanneer de gastgebruiker wordt omgeleid, wordt hem de optie Inloggen met Facebook gegeven.

Deze knop maakt gebruik van de nieuwe toepassing en leidt terug naar de inlogpagina van het facebook waar de gebruiker hun facebook aanmeldingsgegevens zal invoeren.

Na succesvolle authenticatie wijst de gastgebruiker terug naar het ISE Portal.

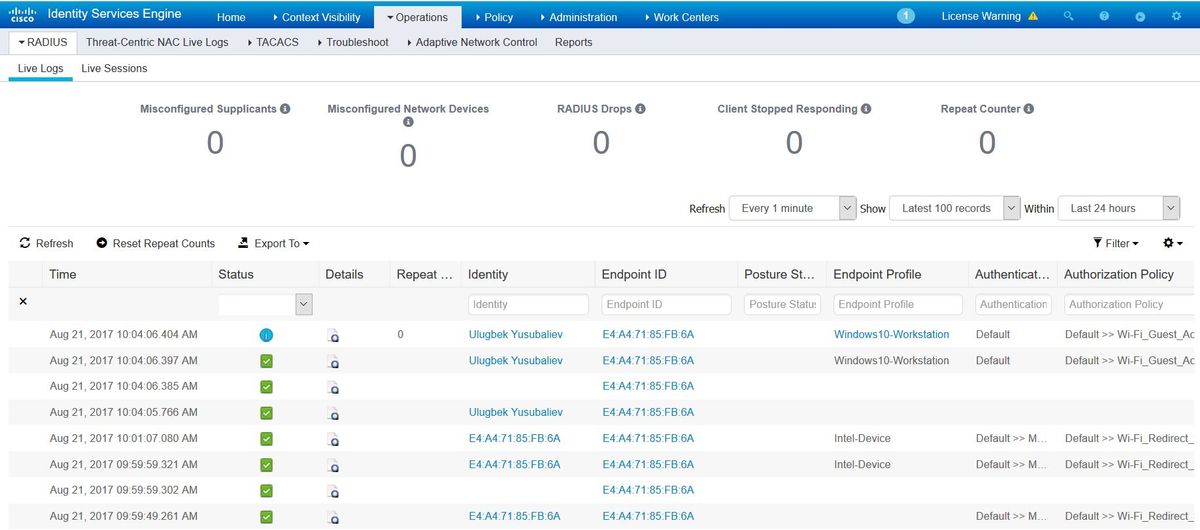

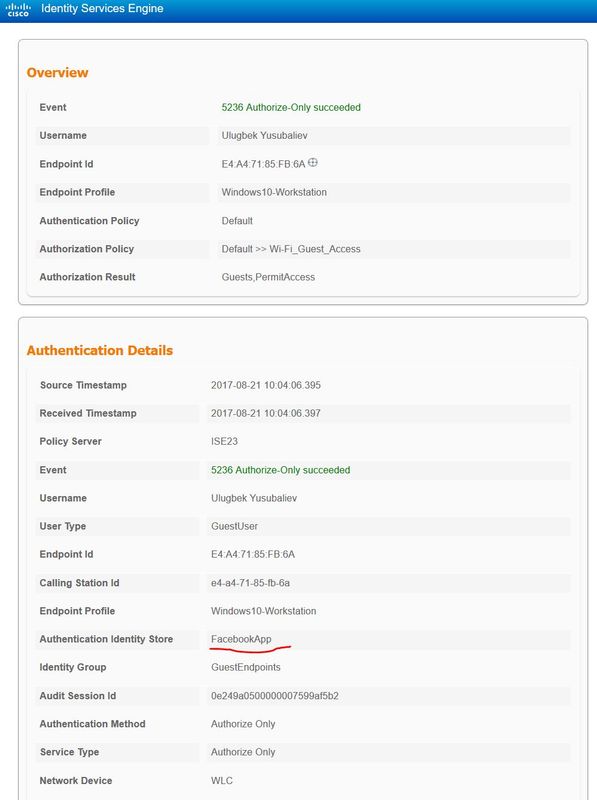

ISE Radius Live Logs:

Problemen oplossen

Debugs op ISE

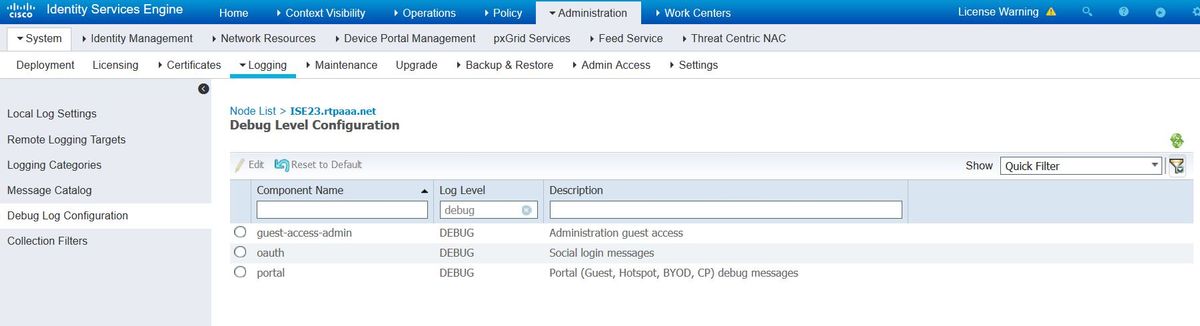

Als u knoppen op ISE wilt activeren, navigeer dan naar Administratie > Systeem > Vastlegging > Loggen > Logconfiguratie van het bug logbestand, selecteer het PSN-knooppunt en wijzig het logniveau van de volgende onderdelen in DEBUG:

Aantekeningen die moeten worden gecontroleerd - ise-psc.log en gastblog. U kunt ze rechtstreeks staart vanaf CLI of ISE:

ise23-1/admin# toont bloggingstoepassing ise-psc.log tail

Tijdens de verbinding met de Facebook-app is de fout in de Time out van verbinding te zien:

2017-08-21 08:28:18,003 DEBUG [admin-http-pool22][] com.cisco.cpm.oauth.OAuthClient -::::- Got error while checking OAuth settings for AppId: [123456789] and secret key: ****

2017-08-21 08:28:18,003 ERROR [admin-http-pool22][] admin.restui.features.social.SocialLoginUIApi -::::- ERROR

connect timed out

Zorg ervoor dat het ISE Node een directe internetverbinding heeft.

Gebruik van proxy gericht op CSCve87511  "Sociale inlogondersteuning met proxyserver"

"Sociale inlogondersteuning met proxyserver"