연결 로깅 정보

시스템은 자신의 매니지드 디바이스가 탐지한 연결의 로그를 생성할 수 있습니다. 이러한 로그를 연결 이벤트라고 합니다. 규칙 및 정책의 설정은 로깅할 연결의 종류, 로깅을 실행할 시기, 데이터를 저장할 위치를 세부적으로 제어할 수 있도록 합니다. Security Intelligence(보안 인텔리전스) 이벤트라는 특수한 연결 이벤트는 평판 기반 Security Intelligence(보안 인텔리전스) 기능이 차단한 연결을 나타냅니다.

연결 이벤트에는 탐지된 세션에 관한 데이터가 포함되어 있습니다. 모든 개별 연결 이벤트에 대한 정보는 몇 가지 요소에 따라 가용성이 결정되지만, 일반적으로는 다음과 같습니다.

-

기본 연결 속성: 타임 스탬프, 소스 및 대상 IP 주소, 인그레스 및 이그레스 영역, 연결을 처리한 디바이스 등

-

시스템에서 검색하거나 유추한 추가 연결 속성: 애플리케이션, 요청된 URL 또는 연결과 관련된 사용자 등

-

연결이 로깅된 사유에 대한 메타데이터: 어떤 설정이 트래픽을 처리했는지, 연결이 허용 또는 차단되었는지, 암호화 및 해독된 연결에 대한 상세정보 등

조직의 보안 및 컴플라이언스 요구 사항에 따라 연결을 로깅해야 합니다. 연결 로깅을 설정할 때는 시스템이 여러 가지 이유로 연결을 로깅할 수 있으며, 따라서 한 곳의 로깅을 비활성화해도 일치하는 연결이 로깅되지 않는 것은 아님을 유의하십시오.

연결 이벤트에 있는 정보는 트래픽 특성, 연결을 마지막으로 처리한 설정 등의 다양한 요소에 따라 달라집니다.

참고 |

내보낸 NetFlow 기록에서 생성한 연결 데이터를 이용해, 매니지드 디바이스가 수집한 연결 로그를 보완할 수 있습니다. 이는 Firepower System 매니지드 디바이스가 모니터링할 수 없는 네트워크에서 NetFlow 지원 라우터 또는 기타 디바이스를 구축한 경우에 특히 유용합니다. |

항상 로깅되는 연결

연결 이벤트 스토리지를 비활성화하지 않는 한, 시스템은 다른 로깅 설정과 관계없이 다음의 연결 종료 이벤트를 Firepower Management Center 데이터베이스에 자동으로 저장합니다.

침입과 연관된 연결

시스템은 연결이 액세스 제어 정책의 기본 작업에 의해 처리되지 않는 한, 침입 이벤트와 연관된 연결을 자동으로 로깅합니다.

액세스 제어 기본 작업과 관련된 침입 정책이 침입 이벤트를 생성할 때 시스템은 결합된 연결의 종료를 자동으로 로깅하지 않습니다. 대신, 사용자는 반드시 기본 작업 연결 로깅을 명시적으로 활성화해야 합니다. 이는 사용자가 연결 데이터를 로깅하는 것을 원하지 않을 때 침입 방지 전용 배포에 유용합니다.

그러나 기본 작업에 대한 연결 시작 로깅을 활성화하면, 시스템은 연결의 시작을 로깅하는 것 이외에도 관련 침입 정책이 작동을 이끌어낼 때 연결 종료를 분명히 로깅합니다.

파일 및 악성코드 이벤트와 연관된 연결

시스템은 파일 및 악성코드 이벤트와 연관된 연결을 자동으로 로깅합니다.

참고 |

클라이언트와 서버에 지속적인 연결이 설정되어 있기 때문에 NetBIOS-SSN(SMB) 트래픽 검사에 의해 생성된 파일 이벤트가 즉시 연결 이벤트를 생성하지는 않습니다. 시스템은 클라이언트 또는 서버가 세션을 종료한 후 연결 이벤트를 생성합니다. |

지능형 애플리케이션 우회와 연관된 연결

시스템은 우회했거나 우회했을 가능성이 있는 IAB 관련 연결을 자동으로 로깅합니다.

모니터링되는 연결

트래픽이 다른 어느 규칙과도 일치하지 않고 기본 작업 로깅을 사용자가 활성화하지 않은 경우에도, 시스템은 모니터링되는 트래픽의 연결 종료를 로깅합니다. 자세한 내용은 모니터링된 연결에 대한 로깅를 참고하십시오.

로깅할 수 있는 기타 연결

중요한 연결만 로깅하려면 규칙별로 연결 로깅을 활성화합니다. 규칙에 대한 연결 로깅을 활성화할 경우, 시스템은 해당 규칙에서 처리하는 모든 연결을 로깅합니다.

정책 기본 작업이 처리하는 연결을 로깅할 수도 있습니다. 규칙 또는 기본 작업(액세스 제어의 경우, 규칙의 검사 설정)에 따라 로깅 옵션이 달라집니다.

SSL 정책: 규칙 및 기본 작업

SSL 규칙 또는 SSL 정책 기본 작업과 일치하는 연결을 로깅할 수 있습니다.

차단된 연결의 경우 시스템에서 즉시 세션을 종료하고 이벤트를 생성합니다. 모니터링된 연결 및 액세스 제어 규칙으로 전달하는 연결의 경우 시스템에서 세션 종료 시 이벤트를 생성합니다.

액세스 제어 정책: 보안 인텔리전스 결정

평판 기능 보안 인텔리전스 기능에 의해 연결이 차단될 때마다 해당 연결을 로깅할 수 있습니다.

원한다면 보안 인텔리전스 필터링에 모니터 한정 설정을 사용할 수 있으며, 이는 수동 구축에서 권장됩니다. 이를 통해 시스템은 차단되었을 수도 있지만 여전히 일치를 로깅하는 연결을 추가로 분석할 수 있습니다. 보안 인텔리전스 모니터링을 사용하면 또한 사용자가 보안 인텔리전스 정보를 사용하여 트래픽 프로파일을 작성할 수 있습니다.

보안 인텔리전스 필터링의 결과로 연결 이벤트를 로깅할 때 시스템은 일치하는 보안 인텔리전스 이벤트도 로깅합니다. 이 이벤트는 사용자가 별도로 보고 분석할 수 있는 특수한 연결 이벤트이며 별도로 저장되고 잘립니다. 연결에서 일치하는 IP 주소를 식별할 수 있도록 Analysis(분석) > Connections(연결) 메뉴 아래 페이지의 테이블에서 차단된 IP 주소 옆의 호스트 아이콘과 모니터링되는 IP 주소 옆의 호스트 아이콘은 약간 다르게 보입니다.

액세스 제어 정책: 규칙 및 기본 작업

액세스 제어 규칙 또는 액세스 제어 정책 기본 작업과 일치하는 연결을 로깅할 수 있습니다.

규칙 및 정책 작업이 로깅에 미치는 영향

연결 이벤트에는 어느 구성이 트래픽을 처리했는지를 포함하여 연결이 로깅된 이유에 관한 메타데이터가 포함됩니다. 연결 로깅, 규칙 작업, 정책 기본 작업을 구성할 수 있는 경우, 시스템이 일치하는 트래픽을 검사하고 처리하는 방법뿐 아니라 일치하는 트래픽에 대한 상세정보를 로깅할 수 있는 시기와 방법도 결정하십시오.

모니터링된 연결에 대한 로깅

트래픽이 다른 어느 규칙과도 일치하지 않고 기본 작업 로깅을 사용자가 활성화하지 않은 경우에도 시스템은 항상 다음 구성과 일치하는 트래픽의 연결 종료를 로깅합니다.

-

보안 인텔리전스 — 모니터링(또한 보안 인텔리전스도 생성)하도록 설정된 차단 목록

-

SSL 규칙 — 모니터링 작업

-

액세스 제어 규칙 — 모니터링 작업

시스템은 단일 연결이 모니터 규칙과 일치할 때마다 별도의 이벤트를 생성하지 않습니다. 단일 연결이 여러 모니터 규칙과 일치할 수 있으므로 각 연결 이벤트는 일치하는 첫 번째 SSL 모니터 규칙뿐 아니라 연결과 일치하는 처음 8개의 모니터 액세스 제어 규칙에 대한 정보를 포함하고 표시합니다.

마찬가지로, 사용자가 외부 syslog 또는 SNMP 트랩 서버에 연결 이벤트를 보낼 경우, 시스템은 단일 연결이 모니터링 규칙에 일치할 때마다 별도의 경고를 보내지는 않습니다. 그보다, 연결 종료 시 시스템이 보내는 경고는 연결과 일치하는 모니터링 규칙에 관한 정보를 포함합니다.

신뢰할 수 있는 연결에 대한 로깅

다음 규칙 및 작업과 일치하는 트래픽을 포함하는 신뢰할 수 있는 연결의 시작과 종료를 로깅할 수 있습니다.

-

액세스 제어 규칙 — 신뢰 작업

-

액세스 제어 기본 작업 — 모든 트래픽 신뢰

참고 |

신뢰할 수 있는 연결을 로깅할 수 있더라도 로깅하지 않는 것이 좋습니다. 신뢰할 수 있는 연결은 심층 검사 또는 검색 대상이 아니므로 신뢰할 수 있는 연결 이벤트에는 제한된 정보가 포함되어 있기 때문입니다. |

첫 번째 패킷의 신뢰 규칙에 의해 탐지된 TCP 연결은 연결 종료 이벤트만 생성합니다. 시스템에서는 최종 세션 패킷이 끝난 지 한 시간 후에 이벤트를 생성합니다.

시스템은 신뢰 액세스 제어 규칙이 처리하는 TCP 연결을 연결을 탐지한 디바이스에 따라 다르게 로깅합니다.

-

7000 및 8000 Series 디바이스의 경우, 첫 번째 패킷에서 신뢰 규칙에 의해 탐지된 TCP 연결은 선행 활성 모니터 규칙의 유무에 따라 다른 이벤트를 생성합니다. 모니터 규칙이 활성 상태일 경우, 시스템은 패킷을 평가하고 연결 시작 및 종료 이벤트를 모두 생성합니다. 활성 상태의 모니터 규칙이 없을 경우, 시스템은 연결 종료 이벤트만 생성합니다.

-

그 밖의 모든 모델에서는 첫 번째 패킷에서 신뢰 규칙에 의해 탐지된 TCP 연결이 연결 종료 이벤트만 생성합니다. 시스템에서는 최종 세션 패킷이 끝난 지 한 시간 후에 이벤트를 생성합니다.

차단된 연결에 대한 로깅

다음 규칙 및 작업과 일치하는 트래픽을 포함하는 차단된 연결을 로깅할 수 있습니다.

-

보안 인텔리전스 - 모니터링(보안 인텔리전스 이벤트도 생성)하도록 설정되지 않은 차단 목록

-

SSL 규칙 — 차단 및 차단 후 재설정

-

SSL 기본 작업 — 차단 및 차단 후 재설정

-

액세스 제어 규칙 — 차단, 차단 후 재설정, 인터랙티브 차단

-

액세스 제어 기본 작업 — 모든 트래픽 차단

인라인이 구축된(즉, 라우팅, 스위칭 또는 투명 인터페이스 혹은 인라인 인터페이스 페어링을 사용하는) 디바이스만 트래픽을 차단할 수 있습니다. 차단된 연결이 수동 배포에서 실제로 차단되는 것은 아니기 때문에, 시스템은 각 차단된 연결에 대한 여러 연결 시작 이벤트를 보고할 수 있습니다.

경고 |

DoS(서비스 거부) 공격 중에 차단된 TCP 연결을 로깅하는 경우 시스템 성능에 영향을 미칠 수 있으며, 데이터베이스가 유사한 다수의 이벤트로 가득 찰 수 있습니다. Block(차단) 규칙에 대한 로깅을 활성화하기 전에, 해당 규칙이 인터넷에 연결된 인터페이스 또는 DoS 공격에 취약한 다른 인터페이스의 트래픽을 모니터링하고 있는지 여부를 고려하시기 바랍니다. |

차단된 연결의 연결 시작 또는 종료 로깅

차단된 연결을 로깅할 때 그 로깅 방식은 연결이 차단된 이유에 따라 달라집니다. 연결 로그를 기반으로 상관관계 규칙을 구성할 때 이 점을 기억해야 합니다.

-

암호화된 트래픽을 차단하는 SSL 규칙 및 SSL 정책 기본 작업의 경우, 연결 종료 이벤트가 로깅됩니다. 이는 세션의 첫 번째 패킷을 사용하여 연결의 암호화 여부를 확인할 수 없기 때문입니다.

-

다른 차단 작업은 연결 시작 이벤트가 로깅됩니다. 일치하는 트래픽은 추가 검사 없이 거부됩니다.

우회된 인터랙티브 차단 로깅

사용자가 금지된 웹사이트로 이동할 때 경고 페이지가 표시되도록 하는 인터랙티브 차단 액세스 제어 규칙을 사용하여 연결 종료 로깅을 구성할 수 있습니다. 이는 사용자가 경고 페이지를 클릭할 경우, 이 연결은 시스템이 모니터링 및 로깅할 수 있는 새롭게 허용된 연결로 간주되기 때문입니다.

따라서 인터랙티브 차단 또는 인터랙티브 차단 후 재설정 규칙과 일치하는 패킷의 경우, 시스템은 다음 연결 이벤트를 생성할 수 있습니다.

-

사용자 요구가 초기에 차단되고 경고 페이지가 표시되는 연결 시작 이벤트. 이 이벤트에는

인터랙티브 차단또는인터랙티브 차단 후 재설정이라는 연결된 작업이 있습니다. -

사용자가 경고 페이지를 통해 클릭하고 원래 요청된 페이지를 로드하는 경우, 다중 연결 시작 또는 종료 이벤트. 이 이벤트에는

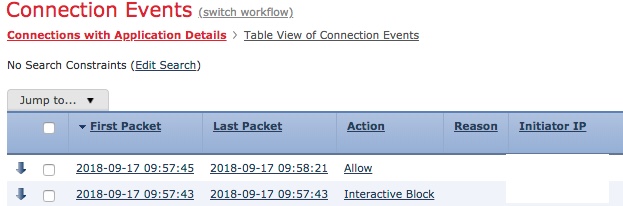

허용및사용자 우회의 이유라는 연결된 작업이 있습니다.다음 그림은 허용 다음의 인터랙티브 차단의 예를 보여줍니다.

허용된 연결에 대한 로깅

다음 규칙 및 작업과 일치하는 트래픽을 포함하 허용된 연결을 로깅할 수 있습니다.

-

SSL 규칙 —Decrypt(암호 해독) 작업

-

SSL 규칙 —Do not decrypt(암호 해독 안 함) 작업

-

SSL 기본 작업—Do not decrypt(암호 해독 안 함)

-

액세스 제어 규칙—Allow(허용) 작업

-

액세스 제어 기본 작업 —Network Discovery Only(네트워크 검색 전용) 및 침입 방지 옵션

이러한 구성에 대한 로깅을 활성화하면 연결이 기록되며 다음 단계인 검사 및 트래픽 처리를 허가(또는 지정)합니다. SSL 로깅 시 항상 연결이 종료되며, 액세스 제어 구성에서 연결 시작 로깅을 다시 할 수 있습니다.

액세스 제어 규칙 또는 기본 작업을 사용하여 트래픽을 허용하는 경우, 연결된 침입 정책을 사용하여 트래픽을 추가 검사하고 침입을 차단할 수 있습니다. 액세스 제어 규칙의 경우, 파일 정책을 사용하여 악성코드를 비롯한 금지된 파일을 탐지하고 차단할 수도 있습니다. 연결 이벤트 스토리지를 비활성화하지 않으면 시스템은 침입, 파일, 악성코드 이벤트에 연결된 허용되는 연결 대부분을 자동으로 로깅합니다. 자세한 내용은 항상 로깅되는 연결를 참조하십시오.

암호화된 페이로드와의 연결은 심층 검사 대상이 아니므로 암호화된 연결의 연결 이벤트에는 제한된 정보가 포함되어 있습니다.

허용된 연결에 대한 파일 및 악성코드 이벤트 로깅

파일 정책이 파일을 탐지하거나 차단하면 다음 이벤트 중 하나를 Firepower Management Center 데이터베이스에 로깅합니다.

-

파일 이벤트 - 악성코드 파일을 포함하여 탐지되거나 차단된 파일을 나타냅니다.

-

악성코드 이벤트 - 탐지되거나 차단된 악성코드 파일만 나타냅니다.

-

회귀적 악성코드 이벤트 - 이전에 탐지된 파일에 대한 악성코드 속성이 변경되는 경우 생성됩니다.

액세스 제어 규칙마다 이 로깅을 비활성화할 수 있습니다. 파일 및 악성코드 이벤트 스토리지를 완전히 비활성화할 수도 있습니다.

참고 |

파일 및 악성코드 이벤트 로깅 활성화를 유지하는 것이 좋습니다. |

연결 시작 또는 종료 로깅

연결은 시작 또는 종료 시에 로깅할 수 있으며, 차단된 트래픽의 경우에는 다음 예외가 적용됩니다.

-

차단된 트래픽 - 차단된 트래픽은 추가 검사 없이 즉시 거부되기 때문에, 일반적으로는 차단된 트래픽의 연결 시작 이벤트만 로깅할 수 있습니다. 로깅할 고유 연결 종료는 존재하지 않습니다.

-

블랙리스트에 포함된 암호화된 트래픽-SSL 정책에서 연결 로깅을 활성화하면 연결 시작이 아닌 연결 종료가 로깅됩니다. 이는 시스템에서 세션의 첫 번째 패킷을 사용하여 연결의 암호화 여부를 확인할 수 없고 따라서 즉시 암호화 세션을 차단할 수 없기 때문입니다.

성능을 최적화하려면, 연결의 시작 또는 종료를 로깅하시기 바랍니다. 동시에 하는 것은 안됩니다. 어떤 이유로든 연결을 모니터링하면 반드시 연결 종료가 로깅됩니다. 차단되지 않은 단일 연결의 경우 연결 종료 이벤트는 연결 시작 이벤트의 모든 정보 및 세션 과정에서 수집된 정보를 포함합니다.

다음 표에서는 연결 시작 및 연결 종료 이벤트의 차이점과 각 로깅의 장점을 설명합니다.

|

연결 시작 이벤트 |

연결 종료 이벤트 |

|

|---|---|---|

|

생성 가능 대상 |

연결 시작이 탐지될 때(또는 애플리케이션이나 URL 식별에 따라 이벤트가 생성되는 경우 처음 몇 개의 패킷 이후에) |

시스템이 다음을 수행하는 경우

|

|

로깅 가능 대상 |

SSL 정책에 의해 차단된 연결을 제외한 모든 연결 |

대부분의 연결 |

|

포함 대상 |

첫 번째 패킷(또는 이벤트 생성이 애플리케이션 또는 URL ID에 의존하는 경우 처음 몇 패킷)에서 확인될 수 있는 정보만 |

연결 시작 이벤트의 모든 정보와 세션 기간에 트래픽을 검사하여 확인한 정보(예: 총 데이터 전송량, 연결의 마지막 패킷의 타임스탬프) |

|

유용한 경우 |

다음을 로깅하려는 경우

|

다음을 원하는 경우

|

Firepower Management Center 대 외부 로깅

연결 및 Security Intelligence(보안 인텔리전스) 이벤트 로그를 Firepower Management Center에 저장하는 경우, Firepower System의 보고, 분석, 데이터 상관광계 기능을 사용할 수 있습니다. 예를 들면 다음과 같습니다.

-

대시보드 및 컨텍스트 탐색기에서는 시스템에서 로깅한 연결을 그래픽 화면에서 한눈에 볼 수 있습니다.

-

이벤트 보기(Analysis(분석) 메뉴에서 사용할 수 있는 대부분의 옵션)는 시스템이 로깅한 연결에 대한 상세정보를 제공하며, 이러한 정보는 그래프 또는 표 형식 포맷으로 표시하거나 보고서로 요약할 수 있습니다.

-

트래픽 프로파일에서는 정상적인 네트워크 트래픽에 대한 프로파일을 생성하는 데 연결 데이터를 사용합니다. 그런 다음 이 프로파일을 비정상적인 동작을 탐지하고 추적하는 데 기준으로 사용할 수 있습니다.

-

상관관계 정책에서는 특정 유형의 연결 또는 트래픽 프로파일 변경에 대한 이벤트를 생성하고 응답(예: 알림, 외부 교정)을 트리거할 수 있습니다.

Firepower Management Center에서 저장할 수 있는 이벤트 숫자는 모델에 따라 달라집니다.

참고 |

이 기능을 사용하려면 반드시 연결을 (대부분의 경우에는 연결 시작이 아닌 연결 종료를) 로깅해야 합니다. 따라서 중요한 연결, 즉 로깅된 침입, 금지된 파일, 악성코드와 관련된 연결은 자동으로 로깅됩니다. |

다음을 사용하여 외부 시스템 로그나 SNMP 트랩 서버 또는 다른 외부 툴에 이벤트를 로깅할 수도 있습니다.

-

모든 디바이스에서 외부 로깅:

설정한 연결은 경고 응답이라고 합니다.

-

FTD 디바이스에서 외부 로깅:

시스템 로그 구성 관련 정보 및 SNMP 트랩 구성를 참조하십시오.

-

외부 로깅과 관련된 추가 옵션:

외부 툴을 사용하여 이벤트 분석의 내용을 참조하십시오.

)

) )

) )

) 피드백

피드백