Inleiding

In dit document wordt beschreven hoe u een Wireless Local Area Network (WLAN) kunt instellen met 802.1X en Extensible Verification Protocol EAP-TLS.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- 802.1X-verificatieproces

- Certificaten

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- WLC 3504 versie 8.10

- Identity Services Engine (ISE) versie 2.7

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

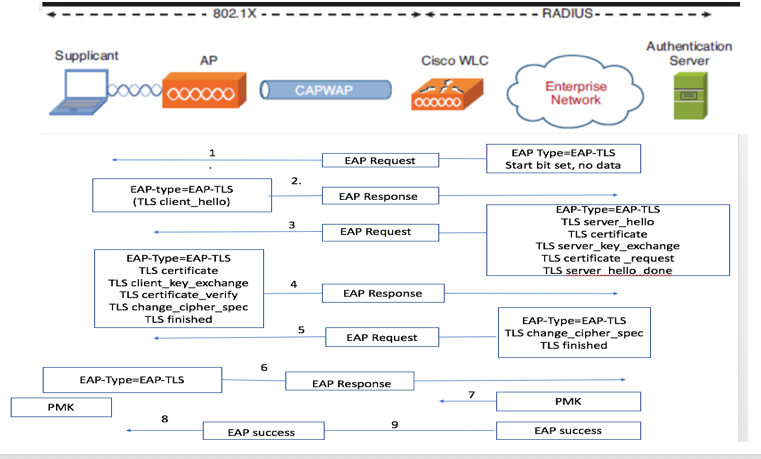

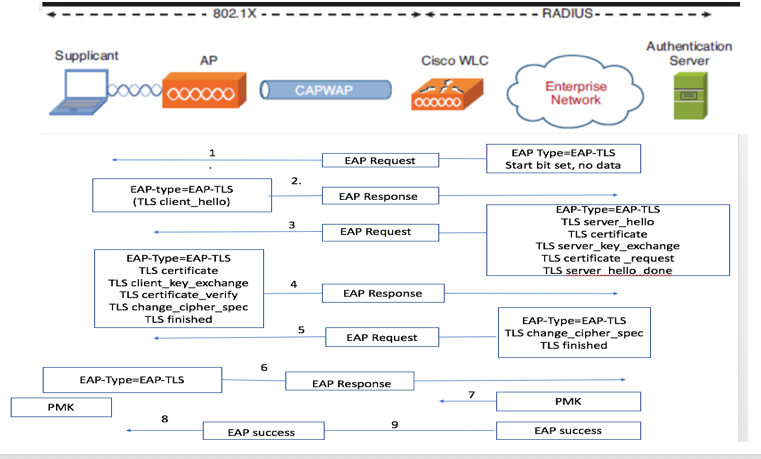

EAP-TLS-stroom

Stappen in EAP-TLS-stroom

- Draadloze client wordt gekoppeld aan het access point (AP). AP staat de client niet toe om op dit punt gegevens te verzenden en stuurt een verificatieaanvraag. De aanvrager reageert dan met een EAP-Response-identiteit. De WLC communiceert vervolgens de gebruiker-id informatie naar de Verificatieserver. RADIUS-server reageert weer op de client met een EAP-TLS Start-pakket. Het EAP-TLS-gesprek begint op dit punt.

- De peer stuurt een EAP-Response terug naar de verificatieserver die een client_hello-handshake-bericht bevat, een algoritme dat is ingesteld voor NULL.

- De verificatieserver reageert met een access-challenge pakket dat het volgende bevat:

TLS server_hello

handshake message

certificate

server_key_exchange

certificate request

server_hello_done.

4. De client reageert met een EAP-responsbericht dat het volgende bevat:

Certificate ¬ Server can validate to verify that it is trusted.

client_key_exchange

certificate_verify ¬ Verifies the server is trusted

change_cipher_spec

TLS finished

5. Nadat de client met succes is geverifieerd, reageert de RADIUS-server met een Access-challenge, die het bericht change_cipher_spec en handshake voltooid bevat.

6. Wanneer de client dit ontvangt, verifieert de hash om de radiusserver te verifiëren.

7. Een nieuwe encryptiesleutel wordt dynamisch afgeleid uit het geheim tijdens de TLS handdruk.

8. EAP-Success wordt uiteindelijk van server naar verificator verzonden, die vervolgens aan de aanvrager wordt doorgegeven.

Op dit punt heeft de draadloze client met EAP-TLS-enabled toegang tot het draadloze netwerk.

Configureren

Cisco draadloze LAN-controller

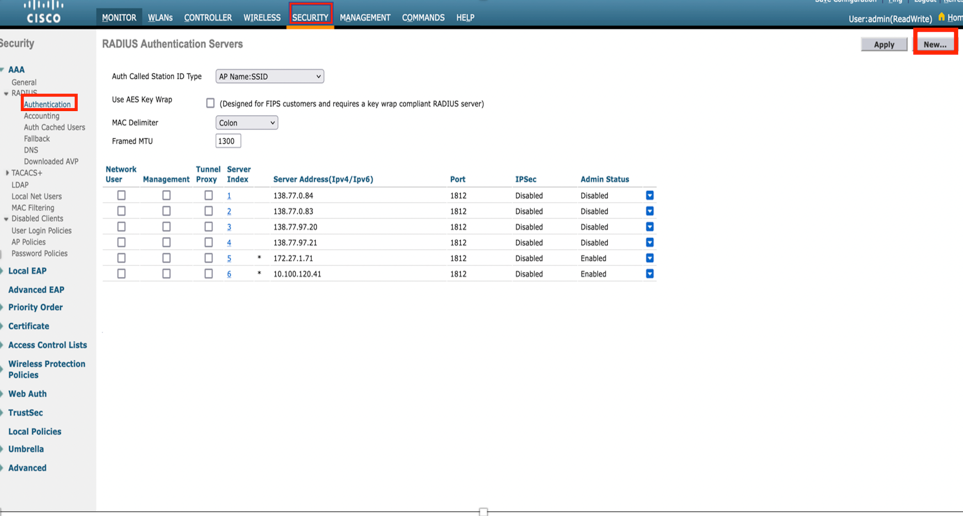

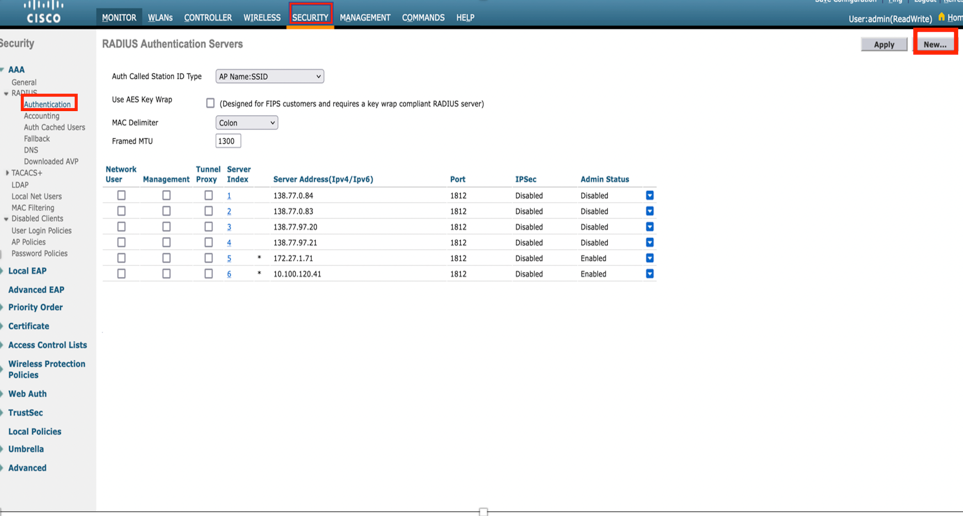

Stap 1. De eerste stap is de RADIUS-server op Cisco WLC te configureren. Als u een RADIUS-server wilt toevoegen, navigeer dan naar Security > RADIUS > Verificatie. Klik op Nieuw zoals in de afbeelding.

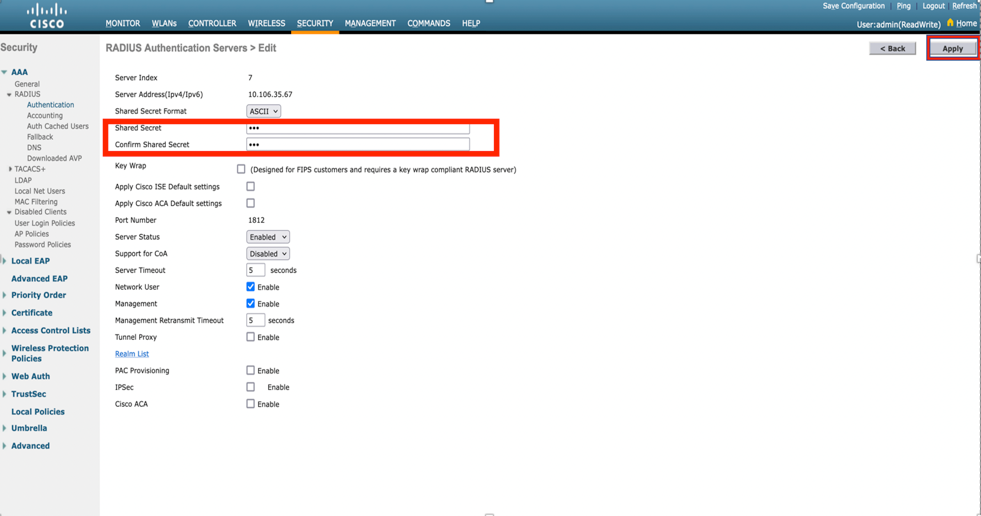

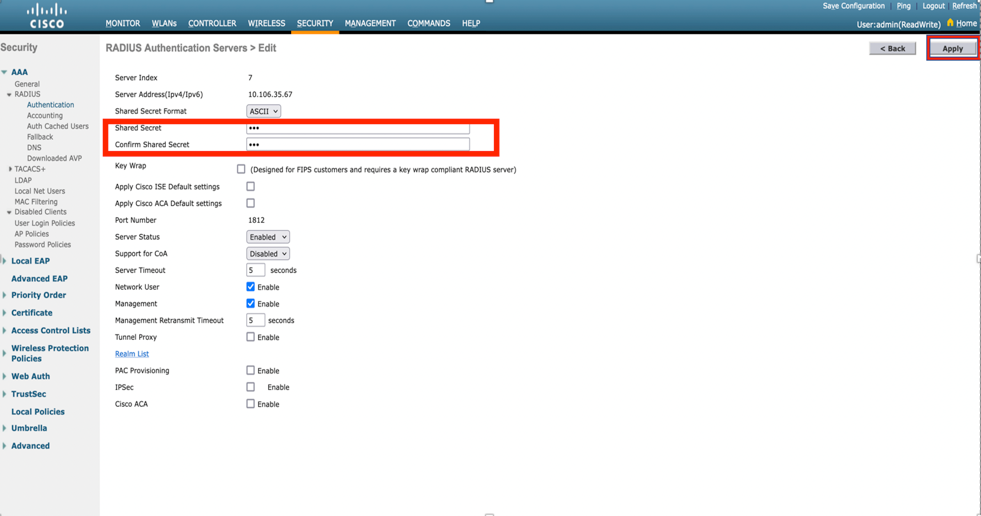

Stap 2. Hier moet u het IP-adres en het gedeelde geheim invoeren <wachtwoord> dat wordt gebruikt om de WLC op de ISE te valideren. Klik op Toepassen om verder te gaan zoals in de afbeelding.

Stap 3. Maak WLAN’s voor RADIUS-verificatie.

U kunt nu een nieuw WLAN maken en configureren om de WPA-enterprise-modus te gebruiken, zodat RADIUS voor verificatie kan worden gebruikt.

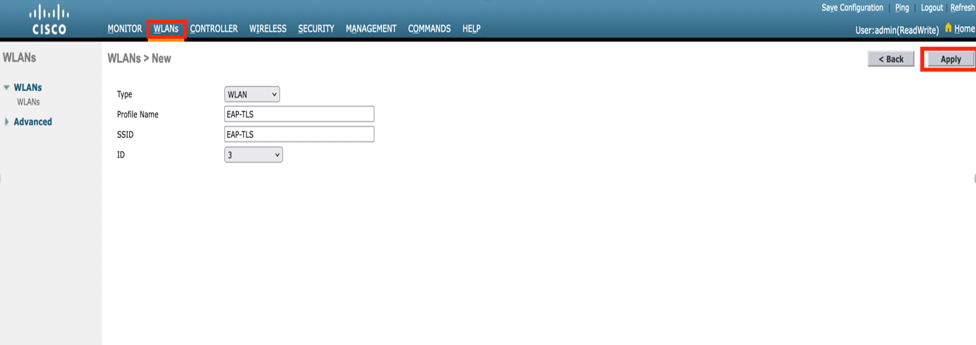

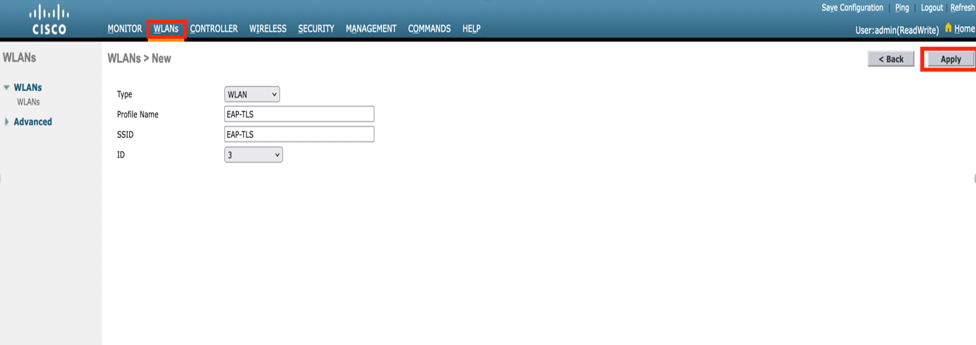

Stap 4. Selecteer WLAN’s in het hoofdmenu, kies Nieuw maken en klik op Ga zoals in de afbeelding.

Stap 5. Geef het nieuwe WLAN EAP-TLS een naam. Klik op Toepassen om verder te gaan zoals in de afbeelding.

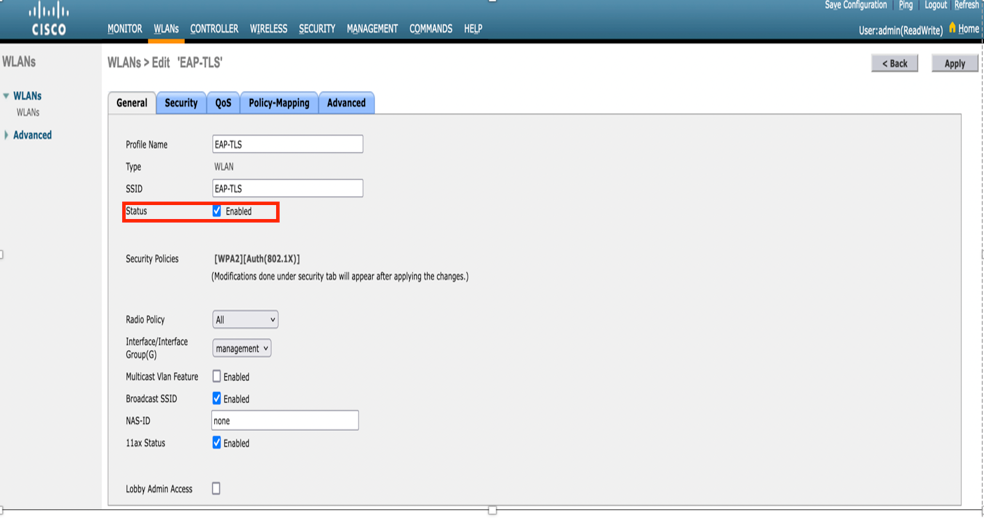

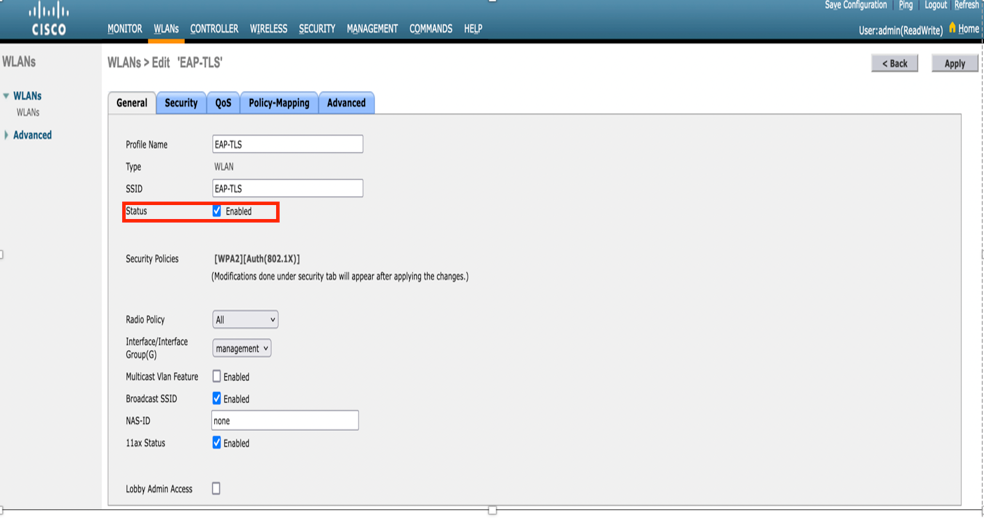

Stap 6. Klik op Algemeen en zorg ervoor dat de status Ingeschakeld is. Het standaardbeveiligingsbeleid is 802.1X-verificatie en WPA2 zoals in de afbeelding.

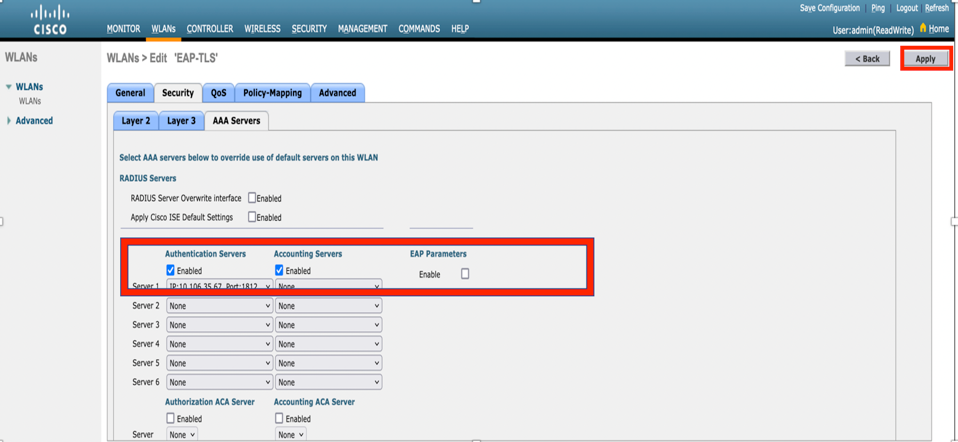

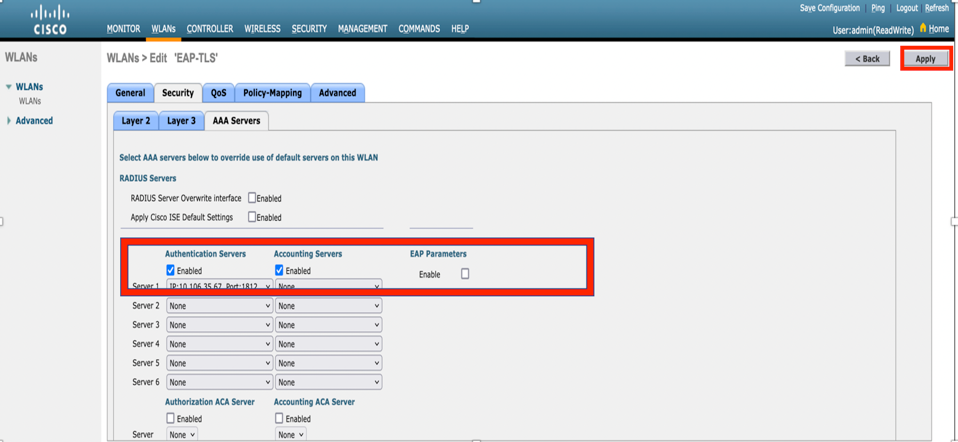

Stap 7. Ga nu naar het tabblad Security> AAA-servers en selecteer de RADIUS-server die u zojuist hebt geconfigureerd zoals in de afbeelding.

Opmerking: Het is een goed idee om te verifiëren dat u de RADIUS-server van de WLC kunt bereiken voordat u doorgaat. RADIUS gebruikt UDP-poort 1812 (voor verificatie), zodat u er zeker van kunt zijn dat dit verkeer niet ergens in het netwerk wordt geblokkeerd.

ISE-lijnkaart met Cisco WLC

EAP-TLS-instellingen

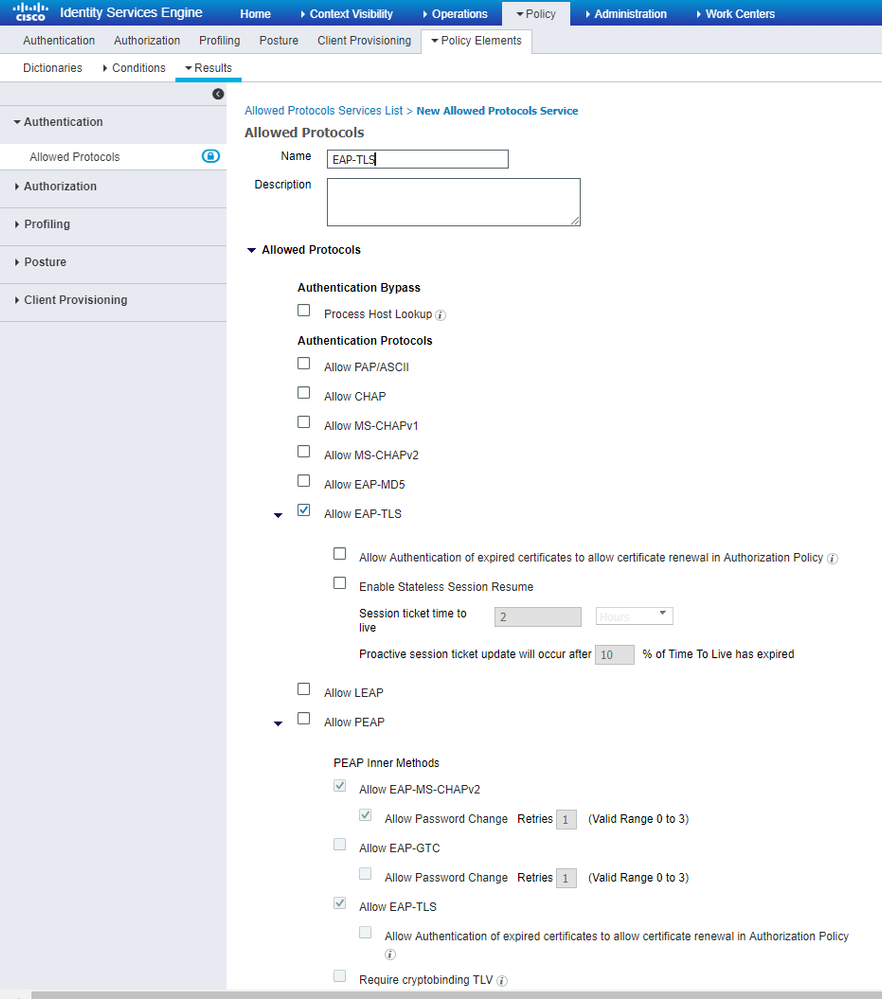

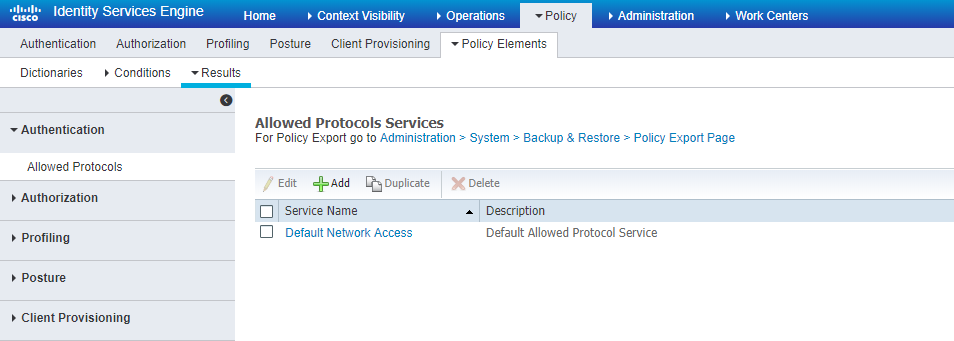

Om het beleid op te bouwen, moet u de toegestane protocollijst maken om te gebruiken in ons beleid. Aangezien een dot1x-beleid wordt geschreven, specificeert u het toegestane EAP-type op basis van de manier waarop het beleid is geconfigureerd.

Als u de standaardinstelling gebruikt, staat u de meeste EAP-typen toe voor verificatie die niet de voorkeur genieten als u de toegang tot een specifiek EAP-type moet vergrendelen.

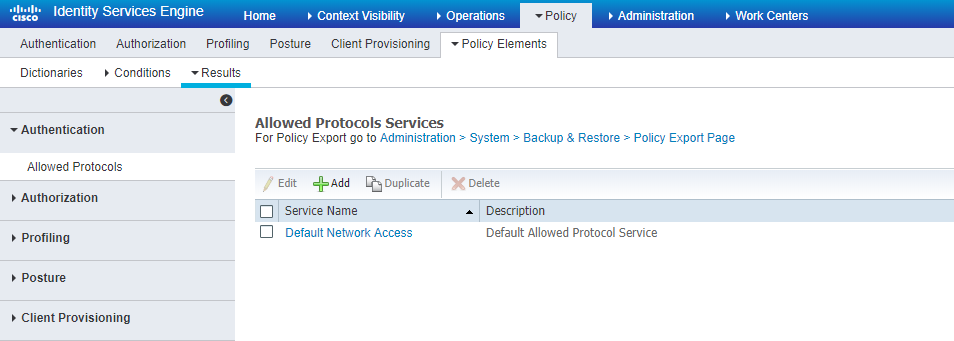

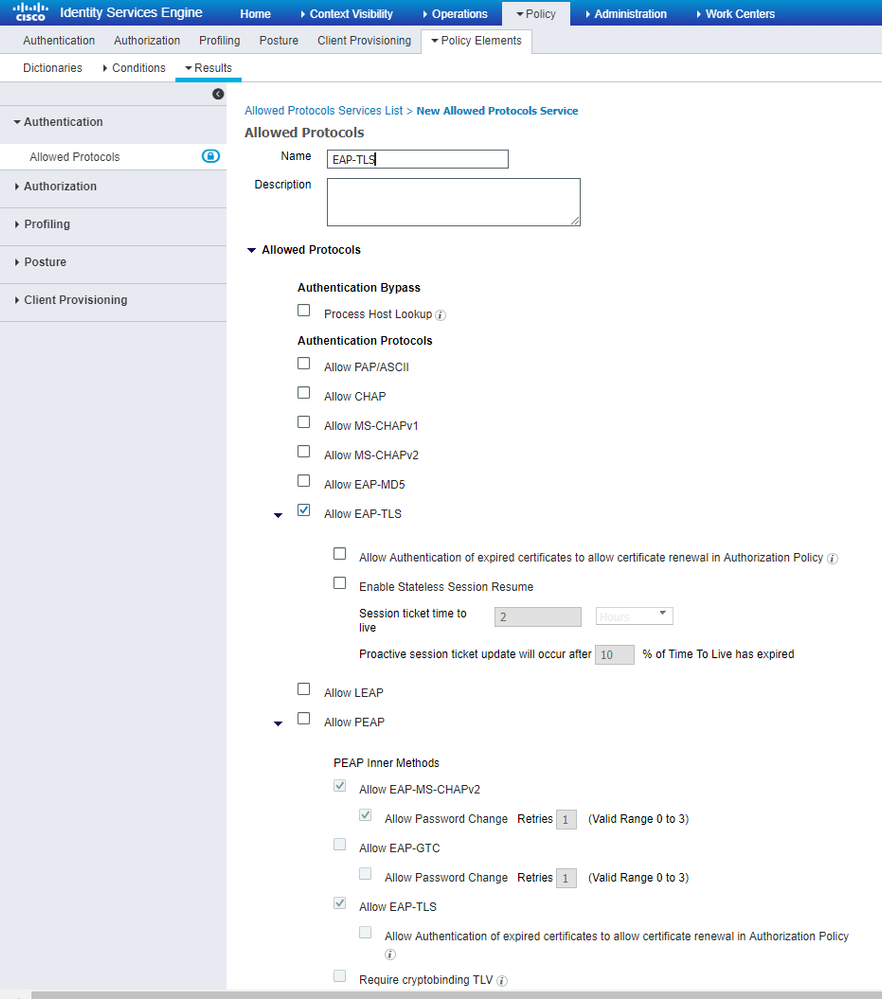

Stap 1. Navigeer naar Beleid > Beleidselementen > Resultaten > Verificatie > Toegestane protocollen en klik op Toevoegen zoals in de afbeelding.

Stap 2. U kunt in deze lijst met toegestane protocollen de naam voor de lijst invoeren. In dit geval is het vakje EAP-TLS toestaan ingeschakeld en worden andere vakjes niet ingeschakeld zoals in de afbeelding.

WLC-instellingen op ISE

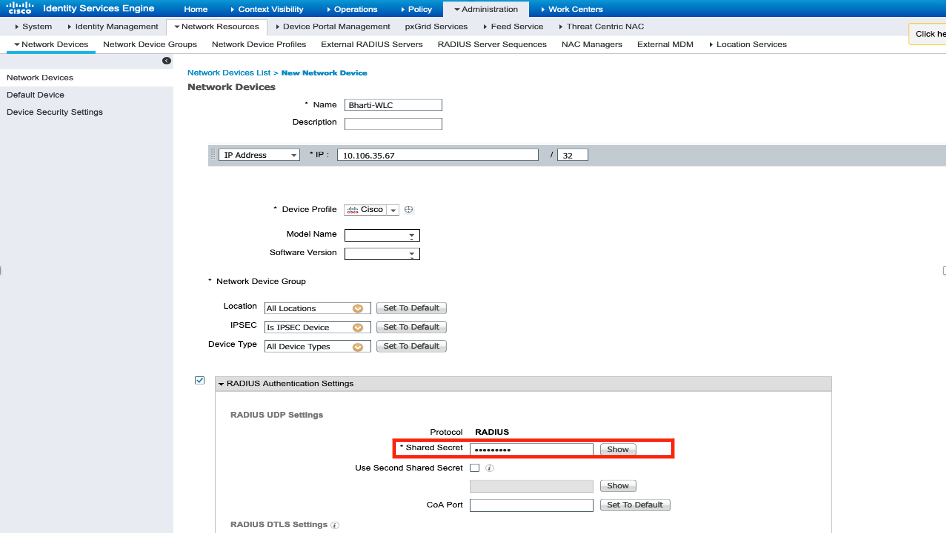

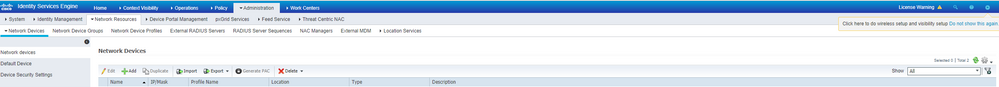

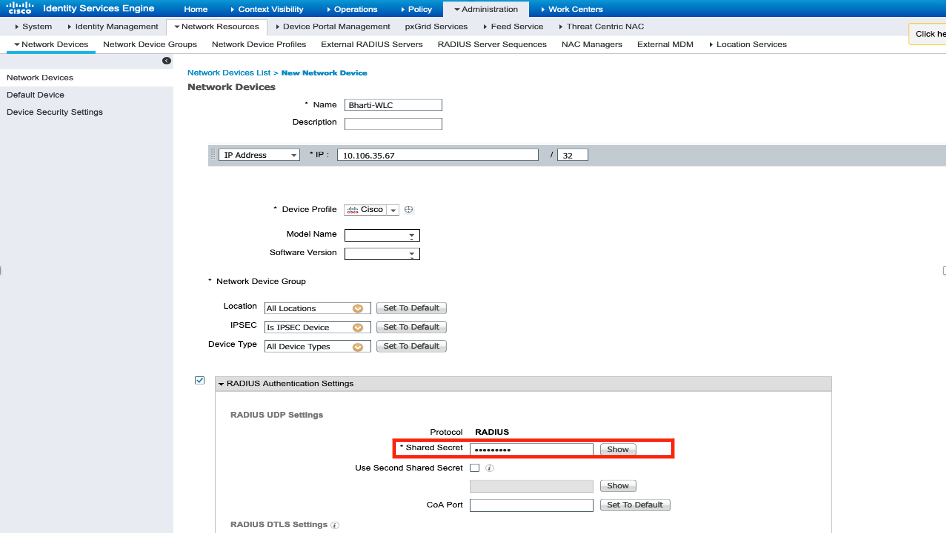

Stap 1. Open de ISE-console en navigeer naar Beheer > Netwerkbronnen > Netwerkapparaten > Toevoegen zoals in de afbeelding.

Stap 2. Voer de waarden in zoals in de afbeelding.

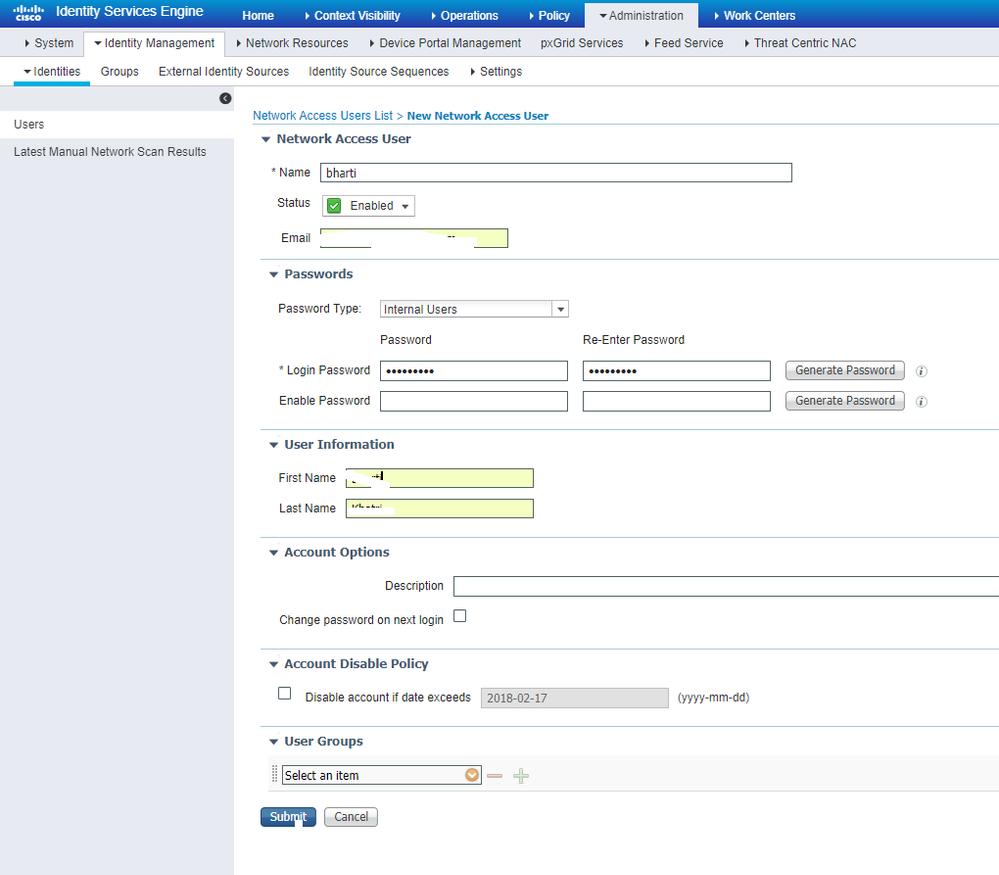

Nieuwe gebruiker maken op ISE

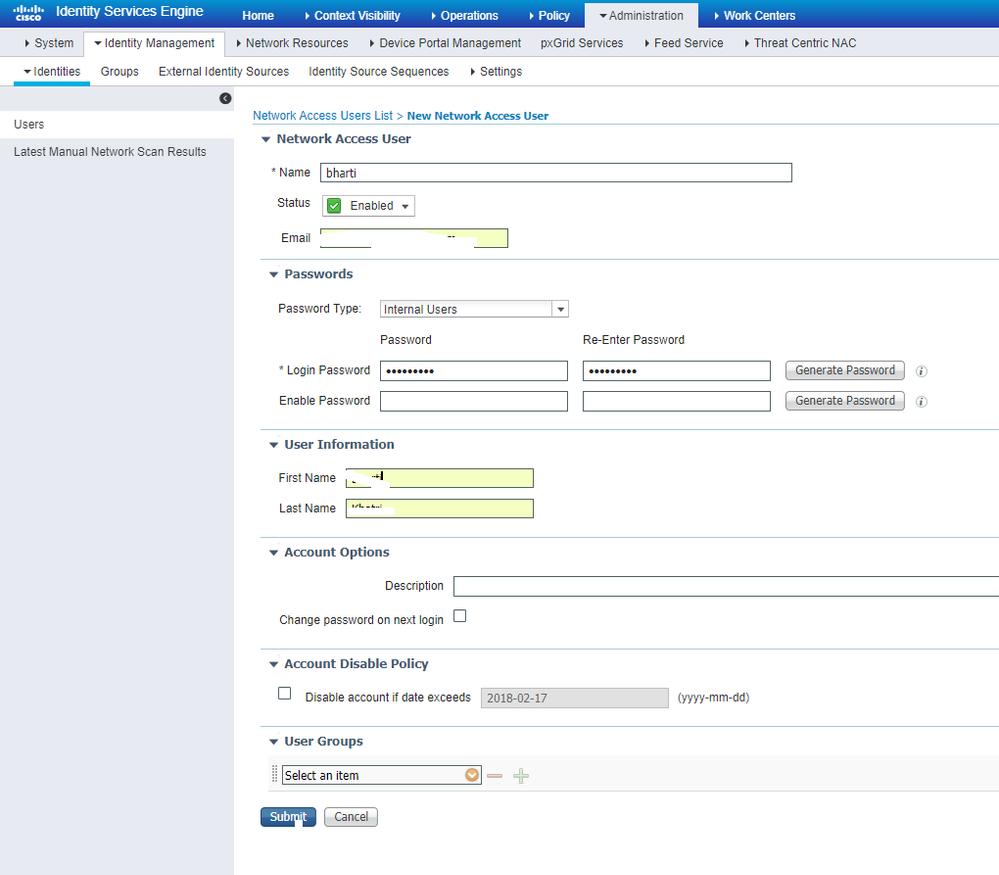

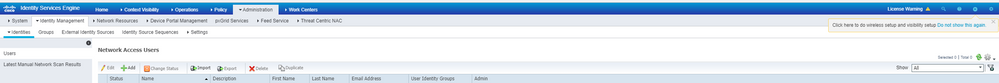

Stap 1. Navigeer naar Beheer > Identity Management > Identiteiten > Gebruikers > Toevoegen zoals in de afbeelding.

Stap 2. Voer de informatie in zoals in de afbeelding.

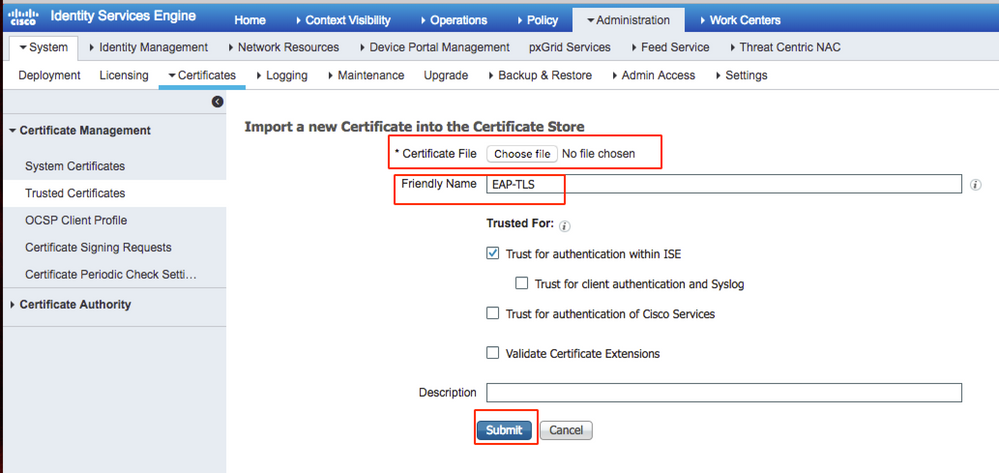

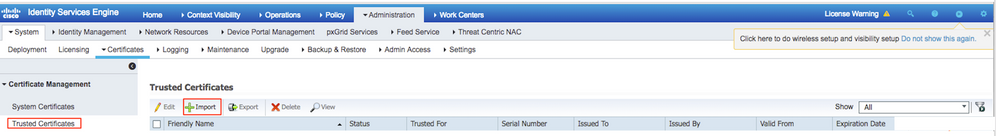

Vertrouwenscertificaat op ISE

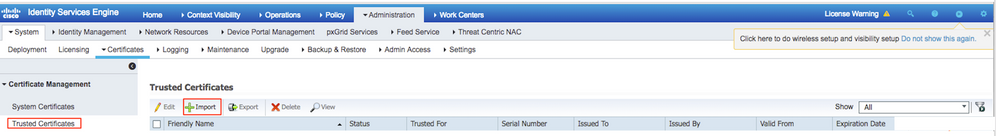

Stap 1. Navigeer naar Beheer > Systeem > Certificaten > Certificaatbeheer > Betrouwbare certificaten.

Klik op Importeren om een certificaat te importeren naar ISE. Zodra u een WLC toevoegt en een gebruiker aanmaakt op ISE, moet u het belangrijkste deel van EAP-TLS doen dat is het vertrouwen op het certificaat op ISE. Daarvoor moet je een MVO genereren.

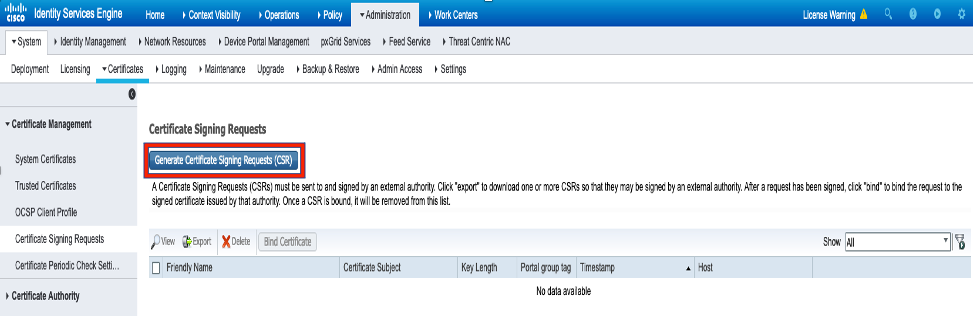

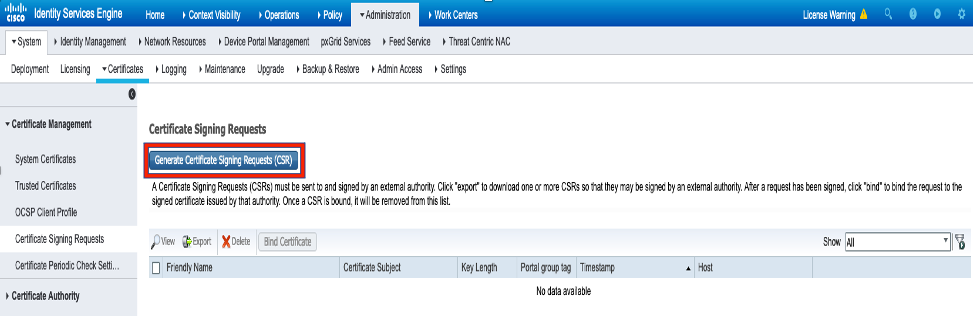

Stap 2. Navigeer naar Beheer > Certificaten > Verzoeken om certificaatondertekening > Verzoeken om certificaatondertekening genereren (CSR) zoals getoond in de afbeelding.

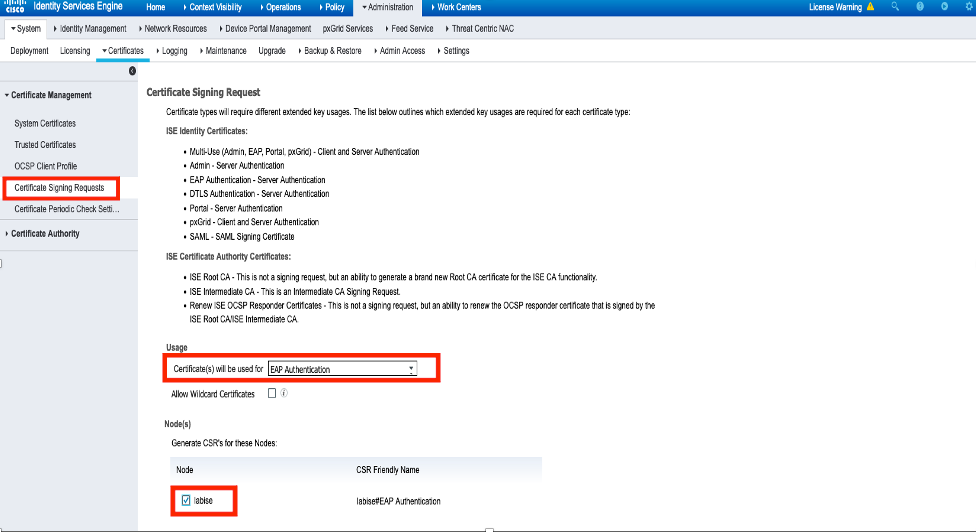

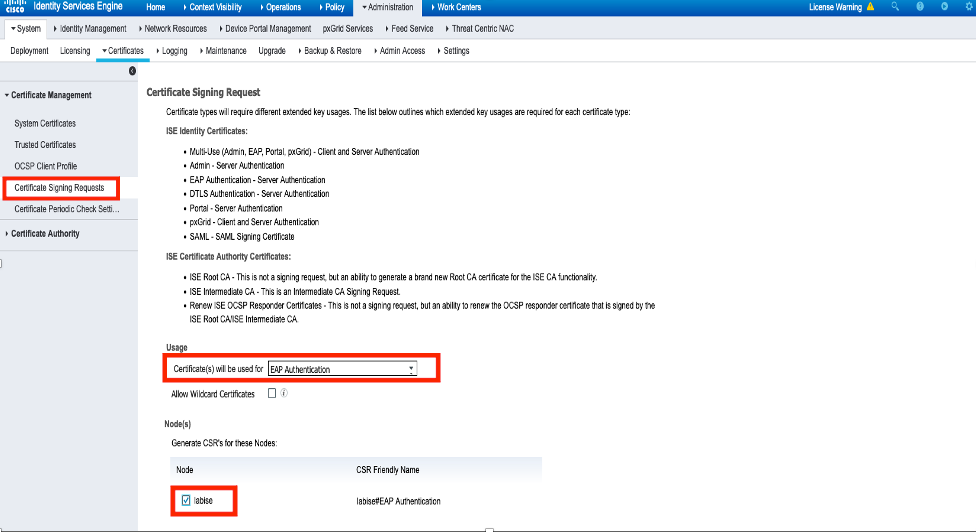

Stap 3. Om de CSR te genereren, navigeer naar Gebruik en selecteer EAP-verificatie zoals in de afbeelding wordt gebruikt voor de uitrolopties.

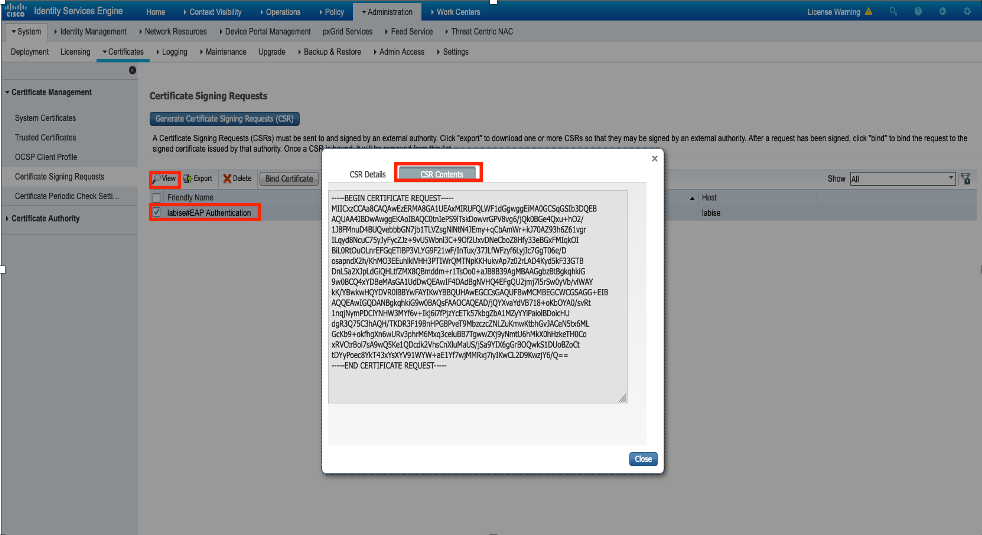

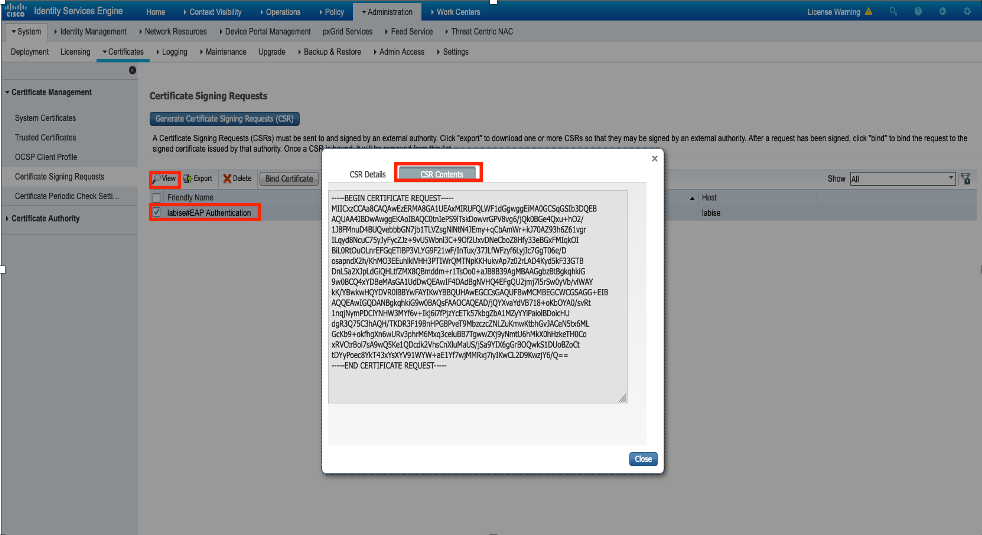

Stap 4. De op ISE gegenereerde MVO kan worden bekeken. Klik op Weergeven zoals in de afbeelding.

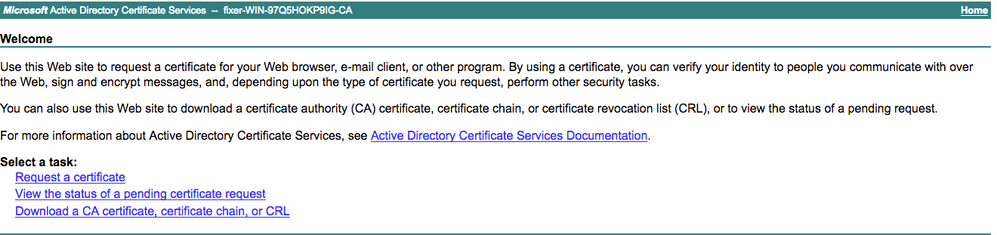

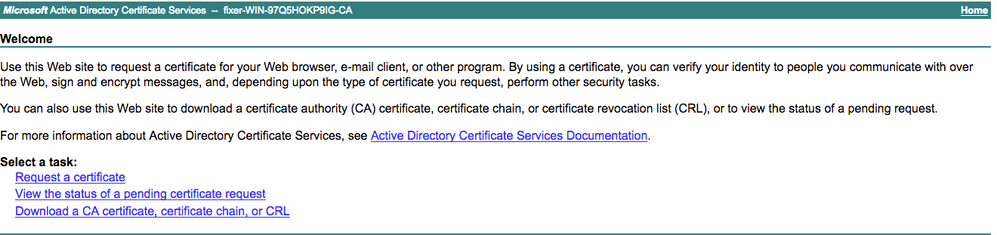

Stap 5. Nadat CSR is gegenereerd, bladert u naar de CA-server en klikt u op Certificaat aanvragen zoals in de afbeelding:

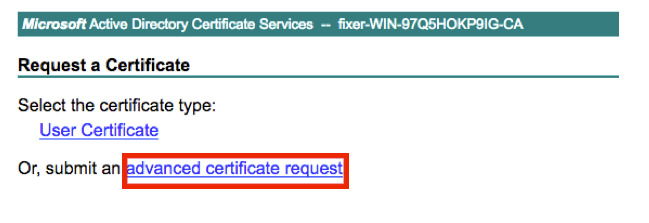

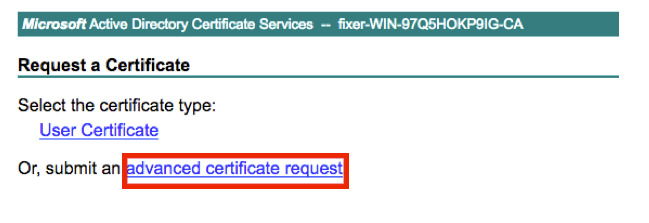

Stap 6. Zodra u een certificaat aanvraagt, krijgt u opties voor gebruikerscertificaat en geavanceerde certificaataanvraag. Klik op Geavanceerd certificaatverzoek zoals in de afbeelding.

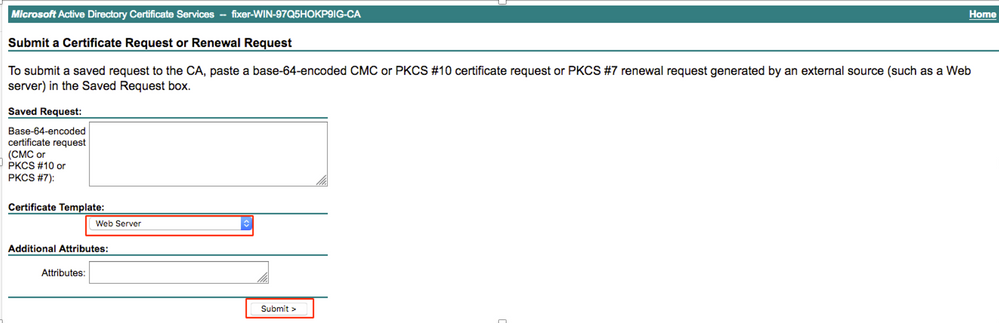

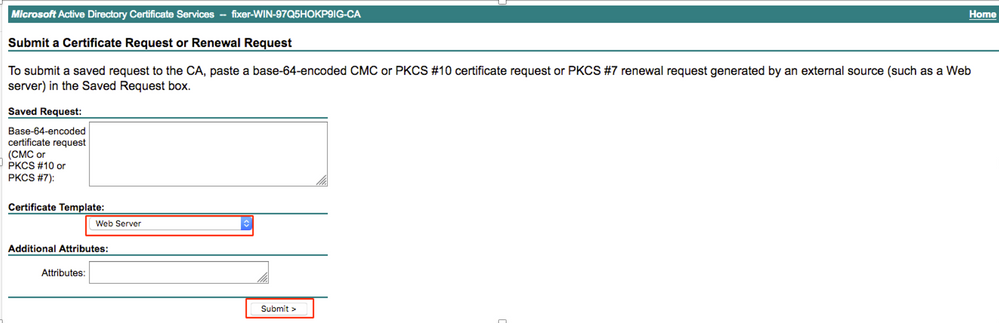

Stap 7. Plakt de CSR die in Base-64 gecodeerde certificaataanvraag is gegenereerd. Kies Webserver in de vervolgkeuzelijst Certificaatsjabloon en klik op Indienen zoals in de afbeelding.

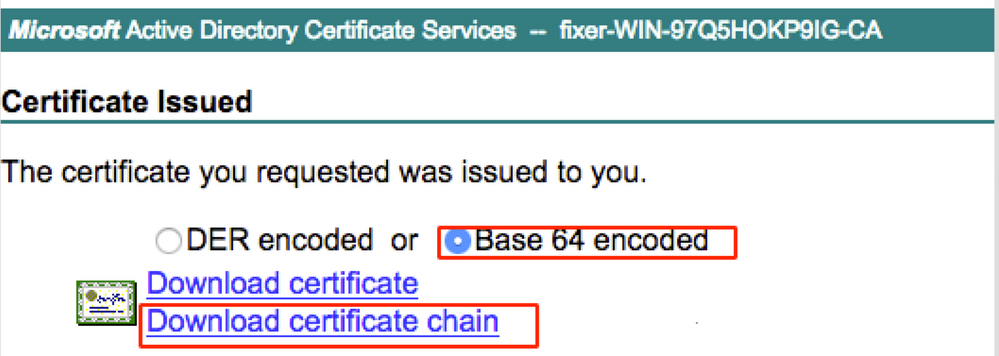

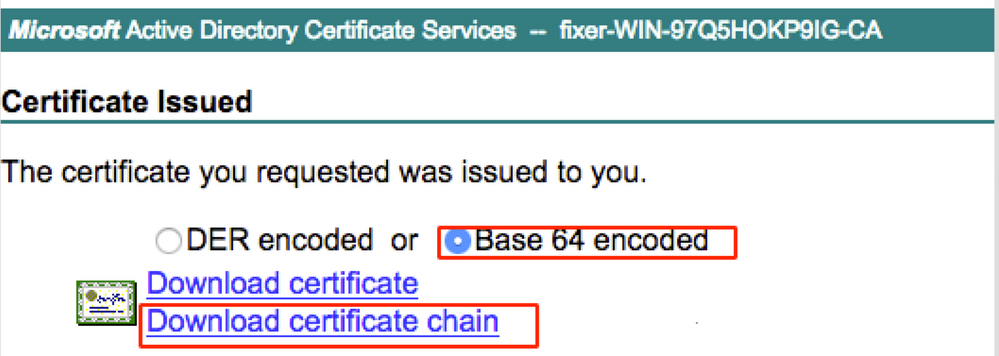

Stap 8. Zodra u op Indienen klikt, krijgt u de optie om het type certificaat te selecteren. Selecteer Base-64 gecodeerd en klik op Certificaatketen downloaden zoals in de afbeelding.

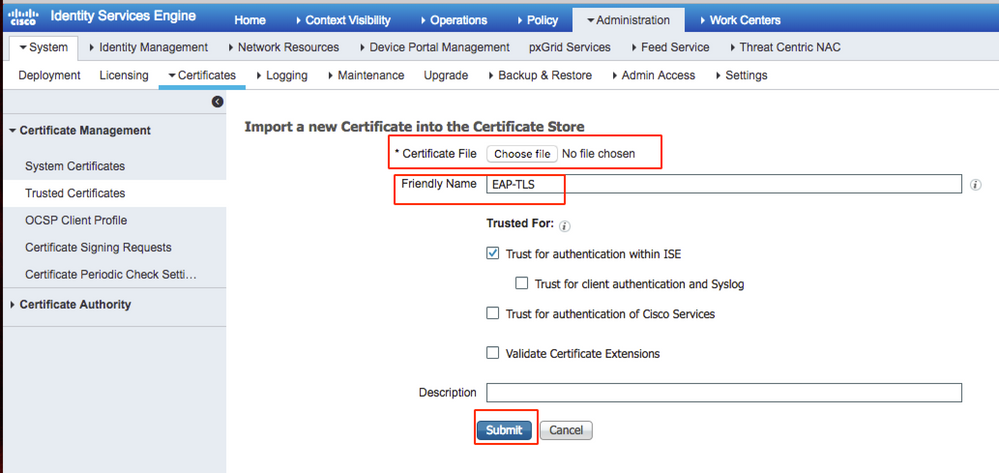

Stap 9. De certificaatdownload is voltooid voor de ISE-server. U kunt het certificaat ophalen. Het certificaat bevat twee certificaten, een basiscertificaat en een ander tussenproduct. Het basiscertificaat kan worden geïmporteerd onder Beheer > Certificaten > Betrouwbare certificaten > Importeren zoals in de afbeeldingen wordt getoond.

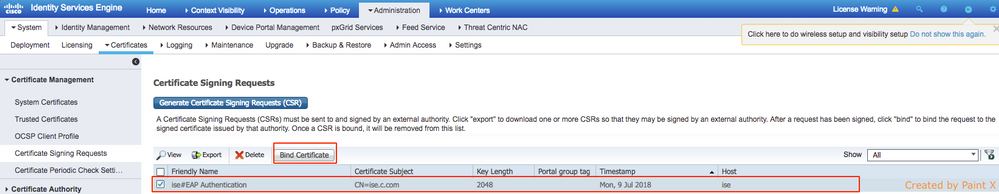

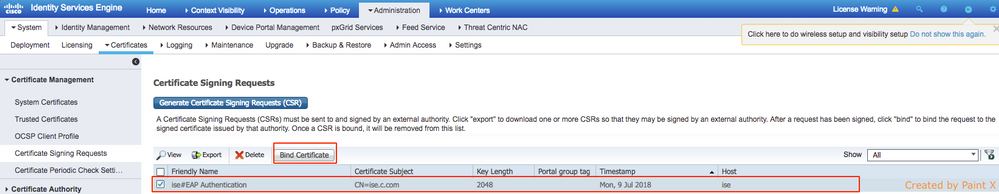

Stap 10. Zodra u op Indienen klikt, wordt het certificaat toegevoegd aan de lijst met vertrouwde certificaten. Ook is het tussentijds certificaat nodig om te kunnen binden met MVO zoals weergegeven in de afbeelding.

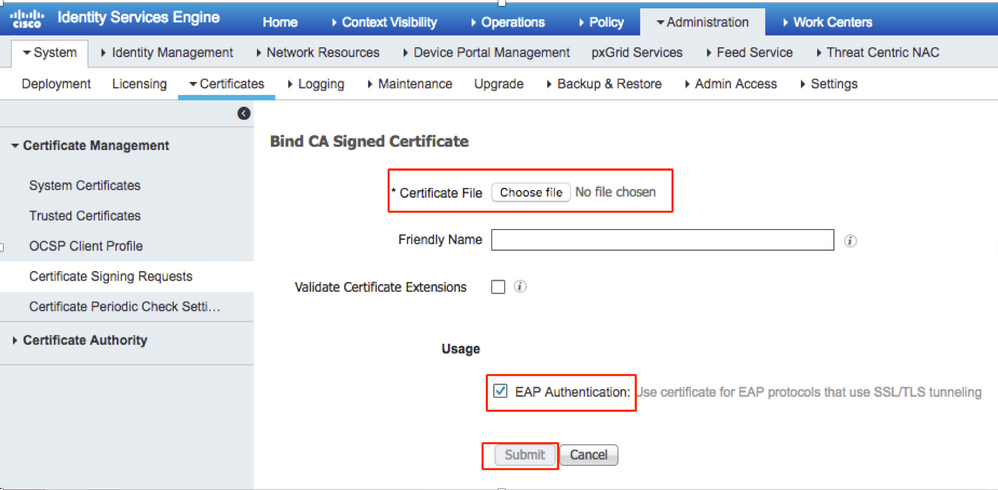

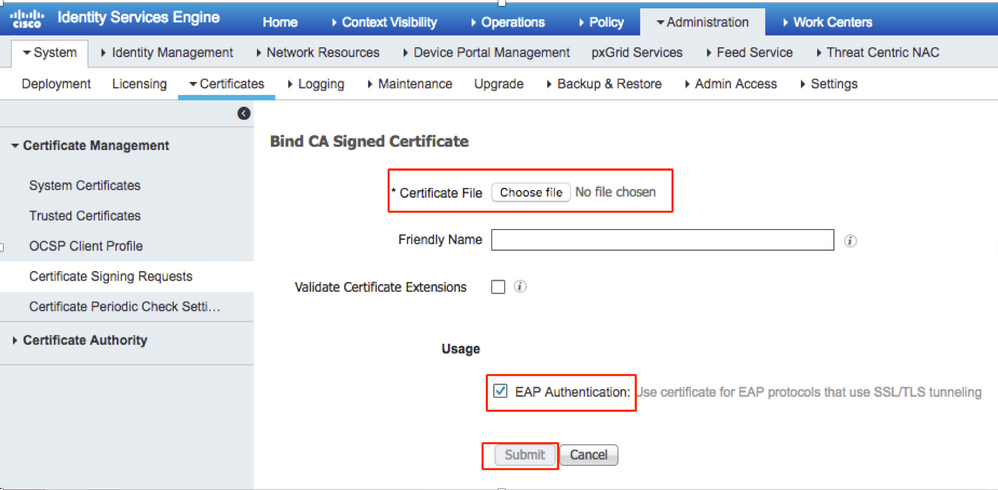

Stap 1. Zodra u op Bind certificaat klikt, is er een optie om het certificaatbestand te kiezen dat op uw bureaublad is opgeslagen. Blader naar het tussenliggende certificaat en klik op Indienen zoals in de afbeelding.

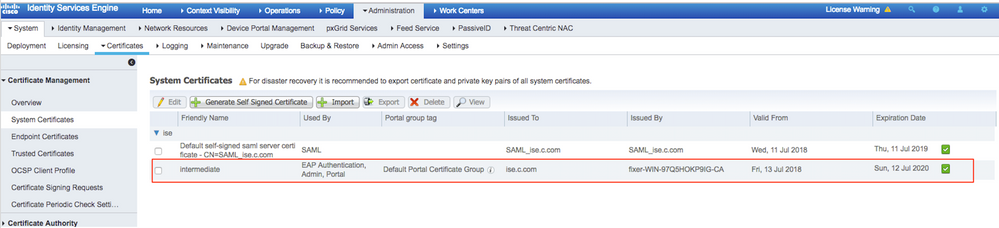

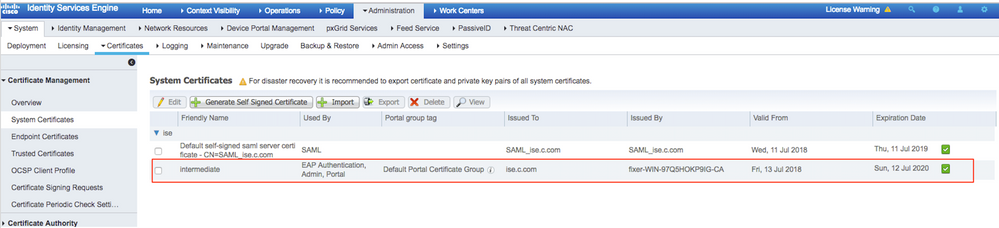

Stap 12. Ga om het certificaat te bekijken naar Beheer > Certificaten > Systeemcertificaten zoals in de afbeelding.

Client voor EAP-TLS

Gebruikerscertificaat downloaden op clientmachine (Windows bureaublad)

Stap 1. Om een draadloze gebruiker te authenticeren via EAP-TLS, moet u een clientcertificaat genereren. Sluit uw Windows-computer aan op het netwerk zodat u toegang hebt tot de server. Open een webbrowser en voer dit adres in.

Stap 2. Merk op dat de CA hetzelfde moet zijn als het certificaat dat is gedownload voor ISE.

Hiervoor moet u bladeren naar dezelfde CA-server die u hebt gebruikt om het certificaat voor de server te downloaden. Op dezelfde CA, klik op Certificaat aanvragen zoals eerder gedaan, maar deze keer moet u Gebruiker als Certificaatsjabloon selecteren zoals in de afbeelding.

Stap 3. Klik vervolgens op de certificaatketen downloaden, zoals eerder voor de server is gedaan.

Zodra u de certificaten krijgt, gebruikt u deze stappen om het certificaat te importeren op Windows laptop.

Stap 4. U moet het certificaat openen vanuit de Microsoft Management Console (MMC) om het te kunnen importeren.

- Om de MMC te openen, navigeert u naar Start > Uitvoeren > MMC.

- Navigeer naar Bestand > Magnetisch toevoegen / verwijderen.

- Dubbelklik op Certificaten.

- Selecteer Computeraccount.

- Selecteer Lokale computer > Voltooien

- Klik op OK om het venster Snap-In te verlaten.

- Klik op [+] naast Certificaten > Persoonlijk > Certificaten.

- Klik met de rechtermuisknop op Certificaten en selecteer Alle taken> Importeren.

- Klik op Next (Volgende).

- Klik op Bladeren.

- Selecteer .cer, .crt, of .pfx die u wilt importeren.

- Klik op Openen.

- Klik op Next (Volgende).

- Selecteer Automatisch het certificaatarchief selecteren op basis van het type certificaat.

- Klik op Voltooien & OK.

Zodra de invoer van certificaat is gedaan, moet u uw draadloze client (Windows bureaublad, in dit voorbeeld) voor EAP-TLS configureren.

Draadloos profiel voor EAP-TLS

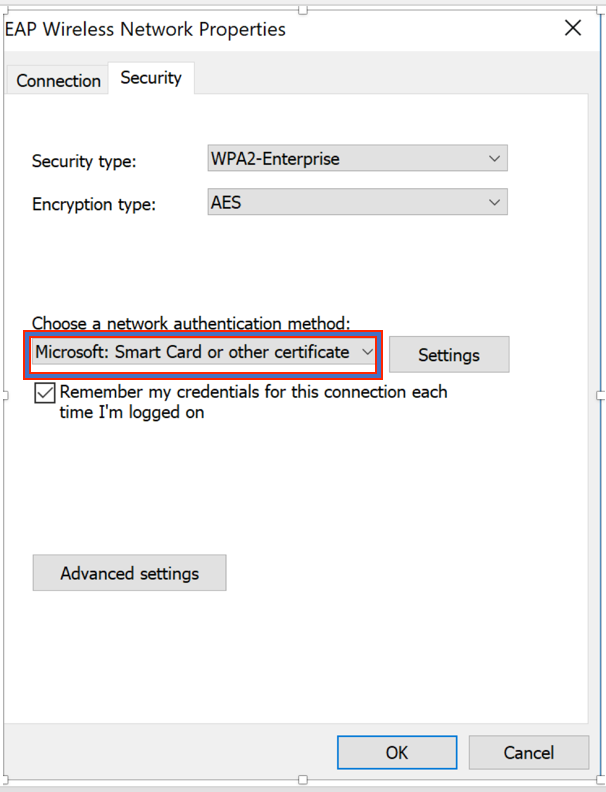

Stap 1. Wijzig het draadloze profiel dat eerder voor Protected Extensible Verification Protocol (PEAP) is gemaakt, zodat u in plaats daarvan de EAP-TLS kunt gebruiken. Klik op EAP Wireless-profiel.

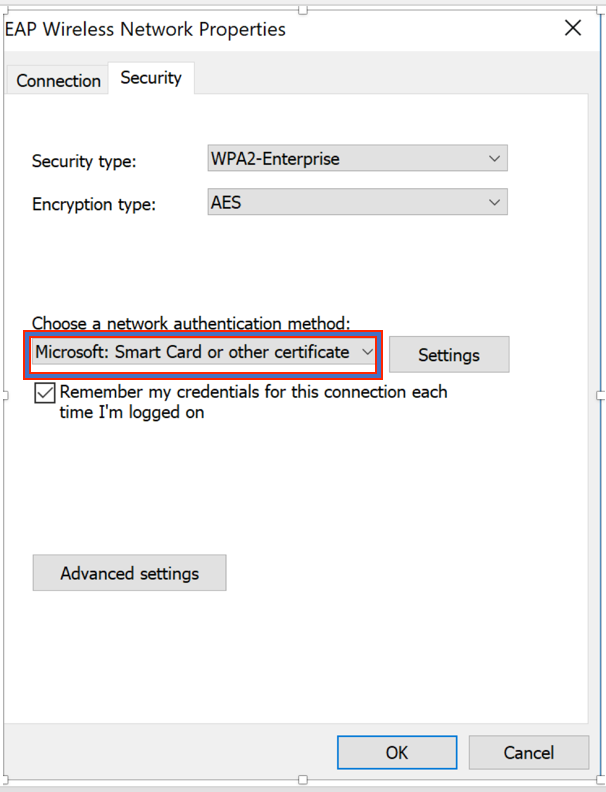

Stap 2. Selecteer Microsoft: Smart Card of ander certificaat en klik op OK in de afbeelding.

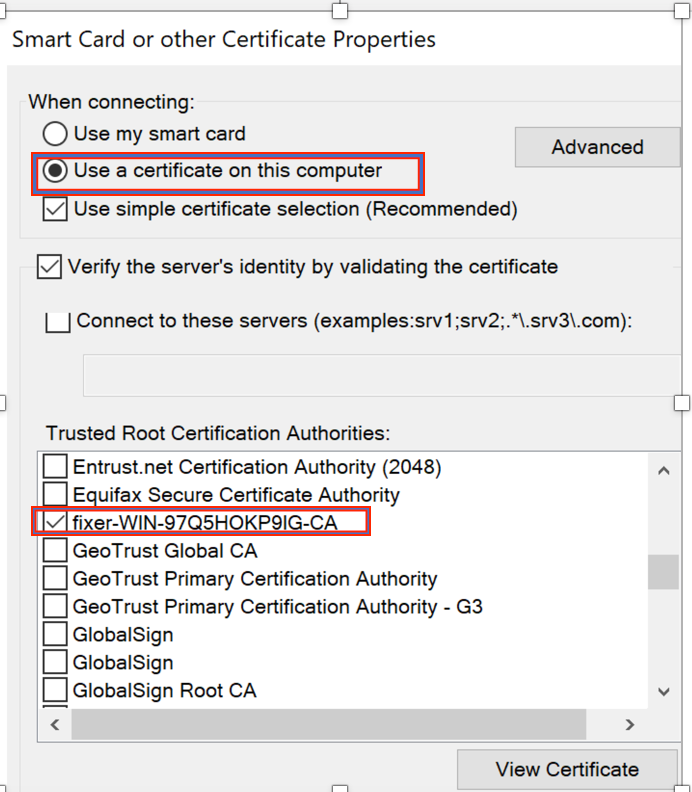

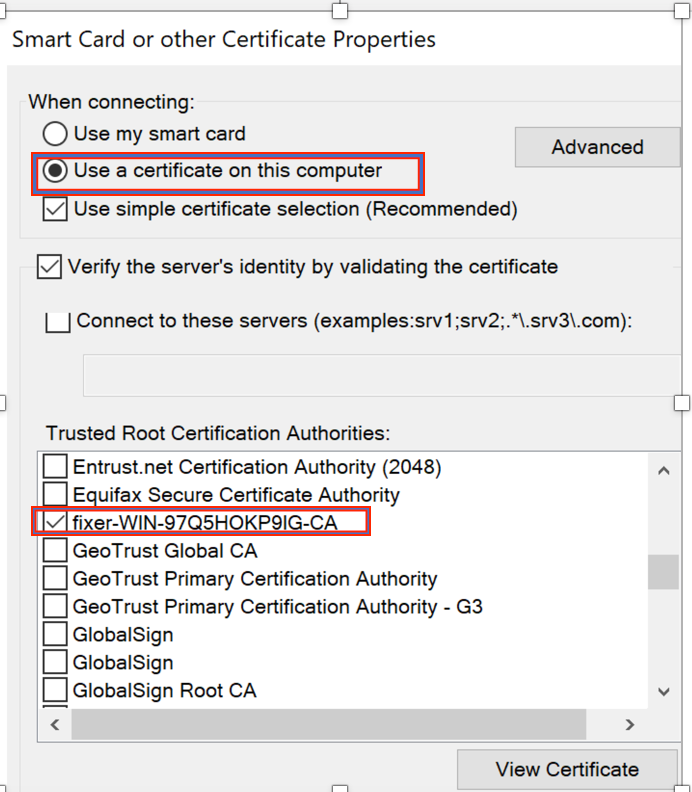

Stap 3. Klik op instellingen en selecteer het basiscertificaat dat is afgegeven vanaf een CA-server zoals in de afbeelding.

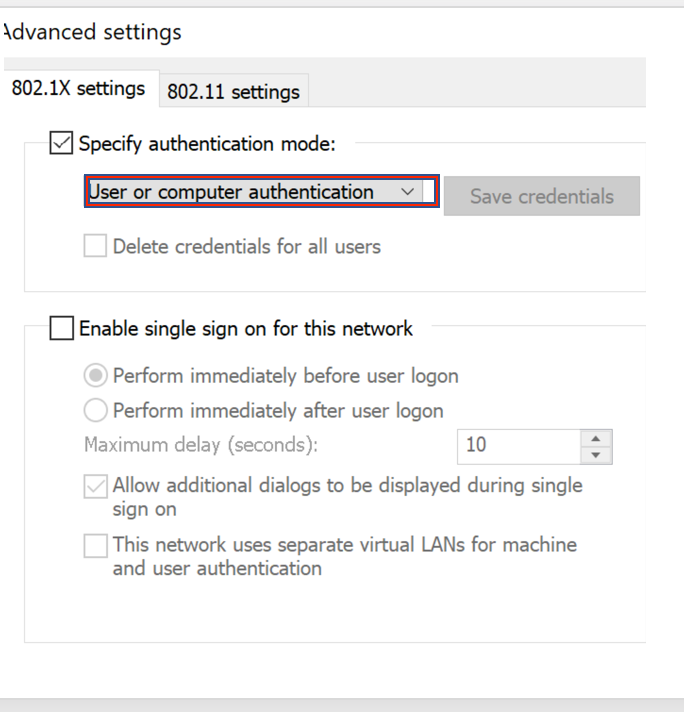

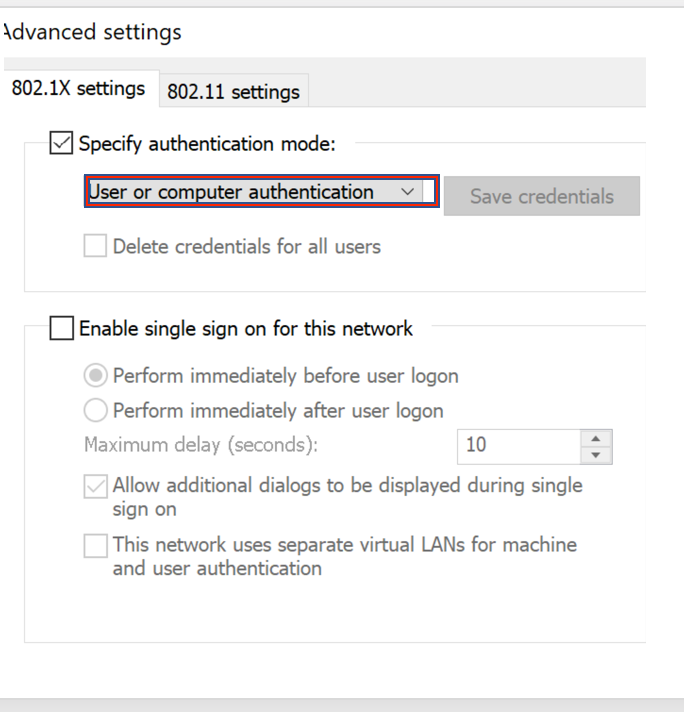

Stap 4. Klik op Geavanceerde instellingen en selecteer Gebruiker- of computerverificatie op het tabblad 802.1x-instellingen zoals in de afbeelding.

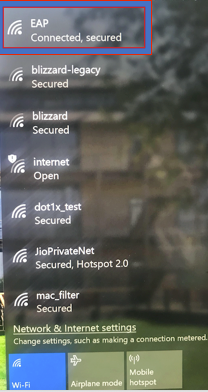

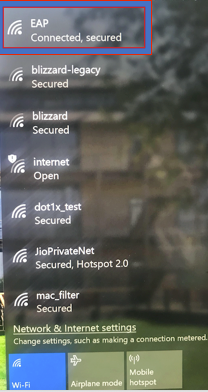

Stap 5. Probeer nu opnieuw verbinding te maken met het draadloze netwerk, selecteer het juiste profiel (EAP, in dit voorbeeld) en Verbind. U bent verbonden met het draadloze netwerk zoals in de afbeelding wordt weergegeven.

Verifiëren

Gebruik deze sectie om te controleren of uw configuratie goed werkt.

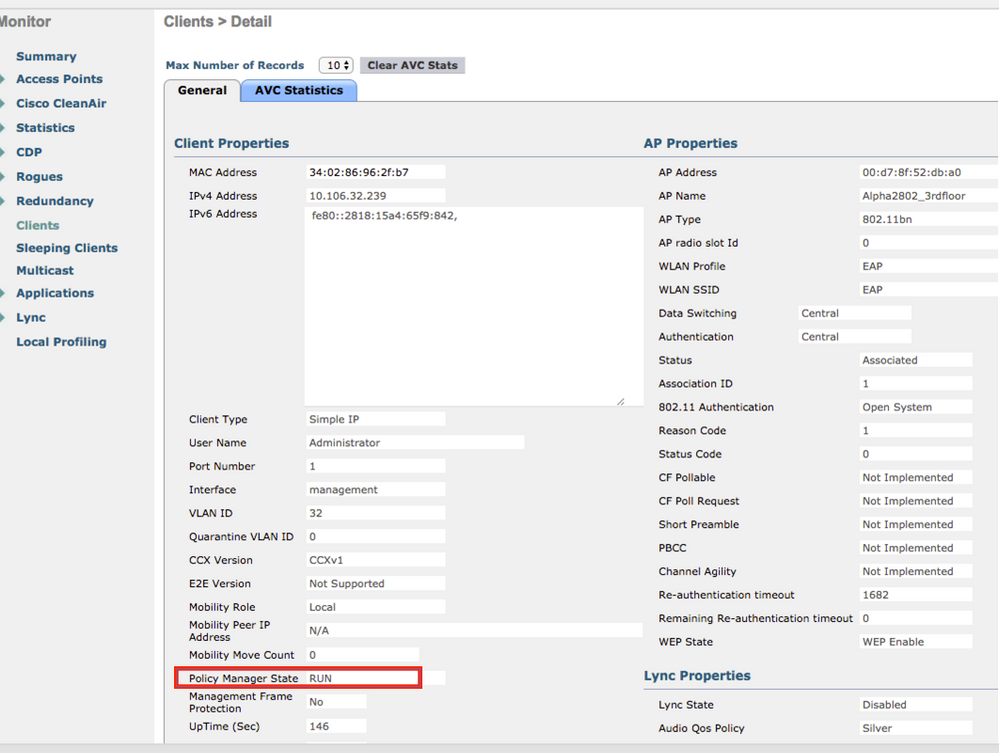

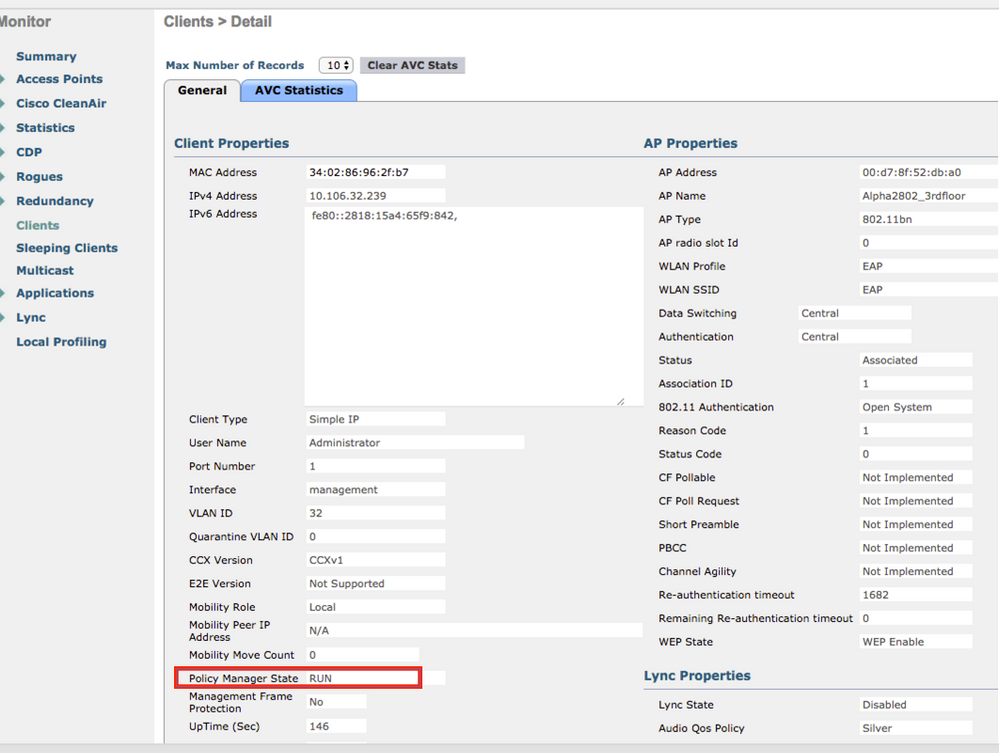

Stap 1. De status van de client policy manager moet worden weergegeven als RUN. Dit betekent dat de client de verificatie heeft voltooid, een IP-adres heeft verkregen en klaar is om het verkeer door te geven dat in de afbeelding wordt weergegeven.

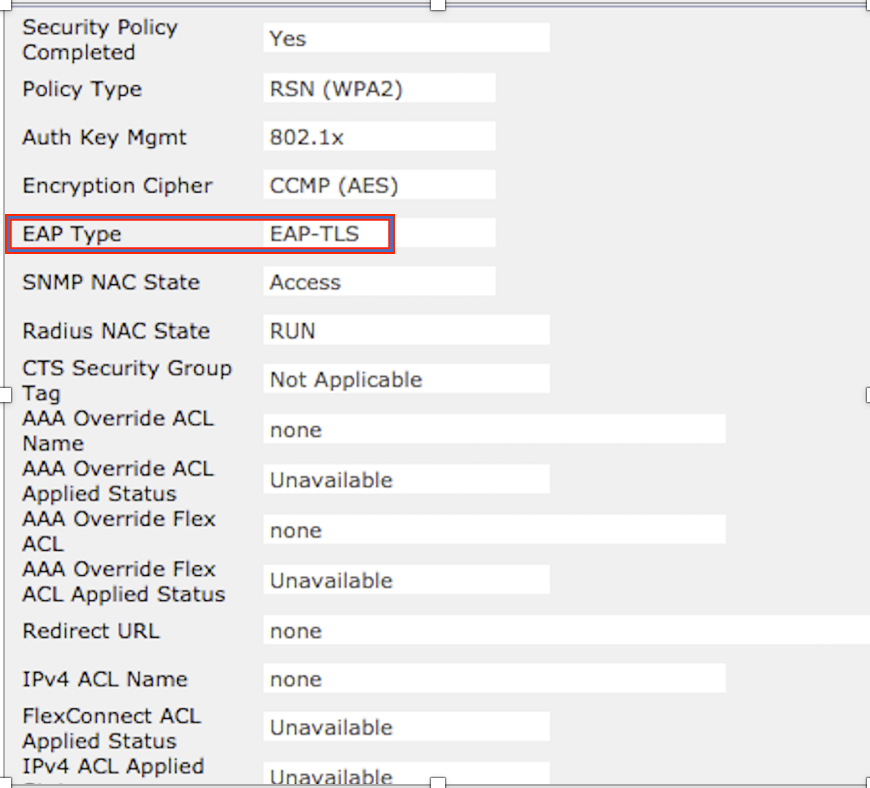

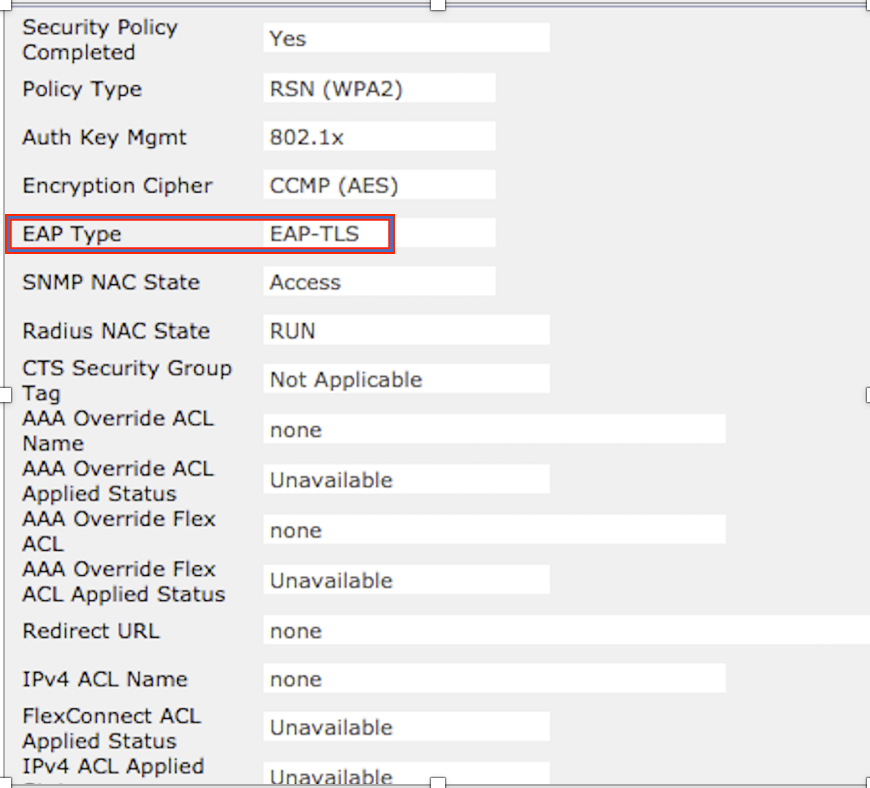

Stap 2. Controleer ook de juiste EAP-methode op WLC op de pagina met clientdetails zoals in de afbeelding.

Stap 3. Hier zijn de clientgegevens van CLI van de controller (uitvoer geknipt):

(Cisco Controller-Standby) >show client detail 34:02:86:96:2f:b7

Client MAC Address............................... 34:02:86:96:2f:b7

Client Username ................................. Administrator

AP MAC Address................................... 00:d7:8f:52:db:a0

AP Name.......................................... Alpha2802_3rdfloor

AP radio slot Id................................. 0

Client State..................................... Associated

Wireless LAN Id.................................. 5

Wireless LAN Network Name (SSID)................. EAP

Wireless LAN Profile Name........................ EAP

Hotspot (802.11u)................................ Not Supported

BSSID............................................ 00:d7:8f:52:db:a4

Connected For ................................... 48 secs

Channel.......................................... 1

IP Address....................................... 10.106.32.239

Gateway Address.................................. 10.106.32.1

Netmask.......................................... 255.255.255.0

Policy Manager State............................. RUN

Policy Type...................................... WPA2

Authentication Key Management.................... 802.1x

Encryption Cipher................................ CCMP-128 (AES)

Protected Management Frame ...................... No

Management Frame Protection...................... No

EAP Type......................................... EAP-TLS

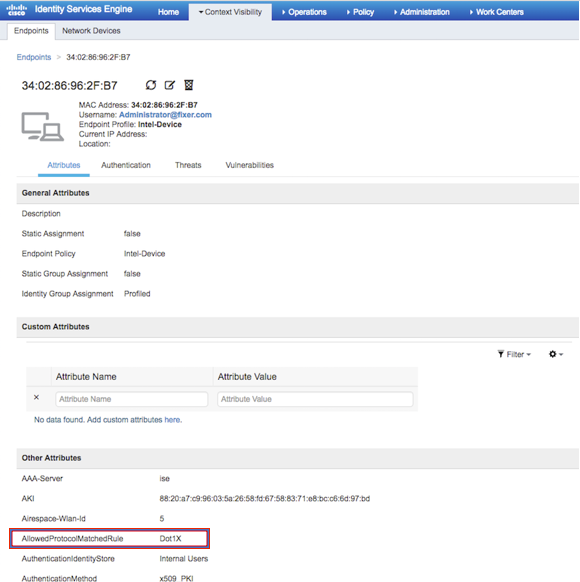

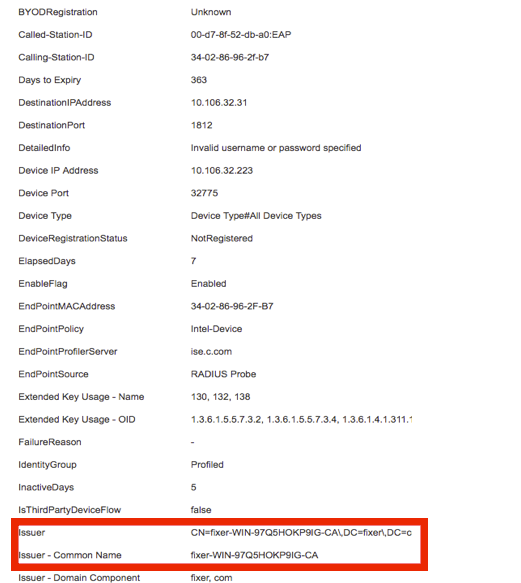

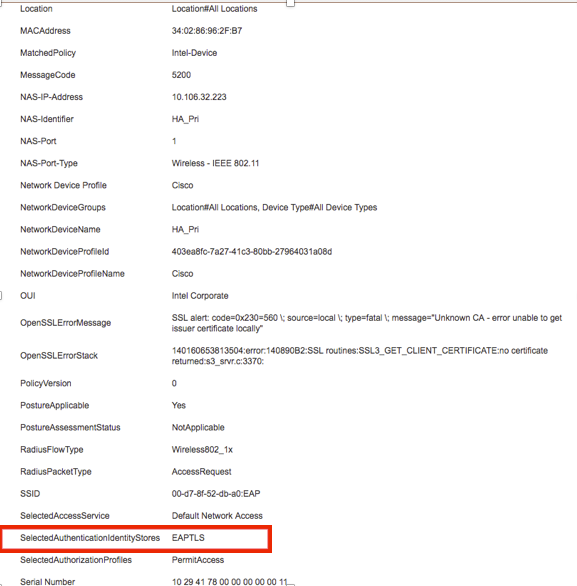

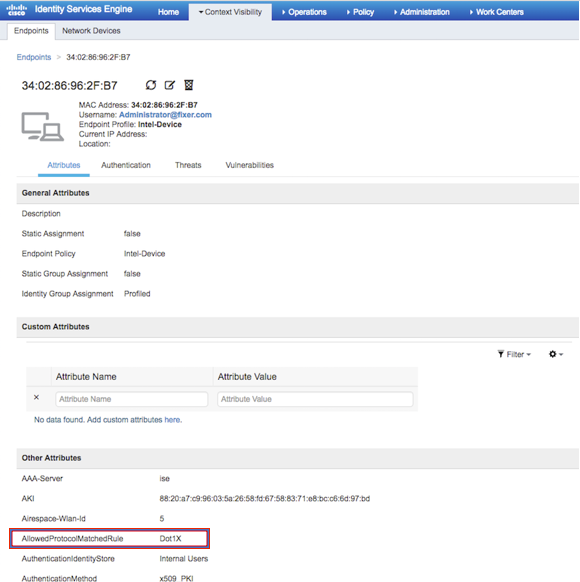

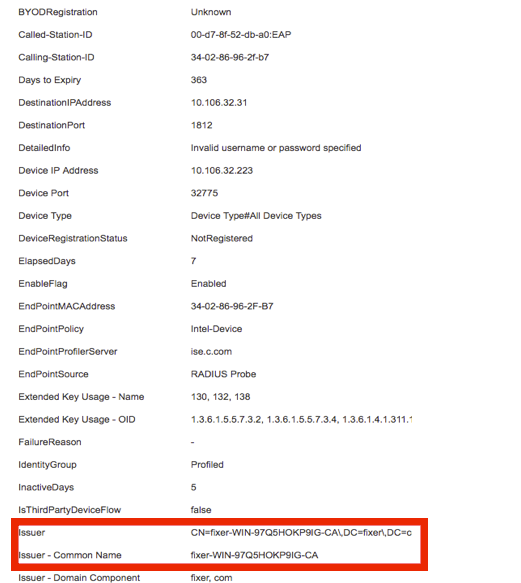

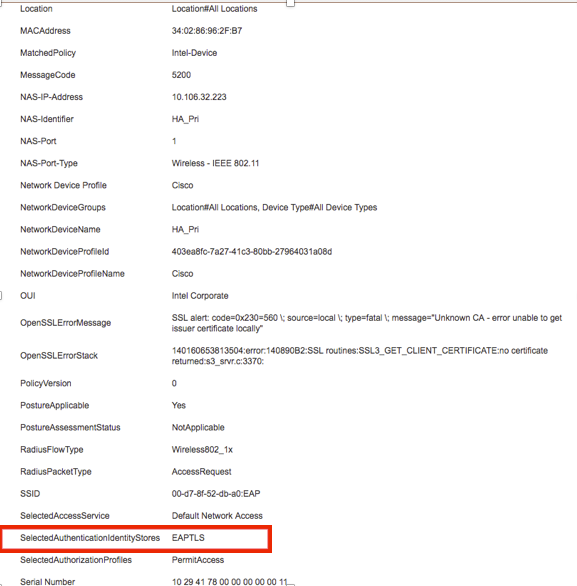

Stap 4. Ga op ISE naar Context Visibility > End points > Attributes zoals in de afbeeldingen.

Problemen oplossen

Er is momenteel geen specifieke informatie beschikbaar om voor deze configuratie problemen op te lossen.

Feedback

Feedback