Inleiding

Dit document beschrijft hoe u eBGP kunt configureren met behulp van een Loopback-interface in de Cisco Secure Firewall.

Voorwaarden

Vereisten

Cisco raadt u aan bekend te zijn met dit onderwerp:

Ondersteuning van Loopback-interface voor BGP is geïntroduceerd in versie 7.4.0, de minimumversie die vereist is voor Secure Firewall Management Center en Cisco Secure Firepower Threat Defence.

Gebruikte componenten

- Secure Firewall Management Center voor VMware versie 7.4.1

- 2 Cisco Secure Firepower Threat Defence voor VMware versie 7.4.1

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

BGP is een gestandaardiseerd pad-vector routingprotocol (EGP) voor Exterior Gateway Protocol (BGP) dat schaalbaarheid, flexibiliteit en netwerkstabiliteit biedt. De BGP-sessie tussen twee peers met hetzelfde Autonomous System (AS) wordt Internal BGP (iBGP) genoemd. Een BGP-sessie tussen twee peers met verschillende Autonomous Systems (AS) wordt Externe BGP (eBGP) genoemd.

Meestal wordt de peer-relatie ingesteld met het IP-adres van de interface die het dichtst bij de peer staat, maar het gebruik van een Loopback-interface om de BGP-sessie op te zetten is nuttig omdat het de BGP-sessie niet omlaag brengt wanneer er meerdere paden zijn tussen BGP-peers.

Opmerking: Het proces beschrijft het gebruik van een Loopkack voor een eBGP-peer, maar het is hetzelfde proces voor een iBGP-peer, zodat het als referentie kan worden gebruikt.

eBGP-configuratie met een terugkoppelingsinterface

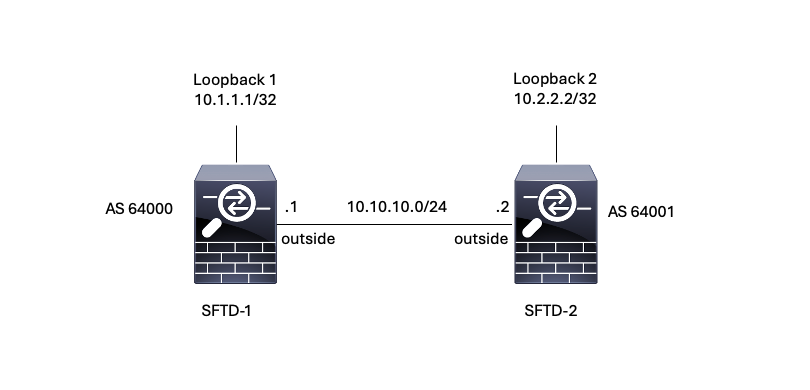

Scenario

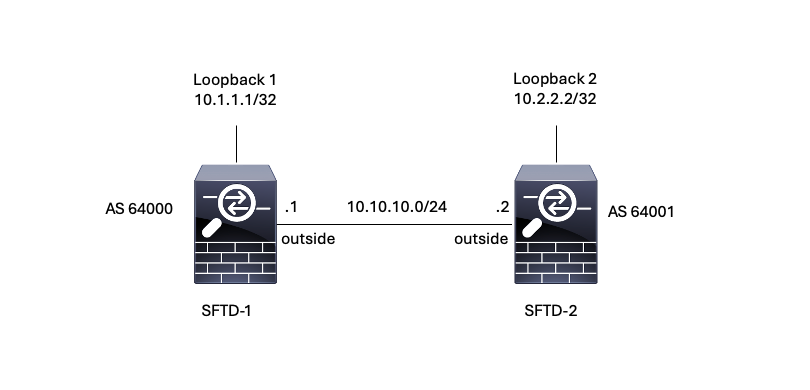

In deze configuratie heeft Firewall SFTD-1 een Loopback-interface met het IP-adres 10.1.1.1/32 en het AS-64000, heeft de Firewall SFTD-2 een Loopback-interface met het IP-adres 10.2.2.2/32 en het AS-64001. Beide firewalls gebruiken hun buiteninterface om de Loopback-interface van de andere firewall te bereiken (in dit scenario is de buiteninterface op beide firewalls vooraf geconfigureerd).

Netwerkdiagram

Het netwerk in dit document is als volgt opgebouwd:

Afbeelding 1. Schema van het scenario

Afbeelding 1. Schema van het scenario

Terugbelconfiguratie

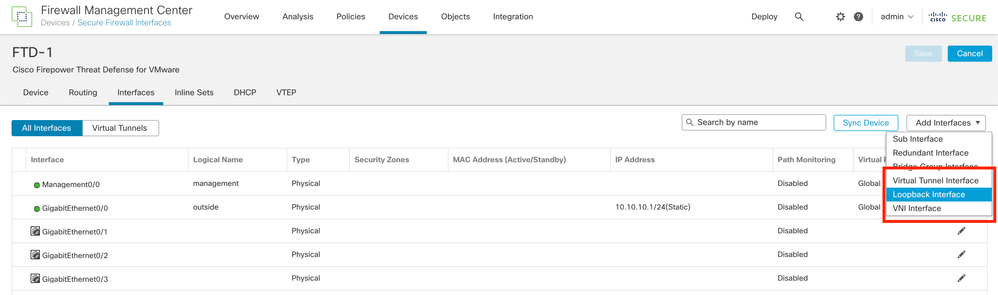

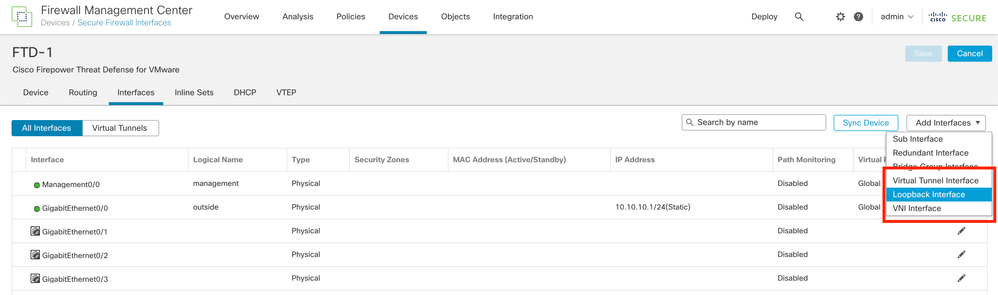

Stap 1. Klik op Apparaten > Apparaatbeheer en selecteer vervolgens het apparaat waarop u de terugbelverbinding wilt configureren.

Stap 2. Klik op Interfaces > Alle interfaces.

Stap 3. Klik op Add Interface > Loopback Interface.

Afbeelding 2. Interfaceloopback toevoegen

Afbeelding 2. Interfaceloopback toevoegen

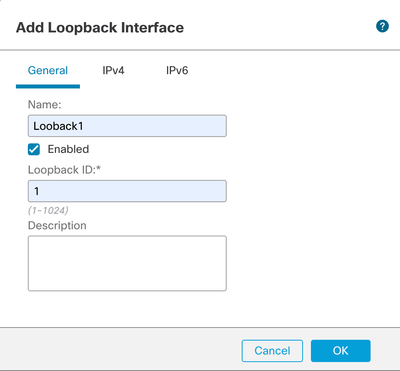

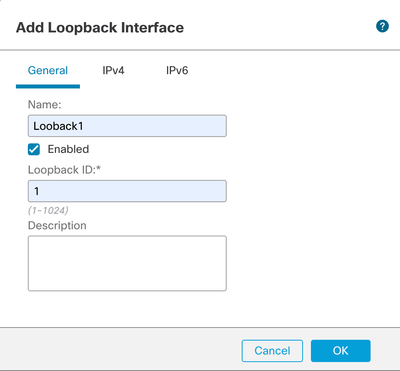

Stap 4. In de Algemene sectie, vorm de naam van Loopback, controleer het Toegelaten vakje, en vorm Loopback ID.

Afbeelding 3. Basisconfiguratie van loopback-interface

Afbeelding 3. Basisconfiguratie van loopback-interface

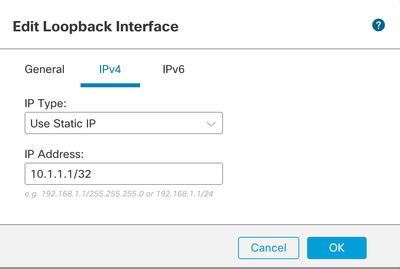

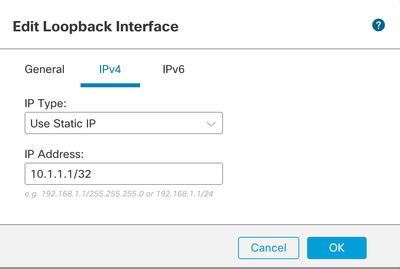

Stap 5. Selecteer in het gedeelte IPv4 de optie Statische IP gebruiken in het gedeelte IP-type, configureer de loopback-IP en klik vervolgens op OK om de wijzigingen op te slaan.

Afbeelding 4. Configuratie van IP-adres voor terugbellen

Afbeelding 4. Configuratie van IP-adres voor terugbellen

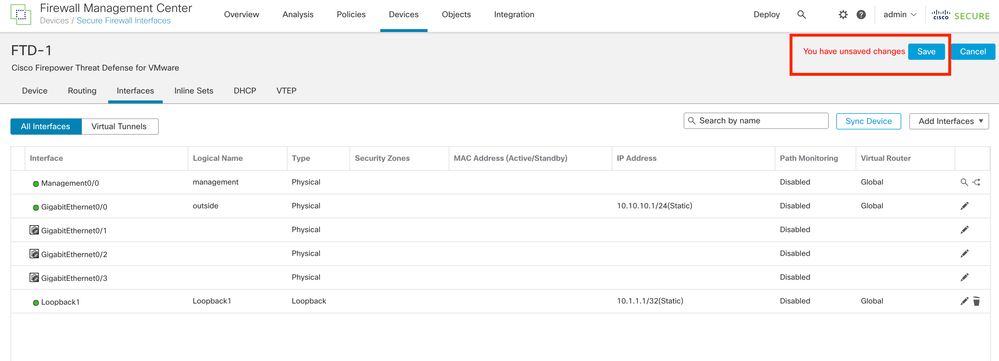

Stap 6. Klik op Save (Opslaan).

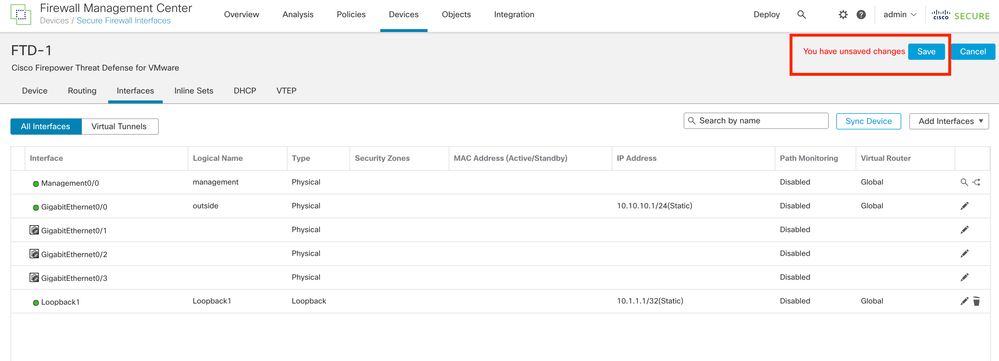

Afbeelding 5. De configuratie van de Loopback-interface opslaan

Afbeelding 5. De configuratie van de Loopback-interface opslaan

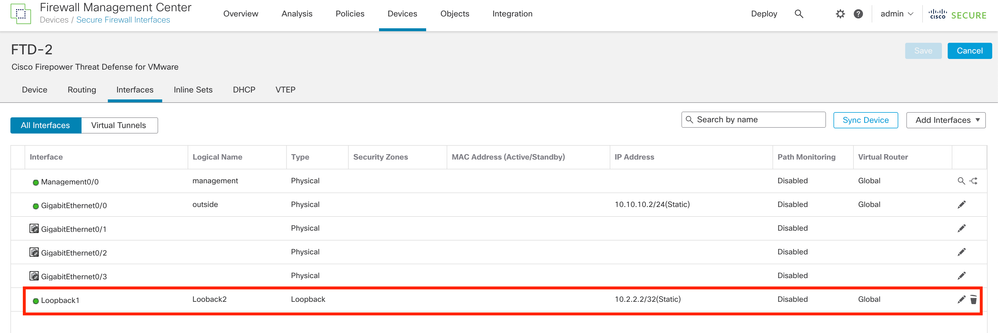

Stap 7. Herhaal het proces met de tweede firewall.

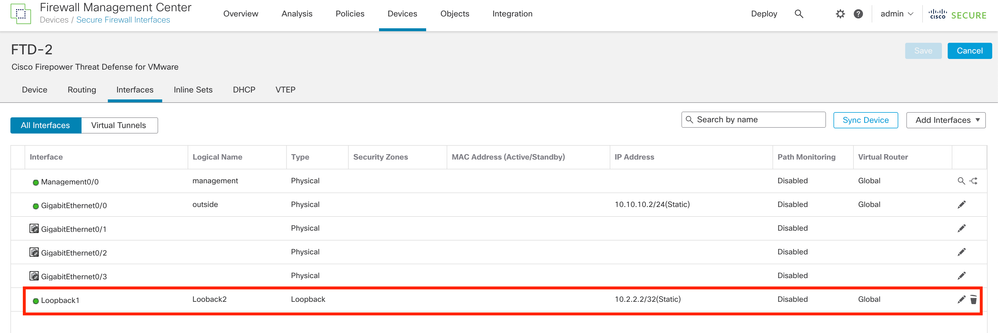

Afbeelding 6. Configuratie van Loopback-interface op peer

Afbeelding 6. Configuratie van Loopback-interface op peer

Statische routeconfiguratie

Een statische route moet worden geconfigureerd om ervoor te zorgen dat het externe peer-adres (Loopback) dat wordt gebruikt voor peering bereikbaar is via de gewenste interface.

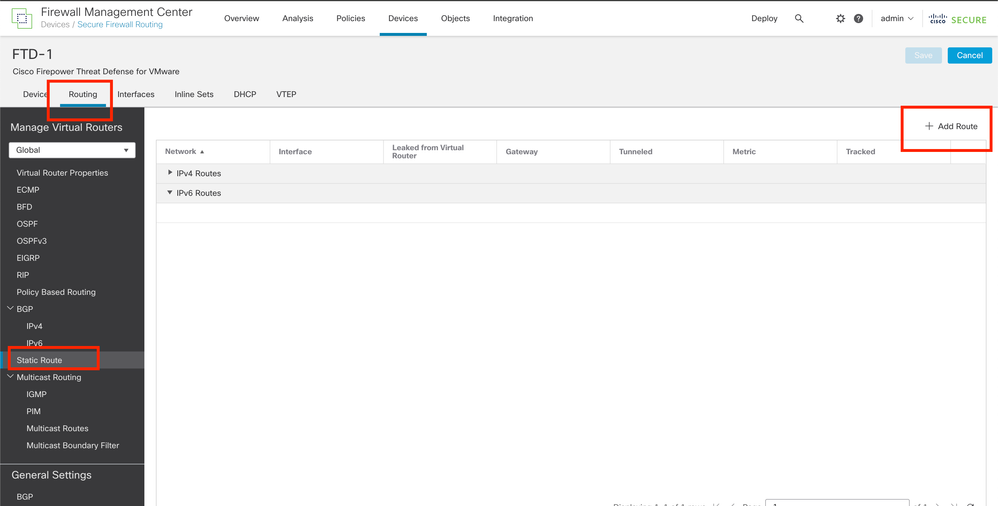

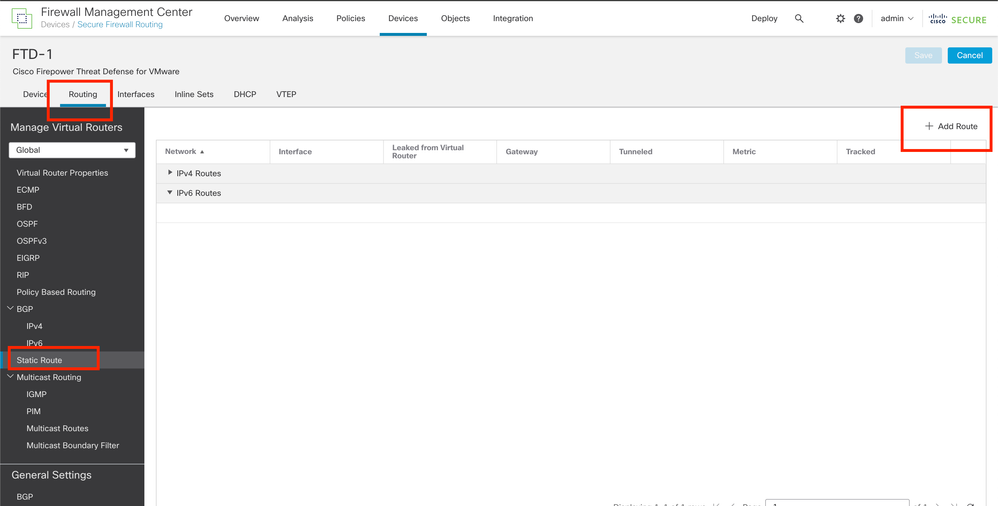

Stap 1. Klik op Apparaten > Apparaatbeheer en selecteer vervolgens het apparaat dat u de statische route wilt configureren.

Stap 2. Klik op Routing > Virtual Routers beheren > Static Route en klik vervolgens op Add Route.

Afbeelding 7. Nieuwe statische route toevoegen

Afbeelding 7. Nieuwe statische route toevoegen

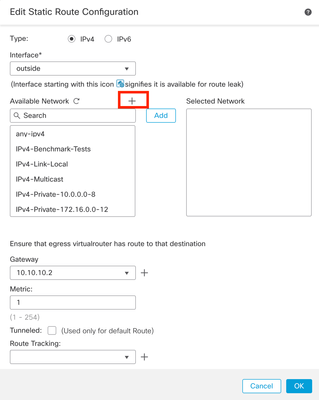

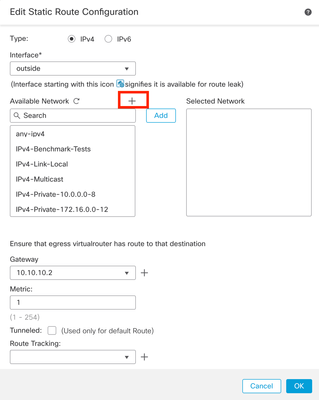

Stap 3. Controleer IPv4 op Type. Selecteer de fysieke interface die wordt gebruikt om de Loopback van de externe peer in de interfaceoptie te bereiken en specificeer vervolgens de volgende hop om de Loopback in de sectie Gateway te bereiken.

Afbeelding 8. Statische routeconfiguratie

Afbeelding 8. Statische routeconfiguratie

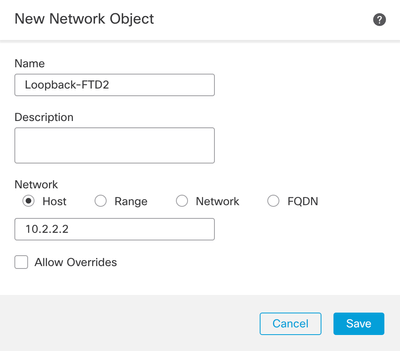

Stap 4. Klik op het pictogram (+) naast de sectie Beschikbare netwerken.

Afbeelding 9. Nieuw netwerkobject toevoegen

Afbeelding 9. Nieuw netwerkobject toevoegen

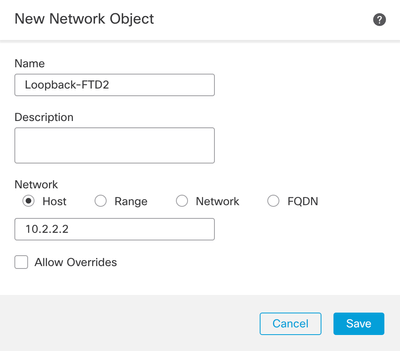

Stap 5. Configureer een naam voor referentie en het IP van de Dekking van de externe peer en Sla op.

Afbeelding 10. Netwerkbestemming in de statische route configureren

Afbeelding 10. Netwerkbestemming in de statische route configureren

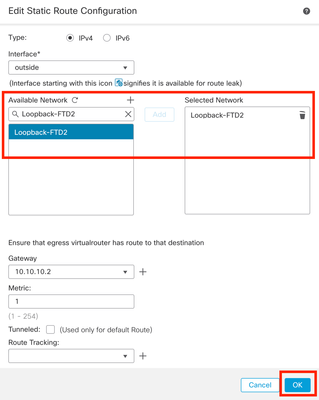

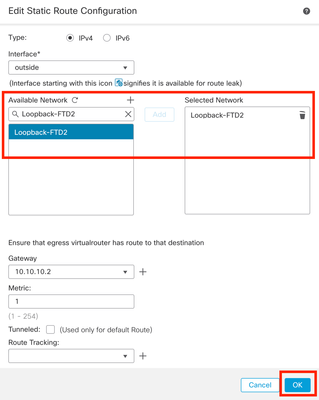

Stap 6. Zoek het nieuwe object dat in de zoekbalk is gemaakt, selecteer het, klik vervolgens op Toevoegen en klik vervolgens op OK.

Afbeelding 11. Configureer volgende hop in statische route

Afbeelding 11. Configureer volgende hop in statische route

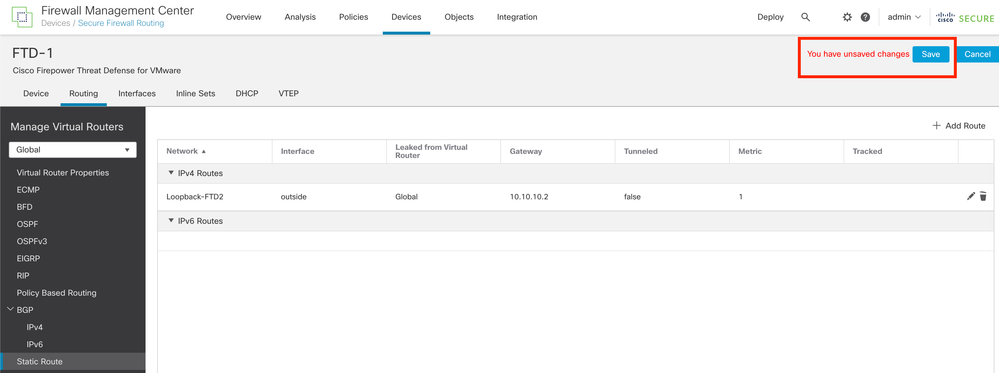

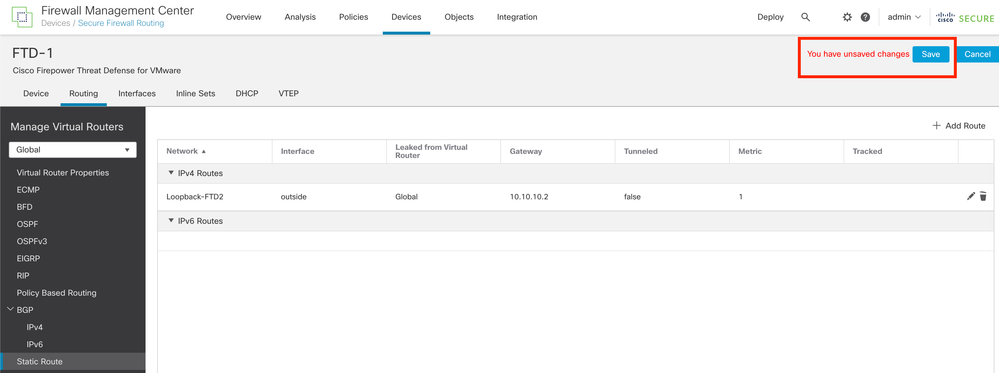

Stap 7. Klik op Save (Opslaan).

Afbeelding 12. De configuratie van de statische routeinterface opslaan

Afbeelding 12. De configuratie van de statische routeinterface opslaan

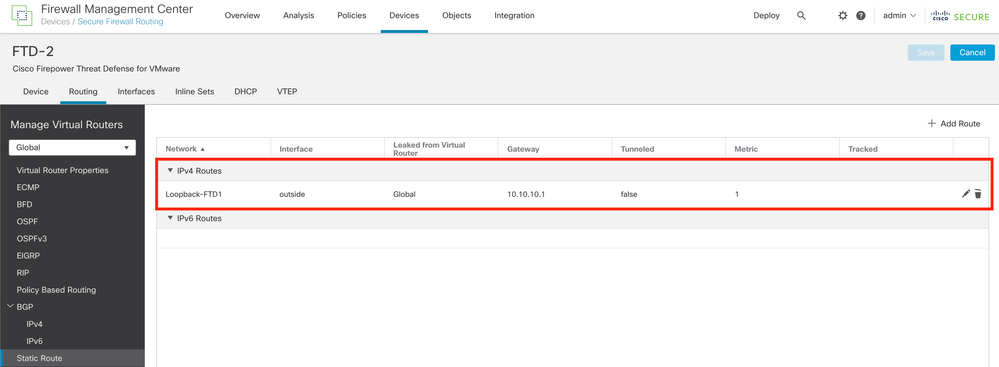

Stap 8. Herhaal het proces met de tweede firewall.

Afbeelding 13. Statische route op peer configureren

Afbeelding 13. Statische route op peer configureren

BGP-configuratie

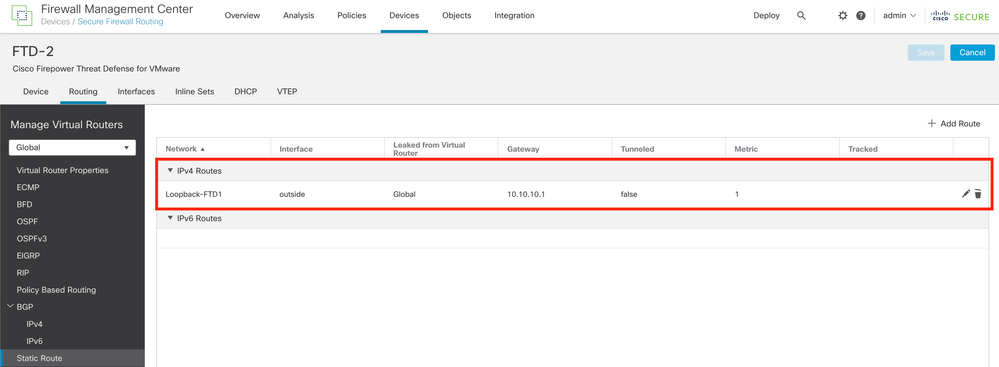

Stap 1. Klik op Apparaten > Apparaatbeheer en selecteer het apparaat dat u BGP wilt inschakelen.

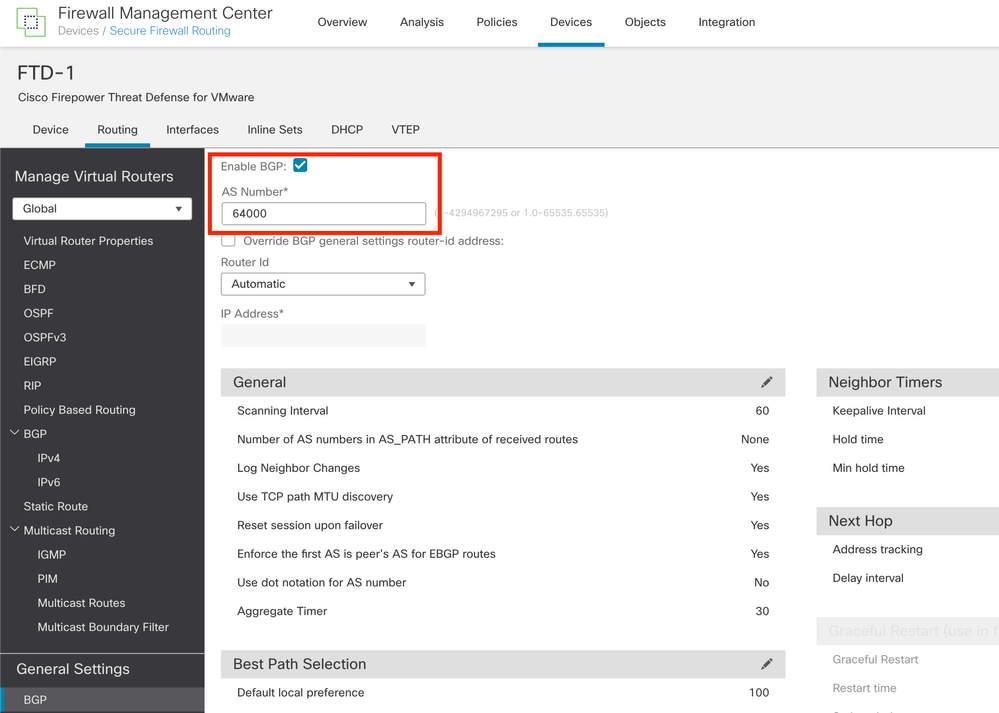

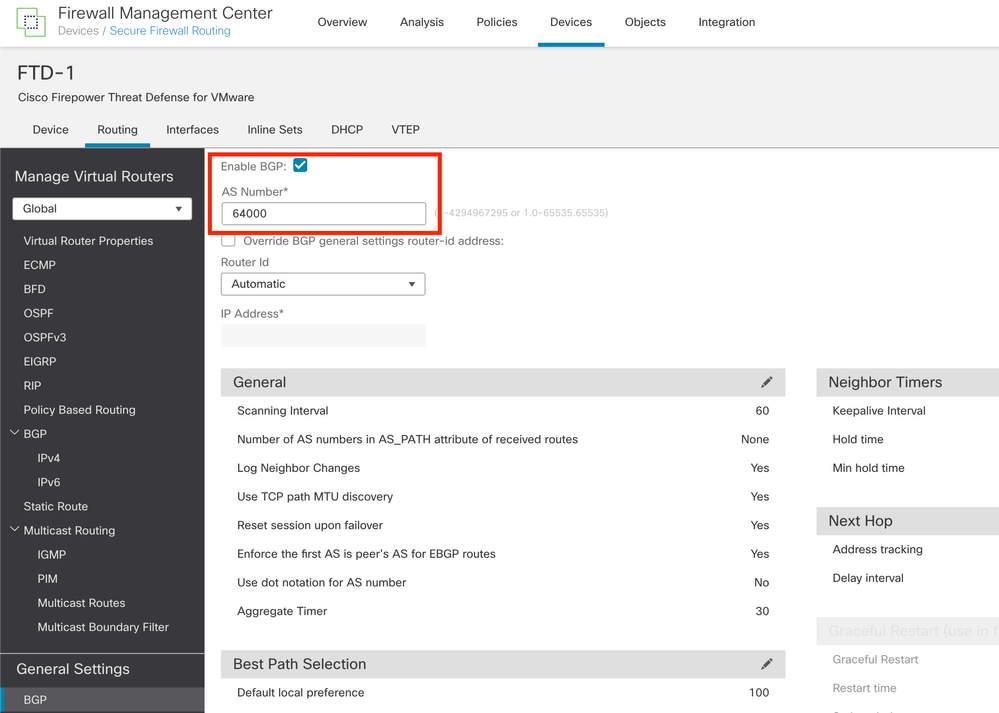

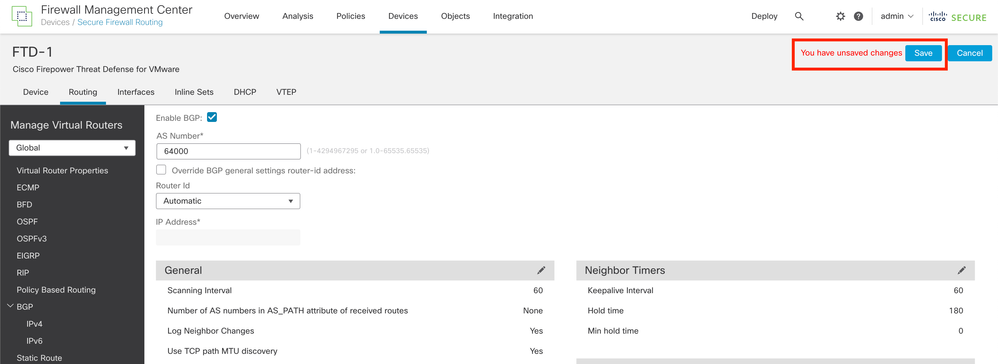

Stap 2. Klik op Routing > Virtual Routers beheren > Algemene instellingen en klik vervolgens op BGP.

Stap 3. Controleer het vakje BGP inschakelen en configureer vervolgens de lokale AS van de firewall in het gedeelte AS-nummer.

Afbeelding 14. BGP wereldwijd inschakelen

Afbeelding 14. BGP wereldwijd inschakelen

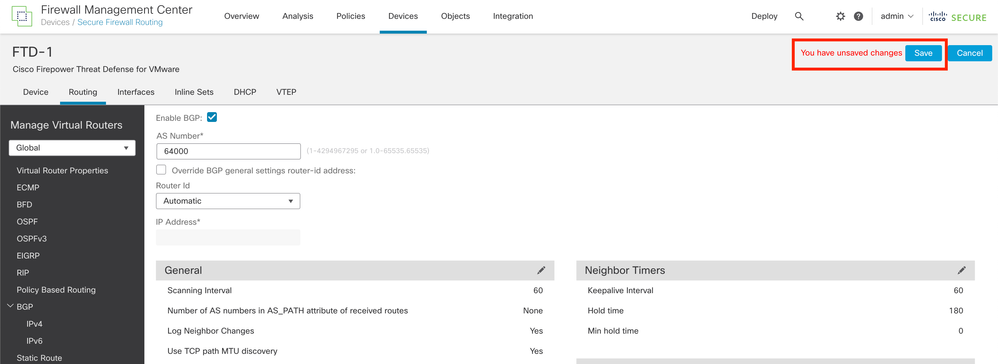

Stap 4. Sla de wijzigingen op door op de knop Opslaan te klikken.

Afbeelding 15. BGP opslaan Wijzigingen inschakelen

Afbeelding 15. BGP opslaan Wijzigingen inschakelen

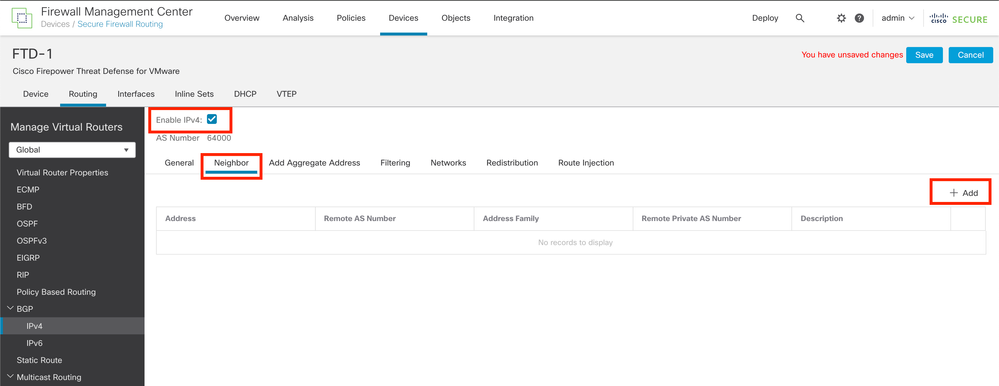

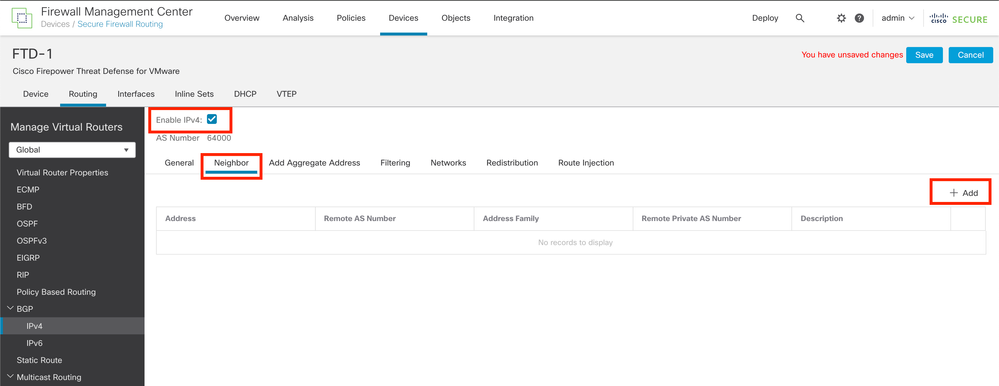

Stap 5. In de sectie Virtuele routers beheren gaat u naar de BGP-optie en klikt u vervolgens op IPv4.

Stap 6. Controleer het vakje IPv4 inschakelen, klik vervolgens op Buren en klik vervolgens op + Toevoegen.

Afbeelding 16. Voeg een nieuwe BGP-peer toe

Afbeelding 16. Voeg een nieuwe BGP-peer toe

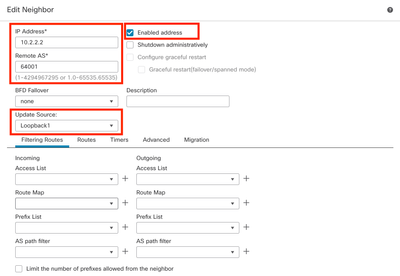

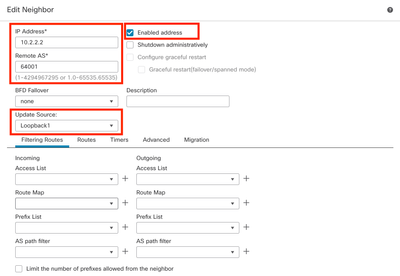

Stap 7. Configureer het IP-adres van de externe peer in de sectie IP-adres, configureer vervolgens het AS van de externe peer in de sectie Remote AS en controleer het vakje Adres inschakelen.

Stap 8. Selecteer de lokale interface Loopback in de sectie Update Source.

Afbeelding 17. Basis BGP-peer parameters

Afbeelding 17. Basis BGP-peer parameters

Opmerking: De Update Source optie maakt het buurupdate-bron commando, gebruikt om elke operationele interface (inclusief Loopbacks) toe te staan. Deze opdracht kan worden gespecificeerd om TCP-verbindingen tot stand te brengen.

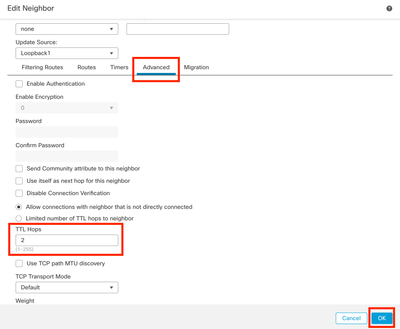

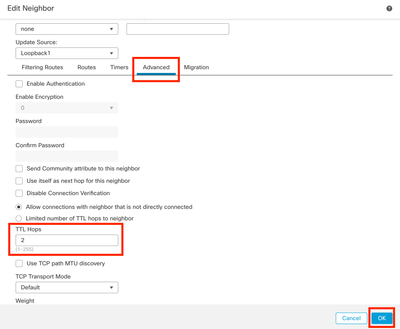

Stap 9. Klik op Advanced, configureer vervolgens nummer 2 in de optie TTL Hops en klik op OK.

Afbeelding 18. Het hopnummer van TTL’s configureren

Afbeelding 18. Het hopnummer van TTL’s configureren

Opmerking: de optie TTL Hops schakelt de ebgp-multihop-opdracht in, die wordt gebruikt om de TTL-waarde te wijzigen, zodat het pakket de externe BGP-peer kan bereiken die niet direct verbonden is of een andere interface heeft dan de direct verbonden interface.

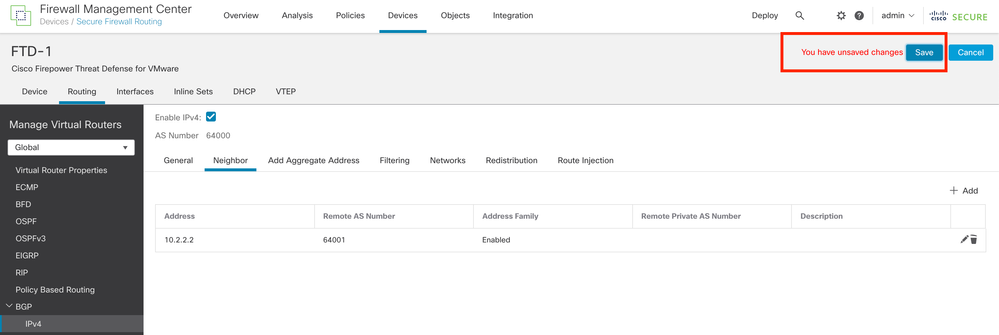

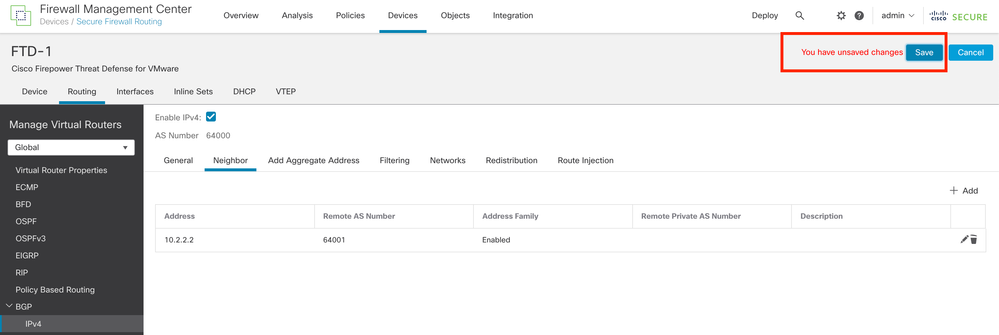

Stap 10. Klik op Opslaan en voer de wijzigingen in.

Afbeelding 19. De BGP-configuratie opslaan

Afbeelding 19. De BGP-configuratie opslaan

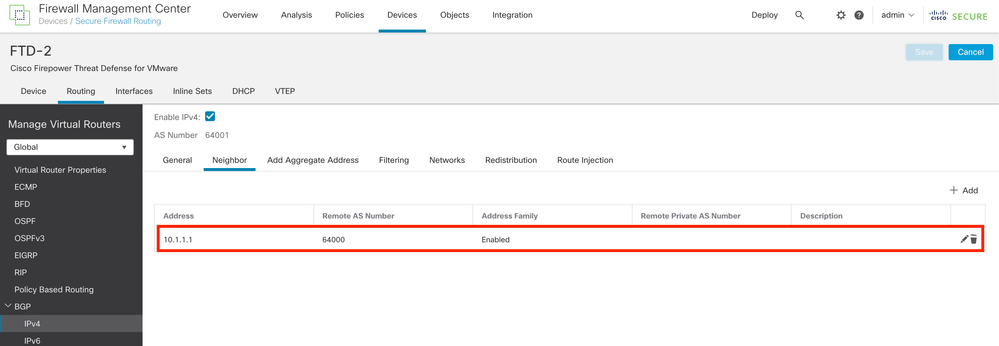

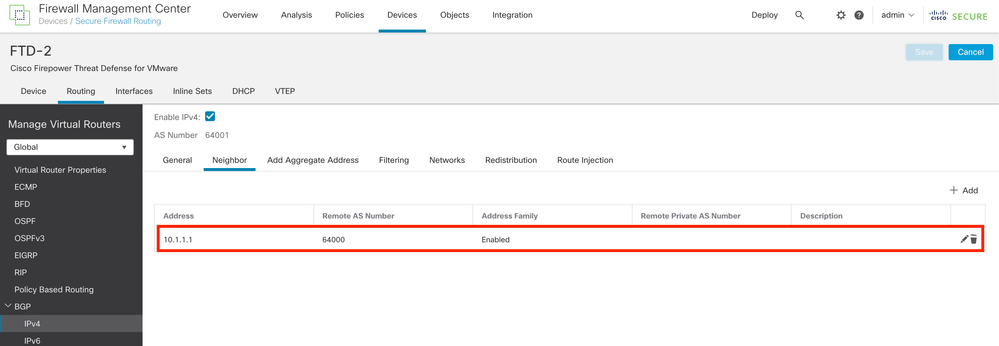

Stap 11. Herhaal het proces met de tweede firewall.

Afbeelding 20. BGP op peer configureren

Afbeelding 20. BGP op peer configureren

Verifiëren

Stap 1. Controleer de Loopback- en statische routeconfiguratie en controleer vervolgens de connectiviteit tussen BGP-peers met een ping-test.

toon in werking stellen-config interface interface_name

toon in werking stelt -in werking stellen-configuratieroute

toon destinatie_ip

| SFTD-1 |

SFTD-2 |

| tonen in werking stelt -in werking stellen-configuratieinterface Loopback1 interface-loopback1 naam Loopback1 IP-adres 10.1.1.1 255.255.255.255 toon in werking stelt -in werking stellen-configuratieroute route buiten 10.2.2.2 255.255.255.255 10.10.10.2 1 ping 10.2.2.2 Verzend 5, 100-byte ICMP Echos naar 10.2.2.2, tijd is 2 seconden: !!!!! Succespercentage is 100 procent (5/5), ronde-trip min/avg/max = 1/1/1 ms |

tonen in werking stelt -in werking stellen-configuratieinterface Loopback1 interface-loopback1 nameif Looback2 IP-adres 10.2.2.2 255.255.255.255 toon in werking stelt -in werking stellen-configuratieroute route buiten 10.1.1.1 255.255.255.255 10.10.10.1 1 ping 10.1.1.1 Verzend 5, 100-byte ICMP Echos naar 10.1.1.1, tijd is 2 seconden: !!!!! Succespercentage is 100 procent (5/5), ronde-trip min/avg/max = 1/1/1 ms |

Stap 2. Controleer de BGP-configuratie en zorg er vervolgens voor dat de BGP-peer is ingesteld.

tonen in werking stelt -in werking stellen-configuratierouter bgp

Toon bgp buren

bgp-overzicht tonen

| SFTD-1 |

SFTD-2 |

| tonen in werking stelt -in werking stellen-configuratierouter bgp router bgp 64000 bgp log-buurwijzigingen bgp router-id vrf automatisch toewijzen IPv4-unicast voor adresfamilie buur 10.2.2.2 op afstand 64001 buurman 10.2.2.2 bgp-multihop 2 buur 10.2.2.2 transportpad-mtu-discovery uitschakelen buur 10.2.2.2 update-bron Loopback1 buur 10.2.2.2 activeren geen automatische samenvatting geen synchronisatie exit-address-family ! Toon bgp buren | i BGP-software BGP-buur is 10.2.2.2, vrf single_vf, extern AS-64001, externe link BGP versie 4, externe router-ID 10.2.2.2 BGP-staat = ingesteld, tot 1 d15 uur BGP-tabelversie 7, buurversie 7/0 De externe buur van BGP kan tot 2 hop weg zijn. bgp-overzicht tonen BGP-router-id 10.1.1.1, lokaal AS-nummer 64000 BGP-tabelversie 7, hoofdrouteringstabel versie 7 Neighbour V ASmsgRcvd MSG Verzonden TblVer InQ OutQ Up/Down State/PFXRCD 10.2.2.2 4 64001 2167 2162 7 0 0 1d15h 0 |

tonen in werking stelt -in werking stellen-configuratierouter bgp router bgp 64001 bgp log-buurwijzigingen bgp router-id vrf automatisch toewijzen IPv4-unicast voor adresfamilie buur 10.1.1.1 afstandsbediening als 64000 buurman 10.1.1.1 bgp-multihop 2 buur 10.1.1.1 transportpad-mtu-discovery uitschakelen buur 10.1.1.1 update-bron Looback2 buur 10.1.1.1 activeren geen automatische samenvatting geen synchronisatie exit-address-family ! Toon bgp buren | i BGP-software BGP-buur is 10.1.1.1, vrf single_vf, extern AS-64000, externe link BGP versie 4, externe router-ID 10.1.1.1 BGP-staat = ingesteld, tot 1d16h BGP-tabelversie 1, buurversie 1/0 De externe buur van BGP kan tot 2 hop weg zijn. bgp-overzicht tonen BGP-router-id 10.2.2.2, lokaal AS-nummer 64001 BGP-tabelversie 1, hoofdrouteringstabel versie 1 Neighbour V ASmsgRcvd MSG Verzonden TblVer InQ OutQ Up/Down State/PFXRCD 10.1.1.4 64000 2168 2173 1 0 0 1d16h 0 |

Probleemoplossing

Als u problemen ondervindt tijdens het proces, kunt u dit artikel bekijken:

· BGP-protocol (border gateway protocol)

Feedback

Feedback