FlexVPN-configuratievoorbeeld met dubbele hub

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

Dit document beschrijft hoe u een volledig redundantieontwerp voor Remote Office-toepassingen kunt configureren dat via een IPSec-gebaseerd VPN via een onveilig netwerkmedium, zoals internet, een datacenter maakt.

Voorwaarden

Vereisten

Er zijn geen specifieke vereisten van toepassing op dit document.

Gebruikte componenten

De informatie in dit document is gebaseerd op deze technologische componenten:

- Border Gateway Protocol (BGP) als het routingprotocol binnen het datacenter en tussen spaken en knooppunten in de VPN-overlay.

- Bidirectional Forwarding Detection (BFD) als een mechanisme dat koppelingen (router down) detecteert die alleen binnen het datacenter lopen (niet via de bekledtunnels).

- Cisco IOS® FlexVPN tussen de knooppunten en de woordgroepen, met toespraak-tot-sprak mogelijkheden die via korte-cut-switching worden geactiveerd.

- Generic Routing Encapsulation (GRE)-tunneling tussen twee knooppunten om een spraak-met-gesproken communicatie mogelijk te maken, zelfs wanneer de spaken zijn verbonden met verschillende knooppunten.

- Uitgebreide Objecttracering en statische routes gebonden aan de getraceerde objecten.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Achtergrondinformatie

Wanneer u oplossingen voor toegang op afstand voor het datacenter ontwerpt, is hoge beschikbaarheid (HA) vaak een sleutelvereiste voor missie-cruciale gebruikerstoepassingen.

De oplossing die in dit document wordt gepresenteerd, maakt snelle detectie en herstel mogelijk van mislukkingsscenario's waarin een van de VPN-terminerende hubs omlaag gaat vanwege een herlading, upgrade of energieproblemen. Alle Remote Office-routers (spokes) gebruiken vervolgens de andere operationele hub onmiddellijk na de detectie van een dergelijke storing.

Hier zijn de voordelen van dit ontwerp:

- Snel netwerkherstel van een VPN-hubscenario

- Geen gecompliceerde stateful inspection (zoals IPSec Security Associations (SAs), Internet Security Association en Key Management Protocol (ISAKMP) SAs, en Crypto-Routing) tussen de VPN-knooppunten

- Geen anti-replay problemen veroorzaakt door vertragingen in de Encapsulating Security Payload (ESP) sequentienummer synchronisatie met IPSec Stateful HA

- VPN-knooppunten kunnen verschillende op Cisco IOS/IOS-XE gebaseerde hardware of software gebruiken

- Flexibele load-balancerende implementatiekeuzes met BGP als routingprotocol dat in VPN-overlay werkt

- Heldere en leesbare routing op alle apparaten zonder verborgen mechanismen die op de achtergrond draaien

- Directe aansluiting op een computer

- Alle FlexVPN-voordelen, zoals verificatie, autorisatie en accounting (AAA) integratie en per-tunnel Quality of Service (QoS)

Configureren

Deze sectie verschaft voorbeeldscenario's en beschrijft hoe u een volledig overtolligheidsontwerp voor Afstandskantoren kunt configureren dat via een op IPSec gebaseerd VPN via een onveilig netwerkmedium met het datacenter verbonden is.

Opmerking: Gebruik de Command Lookup Tool (alleen voor geregistreerde gebruikers) voor meer informatie over de opdrachten die in deze sectie worden gebruikt.

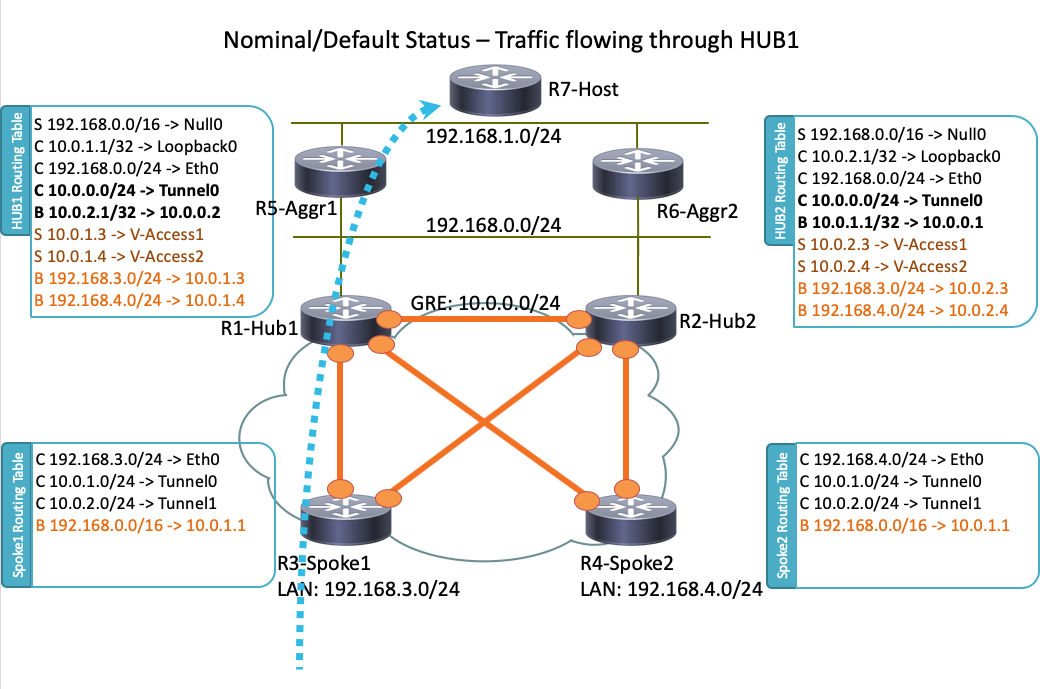

Netwerkdiagram

Dit is de netwerktopologie die in dit document wordt gebruikt:

Opmerking: Alle routers die in deze topologie worden gebruikt, voeren Cisco IOS versie 15.2(4)M1 uit, en de Internet Cloud gebruikt een adresregeling van 172.16.0.0/24.

Regelmatig operationeel scenario

In een normaal operationeel scenario, wanneer alle routers omhoog en operationeel zijn, leiden alle gesproken routers al het verkeer door de standaardhub (R1-HUB1). Deze routevoorkeur wordt bereikt wanneer de standaard lokale BGP-voorkeur wordt ingesteld op 200 (raadpleeg de sectie die volgt voor meer informatie). Deze kan worden aangepast op basis van de implementatievereisten, zoals taakverdeling voor verkeer.

Gesproken (snelweg)

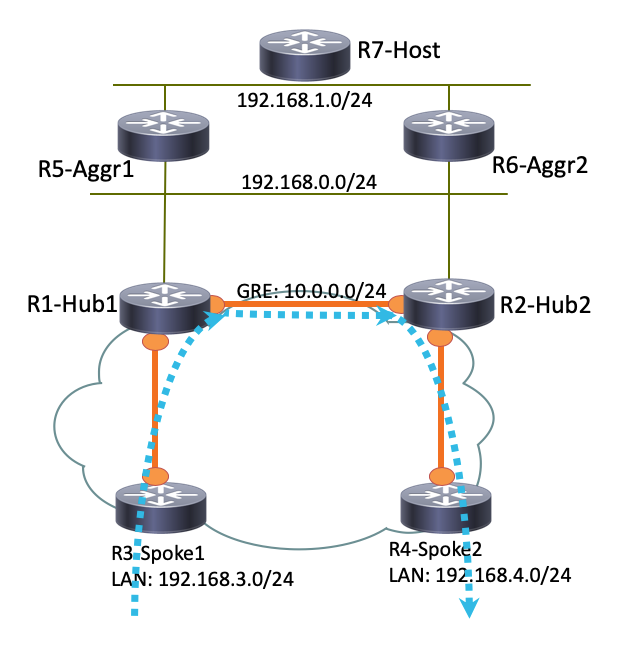

Als R3-Spoke1 een verbinding met R4-Spoke2 initieert, wordt een dynamische Spaanstalige tunnel gecreëerd met de kortcut switchconfiguratie.

Tip: Zie voor meer informatie de configurerende FlexVPN-handleiding voor Spoke configuratie.

Als R3-Spoke1 alleen op R1-HUB1 is aangesloten en R4-Spoke2 alleen op R2-HUB2 is aangesloten, kan een directe verbinding met een spraakverbinding nog worden bereikt met de point-to-point GRE tunnel die tussen de knooppunten loopt. In dit geval lijkt het eerste verkeerspad tussen R3-Spoke1 en R4-Spoke2 op dit punt vergelijkbaar:

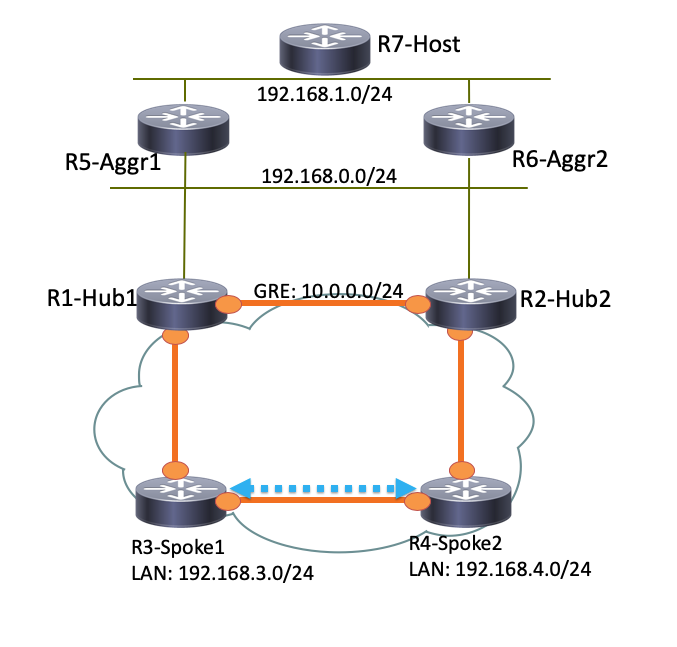

Aangezien R1-Hub1 het pakket op de virtuele-toegangsinterface ontvangt, dat dezelfde NHRP-netwerkid (Next Hop Resolutie Protocol) heeft als die in de GRE-tunnel, wordt de Traffic Indicatie naar de R3-Spoke1 verzonden. Deze triggers hebben een dynamische tunnelaanmaak op basis van een spaak:

Routing Tabellen en output voor normaal operationeel scenario

Hier is de R1-HUB1-routingtabel in een normaal operationeel scenario:

R1-HUB1# show ip route

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route, H - NHRP, l - LISP

a - application route

+ - replicated route, % - next hop override

Gateway of last resort is not set

10.0.0.0/8 is variably subnetted, 11 subnets, 3 masks

S 10.0.0.0/8 is directly connected, Null0

C 10.0.0.0/24 is directly connected, Tunnel0

L 10.0.0.1/32 is directly connected, Tunnel0

C 10.0.1.1/32 is directly connected, Loopback0

S 10.0.1.2/32 is directly connected, Virtual-Access1

S 10.0.1.3/32 is directly connected, Virtual-Access2

B 10.0.2.1/32 [200/0] via 10.0.0.2, 00:05:40

B 10.0.2.3/32 [200/0] via 10.0.0.2, 00:05:40

B 10.0.2.4/32 [200/0] via 10.0.0.2, 00:05:40

B 10.0.5.1/32 [200/0] via 192.168.0.5, 00:05:40

B 10.0.6.1/32 [200/0] via 192.168.0.6, 00:05:40

172.16.0.0/16 is variably subnetted, 2 subnets, 2 masks

C 172.16.0.0/24 is directly connected, Ethernet0/0

L 172.16.0.1/32 is directly connected, Ethernet0/0

S 192.168.0.0/16 is directly connected, Null0

192.168.0.0/24 is variably subnetted, 2 subnets, 2 masks

C 192.168.0.0/24 is directly connected, Ethernet0/2

L 192.168.0.1/32 is directly connected, Ethernet0/2

B 192.168.1.0/24 [200/0] via 192.168.0.5, 00:05:40

B 192.168.3.0/24 [200/0] via 10.0.1.4, 00:05:24

B 192.168.4.0/24 [200/0] via 10.0.1.5, 00:05:33

Hier is de R3-SPOKE1-routingtabel in een normaal operationeel scenario nadat de gesproken-aan-gesproken tunnel met R4-SPOKE2 is gecreëerd:

R3-SPOKE1# show ip route

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route, H - NHRP, l - LISP

a - application route

+ - replicated route, % - next hop override

Gateway of last resort is not set

10.0.0.0/8 is variably subnetted, 8 subnets, 2 masks

B 10.0.0.0/8 [200/0] via 10.0.1.1, 00:06:27

H 10.0.0.1/32 is directly connected, 00:06:38, Tunnel1

S % 10.0.1.1/32 is directly connected, Tunnel0

C 10.0.1.3/32 is directly connected, Tunnel0

H 10.0.1.4/32 is directly connected, 00:01:30, Virtual-Access1

S 10.0.2.1/32 is directly connected, Tunnel1

C 10.0.2.3/32 is directly connected, Tunnel1

H 10.0.2.4/32 [250/1] via 10.0.2.3, 00:01:30, Virtual-Access1

172.16.0.0/16 is variably subnetted, 2 subnets, 2 masks

C 172.16.0.0/24 is directly connected, Ethernet0/0

L 172.16.0.3/32 is directly connected, Ethernet0/0

B 192.168.0.0/16 [200/0] via 10.0.1.1, 00:06:27

192.168.3.0/24 is variably subnetted, 2 subnets, 2 masks

C 192.168.3.0/24 is directly connected, Ethernet0/1

L 192.168.3.3/32 is directly connected, Ethernet0/1

192.168.4.0/32 is subnetted, 1 subnets

H 192.168.4.4 [250/1] via 10.0.1.3, 00:01:30, Virtual-Access1

Op R3-Spoke1 heeft de BGP-tabel twee waarden voor het 192.168.0.0/16-netwerk met verschillende lokale voorkeuren (er wordt voorkeur gegeven aan R1-Hub1):

R3-SPOKE1#show ip bgp 192.168.0.0/16

BGP routing table entry for 192.168.0.0/16, version 8

Paths: (2 available, best #2, table default)

Not advertised to any peer

Refresh Epoch 1

Local

10.0.2.1 from 10.0.2.1 (10.0.2.1)

Origin incomplete, metric 0, localpref 100, valid, internal

rx pathid: 0, tx pathid: 0

Refresh Epoch 1

Local

10.0.1.1 from 10.0.1.1 (10.0.1.1)

Origin incomplete, metric 0, localpref 200, valid, internal, best

rx pathid: 0, tx pathid: 0x0

Hier is de R5-AGGR1-routingtabel in een normaal operationeel scenario:

R5-LAN1#show ip route

10.0.0.0/8 is variably subnetted, 10 subnets, 3 masks

B 10.0.0.0/8 [200/0] via 192.168.0.1, 00:07:22

B 10.0.0.0/24 [200/0] via 192.168.0.1, 00:07:22

B 10.0.1.1/32 [200/0] via 192.168.0.1, 00:07:22

B 10.0.1.3/32 [200/0] via 192.168.0.1, 00:07:17

B 10.0.1.4/32 [200/0] via 192.168.0.1, 00:07:16

B 10.0.2.1/32 [200/0] via 192.168.0.2, 15:44:13

B 10.0.2.3/32 [200/0] via 192.168.0.2, 15:44:13

B 10.0.2.4/32 [200/0] via 192.168.0.2, 15:44:13

C 10.0.5.1/32 is directly connected, Loopback0

B 10.0.6.1/32 [200/0] via 192.168.0.6, 00:07:22

172.16.0.0/24 is subnetted, 1 subnets

B 172.16.0.0 [200/0] via 192.168.0.1, 00:07:22

B 192.168.0.0/16 [200/0] via 192.168.0.1, 00:07:22

192.168.0.0/24 is variably subnetted, 2 subnets, 2 masks

C 192.168.0.0/24 is directly connected, Ethernet0/0

L 192.168.0.5/32 is directly connected, Ethernet0/0

192.168.1.0/24 is variably subnetted, 2 subnets, 2 masks

C 192.168.1.0/24 is directly connected, Ethernet0/1

L 192.168.1.5/32 is directly connected, Ethernet0/1

B 192.168.3.0/24 [200/0] via 10.0.1.3, 00:07:06

B 192.168.4.0/24 [200/0] via 10.0.1.4, 00:07:15

Hier is de R7-HOST-routingtabel in een normaal operationeel scenario:

R7-HOST#show ip route

S* 0.0.0.0/0 [1/0] via 192.168.1.254

192.168.1.0/24 is variably subnetted, 2 subnets, 2 masks

C 192.168.1.0/24 is directly connected, Ethernet0/0

L 192.168.1.7/32 is directly connected, Ethernet0/0

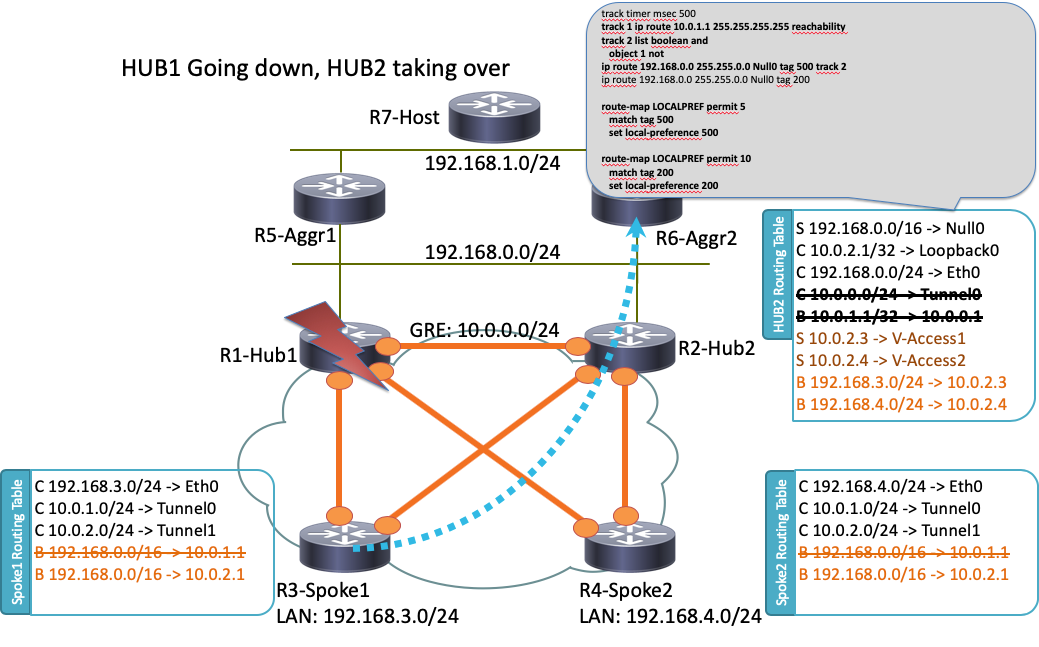

HUB1-storingsscenario

Hier is een omlaag R1-HUB1-scenario (door acties zoals stroomuitval of een upgrade):

In dit scenario vindt deze opeenvolging van gebeurtenissen plaats:

- De BFD op R2-HUB2 en op LAN geaggregeerde routers R5-AGGR1 en R6-AGGR2 detecteert de benedenstatus van R1-HUB1. Als resultaat hiervan daalt de BGP buurten onmiddellijk.

- De detectie van het spoorobject voor R2-HUB2 die de aanwezigheid van de R1-HUB1-loopback detecteert, daalt (Track 1 in de voorbeeldconfiguratie).

- Dit neergaande opgespoorde object zet een ander spoor op om omhoog te gaan (Logisch NIET). In dit voorbeeld gaat Track 2 omhoog wanneer Track 1 naar beneden gaat.

- Dit leidt tot een statische IP Routing entry aan de routingtabel toe te voegen vanwege een waarde die lager is dan de standaard administratieve afstand. Hier volgt de configuratie:

! Routes added when second HUB is down

ip route 10.0.0.0 255.0.0.0 Null0 tag 500 track 2

ip route 192.168.0.0 255.255.0.0 Null0 tag 500 track 2

! Default static routes are with Tag 200 and admin distance of 150

ip route 10.0.0.0 255.0.0.0 Null0 150 tag 200

ip route 192.168.0.0 255.255.0.0 Null0 150 tag 200 - R2-HUB2 herverdeelt deze statische routes met een lokale BGP-voorkeur die groter is dan de waarde die voor R1-HUB1 is vastgesteld. In dit voorbeeld wordt een lokale voorkeur van 500 gebruikt in het mislukkingsscenario, in plaats van het 200 dat wordt ingesteld door R1-HUB1:

route-map LOCALPREF permit 5

match tag 500

set local-preference 500

!

route-map LOCALPREF permit 10

match tag 200

set local-preference 200

!

Op R3-Spoke1 zie je dit in de BGP-uitgangen. De vermelding R1 bestaat nog, maar wordt niet gebruikt:

R3-SPOKE1#show ip bgp 192.168.0.0/16

BGP routing table entry for 192.168.0.0/16, version 10

Paths: (2 available, best #1, table default)

Not advertised to any peer

Refresh Epoch 1

Local

10.0.2.1 from 10.0.2.1 (10.0.2.1)

Origin incomplete, metric 0, localpref 500, valid, internal, best

rx pathid: 0, tx pathid: 0x0

Refresh Epoch 1

Local

10.0.1.1 from 10.0.1.1 (10.0.1.1)

Origin incomplete, metric 0, localpref 200, valid, internal

rx pathid: 0, tx pathid: 0 - Op dit punt beginnen beide spaken (R3-Spoke1 en R4-Spoke2) verkeer naar R2-HUB2 te sturen. Al deze stappen moeten binnen één seconde plaatsvinden. Hier is de routingtabel op Spoke 3:

R3-SPOKE1#show ip route

10.0.0.0/8 is variably subnetted, 5 subnets, 2 masks

B 10.0.0.0/8 [200/0] via 10.0.2.1, 00:00:01

S 10.0.1.1/32 is directly connected, Tunnel0

C 10.0.1.3/32 is directly connected, Tunnel0

S 10.0.2.1/32 is directly connected, Tunnel1

C 10.0.2.3/32 is directly connected, Tunnel1

172.16.0.0/16 is variably subnetted, 2 subnets, 2 masks

C 172.16.0.0/24 is directly connected, Ethernet0/0

L 172.16.0.3/32 is directly connected, Ethernet0/0

B 192.168.0.0/16 [200/0] via 10.0.2.1, 00:00:01

192.168.3.0/24 is variably subnetted, 2 subnets, 2 masks

C 192.168.3.0/24 is directly connected, Ethernet0/1

L 192.168.3.3/32 is directly connected, Ethernet0/1 - Later BGP-sessies tussen de woordvoerders en R1-HUB1 gaat omlaag en DPD (Dead Peer Detection) verwijdert de IPSec-tunnels die worden afgesloten op R1-HUB1. Dit heeft echter geen invloed op het doorsturen van verkeer, aangezien R2-HUB2 al wordt gebruikt als de belangrijkste tunnelterminerende gateway:

R3-SPOKE1#show ip bgp 192.168.0.0/16

BGP routing table entry for 192.168.0.0/16, version 10

Paths: (1 available, best #1, table default)

Not advertised to any peer

Refresh Epoch 1

Local

10.0.2.1 from 10.0.2.1 (10.0.2.1)

Origin incomplete, metric 0, localpref 500, valid, internal, best

rx pathid: 0, tx pathid: 0x0

Configuraties

Deze sectie verstrekt steekproefconfiguraties voor de knooppunten en woordjes die in deze topologie worden gebruikt.

Configuratie R1-HUB

version 15.4

!

hostname R1-HUB1

!

aaa new-model

!

aaa authorization network default local

!

aaa session-id common

!

! setting track timers to the lowest possible (the lower this value is

! the faster router will react

track timer ip route msec 500

!

! Monitoring of HUB2's loopback present in routing table

! If it is present it will mean that HUB2 is alive

track 1 ip route 10.0.2.1 255.255.255.255 reachability

!

! Monitoring of loopback of R5-AGGR-1

track 3 ip route 10.0.5.1 255.255.255.255 reachability

!

! Monitoring of loopback of R6-AGGR-2

track 4 ip route 10.0.6.1 255.255.255.255 reachability

!

! Track 2 should be UP only when HUB2 is not available and both AGGRE routers are up

!

track 2 list boolean and

object 1 not

object 3

object 4

!

! IKEv2 Config Exchange configuration (IP addresses for spokes are assigned from pool)

crypto ikev2 authorization policy default

pool SPOKES

route set interface

route accept any tag 20

!

!

! IKEv2 profile for Spokes - Smart Defaults used

crypto ikev2 profile default

match identity remote any

authentication remote pre-share key cisco

authentication local pre-share key cisco

aaa authorization group psk list default default

virtual-template 1

!

interface Loopback0

ip address 10.0.1.1 255.255.255.255

!

! GRE Tunnel configured to second HUB. It is required for spoke-to-spoke connectivity

! to work in all possible circumstances

! no BFD echo configuration is required to avoid Traffic Indication sent by remote HUB

! (BFD echo is having the same source and destination IP address)

!

interface Tunnel0

ip address 10.0.0.1 255.255.255.0

ip nhrp network-id 1

ip nhrp redirect

bfd interval 50 min_rx 50 multiplier 3

no bfd echo

tunnel source Ethernet0/2

tunnel destination 192.168.0.2

!

interface Ethernet0/0

ip address 172.16.0.1 255.255.255.0

!

interface Ethernet0/2

ip address 192.168.0.1 255.255.255.0

bfd interval 50 min_rx 50 multiplier 5

!

interface Virtual-Template1 type tunnel

ip unnumbered Loopback0

ip nhrp network-id 1

ip nhrp redirect

tunnel protection ipsec profile default

!

! BGP Configuration

router bgp 1

bgp log-neighbor-changes

! dynamic peer-groups are used for AGGR routers and SPOKES

bgp listen range 192.168.0.0/24 peer-group DC

bgp listen range 10.0.1.0/24 peer-group SPOKES

! BGP timers configured

timers bgp 15 30

neighbor SPOKES peer-group

neighbor SPOKES remote-as 1

neighbor DC peer-group

neighbor DC remote-as 1

! Within DC BFD is used to determine neighbour status

neighbor DC fall-over bfd

neighbor 10.0.0.2 remote-as 1

! BFD is used to detect HUB2 status

neighbor 10.0.0.2 fall-over bfd

!

address-family ipv4

redistribute connected

! route-map which determines what should be the local-pref

redistribute static route-map LOCALPREF

neighbor SPOKES activate

! to spokes only Aggregate/Summary routes are sent

neighbor SPOKES route-map AGGR out

neighbor DC activate

neighbor DC route-reflector-client

neighbor 10.0.0.2 activate

neighbor 10.0.0.2 route-reflector-client

exit-address-family

!

ip local pool SPOKES 10.0.1.2 10.0.1.254

!

! When HUB2 goes down Static Routes with Tag 500 are added and admin distance of 1

ip route 10.0.0.0 255.0.0.0 Null0 tag 500 track 2

ip route 192.168.0.0 255.255.0.0 Null0 tag 500 track 2

! Default static routes are with Tag 200 and admin distance of 150

ip route 10.0.0.0 255.0.0.0 Null0 150 tag 200

ip route 192.168.0.0 255.255.0.0 Null0 150 tag 200

!

!

ip prefix-list AGGR seq 5 permit 192.168.0.0/16

ip prefix-list AGGR seq 10 permit 10.0.0.0/8

!

route-map AGGR permit 10

match ip address prefix-list AGGR

!

route-map LOCALPREF permit 5

match tag 500

set local-preference 500

!

route-map LOCALPREF permit 10

match tag 200

set local-preference 200

!

route-map LOCALPREF permit 15

match tag 20

Configuratie R2-HUB2

hostname R2-HUB2

!

aaa new-model

!

aaa authorization network default local

!

track timer ip route msec 500

!

track 1 ip route 10.0.1.1 255.255.255.255 reachability

!

track 2 list boolean and

object 1 not

object 3

object 4

!

track 3 ip route 10.0.5.1 255.255.255.255 reachability

!

track 4 ip route 10.0.6.1 255.255.255.255 reachability

!

!

crypto ikev2 authorization policy default

pool SPOKES

route set interface

route accept any tag 20

!

!

crypto ikev2 profile default

match identity remote any

authentication remote pre-share key cisco

authentication local pre-share key cisco

aaa authorization group psk list default default

virtual-template 1

!

!

interface Loopback0

ip address 10.0.2.1 255.255.255.255

!

interface Tunnel0

ip address 10.0.0.2 255.255.255.0

ip nhrp network-id 1

ip nhrp redirect

bfd interval 50 min_rx 50 multiplier 3

no bfd echo

tunnel source Ethernet0/2

tunnel destination 192.168.0.1

!

interface Ethernet0/0

ip address 172.16.0.2 255.255.255.0

!

interface Ethernet0/2

ip address 192.168.0.2 255.255.255.0

bfd interval 50 min_rx 50 multiplier 5

!

interface Virtual-Template1 type tunnel

ip unnumbered Loopback0

ip nhrp network-id 1

ip nhrp redirect

tunnel protection ipsec profile default

!

router bgp 1

bgp log-neighbor-changes

bgp listen range 192.168.0.0/24 peer-group DC

bgp listen range 10.0.2.0/24 peer-group SPOKES

timers bgp 15 30

neighbor SPOKES peer-group

neighbor SPOKES remote-as 1

neighbor DC peer-group

neighbor DC remote-as 1

neighbor DC fall-over bfd

neighbor 10.0.0.1 remote-as 1

neighbor 10.0.0.1 fall-over bfd

!

address-family ipv4

redistribute connected

redistribute static route-map LOCALPREF

neighbor SPOKES activate

neighbor SPOKES route-map AGGR out

neighbor DC activate

neighbor DC route-reflector-client

neighbor 10.0.0.1 activate

neighbor 10.0.0.1 route-reflector-client

exit-address-family

!

ip local pool SPOKES 10.0.2.2 10.0.2.254

ip forward-protocol nd

!

!

ip route 192.168.0.0 255.255.0.0 Null0 tag 500 track 2

ip route 10.0.0.0 255.0.0.0 Null0 tag 500 track 2

ip route 10.0.0.0 255.0.0.0 Null0 150 tag 200

ip route 192.168.0.0 255.255.0.0 Null0 150 tag 200

!

!

ip prefix-list AGGR seq 5 permit 192.168.0.0/16

ip prefix-list AGGR seq 10 permit 10.0.0.0/8

!

route-map AGGR permit 10

match ip address prefix-list AGGR

!

route-map LOCALPREF permit 5

match tag 500

set local-preference 500

!

route-map LOCALPREF permit 10

match tag 200

set local-preference 100

!

route-map LOCALPREF permit 15

match tag 20

Configuratie R3-SPOKE1

hostname R3-SPOKE1

!

aaa new-model

!

aaa authorization network default local

!

!

crypto ikev2 authorization policy default

route set interface

!

!

crypto ikev2 profile default

match identity remote any

authentication remote pre-share key cisco

authentication local pre-share key cisco

dpd 10 2 on-demand

aaa authorization group psk list default default

!

! Tunnel to the HUB1

!

interface Tunnel0

ip address negotiated

ip nhrp network-id 1

ip nhrp shortcut virtual-template 2

tunnel source Ethernet0/0

tunnel destination 172.16.0.1

tunnel protection ipsec profile default

!

! Tunnel to the HUB2

!

interface Tunnel1

ip address negotiated

ip nhrp network-id 1

ip nhrp shortcut virtual-template 2

tunnel source Ethernet0/0

tunnel destination 172.16.0.2

tunnel protection ipsec profile default

!

interface Ethernet0/0

description INTERNET-CLOUD

ip address 172.16.0.3 255.255.255.0

!

interface Ethernet0/1

description LAN

ip address 192.168.3.3 255.255.255.0

!

interface Virtual-Template2 type tunnel

ip unnumbered Ethernet0/1

ip nhrp network-id 1

ip nhrp shortcut virtual-template 2

tunnel protection ipsec profile default

!

router bgp 1

bgp log-neighbor-changes

timers bgp 15 30

neighbor 10.0.1.1 remote-as 1

neighbor 10.0.2.1 remote-as 1

!

address-family ipv4

network 192.168.3.0

neighbor 10.0.1.1 activate

neighbor 10.0.2.1 activate

exit-address-family

Configuratie R4-SPOKE2

hostname R4-SPOKE2

!

aaa new-model

!

aaa authorization network default local

!

!

crypto ikev2 authorization policy default

route set interface

!

crypto ikev2 profile default

match identity remote any

authentication remote pre-share key cisco

authentication local pre-share key cisco

dpd 10 2 on-demand

aaa authorization group psk list default default

!

interface Tunnel0

ip address negotiated

ip nhrp network-id 1

ip nhrp shortcut virtual-template 2

tunnel source Ethernet0/0

tunnel destination 172.16.0.1

tunnel protection ipsec profile default

!

interface Tunnel1

ip address negotiated

ip nhrp network-id 1

ip nhrp shortcut virtual-template 2

tunnel source Ethernet0/0

tunnel destination 172.16.0.2

tunnel protection ipsec profile default

!

interface Ethernet0/0

ip address 172.16.0.4 255.255.255.0

!

interface Ethernet0/1

ip address 192.168.4.4 255.255.255.0

!

interface Virtual-Template2 type tunnel

ip unnumbered Ethernet0/1

ip nhrp network-id 1

ip nhrp shortcut virtual-template 2

tunnel protection ipsec profile default

!

router bgp 1

bgp log-neighbor-changes

timers bgp 15 30

neighbor 10.0.1.1 remote-as 1

neighbor 10.0.2.1 remote-as 1

!

address-family ipv4

network 192.168.4.0

neighbor 10.0.1.1 activate

neighbor 10.0.2.1 activate

exit-address-family

!

Configuratie R5-AGGR1

hostname R5-LAN1

!

no aaa new-model

!

!

interface Loopback0

ip address 10.0.5.1 255.255.255.255

!

interface Ethernet0/0

ip address 192.168.0.5 255.255.255.0

bfd interval 50 min_rx 50 multiplier 5

!

! HSRP configuration on the LAN side

!

interface Ethernet0/1

ip address 192.168.1.5 255.255.255.0

standby 1 ip 192.168.1.254

!

router bgp 1

bgp log-neighbor-changes

neighbor 192.168.0.1 remote-as 1

neighbor 192.168.0.1 fall-over bfd

neighbor 192.168.0.2 remote-as 1

neighbor 192.168.0.2 fall-over bfd

!

address-family ipv4

redistribute connected

redistribute static

neighbor 192.168.0.1 activate

neighbor 192.168.0.2 activate

exit-address-family

Configuratie R6-AGGR2

hostname R6-LAN2

!

interface Loopback0

ip address 10.0.6.1 255.255.255.255

!

interface Ethernet0/0

ip address 192.168.0.6 255.255.255.0

bfd interval 50 min_rx 50 multiplier 5

!

interface Ethernet0/1

ip address 192.168.1.6 255.255.255.0

standby 1 ip 192.168.1.254

standby 1 priority 200

!

router bgp 1

bgp log-neighbor-changes

neighbor 192.168.0.1 remote-as 1

neighbor 192.168.0.1 fall-over bfd

neighbor 192.168.0.2 remote-as 1

neighbor 192.168.0.2 fall-over bfd

!

address-family ipv4

redistribute connected

redistribute static

neighbor 192.168.0.1 activate

neighbor 192.168.0.2 activate

exit-address-family

!

R7-HOST-configuratie (simulatie van HOST in dat netwerk)

hostname R7-HOST

!

no aaa new-model

!

interface Ethernet0/0

ip address 192.168.1.7 255.255.255.0

!

ip route 0.0.0.0 0.0.0.0 192.168.1.254

Belangrijke opmerkingen over de configuratie

Hier zijn een aantal belangrijke opmerkingen over de configuraties die in de vorige secties worden beschreven:

- De point-to-point GRE-tunnel tussen de twee knooppunten is nodig voor een spraak-to-sprak connectiviteit om in alle scenario's te werken, specifiek om die scenario's te omvatten waarin sommige woordjes slechts op één van de knooppunten en anderen op een andere hub worden aangesloten.

- De configuratie van de basisecho in de GRE-tunnelinterface tussen de twee knooppunten is vereist om de verkeersindicator te vermijden die uit een ander knooppunt wordt verstuurd. De BFD Echo heeft hetzelfde bron- en doeladres, dat gelijk is aan het IP-adres van de router die de BFD Echo stuurt. Aangezien deze pakketten door de router worden teruggestuurd die antwoordt, worden de NHRP verkeersindicaties gegenereerd.

- In de BGP-configuratie is er geen routekaartfiltering die de netwerken naar spaken adverteert, nodig, maar deze is wel optimaal omdat alleen samengestelde/snelwegen worden geadverteerd:

neighbor SPOKES route-map AGGR out

- Op de hubs is de configuratie van de route-kaart LOCALPREF vereist om de juiste BGP lokale voorkeur in te stellen en het filtreert de opnieuw verdeelde statische routes naar alleen de samenvatting en de IKEv2 configuratiewijze.

- Dit ontwerp richt geen overtolligheid op de plaatsen van het Remote Bureau (gesproken) aan. Als de WAN-link op de sprak naar beneden gaat, werkt VPN niet meer. Voeg een tweede verbinding aan de spaakrouter toe of voeg een tweede gesproken router binnen de zelfde plaats toe om dit probleem aan te pakken.

Kort samengevat kan het redundantie-ontwerp dat in dit document wordt gepresenteerd, worden behandeld als een modern alternatief voor de Stateful Switching (SSO)/Stateful inspection. Het is zeer flexibel en kan worden aangepast om te voldoen aan uw specifieke behoefte aan inzet.

Verifiëren

Er is momenteel geen verificatieprocedure beschikbaar voor deze configuratie.

Problemen oplossen

Er is momenteel geen specifieke troubleshooting-informatie beschikbaar voor deze configuratie.

Gerelateerde informatie

Bijgedragen door Cisco-engineers

- Piotr KupisiewiczCisco TAC-ingenieur

- Wen ZhangCisco TAC-ingenieur

- Frederic DetienneCisco TAC-ingenieur

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback