Controleer de versies van FirePOWER Software

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

In dit document wordt de verificatie van de versies van de Firepower-software beschreven.

Voorwaarden

Vereisten

Basisproductkennis, REST-API, SNMP.

Gebruikte componenten

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- FirePOWER-applicatie 11xx

- Firepower 21xx

- Firepower 31xx

- Firepower 41xx

- Firepower Management Center (FMC) versie 7.1.x

- Firepower eXtensible Operating System (FXOS) 2.11.1.x

- Firepower Device Manager (FDM) 7.1.x

- Firepower Threat Defense 7.1.x

- ASA 9.17.x

Controleer de softwareversies

FMC-softwareversie

De versie van de software van het VCC kan worden geverifieerd met behulp van deze opties:

- FMC UI

- FMC CLI

- REST API-aanvraag

- FMC-bestand voor probleemoplossing

- FTD- of FirePOWER-module CLI

- FTD- of Firepower module probleemoplossingsbestand

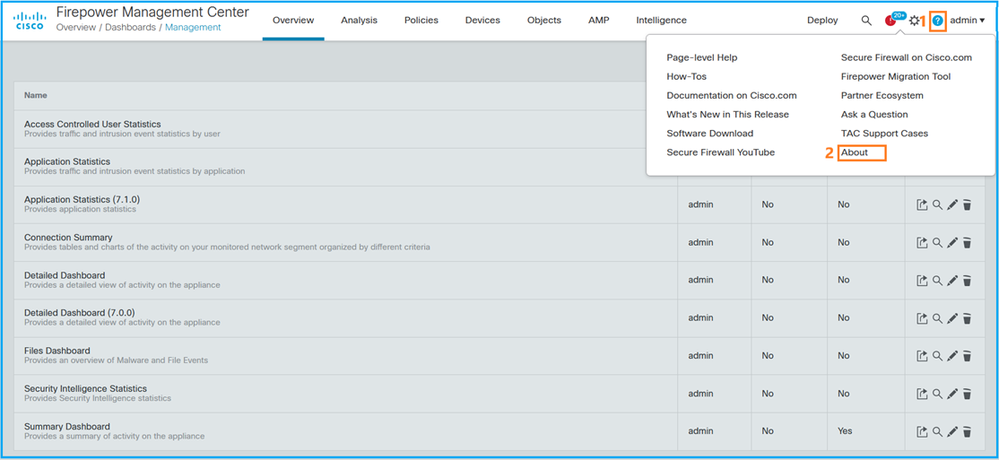

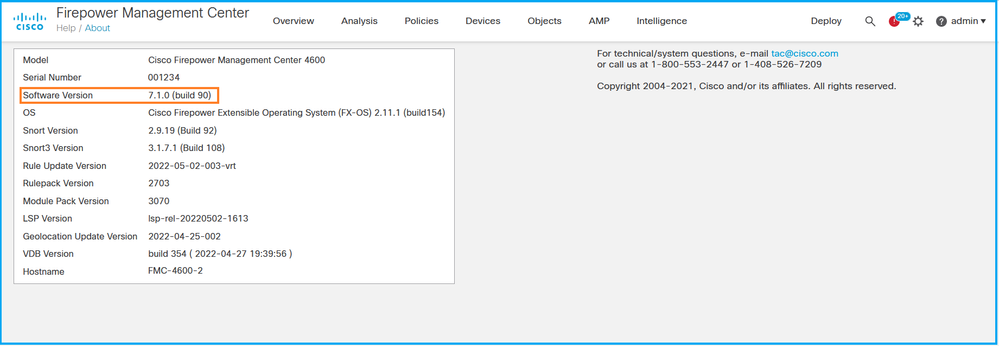

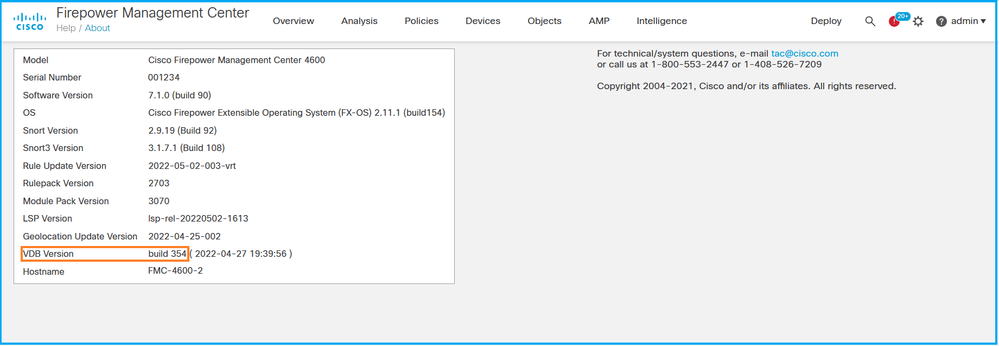

FMC UI

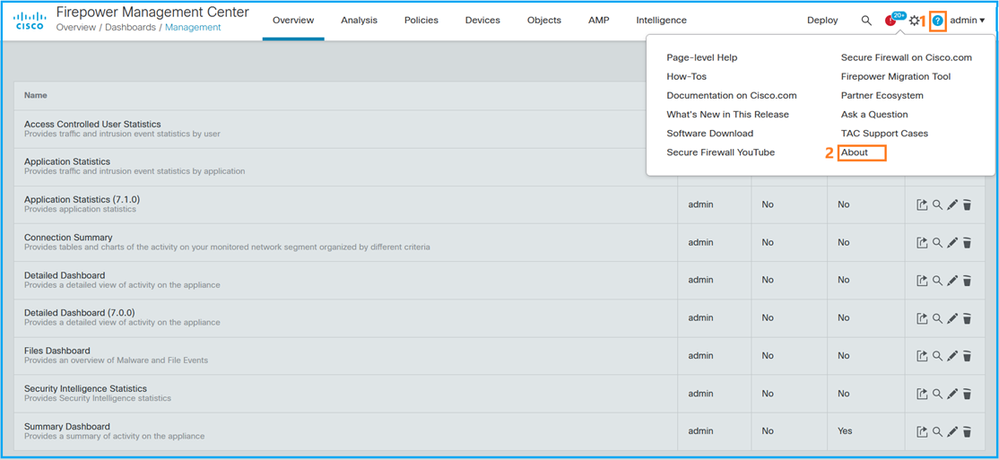

Voltooi de volgende stappen om de softwareversie van het VCC op de VCC UI te verifiëren:

- Help kiezen > Over:

2. Controleer de softwareversie:

FMC CLI

Voltooi deze stappen om de softwareversie van het VCC op de VCC CLI te verifiëren.

- Toegang tot FMC via SSH- of consoleverbinding. De banner toont de softwareversie:

Cisco Firepower Extensible Operating System (FX-OS) v2.11.0 (build 154)

Cisco Secure Firewall Management Center 4600 v7.1.0 (build 90)

2. Start de opdracht show version op CLI:

> show version

-----------[ FMC-4600-2.cisco.com ]------------

Model : Cisco Firepower Management Center 4600 (66) Version 7.1.0 (Build 90)

UUID : a10ed34e-d127-11e8-b440-728439d95305

Rules update version : 2022-05-02-003-vrt

LSP version : lsp-rel-20220502-1613

VDB version : 354

----------------------------------------------------

FMC REST-API

Voltooi deze stappen om de versie van de software van het VCC te verifiëren via een verzoek van het VCC REST-API. Gebruik een REST-API client om de softwareversie te verifiëren. In dit voorbeeld wordt curl gebruikt:

- Verificatietoken aanvragen:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 9408fe38-c25c-4472-b7e6-3571bb4e2b8d

- Gebruik het X-auth-access-token in deze query:

# curl -k -X GET 'https://192.0.2.1/api/fmc_platform/v1/info/serverversion' -H 'X-auth-access-token: 9408fe38-c25c-4472-b7e6-3571bb4e2b8d' | python -m json.tool

{

"links": {

"self": "https://192.0.2.1/api/fmc_platform/v1/info/serverversion?offset=0&limit=25"

},

"items": [

{

"serverVersion": "7.1.0 (build 90)",

"geoVersion": "2022-04-25-002",

"vdbVersion": "build 354 ( 2022-04-27 19:39:56 )",

"sruVersion": "2022-05-04-001-vrt",

"lspVersion": "lsp-rel-20220504-1121",

"type": "ServerVersion"

}

],

"paging": {

"offset": 0,

"limit": 25,

"count": 1,

"pages": 1

}

Opmerking: het gedeelte "| python -m json.tool" van de opdrachtstring wordt gebruikt om uitvoer in JSON-stijl op te maken en is optioneel.

FMC-bestand voor probleemoplossing

Voltooi de volgende stappen om de softwareversie van het VCC in het probleemoplossingsbestand te controleren:

- Open het bestand voor probleemoplossing en navigeer naar de map <filename>.tar/results-<date>-xxxxxx/dir-archives/etc/sf/

- Open het bestand ims.conf en vind de lijnen met de toetsen SWVERSIE en SWBUILDING:

# pwd

/var/tmp/results-05-06-2022--199172/dir-archives/etc/sf/

# cat ims.conf | grep -E "SWVERSION|SWBUILD"

SWVERSION=7.1.0

SWBUILD=90

FTD voor FirePOWER Module CLI

Voltooi de volgende stappen om de FMC-softwareversie op de FTD CLI of de Firepower module CLI te verifiëren:

- Toegang tot FTD via SSH- of consoleverbinding. In het geval van de Firepower module, toegang tot de module via SSH, of van de ASA CLI via de sessie sfr commando.

- Start de opdracht expert.

> expert admin@fpr2k-1:~$

3. Start de opdracht less /ngfw/var/sf/detectie_engines/<UUID>/ngfw.rules op FTD of minder /var/sf/detectie_engines/<UUID>/ngfw.rules op de Firepower module en controleer rij DC Versie:

admin@fpr2k-1:~$ less /ngfw/var/sf/detection_engines/65455e3a-c879-11ec-869a-900514578f9f/ngfw.rules

#### ngfw.rules ############################################################################## # # AC Name : FTD-ACP-1652807562 # Policy Exported : Tue May 17 17:29:43 2022 (UTC) # File Written : Tue May 17 17:31:10 2022 (UTC) # # DC Version : 7.1.0-90 OS: 90 # SRU : 2022-05-11-001-vrt # VDB : 354 # ##############################################################################

...

FTD- of Firepower Module-probleemoplossingsbestand

Voltooi de volgende stappen om de FMC-softwareversie in het FTD-bestand of het probleemoplossingsbestand voor de Firepower-module te verifiëren:

- Open het bestand voor probleemoplossing en navigeer naar de map <filename>-troubleshoot .tar/results-<date>-xxxxxx/file-content/ngfw/var/sf/detectie-engines/<UUID>/ als het bestand op FTD is gegenereerd. Voor de Firepower module, navigeer naar de map <filename>-troubleshoot .tar/results-<date>-xxxxxx/file-content/var/sf/detectie-engines/<UID>/

- Open het ngfw.rules-bestand en controleer rij DC Versie:

# pwd

/var/tmp/results-05-06-2022--163203/file-contents/ngfw/var/sf/detection_engines/5e9fa23a-5429-11ec-891e-b19e407404d5

# cat ngfw.rules

#### ngfw.rules ############################################################################## # # AC Name : FTD-ACP-1652807562 # Policy Exported : Tue May 17 17:29:43 2022 (UTC) # File Written : Tue May 17 17:31:10 2022 (UTC) # # DC Version : 7.1.0-90 OS: 90 # SRU : 2022-05-11-001-vrt # VDB : 354 # ##############################################################################

...

FDM-softwareversie

De FDM-softwareversie kan worden geverifieerd met het gebruik van deze opties:

- FDM-gebruikersinterface

- FTD CLI

- FTD SNMP-enquête

- FTD-bestand voor probleemoplossing

- FDM REST API

- UI voor Firepower Chassis Manager (FCM)

- FXOS CLI

- FXOS REST API

- FXOS-chassis showtech-bestand

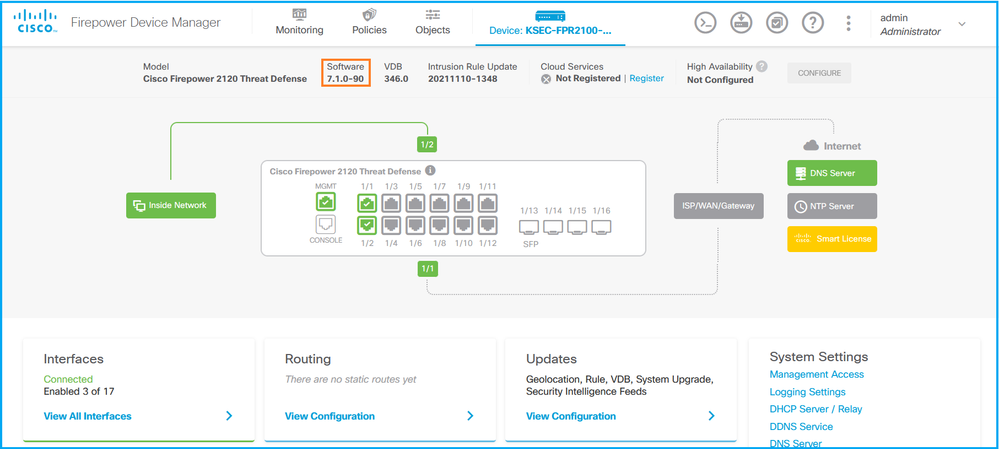

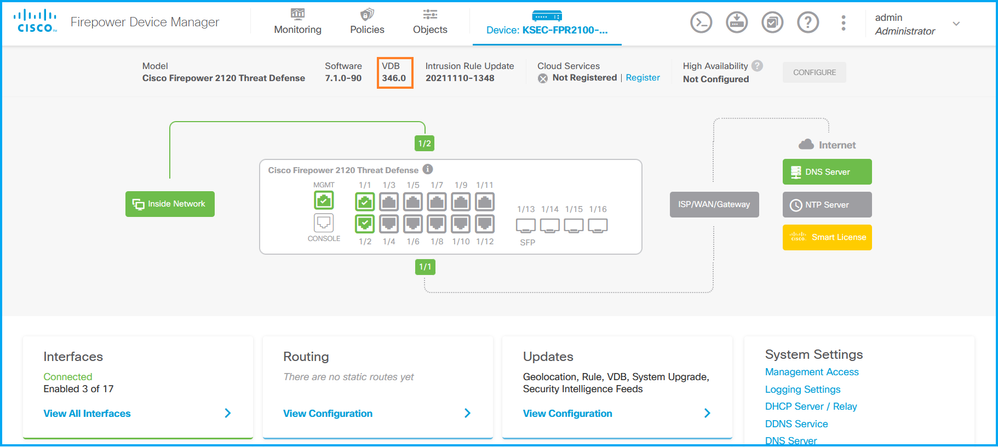

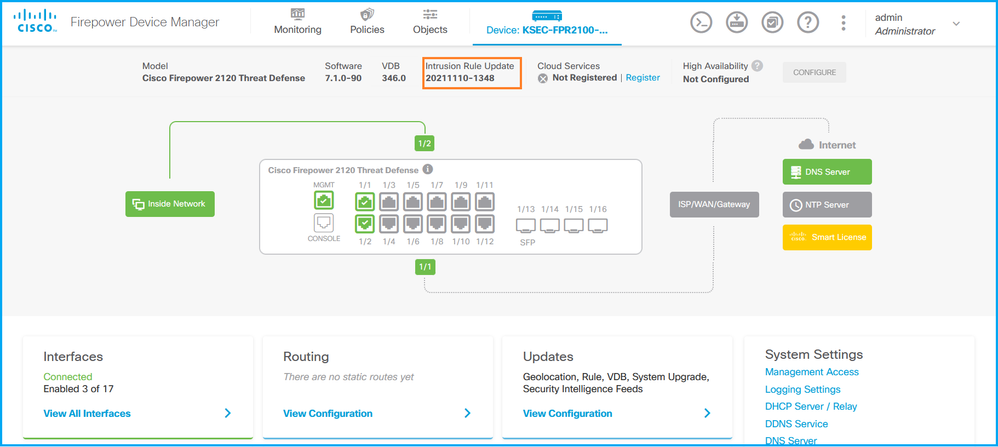

FDM-gebruikersinterface

Om de softwareversie op FDM UI te verifiëren controleer je Software op de hoofdpagina:

FDM REST API

Voltooi deze stappen om de FDM softwareversie via een FDM REST-API verzoek te verifiëren. Gebruik een REST-API client om de softwareversie te verifiëren. In dit voorbeeld wordt curl gebruikt:

- Verificatietoken aanvragen:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Admin#1324" }' 'https://192.0.2.2/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}

2. Gebruik de waarde voor toegangstekens in deze query:

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI' 'https://192.0.2.2/api/fdm/v6/operational/systeminfo/default' | grep -i software

"softwareVersion" : "7.1.0-90",

"softwareVersion" : "7.1.0-90",

FTD CLI

Voltooi de stappen in het gedeelte.

FTD SNMP

Voltooi de stappen in het gedeelte.

FTD probleemoplossing voor bestanden

Voltooi de stappen in het gedeelte.

FCM-UI

FCM is beschikbaar op Firepower 4100 en Firepower 9300 Series. Voltooi de stappen in het gedeelte.

FXOS CLI

Voltooi de stappen in het gedeelte.

FXOS REST-API

Voltooi de stappen in het gedeelte.

FXOS-chassis showtech-bestand

Voltooi de stappen in het gedeelte.

FXOS-softwareversie

De FXOS softwareversie kan worden geverifieerd met het gebruik van deze opties:

- FCM UI (alleen FirePOWER 4100/9300)

- FXOS CLI

- FXOS REST API

- FXOS SNMP-poll

- FXOS chassis tonen-tech bestand.

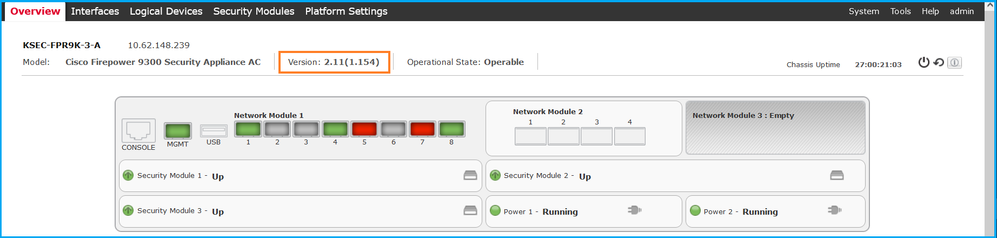

FCM-UI

Om de FXOS softwareversie op FCM UI te verifiëren controleer je Versie op de hoofdpagina:

FXOS CLI

FirePOWER-applicatie 4100/9300

Voltooi deze stappen om de FXOS softwareversie op FXOS CLI te verifiëren:

- Maak een console of SSH-verbinding met het chassis.

- Switch naar scope systeem en voer de show firmware monitor opdracht:

firepower # scope system

firepower /system # show firmware monitor

FPRM:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Fabric Interconnect A:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Chassis 1:

Server 1:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Server 2:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Server 3:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Firepower 1000/2100/3100 met FTD

Voltooi deze stappen om de FXOS softwareversie op FXOS CLI te verifiëren:

- Consoleverbinding met het chassis of SSH-verbinding met FTD tot stand brengen.

In het geval van de SSH-verbinding met de FTD voert u de opdracht connect fxos uit op FTD CLISH:

> connect fxos

2. Switch naar het scope-systeem en voer de opdracht firmware details tonen uit:

firepower # scope system

firepower /system # show firmware detail

Version: 7.1.0-90

Startup-Vers: 7.1.0-90

MANAGER:

Boot Loader:

Firmware-Vers: 1012.0200.0213

Rommon-Vers: 1.0.12

Fpga-Vers: 2.0.00

Fpga-Golden-Vers:

Power-Sequencer-Vers: 2.13

Firmware-Status: OK

SSD-Fw-Vers: 0147

System:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 7.1.0-90

Startup-Vers: 2.11(1.154)

NPU:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 7.1.0-90

Startup-Vers: 2.11(1.154)

Service Manager:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 7.1.0-90

Startup-Vers: 2.11(1.154)

Firepower 1000/3100 met ASA, Firepower 2100 met ASA in apparaatmodus

Voltooi deze stappen om de FXOS softwareversie op FXOS CLI te verifiëren:

- Consoleverbinding met het chassis of telnet/SSH-verbinding met ASA tot stand brengen.

In het geval van de telnet/SSH-verbinding met ASA, voer de connect fxos-opdracht uit op ASA CLI.

asa# connect fxos

- Switch aan het werkingsgebiedsysteem en voer de opdracht Details van showfirmware uit:

firepower # scope system

firepower /system # show firmware detail

Version: 9.17.1

Startup-Vers: 9.17.1

MANAGER:

Boot Loader:

Firmware-Vers: 1012.0200.0213

Rommon-Vers: 1.0.12

Fpga-Vers: 2.0.00

Fpga-Golden-Vers:

Power-Sequencer-Vers: 2.13

Firmware-Status: OK

SSD-Fw-Vers: 0147

System:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

NPU:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

Service Manager:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

Firepower 2100 met ASA in platformmodus

Voltooi deze stappen om de FXOS softwareversie op FXOS CLI te verifiëren:

- Maak SSH- of consoleverbinding met het chassis of telnet/SSH-verbinding met ASA.

In het geval van de telnet/SSH-verbinding met ASA, voer de connect fxos-opdracht uit op ASA CLI.

asa# connect fxos

- Switch aan het werkingsgebiedsysteem en voer de opdracht Details van showfirmware uit:

firepower # scope system

firepower /system # show firmware detail

Version: 9.17.1

Startup-Vers: 9.17.1

MANAGER:

Boot Loader:

Firmware-Vers: 1012.0200.0213

Rommon-Vers: 1.0.12

Fpga-Vers: 2.0.00

Fpga-Golden-Vers:

Power-Sequencer-Vers: 2.13

Firmware-Status: OK

SSD-Fw-Vers: 0147

System:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

NPU:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

Service Manager:

Running-Vers: 2.11(1.154)

Platform-Vers: 2.11.1.154

Package-Vers: 9.17.1

Startup-Vers: 2.11(1.154)

FXOS REST-API

FXOS REST-API wordt ondersteund door Firepower 4100/9300 Series.

FirePOWER-applicatie 4100/9300

Voltooi deze stappen om de FXOS softwareversie via een FXOS REST-API verzoek te verifiëren. Gebruik een REST-API client om de softwareversie te verifiëren. In dit voorbeeld wordt curl gebruikt:

- Verificatietoken aanvragen:

# curl -k -X POST -H 'USERNAME: admin' -H 'PASSWORD: Cisco123' 'https://192.0.2.100/api/login'

{

"refreshPeriod": "0",

"token": "1206f6a3032e7bdbeac07cfdd9d5add5cdd948e4e5f4511535a959aed7e1e2f5"

}

2. Gebruik het token in deze query:

# curl -s -k -X GET -H 'Accept: application/json' -H 'token: 1206f6a3032e7bdbeac07cfdd9d5add5cdd948e4e5f4511535a959aed7e1e2f5' 'https://192.0.2.100/api/sys/firmware/install-platform-fw' | grep -i platformBundle

"platformBundleName": "fxos-k9.2.11.1.154.SPA",

"platformBundleVersion": "2.11(1.154)",

FXOS SNMP

SNMP-configuratie op FXOS wordt ondersteund op Firepower 2100 met ASA in platformmodus en Firepower 4100/9300.

FirePOWER-applicatie 4100/9300

Voltooi de volgende stappen om de FXOS-softwareversie via SNMP te verifiëren:

- Zorg ervoor dat SNMP is geconfigureerd op FXOS. Raadpleeg SNMP op FirePOWER NGFW-applicaties configureren voor de configuratiestappen.

- Poll .1.3.6.1.4.1.9.9.826.1.30.47.1.6 of Cisco-FIREPOWER-FIRMWARE-MIB:: cfprFirmwareRunningPackageVersion:

# snmpwalk -On -v2c -c cisco 192.0.2.100 .1.3.6.1.4.1.9.9.826.1.30.47.1.6

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.20823 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.25326 = ""

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.25331 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30266 = STRING: "1.0.18"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30269 = STRING: "1.0.18"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30779 = ""

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30780 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.30781 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.32615 = STRING: "2.11(1.154)"

.1.3.6.1.4.1.9.9.826.1.30.47.1.6.48820 = STRING: "0.0"

Firepower 2100 met ASA in platformmodus

Voltooi de volgende stappen om de FXOS-softwareversie via SNMP te verifiëren:

- Zorg ervoor dat SNMP is geconfigureerd op FXOS. Raadpleeg SNMP op FirePOWER NGFW-applicaties configureren voor de configuratiestappen.

- Poll .1.3.6.1.2.1.1.1.0 of SNMPv2-MIB::sysDescr.0:

# snmpwalk -On -v2c -c cisco 192.0.2.101 SNMPv2-MIB::sysDescr.0

.1.3.6.1.2.1.1.1.0 = STRING: Cisco FirePOWER FPR-2140 Security Appliance, System Version 2.11(1.146)

# snmpwalk -On -v2c -c cisco 192.0.2.101 .1.3.6.1.2.1.1.1.0

.1.3.6.1.2.1.1.1.0 = STRING: Cisco FirePOWER FPR-2140 Security Appliance, System Version 2.11(1.146)

FXOS-chassis showtech-bestand

FirePOWER-applicatie 4100/9300

Voltooi deze stappen om de FXOS softwareversie in het FXOS chassis show-tech bestand te verifiëren:

- Voor FXOS-versies 2.7 en hoger opent u bestand sam_techsupportinfo in <naam>_BC1_all.tar/ FPRM_A_TechSupport.tar.gz/FPRM_A_TechSupport.tar

Voor eerdere versies opent u het bestand sam_techsupportinfo in FPRM_A_TechSupport.tar.gz/ FPRM_A_TechSupport.tar.

- Controleer de uitvoer van de opdracht "monitor firmware tonen":

# pwd

/var/tmp/20220313201802_F241-01-11-FPR-2_BC1_all/FPRM_A_TechSupport/

# cat sam_techsupportinfo

...

`show firmware monitor`

FPRM:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Fabric Interconnect A:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Chassis 1:

Server 1:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Server 2:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

Server 3:

Package-Vers: 2.11(1.154)

Upgrade-Status: Ready

...

FirePOWER 1000/2100/3100

- Open bestand tech_support_brief in <naam>_FPRM.tar.gz/<naam>_FPRM.tar

- Controleer de uitvoer van de opdracht "Firmware-details weergeven":

# pwd

/var/tmp/fp2k-1_FPRM/

# cat tech_support_brief

...

`show firmware detail` Version: 7.1.0-90 Startup-Vers: 7.1.0-90 MANAGER: Boot Loader: Firmware-Vers: 1012.0200.0213 Rommon-Vers: 1.0.12 Fpga-Vers: 2.0.00 Fpga-Golden-Vers: Power-Sequencer-Vers: 2.13 Firmware-Status: OK SSD-Fw-Vers: 0147 System: Running-Vers: 2.11(1.154) Platform-Vers: 2.11.1.154 Package-Vers: 7.1.0-90 Startup-Vers: 2.11(1.154) NPU: Running-Vers: 2.11(1.154) Platform-Vers: 2.11.1.154 Package-Vers: 7.1.0-90 Startup-Vers: 2.11(1.154) Service Manager: Running-Vers: 2.11(1.154) Platform-Vers: 2.11.1.154 Package-Vers: 7.1.0-90 Startup-Vers: 2.11(1.154)

...

FTD-softwareversie

De FTD-softwareversie kan met behulp van deze opties worden geverifieerd:

- FTD CLI

- FTD SNMP-enquête

- FTD-bestand voor probleemoplossing

- FMC UI

- FMC REST API

- FDM-gebruikersinterface

- FDM REST API

- FCM-UI

- FXOS CLI

- FXOS REST API

- FXOS-chassis showtech-bestand

FTD CLI

Voltooi de volgende stappen om de FTD-softwareversie op de FTD CLI te verifiëren:

- Gebruik deze opties voor toegang tot de FTD CLI in overeenstemming met het platform en de implementatiemodus:

- Directe SSH-toegang tot FTD - alle platforms

- Toegang vanaf de FXOS-console CLI (Firepower 1000/2100/3100) via commando connect ftd

- Toegang via opdrachten van de FXOS CLI (Firepower 4100/9300):

sluit module <x> [console|telnet] aan, waarbij x de sleuf-id is, en vervolgens

connect ftd [instance], waarbij de instantie alleen relevant is voor de implementatie in meerdere instanties.

- Voor virtuele FTD’s: directe SSH-toegang tot FTD of consoletoegang via de hypervisor of cloud UI

2. Start de opdracht show version op CLI:

> show version -------------------[ firepower ]-------------------- Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 1b324aaa-670e-11ec-ac2b-e000f0bd3ca1 LSP version : lsp-rel-20220328-1342 VDB version : 353 ----------------------------------------------------

FTD SNMP

Voltooi de volgende stappen om de FTD-softwareversie via SNMP te verifiëren:

- Zorg ervoor dat SNMP is geconfigureerd en ingeschakeld. Raadpleeg voor FDM-beheerde FTD het Configureren en oplossen van SNMP op Firepower FDM voor configuratiestappen. Raadpleeg voor door FMC beheerde FTD SNMP configureren op FirePOWER NGFW-applicaties voor configuratiestappen.

- Poll OID SNMPv2-MIB::sysDescr.0 of OID .1.3.6.1.2.1.1.1.0.:

# snmpwalk -v2c -c cisco123 192.0.2.2 SNMPv2-MIB::sysDescr.0

SNMPv2-MIB::sysDescr.0 = STRING: Cisco Firepower Threat Defense, Version 7.1.0 (Build 90), ASA Version 9.17(1)

# snmpwalk -v2c -c cisco123 192.0.2.2 SNMPv2-MIB::sysDescr.0 .1.3.6.1.2.1.1.1.0

SNMPv2-MIB::sysDescr.0 = STRING: Cisco Firepower Threat Defense, Version 7.1.0 (Build 90), ASA Version 9.17(1)

FMC UI

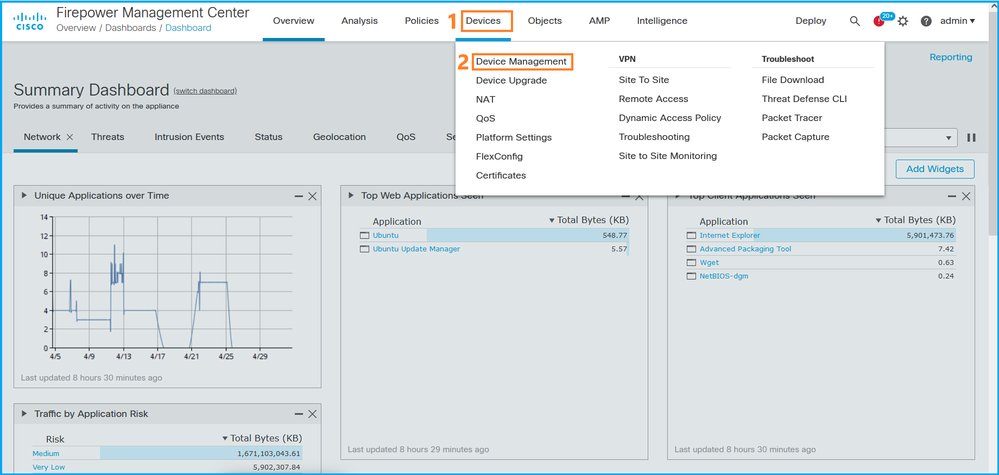

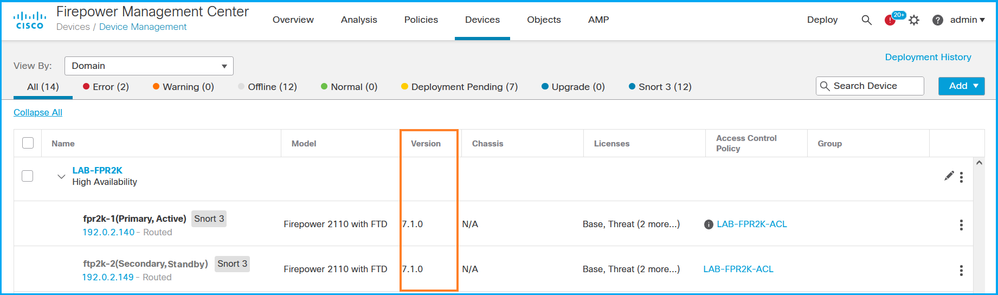

Voltooi de volgende stappen om de FTD-softwareversie op FMC UI te verifiëren:

- Kies Apparaten > Apparaatbeheer:

2. Controleer de kolom Versie:

FMC REST API

Voltooi deze stappen om de FTD-softwareversie te verifiëren via FMC REST-API. Gebruik een REST-API client om de softwareversie te verifiëren. In dit voorbeeld wordt curl gebruikt:

- Verificatietoken aanvragen:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb

2. Identificeer het domein dat het apparaat bevat. In de meeste REST API-vragen is de domeinparameter verplicht. Gebruik het X-auth-access-token in deze query om de lijst met domeinen op te halen:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_platform/v1/info/domain' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"name": "Global",

"type": "Domain",

"uuid": "e276abec-e0f2-11e3-8169-6d9ed49b625f"

},

{

"name": "Global/domain1",

"type": "Domain",

"uuid": "ef0cf3e9-bb07-8f66-5c4e-000000000001"

},

{

"name": "Global/domain2",

"type": "Domain",

"uuid": "341a8f03-f831-c364-b751-000000000001"

}

],

"links": {

"self": "https://192.0.2.1/api/fmc_platform/v1/info/domain?offset=0&limit=25"

},

"paging": {

"count": 3,

"limit": 25,

"offset": 0,

"pages": 1

}

}

3. Gebruik het domein UUID om naar de apparaatrecords te vragen:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"id": "a4752f3c-86cc-11e9-8c9a-a3c958bed664",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/a4752f3c-86cc-11e9-8c9a-a3c958bed664"

},

"name": "fw1.lab.local",

"type": "Device"

},

{

"id": "05e9799c-94fc-11ea-ad33-a0032ddb0251",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/05e9799c-94fc-11ea-ad33-a0032ddb0251"

},

"name": "fw2.lab.local",

"type": "Device"

},

{

"id": "c8bef462-49f7-11e8-b2fb-ad9838c6ed90",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/c8bef462-49f7-11e8-b2fb-ad9838c6ed90"

},

"name": "fw3.lab.local",

"type": "Device"

},

{

"id": "3c41913a-b27b-11eb-b131-d2e2ce2a368d",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/3c41913a-b27b-11eb-b131-d2e2ce2a368d"

},

"name": "fw4.lab.local",

"type": "Device"

},

{

"id": "48f7f37c-8cf0-11e9-bf41-fb2d7b740db7",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/48f7f37c-8cf0-11e9-bf41-fb2d7b740db7"

},

"name": "fw5.lab.local",

"type": "Device"

},

{

"id": "0b1a9c94-8ba8-11ec-b2fd-93263934908d",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d"

},

"name": "fpr2k-1",

"type": "Device"

},

4. Gebruik het domein UUID en de apparaat/container UUID:

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_config/v1/domain/e276abec-e0f2-11e3-8169-6d9ed49b625f/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d/operational/commands?offset=0&limit=25&command=show%20version' -H 'X-auth-access-token: f3233164-6ab8-4e33-90cc-2612c19571be' | python -m json.tool

{

"items": [

{

"commandInput": "show version",

"commandOutput": "--------------------[ fpr2k-1 ]---------------------\nModel : Cisco Firepower 2110 Threat Defense (77) Version 7.1.0 (Build 90)\nUUID : 0b1a9c94-8ba8-11ec-b2fd-93263934908d\nLSP version : lsp-rel-20220502-1613\nVDB version : 353\n----------------------------------------------------\n\nCisco Adaptive Security Appliance Software Version 9.17(1) \nSSP Operating System Version 2.11(1.154)\n\nCompiled on Tue 30-Nov-21 19:37 GMT by builders\nSystem image file is \"disk0:/mnt/boot/installables/switch/fxos-k8-fp2k-npu.2.11.1.154.SPA\"\nConfig file at boot was \"startup-config\"\n\nfpr2k-1 up 10 days 4 hours\nfailover cluster up 57 days 17 hours\nStart-up time 37 secs\n\nHardware: FPR-2110, 6588 MB RAM, CPU MIPS 1200 MHz, 1 CPU (6 cores)\n\n\n 1: Int: Internal-Data0/1 : address is 000f.b748.4801, irq 0\n 3: Ext: Management1/1 : address is 707d.b9e2.836d, irq 0\n 4: Int: Internal-Data1/1 : address is 0000.0100.0001, irq 0\n 5: Int: Internal-Data1/2 : address is 0000.0300.0001, irq 0\n 6: Int: Internal-Control1/1 : address is 0000.0001.0001, irq 0\n\nSerial Number: JAD213508B6\nConfiguration last modified by enable_1 at 04:12:18.743 UTC Wed May 4 2022\n",

"type": "command"

}

],

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/e276abec-e0f2-11e3-8169-6d9ed49b625f/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d/operational/commands?offset=0&limit=25&command=show version"

},

"paging": {

"count": 1,

"limit": 25,

"offset": 0,

"pages": 1

}

FDM-gebruikersinterface

Voltooi de stappen in het gedeelte.

FDM REST-API

Voltooi de stappen in het gedeelte.

FTD-bestand voor probleemoplossing

Voltooi de volgende stappen om de FTD-softwareversie in het FTD troubleshoot-bestand te verifiëren:

- Open het bestand voor probleemoplossing en navigeer naar de map <filename>-troubleshoot .tar/results-<date>-xxxxxx/commando-outputs/

- Open het bestand usr-local-sf-bin-sfcli.pl show version.output en vind de lijn met Model:

# pwd

/var/tmp/results-05-06-2022--199172/dir-archives/etc/sf/

# cat "usr-local-sf-bin-sfcli.pl show version.output"

--------------------[ fpr2k-1 ]--------------------- Model : Cisco Firepower 2110 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 0b1a9c94-8ba8-11ec-b2fd-93263934908d LSP version : lsp-rel-20220510-1044 VDB version : 354 ----------------------------------------------------

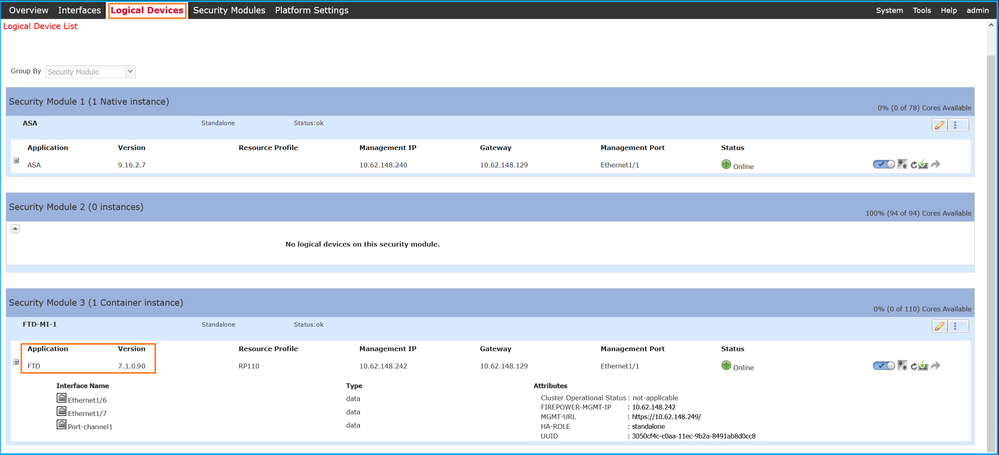

FCM-UI

Voor FTD op Firepower 4100/9300 gebruik de FCM en controleer de Versie in het tabblad Logical Devices:

FXOS CLI

FTD op FirePOWER 4100/9300

Voltooi de volgende stappen om de FTD-softwareversie op FXOS CLI te verifiëren:

- Maak een console of SSH-verbinding met het chassis.

- Switch naar de scope ssa en voer de opdracht show-app-instantie uit:

firepower# scope ssa firepower /ssa # show app-instance App Name Identifier Slot ID Admin State Oper State Running Version Startup Version Deploy Type Turbo Mode Profile Name Cluster State Cluster Role ---------- ---------- ---------- ----------- ---------------- --------------- --------------- ----------- ---------- ------------ --------------- ------------ asa ASA 1 Enabled Online 9.16.2.7 9.16.2.7 Native No Not Applicable None ftd FTD-MI-1 3 Enabled Online 7.1.0.90 7.1.0.90 Container No RP110 Not Applicable None

FTD op FirePOWER 1000/2100/3100

Voltooi de volgende stappen om de FTD-softwareversie op FXOS CLI te verifiëren:

- Een consoleverbinding met het chassis of de SSH-verbinding met de FTD tot stand brengen

In het geval van de SSH-verbinding met de FTD voert u de opdracht connect fxos uit op FTD CLISH:

> connect fxos

2. Switch naar de scope ssa en voer de opdracht show app-instantie uit:

firepower# scope ssa firepower /ssa # show app-instance Application Name Slot ID Admin State Operational State Running Version Startup Version Deploy Type Profile Name Cluster Oper State Cluster Role -------------------- ---------- --------------- -------------------- --------------- --------------- ----------- ------------ -------------------- ------------ ftd 1 Enabled Online 7.1.0.90 7.1.0.90 Native Not Applicable None

FXOS REST-API

Voltooi de volgende stappen om de FTD-softwareversie te verifiëren via een FXOS REST-API:

1. Een verificatietoken aanvragen:

# curl -s -k -X POST -H 'USERNAME: admin' -H 'PASSWORD: cisco' 'https://192.0.2.100/api/login'

{

"refreshPeriod": "0",

"token": "28821660bc74e418f3fadc443619df0387d69e7b150e035f688bed9d347b4838"

}

2. Gebruik het token in deze zoekopdracht en zorg ervoor dat u de sleuf-ID opgeeft waarop de FTD is geïnstalleerd:

# curl -s -k -X GET -H 'Accept: application/json' -H 'token: 28821660bc74e418f3fadc443619df0387d69e7b150e035f688bed9d347b4838' 'https://192.0.2.100/api/slot/3/app-inst' | grep -Ei "identifier|version"

"identifier": "FTD-MI-1",

"runningVersion": "7.1.0.90",

"hwCryptoVersion": "2",

"startupVersion": "7.0.1.84",

"versionIncompatibleErrorMgr": ""

FXOS-chassis showtech-bestand

Voltooi deze stappen om de FTD softwareversie in het FXOS chassis show-tech bestand te verifiëren:

FTD op FirePOWER 4100/9300

1. Open voor FXOS-versies 2.7 en hoger het bestand sam_techsupportinfo in <naam>_BC1_all.tar/ FPRM_A_TechSupport.tar.gz/FPRM_A_TechSupport.tar

Voor eerdere versies opent u het bestand sam_techsupportinfo in FPRM_A_TechSupport.tar.gz/ FPRM_A_TechSupport.tar.

2. Controleer de sectie voor elke sleuf onder de "toon-sleuf details":

# pwd

/var/tmp/20220313201802_F241-01-11-FPR-2_BC1_all/FPRM_A_TechSupport/

# cat sam_techsupportinfo

...

`show slot expand detail`

Slot: Slot ID: 3 Log Level: Info Admin State: Ok Oper State: Online Disk Format State: Ok Disk Format Status: 100% Clear Log Data: Available Error Msg: Application Instance: App Name: ftd Identifier: FTD-MI-1 Admin State: Enabled Oper State: Online Running Version: 7.1.0.90 Startup Version: 7.1.0.90 Deploy Type: Container

...

FTD op FirePOWER 1000/2100/3100

- Open bestand tech_support_brief in <naam>_FPRM.tar.gz/<naam>_FPRM.tar

- Controleer de secties ‘scope ssa’ en ‘toon sleuf’:

# pwd

/var/tmp/fp2k-1_FPRM/

# cat tech_support_brief

...

`scope ssa` `show slot` Slot: Slot ID Log Level Admin State Operational State ---------- --------- ------------ ----------------- 1 Info Ok Online `show app` Application: Name Version Description Author Deploy Type CSP Type Is Default App ---------- ---------- ----------- ---------- ----------- ----------- -------------- ftd 7.1.0.90 N/A cisco Native Application Yes `show app-instance detail` Application Name: ftd Slot ID: 1 Admin State: Enabled Operational State: Online Running Version: 7.1.0.90 Startup Version: 7.1.0.90

...

ASA-softwareversie

De ASA softwareversie kan met het gebruik van deze opties worden geverifieerd:

- ASA CLI

- ASA SNMP-poll

- ASA-technologiebestand

- FCM-UI

- FXOS CLI

- FXOS REST API

- FXOS-chassis showtech-bestand

ASA CLI

Voltooi deze stappen om de ASA-softwareversie op ASA CLI te verifiëren:

1. Gebruik deze opties om toegang te krijgen tot de ASA CLI in overeenstemming met het platform en de implementatiemodus:

- Directe toegang van telnet/SSH tot ASA op Firepower 1000/3100 en Firepower 2100 in apparaatmodus

- Toegang vanaf FXOS console CLI op Firepower 2100 in platformmodus en verbinding met ASA via de connect als opdracht

- Toegang via FXOS CLI via opdrachten (Firepower 4100/9300):

sluit module <x> [console|telnet] aan, waarbij x de sleuf-id is, en sluit vervolgens als

- Voor virtuele ASA, directe toegang van SSH tot ASA, of consoletoegang van de hypervisor of de wolk UI

2. Start de opdracht show version:

ciscoasa# show version Cisco Adaptive Security Appliance Software Version 9.17(1) SSP Operating System Version 2.11(1.154) Device Manager Version 7.17(1) Compiled on Tue 30-Nov-21 19:37 GMT by builders System image file is "disk0:/mnt/boot/installables/switch/fxos-k8-fp2k-npu.2.11.1.154.SPA" Config file at boot was "startup-config" ciscoasa up 4 hours 40 mins Start-up time 1 sec

ASA SNMP

Voltooi de volgende stappen om de ASA-softwareversie via SNMP te verifiëren:

- Zorg ervoor dat SNMP is geconfigureerd en ingeschakeld.

- SNMP-client gebruiken voor opiniepeiling van OID SNMPv2-MIB::sysDescr.0 of OID .1.3.6.1.2.1.1.0:

# snmpwalk -v2c -c cisco123 192.0.2.2 SNMPv2-MIB::sysDescr.0 SNMPv2-MIB::sysDescr.0 = STRING: Cisco Adaptive Security Appliance Version 9.17(1) # snmpwalk -v2c -c cisco123 192.0.2.2 SNMPv2-MIB::sysDescr.0 .1.3.6.1.2.1.1.1.0 SNMPv2-MIB::sysDescr.0 = Cisco Adaptive Security Appliance Version 9.17(1)

ASA-technologiebestand

Zoek naar de lijn met de tekenreeks Software voor Cisco adaptieve security applicatie:

Cisco Adaptive Security Appliance Software Version 9.17(1) SSP Operating System Version 2.11(1.154) Device Manager Version 7.17(1)

...

FCM-UI

Voltooi de stappen in het gedeelte.

FXOS CLI

Voltooi de stappen in het gedeelte.

FXOS REST-API

Voltooi de stappen in het gedeelte.

FXOS-chassis showtech-bestand

Voltooi de stappen in het gedeelte.

Software voor Firepower Module

De Firepower module op ASA is de nieuwe naam voor de oudere Sourcefire modules of SFR.

De softwareversie kan worden geverifieerd met het gebruik van deze opties:

- FMC UI

- FMC REST-API

- Firepower module CLI

- Probleemoplossing voor Firepower Module-bestand

- ASA CLI

- ASA-technologiebestand

FMC UI

Voltooi de stappen in het gedeelte.

FMC REST-API

Voltooi de stappen in het gedeelte.

Firepower module CLI

Voltooi deze stappen om de versie van de de modulesoftware van Firepower op module CLI te verifiëren:

1. Maak verbinding met de module via SSH of vanuit de ASA CLI via de opdracht Session sfr.

2. Start de opdracht show version:

> show version ----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

Probleemoplossing voor Firepower Module

Voltooi deze stappen om de de modulesoftwareversie van de Firepower module in het modulebestand van de probleemoplossing te verifiëren:

- Open het bestand voor probleemoplossing en navigeer naar de map <filename>-troubleshoot .tar/results-<date>-xxxxxx/commando-outputs/

- Open het bestand usr-local-sf-bin-sfcli.pl show version.output en vind de lijn met Model:

# pwd

/var/tmp/results-05-12-2022--199172/command-outputs

# cat "usr-local-sf-bin-sfcli.pl show version.output"

----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e LSP version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

ASA CLI

Start de opdracht Sfr-details van de showmodule op de ASA CLI en controleer de softwareversie:

asa# show module sfr details Getting details from the Service Module, please wait... Card Type: FirePOWER Services Software Module Model: ASA5516 Hardware version: N/A Serial Number: JAD222103XA Firmware version: N/A Software version: 7.1.0-90 MAC Address Range: 7872.5dce.b3b2 to 7872.5dce.b3b2 App. name: ASA FirePOWER App. Status: Up App. Status Desc: Normal Operation App. version: 7.1.0-90 Data Plane Status: Up Console session: Ready Status: Up DC addr: No DC Configured Mgmt IP addr: 192.168.45.45 Mgmt Network mask: 255.255.255.0 Mgmt Gateway: 0.0.0.0 Mgmt web ports: 443 Mgmt TLS enabled: true

ASA-technologiebestand

Zoek naar de lijn met de show module sfr detail string:

------------------ show module sfr detail ------------------ Getting details from the Service Module, please wait... Card Type: FirePOWER Services Software Module Model: ASA5516 Hardware version: N/A Serial Number: JAD222103XA Firmware version: N/A Software version: 7.1.0-90 MAC Address Range: 7872.5dce.b3b2 to 7872.5dce.b3b2 App. name: ASA FirePOWER App. Status: Up App. Status Desc: Normal Operation App. version: 7.1.0-90 Data Plane Status: Up Console session: Ready Status: Up DC addr: No DC Configured Mgmt IP addr: 192.168.45.45 Mgmt Network mask: 255.255.255.0 Mgmt Gateway: 0.0.0.0 Mgmt web ports: 443 Mgmt TLS enabled: true

Controleer de versies Snort, VDB en SRU

Deep Packet Inspection Engine (Sort) versie

De gescande versie kan worden geverifieerd met behulp van deze opties:

- FMC UI

- FMC REST-API

- FDM-gebruikersinterface

- FDM REST API

- FTD- of FirePOWER-module CLI

- FTD- of Firepower module probleemoplossingsbestand

FMC UI

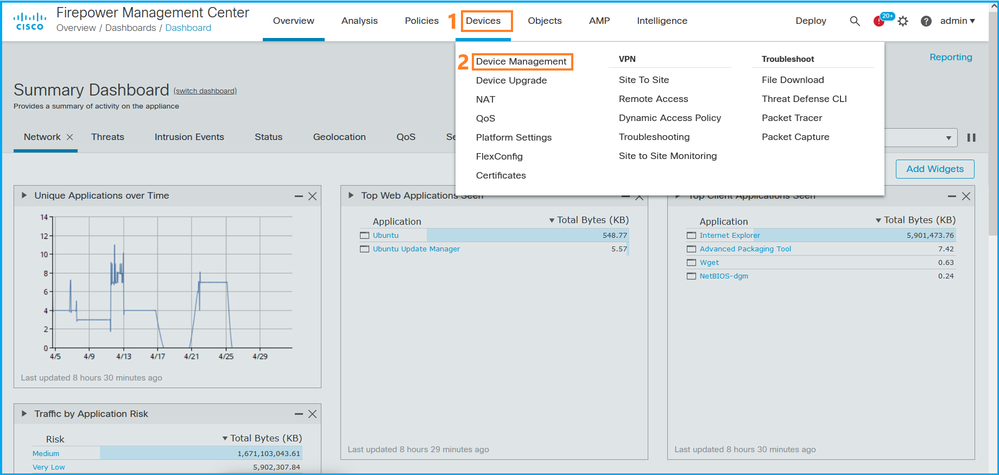

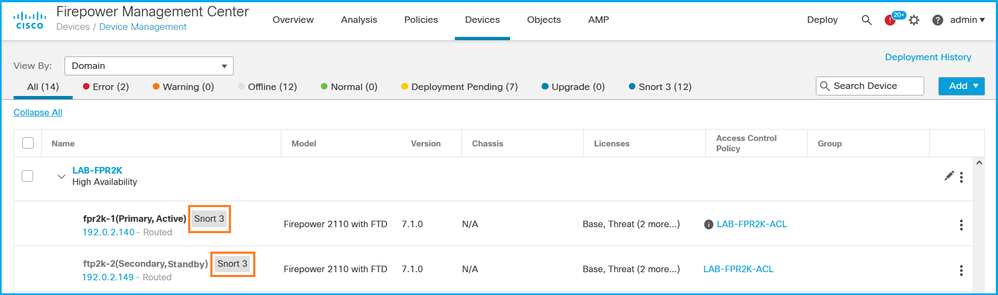

Voltooi de volgende stappen om de FTD Snort-versie op FMC UI te verifiëren:

- Apparaten kiezen > Apparaatbeheer:

2. Controleer het gekleurde etiket:

FMC REST-API

Voltooi deze stappen om de FTD Snort-versie te verifiëren via FMC REST-API. Gebruik een REST-API client om de softwareversie te verifiëren. In dit voorbeeld wordt curl gebruikt:

- Verificatietoken aanvragen:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb

2. Identificeer het domein dat het apparaat bevat. In de meeste REST API-vragen is de domeinparameter verplicht. Gebruik het X-auth-access-token in deze query om de lijst met domeinen op te halen:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_platform/v1/info/domain' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"name": "Global",

"type": "Domain",

"uuid": "e276abec-e0f2-11e3-8169-6d9ed49b625f"

},

{

"name": "Global/domain1",

"type": "Domain",

"uuid": "ef0cf3e9-bb07-8f66-5c4e-000000000001"

},

{

"name": "Global/domain2",

"type": "Domain",

"uuid": "341a8f03-f831-c364-b751-000000000001"

}

],

"links": {

"self": "https://192.0.2.1/api/fmc_platform/v1/info/domain?offset=0&limit=25"

},

"paging": {

"count": 3,

"limit": 25,

"offset": 0,

"pages": 1

}

}

3. Gebruik het domein UUID om naar de apparaatrecords te zoeken:

# curl -s -k -X 'GET' 'https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords' -H 'accept: application/json' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb' | python -m json.tool

{

"items": [

{

"id": "a4752f3c-86cc-11e9-8c9a-a3c958bed664",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/a4752f3c-86cc-11e9-8c9a-a3c958bed664"

},

"name": "fw1.lab.local",

"type": "Device"

},

{

"id": "05e9799c-94fc-11ea-ad33-a0032ddb0251",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/05e9799c-94fc-11ea-ad33-a0032ddb0251"

},

"name": "fw2.lab.local",

"type": "Device"

},

{

"id": "c8bef462-49f7-11e8-b2fb-ad9838c6ed90",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/c8bef462-49f7-11e8-b2fb-ad9838c6ed90"

},

"name": "fw3.lab.local",

"type": "Device"

},

{

"id": "3c41913a-b27b-11eb-b131-d2e2ce2a368d",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/3c41913a-b27b-11eb-b131-d2e2ce2a368d"

},

"name": "fw4.lab.local",

"type": "Device"

},

{

"id": "48f7f37c-8cf0-11e9-bf41-fb2d7b740db7",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/48f7f37c-8cf0-11e9-bf41-fb2d7b740db7"

},

"name": "fw5.lab.local",

"type": "Device"

},

{

"id": "0b1a9c94-8ba8-11ec-b2fd-93263934908d",

"links": {

"self": "https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d"

},

"name": "fpr2k-1",

"type": "Device"

},

4. Gebruik in deze aanvraag het domein UUID en de apparaat/container UUID:

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_config/v1/domain/ef0cf3e9-bb07-8f66-5c4e-000000000001/devices/devicerecords/0b1a9c94-8ba8-11ec-b2fd-93263934908d' -H 'X-auth-access-token: 5d817ef7-f12f-4dae-b0c0-cd742d3bd2eb ' | python -m json.tool | grep -i snort

"snortVersion": "3.1.7.1-108",

"snortEngine": "SNORT3",

FDM-gebruikersinterface

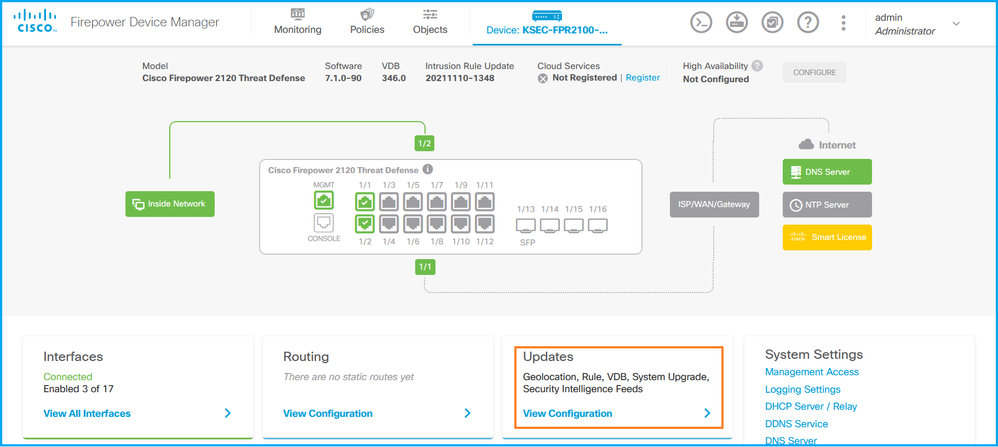

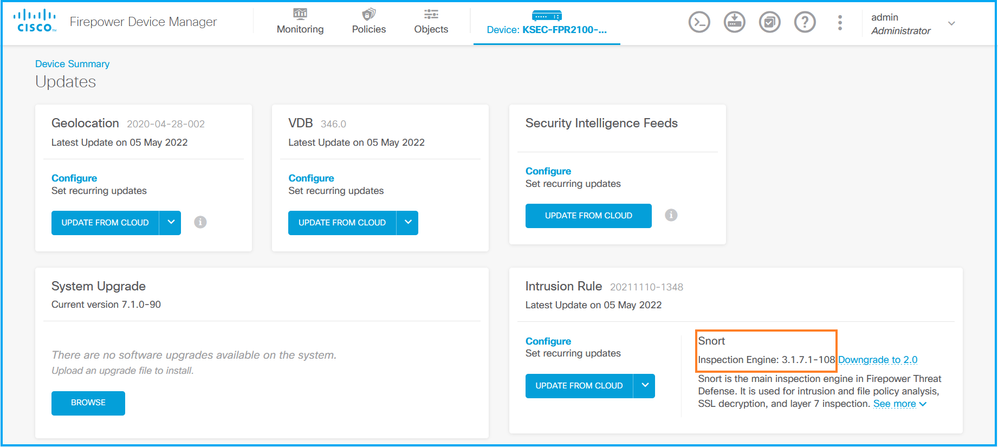

Voltooi de volgende stappen om de FTD Snelversie op FDM UI te verifiëren:

- Ga naar de pagina Updates:

2. Controleer de motor voor inspectie in de lucht:

FDM REST API

Voltooi deze stappen om de Snortversie via een FDM REST-API verzoek te verifiëren. Gebruik een REST-API client om de softwareversie te verifiëren. In dit voorbeeld wordt curl gebruikt:

- Verificatietoken aanvragen:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Admin#1324" }' 'https://192.0.2.2/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}

2. Gebruik de access_token waarde in deze query:

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTI0NDU3ODksInN1YiI6ImFkbWluIiwianRpIjoiM2U1Njg0YjYtZDJiYS0xMWVjLTk4ZWMtZGI2YjRiYTM1MTU2IiwibmJmIjoxNjUyNDQ1Nzg5LCJleHAiOjE2NTI0NDc1ODksInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjQ0ODE4OTMyNSwidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.kXtsUu3_WWtOWu9w0mSDfJjwcyiVCa5dgyzNjCGnlF4' 'https://10.62.148.181/api/fdm/v6/operational/systeminfo/default' | grep -i snort

"snortVersion" : { "snortVersion" : "3.1.7.1-108", "snortPackage" : "/ngfw/var/sf/snort-3.1.7.1-108/snort-75-3.1.7.1-108-daq14.tar.bz2", "type" : "snortversion

FTD voor Firepower CLI

Op FTD CLI voer de opdracht show snort3 uit:

> show snort3 status Currently running Snort 3

De Firepower module ondersteunt alleen Snort 2.

FTD- of Firepower Module-probleemoplossingsbestand

Voltooi de volgende stappen om de gescande versie in het FTD troubleshoot-bestand te verifiëren:

- Open het bestand voor probleemoplossing en navigeer naar de map <filename>-troubleshoot .tar/results-<date>-xxxxxx/opdrachtoutput

- Open het bestand usr-local-sf-bin-sfcli.pl show snort3.output:

# pwd

/var/tmp/results-05-06-2022--163203/command-outputs

# cat "usr-local-sf-bin-sfcli.pl show snort3.output" Output of /ngfw/usr/local/sf/bin/sfcli.pl show snort3: Currently running Snort 3

De Firepower module ondersteunt alleen Snort 2.

Versie Vulnerability Database (VDB)

De VDB-versie kan met behulp van deze opties worden geverifieerd:

- FMC UI

- FMC REST-API

- FMC-bestand voor probleemoplossing

- FDM-gebruikersinterface

- FDM REST API

- FTD CLI

- FTD- of Firepower module probleemoplossingsbestand

FMC UI

Voltooi de volgende stappen om de VDB-versie op FMC UI te verifiëren:

- Help kiezen > Over:

2. VDB-versie controleren:

FMC CLI

Voltooi de volgende stappen om de VDB-versie op de FMC CLI te verifiëren:

- Toegang tot FMC via SSH- of consoleverbinding.

- Start de opdracht show version:

> show version -----------[ FMC-4600-2.cisco.com ]------------ Model : Cisco Firepower Management Center 4600 (66) Version 7.1.0 (Build 90) UUID : a10ed34e-d127-11e8-b440-728439d95305 Rules update version : 2022-05-02-003-vrt LSP version : lsp-rel-20220502-1613 VDB version : 354 ---------------------------------------------

FMC REST-API

Voltooi deze stappen om de VDB-versie te verifiëren via een FMC REST-API. Gebruik een REST-API client om de softwareversie te verifiëren. In dit voorbeeld wordt curl gebruikt:

- Verificatietoken aanvragen:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token

< X-auth-access-token: 7acdb34c-ea85-47bf-83fe-d77b63f012da

2. Identificeer het domein dat het apparaat bevat. In de meeste REST API-vragen is de domeinparameter verplicht. Gebruik het X-auth-access-token in deze query om de lijst met domeinen op te halen:

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_platform/v1/info/serverversion' -H 'X-auth-access-token: 7acdb34c-ea85-47bf-83fe-d77b63f012da' | python -m json.tool

{

"items": [

{

"geoVersion": "2022-05-09-001",

"lspVersion": "lsp-rel-20220510-1044",

"serverVersion": "7.1.0 (build 90)",

"sruVersion": "2022-05-10-001-vrt",

"type": "ServerVersion",

"vdbVersion": "build 354 ( 2022-04-27 19:39:56 )"

}

],

"links": {

"self": "https://10.62.184.21/api/fmc_platform/v1/info/serverversion?offset=0&limit=25"

},

"paging": {

"count": 1,

"limit": 25,

"offset": 0,

"pages": 1

}

}

FMC-bestand voor probleemoplossing

Voltooi de volgende stappen om de VDB-versie in het FMC troubleshoot-bestand te controleren:

- Open het bestand voor probleemoplossing en navigeer naar de map <filename>-troubleshoot .tar/results-<date>-xxxxxx/dir-archives/etc/sf/.versionb

- Open het bestand vdb.conf en vind de regel met de toets CURRENT_BUILDING:

# pwd

/var/tmp/results-05-06-2022--199172/dir-archives/etc/sf/.versiondb

# cat vdb.conf CURRENT_VERSION=4.5.0 CURRENT_BUILD=344 CURRENT_APPID_VER=82 CURRENT_NAVL_VER=106

FDM-gebruikersinterface

Controleer VDB op de hoofdpagina:

FDM REST API

Voltooi deze stappen om de VDB-versie te verifiëren via een FDM REST-API aanvraag. Gebruik een REST-API client om de softwareversie te verifiëren. In dit voorbeeld wordt curl gebruikt:

- Verificatietoken aanvragen:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Admin#1324" }' 'https://192.0.2.2/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}

2. Gebruik de access_token waarde in deze query:

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTI0NDU3ODksInN1YiI6ImFkbWluIiwianRpIjoiM2U1Njg0YjYtZDJiYS0xMWVjLTk4ZWMtZGI2YjRiYTM1MTU2IiwibmJmIjoxNjUyNDQ1Nzg5LCJleHAiOjE2NTI0NDc1ODksInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjQ0ODE4OTMyNSwidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.kXtsUu3_WWtOWu9w0mSDfJjwcyiVCa5dgyzNjCGnlF4' 'https://10.62.148.181/api/fdm/v6/operational/systeminfo/default' | grep -i vdb

"vdbVersion" : {

"lastSuccessVDBDate" : "2022-05-05 12:44:09Z",

"vdbCurrentVersion" : "346",

"vdbCurrentBuild" : "0",

"vdbReleaseDate" : "2021-08-24 21:48:15",

"type" : "vdbversion"

FTD voor FirePOWER Module CLI

Voltooi de volgende stappen om de VDB-versie op de FTD CLI of op de Firepower module (SFR) CLI te verifiëren:

- Toegang tot FTD via SSH- of consoleverbinding. In het geval van de Firepower module, toegang tot de module via SSH, of van de ASA CLI via de sessie sfr commando.

- Voer de opdracht show version op CLI uit:

> show version --------------------[ fpr2k-1 ]--------------------- Model : Cisco Firepower 2110 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 0b1a9c94-8ba8-11ec-b2fd-93263934908d LSP version : lsp-rel-20220510-1044 VDB version : 354 ----------------------------------------------------

> show version ----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

FTD- of Firepower Module-probleemoplossingsbestand

Voltooi de volgende stappen om de VDB-versie in het FTD- of de Firepower module probleemoplossingsbestand te controleren:

- Open het bestand voor probleemoplossing en navigeer naar de map <filename>-troubleshoot.tar/results-<date>-xxxxxx/commando-outputs/

- Open het bestand user-local-sf-bin-sfcli.pl show version.output en vind de lijn met de VDB versie:

# pwd

/var/tmp/results-05-06-2022--163203/command-outputs/

# cat "usr-local-sf-bin-sfcli.pl show version.output" --------------------[ fpr2k-1 ]--------------------- Model : Cisco Firepower 2110 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 0b1a9c94-8ba8-11ec-b2fd-93263934908d LSP version : lsp-rel-20220510-1044 VDB version : 354 ----------------------------------------------------

# pwd

/var/tmp/results-05-12-2022--199172/command-outputs

# cat "usr-local-sf-bin-sfcli.pl show version.output"

----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

Versies voor bijwerken inbraakregel

De updates van de inbraakregel bieden nieuwe en bijgewerkte inbraakregels en preprocessorregels, gewijzigde staten voor geïnstalleerde regels en aangepaste standaardinstellingen voor inbraakbeleid.

De Secure Rule Update (SRU) is van toepassing op Snelversie 2, en de Lichtgewicht Security Package (LSP) updates zijn van toepassing op Snortversie 3.

De SRU/LSP-softwareversie kan worden geverifieerd met het gebruik van deze opties:

- FMC UI

- FMC REST-API

- FMC-bestand voor probleemoplossing

- FDM-gebruikersinterface

- FDM REST API

- FTD- of FirePOWER-module CLI

- FTD- of Firepower module probleemoplossingsbestand

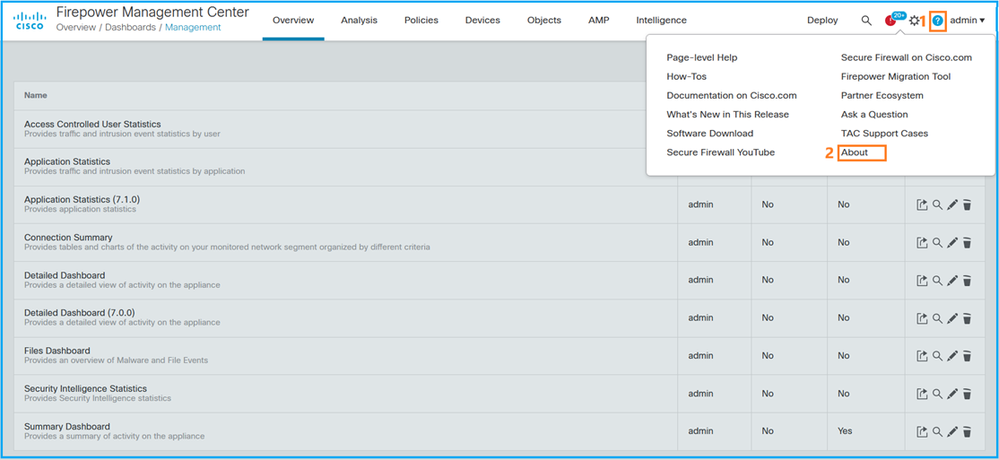

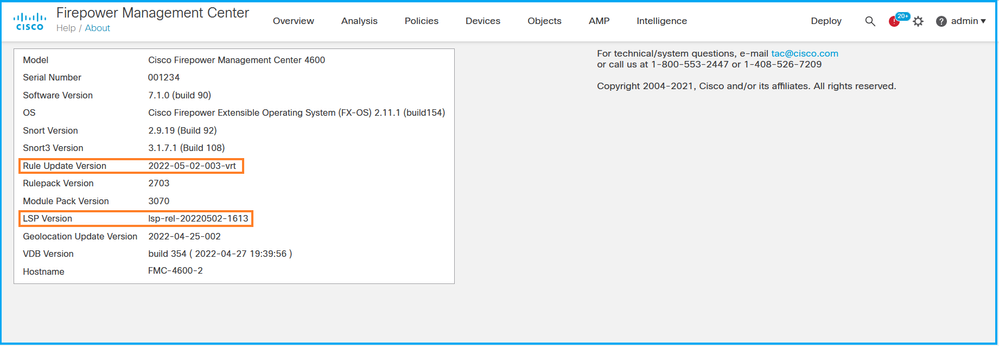

FMC UI

Voltooi deze stappen om de versies van SRU/LSP op FMC UI te verifiëren:

- Help kiezen > Over:

2. Versie en LSP-versie van Check Rule Update:

FMC CLI

Voltooi deze stappen om de versies van de SRU/LSP op FMC CLI te verifiëren:

- Toegang tot FMC via SSH- of consoleverbinding.

- Voer de opdracht show version op CLI uit:

> show version -----------[ FMC-4600-2.cisco.com ]------------ Model : Cisco Firepower Management Center 4600 (66) Version 7.1.0 (Build 90) UUID : a10ed34e-d127-11e8-b440-728439d95305 Rules update version : 2022-05-02-003-vrt LSP version : lsp-rel-20220502-1613 VDB version : 354 ---------------------------------------------

FMC REST-API

Voltooi deze stappen om de softwareversie via een REST-API verzoek te verifiëren. Gebruik een REST-API client om de softwareversie te verifiëren. In dit voorbeeld wordt curl gebruikt:

- Verificatietoken aanvragen:

# curl -s -k -v -X POST 'https://192.0.2.1/api/fmc_platform/v1/auth/generatetoken' -H 'Authentication: Basic' -u 'admin:Cisco123' | grep -i X-auth-access-token < X-auth-access-token: 9408fe38-c25c-4472-b7e6-3571bb4e2b8d

2. Gebruik het X-auth-access-token in deze query:

# curl -s -k -X GET 'https://192.0.2.1/api/fmc_platform/v1/info/serverversion' -H 'X-auth-access-token: 7acdb34c-ea85-47bf-83fe-d77b63f012da' | python -m json.tool

{

"items": [

{

"geoVersion": "2022-05-09-001",

"lspVersion": "lsp-rel-20220510-1044",

"serverVersion": "7.1.0 (build 90)",

"sruVersion": "2022-05-10-001-vrt",

"type": "ServerVersion",

"vdbVersion": "build 354 ( 2022-04-27 19:39:56 )"

}

],

"links": {

"self": "https://10.62.184.21/api/fmc_platform/v1/info/serverversion?offset=0&limit=25"

},

"paging": {

"count": 1,

"limit": 25,

"offset": 0,

"pages": 1

}

}

FMC-bestand voor probleemoplossing

Voltooi de volgende stappen om de SRU-versie in het FMC-bestand voor probleemoplossing te verifiëren:

- Open het bestand voor probleemoplossing en ga naar map <filename>.tar/results-<date>-xxxxxx/dir-archives/etc/sf/

- Open het bestand sru_version.conf en vind de lijnen met toetsen Intrusion_Rules_Update:

# pwd

/var/tmp/results-05-06-2022--199172/dir-archives/etc/sf/

# cat sru_versions.conf Intrusion_Rules_Update=2022-04-25-003-vrt Rule_Pack=2699 Sourcefire_Decoder_Rule_Pack=2088 Sourcefire_Policy_Pack=2763 Module_Pack=3066 snort=2.9.16-4022

Voltooi de volgende stappen om de LSP-versie in het FMC-bestand voor probleemoplossing te verifiëren:

- Open het bestand voor probleemoplossing en ga naar map <filename>.tar/results-<date>-xxxxxx/opdrachtoutput

- Open bestand zoeken var-sf-lsp -maxdeep 2 -ls.output en controleer de regel met /var/sf/lsp/active-lsp

# pwd

/var/tmp/results-05-06-2022--199172/command-outputs

# cat "find var-sf-lsp -maxdepth 2 -ls.output" ... Output of find /var/sf/lsp -maxdepth 2 -ls: 19138123 4 drwxrwxr-x 3 www root 4096 May 11 04:01 /var/sf/lsp 19142268 0 lrwxrwxrwx 1 root root 33 May 11 04:00 /var/sf/lsp/installed-lsp -> /var/sf/lsp/lsp-rel-20220510-1044 19138299 4 drwxrwxr-x 5 www root 4096 May 11 04:01 /var/sf/lsp/lsp-rel-20220510-1044 19142266 600 -rwxrwxr-x 1 www root 614400 May 10 14:55 /var/sf/lsp/lsp-rel-20220510-1044/lsp.icdb.RELEASE.tar 19142234 4 drwxrwxr-x 5 www root 4096 May 11 04:00 /var/sf/lsp/lsp-rel-20220510-1044/ntd_metadata 19268898 4 drwxrwxr-x 2 www root 4096 May 10 14:55 /var/sf/lsp/lsp-rel-20220510-1044/icdb 19138303 4 drwxrwxr-x 6 www root 4096 May 10 14:51 /var/sf/lsp/lsp-rel-20220510-1044/talos_content 19142269 46640 -rw-r--r-- 1 root root 47759360 May 11 04:01 /var/sf/lsp/lsp-rel-20220510-1044/lsp-rel-20220510-1044.tar.xz.REL.tar 19142267 4 -rwxrwxr-x 1 www root 238 May 11 04:00 /var/sf/lsp/lsp-rel-20220510-1044/.snort-versions 19142265 4 -rwxrwxr-x 1 www root 26 May 10 14:51 /var/sf/lsp/lsp-rel-20220510-1044/lspd_ver.properties 19139198 260 -rw-r--r-- 1 root root 264403 Feb 12 03:32 /var/sf/lsp/pigtail-all-1644636642.log 19142270 0 lrwxrwxrwx 1 root root 33 May 11 04:01 /var/sf/lsp/active-lsp -> /var/sf/lsp/lsp-rel-20220510-1044

FDM-gebruikersinterface

Op de hoofdpagina check Inbraakregel Update:

FDM REST API

Voltooi deze stappen om de VDB-versie te verifiëren via een FDM REST-API aanvraag. Gebruik een REST-API client om de softwareversie te verifiëren. In dit voorbeeld wordt curl gebruikt:

- Verificatietoken aanvragen:

# curl -k -X POST --header 'Content-Type: application/json' --header 'Accept: application/json' -d '{ "grant_type": "password", "username": "admin", "password": "Admin#1324" }' 'https://192.0.2.2/api/fdm/latest/fdm/token'

{

"access_token":

"eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIyNDk5NTcsInN1YiI6ImFkbWluIiwianRpIjoiNDk3MmRjNjAtZDBmMi0xMWVjLTk4ZWMtNDdlZTQwODkwMDVjIiwibmJmIjoxNjUyMjQ5OTU3LCJleHAiOjE2NTIyNTE3NTcsInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjI1MjM1NzQ1NywidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.lJLmHddJ2jaVRmpdXF6qg48qdBcyRuit94DLobCJ9LI",

"expires_in": 1800,

"refresh_expires_in": 2400,

"refresh_token": "eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTIzOTQxNjksInN1YiI6ImFkbWluIiwianRpIjoiMGU0NGIxYzQtZDI0Mi0xMWVjLTk4ZWMtYTllOTlkZGMwN2Y0IiwibmJmIjoxNjUyMzk0MTY5LCJleHAiOjE2NTIzOTY1NjksImFjY2Vzc1Rva2VuRXhwaXJlc0F0IjoxNjUyMzk1OTY5MDcwLCJyZWZyZXNoQ291bnQiOi0xLCJ0b2tlblR5cGUiOiJKV1RfUmVmcmVzaCIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.Avga0-isDjQB527d3QWZQb7AS4a9ea5wlbYUn-A9aPw",

"token_type": "Bearer"

}

2. Gebruik de access_token waarde in deze query:

# curl -s -k -X GET -H 'Accept: application/json' -H 'Authorization: Bearer eyJhbGciOiJIUzI1NiJ9.eyJpYXQiOjE2NTI0NDU3ODksInN1YiI6ImFkbWluIiwianRpIjoiM2U1Njg0YjYtZDJiYS0xMWVjLTk4ZWMtZGI2YjRiYTM1MTU2IiwibmJmIjoxNjUyNDQ1Nzg5LCJleHAiOjE2NTI0NDc1ODksInJlZnJlc2hUb2tlbkV4cGlyZXNBdCI6MTY1MjQ0ODE4OTMyNSwidG9rZW5UeXBlIjoiSldUX0FjY2VzcyIsInVzZXJVdWlkIjoiYTU3ZGVmMjgtY2M3MC0xMWVjLTk4ZWMtZjk4ODExNjNjZWIwIiwidXNlclJvbGUiOiJST0xFX0FETUlOIiwib3JpZ2luIjoicGFzc3dvcmQiLCJ1c2VybmFtZSI6ImFkbWluIn0.kXtsUu3_WWtOWu9w0mSDfJjwcyiVCa5dgyzNjCGnlF4' 'https://10.62.148.181/api/fdm/v6/operational/systeminfo/default' | grep -Ei "sru|lsp"

"sruVersion" : {

"sruVersion" : "20211110-1348",

"lastSuccessSRUDate" : "2022-05-12 18:29:00Z",

"lspVersions" : [ "20211110-1348" ],

"type" : "sruversion"

FTD voor FirePOWER Module CLI

Voltooi deze stappen om de SRU/LSP-versie op FTD CLI of de Firepower module CLI te verifiëren:

- Toegang tot FTD via SSH- of consoleverbinding. In het geval van de Firepower module, toegang tot de module via SSH, of van de ASA CLI via de sessie sfr commando.

- Voer de opdracht show version op CLI uit:

> show version ------------[ FIREPOWER1.cisco.com ]------------ Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 1cbe9952-cc6f-11ec-b63a-ae4636e42209 LSP version : lsp-rel-20211110-1348 VDB version : 346 ----------------------------------------------------

or

> show version ------------[ FIREPOWER1.cisco.com ]------------ Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 1cbe9952-cc6f-11ec-b63a-ae4636e42209 Rules update version : 2022-05-11-001-vrt VDB version : 346 ----------------------------------------------------

> show version ----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

Opmerking: De opdracht "show version" toont de SRU-updateversie als Snort 2 wordt gebruikt. Voor Snort 3 wordt LSP versie getoond.

FTD- of Firepower Module-probleemoplossingsbestand

Voltooi deze stappen om de SRU/LSP-versies in het FTD- of Firepower module probleemoplossingsbestand te controleren:

- Open het bestand voor probleemoplossing en ga naar map <filename>-troubleshoot.tar/results-<date>-xxxxxx/commando-outputs/

- Open het bestand usr-local-sf-bin-sfcli.pl show version.output en vind de lijn met SRU/LSP versie:

# pwd

/var/tmp/results-05-06-2022--163203/command-outputs/

# cat "usr-local-sf-bin-sfcli.pl show version.output" ------------[ FIREPOWER1.cisco.com ]------------ Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 1cbe9952-cc6f-11ec-b63a-ae4636e42209 LSP version : lsp-rel-20211110-1348 VDB version : 346 ----------------------------------------------------

or

# pwd

/var/tmp/results-05-06-2022--163203/command-outputs/

# cat "usr-local-sf-bin-sfcli.pl show version.output" ------------[ FIREPOWER1.cisco.com ]------------ Model : Cisco Firepower 2120 Threat Defense (77) Version 7.1.0 (Build 90) UUID : 70727d06-8ba7-11ec-bfcc-999f61f27102 Rules update version : 2022-05-11-001-vrt VDB version : 346 ----------------------------------------------------

# pwd

/var/tmp/results-05-12-2022--199172/command-outputs

# cat "usr-local-sf-bin-sfcli.pl show version.output"

----------------[ sfr1 ]----------------- Model : ASA5516 (72) Version 7.1.0 (Build 90) UUID : c049dad8-c42e-11e9-986d-bdeff3ce399e Rules update version : 2022-05-10-001-vrt VDB version : 354 ----------------------------------------------------

Bekende problemen

Cisco bug-id CSCwb34098  ENH: toon FMC-versie in de opdrachtoutput 'show managers'

ENH: toon FMC-versie in de opdrachtoutput 'show managers'

Cisco bug-id CSCve13470 ENH: software-gerelateerde OID’s inschakelen op FirePOWER 6.x

ENH: software-gerelateerde OID’s inschakelen op FirePOWER 6.x

Cisco bug-id CSCwb85969 ENH: neem uitvoer van "show version" FMC CLISH-opdracht op in probleemoplossingsbestand

ENH: neem uitvoer van "show version" FMC CLISH-opdracht op in probleemoplossingsbestand

Cisco bug-id CSCvu15709 ENH: ondersteuning voor SNMP-OID’s om SRU/VDB/GEO-locatieversies op FirePOWER-platforms te controleren

ENH: ondersteuning voor SNMP-OID’s om SRU/VDB/GEO-locatieversies op FirePOWER-platforms te controleren

Gerelateerde informatie

- Secure Firewall Management Center REST API-snelstartgids, versie 7.1

- SNMP configureren op FirePOWER NGFW-applicaties

- Handleiding voor RUST API voor Cisco Firepower Threat Defence

- Referentie voor Cisco FXOS REST API

- Cisco ASA-compatibiliteit

- Versies van Firepower 1000/2100 en Secure Firewall 3100 ASA en FXOS-bundel

- Gebundelde componenten

- Firepower Probleemoplossing voor bestandsgeneratieprocedures

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

2.0 |

17-Aug-2024 |

Verwijderde voorbeelden van 'volgen'. Toegevoegd Alt Text. |

1.0 |

18-May-2022 |

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Ilkin GasimovCisco TAC Engineer

- Mikis ZafeiroudisCisco TAC Engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback