Inleiding

Dit document beschrijft hoe de NTP-configuratie, -wijziging en -probleemoplossing te valideren. Het is van toepassing op de softwaretrainen Cyber Vision Center 2.x, 3.x, 4.x.

Stappen voor het valideren van NTP-serverpeer

ntpq -c peer <peer-apparaat IP>

Met peering krijgt het centrum zijn tijd van een peer apparaat zoals een router of een gateway in het netwerk.

NTP-clientassociatie

De NTP associatie toont de status van de client associaties aan elke NTP server.

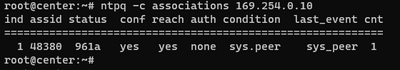

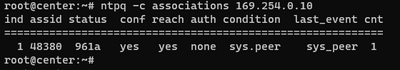

ntpq -c associaties <apparaat waar de tijd is gesynchroniseerd>

Uitvoer voorbeeld:

Voorbeeld: Probleem met fout bij naamresolutie

***Can't find host peer

server (local remote refid st t when poll reach delay offset jitter

===========================================================================================

localhost.lo *LOCAL(0) .LOCL. 10 l - 64 377 0.000 0.000 0.000

De huidige datum controleren

cv-admin@Center:~$ date

Tue Jul 11 18:01:05 UTC 2023

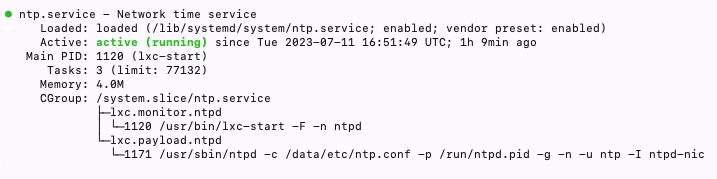

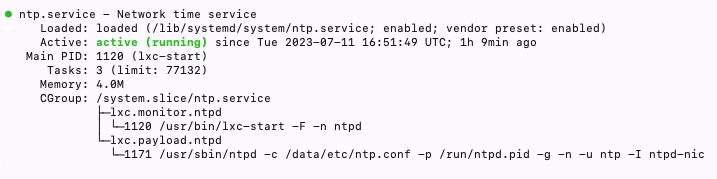

Controleer NTP-daemonstatus

systemctl status ntp

NTP-configuratie wijzigen

sbs-timeconf -h to learn about the commands to tune NTP on the center.

sbs-timeconf -s with IP or hostname.

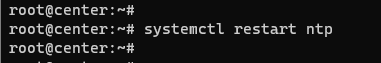

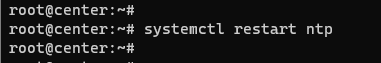

Na de wijzigingen start u de ntp-service opnieuw met de volgende opdracht:

NTP-configuratie valideren

cat /data/etc/ntp.conf

NTP-modus 6 kwetsbaarheid

Er zijn twee opties om dit op te lossen.

Optie #1: gebruik van toegangslijsten

-

Maak rc.local bestand onder /data/etc met deze regel (alleen op eth0 als de implementatie een enkele interface-implementatie heeft of in eth1 voor dubbele interface). Voorbeeldregels hieronder:

iptables -I FORWARD -i eth0 -o brntpd -p udp -m udp --dport 123 -j DROP

iptables -I FORWARD -i eth0 -o brntpd -p udp -m udp -s X.X.X.X -d 169.254.0.10 --dport 123 -j ACCEPT

In de bovenstaande opdracht is X.X.X.X het IP-adres van uw geautoriseerde NTP-server. Als u meerdere NTP-servers hebt, kunt u acceptatieregels toevoegen voor elke geautoriseerde NTP-server die in de oplossing wordt gebruikt.

-

Start uw centrum opnieuw op

#2: Uit het bestand ntp.conf

1. Voeg in het bestand /data/etc/ntp.conf deze twee regels toe aan de bestaande configuratie

restrict default kod nomodify notrap nopeer noquery

restrict -6 default kod nomodify notrap nopeer noquery

2- Start de ntp service opnieuw met behulp van de opdracht "systemctl start ntp"

Beide opties kunnen ook worden gecombineerd voor een betere NTP-beveiliging.

Feedback

Feedback