IKEv1 IPsec site-to-site tunnels configureren met de ASDM of CLI op de ASAv

Downloadopties

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inleiding

Dit document beschrijft hoe u een IKEv1 IPsec site-to-site tunnel kunt configureren tussen twee Cisco Secure Firewall Virtual (ASAv) versies van v9.18.3.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- De end-to-end IP-verbinding moet tot stand worden gebracht

- Deze protocollen moeten worden toegestaan:

- User Datagram Protocol (UDP) 500 en 4500 voor het IPsec-besturingsplane

- IP-protocol 50 voor insluitend security payload (ESP) voor het IPsec-gegevensvlak

Gebruikte componenten

De informatie in dit document is gebaseerd op deze software- en hardwareversie:

- Cisco Secure Firewall ASA Virtual-applicatie waarop de softwareversie 9.18.3 wordt uitgevoerd

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Configureren

In deze sectie wordt beschreven hoe u de site-to-site VPN-tunnel kunt configureren via de wizard Adaptive Security Device Manager (ASDM) VPN of via de CLI.

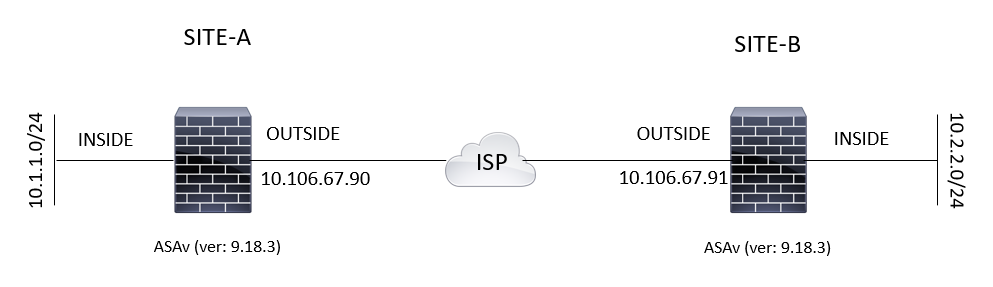

Netwerkdiagram

Deze topologie wordt gebruikt voor de voorbeelden in dit document:

Topologiediagram

Topologiediagram

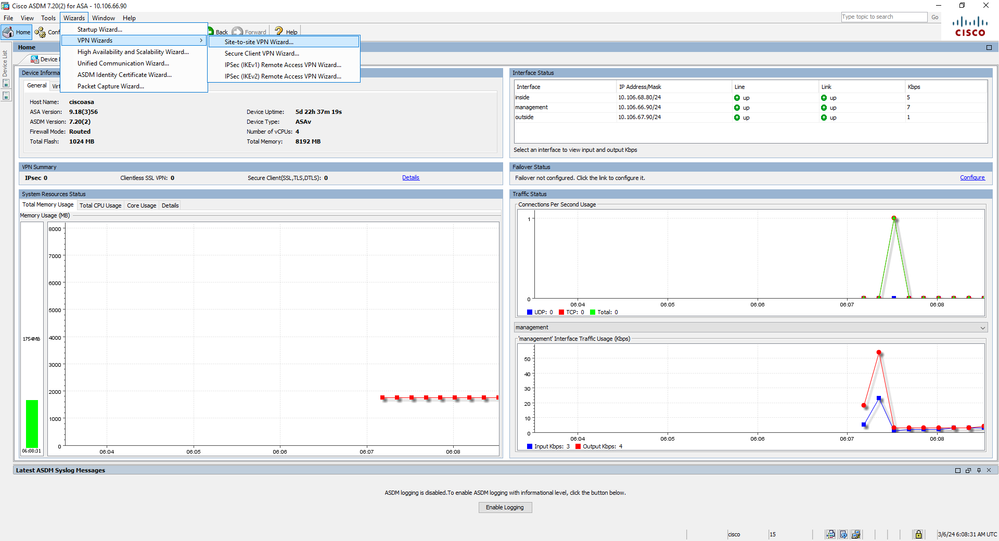

Configureren via de ASDM VPN Wizard

Voltooi deze stappen om de site-to-site VPN-tunnel in te stellen via de ASDM-wizard:

- Open de ASDM en navigeer naar

Wizards > VPN Wizards > Site-to-site VPN Wizard. VPN Wizard-navigatie

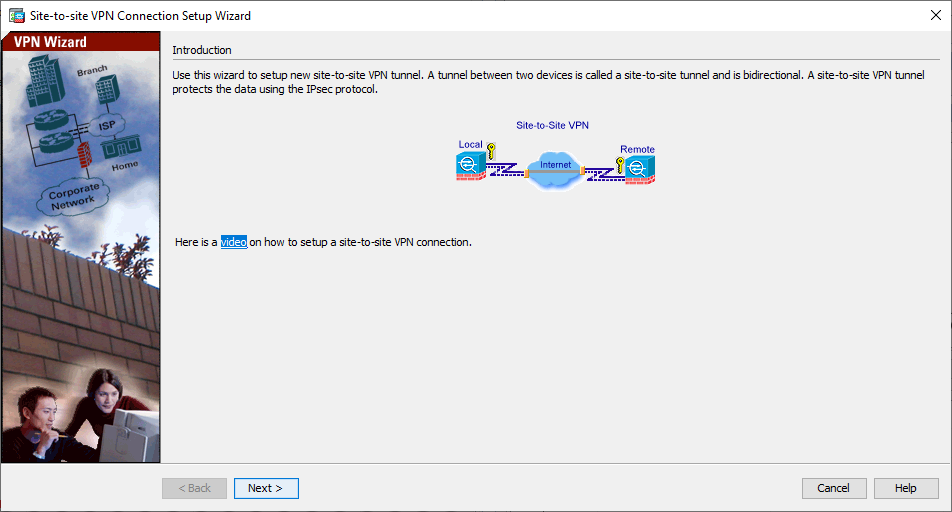

VPN Wizard-navigatie - Klik

Next zodra u de homepage van de wizard hebt bereikt. VPN Wizard-venster 1

VPN Wizard-venster 1 Opmerking: de meest recente ASDM-versies bevatten een link naar een video die deze configuratie uitlegt.

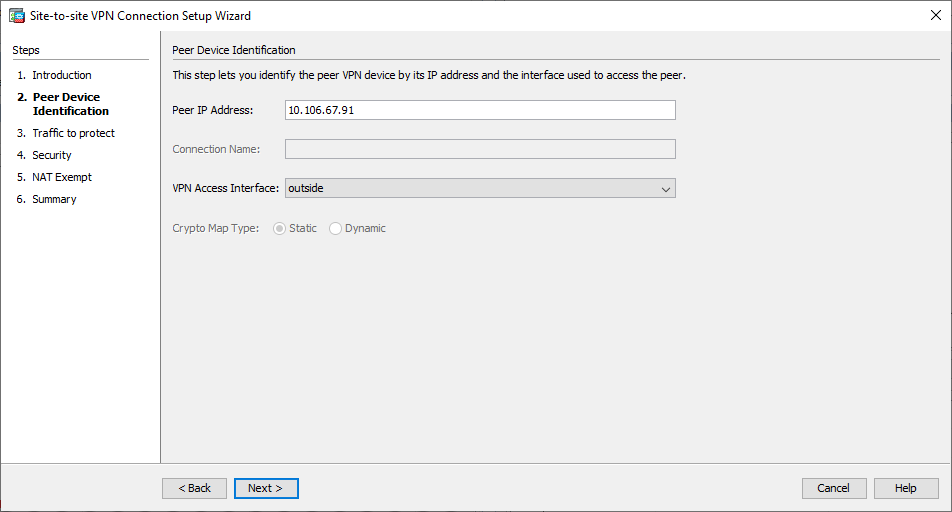

- Configureer het peer IP-adres. In dit voorbeeld is het peer IP-adres ingesteld op 10.106.67.91 op Site B. Als u het peer IP-adres op site A configureert, moet dit worden gewijzigd in 10.106.67.90. De interface waardoor het verre eind kan worden bereikt wordt ook gespecificeerd. Klik eenmaal op

Next voltooid. VPN Wizard Venster 2

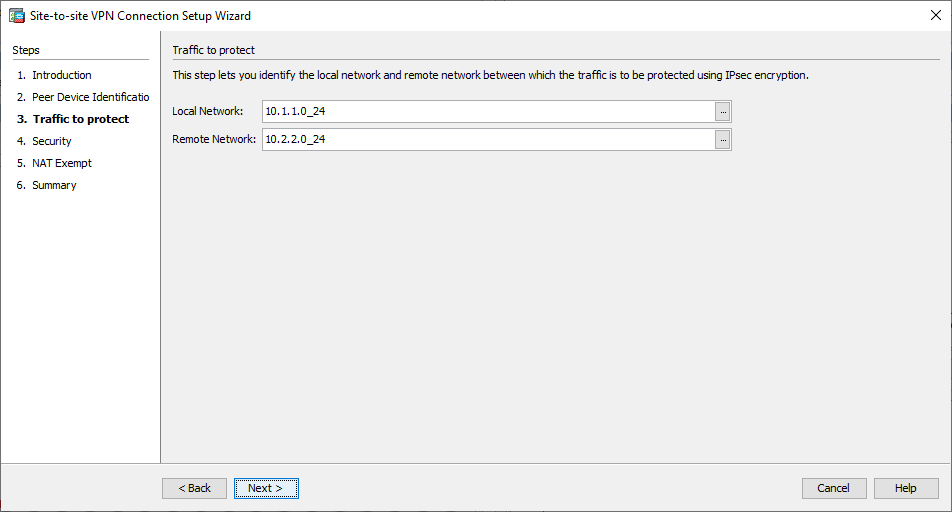

VPN Wizard Venster 2 - Configureer de lokale en externe netwerken (verkeersbron en bestemming). Dit beeld toont de configuratie voor Site B (het omgekeerde geldt voor Site A).

VPN Wizard Venster 3

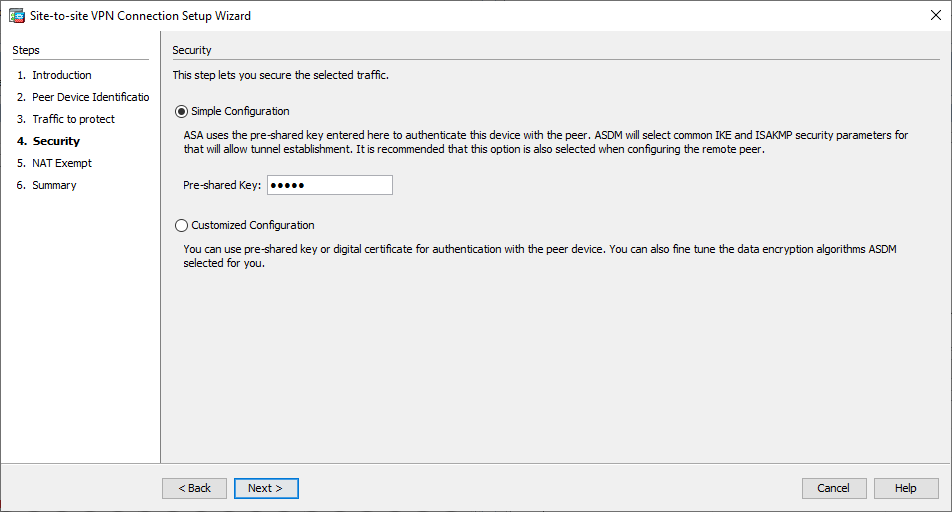

VPN Wizard Venster 3 - Voor de pagina van de Veiligheid, vorm de pre-gedeelde sleutel (het moet op beide einden aanpassen). Klik eenmaal op

Next voltooid. VPN Wizard-venster 4

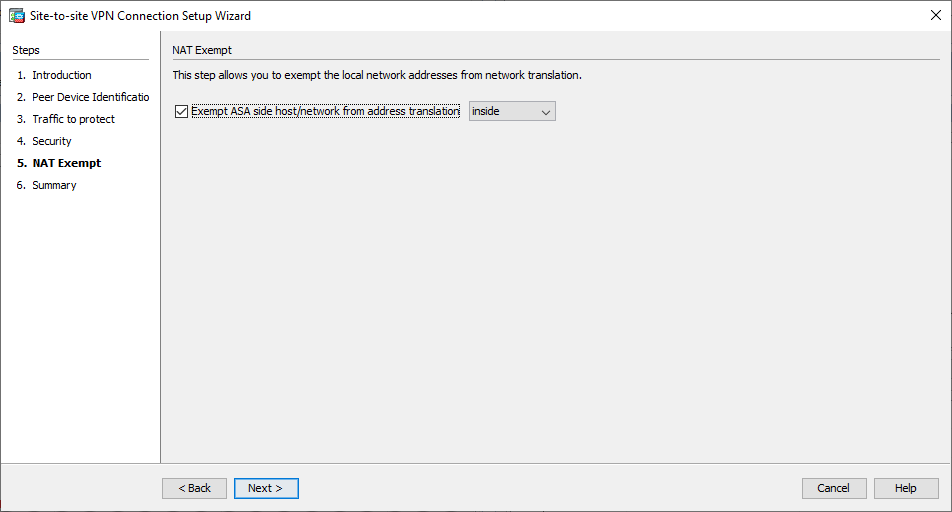

VPN Wizard-venster 4 - Configureer de broninterface voor het verkeer op de ASA. ASDM maakt automatisch de Network Address Translation (NAT)-regel op basis van de ASA-versie en duwt deze met de rest van de configuratie in de laatste stap.

Opmerking: in het voorbeeld dat in dit document wordt gebruikt, is 'inside' de bron van het verkeer.

VPN Wizard Venster 5

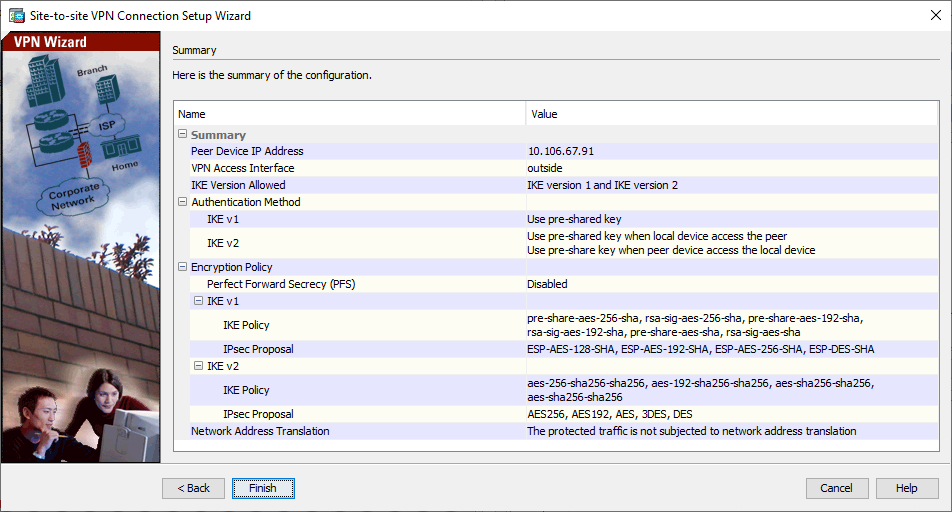

VPN Wizard Venster 5 - De wizard geeft nu een samenvatting van de configuratie die naar de ASA is geduwd. Controleer en controleer de configuratie-instellingen en klik vervolgens op

Finish. VPN Wizard Venster 6

VPN Wizard Venster 6

Configureren via de CLI

Configureren via de CLIIn deze sectie wordt beschreven hoe u de IKEv1 IPsec site-to-site tunnel via de CLI kunt configureren.

Site B configureren

Site B configurerenTip: Neem voor een IKEv2-configuratievoorbeeld met de ASA de Site-to-Site IKEv2-tunnel tussen ASA en Cisco Router Configuration Voorbeelden.

Fase 1 (IKEv1)

Voltooi de volgende stappen voor de configuratie van fase 1:

- Voer deze opdracht in de CLI in om IKEv1 op de buiteninterface in te schakelen:

crypto ikev1 enable outside

- Maak een IKEv1-beleid dat de algoritmen/methoden definieert die moeten worden gebruikt voor hashing, verificatie, Diffie-Hellman groep, levensduur en codering:

crypto ikev1 policy 1

! The 1 in the above command refers to the Policy suite priority (1 highest, 65535 lowest)

authentication pre-share

encryption aes-256

hash sha

group 14

lifetime 86400 - Maak een tunnelgroep onder de IPsec-kenmerken en configureer het peer-IP-adres en de vooraf gedeelde tunnelsleutel:

tunnel-group 10.106.67.90 type ipsec-l2l

tunnel-group 10.106.67.90 ipsec-attributes

ikev1 pre-shared-key cisco

! Note the IKEv1 keyword at the beginning of the pre-shared-key command.

Fase 2 (IPsec)

Voltooi de volgende stappen voor de configuratie van fase 2:

- Maak een toegangslijst waarin het te versleutelen en te tunnelen verkeer wordt gedefinieerd. In dit voorbeeld, is het verkeer van belang het verkeer van de tunnel die van Subnet 10.2.2.0 aan 10.1.1.0 afkomstig is. Het kan meerdere ingangen bevatten als er meerdere subnetten tussen de sites betrokken zijn.

object network 10.2.2.0_24

subnet 10.2.2.0 255.255.255.0

object network 10.1.1.0_24

subnet 10.1.1.0 255.255.255.0

access-list 100 extended permit ip object 10.2.2.0_24 object 10.1.1.0_24 - Configureer de transformatieset (TS), waarbij het trefwoord

IKEv1 moet worden gebruikt. Een identieke TS moet ook op het verre eind worden tot stand gebracht.

crypto ipsec ikev1 transform-set myset esp-aes-256 esp-sha-hmac

- Configureer de crypto map, die deze componenten bevat:

- Het peer IP-adres

- De gedefinieerde toegangslijst die het relevante verkeer bevat

- Het TS

- Een optionele Perfect Forward Secrecy (PFS)-instelling, die een nieuw paar Diffie-Hellman-toetsen maakt die worden gebruikt om de gegevens te beschermen (beide kanten moeten PFS-ingeschakeld zijn voordat fase 2 verschijnt)

- Pas de crypto kaart op de buiteninterface toe:

crypto map outside_map 20 match address 100

crypto map outside_map 20 set peer 10.106.67.90

crypto map outside_map 20 set ikev1 transform-set myset

crypto map outside_map 20 set pfs

crypto map outside_map interface outside

NAT-vrijstelling

Zorg ervoor dat het VPN-verkeer niet aan andere NAT-regels wordt onderworpen. Dit is de NAT-regel die wordt gebruikt:

nat (inside,outside) 1 source static 10.2.2.0_24 10.2.2.0_24 destination static 10.1.1.0_24 10.1.1.0_24 no-proxy-arp route-lookupOpmerking: wanneer meerdere subnetten worden gebruikt, moet u objectgroepen maken met alle bron- en doelsubnetten en deze gebruiken in de NAT-regel.

object-group network 10.x.x.x_SOURCE

network-object 10.4.4.0 255.255.255.0

network-object 10.2.2.0 255.255.255.0

object network 10.x.x.x_DESTINATION

network-object 10.3.3.0 255.255.255.0

network-object 10.1.1.0 255.255.255.0

nat (inside,outside) 1 source static 10.x.x.x_SOURCE 10.x.x.x_SOURCE destination static 10.x.x.x_DESTINATION 10.x.x.x_DESTINATION no-proxy-arp route-lookup

Volledige voorbeeldconfiguratie

Hier is de volledige configuratie voor Site B:

crypto ikev1 enable outside

crypto ikev1 policy 10

authentication pre-share

encryption aes-256

hash sha

group 14

lifetime 86400

tunnel-group 10.106.67.90 type ipsec-l2l

tunnel-group 10.106.67.90 ipsec-attributes

ikev1 pre-shared-key cisco

!Note the IKEv1 keyword at the beginning of the pre-shared-key command.

object network 10.2.2.0_24

subnet 10.2.2.0 255.255.255.0

object network 10.1.1.0_24

subnet 10.1.1.0 255.255.255.0

access-list 100 extended permit ip object 10.2.2.0_24 object 10.1.1.0_24

crypto ipsec ikev1 transform-set myset esp-aes esp-sha-hmac

crypto map outside_map 20 match address 100

crypto map outside_map 20 set peer 10.106.67.90

crypto map outside_map 20 set ikev1 transform-set myset

crypto map outside_map 20 set pfs

crypto map outside_map interface outside

nat (inside,outside) 1 source static 10.2.2.0_24 10.2.2.0_24 destination static 10.1.1.0_24 10.1.1.0_24 no-proxy-arp route-lookupGroepsbeleid

GroepsbeleidGroepsbeleid wordt gebruikt om specifieke instellingen te definiëren die van toepassing zijn op de tunnel. Dit beleid wordt gebruikt in combinatie met de tunnelgroep.

Het groepsbeleid kan worden gedefinieerd als hetzij intern, wat betekent dat de attributen worden getrokken van wat is gedefinieerd op de ASA, of het kan worden gedefinieerd als extern, waar de attributen worden gevraagd van een externe server. Dit is de opdracht die wordt gebruikt om het groepsbeleid te definiëren:

group-policy SITE_A internalOpmerking: U kunt meerdere kenmerken definiëren in het groepsbeleid. Zie het gedeelte Groepsbeleid configureren voor een lijst met alle mogelijke kenmerken.

Optionele kenmerken voor groepsbeleid

Het vpn-tunnel-protocol kenmerk bepaalt het tunneltype waarop deze instellingen moeten worden toegepast. In dit voorbeeld wordt IPsec gebruikt:

vpn-tunnel-protocol ?

group-policy mode commands/options:

IPSec IP Security Protocol l2tp-ipsec L2TP using IPSec for security

svc SSL VPN Client

webvpn WebVPN

vpn-tunnel-protocol ikev1 - Version 8.4 and later

U hebt de optie om de tunnel te configureren zodat deze inactief blijft (geen verkeer) en niet omlaag gaat. Om deze optie te configureren moet de waarde van hetvpn-idle-timeout attribuut minuten gebruiken, of u kunt de waarde instellen op none, wat betekent dat de tunnel nooit daalt.

Hierna volgt een voorbeeld:

group-policy SITE_A attributes

vpn-idle-timeout ?

group-policy mode commands/options:

<1-35791394> Number of minutes

alert-interval Specify timeout alert interval in minutes

none Site-to-Site (IKEv1, IKEv2) and IKEv1 remote-access: Disable

timeout and allow an unlimited idle period; AnyConnect (SSL,

IPSec/IKEv2): Use value of default-idle-timeoutdefault-group-policy De opdracht onder de algemene eigenschappen van de tunnelgroep definieert het groepsbeleid dat wordt gebruikt om bepaalde beleidsinstellingen voor de tunnel die is ingesteld te duwen. De standaardinstellingen voor de opties die u niet in het groepsbeleid hebt gedefinieerd, zijn afkomstig uit een algemeen standaardgroepsbeleid:

tunnel-group 10.106.67.91 general-attributes

default-group-policy SITE_AVerifiëren

VerifiërenGebruik de informatie die in deze sectie wordt verstrekt om te verifiëren dat uw configuratie behoorlijk werkt.

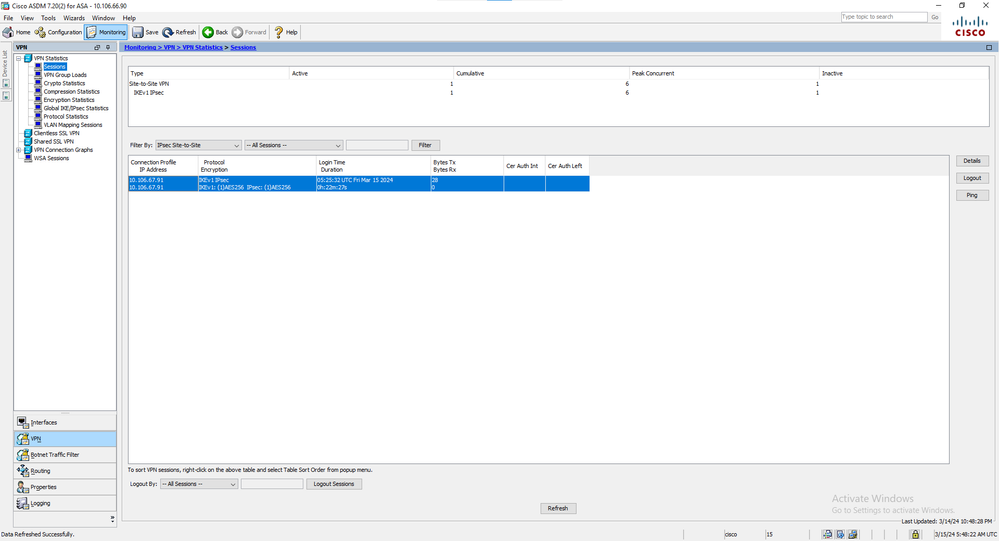

ASDM

ASDMGa naar Monitoring > VPN om de tunnelstatus van de ASDM te bekijken. Deze informatie wordt verstrekt:

- Het peer IP-adres

- Het protocol dat wordt gebruikt om de tunnel te bouwen

- Het encryptie-algoritme dat wordt gebruikt

- Het tijdstip waarop de tunnel omhoog kwam en de up-time

- Het aantal pakketten dat wordt ontvangen en overgebracht

Tip: Klik Refresh om de laatste waarden te bekijken, aangezien de gegevens niet in realtime worden bijgewerkt.

VPN-controlevenster

VPN-controlevenster

CLI

CLIIn deze sectie wordt beschreven hoe u uw configuratie via de CLI kunt verifiëren.

Fase 1

Fase 1Voer deze opdracht in de CLI in om de configuratie van fase 1 aan de kant van Site B te verifiëren:

show crypto ikev1 sa

IKEv1 SAs:

Active SA: 1

Rekey SA: 0 (A tunnel will report 1 Active and 1 Rekey SA during rekey)

Total IKE SA: 1

1 IKE Peer: 10.106.67.91

Type : L2L Role : initiator

Rekey : no State : MM_ACTIVEFase 2

Fase 2Het show crypto ipsec sa commando toont de IPsec SA's die tussen de peers zijn gebouwd. De versleutelde tunnel wordt gebouwd tussen IP-adressen 10.106.67.90 en 10.106.67.91 voor het verkeer dat tussen de netwerken 10.1.1.0 en 10.2.2.0 stroomt. U kunt de twee ESP SA's zien die zijn gebouwd voor het inkomende en uitgaande verkeer. De verificatieheader (AH) wordt niet gebruikt omdat er geen AH-SA’s zijn.

Voer deze opdracht in de CLI in om de configuratie van fase 2 op de site A-kant te verifiëren:

interface: outside

Crypto map tag: outside_map, seq num: 20, local addr: 10.106.67.90

access-list 100 extended permit ip 10.1.1.0 255.255.255.0 10.2.2.0 255.255.255.0

local ident (addr/mask/prot/port): (10.1.1.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (10.2.2.0/255.255.255.0/0/0)

current_peer: 10.106.67.91

#pkts encaps: 20, #pkts encrypt: 20, #pkts digest: 20

#pkts decaps: 20, #pkts decrypt: 20, #pkts verify: 20

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 20, #pkts comp failed: 0, #pkts decomp failed: 0

#pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

#TFC rcvd: 0, #TFC sent: 0

#Valid ICMP Errors rcvd: 0, #Invalid ICMP Errors rcvd: 0

#send errors: 0, #recv errors: 0

local crypto endpt.: 10.106.67.90/0, remote crypto endpt.: 10.106.67.91/0

path mtu 1500, ipsec overhead 74(44), media mtu 1500

PMTU time remaining (sec): 0, DF policy: copy-df

ICMP error validation: disabled, TFC packets: disabled

current outbound spi: F8951DA2

current inbound spi : 662C7ABE

inbound esp sas:

spi: 0x662C7ABE (1714191038)

SA State: active

transform: esp-aes-256 esp-sha-hmac no compression

in use settings ={L2L, Tunnel, PFS Group 14, IKEv1, }

slot: 0, conn_id: 1, crypto-map: outside_map

sa timing: remaining key lifetime (kB/sec): (3914998/28074)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x001FFFFF

outbound esp sas:

spi: 0xF8951DA2 (4170522018)

SA State: active

transform: esp-aes-256 esp-sha-hmac no compression

in use settings ={L2L, Tunnel, PFS Group 14, IKEv1, }

slot: 0, conn_id: 1, crypto-map: outside_map

sa timing: remaining key lifetime (kB/sec): (3914998/28073)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x00000001

Voer deze opdracht in de CLI in om de configuratie van fase 2 aan de kant van Site B te verifiëren:

interface: outside

Crypto map tag: outside_map, seq num: 20, local addr: 10.106.67.91

access-list 100 extended permit ip 10.2.2.0 255.255.255.0 10.1.1.0 255.255.255.0

local ident (addr/mask/prot/port): (10.2.2.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (10.1.1.0/255.255.255.0/0/0)

current_peer: 10.106.67.90

#pkts encaps: 20, #pkts encrypt: 20, #pkts digest: 20

#pkts decaps: 20, #pkts decrypt: 20, #pkts verify: 20

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 20, #pkts comp failed: 0, #pkts decomp failed: 0

#pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

#TFC rcvd: 0, #TFC sent: 0

#Valid ICMP Errors rcvd: 0, #Invalid ICMP Errors rcvd: 0

#send errors: 0, #recv errors: 0

local crypto endpt.: 10.106.67.91/0, remote crypto endpt.: 10.106.67.90/0

path mtu 1500, ipsec overhead 74(44), media mtu 1500

PMTU time remaining (sec): 0, DF policy: copy-df

ICMP error validation: disabled, TFC packets: disabled

current outbound spi: 662C7ABE

current inbound spi : F8951DA2

inbound esp sas:

spi: 0xF8951DA2 (4170522018)

SA State: active

transform: esp-aes-256 esp-sha-hmac no compression

in use settings ={L2L, Tunnel, PFS Group 14, IKEv1, }

slot: 0, conn_id: 1, crypto-map: outside_map

sa timing: remaining key lifetime (kB/sec): (4373998/27737)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x001FFFFF

outbound esp sas:

spi: 0x662C7ABE (1714191038)

SA State: active

transform: esp-aes-256 esp-sha-hmac no compression

in use settings ={L2L, Tunnel, PFS Group 14, IKEv1, }

slot: 0, conn_id: 1, crypto-map: outside_map

sa timing: remaining key lifetime (kB/sec): (4373998/27737)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x00000001Problemen oplossen

Problemen oplossenGebruik de informatie die in deze sectie wordt verstrekt om configuratieproblemen op te lossen.

Voer deze debug-opdrachten in om de locatie van de tunnelfout te bepalen:

debug crypto ikev1 127 (Fase 1)debug crypto ipsec 127 (Fase 2)

Hier is een volledig voorbeeld van debug uitvoer:

IPSEC(crypto_map_check)-3: Looking for crypto map matching 5-tuple: Prot=1, saddr=10.1.1.10, sport=23043, daddr=10.2.2.10, dport=23043

IPSEC(crypto_map_check)-3: Checking crypto map outside_map 20: matched.

Mar 15 05:41:39 [IKEv1 DEBUG]Pitcher: received a key acquire message, spi 0x0

IPSEC(crypto_map_check)-3: Looking for crypto map matching 5-tuple: Prot=1, saddr=10.1.1.10, sport=23043, daddr=10.2.2.10, dport=23043

IPSEC(crypto_map_check)-3: Checking crypto map outside_map 20: matched.

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, IKE Initiator: New Phase 1, Intf inside, IKE Peer 10.106.67.91 local Proxy Address 10.1.1.0, remote Proxy Address 10.2.2.0, Crypto map (outside_map)

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, constructing ISAKMP SA payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, constructing NAT-Traversal VID ver 02 payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, constructing NAT-Traversal VID ver 03 payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, constructing NAT-Traversal VID ver RFC payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, constructing Fragmentation VID + extended capabilities payload

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, IKE_DECODE SENDING Message (msgid=0) with payloads : HDR + SA (1) + VENDOR (13) + VENDOR (13) + VENDOR (13) + VENDOR (13) + NONE (0) total length : 172

Mar 15 05:41:39 [IKEv1]IKE Receiver: Packet received on 10.106.67.90:500 from 10.106.67.91:500

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, IKE_DECODE RECEIVED Message (msgid=0) with payloads : HDR + SA (1) + VENDOR (13) + VENDOR (13) + NONE (0) total length : 132

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, processing SA payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, Oakley proposal is acceptable

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, processing VID payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, Received NAT-Traversal RFC VID

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, processing VID payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, Received Fragmentation VID

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, IKE Peer included IKE fragmentation capability flags: Main Mode: True Aggressive Mode: True

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, constructing ke payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, constructing nonce payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, constructing Cisco Unity VID payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, constructing xauth V6 VID payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, Send IOS VID

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, Constructing ASA spoofing IOS Vendor ID payload (version: 1.0.0, capabilities: 20000001)

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, constructing VID payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, Send Altiga/Cisco VPN3000/Cisco ASA GW VID

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, constructing NAT-Discovery payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, computing NAT Discovery hash

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, constructing NAT-Discovery payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, computing NAT Discovery hash

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, IKE_DECODE SENDING Message (msgid=0) with payloads : HDR + KE (4) + NONCE (10) + VENDOR (13) + VENDOR (13) + VENDOR (13) + VENDOR (13) + NAT-D (20) + NAT-D (20) + NONE (0) total length : 432

Mar 15 05:41:39 [IKEv1]IKE Receiver: Packet received on 10.106.67.90:500 from 10.106.67.91:500

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, IKE_DECODE RECEIVED Message (msgid=0) with payloads : HDR + KE (4) + NONCE (10) + VENDOR (13) + VENDOR (13) + VENDOR (13) + VENDOR (13) + NAT-D (20) + NAT-D (20) + NONE (0) total length : 432

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, processing ke payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, processing ISA_KE payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, processing nonce payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, processing VID payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, Received Cisco Unity client VID

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, processing VID payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, Received xauth V6 VID

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, processing VID payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, Processing VPN3000/ASA spoofing IOS Vendor ID payload (version: 1.0.0, capabilities: 20000001)

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, processing VID payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, Received Altiga/Cisco VPN3000/Cisco ASA GW VID

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, processing NAT-Discovery payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, computing NAT Discovery hash

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, processing NAT-Discovery payload

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, computing NAT Discovery hash

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, Connection landed on tunnel_group 10.106.67.91

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, Generating keys for Initiator...

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, constructing ID payload

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, constructing hash payload

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, Computing hash for ISAKMP

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, Constructing IOS keep alive payload: proposal=32767/32767 sec.

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, constructing dpd vid payload

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, IKE_DECODE SENDING Message (msgid=0) with payloads : HDR + ID (5) + HASH (8) + IOS KEEPALIVE (128) + VENDOR (13) + NONE (0) total length : 96

Mar 15 05:41:39 [IKEv1]Group = 10.106.67.91, IP = 10.106.67.91, Automatic NAT Detection Status: Remote end is NOT behind a NAT device This end is NOT behind a NAT device

Mar 15 05:41:39 [IKEv1]IKE Receiver: Packet received on 10.106.67.90:500 from 10.106.67.91:500

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, IKE_DECODE RECEIVED Message (msgid=0) with payloads : HDR + ID (5) + HASH (8) + IOS KEEPALIVE (128) + VENDOR (13) + NONE (0) total length : 96

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, processing ID payload

Mar 15 05:41:39 [IKEv1 DECODE]Group = 10.106.67.91, IP = 10.106.67.91, ID_IPV4_ADDR ID received 10.106.67.91

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, processing hash payload

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, Computing hash for ISAKMP

Mar 15 05:41:39 [IKEv1 DEBUG]IP = 10.106.67.91, Processing IOS keep alive payload: proposal=32767/32767 sec.

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, processing VID payload

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, Received DPD VID

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, Connection landed on tunnel_group 10.106.67.91

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, Oakley begin quick mode

Mar 15 05:41:39 [IKEv1 DECODE]Group = 10.106.67.91, IP = 10.106.67.91, IKE Initiator starting QM: msg id = ad712fa9

Mar 15 05:41:39 [IKEv1]Group = 10.106.67.91, IP = 10.106.67.91, PHASE 1 COMPLETED

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, Keep-alive type for this connection: DPD

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, Starting P1 rekey timer: 73440 seconds.

Mar 15 05:41:39 [IKEv1]Group = 10.106.67.91, IP = 10.106.67.91, Add to IKEv1 Tunnel Table succeeded for SA with logical ID 8192

Mar 15 05:41:39 [IKEv1]Group = 10.106.67.91, IP = 10.106.67.91, Add to IKEv1 MIB Table succeeded for SA with logical ID 8192

IPSEC INFO: Setting an IPSec timer of type SA Purge Timer for 30 seconds with a jitter value of 0

IPSEC INFO: IPSec SA PURGE timer started SPI 0x0001B739

IPSEC: New embryonic SA created @ 0x00007f05294f4620,

SCB : 0x294CFE60,

Direction : inbound

SPI : 0x50EF49AD

Session ID : 0x00002000

VPIF num : 0x00000002

Tunnel type : l2l

Protocol : esp

Lifetime : 240 seconds

SA handle : 0x0001B739

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, IKE got SPI from key engine: SPI = 0x50ef49ad

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, oakley constructing quick mode

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, constructing blank hash payload

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, constructing IPSec SA payload

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, constructing IPSec nonce payload

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, constructing pfs ke payload

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, constructing proxy ID

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, Transmitting Proxy Id:

Local subnet: 10.1.1.0 mask 255.255.255.0 Protocol 0 Port 0

Remote subnet: 10.2.2.0 Mask 255.255.255.0 Protocol 0 Port 0

Mar 15 05:41:39 [IKEv1 DECODE]Group = 10.106.67.91, IP = 10.106.67.91, IKE Initiator sending Initial Contact

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, constructing qm hash payload

Mar 15 05:41:39 [IKEv1 DECODE]Group = 10.106.67.91, IP = 10.106.67.91, IKE Initiator sending 1st QM pkt: msg id = ad712fa9

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, IKE_DECODE SENDING Message (msgid=ad712fa9) with payloads : HDR + HASH (8) + SA (1) + NONCE (10) + KE (4) + ID (5) + ID (5) + NOTIFY (11) + NONE (0) total length : 464

Mar 15 05:41:39 [IKEv1]IKE Receiver: Packet received on 10.106.67.90:500 from 10.106.67.91:500

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, IKE_DECODE RECEIVED Message (msgid=ad712fa9) with payloads : HDR + HASH (8) + SA (1) + NONCE (10) + KE (4) + ID (5) + ID (5) + NONE (0) total length : 436

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, processing hash payload

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, processing SA payload

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, processing nonce payload

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, processing ke payload

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, processing ISA_KE for PFS in phase 2

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, processing ID payload

Mar 15 05:41:39 [IKEv1 DECODE]Group = 10.106.67.91, IP = 10.106.67.91, ID_IPV4_ADDR_SUBNET ID received--10.1.1.0--255.255.255.0

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, processing ID payload

Mar 15 05:41:39 [IKEv1 DECODE]Group = 10.106.67.91, IP = 10.106.67.91, ID_IPV4_ADDR_SUBNET ID received--10.2.2.0--255.255.255.0

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, loading all IPSEC SAs

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, Generating Quick Mode Key!

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, Generating Quick Mode Key!

Mar 15 05:41:39 [IKEv1]Group = 10.106.67.91, IP = 10.106.67.91, Security negotiation complete for LAN-to-LAN Group (10.106.67.91) Initiator, Inbound SPI = 0x50ef49ad, Outbound SPI = 0xea689811

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, oakley constructing final quick mode

Mar 15 05:41:39 [IKEv1 DECODE]Group = 10.106.67.91, IP = 10.106.67.91, IKE Initiator sending 3rd QM pkt: msg id = ad712fa9

Mar 15 05:41:39 [IKEv1]IP = 10.106.67.91, IKE_DECODE SENDING Message (msgid=ad712fa9) with payloads : HDR + HASH (8) + NONE (0) total length : 76

IPSEC INFO: Setting an IPSec timer of type SA Purge Timer for 30 seconds with a jitter value of 0

IPSEC INFO: IPSec SA PURGE timer started SPI 0x00024311

IPSEC: New embryonic SA created @ 0x00007f05294fd920,

SCB : 0x294CCDB0,

Direction : outbound

SPI : 0xEA689811

Session ID : 0x00002000

VPIF num : 0x00000002

Tunnel type : l2l

Protocol : esp

Lifetime : 240 seconds

SA handle : 0x00024311

Rule Lookup for local 10.1.1.0 to remote 10.2.2.0

Peer matched map outside_map sequence 20

PROXY MATCH on crypto map outside_map seq 20

IPSEC DEBUG: Using NP outbound permit rule for SPI 0xEA689811

IPSEC: Completed host OBSA update, SPI 0xEA689811

IPSEC: Creating outbound VPN context, SPI 0xEA689811

Flags : 0x00000005

SA : 0x00007f05294fd920

SPI : 0xEA689811

MTU : 1500 bytes

VCID : 0x00000000

Peer : 0x00000000

SCB : 0x02CEE703

Channel: 0x00007f0533c4f700

IPSEC: Completed outbound VPN context, SPI 0xEA689811

VPN handle: 0x000000000000763c

IPSEC: New outbound encrypt rule, SPI 0xEA689811

Src addr: 10.1.1.0

Src mask: 255.255.255.0

Dst addr: 10.2.2.0

Dst mask: 255.255.255.0

Src ports

Upper: 0

Lower: 0

Op : ignore

Dst ports

Upper: 0

Lower: 0

Op : ignore

Protocol: 0

Use protocol: false

SPI: 0x00000000

Use SPI: false

IPSEC: Completed outbound encrypt rule, SPI 0xEA689811

Rule ID: 0x00007f05294f8a60

IPSEC: New outbound permit rule, SPI 0xEA689811

Src addr: 10.106.67.90

Src mask: 255.255.255.255

Dst addr: 10.106.67.91

Dst mask: 255.255.255.255

Src ports

Upper: 0

Lower: 0

Op : ignore

Dst ports

Upper: 0

Lower: 0

Op : ignore

Protocol: 50

Use protocol: true

SPI: 0xEA689811

Use SPI: true

IPSEC: Completed outbound permit rule, SPI 0xEA689811

Rule ID: 0x00007f05294f9110

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, IKE got a KEY_ADD msg for SA: SPI = 0xea689811

IPSEC: New embryonic SA created @ 0x00007f05294f4620,

SCB : 0x294CFE60,

Direction : inbound

SPI : 0x50EF49AD

Session ID : 0x00002000

VPIF num : 0x00000002

Tunnel type: l2l

Protocol : esp

Lifetime : 240 seconds

SA handle : 0x0001B739

Rule Lookup for local 10.1.1.0 to remote 10.2.2.0

Peer matched map outside_map sequence 20

PROXY MATCH on crypto map outside_map seq 20

IPSEC DEBUG: Using NP inbound permit rule for SPI 0x50EF49AD

IPSEC: Completed host IBSA update, SPI 0x50EF49AD

IPSEC: Creating inbound VPN context, SPI 0x50EF49AD

Flags: 0x00000006

SA : 0x00007f05294f4620

SPI : 0x50EF49AD

MTU : 0 bytes

VCID : 0x00000000

Peer : 0x0000763C

SCB : 0x02CE8BB3

Channel: 0x00007f0533c4f700

IPSEC: Completed inbound VPN context, SPI 0x50EF49AD

VPN handle: 0x00000000000086bc

IPSEC: Updating outbound VPN context 0x0000763C, SPI 0xEA689811

Flags: 0x00000005

SA : 0x00007f05294fd920

SPI : 0xEA689811

MTU : 1500 bytes

VCID : 0x00000000

Peer : 0x000086BC

SCB : 0x02CEE703

Channel: 0x00007f0533c4f700

IPSEC: Completed outbound VPN context, SPI 0xEA689811

VPN handle: 0x000000000000763c

IPSEC: Completed outbound inner rule, SPI 0xEA689811

Rule ID: 0x00007f05294f8a60

IPSEC: Completed outbound outer SPD rule, SPI 0xEA689811

Rule ID: 0x00007f05294f9110

IPSEC: New inbound tunnel flow rule, SPI 0x50EF49AD

Src addr: 10.2.2.0

Src mask: 255.255.255.0

Dst addr: 10.1.1.0

Dst mask: 255.255.255.0

Src ports

Upper: 0

Lower: 0

Op : ignore

Dst ports

Upper: 0

Lower: 0

Op : ignore

Protocol: 0

Use protocol: false

SPI: 0x00000000

Use SPI: false

IPSEC: Completed inbound tunnel flow rule, SPI 0x50EF49AD

Rule ID: 0x00007f05294f8180

IPSEC: New inbound decrypt rule, SPI 0x50EF49AD

Src addr: 10.106.67.91

Src mask: 255.255.255.255

Dst addr: 10.106.67.90

Dst mask: 255.255.255.255

Src ports

Upper: 0

Lower: 0

Op : ignore

Dst ports

Upper: 0

Lower: 0

Op : ignore

Protocol: 50

Use protocol: true

SPI: 0x50EF49AD

Use SPI: true

IPSEC: Completed inbound decrypt rule, SPI 0x50EF49AD

Rule ID: 0x00007f05294f7ad0

IPSEC: New inbound permit rule, SPI 0x50EF49AD

Src addr: 10.106.67.91

Src mask: 255.255.255.255

Dst addr: 10.106.67.90

Dst mask: 255.255.255.255

Src ports

Upper: 0

Lower: 0

Op : ignore

Dst ports

Upper: 0

Lower: 0

Op : ignore

Protocol: 50

Use protocol: true

SPI: 0x50EF49AD

Use SPI: true

IPSEC: Completed inbound permit rule, SPI 0x50EF49AD

Rule ID: 0x00007f05294f4510

IPSEC INFO: Destroying an IPSec timer of type SA Purge Timer

IPSEC INFO: Destroying an IPSec timer of type SA Purge Timer

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, Pitcher: received KEY_UPDATE, spi 0x50ef49ad

Mar 15 05:41:39 [IKEv1 DEBUG]Group = 10.106.67.91, IP = 10.106.67.91, Starting P2 rekey timer: 24480 seconds.

Mar 15 05:41:39 [IKEv1]Group = 10.106.67.91, IP = 10.106.67.91, PHASE 2 COMPLETED (msgid=ad712fa9) Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

10-Jul-2015 |

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Venkata Aditya BCisco TAC Engineer

- Rahul GovindanCisco TAC Engineer

- Pavan GunduTechnisch adviseur-engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback