Inleiding

In dit document worden de functie Cisco AnyConnect Mobility Client captive portal voor detectie en de vereisten voor een correcte werking beschreven.

Voorwaarden

Vereisten

Cisco raadt u aan kennis te hebben van de Cisco AnyConnect Secure Mobility Client.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende softwareversies:

- AnyConnect versie 4.7

- Cisco adaptieve security applicatie (ASA) versie 9.10

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Veel draadloze hotspots in hotels, restaurants, vliegvelden en andere openbare plaatsen maken gebruik van portals voor onbevoegden om de toegang tot internet te blokkeren. Ze leiden HTTP-verzoeken door naar hun eigen websites die van gebruikers eisen dat ze hun referenties invoeren of de voorwaarden van de hotspothost bevestigen.

Overzicht

Veel faciliteiten die Wi-Fi en bekabelde toegang bieden, zoals luchthavens, coffeeshops en hotels, vereisen van gebruikers dat ze betalen voordat ze toegang krijgen, stemmen ermee in zich te houden aan een acceptabel gebruiksbeleid, of beide. Deze faciliteiten maken gebruik van een techniek genaamd captive portal om te voorkomen dat applicaties toegang krijgen totdat gebruikers een browser openen en de voorwaarden voor toegang accepteren.

Vereisten voor probleemoplossing voor Captive Portal

Ondersteuning voor zowel detectie als herstel van een captive portal vereist een van deze licenties:

- AnyConnect Premium (Secure Sockets Layer (SSL) VPN Edition)

- Cisco AnyConnect beveiligde mobiliteit

U kunt een Cisco AnyConnect Secure Mobility-licentie gebruiken om ondersteuning te bieden voor detectie en herstel van interne poorten in combinatie met een AnyConnect Essentials of een AnyConnect Premium-licentie.

Opmerking: Captive portal detectie en herstel wordt ondersteund op de Microsoft Windows- en Macintosh OS X-besturingssystemen die worden ondersteund door de release van AnyConnect die in gebruik is.

Opmerking: Always-ON VPN ondersteunt verbinding niet via een proxy

hotspotdetectie in Captive Portal

AnyConnect geeft de foutmelding "Kan geen contact opnemen met VPN-server" op de GUI weer als er geen verbinding kan worden gemaakt, ongeacht de oorzaak. De VPN-server specificeert de beveiligde gateway. Als Always-on is ingeschakeld en er geen portal voor captive is, blijft de client proberen verbinding te maken met VPN en werkt de statusmelding dienovereenkomstig bij.

Als de Altijd-aan VPN is ingeschakeld, het beleid voor Verbindingsfouten is gesloten, het herstel van een toegangsportaal is uitgeschakeld en AnyConnect de aanwezigheid van een toegangsportaal detecteert, wordt dit bericht in de AnyConnect GUI weergegeven, eenmaal per verbinding en eenmaal per opnieuw verbinding:

The service provider in your current location is restricting access to the internet.

The AnyConnect protection settings must be lowered for you to log on with the service

provider. Your current enterprise security policy does not allow this.

Als AnyConnect de aanwezigheid van een interactief portaal detecteert en de AnyConnect-configuratie verschilt van de eerder beschreven configuratie, wordt in de AnyConnect GUI dit bericht eenmaal per verbinding weergegeven en eenmaal per keer per opnieuw verbinding:

The service provider in your current location is restricting access to the internet.

You need to log on with the service provider before you can establish a VPN session.

You can try this by visiting any website with your browser.

Waarschuwing: de detectie van een intern portaal is standaard ingeschakeld en niet configureerbaar. AnyConnect wijzigt geen instellingen voor de browserconfiguratie tijdens de detectie van een intern portaal.

Captive Portal Hotspot-herstel

Captive portal remediation is het proces waarbij u voldoet aan de eisen van een captive portal hotspot om netwerktoegang te verkrijgen.

AnyConnect lost het interne portal niet op; de eindgebruiker is verantwoordelijk voor de probleemoplossing.

Om de interne poortsanering uit te voeren, voldoet de eindgebruiker aan de eisen van de hotspotprovider. Deze eisen kunnen de betaling omvatten van een vergoeding voor toegang tot het netwerk, een handtekening met een beleid voor aanvaardbaar gebruik, beide, of een andere eis die door de aanbieder wordt vastgesteld.

Herstel van interfaceportal moet expliciet worden toegestaan in een AnyConnect VPN-clientprofiel als AnyConnect Always-on is ingeschakeld en het beleid voor Verbindingsfouten is ingesteld op Gesloten. Als Always-on is ingeschakeld en het beleid voor Verbindingsfout op Openen is ingesteld, hoeft u geen openstaande portal-herstel expliciet toe te staan in een AnyConnect VPN-clientprofiel omdat de gebruiker geen netwerktoegang heeft.

Detectie van valse gevangenisportal

AnyConnect kan er ten onrechte van uitgaan dat het in deze situaties een captive portal is:

- Als AnyConnect probeert contact op te nemen met een ASA met een certificaat met een incorrecte servernaam (CN), behandelt de AnyConnect-client het als een captieve portaalomgeving.

Zorg ervoor dat het ASA-certificaat goed is geconfigureerd om dit probleem te voorkomen. De GN-waarde in het certificaat moet overeenkomen met de naam van de ASA-server in het VPN-clientprofiel.

- Als er een ander apparaat in het netwerk is voordat de ASA reageert wanneer de gebruiker probeert contact op te nemen met een ASA door de toegang van HTTPS tot de ASA te blokkeren, behandelt de AnyConnect-client dit apparaat als een interne portaalomgeving. Deze situatie kan voorkomen wanneer een gebruiker op een intern netwerk is en via een firewall verbinding maakt met de ASA.

Als u de toegang tot de ASA van binnen het bedrijf moet beperken, moet u uw firewall zodanig configureren dat HTTP- en HTTPS-verkeer naar het ASA-adres geen HTTP-status retourneert. HTTP/HTTPS-toegang tot de ASA is toegestaan of volledig geblokkeerd (ook wel bekend als zwart-holed) om ervoor te zorgen dat de HTTP/HTTPS-verzoeken die naar de ASA zijn verzonden geen onverwachte reactie opleveren.

AnyConnect-gedrag

In dit gedeelte wordt beschreven hoe AnyConnect zich gedraagt.

- AnyConnect probeert een HTTPS-sonde naar de volledig gekwalificeerde domeinnaam (FQDN) die in het XML-profiel is gedefinieerd.

- Als er een certificaatfout (niet vertrouwde/verkeerde FQDN) is, probeert AnyConnect een HTTP-sonde naar de FQDN die in het XML-profiel is gedefinieerd. Als er een andere reactie is dan een HTTP 302, dan functioneert het alsof het achter een captive portal.

Captive Portal niet correct herkend met IKEv2

Wanneer u probeert een Internet Key Exchange Versie 2 (IKEv2)-verbinding met een ASA met SSL-verificatie uitgeschakeld, die de Adaptieve Security Device Manager (ASDM)-portal op poort 443 uitvoert, wordt de HTTPS-sonde uitgevoerd voor detectie van een intern portaal en wordt deze doorgestuurd naar het ASDM-portal (/admin/public/index.html). Aangezien dit niet wordt verwacht door de klant, verschijnt het als een captive portal omleiden, en de verbindingspoging wordt voorkomen omdat het lijkt dat captive portal herstel is vereist.

Voorwendselen

Als u dit probleem tegenkomt, zijn dit een paar mogelijke omzeilingen:

- Verwijder HTTP-opdrachten op die interface zodat de ASA niet naar HTTP-verbindingen op de interface luistert.

- Verwijder SSL trustpoint op de interface.

- Schakel IKEV2 client-services in.

- Schakel Web VPN in op de interface.

Waarschuwing: hetzelfde probleem bestaat voor Cisco IOS® routers. Als ip http server is ingeschakeld op Cisco IOS, wat vereist is als dezelfde doos wordt gebruikt als de PKI-server, detecteert AnyConnect een onterecht interactief portaal. De tijdelijke oplossing is om ip http access-class te gebruiken om reacties op AnyConnect HTTP-verzoeken te stoppen, in plaats van een verzoek om verificatie.

De functie Captive Portal uitschakelen

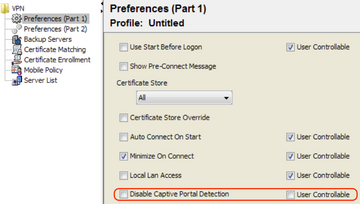

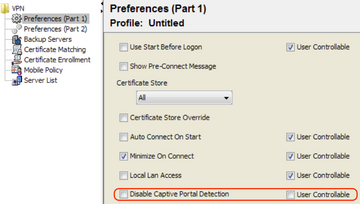

Het is mogelijk om de captive portal functie uit te schakelen in AnyConnect client versie 4.2.00096 en hoger. De beheerder kan bepalen of de optie door de gebruiker kan worden geconfigureerd of uitgeschakeld. Deze optie is beschikbaar onder de sectie Voorkeuren (Deel 1) in de profieleditor. De beheerder kan Captive Portal Detection of User Controlable uitschakelen zoals in deze schermopname van de profieleditor wordt getoond:

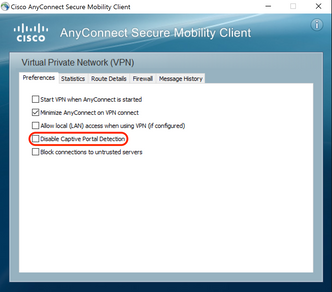

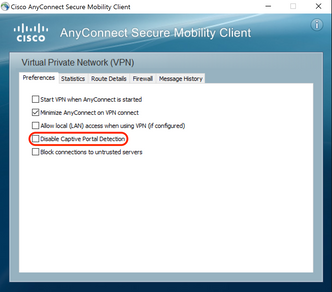

Als het selectievakje Gebruiker aangevinkt is, verschijnt het selectievakje op het tabblad Voorkeuren van de AnyConnect Secure Mobility Client UI, zoals hier wordt weergegeven:

Feedback

Feedback