Inleiding

In dit artikel worden de stappen beschreven die beheerders kunnen nemen om de Cisco Secure Endpoint Linux-connector op RPM-gebaseerde en op Debian gebaseerde systemen te implementeren.

Vereisten

Raadpleeg het artikel over de compatibiliteit van Cisco Secure Endpoint Linux Connector voor OS-compatibiliteit.

Raadpleeg de Secure Endpoint Gebruikershandleiding voor de aanbevolen Linux-systeemvereisten.

De Linux-connector implementeren

Het Linux Connector-pakket downloaden

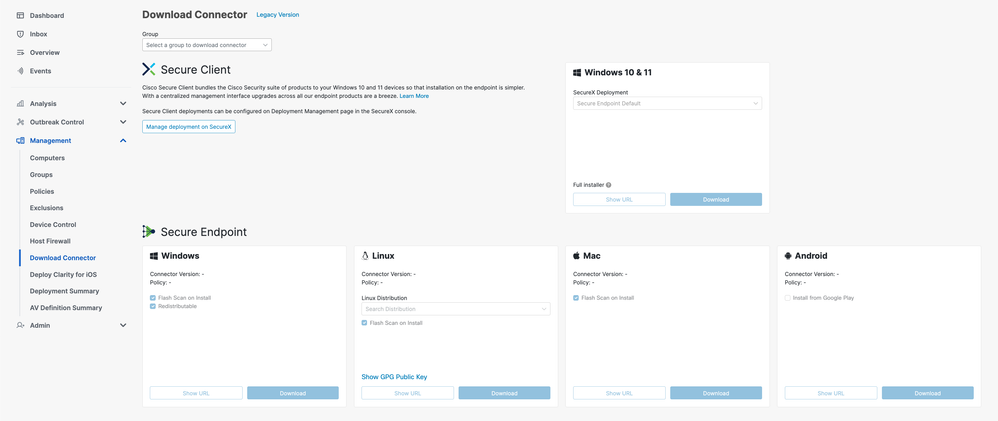

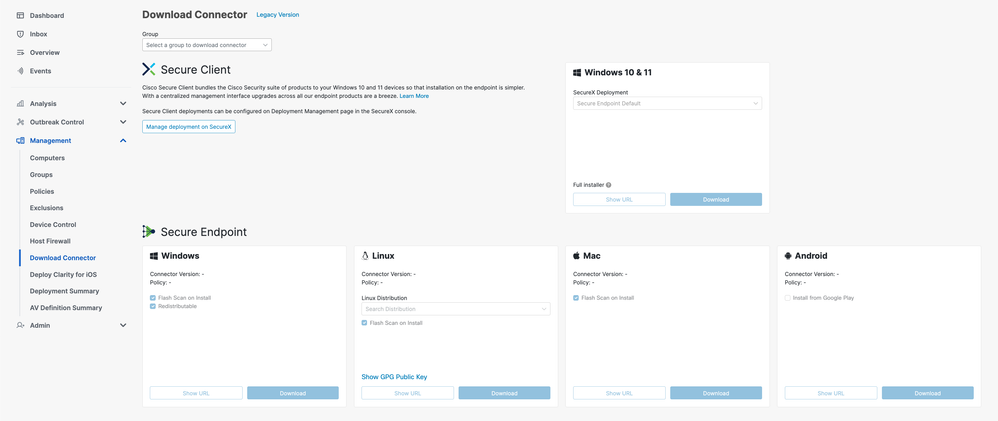

- Ga in de Secure Endpoint Console naar de pagina

Download Connector.

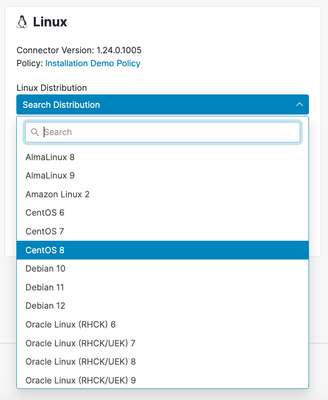

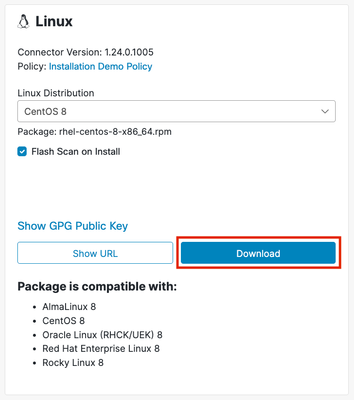

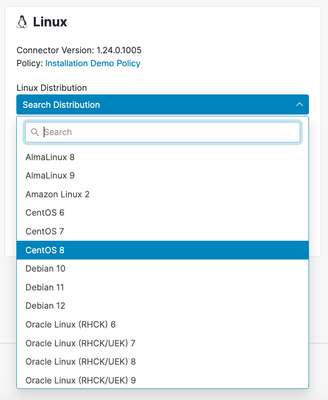

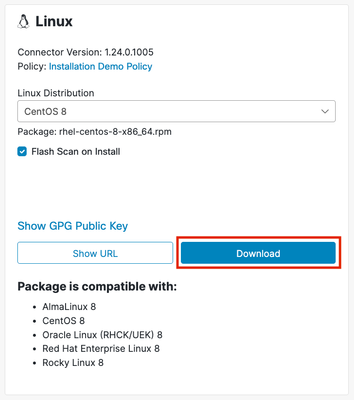

- Selecteer het gewenste Linux-connectorpakket met behulp van de vervolgkeuzelijst "Linux Distribution" om een distributie te kiezen.

- Klik op de knop

Downloaden om te beginnen met het downloaden van het geselecteerde pakket.

- Breng het gedownloade pakket naar het eindpunt over.

Controleer het Linux Connector-pakket

De Linux-connector kan worden geïnstalleerd zonder de openbare Cisco GPG-toets. Als u echter van plan bent om connector-updates via beleid te drukken, dan moet u de openbare sleutel op het eindpunt installeren. Voor op RPM gebaseerde distributies importeert u de sleutel in de RPM-database. Voor op Debian gebaseerde distributies importeert u de sleutel in de debsig-sleutelring.

In deze sectie wordt beschreven hoe de openbare Cisco GPG-toets op uw systeem moet worden geïmporteerd en hoe u het gedownloade aansluitpakket met de geïmporteerde sleutel moet verifiëren.

De openbare sleutel van Cisco GPG ophalen

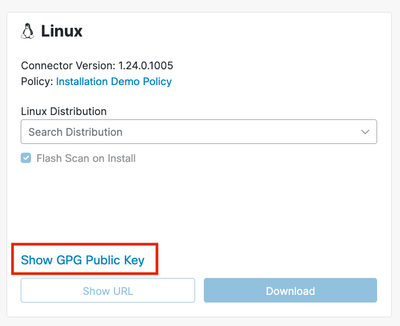

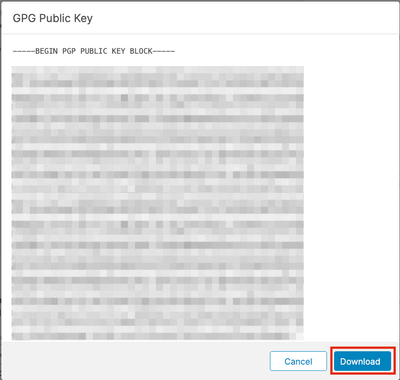

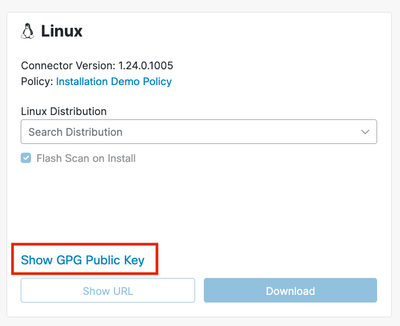

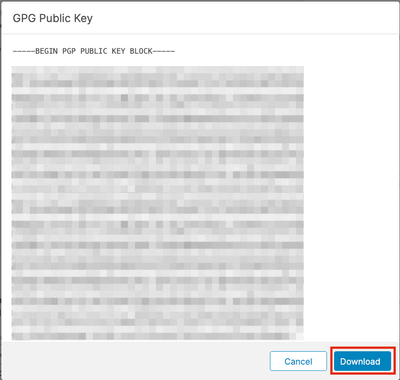

- Op de pagina Secure Endpoint Console

Download Connector selecteert u de koppeling Openbare sleutel tonen in de Linux-sectie.

- De openbare sleutel van Cisco GPG wordt weergegeven in een pop-upvenster. Selecteer

Downloaden in deze pop-up om de sleutel naar uw systeem te downloaden. De toets wordt weergegeven als cisco.gpg in uw map Downloads.

- Breng de gedownloade sleutel naar het eindpunt over.

op RPM gebaseerd

Het RPM-pakket is ondertekend en kan worden geverifieerd met de RPM-pakketbeheerder.

- Importeer de openbare Cisco GPG-toets in de RPM-database.

sudo rpm --import cisco.gpg

- Controleer of de openbare Cisco GPG-toets is geïnstalleerd.

rpm -q gpg-pubkey --qf ‘%{name}-%{version}-%{release} --> %{summary}\n’

De volgende openbare sleutel moet worden weergegeven: gpg-pubkey-34532611-6477a906 --> Cisco, Inc.

public key

- Controleer het Linux-connectorpakket met RPM. Voorbeeld:

rpm -K amp_Installation_Demo_rhel-centos-8-x86_64.rpm

De volgende uitvoer moet worden weergegeven: amp_Installation_Demo_rhel-centos-8-x86_64.rpm: digests signatures OK

Debian-gebaseerd

Het Debian-pakket is ondertekend met de Debian-tool voor handtekeningverificatie (debsig) en kan worden geverifieerd met behulp van debsig-verify.

- Installeer de

tool voor debiteren en verifiëren. sudo apt-get install debsig-verify

- Importeer de openbare Cisco GPG-toets in de debiteringssleutelring. Opmerking: Vanaf versie 1.17.0 wordt het bestand debsig.gpg automatisch gemaakt, zodat stap 2 kan worden overgeslagen.

sudo mkdir -p /usr/share/debsig/keyrings/914E5BE0F2FD178F

sudo gpg --dearmor --output /usr/share/debsig/keyrings/914E5BE0F2FD178F/debsig.gpg cisco.gpg

- Maak de beleidsmap aan.

sudo mkdir -p /etc/debsig/policies/914E5BE0F2FD178F

- Kopieer de beleidsinhoud hieronder naar een nieuw bestand "/etc/debsig/policies/914E5BE0F2FD178F/ciscoampconnector.pol".

- Controleer de handtekening met

debishing-verify. Voorbeeld: debsig-verify ubuntu-20-04-amd64.deb

De volgende uitvoer moet worden weergegeven: debsig: Verified package from 'Cisco AMP for Endpoints' (Debsig)

Installeer het Linux Connector-pakket

Installeer de kernelkoppen

De meeste moderne Linux-distributies maken gebruik van kernel-versies die eBPF ondersteunen, die de connector gebruikt om het systeem te controleren. Om de kernel versie van uw eindpunt te bepalen, voer de volgende opdracht uit:

uname -r

Als uw distributieversie overeenkomt met een van de volgende opties, zal de connector eBPF gebruiken voor systeembewaking:

- RPM-gebaseerde distributies met een kernel-versie van 3.10.0-940 of hoger (EL7 / Enterprise Linux 7.9 is de vroegste distributie met deze kernel-versie).

- Debian-gebaseerde distributies met een kernel versie van 4.18 of hoger.

Meer details over het in kaart brengen van de distributie en de kernel versie vindt u hier.

Als eBPF op uw eindpunt wordt ondersteund, moeten de juiste kernel headers worden geïnstalleerd om de connector in staat te stellen het systeem te monitoren. Als uw eindpunt niet de juiste kernelkoppen heeft geïnstalleerd, zal de connector fout 11 (Missing System Dependence) opheffen en zal deze in een gedegenereerde staat draaien zonder bestands-, proces- of netwerkbewaking.

Raadpleeg het artikel Linux Kernel-Devel Fault voor richtlijnen over hoe de juiste kernel headers te installeren.

Installeer de connector

BELANGRIJK! Als u andere beveiligingsproducten in uw omgeving draait, is er een mogelijkheid dat ze de connector-installateur als een bedreiging zullen detecteren. Voeg Cisco Secure toe aan een toegestane lijst om de connector met succes te installeren of sluit Cisco Secure uit in de andere beveiligingsproducten en probeer het opnieuw.

BELANGRIJK! Tijdens verbindingsinstallatie worden een gebruiker en groep met de naam cisco-amp-scan-svc op het systeem gemaakt. Als deze gebruiker of groep al bestaat maar op een andere manier is geconfigureerd, zal de installateur proberen deze te verwijderen en vervolgens opnieuw te maken met de benodigde configuratie. Het installatieprogramma mislukt als de gebruiker en de groep niet met de benodigde configuratie kunnen worden gemaakt.

op RPM gebaseerd

Voer een van de volgende opdrachten uit als [rpm-pakket] de naam van het bestand is, bijvoorbeeld amp_Installatie_Demo_rhel-centos-8-x86_64.rpm:

Opmerking: Installeren via yum of zypper zal de installatie van alle vereiste afhankelijkheden.

Debian-gebaseerd

Voer de volgende opdracht uit om de connector te installeren, waarbij [deb-pakket] de naam van het bestand is, bijvoorbeeld amp_Installatie_Demo_ubuntu-20-04-amd64.deb:

sudo dpkg -i [deb package]

De Linux-connector is afhankelijk van systeempakketten die zijn opgenomen in de basisinstallatie van op Debian gebaseerde systemen, maar als een afhankelijkheid ontbreekt, verschijnt het volgende bericht:

ciscoampconnector depends on

; however: Package

is not installed.

Waar <package_name> de naam is van het ontbrekende gebiedsdeel. Gebruik de volgende opdracht om eventuele ontbrekende afhankelijkheden te installeren die vereist zijn door de Linux-connector:

sudo apt install

U kunt opnieuw proberen de connector te installeren nadat alle ontbrekende afhankelijkheden zijn geïnstalleerd.

Cisco GPG openbare sleutel vergelijken

Als de versie van de Linux-connector ten minste 1.17.0 is, wordt de openbare Cisco GPG-toets die wordt gebruikt om te verifiëren of er upgradepakketten zijn geüpload tijdens de connector-updates automatisch geïnstalleerd op de volgende locaties:

- Op basis van RPM:

/opt/cisco/amp/etc/rpm-gpg/RPM-GPG-KEY-cisco-amp

- Debian gebaseerd:

/opt/cisco/amp/etc/dpkg-gpg/DPKG-GPG-KEY-cisco-amp

Vergelijk de sleutel die door de connector is geïnstalleerd met de sleutel die uit de Secure Endpoint Console is gehaald.

Controleer de installatie

De interface van de de bevellijn van de Linux-connector kan worden gebruikt om de succesvolle installatie op de Linux-connector te verifiëren. Start/opt/cisco/amp/bin/amplis status. Als uw connector succesvol is geïnstalleerd, dient u te zien dat deze is verbonden en geen vermelde fouten bevat bij het uitvoeren van de opdracht /opt/cisco/amp/bin/ampcli/ampcli-status:

$ /opt/cisco/amp/bin/ampcli status

Trying to connect...

Connected.

Status: Connected

Mode: Normal

Scan: Ready for scan

Last Scan: 2024-01-09 01:45:49 PM

Policy: Installation Demo Policy (#9606)

Command-line: Enabled

Orbital: Enabled (Running)

Behavioural Protection: Protect

Faults: None

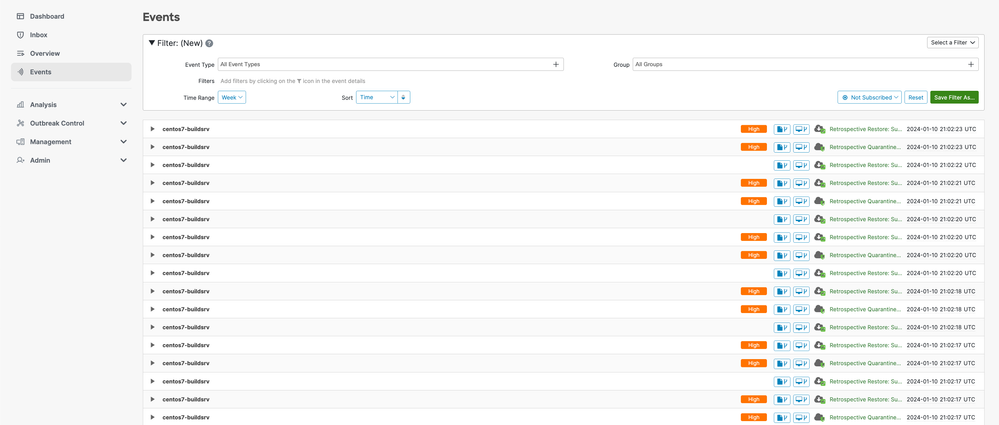

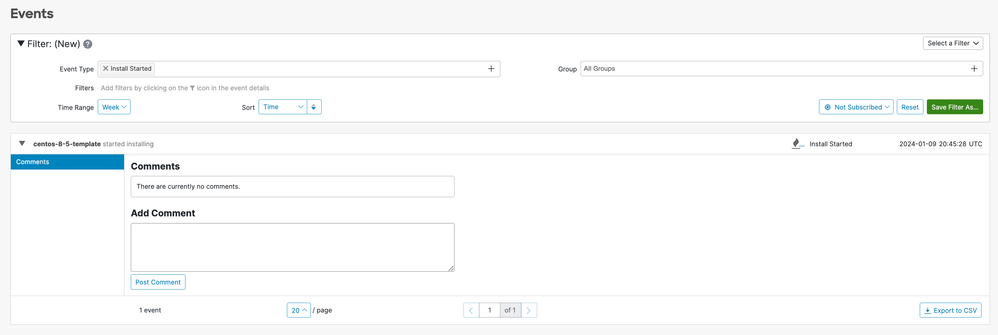

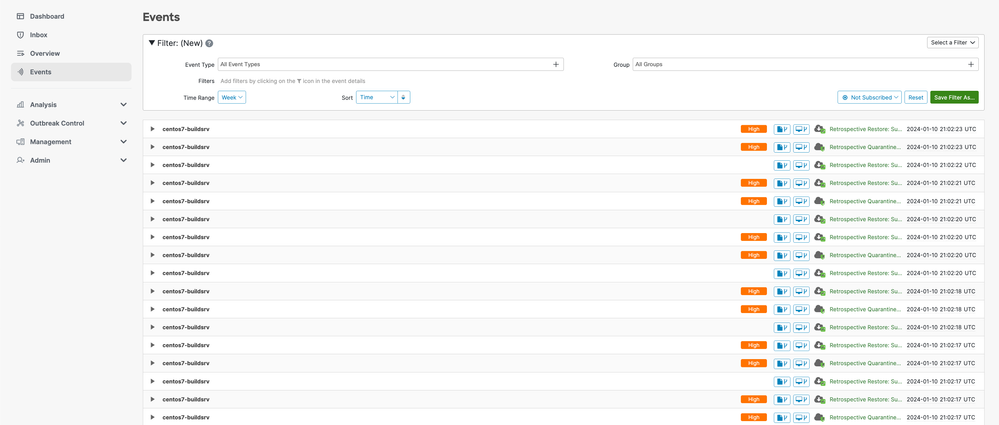

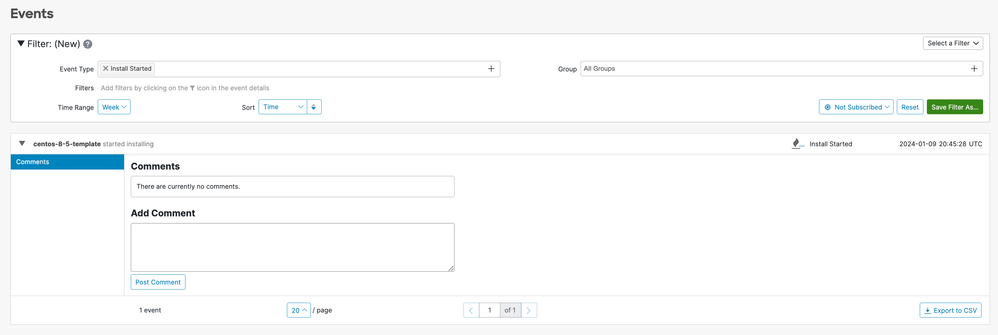

Om te verifiëren dat de connector is aangesloten, kunt u het bestaan van de installatie-gebeurtenis bevestigen in de Secure Endpoint Console:

- Ga naar de pagina

Evenementen.

- Bepaal de plaats van de installatiegebeurtenis voor uw connector. Het apparaat moet worden gecategoriseerd onder het type

gebeurtenis "Installeren gestart".

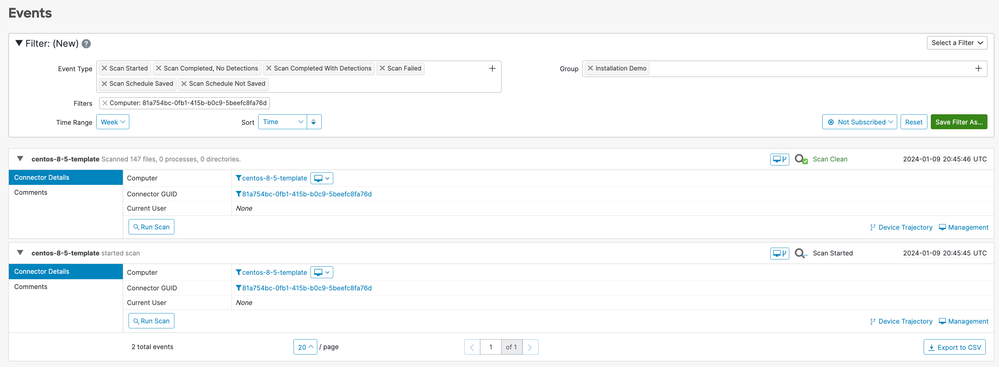

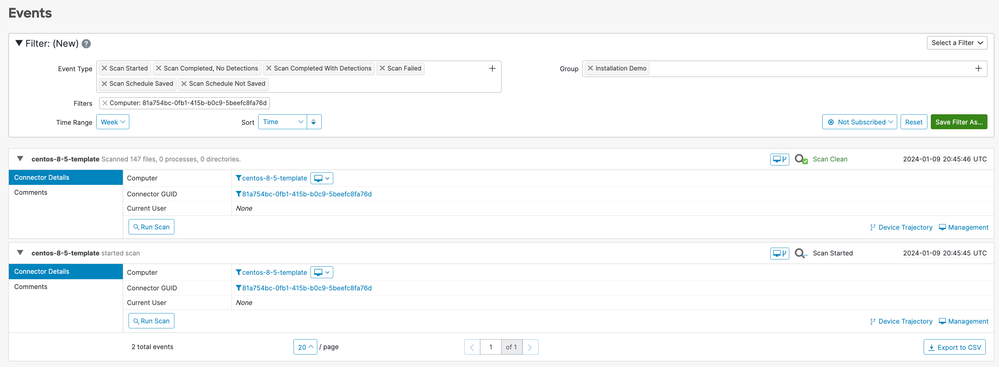

- Als u het selectievakje voor

Flash Scan op Install hebt geselecteerd bij het downloaden van de connector, kunt u ook bevestigen dat er twee scangebeurtenissen bestaan.

- Zoek de scangebeurtenissen voor uw connector door te filteren op de soorten

scangebeurtenissen. Opmerking: u kunt uw zoekopdracht ook verfijnen door filters toe te voegen voor Group and Connector GUID. U dient twee gebeurtenissen te zien die corresponderen met het begin en het einde van de scan.

De Linux Connector verwijderen

op RPM gebaseerd

- Verwijder de Linux-connector met behulp van de Systems Package Manager.

- Schoon de Linux-connector op door het meegeleverde opschoningsscript uit te voeren.

/opt/cisco/amp/bin/purge_amp_local_data

Debian-gebaseerd

- Verwijder de Linux-connector met behulp van de Systems Package Manager.

sudo dpkg --remove cisco-orbital ciscoampconnector

- Schoon de Linux-connector op door het meegeleverde opschoningsscript uit te voeren.

sudo dpkg --purge cisco-orbital ciscoampconnector

Raadpleeg de Secure Endpoint User Guide (Gebruikershandleiding voor beveiligde endpoints) voor meer gedetailleerde instructies voor het verwijderen van de installatie.

Zie ook

Feedback

Feedback