Inleiding

Dit document beschrijft de SNMPv3-configuratie en geeft uitleg over beveiliging (verificatie), codering (privacy) en beperking (weergave).

Achtergrond

Vaak wordt de SNMPv3-configuratie gezien als complex en moeilijk te configureren, tot we weten wat er moet worden gedaan. De reden voor het bestaan van SNMPv3 is vergelijkbaar met HTTPS: voor beveiliging, encryptie en beperking.

Voorwaarden

Kennis van SD-WAN functiesjablonen en apparaatsjabloon.

Algemeen begrip op SNMP MIB, SNMP Poll en SNMP Walk

Vereisten

SD-WAN controllers

Cisco Edge-router

Gebruikte componenten

SD-WAN controllers op 20.9

Cisco Edge-router op 17.9

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Configureren

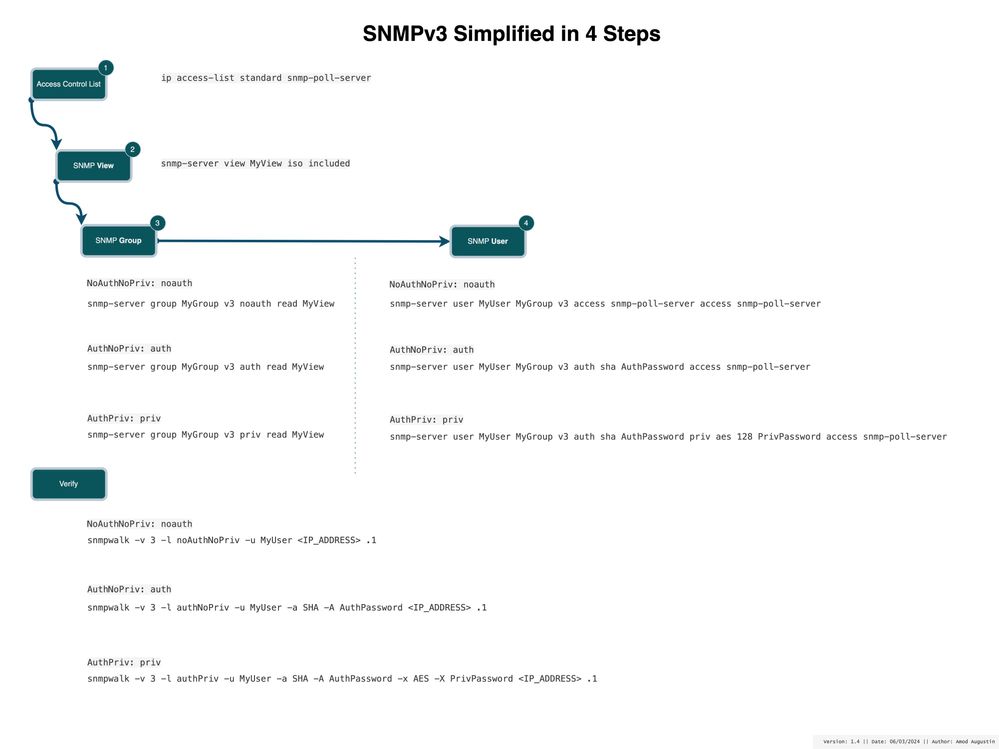

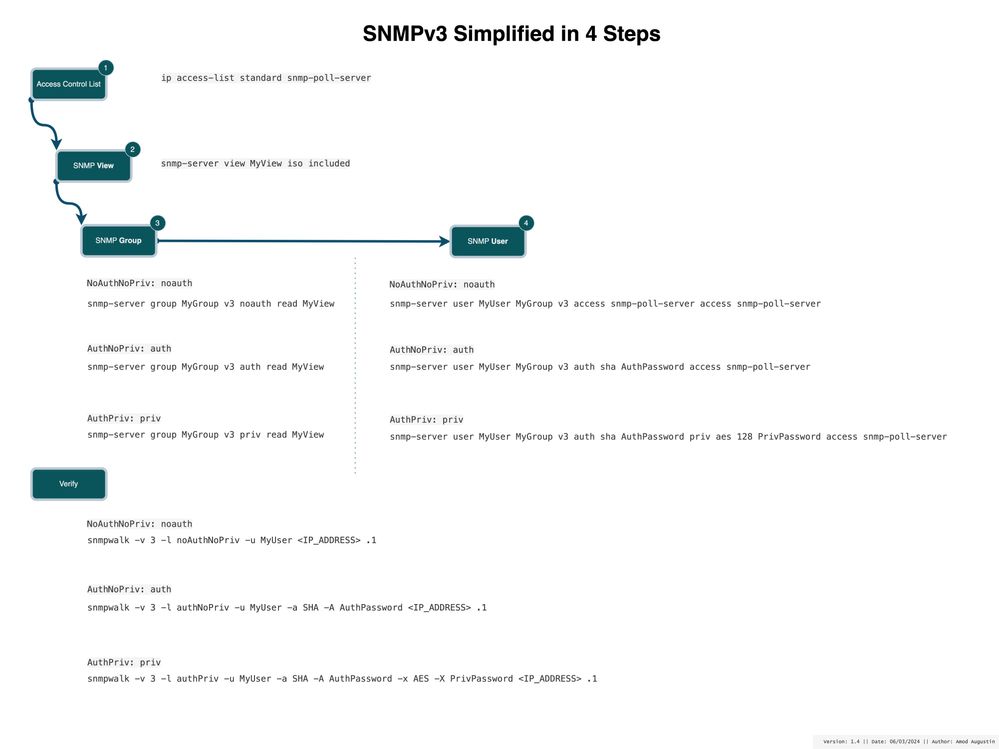

Het diagram helpt u om te begrijpen wat allemaal nodig is om SNMPv3 te configureren vanuit een CLI-standpunt.

SNMPv3 vereenvoudigd in 4 stappen

SNMPv3 vereenvoudigd in 4 stappen

Zodra u begrijpt zijn gemakkelijk om het concept aan CLI of een eigenschapmalplaatje te zetten. Laat ons erin duiken.

Stap 1:

Configureer een ACL om toe te staan wie het systeem kan opvragen (router in ons geval).

ip access-list standard snmp-poll-server

Stap 2:

Definieer een SNMP-weergave, omdat de term impliceert wat mibs doet de poller heeft toegang tot, is dit onze beperking.

snmp-server view MyView iso included

Stap 3:

Definieer SNMP-groep, SNMP-groep heeft voornamelijk twee delen a. Security Level b. Restriction (view).

Beveiligingsniveaus:

- noAuthNoPriv: Geen authenticatie en geen privacy (geen encryptie).

- authNoPriv: Verificatie is vereist, maar geen privacy.

- authPriv: Zowel authenticatie als privacy zijn vereist.

Beperking is wat we in Stap 2 hebben gedefinieerd, laten we ze allemaal samenvoegen.

!NoAuthNoPriv: noauth

snmp-server group MyGroup v3 noauth read MyView

!AuthNoPriv: auth

snmp-server group MyGroup v3 auth read MyView

!AuthPriv: priv

snmp-server group MyGroup v3 priv read MyView

Stap 4:

In deze stap associëren we de groep aan een gebruiker, associëren we elke groep met gebruikers die de respectievelijke authenticatie en privacy definiëren (encryptie) en kunnen we verder worden beveiligd met behulp van een toegangscontrolelijst.

!NoAuthNoPriv: noauth

snmp-server user MyUser MyGroup v3 access snmp-poll-server

!AuthNoPriv: auth

snmp-server user MyUser MyGroup v3 auth sha AuthPassword access snmp-poll-server

!AuthPriv: priv

snmp-server user MyUser MyGroup v3 auth sha AuthPassword priv aes 128 PrivPassword access snmp-poll-server

Waarschuwing: u kunt opmerken wanneer u probeert te configureren snmp-server gebruiker de context help is niet beschikbaar en ook niet weergegeven in lopende configuratie dit is om te voldoen aan RFC 3414. Type in het volledige bevel en de parser keurt de configuratie goed

cEdge-RT01(config)# snmp-server user ? ^ % Invalid input detected at '^' marker.

Cisco bug-id CSCvn71472

Gefeliciteerd, dat is alles wat nodig is. Nu u de client kent en het concept laat zien hoe u kunt configureren met behulp van SNMP-functiesjabloon op een Catalyst SD-WAN Manager

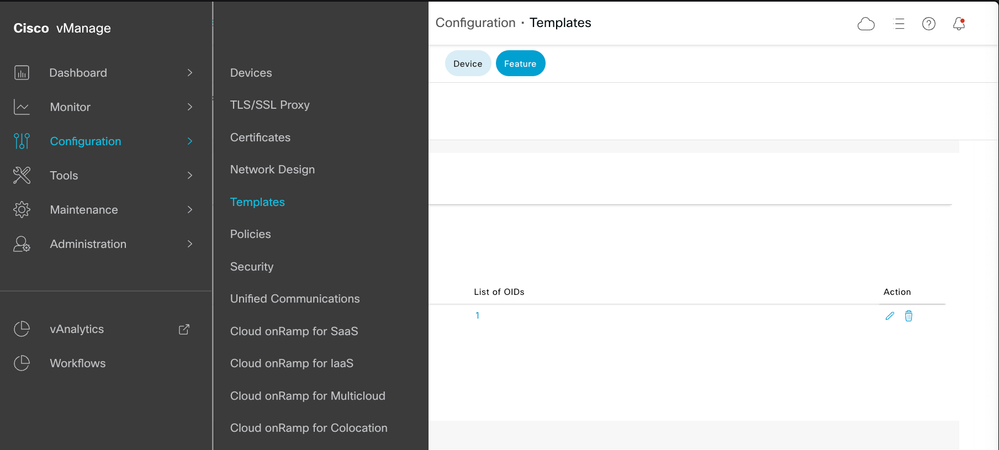

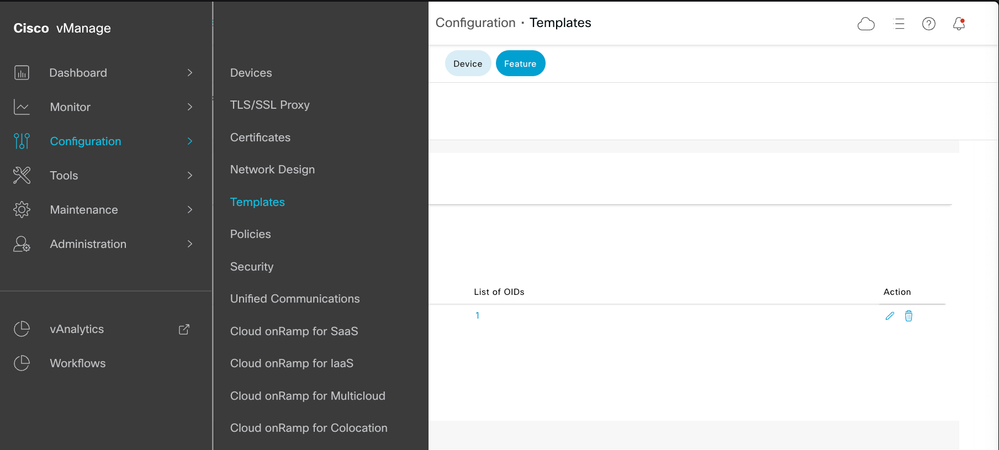

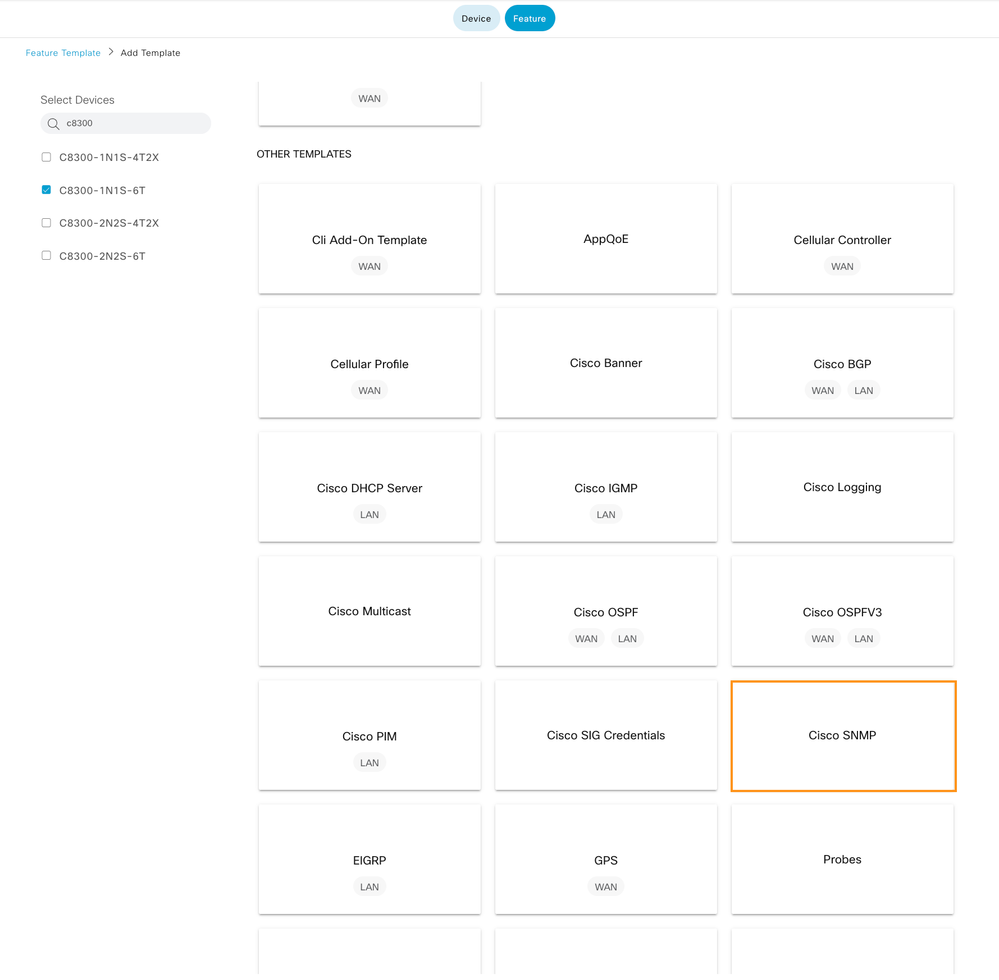

Navigeer naar Cisco vManager > Configuratie > Sjablonen > Functie

Functiesjabloon

Functiesjabloon

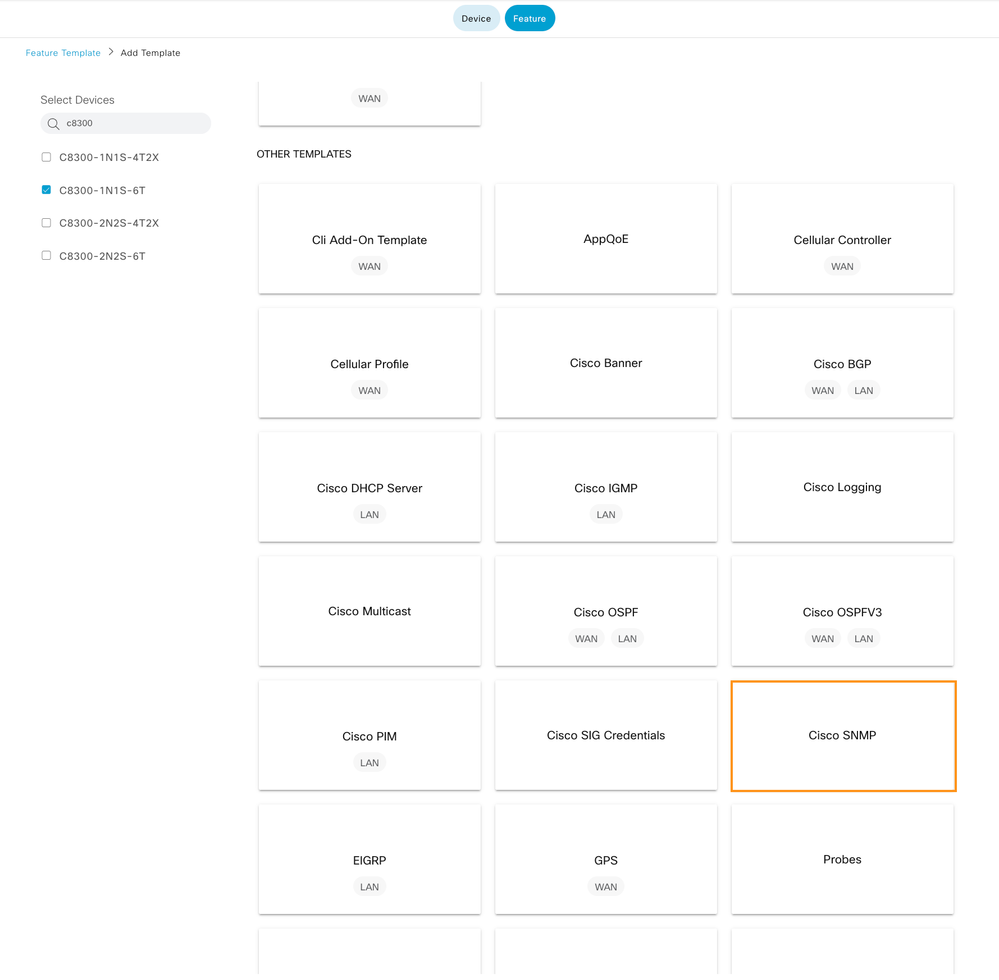

Navigeer naar Cisco SNMP die in Andere sjabloonsectie kan worden gevonden

SNMP-functie

SNMP-functie

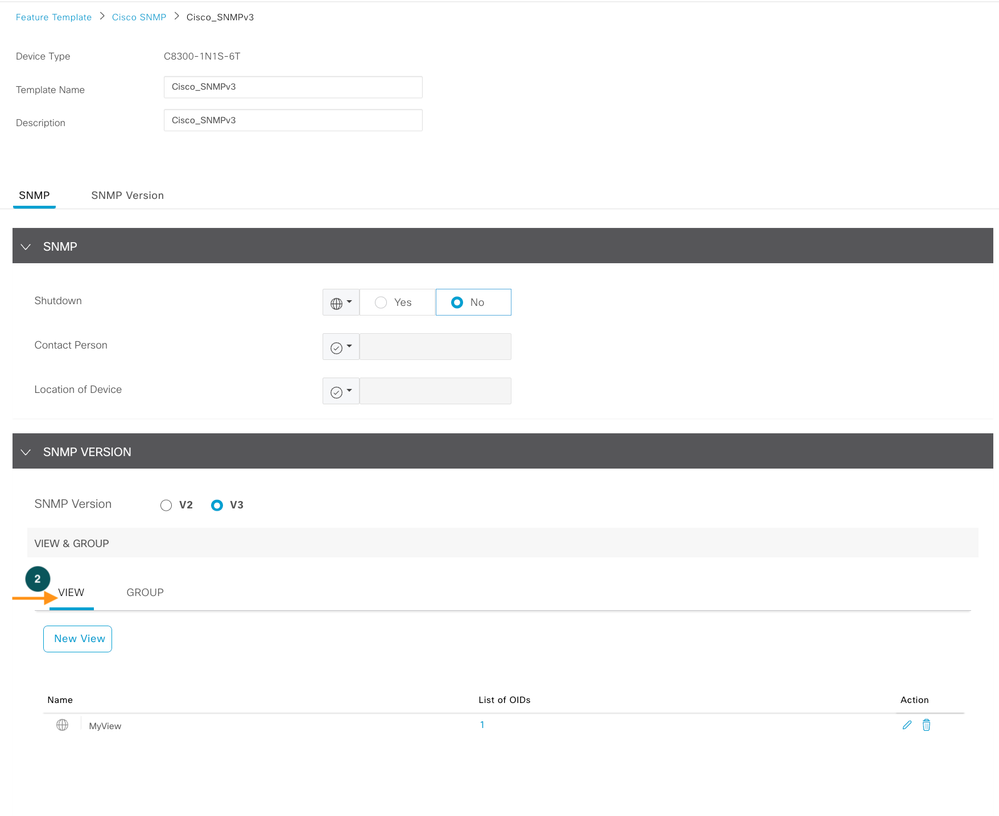

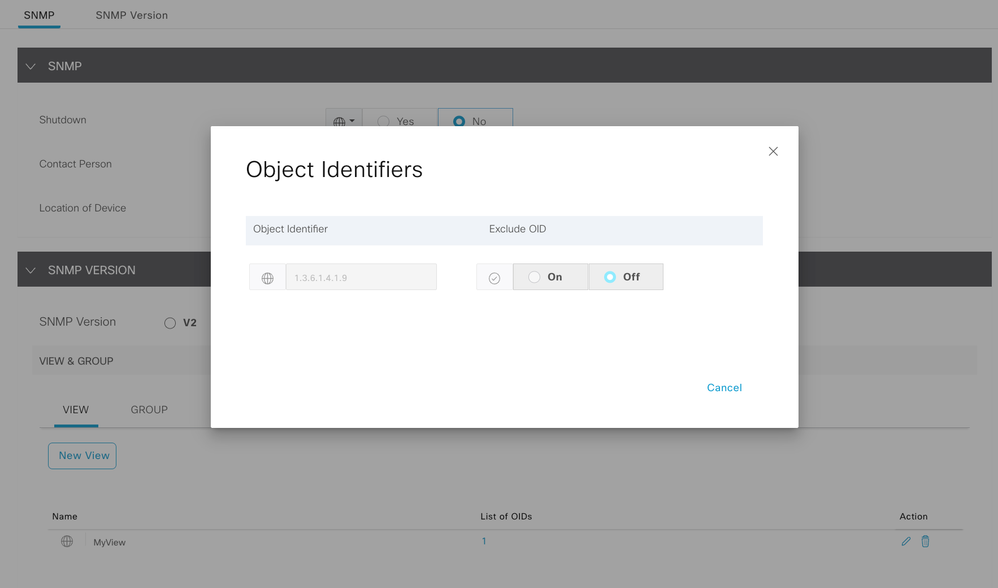

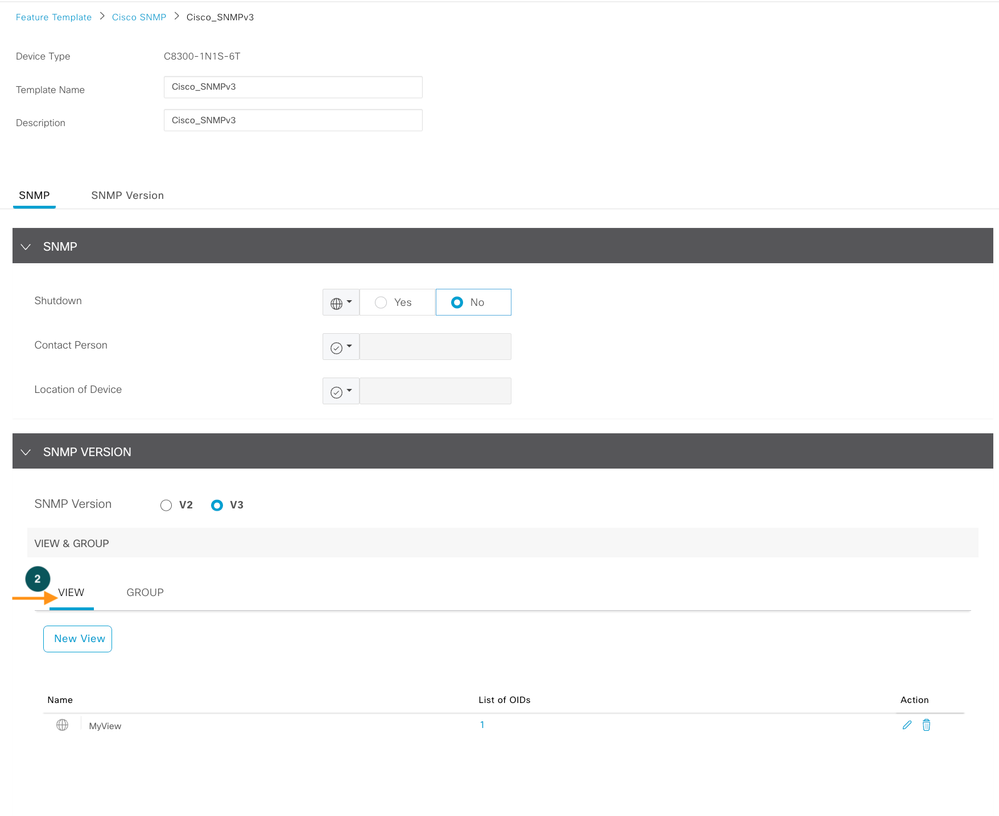

Definieer SNMP-weergave (beperking), dit is onze Stap 2

SNMP-weergave

SNMP-weergave

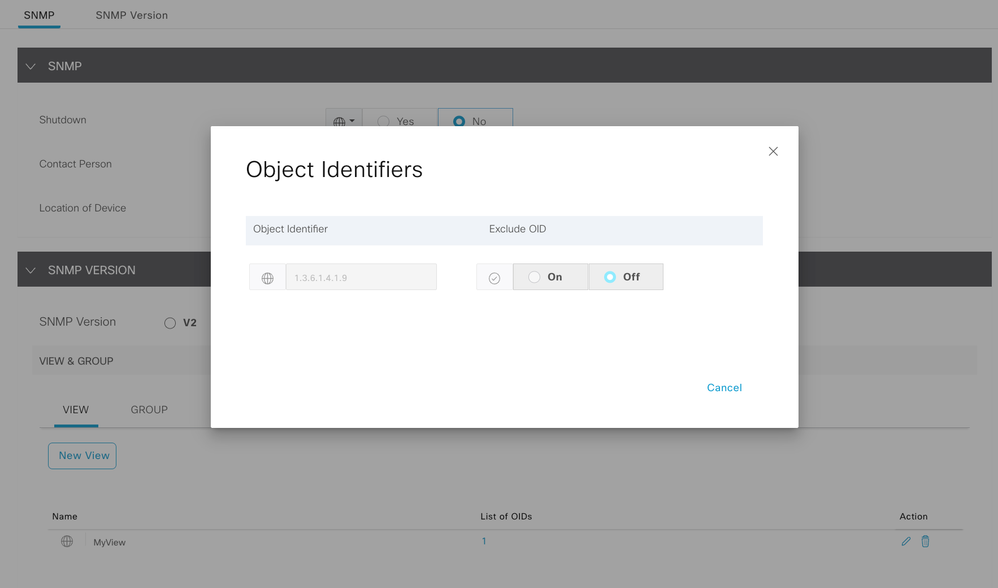

SNMP-OID

SNMP-OID

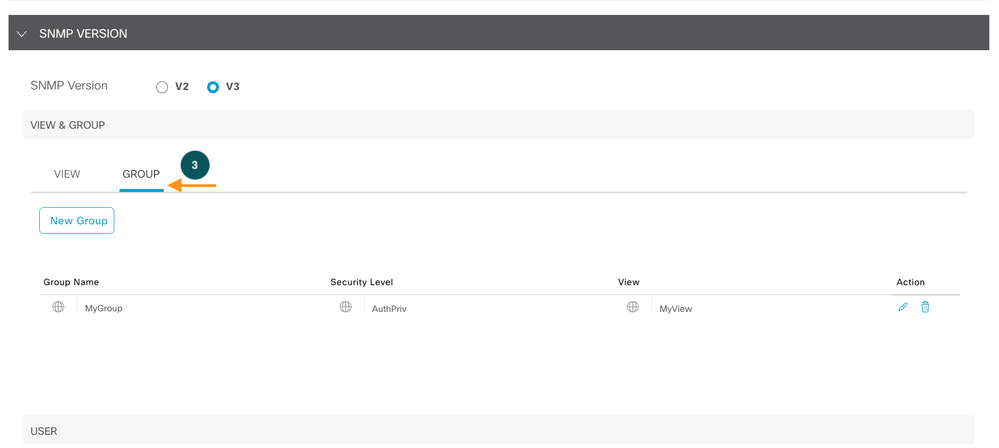

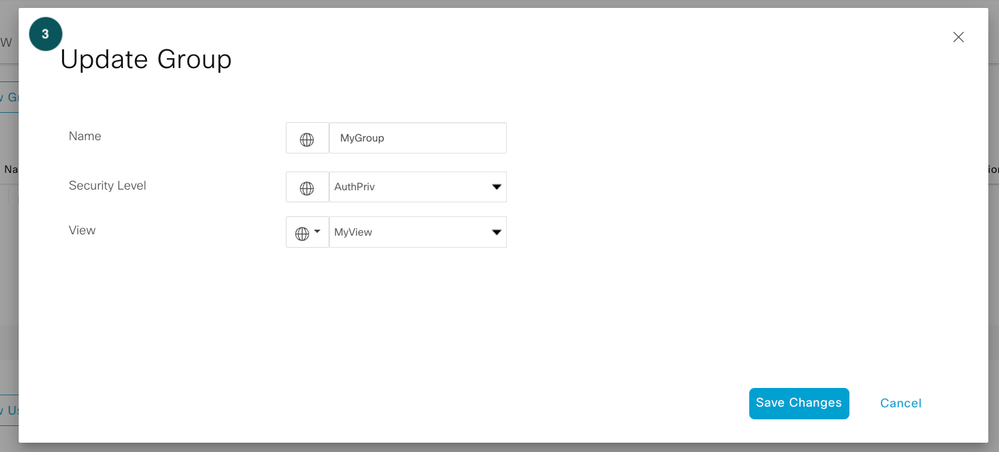

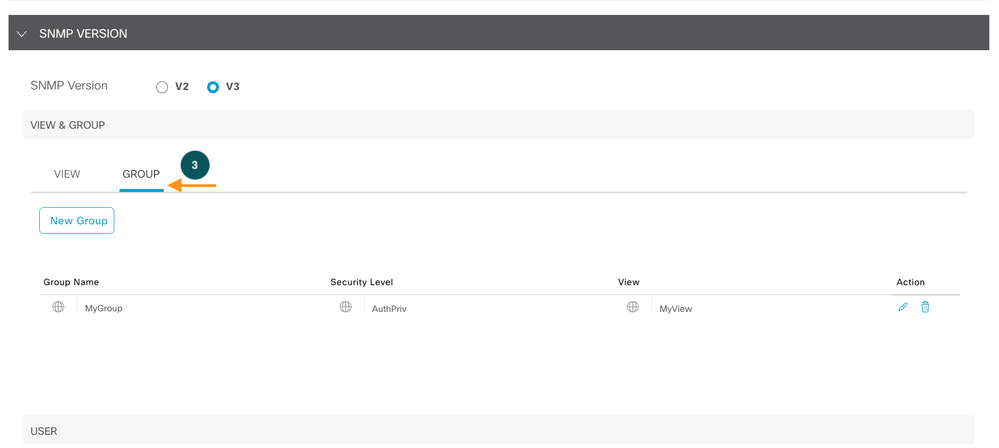

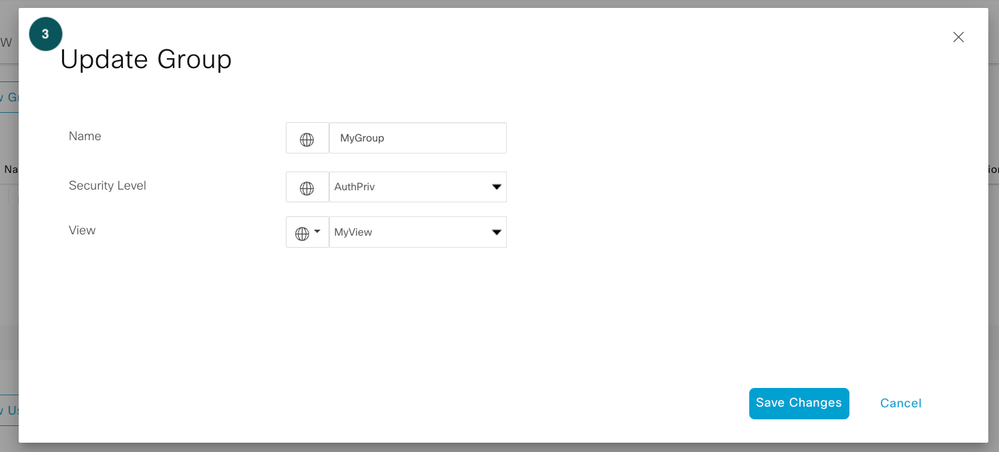

Definieer SNMP groep Dit is onze Stap 3

SNMP-groep

SNMP-groep

SNMP-groep

SNMP-groep

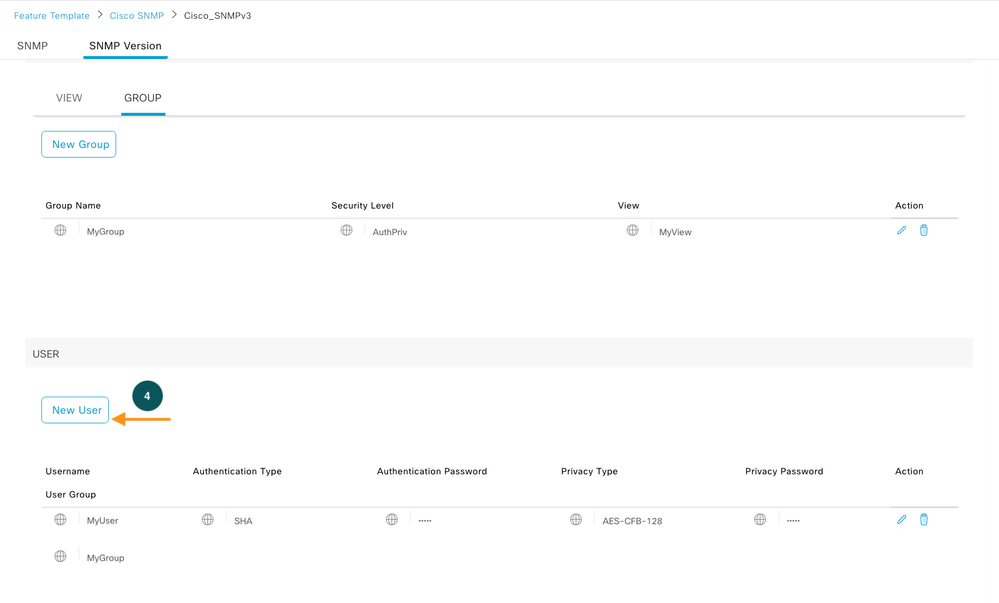

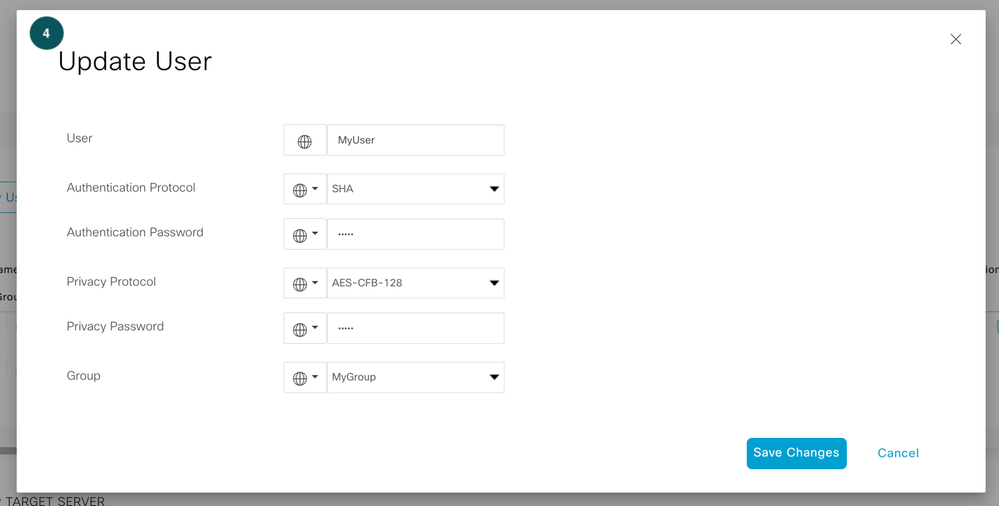

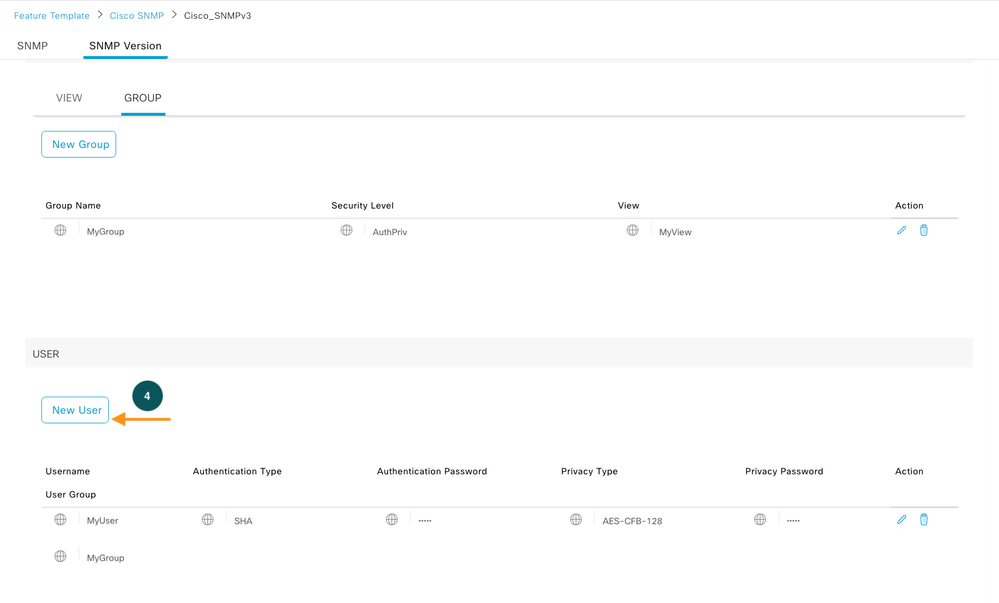

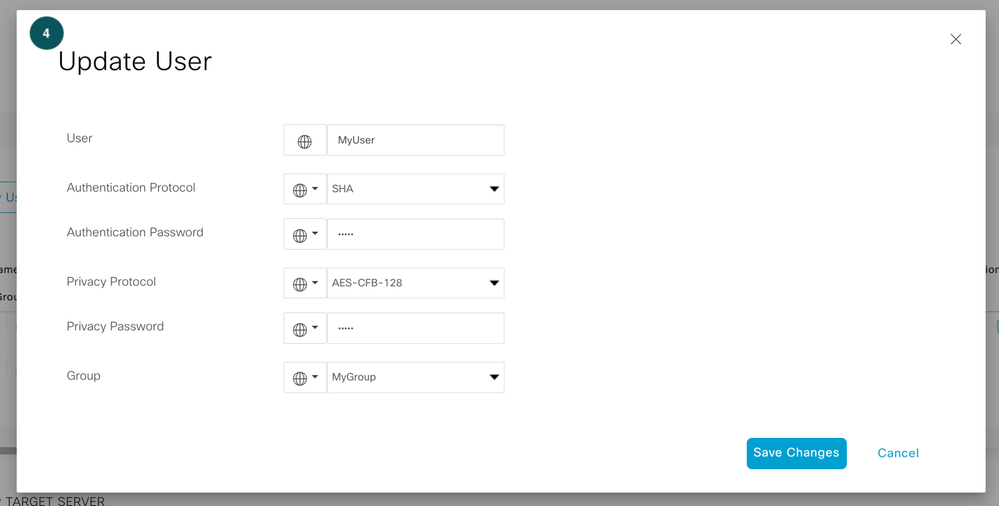

Definieer gebruikersgroep, dit is onze Stap 4 waarin we het authenticatie- en encryptie wachtwoord definiëren.

SNMP-gebruiker

SNMP-gebruiker

SNMP-gebruikersencryptie

SNMP-gebruikersencryptie

Opmerking: op basis van het beveiligingsniveau van SNMP-groep wordt het betreffende veld dat aan de gebruiker is gekoppeld, ingeschakeld.

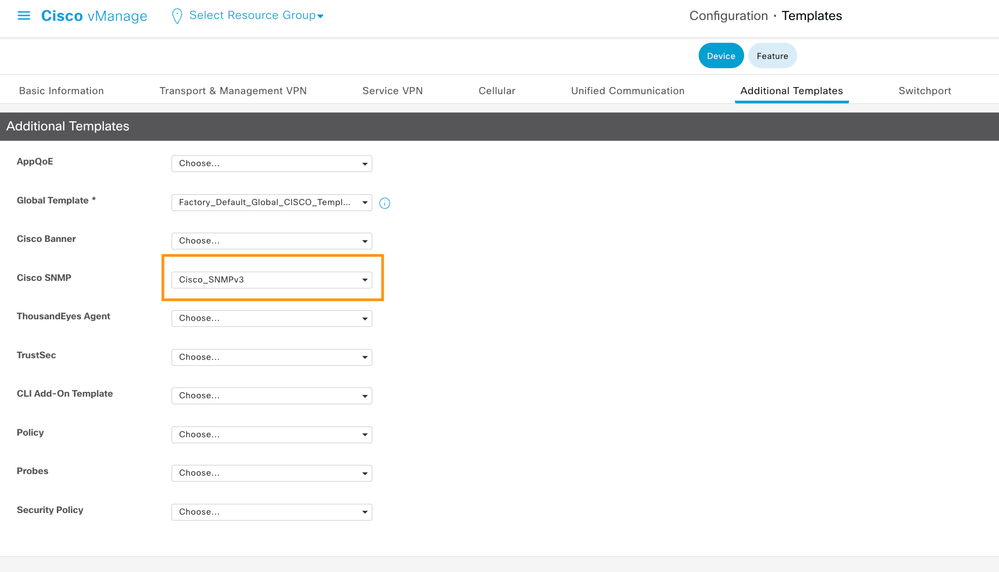

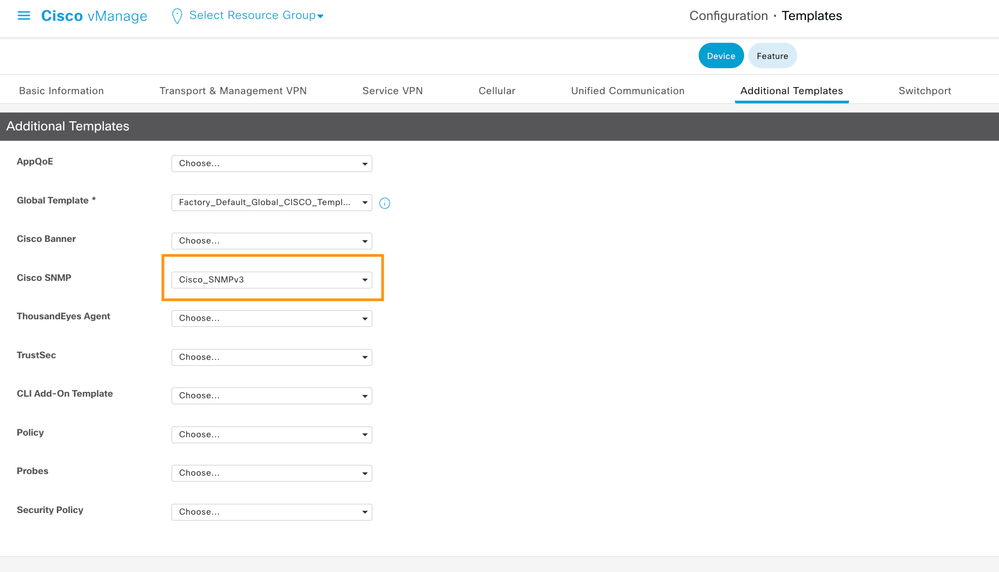

Hang nu de functiesjabloon aan apparaatsjabloon.

SNMP-functiesjabloon

SNMP-functiesjabloon

Verifiëren

Router#show snmp user User name: MyUser Engine ID: 800000090300B8A3772FF870 storage-type: nonvolatile active access-list: snmp-poll-server Authentication Protocol: SHA Privacy Protocol: AES128 Group-name: MyGroup

Vanaf een machine waarop snmpwalk is geïnstalleerd, kunt u de opdracht uitvoeren om de SNMP-respons te verifiëren voor het betreffende beveiligingsniveau

!NoAuthNoPriv: noauth snmpwalk -v 3 -l noAuthNoPriv -u MyUser <IP_ADDRESS> .1 !AuthNoPriv: auth snmpwalk -v 3 -l authNoPriv -u MyUser -a SHA -A AuthPassword <IP_ADDRESS> .1 !AuthPriv: priv snmpwalk -v 3 -l authPriv -u MyUser -a SHA -A AuthPassword -x AES -X PrivPassword <IP_ADDRESS> .1

-v: versie 3

-l: Beveiligingsniveau

-A: Wachtwoordgroep voor verificatieprotocol

-X: Privacy protocol passeerzin

Referenties

Feedback

Feedback