Inleiding

Dit document beschrijft hoe u replicatie in HyperFlex kunt configureren.

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- Unified Computing System Manager (UCSM)

- HyperFlex HX

- vCenter

- Networking

- DNS

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- HyperFlex Connect 5.0.2d

- HyperFlex stretch cluster

- HyperFlex Standard Cluster

- UCS M 4.2(1l)

- vCenter 7.0 - U3

Opmerking: omdat de gegevensbescherming vereist is om in beide clusters dezelfde versie van het HyperFlex Data Platform te hebben, kan het cluster verschillend zijn qua grootte en type.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Achtergrondinformatie

Hyperflex Data Protection biedt u een noodherstelplan. Het maakt het mogelijk om automatische momentopnamen te hebben die worden gerepliceerd naar externe cluster. Snapshots voor de beveiligde virtuele machines worden naar het externe cluster gestuurd, afhankelijk van de frequentie die in het cluster is ingesteld. Desondanks blijft er pas recentelijk een genomen momentopname over op het doelcluster.

Aanvullende achtergrondinformatie

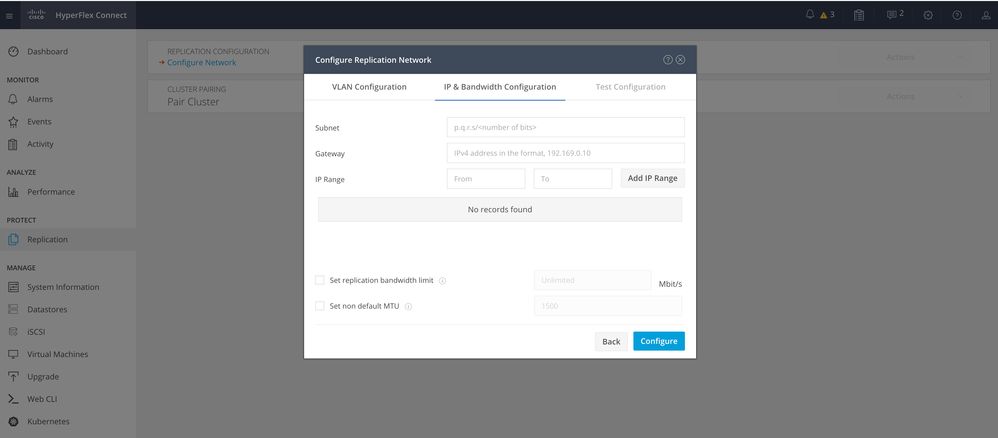

- Het is een beste praktijk bij het configureren van IP-bereik, om meer IP’s toe te wijzen dan knooppunten in het cluster als er een uitbreiding voor de toekomst is gepland.

- MTU moet hetzelfde zijn aan beide uiteinden.

- Het replicatienetwerk moet hetzelfde IP-subsysteem in beide clusters langs hetzelfde VLAN gebruiken.

Procedure

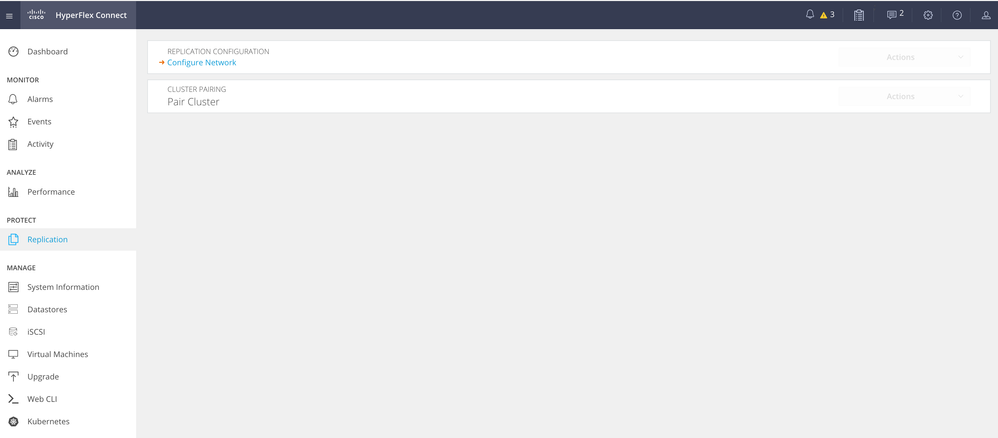

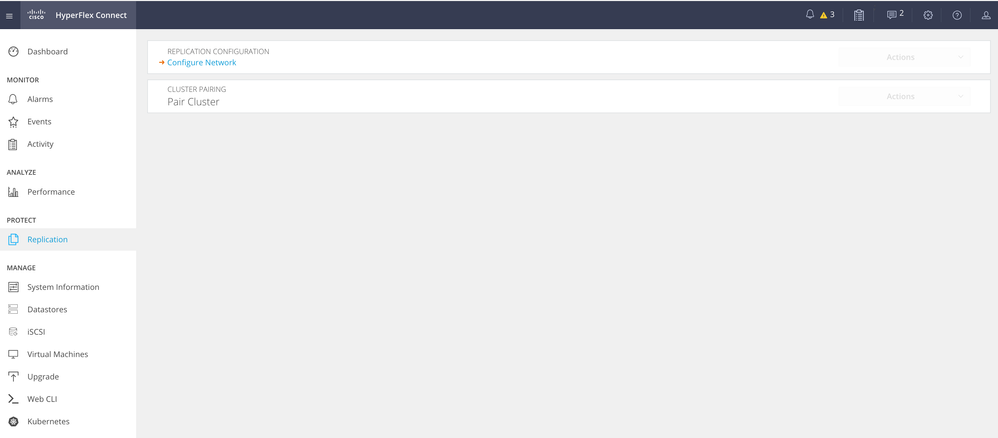

Stap 1. Log in op het Hyperflex-systeem en ga naar de optie replicatie in het linker actiepaneel:

replicatieoptie

replicatieoptie

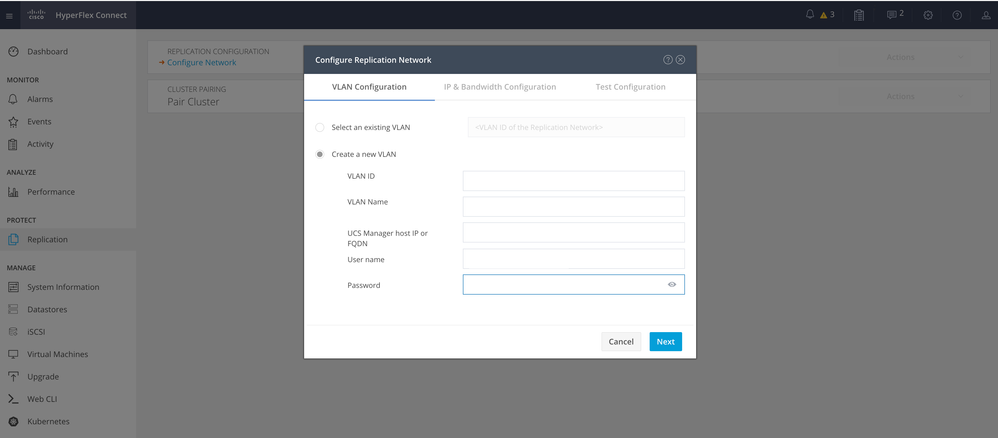

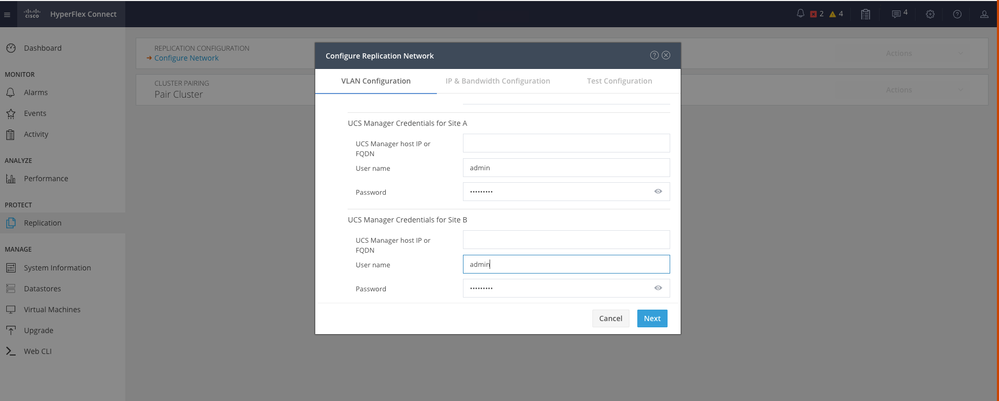

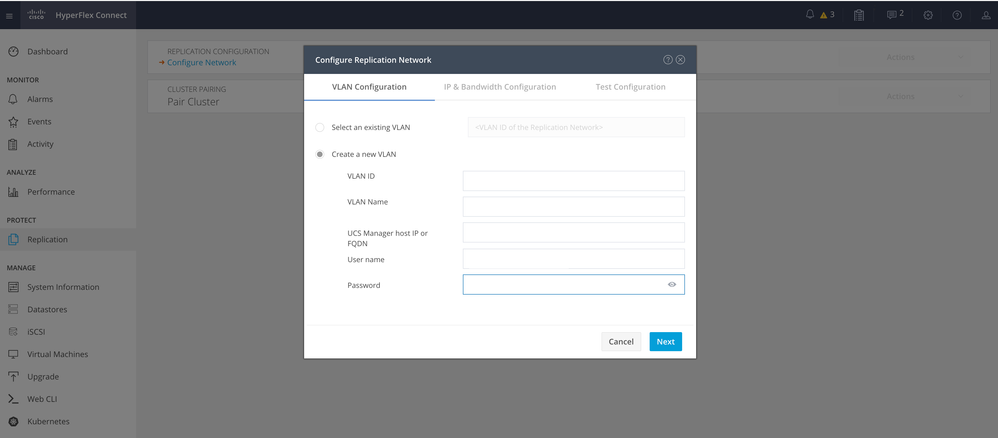

Stap 2. Klik op de optie Netwerk configureren, vul de informatie in voor elk van de velden en klik op Volgende:

Replicatienetwerk configureren

Replicatienetwerk configureren

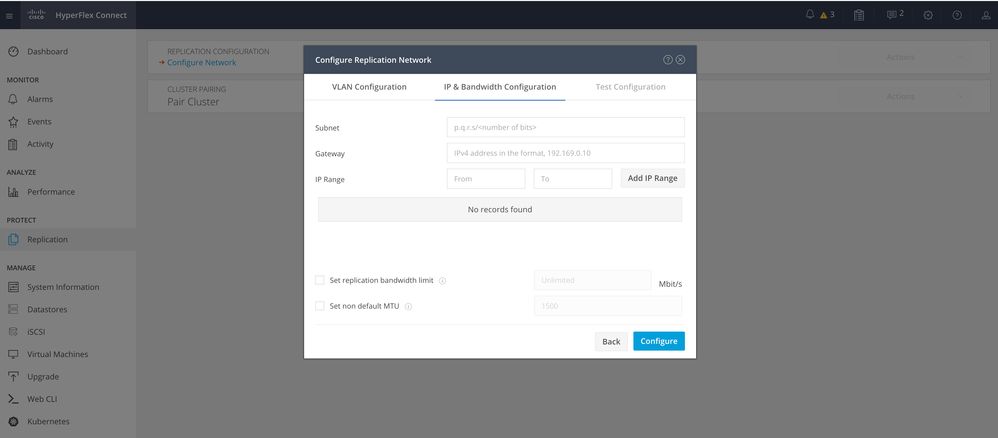

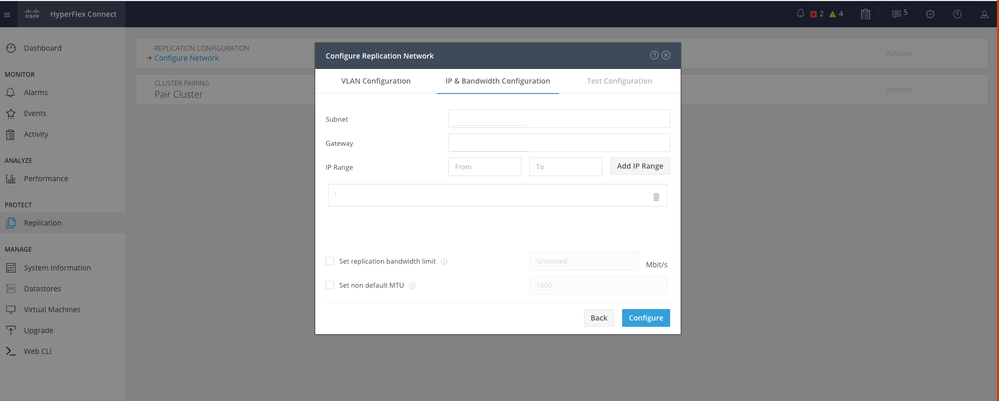

Stap 3. Stel de IP-informatie voor het replicatienetwerk in en voeg het subnetnetwerk, de gateway en het IP-bereik toe. Zodra het IP-bereik is toegewezen, klikt u op IP-bereik toevoegen en vervolgens klikt u op Configureren.

Replicatienetwerk configureren

Replicatienetwerk configureren

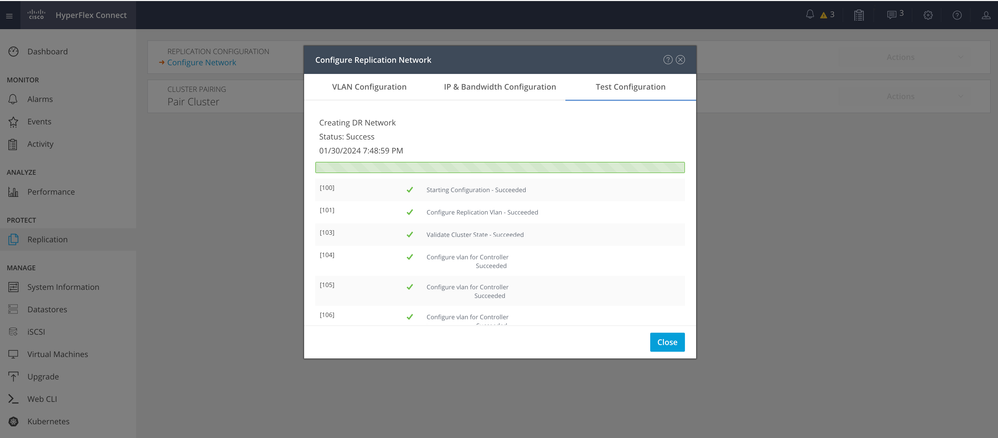

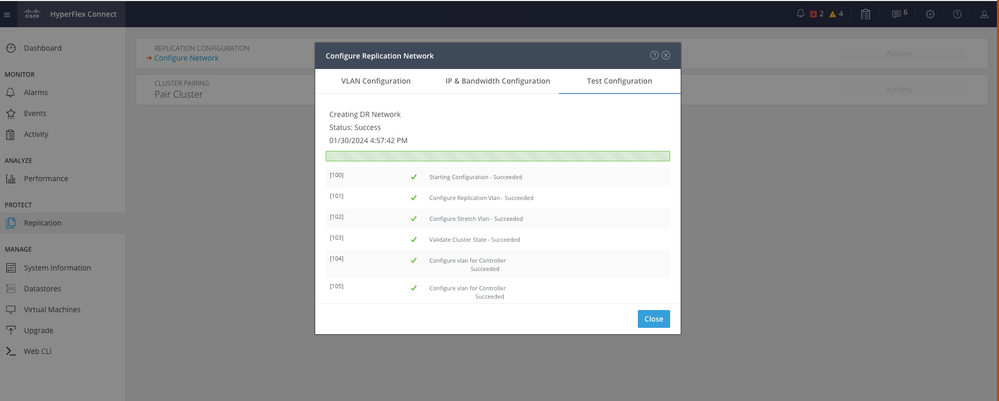

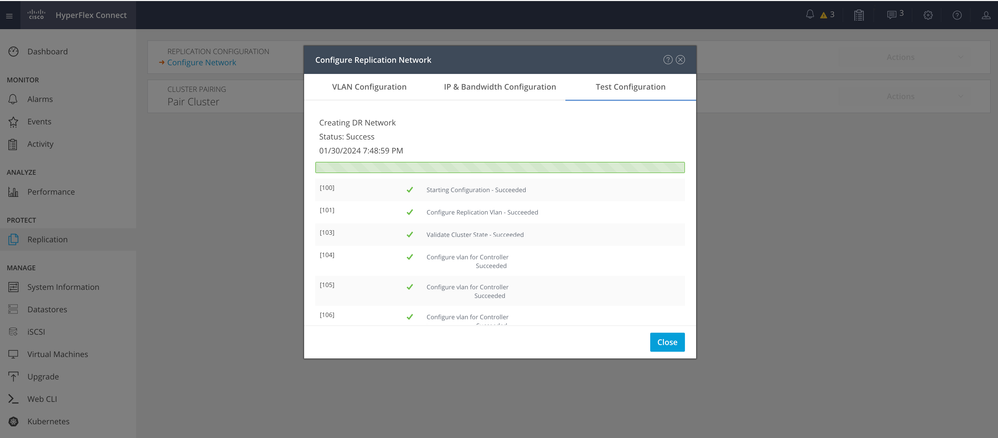

Stap 4. De configuratie wordt gevalideerd en toegepast. Klik na voltooiing op Sluiten:

Netwerkconfiguratie voor noodherstel

Netwerkconfiguratie voor noodherstel

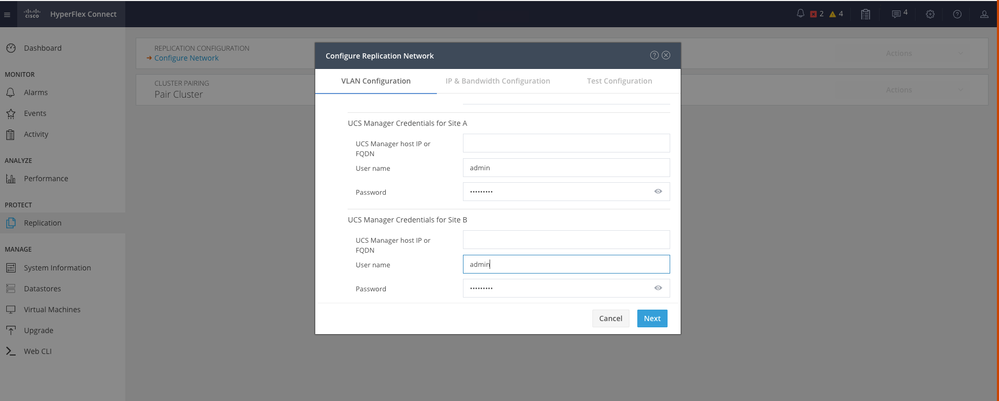

Stap 5. Configureer het netwerk in het andere cluster. In dit voorbeeld is het tweede cluster stretch, daarom zijn beide UCSM-referenties vereist. Vul de informatie in zoals van toepassing en klik op Volgende:

Configuratie tweede cluster-netwerk

Configuratie tweede cluster-netwerk

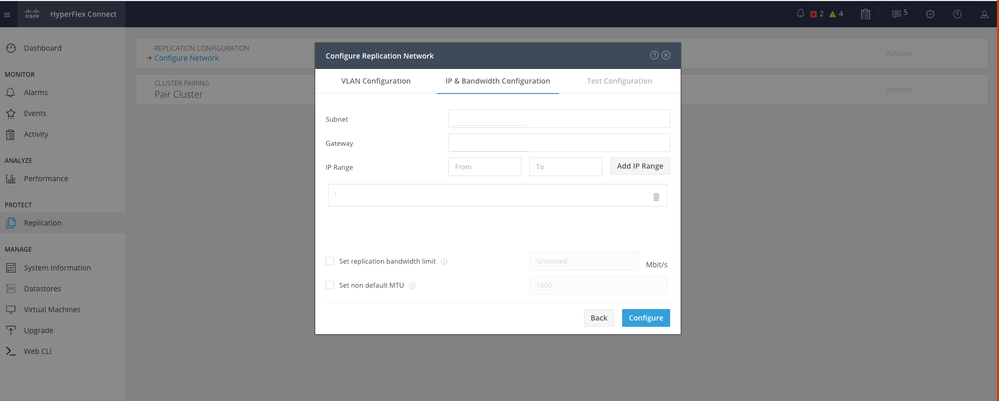

Stap 6. Stel de IP-informatie voor het replicatienetwerk in het tweede cluster in en voeg dezelfde subnetverbinding, gateway en IP-bereik toe. Zodra het IP-bereik is toegewezen, klikt u op IP-bereik toevoegen en vervolgens klikt u op Configureren:

Tweede cluster van netwerk configureren

Tweede cluster van netwerk configureren

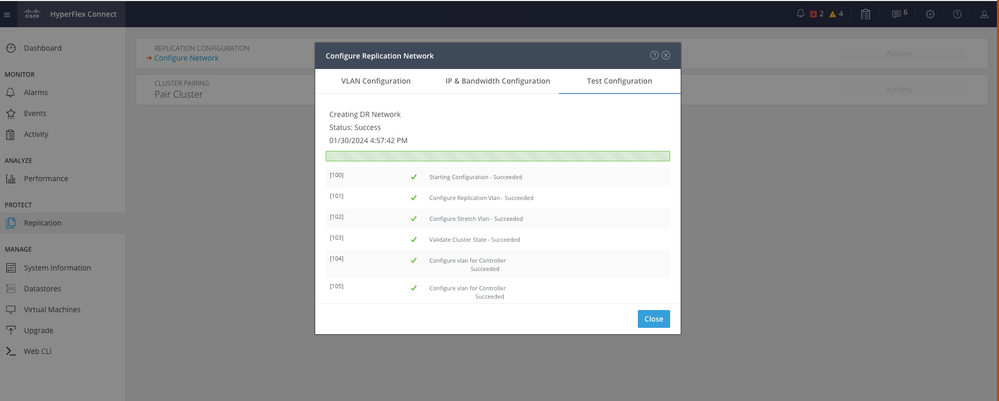

Stap 7. Nadat de configuratie is voltooid, wordt de successtatus weergegeven. Klik vervolgens op Sluiten:

Tweede cluster voor DR-netwerkconfiguratie

Tweede cluster voor DR-netwerkconfiguratie

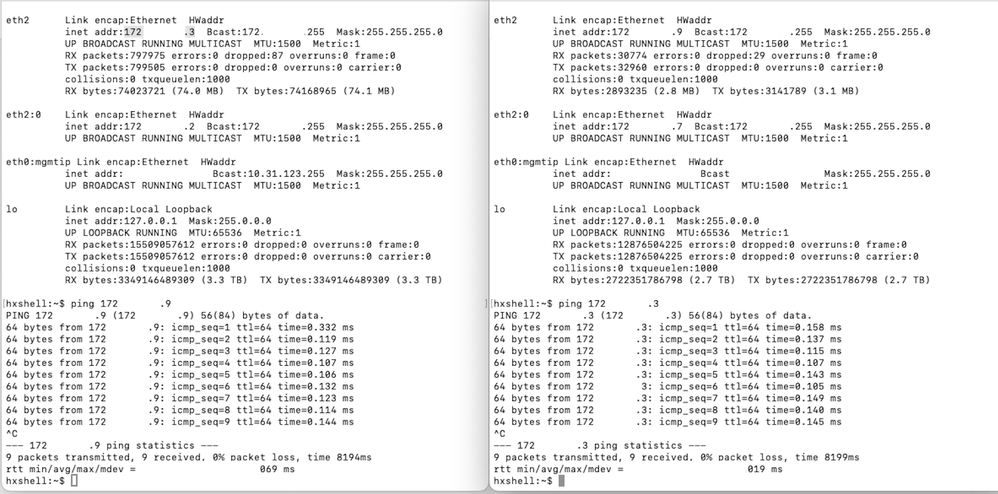

Opmerking: zodra het netwerk is geconfigureerd, is het een best practice om een netwerktest tussen de twee clusters te doen om te bevestigen dat ze elkaar kunnen bereiken. Gebruik ping om de IPs bereikbaarheid tussen de eth2 interfaces te testen.

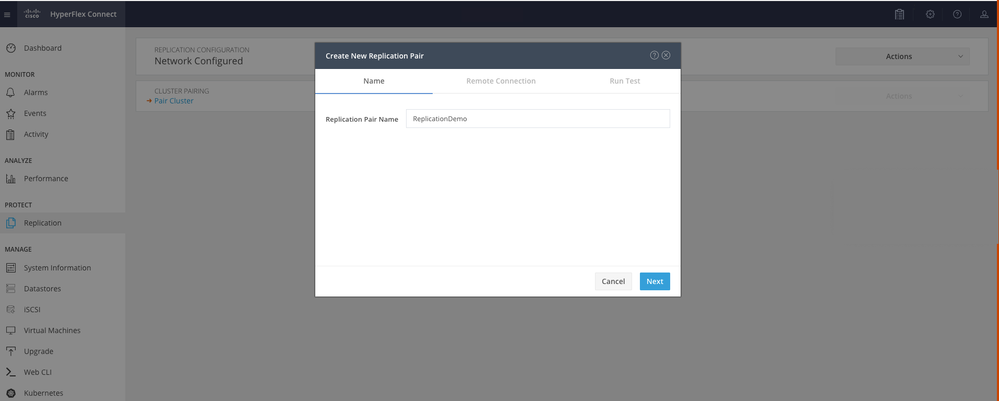

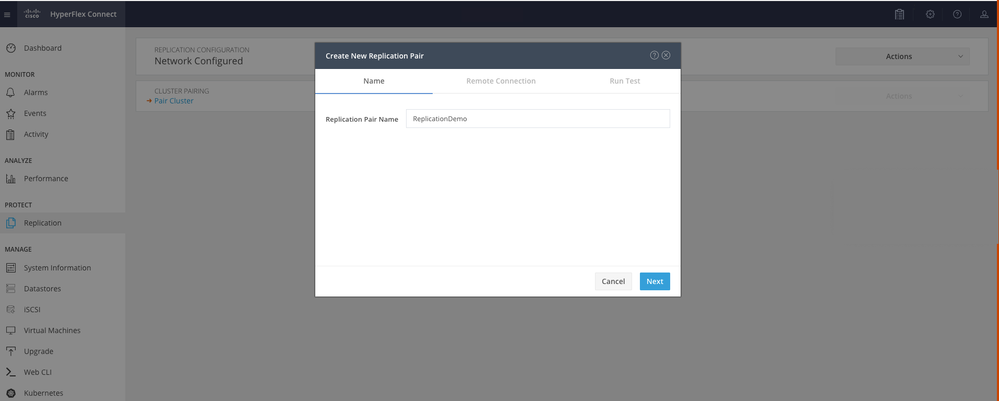

Stap 7. Wanneer u het replicatiepaar maakt, klikt u op replicatie en klikt u op paarcluster in de optie Cluster-paren. Wijs een naam toe aan de naam van het replicatiepaar en klik op Volgende:

replicatiepaar

replicatiepaar

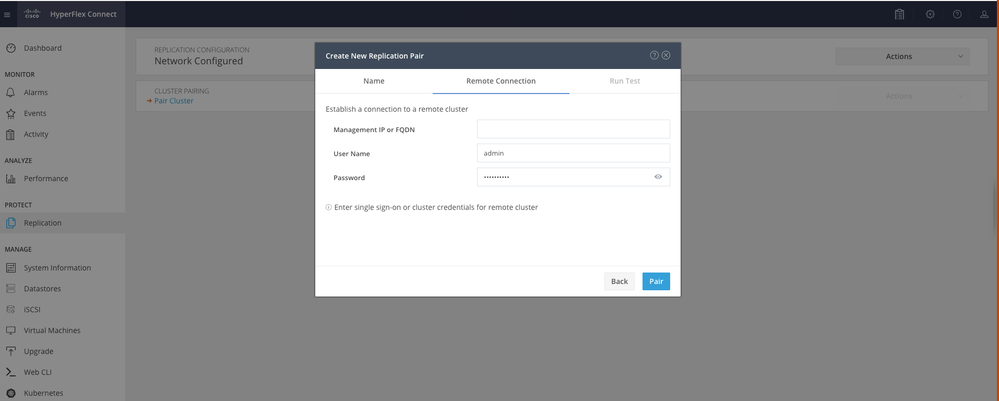

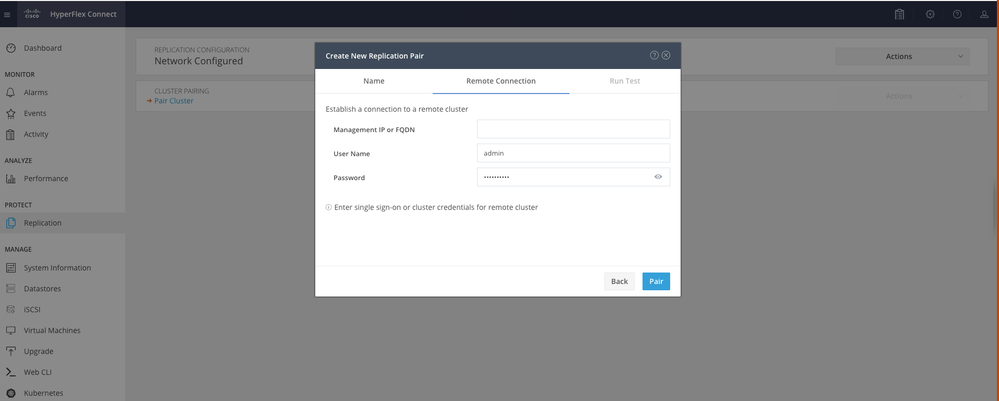

Stap 8. Verstrek het IP van het clusterbeheer of FQDN voor het cluster om het replicatiepaar te zijn en dan Paren te klikken:

Koppelingscluster

Koppelingscluster

m

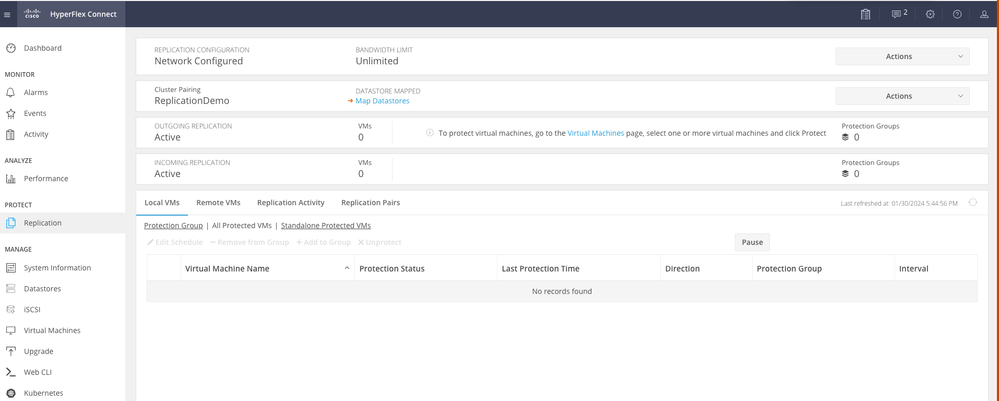

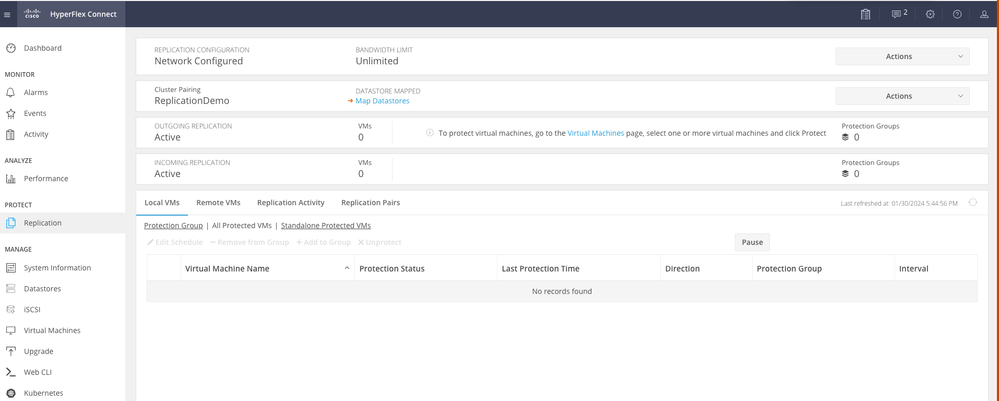

Stap 8. Zodra de clusters zijn gekoppeld, wordt alles ingesteld om de datastore-mapping tussen de twee clusters te starten, binnen dezelfde replicatiepagina. De optie Map Datastore wordt weergegeven. Klik erop:

Toewijzing van datastore

Toewijzing van datastore

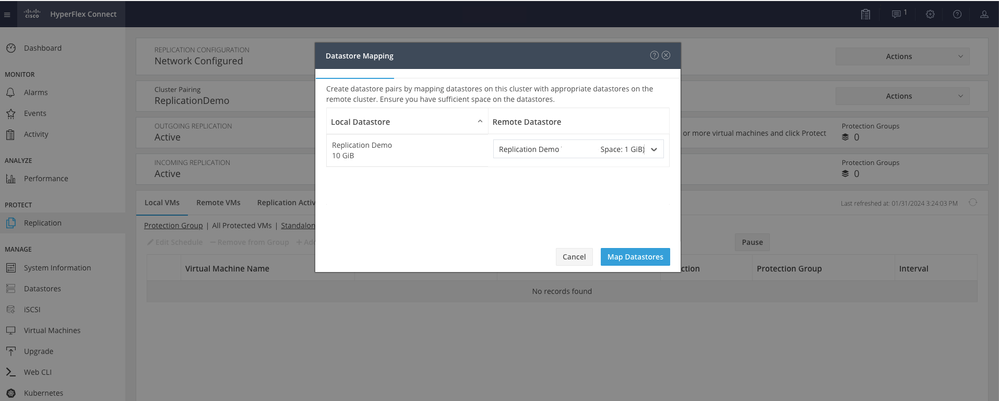

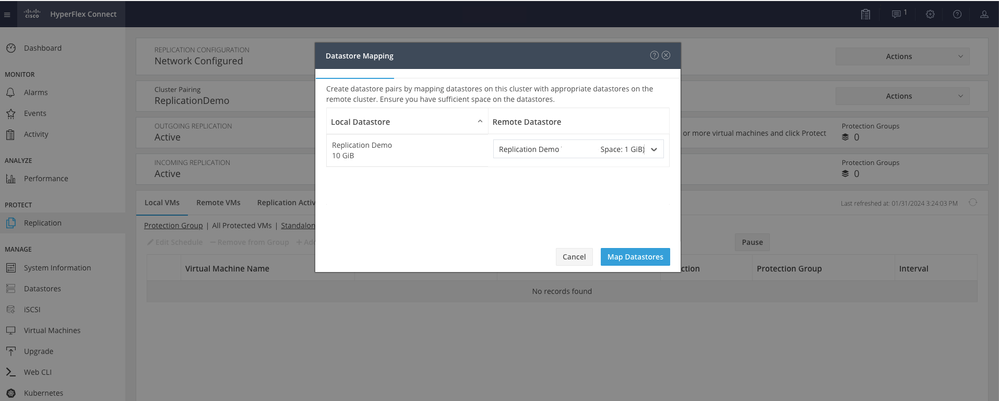

Stap 9. In het pop-upvenster verschijnt de Datastore Mapping, die de beschikbare datastores in het cluster links laat zien, en een uitrolmenu met de beschikbare datastores in het gekoppelde cluster waarin de VM's proberen te worden beschermd:

Toewijzing van datastores

Toewijzing van datastores

Opmerking: u kunt datastores van beide sites aan elkaar toewijzen, bijvoorbeeld Cluster1 kan datastores aan cluster2 toewijzen en Cluster2 kan datastores aan cluster1 toewijzen zonder extra configuratie.

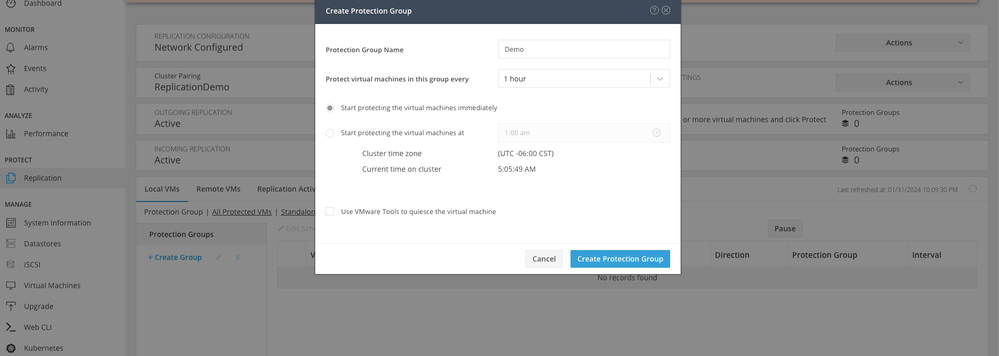

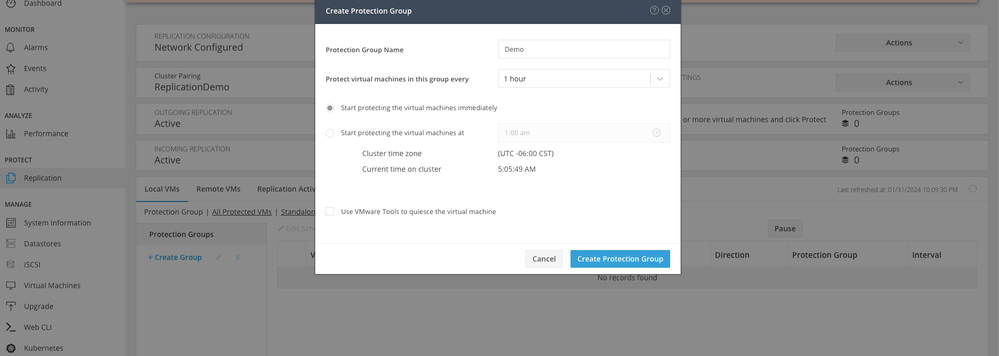

Stap 10. Nadat de datastores zijn toegewezen, definieert u de beveiligingsgroep, specificeert u een naam en selecteert u een tijdsperiode om de virtuele machines te beschermen die aan deze groep zijn gekoppeld. Geef tot slot het tijdstip aan waarop de beveiligingsgroep start en klik op Beveiligingsgroep maken.

Creatie van beschermingsgroep

Creatie van beschermingsgroep

Overwegingen over beschermingsgroepen

- De beschermingsgroep bepaalt hoe de gegevensbescherming zich gedraagt.

- Hiermee kunt u de frequentie specificeren om de virtuele machine te beschermen.

- Het kan gaan van 5 minuten tot 24 uur, ook de tijd wanneer de bescherming begint.

- Het kan een onmiddellijke of specifieke tijd hebben.

- VMware-tools kunnen worden ingeschakeld om de virtuele machine stil te zetten.

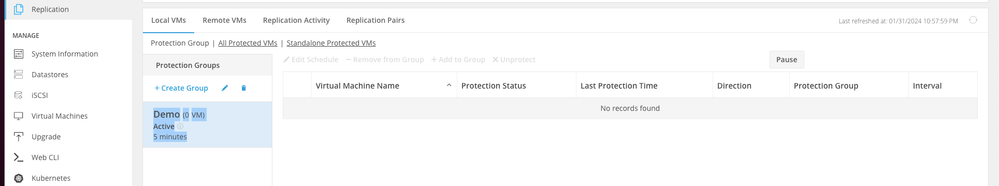

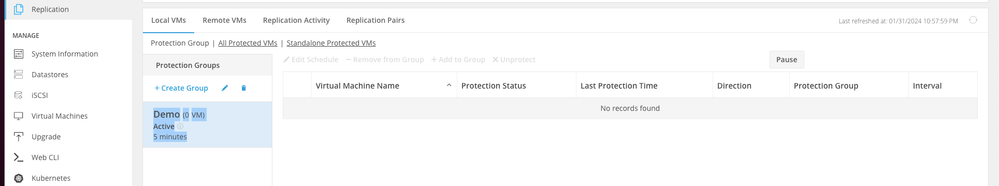

Er verschijnt een succesmelding die aangeeft dat de beschermingsgroep is opgericht en dat deze in het gebied van de beschermingsgroep wordt vermeld:

Beveiligingsgroep gemaakt

Beveiligingsgroep gemaakt

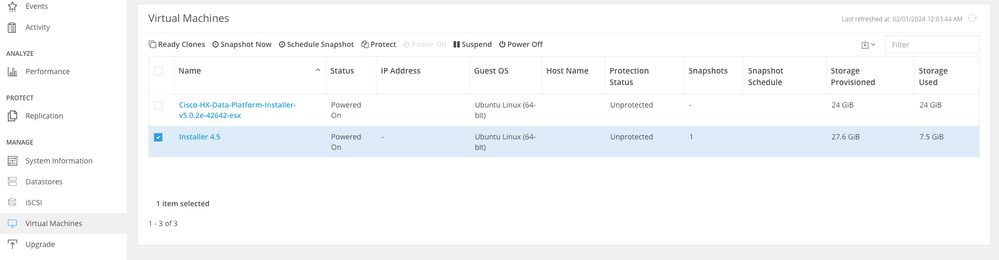

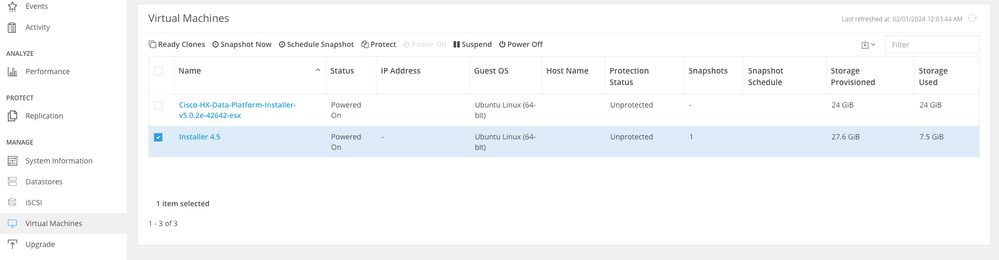

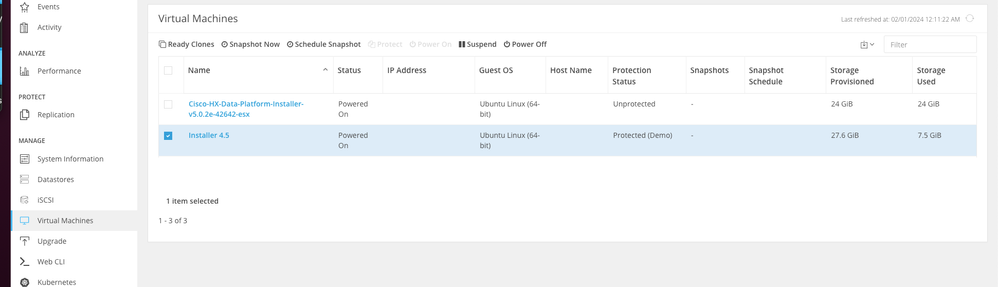

Stap 11. Als de beveiligingsgroep wordt gemaakt, is de laatste stap dat deze wordt toegewezen aan de virtuele machines die moeten worden beveiligd. Navigeer naar het tabblad Virtuele machines, selecteer de virtuele machine die moet worden beveiligd en klik op Protect:

Bescherming van virtuele machines

Bescherming van virtuele machines

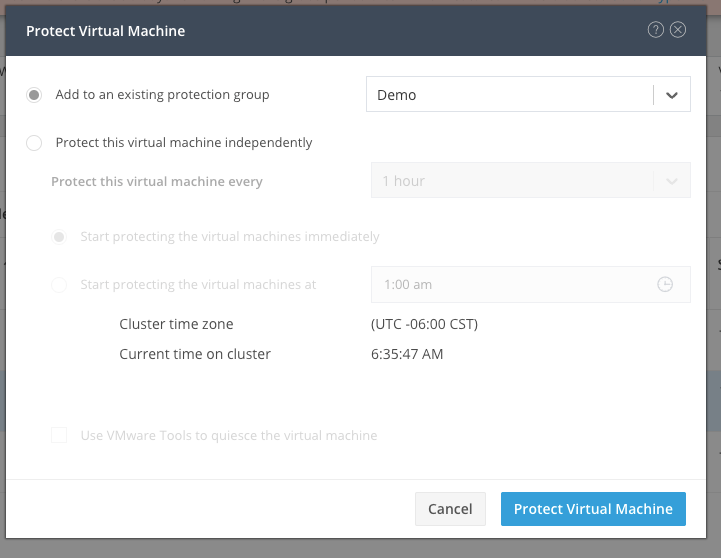

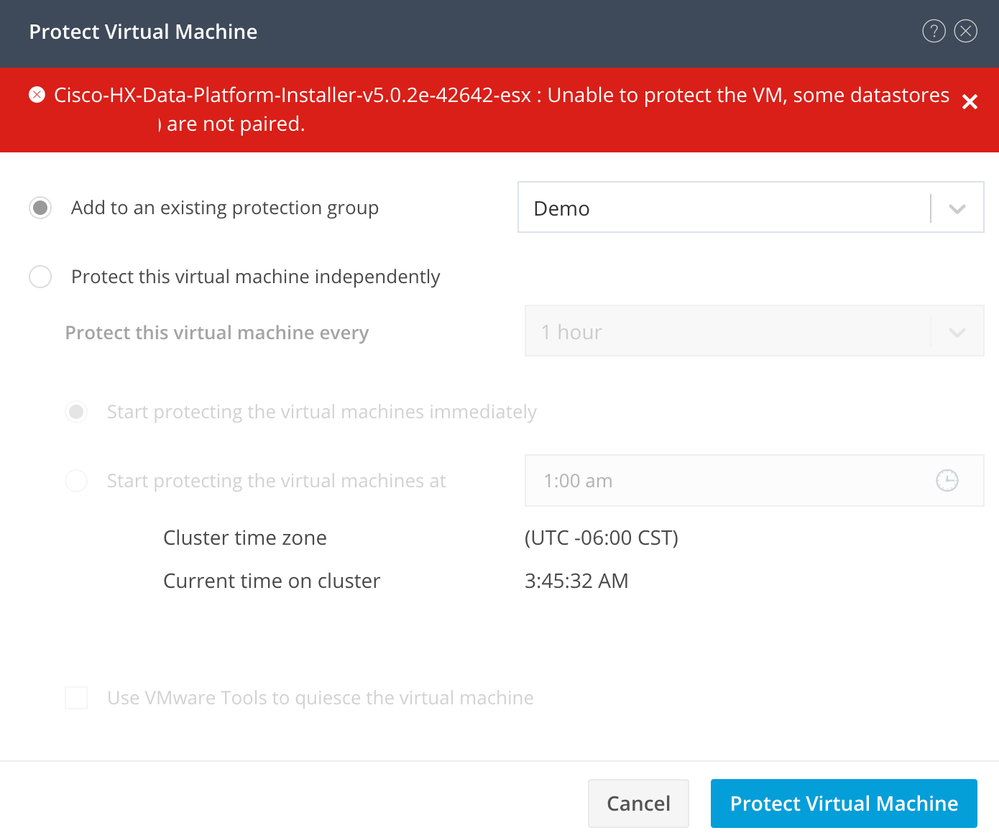

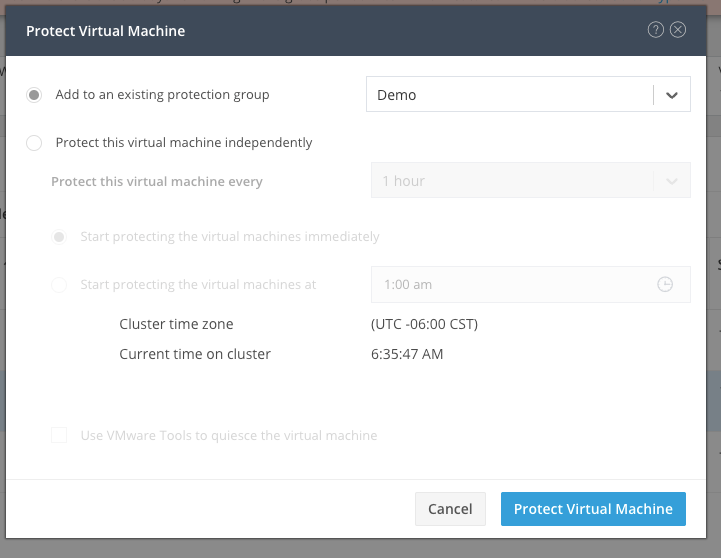

Er verschijnt een pop-upvenster om de gemaakte beveiligingsgroep toe te voegen, deze te selecteren en op Virtuele machine beveiligen te klikken:

De beschermingsgroep selecteren

De beschermingsgroep selecteren

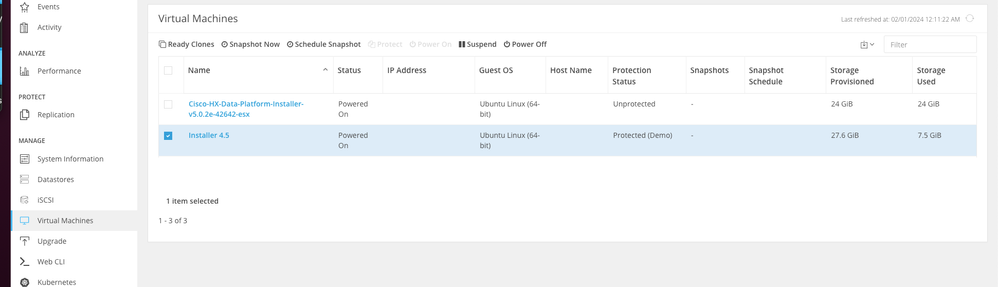

Als de VM is beveiligd, wordt deze weergegeven als beveiligd voor de Protection Group.

Beschermd voor VM

Beschermd voor VM

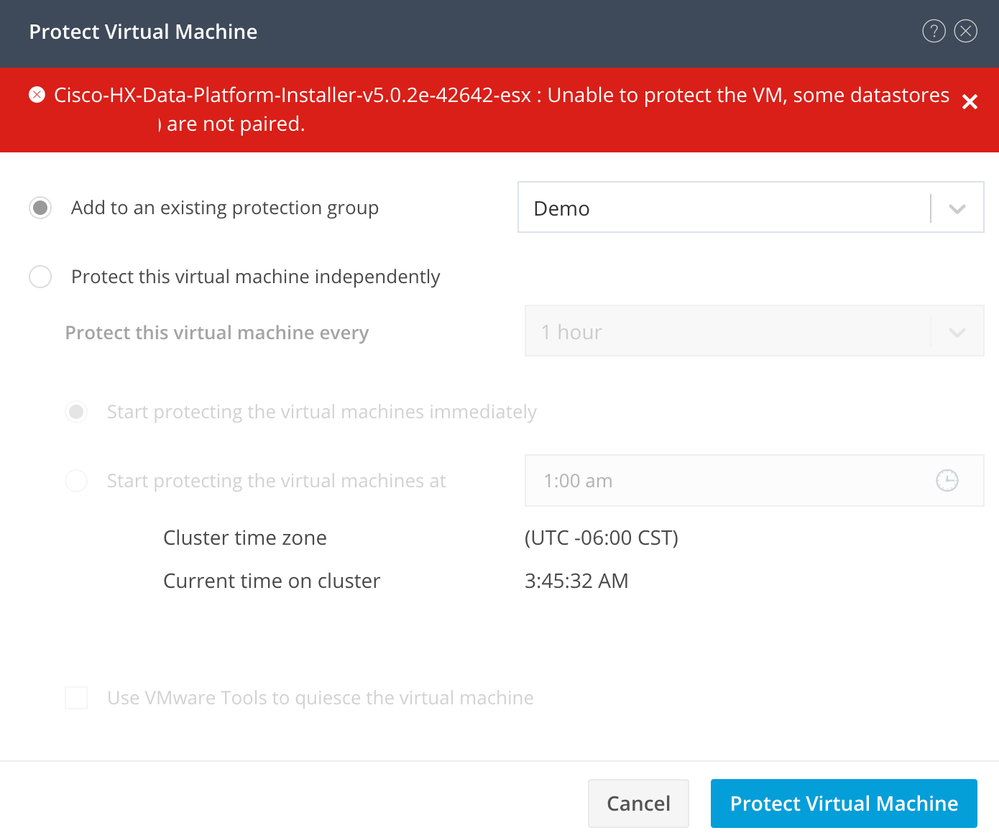

Opmerking: Zorg ervoor dat de beschermde VM tot een datastore behoort die in kaart wordt gebracht, anders mislukt de bescherming.

Problemen oplossen

Controleer de configuratie van de VM-bescherming

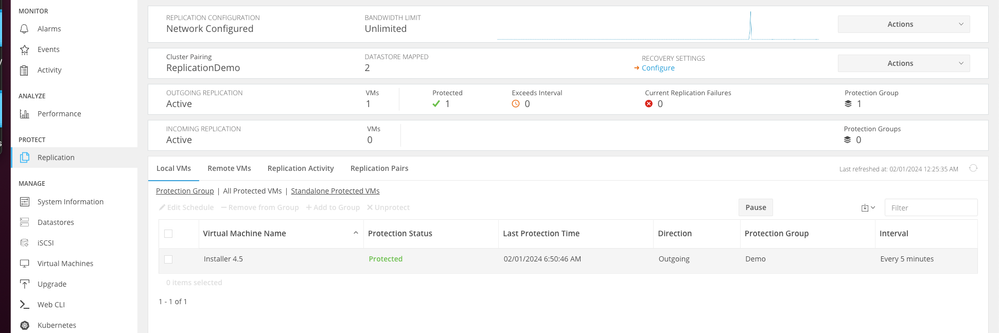

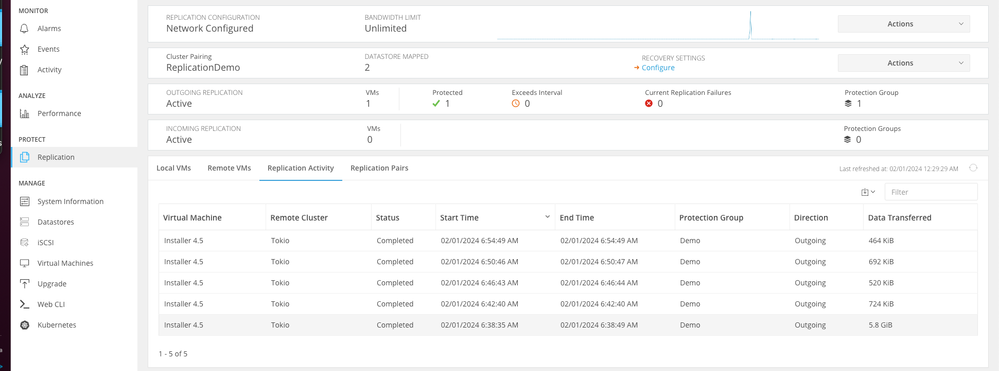

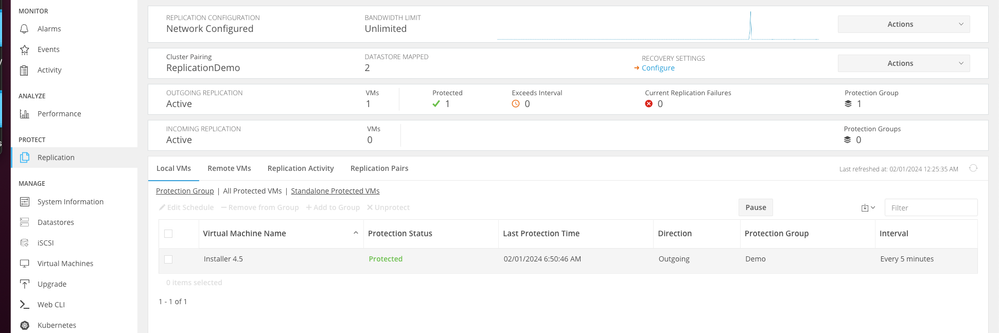

Het is een best practice om de VM-beveiliging te bewaken onder het tabblad replicatie:

Beveiligde VM's bewaken

Beveiligde VM's bewaken

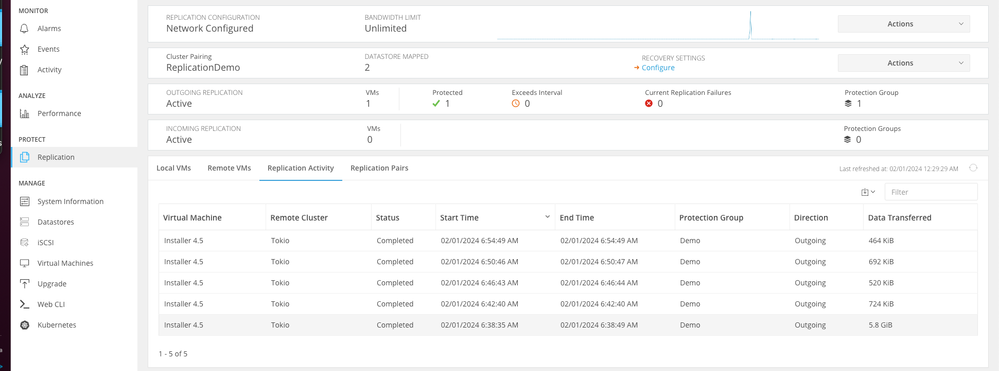

replicatieactiviteiten bewaken

De activiteiten van de replicatie kunnen worden gecontroleerd door in het tabblad van de activiteit van de replicatie te klikken:

replicatieactiviteiten

replicatieactiviteiten

Veelvoorkomende problemen

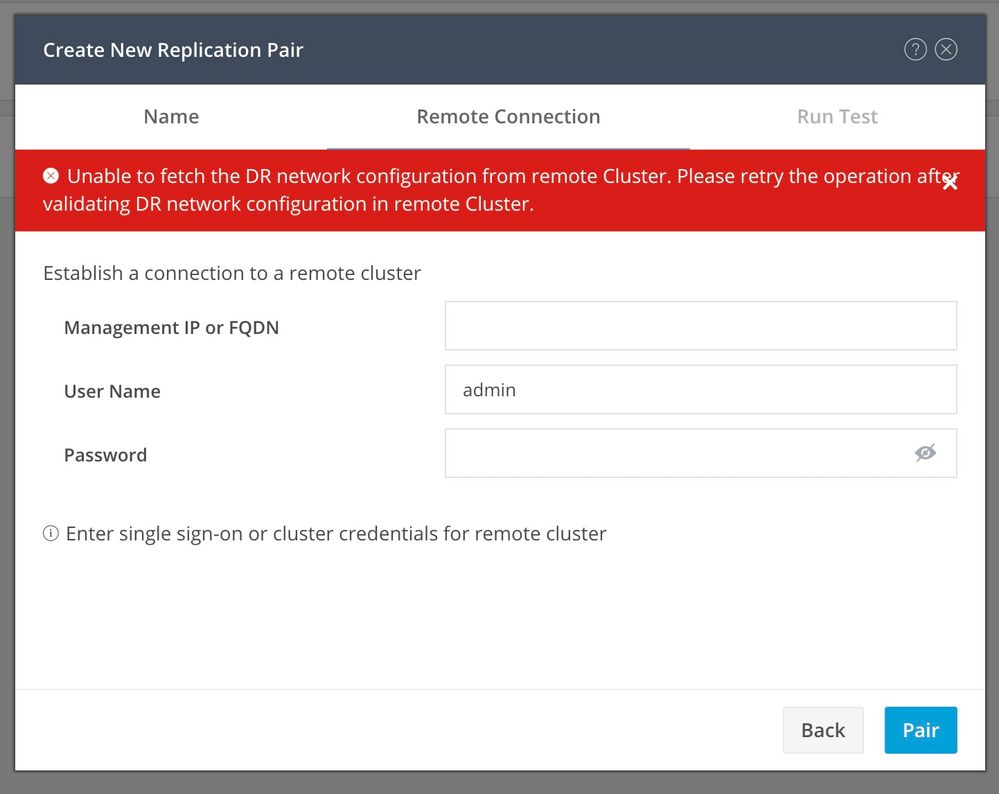

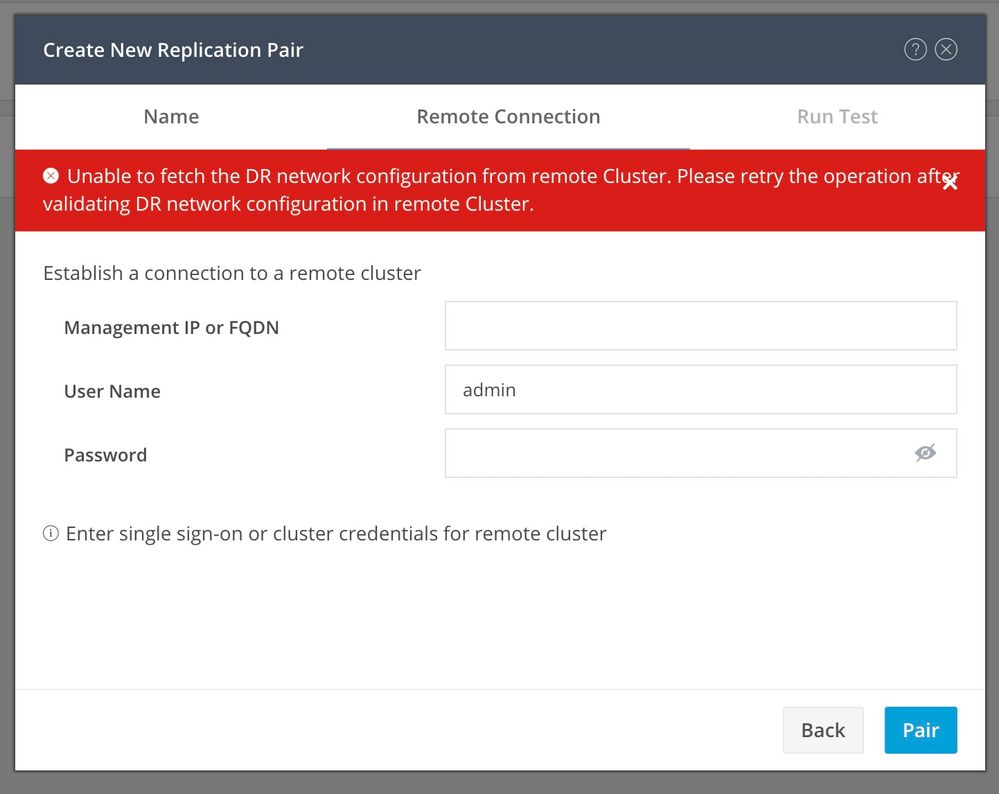

Problemen met paar

Problemen met koppelen kunnen verschijnen:

Problemen met koppelen

Problemen met koppelen

- Zorg ervoor dat het replicatienetwerk in beide clusters is geconfigureerd.

- Zorg ervoor dat clusters van elkaar bereikbaar zijn.

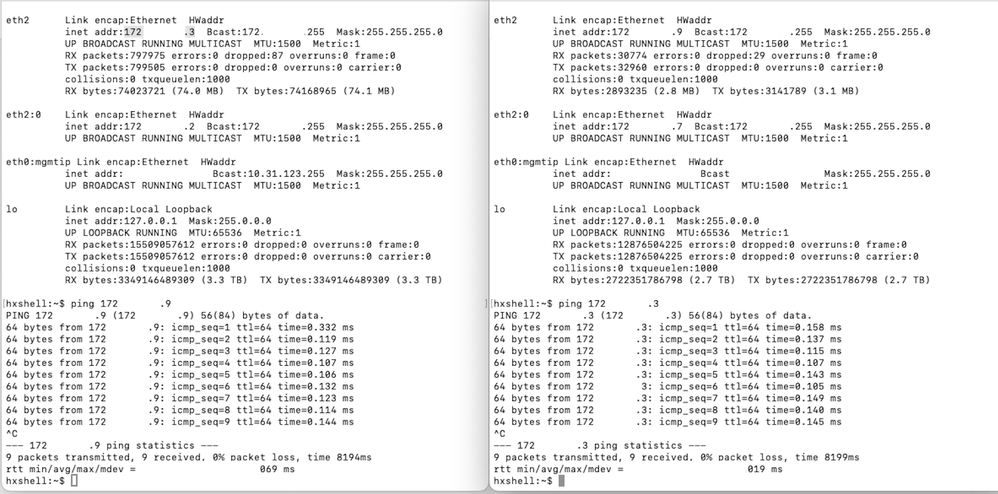

Connectiviteitsproblemen

- Controleer of eth2 aanwezig is. Gebruik de opdracht ifconfig op elk van de virtuele machines van de opslagcontroller om te bevestigen dat eth2 goed op hen is geconfigureerd.

- Gebruik ping om connectiviteit tussen de eth2 interfaces te testen.

- Verzeker de replicatie VLAN in beide clusters aanpassen.

- Zorg ervoor dat de replicatie VLAN correct is geconfigureerd in alle paden tussen de clusters.

Ping Test

Ping Test

Problemen met bescherming

Problemen met bescherming

Problemen met bescherming

- Zorg ervoor dat de te beveiligen VM tot een toegewezen datastore behoort.

- Zorg ervoor dat datastores correct zijn toegewezen.

Opmerking: voor sommige oplossingen is een interventie van het Technical Assistance Center (TAC) vereist. Open indien nodig een case met TAC.

Gerelateerde informatie

Feedback

Feedback