CUWN으로 무선 클라이언트 상호 운용성 문제 해결

다운로드 옵션

편견 없는 언어

본 제품에 대한 문서 세트는 편견 없는 언어를 사용하기 위해 노력합니다. 본 설명서 세트의 목적상, 편견 없는 언어는 나이, 장애, 성별, 인종 정체성, 민족 정체성, 성적 지향성, 사회 경제적 지위 및 교차성에 기초한 차별을 의미하지 않는 언어로 정의됩니다. 제품 소프트웨어의 사용자 인터페이스에서 하드코딩된 언어, RFP 설명서에 기초한 언어 또는 참조된 서드파티 제품에서 사용하는 언어로 인해 설명서에 예외가 있을 수 있습니다. 시스코에서 어떤 방식으로 포용적인 언어를 사용하고 있는지 자세히 알아보세요.

이 번역에 관하여

Cisco는 전 세계 사용자에게 다양한 언어로 지원 콘텐츠를 제공하기 위해 기계 번역 기술과 수작업 번역을 병행하여 이 문서를 번역했습니다. 아무리 품질이 높은 기계 번역이라도 전문 번역가의 번역 결과물만큼 정확하지는 않습니다. Cisco Systems, Inc.는 이 같은 번역에 대해 어떠한 책임도 지지 않으며 항상 원본 영문 문서(링크 제공됨)를 참조할 것을 권장합니다.

목차

소개

이 문서에서는 Cisco CUWN(Unified Wireless Network) 솔루션과 관련하여 발생하는 상호운용성 문제를 설명합니다.

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- Cisco 무선 AP

- 무선 LAN 컨트롤러(WLC)

- 관련 네트워크 디바이스

사용되는 구성 요소

이 문서는 특정 소프트웨어 및 하드웨어 버전으로 한정되지 않습니다.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

참고: 이 문서의 대상은 해당 항목의 사용, 구성 및 문제 해결에 대해 이미 잘 알고 있는 숙련된 무선 네트워크 엔지니어 및 관리자입니다.

배경 정보

다양한 클라이언트 디바이스가 있고 계속 개발되고 있음을 일반적으로 알 수 있습니다. 무선 네트워크에 대한 연결을 최대한 활용하고 인프라를 지원하기 위해 설정, 유지 또는 간단히 수행하는 것과 관련하여 다양한 문제가 발생할 수 있습니다.

이는 종종 클라이언트 디바이스 및/또는 무선 인프라 자체의 간단한 컨피그레이션 문제로 귀결될 수 있습니다. 그러나 일부 경우에는 이를 지원하는 특정 클라이언트 장치 및 구성 요소(신청자, WLAN 어댑터, 무선 드라이버 등) 및/또는 문제의 AP와 관련된 상호 운용성 문제가 원인일 수 있습니다. 무선 엔지니어는 이러한 상호운용성 문제를 통해 복잡한 문제를 파악하고 해결합니다.

이 문서에서는 Cisco의 CUWN(Unified Wireless Network) 솔루션으로 이러한 무선 상호운용성 문제를 효과적으로 조사하고 해결하기 위해 초기에 수집해야 하는 정보에 대해 자세히 설명합니다. 무선 클라이언트 장치와 액세스 포인트(AP) 무선 장치의 수 및 조합이 계속 증가함에 따라 이러한 포괄적인 접근 방식이 더욱 중요해지고 있습니다.이러한 요구 사항을 좌우할 수 있는 변수의 수가 무제한인 경우 이 문서에 설명된 내용에 대한 추가 정보가 요청되고 사례별로 수집되어야 할 수도 있습니다. 그러나 여기에 설명된 정보는 잠재적인 무선 클라이언트 상호 운용성 문제를 해결하기 위한 일반적인 지침입니다.

I. 문제 정의

문제를 해결하려는 의도로 효과적으로 접근하기 위한 첫 번째 단계는 현재 직면하고 있는 문제를 정확하게 정의하는 것입니다. 그러기 위해서는 최소한 이러한 질문에 답하고 답변이 명확하게 기록되어야 합니다.

- 문제가 특정 AP 모델 및/또는 무선 유형(2.4GHz 대 5GHz)으로 제한되어 있습니까?

- 특정 버전의 WLC 소프트웨어에서만 문제가 관찰됩니까?

- 특정 버전의 클라이언트 유형 및/또는 소프트웨어(OS 버전, WLAN 드라이버 버전 등)에서만 발생하는 문제입니까?

- 이 문제가 발생하지 않는 다른 무선 장치가 있습니까? 그렇다면, 그들은 무엇일까요?

- 클라이언트가 채널 폭이 20MHz이고 802.11ac가 비활성화된 개방형 SSID와 같은 간소화된 무선 설정에 연결된 상태에서 이 문제를 재현할 수 있습니까? 즉, 802.11n 모드와 802.11ac 모드에서만 문제가 발생합니까?

- 개방형 SSID로 문제를 재현할 수 없는 경우, 어떤 최소 보안 컨피그레이션에서 문제가 발생합니까? (PSK 또는 WLAN의 802.1X)

- 이전의 정상 작동이 확인된 구성 및 소프트웨어 버전은 무엇입니까?

그래. WLC 컨피그레이션 및 일반 로그

실행 구성

예외 없이 고객이 사용하는 기능, 특정 설정 및 기타 세부사항을 자세히 검토하려면 WLC 컨피그레이션을 수집해야 합니다. 이렇게 하려면 해당 WLC에 대한 텔넷/SSH 세션을 설정하고 다음 CLI 명령의 출력을 텍스트 파일에 저장해야 합니다.

config paging disable show run-config

전체 run-config 출력은 연결된 AP 및 관련 RF 정보에 대한 세부 정보를 포함하므로 항상 선호됩니다. 많은 수의 AP가 연결된 WLC(2500개 이상의 AP가 있는 8510 WLC)로 처음 작업하는 경우와 같은 경우 및 상황도 있습니다. 전체 show run-config가 지정된 수의 AP를 완료하는 데 30분 이상 걸릴 수 있으므로 빠른 검토를 위해 초기에 이러한 AP 정보 없이 WLC의 컨피그레이션만 수집하는 것이 좋습니다. 그러나 나중에 전체 run-config 출력을 수집해야 할 수도 있습니다.

이를 위해 선택적으로 다음 CLI 명령의 출력을 텍스트 파일에 수집할 수 있습니다.

config paging disable show run-config no-ap show wlan apgroups

WLC 구성 파일

show run-config 또는 show run-config no-ap 출력 외에도 WLC 컨피그레이션의 전체 백업을 수집하는 것이 좋습니다. Cisco Lab 환경에서 문제를 재현하기 위해 TAC/HTTS 및 BU 에스컬레이션을 통해 랩 재현을 수행해야 하는 경우 이를 참조하십시오. WLC의 백업은 TFTP 또는 FTP를 사용하여 외부 TFTP/FTP 서버에 컨피그레이션 파일을 저장하여 해당 WLC의 GUI 또는 CLI를 통해 수집할 수 있습니다. 다음 예에서는 TFTP를 사용하여 WLC 백업을 저장하는 데 GUI 및 CLI를 사용하는 것을 보여줍니다.

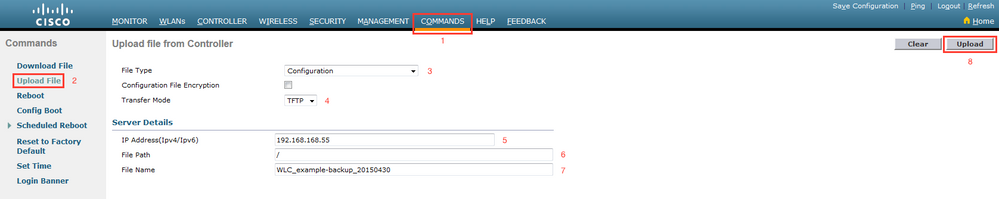

GUI

그림과 같이 Commands > Upload File > Configuration > Upload를 선택합니다.

CLI

transfer upload datatype config

transfer upload mode tftp transfer upload serverip <TFTP-Server_IP-address> transfer upload path / transfer upload filename <desired-filename> transfer upload start

WLC의 Syslog

이때 필요에 따라 추가 검토를 위해 WLC에서 현재 로그를 수집할 수도 있습니다. 보고된 문제가 재현되는 무선 클라이언트에 대한 테스트 직후 이러한 로그를 수집하는 것이 좋습니다. 고객이 WLC 로그를 외부 syslog 서버로 내보내는 경우 여기에서 해당 로그를 검색하려고 합니다. 그렇지 않으면 이 CLI 세션 출력을 다른 텍스트 파일에 저장하여 현재 WLC에 로컬로 저장된 msglog 및 traplog를 저장할 수 있습니다.

config paging disable show msglog show traplog

III. 클라이언트 장치 세부 정보 및 정보

다음 단계는 사용 중인 클라이언트 장치에 대한 정보 및 세부 사항을 최대한 수집하여 무선 상호운용성 문제가 발생할 수 있습니다. 이러한 정보에는 다음이 포함되어야 하지만 반드시 이에 국한되지는 않습니다.

- 클라이언트 유형(태블릿, 스마트폰, 노트북 PC 등)

- 장치 제작 및 모델

- OS 버전

- WLAN 어댑터 모델

- WLAN 어댑터 드라이버 버전

- 서플리컨트 사용됨(Windows Zero Config / Auto Config, Intel PROSet, ...)

- 무선 클라이언트 및 WLAN에서 사용하도록 구성된 보안(Open, PSK, EAP-PEAP/MSCHAPv2 등)

- 해당 벤더에서 제공하는 기본 설정에서 변경된 모든 클라이언트 매개변수를 확인합니다(슬립 상태, 로밍 매개변수, U-APSD 등).

참고: WLAN 관련 컨피그레이션의 스크린샷 등을 포함하는 클라이언트 디바이스와 관련된 추가 정보 또는 참고 사항도 필요에 따라 포함해야 합니다.

IV. 네트워크 토폴로지

트러블슈팅 작업과 RCA(Root Cause Analysis) 프로세스를 더욱 신속하게 진행하려면 상세하고 철저한 네트워크 토폴로지 다이어그램을 제공하는 것이 항상 좋습니다. 네트워크 토폴로지 다이어그램에는 네트워크 및 무선 인프라에 대한 세부 정보가 포함될 뿐 아니라, 네트워크에서 작동하는 해당 무선 장치(프린터/스캐너, 사용 중인 클라이언트 VLAN 등)와 서로 상대적인 위치에 대한 통찰력을 제공해야 합니다.

다양한 도구(Microsoft Visio, draw.io,...)와 다양한 스타일을 사용하여 이러한 네트워크 다이어그램을 만들 수 있습니다. 중요한 측면은 모든 관련 당사자와 공급업체가 검토할 수 있도록 제공된 다이어그램에 적절한 정보가 명확하게 반영되도록 하는 것입니다. 이미지에 표시된 대로 인프라 및 클라이언트 디바이스 모두에 대한 기본적이지만 유용한 정보를 캡처하는 네트워크 토폴로지의 예.

V. 추가 세부 정보 및 세부 사항 추적

최종 사용자가 문제를 겪는 클라이언트 디바이스를 테스트할 때 적절한 정보를 수집하도록 지원 다음 예제와 같이 테스트 당시에 관찰된 모든 클라이언트 문제 및 관련 세부 정보를 기록하기 위해 스프레드시트나 이와 유사한 스프레드시트를 선제적으로 생성하는 것이 좋습니다.

| MAC 주소 | 사용자 이름 | 보고된 증상에 대한 설명 | 최종 사용자가 증상을 관찰한 시간 | Ping 기본 게이트웨이 Y/N | WiFi 신호 상태(연결됨/연결 시도 중) | ipconfig /all(또는 동급) 기록 |

| xxyy.aabb.0011 | test_user1 | 간헐적으로 액세스 포인트와의 연결이 끊어집니다. | AP3에서 네트워크 연결 및 무선 연결이 끊어졌습니다. | 네트워킹 | 연결 시도 중 | ifconfig en0 en0: flags=8863<UP,BROADCAST,SMART,RUNNING,SIMPLEX,MULTICAST> mtu 1500 이더 xx:yy:aa:bb:00:11 inet6 fe80::848:cb8f:881a:4cbf%en0 prefixlen 64 secured scopeid 0x4 inet 192.168.10.237 넷마스크 0xffffff00 broadcast 192.168.10.255 nd6 options=201<PERFORMAND,DAD> 미디어: 자동 선택 상태: active |

이 연습의 목적은 일반적인 관심 패턴을 문서화하고 결정하는 데 도움이 될 뿐 아니라 현재 문제에 대한 정확한 그림을 얻는 것입니다. 이 스프레드시트를 데이터 수집에 사용할 준비가 되면 이제 테스트를 시작할 준비가 되었습니다. 몇 가지 추가적이면서도 중요한 고려 사항은 다음과 같습니다.

참고: 수집된 모든 디버그 및 패킷 캡처는 로그와의 더 쉬운 상관관계를 위해 동일한 NTP 서버에 동기화되어야 하며, 지정된 테스트에서는 동시에 수행해야 합니다.

참고: 문제가 관찰된 시점과 문제가 복구될 것으로 보이는 시점(해당되는 경우)에 대한 정확한 타임스탬프를 제공합니다.

참고: 항상 AP 및 WLC의 클라이언트 MAC 주소별로 필터링된 디버그를 수집합니다.

참고: 동일한 텔넷/SSH/콘솔 세션 내의 AP에서 show 및 debug 명령을 실행하지 마십시오. 이러한 명령은 그에 따라 다른 세션에서 개별적으로 수행됩니다.

참고: 콘솔의 속도가 느려 효과가 낮기 때문에 텔넷/SSH에서는 AP 디버그를 수행하는 것이 좋습니다.

VI WLC - Show 및 Debug 명령

잠재적인 무선 클라이언트 상호 운용성 문제를 재현하고 해결하기 위해 테스트를 수행할 경우, 사용 중인 무선 인프라에서 디버깅 및 추가 로그를 수집하는 것이 중요합니다. 이 두 섹션에서는 각각 WLC 및 AP에서 수집되는 특정 로그 및 초기 디버그 출력에 대해 자세히 설명할 수 있습니다.

WLC 디버그 명령

config sessions timeout 0

debug client <MAC_address> debug dhcp message enable

당면한 문제의 특성과 관련하여, 이러한 WLC 디버그를 사례별로 추가할 수도 있습니다.

- debug aaa detail enable - AAA 서버에 인증 관련 문제가 있는 경우 사용합니다.

- debug aaa events enable - AAA 서버에 인증 관련 문제가 있는 경우 사용합니다.

- debug aaa all enable - 인증 문제에 이 기능을 사용합니다. 이 디버그의 출력은 자세히 표시되므로 꼭 필요한 경우에만 사용합니다(AAA 재정의 사례의 경우,...).

- debug mobility handoff - WLC 간에 로밍 문제가 있을 때 사용합니다.

문제가 해당 무선 클라이언트에 재현되면, 그 전후 섹션에 설명된 모든 정보가 수집되고 문서화됩니다. 이러한 CLI 명령을 실행하려면 WLC에서 디버그를 비활성화해야 합니다.

debug disable-all

WLC Show 명령

config paging disable show time show client detail <MAC_address> ping <client_IP-address> <repeat count [1-100]>

앞에서 언급한 대로 한 텔넷/SSH 세션에서 WLC 디버그를 실행하고 WLC에 대한 다른 텔넷/SSH에서 이러한 show 명령의 출력을 수집합니다. 이 섹션에서 자세히 설명하는 AP 디버그 및 show 명령을 수집하려면 동일한 작업을 수행해야 합니다.

7. AP - 표시 및 디버그 명령

경량형 Cisco IOS® 액세스 포인트

2600, 2700, 3700 또는 이전 모델 Cisco 액세스 포인트 등 테스트에 포함된 경량 Cisco IOS® AP에서 디버그를 시작하기 전에 클라이언트가 테스트할 때 문제의 AP에 대한 텔넷/SSH/콘솔 세션 시간의 시간 초과를 방지하려면 먼저 AP에서 다음 CLI 명령을 실행해야 합니다.

debug capwap console cli config t line vty 0 4 exec-timeout 0 session-timeout 0

직렬/콘솔 연결에 대한 실행 및 세션 시간 제한을 비활성화하려면 콘솔 연결을 사용하고 line vty 0 4 문을 line console 0으로 대체하려면 다음 단계를 수행할 수도 있습니다.

- line console 0 - serial 세션 시간 초과 매개변수를 수정하는 데 사용

- 행 vty 0 4 - 텔넷/SSH 세션 시간 초과 매개변수를 수정하는 데 사용

AP Show 명령

테스트를 시작하기 전에 먼저 AP에서 이러한 show 명령의 샘플을 수집해야 합니다. 해당 무선 클라이언트와 관련된 각 테스트마다 테스트 완료 전후에 두 번 이상 이러한 show 명령의 출력을 수집합니다.

term len 0 show clock show tech show capwap client mn show int do1 dfs show logging more event.log show trace dot11_rst display time format local show trace dot11_rst show trace dot11_bcn display time format local show trace dot11_bcn

AP 디버그 명령

앞서 설명한 show 명령의 초기 출력을 수집했으면 이제 표시된 것처럼 별도의 텔넷/SSH 세션에서 동일한 액세스 포인트에서 디버그를 활성화할 수 있습니다. 전체 출력을 텍스트 파일에 저장해야 합니다.

debug dot11 {d0|d1} monitor addr <client_MAC-address>

debug dot11 {d0|d1} trace print clients mgmt keys rxev txev rcv xmt txfail ba

term mon

| 플래그 | 설명 |

| d0 | 2.4GHz 무선 장치(슬롯 0) |

| D1 | 5GHz 무선 장치(슬롯 1) |

| 관리 | 관리 패킷 추적 |

| 바 | 추적 블록 ACK 정보 |

| 이력서 | 수신된 패킷 추적 |

| 키 | 추적 세트 키 |

| 렉세브 | 수신된 이벤트 추적 |

| 차세 | 전송 이벤트 추적 |

| 차스라트 | 라디오에 대한 추적 전송 |

| xmt | 전송 패킷 추적 |

| 탈세 | 전송 실패 추적 |

| 비율 | 추적 속도 변경 |

테스트 및 데이터 수집 프로세스가 완료되면 AP에서 디버그를 비활성화하려면 AP에서 다음 CLI 명령을 실행할 수 있습니다.

u all

AP-COS 액세스 포인트

802.11ac wave 2 지원 액세스 포인트 이상(예: 1800, 2800 및 3800 모델 액세스 포인트)의 경우 이러한 최신 모델 AP는 AP-COS라고 하는 액세스 포인트 플랫폼에 완전히 새로운 운영 체제를 도입합니다. 따라서 이전에 자세히 설명한 기존 경량 Cisco IOS® 기반 액세스 포인트에서 사용된 모든 명령이 그대로 적용되지는 않습니다. 문제를 해결할 때 다양한 클라이언트 STA 장치 및 AP-COS 모델 AP와의 상호 운용성 문제가 발생할 경우, 이러한 정보는 해당 테스트와 관련된 AP-COS 액세스 포인트에서 수집해야 합니다.

테스트에 포함된 AP-COS 모델 AP에서 디버그를 시작하기 전에 클라이언트가 테스트할 때 문제의 AP에 대한 텔넷/SSH/콘솔 세션 시간의 시간 초과를 방지하려면 먼저 AP에서 다음 CLI 명령을 실행해야 합니다.

exec-timeout 0

AP-COS Show 명령

테스트를 시작하기 전에 먼저 AP에서 이러한 show 명령의 샘플을 수집해야 합니다. 해당 무선 클라이언트와 관련된 각 테스트마다 테스트 완료 전후에 두 번 이상 이러한 show 명령의 출력을 수집합니다.

term len 0

show clock show tech

show client statistics <client_MAC-address>

show cont nss status

show cont nss stats

show log

1800년 시리즈 | AP-COS 디버그 명령

이러한 디버깅은 18xx 시리즈 액세스 포인트에 적용됩니다. 이는 1800 Series AP에 사용되는 칩셋이 2800/3800 Series 액세스 포인트에서 사용되는 칩셋과 다르기 때문에 이 시나리오에서는 비교별로 다른 디버그가 필요합니다. 다음 섹션에서는 2800/3800 시리즈 AP의 해당 디버그에 대해 설명합니다.

앞서 언급한 show 명령의 초기 출력을 수집한 후에는 표시된 대로 별도의 텔넷/SSH 세션에서 동일한 1800 액세스 포인트의 디버그를 활성화해야 합니다. 전체 출력을 텍스트 파일에 저장해야 합니다.

debug dot11 client level events addr <client_MAC-address> debug dot11 client level errors addr <client_MAC-address> debug dot11 client level critical addr <client_MAC-address> debug dot11 client level info addr <client_MAC-address> debug dot11 client datapath eapol addr <client_MAC-address> debug dot11 client datapath dhcp addr <client_MAC-address> debug dot11 client datapath arp addr <client_MAC-address>

클라이언트 상호 운용성 문제를 더 자세히 해결하려면 18xx AP에서 추가 디버그를 활성화해야 하는 경우도 있습니다. 그러나 이는 Cisco TAC 엔지니어가 해당 서비스 요청/케이스에 대해 요청한 경우에만 수행해야 합니다.

추가 디버그는 출력에 훨씬 더 자세한 내용이 표시될 수 있을 뿐만 아니라 AP에 추가 로드를 발생시킬 수 있으므로 적절한 분석을 위해 추가 시간이 필요합니다. 많은 클라이언트 디바이스가 테스트 중인 동일한 AP 또는 유사한 변수에 연결을 시도하는 경우 특정 조건에서 서비스를 중단시킬 수 있습니다.

1800 또는 2800/3800 Series AP에서든 AP-COS 변형 액세스 포인트에서 디버그를 비활성화하려면 테스트 및 데이터 수집 프로세스가 완료되면 AP에서 다음 CLI 명령을 실행할 수 있습니다.

config ap client-trace stop

2800/3800 시리즈 | AP-COS 디버그 명령

앞서 언급한 show 명령의 초기 출력을 수집한 후에는 표시된 대로 별도의 텔넷/SSH 세션에서 동일한 2800/3800 액세스 포인트의 디버그를 활성화해야 합니다. 전체 출력을 텍스트 파일에 저장해야 합니다.

config ap client-trace address add <client_MAC-address>

config ap client-trace filter all enable

config ap client-trace output console-log enable

config ap client-trace start

term mon

테스트 및 데이터 수집 프로세스가 완료되면 1800/2800/3800 시리즈 AP에서 디버그를 비활성화하려면 AP에서 다음 CLI 명령을 실행할 수 있습니다.

config ap client-trace stop

VIII. 클라이언트측 패킷 캡처

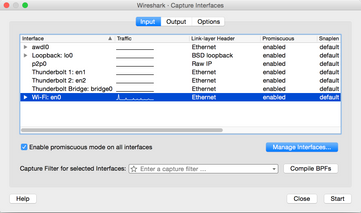

노트북 PC, MacBook 또는 이와 유사한 경우 사용 중인 클라이언트 디바이스에서 문제를 재현하는 데 사용되는 클라이언트 디바이스의 무선 인터페이스에서 프로미스큐어스 모드 패킷 캡처를 수집해야 합니다. Netmon 3.4(Windows에만 해당) 또는 Wireshark와 같은 일반적인 유틸리티를 다운로드하여 사용하여 이 캡처를 수집하고 *.pcap 파일에 저장할 수 있습니다. 디바이스에 따라 다르며, 해당 클라이언트에서 tcpdump 또는 이와 유사한 것을 수집할 수도 있으므로, 이와 관련하여 도움이 필요하면 클라이언트 디바이스 제조업체에 문의해야 할 수도 있습니다.

다음은 MacBook Pro에서 무선 인터페이스에 대한 Wireshark 캡처를 구성하는 예입니다.

모든 패킷 캡처와 마찬가지로, 수집하는 데 어떤 유틸리티가 사용되는지에 관계없이 파일을 pcap 파일 형식(*.pcap, *.pcapng, *.pkt,...)으로 저장해야 합니다. 이는 모든 부서의 Cisco 엔지니어가 패킷 캡처 파일을 쉽게 볼 수 있을 뿐만 아니라 다른 공급업체 및 조직의 엔지니어(Intel, Apple, ...)도 쉽게 볼 수 있도록 하기 위한 것입니다. 이를 통해 더욱 원활한 협력 및 협업 프로세스가 가능해지며, Cisco와 클라이언트 장치 공급업체 모두 잠재적인 상호운용성 문제를 더 효과적으로 조사하고 해결할 수 있습니다.

IX. OTA(Over-the-Air) 패킷 캡처

잠재적 또는 기존 무선 상호운용성 문제를 효과적으로 해결하기 위해서는 문제의 고품질 OTA 패킷 캡처를 수집하는 것이 중요합니다. 이를 통해 무선 클라이언트와 해당 액세스 포인트 무선 장치 간의 실제 802.11 무선 통신을 자세히 분석할 수 있을 뿐 아니라, 클라이언트 측 및 무선 인프라 로그와 디버그에 대한 추가 관점을 제공할 수 있습니다. 이는 잠재적인 무선 상호운용성 문제의 모든 테스트를 예외 없이 수행해야 하는 중요한 단계입니다.

그러나 최종 고객이 OTA 패킷 캡처를 수집할 준비가 제대로 되어 있지 않은 경우가 많습니다. 이는 무선 엔지니어가 자주 직면하는 일반적인 장애물이며, 고객과 함께 다양한 방식으로 이를 극복해야 합니다. Cisco 지원 포럼의 이 문서는 고객을 안내하고 그에 따라 교육하는 데 도움이 되는 좋은 출발점이 될 수 있습니다.

OTA 패킷 캡처는 pcap 파일 형식(*.pcap, *.pcapng, *.pkt,...)으로 수집되고 802.11 메타 데이터(RSSI, 채널, 데이터 속도,...)를 포함하는 것이 가장 중요합니다. 또한 OTA 스니퍼는 테스트 중에 항상 문제의 클라이언트 디바이스에 가까이 있어야 테스트 대상 클라이언트 디바이스에서 보내고 받은 트래픽의 정확한 관점을 확인할 수 있습니다.

참고: 해당 테스트가 클라이언트 디바이스 로밍 시나리오와 관련된 경우, 집계된 패킷 캡처에서 둘 이상의 802.11 채널을 모니터링해야 합니다. 그런 다음 현재 Fluke Networks의 AirMagnet WiFi Analyzer를 사용하지 않는 것이 좋습니다.

그 이유는 이 유틸리티를 사용하여 집계된 패킷 캡처가 Wireshark 또는 기타 유사한 유틸리티에서 쉽게 볼 수 있는 pcap 스타일 형식이 아니라 현재 전용 파일 형식으로 저장되기 때문입니다. OTA 패킷 캡처가 비독점적 파일 형식인지 확인합니다. 따라서 관련된 모든 당사자 및 벤더가 언제든지 모든 캡처 파일을 쉽게 검토할 수 있으며, 궁극적으로 모든 해결 작업을 신속하게 처리할 수 있습니다.

다음은 OTA 패킷 캡처를 수집하는 몇 가지 일반적인 방법입니다.

- Wireshark가 포함된 AirPCAP

- 맥북 프로

- OmniPeek Professional, OmniPeek Enterprise 등

- OmniPeek 원격 도우미(ORA)

- 스니퍼 모드의 Cisco AP

802.11n 캡처

802.11n 무선 클라이언트가 포함된 OTA 패킷 캡처의 경우, 현재로서는 더 유연하고 사용하기 쉽습니다. 이는 OmniPeek 등의 다양한 툴과 함께 쉽게 사용할 수 있는 사용 가능한 무선 USB WLAN 어댑터가 다양하기 때문입니다.

802.11n OTA 캡처를 수집하는 데 사용되는 특정 무선 어댑터의 기능이 트러블슈팅을 시도하는 클라이언트 디바이스에서 사용하는 실제 WLAN 칩셋의 기능과 어떻게 비교되는지 알아두십시오. 예를 들어 클라이언트 장치에 2SS(spatial stream) 지원 802.11n 칩셋을 사용하는 잠재적인 무선 상호 운용성 문제가 있는 경우. 그런 다음 OTA 패킷 캡처를 수집하는 데 사용되는 무선 어댑터가 802.11n 이상 사양의 2SS 이상의 어댑터인지 확인하는 것이 좋습니다.

802.11ac OTA 캡처

3개의 공간 스트림(3SS) 802.11ac 캡처의 경우 Mac OS X 10.10.x 이상에서 2014 모델 MacBook Pro 이상의 네이티브 스니핑 기능을 사용할 수 있습니다. 2개의 Spatial Stream 802.11ac 클라이언트 디바이스의 문제를 해결할 경우 802.11ac 캡처에 MacBook Air를 사용할 수도 있습니다. 맥북의 Air 모델은 본 논문 작성 당시 현재 2SS 전용 WLAN 칩셋을 사용하고 있다. 다양한 방법을 통해 Mac OS X를 사용하여 OTA 패킷 캡처를 수집하는 방법에 대한 지침은 나열된 Cisco 지원 포럼 문서를 참조하십시오.

또한 스니퍼 모드에서 2702/2802/3702/3802 Series 또는 유사한 AP를 사용하여 3SS를 사용하는 적절한 802.11ac 패킷 캡처를 수집할 수 있습니다. 사용 가능한 802.11ac 무선 어댑터의 현재 목록에 대해서는 나열된 리소스를 참조할 수도 있습니다. OmniPeek와 같은 일반적인 툴과 함께 사용할 수 있는 것도 있고 802.11ac 패킷 캡처(Ralink의 칩셋, Atheros,...):

https://wikidevi.com/wiki/List_of_802.11ac_Hardware#Wireless_adapters

또한 스니퍼 모드에서 2702/2802/3702/3802 Series 또는 유사한 AP를 사용하여 3SS를 사용하는 적절한 802.11ac 패킷 캡처를 수집할 수 있습니다. 편의를 위해 스니퍼 모드에서 Cisco AP를 구성하고 OTA 패킷 캡처를 수집하는 방법에 대한 단계별 지침은 Cisco 지원 포럼 문서를 참조하십시오.

무선 클라이언트 장치로 로밍 시나리오를 해결하는 경우 일반적인 문제는 여러 채널에서 OTA 패킷 캡처를 효과적으로 수집하는 것입니다. 다수의 802.11 채널들을 동시에 모니터링하는 이러한 방법은 집성된 OTA 패킷 캡처의 수집에 의해 달성된다. 이를 위해 호환 가능한 네트워크 분석 소프트웨어와 함께 여러 호환 802.11ac 가능 USB WLAN 어댑터를 사용하는 것이 좋습니다. 일부 일반적인 802.11ac 지원 USB WLAN 어댑터에는 OmniPeek(802.11ac)용 Savvius WiFI Adapter, Netgear A6210 등이 있습니다.

X. 요약

다음은 CUWN을 통해 잠재적 무선 클라이언트 상호 운용성 문제를 효과적으로 해결하기 위해 수집해야 하는 정보를 간단히 정리한 것입니다. 이 섹션은 필요에 따라 빠른 참조 섹션으로 제공됩니다.

I. 문제 정의

- 문제가 특정 액세스 포인트 모델 및/또는 무선 유형(2.4GHz 대 5GHz)으로 제한되어 있습니까?

- 특정 버전의 WLC(Wireless LAN Controller) 소프트웨어에서만 문제가 관찰됩니까?

- 특정 버전의 클라이언트 유형 및/또는 소프트웨어(OS 버전, WLAN 드라이버 버전 등)에서만 발생하는 문제입니까?

- 이 문제가 발생하지 않는 다른 무선 장치가 있습니까? 그렇다면, 그들은 무엇일까요?

- 클라이언트가 개방형 SSID에 연결되어 있고 채널 폭이 20MHz이며 802.11ac가 비활성화된 상태에서 문제가 재현됩니까? (11n 모드와 11ac 모드에서만 문제가 발생합니까?)

- 개방형 SSID로 문제를 재현할 수 없는 경우, 어떤 최소 보안 컨피그레이션에서 문제가 발생합니까? (PSK 또는 WLAN의 802.1X)

- 이전의 정상 작동이 확인된 구성 및 소프트웨어 버전은 무엇입니까?

그래. WLC 구성 및 로그

문제의 WLC의 CLI에서 수집:

- config 페이징 비활성화

- show run-config

또는 필요에 따라 이러한 출력만 수집할 수도 있습니다.

- config 페이징 비활성화

- show run-config no-ap

- wlan apgroups 표시

TFTP, FTP를 통한 WLC 컨피그레이션 백업...(GUI: Commands > Upload File > Configuration)

WLC의 Syslog

III. 클라이언트 장치 정보

- 클라이언트 유형(태블릿, 스마트폰, 노트북 PC 등)

- 장치 제작 및 모델

- OS 버전

- WLAN 어댑터 모델

- WLAN 어댑터 드라이버 버전

- 서플리컨트 사용됨(Windows Zero Config / Auto Config, Intel PROSet, ...)

- 무선 클라이언트 및 WLAN에서 사용하도록 구성된 보안(Open, PSK, EAP-PEAP/MSCHAPv2 등)

참고: 해당 벤더가 제공한 기본 설정에서 변경된 모든 클라이언트 매개변수. (슬립 상태, 로밍 매개변수, U-APSD,...)

IV. 네트워크 토폴로지 다이어그램

여기에는 네트워크에 있는 무선 장치(프린터/스캐너, WLC 등)에 대한 표시 및/또는 세부사항이 포함됩니다.

V. 모든 클라이언트 문제를 기록하는 스프레드시트를 생성합니다.

예:

| MAC 주소 | 사용자 이름 | 보고된 증상에 대한 설명 | 최종 사용자가 증상을 관찰한 시간 | Ping 기본 게이트웨이 Y/N | WiFi 신호 상태(연결됨/연결 시도 중) | ipconfig /all(또는 동급) 기록 |

이 연습의 목표는 공통된 패턴을 식별하고 당면한 문제를 더 정확하게 보여주는 것입니다.

VI WLC의 Show 및 Debug 명령

CLI를 통해 이러한 WLC 디버그를 수집합니다.

- 구성 세션 시간 초과 0

- 디버그 클라이언트 <MAC_address>

- debug dhcp message enable

대/소문자를 기준으로 추가 디버그를 추가합니다.

- debug aaa detail enable - AAA 서버에 인증 관련 문제가 있는 경우 사용합니다.

- debug aaa events enable - AAA 서버에 인증 관련 문제가 있는 경우 사용합니다.

- debug aaa all enable - 인증 문제에 이 기능을 사용합니다. 자세한 내용이므로 필요한 경우에만 사용하십시오(AAA 재정의 사례 등).

- debug mobility handoff - WLC 간의 로밍 문제일 때 사용

CLI를 통해 WLC show 명령의 출력을 수집합니다.

- config 페이징 비활성화

- 상영 시간

- show client detail <mac-address of client> (WLC의 클라이언트 상태 참고)

- WLC에서 클라이언트를 ping합니다

테스트가 완료되면 다음 명령을 사용하여 WLC의 모든 현재 디버그를 중지합니다.

- 모두 디버그 비활성화

7. AP에서 명령 표시 및 디버그

경량 Cisco IOS® AP

이 섹션에서는 1700/2700/3700 시리즈 또는 이전 모델 액세스 포인트에 필요한 디버그에 대해 자세히 설명합니다.

텔넷/SSH/콘솔 세션 시 AP 세션 시간 초과를 방지하려면 다음 명령을 사용합니다.

- debug capwap console cli

- 구성 t

- line console 0 — serial 세션 시간 초과 매개변수를 수정하는 데 사용합니다.

- line vty 0 4 — 텔넷/SSH 세션 시간 초과 매개변수를 수정하는 데 사용합니다.

- exec-timeout 0

- 세션 시간 초과 0

- 기간 len 0

테스트를 시작하기 전에 AP에서 이러한 show 명령의 샘플을 수집합니다. 최소한 CLI를 통해 다음 AP show 명령을 사용하여 테스트를 완료하기 전과 후에 이 출력의 두 샘플을 수집합니다.

- 기간 len 0

- 시계 표시

- show tech

- show capwap client mn

- int do1 dfs 표시

- 로깅 표시

- 추가 이벤트.log

- show trace dot11_rst 표시 시간 형식 local

- trace dot11_rst 표시

- show trace dot11_bcn 표시 시간 형식 local

- 추적 dot11_bcn 표시

CLI를 통해 이러한 AP 디버그를 수집합니다.

- dot11 { d0 디버그 | d1 } 모니터 주소 <MAC_address>

- dot11 { d0 디버그 | d1 } trace print clients mgmt keys rxev txev rcv xmt txfail ba

- 학기 월

테스트가 완료되면 다음 명령을 사용하여 디버그를 비활성화합니다.

- 모두

AP-COS AP

이 섹션에서는 1800/2800/3800 시리즈 AP에 필요한 디버그에 대해 자세히 설명합니다.

텔넷/SSH/콘솔 세션 시 AP 세션 시간 초과를 방지하려면 다음 명령을 사용합니다.

- exec-timeout 0

테스트를 시작하기 전에 AP에서 show 명령의 샘플을 수집합니다. 최소한 CLI를 통해 다음 AP show 명령을 사용하여 테스트를 완료하기 전과 후에 이 출력의 두 샘플을 수집합니다.

- 기간 len 0

- 시계 표시

- show tech

- show client statistics <client_MAC-address>

- 계속 nss 상태 표시

- show cont nss stats

- 로그 표시

1800 Series 액세스 포인트의 경우 CLI를 통해 다음 AP 디버그를 수집합니다.

- debug dot11 클라이언트 수준 이벤트 addr <client_MAC-address>

- debug dot11 클라이언트 수준 오류 addr <client_MAC-address>

- debug dot11 클라이언트 수준 중요 주소 <client_MAC-address>

- debug dot11 클라이언트 수준 정보 addr <client_MAC-address>

- debug dot11 클라이언트 데이터 경로 eapol addr <client_MAC-address>

- debug dot11 클라이언트 데이터 경로 dhcp addr <client_MAC-address>

- debug dot11 클라이언트 데이터 경로 arp addr <client_MAC-address>

- 학기 월

2800/3800 시리즈 액세스 포인트의 경우 CLI를 통해 다음 AP 디버그를 수집합니다.

- config ap client-trace address add <client_MAC-address>(config ap 클라이언트-추적 주소 추가 <client_MAC-address>)

- config ap client-trace filter all enable

- config ap client-trace output console-log enable

- config ap client-trace start

- 학기 월

테스트가 완료되면 다음 명령을 사용하여 디버그를 비활성화합니다.

- config ap client-trace 중지

VIII. 클라이언트 측 캡처

클라이언트 장치의 WLAN 어댑터에서 프로미스큐어스 Netmon 3.4(Windows XP 또는 7만 해당) 또는 Wireshark 패킷 캡처를 수집합니다.

IX. OTA 캡처

802.11n 캡처

- Wireshark가 포함된 AirPCAP

- 맥북 프로

- OmniPeek Professional, Enterprise,

- OmniPeek 원격 도우미(ORA)

- 스니퍼 모드의 Cisco AP

802.11ac 캡처

- 11ac 3SS 캡처의 경우 10.10.x 이상을 실행하는 2014 Macbook Pro 이상을 사용할 수 있습니다(가능한 경우 2SS 전용 디바이스이므로 11ac 캡처에는 MacBook Air를 사용하지 않음).

- 스니퍼 모드에서 2702, 3702 또는 유사한 Cisco AP를 사용할 수도 있습니다.

- 로밍 시나리오 및 Savvius의 OmniPeek과 같은 전문 네트워크 분석 소프트웨어 사용 OmniPeek(802.11ac)용 Savvius WiFI Adapter, Netgear A6210 또는 이와 유사한 여러 호환 802.11ac 가능 USB WLAN 어댑터를 사용하는 것이 좋습니다.

시. 부록 A - 추가 팁 및 요령

창

Windows PC에서 직접 현재 무선 연결 및 기타 관련 세부 정보와 관련된 추가 정보를 수집하려면 Windows 명령줄(CMD)에서 다음 netsh wlan 관련 명령을 사용할 수 있습니다.C:\Users\engineer>netsh wlan show ?

These commands are available:

Commands in this context:

show all - Shows complete wireless device and networks information.

show allowexplicitcreds - Shows the allow shared user credentials settings.

show autoconfig - Shows whether the auto configuration logic is enabled or

disabled.

show blockednetworks - Shows the blocked network display settings.

show createalluserprofile - Shows whether everyone is allowed to create all

user profiles.

show drivers - Shows properties of the wireless LAN drivers on the system.

show filters - Shows the allowed and blocked network list.

show hostednetwork - Show hosted network properties and status.

show interfaces - Shows a list of the wireless LAN interfaces on

the system.

show networks - Shows a list of networks visible on the system.

show onlyUseGPProfilesforAllowedNetworks - Shows the only use GP profiles on GP

configured networks setting.

show profiles - Shows a list of profiles configured on the system.

show settings - Shows the global settings of wireless LAN.

show tracing - Shows whether wireless LAN tracing is enabled or disabled.

C:\Users\engineer>netsh wlan show interfaces

There are 3 interfaces on the system:

Name : Wireless Network Connection 8

Description : WildPackets Conceptronic Nano Wireless 150Mbps USB

Adapter #5

GUID : 6beec9b0-9929-4bb4-aef8-0809ce01843e

Physical address : c8:d7:19:34:d5:85

State : disconnected

Name : Wireless Network Connection 4

Description : WildPackets Conceptronic Nano Wireless 150Mbps USB

Adapter

GUID : 23aa09d4-c828-4184-965f-4e30f27ba359

Physical address : 48:f8:b3:b7:02:6e

State : disconnected

Name : Wireless Network Connection

Description : Intel(R) Centrino(R) Advanced-N 6200 AGN

GUID : 8fa038f8-74e0-4167-98f9-de0943f0096c

Physical address : 58:94:6b:3e:a1:d0

State : connected

SSID : snowstorm

BSSID : 00:3a:9a:e6:28:af

Network type : Infrastructure

Radio type : 802.11n

Authentication : WPA2-Enterprise

Cipher : CCMP

Connection mode : Profile

Channel : 157

Receive rate (Mbps) : 300

Transmit rate (Mbps) : 300

Signal : 80%

Profile : snowstorm

Hosted network status : Not started

C:\Users\engineer>netsh wlan show networks bssid | more

Interface name : Wireless Network Connection

There are 21 networks currently visible.

SSID 1 : snowstorm

Network type : Infrastructure

Authentication : WPA2-Enterprise

Encryption : CCMP

BSSID 1 : 00:3a:9a:e6:28:af

Signal : 99%

Radio type : 802.11n

Channel : 157

Basic rates (Mbps) : 24 39 156

Other rates (Mbps) : 18 19.5 36 48 54

BSSID 2 : 00:3a:9a:e6:28:a0

Signal : 91%

Radio type : 802.11n

Channel : 6

Basic rates (Mbps) : 1 2

Other rates (Mbps) : 5.5 6 9 11 12 18 24 36 48 54

-- More --

macOS(이전 OS X)

Windows PC에서 ipconfig /all 명령과 동일한 출력을 수집하기 위해 대신 ifconfig의 common Linux/Unix 명령을 사용하여 Apple MacBook의 모든 네트워크 인터페이스에 대한 자세한 정보를 나열할 수 있습니다. 필요에 따라 지정된 MacBook에 대한 기본 무선 인터페이스에 대한 출력만 수신하도록 지정할 수도 있습니다(en0 또는 en1, 모델에 따라 다름). 예를 들면 다음과 같습니다.

bash-3.2$ ifconfig en0 en0: flags=8863<UP,BROADCAST,SMART,RUNNING,SIMPLEX,MULTICAST> mtu 1500 ether 14:10:9f:de:df:f3 inet6 fe80::1610:9fff:fede:dff3%en0 prefixlen 64 scopeid 0x4 inet 10.150.128.40 netmask 0xffffe000 broadcast 10.150.159.255 nd6 options=1<PERFORMNUD> media: autoselect status: active

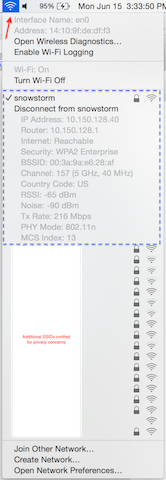

MacBook에서 현재 무선 연결에 대한 빠르고 자세한 정보를 얻으려면 이미지에 표시된 것처럼 키보드의 옵션 버튼을 동시에 누른 상태에서 바탕 화면의 오른쪽 상단 모서리에 있는 WiFi 아이콘을 선택할 수도 있습니다.

또 다른 유용한 옵션은 공항이라는 숨겨진 명령줄 유틸리티를 사용하는 것입니다. 자신의 MacBook이나 랩 환경에서 사용 중인 MacBook에서만 사용하는 것이 좋습니다. 일부 네트워크 관리자는 최종 사용자의 MacBook에서 이 유틸리티에 대한 액세스 권한을 부여하지 않으려 할 수 있으므로 적절한 수준의 주의를 기울여야 합니다. 계속하려면 문제의 MacBook의 Terminal(터미널)에서 다음을 입력합니다.

sudo ln -s /System/Library/PrivateFrameworks/Apple80211.framework/Versions/Current/Resources/airport /usr/local/bin/airport

이제 손쉽게 공항 CLI 유틸리티를 호출할 수 있습니다. 예를 들면 다음과 같습니다.

bash-3.2$ airport -I

agrCtlRSSI: -61

agrExtRSSI: 0

agrCtlNoise: -90

agrExtNoise: 0

state: running

op mode: station

lastTxRate: 216

maxRate: 300

lastAssocStatus: 0

802.11 auth: open

link auth: wpa2

BSSID: 0:3a:9a:e6:28:af

SSID: snowstorm

MCS: 13

channel: 157,1

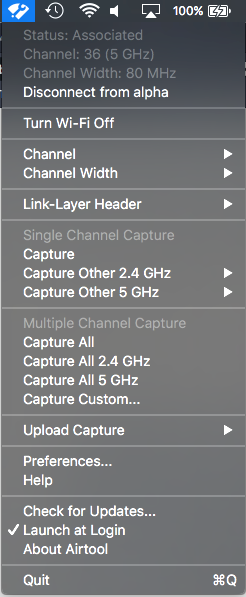

MacBook Pro 또는 이와 유사한 기능을 사용하여 신뢰할 수 있는 단일 802.11 채널 OTA 패킷 캡처 수집 프로세스를 더욱 쉽게 할 수 있습니다. Wireless Diagnostics(무선 진단) > Sniffer 방법 또는 앞서 설명한 것과 유사한 방법을 사용하여 macOS의 임베디드 기능을 활용할 수도 있지만, 선택에 따라 Airtool이라는 타사 유틸리티도 사용할 수 있습니다(OS X 10.8 이상). 이 이점은 OTA 패킷 캡처를 신속하게 수집할 수 있는 간단한 인터페이스입니다. 화면의 상단 메뉴 모음에서 앱 UI를 통해 몇 번의 클릭만으로 데스크톱에 바로 저장됩니다.

Airtool에 대한 추가 정보 및 다운로드 링크는 다음 URL에서 찾을 수 있습니다.

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

2.0 |

14-Feb-2023 |

재인증 |

1.0 |

14-May-2016 |

최초 릴리스 |

피드백

피드백