ISE 2.0 구성 및 AnyConnect 4.2 상태 BitLocker 암호화 암호화

다운로드 옵션

편견 없는 언어

본 제품에 대한 문서 세트는 편견 없는 언어를 사용하기 위해 노력합니다. 본 설명서 세트의 목적상, 편견 없는 언어는 나이, 장애, 성별, 인종 정체성, 민족 정체성, 성적 지향성, 사회 경제적 지위 및 교차성에 기초한 차별을 의미하지 않는 언어로 정의됩니다. 제품 소프트웨어의 사용자 인터페이스에서 하드코딩된 언어, RFP 설명서에 기초한 언어 또는 참조된 서드파티 제품에서 사용하는 언어로 인해 설명서에 예외가 있을 수 있습니다. 시스코에서 어떤 방식으로 포용적인 언어를 사용하고 있는지 자세히 알아보세요.

이 번역에 관하여

Cisco는 전 세계 사용자에게 다양한 언어로 지원 콘텐츠를 제공하기 위해 기계 번역 기술과 수작업 번역을 병행하여 이 문서를 번역했습니다. 아무리 품질이 높은 기계 번역이라도 전문 번역가의 번역 결과물만큼 정확하지는 않습니다. Cisco Systems, Inc.는 이 같은 번역에 대해 어떠한 책임도 지지 않으며 항상 원본 영문 문서(링크 제공됨)를 참조할 것을 권장합니다.

목차

소개

이 문서에서는 Microsoft BitLocker를 사용하여 엔드포인트의 디스크 파티션을 암호화하는 방법 및 올바른 암호화가 구성된 경우에만 네트워크에 대한 전체 액세스를 제공하기 위해 Cisco ISE(Identity Services Engine)를 구성하는 방법에 대해 설명합니다. Cisco ISE 버전 2.0과 AnyConnect Secure Mobility Client 4.2는 디스크 암호화를 위한 포스처를 지원합니다.

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- ASA(Adaptive Security Appliance) CLI 구성 및 SSL(Secure Socket Layer) VPN 구성

- ASA의 원격 액세스 VPN 구성

- ISE 및 상태 서비스

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 버전을 기반으로 합니다.

- Cisco ASA 소프트웨어 버전 9.2.1 이상

- Microsoft Windows 버전 7(Cisco AnyConnect Secure Mobility Client 버전 4.2 이상)

- Cisco ISE, 릴리스 2.0 이상

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

구성

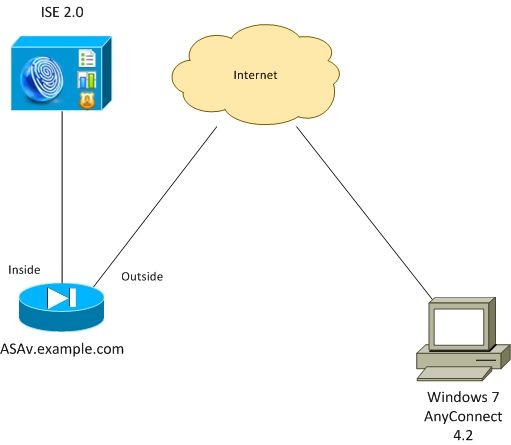

네트워크 다이어그램

흐름은 다음과 같습니다.

- AnyConnect 클라이언트에서 시작한 VPN 세션은 ISE를 통해 인증됩니다. 엔드포인트의 상태를 알 수 없으며 규칙 ASA VPN unknown이 적중하고 결과적으로 프로비저닝을 위해 세션이 ISE로 리디렉션됩니다

- 사용자가 웹 브라우저를 열고 HTTP 트래픽이 ASA에 의해 ISE로 리디렉션됩니다. ISE는 상태 및 규정 준수 모듈과 함께 최신 버전의 AnyConnect를 엔드포인트에 푸시합니다

- Posture 모듈이 실행되면 파티션 E:가 BitLocker에 의해 완전히 암호화되었는지 확인합니다. 예인 경우 ACL(전체 액세스) 없이 CoA(Radius Change of Authorization)를 트리거하는 보고서가 ISE로 전송됩니다

- ASA의 VPN 세션이 업데이트되고 리디렉션 ACL이 제거되며 세션에 전체 액세스 권한이 있음

VPN 세션이 예로 제시됩니다. 포스처 기능은 다른 액세스 유형에도 잘 작동합니다.

ASA

ISE를 AAA(Authentication, Authorization, and Accounting) 서버로 사용하여 원격 SSL VPN 액세스에서 구성합니다. REDIRECT ACL과 함께 RADIUS CoA를 구성해야 합니다.

aaa-server ISE20 protocol radius

authorize-only

interim-accounting-update periodic 1

dynamic-authorization

aaa-server ISE20 (inside) host 10.48.17.235

key cisco

tunnel-group TAC type remote-access

tunnel-group TAC general-attributes

address-pool POOL

authentication-server-group ISE20

accounting-server-group ISE20

default-group-policy AllProtocols

tunnel-group TAC webvpn-attributes

group-alias TAC enable

group-policy AllProtocols internal

group-policy AllProtocols attributes

vpn-tunnel-protocol ikev1 ikev2 ssl-client ssl-clientless

webvpn

enable outside

anyconnect image disk0:/anyconnect-win-4.2.00096-k9.pkg 1

anyconnect enable

tunnel-group-list enable

error-recovery disable

access-list REDIRECT extended deny udp any any eq domain

access-list REDIRECT extended deny ip any host 10.48.17.235

access-list REDIRECT extended deny icmp any any

access-list REDIRECT extended permit tcp any any eq www

ip local pool POOL 172.16.31.10-172.16.31.20 mask 255.255.255.0

자세한 내용은 다음을 참조하십시오.

ISE 버전 1.3과의 AnyConnect 4.0 통합 컨피그레이션 예

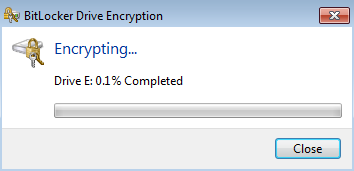

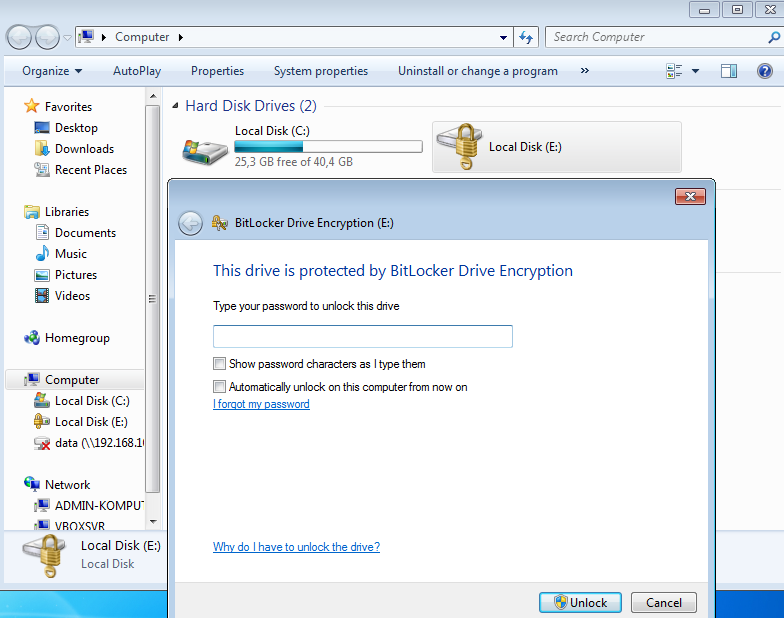

Windows 7의 BitLocker

Control Panel(제어판) > System and Security(시스템 및 보안) > BitLocker Drive Encryption(BitLocker 드라이브 암호화)으로 이동하여 E: 파티션 암호화를 활성화합니다. 이미지에 표시된 대로 비밀번호(PIN)로 보호합니다.

암호화된 후에는 (비밀번호를 제공하여) 마운트하고 이미지에 표시된 대로 액세스할 수 있는지 확인합니다.

자세한 내용은 Microsoft 설명서를 참조하십시오.

Windows BitLocker 드라이브 암호화 단계별 가이드

ISE

1단계. 네트워크 장치

Administration(관리) > Network Resources(네트워크 리소스) > Network Devices(네트워크 디바이스), Add ASA with Device Type = ASA(디바이스 유형 = ASA로 ASA 추가)로 이동합니다. 이는 권한 부여 규칙의 조건으로 사용되지만 필수 사항은 아닙니다(다른 유형의 조건을 사용할 수 있음).

필요한 경우 네트워크 장치 그룹이 존재하지 않습니다. 생성하려면 Administration(관리) > Network Resources(네트워크 리소스) > Network Device Groups(네트워크 디바이스 그룹)로 이동합니다.

2단계. 상태 조건 및 정책

상태 조건 업데이트 확인: 관리 > 시스템 > 설정 > 상태 > 업데이트 > 지금 업데이트로 이동합니다.

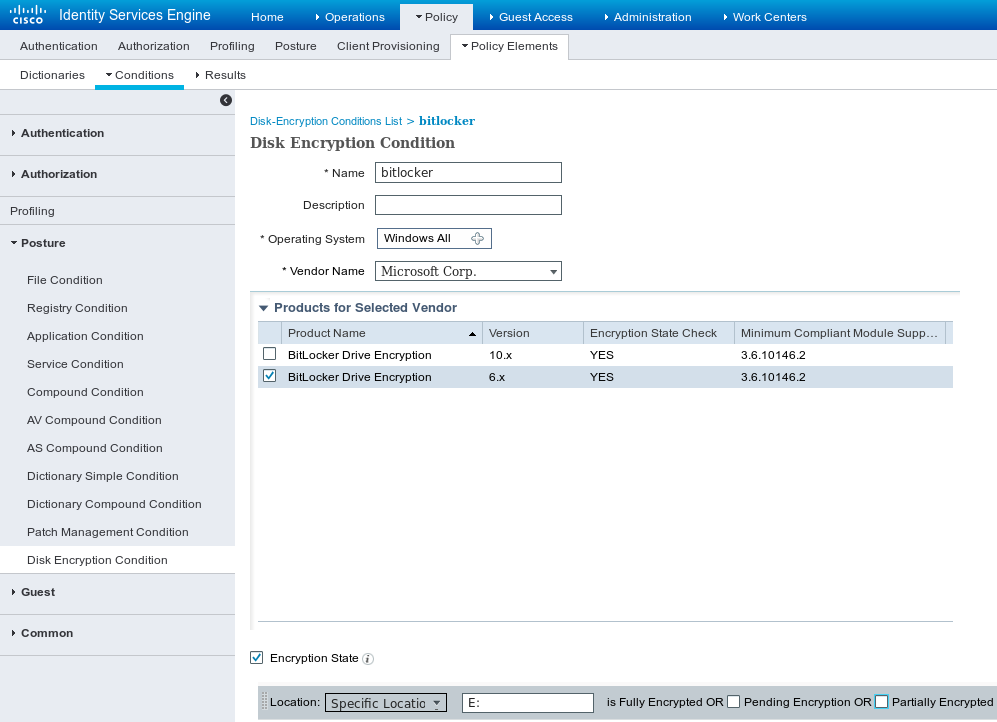

Policy(정책) > Policy Elements(정책 요소) > Conditions(조건) > Posture(포스처) > Disk Encryption Condition(디스크 암호화 조건)으로 이동하여 이미지에 표시된 대로 새 조건을 추가합니다.

이 조건은 Windows 7용 BitLocker가 설치되어 있는지, E: 파티션이 완전히 암호화되어 있는지 확인합니다.

참고: BitLocker는 디스크 수준 암호화이며 경로 인수가 있는 특정 위치를 지원하지 않으며 디스크 문자만 지원합니다.

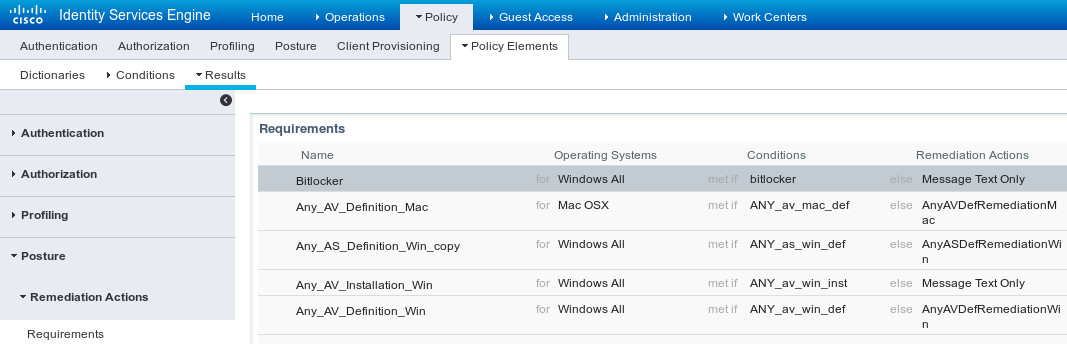

이미지에 표시된 대로 조건을 사용하는 새 요구 사항을 생성하려면 Policy > Policy Elements > Results > Posture > Requirements로 이동합니다.

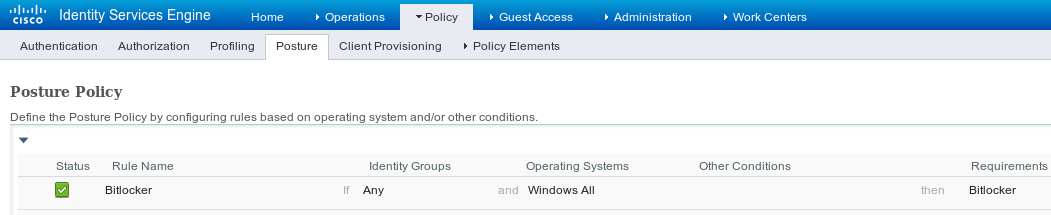

이미지에 표시된 대로 요구 사항을 사용하려면 Policy(정책) > Posture(포스처)로 이동하고 모든 Windows에 대한 조건을 추가합니다.

3단계. 클라이언트 프로비저닝 리소스 및 정책

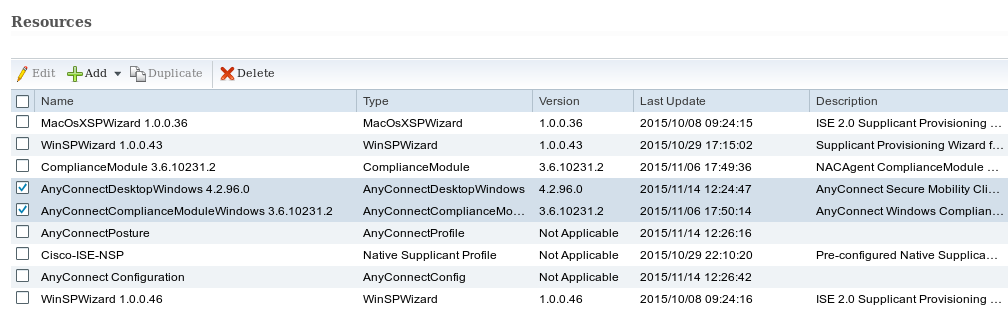

Policy(정책) > Policy Elements(정책 요소) > Client Provisioning(클라이언트 프로비저닝) > Resources(리소스)로 이동하여 Cisco.com에서 Compliance Module(컴플라이언스 모듈)을 다운로드하고 이미지에 표시된 대로 AnyConnect 4.2 패키지를 수동으로 업로드합니다.

Add(추가) > NAC Agent 또는 AnyConnect Posture Profile(NAC 에이전트 또는 AnyConnect 포스처 프로파일)로 이동하고, 기본 설정으로 AnyConnect Posture 프로파일(이름: AnyConnectPosture)을 생성합니다.

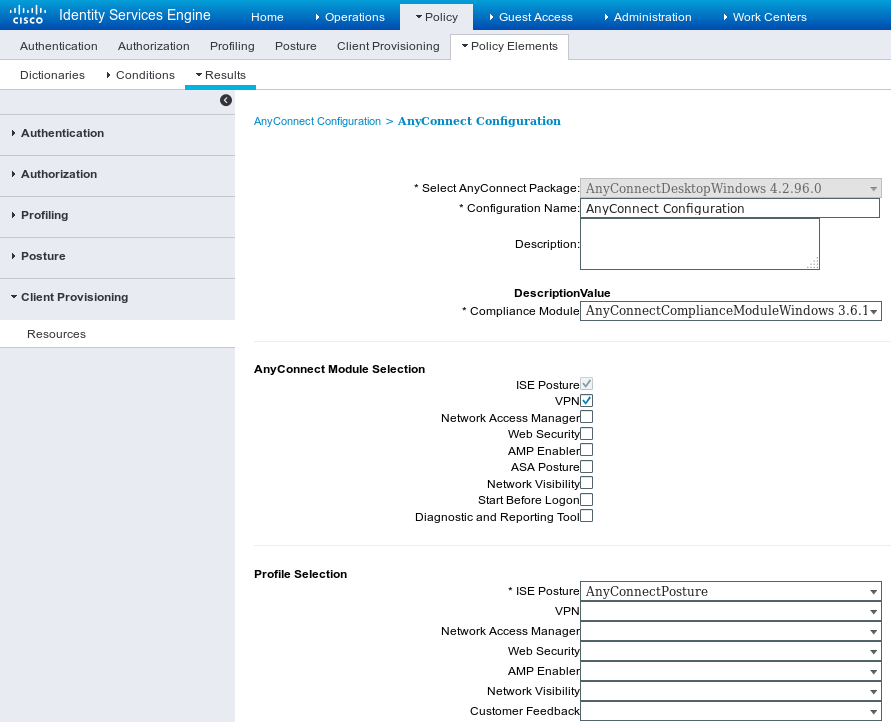

이미지에 표시된 대로 Add(추가) > AnyConnect Configuration(AnyConnect 컨피그레이션), add AnyConnect profile(이름: AnyConnect 컨피그레이션)(AnyConnect 프로파일 추가)로 이동합니다.

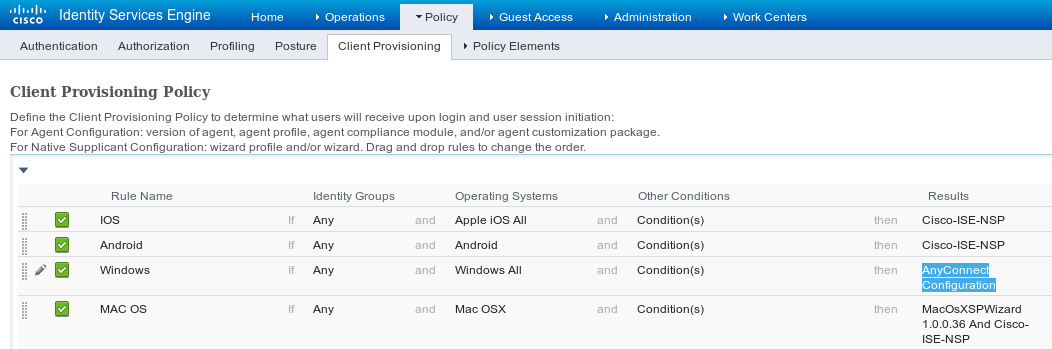

이미지에 표시된 대로 구성된 AnyConnect 프로파일을 사용하려면 Policy(정책) > Client Provisioning(클라이언트 프로비저닝)으로 이동하고 Windows에 대한 기본 정책을 수정합니다.

4단계. 권한 부여 규칙

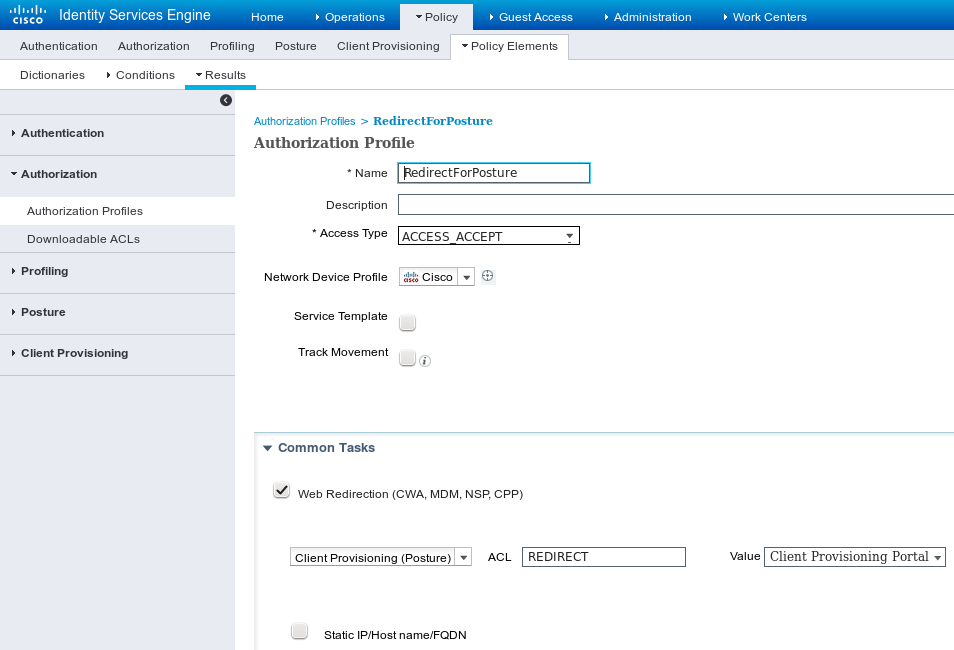

Policy(정책) > Policy Elements(정책 요소) > Results(결과) > Authorization(권한 부여)으로 이동하고, 이미지에 표시된 대로 기본 클라이언트 프로비저닝 포털로 리디렉션되는 권한 부여 프로파일(이름: RedirectForPosture)을 추가합니다.

리디렉션 ACL은 ASA에 정의됩니다.

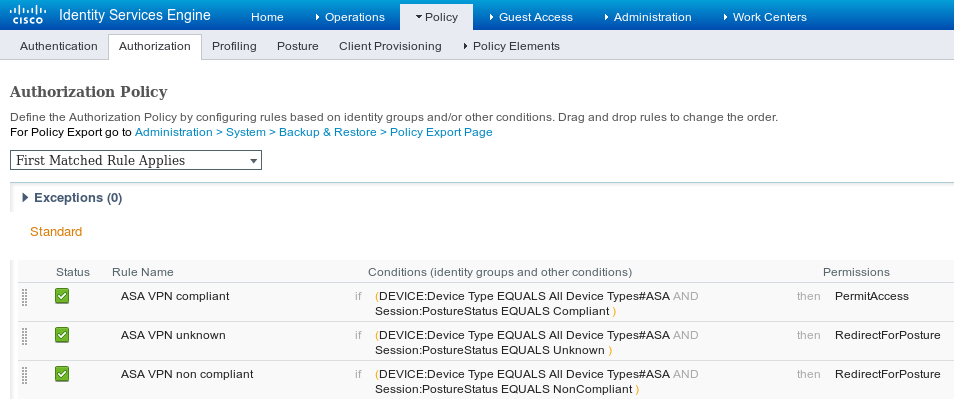

Policy(정책) > Authorization(권한 부여)으로 이동하여 이미지에 표시된 대로 3개의 권한 부여 규칙을 생성합니다.

엔드포인트가 규정을 준수하는 경우 전체 액세스 권한이 제공됩니다. 상태가 알 수 없거나 호환되지 않으면 클라이언트 프로비저닝에 대한 리디렉션이 반환됩니다.

다음을 확인합니다.

구성이 올바르게 작동하는지 확인하려면 이 섹션을 활용하십시오.

1단계. VPN 세션 설정

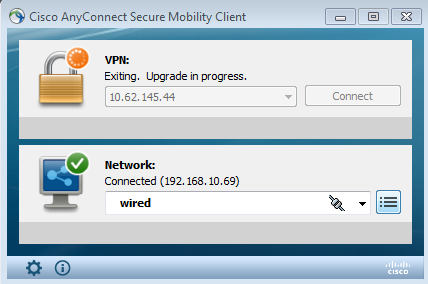

VPN 세션이 설정되면 ASA는 이미지에 표시된 대로 AnyConnect 모듈의 업그레이드를 수행할 수 있습니다.

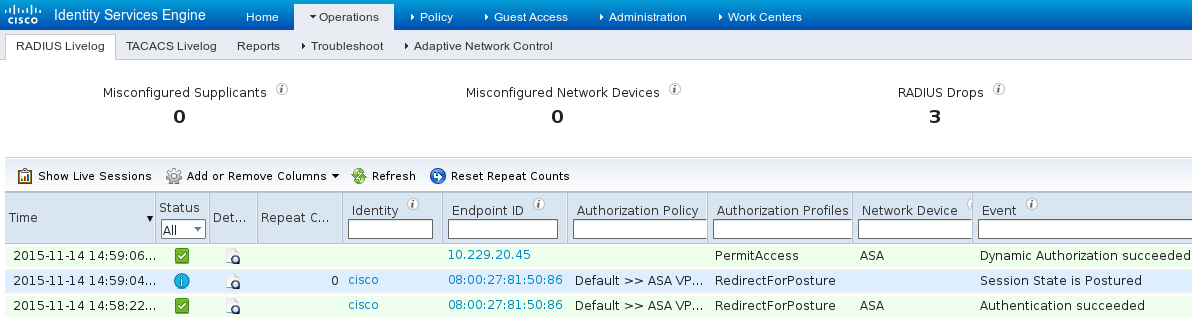

ISE에서 마지막 규칙이 적중하므로 이미지에 표시된 대로 RedirectForPosture 권한이 반환됩니다.

ASA에서 VPN 세션 구축을 완료하면 리디렉션이 발생해야 한다고 보고합니다.

ASAv# show vpn-sessiondb detail anyconnect

Session Type: AnyConnect Detailed

Username : cisco Index : 32

Assigned IP : 172.16.31.10 Public IP : 10.61.90.226

Protocol : AnyConnect-Parent SSL-Tunnel DTLS-Tunnel

License : AnyConnect Premium

Encryption : AnyConnect-Parent: (1)none SSL-Tunnel: (1)AES256 DTLS-Tunnel: (1)AES256

Hashing : AnyConnect-Parent: (1)none SSL-Tunnel: (1)SHA384 DTLS-Tunnel: (1)SHA1

Bytes Tx : 53201 Bytes Rx : 122712

Pkts Tx : 134 Pkts Rx : 557

Pkts Tx Drop : 0 Pkts Rx Drop : 0

Group Policy : AllProtocols Tunnel Group : TAC

Login Time : 21:29:50 UTC Sat Nov 14 2015

Duration : 0h:56m:53s

Inactivity : 0h:00m:00s

VLAN Mapping : N/A VLAN : none

Audt Sess ID : c0a80101000200005647a7ce

Security Grp : none

<some output omitted for clarity>

ISE Posture:

Redirect URL : https://mgarcarz-ise20.example.com:8443/portal/gateway?sessionId=&portal=0d2ed780-6d90-11e5-978e-00505...

Redirect ACL : REDIRECT

2단계. 클라이언트 프로비저닝

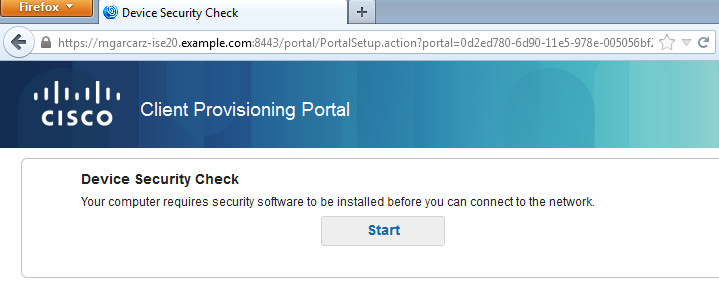

이 단계에서 엔드포인트 웹 브라우저 트래픽은 이미지에 표시된 대로 클라이언트 프로비저닝을 위해 ISE로 리디렉션됩니다.

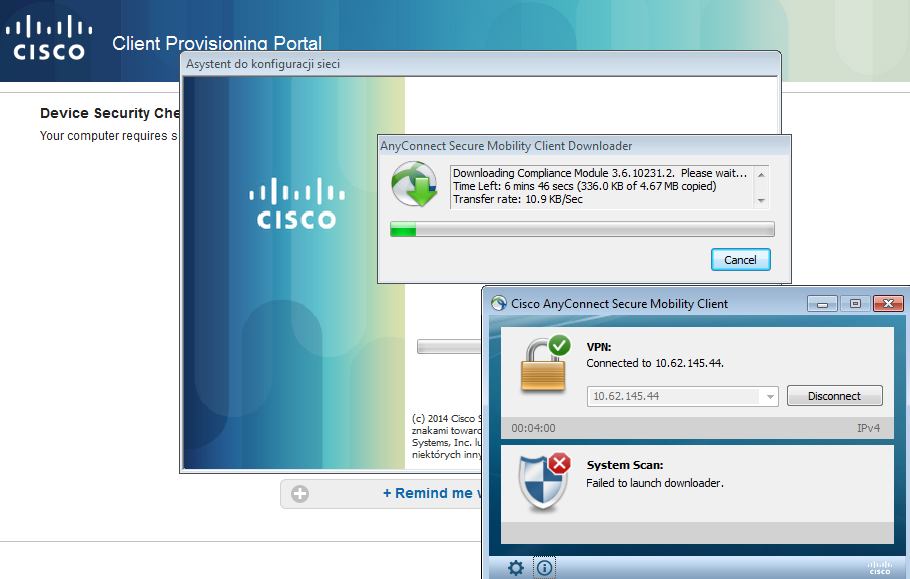

필요한 경우 Posture 및 규정 준수 모듈과 함께 AnyConnect가 이미지에 표시된 대로 업데이트됩니다.

3단계. 상태 확인 및 CoA

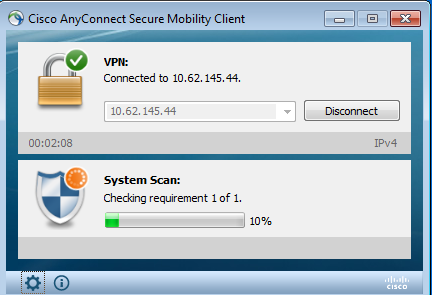

Posture 모듈이 실행되어 ISE를 검색하고(성공하려면 enroll.cisco.com에 대한 DNS A 레코드가 있어야 할 수 있음), 다운로드하고 이미지에 표시된 상태 조건을 확인합니다.

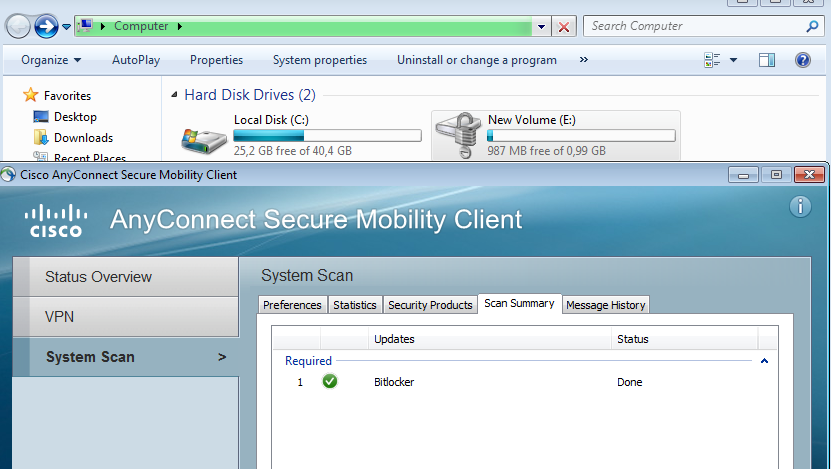

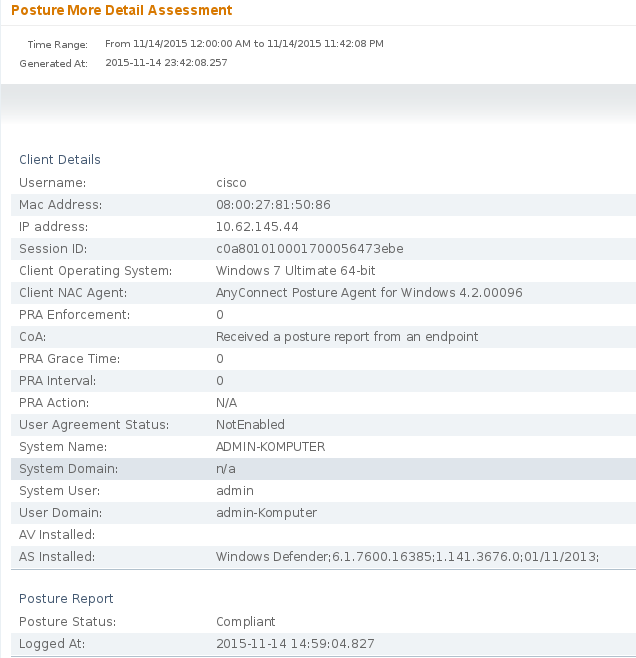

E:파티션이 BitLocker에 의해 완전히 암호화되었다는 것이 확인되면 이미지에 표시된 대로 올바른 보고서가 ISE로 전송됩니다.

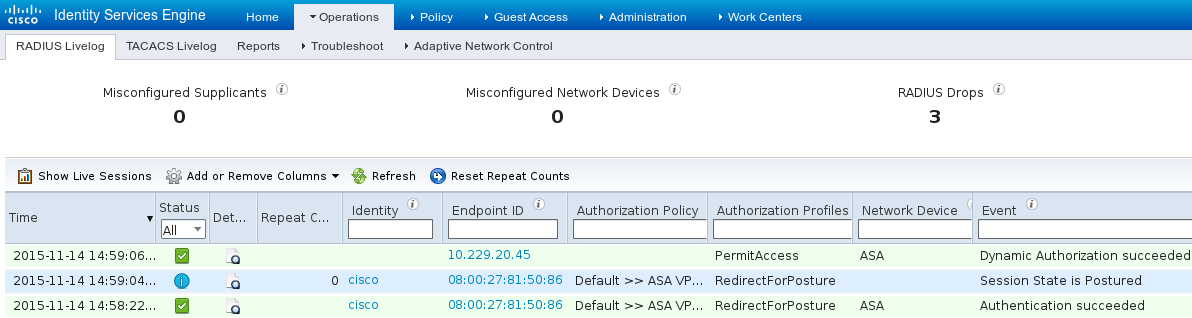

그러면 CoA가 이미지에 표시된 대로 VPN 세션에 다시 권한을 부여합니다.

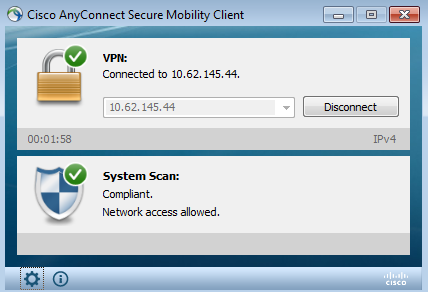

ASA는 전체 액세스를 제공하는 리디렉션 ACL을 제거합니다. AnyConnect는 이미지에 표시된 대로 규정 준수를 보고합니다.

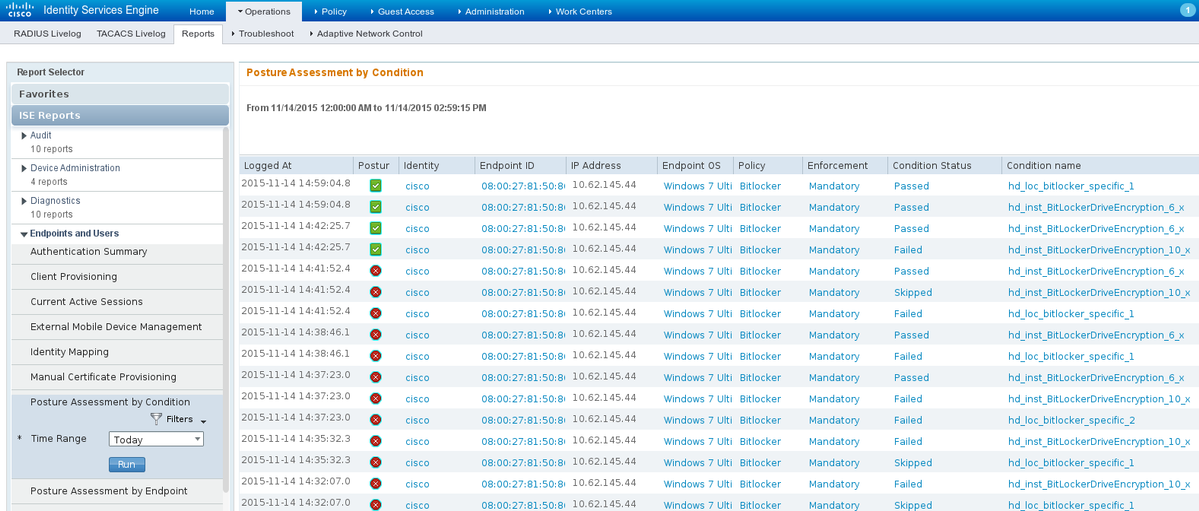

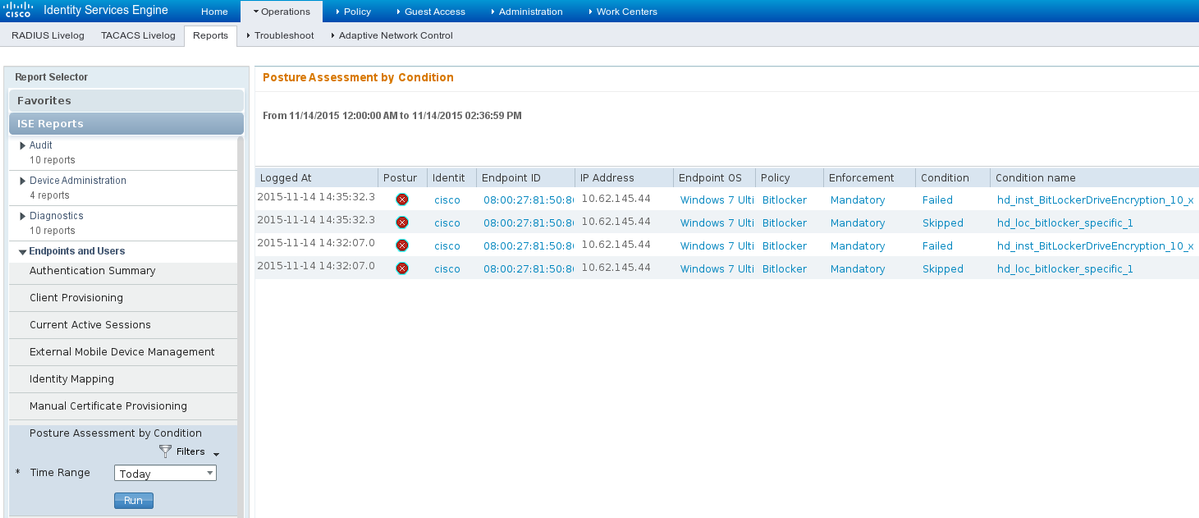

또한 ISE에 대한 자세한 보고서는 두 조건이 모두 충족되었는지 확인할 수 있습니다(Posture Assessment by Condition은 모든 조건을 보여주는 새로운 ISE 2.0 보고서). 첫 번째 조건(hd_inst_BitLockerDriveEncryption_6_x)은 설치/프로세스를 확인하고, 두 번째 조건(hd_loc_bitlocker_specific_1)은 이미지에 표시된 대로 특정 위치(E:)가 완전히 암호화되었는지 확인합니다.

ISE Posture Assessment by Endpoint(엔드포인트별 ISE 포스처 평가) 보고서는 이미지에 표시된 대로 모든 조건이 충족됨을 확인합니다.

ise-psc.log 디버그에서도 동일하게 확인할 수 있습니다. ISE에서 포스처 요청을 받고 응답을 받았습니다.

2015-11-14 14:59:01,963 DEBUG [portal-http-service28][] cisco.cpm.posture.runtime.PostureHandlerImpl -::c0a801010001700056473ebe:::- Received posture request [parameters: reqtype=validate, userip=10.62.145.44, clientmac=08-00-27-81-50-86, os=WINDOWS, osVerison=1.2.1.6.1.1, architecture=9, provider=Device Filter, state=, ops=1, avpid=, avvname=Microsoft Corp.:!::!::!:, avpname=Windows Defender:!::!::!:, avpversion=6.1.7600.16385:!::!::!:, avpfeature=AS:!::!::!:, userAgent=Mozilla/4.0 (compatible; WINDOWS; 1.2.1.6.1.1; AnyConnect Posture Agent v.4.2.00096), session_id=c0a801010001700056473ebe

2015-11-14 14:59:01,963 DEBUG [portal-http-service28][] cisco.cpm.posture.runtime.PostureHandlerImpl -:cisco:c0a801010001700056473ebe:::- Creating a new session info for mac 08-00-27-81-50-86

2015-11-14 14:59:01,963 DEBUG [portal-http-service28][] cisco.cpm.posture.runtime.PostureHandlerImpl -:cisco:c0a801010001700056473ebe:::- Turning on enryption for endpoint with mac 08-00-27-81-50-86 and os WINDOWS, osVersion=1.2.1.6.1.1

2015-11-14 14:59:01,974 DEBUG [portal-http-service28][] cpm.posture.runtime.agent.AgentXmlGenerator -:cisco:c0a801010001700056473ebe:::- Agent criteria for rule [Name=bitlocker, Description=, Operating Systems=[Windows All], Vendor=com.cisco.cpm.posture.edf.AVASVendor@96b084e, Check Type=Installation, Allow older def date=0, Days Allowed=Undefined, Product Name=[com.cisco.cpm.posture.edf.AVASProduct@44870fea]] - ( ( (hd_inst_BitLockerDriveEncryption_6_x) ) & (hd_loc_bitlocker_specific_1) )

포스처 요건(조건 + 교정)의 응답은 XML 형식입니다.

2015-11-14 14:59:02,052 DEBUG [portal-http-service28][] cisco.cpm.posture.runtime.PostureHandlerImpl -:cisco:c0a801010001700056473ebe:::- NAC agent xml <?xml version="1.0" encoding="UTF-8"?><cleanmachines>

<version>2</version>

<encryption>0</encryption>

<package>

<id>10</id>

Bitlocker

<version/>

Bitlocker encryption not enabled on the endpoint. Station not compliant.

<type>3</type>

<optional>0</optional>

<action>3</action>

<check>

<id>hd_loc_bitlocker_specific_1</id>

<category>10</category>

<type>1002</type>

<param>180</param>

E:

full

<value_type>2</value_type>

</check>

<check>

hd_inst_BitLockerDriveEncryption_6_x

<category>10</category>

<type>1001</type>

<param>180</param>

<operation>regex match</operation>

<value>^6\..+$|^6$</value>

<value_type>3</value_type>

</check>

<criteria>( ( ( (hd_inst_BitLockerDriveEncryption_6_x) ) & (hd_loc_bitlocker_specific_1) ) )</criteria>

</package>

</cleanmachines>

암호화된 보고서가 ISE에 수신된 후:

2015-11-14 14:59:04,816 DEBUG [portal-http-service28][] cisco.cpm.posture.runtime.PostureHandlerImpl -:cisco:c0a801010001700056473ebe:::- Decrypting report

2015-11-14 14:59:04,817 DEBUG [portal-http-service28][] cisco.cpm.posture.runtime.PostureHandlerImpl -:cisco:c0a801010001700056473ebe:::- Decrypted report [[ <report><version>1000</version><encryption>0</encryption><key></key><os_type>WINDOWS</os_type><osversion>1.2.1.6.1.1</osversion><build_number>7600</build_number><architecture>9</architecture><user_name>[device-filter-AC]</user_name><agent>x.y.z.d-todo</agent><sys_name>ADMIN-KOMPUTER</sys_name><sys_user>admin</sys_user><sys_domain>n/a</sys_domain><sys_user_domain>admin-Komputer</sys_user_domain><av><av_vendor_name>Microsoft Corp.</av_vendor_name><av_prod_name>Windows Defender</av_prod_name><av_prod_version>6.1.7600.16385</av_prod_version><av_def_version>1.141.3676.0</av_def_version><av_def_date>01/11/2013</av_def_date><av_prod_features>AS</av_prod_features></av><package><id>10</id><status>1</status><check><chk_id>hd_loc_bitlocker_specific_1</chk_id>1 </check><check><chk_id>hd_inst_BitLockerDriveEncryption_6_x</chk_id><chk_status>1></check></package></report> ]]

스테이션이 규정 준수로 표시되고 ISE가 CoA를 전송합니다.

2015-11-14 14:59:04,823 INFO [portal-http-service28][] cisco.cpm.posture.runtime.PostureManager -:cisco:c0a801010001700056473ebe:::- Posture state is compliant for endpoint with mac 08-00-27-81-50-86

2015-11-14 14:59:06,825 DEBUG [pool-5399-thread-1][] cisco.cpm.posture.runtime.PostureCoA -:cisco:c0a801010000f0005647358b:::- Posture CoA is triggered for endpoint [08-00-27-81-50-86] with session [c0a801010001700056473ebe

또한 최종 컨피그레이션은 ISE에서 전송됩니다.

2015-11-14 14:59:04,827 DEBUG [portal-http-service28][] cisco.cpm.posture.runtime.PostureHandlerImpl -:cisco:c0a801010001700056473ebe:::- Sending response to endpoint 08-00-27-81-50-86 http response [[ <!--X-Perfigo-DM-Error=0--><!--error=0--><!--X-Perfigo-DmLogoff-Exit=0--><!--X-Perfigo-Gp-Update=0--><!--X-Perfigo-Auto-Close-Login-Scr=0--><!--X-Perfigo-Auto-Close-Login-Scr-Time=0--><!--user role=--><!--X-Perfigo-OrigRole=--><!--X-Perfigo-UserKey=dummykey--><!--X-Perfigo-RedirectUrl=--><!--X-Perfigo-ShowInfo=--><!--X-Perfigo-Session=--><!--X-Perfigo-SSO-Done=1--><!--X-Perfigo-Provider=Device Filter--><!--X-Perfigo-UserName=cisco--><!--X-Perfigo-DHCP-Release-Delay=4--><!--X-Perfigo-DHCP-Renew-Delay=1--><!--X-Perfigo-Client-MAC=08:00:27:81:50:86--> ]]

클라이언트 측(AnyConnect DART)에서도 다음 단계를 확인할 수 있습니다.

Date : 11/14/2015

Time : 14:58:41

Type : Warning

Source : acvpnui

Description : Function: Module::UpdateControls

File: .\Module.cpp

Line: 344

No matching element found for updating: [System Scan], [label], [nac_panel_message_history], [Scanning system ... ]

******************************************

Date : 11/14/2015

Time : 14:58:43

Type : Warning

Source : acvpnui

Description : Function: Module::UpdateControls

File: .\Module.cpp

Line: 344

No matching element found for updating: [System Scan], [label], [nac_panel_message_history], [Checking requirement 1 of 1. ]

******************************************

Date : 11/14/2015

Time : 14:58:46

Type : Warning

Source : acvpnui

Description : Function: CNacApiShim::PostureNotification

File: .\NacShim.cpp

Line: 461

Clearing Posture List.

성공적인 세션을 위해 AnyConnect UI System Scan/Message History 보고서:

14:41:59 Searching for policy server.

14:42:03 Checking for product updates...

14:42:03 The AnyConnect Downloader is performing update checks...

14:42:04 Checking for profile updates...

14:42:04 Checking for product updates...

14:42:04 Checking for customization updates...

14:42:04 Performing any required updates...

14:42:04 The AnyConnect Downloader updates have been completed.

14:42:03 Update complete.

14:42:03 Scanning system ...

14:42:05 Checking requirement 1 of 1.

14:42:05 Updating network settings.

14:42:10 Compliant.

버그

CSCux 15941  - ISE 2.0 및 AC4.2 posture bitlocker 암호화(위치 실패)(char \ / 지원되지 않음)

- ISE 2.0 및 AC4.2 posture bitlocker 암호화(위치 실패)(char \ / 지원되지 않음)

문제 해결

이 섹션에서는 설정 문제 해결을 위해 사용할 수 있는 정보를 제공합니다.

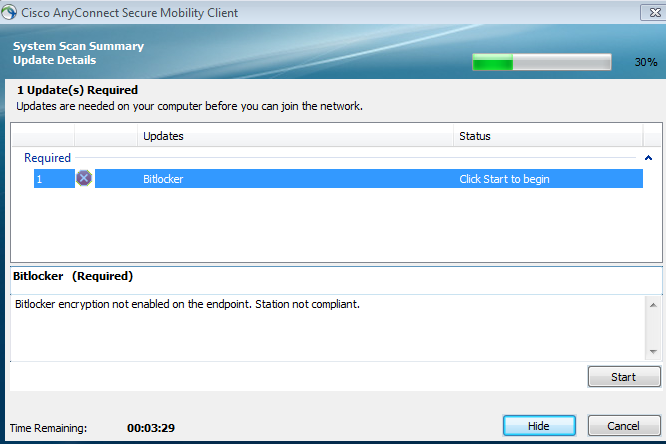

엔드포인트가 규정을 준수하지 않는 경우 이미지에 표시된 대로 AnyConnect UI에서 엔드포인트가 보고됩니다(구성된 교정도 실행됨).

ISE는 이미지에 표시된 대로 실패한 조건에 대한 세부 정보를 제공할 수 있습니다.

CLI 로그에서도 동일한 내용을 확인할 수 있습니다(Verify 섹션의 로그 예).

관련 정보

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

21-Nov-2015 |

최초 릴리스 |

피드백

피드백