격리된 게스트 네트워크 컨피그레이션에 대한 고정 리디렉션을 사용하는 ISE 컨피그레이션 예

소개

이 문서에서는 이중화를 유지하기 위해 격리된 게스트 네트워크에 대해 고정 리디렉션으로 Cisco ISE(Identity Services Engine)를 구성하는 방법에 대해 설명합니다. 또한 확인 할 수 없는 인증서 경고가 클라이언트에 표시 되지 않도록 정책 노드를 구성 하는 방법에 대해 설명 합니다.

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- Cisco ISE CWA(Central Web Authentication) 및 모든 관련 구성 요소

- 인증서 유효성 브라우저 확인

- Cisco ISE 버전 1.2.0.899 이상

- Cisco WLC(Wireless LAN Controller) 버전 7.2.110.0 이상(버전 7.4.100.0 이상이 권장됨)

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

- Cisco ISE 버전 1.2.0.899

- Cisco vWLC(Virtual WLC) 버전 7.4.110.0

- Cisco ASA(Adaptive Security Appliance)) 버전 8.2.5

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우, 모든 명령어의 잠재적인 영향을 미리 숙지하시기 바랍니다.

배경 정보

많은 BYOD(Bring Your Own Device) 환경에서 게스트 네트워크는 DMZ(De-Militarized Zone)의 내부 네트워크와 완전히 격리됩니다. 게스트 DMZ의 DHCP는 공용 DNS(Domain Name System) 서버를 게스트 사용자에게 제공하는 경우가 많습니다. 제공되는 서비스는 인터넷 액세스뿐이기 때문입니다.

이 경우 ISE가 웹 인증을 위해 클라이언트를 FQDN(Fully Qualified Domain Name)으로 리디렉션하기 때문에 버전 1.2 이전에 ISE에서 게스트 리디렉션을 하기가 어렵습니다. 그러나 ISE 버전 1.2 이상에서는 관리자가 게스트 사용자를 고정 IP 주소 또는 호스트 이름으로 리디렉션할 수 있습니다.

구성

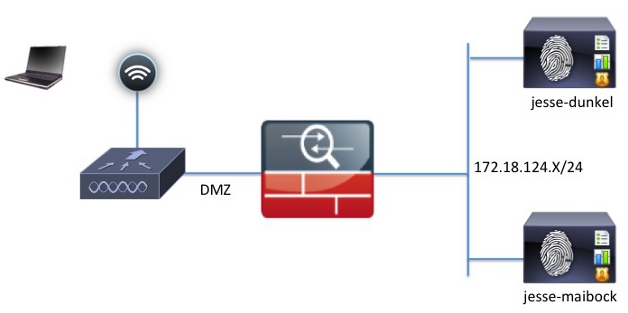

네트워크 다이어그램

이것은 논리적인 도표입니다.

설정

WLC의 컨피그레이션은 일반 CWA 컨피그레이션과 변경되지 않습니다. RADIUS 인증을 통한 MAC 필터링을 허용하도록 SSID를 구성하고, RADIUS 어카운팅은 둘 이상의 ISE 정책 노드를 가리킵니다.

이 문서에서는 ISE 컨피그레이션에 대해 중점적으로 설명합니다.

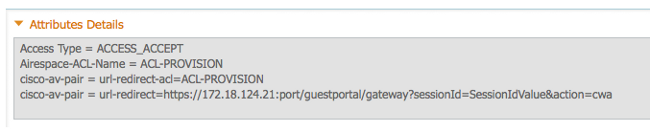

CWA 흐름은 WLC가 RADIUS MAB(MAC Authentication Bypass) 요청을 ISE에 전송할 때 시작됩니다. ISE는 HTTP 트래픽을 ISE로 리디렉션하기 위해 리디렉션 URL로 컨트롤러에 응답합니다. 세션이 단일 PSN에서 유지되므로 RADIUS 및 HTTP 트래픽이 동일한 PSN(Policy Services Node)으로 이동하는 것이 중요합니다. 이는 일반적으로 단일 규칙으로 수행되며 PSN은 CWA URL에 자체 호스트 이름을 삽입합니다. 그러나 고정 리디렉션을 사용하는 경우 RADIUS 및 HTTP 트래픽이 동일한 PSN으로 전송되도록 하려면 각 PSN에 대한 규칙을 생성해야 합니다.

ISE를 구성하려면 다음 단계를 완료하십시오.

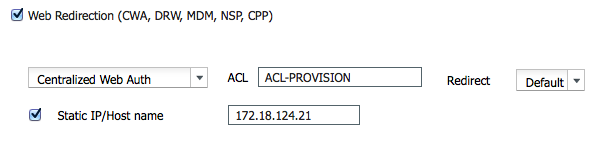

- 클라이언트를 PSN IP 주소로 리디렉션하려면 두 개의 규칙을 설정합니다. Policy(정책) > Policy Elements(정책 요소) > Results(결과) > Authorization(권한 부여) > Authorization Profiles(권한 부여 프로파일)로 이동합니다.

이 이미지는 프로파일 이름 DunkelGuestWireless에 대한 정보를 보여줍니다.

이 이미지는 프로파일 이름 MaibckGuestWireless에 대한 정보를 보여줍니다.

- Network Access:ISE Host Name(네트워크 액세스:ISE 호스트 이름) 특성에서 일치하도록 권한 부여 정책을 구성하고 적절한 권한 부여 프로파일을 제공합니다.

클라이언트가 IP 주소로 리디렉션되므로 URL이 인증서의 정보와 일치하지 않기 때문에 사용자에게 인증서 경고가 표시됩니다. 예를 들어 인증서의 FQDN은 jesse-dunkel.rtpaaa.local이지만 URL은 172.18.124.20입니다. 다음은 브라우저에서 IP 주소를 사용하여 인증서의 유효성을 검사할 수 있도록 하는 인증서의 예입니다.

SAN(Subject Alternative Name) 항목을 사용하면 브라우저에서 IP 주소 172.18.124.20이 포함된 URL을 확인할 수 있습니다. 다양한 클라이언트 비호환성을 해결하려면 3개의 SAN 항목을 만들어야 합니다. - DNS Name(DNS 이름)에 대한 SAN 항목을 생성하고 Subject(제목) 필드에서 CN= 항목과 일치하는지 확인합니다.

- 클라이언트가 IP 주소를 검증할 수 있도록 두 개의 항목을 생성합니다. 이는 IP 주소의 DNS 이름 및 IP Address 특성에 나타나는 IP 주소에 사용됩니다. 일부 클라이언트는 DNS 이름만 참조합니다. 다른 사용자는 DNS Name 특성에서 IP 주소를 승인하지 않고 대신 IP Address 특성을 참조합니다.

다음을 확인합니다.

컨피그레이션이 제대로 작동하는지 확인하려면 다음 단계를 완료하십시오.

- 두 규칙이 모두 작동하는지 확인하려면 WLAN에 구성된 ISE PSN의 순서를 수동으로 설정합니다.

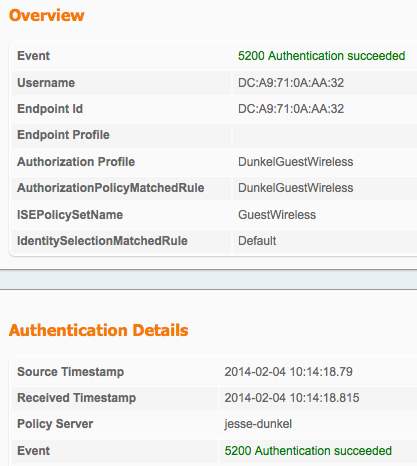

- 게스트 SSID에 로그인하고 ISE에서 Operation(작업) > Authentications(인증)로 이동하여 올바른 권한 부여 규칙이 적중되었는지 확인합니다.

초기 MAB 인증은 DunkelGuestWireless 권한 부여 프로파일에 부여됩니다. 이는 특히 첫 번째 ISE 노드인 jesse-dunkel로 리디렉션되는 규칙입니다. gguest01 사용자가 로그인하면 GuestPermit의 올바른 최종 권한이 부여됩니다. - WLC에서 인증 세션을 지우려면 무선 네트워크에서 클라이언트 장치의 연결을 끊고 WLC의 Monitor(모니터) > Clients(클라이언트)로 이동한 다음 출력에서 세션을 삭제합니다. WLC는 기본적으로 5분 동안 유휴 세션을 유지하므로 유효한 테스트를 수행하려면 새로 시작해야 합니다.

- 게스트 WLAN 컨피그레이션에서 ISE PSN의 순서를 반대로 합니다.

- 게스트 SSID에 로그인하고 ISE에서 Operation(작업) > Authentications(인증)로 이동하여 올바른 권한 부여 규칙이 적중되었는지 확인합니다.

두 번째 시도에서 MaibckGuestWireless 권한 부여 프로파일은 초기 MAB 인증에 대해 올바르게 적중됩니다. jesse-dunkel에 대한 첫 번째 시도(2단계)와 마찬가지로, jesse-maibock에 대한 인증은 최종 권한 부여를 위해 GuestPermit에 올바르게 도달합니다. GuestPermit 권한 부여 프로필에 PSN 관련 정보가 없으므로 단일 규칙을 사용하여 모든 PSN에 대한 인증을 수행할 수 있습니다.

문제 해결

Authentication Details(인증 세부사항) 창은 인증/권한 부여 프로세스의 모든 단계를 표시하는 강력한 보기입니다. 액세스하려면 Operations(운영) > Authentications(인증)로 이동하고 Details(세부사항) 열 아래의 돋보기 아이콘을 클릭합니다. 인증/권한 부여 규칙 조건이 올바르게 구성되었는지 확인하려면 이 창을 사용합니다.

이 경우 Policy Server 필드는 주요 중점 영역입니다. 이 필드는 인증이 제공되는 ISE PSN의 호스트 이름을 포함합니다.

정책 서버 항목을 규칙 조건과 비교하고 두 항목이 일치하는지 확인합니다(이 값은 대/소문자를 구분함).

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

23-Apr-2014 |

최초 릴리스 |

피드백

피드백