소개

이 문서에서는 Firepower 디바이스에서 FTD(Firepower Threat Defense) HA(High Availability)(액티브/스탠바이 장애 조치)를 구성하고 확인하는 방법에 대해 설명합니다.

사전 요구 사항

요구 사항

이 문서에 대한 특정 요건이 없습니다.

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

- 2xCisco Firepower 9300

- 2xCisco Firepower 4100(7.2.8)

- FMC(firepower Management Center)(7.2.8)

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

참고: FTD가 있는 FPR9300 어플라이언스에서는 섀시 간 HA만 구성할 수 있습니다. HA 설정의 두 유닛은 여기에 언급된 조건을 충족해야 합니다.

작업 1. 조건 확인

작업 요구 사항:

두 FTD 어플라이언스 모두 메모 요구 사항을 충족하며 HA 유닛으로 구성할 수 있는지 확인합니다.

해결책:

1단계. FPR9300 관리 IP에 연결하고 모듈 하드웨어를 확인합니다.

FPR9300-1 하드웨어를 확인합니다.

KSEC-FPR9K-1-A# show server inventory

Server Equipped PID Equipped VID Equipped Serial (SN) Slot Status Ackd Memory (MB) Ackd Cores

------- ------------ ------------ -------------------- ---------------- ---------------- ----------

1/1 FPR9K-SM-36 V01 FLM19216KK6 Equipped 262144 36

1/2 FPR9K-SM-36 V01 FLM19206H71 Equipped 262144 36

1/3 FPR9K-SM-36 V01 FLM19206H7T Equipped 262144 36

KSEC-FPR9K-1-A#

FPR9300-2 하드웨어를 확인합니다.

KSEC-FPR9K-2-A# show server inventory

Server Equipped PID Equipped VID Equipped Serial (SN) Slot Status Ackd Memory (MB) Ackd Cores

------- ------------ ------------ -------------------- ---------------- ---------------- ----------

1/1 FPR9K-SM-36 V01 FLM19206H9T Equipped 262144 36

1/2 FPR9K-SM-36 V01 FLM19216KAX Equipped 262144 36

1/3 FPR9K-SM-36 V01 FLM19267A63 Equipped 262144 36

KSEC-FPR9K-2-A#

2단계. FPR9300-1 섀시 관리자에 로그인하고 논리적 디바이스로 이동합니다.

소프트웨어 버전, 번호 및 인터페이스 유형을 확인합니다.

작업 2. FTD HA 구성

작업 요구 사항:

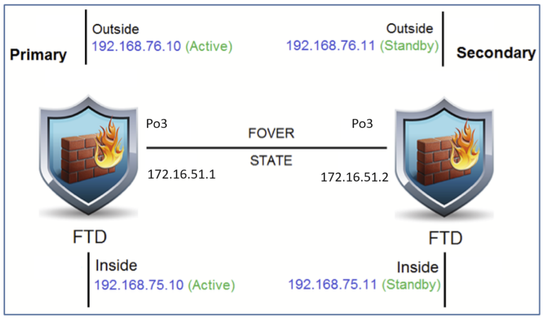

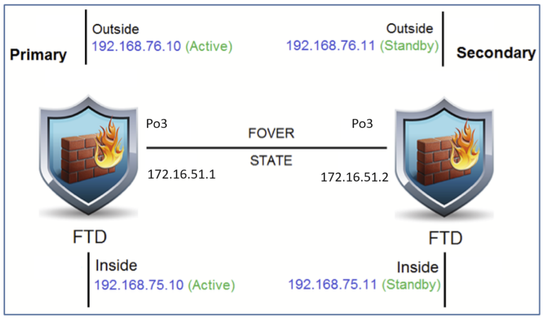

이 다이어그램에 따라 활성/대기 페일오버(HA)를 설정합니다. 이 경우 41xx 쌍이 사용됩니다.

솔루션

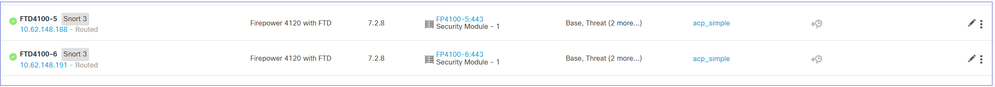

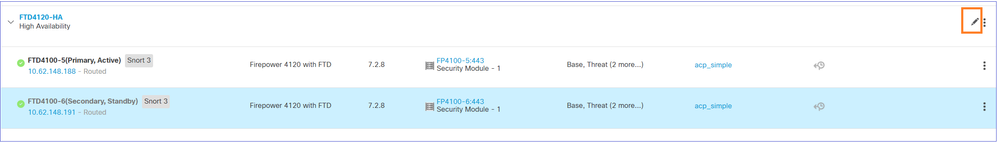

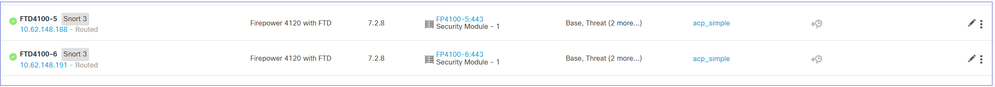

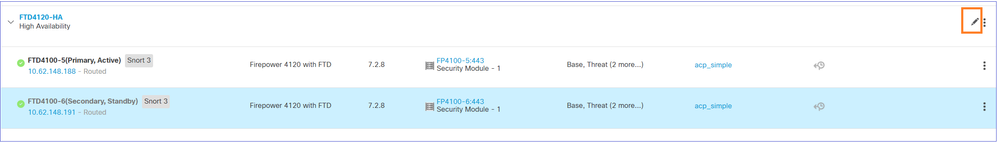

두 FTD 디바이스는 이미지에 표시된 것과 같이 FMC에 이미 등록되어 있습니다.

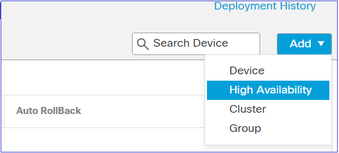

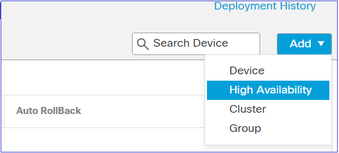

1단계. FTD 장애 조치를 구성하려면 이미지에 표시된 대로 Devices(디바이스) > Device Management(디바이스 관리)로 이동하여 Add High Availability(고가용성 추가)를 선택합니다.

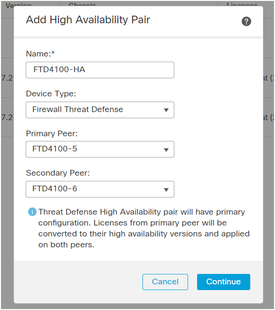

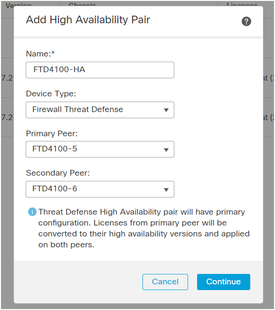

2단계. 기본 피어와 보조 피어를 입력하고 이미지에 표시된 대로 Continue(계속)를 선택합니다.

경고: 올바른 유닛을 기본 유닛으로 선택해야 합니다. 선택한 기본 유닛의 모든 컨피그레이션이 선택한 보조 FTD 유닛에 복제됩니다. 복제를 수행하면 보조 유닛의 현재 컨피그레이션을 교체할 수 있습니다.

조건

2개의 FTD 디바이스 간에 HA를 생성하려면 다음 조건을 충족해야 합니다.

- 동일한 모델

- 동일 버전 - 이는 FXOS와 FTD에 적용되며, major(첫 번째 숫자), minor(두 번째 숫자) 및 maintenance(세 번째 숫자)는 동일해야 합니다.

- 동일한 수의 인터페이스

- 동일한 유형의 인터페이스

- 두 디바이스는 FMC에서 동일한 그룹/도메인의 일부입니다.

- 동일한 NTP(Network Time Protocol) 컨피그레이션이 있어야 합니다.

- 커밋되지 않은 변경 사항 없이 FMC에 완전히 구축됩니다.

- 동일한 방화벽 모드: 라우팅 또는 투명.

참고: FTD에서 동일한 모드를 사용하는 경우가 있으므로 FTD 디바이스와 FMC GUI 모두에서 이를 확인해야 하지만 FMC에서는 이를 반영하지 않습니다.

- 인터페이스에 DHCP/PPPoE(Point-to-Point Protocol over Ethernet)가 구성되어 있지 않습니다.

- 두 섀시의 호스트 이름[FQDN(Fully Qualified Domain Name)]이 다릅니다. 섀시 호스트 이름을 확인하려면 FTD CLI로 이동하여 다음 명령을 실행합니다.

firepower# show chassis-management-url

https://KSEC-FPR9K-1.cisco.com:443//

참고: post-6.3 FTD에서 show chassis detail 명령을 사용합니다.

Firepower-module1# show chassis detail

Chassis URL : https://FP4100-5:443//

Chassis IP : 10.62.148.187

Chassis IPv6 : ::

Chassis Serial Number : JAD19500BAB

Security Module : 1

두 섀시의 이름이 같은 경우 다음 명령을 사용하여 섀시 중 하나의 이름을 변경합니다.

KSEC-FPR9K-1-A# scope system

KSEC-FPR9K-1-A /system # set name FPR9K-1new

Warning: System name modification changes FC zone name and redeploys them non-disruptively

KSEC-FPR9K-1-A /system* # commit-buffer

FPR9K-1-A /system # exit

FPR9K-1new-A#

섀시 이름을 변경한 후 FMC에서 FTD를 등록 취소하고 다시 등록합니다. 그런 다음 HA 쌍 생성을 진행합니다.

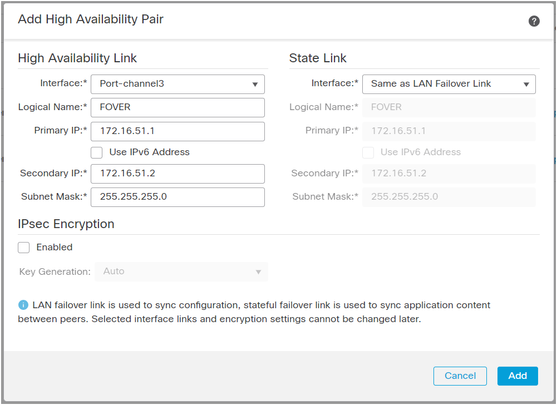

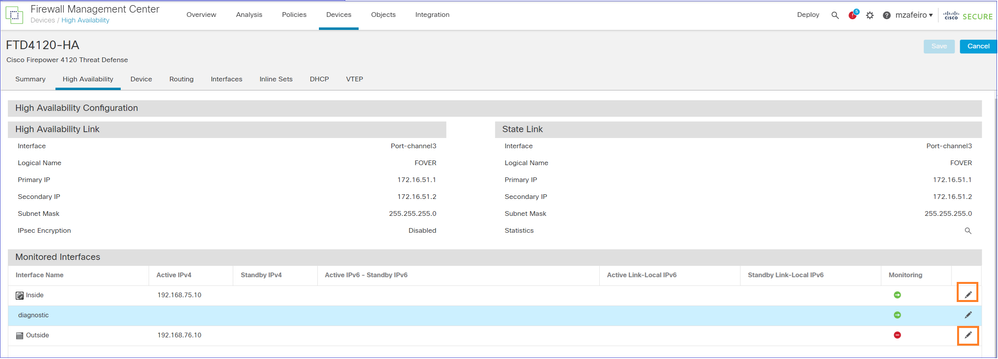

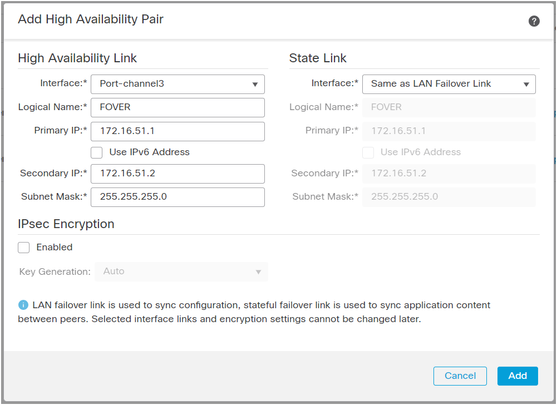

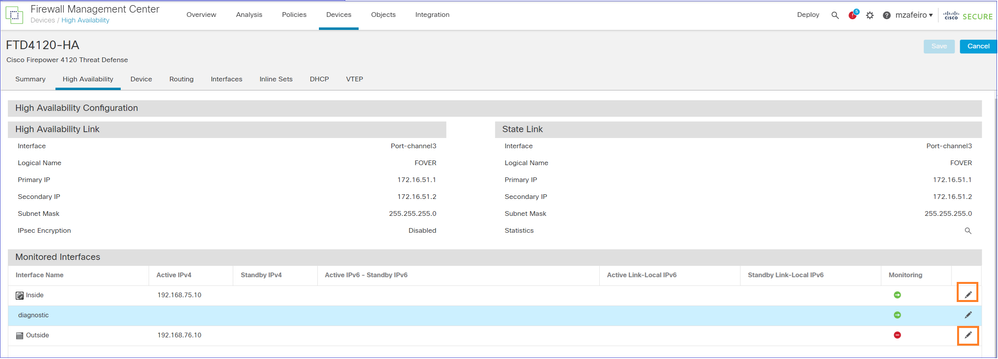

3단계. HA를 설정하고 링크 설정 상태를 지정합니다.

이 경우 상태 링크의 설정은 고가용성 링크와 동일합니다.

Add(추가)를 선택하고 이미지에 표시된 대로 HA 쌍이 구축될 때까지 몇 분간 기다립니다.

4단계. 데이터 인터페이스(기본 및 대기 IP 주소) 설정

FMC GUI에서 이미지에 표시된 대로 HA Edit(HA 수정)를 선택합니다.

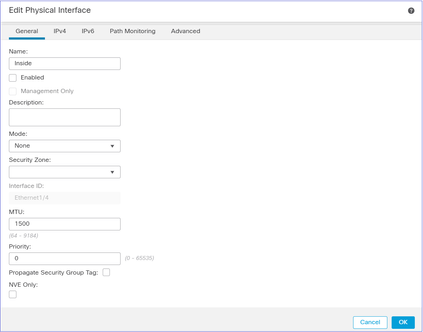

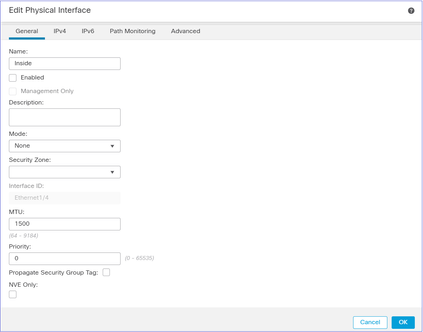

5단계. 인터페이스 설정을 구성합니다.

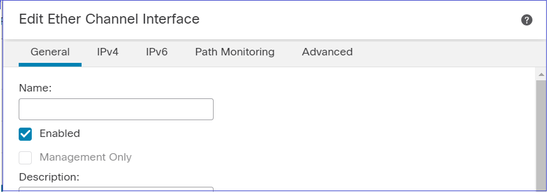

하위 인터페이스의 경우 먼저 상위 인터페이스를 활성화해야 합니다.

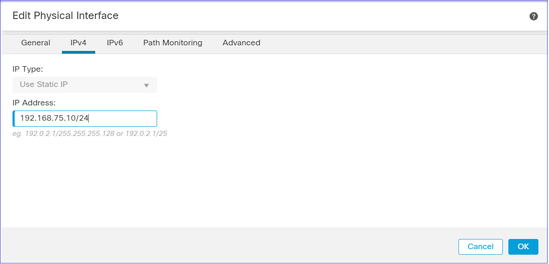

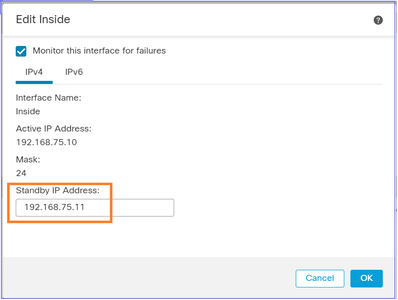

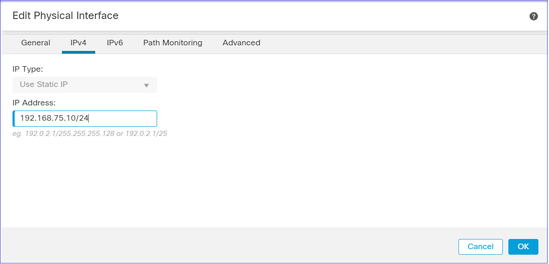

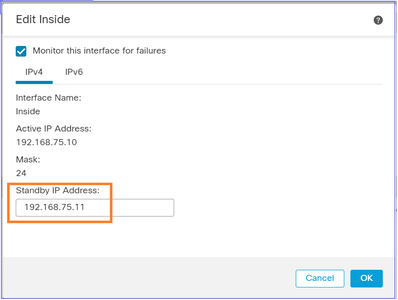

6단계. High Availability(고가용성)로 이동하고 Interface Name Edit(인터페이스 이름 수정)를 선택하여 이미지에 표시된 대기 IP 주소를 추가합니다.

7단계. 내부 인터페이스의 경우 이미지에 표시된 것과 같습니다.

8단계. 외부 인터페이스에 대해서도 동일한 작업을 수행합니다.

9단계. 이미지에 표시된 것과 같이 결과를 확인합니다.

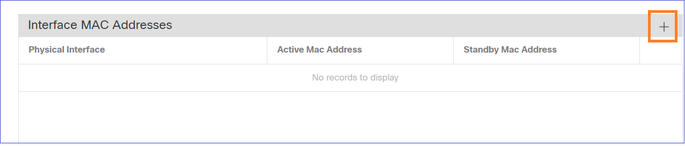

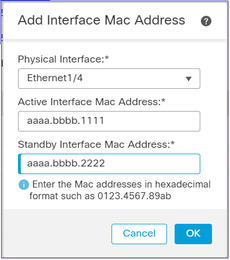

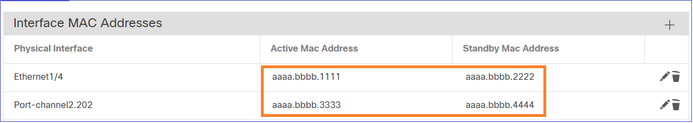

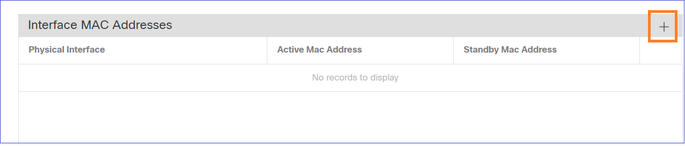

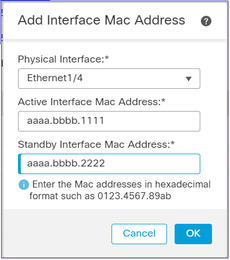

10단계. High Availability(고가용성) 탭에서 이미지에 표시된 대로 가상 MAC 주소를 구성합니다.

11단계. 내부 인터페이스의 경우 이미지에 표시된 것과 같습니다.

12단계. 외부 인터페이스에 대해서도 동일한 작업을 수행합니다.

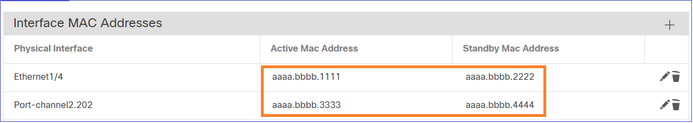

13단계. 이미지에 표시된 것과 같이 결과를 확인합니다.

14단계. 변경 사항을 구성한 후 저장 및 배포를 선택합니다.

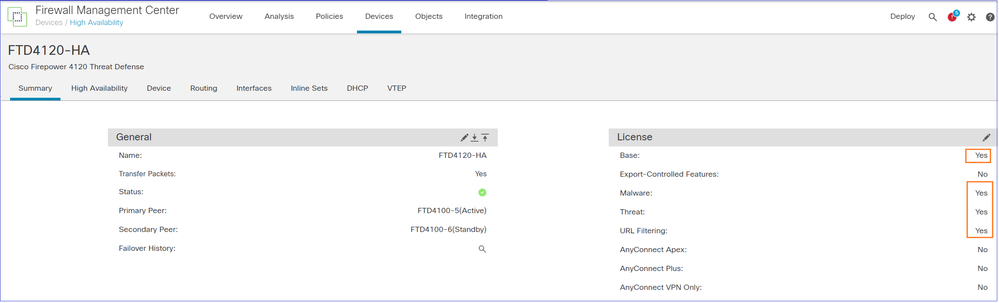

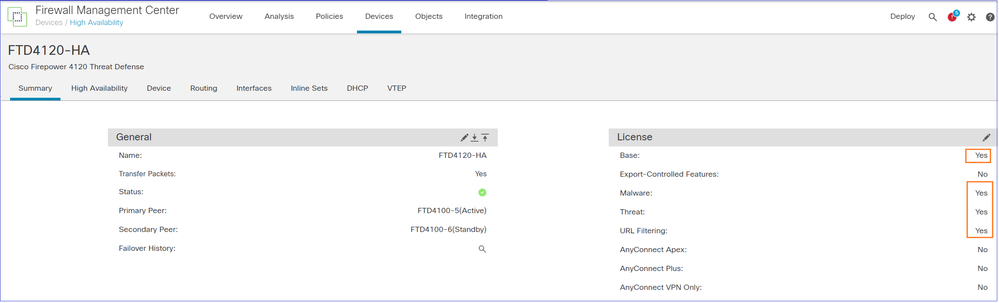

작업 3. FTD HA 및 라이선스 확인

작업 요구 사항:

FMC GUI 및 FTD CLI에서 FTD HA 설정 및 활성화된 라이선스를 확인합니다.

해결책:

1단계. 요약으로 이동하고 이미지에 표시된 것과 같이 HA 설정 및 활성화된 라이선스를 확인합니다.

2단계. FTD CLI에서 'show high-availability config' 또는 'show failover' 명령을 실행합니다.

> show high-availability config

Failover On

Failover unit Primary

Failover LAN Interface: FOVER Port-channel3 (up)

Reconnect timeout 0:00:00

Unit Poll frequency 1 seconds, holdtime 15 seconds

Interface Poll frequency 5 seconds, holdtime 25 seconds

Interface Policy 1

Monitored Interfaces 2 of 1291 maximum

MAC Address Move Notification Interval not set

failover replication http

Version: Ours 9.18(4)210, Mate 9.18(4)210

Serial Number: Ours FLM1949C5RR, Mate FLM2108V9YG

Last Failover at: 08:46:30 UTC Jul 18 2024

This host: Primary - Active

Active time: 1999 (sec)

slot 0: UCSB-B200-M3-U hw/sw rev (0.0/9.18(4)210) status (Up Sys)

Interface diagnostic (0.0.0.0): Normal (Waiting)

Interface Inside (192.168.75.10): Link Down (Shutdown)

Interface Outside (192.168.76.10): Normal (Not-Monitored)

slot 1: snort rev (1.0) status (up)

slot 2: diskstatus rev (1.0) status (up)

Other host: Secondary - Standby Ready

Active time: 1466 (sec)

slot 0: UCSB-B200-M3-U hw/sw rev (0.0/9.18(4)210) status (Up Sys)

Interface diagnostic (0.0.0.0): Normal (Waiting)

Interface Inside (192.168.75.11): Link Down (Shutdown)

Interface Outside (192.168.76.11): Normal (Not-Monitored)

slot 1: snort rev (1.0) status (up)

slot 2: diskstatus rev (1.0) status (up)

Stateful Failover Logical Update Statistics

<output omitted>

3단계. 보조 디바이스에서도 동일하게 수행합니다.

4단계. LINA CLI에서 show failover state 명령을 실행합니다.

firepower# show failover state

State Last Failure Reason Date/Time

This host - Primary

Active None

Other host - Secondary

Standby Ready Comm Failure 18:32:56 EEST Jul 21 2016

====Configuration State===

Sync Done

====Communication State===

Mac set

firepower#

5단계. 기본 유닛(LINA CLI)에서 설정을 확인합니다.

> show running-config failover

failover

failover lan unit primary

failover lan interface FOVER Port-channel3

failover replication http

failover mac address Ethernet1/4 aaaa.bbbb.1111 aaaa.bbbb.2222

failover mac address Port-channel2.202 aaaa.bbbb.3333 aaaa.bbbb.4444

failover link FOVER Port-channel3

failover interface ip FOVER 172.16.51.1 255.255.255.0 standby 172.16.51.2

> show running-config interface

!

interface Port-channel2

no nameif

no security-level

no ip address

!

interface Port-channel2.202

vlan 202

nameif Outside

cts manual

propagate sgt preserve-untag

policy static sgt disabled trusted

security-level 0

ip address 192.168.76.10 255.255.255.0 standby 192.168.76.11

!

interface Port-channel3

description LAN/STATE Failover Interface

!

interface Ethernet1/1

management-only

nameif diagnostic

security-level 0

no ip address

!

interface Ethernet1/4

shutdown

nameif Inside

security-level 0

ip address 192.168.75.10 255.255.255.0 standby 192.168.75.11

>

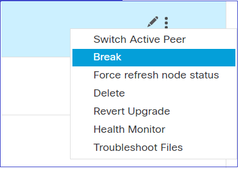

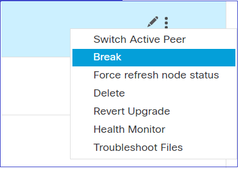

작업 4. 페일오버 역할 전환

작업 요구 사항:

FMC에서 페일오버 역할을 기본/활성, 보조/대기에서 기본/대기, 보조/활성으로 전환합니다.

해결책:

1단계. 이미지에 표시된 것과 같이 아이콘을 선택합니다.

2단계. 조치를 확인합니다.

show failover history 명령 출력을 사용할 수 있습니다.

| 새로운 Active |

새로운 Standby에서 |

| > 장애 조치 기록 표시

==========================================================================

시/도 사유:

========================================================================== 09:27:11 UTC 7월 18 2024

Standby Ready Just Active 다른 유닛에서 Active를 요청합니다.

(config 명령으로 설정) 09:27:11 UTC 7월 18 2024

액티브 액티브 액티브 드레인 다른 유닛에서 액티브 상태로 설정하려는 경우

(config 명령으로 설정) 09:27:11 UTC 7월 18 2024

액티브 드레인 액티브 적용 컨피그레이션 기타 유닛에서 나를 액티브 상태로 설정함

(config 명령으로 설정) 09:27:11 UTC 7월 18 2024

활성 적용 구성 활성 구성 적용됨 다른 유닛에서 나를 활성 상태로 설정함

(config 명령으로 설정) 09:27:11 UTC 7월 18 2024

액티브 컨피그레이션 적용됨 액티브 다른 유닛에서 나를 액티브 상태로 설정함

(config 명령으로 설정) |

> 장애 조치 기록 표시

==========================================================================

시/도 사유:

========================================================================== 09:27:11 UTC 7월 18 2024

config 명령에 의해 설정된 활성 대기 준비

(액티브 장애 조치 없음) |

4단계. 확인 후 기본 유닛을 다시 활성으로 설정합니다.

작업 5. HA 쌍 분리

작업 요구 사항:

FMC에서 페일오버 쌍을 분리합니다.

해결책:

1단계. 이미지에 표시된 것과 같이 아이콘을 선택합니다.

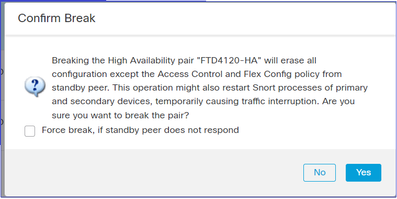

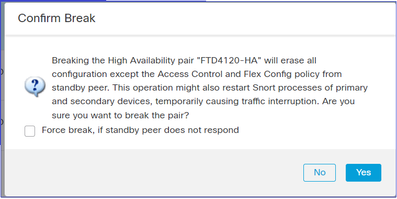

2단계. 이미지에 표시된 것과 같이 알림을 확인합니다.

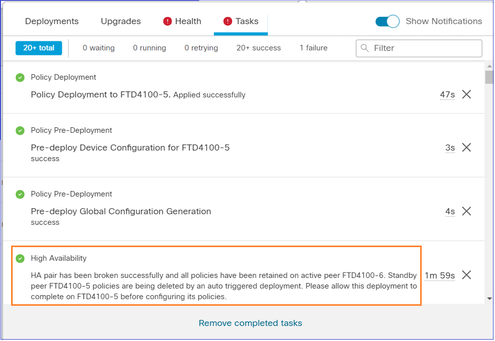

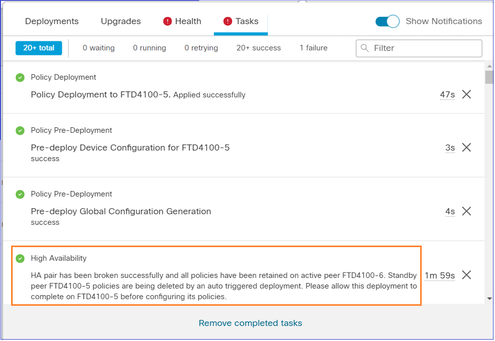

3단계. 이미지에 표시된 것과 같이 메시지를 확인합니다.

4단계. FMC GUI 또는 CLI에서 결과를 확인합니다

HA 분리 전과 후에 기본 유닛에서 show running-config 실행:

| HA 중단 이전의 기본/대기 유닛 |

HA 중단 후 기본 유닛 |

| > show running-config

: 저장됨 :

: 일련 번호: FLM1949C5RR

: 하드웨어: FPR4K-SM-24, 73850 MB RAM, CPU Xeon E5 시리즈 2200MHz, 2 CPU(48코어)

:

NGFW 버전 7.2.8

!

호스트 이름 firepower

암호화된 비밀번호 ***** 활성화

strong-encryption-비활성화

service-module 0 keepalive-timeout 4

서비스 모듈 0 keepalive 카운터 6

이름

mac 주소 자동 없음 !

인터페이스 Port-channel2

nameif 없음

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 없음

ip 주소 없음

!

인터페이스 Port-channel2.202

vlan 202

nameif 외부

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 192.168.76.10 255.255.255.0 대기 192.168.76.11

!

인터페이스 Port-channel3

설명 LAN/STATE Failover Interface

!

인터페이스 Ethernet1/1

관리 전용

nameif 진단

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 없음

!

인터페이스 Ethernet1/4

nameif 내부

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 192.168.75.10 255.255.255.0 대기 192.168.75.11

!

ftp 모드 수동

ngips conn-match vlan-id

객체 그룹 검색 액세스 제어

액세스 그룹 CSM_FW_ACL_ 전역

access-list CSM_FW_ACL_ remark rule-id 9998: 사전 필터 정책: 기본 터널 및 우선순위 정책

access-list CSM_FW_ACL_ remark rule-id 9998: 규칙: 기본 터널 작업 규칙

access-list CSM_FW_ACL_ advanced permit ipinip any rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any eq 3544 any range 1025 65535 rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any range 1025 65535 any eq 3544 rule-id 9998

access-list CSM_FW_ACL_ advanced permit 41 any rule-id 9998

access-list CSM_FW_ACL_ advanced permit gre any rule-id 9998

access-list CSM_FW_ACL_ remark rule-id 268434433: 액세스 정책: acp_simple - 기본값

access-list CSM_FW_ACL_ remark rule-id 268434433: L4 규칙: 기본 작업 규칙

access-list CSM_FW_ACL_ advanced permit ip any rule-id 268434433

!

tcp-map UM_STATIC_TCP_MAP

tcp-options 범위 6 7 허용

tcp-options 범위 9 18 허용

tcp-options 범위 20 255 허용

긴급 플래그 허용

!

호출기 없음

로깅 메시지 106015 없음

로깅 메시지 313001 없음

로깅 메시지 313008 없음

로깅 메시지 106023 없음

로깅 메시지 710003 없음

로깅 메시지 106100 없음

로깅 메시지 302015 없음

로깅 메시지 302014 없음

로깅 메시지 302013 없음

로깅 메시지 302018 없음

로깅 메시지 302017 없음

로깅 메시지 302016 없음

로깅 메시지 302021 없음

로깅 메시지 302020 없음

mtu 1500 외부

mtu diagnostic 1500

mtu 내부 1500

장애 조치

장애 조치 lan 유닛 기본

장애 조치 lan 인터페이스 FOVER Port-channel3

장애 조치(failover) 복제 http

장애 조치 mac 주소 Ethernet1/4 aaaa.bbb.1111 aaaa.bbb.2222

장애 조치 mac 주소 Port-channel2.202 aaaa.bbb.3333 aaaa.bbb.4444

장애 조치 링크 FOVER Port-channel3

장애 조치 인터페이스 ip FOVER 172.16.51.1 255.255.255.0 스탠바이 172.16.51.2 <출력 생략> |

> 정보: 이 유닛은 현재 대기 상태입니다. 장애 조치를 비활성화하면 이 유닛은 대기 상태로 유지됩니다. > running-config 표시

: 저장됨 :

: 일련 번호: FLM1949C5RR

: 하드웨어: FPR4K-SM-24, 73850 MB RAM, CPU Xeon E5 시리즈 2200MHz, 2 CPU(48코어)

:

NGFW 버전 7.2.8

!

호스트 이름 firepower

암호화된 비밀번호 ***** 활성화

strong-encryption-비활성화

service-module 0 keepalive-timeout 4

서비스 모듈 0 keepalive 카운터 6

이름

mac 주소 자동 없음 !

인터페이스 Port-channel2

셧다운

nameif 없음

보안 수준 없음

ip 주소 없음

!

인터페이스 Port-channel3

셧다운

nameif 없음

보안 수준 없음

ip 주소 없음

!

인터페이스 Ethernet1/1

관리 전용

셧다운

nameif 없음

보안 수준 없음

ip 주소 없음

!

인터페이스 Ethernet1/4

셧다운

nameif 없음

보안 수준 없음

ip 주소 없음

!

ftp 모드 수동

ngips conn-match vlan-id

객체 그룹 검색 액세스 제어

액세스 그룹 CSM_FW_ACL_ 전역

access-list CSM_FW_ACL_ remark rule-id 9998: 사전 필터 정책: 기본 터널 및 우선순위 정책

access-list CSM_FW_ACL_ remark rule-id 9998: 규칙: 기본 터널 작업 규칙

access-list CSM_FW_ACL_ advanced permit ipinip any rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any eq 3544 any range 1025 65535 rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any range 1025 65535 any eq 3544 rule-id 9998

access-list CSM_FW_ACL_ advanced permit 41 any rule-id 9998

access-list CSM_FW_ACL_ advanced permit gre any rule-id 9998

access-list CSM_FW_ACL_ remark rule-id 268439552: 액세스 정책: acp_simple - 필수

access-list CSM_FW_ACL_ remark rule-id 268439552: L7 규칙: 규칙1

access-list CSM_FW_ACL_ advanced permit ip any rule-id 268439552

!

tcp-map UM_STATIC_TCP_MAP

tcp-options 범위 6 7 허용

tcp-options 범위 9 18 허용

tcp-options 범위 20 255 허용

긴급 플래그 허용

!

호출기 없음

로깅 메시지 106015 없음

로깅 메시지 313001 없음

로깅 메시지 313008 없음

로깅 메시지 106023 없음

로깅 메시지 710003 없음

로깅 메시지 106100 없음

로깅 메시지 302015 없음

로깅 메시지 302014 없음

로깅 메시지 302013 없음

로깅 메시지 302018 없음

로깅 메시지 302017 없음

로깅 메시지 302016 없음

로깅 메시지 302021 없음

로깅 메시지 302020 없음

장애 조치 없음

<출력 생략>

|

| HA 중단 이전의 보조/활성 유닛 |

HA 중단 후의 보조 유닛 |

| >show running-config

: 저장됨 :

: 일련 번호: FLM2108V9YG

: 하드웨어: FPR4K-SM-24, 73850 MB RAM, CPU Xeon E5 시리즈 2200MHz, 2 CPU(48코어)

:

NGFW 버전 7.2.8

!

호스트 이름 firepower

암호화된 비밀번호 ***** 활성화

strong-encryption-비활성화

service-module 0 keepalive-timeout 4

서비스 모듈 0 keepalive 카운터 6

이름

mac 주소 자동 없음 !

인터페이스 Port-channel2

nameif 없음

보안 수준 없음

ip 주소 없음

!

인터페이스 Port-channel2.202

vlan 202

nameif 외부

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 192.168.76.10 255.255.255.0 대기 192.168.76.11

!

인터페이스 Port-channel3

설명 LAN/STATE Failover Interface

!

인터페이스 Ethernet1/1

관리 전용

nameif 진단

보안 수준 0

ip 주소 없음

!

인터페이스 Ethernet1/4

nameif 내부

보안 수준 0

ip 주소 192.168.75.10 255.255.255.0 대기 192.168.75.11

!

ftp 모드 수동

ngips conn-match vlan-id

객체 그룹 검색 액세스 제어

액세스 그룹 CSM_FW_ACL_ 전역

access-list CSM_FW_ACL_ remark rule-id 9998: 사전 필터 정책: 기본 터널 및 우선순위 정책

access-list CSM_FW_ACL_ remark rule-id 9998: 규칙: 기본 터널 작업 규칙

access-list CSM_FW_ACL_ advanced permit ipinip any rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any eq 3544 any range 1025 65535 rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any range 1025 65535 any eq 3544 rule-id 9998

access-list CSM_FW_ACL_ advanced permit 41 any rule-id 9998

access-list CSM_FW_ACL_ advanced permit gre any rule-id 9998

access-list CSM_FW_ACL_ remark rule-id 268439552: 액세스 정책: acp_simple - 필수

access-list CSM_FW_ACL_ remark rule-id 268439552: L7 규칙: 규칙1

access-list CSM_FW_ACL_ advanced permit ip any rule-id 268439552

!

tcp-map UM_STATIC_TCP_MAP

tcp-options 범위 6 7 허용

tcp-options 범위 9 18 허용

tcp-options 범위 20 255 허용

긴급 플래그 허용

!

호출기 없음

로깅 메시지 106015 없음

로깅 메시지 313001 없음

로깅 메시지 313008 없음

로깅 메시지 106023 없음

로깅 메시지 710003 없음

로깅 메시지 106100 없음

로깅 메시지 302015 없음

로깅 메시지 302014 없음

로깅 메시지 302013 없음

로깅 메시지 302018 없음

로깅 메시지 302017 없음

로깅 메시지 302016 없음

로깅 메시지 302021 없음

로깅 메시지 302020 없음

mtu 1500 외부

mtu diagnostic 1500

mtu 내부 1500

장애 조치

장애 조치 lan 유닛 보조

장애 조치 lan 인터페이스 FOVER Port-channel3

장애 조치(failover) 복제 http

장애 조치 링크 FOVER Port-channel3

장애 조치 인터페이스 ip FOVER 172.16.51.1 255.255.255.0 스탠바이 172.16.51.2 <출력 생략> |

> running-config 표시

: 저장됨 :

: 일련 번호: FLM2108V9YG

: 하드웨어: FPR4K-SM-24, 73850 MB RAM, CPU Xeon E5 시리즈 2200MHz, 2 CPU(48코어)

:

NGFW 버전 7.2.8

!

호스트 이름 firepower

암호화된 비밀번호 ***** 활성화

strong-encryption-비활성화

service-module 0 keepalive-timeout 4

서비스 모듈 0 keepalive 카운터 6

이름

mac 주소 자동 없음 !

인터페이스 Port-channel2

nameif 없음

보안 수준 없음

ip 주소 없음

!

인터페이스 Port-channel2.202

vlan 202

nameif 외부

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 192.168.76.10 255.255.255.0 대기 192.168.76.11

!

인터페이스 Port-channel3

nameif 없음

보안 수준 없음

ip 주소 없음

!

인터페이스 Ethernet1/1

관리 전용

nameif 진단

보안 수준 0

ip 주소 없음

!

인터페이스 Ethernet1/4

nameif 내부

보안 수준 0

ip 주소 192.168.75.10 255.255.255.0 대기 192.168.75.11

!

ftp 모드 수동

ngips conn-match vlan-id

객체 그룹 검색 액세스 제어

액세스 그룹 CSM_FW_ACL_ 전역

access-list CSM_FW_ACL_ remark rule-id 9998: 사전 필터 정책: 기본 터널 및 우선순위 정책

access-list CSM_FW_ACL_ remark rule-id 9998: 규칙: 기본 터널 작업 규칙

access-list CSM_FW_ACL_ advanced permit ipinip any rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any eq 3544 any range 1025 65535 rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any range 1025 65535 any eq 3544 rule-id 9998

access-list CSM_FW_ACL_ advanced permit 41 any rule-id 9998

access-list CSM_FW_ACL_ advanced permit gre any rule-id 9998

access-list CSM_FW_ACL_ remark rule-id 268439552: 액세스 정책: acp_simple - 필수

access-list CSM_FW_ACL_ remark rule-id 268439552: L7 규칙: 규칙1

access-list CSM_FW_ACL_ advanced permit ip any rule-id 268439552

!

tcp-map UM_STATIC_TCP_MAP

tcp-options 범위 6 7 허용

tcp-options 범위 9 18 허용

tcp-options 범위 20 255 허용

긴급 플래그 허용

!

호출기 없음

로깅 메시지 106015 없음

로깅 메시지 313001 없음

로깅 메시지 313008 없음

로깅 메시지 106023 없음

로깅 메시지 710003 없음

로깅 메시지 106100 없음

로깅 메시지 302015 없음

로깅 메시지 302014 없음

로깅 메시지 302013 없음

로깅 메시지 302018 없음

로깅 메시지 302017 없음

로깅 메시지 302016 없음

로깅 메시지 302021 없음

로깅 메시지 302020 없음

mtu 1500 외부

mtu diagnostic 1500

mtu 내부 1500

장애 조치 없음

모니터 인터페이스 없음 외부

monitor-interface service-module 없음 <출력 생략> |

HA 분리에 대한 중요 사항:

| 기본/스탠바이 유닛 |

보조/액티브 유닛 |

- 모든 페일오버 설정이 제거됨

- 모든 IP 컨피그레이션이 제거됩니다.

|

- 모든 페일오버 설정이 제거됨

- 스탠바이 IP는 유지되지만 다음 구축에서는 제거됩니다

|

5단계. 이 작업을 완료한 후 HA 쌍을 다시 생성합니다.

작업 6. HA 쌍 삭제

이 작업은 7.2.8 소프트웨어를 사용하는 41xx에서 HA 설정을 기반으로 합니다. 이 경우 처음에는 디바이스가 다음 상태에 있었습니다.

작업 요구 사항:

FMC에서 장애 조치 쌍을 삭제합니다.

해결책:

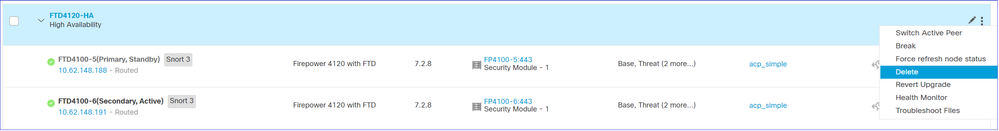

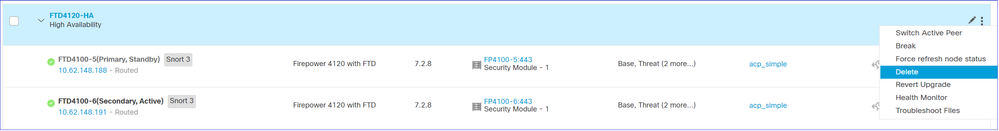

1단계. 이미지에 표시된 대로 아이콘을 선택합니다.

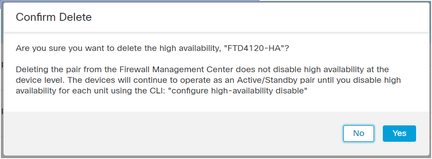

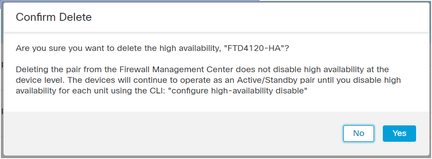

2단계. 이미지에 표시된 것과 같이 알림을 확인합니다:

3단계. HA를 삭제한 후 두 디바이스는 모두 FMC에서 등록 취소(제거)됩니다.

LINA CLI의 show running-config 결과는 여기에 있는 표와 같습니다.

| 기본 유닛(대기)

|

보조 유닛(액티브)

|

| > running-config 표시

: 저장됨 :

: 일련 번호: FLM1949C5RR

: 하드웨어: FPR4K-SM-24, 73853 MB RAM, CPU Xeon E5 시리즈 2200MHz, 2 CPU(48코어)

:

NGFW 버전 7.2.8

!

호스트 이름 Firepower-module1

암호화된 비밀번호 ***** 활성화

strong-encryption-비활성화

asp inspect-dp ack-passthrough 없음

service-module 0 keepalive-timeout 4

서비스 모듈 0 keepalive 카운터 6

이름

mac 주소 자동 없음 !

인터페이스 Port-channel2

nameif 없음

보안 수준 없음

ip 주소 없음

!

인터페이스 Port-channel2.202

vlan 202

nameif NET202

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 172.16.202.1 255.255.255.0 대기 172.16.202.2

!

인터페이스 Port-channel2.203

vlan 203

nameif NET203

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 172.16.203.1 255.255.255.0 대기 172.16.203.2

!

인터페이스 Port-channel3

설명 LAN/STATE Failover Interface

!

인터페이스 Ethernet1/1

관리 전용

nameif 진단

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 없음

!

인터페이스 Ethernet1/4

nameif NET204

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 172.16.204.1 255.255.255.0 대기 172.16.204.2

!

ftp 모드 수동

ngips conn-match vlan-id

object-group-search access-control 없음

액세스 그룹 CSM_FW_ACL_ 전역

access-list CSM_FW_ACL_ remark rule-id 9998: 사전 필터 정책: 기본 터널 및 우선순위 정책

access-list CSM_FW_ACL_ remark rule-id 9998: 규칙: 기본 터널 작업 규칙

access-list CSM_FW_ACL_ advanced permit ipinip any rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any eq 3544 any range 1025 65535 rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any range 1025 65535 any eq 3544 rule-id 9998

access-list CSM_FW_ACL_ advanced permit 41 any rule-id 9998

access-list CSM_FW_ACL_ advanced permit gre any rule-id 9998

access-list CSM_FW_ACL_ remark rule-id 268434433: 액세스 정책: acp_simple - 기본값

access-list CSM_FW_ACL_ remark rule-id 268434433: L4 규칙: 기본 작업 규칙

access-list CSM_FW_ACL_ advanced permit ip any rule-id 268434433

!

tcp-map UM_STATIC_TCP_MAP

tcp-options 범위 6 7 허용

tcp-options 범위 9 18 허용

tcp-options 범위 20 255 허용

tcp-options md5 clear

긴급 플래그 허용

!

호출기 없음

로깅 메시지 106015 없음

로깅 메시지 313001 없음

로깅 메시지 313008 없음

로깅 메시지 106023 없음

로깅 메시지 710003 없음

로깅 메시지 106100 없음

로깅 메시지 302015 없음

로깅 메시지 302014 없음

로깅 메시지 302013 없음

로깅 메시지 302018 없음

로깅 메시지 302017 없음

로깅 메시지 302016 없음

로깅 메시지 302021 없음

로깅 메시지 302020 없음

mtu NET202 1500

mtu NET203 1500

mtu diagnostic 1500

mtu NET204 1500

장애 조치

장애 조치 lan 유닛 기본

장애 조치 lan 인터페이스 FOVER Port-channel3

장애 조치(failover) 복제 http

장애 조치 링크 FOVER Port-channel3

장애 조치 인터페이스 ip FOVER 172.16.51.1 255.255.255.0 스탠바이 172.16.51.2

모니터 인터페이스 NET202

모니터 인터페이스 NET203

icmp 연결 불가능 속도 제한 1 버스트 크기 1 <출력 생략>

> ip 표시

시스템 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

Port-channel2.202 NET202 172.16.202.1 255.255.255.0 구성

Port-channel2.203 NET203 172.16.203.1 255.255.255.0 구성

Port-channel3 FOVER 172.16.51.1 255.255.255.0 unset

Ethernet1/4 NET204 172.16.204.1 255.255.255.0 구성

현재 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

Port-channel2.202 NET202 172.16.202.2 255.255.255.0 구성

Port-channel2.203 NET203 172.16.203.2 255.255.255.0 구성

Port-channel3 FOVER 172.16.51.1 255.255.255.0 unset

Ethernet1/4 NET204 172.16.204.2 255.255.255.0 구성 > 장애 조치 표시

장애 조치 켜짐

장애 조치 유닛 기본

장애 조치 LAN 인터페이스: FOVER Port-channel3(up)

다시 연결 시간 제한 0:00:00

유닛 폴링 빈도 1초, 대기 시간 15초

인터페이스 폴링 빈도 5초, 대기 시간 25초

인터페이스 정책 1

모니터링되는 인터페이스 4 / 1291 최대

MAC 주소 이동 알림 간격이 설정되지 않았습니다.

장애 조치(failover) 복제 http

버전: Ours 9.18(4)210, Mate 9.18(4)210

일련 번호: Ours FLM1949C5RR, Mate FLM2108V9YG

마지막 장애 조치 시간: 13:56:37 UTC 2024년 7월 16일

이 호스트: 기본 - 대기 준비

활성 시간: 0(초)

슬롯 0: UCSB-B200-M3-U hw/sw rev (0.0/9.18(4)210) 상태 (Up Sys)

인터페이스 NET202(172.16.202.2): 일반(모니터링됨)

인터페이스 NET203(172.16.203.2): 일반(모니터링됨)

인터페이스 진단(0.0.0.0): 일반(대기 중)

인터페이스 NET204(172.16.204.2): 일반(모니터링됨)

슬롯 1: snort rev(1.0) 상태(up)

슬롯 2: diskstatus rev(1.0) 상태(up)

기타 호스트: 보조 - 활성

활성 시간: 70293(초)

인터페이스 NET202(172.16.202.1): 일반(모니터링됨)

인터페이스 NET203(172.16.203.1): 일반(모니터링됨)

인터페이스 진단(0.0.0.0): 일반(대기 중)

인터페이스 NET204(172.16.204.1): 일반(모니터링됨)

슬롯 1: snort rev(1.0) 상태(up)

슬롯 2: diskstatus rev(1.0) 상태(up) <출력 생략> |

> running-config 표시

: 저장됨 :

: 일련 번호: FLM2108V9YG

: 하드웨어: FPR4K-SM-24, 73853 MB RAM, CPU Xeon E5 시리즈 2200MHz, 2 CPU(48코어)

:

NGFW 버전 7.2.8

!

호스트 이름 Firepower-module1

암호화된 비밀번호 ***** 활성화

strong-encryption-비활성화

asp inspect-dp ack-passthrough 없음

service-module 0 keepalive-timeout 4

서비스 모듈 0 keepalive 카운터 6

이름

mac 주소 자동 없음 !

인터페이스 Port-channel2

nameif 없음

보안 수준 없음

ip 주소 없음

!

인터페이스 Port-channel2.202

vlan 202

nameif NET202

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 172.16.202.1 255.255.255.0 대기 172.16.202.2

!

인터페이스 Port-channel2.203

vlan 203

nameif NET203

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 172.16.203.1 255.255.255.0 대기 172.16.203.2

!

인터페이스 Port-channel3

설명 LAN/STATE Failover Interface

!

인터페이스 Ethernet1/1

관리 전용

nameif 진단

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 없음

!

인터페이스 Ethernet1/4

nameif NET204

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 172.16.204.1 255.255.255.0 대기 172.16.204.2

!

ftp 모드 수동

ngips conn-match vlan-id

object-group-search access-control 없음

액세스 그룹 CSM_FW_ACL_ 전역

access-list CSM_FW_ACL_ remark rule-id 9998: 사전 필터 정책: 기본 터널 및 우선순위 정책

access-list CSM_FW_ACL_ remark rule-id 9998: 규칙: 기본 터널 작업 규칙

access-list CSM_FW_ACL_ advanced permit ipinip any rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any eq 3544 any range 1025 65535 rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any range 1025 65535 any eq 3544 rule-id 9998

access-list CSM_FW_ACL_ advanced permit 41 any rule-id 9998

access-list CSM_FW_ACL_ advanced permit gre any rule-id 9998

access-list CSM_FW_ACL_ remark rule-id 268434433: 액세스 정책: acp_simple - 기본값

access-list CSM_FW_ACL_ remark rule-id 268434433: L4 규칙: 기본 작업 규칙

access-list CSM_FW_ACL_ advanced permit ip any rule-id 268434433

!

tcp-map UM_STATIC_TCP_MAP

tcp-options 범위 6 7 허용

tcp-options 범위 9 18 허용

tcp-options 범위 20 255 허용

tcp-options md5 clear

긴급 플래그 허용

!

호출기 없음

로깅 메시지 106015 없음

로깅 메시지 313001 없음

로깅 메시지 313008 없음

로깅 메시지 106023 없음

로깅 메시지 710003 없음

로깅 메시지 106100 없음

로깅 메시지 302015 없음

로깅 메시지 302014 없음

로깅 메시지 302013 없음

로깅 메시지 302018 없음

로깅 메시지 302017 없음

로깅 메시지 302016 없음

로깅 메시지 302021 없음

로깅 메시지 302020 없음

mtu NET202 1500

mtu NET203 1500

mtu diagnostic 1500

mtu NET204 1500

장애 조치

장애 조치 lan 유닛 보조

장애 조치 lan 인터페이스 FOVER Port-channel3

장애 조치(failover) 복제 http

장애 조치 링크 FOVER Port-channel3

장애 조치 인터페이스 ip FOVER 172.16.51.1 255.255.255.0 스탠바이 172.16.51.2

모니터 인터페이스 NET202

모니터 인터페이스 NET203

icmp 연결 불가능 속도 제한 1 버스트 크기 1 <출력 생략>

> ip 표시

시스템 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

Port-channel2.202 NET202 172.16.202.1 255.255.255.0 구성

Port-channel2.203 NET203 172.16.203.1 255.255.255.0 구성

Port-channel3 FOVER 172.16.51.1 255.255.255.0 unset

Ethernet1/4 NET204 172.16.204.1 255.255.255.0 구성

현재 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

Port-channel2.202 NET202 172.16.202.1 255.255.255.0 구성

Port-channel2.203 NET203 172.16.203.1 255.255.255.0 구성

Port-channel3 FOVER 172.16.51.2 255.255.255.0 unset

Ethernet1/4 NET204 172.16.204.1 255.255.255.0 구성 > 장애 조치 표시

장애 조치 켜짐

장애 조치 유닛 보조

장애 조치 LAN 인터페이스: FOVER Port-channel3(up)

다시 연결 시간 제한 0:00:00

유닛 폴링 빈도 1초, 대기 시간 15초

인터페이스 폴링 빈도 5초, 대기 시간 25초

인터페이스 정책 1

모니터링되는 인터페이스 4 / 1291 최대

MAC 주소 이동 알림 간격이 설정되지 않았습니다.

장애 조치(failover) 복제 http

버전: Ours 9.18(4)210, Mate 9.18(4)210

일련 번호: Ours FLM2108V9YG, Mate FLM1949C5RR

마지막 장애 조치 시간: 13:42:35 UTC 2024년 7월 16일

이 호스트: 보조 - 활성

활성 시간: 70312(초)

슬롯 0: UCSB-B200-M3-U hw/sw rev (0.0/9.18(4)210) 상태 (Up Sys)

인터페이스 NET202(172.16.202.1): 일반(모니터링됨)

인터페이스 NET203(172.16.203.1): 일반(모니터링됨)

인터페이스 진단(0.0.0.0): 일반(대기 중)

인터페이스 NET204(172.16.204.1): 일반(모니터링됨)

슬롯 1: snort rev(1.0) 상태(up)

슬롯 2: diskstatus rev(1.0) 상태(up)

기타 호스트: 기본 - 대기 준비

활성 시간: 0(초)

슬롯 0: UCSB-B200-M3-U hw/sw rev (0.0/9.18(4)210) 상태 (Up Sys)

인터페이스 NET202(172.16.202.2): 일반(모니터링됨)

인터페이스 NET203(172.16.203.2): 일반(모니터링됨)

인터페이스 진단(0.0.0.0): 일반(대기 중)

인터페이스 NET204(172.16.204.2): 일반(모니터링됨)

슬롯 1: snort rev(1.0) 상태(up)

슬롯 2: diskstatus rev(1.0) 상태(up) <출력 생략> |

4단계. 두 FTD 디바이스가 모두 FMC에서 등록 취소되었음:

> show managers

No managers configured.

FMC의 HA 비활성화 옵션에 대한 중요 사항:

| 기본 유닛 |

보조 유닛

|

| 디바이스가 FMC에서 제거됩니다. FTD 디바이스에서 설정이 제거되지 않음. |

디바이스가 FMC에서 제거됩니다. FTD 디바이스에서 설정이 제거되지 않음. |

시나리오 1

액티브 FTD 디바이스에서 장애 조치 컨피그레이션을 제거하려면 'configure high-availability disable' 명령을 실행합니다.

> configure high-availability disable ?

Optional parameter to clear interfaces (clear-interfaces) optional parameter to clear interfaces (clear-interfaces) (clear-interfaces)

<cr>

> configure high-availability disable

High-availability will be disabled. Do you really want to continue?

Please enter 'YES' or 'NO': yes

Successfully disabled high-availability.

결과:

| 기본 유닛(ex-Standby)

|

보조 유닛(ex-Active)

|

> INFO: This unit is currently in standby state. By disabling failover, this unit will remain in standby state.

> show failover

Failover Off (pseudo-Standby)

Failover unit Primary

Failover LAN Interface: FOVER Port-channel3 (up)

Reconnect timeout 0:00:00

Unit Poll frequency 1 seconds, holdtime 15 seconds

Interface Poll frequency 5 seconds, holdtime 25 seconds

Interface Policy 1

Monitored Interfaces 0 of 1291 maximum

MAC Address Move Notification Interval not set

failover replication http

> show ip

System IP Addresses:

Interface Name IP address Subnet mask Method

Port-channel3 FOVER 172.16.51.1 255.255.255.0 unset

Current IP Addresses:

Interface Name IP address Subnet mask Method

Port-channel3 FOVER 172.16.51.1 255.255.255.0 unset

|

> show failover

Failover Off

Failover unit Secondary

Failover LAN Interface: not Configured

Reconnect timeout 0:00:00

Unit Poll frequency 1 seconds, holdtime 15 seconds

Interface Poll frequency 5 seconds, holdtime 25 seconds

Interface Policy 1

Monitored Interfaces 4 of 1291 maximum

MAC Address Move Notification Interval not set

> show ip

System IP Addresses:

Interface Name IP address Subnet mask Method

Port-channel2.202 NET202 172.16.202.1 255.255.255.0 CONFIG

Port-channel2.203 NET203 172.16.203.1 255.255.255.0 CONFIG

Ethernet1/4 NET204 172.16.204.1 255.255.255.0 CONFIG

Current IP Addresses:

Interface Name IP address Subnet mask Method

Port-channel2.202 NET202 172.16.202.1 255.255.255.0 CONFIG

Port-channel2.203 NET203 172.16.203.1 255.255.255.0 CONFIG

Ethernet1/4 NET204 172.16.204.1 255.255.255.0 CONFIG

|

| 기본(ex-Standby)

|

보조(ex-Active)

|

| > running-config 표시

: 저장됨 :

: 일련 번호: FLM1949C5RR

: 하드웨어: FPR4K-SM-24, 73853 MB RAM, CPU Xeon E5 시리즈 2200MHz, 2 CPU(48코어)

:

NGFW 버전 7.2.8

!

호스트 이름 Firepower-module1

암호화된 비밀번호 ***** 활성화

strong-encryption-비활성화

asp inspect-dp ack-passthrough 없음

service-module 0 keepalive-timeout 4

서비스 모듈 0 keepalive 카운터 6

이름

mac 주소 자동 없음 !

인터페이스 Port-channel2

셧다운

nameif 없음

보안 수준 없음

ip 주소 없음 <- IP가 제거되었습니다.

!

인터페이스 Port-channel3

설명 LAN/STATE Failover Interface

!

인터페이스 Ethernet1/1

관리 전용

셧다운

nameif 없음

보안 수준 없음

ip 주소 없음

!

인터페이스 Ethernet1/4

셧다운

nameif 없음

보안 수준 없음

ip 주소 없음

!

ftp 모드 수동

ngips conn-match vlan-id

object-group-search access-control 없음

액세스 그룹 CSM_FW_ACL_ 전역

access-list CSM_FW_ACL_ remark rule-id 9998: 사전 필터 정책: 기본 터널 및 우선순위 정책

access-list CSM_FW_ACL_ remark rule-id 9998: 규칙: 기본 터널 작업 규칙

access-list CSM_FW_ACL_ advanced permit ipinip any rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any eq 3544 any range 1025 65535 rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any range 1025 65535 any eq 3544 rule-id 9998

access-list CSM_FW_ACL_ advanced permit 41 any rule-id 9998

access-list CSM_FW_ACL_ advanced permit gre any rule-id 9998

access-list CSM_FW_ACL_ remark rule-id 268434433: 액세스 정책: acp_simple - 기본값

access-list CSM_FW_ACL_ remark rule-id 268434433: L4 규칙: 기본 작업 규칙

access-list CSM_FW_ACL_ advanced permit ip any rule-id 268434433

!

tcp-map UM_STATIC_TCP_MAP

tcp-options 범위 6 7 허용

tcp-options 범위 9 18 허용

tcp-options 범위 20 255 허용

tcp-options md5 clear

긴급 플래그 허용

!

호출기 없음

로깅 메시지 106015 없음

로깅 메시지 313001 없음

로깅 메시지 313008 없음

로깅 메시지 106023 없음

로깅 메시지 710003 없음

로깅 메시지 106100 없음

로깅 메시지 302015 없음

로깅 메시지 302014 없음

로깅 메시지 302013 없음

로깅 메시지 302018 없음

로깅 메시지 302017 없음

로깅 메시지 302016 없음

로깅 메시지 302021 없음

로깅 메시지 302020 없음

장애 조치 없음

장애 조치 lan 유닛 기본

장애 조치 lan 인터페이스 FOVER Port-channel3

장애 조치(failover) 복제 http

장애 조치 링크 FOVER Port-channel3

장애 조치 인터페이스 ip FOVER 172.16.51.1 255.255.255.0 스탠바이 172.16.51.2

monitor-interface service-module 없음 <출력 생략> |

> running-config 표시

: 저장됨 :

: 일련 번호: FLM2108V9YG

: 하드웨어: FPR4K-SM-24, 73853 MB RAM, CPU Xeon E5 시리즈 2200MHz, 2 CPU(48코어)

:

NGFW 버전 7.2.8

!

호스트 이름 Firepower-module1

암호화된 비밀번호 ***** 활성화

strong-encryption-비활성화

asp inspect-dp ack-passthrough 없음

service-module 0 keepalive-timeout 4

서비스 모듈 0 keepalive 카운터 6

이름

mac 주소 자동 없음 !

인터페이스 Port-channel2

nameif 없음

보안 수준 없음

ip 주소 없음

!

인터페이스 Port-channel2.202

vlan 202

nameif NET202

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 172.16.202.1 255.255.255.0 대기 172.16.202.2

!

인터페이스 Port-channel2.203

vlan 203

nameif NET203

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 172.16.203.1 255.255.255.0 대기 172.16.203.2

!

인터페이스 Port-channel3

nameif 없음

보안 수준 없음

ip 주소 없음

!

인터페이스 Ethernet1/1

관리 전용

nameif 진단

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 없음

!

인터페이스 Ethernet1/4

nameif NET204

cts 설명서

propagate sgt preserve-untag

policy static sgt disabled trusted

보안 수준 0

ip 주소 172.16.204.1 255.255.255.0 대기 172.16.204.2

!

ftp 모드 수동

ngips conn-match vlan-id

object-group-search access-control 없음

액세스 그룹 CSM_FW_ACL_ 전역

access-list CSM_FW_ACL_ remark rule-id 9998: 사전 필터 정책: 기본 터널 및 우선순위 정책

access-list CSM_FW_ACL_ remark rule-id 9998: 규칙: 기본 터널 작업 규칙

access-list CSM_FW_ACL_ advanced permit ipinip any rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any eq 3544 any range 1025 65535 rule-id 9998

access-list CSM_FW_ACL_ advanced permit udp any range 1025 65535 any eq 3544 rule-id 9998

access-list CSM_FW_ACL_ advanced permit 41 any rule-id 9998

access-list CSM_FW_ACL_ advanced permit gre any rule-id 9998

access-list CSM_FW_ACL_ remark rule-id 268434433: 액세스 정책: acp_simple - 기본값

access-list CSM_FW_ACL_ remark rule-id 268434433: L4 규칙: 기본 작업 규칙

access-list CSM_FW_ACL_ advanced permit ip any rule-id 268434433

!

tcp-map UM_STATIC_TCP_MAP

tcp-options 범위 6 7 허용

tcp-options 범위 9 18 허용

tcp-options 범위 20 255 허용

tcp-options md5 clear

긴급 플래그 허용

!

호출기 없음

로깅 메시지 106015 없음

로깅 메시지 313001 없음

로깅 메시지 313008 없음

로깅 메시지 106023 없음

로깅 메시지 710003 없음

로깅 메시지 106100 없음

로깅 메시지 302015 없음

로깅 메시지 302014 없음

로깅 메시지 302013 없음

로깅 메시지 302018 없음

로깅 메시지 302017 없음

로깅 메시지 302016 없음

로깅 메시지 302021 없음

로깅 메시지 302020 없음

mtu NET202 1500

mtu NET203 1500

mtu diagnostic 1500

mtu NET204 1500

장애 조치 없음

모니터 인터페이스 NET202

모니터 인터페이스 NET203

monitor-interface service-module 없음 |

Disable HA from Active FTD CLI(활성 FTD CLI에서 HA 비활성화)의 주요 참고 사항:

| 액티브 유닛

|

스탠바이 유닛

|

- 장애 조치 컨피그레이션이 제거되었습니다.

- 스탠바이 IP가 제거되지 않음

|

- 인터페이스 설정이 제거됨.

- 장애 조치 컨피그레이션은 제거되지 않지만 장애 조치는 비활성화됩니다(의사-대기).

|

이 시점에서 이전 대기 유닛에서도 HA를 비활성화할 수 있습니다.

시나리오 2(권장하지 않음)

경고: 이 시나리오는 활성/활성 상황으로 이어지므로 권장되지 않습니다. 그것은 단지 인식을 위해 보여집니다.

스탠바이 FTD 디바이스에서 장애 조치 컨피그레이션을 제거하려면 'configure high-availability disable' 명령을 실행합니다.

> configure high-availability disable

High-availability will be disabled. Do you really want to continue?

Please enter 'YES' or 'NO': YES

Successfully disabled high-availability.

결과:

| 기본(ex-Standby) |

보조(활성)

|

| > 장애 조치 표시

장애 조치 해제

장애 조치 유닛 보조

장애 조치 LAN 인터페이스: 구성되지 않음

다시 연결 시간 제한 0:00:00

유닛 폴링 빈도 1초, 대기 시간 15초

인터페이스 폴링 빈도 5초, 대기 시간 25초

인터페이스 정책 1

모니터링되는 인터페이스 4 / 1291 최대

MAC 주소 이동 알림 간격이 설정되지 않았습니다.

> ip 표시

시스템 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

Port-channel2.202 NET202 172.16.202.1 255.255.255.0 설명서 <- 디바이스에서 ex-Active와 동일한 IP를 사용합니다.

Port-channel2.203 NET203 172.16.203.1 255.255.255.0 설명서

Ethernet1/4 NET204 172.16.204.1 255.255.255.0 설명서

현재 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

Port-channel2.202 NET202 172.16.202.1 255.255.255.0 설명서

Port-channel2.203 NET203 172.16.203.1 255.255.255.0 설명서

Ethernet1/4 NET204 172.16.204.1 255.255.255.0 설명서

|

> 장애 조치 표시

장애 조치 <- 장애 조치가 비활성화되지 않음

장애 조치 유닛 보조

장애 조치 LAN 인터페이스: FOVER Port-channel3(up)

다시 연결 시간 제한 0:00:00

유닛 폴링 빈도 1초, 대기 시간 15초

인터페이스 폴링 빈도 5초, 대기 시간 25초

인터페이스 정책 1

모니터링되는 인터페이스 4 / 1291 최대

MAC 주소 이동 알림 간격이 설정되지 않았습니다.

장애 조치(failover) 복제 http

버전: Ours 9.18(4)210, Mate 9.18(4)210

일련 번호: Ours FLM2108V9YG, Mate FLM1949C5RR

마지막 장애 조치 시간: 12:44:06 UTC 2024년 7월 17일

이 호스트: 보조 - 활성

활성 시간: 632(초)

슬롯 0: UCSB-B200-M3-U hw/sw rev (0.0/9.18(4)210) 상태 (Up Sys)

인터페이스 진단(0.0.0.0): 일반(대기 중)

인터페이스 NET204(172.16.204.1): 일반(모니터링됨)

인터페이스 NET203(172.16.203.1): 일반(모니터링됨)

인터페이스 NET202(172.16.202.1): 일반(모니터링됨)

슬롯 1: snort rev(1.0) 상태(up)

슬롯 2: diskstatus rev(1.0) 상태(up)

기타 호스트: 기본 - 사용 안 함

활성 시간: 932(초)

슬롯 0: UCSB-B200-M3-U hw/sw rev (0.0/9.18(4)210) 상태 (Up Sys)

인터페이스 진단(0.0.0.0): 알 수 없음(대기 중)

인터페이스 NET204(172.16.204.2): 알 수 없음(모니터링됨)

인터페이스 NET203(172.16.203.2): 알 수 없음(모니터링됨)

인터페이스 NET202(172.16.202.2): 알 수 없음(모니터링됨)

슬롯 1: snort rev(1.0) 상태(up)

슬롯 2: diskstatus rev(1.0) 상태(up) > ip 표시

시스템 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

Port-channel2.202 NET202 172.16.202.1 255.255.255.0 설명서 <- 디바이스에서 ex-Standby와 동일한 IP를 사용합니다.

Port-channel2.203 NET203 172.16.203.1 255.255.255.0 설명서

Port-channel3 FOVER 172.16.51.1 255.255.255.0 unset

Ethernet1/4 NET204 172.16.204.1 255.255.255.0 설명서

현재 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

Port-channel2.202 NET202 172.16.202.1 255.255.255.0 설명서

Port-channel2.203 NET203 172.16.203.1 255.255.255.0 설명서

Port-channel3 FOVER 172.16.51.2 255.255.255.0 unset

Ethernet1/4 NET204 172.16.204.1 255.255.255.0 설명서 |

Disable HA from Active FTD CLI(활성 FTD CLI에서 HA 비활성화)의 주요 참고 사항:

| 액티브 유닛

|

스탠바이 유닛

|

- 장애 조치 컨피그레이션이 제거되지 않고 활성화된 상태 유지

- 디바이스는 이전 대기 유닛과 동일한 IP를 사용합니다

|

- 장애 조치 컨피그레이션이 제거되었습니다.

- 디바이스는 액티브 유닛과 동일한 IP를 사용합니다

|

시나리오 3

액티브 FTD 디바이스에서 장애 조치 컨피그레이션을 제거하려면 'configure high-availability disable clear-interfaces' 명령을 실행합니다.

> configure high-availability disable clear-interfaces

High-availability will be disabled. Do you really want to continue?

Please enter 'YES' or 'NO': yes

Successfully disabled high-availability.

>

결과:

| 기본(ex-Standby) |

보조(ex-Active)

|

| > 장애 조치 표시

장애 조치 해제(의사 대기)

장애 조치 유닛 기본

장애 조치 LAN 인터페이스: FOVER Port-channel3(up)

다시 연결 시간 제한 0:00:00

유닛 폴링 빈도 1초, 대기 시간 15초

인터페이스 폴링 빈도 5초, 대기 시간 25초

인터페이스 정책 1

모니터링되는 인터페이스 0 / 1291 최대

MAC 주소 이동 알림 간격이 설정되지 않았습니다.

장애 조치(failover) 복제 http

> ip 표시

시스템 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

Port-channel3 FOVER 172.16.51.1 255.255.255.0 unset

현재 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

Port-channel3 FOVER 172.16.51.1 255.255.255.0 unset

>

|

> 장애 조치 표시

장애 조치 해제

장애 조치 유닛 보조

장애 조치 LAN 인터페이스: 구성되지 않음

다시 연결 시간 제한 0:00:00

유닛 폴링 빈도 1초, 대기 시간 15초

인터페이스 폴링 빈도 5초, 대기 시간 25초

인터페이스 정책 1

모니터링되는 인터페이스 0 / 1291 최대

MAC 주소 이동 알림 간격이 설정되지 않았습니다.

> ip 표시

시스템 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

현재 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

>

|

활성 FTD CLI에서 'clear-interfaces'와 함께 HA 비활성화를 주의할 주요 사항:

| 액티브 유닛

|

스탠바이 유닛

|

- 장애 조치 컨피그레이션이 제거되었습니다.

- IP가 제거됩니다.

|

- 장애 조치 컨피그레이션은 제거되지 않지만 장애 조치는 비활성화됩니다(의사-대기).

- IP가 제거됩니다.

|

시나리오 4

스탠바이 FTD 디바이스에서 장애 조치 컨피그레이션을 제거하려면 'configure high-availability disable clear-interfaces' 명령을 실행합니다.

> configure high-availability disable clear-interfaces

High-availability will be disabled. Do you really want to continue?

Please enter 'YES' or 'NO': YES

Successfully disabled high-availability.

>

결과:

| 기본(ex-Standby) |

보조(활성)

|

| > 장애 조치 표시

장애 조치 해제

장애 조치 유닛 보조

장애 조치 LAN 인터페이스: 구성되지 않음

다시 연결 시간 제한 0:00:00

유닛 폴링 빈도 1초, 대기 시간 15초

인터페이스 폴링 빈도 5초, 대기 시간 25초

인터페이스 정책 1

모니터링되는 인터페이스 0 / 1291 최대

MAC 주소 이동 알림 간격이 설정되지 않았습니다.

> ip 표시

시스템 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

현재 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

>

|

> 장애 조치 표시

장애 조치 켜짐

장애 조치 유닛 보조

장애 조치 LAN 인터페이스: FOVER Port-channel3(up)

다시 연결 시간 제한 0:00:00

유닛 폴링 빈도 1초, 대기 시간 15초

인터페이스 폴링 빈도 5초, 대기 시간 25초

인터페이스 정책 1

모니터링되는 인터페이스 4 / 1291 최대

MAC 주소 이동 알림 간격이 설정되지 않았습니다.

장애 조치(failover) 복제 http

버전: Ours 9.18(4)210, Mate 9.18(4)210

일련 번호: Ours FLM2108V9YG, Mate FLM1949C5RR

마지막 장애 조치 시간: 07:06:56 UTC 2024년 7월 18일

이 호스트: 보조 - 활성

활성 시간: 1194(초)

슬롯 0: UCSB-B200-M3-U hw/sw rev (0.0/9.18(4)210) 상태 (Up Sys)

인터페이스 진단(0.0.0.0): 일반(대기 중)

인터페이스 NET204(172.16.204.1): 일반(모니터링됨)

인터페이스 NET202(172.16.202.1): 일반(모니터링됨)

인터페이스 NET203(172.16.203.1): 일반(모니터링됨)

슬롯 1: snort rev(1.0) 상태(up)

슬롯 2: diskstatus rev(1.0) 상태(up)

기타 호스트: 기본 - 사용 안 함

활성 시간: 846(초)

슬롯 0: UCSB-B200-M3-U hw/sw rev (0.0/9.18(4)210) 상태 (Up Sys)

인터페이스 진단(0.0.0.0): 알 수 없음(대기 중)

인터페이스 NET204(172.16.204.2): 알 수 없음(모니터링됨)

인터페이스 NET202(172.16.202.2): 알 수 없음(모니터링됨)

인터페이스 NET203(172.16.203.2): 알 수 없음(모니터링됨)

슬롯 1: snort rev(1.0) 상태(up)

슬롯 2: diskstatus rev(1.0) 상태(up) > ip 표시

시스템 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

Port-channel2.202 NET202 172.16.202.1 255.255.255.0 설명서

Port-channel2.203 NET203 172.16.203.1 255.255.255.0 설명서

Port-channel3 FOVER 172.16.51.1 255.255.255.0 unset

Ethernet1/4 NET204 172.16.204.1 255.255.255.0 설명서

현재 IP 주소:

인터페이스 이름 IP 주소 서브넷 마스크 방법

Port-channel2.202 NET202 172.16.202.1 255.255.255.0 설명서

Port-channel2.203 NET203 172.16.203.1 255.255.255.0 설명서

Port-channel3 FOVER 172.16.51.2 255.255.255.0 unset

Ethernet1/4 NET204 172.16.204.1 255.255.255.0 설명서 |

활성 FTD CLI에서 'clear-interfaces'와 함께 HA 비활성화를 주의할 주요 사항:

| 액티브 유닛

|

스탠바이 유닛

|

- 장애 조치 컨피그레이션이 제거되지 않음

- IP가 제거되지 않음

|

- 장애 조치 컨피그레이션이 제거되었습니다.

- IP가 제거됩니다.

|

6단계. 작업을 완료한 후 디바이스를 FMC에 등록하고 HA 쌍을 활성화합니다.

작업 7. HA 일시 중단

작업 요구 사항:

FTD CLISH CLI에서 HA 일시 중단

해결책:

1단계. 기본 FTD에서 명령을 실행하고 확인합니다(YES 입력).

> configure high-availability suspend

Please ensure that no deployment operation is in progress before suspending high-availability.

Please enter 'YES' to continue if there is no deployment operation in progress and 'NO' if you wish to abort: YES

Successfully suspended high-availability.

2단계. 기본 유닛의 변경 사항을 확인합니다.

> show high-availability config

Failover Off

Failover unit Primary

Failover LAN Interface: fover_link Ethernet1/4 (up)

Reconnect timeout 0:00:00

Unit Poll frequency 1 seconds, holdtime 15 seconds

Interface Poll frequency 5 seconds, holdtime 25 seconds

Interface Policy 1

Monitored Interfaces 1 of 1041 maximum

MAC Address Move Notification Interval not set

failover replication http

3단계. 보조 유닛의 결과:

> show high-availability config

Failover Off (pseudo-Standby)

Failover unit Secondary

Failover LAN Interface: fover_link Ethernet1/4 (up)

Reconnect timeout 0:00:00

Unit Poll frequency 1 seconds, holdtime 15 seconds

Interface Poll frequency 5 seconds, holdtime 25 seconds

Interface Policy 1

Monitored Interfaces 1 of 1041 maximum

MAC Address Move Notification Interval not set

failover replication http

4단계. 기본 유닛에서 HA 재개:

> configure high-availability resume

Successfully resumed high-availablity.

> .

No Active mate detected

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

Beginning configuration replication: Sending to mate.

End Configuration Replication to mate

>

> show high-availability config

Failover On

Failover unit Primary

Failover LAN Interface: fover_link Ethernet1/4 (up)

Reconnect timeout 0:00:00

Unit Poll frequency 1 seconds, holdtime 15 seconds

Interface Poll frequency 5 seconds, holdtime 25 seconds

Interface Policy 1

Monitored Interfaces 1 of 1041 maximum

MAC Address Move Notification Interval not set

failover replication http

5단계. HA를 재개한 후 보조 유닛의 결과:

> ..

Detected an Active mate

Beginning configuration replication from mate.

WARNING: Failover is enabled but standby IP address is not configured for this interface.

WARNING: Failover is enabled but standby IP address is not configured for this interface.

End configuration replication from mate.

>

> show high-availability config

Failover On

Failover unit Secondary

Failover LAN Interface: fover_link Ethernet1/4 (up)

Reconnect timeout 0:00:00

Unit Poll frequency 1 seconds, holdtime 15 seconds

Interface Poll frequency 5 seconds, holdtime 25 seconds

Interface Policy 1

Monitored Interfaces 1 of 1041 maximum

MAC Address Move Notification Interval not set

failover replication http

>

FAQ(자주 묻는 질문)

컨피그레이션이 복제되면 즉시(행별로) 저장됩니까? 아니면 복제가 끝날 때 저장됩니까?

복제가 끝날 때 이에 대한 증거는 debug fover sync 명령 출력의 끝에 있으며, 설정/명령 복제를 보여줍니다.

cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1506 remark rule-id 268442578: L7 RULE: ACP_Rule_500

cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1507 advanced permit tcp object-group group_10 eq 48894 object-group group_10 eq 23470 vlan eq 1392 rule-id 268442578

cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1508 remark rule-id 268442078: ACCESS POLICY: mzafeiro_500 - Default

cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1509 remark rule-id 268442078: L4 RULE: DEFAULT ACTION RULE

...

cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ advanced permit tcp object-group group_2 eq 32881 object-group group_433 eq 39084 vlan eq 1693 rule-id 268442076

cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268442077: ACCESS POLICY: mzafeiro_ACP1500 - Mandatory

cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268442077: L7 RULE: ACP_Rule_1500

cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ advanced permit tcp object-group group_6 eq 8988 object-group group_311 eq 32433 vlan eq 619 rule-id 268442077

cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268440577: ACCESS POLICY: mzafeiro_ACP1500 - Default

cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268440577: L4 RULE: DEFAULT ACTION RULE

cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ advanced deny ip any any rule-id 268442078 event-log flow-start

cli_xml_server: frep_write_cmd: Cmd: crypto isakmp nat-traversal

cli_xml_server: frep_write_cmd: Cmd: no object-group network group_311

cli_xml_server: frep_write_cmd: Cmd: no object-group network group_433

cli_xml_server: frep_write_cmd: Cmd: no object-group network group_6

cli_xml_server: frep_write_cmd: Cmd: no object-group network group_2

cli_xml_server: frep_write_cmd: Cmd: write memory <--

어떤 유닛이 의사 대기 상태(장애 조치 비활성화)에 있고 다른 유닛이 장애 조치를 활성화했으며 액티브 상태일 때 다시 로드하면 어떻게 됩니까?

활성/활성 시나리오가 됩니다(기술적으로는 활성/장애 조치 해제이지만). 특히, 유닛이 가동되면 페일오버는 비활성화되지만 유닛은 활성 유닛과 동일한 IP를 사용합니다. 따라서 다음과 같은 이점이 있습니다.

- Unit-1: 활성

- Unit-2: 페일오버 해제. 유닛에서는 Unit-1과 동일한 데이터 IP를 사용하지만 MAC 주소는 다릅니다.

장애 조치를 수동으로 비활성화(고가용성 일시 중단 구성)한 다음 디바이스를 다시 로드하면 장애 조치 컨피그레이션은 어떻게 됩니까?

장애 조치를 비활성화하면 영구적인 변경 사항이 아닙니다(명시적으로 변경하지 않는 한 startup-config에 저장되지 않음). 두 가지 방법으로 장치를 재부팅/다시 로드할 수 있으며, 두 번째 방법에서는 주의해야 합니다.

사례 1. CLISH에서 재부팅

CLISH에서 재부팅해도 확인을 요청하지 않습니다. 따라서 설정 변경 사항은 startup-config에 저장되지 않습니다.

> configure high-availability suspend

Please ensure that no deployment operation is in progress before suspending high-availability.

Please enter 'YES' to continue if there is no deployment operation in progress and 'NO' if you wish to abort: YES

Successfully suspended high-availability.

running-config에 장애 조치가 비활성화되어 있습니다. 이 경우, 액티브/액티브 시나리오를 피하기 위해 디바이스가 스탠바이 상태였고 예상대로 의사 스탠바이 상태가 되었습니다.

firepower# show failover | include Failover

Failover Off (pseudo-Standby)

Failover unit Secondary

Failover LAN Interface: FOVER Ethernet1/1 (up)

startup-config에서 장애 조치가 계속 활성화되어 있습니다.

firepower# show startup | include failover

failover

failover lan unit secondary

failover lan interface FOVER Ethernet1/1

failover replication http

failover link FOVER Ethernet1/1

failover interface ip FOVER 192.0.2.1 255.255.255.0 standby 192.0.2.2

failover ipsec pre-shared-key *****

CLISH에서 디바이스를 재부팅합니다(reboot 명령).

> reboot

This command will reboot the system. Continue?

Please enter 'YES' or 'NO': YES

Broadcast message from root@

Threat Defense System: CMD=-stop, CSP-ID=cisco-ftd.6.2.2.81__ftd_001_JMX2119L05CYRIBVX1, FLAG=''

Cisco FTD stopping ...

유닛이 가동되면 페일오버가 활성화되므로 디바이스는 페일오버 협상 단계를 진행하여 원격 피어를 탐지하려고 시도합니다.

User enable_1 logged in to firepower

Logins over the last 1 days: 1.

Failed logins since the last login: 0.

Type help or '?' for a list of available commands.

firepower> .

Detected an Active mate

사례 2. LINA CLI에서 재부팅

LINA에서 재부팅 시(reload 명령) 확인이 요청됩니다. 따라서 Y(Yes)를 선택하면 컨피그레이션 변경 사항이 startup-config에 저장됩니다.

firepower# reload

System config has been modified. Save? [Y]es/[N]o: Y <-- Be careful. This disables the failover in the startup-config

Cryptochecksum: 31857237 8658f618 3234be7c 854d583a

8781 bytes copied in 0.940 secs

Proceed with reload? [confirm]

firepower# show startup | include failover

no failover

failover lan unit secondary

failover lan interface FOVER Ethernet1/1

failover replication http

failover link FOVER Ethernet1/1

failover interface ip FOVER 192.0.2.1 255.255.255.0 standby 192.0.2.2

failover ipsec pre-shared-key *****

유닛이 가동되면 페일오버가 비활성화됩니다.

firepower# show failover | include Fail

Failover Off

Failover unit Secondary

Failover LAN Interface: FOVER Ethernet1/1 (up)

참고: 이러한 상황을 방지하려면 프롬프트가 표시되면 startup-config에 변경 사항을 저장하지 않아야 합니다.

관련 정보

- Cisco Firepower Management Center 설정 가이드의 모든 버전은 여기에서 확인할 수 있습니다.

Cisco Secure Firewall Threat Defense 설명서 탐색

- FXOS Chassis Manager 및 CLI 설정 가이드의 모든 버전은 여기에서 확인할 수 있습니다.

Cisco Firepower 4100/9300 FXOS 설명서 탐색

- Cisco TAC(Global Technical Assistance Center)에서는 Cisco Firepower Next-Generation Security 기술에 대한 심층적인 실무 지식을 얻을 수 있도록 이 시각적 가이드를 적극 권장합니다.

Cisco FTD(Firepower 위협 방어): NGFW(Next-Generation Firewall), NGIPS(Next-Generation Intrusion Prevention System) 및 AMP(Advanced Malware Protection)의 컨피그레이션 및 트러블슈팅 모범 사례

- firepower 기술과 관련된 모든 컨피그레이션 및 문제 해결 TechNotes

Cisco Secure Firewall 관리 센터

피드백

피드백