はじめに

このドキュメントでは、AireOSワイヤレスLANコントローラ(WLC)でパケットダンプを実行する方法について説明します。

要件

次の項目に関する知識があることが推奨されます。

- WLCへのコマンドラインインターフェイス(CLI)アクセス。

- Wireshark インストール済みの PC

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

注:この機能は、AireOSバージョン4以降で使用できます。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

制限事項

パケットロギングは、WLC内の双方向コントロールプレーン(CP)からデータプレーン(DP)へのパケットのみをキャプチャします。WLCデータプレーンとコントロールプレーンの間で送信されないパケット(つまり、トンネリングされたトラフィックのアンカーに対する外部、DP-CPドロップなど)はキャプチャできません。

CPで処理されるWLCとの間のトラフィックタイプの例を次に示します。

- Telnet

- SSH

- HTTP

- HTTPS

- SNMP

- NTP

- RADIUS

- TACACS+

- モビリティメッセージ

- CAPWAP制御

- NMSP

- TFTP/FTP/SFTP

- Syslog

- IAPP

クライアントとの間のトラフィックは、データプレーン(DP)で処理されますが、802.11管理、802.1X/EAPOL、ARP、DHCP、およびWeb認証は処理されません。

背景説明

この方式では、WLCのCPUレベルで送受信されるパケットが16進形式で表示されます。この形式は、Wiresharkで.pcapファイルに変換されます。 この機能は、WLCとRemote Authentication Dial-In User Service(RADIUS)サーバ、アクセスポイント(AP)、またはその他のコントローラ間の通信を、WLCレベルでパケットキャプチャを使用して迅速に確認する必要があるが、ポートスパンの実行が困難な場合に役立ちます。

設定

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

WLC のパケット ロギングを有効にする

ステップ 1:WLC の CLI にログインします。

この機能で表示されるログの量と速度により、コンソールではなくSSHでWLCにログインすることが推奨されます(出力はコンソールよりも高速なので、SSHが推奨されます)。

ステップ 2:アクセスコントロールリスト(ACL)を適用して、キャプチャするトラフィックを制限します。

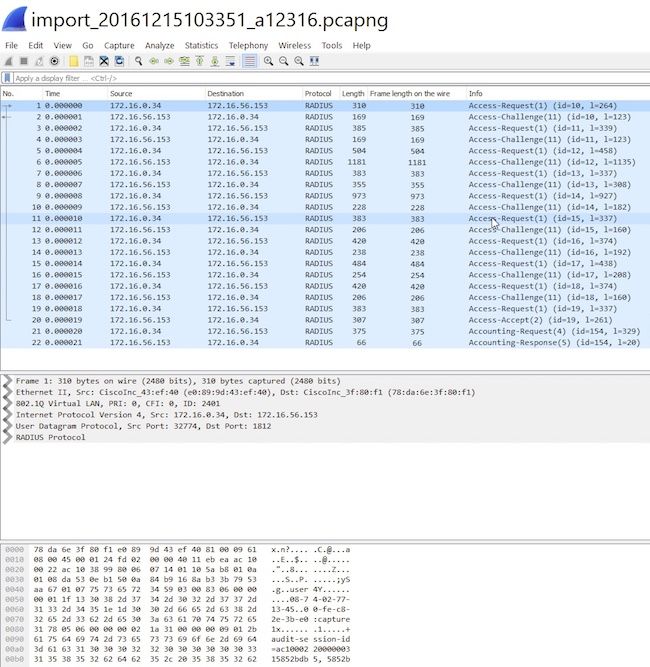

次の例では、キャプチャはWLC管理インターフェイス(IPアドレス172.16.0.34)とRADIUSサーバ(172.16.56.153)との間のトラフィックを示しています。

> debug packet logging acl ip 1 permit 172.16.0.34 172.16.56.153

> debug packet logging acl ip 2 permit 172.16.56.153 172.16.0.34

ヒント:WLCとの間でやり取りされるすべてのトラフィックをキャプチャするには、SSHセッションを開始したホストとの間で送受信されるSSHトラフィックを破棄するACLを適用することをお勧めします。ACLを作成するために使用できるコマンドは次のとおりです。

> debug packet logging acl ip 1 deny <WLC-IP> <host-IP> tcp 22 any

> debug packet logging acl ip 2 deny <host-IP> <WLC-IP> tcp any 22

> debug packet logging acl ip 3 permit any any

ステップ 3:Wiresharkで読み取り可能な形式を設定します。

> debug packet logging format text2pcap

ステップ 4:パケットロギング機能を有効にします。

この例では送受信される 100 パケットをキャプチャする設定になっています(1 ~ 65535 パケットに対応)。

> debug packet logging enable all 100

ステップ 5:出力をテキストファイルに記録します。

注:デフォルトでは、debug packet logging enableコマンドを使用すると、受信した25個のパケットのみがロギングされます。

注:allの代わりに、rxまたはtxを使用して、受信または送信されたトラフィックのみをキャプチャできます。

パケットロギング機能の設定の詳細については、次のリンクを参照してください。

Cisco Wireless Controllerコンフィギュレーションガイド、リリース8.3、Debug Facilityの使用

確認

ここでは、設定が正常に機能しているかどうかを確認します。

所定のコマンドを使用して、パケットロギングの現在の設定を確認します。

> show debug packet

Status........................................... rx/tx !!! This means the capture is active

Number of packets to display..................... 100

Bytes/packet to display.......................... 0

Packet display format............................ text2pcap

Driver ACL:

[1]: disabled

[2]: disabled

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

Ethernet ACL:

[1]: disabled

[2]: disabled

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

IP ACL:

[1]: permit s=172.16.0.34 d=172.16.56.153 any

[2]: permit s=172.16.56.153 d=172.16.0.34 any

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

EoIP-Ethernet ACL:

[1]: disabled

[2]: disabled

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

EoIP-IP ACL:

[1]: disabled

[2]: disabled

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

LWAPP-Dot11 ACL:

[1]: disabled

[2]: disabled

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

LWAPP-IP ACL:

[1]: disabled

[2]: disabled

[3]: disabled

[4]: disabled

[5]: disabled

[6]: disabled

トラフィックを生成するために必要な動作を再現します。

次のような出力が表示されます。

rx len=108, encap=unknown, port=2

0000 E0 89 9D 43 EF 40 C8 5B 76 1D AB 51 81 00 09 61 `..Co@H[v.+Q...a

0010 08 00 45 00 00 5A 69 81 00 00 80 01 78 A7 AC 10 ..E..Zi.....x',.

0020 00 38 AC 10 00 22 03 03 55 B3 00 00 00 00 45 00 .8,.."..U3....E.

0030 00 3E 0B 71 00 00 FE 11 58 C3 AC 10 00 22 AC 10 .>.q..~.XC,..",.

0040 00 38 15 B3 13 88 00 2A 8E DF A8 a1 00 0E 00 0E .8.3...*._(!....

0050 01 00 00 00 00 22 F1 FC 8B E0 18 24 07 00 C4 00 ....."q|.`.$..D.

0060 F4 00 50 1C BF B5 F9 DF EF 59 F7 15 t.P.?5y_oYw.

rx len=58, encap=ip, port=2

0000 E0 89 9D 43 EF 40 C8 5B 76 1D AB 51 81 00 09 61 `..Co@H[v.+Q...a

0010 08 00 45 00 00 28 69 82 40 00 80 06 38 D3 AC 10 ..E..(i.@...8S,.

0020 00 38 AC 10 00 22 F6 3A 00 16 AF 52 FE F5 1F 0C .8,.."v:../R~u..

0030 40 29 50 10 01 01 52 8A 00 00 @)P...R...

rx len=58, encap=ip, port=2

0000 E0 89 9D 43 EF 40 C8 5B 76 1D AB 51 81 00 09 61 `..Co@H[v.+Q...a

0010 08 00 45 00 00 28 69 83 40 00 80 06 38 D2 AC 10 ..E..(i.@...8R,.

0020 00 38 AC 10 00 22 F6 3A 00 16 AF 52 FE F5 1F 0C .8,.."v:../R~u..

0030 41 59 50 10 01 00 51 5B 00 00 AYP...Q[..

rx len=58, encap=ip, port=2

0000 E0 89 9D 43 EF 40 C8 5B 76 1D AB 51 81 00 09 61 `..Co@H[v.+Q...a

0010 08 00 45 00 00 28 69 84 40 00 80 06 38 D1 AC 10 ..E..(i.@...8Q,.

0020 00 38 AC 10 00 22 F6 3A 00 16 AF 52 FE F5 1F 0C .8,.."v:../R~u..

0030 43 19 50 10 01 05 4F 96 00 00 C.P...O...

パケット ロギングから ACL を削除する

ACL によって適用されるフィルタを無効にするには、次のコマンドを使用します。

> debug packet logging acl ip 1 disable

> debug packet logging acl ip 2 disable

パケット ロギングを無効にする

ACL を削除せずにパケット ロギングを無効にするには、次のコマンドを使用します。

> debug packet logging disable

パケット ログ出力を .pcap ファイルに変換する

ステップ 1:出力が完了したら、まとめてテキスト ファイルに保存します。

クリーンなログを収集していることを確認します。クリーンでない場合、Wiresharkで破損したパケットが表示される可能性があります。

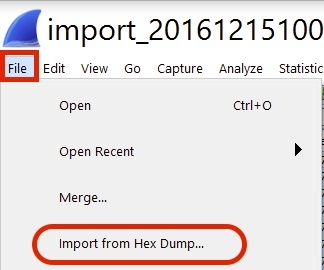

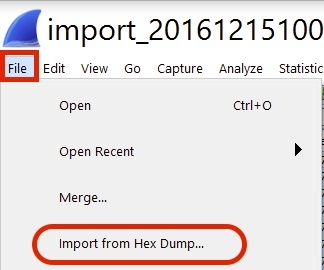

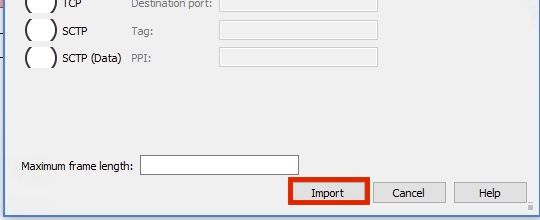

ステップ 2: Wiresharkを開き、「File」>「Import from Hex Dump...」に移動します。

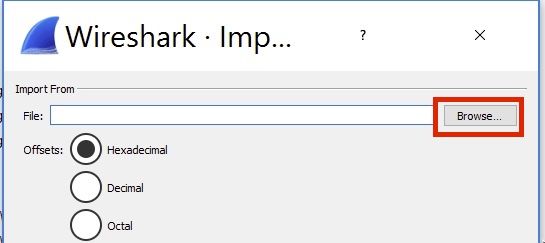

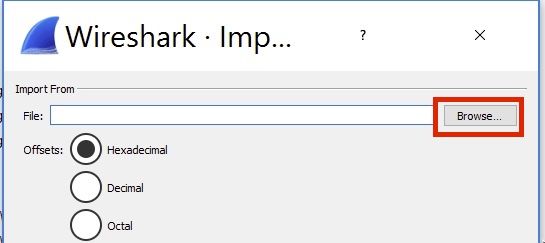

ステップ 3:[Browse] をクリックします。

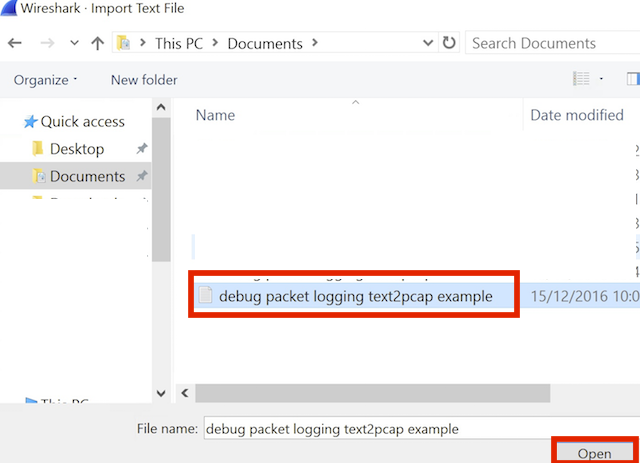

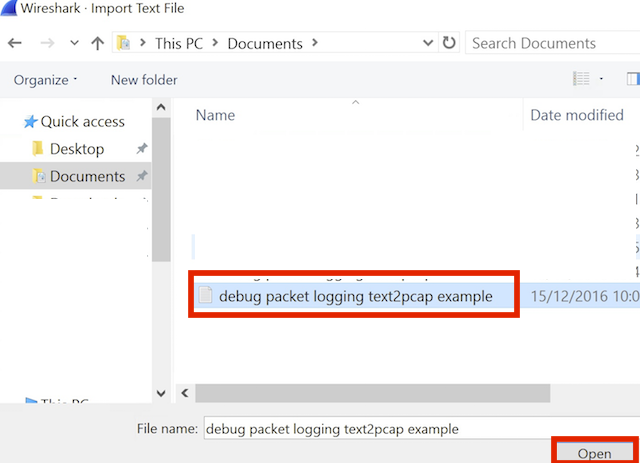

ステップ 4:パケットロギング出力を保存したテキストファイルを選択します。

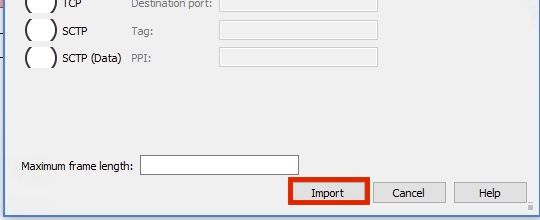

ステップ 5:[Import] をクリックします。

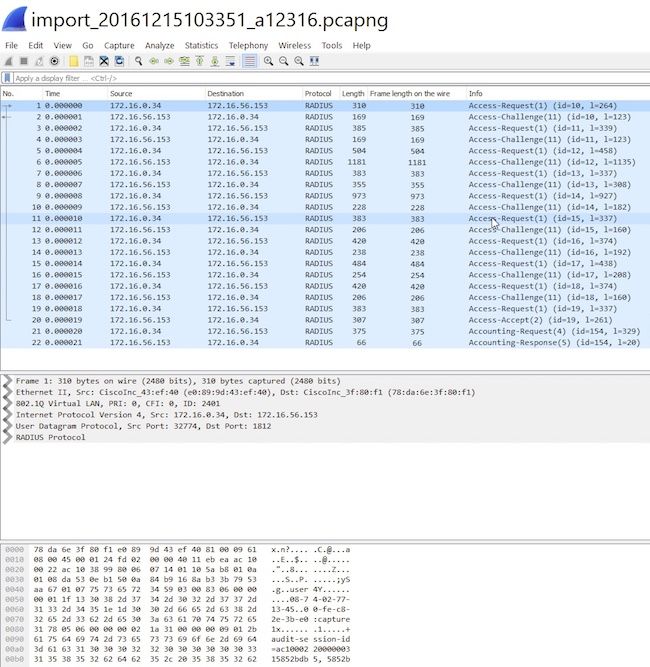

Wiresharkはファイルを.pcapとして表示します。

注:タイムスタンプは正確ではなく、フレーム間のデルタ時間でもありません。

トラブルシュート

現在、この設定に関する特定のトラブルシューティング情報はありません。

関連情報

フィードバック

フィードバック