RV340またはRV345ルータでのSecure Sockets Layer Virtual Private Network(SSL VPN)の設定

特記事項:ライセンス構造:ファームウェアバージョン1.0.3.15以降。今後、AnyConnectはクライアントライセンスに対してのみ課金されます。

RV340シリーズルータのAnyConnectライセンスの詳細については、「AnyConnect Licensing for the RV340 Series Routers」を参照してください。

目的

Secure Sockets Layer Virtual Private Network(SSL VPN)ゲートウェイを使用すると、リモートユーザはWebブラウザを使用してセキュアVPNトンネルを確立できます。この機能により、ネイティブのHTTP(Hypertext Transfer Protocol)over SSL Hypertext Transfer Protocol Secure(HTTPS)ブラウザサポートを使用して、幅広いWebリソースやWeb対応アプリケーションに簡単にアクセスできます。

SSL VPNを使用すると、ネットワークトラフィックを暗号化して、セキュアで認証されたパスを使用して、制限されたネットワークにリモートからアクセスできます。

RV340およびRV345ルータは、Cisco AnyConnect VPNクライアント、またはAnyconnectセキュアモビリティクライアントをサポートします。これらのルータはデフォルトで2つのSSL VPNトンネルをサポートし、ユーザはライセンスを登録して最大50のトンネルをサポートできます。インストールとアクティブ化が完了すると、SSL VPNはセキュアなリモートアクセスVPNトンネルを確立します。

この記事では、RV340またはRV345ルータでSSL VPNを設定する方法について説明します。

該当するデバイス

- RV340

- RV345

- Cisco Secure Mobility Client

[Software Version]

- 1.0.03.15 — RV340、RV345

- 4.4.01054:AnyConnectセキュアモビリティクライアント

SSL VPNの設定

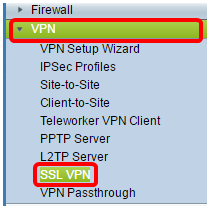

ステップ1:ルータのWebベースのユーティリティにアクセスし、[VPN] > [SSL VPN]を選択します。

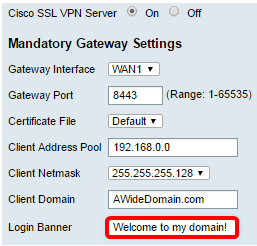

ステップ2:[On] オプションボタンをクリックして、Cisco SSL VPN Serverを有効にします。

必須ゲートウェイ設定

次の設定は必須です。

ステップ3:ドロップダウンリストから[Gateway Interface]を選択します。これは、SSL VPNトンネルを通過するトラフィックに使用されるポートです。次のオプションがあります。

- WAN1

- WAN2

- USB1

- USB2

注:この例では、WAN1が選択されています。

ステップ4:[Gateway Port]フィールドに、SSL VPNゲートウェイに使用するポート番号を1 ~ 65535の範囲で入力します。

注:この例では、ポート番号として8443が使用されています。

ステップ5:ドロップダウンリストから[Certificate File]を選択します。この証明書は、SSL VPNトンネルを介してネットワークリソースにアクセスしようとするユーザを認証します。ドロップダウンリストには、デフォルトの証明書と、インポートされる証明書が含まれています。

注:この例では、[Default]が選択されています。

ステップ6:[Client Address Pool]フィールドにクライアントアドレスプールのIPアドレスを入力します。このプールは、リモートVPNクライアントに割り当てられるIPアドレスの範囲になります。

注:IPアドレスの範囲が、ローカルネットワーク上のどのIPアドレスとも重複していないことを確認してください。

注:この例では、192.168.0.0が使用されています。

ステップ7:ドロップダウンリストから[Client Netmask]を選択します。

注:この例では、255.255.255.128が選択されています。

ステップ8:[Client Domain]フィールドにクライアントドメイン名を入力します。これは、SSL VPNクライアントにプッシュされるドメイン名です。

注:この例では、AWideDomainがクライアントドメイン名として使用されます。

ステップ9:[ログインバナー]フィールドにログインバナーとして表示されるテキストを入力します。これは、クライアントがログインするたびに表示されるバナーです。

注:この例では、「Welcome to my domain!ログインバナーとして使用されます。

オプションのゲートウェイ設定

次の設定値はオプションです。

ステップ1:アイドルタイムアウトの値を60 ~ 86400の範囲で秒単位で入力します。これは、SSL VPNセッションがアイドル状態を維持できる時間です。

注:この例では、3000 が使用されます。

ステップ2:[Session Timeout]フィールドに秒単位の値を入力します。これは、Transmission Control Protocol(TCP;伝送制御プロトコル)またはUser Datagram Protocol(UDP;ユーザデータグラムプロトコル)セッションが、指定されたアイドル時間の後にタイムアウトするまでの時間です。範囲は 60 ~ 1209600 です。

注:この例では、60 が使用されます。

ステップ3:[ClientDPD Timeout]フィールドに0 ~ 3600の範囲の値を秒単位で入力します。この値は、VPNトンネルのステータスを確認するためのHELLO/ACKメッセージの定期的な送信を指定します。

注: この機能は、VPNトンネルの両端で有効にする必要があります。

注: この例では、350 が使用されます。

ステップ4:[GatewayDPD Timeout]フィールドに0 ~ 3600の範囲の値を秒単位で入力します。この値は、VPNトンネルのステータスを確認するためのHELLO/ACKメッセージの定期的な送信を指定します。

注: この機能は、VPNトンネルの両端で有効にする必要があります。

注: この例では、360 が使用されます。

ステップ5:[Keep Alive]フィールドに0 ~ 600の範囲の値を秒単位で入力します。この機能により、ルータは常にインターネットに接続されます。VPN接続がドロップされた場合は、VPN接続の再確立を試みます。

注: この例では、40 が使用されます。

ステップ6:[リース期間(Lease Duration)]フィールドに、接続するトンネルの期間の値を秒単位で入力します。範囲は 600 ~ 1209600 です。

注: この例では、43500 が使用されます。

ステップ7:ネットワーク経由で送信できるパケットサイズ(バイト)を入力します。範囲は576 ~ 1406です。

注: この例では、1406 が使用されます。

ステップ8:[キー再生成間隔(Rekey Interval)]フィールドにリレー間隔を入力します。キー再生成機能を使用すると、セッションの確立後にSSLキーを再ネゴシエートできます。範囲は 0 ~ 43200 です。

注: この例では、3600 が使用されます。

ステップ9:[Apply]をクリックします。

ステップ10:(オプション)設定を永続的に保存するには、点滅しているアイコンをクリック  します。

します。

これで、RV34xルータでSSL VPNが正常に設定されました。

フィードバック

フィードバック