RV320およびRV325ルータの基本的なファイアウォール設定

目的

この記事では、RV32x VPNルータシリーズの基本的なファイアウォール設定の設定方法について説明します。

ファイアウォールは、ネットワークのセキュリティを維持するために設計された一連の機能です。ルータは強力なハードウェアファイアウォールと見なされます。これは、ルータがすべての着信トラフィックを検査し、不要なパケットをドロップできるためです。ネットワークファイアウォールは、内部コンピュータネットワーク(家庭、学校、企業イントラネット)を、外部からの悪意のあるアクセスから保護します。ネットワークファイアウォールは、内部ユーザから外部へのアクセスを制限するように設定することもできます。

該当するデバイス

- RV320デュアルWAN VPNルータ

- RV325ギガビットデュアルWAN VPNルータ

[Software Version]

- v1.1.0.09

基本設定

ステップ1:Web構成ユーティリティにログインし、[Firewall] > [General]を選択します。「一般」ページが開きます。

ステップ2:要件に基づいて、有効にする機能に対応する[Enable]チェックボックスをオンにします。

- ファイアウォール:ルータのファイアウォールをオフ(無効)にするか、またはファイアウォール規則と呼ばれる特定のタイプのネットワークトラフィックをフィルタリングするために有効にできます。ファイアウォールを使用して、すべての着信および発信トラフィックをフィルタリングできます。

- SPI(Stateful Packet Inspection):TCPストリームやUDP通信などのネットワーク接続の状態を監視します。ファイアウォールは、異なるタイプの接続に対して正当なパケットを区別します。既知のアクティブな接続に一致するパケットだけがファイアウォールで許可され、それ以外はすべて拒否されます。

- DoS(サービス拒否):分散型サービス拒否(DDoS)攻撃からネットワークを保護するために使用されます。DDoS攻撃は、ネットワークのリソースが使用できなくなるような場所にネットワークをフラッディングすることを目的としています。RV320はDoS保護を使用して、不要なパケットの制限と削除を通じてネットワークを保護します。

- Block WAN Request:WANポートからルータへのすべてのping要求をブロックします。

- リモート管理:リモートWANネットワークからルータへのアクセスを許可します。

- [Port]:リモート管理するポート番号を入力します。

- マルチキャストパススルー:IPマルチキャストメッセージがデバイスを通過できるようにします。

- HTTPS(Hypertext Transfer Protocol Secure):コンピュータネットワーク上でセキュアな通信を行うための通信プロトコルです。クライアントとサーバから双方向暗号化を提供する

- SSL VPN:ルータを介して行われるSSL VPN接続を許可します。

- SIP ALG:SIP ALGは、ネットワークアドレスおよびポート変換(NAPT)が使用されるときに、ファイアウォールのプライベート側からパブリック側およびパブリック側からプライベート側の両方に送信されるVoice-over-IPトラフィックを可能にする機能を提供します。NAPTは、最も一般的なタイプのネットワークアドレス変換です。

- UPnP(ユニバーサルプラグアンドプレイ):ルータと通信できるデバイスを自動検出できます。

ステップ3:要件に基づいて、ブロックする機能に対応する[Enable]チェックボックスをオンにします。

- Java:このチェックボックスをオンにすると、Javaアプレットのダウンロードと実行がブロックされます。Javaは、多くのWebサイトで使用される共通のプログラミング言語です。ただし、悪意のある目的のために作成されたJavaアプレットは、ネットワークにセキュリティ上の脅威を与える可能性があります。ダウンロードすると、悪意のあるJavaアプレットがネットワークリソースを不正利用する可能性があります。

- Cookie:Cookieは、ユーザに関する情報を保存するためにWebサイトによって作成されます。クッキーは、プライバシーの侵害につながる可能性のあるユーザのWeb履歴を追跡できます。

- ActiveX:ActiveXは、多くのWebサイトで使用されるアプレットの一種です。一般的に安全ですが、悪意のあるActiveXアプレットがコンピュータにインストールされると、ユーザが実行できる操作を実行できます。オペレーティングシステムに有害なコードを挿入したり、安全なイントラネットをサーフィンしたり、パスワードを変更したり、ドキュメントを取得して送信したりすることがあります。

- HTTPプロキシサーバへのアクセス:プロキシサーバは、2つの異なるネットワーク間のリンクを提供するサーバです。悪意のあるプロキシサーバは、ログインやパスワードなどの暗号化されていないデータを記録できます。

- [Exception]:選択した機能(Java、Cookie、ActiveX、またはHTTPプロキシサーバへのアクセス)を許可しますが、設定された信頼ドメインで選択されていない機能をすべて制限します。信頼され、信頼されたネットワークにアクセスできるドメイン。外部ドメインのユーザがネットワークリソースにアクセスできるようにする信頼されたドメインを設定できます。このオプションを無効にすると、信頼されたドメインはすべての機能を許可します。

注:Time Saver:[Exception(例外)]チェックボックスをオンにしていない場合は、ステップ4(ステップ4)をスキップします。

ステップ4:[Add]をクリックし、新しい信頼ドメインを入力し、[Save]をクリックして信頼ドメインを作成します。

ステップ5:[Save(保存)]をクリックして変更を更新します。

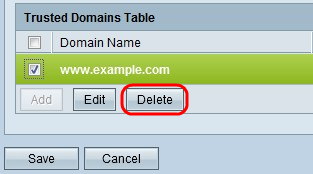

ステップ6:(オプション)信頼ドメインの名前を編集するには、編集する信頼ドメインのチェックボックスをオンにし、[編集(Edit)]をクリックし、ドメイン名を編集して[保存(Save)]をクリックします。

ステップ7:(オプション)[Trusted Domain]リストのドメインを削除するには、削除する信頼ドメインのチェックボックスをオンにして[Delete]をクリックします。

フィードバック

フィードバック