CX Cloud Agentの概要v2.4

ダウンロード オプション

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

内容

はじめに

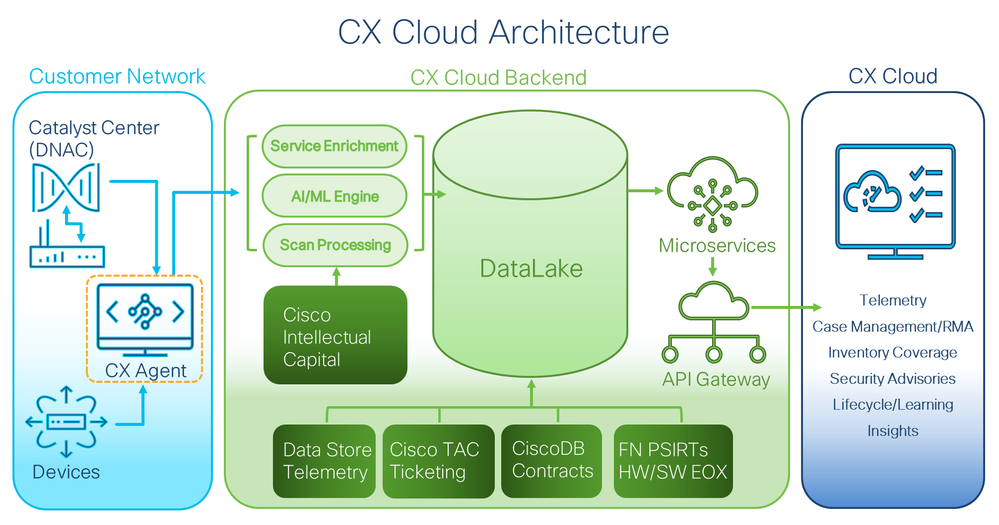

このドキュメントでは、シスコのカスタマーエクスペリエンス(CX)クラウドエージェントについて説明します。 シスコのCX Cloud Agentは、お客様のネットワークデバイスからテレメトリデータを収集して実用的な洞察を提供する、拡張性の高いプラットフォームです。CX Cloud Agentを使用すると、実行中の設定データを人工知能(AI)/機械学習(ML)で変換し、CX Cloudに表示される予防的で予測的な洞察を得ることができます。

CX Cloudアーキテクチャ

CX Cloudアーキテクチャ

このガイドは、CX Cloud Agent v2.4専用です。以前のバージョンにアクセスするには、Cisco CX Cloud Agentページを参照してください。

注:このガイドの画像は参照用です。実際の内容はさまざまです。

前提条件

CX Cloud Agent は仮想マシン(VM)として実行され、オープン仮想アプライアンス(OVA)または仮想ディスク(VHD)としてダウンロードできます。

導入の要件

- 新しいインストールには、次のいずれかのハイパーバイザが必要です。

- VMware ESXi v5.5以降

- Oracle Virtual Box v5.2.30以降

- Windows Hypervisorバージョン2012 ~ 2022

- VMを導入するには、次の表に示す設定が必要です。

| CX Cloud Agentの導入タイプ |

CPUコアの数 |

RAM |

ハード ディスク |

* 直接資産の最大数 |

サポートされるハイパーバイザ |

| 小さいOVA |

8C |

16 GB |

200 GB |

10,000 |

VMware ESXi、Oracle VirtualBox、およびWindows Hyper-V |

| 中OVA |

16C |

32 GB |

600 GB |

20,000 |

VMware ESXi |

| 大きいOVA |

32C |

64 GB |

1200 GB |

50,000 : |

VMware ESXi |

* 各CX Cloud Agentインスタンスについて、20のCisco Catalyst Center(Catalyst Center)非クラスタまたは10のCatalyst Centerクラスタを接続することに加えて、

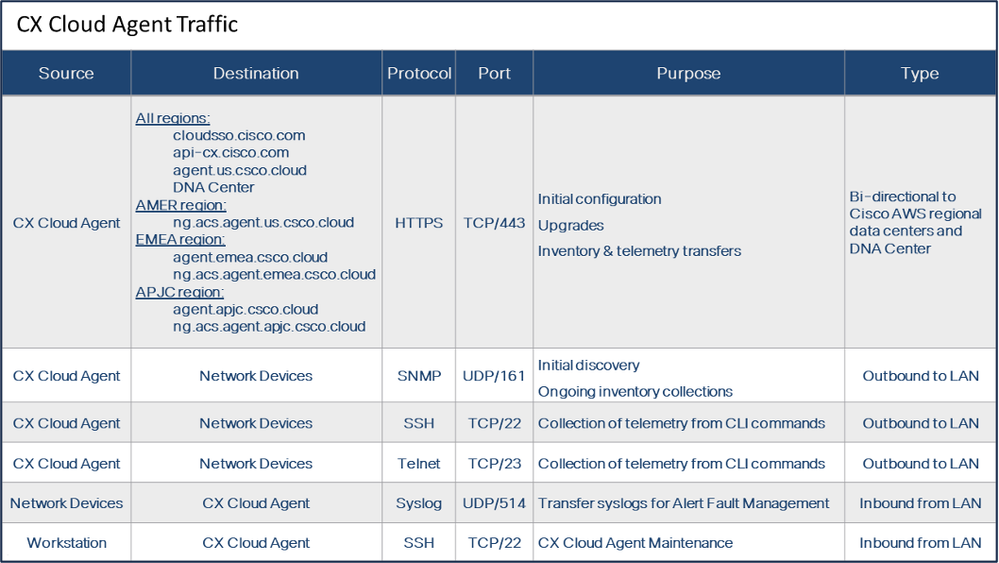

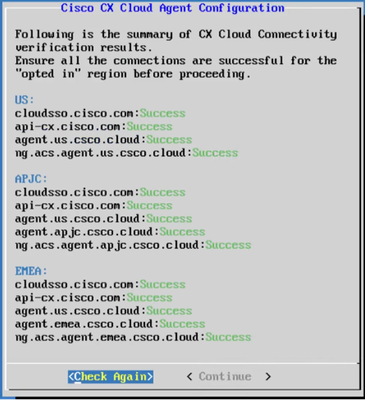

- CX Cloudデータを格納する主要なデータ領域として米国の指定されたデータセンターを使用しているお客様の場合、CX Cloud Agentは、完全修飾ドメイン名(FQDN)を使用し、TCPポート443のHTTPSを使用して、ここに示すサーバに接続できる必要があります。

- FQDN:agent.us.csco.cloud

- FQDN:ng.acs.agent.us.csco.cloud

- FQDN:cloudsso.cisco.com

- FQDN:api-cx.cisco.com

- CX Cloudデータを格納する主要なデータリージョンとして指定された欧州のデータセンターを使用しているお客様:CX Cloud Agentは、FQDNを使用し、TCPポート443でHTTPSを使用して、ここに示す両方のサーバに接続できる必要があります。

- FQDN:agent.us.csco.cloud

- FQDN:agent.emea.csco.cloud

- FQDN:ng.acs.agent.emea.csco.cloud

- FQDN:cloudsso.cisco.com

- FQDN:api-cx.cisco.com

- CX Cloudデータを格納する主要なデータリージョンとしてアジア太平洋地域の指定データセンターを使用しているお客様:CX Cloud Agentは、FQDNを使用し、TCPポート443でHTTPSを使用して、ここに示す両方のサーバに接続できる必要があります。

- FQDN:agent.us.csco.cloud

- FQDN:agent.apjc.csco.cloud

- FQDN:ng.acs.agent.apjc.csco.cloud

- FQDN:cloudsso.cisco.com

- FQDN:api-cx.cisco.com

- 主要なデータリージョンとして指定の欧州およびアジア太平洋のデータセンターを使用しているお客様は、初期設定時にCX Cloud AgentをCX Cloudに登録する場合のみ、FQDN(agent.us.csco.cloud)への接続が必要です。CX Cloud AgentがCX Cloudに正常に登録されると、この接続は不要になります。

- CX Cloud Agentのローカル管理では、ポート22にアクセスできる必要があります。

- 次の表に、CX Cloud Agentが正しく動作するために開いて有効にする必要があるポートとプロトコルの概要を示します。

- VM環境でDynamic Host Configuration Protocol(DHCP)が有効になっている場合は、IPが自動的に検出されます。それ以外の場合は、空きIPv4アドレス、サブネットマスク、デフォルトゲートウェイIPアドレス、およびドメインネームサービス(DNS)サーバIPアドレスを使用できる必要があります。

- IPv4のみがサポートされます。

- 認定シングルノードおよびハイアベイラビリティ(HA)クラスタCatalyst Centerのバージョンは、2.1.2.x ~ 2.2.3.x、2.3.3.x、2.3.5.x、2.3.7.x、およびCatalyst Center仮想アプライアンスとCatalyst Center仮想アプライアンスです。

- ネットワークにSSL代行受信がある場合、permit-list CX Cloud AgentのIPアドレスを設定します。

- 直接接続されたすべてのアセットには、SSH特権レベル15が必要です。

- 指定されたホスト名のみを使用します。静的IPアドレスは使用できません。

重要なドメインへのアクセス

CX Cloud ジャーニーを開始するには、次のドメインにアクセスする必要があります。提供されたホスト名のみを使用します。固定IPアドレスは使用しないでください。

CX Cloudエージェントポータルに固有のドメイン

| 主要なドメイン |

その他のドメイン |

| csco.cloud |

cloudfront.net |

| split.io |

eum-appdynamics.com |

| appdynamics.com |

|

| tiqcdn.com |

|

| jquery.com |

CX Cloud Agent OVAに固有のドメイン

| AMERICAS |

EMEA |

APJC |

| cloudsso.cisco.com |

cloudsso.cisco.com |

cloudsso.cisco.com |

| api-cx.cisco.com |

api-cx.cisco.com |

api-cx.cisco.com |

| agent.us.csco.cloud(クラウド) |

agent.us.csco.cloud(クラウド) |

agent.us.csco.cloud(クラウド) |

| ng.acs.agent.us.csco.cloud(クラウド) |

エージェント.emea.csco.cloud |

エージェント.apjc.csco.cloud |

| ng.acs.agent.emea.csco.cloud |

ng.acs.agent.apjc.csco.cloud |

注:指定したFQDNのポート443でリダイレクションを有効にして、発信アクセスを許可する必要があります。

Catalyst Centerのサポート対象バージョン

サポートされるシングルノードおよびHAクラスタCatalyst Centerのバージョンは、2.1.2.x ~ 2.2.3.x、2.3.3.x、2.3.5.x、2.3.7.x、およびCatalyst Center仮想アプライアンスとCatalyst Center仮想アプライアンスです。

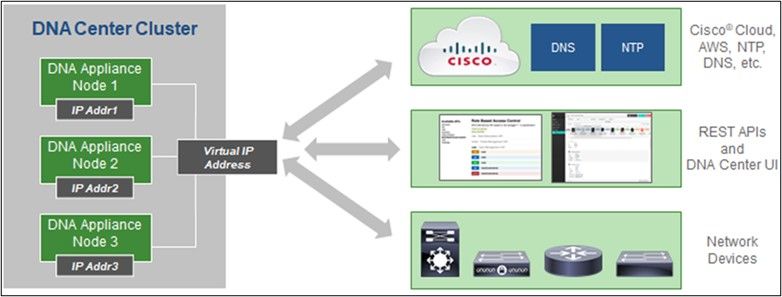

マルチノード HA クラスタ Cisco DNA Center

マルチノード HA クラスタ Cisco DNA Center

サポートされるブラウザ

Cisco.comで快適にご利用いただくために、次のブラウザの最新の公式リリースをお勧めします。

- Google Chrome

- Microsoft Edge

- Mozilla Firefox

サポート対象製品リスト

CX Cloud Agentがサポートする製品のリストについては、『サポート対象製品リスト』を参照してください。

CX Cloud Agent v2.4のアップグレードとインストール

- 新しいバージョンにアップグレードする既存のお客様は、「CX Cloud Agent v2.4のアップグレード」を参照してください。

- 新しく柔軟なOVA v2.4インストールを実装する新規のお客様は、「データソースとしてのCX Cloudエージェントの追加」を参照してください。

既存のVMの大規模構成および中規模構成へのアップグレード

お客様は、ネットワークのサイズと複雑さに基づいて、Flexible OVAオプションを使用して既存のVM構成を中規模または大規模にアップグレードできます。

既存のVM設定を小規模から中規模または大規模にアップグレードする方法については、「CX Cloud Agent VMの中規模および大規模設定へのアップグレード」のセクションを参照してください。

CX Cloud Agent v2.4のアップグレード

CX Cloud Agent v2.3.x以降を実行しているお客様は、このセクションの手順に従って、v2.4に直接アップグレードできます。

注:CX Cloud Agent v2.2.xをご使用のお客様は、v2.4にアップグレードする前にv2.3.xにアップグレードするか、新しいOVAインストールとしてv2.4をインストールする必要があります。

CX Cloud Agentアップグレードv2.4をCX Cloudからインストールするには、次の手順を実行します。

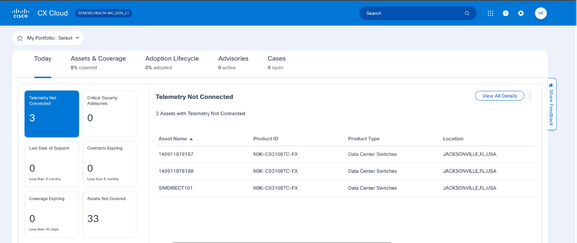

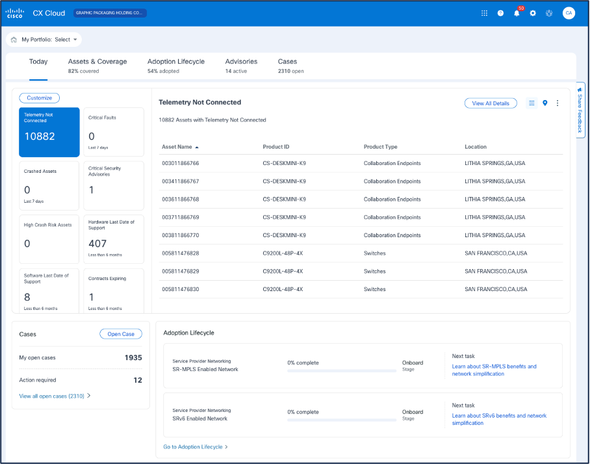

- CX Cloudにログインします。ホームページが表示されます。

CX Cloudホームページ

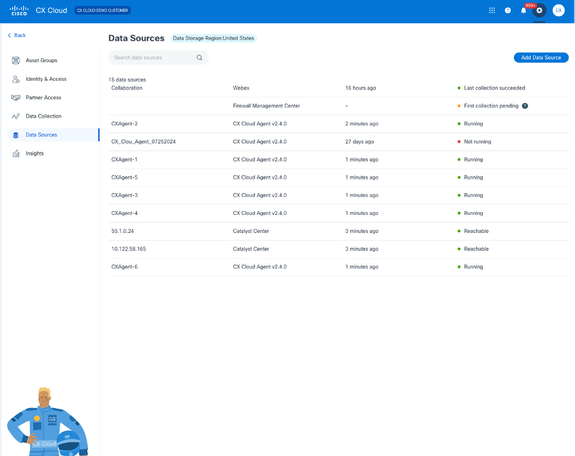

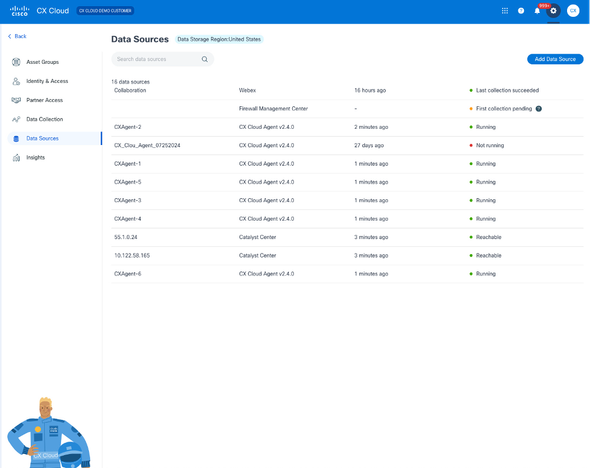

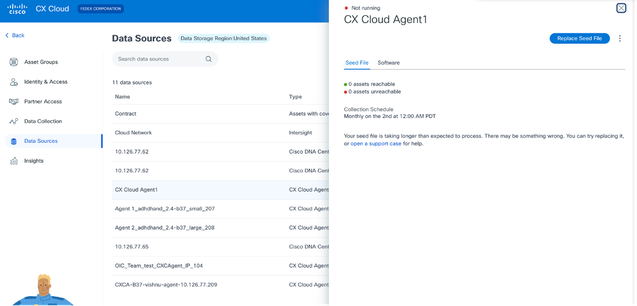

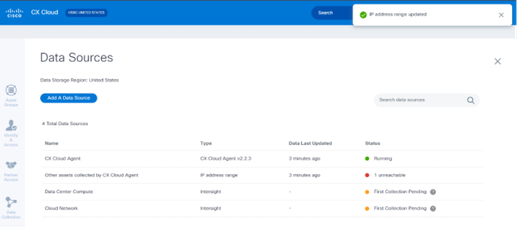

CX Cloudホームページ - Admin Centerアイコンをクリックします。Data Sourcesウィンドウが開き、CX Cloud Agentが既存のデータソースとして表示されます。

データソース

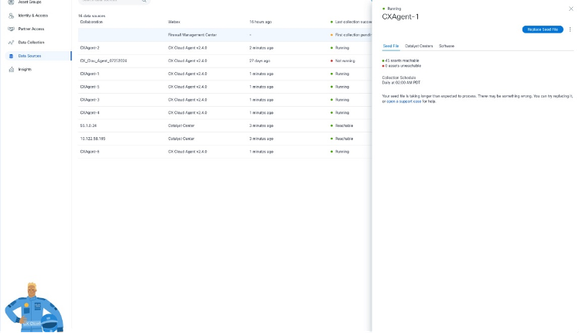

データソース - CX Cloud Agentデータソースをクリックします。CX Cloud Agentの詳細ウィンドウが開きます。

データソースの詳細ビュー

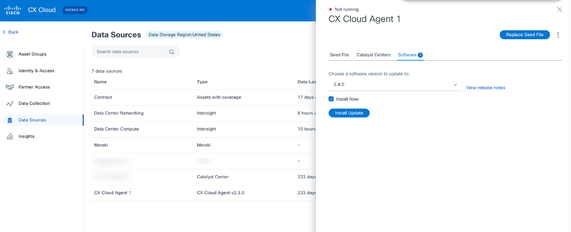

データソースの詳細ビュー - Softwareタブをクリックします。

CX Cloudエージェントの詳細ビュー

CX Cloudエージェントの詳細ビュー - Choose a software version to update toドロップダウンから、ソフトウェアバージョン2.4.0を選択します。

- Install Updateをクリックして、CX Cloud Agent v2.4.0をインストールします。

注:お客様は、スケジュールオプションを表示するInstall Nowチェックボックスをオフにすることで、後で更新するようにスケジュールできます。

CX Cloud Agentの追加

お客様は、CX Cloudで最大20のCX Cloud Agentインスタンスを追加できます。

CX Cloud Agentを追加するには、次の手順を実行します。

注:データソースとしてCX Cloud Agentインスタンスを追加するには、次の手順を繰り返します。

- CX Cloudにログインします。ホームページが表示されます。

CX Cloudホームページ

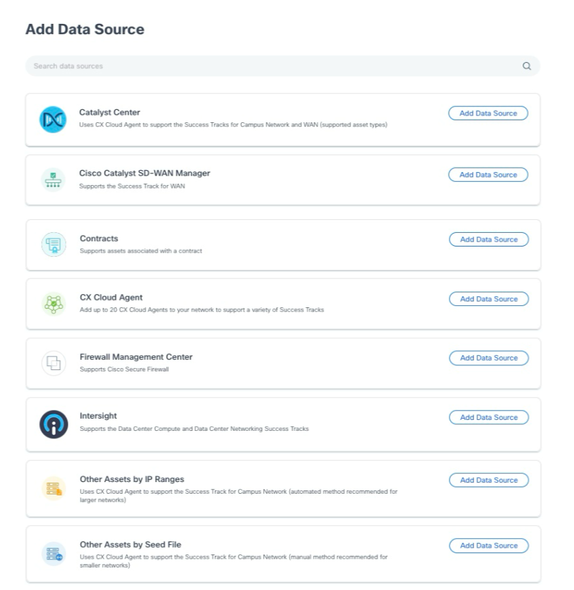

CX Cloudホームページ - Admin Centerアイコンを選択します。「データソース」ウィンドウが開きます。

データソース

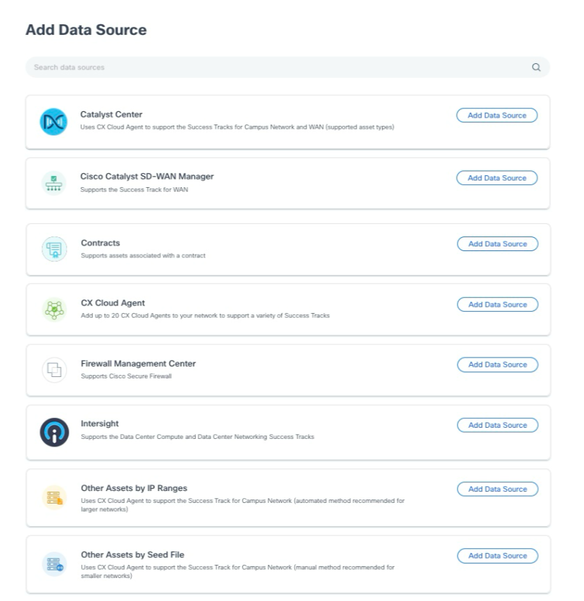

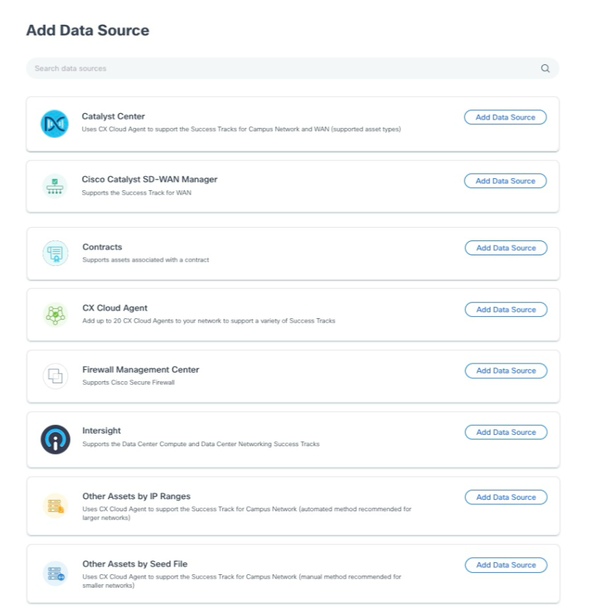

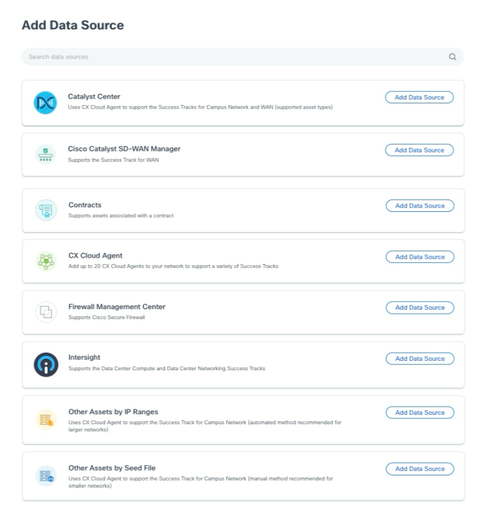

データソース - Add Data Sourceをクリックします。Add Data Sourceウィンドウが開きます。表示されるオプションは、お客様のサブスクリプションによって異なります。

データソースの追加

データソースの追加 - CX Cloud AgentオプションからAdd Data Sourceをクリックします。CX Cloud Agentのセットアップウィンドウが開きます。

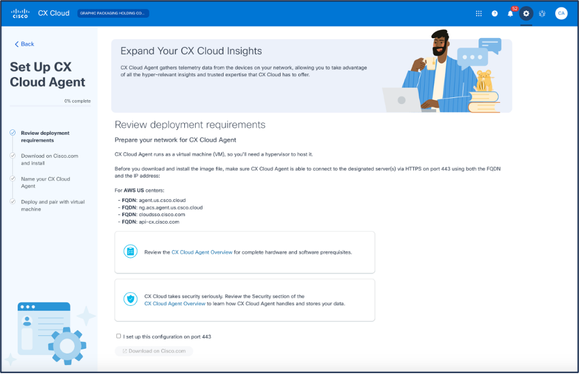

CX Cloud Agentの設定

CX Cloud Agentの設定 - 「展開要件のレビュー」セクションを確認し、「I set up this configuration on port 443」チェックボックスをオンにします。

- Cisco.comのDownloadをクリックします。ソフトウェアダウンロードページが開きます。

- CX Cloud Agent v2.4 OVAファイルをダウンロードします。

注:OVAファイルを導入した後、CX Cloud Agentのセットアップを完了するために必要なペアリングコードが生成されます。

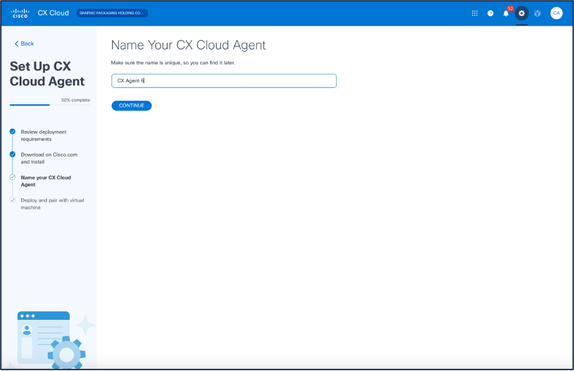

- Name Your CX Cloud Agentフィールドに、CX Cloud Agentの名前を入力します。

CX Cloud Agentに名前を付けます

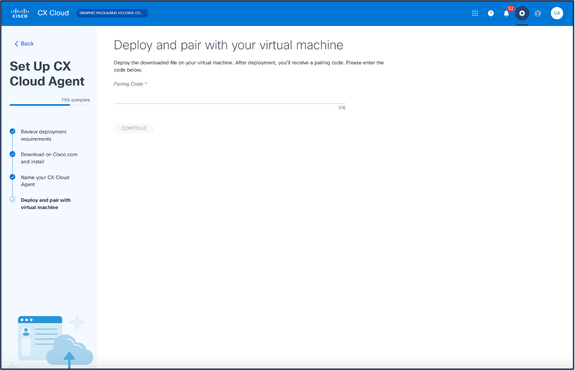

CX Cloud Agentに名前を付けます - [Continue] をクリックします。Deploy and pair with your virtual machineウィンドウが開きます。

仮想マシンの導入とペアリング

仮想マシンの導入とペアリング - ダウンロードしたOVAファイルの導入後に受信したペアコードを入力します。

- [Continue] をクリックします。登録の進行状況が表示され、確認が行われます。

Catalyst Centerをデータソースとして追加

Catalyst Centerをデータソースとして追加するには、次の手順を実行します。

- Admin Center > Data Sourcesウィンドウで、Add Data Sourceをクリックします。

データソースの追加

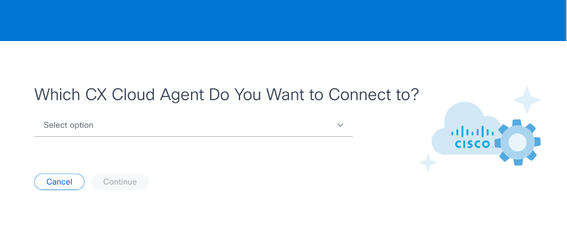

データソースの追加 - Catalyst CenterオプションからAdd Data Sourceをクリックします。

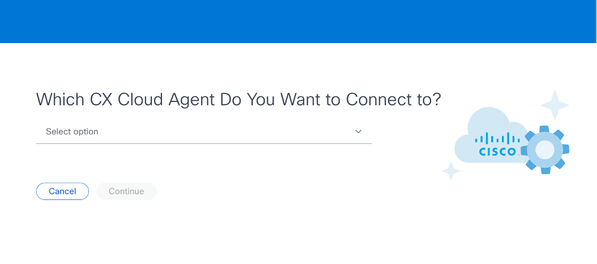

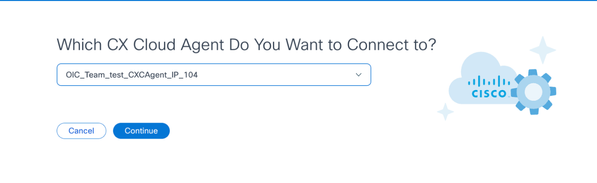

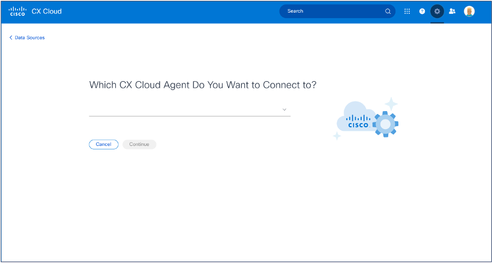

CX Cloud Agentの選択

CX Cloud Agentの選択 - Which CX Cloud Agent Do You Want to Connect toドロップダウンリストから、CX Cloud Agentを選択します。

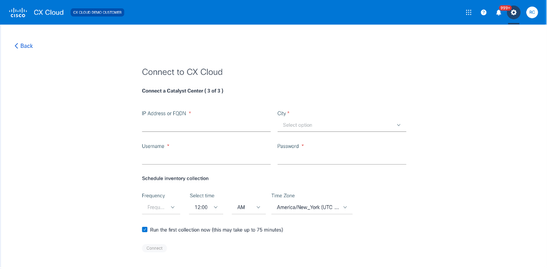

- [Continue] をクリックします。Connect to CX Cloudウィンドウが開きます。

CX Cloudへの接続

CX Cloudへの接続 - 次の詳細を入力します。

- 仮想IPアドレスまたはFQDN(Catalyst CenterのIPアドレス)

- 市(Catalystセンターの場所)、

- ユーザ名

- Password

- 頻度、時間、およびタイムゾーン」を選択すると、CX Cloudエージェントがスケジュールインベントリ収集セクションでネットワークスキャンを実行する頻度を指定できます

注:最初のコレクションを今すぐ実行チェックボックスを選択して、コレクションを今すぐ実行します。

-

[Connect] をクリックします。Catalyst CenterのIPアドレスを示す確認が表示されます。

他のアセットをデータソースとして追加する

テレメトリの収集は、Catalyst Centerで管理されていないデバイスにも拡張されたため、お客様はテレメトリに由来する洞察や分析を表示し、より広範なデバイスと対話できます。CX Cloud Agentの初期セットアップ後、CX Cloudでモニタされるインフラストラクチャ内の20の追加のCatalyst Centerに接続するようにCX Cloud Agentを設定することもできます。

CX Cloudに組み込むデバイスは、シードファイルを使用してデバイスを一意に識別するか、CX Cloud AgentでスキャンできるIP範囲を指定することで識別できます。どちらの方法も、ディスカバリ(SNMP)のためにSimple Network Management Protocol(SNMP)を使用し、接続のためにSecure Shell(SSH)を使用します。適切に設定して、テレメトリ収集を正常に行う必要があります。

他のアセットをデータソースとして追加するには:

- シードファイルテンプレートを使用してシードファイルをアップロードします。

- IPアドレス範囲を指定します。

検出プロトコル

シードファイルベースの直接デバイス検出とIP範囲ベースの検出の両方で、検出プロトコルとしてSNMPが使用されます。SNMPにはさまざまなバージョンがありますが、CX Cloud AgentはSNMPV2cとSNMP V3をサポートしており、どちらか、または両方のバージョンを設定できます。設定を完了し、SNMP管理対象デバイスとSNMPサービスマネージャの間の接続を有効にするには、同じ情報(次に詳しく説明)をユーザが入力する必要があります。

SNMPV2cとSNMPV3は、セキュリティとリモート設定モデルの点で異なります。SNMPV3は、SHA暗号化をサポートする拡張暗号化セキュリティシステムを使用して、メッセージを認証し、メッセージのプライバシーを保護します。セキュリティリスクと脅威から保護するために、すべてのパブリックおよびインターネットに面したネットワークでSNMPv3を使用することを推奨します。CX Cloudでは、SNMPv3のサポートが組み込まれていない古いレガシーデバイスを除いて、SNMPv2cではなくSNMPv3を設定することが推奨されます。両方のバージョンのSNMPが設定されている場合、CX Cloud AgentはデフォルトでSNMPv3を使用してそれぞれのデバイスと通信を試み、通信が正常にネゴシエートできない場合はSNMPv2cに戻ります。

接続プロトコル

デバイスの直接接続のセットアップの一環として、ユーザはデバイス接続プロトコルの詳細を指定する必要があります。具体的には、SSH(またはtelnet)です。SSHv2は、適切な組み込みサポートがない個別のレガシー資産の場合を除き、使用できます。SSHv1プロトコルには基本的な脆弱性が含まれることに注意してください。追加のセキュリティがない場合、テレメトリデータと基盤となる資産は、SSHv1に依存するとこれらの脆弱性のために侵害される可能性があります。Telnetも安全ではありません。Telnet経由で送信されるクレデンシャル情報(ユーザ名とパスワード)は暗号化されないため、セキュリティが強化されていなくても、セキュリティが侵害される危険性があります。

デバイスに関する電信処理の制限

デバイスのテレメトリデータを処理する際には、次の制限事項があります。

- 一部のデバイスは、Collection Summaryで到達可能と表示されていても、CX Cloud Assetsページでは表示されません。デバイスの計測機能の制限により、このようなデバイステレメトリの処理が妨げられます。

- シードファイルまたはIP範囲コレクションのデバイスがCisco Catalyst Centerインベントリにも含まれている場合、そのデバイスはCisco Catalyst Centerエントリに対して1回だけ報告されます。シードファイル/IP範囲エントリ内の各デバイスは、重複を避けるためにスキップされます。

シードファイルを使用して他のアセットを追加する

シードファイルは、各行がシステムデータレコードを表す.csvファイルです。シードファイルでは、すべてのシードファイルレコードは、CX Cloud Agentがテレメトリを収集できる固有のデバイスに対応します。インポートされるシードファイルの各デバイスエントリのすべてのエラーメッセージまたは情報メッセージは、ジョブログの詳細の一部としてキャプチャされます。シードファイル内のすべてのデバイスは、初期設定時に到達不能であったとしても、管理対象デバイスと見なされます。新しいシードファイルをアップロードして以前のシードファイルと置き換える場合は、最後にアップロードした日付がCX Cloudに表示されます。

CX Cloud Agentは、デバイスへの接続を試行できますが、PIDまたはシリアル番号を判別できない場合、各デバイスを処理してAssetsページに表示することができません。シードファイル内のセミコロンで始まる行はすべて無視されます。シードファイルのヘッダー行はセミコロンで始まり、そのまま保持することも(推奨オプション)、顧客シードファイルの作成中に削除することもできます。

列ヘッダーを含むサンプルシードファイルの形式は、一切変更しないことが重要です。PDF形式のシードファイルを表示するには、表示されるリンクをクリックします。このPDFは参照専用で、.csv形式で保存する必要があるシードファイルの作成に使用できます。

.csv形式のシードファイルの作成に使用できるシードファイルを表示するには、このリンクをクリックします。

注:このPDFは参照専用で、.csv形式で保存する必要があるシードファイルの作成に使用できます。

この表は、必要なすべてのシード・ファイル列と、各列に含める必要のあるデータを示しています。

| シードファイル列 |

列ヘッダー/識別子 |

柱の目的 |

| A |

IPアドレスまたはホスト名 |

デバイスの有効な一意のIPアドレスまたはホスト名を指定します。 |

| B |

SNMPプロトコルバージョン |

SNMPプロトコルは、CX Cloud Agentによって必要とされ、お客様のネットワーク内でデバイスを検出するために使用されます。値にはsnmpv2cまたはsnmpv3を使用できますが、セキュリティ上の理由からsnmpv3を使用することを推奨します。 |

| C |

snmpRo: col#=3が「snmpv2c」として選択されている場合は必須 |

特定のデバイスに対してSNMPv2の従来のバリアントを選択した場合は、デバイスのSNMPコレクションに対してsnmpRO(読み取り専用)クレデンシャルを指定する必要があります。それ以外の場合は、空白を入力できます。 |

| D |

snmpv3UserName:col#=3が「snmpv3」として選択されている場合は必須 |

特定のデバイスとの通信にSNMPv3を選択した場合は、それぞれのログインユーザ名を指定する必要があります。 |

| E |

snmpv3AuthAlgorithm:値はMD5またはSHAです。 |

SNMPv3プロトコルは、MD5またはSHAアルゴリズムによる認証を許可します。デバイスにセキュア認証が設定されている場合、それぞれの認証アルゴリズムを指定する必要があります。

注:MD5は安全でないと見なされており、SHAはMD5をサポートするすべてのデバイスで使用できます。 |

| F |

snmpv3AuthPassword:パスワード |

デバイスにMD5またはSHA暗号化アルゴリズムが設定されている場合、デバイスアクセス用に関連する認証パスワードを指定する必要があります。 |

| G |

snmpv3PrivAlgorithm:値はDES、3DES |

デバイスにSNMPv3プライバシーアルゴリズムが設定されている場合(このアルゴリズムは応答の暗号化に使用されます)、それぞれのアルゴリズムを指定する必要があります。

注:DESで使用される56ビットキーは、暗号化セキュリティを提供するには短すぎるとみなされており、3DESは、これをサポートするすべてのデバイスで使用できます。 |

| H |

snmpv3PrivPassword:パスワード |

デバイスでSNMPv3プライバシーアルゴリズムが設定されている場合、デバイス接続に対応するプライバシーパスワードを提供する必要があります。 |

| I |

snmpv3EngineId:engineID、デバイスを表す一意のID、デバイスで手動で設定されている場合はエンジンIDを指定 |

SNMPv3 EngineIDは、各デバイスを表す一意のIDです。このエンジンIDは、CX Cloud AgentがSNMPデータセットを収集する際に参照として送信されます。お客様がEngineIDを手動で設定する場合は、それぞれのEngineIDを指定する必要があります。 |

| J |

cliProtocol:値は'telnet'、'sshv1'、'sshv2'です。空の場合は、デフォルトで'sshv2'に設定できます |

CLIは、デバイスと直接やり取りすることを目的としています。CX Cloud Agentは、特定のデバイスのCLI収集にこのプロトコルを使用します。このCLI収集データは、CX Cloud内のアセットおよびその他のインサイトレポートに使用されます。SSHv2が推奨されます。他のネットワークセキュリティ対策がない場合、それ自体では、SSHv1およびTelnetプロトコルは十分なトランスポートセキュリティを提供しません。 |

| K |

cliPort:CLIプロトコルポート番号 |

いずれかのCLIプロトコルを選択した場合は、対応するポート番号を指定する必要があります。たとえば、SSHの場合は22、Telnetの場合は23です。 |

| 起 |

cliUser:CLIユーザ名(CLIユーザ名/パスワードまたはBOTHのいずれかを指定できますが、両方のカラム(col#=12およびcol#=13)を空にすることはできません)。 |

デバイスのそれぞれのCLIユーザ名を指定する必要があります。これは、CLI収集中のデバイスへの接続時にCX Cloud Agentによって使用されます。 |

| M |

cliPassword:CLIユーザパスワード(CLIユーザ名/パスワードまたはBOTHのいずれかを指定できますが、両方のカラム(col#=12およびcol#=13)を空にすることはできません)。 |

デバイスのそれぞれのCLIパスワードを指定する必要があります。これは、CLI収集中のデバイスへの接続時にCX Cloud Agentによって使用されます。 |

| N |

cliEnableUser |

デバイスでenableが設定されている場合は、デバイスのenableUsername値を指定する必要があります。 |

| O |

cliEnablePassword |

デバイスでenableが設定されている場合、デバイスのenablePassword値を指定する必要があります。 |

| P |

将来のサポート(入力は不要) |

将来の使用のために予約 |

| Q |

将来のサポート(入力は不要) |

将来の使用のために予約 |

| R |

将来のサポート(入力は不要) |

将来の使用のために予約 |

| S |

将来のサポート(入力は不要) |

将来の使用のために予約 |

新しいシードファイルを使用してほかのアセットを追加する

新規シードファイルを使用して他のアセットを追加するには:

- Admin Center > Data Sourcesウィンドウで、Add Data Sourceをクリックします。

データソースの追加

データソースの追加 - Other Assets by Seed FileオプションからAdd Data Sourceをクリックします。

CX Cloud Agentの選択

CX Cloud Agentの選択 - Which CX Cloud Agent Do You Want to Connect toドロップダウンリストから、CX Cloud Agentを選択します。

[Continue]

[Continue]

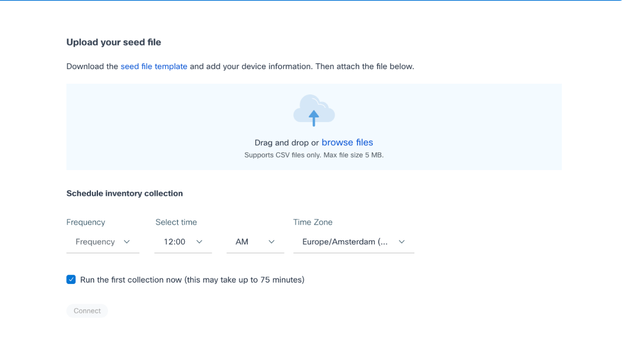

- [Continue] をクリックします。シードファイルのアップロードページが表示されます。

シードファイルのアップロード

シードファイルのアップロード - ハイパーリンクされたシードファイルテンプレートをクリックして、テンプレートをダウンロードします。

- ファイルにデータを手動で入力またはインポートします。完了したら、テンプレートを.csvファイルとして保存し、CX Cloud Agentにインポートします。

- .csvファイルをアップロードするには、ファイルの参照をドラッグアンドドロップするかクリックします。

- 「インベントリ収集のスケジュール設定」セクションに入力します。

注:CX Cloudの初期設定が完了する前に、CX Cloud Agentはシードファイルを処理し、特定されたすべてのデバイスとの接続を確立して、最初のテレメトリコレクションを実行する必要があります。収集は、オンデマンドで開始することも、ここで定義したスケジュールに従って実行することもできます。最初のテレメトリ接続を実行するには、[最初のコレクションを今すぐ実行する]チェックボックスをオンにします。シードファイルで指定されているエントリの数やその他の要因によっては、このプロセスにかなりの時間がかかる場合があります。

- [Connect] をクリックします。データソースウィンドウが開き、確認メッセージが表示されます。

変更したシードファイルを使用して他のアセットを追加する

現在のシードファイルを使用してデバイスを追加、変更、または削除するには、次の手順を実行します。

- 前に作成したシードファイルを開き、必要な変更を行ってファイルを保存します。

注:シードファイルにアセットを追加するには、以前に作成したシードファイルにアセットを追加してから、ファイルを再ロードします。現在のシードファイルが新しいシードファイルに置き換えられるため、これが必要になります。検出と収集には、アップロードされた最新のシードファイルのみが使用されます。

- [データソース] ページで、更新されたシードファイルを必要とするCX Cloud Agentデータソースをクリックします。CX Cloud Agentの詳細ウィンドウが開きます。

CX Cloud Agent Detailsウィンドウ

CX Cloud Agent Detailsウィンドウ - Replace Seed Fileをクリックします。

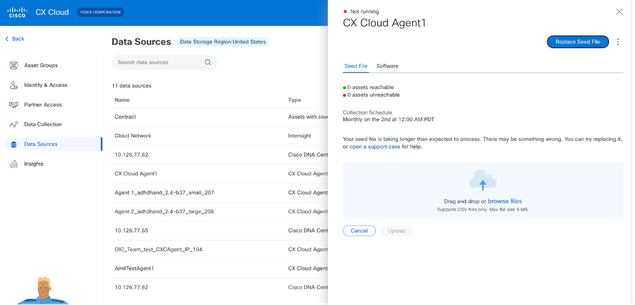

CX Cloud Agentウィンドウ

CX Cloud Agentウィンドウ - ドラッグアンドドロップするか、ファイルの参照をクリックして、変更したシードファイルをアップロードします。

- [Upload] をクリックします。

IP範囲を使用して他のアセットを追加する

IP範囲を使用すると、ユーザはハードウェア資産を特定し、その後IPアドレスに基づいてそれらのデバイスからテレメトリを収集できます。テレメトリ収集用のデバイスは、1つのネットワークレベルのIP範囲を指定することで一意に識別できます。この範囲は、CX Cloud AgentがSNMPプロトコルを使用してスキャンできます。直接接続されたデバイスを識別するためにIP範囲を選択した場合、参照されるIPアドレスはできるだけ制限され、必要なすべての資産をカバーできます。

- 特定のIPを指定することも、IPのオクテットをワイルドカードで置き換えて範囲を作成することもできます。

- セットアップ中に特定のIPアドレスが、特定のIPアドレスの範囲に含まれない場合、CX Cloud Agentは、そのようなIPアドレスを持つデバイスとの通信を試行せず、そのようなデバイスからテレメトリを収集しません。

- *.*.*.*と入力すると、CX Cloud Agentはユーザが指定したクレデンシャルを任意のIPで使用できます。たとえば、172.16.*.*では、172.16.0.0/16サブネット内のすべてのデバイスにクレデンシャルを使用できます。

- ネットワークまたはInstalled Base(IB)に変更があれば、IP範囲を変更できます。「IP範囲の編集」の項を参照してください。

CX Cloud Agentはデバイスへの接続を試行しますが、PIDまたはシリアル番号を判別できない場合は、個々のデバイスを処理してAssetsビューに表示できない可能性があります。

注:

Edit IP Address Rangeをクリックすると、オンデマンドデバイス検出が開始されます。指定のIP範囲に新しいデバイスを追加または削除(内外)する場合は、必ずEdit IP Address Rangeをクリックし(「IP範囲の編集」の項を参照)、オンデマンドでのデバイスディスカバリを開始するために必要な手順を実行して、CX Cloud Agentの収集インベントリに新しく追加されたデバイスを追加する必要があります。

IP範囲を使用してデバイスを追加するには、設定UIを使用して適用可能なすべてのクレデンシャルを指定する必要があります。表示されるフィールドは、前のウィンドウで選択したプロトコルによって異なります。SNMPv2cとSNMPv3の両方を選択したり、SSHv2とSSHv1の両方を選択するなど、同じプロトコルに対して複数の選択が行われた場合、CX Cloud Agentは個々のデバイスの機能に基づいてプロトコルの選択を自動的にネゴシエートします。

IPアドレスを使用してデバイスを接続する際は、SSHバージョンおよびTelnetクレデンシャルとともに、IP範囲内の関連プロトコルがすべて有効であることを確認する必要があります。有効でない場合、接続は失敗します。

IP範囲による他のアセットの追加

IP範囲を使用してデバイスを追加するには、次の手順に従います。

- Admin Center > Data Sourcesウィンドウで、Add Data Sourceをクリックします。

データソースの追加

データソースの追加 - Other Assets by IP RangesオプションでAdd Data Sourceをクリックします。

CX Cloud Agentの選択

CX Cloud Agentの選択 - Which CX Cloud Agent Do You Want to Connect toドロップダウンリストから、CX Cloud Agentを選択します。

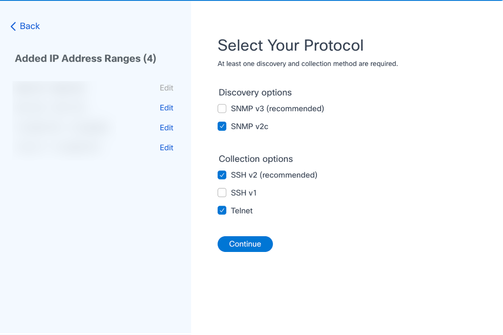

- [Continue] をクリックします。Select Your Protocolウィンドウが開きます。

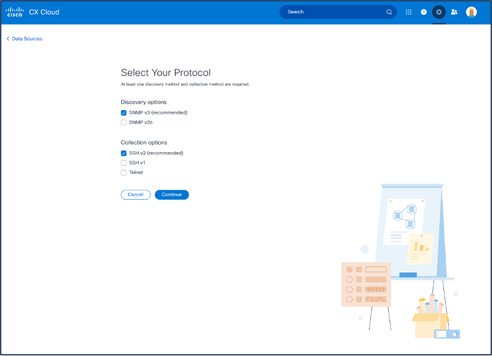

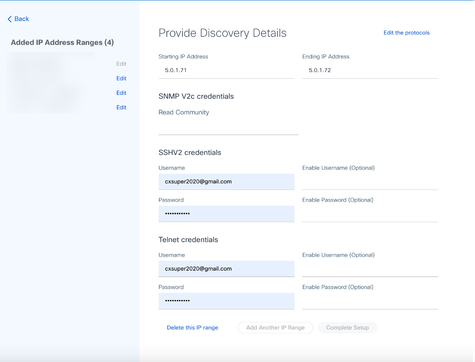

プロトコルの選択

プロトコルの選択 - Discovery optionsとCollection optionsの適切なチェックボックスをオンにします。

- [Continue] をクリックします。

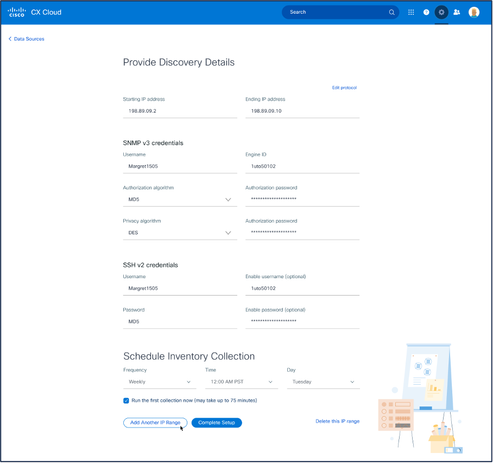

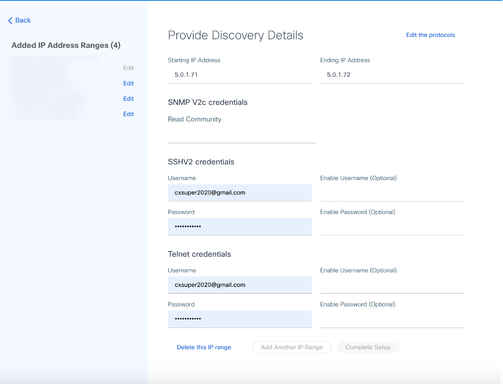

ディスカバリの詳細の提供とインベントリ収集セクションのスケジュール

ディスカバリの詳細の提供とインベントリ収集セクションのスケジュール - 必要な詳細を「検出の詳細の指定」および「インベントリ収集のスケジュール設定」セクションに入力します。

注:選択したCX Cloud Agentに別のIP範囲を追加するには、Add Another IP RangeをクリックしてSet Your Protocolウィンドウに戻り、このセクションの手順を繰り返します。

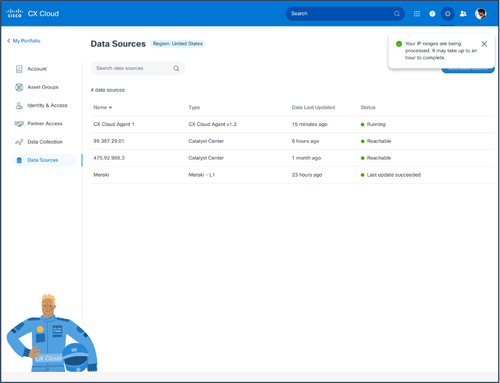

- Complete Setupをクリックします。展開が正常に完了すると、確認が表示されます。

確認メッセージ

確認メッセージ

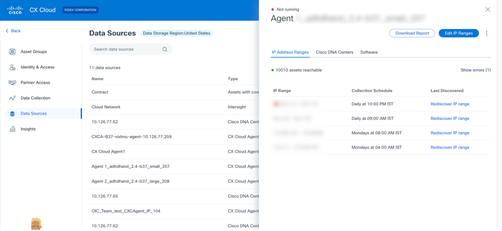

IP範囲の編集

IP範囲を編集するには、次の手順に従います。

- Data Sourcesウィンドウに移動します。

- Data SourcesでIP範囲の編集を必要とするCX Cloud Agentをクリックします。詳細ウィンドウが開きます。

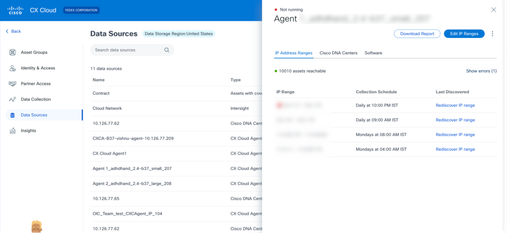

データソース

データソース - Edit IP Address Rangeをクリックします。「CX Cloudに接続」ウィンドウが開きます。

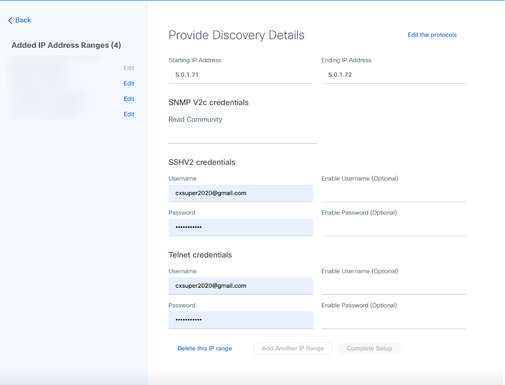

ディスカバリの詳細の提供

ディスカバリの詳細の提供 - Edit the protocolsをクリックします。Select Your Protocolウィンドウが開きます。

プロトコルの選択

プロトコルの選択 - 該当するチェックボックスをオンにして該当するプロトコルを選択し、Continueをクリックして、Provide Discovery Detailsウィンドウに戻ります。

ディスカバリの詳細の提供

ディスカバリの詳細の提供

6. 必要に応じて詳細を編集し、Complete Setupをクリックします。Data Sourcesウィンドウが開き、新しく追加したIPアドレス範囲の追加を確認するメッセージが表示されます。

注:この確認メッセージでは、変更された範囲内のデバイスが到達可能かどうか、またはそのクレデンシャルが受け入れられているかどうかは確認されません。この確認は、お客様がディスカバリプロセスを開始すると行われます。

.

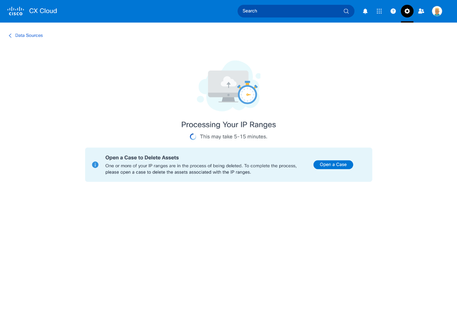

IP範囲の削除

IP範囲を削除するには、次の手順に従います。

- Data Sourcesウィンドウに移動します。

- 削除する必要があるIP範囲が指定されたCX Cloud Agentを選択します。詳細ウィンドウが開きます。

データソース

データソース - Edit IP Rangesをクリックします。Provide Discovery Detailsウィンドウが開きます。

ディスカバリの詳細の提供

ディスカバリの詳細の提供 - Delete this IP rangeリンクをクリックします。確認メッセージが表示されます。

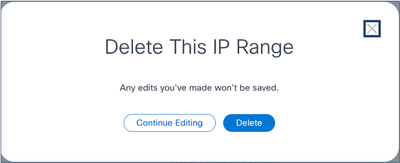

確認削除メッセージ

確認削除メッセージ - [Delete] をクリックします。

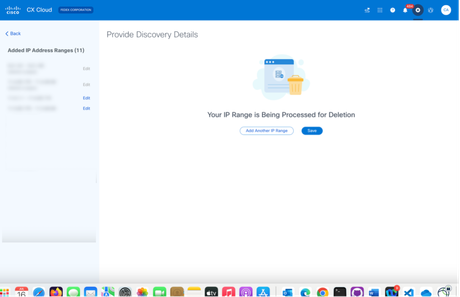

IP範囲の削除

IP範囲の削除 - クリック 保存します。.処理メッセージが表示されます。

IP範囲の削除

IP範囲の削除 - Open a Caseをクリックしてケースを作成し、IP範囲に関連付けられているアセットを削除します。データソースウィンドウが開き、確認メッセージが表示されます。

複数のコントローラから検出されたデバイスについて

一部のデバイスがCisco Catalyst CenterとCX Cloud Agentへの直接接続の両方で検出され、重複データがそれらのデバイスから収集される可能性があります。重複データの収集を避け、1つのコントローラだけでデバイスを管理するには、CX Cloud Agentがデバイスを管理する優先順位を決定する必要があります。

- デバイスが最初にCisco Catalyst Centerで検出され、(シードファイルまたはIP範囲を使用して)直接デバイス接続で再検出された場合は、デバイスの制御においてCisco Catalyst Centerが優先されます。

- デバイスが最初にCX Cloud Agentへの直接接続によって検出され、次にCisco Catalyst Centerによって再検出された場合、デバイスの制御ではCisco Catalyst Centerが優先されます。

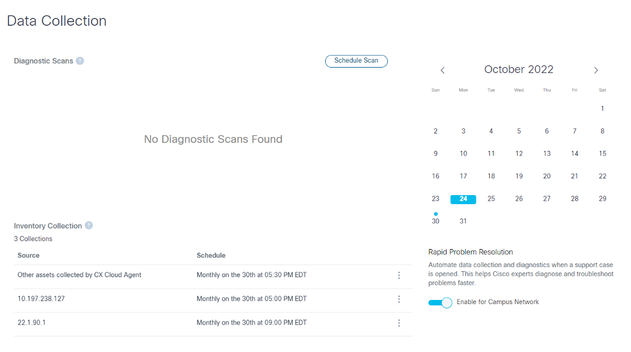

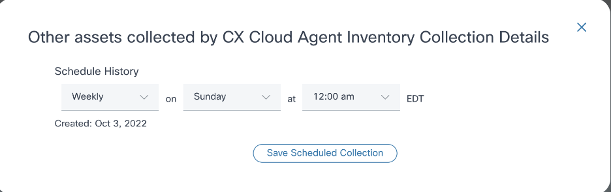

診断スキャンのスケジュール

お客様はCX Cloudでオンデマンド診断スキャンをスケジュールできます。

注:診断スキャンをスケジュールするか、インベントリ収集スケジュールとは少なくとも6 ~ 7時間離れた場所でオンデマンドスキャンを開始して、それらが重複しないようにすることをお勧めします。複数の診断スキャンを同時に実行すると、スキャンプロセスの速度が低下し、スキャンが失敗する可能性があります。

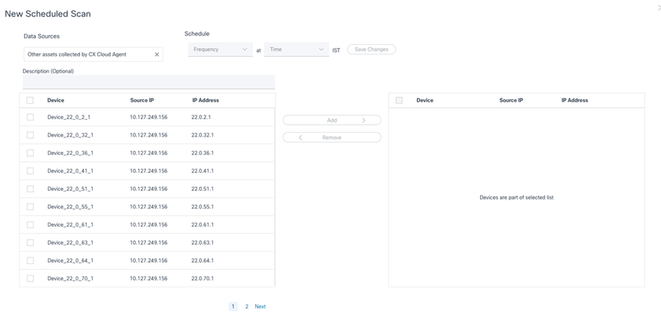

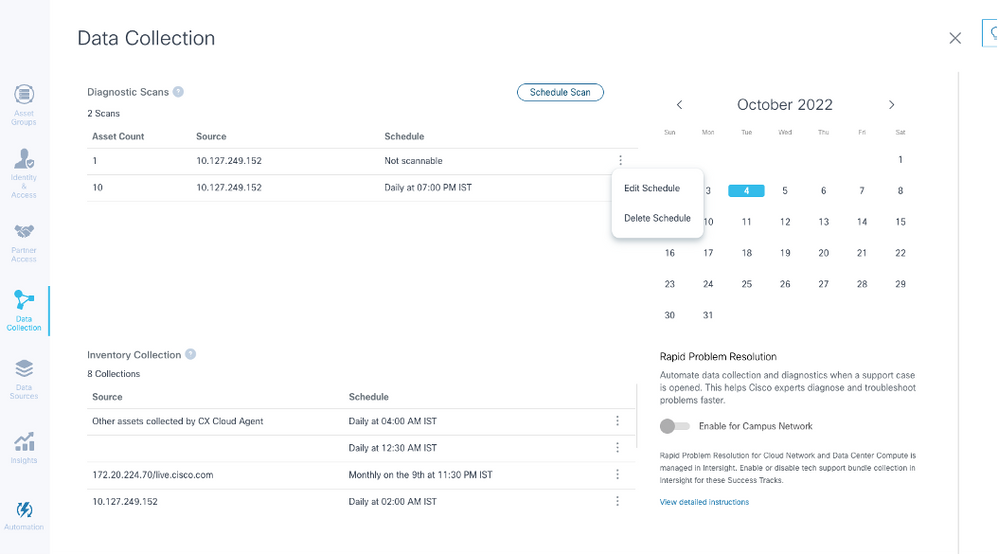

診断スキャンをスケジュールするには、次の手順に従います。

- ホームページで設定(歯車)アイコンをクリックします。

- Data Sourcesページの左側のペインでData Collectionを選択します。

- Schedule Scanをクリックします。

データ収集

データ収集 - このスキャンのスケジュールを構成します。

スキャンスケジュールの構成

スキャンスケジュールの構成 - デバイスリストで、スキャンするすべてのデバイスを選択し、Addをクリックします。

スキャンのスケジュール

スキャンのスケジュール - スケジュールが完了したら、Save Changesをクリックします。

診断スキャンとインベントリ収集のスケジュールは、[データ収集]ページで編集および削除できます。

スケジュールの編集および削除オプションを使用したデータ収集

スケジュールの編集および削除オプションを使用したデータ収集

CX Cloud Agent VMの中規模および大規模構成へのアップグレード

VMをアップグレードした後は、次の操作を実行できません。

- 大規模または中規模の構成から小規模の構成への縮小

- 大規模な構成から中規模な構成への縮小

- 中規模から大規模の構成へのアップグレード

VMをアップグレードする前に、障害発生時のリカバリのためにスナップショットを作成しておくことを推奨します。詳細については、『CX Cloud VMのバックアップおよび復元』を参照してください。

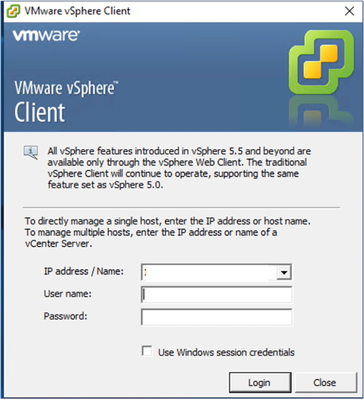

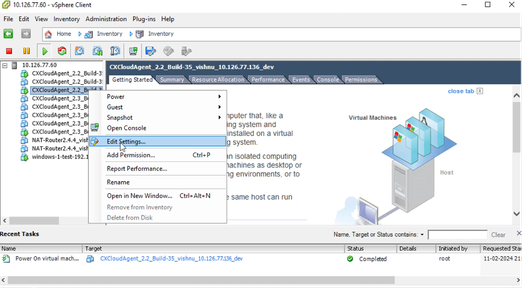

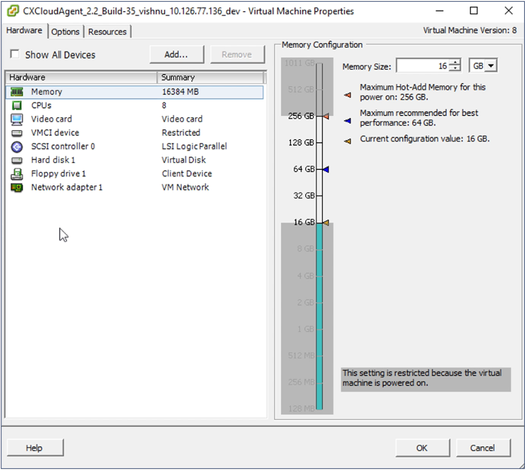

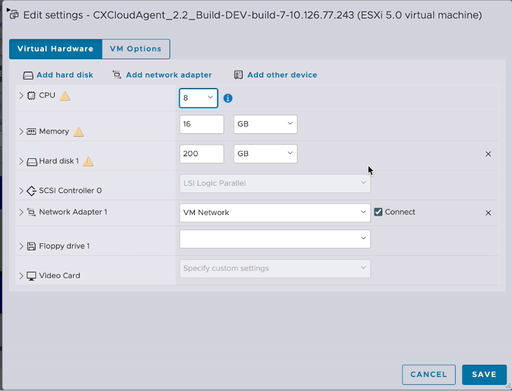

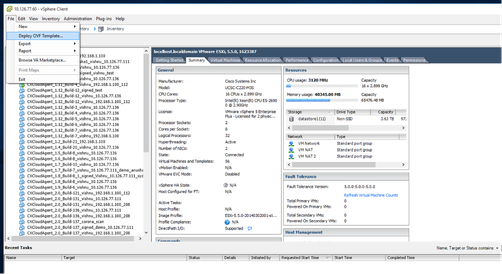

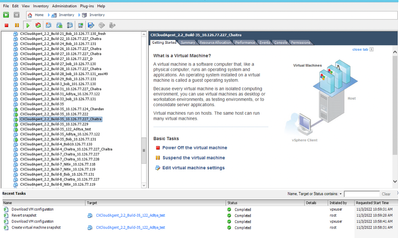

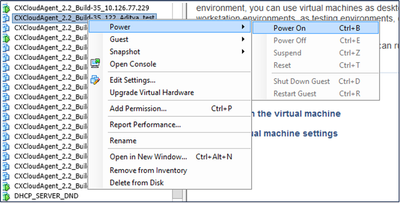

VMware vSphere Thick Clientを使用した再設定

既存のVMware vSphere Thick Clientを使用してVM設定をアップグレードするには、次の手順を実行します。

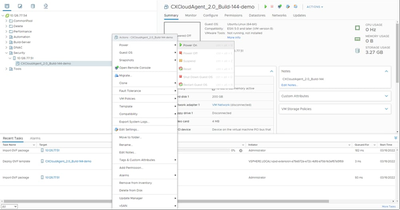

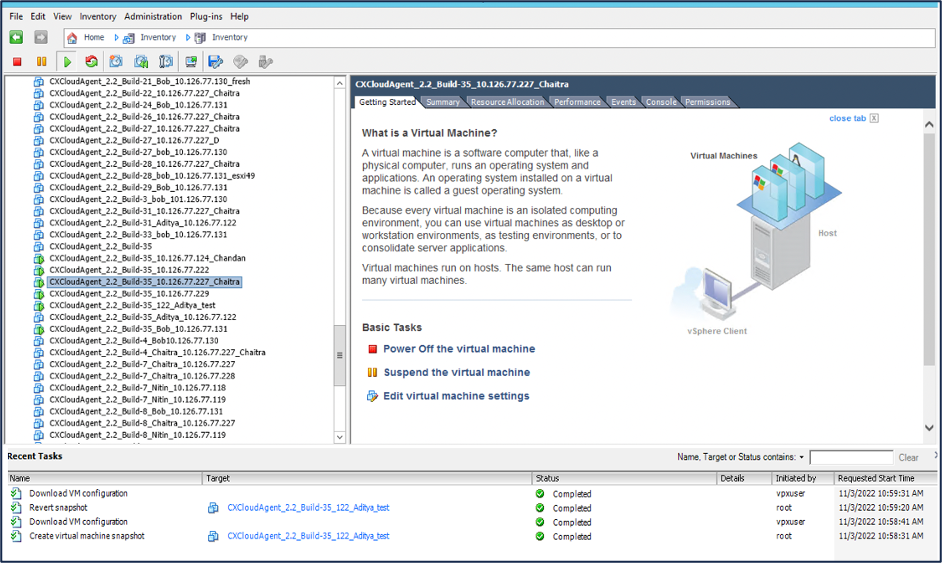

vSphere クライアント

vSphere クライアント

- VMware vSphere Clientにログインします。ホームページにVMのリストが表示されます。

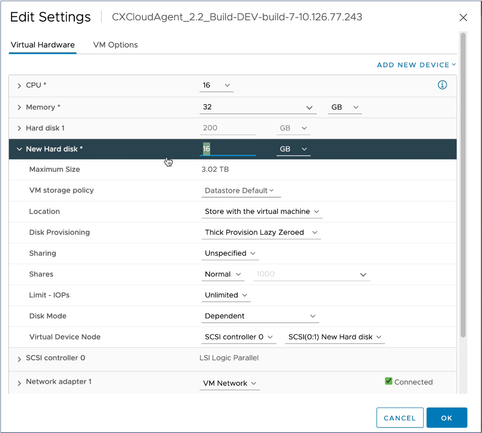

設定の編集

設定の編集 - ターゲットVMを右クリックし、メニューからEdit Settingsを選択します。VM Propertiesウィンドウが開きます。

VMのプロパティ

VMのプロパティ - 指定に従って、Memory Sizeの値を更新します。

中:32 GB(32768 MB)

大:64 GB(65536 MB) - CPUを選択し、指定どおりに値を更新します。

中:16コア(8ソケット*2コア/ソケット)

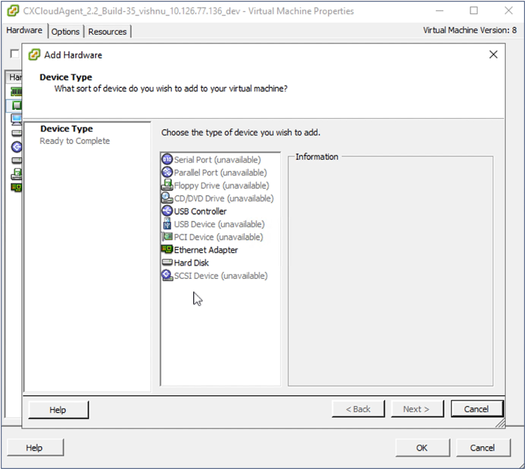

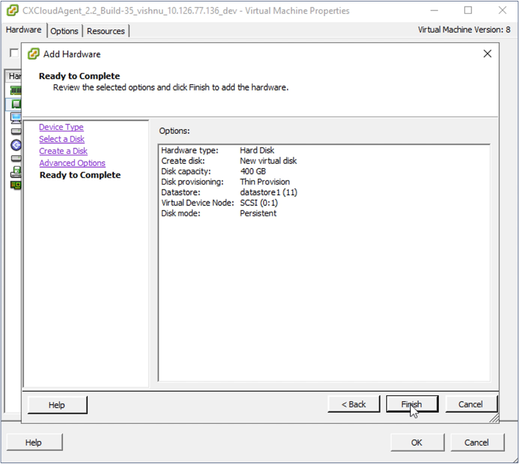

大:32コア(16ソケット*2コア/ソケット) - [Add] をクリックします。Add Hardwareウィンドウが開きます。

デバイスタイプ

デバイスタイプ - Device TypeとしてHard Diskを選択します。

- [Next] をクリックします。

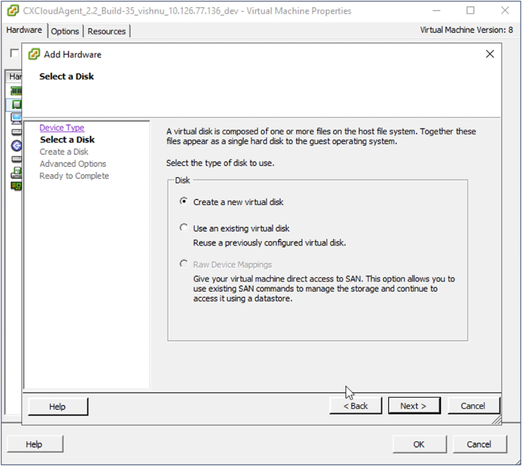

ディスクの選択

ディスクの選択 - Create a new virtual diskオプションボタンを選択し、Nextをクリックします。

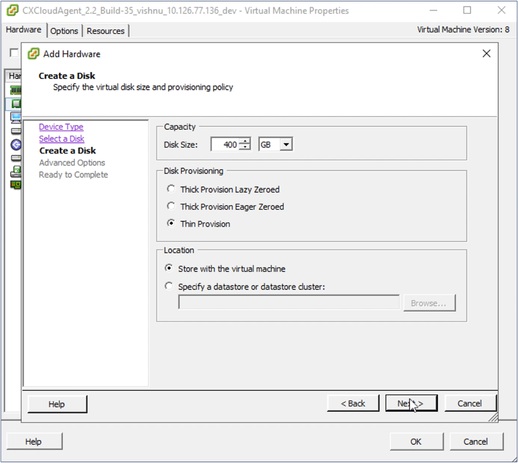

ディスクの作成

ディスクの作成 - Capacity > Disk Sizeを指定どおりに更新します。

小規模から中規模:400 GB(初期サイズは200 GB、総容量は600 GBに増加)

小規模から大規模:1000 GB(初期サイズは200 GB、総容量は1200 GBに増加) - Disk ProvisioningのThin Provisionオプションボタンを選択します。

- [Next] をクリックします。Advanced Optionsウィンドウが表示されます。

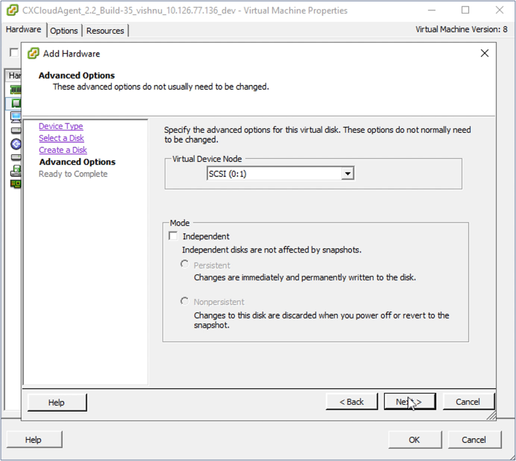

詳細オプション

詳細オプション - 変更しないでください。[Next] をクリックして次に進みます。

終了準備の完了(Ready to Complete)

終了準備の完了(Ready to Complete) - [Finish] をクリックします。

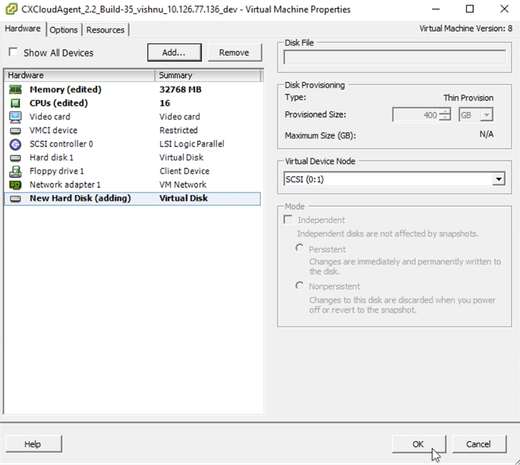

ハードウェア

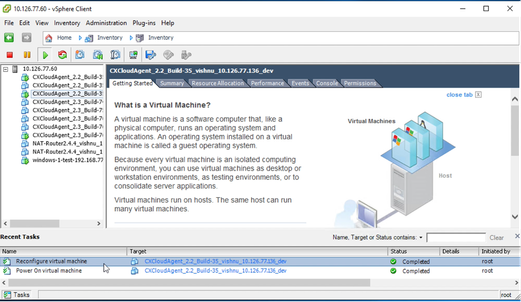

ハードウェア - OKをクリックして、再設定を完了します。完了した再設定が、[最近のタスク]パネルに表示されます。

最近のタスク

最近のタスク

注:設定の変更は、完了するまで約5分かかります。

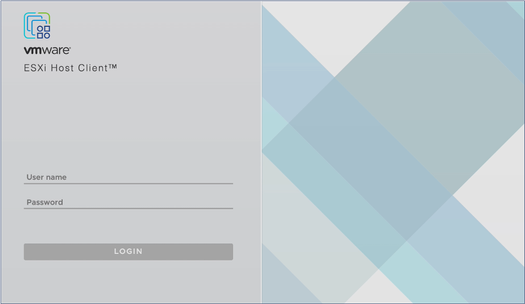

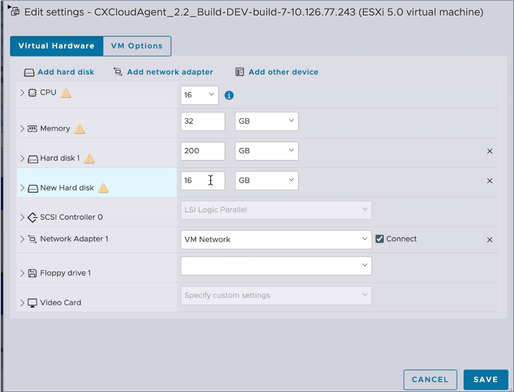

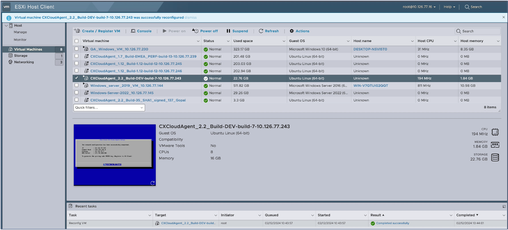

WebクライアントESXi v6.0を使用した再設定

Web Client ESXi v6.0を使用してVM構成を更新するには、次の手順を実行します。

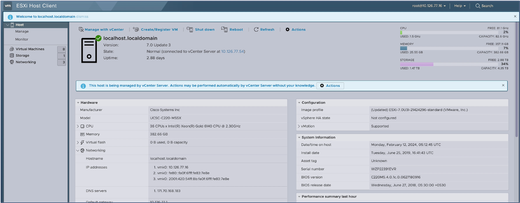

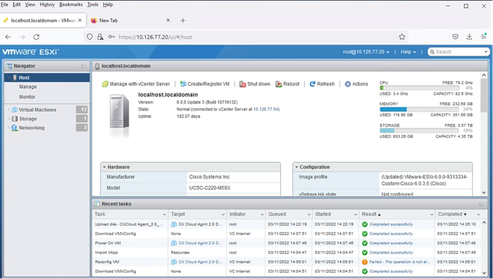

ESXiクライアント

ESXiクライアント

- VMware ESXiクライアントにログインします。ホームページが表示されます。

ESXiホームページ

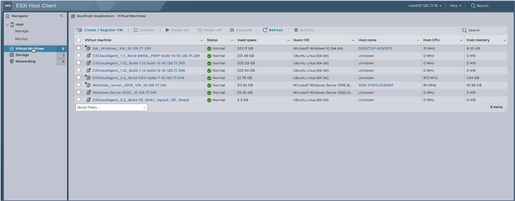

ESXiホームページ - Virtual Machineをクリックして、VMのリストを表示します。

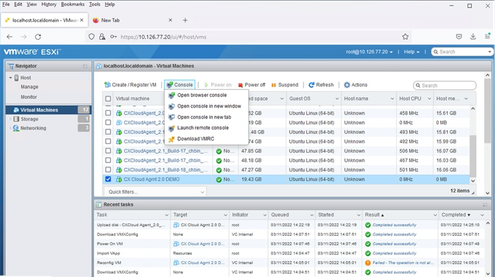

VMのリスト

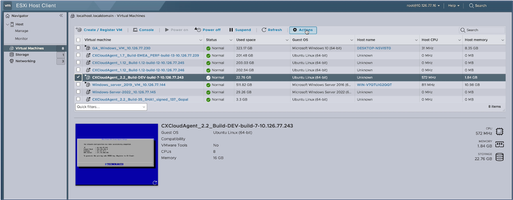

VMのリスト - ターゲットVMを選択します。

ターゲットVM

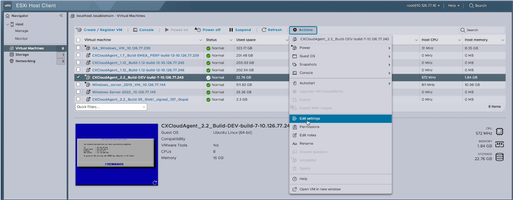

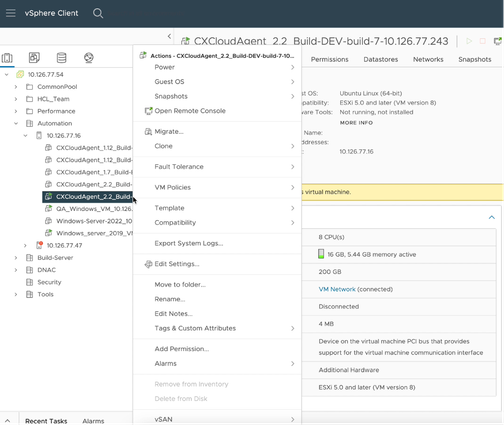

ターゲットVM - Actionsをクリックし、Edit Settingsを選択します。Edit Settingsウィンドウが開きます。

[アクション(Actions)]

[アクション(Actions)] 設定の編集

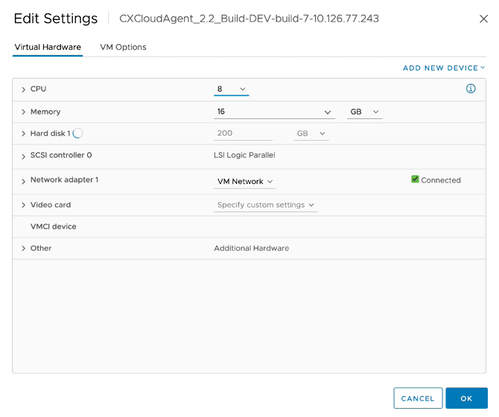

設定の編集 - 指定に従ってCPU値を更新します。

中:16コア(8ソケット*2コア/ソケット)

大:32コア(16ソケット*2コア/ソケット) - 指定に従ってMemoryの値を更新します。

中:32 GB

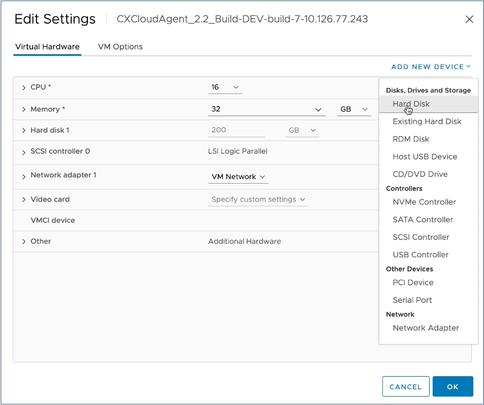

大:64 GB - Add hard disk > New standard hard diskの順にクリックします。新しいハードディスクエントリがEdit settingsウィンドウに表示されます。

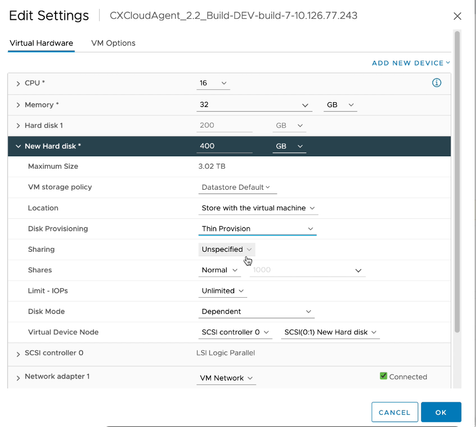

設定の編集

設定の編集 - 指定に従って新しいハードディスクの値を更新します。

小規模から中規模:400 GB(初期サイズは200 GB、総容量は600 GBに増加)

小規模から大規模:1000 GB(初期サイズは200 GB、総容量は1200 GBに増加) - 矢印をクリックしてNew Hard diskを展開します。プロパティが表示されます。

設定の編集

設定の編集 - Thin provisionedオプションボタンを選択します。

- [Save] をクリックして設定を完了します。最近のタスクに設定の更新が表示されます。

最近のタスク

最近のタスク

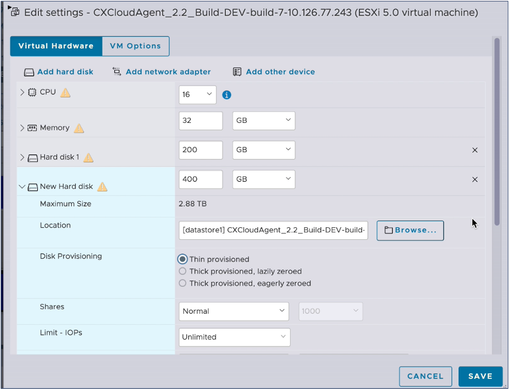

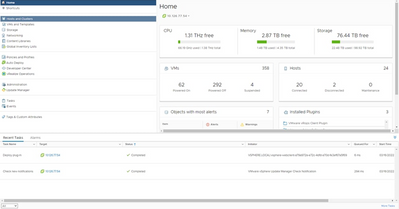

WebクライアントvCenterを使用した再設定

WebクライアントvCenterを使用してVM設定を更新するには、次の手順を実行します。

vCenter

vCenter

- vCenterにログインします。ホームページが表示されます。

VMのリスト

VMのリスト - ターゲットVMを右クリックし、メニューからEdit Settingsを選択します。Edit Settingsウィンドウが開きます。

設定の編集

設定の編集 - 指定に従ってCPU値を更新します:

中:16コア(8ソケット*2コア/ソケット)

大:32コア(16ソケット*2コア/ソケット) - 指定に従ってMemoryの値を更新します。

中:32 GB

大:64 GB 設定の編集

設定の編集 - Add New Deviceをクリックして、Hard Diskを選択します。New Hard diskエントリが追加されます。

設定の編集

設定の編集 - 指定に従って新しいハードディスクメモリをアップデートします。

小規模から中規模:400 GB(初期サイズは200 GB、総容量は600 GBに増加)

小規模から大規模:1000 GB(初期サイズは200 GB、総容量は1200 GBに増加) 設定の編集

設定の編集 - Disk Provisioningドロップダウンリストから、Thin Provisioningを選択します。

- OKをクリックして、アップグレードを完了します。

導入とネットワーク設定

CX Cloud Agentを展開するには、次のいずれかのオプションを選択します。

- VMware vSphere/vCenterシッククライアントESXi 5.5/6.0

- VMware vSphere/vCenter Web Client ESXi 6.0またはWeb Client vCenterのインストール

- Oracle Virtual Box 7.0.12

- Microsoft Hyper-V のインストール

OVA の導入

シッククライアント ESXi 5.5/6.0 のインストール

このクライアントでは、vSphereシッククライアントを使用してCX Cloud Agent OVAを導入できます。

- イメージをダウンロードしたら、VMware vSphere Clientを起動してログインします。

ログイン

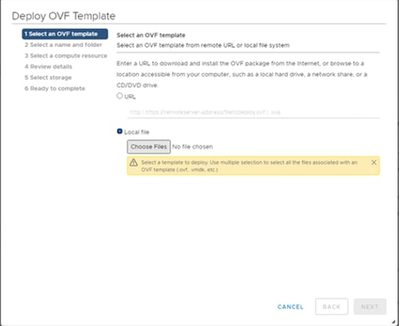

ログイン - メニューから、File > Deploy OVF Templateの順に選択します。

vSphere クライアント

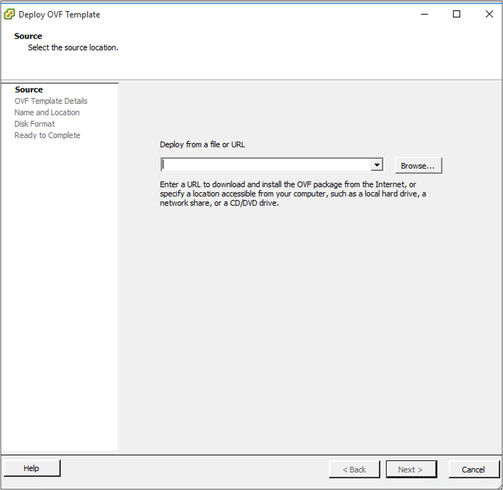

vSphere クライアント - OVAファイルを参照して選択し、Nextをクリックします。

OVA パス

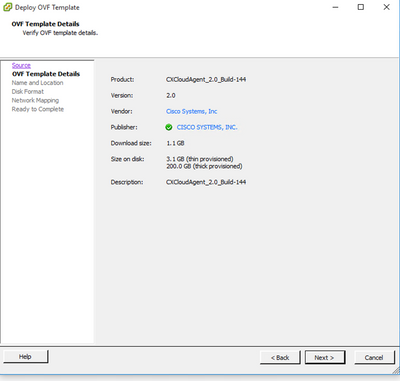

OVA パス - OVF Detailsを確認し、Nextをクリックします。

テンプレートの詳細

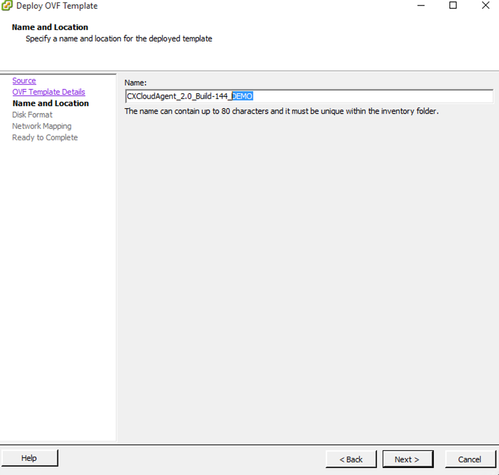

テンプレートの詳細 - 一意の名前を入力して、Nextをクリックします。

名前と場所

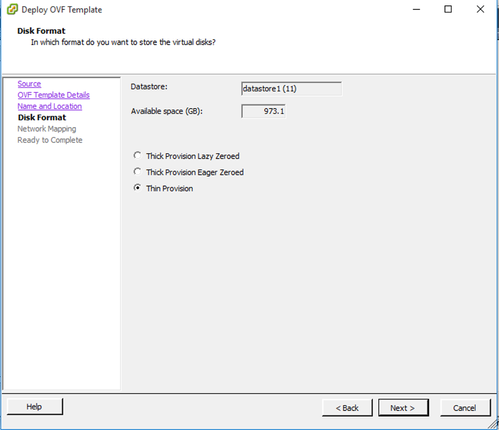

名前と場所 - Disk Formatを選択し、Nextをクリックします(Thin Provisionを推奨)。

ディスクの書式設定

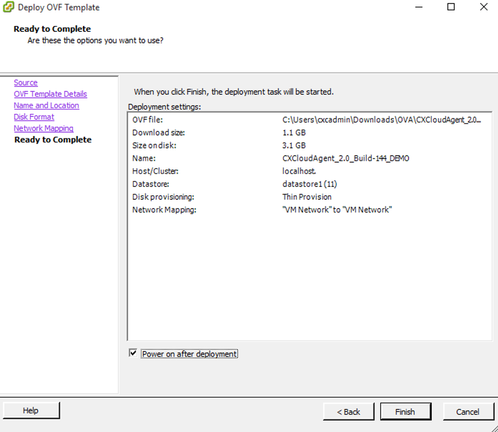

ディスクの書式設定 - Power on after deploymentチェックボックスを選択して、Closeをクリックします。

終了準備の完了(Ready to Complete)

終了準備の完了(Ready to Complete)

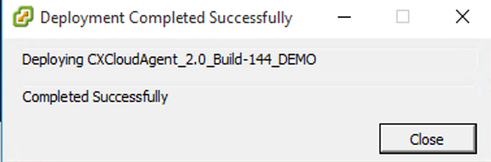

導入には数分かかる場合があります。導入が成功すると、確認の画面が表示されます。

導入の完了

導入の完了 - 導入したVMを選択し、コンソールを開いてNetwork Configurationに移動し、次の手順に進みます。

Web クライアント ESXi 6.0 のインストール

このクライアントは、vSphere Webを使用してCX Cloud Agent OVAを導入します。

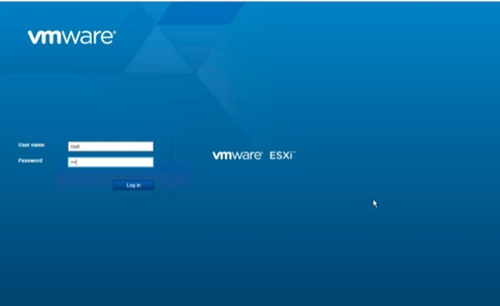

- VMの導入に使用するESXi/ハイパーバイザクレデンシャルを使用して、VMWare UIにログインします。

VMware ESXi のログイン

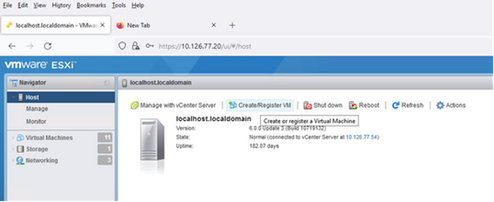

VMware ESXi のログイン - Virtual Machine > Create / Register VMの順に選択します。

VM の作成

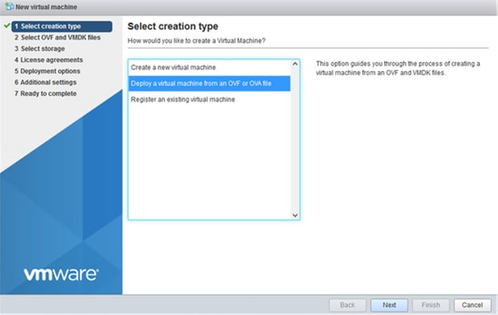

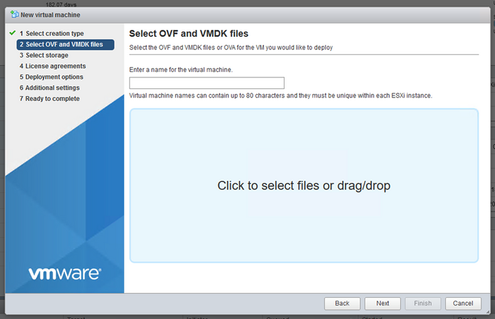

VM の作成 - [OVF または OVA ファイルから仮想マシンを導入(Deploy a virtual machine from OVF or OVA file)] を選択して、[次へ(Next)] をクリックします。

作成タイプの選択

作成タイプの選択 - VMの名前を入力し、ファイルを参照して選択するか、ダウンロードしたOVAファイルをドラッグアンドドロップします。

- [Next] をクリックします。

OVA の選択

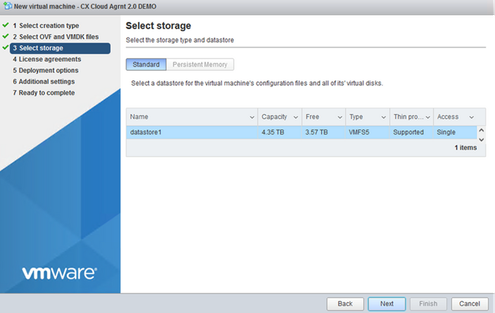

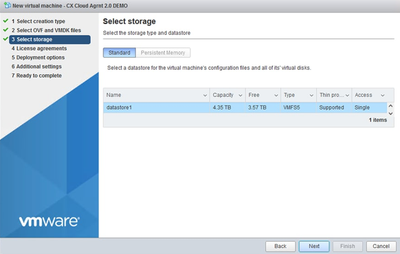

OVA の選択 - [標準ストレージ(Standard Storage)] を選択し、[次へ(Next)] をクリックします。

ストレージの選択

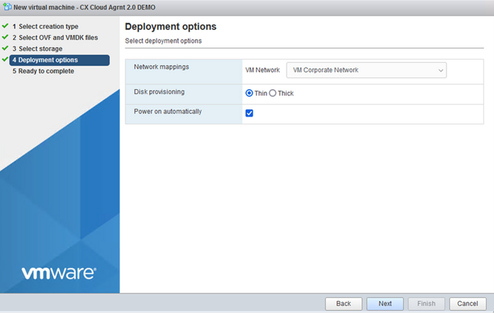

ストレージの選択 - 適切な導入オプションを選択し、Nextをクリックします。

導入オプション

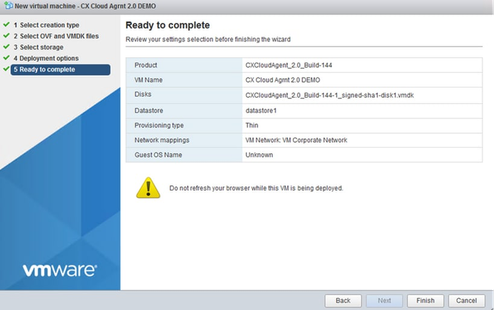

導入オプション - 設定内容を確認し、[終了(Finish)] をクリックします。

終了準備の完了(Ready to Complete)

終了準備の完了(Ready to Complete) 正常終了

正常終了 - 導入したばかりのVMを選択し、Console > Open browser consoleの順に選択します。

コンソール

コンソール - Network Configurationの順に移動して、次のステップに進みます。

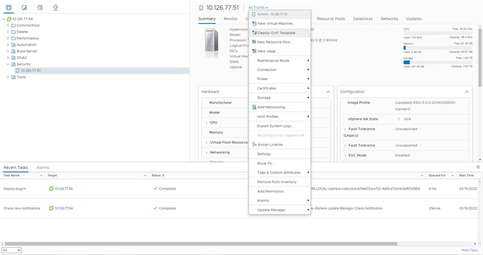

Web クライアント vCenter のインストール

次の手順を実行します。

- ESXi/ハイパーバイザクレデンシャルを使用してvCenterクライアントにログインします。

ログイン

ログイン - Homeページから、Hosts and Clustersをクリックします。

ホームページ

ホームページ - VM を選択し、[アクション(Action)] > [OVF テンプレートの導入(Deploy OVF Template)] をクリックします。

[アクション(Actions)]

[アクション(Actions)] テンプレートの選択(Select Template)

テンプレートの選択(Select Template) - URLを直接追加するか、ブラウズしてOVAファイルを選択し、Nextをクリックします。

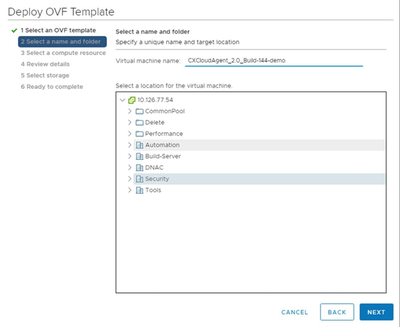

- 一意の名前を入力し、必要に応じて場所を参照します。

- [Next] をクリックします。

名前とフォルダ

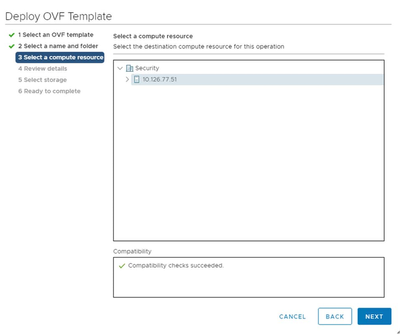

名前とフォルダ - コンピューティングリソースを選択し、Nextをクリックします。

コンピュータリソースの選択

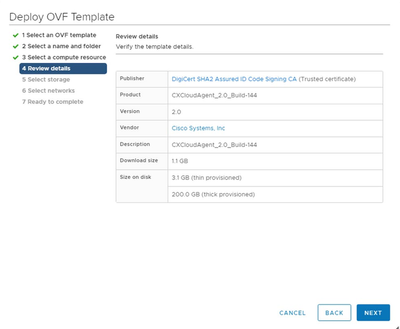

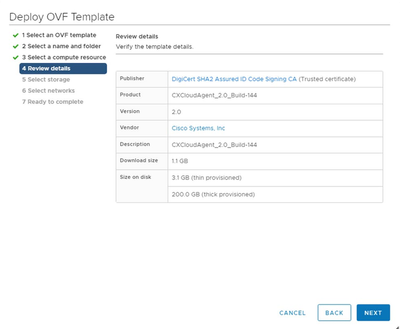

コンピュータリソースの選択 - 詳細を確認し、[次へ(Next)] をクリックします。

詳細の確認

詳細の確認 - 仮想ディスク形式を選択し、[次へ(Next)] をクリックします。

ストレージの選択

ストレージの選択 - [Next] をクリックします。

ネットワークの選択

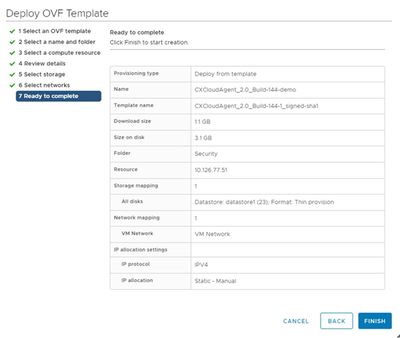

ネットワークの選択 - [Finish] をクリックします。

終了準備の完了(Ready to Complete)

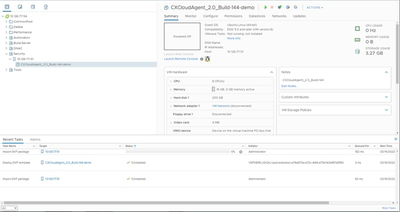

終了準備の完了(Ready to Complete) - 新しく追加されたVMの名前をクリックして、ステータスを表示します。

追加されたVM

追加されたVM - インストールが完了したら、VMの電源をオンにし、コンソールを開きます。

[コンソールを開く(Open Console)]

[コンソールを開く(Open Console)] - ネットワーク設定に移動し、次の手順に進みます。

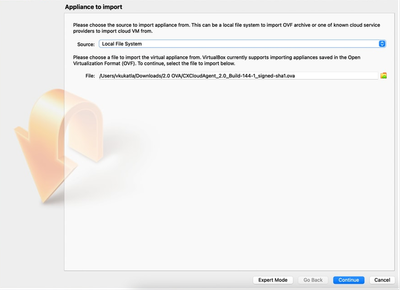

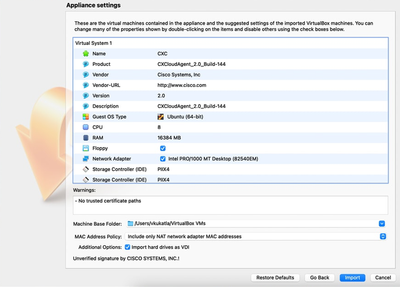

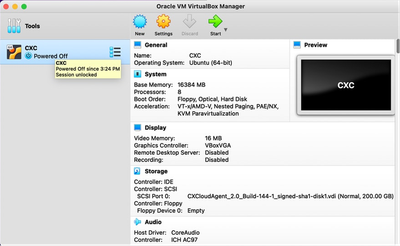

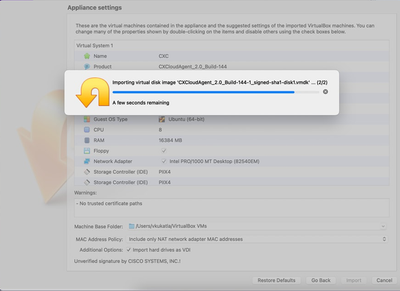

Oracle Virtual Box 7.0.12 のインストール

このクライアントは、Oracle Virtual Boxを介してCX Cloud Agent OVAを導入します。

- Windowsボックスの任意のフォルダに、CXCloudAgent_2.4 OVAをダウンロードします。

- コマンドラインインターフェイスを使用してフォルダを参照します。

- tar -xvf D:\CXCloudAgent_2.4_Build-xx.ovaコマンドを使用して、OVAファイルを解凍します。

OVAファイルの解凍

OVAファイルの解凍 - Oracle VM UIを開きます。

Oracle VM

Oracle VM - メニューからMachine>Newの順に選択します。Create Virtual Machineウィンドウが開きます。

仮想マシンの作成

仮想マシンの作成 - Virtual Machine Name and Operating Systemウィンドウで、次の詳細情報を入力します。

名前:VM名

フォルダ:VMデータの格納場所

ISOイメージ:なし

タイプ: Linux

バージョン: Gentoo (64ビット) - [Next] をクリックします。Hardwareウィンドウが開きます。

ハードウェア

ハードウェア - Base Memory(16384 MB)およびProcessors(8 CPU)を入力し、Nextをクリックします。Virtual Hard Diskウィンドウが開きます。

仮想ハードディスク

仮想ハードディスク - Use an Existing Virtual Hard Disk Fileオプションボタンを選択し、Browseアイコンを選択します。Hard Disk Selectorウィンドウが開きます。

ハードディスクセレクタ

ハードディスクセレクタ - OVAフォルダを参照し、VMDKファイルを選択します。

OVAフォルダ

OVAフォルダ - [Open] をクリックします。ファイルがHardware Disk Selectorウィンドウに表示されます。

ハードディスクセレクタ

ハードディスクセレクタ - Chooseをクリックします。Virtual Hard Diskウィンドウが開きます。表示されたオプションが選択されていることを確認します。

ファイルの選択

ファイルの選択 - [Next] をクリックします。Summaryウィンドウが開きます。

要約

要約 - [Finish] をクリックします。

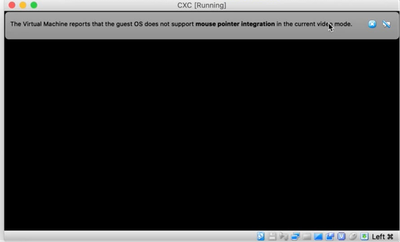

VM コンソールの起動

VM コンソールの起動 - 導入したVMを選択し、Startをクリックします。VMの電源が入り、コンソール画面にセットアップが表示されます。

コンソールを開く

コンソールを開く - Network Configurationの順に移動して、次のステップに進みます。

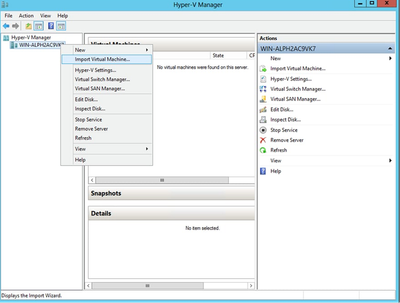

Microsoft Hyper-V のインストール

このクライアントは、Microsoft Hyper-Vのインストールを通じてCX Cloud Agent OVAを導入します。

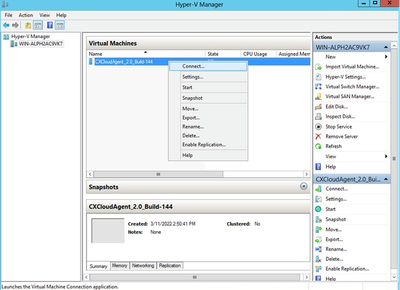

- Hyper-Vマネージャにログインします。

Hyper Vマネージャー

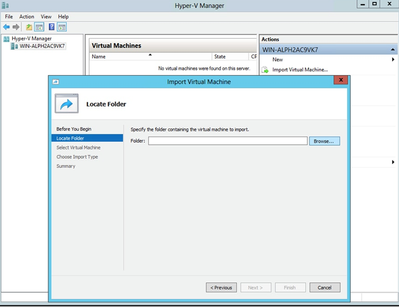

Hyper Vマネージャー - ターゲットVMを選択し、右クリックしてメニューを開き、Import Virtual Machineを選択します。

インポートするフォルダ

インポートするフォルダ - ダウンロードフォルダを参照して選択し、Nextをクリックします。

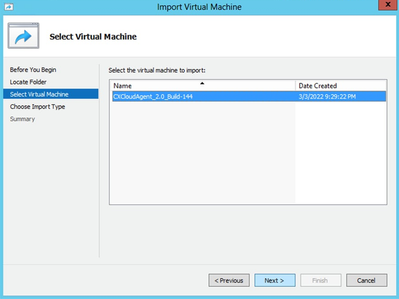

[VMの選択(Select VM)]

[VMの選択(Select VM)] - VMを選択し、Nextをクリックします。

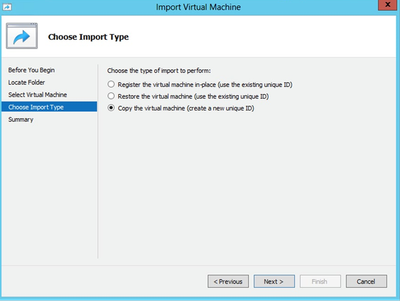

インポート タイプ

インポート タイプ - Copy the virtual machine (create a new unique ID) オプションボタンを選択し、Nextをクリックします。

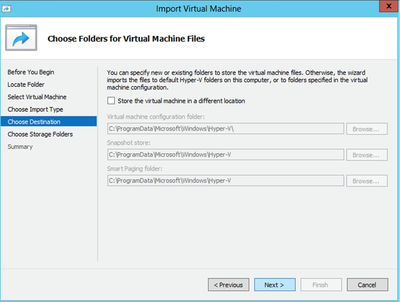

仮想マシンファイルのフォルダーの選択

仮想マシンファイルのフォルダーの選択 - VM ファイルのフォルダを参照して選択します。デフォルトのパスを使用することをお勧めします。

- [Next] をクリックします。

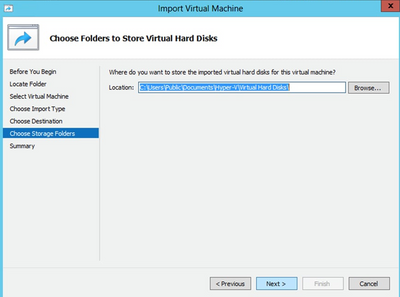

仮想ハードディスクを格納するフォルダー

仮想ハードディスクを格納するフォルダー - VMハードディスクを保存するフォルダを参照して選択します。デフォルトのパスを使用することをお勧めします。

- [Next] をクリックします。VMサマリーが表示されます。

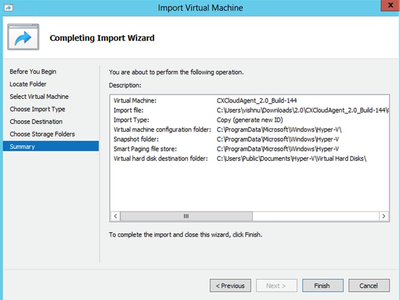

要約

要約 - すべての入力を確認し、Finishをクリックします。

- インポートが正常に完了すると、新しいVMがHyper-Vに作成されます。VM設定を開きます。

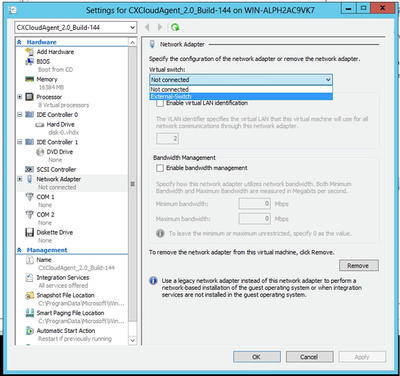

仮想スイッチ

仮想スイッチ - 左側のパネルからNetwork Adaptorを選択し、ドロップダウンリストから使用可能な仮想スイッチを選択します。

VM の起動

VM の起動 - Connectを選択してVMを起動します。

- Network Configurationの順に移動して、次のステップに進みます。

ネットワーク設定

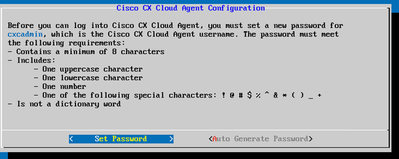

cxcadminユーザ名のCX Cloud Agentパスワードを設定するには、次のコマンドを実行します。

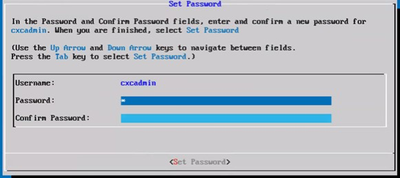

パスワードの設定

パスワードの設定

- Set Passwordをクリックしてcxcadminの新しいパスワードを追加するか、Auto Generate Passwordをクリックして新しいパスワードを取得します。

新しいパスワード

新しいパスワード - [パスワードの設定(Set Password)] を選択した場合は、cxcadmin のパスワードを入力して確認します。[パスワードの設定(Set Password)] をクリックして手順 3 に進みます。

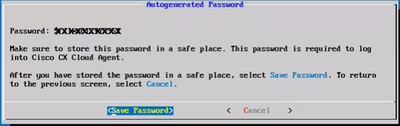

または

Auto Generate Passwordが選択されている場合、生成されたパスワードをコピーし、後で使用するために保存します。[パスワードの保存(Save Password)] をクリックして手順 4 に進みます。

自動生成パスワード

自動生成パスワード パスワードの保存(Save Password)

パスワードの保存(Save Password) - [パスワードの保存(Save Password)] をクリックして、認証に使用します。

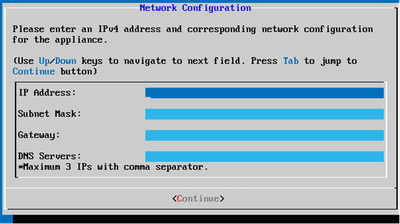

ネットワーク設定

ネットワーク設定 - IP Address、Subnet Mask、Gateway、およびDNS Serverを入力し、Continueをクリックします。

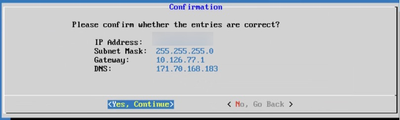

確認

確認 - エントリを確認し、[はい、続行する(Yes, Continue)] をクリックします。

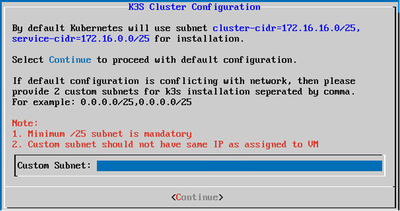

カスタムサブネット

カスタムサブネット - K3Sクラスタ設定のカスタムサブネット IPを入力します(お客様のデフォルトサブネットがデバイスネットワークと競合する場合は、別のカスタムサブネットを選択します)。

- [Continue] をクリックします。

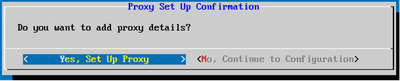

プロキシの設定

プロキシの設定 - Yes, Set Up Proxyをクリックしてプロキシの詳細を設定するか、No, Continue to Configurationをクリックして直接ステップ11に進みます。

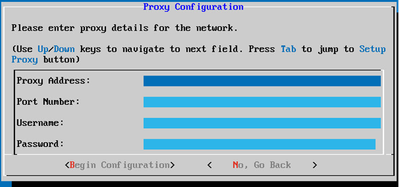

プロキシ設定

プロキシ設定 - [プロキシアドレス(Proxy Address)]、[ポート番号(Port Number)]、[ユーザー名(Username)]、[パスワード(Password)] を入力します。

- [設定の開始(Begin Configuration)] をクリックします。

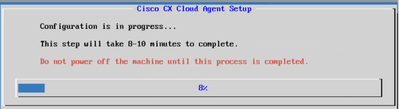

CX Cloudエージェントセットアップ

CX Cloudエージェントセットアップ CX Cloud Agentの設定

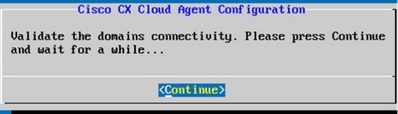

CX Cloud Agentの設定 - [Continue] をクリックします。

設定を続行

設定を続行 - Continueをクリックして、ドメインに正常に到達するための設定を続行します。設定が完了するまでに数分かかる場合があります。

注:ドメインに正常に到達できない場合、顧客はドメインが到達可能になるようにファイアウォールを変更して、ドメインの到達可能性を修正する必要があります。ドメインの到達可能性の問題を解決したら、Check Againをクリックします。

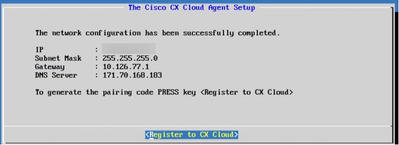

CX Cloud に登録

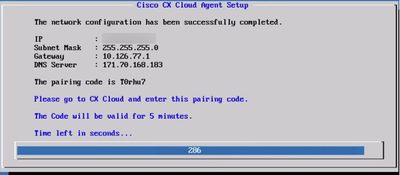

CX Cloud に登録 - Register to CX Cloudをクリックして、ペアリングコードを取得します。

ペアリングコード

ペアリングコード - [ペアリングコード(Pairing Code)] をコピーして CX Cloud に戻り、設定を続行します。

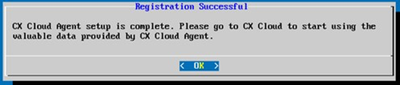

登録に成功しました

登録に成功しました 注:ペアリングコードの有効期限が切れた場合は、CX Cloudに登録するをクリックして新しいペアリングコードを生成します(ステップ13)。

15. OKをクリックします。

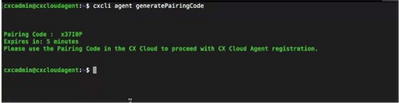

CLIを使用してペアコードを生成する別の方法

ユーザは、CLIオプションを使用してペアリングコードを生成することもできます。

CLIを使用してペアリングコードを生成するには、次の手順に従います。

- cxcadminユーザクレデンシャルを使用して、SSH経由でクラウドエージェントにログインします。

- コマンドcxcli agent generatePairingCodeを使用して、ペアコードを生成します。.

ペアリングコード CLI の生成

ペアリングコード CLI の生成 - [ペアリングコード(Pairing Code)] をコピーして CX Cloud に戻り、設定を続行します。

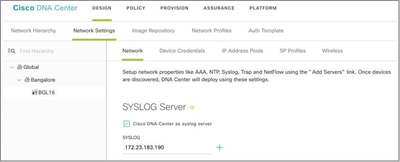

SyslogをCX Cloud Agentに転送するためのCisco Catalyst Centerの設定

前提条件

サポートされるCisco Catalyst Centerのバージョンは、2.1.2.0 ~ 2.2.3.5、2.3.3.4 ~ 2.3.3.6、2.3.5.0、およびCisco Catalyst Center仮想アプライアンスです

Syslog転送設定の設定

Cisco Catalyst CenterでCX Cloud AgentへのSyslog転送を設定するには、次の手順を実行します。

- Cisco Catalyst Centerを起動します。

- [設計(Design)] > [ネットワーク設定(Network Settings)] > [ネットワーク(Network)] に移動します。

- 各サイトに CX Cloud Agent IP を Syslog サーバーとして追加します。

Syslog サーバー

Syslog サーバー

注:設定が完了すると、そのサイトに関連付けられたすべてのデバイスが、syslogとセキュリティレベル「critical」を持つメッセージをCX Cloud Agentに送信するように設定されます。デバイスからCX Cloud Agentへのsyslog転送を有効にするには、デバイスをサイトに関連付ける必要があります。 syslogサーバの設定が更新されると、そのサイトに関連付けられているすべてのデバイスは、デフォルトの重大レベルに自動的に設定されます。

SyslogをCX Cloud Agentに転送するための他のアセットの設定

CX CloudのFault Management機能を使用するには、CX Cloud Agentにsyslogメッセージを送信するようにデバイスを設定する必要があります。

注:Campus Success Trackレベル2のデバイスのみが、syslogを転送するように他のアセットを設定する資格を持ちます。

転送機能を備えた既存のSyslogサーバ

syslogサーバソフトウェアの設定手順を実行し、新しい宛先としてCX Cloud AgentのIPアドレスを追加します。

注:syslogを転送するときは、元のsyslogメッセージの送信元IPアドレスが保持されていることを確認してください。

転送機能のない、またはsyslogサーバのない既存のsyslogサーバ

syslogをCX Cloud AgentのIPアドレスに直接送信するように各デバイスを設定します。特定の設定手順については、次のドキュメントを参照してください。

AireOSワイヤレスコントローラコンフィギュレーションガイド

情報レベルのsyslog設定を有効にする

Syslog情報レベルを表示するには、次の手順を実行します。

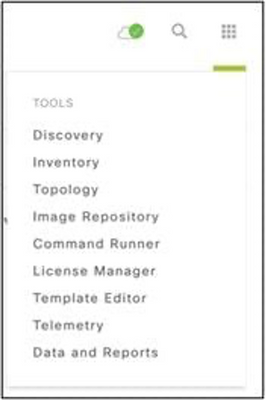

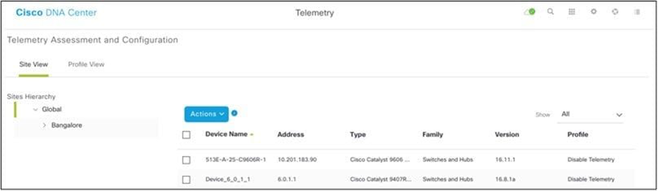

- Tools> Telemetryの順に移動します。

[ツール]メニュー

[ツール]メニュー - サイトビューを選択して展開し、サイト階層からサイトを選択します。

サイト ビュー

サイト ビュー -

必要なサイトを選択し、Device nameチェックボックスを使用してすべてのデバイスを選択します。

- ActionsドロップダウンからOptimal Visibilityを選択します。

[アクション(Actions)]

[アクション(Actions)]

CX Cloud VMのバックアップと復元

スナップショット機能を使用して、CX Cloud Agent VMのステートとデータを特定の時点で保持することを推奨します。この機能により、CX Cloud VMをスナップショットが作成された特定の時刻に復元できます。

バックアップ

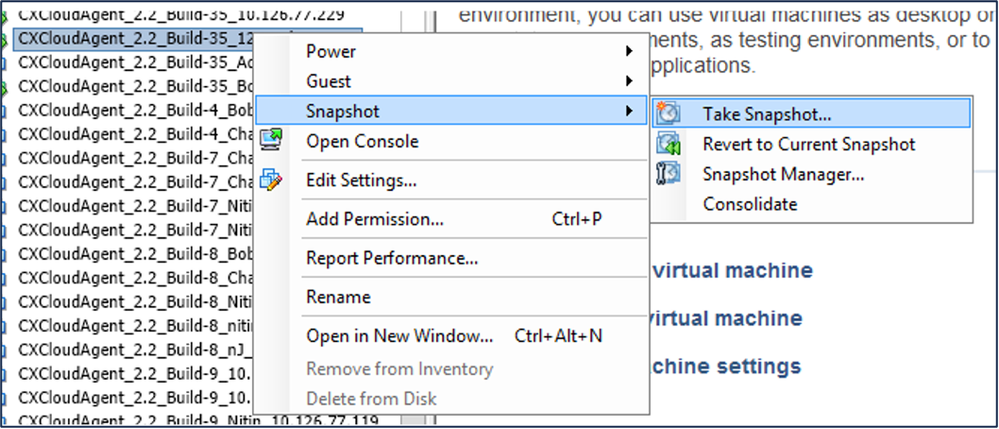

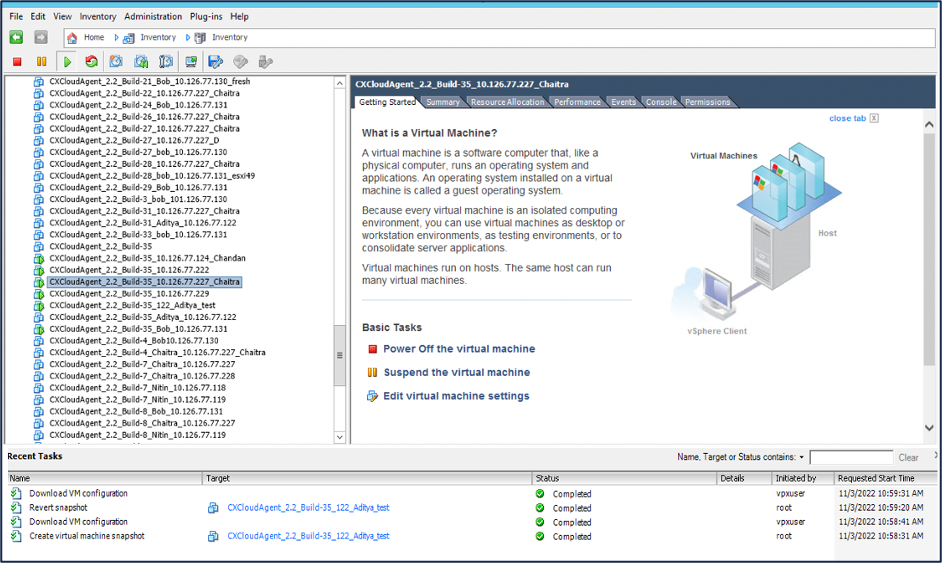

CX Cloud VMをバックアップするには、次の手順を実行します。

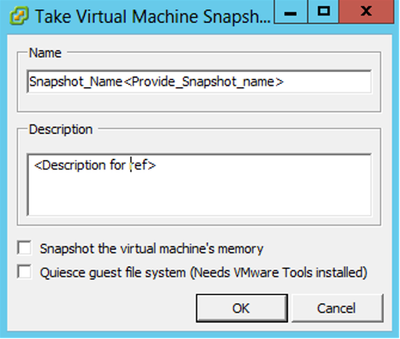

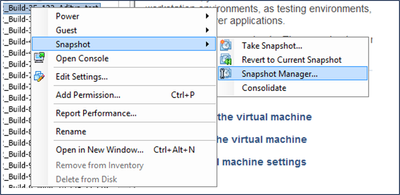

- VMを右クリックし、Snapshot > Take Snapshotの順に選択します。Take Virtual Machine Snapshotウィンドウが開きます。

[VMの選択(Select VM)]

[VMの選択(Select VM)] 仮想マシンのスナップショットの作成

仮想マシンのスナップショットの作成 - NameとDescriptionを入力します。

注:[仮想マシンのメモリのスナップショットを作成する]チェックボックスがオフになっていることを確認します。

3. OKをクリックします。[最近のタスク]の一覧で、[仮想マシンのスナップショットの作成]状態が[完了] と表示されます。

最近のタスク

最近のタスク

復元

CX Cloud VMを復元するには、次の手順を実行します。

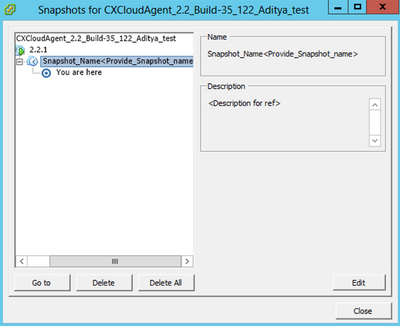

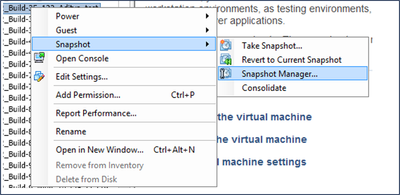

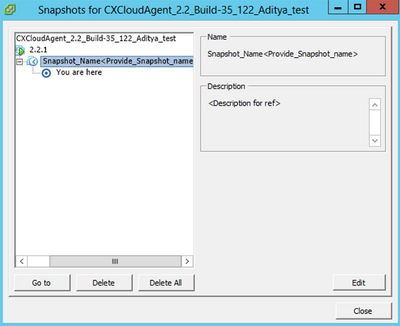

- VMを右クリックし、Snapshot > Snapshot Managerの順に選択します。Snapshots of the VMウィンドウが開きます。

Select VMウィンドウ

Select VMウィンドウ スナップショットウィンドウ

スナップショットウィンドウ

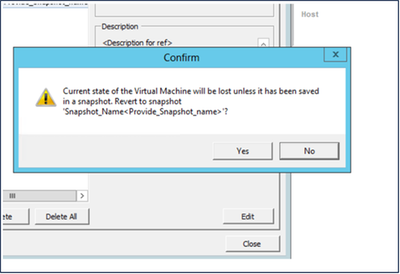

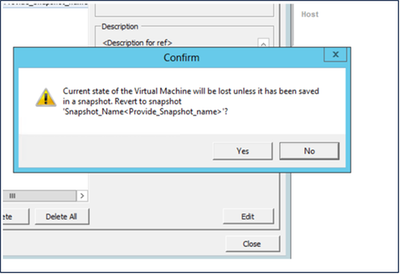

- Go toをクリックします。Confirmウィンドウが開きます。

確認ウィンドウ

確認ウィンドウ - [Yes] をクリックします。「最近のタスク」リストに「スナップショットを元に戻す」ステータスが「完了」と表示されます。

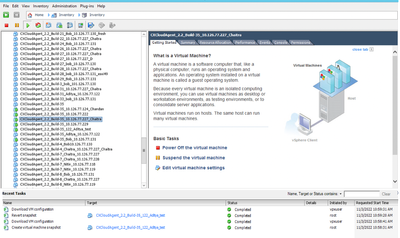

最近のタスク

最近のタスク - VMを右クリックし、Power > Power Onの順に選択してVMの電源をオンにします。

セキュリティ

CX Cloud Agentは、エンドツーエンドセキュリティをお客様に保証します。CX CloudとCX Cloud Agent間の接続はTLSで保護されます。Cloud AgentのデフォルトSSHユーザは、基本操作のみを実行するように制限されています。

物理セキュリティ

CX Cloud Agent OVAイメージを、セキュリティ保護されたVMwareサーバ会社に導入します。OVA は、シスコ ソフトウェア ダウンロード センターを通じて安全に共有されます。ブートローダー(シングルユーザーモード)には、一意のパスワードがランダムに設定されます。このブートローダ(シングルユーザモード)パスワードを設定するには、ユーザはこのFAQを参照する必要があります。

アカウントのセキュリティ

導入時に、cxcadminユーザアカウントが作成されます。初期設定時にパスワードを設定する必要があります。cxcadminユーザ/クレデンシャルは、CX Cloud Agent APIへのアクセスとSSH経由でのアプライアンスへの接続に使用されます。

cxcadminユーザは、最小限の権限でアクセスが制限されています。cxcadminパスワードはセキュリティ・ポリシーに従い、90日間の有効期限で一方向ハッシュされます。cxcadminユーザーは、remoteaccountというユーティリティを使用してcxcrootユーザーを作成できます。cxcrootユーザーはroot権限を取得できます。

ネットワーク セキュリティ

CX Cloud Agent VMには、cxcadminユーザクレデンシャルを使用してSSHを使用してアクセスできます。着信ポートは 22(SSH)、514(Syslog)に制限されます。

[Authentication]

パスワードベースの認証:アプライアンスは、ユーザの認証とCX Cloud Agentとの通信を可能にするシングルユーザ(cxcadmin)を維持します。

- ssh を使用したアプライアンスでのルート権限アクション.

cxcadminユーザは、remoteaccountというユーティリティを使用してcxcrootユーザを作成できます。このユーティリティは、RSA/ECB/PKCS1v1_5暗号化パスワードを表示します。このパスワードは、SWIMポータル(DECRYPT Request Form)からのみ復号できます。このポータルへのアクセス権を持つのは、承認されたユーザーのみです。cxcrootユーザーは、この復号化されたパスワードを使用してルート権限を取得できます。パスフレーズは2日間だけ有効です。cxcadminユーザはアカウントを再作成し、パスワードの有効期限が切れた後にSWIMポータルからパスワードを取得する必要があります。

強化

CX Cloud Agentアプライアンスは、Center of Internet Securityの強化標準に準拠しています。

データセキュリティ

CX Cloud Agent アプライアンスには、お客様の個人情報は保存されません。 デバイスクレデンシャルアプリケーション(ポッドの1つとして実行)は、暗号化されたサーバクレデンシャルをセキュアなデータベース内に保存します。収集されたデータは、アプライアンスの処理中を除き、アプライアンス内に一時的に保存されることはありません。テレメトリデータは、収集が完了するとすぐにCX Cloudにアップロードされ、アップロードが成功したことが確認された後、ローカルストレージからすぐに削除されます。

データの伝送

登録パッケージには、Iot Coreとのセキュアな接続を確立するために必要な固有のX.509デバイス証明書とキーが含まれています。そのエージェントを使用して、Transport Layer Security(TLS)v1.2上でメッセージキューテレメトリトランスポート(MQTT)を使用してセキュアな接続を確立します

ログとモニタリング

ログには、個人識別情報(PII)データの形式は含まれません。監査ログには、CX Cloud Agentアプライアンスで実行された、セキュリティに影響を受けるすべてのアクションが記録されます。

Cisco Telemetryコマンド

CX Cloudは、シスコテレメトリコマンドに記載されているAPIおよびコマンドを使用して、資産テレメトリを取得します。このドキュメントでは、Cisco Catalyst Centerインベントリ、Diagnostic Bridge、Intersight、Compliance Insights、Faults、およびCX Cloud Agentによって収集されたその他すべてのテレメトリ源へのコマンドの適用性に基づいて、コマンドを分類しています。

資産テレメトリ内の機密情報は、クラウドに送信される前にマスクされます。CX Cloud Agentは、テレメトリをCX Cloud Agentに直接送信するすべての収集アセットの機密データをマスクします。これには、パスワード、キー、コミュニティストリング、ユーザ名などが含まれます。コントローラは、コントローラが管理するすべてのアセットのデータマスキングを行ってから、この情報をCX Cloud Agentに転送します。場合によっては、コントローラ管理資産のテレメトリをさらに匿名化できます。テレメトリの匿名化の詳細については、対応する製品サポートドキュメントを参照してください(例:『Cisco Catalyst Centerアドミニストレータガイド』の「データの匿名化」セクション)。

テレメトリコマンドのリストはカスタマイズできず、データマスキングルールは変更できませんが、お客様は、コントローラ管理デバイスの製品サポートドキュメントまたはこのドキュメントの「データソースの接続」セクション(CX Cloud Agentが収集するその他の資産の場合)で説明されているデータソースを指定することで、テレメトリCX Cloudでアクセスする資産を制御できます。

セキュリティ サマリ

| セキュリティ機能 |

説明 |

| ブートローダーのパスワード |

ブートローダー(シングルユーザーモード)には、一意のパスワードがランダムに設定されます。ユーザはFAQを参照して、ブートローダ(シングルユーザモード)のパスワードを設定する必要があります。 |

| ユーザーアクセス |

SSH: ·cxcadmin ユーザーを使用してアプライアンスにアクセスするには、インストール時に作成されたログイン情報が必要です。 ・ cxcrootユーザを使用してアプライアンスにアクセスするには、権限のあるユーザがSWIMポータルを使用してクレデンシャルを復号化する必要があります。 |

| ユーザアカウント |

・ cxcadmin:デフォルトのユーザー・アカウントが作成されます。ユーザーはcxcliを使用してCX Cloud Agentアプリケーション・コマンドを実行でき、アプライアンスに対する最小限の権限を持ちます。cxcrootユーザーとその暗号化パスワードはcxcadminユーザーを使用して生成されます。 ・ cxcroot: cxcadminは、ユーティリティremoteaccountを使用してこのユーザーを作成できます。ユーザーはこのアカウントでルート権限を取得できます。 |

| cxcadmin パスワードポリシー |

·パスワードは SHA-256 を使用して一方向ハッシュされ、安全に保存されます。 ・ 大文字、小文字、数字、特殊文字のうち3つのカテゴリを含む、8文字以上 |

| cxcroot パスワードポリシー |

・ cxcrootのパスワードはRSA/ECB/PKCS1v1_5で暗号化 ·生成されたパスフレーズは、SWIM ポータルで復号する必要があります。 ・ cxcrootのユーザとパスワードは2日間有効で、cxcadminユーザを使用して再生成できます。 |

| ssh ログインパスワードポリシー |

・ 8文字以上で、大文字、小文字、数字、特殊文字の3つのカテゴリを含みます。 ・ ログイン試行に5回失敗すると、ボックスが30分間ロックされます。パスワードは90日で期限切れになります。 |

| ポート |

オープンな着信ポート - 514(Syslog)と 22(SSH) |

| データセキュリティ |

·顧客情報は保存されません。 ·デバイスデータは保存されません。 ・ Cisco Catalyst Centerサーバのクレデンシャルは暗号化され、データベースに保存されます。 |

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

3.0 |

14-Nov-2024 |

セクション「Oracle Virtual Box 7.0.12のインストール」が更新されました。 |

2.0 |

26-Sep-2024 |

Cisco DNA Centerの名称変更をCisco Catalyst Centerに反映するようにドキュメントを更新。 |

1.0 |

25-Jul-2024 |

初版 |

フィードバック

フィードバック