Configurazione dell'importazione LDAP in CMS versione 3.0

Opzioni per il download

Linguaggio senza pregiudizi

La documentazione per questo prodotto è stata redatta cercando di utilizzare un linguaggio senza pregiudizi. Ai fini di questa documentazione, per linguaggio senza di pregiudizi si intende un linguaggio che non implica discriminazioni basate su età, disabilità, genere, identità razziale, identità etnica, orientamento sessuale, status socioeconomico e intersezionalità. Le eventuali eccezioni possono dipendere dal linguaggio codificato nelle interfacce utente del software del prodotto, dal linguaggio utilizzato nella documentazione RFP o dal linguaggio utilizzato in prodotti di terze parti a cui si fa riferimento. Scopri di più sul modo in cui Cisco utilizza il linguaggio inclusivo.

Informazioni su questa traduzione

Cisco ha tradotto questo documento utilizzando una combinazione di tecnologie automatiche e umane per offrire ai nostri utenti in tutto il mondo contenuti di supporto nella propria lingua. Si noti che anche la migliore traduzione automatica non sarà mai accurata come quella fornita da un traduttore professionista. Cisco Systems, Inc. non si assume alcuna responsabilità per l’accuratezza di queste traduzioni e consiglia di consultare sempre il documento originale in inglese (disponibile al link fornito).

Sommario

Introduzione

In questo documento viene descritto come importare utenti da una directory LDAP (Lightweight Directory Access Protocol). Ciò consente agli utenti finali di accedere tramite Cisco Web App con il proprio account per gestire gli spazi e partecipare alle riunioni.

Contributo di Jefferson Madriz e Octavio Miralrio, Cisco TAC Engineers.

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Active Directory

- CMS versione 3

- API (Application Programing Interface)

Nota: La configurazione di LDAP è facoltativa e non deve essere completata se si desidera abilitare solo l'accesso Guest. Se non desideri abilitare gli accessi utente all'app Web, ignora questa attività.

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

- CMS versione 3.0

- Directory LDAP di Windows

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Premesse

Impostazioni LDAP Meeting Server

Percorso/indirizzo server LDAP: indirizzo IP di rete del server LDAP.

Nome: un'etichetta per identificare gli oggetti nell'API.

Nome utente/password LDAP: credenziali utilizzate per la connessione al server LDAP.

Numero porta/porta: Porta di rete da utilizzare per la connessione al server LDAP.

Sicurezza: Se abilitata, la connessione utilizza il protocollo LDAP protetto.

Nome distinto/DN di base: Percorso LDAP in cui Meeting Server esegue la ricerca degli utenti.

Filtro: Filtro di ricerca che definisce gli oggetti LDAP da includere nella ricerca.

Per ogni utente corrispondente alle impostazioni di ricerca sopra indicate, in Meeting Server viene creato un utente con le espressioni di mapping campi definite dall'amministratore. I mapping possono utilizzare espressioni regex e nomi di proprietà LDAP per costruire risultati in base ai valori LDAP dell'utente importato. Di seguito sono riportati i mapping dei campi più utilizzati.

Nome/Mapping nomi visualizzati: Nome visualizzato per l'utente nelle ricerche utente e nelle directory in Meeting Server.

Nome utente/jidMapping: Nome utente utilizzato dall'utente per l'accesso tramite app Web. Il risultato deve essere univoco per ogni utente

Nome spazio/coSpaceNameMapping: Etichetta assegnata allo spazio generato automaticamente per l'utente

Parte utente URI spazio/coSpaceUriMapping: Definisce la parte utente dell'URI (Uniform Resource Identifier) per lo spazio generato automaticamente per l'utente. Il risultato deve essere univoco per ogni utente.

Parte utente URI secondario spazio/coSpaceSecondaryUriMapping: Definisce un URI secondario per lo spazio generato automaticamente per l'utente (facoltativo). Generalmente utilizzato per assegnare un URI di stile E164 allo spazio, il risultato deve essere univoco per ogni utente.

ID chiamata spazio/coSpaceCallIdMapping: Imposta l'ID chiamata per lo spazio generato automaticamente per l'utente (facoltativo). Se non è definito, viene generato automaticamente un ID chiamata casuale. Il risultato deve essere univoco per ogni utente

Configurazione

Per l'esempio di distribuzione semplificata, in questo esempio viene illustrata l'importazione di tutti gli utenti da Active Directory. L'importazione supporta facoltativamente la creazione di uno spazio personale per ogni utente importato. Questa configurazione può essere eseguita con Webadmin, o API; non è possibile configurare entrambi contemporaneamente.

Server LDAP

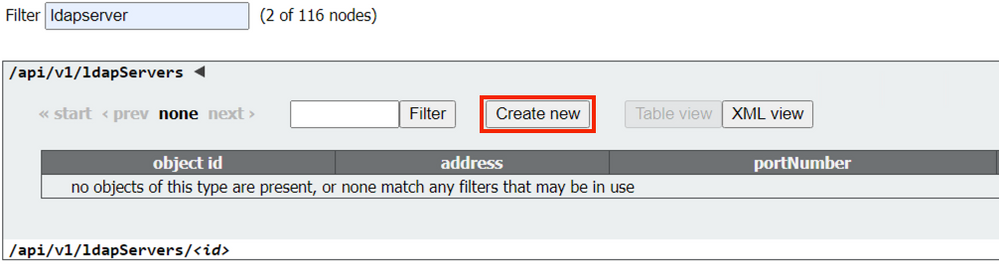

- Accedere all'interfaccia Webadmin di Meeting Server

- Passare a Configurazione > API.

- Utilizzare la casella di input Filtro e immettere ldapServers per filtrare la visualizzazione elenco.

- Selezionare la freccia accanto all'oggetto /api/v1/ldapServers.

- Fare clic su Crea nuovo per configurare un nuovo oggetto ldapServers.

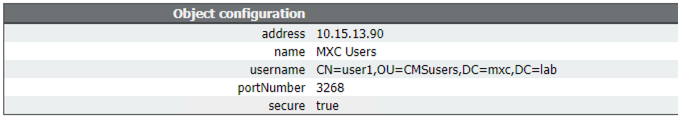

- Immettere i valori del server. I valori di esempio seguenti devono essere aggiornati in base all'ambiente.

Indirizzo: 10.15.13.90 (o FQDN)

nome: Utenti MXC

numero porta: 3268

username: CN=utente1,OU=CMSusers,DC=mxc,DC=lab

password: <Password per l'utente specificato>

sicuro: impostare su true

- Fare clic su torna a elenco oggetti per tornare all'elenco completo degli oggetti API.

Mapping LDAP

- Utilizzare la casella di input Filtro e immettere ldapMappings per filtrare la visualizzazione elenco.

- Selezionare la freccia accanto a /api/v1/ldapMappings.

- Selezionare Crea nuovo oggetto per configurare un nuovo oggetto ldapMappings.

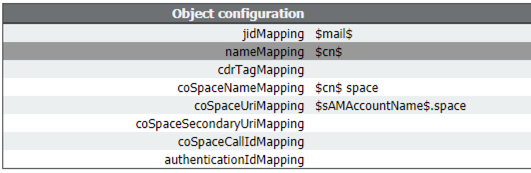

- Configurare le espressioni di mapping campi. Questi valori possono essere personalizzati in base alla distribuzione. Per semplificare la distribuzione, è consigliabile utilizzare l'indirizzo di posta elettronica dell'utente come nome utente (jidMapping) e creare spazi per tutti gli utenti importati.

jidMapping: $mail$

mapping nome: $cn$

coSpaceUriMapping: $sAMAccountName$.space

coSpaceNameMapping: $cn$ spazio

- Fare clic su torna a elenco oggetti per tornare all'elenco completo degli oggetti API.

ldapSource

- Utilizzare la casella di input Filtro e immettere ldapSources per filtrare la visualizzazione elenco.

- Selezionare la freccia accanto a /api/v1/ldapSources.

- Selezionare Crea nuovo per configurare un nuovo oggetto ldapSources.

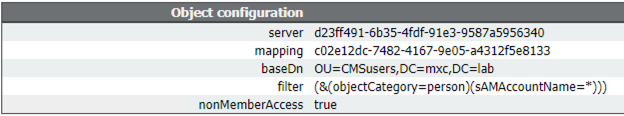

- Il parametro server deve essere impostato sull'ID dell'oggetto ldapServers creato nei passaggi precedenti.

- Il parametro mapping deve essere impostato sull'ID dell'oggetto ldapMappings creato nei passaggi precedenti.

- Configurare i parametri baseDn e filter. Questi valori definiscono la ricerca eseguita nel server LDAP durante l'importazione degli utenti.

BaseDn OU=CMSusers,DC=mxc,DC=lab

filtro (&(objectCategory=person)(sAMAccountName=*)) o (&(sAMAccountType=805306368)(sAMAccountName=*)(mail=*))

Nota: : Se la directory contiene un numero elevato di utenti (più di 10.000) o non si desidera abilitare tutti gli utenti, è possibile modificare il nome distinto di base e il filtro in modo che siano destinati a un gruppo o a un insieme di utenti più specifici. Consultare l'amministratore LDAP.

La configurazione LDAP per l'importazione degli utenti è ora completa e pronta per l'esecuzione di una sincronizzazione LDAP.

Importazione LDAP

Con gli oggetti ldapServer, ldapMapping e ldapSource creati, è necessario eseguire il processo di importazione/sincronizzazione LDAP per importare gli utenti. Il processo di sincronizzazione deve essere rieseguito ogni volta che si desidera che le modifiche degli utenti nel server LDAP vengano aggiornate in Meeting Server.

- Accedere all'interfaccia Webadmin di Meeting Server.

- Passare a Configurazione > Active Directory:

- Selezionare Sync Now (Sincronizza ora) nella parte inferiore della pagina.

Nota: È comunque possibile utilizzare Sync Now anche se la configurazione in questa pagina non è utilizzata.

Verifica

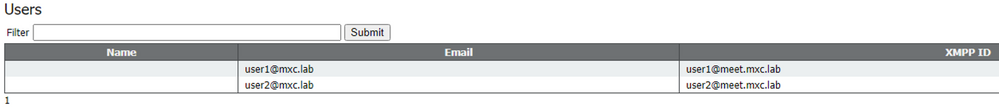

Dopo uno o due minuti, selezionare Stato > Utenti per visualizzare gli utenti creati dall'importazione LDAP.

Passare a Configurazione>Spazi e verificare che gli spazi creati per gli utenti importati siano visualizzati.

Se l'elenco utenti è vuoto, passare a Log > Registro eventi e individuare le voci con l'operazione di sincronizzazione LDAP. Eventuali errori relativi agli attributi mancanti o duplicati indicano che i mapping dei campi o i criteri di ricerca devono essere modificati per evitare errori. Se necessario, è possibile utilizzare Configuration > API per modificare i valori impostati in precedenza, quindi ripetere la sincronizzazione LDAP.

Ulteriori informazioni

Contributo dei tecnici Cisco

- Jefferson MadrizOctavio Miralrio

Feedback

Feedback