Configuration et vérification du mode de sous-réseau étendu LISP IGP Assist du Nexus 7000

Options de téléchargement

-

ePub (365.9 KB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (438.4 KB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Contenu

Introduction

Ce document explique comment déployer LISP IGP Assist Extended Subnet Mode (ESM) à l'aide d'un Nexus 7000

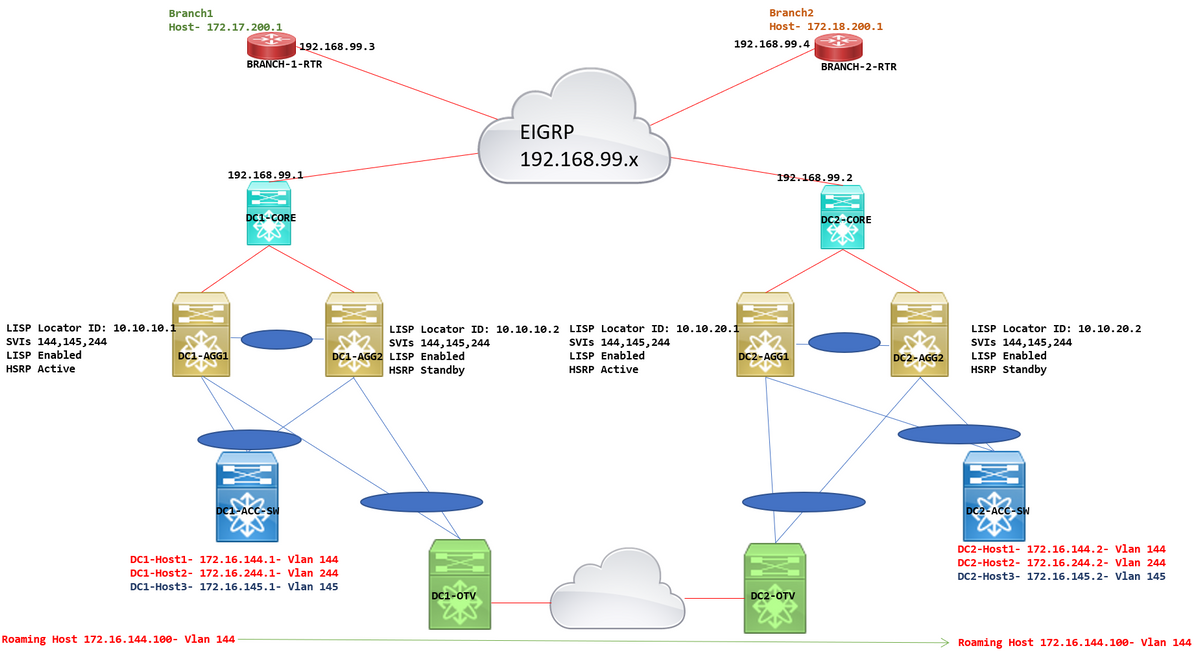

Topologie

Détails de la topologie

- DC1 et DC2 sont deux emplacements étendus par OTV

- Les VLAN 144, 145 et 244 sont configurés sur tous les commutateurs Agg, Access Layer et OTV

- Les interfaces SVI de ces VLAN sont configurées sur les commutateurs Agg. Les interfaces SVI 144 et 244 sont dans le locataire VRF-1 ; L'interface SVI 145 est dans le locataire VRF-2.

- Lors du déploiement de LISP IGP Assist, il n'est pas nécessaire que les SVI soient dans des VRF ; Cet exemple utilise plusieurs VRF uniquement pour illustrer les modifications de configuration requises (dans chaque contexte VRF pertinent); Toutes les SVI peuvent être dans le même VRF et peuvent toujours utiliser l'assistance IGP LISP

- HSRP est configuré dans les VLAN 144, 145 et 244 ; L'isolation FHRP est configurée dans cette topologie, ce qui signifie que dans le total 4 commutateurs exécuteront HSRP et que les deux côtés auront une paire active/veille. L'isolation FHRP est obtenue en filtrant les messages Hello HSRP.

- DC1-agg1 et DC2-Agg2 sont des paires vPC ; Il en va de même pour DC2-Agg1 et DC2-Agg2

- Les configurations LISP sont appliquées sous les interfaces SVI 144, 145 et 244

- Le voisinage EIGRP est établi de Agg à Core switches par VRF. Les sous-interfaces s’exécutent à partir des commutateurs Agg pour chaque VRF jusqu’aux commutateurs principaux et le voisinage EIGRP est formé sur ces sous-interfaces.

- Les routeurs distants (Branch) font également partie du même domaine IGP.

- Lorsque l'aide IGP LISP est utilisée, il n'y a pas d'encapsulation/décapage LISP et les routes LISP devront donc être redistribuées à l'IGP (ici c'est EIGRP). Pour ce modèle de déploiement représenté dans ce document, les routeurs de filiale ne disposeront d'aucune configuration LISP.

Components Used

- Agg, les commutateurs principaux sont Nexus 7000 avec SUP2E, F3/M3 exécutant la version 8.2(4) de NXOS

- Les routeurs de filiale sont ASR1ks

- OTV est configuré dans un autre VDC sur ces commutateurs Nexus 7000 ; OTV et LISP doivent être sur différents VDC. Le partage de VDC n'est pas une option.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Configurations requises sur les commutateurs AGG

Configurations spécifiques à LISP sur DC1-Agg1 et DC1-Agg2

Common Configuration on both DC1-Agg1 and DC1-Agg2

feature lisp

vrf context tenant-1 # This example is based on SVI 144 in VRF- tenant-1 and SVI 145 in VRF- tenant-2

ip lisp etr # This is needed to initialize LISP and only etr is needed on a IGP assist mode Environment

lisp instance-id 2 # Instance-ID should be unique per VRF

ip lisp locator-vrf default # Locator Is specified in Default VRF

lisp dynamic-eid VLAN144 # Dynamic EID definition for Vlan 144

database-mapping 172.16.144.0/24 10.10.10.1 priority 50 weight 50 # Database-mapping for 172.16.144.0/24 which is the Vlan 144; IP-> 10.10.10.1 is the Loopback100 IP address(which is the unique IP on DC1-AGG1)

database-mapping 172.16.144.0/24 10.10.10.2 priority 50 weight 50 # Database-mapping for 172.16.144.0/24 which is the Vlan 144; IP-> 10.10.10.2 is the Loopback100 IP address(which is the unique IP on DC1-AGG2)

map-notify-group 239.254.254.254 # Multicast group that will be used by LISP enabled switches to communicate about new EID learns or periodic EID notification messages

no route-export away-dyn-eid # This is a hidden command required to stop advertising any null0 /32 route for a remote host to the IGP

lisp dynamic-eid VLAN244 # Dynamic EID definition for Vlan 244

database-mapping 172.16.244.0/24 10.10.10.1 priority 50 weight 50

database-mapping 172.16.244.0/24 10.10.10.2 priority 50 weight 50

map-notify-group 239.254.254.254

no route-export away-dyn-eid

vrf context tenant-2

ip lisp etr

lisp instance-id 3

ip lisp locator-vrf default

lisp dynamic-eid VLAN145

database-mapping 172.16.145.0/24 10.10.10.1 priority 50 weight 50

database-mapping 172.16.145.0/24 10.10.10.2 priority 50 weight 50

map-notify-group 239.254.254.254

no route-export away-dyn-eid

Configuration on DC1-Agg1

interface Vlan144

no shutdown

vrf member tenant-1

lisp mobility VLAN144

lisp extended-subnet-mode # SVI needs to be in ESM Mode-Extended subnet mode

ip address 172.16.144.250/24

ip pim sparse-mode

hsrp 144

preempt

priority 254

ip 172.16.144.254

interface Vlan145

no shutdown

vrf member tenant-2

lisp mobility VLAN145

lisp extended-subnet-mode

ip address 172.16.145.250/24

ip pim sparse-mode

hsrp 145

preempt

priority 254

ip 172.16.145.254

interface Vlan244

no shutdown

vrf member tenant-1

lisp mobility VLAN244

lisp extended-subnet-mode

ip address 172.16.244.250/24

hsrp 244

preempt

priority 254

ip 172.16.244.254

interface loopback100

ip address 10.10.10.1/32

ip router eigrp 100

ip pim sparse-mode

Configuration on DC1-Agg2

interface Vlan144

no shutdown

vrf member tenant-1

lisp mobility VLAN144

lisp extended-subnet-mode

ip address 172.16.144.251/24

ip pim sparse-mode

hsrp 144

ip 172.16.144.254

interface Vlan145

no shutdown

vrf member tenant-2

lisp mobility VLAN145

lisp extended-subnet-mode

ip address 172.16.145.251/24

ip pim sparse-mode

hsrp 145

ip 172.16.145.254

interface Vlan244

no shutdown

vrf member tenant-1

lisp mobility VLAN244

lisp extended-subnet-mode

no ip redirects

ip address 172.16.244.251/24

hsrp 244

ip 172.16.244.254

interface loopback100

ip address 10.10.10.2/32

ip router eigrp 100

ip pim sparse-mode

# Le mappage de la base de données doit être fourni de manière à ce que, dans un côté, les adresses IP de bouclage DC1-Agg1 et DC1-Agg2 soient toutes deux requises ; Dans DC2-Agg1 et DC2-Agg2, un bouclage unique devra être créé et placé de la même manière dans le mappage de base de données.

# Dans un mode d'assistance IGP, si la configuration-> « ip lisp itr-etr » est utilisée, cela entraînera l'injection de route hôte /32 null0 pour les VLAN non compatibles LISP ; La configuration correcte est donc « ip lisp etr » pour le mode d'assistance IGP.

Configurations spécifiques à LISP sur DC2-Agg1 et DC2-Agg2

Common Configuration on both DC2-Agg1 and DC2-Agg2

feature lisp

vrf context tenant-1

ip lisp etr

lisp instance-id 2

ip lisp locator-vrf default

lisp dynamic-eid VLAN144

database-mapping 172.16.144.0/24 10.10.20.1 priority 50 weight 50 # Note that the IP addresses used in DC2 Agg switches are 10.10.20.1 and 10.10.20.2(Which are Loopbacks Configured on DC2-Agg switches)

database-mapping 172.16.144.0/24 10.10.20.2 priority 50 weight 50

map-notify-group 239.254.254.254

no route-export away-dyn-eid

lisp dynamic-eid VLAN244

database-mapping 172.16.244.0/24 10.10.20.1 priority 50 weight 50

database-mapping 172.16.244.0/24 10.10.20.2 priority 50 weight 50

map-notify-group 239.254.254.254

no route-export away-dyn-eid

vrf context tenant-2

ip lisp etr

lisp instance-id 3

ip lisp locator-vrf default

lisp dynamic-eid VLAN145

database-mapping 172.16.145.0/24 10.10.20.1 priority 50 weight 50

database-mapping 172.16.145.0/24 10.10.20.2 priority 50 weight 50

map-notify-group 239.254.254.254

no route-export away-dyn-eid

Configuration on DC2-Agg1

interface Vlan144

no shutdown

vrf member tenant-1

lisp mobility VLAN144

lisp extended-subnet-mode

ip address 172.16.144.252/24

ip pim sparse-mode

hsrp 144

preempt

priority 254

ip 172.16.144.254

interface Vlan145

no shutdown

vrf member tenant-2

lisp mobility VLAN145

lisp extended-subnet-mode

ip address 172.16.145.252/24

ip pim sparse-mode

hsrp 145

preempt

priority 254

ip 172.16.145.254

interface Vlan244

no shutdown

vrf member tenant-1

lisp mobility VLAN244

lisp extended-subnet-mode

ip redirects

ip address 172.16.244.252/24

hsrp 244

preempt

priority 254

ip 172.16.244.254

interface loopback100

ip address 10.10.20.1/32

ip router eigrp 100

ip pim sparse-mode

Configuration on DC2-Agg2

interface Vlan144

no shutdown

vrf member tenant-1

lisp mobility VLAN144

lisp extended-subnet-mode

ip address 172.16.144.253/24

ip pim sparse-mode

hsrp 144

ip 172.16.144.254

interface Vlan145

no shutdown

vrf member tenant-2

lisp mobility VLAN145

lisp extended-subnet-mode

ip address 172.16.145.253/24

ip pim sparse-mode

hsrp 145

ip 172.16.145.254

interface Vlan244

no shutdown

vrf member tenant-1

lisp mobility VLAN244

lisp extended-subnet-mode

no ip redirects

ip address 172.16.244.253/24

hsrp 244

preempt

ip 172.16.244.254

interface loopback100

ip address 10.10.20.2/32

ip router eigrp 100

ip pim sparse-mode

# La différence entre les configurations DC1 et DC2 Agg LISP correspond aux boucles définies dans le « mappage de base de données ». Dans la configuration DC1, ceci sera défini avec les boucles de DC1-Agg1 et DC1-Agg2 et pour DC2, les mappages de base de données seront définis avec les boucles de DC2-Agg1 et DC2-Agg2

# Le reste des configurations IGP/Route-maps/Prefix-lists ci-dessous va être similaire (les adresses IP attribuées aux interfaces sont en effet différentes)

Spécifique à IGP

router eigrp 100

address-family ipv4 unicast

vrf tenant-1

distance 90 245 # External EIGRP Routes have to have an AD which is higher than the default LISP AD(which is 240); Reason being, if the redistributed route from dc1-agg1 comes back to dc1-agg2 via eigrp, default EIGRP External is 170 which will override LISP route causing problems

redistribute lisp route-map lisp-to-eigrp # This command is to redistribute LISP /32 routes only to the IGP(EIGRP In this example)

redistribute direct route-map direct # This is needed so that the direct routes(/24 SVI routes in LISP) are redistributed to the IGP; This will be needed if there is some device that is trying to communicate to a silent host in the LISP enabled Vlan

vrf tenant-2

distance 90 245

redistribute lisp route-map lisp-to-eigrp

redistribute direct route-map direct

# Les VDC AGG compatibles LISP formeront également le voisinage IGP côté coeur

# Dans cet exemple, les sous-interfaces qui faisaient partie de chaque VRF de locataire ont été utilisées pour former le voisinage vers le coeur, comme indiqué ci-dessous.

interface Ethernet3/6.111 encapsulation dot1q 111 vrf member tenant-1 ip address 192.168.98.1/30 ip router eigrp 100 no shutdown interface Ethernet3/6.212 encapsulation dot1q 212 vrf member tenant-2 ip address 192.168.198.1/30 ip router eigrp 100 no shutdown

Route-maps/Prefix-Lists

ip prefix-list lisp-to-eigrp seq 5 permit 0.0.0.0/0 ge 32 # This is the prefix list that is matching any /32 routes which are to be redistributed from LISP To IGP route-map direct permit 10 # This is for the Direct routes route-map lisp-to-eigrp deny 10 # This is to prevent any null0 routes from being redistributed to IGP from LISP match interface Null0 route-map lisp-to-eigrp permit 20 # This is to allow redistribution of /32 host routes match ip address prefix-list lisp-to-eigrp

# Toutes les configurations ci-dessus sont requises sur tous les commutateurs AGG (DC1 et DC2). N'oubliez pas de fournir des adresses IP uniques pour les interfaces SVI, les bouclages, le VIP HSRP sera identique pour toutes les interfaces SVI

Configurations de VDC OTV

Filtrage HSRP

# Dans le cas des déploiements d'assistance IGP, lorsque l'installation est prolongée par OTV ou tout autre mécanisme, l'isolement FHRP doit être en place ;

# Pour ce faire, filtrez les messages Hello FHRP dans le VDC OTV.

# Dans cet exemple, le code OTV N7k est utilisé et les configurations ci-dessous ont donc été appliquées pour filtrer les paquets FHRP dans le VDC OTV.

ip access-list ALL_IPs

10 permit ip any any

mac access-list ALL_MACs

10 permit any any

ip access-list HSRP_IP

10 permit udp any 224.0.0.2/32 eq 1985

20 permit udp any 224.0.0.102/32 eq 1985

mac access-list HSRP_VMAC

10 permit 0000.0c07.ac00 0000.0000.00ff any

20 permit 0000.0c9f.f000 0000.0000.0fff any

arp access-list HSRP_VMAC_ARP

10 deny ip any mac 0000.0c07.ac00 ffff.ffff.ff00

20 deny ip any mac 0000.0c9f.f000 ffff.ffff.f000

30 permit ip any mac any

vlan access-map HSRP_Localization 10

match mac address HSRP_VMAC

match ip address HSRP_IP

action drop

vlan access-map HSRP_Localization 20

match mac address ALL_MACs

match ip address ALL_IPs

action forward

vlan filter HSRP_Localization vlan-list 144-145

ip arp inspection filter HSRP_VMAC_ARP vlan 144-145

mac-list OTV_HSRP_VMAC_deny seq 10 deny 0000.0c07.ac00 ffff.ffff.ff00

mac-list OTV_HSRP_VMAC_deny seq 11 deny 0000.0c9f.f000 ffff.ffff.f000

mac-list OTV_HSRP_VMAC_deny seq 20 permit 0000.0000.0000 0000.0000.0000

route-map OTV_HSRP_filter permit 10

match mac-list OTV_HSRP_VMAC_deny

otv-isis default

vpn Overlay0

redistribute filter route-map OTV_HSRP_filter

# Les configurations de filtrage FHRP sont requises UNIQUEMENT sur les VDC OTV ; Si un déploiement OTV ASR est utilisé, les mécanismes de filtrage doivent être utilisés comme pertinents et documentés conformément au guide de configuration ASR.

OTV Supprimer ARP

# Désactiver la fonction ARP ND-cache sur les VDC OTV

interface Overlay0 no otv suppress-arp-nd >>>>>

Routage en raison de la configuration LISP

DC1-AGG1# show ip route lisp vrf tenant-1

IP Route Table for VRF "tenant-1"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.144.0/25, ubest/mbest: 1/0

*via Null0, [240/1], 07:22:30, lisp, dyn-eid

172.16.144.128/25, ubest/mbest: 1/0

*via Null0, [240/1], 07:22:30, lisp, dyn-eid

# Lorsque LISP est activé sur SVI 144, deux routes Null0 sont créées automatiquement ; L'interface SVI 144 est un sous-réseau /24 et donc la 1ère route null0 proviendrait de 172.16.144.0/25 et la seconde sera 172.16.144.128/25 comme indiqué ci-dessus.

# Ceci est prévu et par conception ; ceci est fait afin de s'assurer que les paquets provenant d'hôtes non découverts déclenchent une exception RPF qui entraînera la ponction des paquets sur le CPU et finira par aider dans Host Detection(EID)

Séquence d'événements lorsque l'hôte se connecte dans une interface SVI LISP activée

# La détection d'hôte sur les interfaces compatibles LISP est basée sur la réception du trafic de couche 3 à partir d'adresses IP dans la plage spécifiée dans la configuration de mappage de base de données.

Afin de faciliter la détection des hôtes, notez que lorsque LISP est activé sur une interface :

# Les exceptions RPF sont activées sur l'interface, de sorte que les paquets générés par des sources inconnues déclenchent l'exception

# Les routes Null0 provenant de LISP sont installées pour s'assurer que les sources inconnues déclenchent l'exception RPF

Comme cette solution repose sur OTV pour l'extension L2 entre les deux data centers, la signalisation ARP ne peut pas être directement utilisée pour détecter les hôtes IP, car dans de nombreux cas elle est diffusée à tous les commutateurs.

Cependant, les signaux ARP sont utilisés comme indication pour LISP qu’un hôte non détecté peut être présent. Comme l'hôte peut résider de n'importe quel côté du pont OTV, LISP lance un mécanisme de localisation après avoir appris une nouvelle liaison IP-MAC.

Le mécanisme de localisation fonctionne comme suit :

# Le commutateur apprend une nouvelle liaison IP-MAC (via GARP, RARP ou une requête ARP).

# Le commutateur qui fonctionne en tant que HSRP actif envoie une requête d’écho à l’hôte mais provient de l’adresse VIP HSRP

# L'hôte répond à la demande d'écho, mais après l'isolement FHRP dans OTV, la réponse d'écho est reçue uniquement sur le site DC où réside l'hôte

# Comme la réponse d’écho est un paquet de couche 3, l’hôte est alors détecté par LISP.

# Si un paquet IP est reçu sur une interface SVI activée par LISP, cela lui-même alimentera le processus LISP en indiquant que le point de terminaison est Local ; aucune demande ICMP ECHO ne sera envoyée pour confirmer si l'hôte est local ou non. Il est donc essentiel de noter qu'une requête ping de l'hôte DC2 vers les adresses IP SVI DC1-AGG entraînera la corruption de l'identification du point d'extrémité, ce qui pourrait également entraîner une perte de ping ou un trou noir de trafic, car l'hôte est maintenant identifié comme un EID local dans DC1 par opposition à DC2. Ainsi, les requêtes ping ne doivent pas provenir d’adresses IP SVI dans un environnement LISP, car cela peut endommager la table de routage et entraîner un blocage du trafic. Le même problème se produira si les hôtes du VLAN activé par LISP tentent d’envoyer une requête ping aux adresses IP de l’interface SVI ; La requête ping au VIP doit être correcte, car elle est présente et active sur les deux côtés et le site Local interceptera le paquet.

Voici un exemple d’entrée de table de routage lorsqu’un hôte est en ligne dans DC1 :

DC1-AGG1# show ip route 172.16.144.1 vrf tenant-1

IP Route Table for VRF "tenant-1"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.144.1/32, ubest/mbest: 1/0, attached

*via 172.16.144.1, Vlan144, [240/1], 3d05h, lisp, dyn-eid

via 172.16.144.1, Vlan144, [250/0], 3d05h, am

DC1-AGG2# sh ip route 172.16.144.1 vr tenant-1

IP Route Table for VRF "tenant-1"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.144.1/32, ubest/mbest: 1/0, attached

*via 172.16.144.1, Vlan144, [240/1], 3d05h, lisp, dyn-eid

via 172.16.144.1, Vlan144, [250/0], 3d05h, am

# Comme indiqué ci-dessus, il existe deux routes ; Un par processus LISP avec la distance administrative de 240 et un autre par AM-> gestionnaire de contiguïté (rempli par processus ARP) avec la distance administrative de 250.

# Les deux commutateurs Agg dans DC1 auront la même entrée.

# également, LISP répertorie la même entrée pour l'hôte dans la table EID dynamique comme indiqué ci-dessous.

DC1-AGG1# show lisp dynamic-eid detail vrf tenant-1 | in 144.1, nex 1

172.16.144.1, Vlan144, uptime: 3d05h, last activity: 00:14:38

Discovered by: packet reception

DC1-AGG2# show lisp dynamic-eid detail vrf tenant-1 | in 144.1, nex 1

172.16.144.1, Vlan144, uptime: 3d05h, last activity: 00:00:37

Discovered by: site-based Map-Notify

# La découverte est différente dans les deux cas ; DC1-AGG1, qui est HSRP actif, enregistre l'entrée au moyen de la « réception de paquets », ce qui signifie essentiellement qu'un paquet est arrivé et qu'il a été ajouté en tant qu'EID

# Une fois que Agg1 a eu connaissance d'un EID, il envoie un message de multidiffusion de l'adresse IP source-> Loopback100 (définie dans le mappage de base de données) au groupe-> 239.254.254.254 (configuré ci-dessus) et le commutateur homologue vPC le reçoit également et remplit l'entrée en conséquence et considère comme un EID local. en raison du mappage de base de données ayant les adresses IP de dc1-agg1 et dc1-agg2. Ce même paquet de multidiffusion traverserait également OTV vers les sites distants ; Cependant, les sites distants vérifieraient le mappage de la base de données et comme ce paquet provient d'une adresse IP différente de celle du « mappage de base de données », il ne sera pas considéré comme un EID local par les commutateurs DC2 AGg.

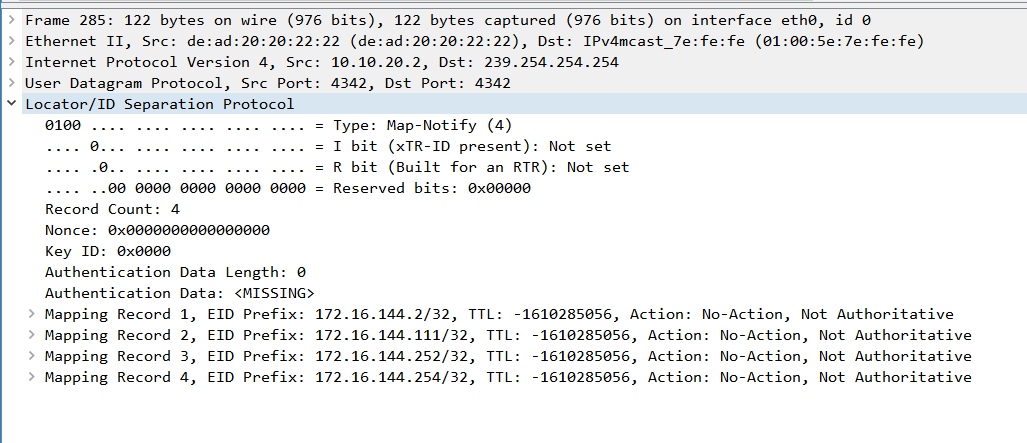

Mapper les messages de notification

# Lorsqu'un hôte est détecté par l'interface SVI activée par LISP, un message de notification de mappage déclenché est envoyé au groupe de multidiffusion défini dans la configuration EID dynamique correspondante.

# Outre les messages de notification de mappage déclenchés, il existe des messages de notification de mappage périodiques qui sont envoyés par le commutateur actif (ou actif FHRP) HSRP dans ce VLAN ;

# Un message PCAP de notification de mappage est comme ci-dessous.

Redistribution des routes LISP /32 vers IGP

# Il s'agit de la clé pour le mode d'assistance IGP ; Toute route LISP /32 serait redistribuée à IGP ; Ceci est rendu possible par la commande « redistribute LISP » qui a été appliquée sous EIGRP.

# Toute route d'hôte /32 sera considérée comme une route externe EIGRP après la redistribution. Un ajustement de la distance administrative EIGRP a été effectué pour la rendre plus élevée. Ceci permet de s'assurer que la route LISP reste dans URIB par opposition à la route externe EIGRP entrante. par exemple : DC1-Agg1 et DC1-Agg2 sont des voisins EIGRP avec DC1-core. Une route /32 a été injectée par DC1-AGG1 à DC1-Core par redistribution. Maintenant que le DC1-Core est un voisin EIGRP avec DC1-Agg2, la même route peut revenir à DC1-Agg2 et a une chance de gagner sur la route LISP (qui a une distance administrative de 240) si la distance administrative EIGRP était de 170 ; Pour éviter cela, la route externe EIGRP AD a été modifiée à 245.

# La route /32 qui a été apprise par les commutateurs DC1-Agg est redistribuée au protocole EIGRP et l'entrée du coeur du DC1 ressemblerait à la suivante.

DC1-CORE# sh ip route 172.16.144.1

IP Route Table for VRF "default"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.144.1/32, ubest/mbest: 2/0

*via 192.168.98.1, Eth3/20.111, [170/51456], 00:00:01, eigrp-100, external

*via 192.168.98.5, Eth3/22.112, [170/51456], 18:14:51, eigrp-100, external

# La route est présente dans la table de routage globale et aucun VRF n’est configuré du côté coeur de réseau.

# En raison du « redistribute direct » configuré sur les commutateurs AGG, le coeur disposera également d'une route ECMP /24 pour le sous-réseau parent, comme indiqué ci-dessous. Cela permettra d'attirer le trafic d'un hôte silencieux (pour lequel il n'existe pas de route /32).

DC1-CORE# sh ip route 172.16.144.10 # Checking for a non existent Host 172.16.144.10

IP Route Table for VRF "default"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.144.0/24, ubest/mbest: 2/0

*via 192.168.98.1, Eth3/20.111, [170/51456], 00:02:13, eigrp-100, external

*via 192.168.98.5, Eth3/22.112, [170/51456], 18:17:03, eigrp-100, external

# En outre, une route ECMP /24 serait vue à la fois sur les coeurs DC1 et DC2

Branch1-Router# sh ip route 172.16.144.10

Routing entry for 172.16.144.0/24

Known via "eigrp 100", distance 170, metric 51712, type external

Redistributing via eigrp 100

Last update from 192.168.99.2 on GigabitEthernet0/0/1, 00:00:17 ago

Routing Descriptor Blocks:

192.168.99.2, from 192.168.99.2, 00:00:17 ago, via GigabitEthernet0/0/1 # 192.168.99.2 is DC2-Core

Route metric is 51712, traffic share count is 1

Total delay is 1020 microseconds, minimum bandwidth is 100000 Kbit

Reliability 255/255, minimum MTU 1492 bytes

Loading 1/255, Hops 2

* 192.168.99.1, from 192.168.99.1, 00:00:17 ago, via GigabitEthernet0/0/1 # 192.168.99.1 is DC1-Core

Route metric is 51712, traffic share count is 1

Total delay is 1020 microseconds, minimum bandwidth is 100000 Kbit

Reliability 255/255, minimum MTU 1492 bytes

Loading 1/255, Hops 2

# Cette route permet de s’assurer qu’un hôte de filiale peut atteindre un hôte silencieux qui réside dans N’importe quel emplacement.

Chemin d'accès du paquet pour l'inter-DC intra-vlan

# Lorsque DC1-Host1 -> 172.16.144.1 tente d'atteindre DC2-Host1-> 172.16.144.2, il s'agit du trafic inter-data center interne au VLAN. DC1-Host 1 envoie une requête ARP qui traverse tout le réseau OTV et atteint DC2-Host1

# DC2-Host1 répond avec une réponse ARP qui revient au DC1-Host1

# Les paquets ICMP suivants sont envoyés via OTV

Chemin d'accès du paquet entre les Vlan inter-DC (de Vlan 144 à Vlan 244)

# Lorsque DC1-Host1-> 172.16.144.1 tente d'atteindre DC2-Host2-> 172.16.244.2, le paquet ne sera PAS routé du VLAN 144 à 244 dans DC1 ; Il suit plutôt un chemin routé de DC1-Agg vers DC1-Core, puis arrive au DC2-Core et le routage final sera effectué par les commutateurs DC2-Agg vers le Vlan-244 de destination.

# La commande traceroute de DC1-Host1 à DC2-Host2 est la suivante.

DC1-HOST# traceroute 172.16.244.2 vrf vlan144 traceroute to 172.16.244.2 (172.16.244.2), 30 hops max, 40 byte packets 1 172.16.144.250 (172.16.144.250) 1.149 ms 0.841 ms 0.866 ms # DC1-AGG1 2 192.168.98.2 (192.168.98.2) 1.004 ms 0.67 ms 0.669 ms # DC1-CORE 3 192.168.99.2 (192.168.99.2) 0.756 ms 0.727 ms 0.714 ms # DC2-CORE 4 192.168.94.5 (192.168.94.5) 1.041 ms 0.937 ms 192.168.94.1 (192.168.94.1) 1.144 ms # DC2-Agg1/DC2-Agg2 5 172.16.244.2 (172.16.244.2) 2.314 ms * 2.046 ms # DC2-Host2

Chemin du paquet pour l'inter-DC inter-vlan (de VRF-locataire-1 à VRF locataire-2)

# Ceci va suivre la même chose que la communication inter-vlan inter-DC d'un VLAN à un autre (exemple précédent)

# Lorsque DC1-host1-> 172.16.144.1 tente d'atteindre DC2-Host3-> 172.16.145.2, il s'agit du trafic inter-VLAN inter-DC provenant du VLAN 144(VRF locataire-1) et destiné au VLAN 145(VRF locataire-2). Contrairement aux déploiements OTV N7k réguliers, ce trafic sera traité légèrement différemment. Aucun routage inter-VLAN ne sera effectué côté DC1 ; Au contraire, ce trafic sera routé et envoyé jusqu'au coeur du DC1 et le coeur le routera davantage via le protocole IGP vers le coeur du DC2

# Pour l'amour de ce document, les fuites inter-VRF sont faites par site par le commutateur principal. Il peut s'agir de n'importe quel périphérique (comme un pare-feu); Il n'y a aucune modification du point de vue de la configuration LISP si une fuite inter-VRF est présente ou non.

DC1-AGG1# sh ip route 172.16.145.2 vrf tenant-1

IP Route Table for VRF "tenant-1"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.145.2/32, ubest/mbest: 1/0

*via 192.168.98.2, Eth3/6.111, [245/51968], 00:00:46, eigrp-100, external

# Une commande traceroute de DC1-Host1 vers DC2-Host3 révèle la même chose que son routeur non routé entre VLAN, plutôt la couche 3 routée via le coeur de réseau. En bref, le trafic inter-VLAN n'utilisera pas l'OTV.

DC1-HOST# traceroute 172.16.145.2 vrf vlan144 traceroute to 172.16.145.2 (172.16.145.2), 30 hops max, 40 byte packets 1 172.16.144.250 (172.16.144.250) 1.049 ms 0.811 ms 0.81 ms # DC1-AGG1 2 192.168.98.2 (192.168.98.2) 0.844 ms 0.692 ms 0.686 ms # DC1-CORE 3 192.168.99.2 (192.168.99.2) 0.814 ms 0.712 ms 0.735 ms # DC2-CORE 4 192.168.194.1 (192.168.194.1) 0.893 ms 0.759 ms 192.168.194.5 (192.168.194.5) 0.89 ms # DC2-Agg1/DC2-Agg2 5 172.16.145.2 (172.16.145.2) 1.288 ms * 1.98 ms # DC2-Host3 DC1-HOST#

Chemin du paquet lorsqu’un hôte Branch-1 tente d’atteindre un hôte silencieux présent dans DC2

# L'hôte de Branch-1-172.17.200.1 tente d'atteindre l'hôte DC2-Silent - 172.16.144.119. Puisque l'hôte est silencieux, il n'y aura aucune route /32 présente dans DC2.

DC2-AGG1# show ip route 172.16.144.119 vr tenant-1

IP Route Table for VRF "tenant-1"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.144.0/25, ubest/mbest: 1/0

*via Null0, [240/1], 20:48:29, lisp, dyn-eid

DC2-AGG2# show ip route 172.16.144.119 vr tenant-1

IP Route Table for VRF "tenant-1"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.144.0/25, ubest/mbest: 1/0

*via Null0, [240/1], 20:48:13, lisp, dyn-eid

# Conformément à la conception LISP, la route 172.16.144.119 correspond à la route 172.16.144.0/25 null0.

# Lorsque le routeur Branch reçoit un paquet avec l’adresse IP de destination = 172.16.144.119, URIB dispose d’une route ECMP /24 vers le coeur DC1 et le coeur DC2. Ce qui signifie essentiellement que le paquet sera envoyé à l’un des commutateurs principaux.

Branch1-Router# sh ip route 172.16.144.119

Routing entry for 172.16.144.0/24

Known via "eigrp 100", distance 170, metric 51712, type external

Redistributing via eigrp 100

Last update from 192.168.99.2 on GigabitEthernet0/0/1, 00:08:54 ago

Routing Descriptor Blocks:

192.168.99.2, from 192.168.99.2, 00:08:54 ago, via GigabitEthernet0/0/1

Route metric is 51712, traffic share count is 1

Total delay is 1020 microseconds, minimum bandwidth is 100000 Kbit

Reliability 255/255, minimum MTU 1492 bytes

Loading 1/255, Hops 2

* 192.168.99.1, from 192.168.99.1, 00:08:54 ago, via GigabitEthernet0/0/1

Route metric is 51712, traffic share count is 1

Total delay is 1020 microseconds, minimum bandwidth is 100000 Kbit

Reliability 255/255, minimum MTU 1492 bytes

Loading 1/255, Hops 2

Branch1-Router#sh ip cef exact-route 172.17.200.1 172.16.144.119 dest-port 1

172.17.200.1 -> 172.16.144.119 =>IP adj out of GigabitEthernet0/0/1, addr 192.168.99.1

# Le paquet conformément au CEF est en train de hasher vers 192.168.99.1 (qui est DC1-Core)

# DC1-Core a 2 chemins ECMP ; L'une vers le DC1-Agg1 (HSRP actif) et l'autre, vers le DC1-Agg2 (HSRP de secours). À partir du hachage de routage, le chemin sélectionné sera le DC1-Agg2.

DC1-CORE# sh routing hash 172.17.200.1 172.16.144.119 1 1

Load-share parameters used for software forwarding:

load-share mode: address source-destination port source-destination

Universal-id seed: 0xfdba3ebe

Hash for VRF "default"

Hash Type is 1

Hashing to path *192.168.98.5 Eth3/22.112

For route:

172.16.144.0/24, ubest/mbest: 2/0

*via 192.168.98.1, Eth3/20.111, [170/51456], 00:19:57, eigrp-100, external

*via 192.168.98.5, Eth3/22.112, [170/51456], 18:34:47, eigrp-100, external

DC1-CORE# sh cdp nei int e3/22

Capability Codes: R - Router, T - Trans-Bridge, B - Source-Route-Bridge

S - Switch, H - Host, I - IGMP, r - Repeater,

V - VoIP-Phone, D - Remotely-Managed-Device,

s - Supports-STP-Dispute

Device-ID Local Intrfce Hldtme Capability Platform Port ID

DC1-AGG2(JAF1534CHCJ)

Eth3/22 172 R S s N7K-C7009 Eth3/7

# Puisque le DC1-Agg2 n'a aucune entrée dans l'URIB, le paquet sera glané et envoyé au CPU, ce qui forcerait le DC1-Agg2 à générer une requête ARP à partir de l'adresse IP de l'interface SVI comme indiqué ci-dessous.

2020-02-18 15:09:05.673165 172.17.200.1 -> 172.16.144.119 ICMP 114 Echo (ping) request id=0x0022, seq=0/0, ttl=254

2020-02-18 15:09:05.675041 de:ad:20:19:22:22 -> Broadcast ARP 60 Who has 172.16.144.119? Tell 172.16.144.251

# Cette requête ARP est une diffusion et se propage dans l'ensemble du domaine de couche 2 qui inclut également le DC2 via l'extension OTV.

# DC2-Silent Host répond maintenant à la requête ARP de DC1-Agg2

# DC1-Agg2 reçoit cette réponse ARP de l'hôte silencieux

2020-02-18 15:09:05.675797 64:12:25:97:46:41 -> de:ad:20:19:22:22 ARP 60 172.16.144.119 is at 64:12:25:97:46:41

# Une fois que le paquet reçu est ARP (qui sert d'indication à LISP), une requête ECHO ICMP est générée à partir du VIP HSRP-> 172.16.144.254 et destinée à l'hôte silencieux-> 172.16.144.119. L'intention de l'approvisionnement du paquet à partir du VIP HSRP est de comprendre si l'hôte est local ou distant. Si l'hôte est distant, FHRP Active est également présent dans le centre de données distant, ce qui attraperait le paquet de réponse ECHO ICMP de l'hôte. Cela donne donc DC2-Agg2 (qui est le HSRP Actif) pour en savoir plus sur cette entrée et le processus LISP crée maintenant un EID Learn basé sur ce paquet IP. Le DC1-Agg2 qui a initialement fourni la requête ECHO ICMP du VIP HSRP n'obtient jamais de réponse et l'apprentissage des points de terminaison ne se fera jamais du côté du DC1 ; Il sera plutôt du côté DC2.

DC2-AGG2# show lisp dynamic-eid detail vrf tenant-1

LISP Dynamic EID Information for VRF "tenant-1"

Dynamic-EID name: VLAN144

Database-mapping [2] EID-prefix: 172.16.144.0/24, LSBs: 0x00000003

Locator: 10.10.20.1, priority: 50, weight: 50

Uptime: 21:50:32, state: up

Locator: 10.10.20.2, priority: 50, weight: 50

Uptime: 21:50:13, state: up, local

Registering more-specific dynamic-EIDs

Registering routes: disabled

Allowed-list filter: none applied

Map-Server(s): none configured, use global Map-Server

Site-based multicast Map-Notify group: 239.254.254.254

Extended Subnet Mode configured on 1 interfaces

Number of roaming dynamic-EIDs discovered: 3

Last dynamic-EID discovered: 172.16.144.254, 00:01:10 ago

Roaming dynamic-EIDs:

172.16.144.2, Vlan144, uptime: 19:09:07, last activity: 00:05:21

Discovered by: packet reception

172.16.144.119, Vlan144, uptime: 00:05:55, last activity: 00:05:55 Discovered by: packet reception

172.16.144.252, Vlan144, uptime: 3d21h, last activity: 00:01:10

Discovered by: packet reception

Secure-handoff pending for sources: none

# Une fois que le processus LISP a connaissance de l'EID sur DC2-Agg2 (HSRP Active), il

a) Installer un /32 localement

b) Redistribuer la route vers DC2-Core

c) Envoyer une notification basée sur un site en tant que message de multidiffusion dans le VLAN (Dans cet exemple, le message sera destiné au groupe -> 239.254.254.254)

DC2-AGG1# show lisp dynamic-eid detail vrf tenant-1

LISP Dynamic EID Information for VRF "tenant-1"

Dynamic-EID name: VLAN144

Database-mapping [2] EID-prefix: 172.16.144.0/24, LSBs: 0x00000003

Locator: 10.10.20.1, priority: 50, weight: 50

Uptime: 21:52:39, state: up, local

Locator: 10.10.20.2, priority: 50, weight: 50

Uptime: 21:52:08, state: up

Registering more-specific dynamic-EIDs

Registering routes: disabled

Allowed-list filter: none applied

Map-Server(s): none configured, use global Map-Server

Site-based multicast Map-Notify group: 239.254.254.254

Extended Subnet Mode configured on 1 interfaces

Number of roaming dynamic-EIDs discovered: 4

Last dynamic-EID discovered: 172.16.144.254, 00:03:07 ago

Roaming dynamic-EIDs:

172.16.144.2, Vlan144, uptime: 19:11:04, last activity: 00:00:21

Discovered by: site-based Map-Notify

172.16.144.110, Vlan144, uptime: 20:04:09, last activity: 20:04:09

Discovered by: site-based Map-Notify

172.16.144.119, Vlan144, uptime: 00:07:52, last activity: 00:00:21 Discovered by: site-based Map-Notify

172.16.144.252, Vlan144, uptime: 21:50:51, last activity: 00:00:21

Discovered by: site-based Map-Notify

Secure-handoff pending for sources: none

# À la fin, Branch-router1 recevra cette route /32, ce qui amènera le routeur Branch à envoyer le trafic au commutateur DC2-core droit.

Branch1-Router# sh ip route 172.16.144.119

Routing entry for 172.16.144.119/32

Known via "eigrp 100", distance 170, metric 51712, type external

Redistributing via eigrp 100

Last update from 192.168.99.2 on GigabitEthernet0/0/1, 00:06:25 ago

Routing Descriptor Blocks:

* 192.168.99.2, from 192.168.99.2, 00:06:25 ago, via GigabitEthernet0/0/1

Route metric is 51712, traffic share count is 1

Total delay is 1020 microseconds, minimum bandwidth is 100000 Kbit

Reliability 255/255, minimum MTU 1492 bytes

Loading 1/255, Hops 2

Séquence d'événements lorsqu'un hôte se déplace (Roam) de DC1 vers DC2

# Étant donné que l'extension L2 est configurée sur cette topologie, un hôte peut passer de DC1 à DC2.

# Hôte-> 172.16.144.100 est dans le VLAN 144 et dans le DC1 initialement.

# La route au sein des commutateurs DC1-Agg1 et DC1-Agg2 sera la suivante lorsque l'hôte est en ligne dans DC1

DC1-AGG1# sh ip route 172.16.144.100 vrf tenant-1

IP Route Table for VRF "tenant-1"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.144.100/32, ubest/mbest: 1/0, attached

*via 172.16.144.100, Vlan144, [240/1], 00:05:03, lisp, dyn-eid

via 172.16.144.100, Vlan144, [250/0], 00:05:05, am

DC1-AGG2# sh ip route 172.16.144.100 vrf tenant-1

IP Route Table for VRF "tenant-1"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.144.100/32, ubest/mbest: 1/0, attached

*via 172.16.144.100, Vlan144, [240/1], 00:08:05, lisp, dyn-eid

via 172.16.144.100, Vlan144, [250/0], 00:08:07, am

# Un routeur de filiale a la route pointant vers le DC1-Core comme ci-dessous et une commande traceroute pointe les commutateurs Core/Agg du DC1 vers l’hôte qui se trouve dans le DC1.

Branch1-Router#sh ip route 172.16.144.100

Routing entry for 172.16.144.100/32

Known via "eigrp 100", distance 170, metric 51712, type external

Redistributing via eigrp 100

Last update from 192.168.99.1 on GigabitEthernet0/0/1, 00:00:06 ago

Routing Descriptor Blocks:

* 192.168.99.1, from 192.168.99.1, 00:00:06 ago, via GigabitEthernet0/0/1

Route metric is 51712, traffic share count is 1

Total delay is 1020 microseconds, minimum bandwidth is 100000 Kbit

Reliability 255/255, minimum MTU 1492 bytes

Loading 1/255, Hops 2

Branch1-Router#traceroute 172.16.144.100 source 172.17.200.1

Type escape sequence to abort.

Tracing the route to 172.16.144.100

VRF info: (vrf in name/id, vrf out name/id)

1 192.168.99.1 1 msec 1 msec 0 msec # DC1-Core

2 192.168.98.5 1 msec 1 msec # DC1-Agg2

192.168.98.1 1 msec # DC1-Agg1

3 172.16.144.100 1 msec 0 msec 1 msec # DC1-Host

# Lorsque l'hôte se déplace vers DC2, il envoie un GARP dans le VLAN 144. Ceci est visible sur les commutateurs DC2-Agg

2020-02-24 22:23:05.024902 Cisco_5a:4a:e7 -> Broadcast ARP 60 Gratuitous ARP for 172.16.144.100 (Request)

# Dès qu’un paquet est reçu avec ARP/GARP/RARP, il déclenche le mécanisme de localisation pour émettre une requête d’écho ICMP à l’hôte provenant du VIP

2020-02-24 22:23:05.026781 172.16.144.254 -> 172.16.144.100 ICMP 60 Echo (ping) request id=0xac10, seq=0/0, ttl=128

# L’hôte 172.16.144.100 va maintenant répondre au VIP HSRP

2020-02-24 22:23:07.035292 172.16.144.100 -> 172.16.144.254 ICMP 60 Echo (ping) reply id=0xac10, seq=0/0, ttl=255

# Dès que le paquet IP est reçu au DC2-Agg1, le protocole LISP détecte l’EID et crée une entrée dans la table de routage de l’hôte et lance le processus de redistribution vers le protocole EIGRP

DC2-AGG1# sh ip route 172.16.144.100 vrf tenant-1

IP Route Table for VRF "tenant-1"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.144.100/32, ubest/mbest: 1/0, attached

*via 172.16.144.100, Vlan144, [240/1], 00:00:30, lisp, dyn-eid

via 172.16.144.100, Vlan144, [250/0], 00:00:32, am

# Avec la redistribution en place, le site DC1-agg (qui était le propriétaire initial de cet hôte), verrait maintenant la modification dans la RIB pointant vers le protocole EIGRP

DC1-AGG1# sh ip route 172.16.144.100 vrf tenant-1

IP Route Table for VRF "tenant-1"

'*' denotes best ucast next-hop

'**' denotes best mcast next-hop

'[x/y]' denotes [preference/metric]

'%<string>' in via output denotes VRF <string>

172.16.144.100/32, ubest/mbest: 1/0

*via 192.168.98.2, Eth3/6.111, [245/51968], 00:03:47, eigrp-100, external

# Un routeur de filiale distant verra maintenant le changement de route et les traceroutes refléteront le changement de chemin vers les commutateurs coeur/Agg DC2, comme indiqué ci-dessous

Branch1-Router#sh ip route 172.16.144.100

Routing entry for 172.16.144.100/32

Known via "eigrp 100", distance 170, metric 51712, type external

Redistributing via eigrp 100

Last update from 192.168.99.2 on GigabitEthernet0/0/1, 00:00:00 ago

Routing Descriptor Blocks:

* 192.168.99.2, from 192.168.99.2, 00:00:00 ago, via GigabitEthernet0/0/1

Route metric is 51712, traffic share count is 1

Total delay is 1020 microseconds, minimum bandwidth is 100000 Kbit

Reliability 255/255, minimum MTU 1492 bytes

Loading 1/255, Hops 2

Branch1-Router#traceroute 172.16.144.100 source 172.17.200.1

Type escape sequence to abort.

Tracing the route to 172.16.144.100

VRF info: (vrf in name/id, vrf out name/id)

1 192.168.99.2 1 msec 0 msec 1 msec # DC2-Core

2 192.168.94.1 1 msec 1 msec 1 msec # DC2-Agg1

3 172.16.144.100 0 msec 0 msec 1 msec # Host-after move to DC2

Commandes de vérification utiles

# show lisp dynamic-eid detail vrf <Nom VRF>

# Show ip route lisf vrf <Nom VRF>

# show lisp dynamic-eid summary vrf <Nom VRF>

Contribution d’experts de Cisco

- Varun JoseTechnical Leader-CX

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires