Problèmes liés à Java 7 avec AnyConnect, CSD/Hostscan et WebVPN – Guide de dépannage

Options de téléchargement

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Introduction

Ce document décrit comment résoudre les problèmes avec Java 7 sur le client Cisco AnyConnect Secure Mobility, Cisco Secure Desktop (CSD)/Cisco Hostscan et VPN SSL sans client (WebVPN).

Remarque : Les ID de bogue Cisco marqués comme « investigation » ne sont pas limités aux symptômes décrits. Si vous rencontrez des problèmes avec Java 7, veillez à mettre à niveau la version client AnyConnect vers la dernière version client ou au moins vers la version 3.1 de maintenance disponible sur Cisco Connection Online (CCO).

Dépannage général

Exécutez Java Verifier afin de vérifier si Java est pris en charge sur les navigateurs en cours d'utilisation. Si Java est activé correctement, consultez les journaux de la console Java afin d'analyser le problème.

Fenêtres

Cette procédure décrit comment activer les journaux de console dans Windows :

- Ouvrez le Panneau de configuration de Windows et recherchez Java.

- Double-cliquez sur Java (icône de la tasse de café). Le Panneau de configuration Java apparaît.

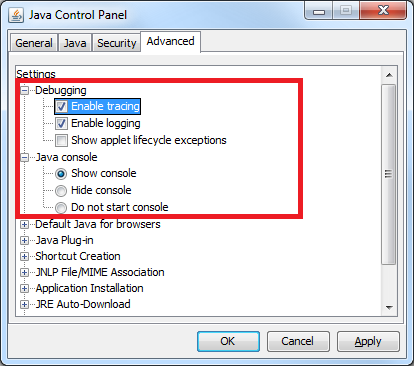

- Cliquez sur l'onglet Advanced.

- Développez Debugging, puis sélectionnez Enable tracing et Enable logging.

- Développez Java console, puis cliquez sur Show console.

Mac

Cette procédure décrit comment activer les journaux de console sur un Mac :

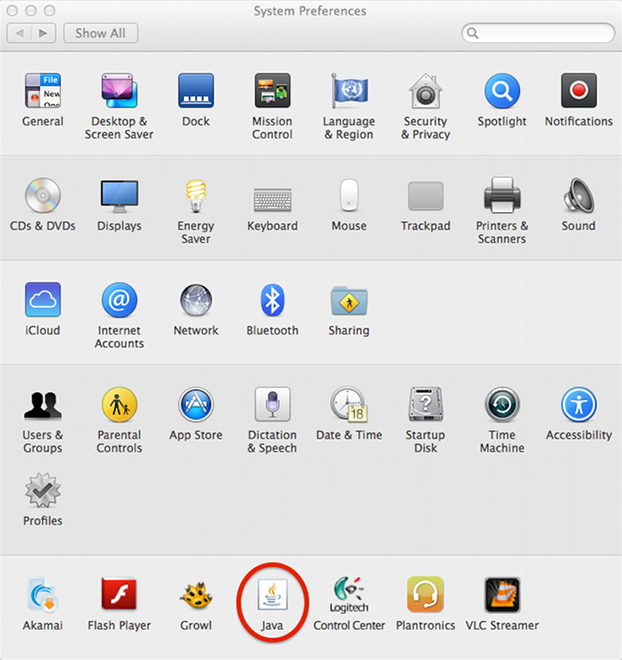

- Ouvrez Préférences système et double-cliquez sur l'icône Java (tasse de café). Le Panneau de configuration Java apparaît.

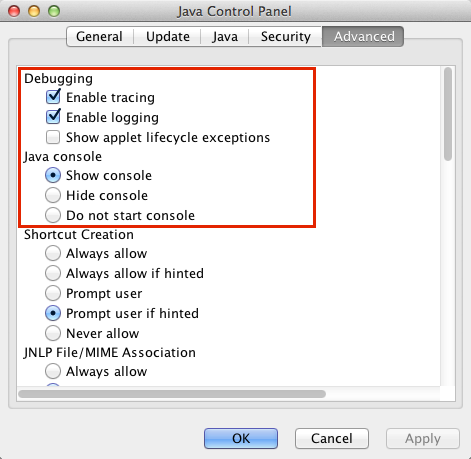

- Cliquez sur l'onglet Advanced.

- Sous Console Java, cliquez sur Afficher la console.

- Sous Débogage, cliquez sur Activer le suivi et Activer la journalisation.

Dépannage spécifique

AnyConnect

Pour les problèmes liés à AnyConnect, collectez les journaux DART (Diagnostic AnyConnect Reporting) ainsi que les journaux de la console Java.

Fenêtres

Le bogue Cisco ayant l'ID CSCuc5720, « IE crashes with Java 7 when 3.1.1 package is enabled on the ASA », était un problème connu, où Internet Explorer s'est bloqué lorsqu'un lancement Web a été effectué et AnyConnect 3.1 a été activé sur la tête de réseau. Ce bogue a été corrigé.

Vous pouvez rencontrer des problèmes lorsque vous utilisez certaines versions d'AnyConnect et de Java 7 avec des applications Java. Pour plus d'informations, consultez l'ID de bogue Cisco CSCue48916, « Java App(s) Break when using AnyConnect 3.1.00495 or 3.1.02026 & Java v7 ».

Problèmes liés aux appels de socket Java 7 et IPv6

Si AnyConnect ne se connecte pas même après la mise à niveau de Java Runtime Environment (JRE) vers Java 7, ou si une application Java ne parvient pas à se connecter via le tunnel VPN, consultez les journaux de la console Java et recherchez les messages suivants :

java.net.SocketException: Permission denied: connect

at java.net.DualStackPlainSocketImpl.waitForConnect(Native Method)

at java.net.DualStackPlainSocketImpl.socketConnect(Unknown Source)

Ces entrées de journal indiquent que le client/l'application effectue des appels IPv6.

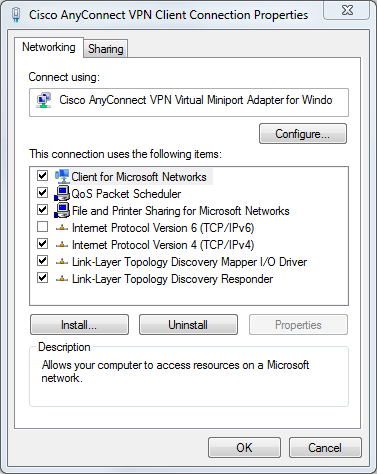

Une solution à ce problème consiste à désactiver IPv6 (s'il n'est pas utilisé) sur la carte Ethernet et la carte virtuelle AnyConnect :

Une deuxième solution consiste à configurer Java pour qu'il privilégie IPv4 plutôt qu'IPv6. Définissez la propriété système « java.net.preferIPv4Stack » sur « true », comme indiqué dans ces exemples :

- Ajoutez du code pour la propriété système au code Java (pour les applications Java écrites par le client) :

System.setProperty("java.net.preferIPv4Stack" , "true"); - Ajoutez le code de la propriété system à partir de la ligne de commande :

-Djava.net.preferIPv4Stack=true

- Définissez les variables d'environnement _JPI_VM_OPTIONS et _JAVA_OPTIONS afin d'inclure la propriété system :

-Djava.net.preferIPv4Stack=true

Pour des informations supplémentaires, référez-vous à :

- Comment définir java.net.preferIPv4Stack=true dans le code java ?

- Comment forcer Java à utiliser ipv4 à la place d'ipv6 ?

Une troisième solution consiste à désactiver complètement IPv6 sur les ordinateurs Windows ; modifier cette entrée de registre :

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\TCPIP6\Parameters

Pour plus d'informations, consultez Comment désactiver IP version 6 ou ses composants spécifiques dans Windows.

Problèmes avec AnyConnect WebLaunch après la mise à niveau de Java 7

Le code JavaScript de Cisco recherchait précédemment Sun comme valeur pour le fournisseur Java. Cependant, Oracle a modifié cette valeur comme décrit dans JDK7 : Modifications des propriétés du fournisseur Java. Ce problème a été corrigé par l'ID de bogue Cisco CSCub46241, « AnyConnect weblaunch failed from Internet Explorer with Java 7 ».

Mac

Aucun problème n'a été signalé. Les tests avec AnyConnect 3.1 (avec la configuration WebLaunch / Safari / Mac 10.7.4 / Java 7.10) ne montrent aucune erreur.

Divers

Problèmes avec les applications Java 7 sur Cisco AnyConnect

L'ID de bogue Cisco CSCue48916, « Java App(s) Break when using AnyConnect 3.1.00495 or 3.1.02026 & Java v7 », a été classé. L'enquête initiale indique que les problèmes ne sont pas un bogue côté client, mais qu'ils peuvent être liés à la configuration de la machine virtuelle Java (VM).

Précédemment, pour utiliser les applications Java 7 sur le client AnyConnect 3.1(2026), vous avez décoché les paramètres de la carte virtuelle IPv6. Cependant, il est maintenant nécessaire d'effectuer toutes les étapes de cette procédure :

- Installez AnyConnect version 3.1(2026).

- Désinstallez Java 7.

- Redémarrez.

- Installez Java SE 6, mise à jour 38, disponible sur le site Web Oracle.

- Accédez aux paramètres du panneau de configuration de Java 6, puis cliquez sur l'onglet Mise à jour pour effectuer la mise à niveau vers la dernière version de Java 7.

- Ouvrez une invite de commandes et entrez :

setx _JAVA_OPTIONS -Djava.net.preferIPv4Stack=true

- Connectez-vous avec AnyConnect et les applications Java doivent fonctionner.

Remarque : Cette procédure a été testée avec les mises à jour 9, 10 et 11 de Java 7.

CSD/Hostscan

Pour les problèmes liés à CSD/Hostscan, collectez les journaux DART ainsi que les journaux de la console Java.

Pour obtenir les journaux DART, le niveau de journalisation CSD doit être passé au débogage sur l'ASA :

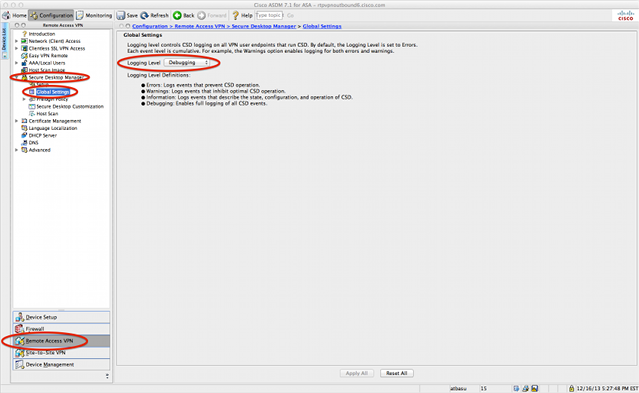

- Accédez à ASDM > Configuration > Remote Access VPN > Secure Desktop Manager > Global Settings.

- Activez la journalisation CSD pour le débogage sur Cisco Adaptive Security Device Manager (ASDM).

- Utilisez DART afin de collecter les journaux CSD/Hostscan.

Fenêtres

Hostscan est sensible aux pannes similaires à celles décrites précédemment pour AnyConnect dans Windows (ID de bogue Cisco CSCuc5720). Le problème hostscan a été résolu par le bogue Cisco ID CSCuc48299, « IE with Java 7 crashes on HostScan Weblaunch ».

Mac

Problèmes avec CSD versions 3.5.x et Java 7

Dans CSD 3.5.x, toutes les connexions WebVPN échouent ; cela inclut les lancements Web AnyConnect. Les journaux de la console Java ne révèlent aucun problème :

Java Plug-in 10.10.2.12

Using JRE version 1.7.0_10-ea-b12 Java HotSpot(TM) 64-Bit Server VM

User home directory = /Users/rtpvpn

----------------------------------------------------

c: clear console window

f: finalize objects on finalization queue

g: garbage collect

h: display this help message

l: dump classloader list

m: print memory usage

o: trigger logging

q: hide console

r: reload policy configuration

s: dump system and deployment properties

t: dump thread list

v: dump thread stack

x: clear classloader cache

0-5: set trace level to <n>

----------------------------------------------------

Si vous rétrogradez vers JRE 6 ou mettez à niveau CSD vers 3.6.6020 ou une version ultérieure, les journaux de la console Java ne révèlent pas les problèmes :

Java Plug-in 10.10.2.12

Using JRE version 1.7.0_10-ea-b12 Java HotSpot(TM) 64-Bit Server VM

User home directory = /Users/rtpvpn

----------------------------------------------------

c: clear console window

f: finalize objects on finalization queue

g: garbage collect

h: display this help message

l: dump classloader list

m: print memory usage

o: trigger logging

q: hide console

r: reload policy configuration

s: dump system and deployment properties

t: dump thread list

v: dump thread stack

x: clear classloader cache

0-5: set trace level to <n>

----------------------------------------------------

CacheEntry[ https://rtpvpnoutbound6.cisco.com/CACHE/sdesktop/install/binaries/

instjava.jar ]: updateAvailable=false,lastModified=Wed Dec 31 19:00:00 EST

1969,length=105313

Fri Oct 19 18:12:20 EDT 2012 Downloaded

https://rtpvpnoutbound6.cisco.com/CACHE/sdesktop/hostscan/darwin_i386/cstub

to /var/folders/zq/w7l9gxks7512fsl4vk07v9nc0000gn/T/848638312.tmp/cstub

Fri Oct 19 18:12:20 EDT 2012 file signature verification

PASS: /var/folders/zq/w7l9gxks7512fsl4vk07v9nc0000gn/T/848638312.tmp/cstub

Fri Oct 19 18:12:20 EDT 2012 Spawned CSD stub.

La solution consiste à mettre à niveau CSD ou à rétrograder Java. Comme Cisco vous recommande d'exécuter la dernière version de CSD, vous devez mettre à niveau CSD plutôt que de rétrograder Java, d'autant plus qu'une rétrogradation de Java peut être difficile sur un Mac.

Problèmes avec Chrome et Safari avec WebLaunch sur Mac 10.8

Les problèmes avec Chrome et Safari sont le comportement attendu :

- Chrome est un navigateur 32 bits et ne prend pas en charge Java 7.

- Chrome n'a jamais été un navigateur officiellement pris en charge pour WebLaunch.

- Mac 10.8 a désactivé l'utilisation de Java 7 sur Safari et les versions antérieures de Java ne sont pas activées par défaut.

Si Java 7 est déjà installé, les résolutions sont les suivantes :

- Utilisez Firefox.

- Activez Java 7 sur Safari :

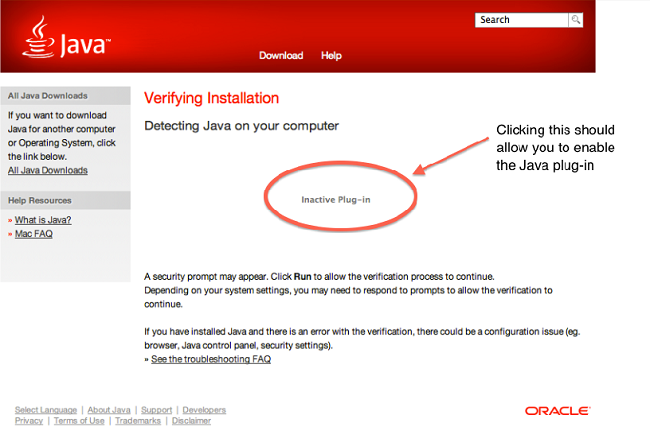

- Vérifiez que Java 7 est installé sur le Mac et que le Mac a été redémarré. Ouvrez Firefox et accédez à Java Verifier.

- Ouvrez Safari, puis accédez de nouveau au Vérificateur Java. Vous devriez maintenant voir cet écran :

- Désactivez Java 7 et activez Java SE 6 fourni par Apple.

Conseil : Si Java n'est pas installé ou si vous disposez d'une version antérieure de Java, le message d'erreur « Java bloqué pour ce site Web » s'affiche probablement sur java.com . Consultez les mises à jour Java disponibles pour OS X le 28 août 2013 sur le forum d'assistance Apple pour plus d'informations sur l'installation des mises à jour Java.

Problèmes avec Safari avec WebLaunch sur Mac 10.9

Si vous êtes sur Mac 10.9 et avez déjà le plugin Java activé (comme décrit dans la section Problèmes avec Chrome et Safari avec WebLaunch sur Mac 10.8), le WebLaunch pourrait continuer à échouer. Toutes les applets Java sont lancées, mais le navigateur continue simplement à tourner. Si les journaux Java sont activés comme décrit dans la section Dépannage général, les journaux se remplissent rapidement comme indiqué ici :

at java.lang.Thread.run(Thread.java:744)

Mon Dec 16 16:00:17 EST 2013 Failed to download cstub

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

network: Created version ID: 1.7.0.45

Recherchez ce type d'entrée plus tôt dans le journal :

Mon Dec 16 16:00:17 EST 2013 Downloaded https://rave.na.sage.com/CACHE/

sdesktop/hostscan/darwin_i386/manifest java.io.FileNotFoundException:

/Users/user1/.cisco/hostscan/bin/cstub (Operation not permitted) at

java.io.FileInputStream.open(Native Method)

Cela indique que vous rencontrez le bogue Cisco ayant l'ID CSCuj02425, « WebLaunch on OSX 10.9 failed if java unsafe mode is disabled ». Afin de contourner ce problème, modifiez les préférences Java afin que Java puisse s'exécuter en mode non sécurisé pour Safari :

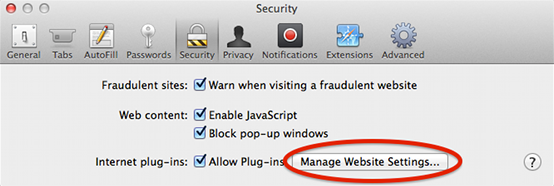

- Cliquez sur Préférences.

- Cliquez sur Gérer les paramètres du site Web.

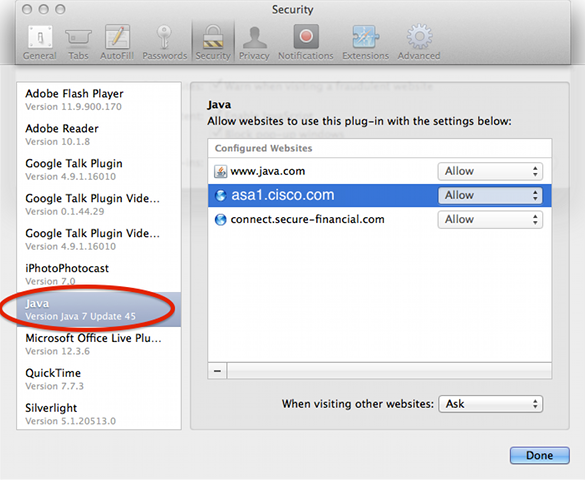

- Dans l'onglet Security, sélectionnez Java, et notez que l'option Allow est sélectionnée par défaut.

- Modifiez Autoriser l'exécution en mode non sécurisé.

WebVPN

Pour les problèmes WebVPN liés à Java, collectez ces données à des fins de dépannage :

- La sortie de la commande show tech-support.

- La console Java consigne les événements avec et sans ASA (Adaptive Security Appliance), comme expliqué dans la section Dépannage général.

- Captures WebVPN.

- La surveillance HTTP capture sur la machine locale avec et sans l'ASA.

- Les paquets standard sont capturés sur l'ASA et sur la machine locale.

- Sur la machine locale, ces captures peuvent être effectuées avec Wireshark.

- Pour plus d'informations sur la façon de capturer le trafic sur l'ASA, consultez Configuration des captures de paquets.

- Tous les fichiers jar sont téléchargés dans le cache Java lors de l'utilisation de l'ASA. Voici un exemple de la console Java :

Reading Signers from 8412

Dans cet exemple, 6a0665e9-1f510559.idx est la version mise en cache de mffta.jar 7. Si vous n'avez pas accès à ces fichiers, vous pouvez les collecter à partir du cache Java lorsque vous utilisez une connexion directe.

https://rtpvpnoutbound6.cisco.com/+CSCO+00756767633A2F2F7A2D73767972662E6

E7067727A76687A2E6179++/mffta.jar

C:\Users\wvoosteren\AppData\LocalLow\Sun\Java\Deployment\cache\6.0\41\

6a0665e9-1f510559.idx

Une configuration de test peut accélérer la résolution.

Fonctions de sécurité dans Java 7 U51 et impact sur les utilisateurs WebVPN

Les modifications annoncées récemment et planifiées pour la mise à jour 51 de Java 7 (janvier 2014) ont établi que le curseur de sécurité par défaut nécessite des signatures de code et l'attribut Manifeste des autorisations. En résumé, toutes les applets Java nécessitent :

- à signer (applets et applications Web Start).

- pour définir l'attribut "Permissions" dans le manifeste.

Les applications sont affectées si Java est démarré via un navigateur Web. Les applications s'exécutent de n'importe quel endroit en dehors d'un navigateur Web. Ce que cela signifie pour WevVPN, c'est que tous les plug-ins clients qui sont distribués par Cisco peuvent être affectés. Étant donné que ces plug-ins ne sont pas gérés ou pris en charge par Cisco, Cisco ne peut pas modifier le certificat de signature de code ou l'applet afin de s'assurer qu'il est conforme à ces restrictions. La solution appropriée pour cela est d'utiliser le certificat de signature de code temporaire sur l'ASA. Les ASA fournissent un certificat de signature de code temporaire pour signer les applets Java (pour les réplicateurs et les plugins Java). Le certificat temporaire permet aux applets Java d'exécuter les fonctions prévues sans message d'avertissement. Les administrateurs ASA doivent remplacer le certificat temporaire avant son expiration par leur propre certificat de signature de code émis par une autorité de certification approuvée. Si cette option n'est pas viable, la solution consiste à effectuer les étapes suivantes :

- Vous pouvez utiliser la fonctionnalité Liste des sites d'exception sur les paramètres Java de l'ordinateur client final afin d'exécuter les applications bloquées par les paramètres de sécurité. Les étapes à suivre pour ce faire sont décrites dans le .

- Vous pouvez également réduire les paramètres de sécurité Java. Ce paramètre est également défini dans les paramètres Java de l'ordinateur client, comme illustré ci-dessous :

Avertissement : L'utilisation de ces solutions de contournement vous donne encore quelques erreurs, mais Java ne bloque pas l'application comme il l'aurait fait sans les solutions de contournement en place

Fenêtres

Les applications qui lancent des applets Java ont été signalées comme basculant WebVPN après une mise à niveau vers Java 7. Ce problème est causé par le manque de prise en charge de l'algorithme SHA-256 (Secure Hash Algorithm) pour le réécriveur Java. L'ID de bogue Cisco CSCud54080, « SHA-256 support for webvpn Java rewriter », a été classé pour ce problème.

Les applications qui démarrent des applets Java via le portail avec le tunnel intelligent peuvent échouer lorsque JRE7 est utilisé ; c'est le cas le plus souvent avec les systèmes 64 bits. Dans les captures, notez que la machine virtuelle Java envoie les paquets en texte clair, et non via la connexion du tunnel intelligent à l'ASA . Le bogue Cisco ayant l'ID CSCue17876, « Certaines applets java ne se connectent pas via le tunnel intelligent sur Windows avec jre1.7 » a résolu ce problème.

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

17-Dec-2013 |

Première publication |

Contribution d’experts de Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires