Services et fonctionnalités de l'IOS XR L2VPN

Options de téléchargement

-

ePub (657.0 KB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (783.7 KB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

1. Services point à point et multipoint

1.1 Service point à point

1.2 Service multipoint

2. Circuits de fixation

2.1 Circuit virtuel Ethernet ASR 9000

2.1.1 Correspondance des interfaces entrantes

2.1.2 Manipulation de VLAN

2.2 Comportement des routeurs non EVC Cisco IOS XR (CRS et XR12000)

3. Service point à point

3.1 Commutation locale

3.1.1 Interface principale

3.1.2 Sous-interfaces et manipulation de VLAN

3.1.2.1 Interface principale et sous-interface Dot1q

3.1.2.2 Sous-interface avec encapsulation

3.1.2.3 Direction d'entrée sur GigabitEthernet0/1/0/1.1

3.2 Services de câblage privé virtuel

3.2.1 Vue d'ensemble

3.2.2 État couplé PW et CA

3.2.3 PV de type 4 et 5

3.2.4 PW multisegment

3.2.5 Redondance

3.2.5.1 Redondance du coeur de réseau

3.2.5.2 Bundle sur PW

3.2.5.3 Redondance du matériel

3.2.5.4 Cluster de périphérie nV ASR 9000

3.3 CDP

3.3.1 CDP non activé sur l'interface principale du PE L2VPN

3.3.2 CDP activé sur l'interface principale de L2VPN PE

3.4 Spanning Tree

4. Service multipoint

4.1 Commutation locale

4.2 MST complet

4,3 BVI

4.4 VPLS

4.4.1 Vue d'ensemble

4.4.2 Types de PW et balises transportées

4.4.3 Détection automatique et signalisation

4.4.3.1 Détection automatique BGP et signalisation BGP

4.4.3.2 Détection automatique BGP et signalisation LDP

4.4.4 Vidages et retraits MAC

4.4.5 H-VPLS

4.4.6 Groupes à horizon divisé (SHG)

4.4.7 Redondance

4.4.7.1 Spanning Tree

4.4.7.2 MSTAG

4.4.7.3 PVSTAG ou PVRSTAG

4.4.7.4 MC-LAG

4.4.7.5 Cluster de périphérie nV ASR 9000

4.4.7.6 Multihébergement de service basé sur ICCP (ICCP-SM) (PMCLAG (pseudo-MCLAG) et actif/actif)

4.5 Contrôle des tempêtes de trafic

4.6 Déplacements MAC

4.7 Surveillance IGMP et MLD

5. Rubriques supplémentaires sur L2VPN

5.1 Équilibrage de charge

5.2 Journalisation

5.3 liste d'accès ethernet-services

5.4 ethernet egress-filter

Introduction

Ce document décrit les topologies de base L2 (Layer 2) VPN (L2VPN). Il est utile de présenter des exemples de base afin de démontrer la conception, les services, les fonctionnalités et la configuration. Pour plus d'informations, reportez-vous au L2VPN and Ethernet Services Configuration Guide for Cisco ASR 9000 Series Routers, IOS XR Release 7.4.x.

1. Services point à point et multipoint

La fonctionnalité L2VPN permet de fournir des services point à point et multipoint.

1.1 Service point à point

Le service point à point émule essentiellement un circuit de transport entre deux noeuds d'extrémité de sorte que les noeuds d'extrémité semblent être connectés directement sur une liaison point à point. Il peut être utilisé pour connecter deux sites.

En réalité, il peut y avoir plusieurs routeurs entre les deux noeuds d’extrémité et plusieurs conceptions pour fournir le service point à point.

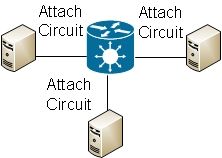

Un routeur peut effectuer une commutation locale entre deux de ses interfaces :

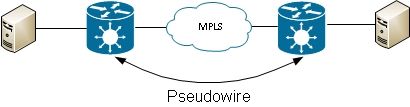

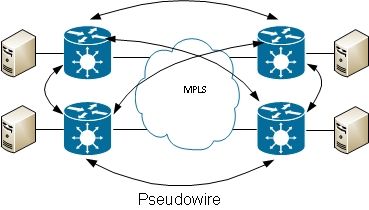

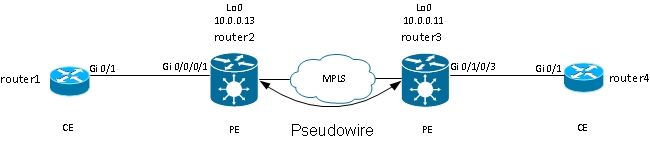

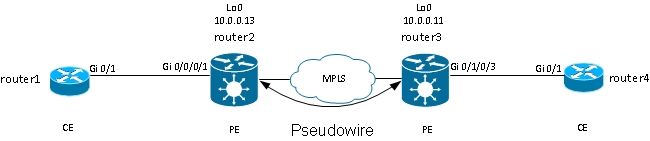

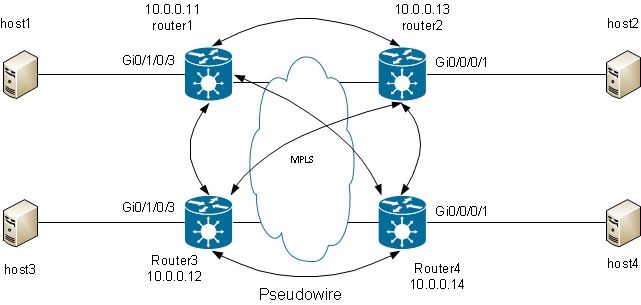

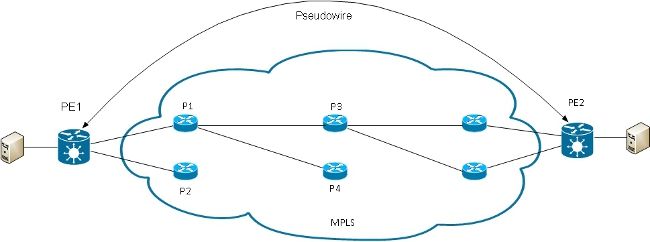

Il peut également y avoir un pseudo-fil MPLS (Multiprotocol Label Switching) entre deux routeurs :

Un routeur peut commuter des trames entre deux PW ; dans ce cas, il s’agit d’un PW multisegment :

La redondance est disponible via la fonction de redondance des PW :

D'autres conceptions sont disponibles, mais elles ne peuvent pas toutes être répertoriées ici.

1.2 Service multipoint

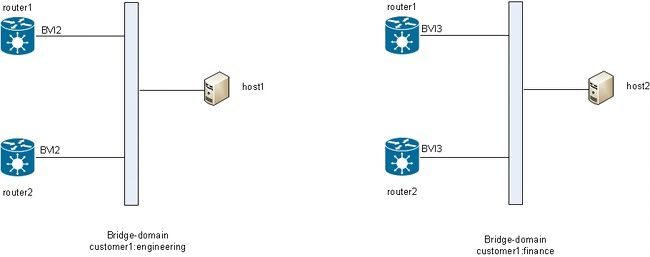

Le service multipoint émule un domaine de diffusion de sorte que tous les hôtes connectés dans ce domaine-pont semblent être connectés logiquement au même segment Ethernet :

Tous les hôtes peuvent être connectés au même routeur/commutateur :

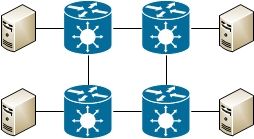

Plusieurs commutateurs peuvent effectuer une commutation Ethernet traditionnelle ; le protocole STP doit être utilisé pour rompre les boucles :

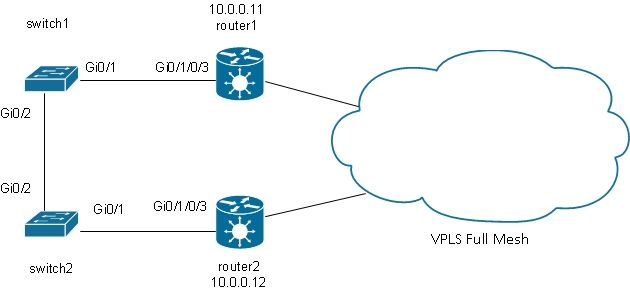

Les services VPLS (Virtual Private LAN Services) vous permettent d’étendre le domaine de diffusion entre plusieurs sites à l’aide de PC MPLS :

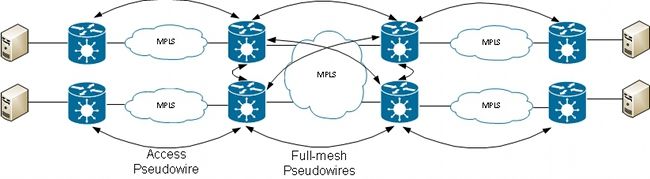

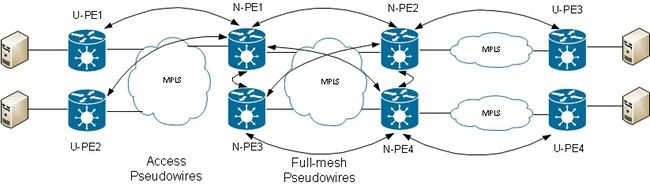

Le VPLS hiérarchique peut être utilisé afin d'augmenter l'évolutivité :

2. Circuits de fixation

2.1 Circuit virtuel Ethernet ASR 9000

2.1.1 Correspondance des interfaces entrantes

Les règles de base pour les circuits de connexion (CA) sont les suivantes :

- Un paquet doit être reçu sur une interface configurée avec le mot clé l2transport afin d'être traité par la fonctionnalité L2VPN.

- Cette interface peut être une interface principale, où la commande l2transport est configurée sous le mode de configuration d'interface, ou une sous-interface, où le mot clé l2transport est configuré après le numéro de sous-interface.

- Une recherche de correspondance la plus longue détermine l’interface entrante du paquet. La recherche de correspondance la plus longue vérifie ces conditions dans cet ordre pour faire correspondre le paquet entrant à une sous-interface :

- La trame entrante comporte deux étiquettes dot1q et correspond à une sous-interface configurée avec les mêmes deux étiquettes dot1q (tunneling 802.1Q, ou QinQ). C'est la plus longue correspondance possible.

- La trame entrante comporte deux balises dot1q et correspond à une sous-interface configurée avec la même première balise dot1q et tous les modèles pour la deuxième balise.

- La trame entrante possède une balise dot1q et correspond à une sous-interface configurée avec la même balise dot1q et la même exact mot clé.

- La trame entrante comporte une ou plusieurs étiquettes dot1q et correspond à une sous-interface configurée avec l'une des étiquettes dot1q.

- La trame entrante n’a pas d’étiquette dot1q et correspond à une sous-interface configurée avec la encapsulation non marquée erasecat4000_flash:.

- La trame entrante ne correspond à aucune autre sous-interface. Elle correspond donc à une sous-interface configurée avec la encapsulation par défaut erasecat4000_flash:.

- La trame entrante ne correspond à aucune autre sous-interface, elle correspond donc à l’interface principale configurée pour l2transport.

- Sur les routeurs traditionnels qui n'utilisent pas le modèle de connexion virtuelle Ethernet (EVC), les balises VLAN configurées sous la sous-interface sont supprimées (éclatées) de la trame avant d'être transportées par la fonctionnalité L2VPN.

- Sur un routeur à services d'agrégation de la gamme Cisco ASR 9000 qui utilise l'infrastructure EVC, l'action par défaut consiste à conserver les balises existantes. Utilisez la commande rewrite pour modifier la valeur par défaut.

- S'il y a une interface virtuelle de pont (BVI) dans le domaine de pont, toutes les balises entrantes doivent être affichées car l'interface virtuelle de pont (BVI) est une interface routée sans balise. Consultez la section BVI pour plus de détails.

Voici quelques exemples qui illustrent ces règles :

- Un exemple de base est lorsque tout le trafic reçu sur un port physique doit être transporté, qu'il ait ou non une étiquette VLAN. Si vous configurez l2transport sous l'interface principale, tout le trafic reçu sur ce port physique est transporté par la fonctionnalité L2VPN :

interface GigabitEthernet0/0/0/2

l2transport - Les interfaces et sous-interfaces du bundle peuvent être configurées comme l2transport :

interface Bundle-Ether1

l2transport - Utilisez l'encapsulation default sous une sous-interface l2transport pour faire correspondre tout trafic étiqueté ou non étiqueté qui n'a pas été mis en correspondance par une autre sous-interface avec une correspondance la plus longue. (Voir l'exemple 4). Le mot-clé l2transport est configuré dans le nom de la sous-interface, et non sous la sous-interface comme sur l'interface principale :

interface GigabitEthernet0/1/0/3.1 l2transport

Configurez l'encapsulation non balisée si vous voulez faire correspondre uniquement les trames non balisées.

encapsulation default - Lorsqu’il existe plusieurs sous-interfaces, exécutez le test de correspondance le plus long sur la trame entrante afin de déterminer l’interface entrante :

interface GigabitEthernet0/1/0/3.1 l2transport

Dans cette configuration, notez que :

encapsulation default

!

interface GigabitEthernet0/1/0/3.2 l2transport

encapsulation dot1q 2

!

interface GigabitEthernet0/1/0/3.3 l2transport

encapsulation dot1q 2 second-dot1q 3 - Une trame QinQ avec une étiquette VLAN externe 2 et une étiquette VLAN interne 3 peut correspondre aux sous-interfaces .1, .2 ou .3, mais elle est attribuée à la sous-interface .3 en raison de la règle de correspondance la plus longue. Deux balises sur .3 sont plus longues qu'une balise sur .2 et qu'aucune balise sur .1.

- Une trame QinQ avec une étiquette VLAN externe 2 et une étiquette VLAN interne 4 est attribuée à la sous-interface .2 parce que l'encapsulation dot1q 2 peut correspondre aux trames dot1q avec seulement l'étiquette VLAN 2 mais peut également correspondre aux trames QinQ avec une étiquette externe 2. Reportez-vous à l'exemple 5 (le mot clé exact) si vous ne voulez pas correspondre aux trames QinQ.

- Une trame QinQ avec une étiquette VLAN externe 3 correspond à la sous-interface .1.

- Une trame dot1q avec une balise VLAN 2 correspond à la sous-interface .2.

- Une trame dot1q avec une étiquette VLAN 3 correspond à la sous-interface .1.

- Pour faire correspondre une trame dot1q et non une trame QinQ, utilisez le mot clé exact :

interface GigabitEthernet0/1/0/3.2 l2transport

Cette configuration ne correspond pas aux trames QinQ avec une étiquette VLAN externe 2, car elle ne correspond qu'aux trames avec exactement une étiquette VLAN.

encapsulation dot1q 2 exact - Utilisez le mot clé untagged afin de faire correspondre uniquement les trames non étiquetées telles que les paquets CDP (Cisco Discovery Protocol) ou les unités BPDU (Multiple Spanning Tree) :

interface GigabitEthernet0/1/0/3.1 l2transport

Dans cette configuration, notez que :

encapsulation default

!

interface GigabitEthernet0/1/0/3.2 l2transport

encapsulation untagged

!

interface GigabitEthernet0/1/0/3.3 l2transport

encapsulation dot1q 3 - Les trames Dot1q avec une balise VLAN 3 ou les trames QinQ avec une balise externe 3 correspondent aux sous-interfaces .3.

- Toutes les autres trames dot1q ou QinQ correspondent à la sous-interface .1.

- Les trames sans étiquette VLAN correspondent à la sous-interface .2.

- Le mot clé any peut être utilisé comme caractère générique :

interface GigabitEthernet0/1/0/3.4 l2transport

Les sous-interfaces .4 et .5 peuvent correspondre aux trames QinQ avec les balises 4 et 5, mais les trames sont attribuées aux sous-interfaces .5 car elles sont plus spécifiques. C'est la règle de correspondance la plus longue.

encapsulation dot1q 4 second-dot1q any

!

interface GigabitEthernet0/1/0/3.5 l2transport

encapsulation dot1q 4 second-dot1q 5 - Les plages de balises VLAN peuvent être utilisées :

interface GigabitEthernet0/1/0/3.6 l2transport

encapsulation dot1q 6-10 - Plusieurs valeurs ou plages de balises VLAN peuvent être répertoriées pour la première ou la deuxième balise dot1q :

interface GigabitEthernet0/1/0/3.7 l2transport

Vous pouvez répertorier un maximum de neuf valeurs. Si d'autres valeurs sont requises, elles doivent être attribuées à une autre sous-interface. Regroupez les valeurs dans une plage afin de raccourcir la liste.

encapsulation dot1q 6 , 7 , 8-10

!

interface GigabitEthernet0/1/0/3.11 l2transport

encapsulation dot1q 11 second-dot1q 1 , 2 , 3 , 4-6 , 10 - La commande encapsulation dot1q second-dot1q utilise l'Ethertype 0x8100 pour les balises externe et interne parce qu'il s'agit de la méthode Cisco pour encapsuler les trames QinQ. Selon IEEE, cependant, l'Ethertype 0x8100 devrait être réservé pour les trames 802.1q avec une étiquette VLAN, et une étiquette externe avec l'Ethertype 0x88a8 devrait être utilisée pour les trames QinQ. La balise externe avec Ethertype 0x88a8 peut être configurée avec le mot clé dot1ad :

interface GigabitEthernet0/1/0/3.12 l2transport

encapsulation dot1ad 12 dot1q 100 - Afin d'utiliser l'ancien Ethertype 0x9100 ou 0x9200 pour les balises externes QinQ, utilisez la commande dot1q tunneling ethertype sous l'interface principale de la sous-interface QinQ :

interface GigabitEthernet0/1/0/3

La balise externe a un Ethertype de 0x9100 ou 0x9200, et la balise interne a le Ethertype dot1q 0x8100.

dot1q tunneling ethertype [0x9100|0x9200]

!

interface GigabitEthernet0/1/0/3.13 l2transport

encapsulation dot1q 13 second-dot1q 100 - Une trame entrante peut être attribuée à une sous-interface, en fonction de l’adresse MAC source :

interface GigabitEthernet0/1/0/3.14 l2transport

encapsulation dot1q 14 ingress source-mac 1.1.1

2.1.2 Manipulation de VLAN

Le comportement par défaut d’une plate-forme EVC consiste à conserver les balises VLAN sur la trame entrante.

interface GigabitEthernet0/1/0/3.3 l2transport

encapsulation dot1q 3

Dans cette configuration, une trame dot1q entrante avec une étiquette VLAN 3 conserve son étiquette VLAN 3 lorsque la trame est transférée. Une trame QinQ entrante avec une étiquette VLAN externe 3 et une étiquette interne 100 maintient les deux étiquettes inchangées lorsque la trame est transférée.

Mais, l'infrastructure EVC vous permet de manipuler les balises avec la commande rewrite, de sorte que vous pouvez pop (supprimer), traduire, ou pousser (ajouter) les balises à la pile de balises VLAN entrantes.

En voici quelques exemples :

- Le mot clé pop vous permet de supprimer une balise QinQ d'une trame dot1q entrante. Cet exemple supprime l'étiquette externe 13 de la trame QinQ entrante et transfère la trame avec l'étiquette dot1q 100 au-dessus :

interface GigabitEthernet0/1/0/3.13 l2transport

encapsulation dot1q 13 second-dot1q 100

rewrite ingress tag pop 1 symmetricLe comportement est toujours symétrique, ce qui signifie que l'étiquette extérieure 13 est soufflée dans le sens de l'entrée et poussée dans le sens de la sortie.

- Le mot-clé translate vous permet de remplacer une ou deux balises entrantes par une ou deux nouvelles balises :

RP/0/RSP0/CPU0:router2(config-subif)#interface GigabitEthernet0/1/0/3.3

l2transport

RP/0/RSP0/CPU0:router2(config-subif)# encapsulation dot1q 3

RP/0/RSP0/CPU0:router2(config-subif)#rewrite ingress tag translate ?

1-to-1 Replace the outermost tag with another tag

1-to-2 Replace the outermost tag with two tags

2-to-1 Replace the outermost two tags with one tag

2-to-2 Replace the outermost two tags with two other tags

RP/0/RSP0/CPU0:router2(config-subif)#rewrite ingress tag translate 1-to-1 ?

dot1ad Push a Dot1ad tag

dot1q Push a Dot1Q tag

RP/0/RSP0/CPU0:router2(config-subif)#rewrite ingress tag translate 1-to-1

dot1q 4

RP/0/RSP0/CPU0:router2(config-subif)#show config

Building configuration...

!! IOS XR Configuration 4.3.0

interface GigabitEthernet0/1/0/3.3 l2transport

encapsulation dot1q 3

rewrite ingress tag translate 1-to-1 dot1q 4 symmetric

!

endLe mot clé symmetric est ajouté automatiquement car c'est le seul mode pris en charge.

- Le mot clé push vous permet d'ajouter une balise QinQ à une trame dot1q entrante :

interface GigabitEthernet0/1/0/3.4 l2transport

encapsulation dot1q 4

rewrite ingress tag push dot1q 100 symmetricUne étiquette QinQ externe (100) est ajoutée à la trame entrante avec une étiquette dot1q (4). Dans le sens de la sortie, l'étiquette QinQ apparaît.

2.2 Comportement des routeurs non EVC Cisco IOS XR (CRS et XR12000)

La syntaxe pour la correspondance VLAN sur les plates-formes non-EVC n'utilise pas le mot clé encapsulation :

RP/0/RP0/CPU0:router1#config

RP/0/RP0/CPU0:router1(config)#int gig 0/0/0/2.3 l2transport

RP/0/RP0/CPU0:router1(config-subif)#dot1q ?

vlan Configure a VLAN ID on the subinterface

RP/0/RP0/CPU0:router1(config-subif)#dot1q vlan ?

<1-4094> Configure first (outer) VLAN ID on the subinterface

RP/0/RP0/CPU0:router1(config-subif)#dot1q vlan 3 ?

<1-4094> Configure second (inner 802.1Q) VLAN ID on the subinterface

any Match frames with any second 802.1Q VLAN ID

RP/0/RP0/CPU0:router1(config-subif)#dot1q vlan 3 100

La manipulation des balises VLAN ne peut pas être configurée, car le seul comportement possible est d'afficher toutes les balises qui sont spécifiées dans les commandes dot1q ou dot1ad. Cette opération est effectuée par défaut, de sorte qu'il n'y a pas de commande rewrite.

3. Service point à point

3.1 Commutation locale

3.1.1 Interface principale

La topologie de base est une interconnexion locale entre deux interfaces principales :

Le routeur 2 prend tout le trafic reçu sur Gi 0/1/0/1 et le transfère à Te 0/0/0/3 et vice versa.

Bien que les routeurs 1 et 3 semblent avoir un câble direct dos à dos dans cette topologie, ce n'est pas le cas, car le routeur 2 effectue en fait la traduction entre les interfaces TenGigE et GigabitEthernet. Router2 peut exécuter des fonctionnalités sur ces deux interfaces ; une liste de contrôle d’accès (ACL), par exemple, peut abandonner des types spécifiques de paquets ou une carte de stratégie afin de mettre en forme ou de limiter le débit du trafic de faible priorité.

Une interconnexion point à point de base est configurée entre deux interfaces principales configurées en tant que l2transport sur le routeur 2 :

interface GigabitEthernet0/1/0/1

l2transport

!

!

interface TenGigE0/0/0/3

l2transport

!

!

l2vpn

xconnect group test

p2p p2p1

interface TenGigE0/0/0/3

interface GigabitEthernet0/1/0/1

!

Sur les routeurs 1 et 3, les interfaces principales sont configurées avec le protocole CDP et une adresse IPv4 :

RP/0/RP0/CPU0:router1#sh run int Gi 0/0/0/1

interface GigabitEthernet0/0/0/1

cdp

ipv4 address 10.1.1.1 255.255.255.0

!

RP/0/RP0/CPU0:router1#

RP/0/RP0/CPU0:router1#sh cdp nei Gi 0/0/0/1

Capability Codes: R - Router, T - Trans Bridge, B - Source Route Bridge

S - Switch, H - Host, I - IGMP, r - Repeater

Device ID Local Intrfce Holdtme Capability Platform Port ID

router3.cisco.c Gi0/0/0/1 132 R ASR9K Ser Te0/0/0/3

RP/0/RP0/CPU0:router1#ping 10.1.1.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.1.1.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 2/8/32 ms

Le routeur 1 voit le routeur 3 comme un voisin CDP et peut envoyer une requête ping à 10.1.1.2 (l’adresse d’interface du routeur 3) comme si les deux routeurs étaient directement connectés.

Étant donné qu’aucune sous-interface n’est configurée sur le routeur 2, les trames entrantes avec une étiquette VLAN sont transportées de manière transparente lorsque les sous-interfaces dot1q sont configurées sur les routeurs 1 et 3 :

RP/0/RP0/CPU0:router1#sh run int gig 0/0/0/1.2

interface GigabitEthernet0/0/0/1.2

ipv4 address 10.1.2.1 255.255.255.0

dot1q vlan 2

!

RP/0/RP0/CPU0:router1#ping 10.1.2.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.1.2.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 2/3/5 ms

Après 10 000 requêtes ping du routeur 1 vers le routeur 3, vous pouvez utiliser les commandes show interface et show l2vpn afin de vous assurer que les requêtes ping reçues par le routeur 2 sur un CA sont transférées sur l'autre CA et que les réponses ping sont traitées de la même manière en sens inverse.

RP/0/RSP0/CPU0:router2#sh int gig 0/1/0/1

GigabitEthernet0/1/0/1 is up, line protocol is up

Interface state transitions: 1

Hardware is GigabitEthernet, address is 0024.986c.63f1 (bia 0024.986c.63f1)

Description: static lab connection to acdc 0/0/0/1 - dont change

Layer 2 Transport Mode

MTU 1514 bytes, BW 1000000 Kbit (Max: 1000000 Kbit)

reliability 255/255, txload 0/255, rxload 0/255

Encapsulation ARPA,

Full-duplex, 1000Mb/s, SXFD, link type is force-up

output flow control is off, input flow control is off

loopback not set,

Last input 00:00:00, output 00:00:00

Last clearing of "show interface" counters 00:01:07

5 minute input rate 28000 bits/sec, 32 packets/sec

5 minute output rate 28000 bits/sec, 32 packets/sec

10006 packets input, 1140592 bytes, 0 total input drops

0 drops for unrecognized upper-level protocol

Received 0 broadcast packets, 6 multicast packets

0 runts, 0 giants, 0 throttles, 0 parity

0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored, 0 abort

10007 packets output, 1140832 bytes, 0 total output drops

Output 0 broadcast packets, 7 multicast packets

0 output errors, 0 underruns, 0 applique, 0 resets

0 output buffer failures, 0 output buffers swapped out

0 carrier transitions

RP/0/RSP0/CPU0:router2#sh int ten 0/0/0/3

TenGigE0/0/0/3 is up, line protocol is up

Interface state transitions: 3

Hardware is TenGigE, address is 0024.98ea.038b (bia 0024.98ea.038b)

Layer 1 Transport Mode is LAN

Description: static lab connection to putin 0/0/0/3 - dont change

Layer 2 Transport Mode

MTU 1514 bytes, BW 10000000 Kbit (Max: 10000000 Kbit)

reliability 255/255, txload 0/255, rxload 0/255

Encapsulation ARPA,

Full-duplex, 10000Mb/s, LR, link type is force-up

output flow control is off, input flow control is off

loopback not set,

Last input 00:00:00, output 00:00:06

Last clearing of "show interface" counters 00:01:15

5 minute input rate 27000 bits/sec, 30 packets/sec

5 minute output rate 27000 bits/sec, 30 packets/sec

10008 packets input, 1140908 bytes, 0 total input drops

0 drops for unrecognized upper-level protocol

Received 0 broadcast packets, 8 multicast packets

0 runts, 0 giants, 0 throttles, 0 parity

0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored, 0 abort

10006 packets output, 1140592 bytes, 0 total output drops

Output 0 broadcast packets, 6 multicast packets

0 output errors, 0 underruns, 0 applique, 0 resets

0 output buffer failures, 0 output buffers swapped out

0 carrier transitions

RP/0/RSP0/CPU0:router2#sh l2vpn xconnect group test

Legend: ST = State, UP = Up, DN = Down, AD = Admin Down, UR = Unresolved,

SB = Standby, SR = Standby Ready, (PP) = Partially Programmed

XConnect Segment 1 Segment 2

Group Name ST Description ST Description ST

--------------------- -------------------------- --------------------------

test p2p1 UP Te0/0/0/3 UP Gi0/1/0/1 UP

-------------------------------------------------------------------------------

RP/0/RSP0/CPU0:router2#sh l2vpn xconnect group test det

Group test, XC p2p1, state is up; Interworking none

AC: TenGigE0/0/0/3, state is up

Type Ethernet

MTU 1500; XC ID 0x1080001; interworking none

Statistics:

packets: received 10008, sent 10006

bytes: received 1140908, sent 1140592

AC: GigabitEthernet0/1/0/1, state is up

Type Ethernet

MTU 1500; XC ID 0x1880003; interworking none

Statistics:

packets: received 10006, sent 10008

bytes: received 1140592, sent 1140908

RP/0/RSP0/CPU0:router2#sh l2vpn forwarding interface gigabitEthernet 0/1/0/1

hardware ingress detail location 0/1/CPU0

Local interface: GigabitEthernet0/1/0/1, Xconnect id: 0x1880003, Status: up

Segment 1

AC, GigabitEthernet0/1/0/1, Ethernet port mode, status: Bound

Statistics:

packets: received 10022, sent 10023

bytes: received 1142216, sent 1142489

packets dropped: PLU 0, tail 0

bytes dropped: PLU 0, tail 0

Segment 2

AC, TenGigE0/0/0/3, Ethernet port mode, status: Bound

Platform AC context:

Ingress AC: Local Switch, State: Bound

Flags: Remote is Simple AC

XID: 0x00580003, SHG: None

Ingress uIDB: 0x0003, Egress uIDB: 0x0003, NP: 3, Port Learn Key: 0

NP3

Ingress uIDB:

Flags: L2, Status

Stats Ptr: 0x0d842c, uIDB index: 0x0003, Wire Exp Tag: 0

BVI Bridge Domain: 0, BVI Source XID: 0x01000000

VLAN1: 0, VLAN1 etype: 0x0000, VLAN2: 0, VLAN2 etype: 0x0000

L2 ACL Format: 0, L2 ACL ID: 0, IPV4 ACL ID: 0, IPV6 ACL ID: 0

QOS ID: 0, QOS Format ID: 0

Local Switch dest XID: 0x00000001

UIDB IF Handle: 0x00000000, Source Port: 1, Num VLANs: 0

Xconnect ID: 0x00580003, NP: 3

Type: AC, Remote type: AC

Flags: Learn enable

uIDB Index: 0x0003, LAG pointer: 0x0000

Split Horizon Group: None

RP/0/RSP0/CPU0:router2#sh l2vpn forwarding interface Te 0/0/0/3 hardware egress

detail location 0/0/CPU0

Local interface: TenGigE0/0/0/3, Xconnect id: 0x1080001, Status: up

Segment 1

AC, TenGigE0/0/0/3, Ethernet port mode, status: Bound

Statistics:

packets: received 10028, sent 10027

bytes: received 1143016, sent 1142732

packets dropped: PLU 0, tail 0

bytes dropped: PLU 0, tail 0

Segment 2

AC, GigabitEthernet0/1/0/1, Ethernet port mode, status: Bound

Platform AC context:

Egress AC: Local Switch, State: Bound

Flags: Remote is Simple AC

XID: 0x00000001, SHG: None

Ingress uIDB: 0x0007, Egress uIDB: 0x0007, NP: 0, Port Learn Key: 0

NP0

Egress uIDB:

Flags: L2, Status, Done

Stats ptr: 0x000000

VPLS SHG: None

L2 ACL Format: 0, L2 ACL ID: 0, IPV4 ACL ID: 0, IPV6 ACL ID: 0

VLAN1: 0, VLAN1 etype: 0x0000, VLAN2: 0, VLAN2 etype: 0x0000

UIDB IF Handle: 0x04000240, Search VLAN Vector: 0

QOS ID: 0, QOS format: 0

Xconnect ID: 0x00000001, NP: 0

Type: AC, Remote type: AC

Flags: Learn enable

uIDB Index: 0x0007, LAG pointer: 0x0000

Split Horizon Group: None

3.1.2 Sous-interfaces et manipulation de VLAN

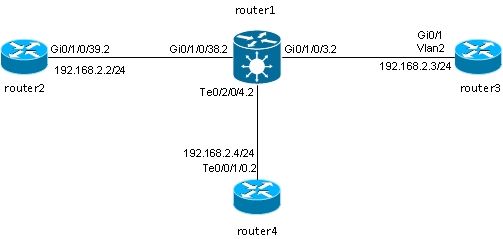

Dans la terminologie du logiciel Cisco IOS®, cet exemple a une CA semblable à une interface d'accès en mode port de commutation et une sous-interface dot1q semblable à une agrégation :

Généralement, cette topologie utilise un domaine de pont car il y a généralement plus de deux ports dans le VLAN, bien que vous puissiez utiliser une interconnexion point à point s'il n'y a que deux ports. Cette section décrit comment des fonctionnalités de réécriture flexibles vous permettent de manipuler le VLAN de plusieurs façons.

3.1.2.1 Interface principale et sous-interface Dot1q

Dans cet exemple, l'interface principale est d'un côté et la sous-interface dot1q de l'autre :

Il s’agit de l’interface principale sur le routeur 1 :

RP/0/RP0/CPU0:router1#sh run int gig 0/0/0/1

interface GigabitEthernet0/0/0/1

description static lab connection to router2 0/1/0/1

cdp

ipv4 address 10.1.1.1 255.255.255.0

!

Voici la sous-interface dot1q sur le routeur 2 :

RP/0/RSP0/CPU0:router2#sh run int gig 0/1/0/1

interface GigabitEthernet0/1/0/1

description static lab connection to router1 0/0/0/1

l2transport

RP/0/RSP0/CPU0:router2#sh run int ten 0/0/0/3.2

interface TenGigE0/0/0/3.2 l2transport

encapsulation dot1q 2

rewrite ingress tag pop 1 symmetric

RP/0/RSP0/CPU0:router2#sh run l2vpn xconnect group test

l2vpn

xconnect group test

p2p p2p2

interface TenGigE0/0/0/3.2

interface GigabitEthernet0/1/0/1

Le nom de sous-interface TenGigE0/0/0/3.2 contient maintenant un mot clé l2transport. Le routeur 3 envoie des trames dot1q avec la balise 2, qui correspondent à la sous-interface TenGigE0/0/0/3.2 sur le routeur 2.

La balise entrante 2 est supprimée dans le sens d'entrée par la commande rewrite ingress tag pop 1 symmetric. Comme l'étiquette a été supprimée en entrée sur l'interface TenGigE0/0/0/3.2, les paquets sont envoyés sans étiquette en sortie sur l'interface GigabitEthernet0/1/0/1.

Le routeur 1 envoie des trames non étiquetées, qui correspondent à l’interface principale GigabitEthernet0/1/0/1.

Il n'y a pas de commande rewrite sur GigabitEthernet0/1/0/1, donc aucune balise n'est ajoutée, poussée ou traduite.

Lorsque des paquets doivent être transférés à partir de TenGigE0/0/0/3.2, la balise dot1q 2 est poussée en raison du mot clé symmetric dans la commande rewrite ingress tag pop 1. La commande affiche une balise dans la direction d'entrée, mais pousse symétriquement une balise dans la direction de sortie. Voici un exemple sur le routeur 3 :

RP/0/RSP0/CPU0:router3#sh run int ten 0/0/0/3.2

interface TenGigE0/0/0/3.2

ipv4 address 10.1.1.2 255.255.255.0

encapsulation dot1q 2

Surveillez les compteurs de sous-interface avec les mêmes commandes show interface et show l2vpn :

RP/0/RSP0/CPU0:router2#clear counters

Clear "show interface" counters on all interfaces [confirm]

RP/0/RSP0/CPU0:router2#clear l2vpn forwarding counters

RP/0/RSP0/CPU0:router2#

RP/0/RSP0/CPU0:router2#

RP/0/RSP0/CPU0:router2#sh int TenGigE0/0/0/3.2

TenGigE0/0/0/3.2 is up, line protocol is up

Interface state transitions: 1

Hardware is VLAN sub-interface(s), address is 0024.98ea.038b

Layer 2 Transport Mode

MTU 1518 bytes, BW 10000000 Kbit (Max: 10000000 Kbit)

reliability Unknown, txload Unknown, rxload Unknown

Encapsulation 802.1Q Virtual LAN,

Outer Match: Dot1Q VLAN 2

Ethertype Any, MAC Match src any, dest any

loopback not set,

Last input 00:00:00, output 00:00:00

Last clearing of "show interface" counters 00:00:27

1000 packets input, 122000 bytes

0 input drops, 0 queue drops, 0 input errors

1002 packets output, 122326 bytes

0 output drops, 0 queue drops, 0 output errors

RP/0/RSP0/CPU0:router2#sh l2vpn xconnect detail

Group test, XC p2p2, state is up; Interworking none

AC: TenGigE0/0/0/3.2, state is up

Type VLAN; Num Ranges: 1

VLAN ranges: [2, 2]

MTU 1500; XC ID 0x1080001; interworking none

Statistics:

packets: received 1001, sent 1002

bytes: received 118080, sent 118318

drops: illegal VLAN 0, illegal length 0

AC: GigabitEthernet0/1/0/1, state is up

Type Ethernet

MTU 1500; XC ID 0x1880003; interworking none

Statistics:

packets: received 1002, sent 1001

bytes: received 114310, sent 114076

Comme prévu, le nombre de paquets reçus sur TenGigE0/0/0/3.2 correspond au nombre de paquets envoyés sur GigabitEthernet0/1/0/1 et vice versa.

3.1.2.2 Sous-interface avec encapsulation

Au lieu de l'interface principale sur GigabitEthernet0/1/0/1, vous pouvez utiliser une sous-interface avec encapsulation default afin d'attraper toutes les trames ou avec encapsulation untagged afin de correspondre uniquement aux trames non étiquetées :

RP/0/RSP0/CPU0:router2#sh run interface GigabitEthernet0/1/0/1.1

interface GigabitEthernet0/1/0/1.1 l2transport

encapsulation untagged

RP/0/RSP0/CPU0:router2#sh run int TenGigE0/0/0/3.2

interface TenGigE0/0/0/3.2 l2transport

encapsulation dot1q 2

rewrite ingress tag pop 1 symmetric

RP/0/RSP0/CPU0:router2#sh run l2vpn xconnect group test

l2vpn

xconnect group test

p2p p2p3

interface TenGigE0/0/0/3.2

interface GigabitEthernet0/1/0/1.1

3.1.2.3 Direction d'entrée sur GigabitEthernet0/1/0/1.1

Plutôt que de faire apparaître la balise 2 dans le sens d'entrée sur TenGigE0/0/0/3.2, vous pouvez pousser la balise 2 dans le sens d'entrée sur GigabitEthernet0/1/0/1.1 et ne rien faire sur TenGigE0/0/0/3.2 :

RP/0/RSP0/CPU0:router2#sh run int TenGigE0/0/0/3.2

interface TenGigE0/0/0/3.2 l2transport

encapsulation dot1q 2

RP/0/RSP0/CPU0:router2#sh run interface GigabitEthernet0/1/0/1.1

interface GigabitEthernet0/1/0/1.1 l2transport

encapsulation untagged

rewrite ingress tag push dot1q 2 symmetric

RP/0/RSP0/CPU0:router2#sh run int TenGigE0/0/0/3.2

interface TenGigE0/0/0/3.2 l2transport

encapsulation dot1q 2

RP/0/RSP0/CPU0:router2#sh run l2vpn xconnect group test

l2vpn

xconnect group test

p2p p2p3

interface TenGigE0/0/0/3.2

interface GigabitEthernet0/1/0/1.1

Ainsi, vous pouvez voir que le modèle EVC avec les commandes encapsulation et rewrite vous donne une grande flexibilité pour faire correspondre et manipuler les balises VLAN.

3.2 Services de câblage privé virtuel

3.2.1 Vue d'ensemble

Les services VPWS (Virtual Private Wire Services), également connus sous le nom d'Ethernet sur MPLS (EoMPLS), permettent à deux périphériques L2VPN Provider Edge (PE) de tunneler le trafic L2VPN sur un cloud MPLS. Les deux PE L2VPN sont généralement connectés sur deux sites différents avec un coeur MPLS entre eux. Les deux CA connectés à chaque PE L2VPN sont reliés par un PW sur le réseau MPLS, qui est le PW MPLS.

Chaque PE doit avoir une étiquette MPLS afin d'atteindre le bouclage du PE distant. Cette étiquette, généralement appelée étiquette IGP (Interior Gateway Protocol), peut être apprise via le protocole LDP (MPLS Label Distribution Protocol) ou l'ingénierie de trafic MPLS (TE).

Les deux PE établissent entre eux une session LDP MPLS ciblée afin de pouvoir établir et contrôler l’état du PW. Un PE annonce à l'autre PE l'étiquette MPLS pour l'identification PW.

Remarque : bien que le protocole BGP puisse être utilisé pour la signalisation, il n'est pas traité dans ce document.

Le trafic reçu par le routeur 2 sur son CA local est encapsulé dans une pile d’étiquettes MPLS :

- L’étiquette MPLS externe est l’étiquette IGP permettant d’atteindre le bouclage du routeur 3. Il peut s'agir de l'étiquette implicit-null si les étiquettes sont directement connectées ; cela signifie qu'aucune étiquette IGP ne sera ajoutée.

- L’étiquette MPLS interne est l’étiquette PW annoncée par le routeur 3 via la session LDP ciblée.

- Il peut y avoir un mot de contrôle PW après les étiquettes MPLS, selon la configuration et le type d'encapsulation. Le mot de contrôle n'est pas utilisé par défaut sur les interfaces Ethernet et doit être explicitement configuré si nécessaire.

- La trame L2 transportée suit le paquet.

- Certaines balises VLAN sont transportées sur le PW, en fonction de la configuration et du type de PW.

L'avant-dernier saut, juste avant le routeur 3 dans le coeur MPLS, affiche l'étiquette IGP ou la remplace par une étiquette null explicite. Par conséquent, l’étiquette significative supérieure sur la trame reçue par le routeur 3 est l’étiquette PW que le routeur 3 a signalée au routeur 2 pour le PW. Ainsi, le routeur 3 sait que le trafic reçu avec cette étiquette MPLS doit être commuté vers le CA connecté au routeur 4.

Dans l'exemple précédent, vous devez d'abord vérifier si chaque L2VPN a une étiquette MPLS pour le bouclage du PE distant. Voici un exemple de vérification des étiquettes sur le routeur 2 :

RP/0/RSP1/CPU0:router2#sh mpls forwarding prefix 10.0.0.11/32

Local Outgoing Prefix Outgoing Next Hop Bytes

Label Label or ID Interface Switched

------ ----------- ------------------ ------------ --------------- ------------

16008 16009 10.0.0.11/32 Te0/0/0/1 10.0.23.2 681260

La configuration CA est toujours la même :

RP/0/RSP1/CPU0:router2#sh run int gig 0/0/0/1.2

Wed May 1 13:56:07.668 CEST

interface GigabitEthernet0/0/0/1.2 l2transport

encapsulation dot1q 2

Comme il n'y a pas de commande rewrite ingress pop, l'étiquette VLAN entrante 2 est transportée sur le PW. Voir PW de type 4 et 5 pour plus de détails.

La configuration L2VPN spécifie l'AC local et le PE L2VPN distant avec un ID de PW qui doit correspondre de chaque côté et doit être unique pour chaque voisin :

RP/0/RSP1/CPU0:router2#sh run l2vpn xconnect group test

l2vpn

xconnect group test

p2p p2p4

interface GigabitEthernet0/0/0/1.2

neighbor 10.0.0.11 pw-id 222

La configuration correspondante sur le routeur 3 est la suivante :

RP/0/RSP0/CPU0:router3#sh run int gig 0/1/0/3.2

interface GigabitEthernet0/1/0/3.2 l2transport

encapsulation dot1q 2

!

RP/0/RSP0/CPU0:router3#sh run l2vpn xconnect group test

l2vpn

xconnect group test

p2p p2p4

interface GigabitEthernet0/1/0/3.2

neighbor 10.0.0.13 pw-id 222

Utilisez la commande show l2vpn xconnect detail afin d'afficher les détails sur l'interconnexion :

RP/0/RSP1/CPU0:router2#sh l2vpn xconnect group test xc-name p2p4 detail

Group test, XC p2p4, state is up; Interworking none

AC: GigabitEthernet0/0/0/1.2, state is up

Type VLAN; Num Ranges: 1

VLAN ranges: [2, 2]

MTU 1504; XC ID 0x840006; interworking none

Statistics:

packets: received 186, sent 38448

bytes: received 12644, sent 2614356

drops: illegal VLAN 0, illegal length 0

PW: neighbor 10.0.0.11, PW ID 222, state is up ( established )

PW class not set, XC ID 0xc0000004

Encapsulation MPLS, protocol LDP

Source address 10.0.0.13

PW type Ethernet, control word disabled, interworking none

PW backup disable delay 0 sec

Sequencing not set

PW Status TLV in use

MPLS Local Remote

------------ ------------------------------ -----------------------------

Label 16026 16031

Group ID 0x4000280 0x6000180

Interface GigabitEthernet0/0/0/1.2 GigabitEthernet0/1/0/3.2

MTU 1504 1504

Control word disabled disabled

PW type Ethernet Ethernet

VCCV CV type 0x2 0x2

(LSP ping verification) (LSP ping verification)

VCCV CC type 0x6 0x6

(router alert label) (router alert label)

(TTL expiry) (TTL expiry)

------------ ------------------------------ -----------------------------

Incoming Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

Outgoing Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

MIB cpwVcIndex: 3221225476

Create time: 30/04/2013 16:30:58 (21:31:00 ago)

Last time status changed: 30/04/2013 16:36:42 (21:25:16 ago)

Statistics:

packets: received 38448, sent 186

bytes: received 2614356, sent 12644

Dans cette configuration, notez que :

- L'unité de transmission maximale (MTU) du courant alternatif est 1504, car l'étiquette entrante sur le courant alternatif n'apparaît pas. Le MTU doit correspondre de chaque côté, sinon le PW ne s'affiche pas.

- 186 paquets ont été reçus sur le contrôleur d'accès et envoyés sur le PW comme prévu.

- 38448 paquets ont été reçus sur le PW et envoyés sur le CA comme prévu.

- L’étiquette locale sur le routeur 2 est 16026 et est l’étiquette que le routeur 3 utilise comme étiquette interne. Les paquets sont reçus sur le routeur 2 avec cette étiquette MPLS comme étiquette supérieure parce que l'étiquette IGP a été sautée par l'avant-dernier saut MPLS. Le routeur 2 sait que les trames entrantes avec cette étiquette PW doivent être commutées vers l’interface graphique AC Gi 0/0/0/1.2 :

RP/0/RSP1/CPU0:router2#sh mpls forwarding labels 16026

Local Outgoing Prefix Outgoing Next Hop Bytes

Label Label or ID Interface Switched

------ ----------- ------------------ ------------ --------------- ------------

16026 Pop PW(10.0.0.11:222) Gi0/0/0/1.2 point2point 2620952

3.2.2 État couplé PW et CA

Dans une interconnexion point à point, l'alimentation CA et l'alimentation électrique sont couplées. Ainsi, si le courant alternatif tombe en panne, le PE L2VPN signale via LDP au PE distant que l'état du PW doit être en panne. Cela déclenche la convergence lorsque la redondance PW est configurée. Consultez la section Redondance pour plus de détails.

Dans cet exemple, le courant alternatif est en panne sur le routeur 2 et envoie l’état de l’alimentation en courant alternatif en panne au routeur 3 :

RP/0/RSP1/CPU0:router2#sh l2vpn xconnect group test xc-name p2p4 detail

Wed May 1 23:38:55.542 CEST

Group test, XC p2p4, state is down; Interworking none

AC: GigabitEthernet0/0/0/1.2, state is down

Type VLAN; Num Ranges: 1

VLAN ranges: [2, 2]

MTU 1504; XC ID 0x840006; interworking none

Statistics:

packets: received 186, sent 38544

bytes: received 12644, sent 2620884

drops: illegal VLAN 0, illegal length 0

PW: neighbor 10.0.0.11, PW ID 222, state is down ( remote standby )

PW class not set, XC ID 0xc0000004

Encapsulation MPLS, protocol LDP

Source address 10.0.0.13

PW type Ethernet, control word disabled, interworking none

PW backup disable delay 0 sec

Sequencing not set

PW Status TLV in use

MPLS Local Remote

------------ ------------------------------ -----------------------------

Label 16026 16031

Group ID 0x4000280 0x6000180

Interface GigabitEthernet0/0/0/1.2 GigabitEthernet0/1/0/3.2

MTU 1504 1504

Control word disabled disabled

PW type Ethernet Ethernet

VCCV CV type 0x2 0x2

(LSP ping verification) (LSP ping verification)

VCCV CC type 0x6 0x6

(router alert label) (router alert label)

(TTL expiry) (TTL expiry)

------------ ------------------------------ -----------------------------

Incoming Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

Outgoing Status (PW Status TLV):

Status code: 0x6 (AC Down) in Notification message

MIB cpwVcIndex: 3221225476

Create time: 30/04/2013 16:30:58 (1d07h ago)

Last time status changed: 01/05/2013 14:05:07 (09:33:47 ago)

Statistics:

packets: received 38544, sent 186

bytes: received 2620884, sent 12644

Le routeur 3 sait que le PW doit être hors service, car le CA distant est hors service :

RP/0/RSP0/CPU0:router3#sh l2vpn xconnect group test xc-name p2p4 detail

Group test, XC p2p4, state is down; Interworking none

AC: GigabitEthernet0/1/0/3.2, state is up

Type VLAN; Num Ranges: 1

VLAN ranges: [2, 2]

MTU 1504; XC ID 0xc40003; interworking none

Statistics:

packets: received 38545, sent 186

bytes: received 2620952, sent 12644

drops: illegal VLAN 0, illegal length 0

PW: neighbor 10.0.0.13, PW ID 222, state is down ( local ready )

PW class not set, XC ID 0xc0000005

Encapsulation MPLS, protocol LDP

Source address 10.0.0.11

PW type Ethernet, control word disabled, interworking none

PW backup disable delay 0 sec

Sequencing not set

PW Status TLV in use

MPLS Local Remote

------------ ------------------------------ -----------------------------

Label 16031 16026

Group ID 0x6000180 0x4000280

Interface GigabitEthernet0/1/0/3.2 GigabitEthernet0/0/0/1.2

MTU 1504 1504

Control word disabled disabled

PW type Ethernet Ethernet

VCCV CV type 0x2 0x2

(LSP ping verification) (LSP ping verification)

VCCV CC type 0x6 0x6

(router alert label) (router alert label)

(TTL expiry) (TTL expiry)

------------ ------------------------------ -----------------------------

Incoming Status (PW Status TLV):

Status code: 0x6 (AC Down) in Notification message

Outgoing Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

MIB cpwVcIndex: 3221225477

Create time: 30/04/2013 16:37:57 (1d07h ago)

Last time status changed: 01/05/2013 14:11:33 (09:35:50 ago)

Statistics:

packets: received 186, sent 38545

bytes: received 12644, sent 2620952

3.2.3 PV de type 4 et 5

Deux types d'PG peuvent être utilisés : le type 4 et le type 5.

- Un PW de type 4 est connu sous le nom de PW basé sur VLAN. Le PE d'entrée n'est pas censé supprimer les balises VLAN entrantes qui doivent être transportées sur le PW.

Sur les plates-formes basées sur EVC telles que l'ASR 9000, le problème est que les AC entrants peuvent avoir une commande de réécriture qui affiche les balises VLAN entrantes, donc il peut y avoir aucune balise VLAN à transporter sur le PW. Afin de répondre à cette possibilité, les plates-formes EVC insèrent une étiquette VLAN factice 0 au-dessus de la trame pour les PW de type 4. Les PW de type 4 sont configurés avec la commande transport-mode vlan. Le PE distant doit être basé sur EVC et doit comprendre que la balise VLAN supérieure est la balise factice à supprimer.

Cependant, si vous utilisez un PW de type 4 entre une plate-forme EVC et une plate-forme non EVC, cela peut entraîner des problèmes d'interopérabilité. La plate-forme non-EVC ne considère pas l'étiquette VLAN supérieure comme l'étiquette VLAN factice et transfère la trame avec l'étiquette VLAN factice 0 comme étiquette externe. Les plates-formes EVC ont la capacité de manipuler les balises VLAN reçues sur la trame entrante avec la commande rewrite. Les résultats de cette manipulation de VLAN sont transportés sur le PW de type 4 avec la balise factice supplémentaire 0 au-dessus.

Les versions récentes du logiciel Cisco IOS XR offrent la possibilité d'utiliser un PW de type 4 sans utiliser la balise factice 0 avec la commande transport-mode vlan passthrough. La manipulation de l'étiquette VLAN sur le point de flux Ethernet (EFP) doit garantir qu'au moins une étiquette reste car il doit y avoir une étiquette VLAN transportée sur un PW de type 4 et parce que, dans ce cas, il n'y a pas d'étiquette factice qui répond à cette exigence. Les étiquettes qui restent sur la trame après la réécriture de l'étiquette d'interface entrante sont transportées de manière transparente à travers le PW.

- Un PW de type 5 est appelé PW basé sur un port Ethernet. Le PE d'entrée transporte les trames reçues sur une interface principale ou après que les balises de sous-interface ont été supprimées lorsque le paquet est reçu sur une sous-interface. Il n'est pas nécessaire d'envoyer une trame étiquetée sur un PW de type 5, et aucune étiquette factice n'est ajoutée par les plates-formes basées sur EVC. Les plates-formes basées sur EVC ont la capacité de manipuler les balises VLAN reçues sur la trame entrante avec la commande rewrite. Les résultats de cette manipulation de VLAN sont transportés sur le PW de type 5, étiqueté ou non.

Par défaut, les PE L2VPN tentent de négocier un PW de type 5, comme le montre cet exemple :

RP/0/RSP1/CPU0:router2#sh l2vpn xconnect group test det | i " PW type"

PW type Ethernet, control word disabled, interworking none

PW type Ethernet Ethernet

Le type de PW Ethernet indique un PW de type 5.

Il s’agit d’une capture de renifleur d’une requête ARP envoyée par le routeur 1 et encapsulée par le routeur 2 sur le PW vers le routeur 3 :

Frame 38: 82 bytes on wire (656 bits), 82 bytes captured (656 bits)

Ethernet II, Src: Cisco_2f:dc:04 (00:0b:60:2f:dc:04), Dst: Cisco_1e:93:50

(00:24:f7:1e:93:50)

MultiProtocol Label Switching Header, Label: 16031, Exp: 0, S: 1, TTL: 251

Ethernet II, Src: Cisco_03:1f:46 (00:1d:46:03:1f:46), Dst: Broadcast

(ff:ff:ff:ff:ff:ff)

802.1Q Virtual LAN, PRI: 0, CFI: 0, ID: 2

Address Resolution Protocol (request)

L’étiquette MPLS 16031 est l’étiquette PW annoncée par le routeur 3. La capture du renifleur a été effectuée entre l’avant-dernier saut et le routeur 3, il n’y a donc pas d’étiquette IGP.

La trame Ethernet encapsulée commence immédiatement après l’étiquette PW. Il peut y avoir un mot de contrôle PW, mais il n'est pas configuré dans cet exemple.

Même s'il s'agit d'un PW de type 5, l'étiquette VLAN 2 entrante reçue sur le CA par le routeur 2 est transportée parce qu'il n'y a aucune commande rewrite qui l'affiche sur le CA. Les résultats qui proviennent de l'AC après le traitement de réécriture sont transportés car il n'y a pas d'apparition automatique d'étiquette sur les plates-formes basées sur EVC. Notez qu'il n'y a pas de balise VLAN 0 factice avec un PW de type 5.

Si vous avez configuré avec la commande rewrite ingress tag pop 1 symmetric, il n'y aurait aucune balise VLAN transportée sur le PW.

Voici un exemple d’un PW de type 4 avec la configuration d’une pw-class sur router2 et router3.

Remarque : si vous configurez un type 4 sur un seul côté, le PW reste inactif et signale 'Erreur : type de PW incompatible.'

l2vpn

pw-class VLAN

encapsulation mpls

transport-mode vlan

!

!

xconnect group test

p2p p2p4

neighbor 10.0.0.11 pw-id 222

pw-class VLAN

!

!

!

!

Le VLAN Ethernet de type PW indique un PW de type 4.

RP/0/RSP1/CPU0:router2#sh l2vpn xconnect group test det | i " PW type"

PW type Ethernet VLAN, control word disabled, interworking none

PW type Ethernet VLAN Ethernet VLAN

Une étiquette factice 0 est maintenant insérée au-dessus de la trame transportée :

Frame 15: 86 bytes on wire (688 bits), 86 bytes captured (688 bits)

Ethernet II, Src: Cisco_2f:dc:04 (00:0b:60:2f:dc:04), Dst: Cisco_1e:93:50

(00:24:f7:1e:93:50)

MultiProtocol Label Switching Header, Label: 16031, Exp: 0, S: 1, TTL: 251

Ethernet II, Src: Cisco_03:1f:46 (00:1d:46:03:1f:46), Dst: Broadcast

(ff:ff:ff:ff:ff:ff)

802.1Q Virtual LAN, PRI: 0, CFI: 0, ID: 0

802.1Q Virtual LAN, PRI: 0, CFI: 0, ID: 2

Address Resolution Protocol (request)

Le PE basé sur EVC de sortie supprime l'étiquette factice et transfère la trame avec l'étiquette 2 sur son CA local. Le PE de sortie applique la manipulation d'étiquette locale configurée sur son CA sur la trame reçue sur le PW. Si son CA local est configuré comme symétrique de rewrite ingress tag pop 1, la balise configurée doit être poussée dans la direction de sortie, de sorte qu'une nouvelle balise est poussée au-dessus de la balise 2 reçue sur le PW. La commande rewrite est très flexible, mais vous devez évaluer soigneusement ce que vous voulez réaliser de chaque côté du PW.

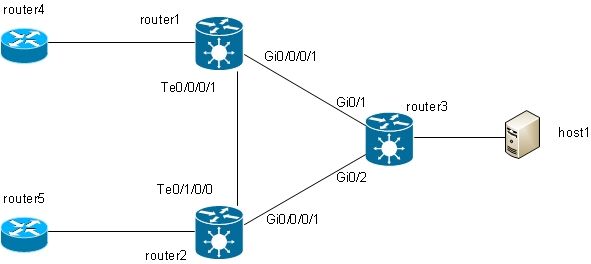

3.2.4 PW multisegment

Il est possible d'avoir un PE L2VPN qui a un PW, au lieu d'une interface physique, comme un AC :

Le routeur 5 reçoit des paquets sur le PW du routeur 2 et commute les paquets sur son autre PW vers le routeur 3. Ainsi, le routeur5 commute entre les PW afin de créer un PW multisegment entre le routeur2 et le routeur3.

La configuration sur le routeur 2 pointe désormais vers le routeur 5 en tant que PE distant :

RP/0/RSP1/CPU0:router2#sh run l2vpn xconnect group test

l2vpn

xconnect group test

p2p p2p5

interface GigabitEthernet0/0/0/1.2

neighbor 10.0.0.12 pw-id 222

!

!

!

!

La configuration sur le routeur 5 est de base :

RP/0/RSP0/CPU0:router5#sh run l2vpn xconnect group test

l2vpn

xconnect group test

p2p p2p5

neighbor 10.0.0.11 pw-id 223

!

neighbor 10.0.0.13 pw-id 222

!

description R2-R5-R3

!

!

!

La commande description est facultative et est insérée dans une valeur TLV (Type Length Value) de commutation PW qui est envoyée par le routeur 5 à chaque PE distant (routeurs 2 et 3). La description est utile lorsque vous devez dépanner un problème de PW quand il y a un routeur au milieu qui fait la commutation de PW.

Entrez la commande sh l2vpn xconnect afin de passer en revue le TLV de commutation PW :

RP/0/RSP0/CPU0:router5#sh l2vpn xconnect group test det

Group test, XC p2p5, state is down; Interworking none

Description: R2-R5-R3

PW: neighbor 10.0.0.11, PW ID 223, state is down ( provisioned )

PW class not set, XC ID 0xc0000002

Encapsulation MPLS, protocol LDP

Source address 10.0.0.12

PW type Ethernet, control word disabled, interworking none

PW backup disable delay 0 sec

Sequencing not set

PW Status TLV in use

MPLS Local Remote

------------ ------------------------------ -----------------------------

Label 16042 unknown

Group ID 0x4000280 0x0

Interface GigabitEthernet0/0/0/1.2 unknown

MTU 1504 unknown

Control word disabled unknown

PW type Ethernet unknown

VCCV CV type 0x2 0x0

(none)

(LSP ping verification)

VCCV CC type 0x4 0x0

(none)

(TTL expiry)

------------ ------------------------------ -----------------------------

Outgoing PW Switching TLVs (Label Mapping message):

Local IP Address: 10.0.0.12, Remote IP Address: 10.0.0.13, PW ID: 222

Description: R1-R5-R3

Outgoing Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

Statistics for MS-PW:

packets: received 0

bytes: received 0

MIB cpwVcIndex: 3221225474

Create time: 02/05/2013 15:37:53 (00:34:43 ago)

Last time status changed: 02/05/2013 16:12:30 (00:00:06 ago)

Last time PW went down: 02/05/2013 16:12:30 (00:00:06 ago)

PW: neighbor 10.0.0.13, PW ID 222, state is up ( established )

PW class not set, XC ID 0xc0000001

Encapsulation MPLS, protocol LDP

Source address 10.0.0.12

PW type Ethernet, control word disabled, interworking none

PW backup disable delay 0 sec

Sequencing not set

PW Status TLV in use

MPLS Local Remote

------------ ------------------------------ -----------------------------

Label 16043 16056

Group ID 0x6000180 0x4000280

Interface GigabitEthernet0/1/0/3.2 GigabitEthernet0/0/0/1.2

MTU 1504 1504

Control word disabled disabled

PW type Ethernet Ethernet

VCCV CV type 0x2 0x2

(LSP ping verification) (LSP ping verification)

VCCV CC type 0x4 0x6

(router alert label)

(TTL expiry) (TTL expiry)

------------ ------------------------------ -----------------------------

Incoming Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

Outgoing PW Switching TLVs (Label Mapping message):

Local IP Address: 10.0.0.12, Remote IP Address: 10.0.0.11, PW ID: 223

Description: R2-R5-R3

Outgoing Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

Statistics for MS-PW:

packets: received 0

bytes: received 0

MIB cpwVcIndex: 0

Create time: 02/05/2013 15:37:53 (00:34:43 ago)

Last time status changed: 02/05/2013 16:12:35 (00:00:01 ago)

Last time PW went down: 02/05/2013 16:12:30 (00:00:06 ago)

Le routeur 5 envoie un TLV de commutation PW au routeur 3 avec les détails de son PW au routeur 2 et envoie un TLV de commutation PW au routeur 2 avec les détails de son PW au routeur 3.

3.2.5 Redondance

Un PW point à point peut être utilisé pour connecter deux sites, mais ces deux sites doivent rester connectés en cas de défaillance d'un PE ou d'un CA.

3.2.5.1 Redondance du coeur de réseau

Si vous apportez une modification à la topologie qui affecte le réacheminement dans le coeur MPLS, le PW MPLS hérite immédiatement du nouveau chemin.

3.2.5.2 Bundle sur PW

Un périphérique de périphérie client (CE) peut être connecté au PE via un bundle Ethernet afin de fournir une redondance de liaison en cas de défaillance d'une liaison membre du bundle entre le CE et le PE. Le bundle reste actif même si un membre de liaison du bundle tombe en panne. Notez que cela n'offre pas de redondance PE, car une défaillance PE entraîne l'arrêt de l'ensemble.

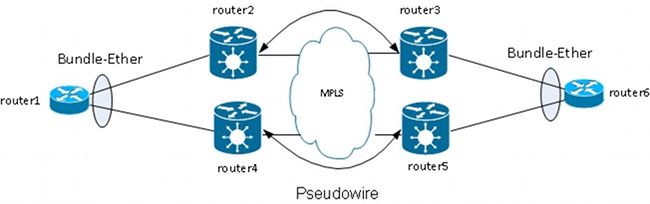

Une méthode de redondance consiste à transporter plusieurs circuits par des PW point à point. Chaque circuit fait partie d’un faisceau Ethernet entre deux CE :

Le PE ne termine pas le bundle et transporte les trames de manière transparente sur le PW, y compris les trames LACP (Link Aggregation Control Protocol) que les CE échangent entre eux.

Avec cette conception, la perte d'un CA ou d'un PE entraîne la chute d'un membre de l'offre groupée, mais l'offre groupée reste active.

Remarque : les BPDU LACP n'ont pas été transportés sur L2VPN par l'ASR 9000 dans des versions antérieures au logiciel Cisco IOS XR version 4.2.1.

Le CE reste un point de défaillance unique dans cette conception. D'autres fonctionnalités de redondance peuvent être utilisées sur le CE, notamment :

- Groupe d'agrégation de liens multichâssis (MC-LAG)

- Mise en grappe de la virtualisation du réseau (nV) ASR 9000

- Système de commutation virtuel (VSS) sur les commutateurs Cisco IOS

- Virtual Port Channel (vPC) sur les commutateurs Cisco Nexus

Du point de vue du PE, il existe une connexion point à point simple entre un PC CA et un PC MPLS.

3.2.5.3 Redondance du matériel

Les PE peuvent également fournir une redondance grâce à une fonctionnalité appelée redondance PW.

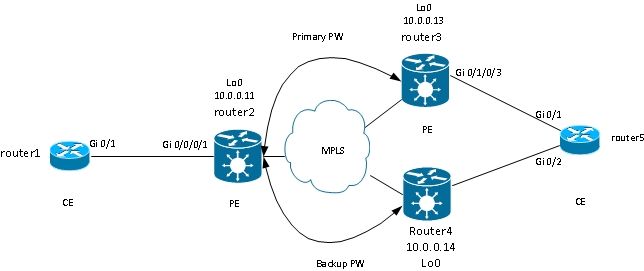

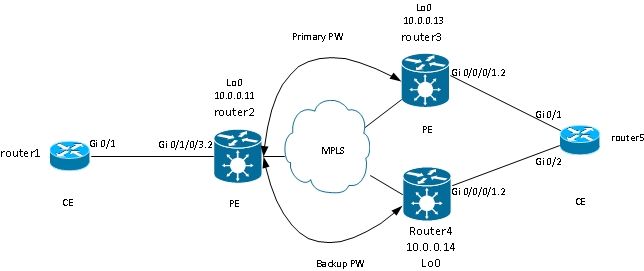

Le routeur 2 dispose d’un PW principal vers le routeur 3. Le trafic entre le routeur 1 et le routeur 6 transite sur ce PW principal dans des circonstances normales. Le routeur 2 dispose également d’un PW de secours vers le routeur 4 en veille automatique, mais, dans des circonstances normales, aucun trafic ne circule sur ce PW.

En cas de problème avec le PW principal, avec le PE distant du PW principal (routeur3) ou avec le CA du PE distant (routeur3), le routeur2 active immédiatement le PW de secours et le trafic commence à le traverser. Le trafic revient au PW principal lorsque le problème est résolu.

La configuration sur le routeur 2 est la suivante :

RP/0/RSP0/CPU0:router2#sh run l2vpn xconnect group test

l2vpn

xconnect group test

p2p p2p6

interface GigabitEthernet0/1/0/3.2

neighbor 10.0.0.13 pw-id 222

backup neighbor 10.0.0.14 pw-id 222

!

!

!

!

!

La configuration standard sur les routeurs 3 et 4 est la suivante :

RP/0/RSP1/CPU0:router3#sh run l2vpn xconnect group test

l2vpn

xconnect group test

p2p p2p6

interface GigabitEthernet0/0/0/1.2

neighbor 10.0.0.11 pw-id 222

!

!

!

!

Dans des conditions stables, le PW vers le routeur 3 est actif et le PW vers le routeur 4 est en veille :

RP/0/RSP0/CPU0:router2#sh l2vpn xconnect group test

Legend: ST = State, UP = Up, DN = Down, AD = Admin Down, UR = Unresolved,

SB = Standby, SR = Standby Ready, (PP) = Partially Programmed

XConnect Segment 1 Segment 2

Group Name ST Description ST Description ST

--------------------- ------------------ ---------------------------

test p2p6 UP Gi0/1/0/3.2 UP 10.0.0.13 222 UP

Backup

10.0.0.14 222 SB

------------------------------------------------------------------------

RP/0/RSP0/CPU0:router2#sh l2vpn xconnect group test det

Group test, XC p2p6, state is up; Interworking none

AC: GigabitEthernet0/1/0/3.2, state is up

Type VLAN; Num Ranges: 1

VLAN ranges: [2, 2]

MTU 1504; XC ID 0xc40003; interworking none

Statistics:

packets: received 51412, sent 25628

bytes: received 3729012, sent 1742974

drops: illegal VLAN 0, illegal length 0

PW: neighbor 10.0.0.13, PW ID 222, state is up ( established )

PW class not set, XC ID 0xc0000005

Encapsulation MPLS, protocol LDP

Source address 10.0.0.11

PW type Ethernet, control word disabled, interworking none

PW backup disable delay 0 sec

Sequencing not set

PW Status TLV in use

MPLS Local Remote

------------ -------------------------- --------------------------

Label 16049 16059

Group ID 0x6000180 0x4000280

Interface GigabitEthernet0/1/0/3.2 GigabitEthernet0/0/0/1.2

MTU 1504 1504

Control word disabled disabled

PW type Ethernet Ethernet

VCCV CV type 0x2 0x2

(LSP ping verification) (LSP ping verification)

VCCV CC type 0x6 0x6

(router alert label) (router alert label)

(TTL expiry) (TTL expiry)

------------ -------------------------- --------------------------

Incoming Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

Outgoing Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

MIB cpwVcIndex: 3221225477

Create time: 03/05/2013 15:04:03 (00:21:26 ago)

Last time status changed: 03/05/2013 15:17:34 (00:07:55 ago)

MAC withdraw message: send 0 receive 0

Statistics:

packets: received 25628, sent 51412

bytes: received 1742974, sent 3729012

Backup PW:

PW: neighbor 10.0.0.14, PW ID 222, state is standby ( all ready )

Backup for neighbor 10.0.0.13 PW ID 222 ( inactive )

PW class not set, XC ID 0xc0000006

Encapsulation MPLS, protocol LDP

Source address 10.0.0.11

PW type Ethernet, control word disabled, interworking none

Sequencing not set

PW Status TLV in use

MPLS Local Remote

------------ --------------------------- --------------------------

Label 16050 289971

Group ID 0x6000180 0x4000100

Interface GigabitEthernet0/1/0/3.2 GigabitEthernet0/0/0/1.2

MTU 1504 1504

Control word disabled disabled

PW type Ethernet Ethernet

VCCV CV type 0x2 0x2

(LSP ping verification) (LSP ping verification)

VCCV CC type 0x6 0x6

(router alert label) (router alert label)

(TTL expiry) (TTL expiry)

------------ --------------------------- --------------------------

Incoming Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

Outgoing Status (PW Status TLV):

Status code: 0x20 (Standby) in Notification message

MIB cpwVcIndex: 3221225478

Create time: 03/05/2013 15:04:03 (00:21:26 ago)

Last time status changed: 03/05/2013 15:17:34 (00:07:55 ago)

MAC withdraw message: send 0 receive 0

RP/0/RSP0/CPU0:router2#

Comme l’état CA et l’état PW sont couplés, le routeur 3 signale « CA hors service » au routeur 2 lorsque le CA du routeur 3 tombe en panne. Router2 désactive son PW principal et active le PW de secours :

RP/0/RSP0/CPU0:May 3 15:34:08.772 : l2vpn_mgr[1121]: %L2-L2VPN_PW-3-UPDOWN :

Pseudowire with address 10.0.0.13, id 222, state is Down

RP/0/RSP0/CPU0:May 3 15:34:08.772 : l2vpn_mgr[1121]: %L2-L2VPN_PW-3-UPDOWN :

Pseudowire with address 10.0.0.14, id 222, state is Up

RP/0/RSP0/CPU0:router2#sh l2vpn xconnect group test

Legend: ST = State, UP = Up, DN = Down, AD = Admin Down, UR = Unresolved,

SB = Standby, SR = Standby Ready, (PP) = Partially Programmed

XConnect Segment 1 Segment 2

Group Name ST Description ST Description ST

------------------------ --------------------- ---------------------------

test p2p6 UP Gi0/1/0/3.2 UP 10.0.0.13 222 DN

Backup

10.0.0.14 222 UP

------------------------------------------------------------------------------

RP/0/RSP0/CPU0:router2#sh l2vpn xconnect group test det

Group test, XC p2p6, state is up; Interworking none

AC: GigabitEthernet0/1/0/3.2, state is up

Type VLAN; Num Ranges: 1

VLAN ranges: [2, 2]

MTU 1504; XC ID 0xc40003; interworking none

Statistics:

packets: received 51735, sent 25632

bytes: received 3752406, sent 1743230

drops: illegal VLAN 0, illegal length 0

PW: neighbor 10.0.0.13, PW ID 222, state is down ( local ready )

PW class not set, XC ID 0xc0000005

Encapsulation MPLS, protocol LDP

Source address 10.0.0.11

PW type Ethernet, control word disabled, interworking none

PW backup disable delay 0 sec

Sequencing not set

PW Status TLV in use

MPLS Local Remote

------------ ------------------------------ ---------------------------

Label 16049 16059

Group ID 0x6000180 0x4000280

Interface GigabitEthernet0/1/0/3.2 GigabitEthernet0/0/0/1.2

MTU 1504 1504

Control word disabled disabled

PW type Ethernet Ethernet

VCCV CV type 0x2 0x2

(LSP ping verification) (LSP ping verification)

VCCV CC type 0x6 0x6

(router alert label) (router alert label)

(TTL expiry) (TTL expiry)

------------ ------------------------------ ---------------------------

Incoming Status (PW Status TLV):

Status code: 0x6 (AC Down) in Notification message

Outgoing Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

MIB cpwVcIndex: 3221225477

Create time: 03/05/2013 15:04:03 (00:30:14 ago)

Last time status changed: 03/05/2013 15:34:08 (00:00:09 ago)

MAC withdraw message: send 0 receive 0

Backup PW:

PW: neighbor 10.0.0.14, PW ID 222, state is up ( established )

Backup for neighbor 10.0.0.13 PW ID 222 ( active )

PW class not set, XC ID 0xc0000006

Encapsulation MPLS, protocol LDP

Source address 10.0.0.11

PW type Ethernet, control word disabled, interworking none

Sequencing not set

PW Status TLV in use

MPLS Local Remote

------------ ------------------------- -----------------------------

Label 16050 289971

Group ID 0x6000180 0x4000100

Interface GigabitEthernet0/1/0/3.2 GigabitEthernet0/0/0/1.2

MTU 1504 1504

Control word disabled disabled

PW type Ethernet Ethernet

VCCV CV type 0x2 0x2

(LSP ping verification) (LSP ping verification)

VCCV CC type 0x6 0x6

(router alert label) (router alert label)

(TTL expiry) (TTL expiry)

------------ ------------------------- -----------------------------

Incoming Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

Outgoing Status (PW Status TLV):

Status code: 0x0 (Up) in Notification message

MIB cpwVcIndex: 3221225478

Create time: 03/05/2013 15:04:03 (00:30:14 ago)

Last time status changed: 03/05/2013 15:34:08 (00:00:09 ago)

MAC withdraw message: send 0 receive 0

Statistics:

packets: received 25632, sent 51735

bytes: received 1743230, sent 3752406

RP/0/RSP0/CPU0:router2#

Lorsque l’alimentation CA du routeur 3 est rétablie, le routeur 2 réactive l’alimentation principale vers le routeur 3 et l’alimentation vers le routeur 4 revient à l’état de veille.

Le PW de secours est également activé lorsque le routeur 3 tombe en panne et que le routeur 2 perd la route vers son bouclage.

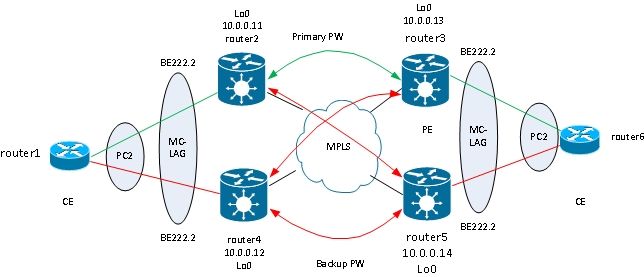

L'étape logique suivante consiste à introduire une redondance PW bidirectionnelle avec deux PE sur chaque site :

Cependant, ce maillage complet de PW rencontre un problème lorsque deux PW sont actifs en même temps qu'une boucle est introduite dans le réseau. La boucle doit être rompue, généralement à l'aide du protocole STP (Spanning Tree Protocol). Cependant, vous ne voulez pas que l'instabilité du Spanning Tree d'un site se propage à l'autre site. Par conséquent, il est préférable de ne pas exécuter le Spanning Tree sur ces PW et de ne pas fusionner le Spanning Tree entre les deux sites . Il est plus simple d'établir une seule liaison logique entre les deux sites, de sorte qu'aucun Spanning Tree n'est requis.

Une solution consiste à utiliser un bundle MC-LAG entre les deux PE sur un site et leur CE local. Un seul des deux PE a ses membres de groupement actifs, de sorte que son PW vers le site distant est actif. L'autre PE a ses membres de groupement en état de veille et son PW vers le site distant est arrêté. Avec un seul PW actif entre les deux sites, aucune boucle n'est introduite. Le PE avec le PW actif dispose également d'un PW de secours vers le second PE sur le site distant.

Dans des conditions stables, les membres actifs du faisceau se trouvent sur les routeurs 2 et 3, et le PW actif se trouve entre eux. Voici la configuration sur le routeur 3 :

RP/0/RSP1/CPU0:router3#sh run redundancy

redundancy

iccp

group 2

mlacp node 1

mlacp system mac 0200.0000.0002

mlacp system priority 1

mlacp connect timeout 0

member

neighbor 10.0.0.14

!

backbone

interface TenGigE0/0/0/0

interface TenGigE0/0/0/1

!

isolation recovery-delay 300

!

!

!

RP/0/RSP1/CPU0:router3#sh run int bundle-ether 222

interface Bundle-Ether222

lacp switchover suppress-flaps 100

mlacp iccp-group 2

mlacp switchover type revertive

mlacp switchover recovery-delay 40

mlacp port-priority 1

mac-address 0.0.2

bundle wait-while 0

bundle maximum-active links 1

load-interval 30

!

RP/0/RSP1/CPU0:router3#sh run l2vpn xconnect group test

l2vpn

xconnect group test

p2p p2p7

interface Bundle-Ether222.2

neighbor 10.0.0.11 pw-id 222

backup neighbor 10.0.0.12 pw-id 222

!

!

!

!

!

RP/0/RSP1/CPU0:router3#sh l2vpn xconnect group test

Legend: ST = State, UP = Up, DN = Down, AD = Admin Down, UR = Unresolved,

SB = Standby, SR = Standby Ready, (PP) = Partially Programmed

XConnect Segment 1 Segment 2

Group Name ST Description ST Description ST

------------------------ --------------------- ---------------------------

test p2p7 UP BE222.2 UP 10.0.0.11 222 UP

Backup

10.0.0.12 222 DN

------------------------------------------------------------------------------

RP/0/RSP1/CPU0:router3#sh bundle bundle-ether 222

Bundle-Ether222

Status: Up

Local links : 1 / 0 / 1

Local bandwidth : 1000000 (1000000) kbps

MAC address (source): 0000.0000.0002 (Configured)

Inter-chassis link: No

Minimum active links / bandwidth: 1 / 1 kbps

Maximum active links: 1

Wait while timer: Off

Load balancing: Default

LACP: Operational

Flap suppression timer: 100 ms

Cisco extensions: Disabled

mLACP: Operational

ICCP Group: 2

Role: Active

Foreign links : 0 / 1

Switchover type: Revertive

Recovery delay: 40 s

Maximize threshold: 1 link

IPv4 BFD: Not configured

Port Device State Port ID B/W, kbps

-------------------- --------------- -------- -------------- ----------

Gi0/0/0/1 Local Active 0x8001, 0x9001 1000000

Link is Active

Gi0/0/0/1 10.0.0.14 Standby 0x8002, 0xa002 1000000

Link is marked as Standby by mLACP peer

Sur le routeur5, le membre du groupe local et l’alimentation principale vers le routeur2 sont en veille et l’alimentation de secours vers le routeur4 est hors service :

RP/0/RSP1/CPU0:router5#sh run redundancy

redundancy

iccp

group 2

mlacp node 2

mlacp system mac 0200.0000.0002

mlacp system priority 1

mlacp connect timeout 0

member

neighbor 10.0.0.13

!

backbone

interface TenGigE0/1/0/0

interface TenGigE0/1/0/1

!

isolation recovery-delay 300

!

!

!

RP/0/RSP1/CPU0:router5#sh run int bundle-ether 222

interface Bundle-Ether222

lacp switchover suppress-flaps 100

mlacp iccp-group 2

mlacp switchover type revertive

mlacp switchover recovery-delay 40

mac-address 0.0.2

bundle wait-while 0

bundle maximum-active links 1

load-interval 30

!

RP/0/RSP1/CPU0:router5#sh run l2vpn xconnect group test

l2vpn

xconnect group test

p2p p2p7

interface Bundle-Ether222.2

neighbor 10.0.0.11 pw-id 222

backup neighbor 10.0.0.12 pw-id 222

!

!

!

!

!

RP/0/RSP1/CPU0:router5#sh l2vpn xconnect group test

Legend: ST = State, UP = Up, DN = Down, AD = Admin Down, UR = Unresolved,

SB = Standby, SR = Standby Ready, (PP) = Partially Programmed

XConnect Segment 1 Segment 2

Group Name ST Description ST Description ST

------------------------ ---------------------- --------------------------

test p2p7 DN BE222.2 UP 10.0.0.11 222 SB

Backup

10.0.0.12 222 DN

------------------------------------------------------------------------------

RP/0/RSP1/CPU0:router5#sh bundle bundle-ether 222

Bundle-Ether222

Status: mLACP hot standby

Local links : 0 / 1 / 1

Local bandwidth : 0 (0) kbps

MAC address (source): 0000.0000.0002 (Configured)

Inter-chassis link: No

Minimum active links / bandwidth: 1 / 1 kbps

Maximum active links: 1

Wait while timer: Off

Load balancing: Default

LACP: Operational

Flap suppression timer: 100 ms

Cisco extensions: Disabled

mLACP: Operational

ICCP Group: 2

Role: Standby

Foreign links : 1 / 1

Switchover type: Revertive

Recovery delay: 40 s

Maximize threshold: 1 link

IPv4 BFD: Not configured

Port Device State Port ID B/W, kbps

-------------------- ------------ ----------- -------------- ----------

Gi0/0/0/1 Local Standby 0x8002, 0xa002 1000000

mLACP peer is active

Gi0/0/0/1 10.0.0.13 Active 0x8001, 0x9001 1000000

Link is Active

Sur le routeur6, le membre du groupement vers le routeur3 est actif, tandis que le membre du groupement vers le routeur5 est en veille :

router6#sh etherchannel summary

Flags: D - down P - bundled in port-channel

I - stand-alone s - suspended

H - Hot-standby (LACP only)

R - Layer3 S - Layer2

U - in use f - failed to allocate aggregator

M - not in use, minimum links not met

u - unsuitable for bundling

w - waiting to be aggregated

d - default port

Number of channel-groups in use: 1

Number of aggregators: 1

Group Port-channel Protocol Ports

------+-------------+-----------+-----------------------------------------------

2 Po2(SU) LACP Gi0/1(P) Gi0/2(w)

Lorsque le membre de l’offre groupée sur le routeur 3 tombe en panne, le membre actif du routeur 6 est connecté au routeur 5 :

router6#sh etherchannel summary

Flags: D - down P - bundled in port-channel

I - stand-alone s - suspended

H - Hot-standby (LACP only)

R - Layer3 S - Layer2

U - in use f - failed to allocate aggregator

M - not in use, minimum links not met

u - unsuitable for bundling

w - waiting to be aggregated

d - default port

Number of channel-groups in use: 1

Number of aggregators: 1

Group Port-channel Protocol Ports

------+-------------+-----------+-----------------------------------------------

2 Po2(SU) LACP Gi0/1(D) Gi0/2(P)

Puisque le bundle-ether222 est inactif sur le routeur5, l’alimentation couplée au routeur2 s’arrête en même temps :

RP/0/RSP1/CPU0:router3#sh l2vpn xconnect group test

Legend: ST = State, UP = Up, DN = Down, AD = Admin Down, UR = Unresolved,

SB = Standby, SR = Standby Ready, (PP) = Partially Programmed

XConnect Segment 1 Segment 2

Group Name ST Description ST Description ST

------------------------ -------------------- ---------------------------

test p2p7 DN BE222.2 DN 10.0.0.11 222 DN

Backup

10.0.0.12 222 DN

-----------------------------------------------------------------------------

Le routeur 2 détecte que son PW vers le routeur 3 est en panne et active son PW de secours vers le routeur 5 :

RP/0/RSP0/CPU0:router2#sh l2vpn xconnect

Legend: ST = State, UP = Up, DN = Down, AD = Admin Down, UR = Unresolved,

SB = Standby, SR = Standby Ready, (PP) = Partially Programmed

XConnect Segment 1 Segment 2

Group Name ST Description ST Description ST

------------------------ -------------------- ---------------------------

test p2p7 UP BE222.2 UP 10.0.0.13 222 DN

Backup

10.0.0.14 222 UP

-----------------------------------------------------------------------------

Le membre de l’offre groupée du routeur 5 est actif, ainsi que son PW principal vers le routeur 2 :

RP/0/RSP1/CPU0:router5#sh bundle bundle-ether 222

Bundle-Ether222

Status: Up

Local links : 1 / 0 / 1

Local bandwidth : 1000000 (1000000) kbps

MAC address (source): 0000.0000.0002 (Configured)

Inter-chassis link: No

Minimum active links / bandwidth: 1 / 1 kbps

Maximum active links: 1

Wait while timer: Off

Load balancing: Default

LACP: Operational

Flap suppression timer: 100 ms

Cisco extensions: Disabled

mLACP: Operational

ICCP Group: 2

Role: Active

Foreign links : 0 / 1

Switchover type: Revertive

Recovery delay: 40 s

Maximize threshold: 1 link

IPv4 BFD: Not configured

Port Device State Port ID B/W, kbps

-------------------- ----------- ----------- -------------- ----------

Gi0/0/0/1 Local Active 0x8002, 0xa002 1000000

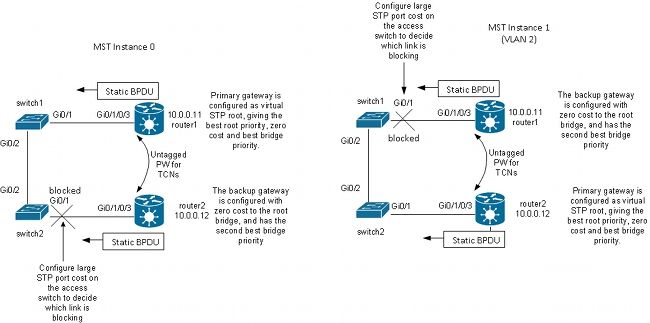

Link is Active