Introduction

Ce document décrit comment le protocole IP Fast Reroute (FRR) fournit des méthodes de récupération rapide dans les réseaux basés sur le protocole LDP (Label Distribution Protocol).

Conditions préalables

Exigences

There are no specific requirements for this document.

Composants utilisés

Ce document n'est pas limité à des versions de matériel et de logiciel spécifiques.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Informations générales

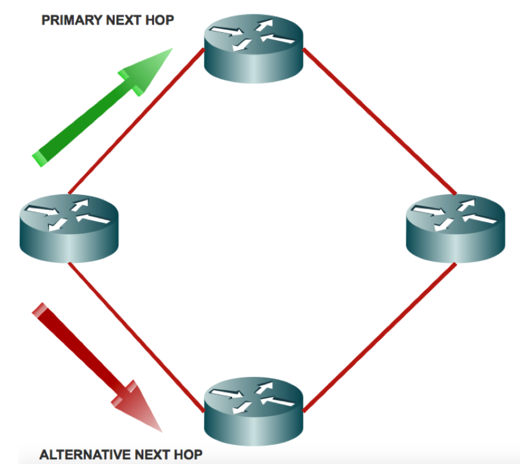

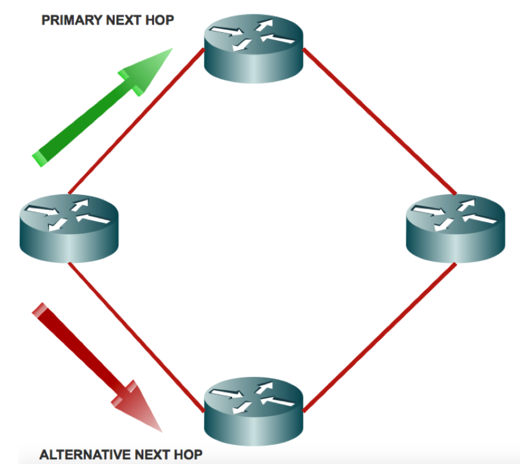

C'est beaucoup plus simple à mettre en oeuvre. L'option de remplacement sans boucle (LFA) est similaire à la commutation multiprotocole par étiquette (MPLS) FRR. Par exemple, elle préinstalle le tronçon suivant de secours dans le plan de transfert. Les LFA n'introduisent pas d'extensions de protocole et peuvent être implémentés sur chaque routeur, ce qui en fait une option très intéressante.

Comprendre MPLS

Options FRR :

La fonction LFA (Loop Free Alternate) FRR calcule à l'avance un chemin alternatif sans boucle et s'installe au point de transfert. LFA est calculé en fonction de la route dans l'égalité.

LFA :

Inégalité 1 : D(N, D) < D(N, S) + D(S, D)

Le chemin est sans boucle, car le meilleur chemin n'est pas celui qui passe par le routeur local. Le trafic envoyé au tronçon suivant de sauvegarde n'est pas renvoyé à S.

Chemin en aval :

Inégalité 2 : D(N, D) < D(S, D)

Le routeur voisin est plus proche de la destination que le routeur local. Le mode sans boucle est garanti même en cas de défaillances multiples (si tous les chemins de réparation sont des chemins en aval).

Protection des noeuds :

Inégalité 3 : D(N, D) < D(N, E) + D(E, D) N le chemin vers D ne doit pas passer par E.

La distance du noeud N au préfixe par le tronçon suivant primaire est strictement supérieure à la distance optimale du noeud N au préfixe.

Protection de liaison sans boucle pour liaison de diffusion :

Inégalité 4 : D(N, D) < D(N, PN) + D(PN, D)

La liaison entre S et N ne doit pas être identique à la liaison protégée.

La liaison entre N et D ne doit pas être identique à la liaison protégée.

Avantages des zones défavorisées et des zones défavorisées :

- Configuration simplifiée

- Protection des liaisons et des noeuds

- Protection des liaisons et des chemins

- trajets LFA

- Prise en charge des protocoles IP et LDP

- Le FRR LFA est pris en charge par le protocole ECMO (Equal Cost Multipath)

Inconvénients des MCL et des MCLr :

- LDP doit être activé partout

- LDP cible activé partout

- Aucun autre mécanisme de tunnel autre que MPLS n'est pris en charge

- Le noeud PQ protège uniquement la liaison et non le noeud

- Les calculs du noeud PQ ne sont exécutés que s'il existe des chemins non protégés pour les préfixes protégeables

- Une session LDP ciblée vers le noeud PQ n'est créée que si aucune n'existe encore

- Pas de LFA distant pour chaque liaison

LFA distant (rLFA) :

LFA ne fournit pas une couverture complète et dépend fortement de la topologie. La raison est simple, par exemple, dans de nombreux cas, afin de sauvegarder le tronçon suivant, le meilleur chemin passe par le routeur et calcule le tronçon suivant de sauvegarde.

Ce problème peut être résolu si vous pouvez trouver un routeur situé à plus d’un saut du routeur qui effectue le calcul, à partir duquel le trafic est transféré vers la destination qui ne traverse pas la liaison défaillante, puis vous pouvez tunnelliser le paquet vers ce routeur.

Ces types de chemins de réparation à sauts multiples sont plus compliqués que les chemins de réparation à saut unique, car des calculs sont nécessaires pour déterminer si un chemin existe (pour commencer), puis un mécanisme pour envoyer le paquet à ce saut.

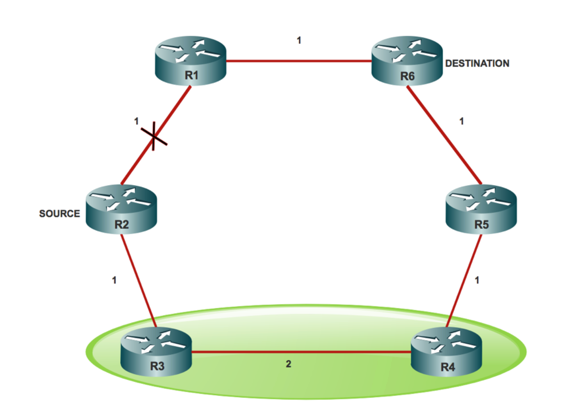

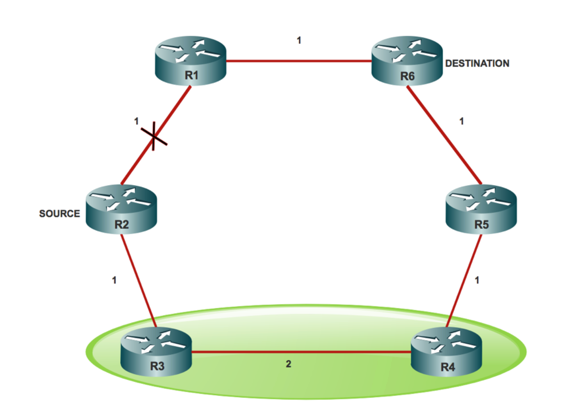

Examiner un point de présence (POP) avec untopologie en anneau selon la structure en anneau mentionnée.

R3 ne répond pas à l'inégalité 1 (3 < 1 + 2). Le meilleur chemin de R3 passe donc par la liaison défaillante.

Si vous trouvez un noeud à partir duquel le trafic est transféré vers la destination qui ne traverse pas la liaison défaillante et qu'il l'envoie à ce noeud, vous pouvez obtenir un FRR qui ne provoque pas de boucle.

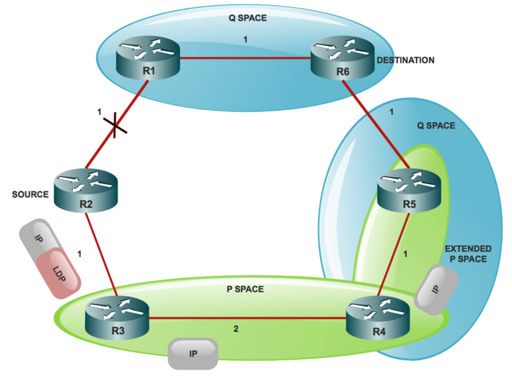

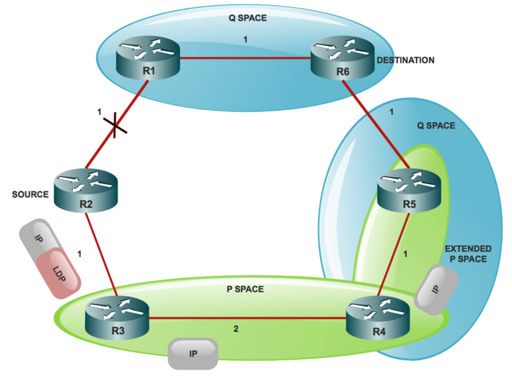

Espace-P :

L’espace P d’un routeur par rapport à une liaison protégée est l’ensemble de routeurs accessibles à partir de ce routeur spécifique à l’aide des chemins les plus courts de pré-convergence, sans aucun de ces chemins, qui transite cette liaison protégée.

P-Space est un ensemble de routeurs que R2 (source) peut atteindre sans utiliser la liaison R2 (S) - R1, qui est constituée des noeuds R3 (P-Space) et R4 (P-Space).

Espace P étendu :

L'espace P étendu du routeur qui protège par rapport à la liaison protégée est l'union de l'espace P des voisins dans cet ensemble de voisins, par rapport à la liaison protégée, ce qui en fait l'union des espaces P des voisins dans cet ensemble de voisins par rapport à la liaison protégée.

L'espace de protocole étendu contient les routeurs qui sont accessibles par R2 - voisin direct, R3 - sans utiliser la liaison R2 - R1, qui est le noeud R4 et R5. Le point derrière Extended P-Space est qu'il contribue à augmenter la couverture.

Q-Space :

Q-Space d'un routeur par rapport à une liaison protégée est l'ensemble de routeurs à partir duquel ce routeur spécifique peut être atteint sans aucun chemin (qui inclut les séparations ECMP) et transite cette liaison protégée.

Q-Space contient les routeurs qui accèdent normalement à R6 sans utiliser la liaison R2 (S) R1 qui est constituée des noeuds R1, R5 et R4.

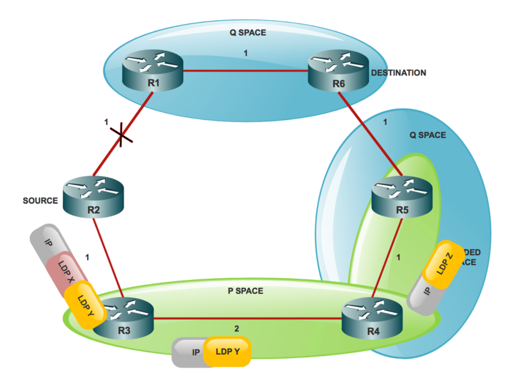

Noeud PQ :

Un routeur qui est à la fois Extended P-Space et Q-Space est un noeud PQ.

Tout routeur qui est un noeud PQ peut être un candidat LFA distant. Le routeur candidat auquel R2 (S) peut envoyer le paquet, le transfère à la destination et ne traverse pas la liaison R2(S) R1. Dans ce cas, R4 et R5 sont les noeuds PQ et sont considérés comme des candidats LFA distants pour R2 (S).

Il existe différentes manières de créer un tunnel pour le trafic, telles que IPinIP, GRE et LDP. Cependant, la forme la plus courante de mise en oeuvre est le tunnel LDP.

En cas de protection du trafic IP :

Si vous protégez le trafic IP, R2 (s) pousse une étiquette LDP au-dessus du paquet IP pour atteindre R4 (supposons que R2 (S) piquet R4) en tant que noeud LFA distant. Lorsque R3 reçoit le paquet, il le transfère à R4 en tant que paquet IP simple en raison du comportement normal de PHP. Lorsque R4 reçoit le paquet destiné à R6 (D), il transfère le paquet en amont vers le noeud R5.

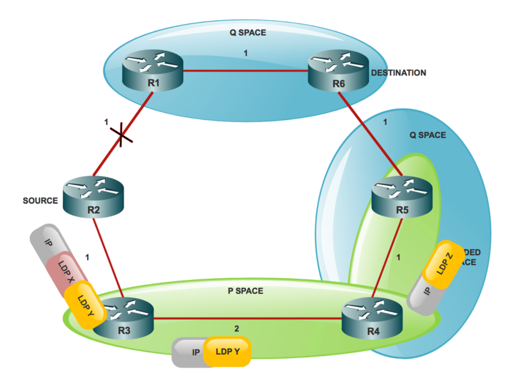

En cas de protection du trafic LDP :

Dans ce cas, une pile composée de deux étiquettes LDP est utilisée par R2(S).

L'étiquette LDP externe x, est l'étiquette permettant d'atteindre R4 et l'étiquette LDP interne Y, est l'étiquette permettant d'atteindre R6 (D) à partir de R4.

Maintenant, la question est : comment R2 (S) sait-il que R4 utilise l'étiquette LDP Y afin d'envoyer du trafic vers R6(D) ? Pour que le noeud de protection à noeud sache quelle étiquette un noeud PQ utilise pour transférer la destination (D), il doit établir une session LDP ciblée avec unNoeud PQ pour obtenir le mappage FEC à étiquette. Par conséquent, vous savez que les sessions TLDP doivent être activées sur tous les noeuds pour Remote LFA.

Avantages de la MCLr par rapport à la MCL :

- rLFA améliore la couverture LFA dans une topologie en anneau et mal maillée

- Il améliore la cohérence lorsque le point d'extrémité du tunnel distant est sélectionné

- Peut fonctionner avec RSVP avec très peu de frais d'exploitation et de calcul

- La RSVP peut être utilisée pour compléter la LFA/eLFA et vice versa

- Lorsqu’il est utilisé avec le protocole LDP MPLS, aucun protocole supplémentaire n’est nécessaire dans le plan de contrôle

- Le plan de données pour MPLS utilise la pile d'étiquettes pour tunnel les paquets vers le noeud PQ à partir de là

- Le trafic circule vers la destination et ne retourne pas à la source ou traverse la liaison protégée

Configurer

Diagramme du réseau

Configurations

Détails des travaux pratiques pour protéger le trafic LDP :

Configuration ISIS :

router isis 20

net 20.0000.0000.0005.00

is-type level-1

metric-style wide level-1

fast-reroute per-prefix level-1 route-map LFA >>>>>>>>>>> rLFA Configuration

fast-reroute remote-lfa level-1 mpls-ldp >>>>>>>>>>>>>>>>> rLFA Configuration

mpls ldp autoconfig level-1

Configuration obligatoire MPLS :

mpls ldp explicit-null

fast-reroute remote-lfa level-1 mpls-ldp

mpls ldp router-id Loopback0

Vérifier

Utilisez cette section pour confirmer que votre configuration fonctionne correctement.

Afin d'afficher les tunnels LFA distants pour ISIS :

R1#show isis fast-reroute remote-lfa tunnels

Load for five secs: 0%/0%; one minute: 0%; five minutes: 0%

No time source, *11:28:59.528 UTC Wed Jan 3 2018

Balise 20 - Tunnels FRR Remote-LFA :

MPLS-Remote-Lfa1: use Gi2/0, nexthop 10.3.4.4, end point 10.0.0.5

MPLS-Remote-Lfa2: use Gi3/0, nexthop 10.3.3.3, end point 10.0.0.5

Afin de vérifier la programmation de Cisco IOS pour un préfixe donné, exécutez la CLI :

R1#show ip cef 10.0.0.5

Load for five secs: 0%/0%; one minute: 0%; five minutes: 0%

No time source, *11:32:04.857 UTC Wed Jan 3 2018

10.0.0.4/32

nexthop 10.31.32.32 GigabitEthernet3/0 label [17|17]

repair: attached-nexthop 10.3.4.4 GigabitEthernet2

nexthop 10.3.4.4 GigabitEthernet2/0 label [17|17]

repair: attached-nexthop 10.3.3.3 GigabitEthernet3

Dans cette sortie, vous pouvez voir les étiquettes principale et de sauvegarde [17|17] respectivement. Le chemin de réparation passe par un tunnel LFA distant. Il n'est pas nécessaire que tous les préfixes soient protégés à l'aide d'un tunnel LFA distant. En fonction de la possibilité de bouclage, la logique LFA choisit de passer soit par un chemin de sauvegarde normal, soit par un chemin de sauvegarde tunnelisé.

R1#show ip route repair-paths 10.0.0.8

Load for five secs: 1%/0%; one minute: 0%; five minutes: 0%

No time source, *11:39:07.467 UTC Wed Jan 3 2018

Routing entry for 10.0.0.81/32

Known via "isis", distance 115, metric 30, type level-1

Redistributing via isis 20

Last update from 10.3.4.4 on GigabitEthernet2/0, 1d12h ago

Routing Descriptor Blocks:

* 10.3.4.4, from 10.10.0.81, 1d12h ago, via GigabitEthernet2/0

Route metric is 30, traffic share count is 1

Repair Path: 10.10.0.42, via MPLS-Remote-Lfa2

[RPR]10.0.0.4, from 10.0.0.8, 1d12h ago, via MPLS-Remote-Lfa2

Route metric is 20, traffic share count is 1

Dépannage

Aucune information de dépannage spécifique n'est actuellement disponible pour cette configuration.

Commentaires

Commentaires