Introduction

Ce document décrit les zones Open Shortest Path First (OSPF) et les liaisons virtuelles.

Informations générales

Ce document décrit le protocole OSPF de base. Les LSA (Link-State Advertisements) opaques, telles que décrites dans le document RFC 5250, ne sont pas traitées dans cet article.

Zones, zones de stub et zones Not-So-Stubby

Un réseau OSPF peut être divisé en sous-domaines appelés zones. Une zone est un ensemble logique de réseaux Open Shortest Path First (OSPF), de routeurs et de liens qui ont la même identification de zone. Un routeur dans une zone doit conserver une base de données topologique pour la zone à laquelle il appartient. Le routeur ne dispose pas d’informations détaillées sur la topologie du réseau en dehors de sa zone, ce qui réduit la taille de sa base de données.

Les zones limitent la portée de la diffusion des informations de routage. Il n'est pas possible de filtrer les mises à jour de routage au sein d'une zone. La base de données d'état des liaisons (LSDB) des routeurs de la même zone doit être synchronisée et strictement identique ; cependant, il est possible de filtrer et de résumer le routage entre zones différentes. Le principal avantage de la création de zones est une réduction du nombre de routes à propager – par le filtrage et la récapitulation des routes.

Chaque réseau OSPF divisé en différentes zones doit utiliser les règles suivantes :

-

Un réseau fédérateur – qui combine un ensemble de zones indépendantes en un seul domaine – doit exister.

-

Chaque zone non fédératrice doit être connectée directement à la zone fédératrice (bien que cette connexion puisse être une simple connexion logique via une liaison virtuelle).

-

Le réseau fédérateur ne doit pas être partitionné (divisé en parties plus petites) dans aucune condition de défaillance, telle qu’une liaison ou un événement de panne du routeur.

Mise en garde : Certains des routeurs de votre réseau peuvent avoir des informations de routage partielles, ce qui compromet négativement votre réseau si vous n'utilisez pas ces règles.

Les zones sont identifiées par un ID de zone. Le logiciel Cisco IOS® prend en charge les ID de zone exprimés au format d’adresse IP ou au format décimal. Par exemple, la zone 0.0.0.0 est égale à la zone 0. S’il existe plusieurs zones dans votre réseau, vous devez nommer la zone de backbone, la zone 0. Comme ce backbone connecte les zones de votre réseau, il doit s’agir d’une zone contiguë. Si le réseau fédérateur est partitionné, des parties du système autonome peuvent être inaccessibles et vous devez configurer des liaisons virtuelles pour réparer la partition.

Un routeur avec des interfaces dans au moins deux zones différentes est un routeur de frontière de zone. Un routeur de frontière de zone se trouve dans la limite OSPF entre deux zones. Les deux côtés d'une liaison appartiennent toujours à la même zone OSPF.

Un routeur ASBR (Autonomous System Boundary Router) annonce les destinations externes dans l'ensemble du système autonome OSPF. Les routes externes sont les routes redistribuées dans l'OSPF à partir de n'importe quel autre protocole. Dans de nombreux cas, les états de liaison externe constituent un grand pourcentage des états de liaison dans les bases de données de chaque routeur. Une zone tampon est une zone dans laquelle vous n’autorisez pas la publication de routages externes, ce qui réduit encore davantage la taille de la base de données. Au lieu de cela, une route de résumé par défaut (0.0.0.0) est insérée dans la zone de stub afin d'atteindre ces routes externes. Si vous n'avez aucune route externe dans votre réseau, vous n'avez aucun besoin de définir des zones de stub.

Les zones de stub sont protégées des routes externes mais reçoivent des informations sur les réseaux qui appartiennent à d'autres zones du même domaine OSPF. Vous pouvez définir des zones de stub total. Les routeurs des zones de stub total conservent leurs informations LSDB sur le routage au sein de leur zone, plus la route par défaut.

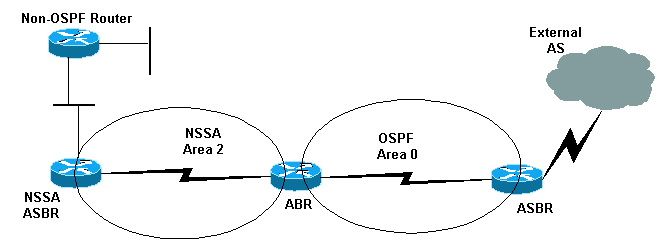

Les zones NSSA constituent une extension des zones de stub OSPF. Comme les zones d'extrémité, elles empêchent l'inondation de LSA externes AS dans les NSSA et s'appuient plutôt sur le routage par défaut vers des destinations externes. En conséquence, les NSSA (comme les zones de stub) doivent être placées à la périphérie d'un domaine de routage OSPF. Les zones NSSA sont plus flexibles que les zones tampons, car une zone NSSA peut importer des routes externes dans le domaine de routage OSPF et ainsi fournir un service de transit aux petits domaines de routage qui ne font pas partie du domaine de routage OSPF.

Consultez le Guide d’explication de la base de données OSPF pour en savoir plus sur la base de données OSPF.

Définir une zone de stub

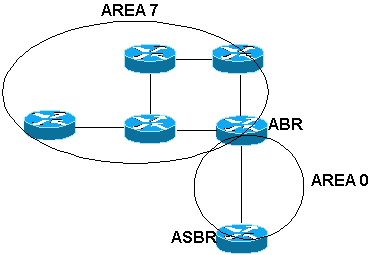

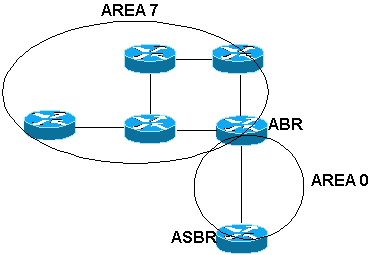

Utilisez la area xx stub commande dans chaque routeur de la zone pour définir une zone en tant que zone d’extrémité. Dans la topologie illustrée, les routeurs de la zone 7 n’ont pas besoin de connaître toutes les destinations externes. Les routeurs de la zone 7 doivent envoyer un paquet à l'ABR pour atteindre l'ASBR, quelle que soit la destination externe. La zone 7 peut être définie comme une zone de stub. Afin de définir la zone 7 comme zone d'extrémité, configurez la area 7 stub commande dans tous les routeurs de cette zone.

Définir une zone de stub total

Utilisez la commande de configuration de routeur OSPF area xx stub no-summary afin de définir une zone d'extrémité totale. Dans le schéma précédent, les routeurs de la zone 7 n'ont pas besoin de connaître toutes les destinations externes ou les LSA résumés de la dorsale principale pour d'autres zones. Les routeurs de la zone 7 doivent envoyer des paquets à l'ABR pour atteindre n'importe quelle destination en dehors de la zone 7. Cette zone peut être définie comme une zone de stub total. Afin de définir la zone 7 comme une zone d'extrémité totale, configurez la area 7 stub no summary commande sur l'ABR.

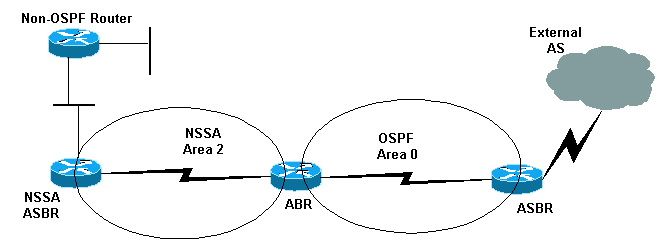

Définir une zone NSSA

Utilisez la commande de configuration de routeur area xx nssa OSPF afin de définir une NSSA. Par exemple, dans cette topologie, la zone 2 a été configurée en tant que NSSA avec la area 2 nssa commande sur tous les routeurs de la zone. Cela protège les routeurs internes de la zone 2 de toutes les LSA externes au système autonome importées par l'ASBR d'OSPF, mais permet toujours de connecter le routeur non OSPF. Les informations de routage externes sont importées dans une NSSA sous forme de LSA de type 7. Les LSA de type 7 sont semblables aux LSA de type 5 externes au système autonome, sauf qu'elles peuvent seulement être propagées dans la NSSA. Afin de propager davantage les informations externes de la NSSA, la LSA de type 7 doit être traduite en LSA externe au système autonome de type 5 par l'ABR de la NSSA. Les zones NSSA sont prises en charge dans Cisco IOS 11.2 et versions ultérieures.

Définir une zone de stub total NSSA

Utilisez la commande de configuration de routeur OSPF area xx nssa no-summary afin de définir une zone d'extrémité NSSA. Dans le schéma de réseau précédent, la zone 2 a été configurée en tant que NSSA totalement stub avec la area 2 nssa no-summary commande sur l'ABR NSSA. Cela empêche n'importe quelle route de résumé externe au système autonome de type 5 ou de type 3 de se propager dans la zone 2.

Différences entre les zones normales, de stub, de stub total et NSSA

Ce tableau montre les différences entre les types de zones définis dans ce document :

| Zone |

Restriction |

| Normal |

Aucune |

| Tampon |

Aucune LSA externe AS de type 4 ou 5 n'est autorisée. |

| Stub total |

Aucune LSA de type 3, 4 ou 5 autorisée à l'exception de la route de résumé par défaut. |

| NSSA |

Aucune LSA externe au système autonome de type 5 n'est autorisée, mais les LSA de type 7 qui se convertissent en LSA de type 5 au niveau du routeur ABR NSSA peuvent traverser. |

| Stub total NSSA |

Aucune LSA de type 3, 4 ou 5, à l’exception de la route récapitulative par défaut, mais les LSA de type 7 qui se convertissent en type 5 au niveau du routeur ABR NSSA sont autorisées. |

Référez-vous à la section Types de zones OSPF de Comment OSPF génère-t-il des routes par défaut afin d'en savoir plus sur les différents types de zones.

Liaisons virtuelles

Toutes les zones dans un système autonome OSPF doivent être physiquement connectées à la zone de dorsale principale (zone 0). Dans certains cas où cette connexion physique n'est pas possible, vous pouvez utiliser une liaison virtuelle pour vous connecter à la dorsale principale par le biais d'une zone non principale. Comme mentionné précédemment, vous pouvez également utiliser des liens virtuels pour connecter deux parties d’un réseau fédérateur partitionné à travers un réseau non fédérateur. La zone par laquelle vous configurez la liaison virtuelle, connue sous le nom de zone de transit, doit avoir des informations de routage complètes. La zone de transit ne peut pas être une zone de stub.

Utilisez la area area-id virtual-link router-id commande afin de configurer une liaison virtuelle, où area-id est l'ID de zone attribué à la zone de transit (il peut s'agir d'une adresse IP valide ou d'une valeur décimale), et où router-id est l'ID de routeur associé au voisin de la liaison virtuelle. Dans cet exemple, la liaison virtuelle connecte la zone 7 à la dorsale principale par le biais de la zone 5 :

Dans cet exemple, la liaison virtuelle est créée entre les routeurs avec l'ID de routeur 10.1.1.1 et l'ID de routeur 10.2.2.2. Afin de créer la liaison virtuelle, configurez la sous-area 5 virtual-link 2.2.2.2commande sur le routeur 10.1.1.1 et la sous-area 5 virtual-link 1.1.1.1commande sur le routeur 10.2.2.2. Référez-vous à Configuration de l'authentification OSPF sur une liaison virtuelle pour plus d'informations.

Informations connexes

Commentaires

Commentaires