Introduction

Ce document décrit les étapes de configuration de la communication JMX sécurisée sur Customer Voice Portal (CVP) version 12.0.

Contribué par Balakumar Manimaran, ingénieur TAC Cisco.

Conditions préalables

Conditions requises

Cisco vous recommande de prendre connaissance des rubriques suivantes :

Components Used

Les informations de ce document sont basées sur la version 12.0 de CVP.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Configuration

Générer un certificat signé CA pour le service Web Services Manager (WSM) dans Call Server, VoiceXML (VXML) Server ou Reporting Server

1. Connectez-vous au serveur d'appels ou au serveur VXML, au serveur de rapports ou au serveur WSM. Récupérer le mot de passe de la banque de clés à partir de security.properties fichier à partir de l'emplacement,

C:\Cisco\CVP\conf

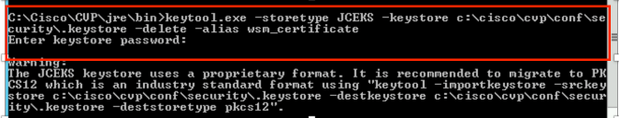

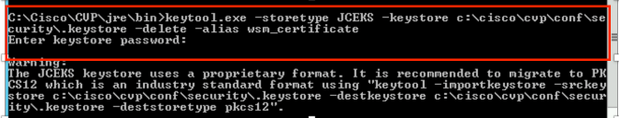

2. Dsupprimer le certificat WSM à l'aide de la commande,

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -delete -alias wsm_certificate

Entrez le mot de passe de la banque de clés lorsque vous y êtes invité.

Note: Répétez l'étape 1 pour Call Server, VXML Server et Reporting Server.

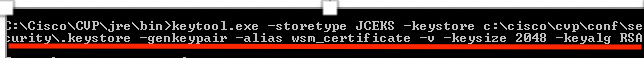

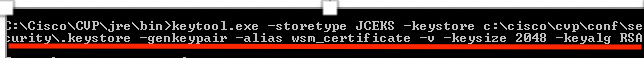

3. Générer un certificat signé par l'autorité de certification (CA) pour le serveur WSM.

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -genkeypair -alias wsm_certificate -v -keysize 2048 -keyalg RSA

Entrez les détails aux invites et tapezYesto confirm, comme indiqué dans l'image ;

Entrez le mot de passe de la banque de clés lorsque vous y êtes invité.

Note: Documentez le nom commun (CN) pour référence future.

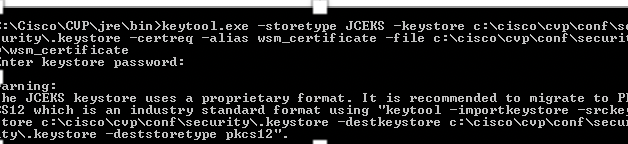

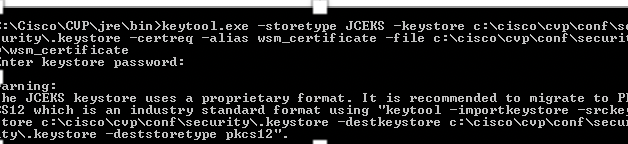

4. Générer la demande de certificat pour l'alias

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -certreq -alias wsm_certificate -file %CVP_HOME%\conf\security\wsm_certificate

5. Signez le certificat sur une CA.

Remarque : Suivez la procédure pour créer un certificat signé par l'autorité de certification à l'aide de l'autorité de certification. Téléchargez le certificat et le certificat racine de l'autorité de certification.

6. Copier le certificat racine et le certificat WSM signé par l'autorité de certification à l'emplacement ;

C:\Cisco\cvp\conf\security\.

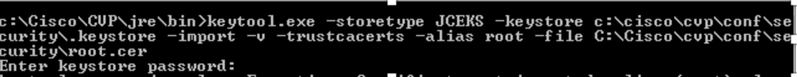

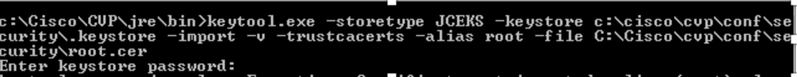

7. Importer le certificat racine

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -import -v -trustcacerts

-alias root -file %CVP_HOME%\conf\security\<filename_of_root_cer>

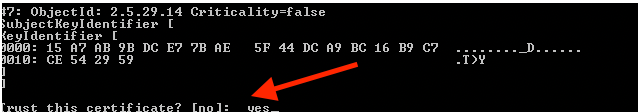

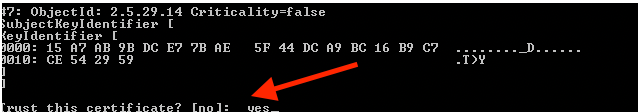

Saisissez le mot de passe de la banque de clés lorsque vous y êtes invité, comme l'illustre l'image ;

AtTrust cette invite de certificats, tapezYes , comme indiqué dans l'image;

8. Importer le certificat WSM signé par l'autorité de certification

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -import -v -trustcacerts

-alias wsm_certificate -file %CVP_HOME%\conf\security\

9. Répétez les étapes 3, 4 et 8 pour Call Server, VXML Server et Reporting Server.

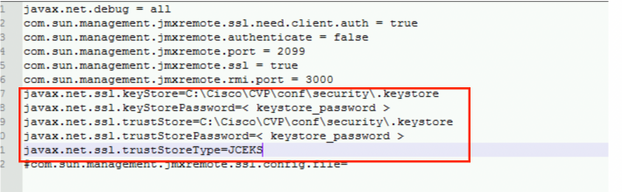

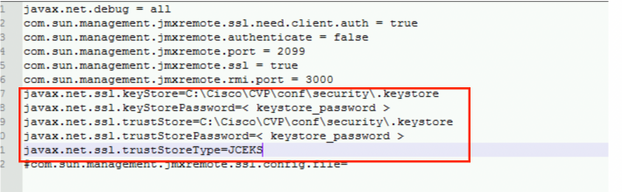

10.Configurer WSM dans CVP

Étape 1.

Accéder à

c:\cisco\cvp\conf\jmx_wsm.conf

Ajoutez ou mettez à jour le fichier comme indiqué et enregistrez-le.

Étape 2.

Exécutez la commande regedit (rt. cliquez sur démarrer > exécuter > tapez regedit) commande

Ajoutez les éléments suivants aux options clés à

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Apache Software Foundation\Procrun 2.0\WebServicesManager\Parameters\Java

11. Configurer JMX du serveur d'appels dans CVP

Accéder à

c:\cisco\cvp\conf\jmx_callserver.conf

Mettre à jour le fichier comme indiqué et enregistrer le fichier

12. Configurez JMX de VXMLServer dans CVP :

Étape 1.

Aller à

c:\cisco\cvp\conf\jmx_vxml.conf

Modifiez le fichier comme indiqué dans l'image et enregistrez-le ;

Étape 2.

Exécutez la commande regedit commande

Ajoutez les éléments suivants aux options clés à

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Apache Software Foundation\Procrun 2.0\VXMLServer\Parameters\Java

Étape 3.

Redémarrez le service Cisco CVP WebServicesManager.

Générer un certificat client signé CA pour WSM

Connectez-vous au serveur d'appels ou au serveur VXML ou au serveur de rapports ou au WSM. Récupérer le mot de passe de la banque de clés à partir desecurity.properties fichier

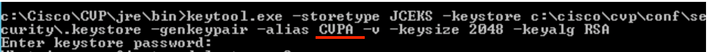

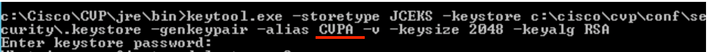

1. Générer un certificat signé par l'autorité de certification pour l'authentification du client

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -genkeypair

-alias <CN of Callserver WSM certificate> -v -keysize 2048 -keyalg RSA

Entrez les détails à l'invite et tapez Oui pour confirmer.

Entrez le mot de passe de la banque de clés lorsque vous y êtes invité, comme l'illustre l'image ;

2.Générer la demande de certificat pour l'alias

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -certreq

-alias <CN of Callserver WSM certificate> -file %CVP_HOME%\conf\security\jmx_client.csr

3. Signer le certificat sur une autorité de certification

Remarque : Suivez la procédure pour créer un certificat signé par une autorité de certification à l'aide de l'autorité de certification. Télécharger le certificat et le certificat racine de l'autorité de certification

4. Copier le certificat racine et le certificat client JMX signé par l'autorité de certification à l'emplacement ;

C:\Cisco\cvp\conf\security\

5. Importer le client JMX signé CA, utiliser la commande ;

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -import -v -trustcacerts

-alias <CN of Callserver WSM certificate> -file %CVP_HOME%\conf\security\<filename of CA-signed JMX Client certificate>

6.Redémarrez le service Cisco CVP VXMLServer.

Répétez la même procédure pour Reporting Server.

Générer un certificat client signé CA pour Operations Console (OAMP)

Connectez-vous au serveur OAMP. Récupérer le mot de passe de la banque de clés à partir de security.propertiesfile

1. Générer un certificat signé par l'autorité de certification pour l'authentification du client avec le WSM du serveur d'appels

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -genkeypair

-alias <CN of Callserver WSM certificate> -v -keysize 2048 -keyalg RSA

2.Générer la demande de certificat pour l'alias

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -certreq

-alias <CN of Callserver WSM certificate> -file %CVP_HOME%\conf\security\jmx.csr

3.Signez le certificat sur une CA . Suivez la procédure pour créer un certificat signé par une autorité de certification à l'aide de l'autorité de certification. Télécharger le certificat et le certificat racine de l'autorité de certification

4.Copier le certificat racine et le certificat client JMX signé par l'autorité de certification sur C:\Cisoc\cvp\conf\security\

5.Importer le certificat racine à l'aide de cette commande ;

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -import -v -trustcacerts

-alias root -file %CVP_HOME%\conf\security\<filename_of_root_cert>

Entrez le mot de passe de la banque de clés lorsque vous y êtes invité. AtTrust cette invite de certificats, typeYes , comme illustré dans l'image,

6. Importer le certificat client JMX signé CA de CVP

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -import -v -trustcacerts

-alias <CN of Callserver WSM certificate> -file %CVP_HOME%\conf\security\<filename_of_your_signed_cert_from_CA>

7.Redémarrez le service Cisco CVP OPSConsoleServer.

8. Connectez-vous à OAMP. Pour activer la communication sécurisée entre OAMP et Call Server ou VXML Server, accédez à . Cochez la case Activer la communication sécurisée avec la console des opérations. Enregistrez et déployez Call Server et VXML Server.

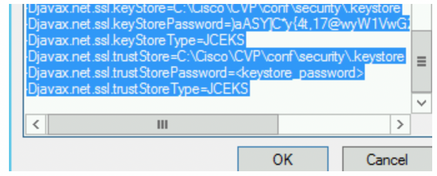

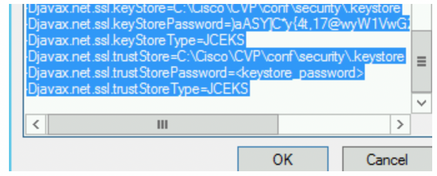

9. Exécutez la commande regedit.

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Apache Software Foundation\Procrun 2.0\OPSConsoleServer\Parameters\Java.

Ajoutez les éléments suivants au fichier et enregistrez-le

-Djavax.net.ssl.trustStore=C:\Cisco\CVP\conf\security\.keystore

-Djavax.net.ssl.trustStorePassword=

-Djavax.net.ssl.trustStoreType=JCEK

Vérification

Connectez CVP Callserver, le serveur VXML et le serveur de rapports à partir du serveur OAMP , effectuez les opérations telles que enregistrer et déployer ou récupérer les détails de la base de données (serveur de rapports) ou toute action d'OAMP à Call/vxml/reporting server.

Dépannage

Il n'existe actuellement aucune information de dépannage spécifique pour cette configuration.

Commentaires

Commentaires