Control de tormentas Nexus 7000: Selección de los valores de supresión adecuados

Opciones de descarga

-

ePub (111.3 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (130.3 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Una tormenta de tráfico ocurre cuando los paquetes inundan la LAN, lo que crea un tráfico excesivo y disminuye el rendimiento de la red. Puede utilizar la función de control de tormentas de tráfico para evitar interrupciones en los puertos de Capa 2 por una tormenta de tráfico de difusión, multidifusión o unidifusión en las interfaces físicas.

El control de tormentas de tráfico (también denominado supresión de tráfico) permite supervisar los niveles del tráfico entrante de difusión, multidifusión y unidifusión durante un intervalo de 10 milisegundos. Durante este intervalo, el nivel de tráfico, que es un porcentaje del ancho de banda total disponible del puerto, se compara con el nivel de control de tormentas de tráfico que configuró. Cuando el tráfico de ingreso alcanza el nivel de control de tormentas de tráfico configurado en el puerto, el control de tormentas de tráfico descarta el tráfico hasta que finaliza el intervalo.

Los números de umbral de control de tormentas de tráfico y el intervalo de tiempo permiten que el algoritmo de control de tormentas de tráfico funcione con diferentes niveles de granularidad. Un umbral más alto permite que más paquetes pasen.

De forma predeterminada, el software Cisco Nexus Operating System (NX-OS) no realiza ninguna acción correctiva cuando el tráfico supera el nivel configurado. Sin embargo, puede configurar una acción de administración de eventos integrados (EEM) para desactivar errores en una interfaz si el tráfico no se apaga (cae por debajo del umbral) en un período determinado

Pautas y limitaciones para el control de tormentas de tráfico

Al configurar el nivel de control de tormentas de tráfico, observe las siguientes pautas y limitaciones:

- Puede configurar el control de tormentas de tráfico en una interfaz de canal de puerto.

- No configure el control de tormentas de tráfico en las interfaces que son miembros de una interfaz de canal de puerto. La configuración del control de tormentas de tráfico en las interfaces configuradas como miembros de un canal de puerto coloca los puertos en un estado suspendido.

- Especifique el nivel como porcentaje del ancho de banda total de la interfaz:

- El nivel puede estar entre 0 y 100.

- La fracción opcional de un nivel puede estar entre 0 y 99.

- El 100% significa que no hay control de tormentas de tráfico.

- El 0% elimina todo el tráfico.

Debido a las limitaciones de hardware y al método por el cual se cuentan los paquetes de diferentes tamaños, el porcentaje de nivel es una aproximación. Dependiendo de los tamaños de las tramas que componen el tráfico entrante, el nivel real aplicado podría diferir del nivel configurado en varios puntos porcentuales.

Configuración predeterminada para el control de tormentas de tráfico

| Parámetros |

Predeterminado |

| Control de tormentas de tráfico |

Inhabilitado |

| Porcentaje de umbral |

100 |

Configuración del Control de Tormentas de Tráfico

Puede establecer el porcentaje de ancho de banda disponible total que puede utilizar el tráfico controlado.

- configure terminal

- interfaz { ethernet ranura/puerto | port-channel número}

- control de tormentas {difusión | multicast (multidifusión) | unidifusión} ‘nivel’ porcentaje[.fracción]

Nota: El control de tormentas de tráfico utiliza un intervalo de 10 milisegundos que puede afectar el comportamiento del control de tormentas de tráfico.

Verificación de la Configuración del Control de Tormentas de Tráfico

Para mostrar la información de configuración del control de tormentas de tráfico, realice una de las siguientes tareas:

| Comando |

Propósito |

| show interface [ ethernet ranura/puerto | port-channel número] counters storm-control |

Muestra la configuración del control de tormentas de tráfico para las interfaces. |

| show running-config interface |

Muestra la configuración del control de tormentas de tráfico. |

Supervisión de los contadores de control de tormentas de tráfico

Puede supervisar los contadores que mantiene el dispositivo Cisco NX-OS para la actividad de control de tormentas de tráfico.

switch# show interface counters storm-control

Control de tormentas Nexus 7000: Selección de los valores de supresión adecuados

Para ayudar al cliente a seleccionar el valor de umbral adecuado, esta sección proporciona información sobre la lógica detrás del uso de los valores de umbral.

Nota: la información presentada aquí no proporciona números de prácticas recomendadas, pero el cliente puede llegar a una decisión lógica después de consultar la información.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Nexus 7700 con versión 6.2.12 y posteriores.

- Tarjeta de línea de la serie F3.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

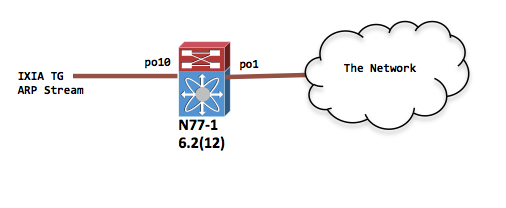

Prueba de laboratorio

El control de tormentas es un mecanismo de supresión de tráfico que se aplica al tráfico de ingreso en un puerto determinado.

N77-1(config-if)# sh port-c sum

1 Po1(SU) Eth LACP Eth2/4(P)

10 Po10(SU) Eth LACP Eth1/1(P)

interface port-channel1

switchport

interface port-channel10

switchport

Escenario 1: La tasa de supresión es del 0,01%

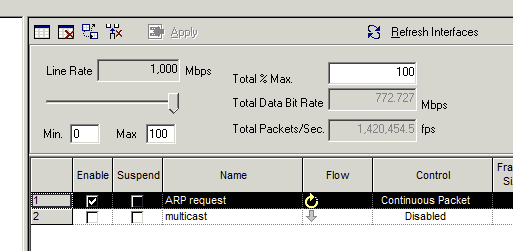

La tasa de tráfico de entrada se establece en 1 Gbps de tráfico de solicitud ARP

Config

interface port-channel10

nivel de broadcast de control de tormentas 0.01

instantánea IXIA para referencia

N77-1(config-if)# sh int po10 | in rate | in "30 sec" 30 seconds input rate 954649416 bits/sec, 1420607 packets/sec 30 seconds output rate 1856 bits/sec, 0 packets/sec input rate 954.82 Mbps, 1.42 Mpps; output rate 1.97 Kbps, 0 pps N77-1(config-if)# sh int po1 | in rate | in "30 sec" 30 seconds input rate 8656 bits/sec, 8 packets/sec 30 seconds output rate 853632 bits/sec, 1225 packets/sec >>>> Output rate is ~ 1200 pps input rate 8.74 Kbps, 8 pps; output rate 875.32 Kbps, 1.22 Kpps N77-1# sh int po10 counters storm-control

--------------------------------------------------------------------------------

Port UcastSupp % McastSupp % BcastSupp % TotalSuppDiscards

--------------------------------------------------------------------------------

Po10 100.00 100.00 0.01 67993069388

Las caídas del control de tormentas se muestran como referencia.

Escenario 2: La tasa de supresión es del 0,1%

La tasa de tráfico de entrada se establece en 1 Gbps de tráfico de solicitud ARP

Config

interface port-channel10

nivel de broadcast de control de tormentas 0.10

Sólo voy a mostrar la interfaz de salida ya que la interfaz de ingreso po10 tiene la misma velocidad de tráfico entrante de 1 gbps

N77-1(config-if)# sh int po1 | in rate | in "30 sec"

30 seconds input rate 8840 bits/sec, 8 packets/sec

30 seconds output rate 8253392 bits/sec, 12271 packets/sec >>>> Output rate is ~ 12k pps

Escenario 3: La tasa de supresión es del 1%

La tasa de tráfico de entrada se establece en 1 Gbps de tráfico de solicitud ARP

Config

interface port-channel10

nivel 1 de broadcast de control de tormentas

Sólo voy a mostrar la interfaz de salida ya que la interfaz de ingreso po10 tiene la misma velocidad de tráfico entrante de 1 gbps

N77-1(config-if)# sh int po1 | in rate

30 seconds input rate 8784 bits/sec, 7 packets/sec

30 seconds output rate 86601056 bits/sec, 129293 packets/sec >>>> Output rate is ~ 120k pps

input rate 8.78 Kbps, 7 pps; output rate 86.60 Mbps, 129.29 Kpps

Escenario 4: La tasa de supresión es del 10%

La tasa de tráfico de entrada se establece en 1 Gbps de tráfico de solicitud ARP

Config

interface port-channel10

nivel de broadcast de control de tormentas 10.00

N77-1(config-if)# sh int po1 | in rate

30 seconds input rate 8496 bits/sec, 7 packets/sec

30 seconds output rate 839570968 bits/sec, 1249761 packets/sec >>>> Output rate is ~ 1.2mil pps

input rate 8.50 Kbps, 7 pps; output rate 839.57 Mbps, 1.25 Mpps

Resumen

Todos los escenarios anteriores tratan con el flujo de tráfico sostenido posiblemente causado por un loop o un NIC que funciona mal. El control de tormentas es efectivo en este escenario en cuanto a la velocidad que limita el tráfico antes de que se inyecte en la red. Los diferentes niveles de supresión indican cuánta cantidad de tráfico se inyectará en su red.

Cuando el control de tormentas está en su lugar, ¿haría que ARP normal se descarte si mantiene el umbral en un nivel agresivo?

Hay algunas cosas que hay que considerar

- En primer lugar, si ARP se pierde la primera vez, siempre hay reintentos iniciados por la capa de aplicación, por lo que las posibilidades de que ARP se resuelva durante los reintentos posteriores son mayores y conducirán a una resolución correcta de IP a MAC.

- El control de tormentas es un regulador de ingreso y debe aplicarse lo más cerca posible del borde. Por lo tanto, puede tratarse de un host físico o de un clúster de VM. Si un host, entonces el número de ARP no es realmente un problema durante un escenario de trabajo normal. Si se trata de un clúster de VM, es posible que tenga cierto número de hosts pero, de nuevo, nada que indique un dominio de capa 2 completo detrás de un puerto de borde.

- Si aplica la configuración de control de tormentas en los puertos de núcleo, tenga en cuenta cómo se puede agregar el tráfico de broadcast antes de que llegue a la capa de núcleo.

Volviendo a nuestras pruebas: para el tráfico ARP con ráfagas, aquí están algunas de las pruebas

Prueba 1: Ráfaga de 5000 paquetes a ráfaga única de 5000 pps

Nivel de supresión 0,01%

Config

interface port-channel10

nivel de broadcast de control de tormentas 0.01

N77-1# sh int po10

port-channel10 is up

admin state is up

RX

12985158 unicast packets 27 multicast packets 5000 broadcast packets

12990674 input packets 1091154042 bytes

0 jumbo packets 2560 storm suppression packets

N77-1#Sh int po1

port-channel1 is up

admin state is up

TX

0 unicast packets 507 multicast packets 2440 broadcast packets

N77-1(config-if)# sh int po10 counters storm-control

--------------------------------------------------------------------------------

Port UcastSupp % McastSupp % BcastSupp % TotalSuppDiscards

--------------------------------------------------------------------------------

Po10 100.00 100.00 0.01 2560

Lo anterior muestra 2560 paquetes ARP descartados. Por supuesto, si tiene 5000 hosts detrás de una interfaz, entonces la mitad de ellos pasan durante la primera iteración y la segunda mitad pasará durante la siguiente o así sucesivamente. Si su aplicación sólo está enviando una solicitud ARP para obtener la resolución de IP a MAC, es posible que la aplicación deba modificarse para retransmitir las solicitudes ARP si no hay respuesta. En este caso, consulte con el proveedor de aplicaciones para obtener ayuda para cambiar este comportamiento.

Prueba 2: Ráfaga de 5000 paquetes a ráfaga única de 50000 pps

Nivel de supresión 0,01%

Config

interface port-channel10

nivel de broadcast de control de tormentas 0.01

N77-1(config-if)# sh int po10

port-channel10 is up

admin state is up

RX

0 unicast packets 19 multicast packets 5000 broadcast packets

5019 input packets 435550 bytes

0 jumbo packets 3771 storm suppression packets

N77-1(config-if)# sh int po1

port-channel1 is up

admin state is up

TX

0 unicast packets 712 multicast packets 1229 broadcast packets

N77-1(config-if)# sh int po10 counters storm-control

--------------------------------------------------------------------------------

Port UcastSupp % McastSupp % BcastSupp % TotalSuppDiscards

--------------------------------------------------------------------------------

Po10 100.00 100.00 0.01 3771

En el resultado anterior hay un mayor número de caídas debido a la mayor velocidad de ráfaga de paquetes.

Se ven resultados similares a medida que la velocidad de pps aumenta para 5000 ráfagas de paquetes a 100 kpps hasta una velocidad de paquetes de 1 gbps

Hay disponibles las siguientes opciones para la detección de la condición de tormenta.

Alertas en el plano de datos:

- La configuración del control de tormentas genera un mensaje syslog para las alertas y puede vincular EEM para generar trampas SNMP (Simple Network Management Protocol) o cerrar el puerto como una acción preventiva.

Alertas en el plano de control:

- Configure la opción 'logging drop threshold':

En Nexus 7k hay un policy-map predeterminado - plano de control:

Este mapa de políticas regula qué tráfico pasa a la CPU. Dentro de este policy-map puede ver una clase que regula cuánto ARP va a la CPU.

La configuración del 'umbral de caída de registro' bajo esta clase notificará cualquier infracción en syslog, puede utilizar EEM para generar la trampa SNMP.

- Sondeo de MIB de Control Plane Policing (CoPP)

A partir de NX-OS 6.2(2), CoPP admite Cisco Class-Based QoS MIB (cbQoSMIB) y todos sus elementos se pueden supervisar mediante SNMP

Conclusión

El control de tormentas es la función útil que evita las interrupciones en los puertos de Capa 2 por una tormenta de tráfico de difusión, multidifusión o unidifusión en las interfaces físicas. Esta función controla la tormenta en el plano de datos antes de que afecte al plano de control y a la CoPP.

Con la colaboración de ingenieros de Cisco

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios