Ejemplo de Configuración de Acceso ASA al ASDM desde una Interfaz Interna sobre un Túnel VPN

Opciones de descarga

-

ePub (119.3 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (103.0 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

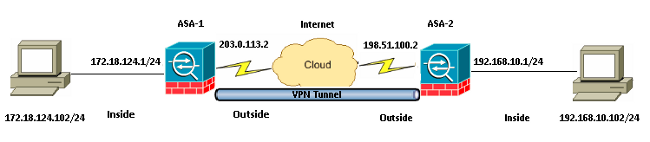

Este documento describe cómo configurar un túnel VPN de LAN a LAN con el uso de dos firewalls Cisco Adaptive Security Appliance (ASA). Cisco Adaptive Security Device Manager (ASDM) se ejecuta en el ASA remoto a través de la interfaz externa en el lado público y cifra el tráfico de la red normal y el ASDM. ASDM es una herramienta de configuración basada en navegador diseñada para ayudarlo a configurar y monitorear su firewall ASA con una GUI. No es necesario tener un amplio conocimiento de la CLI del firewall ASA.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Cifrado IPSec

- ASDM de Cisco

Nota: asegúrese de que todos los dispositivos que se utilizan en su topología cumplen los requisitos que se describen en la Guía de instalación de hardware de Cisco ASA serie 5500.

Sugerencia: Consulte el artículo Introducción al cifrado de seguridad IP (IPSec) de Cisco para familiarizarse con el cifrado IPsec básico.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Software de firewall Cisco ASA versión 9.x.

- ASA-1 y ASA-2 son firewalls Cisco ASA 5520

- ASA 2 utiliza ASDM versión 7.2(1)

Nota: Cuando se le solicita un nombre de usuario y una contraseña para el ASDM, los valores predeterminados no requieren un nombre de usuario. Si se configuró previamente una contraseña de habilitación, ingrese esa contraseña como la contraseña de ASDM. Si no hay una contraseña de habilitación, deje las entradas de nombre de usuario y contraseña en blanco y haga clic en Aceptar para continuar.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). If your network is live, make sure that you understand the potential impact of any command.

Configurar

Utilice la información que se describe en esta sección para configurar las funciones que se describen en este documento.

Diagrama de la red

Configuraciones

Esta es la configuración que se utiliza en ASA-1:

ASA-1

ASA Version 9.1(5)

!

hostname ASA-1

!

interface GigabitEthernet0/0

nameif outside

security-level 0

ip address 203.0.113.2 255.255.255.0

!

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 172.18.124.1 255.255.255.0

!

!--- Traffic matching ACL 101 is punted to VPN

!--- Encrypt/Decrypt traffic matching ACL 101

access-list 101 extended permit ip 172.18.124.0 255.255.255.0 192.168.10.0

255.255.255.0

!--- Do not use NAT

!--- on traffic matching below Identity NAT

object network obj_192.168.10.0

subnet 192.168.10.0 255.255.255.0

object network obj_172.18.124.0

subnet 172.18.124.0 255.255.255.0

nat (inside,outside) source static obj_172.18.124.0 obj_172.18.124.0 destination

static obj_192.168.10.0 obj_192.168.10.0 no-proxy-arp route-lookup

!--- Configures a default route towards the gateway router.

route outside 0.0.0.0 0.0.0.0 203.0.113.252 1

!--- Point the configuration to the appropriate version of ASDM in flash

asdm image asdm-722.bin

!--- Enable the HTTP server required to run ASDM.

http server enable

!--- This is the interface name and IP address of the host or

!--- network that initiates the HTTP connection.

http 172.18.124.102 255.255.255.255 inside

!--- Implicitly permit any packet that came from an IPsec

!--- tunnel and bypass the checking of an associated access-group

!--- command statement for IPsec connections.

sysopt connection permit-vpn

!--- Specify IPsec (phase 2) transform set.

!--- Specify IPsec (phase 2) attributes.

crypto ipsec ikev1 transform-set vpn esp-3des esp-md5-hmac

crypto ipsec security-association pmtu-aging infinite

crypto map vpn 10 match address 101

crypto map vpn 10 set peer 198.51.100.2

crypto map vpn 10 set ikev1 transform-set vpn

crypto map vpn interface outside

!--- Specify ISAKMP (phase 1) attributes.

crypto ikev1 enable outside

crypto ikev1 policy 10

authentication pre-share

encryption 3des

hash sha

group 2

lifetime 86400

!--- Specify tunnel-group ipsec attributes.

tunnel-group 198.51.100.2 type ipsec-l2l

tunnel-group 198.51.100.2 ipsec-attributes

ikev1 pre-shared-key cisco

Esta es la configuración que se utiliza en ASA-2:

ASA-2

ASA Version 9.1(5)

!

hostname ASA-2

!

interface GigabitEthernet0/0

nameif outside

security-level 0

ip address 198.51.100.2 255.255.255.0

!

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 192.168.10.1 255.255.255.0

!

!--- Traffic matching ACL 101 is punted to VPN

!--- Encrypt/Decrypt traffic matching ACL 101

access-list 101 extended permit ip 192.168.10.0 255.255.255.0 172.18.124.0

255.255.255.0

!--- Do not use NAT

!--- on traffic matching below Identity NAT

object network obj_192.168.10.0

subnet 192.168.10.0 255.255.255.0

object network obj_172.18.124.0

subnet 172.18.124.0 255.255.255.0

nat (inside,outside) source static obj_192.168.10.0 obj_192.168.10.0 destination

static obj_172.18.124.0 obj_172.18.124.0 no-proxy-arp route-lookup

!--- Configures a default route towards the gateway router.

route outside 0.0.0.0 0.0.0.0 198.51.100.252 1

!--- Point the configuration to the appropriate version of ASDM in flash

asdm image asdm-722.bin

!--- Enable the HTTP server required to run ASDM.

http server enable

!--- This is the interface name and IP address of the host or

!--- network that initiates the HTTP connection.

http 192.168.10.102 255.255.255.255 inside

!--- Add an aditional 'http' configuration to allow the remote subnet

!--- to access ASDM over the VPN tunnel

http 172.18.124.0 255.255.255.0 outside

!--- Implicitly permit any packet that came from an IPsec

!--- tunnel and bypass the checking of an associated access-group

!--- command statement for IPsec connections.

sysopt connection permit-vpn

!--- Specify IPsec (phase 2) transform set.

!--- Specify IPsec (phase 2) attributes.

crypto ipsec ikev1 transform-set vpn esp-3des esp-md5-hmac

crypto ipsec security-association pmtu-aging infinite

crypto map vpn 10 match address 101

crypto map vpn 10 set peer 203.0.113.2

crypto map vpn 10 set ikev1 transform-set vpn

crypto map vpn interface outside

!--- Specify ISAKMP (phase 1) attributes.

crypto ikev1 enable outside

crypto ikev1 policy 10

authentication pre-share

encryption 3des

hash sha

group 2

lifetime 86400

!--- Specify tunnel-group ipsec attributes.

tunnel-group 203.0.113.2 type ipsec-l2l

tunnel-group 203.0.113.2 ipsec-attributes

ikev1 pre-shared-key cisco

Acceso a ASDM/SSH a través de un túnel VPN

Para acceder a ASDM a través de la interfaz interna de ASA-2 desde la red interna de ASA-1, debe utilizar el comando que se describe aquí. Este comando sólo se puede utilizar para una interfaz. En ASA-2, configure management-access con el comando management-access inside:

management-access

Verificación

Esta sección proporciona información que puede utilizar para verificar que su configuración funcione correctamente.

Nota: Cisco CLI Analyzer (sólo para clientes registrados) admite ciertos comandos show. Utilice el Analizador de Cisco CLI para ver un análisis de los resultados del comando show.

Utilice estos comandos para verificar su configuración:

- Ingrese el comando show crypto isakmp sa/show isakmp sa para verificar que la Fase 1 se establezca correctamente.

- Ingrese el comando show crypto ipsec sa para verificar que la Fase 2 se establezca correctamente.

Resumen de Comandos

Una vez que se ingresan los comandos VPN en los ASA, se establece un túnel VPN cuando el tráfico pasa entre la PC ASDM (172.18.124.102) y la interfaz interior de ASA-2 (192.168.10.1). En este punto, el PC ASDM puede alcanzar https://192.168.10.1 y comunicarse con la interfaz ASDM de ASA-2 a través del túnel VPN.

Troubleshoot

Esta sección proporciona información que puede utilizar para resolver problemas de su configuración.

Nota: Refiérase al artículo Problemas de Conexión de ASA al Cisco Adaptive Security Device Manager de Cisco para resolver problemas relacionados con ASDM.

Ejemplo de resultado del comando debug

Ingrese el comando show crypto isakmp sa para ver el túnel formado entre 198.51.100.2 y 203.0.113.2:

ASA-2(config)# show crypto isakmp sa

IKEv1 SAs:

Active SA: 1

Rekey SA: 0 (A tunnel will report 1 Active and 1 Rekey SA during rekey)

Total IKE SA: 1

1 IKE Peer: 203.0.113.2

Type : L2L Role : initiator

Rekey : no State : MM_ACTIVE

Ingrese el comando show crypto ipsec sa para ver el túnel que pasa el tráfico entre 192.168.10.0 255.255.255.0 y 172. 18.124.0 255.255.255.0:

ASA-2(config)# show crypto ipsec sa

interface: outside

Crypto map tag: vpn, seq num: 10, local addr: 198.51.100.2

access-list 101 extended permit ip 192.168.10.0 255.255.255.0

172.18.124.0 255.255.255.0

local ident (addr/mask/prot/port): (192.168.10.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (172.18.124.0/255.255.255.0/0/0)

current_peer: 203.0.113.2

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 5, #pkts comp failed: 0, #pkts decomp failed: 0

#pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

#TFC rcvd: 0, #TFC sent: 0

#Valid ICMP Errors rcvd: 0, #Invalid ICMP Errors rcvd: 0

#send errors: 0, #recv errors: 0

local crypto endpt.: 198.51.100.2/0, remote crypto endpt.: 203.0.113.2/0

path mtu 1500, ipsec overhead 58(36), media mtu 1500

PMTU time remaining (sec): 0, DF policy: copy-df

ICMP error validation: disabled, TFC packets: disabled

current outbound spi: DDE6AD22

current inbound spi : 92425FE5

inbound esp sas:

spi: 0x92425FE5 (2453823461)

transform: esp-3des esp-md5-hmac no compression

in use settings ={L2L, Tunnel, IKEv1, }

slot: 0, conn_id: 28672, crypto-map: vpn

sa timing: remaining key lifetime (kB/sec): (4373999/28658)

IV size: 8 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x0000003F

outbound esp sas:

spi: 0xDDE6AD22 (3722882338)

transform: esp-3des esp-md5-hmac no compression

in use settings ={L2L, Tunnel, IKEv1, }

slot: 0, conn_id: 28672, crypto-map: vpn

sa timing: remaining key lifetime (kB/sec): (4373999/28658)

IV size: 8 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x00000001

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

25-Aug-2014 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Dinkar SharmaIngeniero del TAC de Cisco

- Prashant JoshiIngeniero del TAC de Cisco

- Magnus MortensenIngeniero del TAC de Cisco

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios