Introducción

Este documento describe cómo configurar la replicación en Hyperflex.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Unified Computing System Manager (UCSM)

- HyperFlex

- vCenter

- Redes

- DNS

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- HyperFlex Connect 5.0.2d

- Clúster de expansión de hiperflex

- Clúster estándar Hyperflex

- UCSM 4.2(1l)

- vCenter 7.0 U3

Nota: para que la protección de datos tenga la misma versión de la plataforma de datos Hyperflex en ambos clústeres, el clúster puede ser de un tamaño y tipo diferentes.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

Hyperflex Data Protection le proporciona un plan de recuperación ante desastres. Le permite tener instantáneas automáticas que se replican en el clúster remoto. Las instantáneas de las máquinas virtuales protegidas se envían al clúster remoto en función de la frecuencia configurada en el clúster. Sin embargo, sólo la instantánea tomada más recientemente permanece en el clúster de destino.

Información general adicional

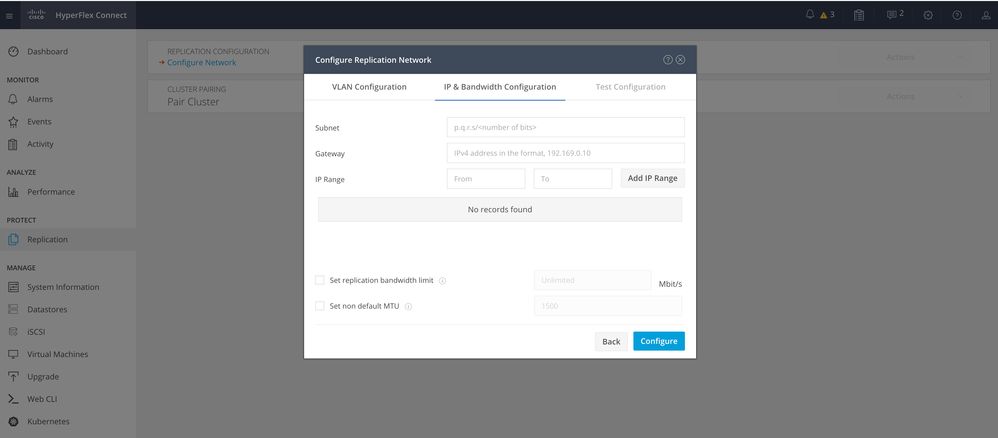

- Se recomienda, al configurar el rango de IP, asignar más IP que nodos presentes en el clúster en caso de que se planee una expansión en el futuro.

- MTU debe ser el mismo en ambos extremos.

- La red de replicación debe utilizar la misma subred IP en ambos clústeres a lo largo de la misma VLAN.

Procedimiento

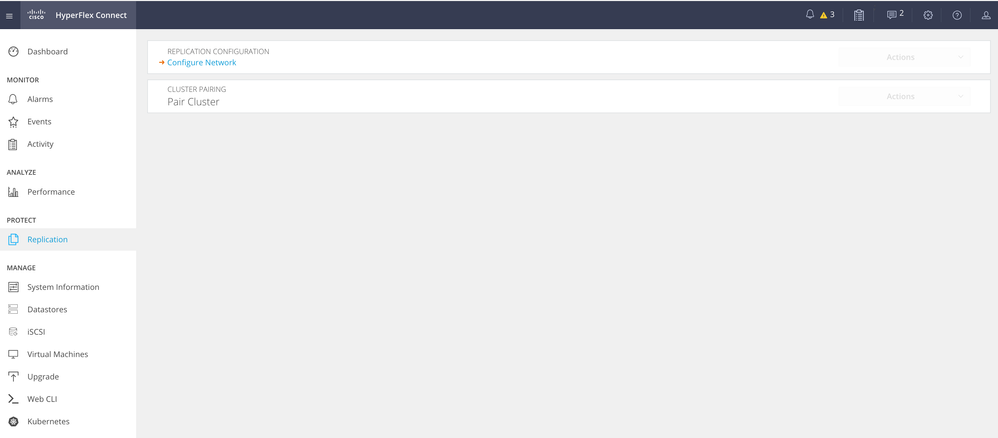

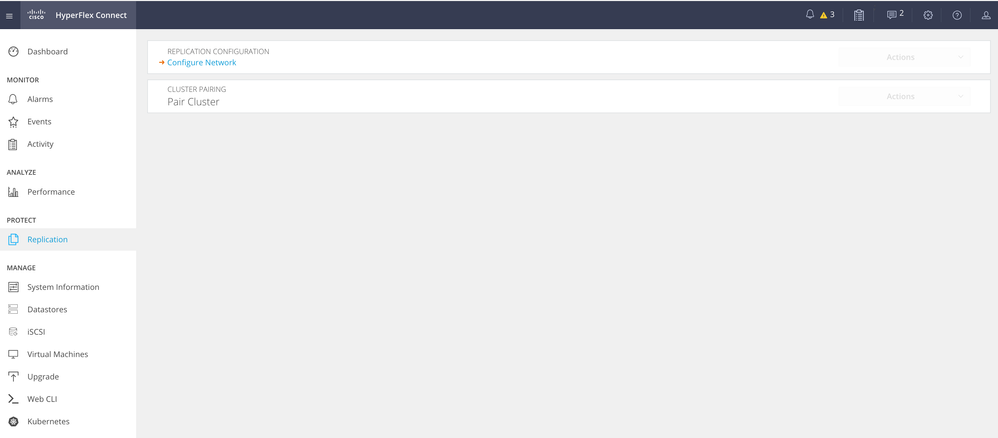

Paso 1. Inicie sesión en el sistema Hyperflex y vaya a la opción Replicación en el panel de acción izquierdo:

Opción de replicación

Opción de replicación

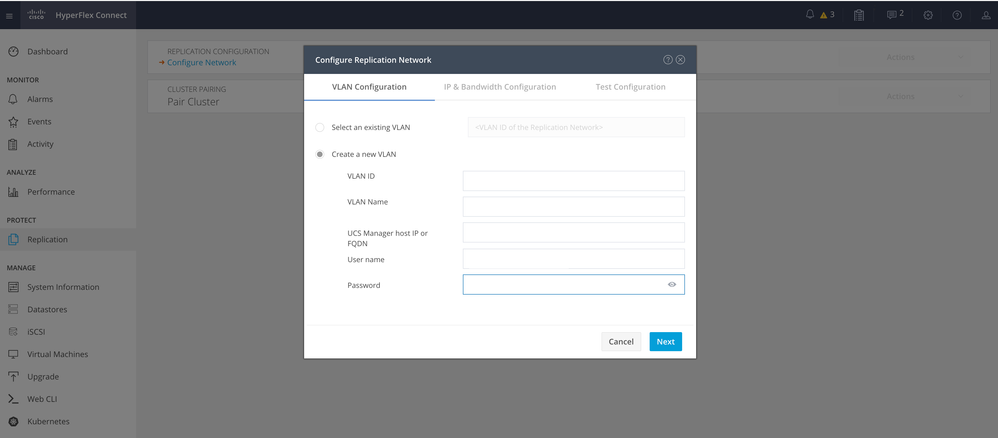

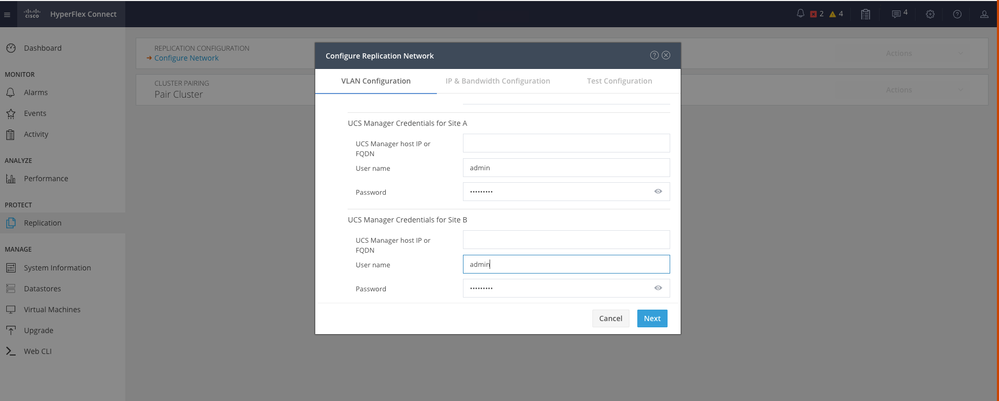

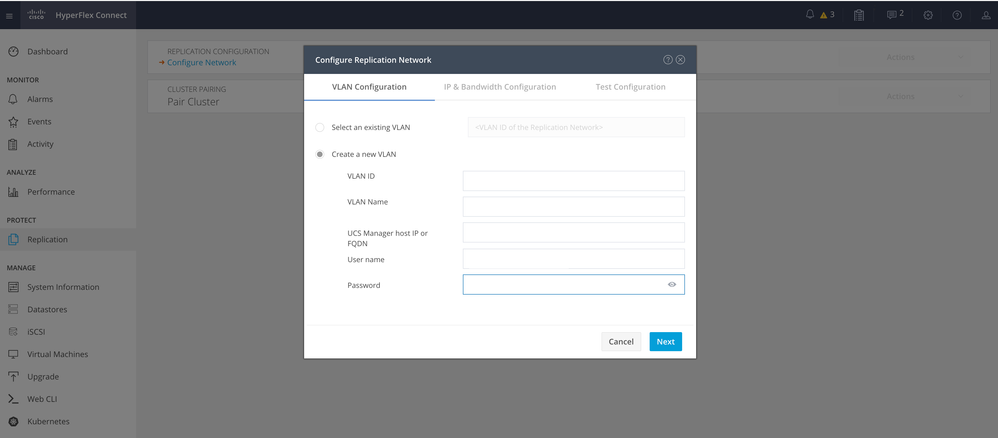

Paso 2. Haga clic en la opción Configure Network, rellene la información de cada uno de los campos y haga clic en Next:

Configurar red de replicación

Configurar red de replicación

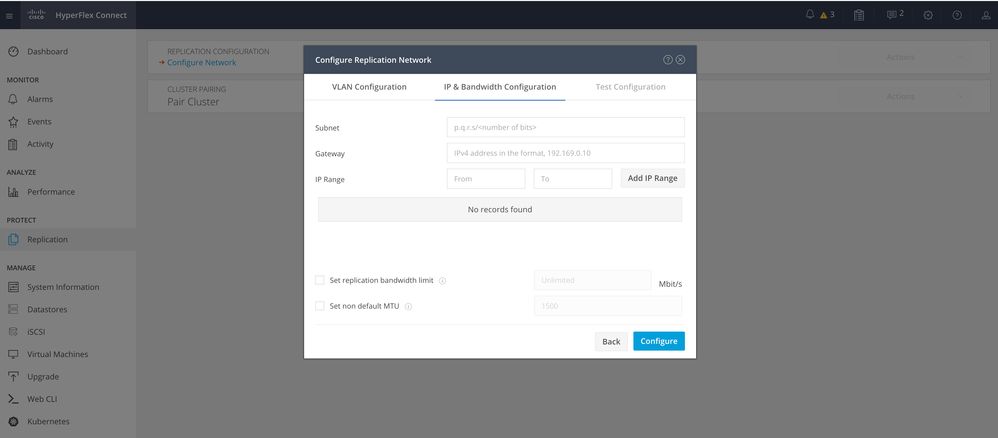

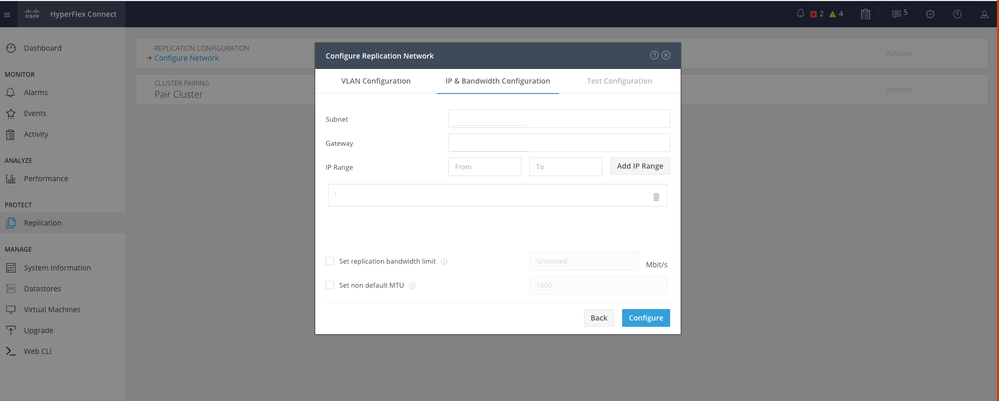

Paso 3. Establezca la información IP para la red de replicación, agregando la subred, la gateway y el rango de IP. Una vez asignado el intervalo IP, haga clic en Add IP Range y, a continuación, haga clic en Configure.

Configurar red de replicación

Configurar red de replicación

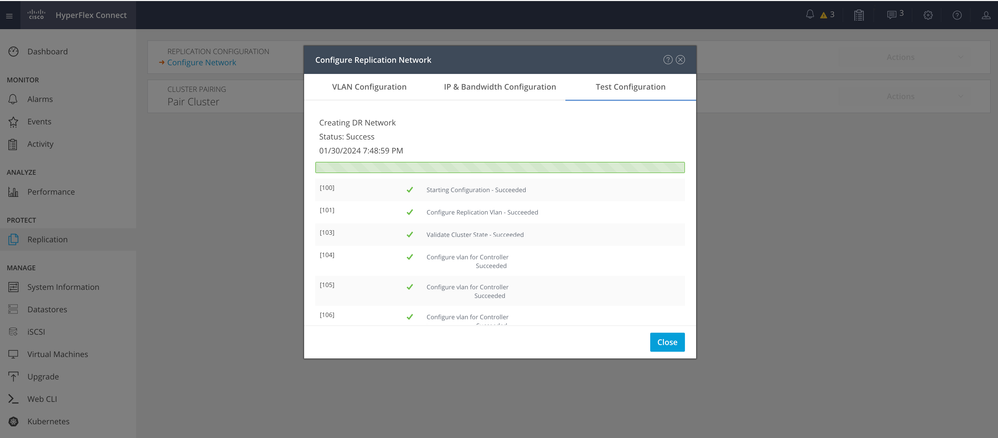

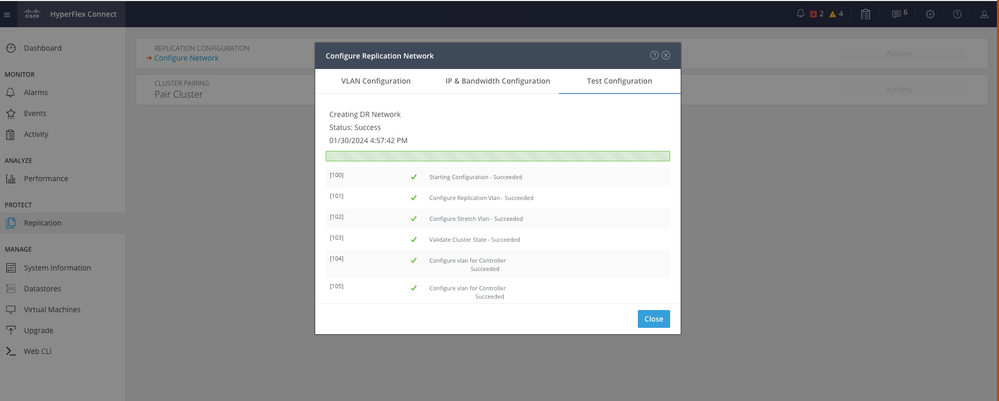

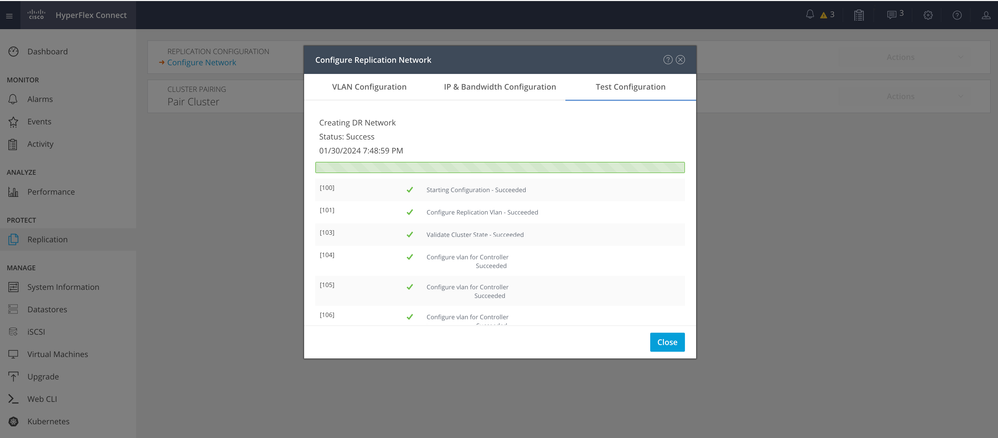

Paso 4. La configuración se valida y se aplica. Una vez completada, haga clic en Cerrar:

Configuración de red DR

Configuración de red DR

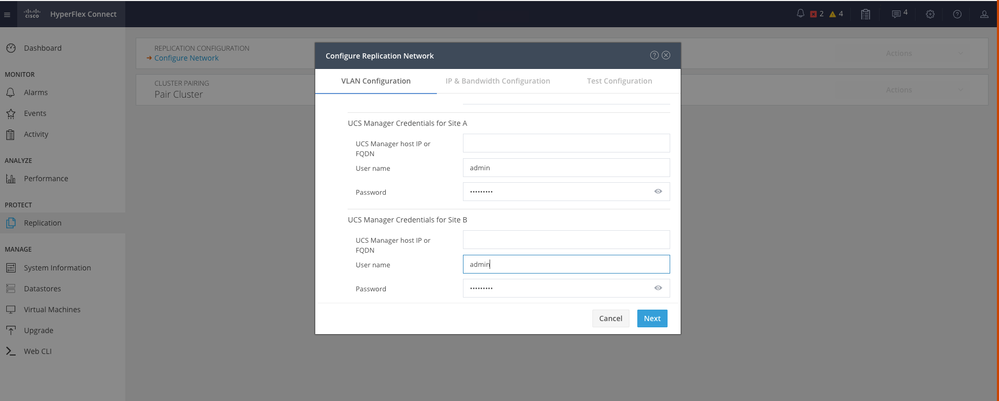

Paso 5. Configure la red en el otro clúster. Para este ejemplo, el segundo clúster es elástico, por lo que se requieren ambas credenciales de UCSM. Rellene la información según corresponda y haga clic en Next:

Segunda configuración de red de clúster

Segunda configuración de red de clúster

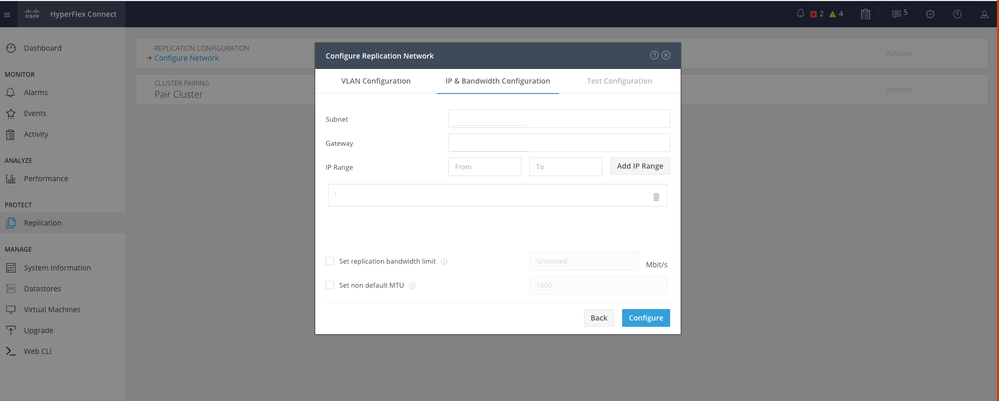

Paso 6. Establezca la información IP para la red de replicación en el segundo clúster, agregando la misma subred, gateway e intervalo IP. Una vez asignado el intervalo IP, haga clic en Add IP Range y, a continuación, haga clic en Configure:

Configuración del Segundo Clúster de Red

Configuración del Segundo Clúster de Red

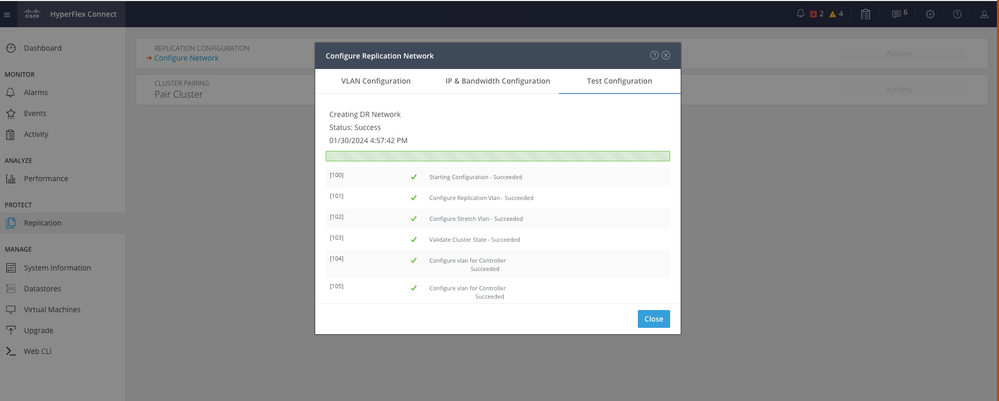

Paso 7. Cuando la configuración se haya completado, aparecerá un estado correcto y, a continuación, haga clic en Cerrar:

Segundo clúster de configuración de red DR

Segundo clúster de configuración de red DR

Nota: Una vez configurada la red, se recomienda realizar una prueba de red entre los dos clústeres para confirmar que pueden comunicarse entre sí. Utilice ping para probar la disponibilidad de las IP entre las interfaces eth2.

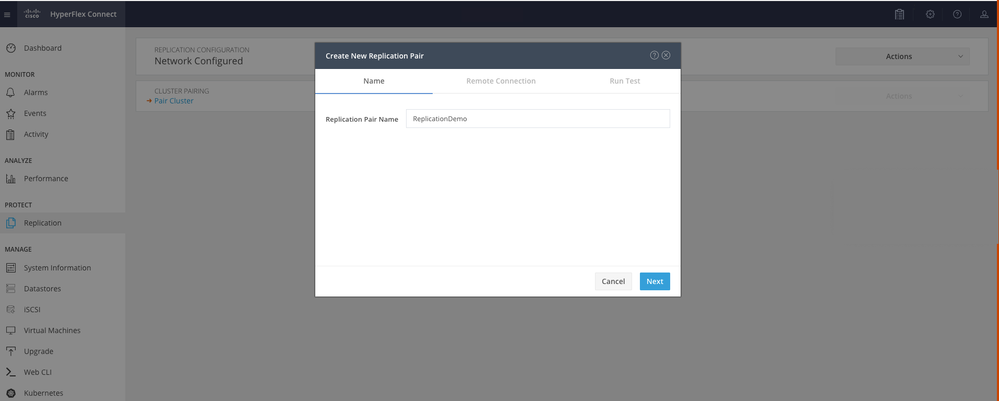

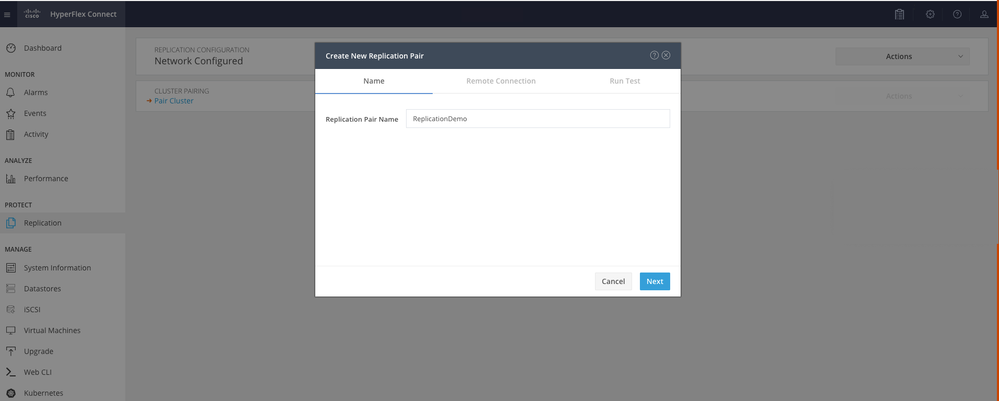

Paso 7. Para crear el par de replicación, haga clic en Replicación y luego haga clic en Vincular clúster en la opción Vinculación de clústeres. Asigne un nombre para el Nombre del Par de Replicación y haga clic en Siguiente:

Par de replicación

Par de replicación

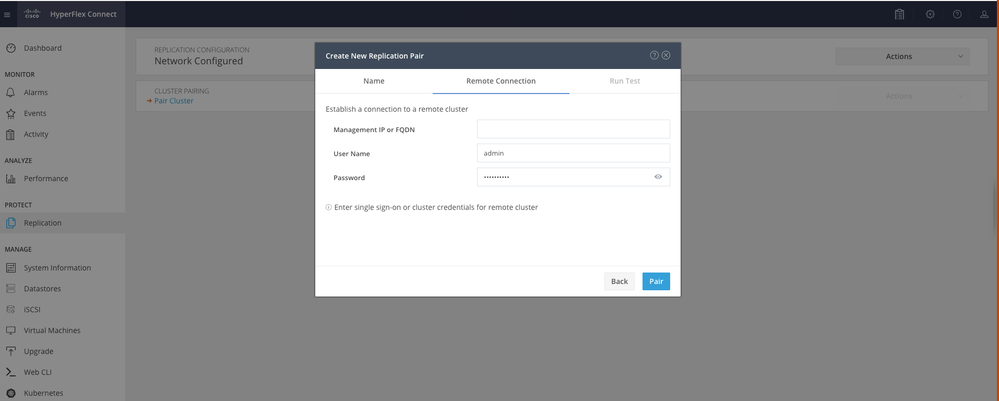

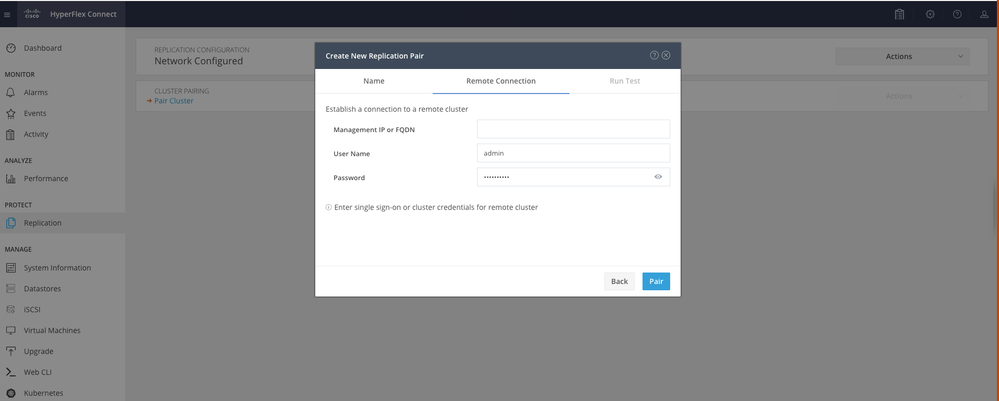

Paso 8. Proporcione la IP de administración del clúster o FQDN para que el clúster sea el par de replicación y, a continuación, haga clic en Vincular:

Clúster de emparejamiento

Clúster de emparejamiento

m

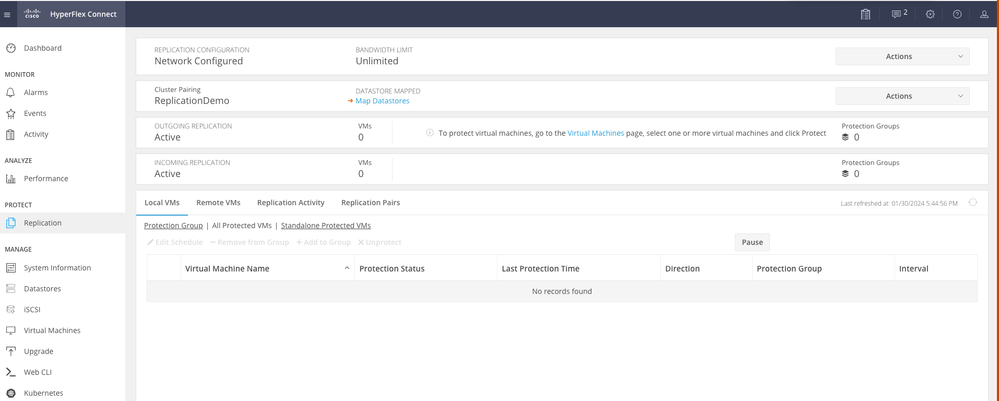

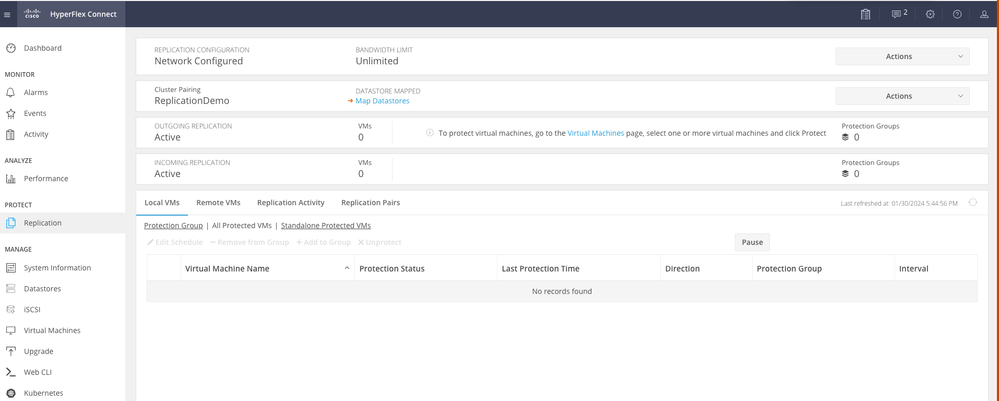

Paso 8. Una vez que se han emparejado los clústeres, todo está configurado para iniciar la asignación del almacén de datos entre los dos clústeres, dentro de la misma página de replicación. Aparece la opción Map Datastore, haga clic en ella:

Almacén de datos de asignación

Almacén de datos de asignación

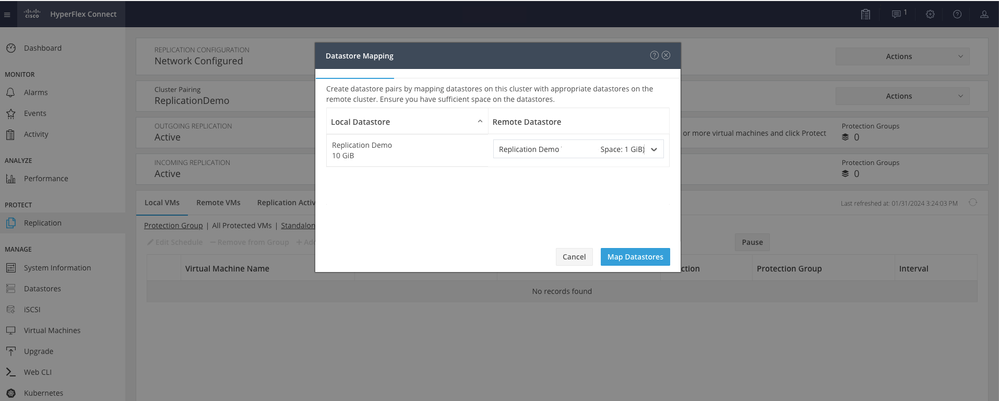

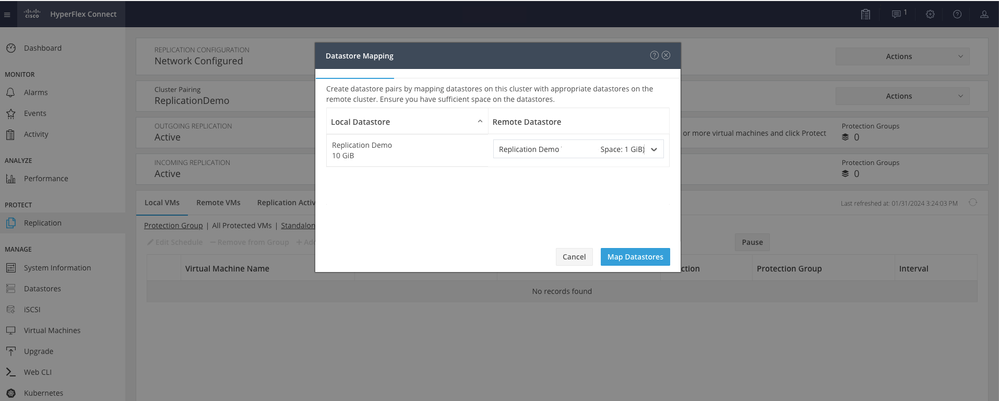

Paso 9. En la ventana emergente, aparece Datastore Mapping, que muestra los datastores disponibles en el clúster a la izquierda, y un menú desplegable con los datastores disponibles en el clúster emparejado donde se intenta proteger las VM:

Asignación de almacenes de datos

Asignación de almacenes de datos

Nota: La asignación de almacenes de datos se puede realizar de ambos sitios entre sí; por ejemplo, el Clúster 1 puede asignar almacenes de datos al clúster 2 y el Clúster 2 puede asignar almacenes de datos al clúster 1 sin ninguna configuración adicional.

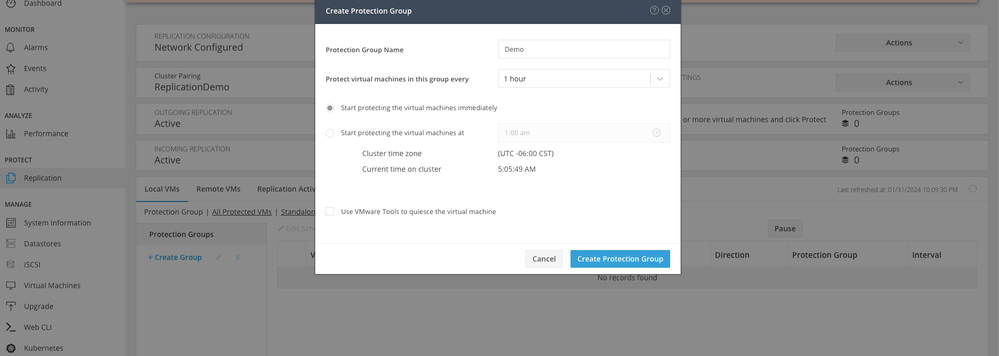

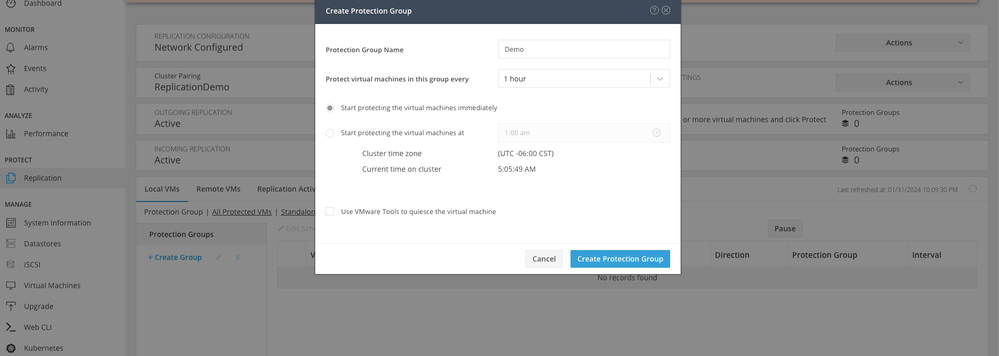

Paso 10. Una vez asignados los almacenes de datos, defina el grupo de protección, especifique un nombre y seleccione un período de tiempo para proteger las máquinas virtuales que se van a asociar a él. Por último, especifique la hora a la que se inicia el grupo de protección y, a continuación, haga clic en Crear grupo de protección.

Creación de grupos de protección

Creación de grupos de protección

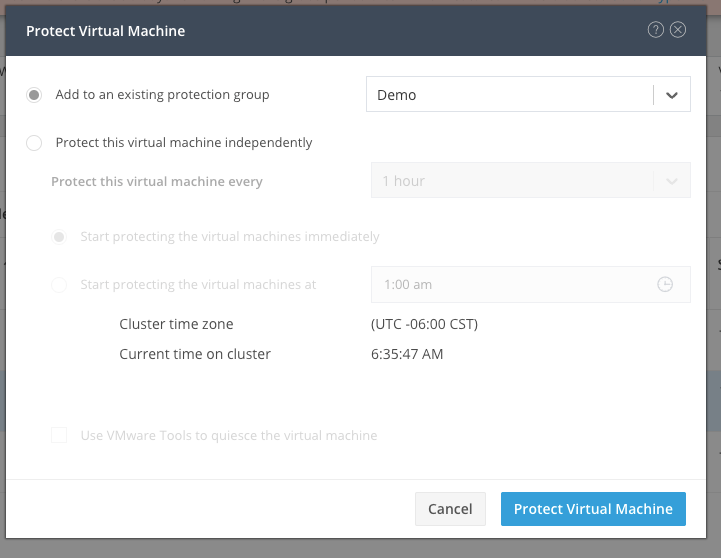

Consideraciones sobre grupos de protección

- El grupo de protección define cómo se comporta la protección de datos.

- Permite especificar la frecuencia para proteger la máquina virtual.

- Puede durar de 5 minutos a 24 horas, también el tiempo en que comienza la protección.

- Puede tener una hora inmediata o específica.

- Las herramientas de VMware se pueden habilitar para silenciar la máquina virtual.

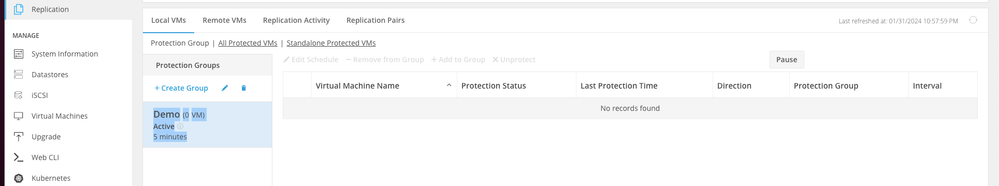

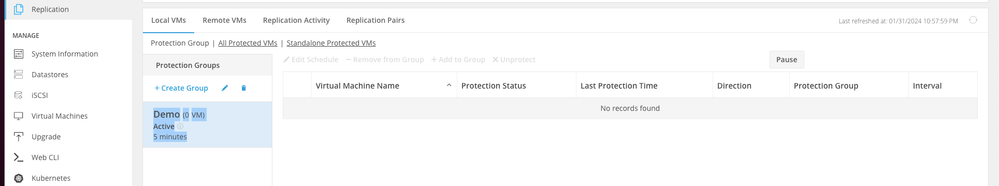

Aparece un mensaje de confirmación que indica que se ha creado el grupo de protección y aparece enumerado en el área del grupo de protección:

Grupo de protección creado

Grupo de protección creado

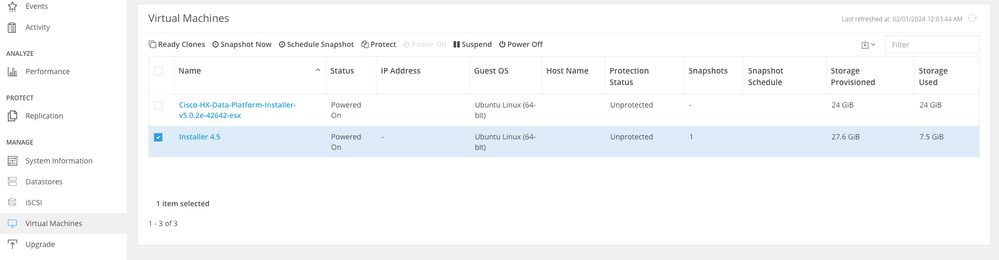

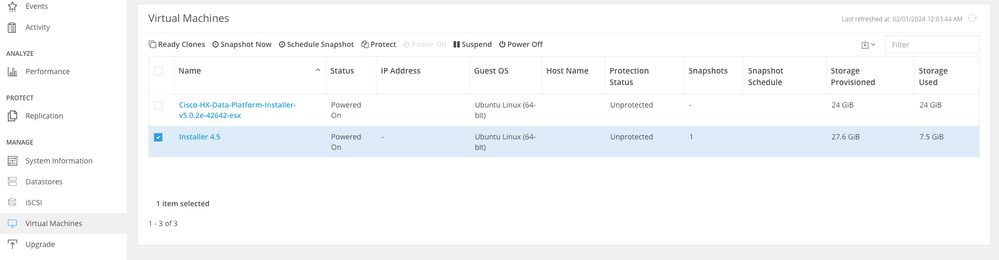

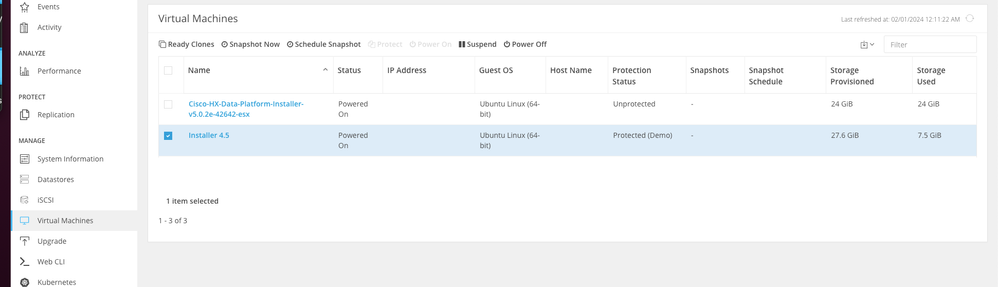

Paso 11. Con el grupo de protección creado, el paso final es asignarlo a las máquinas virtuales que se van a proteger. Vaya a la pestaña Máquinas virtuales, seleccione la máquina virtual que desea proteger y, a continuación, haga clic en Proteger:

Protección de máquinas virtuales

Protección de máquinas virtuales

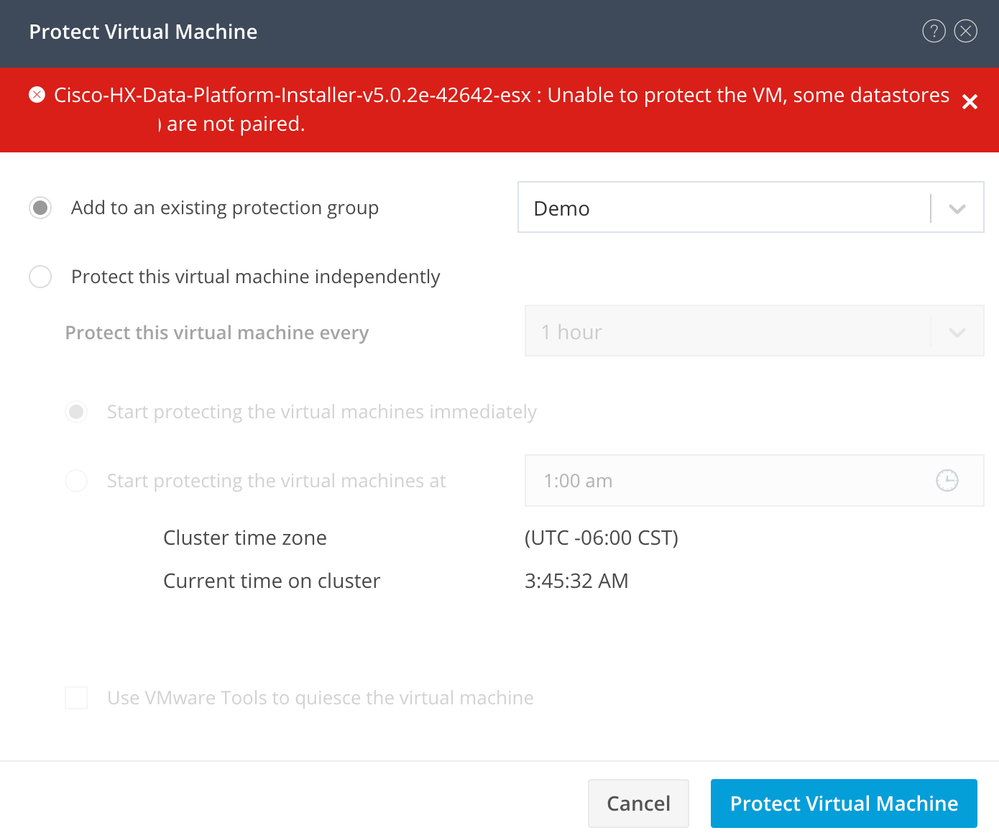

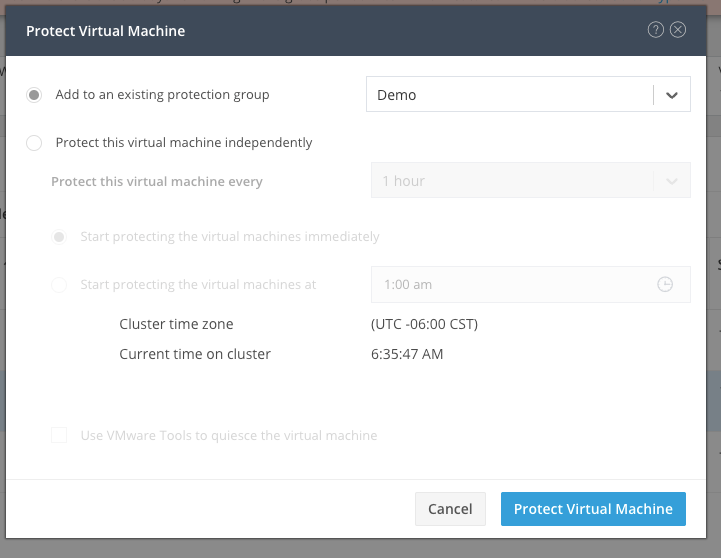

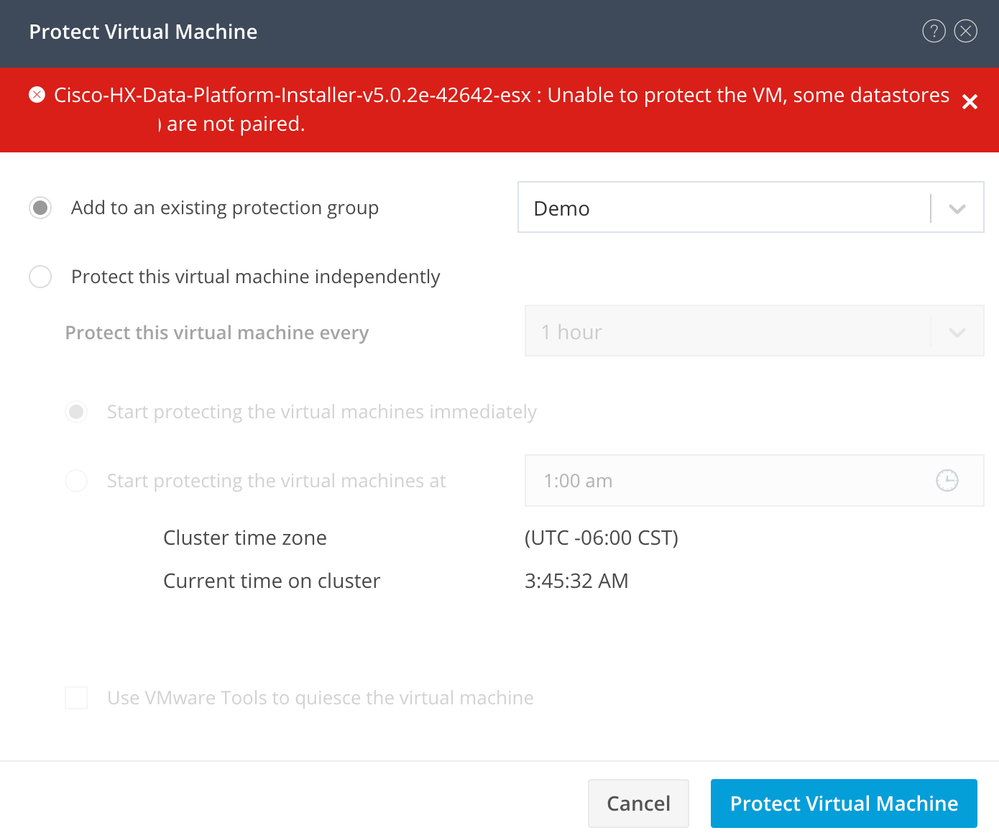

Aparece una ventana emergente para adjuntar el grupo de protección creado, seleccionarlo y hacer clic en Proteger máquina virtual:

Selección del grupo de protección

Selección del grupo de protección

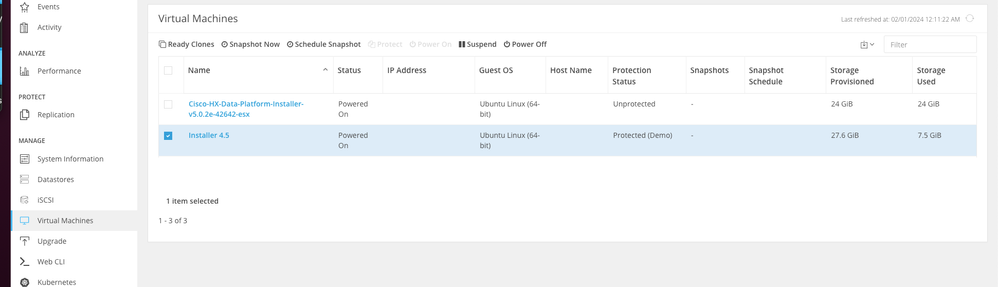

Una vez protegida, la VM se muestra como protegida para el grupo de protección.

VM protegida

VM protegida

Nota: Asegúrese de que la máquina virtual protegida pertenece a un almacén de datos que se está asignando; de lo contrario, la protección fallará.

Troubleshoot

Verificar configuración de protección de VM

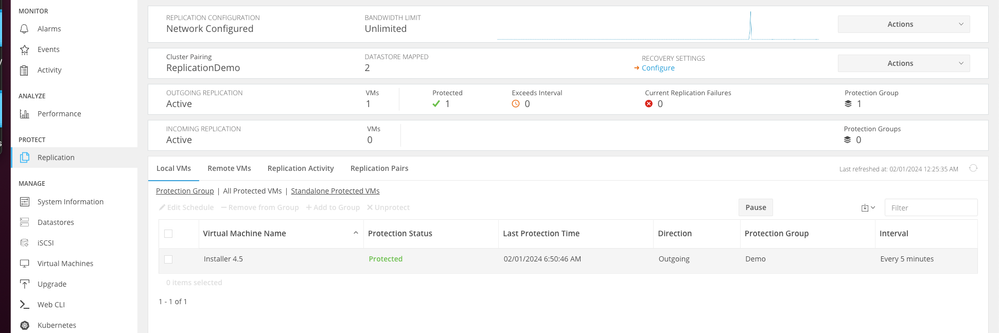

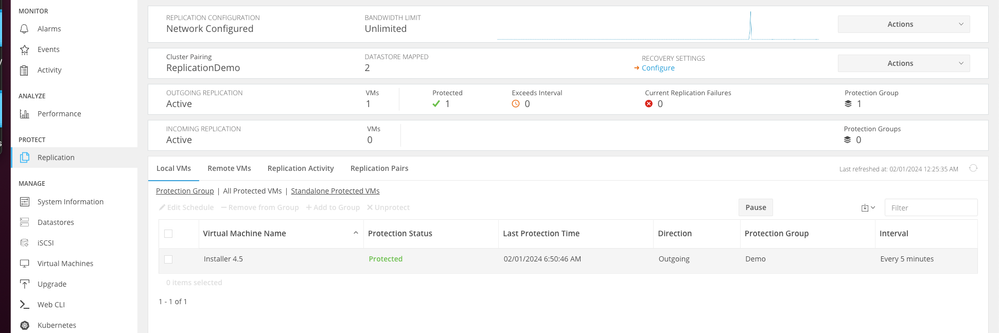

Una práctica recomendada es supervisar la protección de VM en la pestaña Replicación:

Supervisión de VM protegidas

Supervisión de VM protegidas

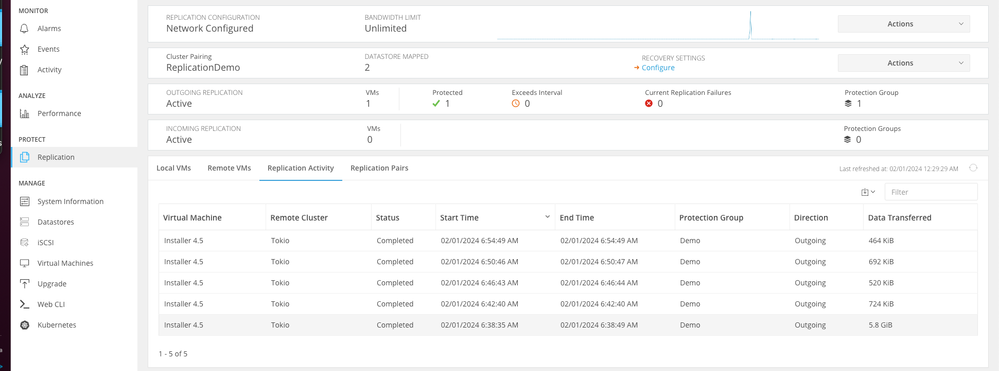

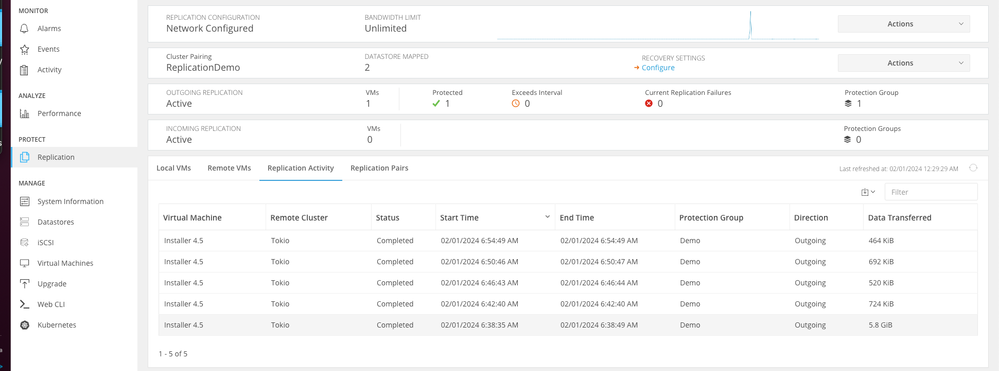

Supervisar actividades de replicación

Las actividades de replicación se pueden supervisar haciendo clic en la pestaña Actividad de Replicación:

Actividades de replicación

Actividades de replicación

Problemas comunes

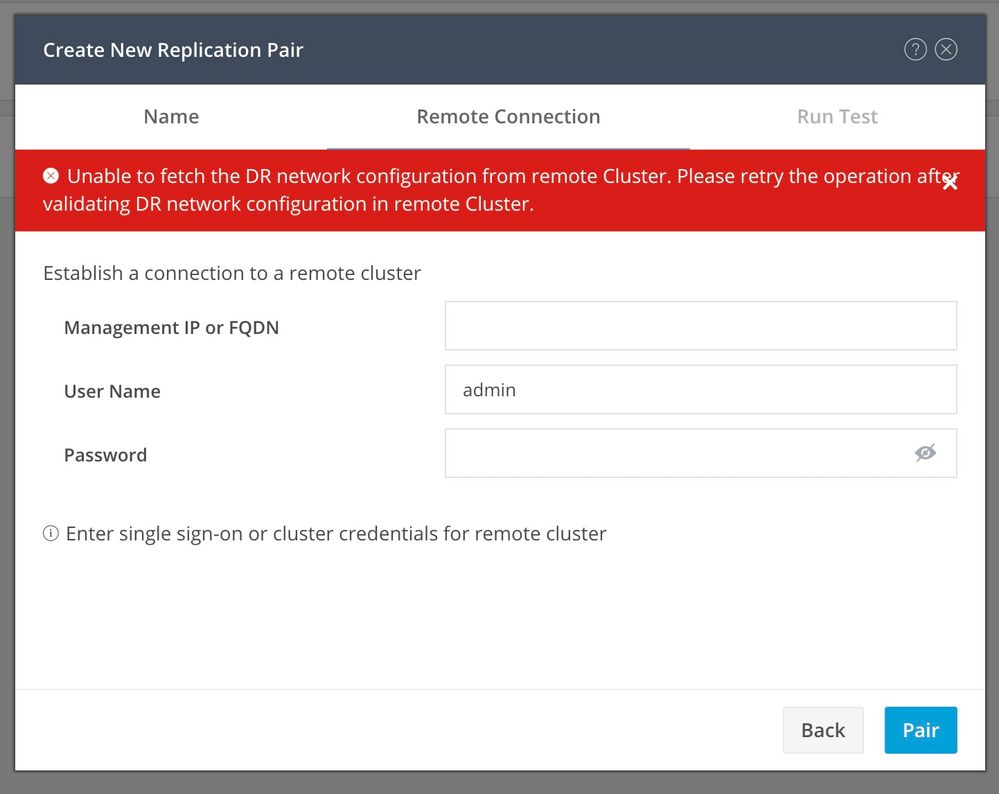

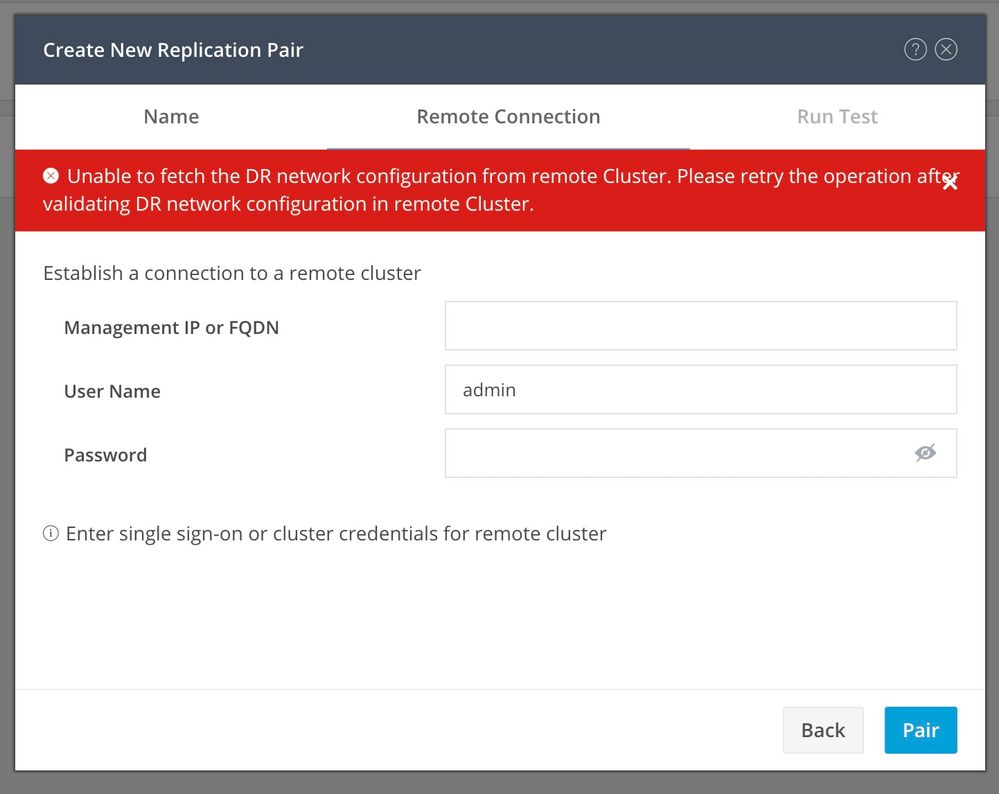

Problemas de pares

Pueden aparecer problemas de emparejamiento:

Problemas de emparejamiento

Problemas de emparejamiento

- Asegúrese de que la red de replicación esté configurada en ambos clústeres.

- Asegúrese de que los clústeres sean accesibles entre sí.

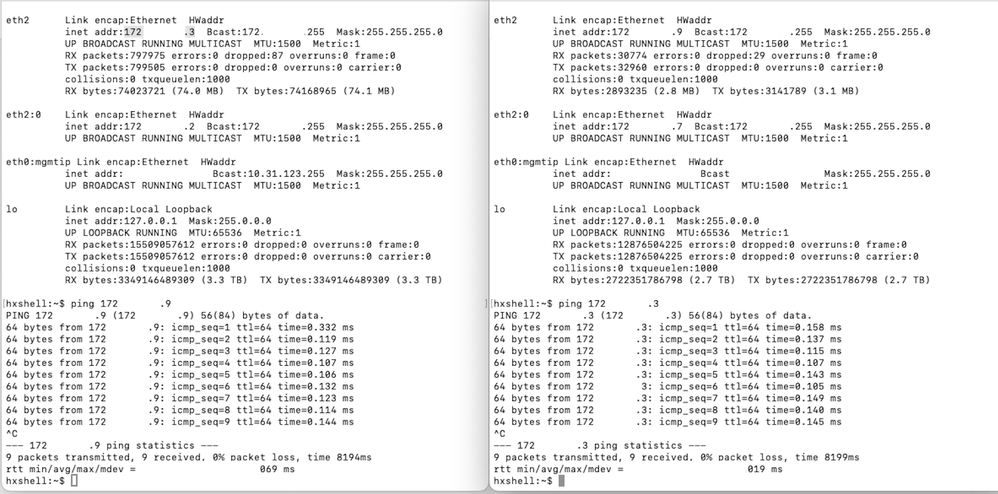

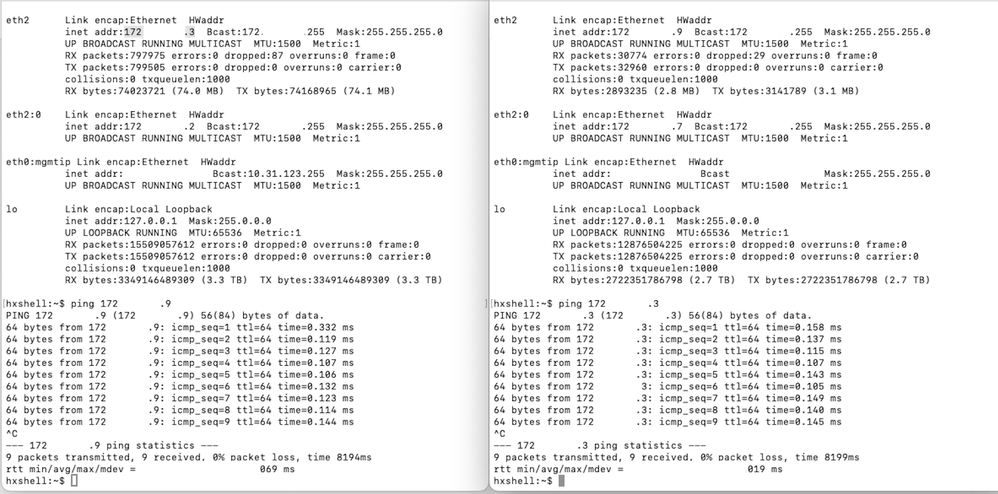

Inconvenientes de conectividad

- Verifique que eth2 esté presente. Utilice el comando ifconfig en cada una de las máquinas virtuales del controlador de almacenamiento para confirmar que eth2 esté configurado correctamente en ellas.

- Utilice ping para probar la conectividad entre las interfaces eth2.

- Asegúrese de que la VLAN de replicación en ambos clústeres coincida.

- Asegúrese de que la VLAN de replicación esté configurada correctamente en todas las rutas entre los clústeres.

Prueba de ping

Prueba de ping

Problemas de protección

Problemas de protección

Problemas de protección

- Asegúrese de que la máquina virtual que se va a proteger pertenece a un almacén de datos asignado.

- Asegúrese de que los almacenes de datos están asignados correctamente.

Nota: algunas correcciones requieren la intervención del Technical Assistance Center (TAC). Abra un caso con el TAC, si es necesario.

Información Relacionada

Comentarios

Comentarios