Solución Package CCE: procedimiento para obtener y cargar certificados de CA de terceros

Opciones de descarga

-

ePub (214.8 KB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (245.8 KB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

En este documento se describen los pasos necesarios para obtener e instalar un certificado de entidad de certificación (CA) generado de un proveedor externo con el fin de establecer una conexión HTTPS entre Finesse y los servidores de Cisco Unified Intelligence Center (CUIC).

Para utilizar HTTPS para la comunicación segura entre los servidores Finesse y CUIC, es necesario configurar certificados de seguridad. De forma predeterminada, estos servidores proporcionan certificados autofirmados que se utilizan para que los clientes puedan adquirir e instalar certificados de CA. Estos certificados de CA se pueden obtener de un proveedor externo como VeriSign, Thawte, GeoTrust o se pueden producir internamente.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Cisco Package Contact Center Enterprise (PCCE)

- CUIC

- Cisco Finesse

- Certificados de CA

Componentes Utilizados

La información utilizada en el documento se basa en la solución PCCE versión 11.0 (1).

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si su red está activa, asegúrese de comprender el impacto potencial de cualquier paso.

Procedimiento

Para configurar certificados para la comunicación HTTPS en los servidores Finesse y CUIC, siga estos pasos:

- Generar y descargar la solicitud de firma de certificado (CSR)

- Obtenga el certificado raíz, intermedio (si corresponde) y de aplicación de CA con el uso de CSR

- Cargar certificados en los servidores

Generar y descargar CSR

1. Los pasos descritos aquí son para generar y descargar CSR. Estos pasos son los mismos para los servidores Finesse y CUIC.

2. Abra la página Administración del sistema operativo de Cisco Unified Communications con la URL e inicie sesión con la cuenta de administrador del sistema operativo (SO) creada en el momento del proceso de instalación. https://hostname del servidor principal/cmplatform

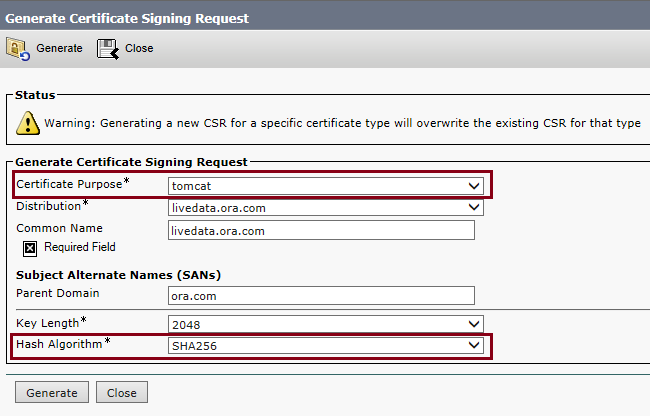

3. Genere una solicitud de firma de certificado.

a. Navegue hasta Seguridad > Administración de certificados > Generar CSR.

b. En la lista desplegable Propósito del certificado*, seleccione tomcat.

c. Seleccione Algoritmo de hash como SHA256.

d. Haga clic en Generar como se muestra en la imagen.

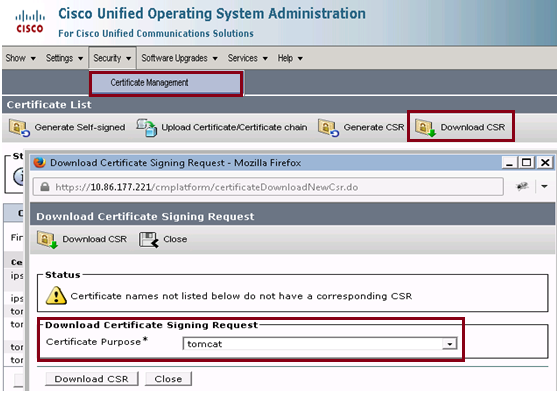

4. Descargar CSR.

a. Navegue hasta Seguridad > Administración de certificados > Descargar CSR.

b. En la lista desplegable Propósito del certificado*, seleccione tomcat.

c. Haga clic en Download CSR como se muestra en la imagen.

Nota: Realice estos pasos en el servidor secundario con la URL https://hostname de servidor secundario/cmplatform para obtener CSR para CA.

Obtenga el certificado raíz, intermedio (si corresponde) y de aplicación de CA

1. Proporcionar la información CSR del servidor primario y secundario a CA de terceros como VeriSign, Thawte, GeoTrust, etc.

2. Desde CA, debe recibir estas cadenas de certificados para los servidores primario y secundario:

- Servidores Finesse: certificado raíz, intermedio y de aplicación

- Servidores CUIC: certificado de aplicación y raíz

Cargar certificados en servidores

En esta sección se describe cómo cargar la cadena de certificados correctamente en los servidores Finesse y CUIC.

Servidores Finesse

1. Cargar certificado raíz del servidor Finesse primario:

a. En la página Administración del sistema operativo Cisco Unified Communications del servidor principal, navegue hasta Seguridad > Administración de certificados > Cargar certificado.

b. En la lista desplegable Propósito del certificado, seleccione tomcat-trust.

c. En el campo Cargar archivo, haga clic en Examinar y busque el archivo de certificado raíz.

d. Haga clic en Cargar archivo.

2. Cargar certificado intermedio del servidor Finesse principal:

a. En la lista desplegable Propósito del certificado, seleccione tomcat-trust.

b. En el campo Root Certificate (Certificado raíz), introduzca el nombre del certificado raíz que se ha cargado en el paso anterior. Este es un archivo .pem que se genera cuando se instaló el certificado raíz/público.

Para ver este archivo, navegue hasta Administración de certificados > Buscar. En la lista de certificados, el nombre de archivo .pem aparece en tomcat-trust.

c. En el campo Cargar archivo, haga clic en Examinar y busque el archivo de certificado intermedio.

d. Haga clic en Cargar archivo.

Nota: Como el almacén de confianza de tomcat se replica entre los servidores primario y secundario, no es necesario cargar la raíz del servidor Finesse primario o el certificado intermedio en el servidor Finesse secundario.

3. Cargar certificado de aplicación de servidor Finesse principal:

a. En la lista desplegable Propósito del certificado, seleccione tomcat.

b. En el campo Root Certificate (Certificado raíz), introduzca el nombre del certificado intermedio cargado en el paso anterior. Incluya la extensión .pem (por ejemplo, TEST-SSL-CA.pem).

c. En el campo Cargar archivo, haga clic en Examinar y examine el archivo de certificado de aplicación.

d. Haga clic en Cargar archivo.

4. Cargar certificado intermedio y raíz del servidor Finesse secundario:

a. Siga los mismos pasos que se mencionan en los pasos 1 y 2 en el servidor secundario para sus certificados.

Nota: Como el almacén de confianza de tomcat se replica entre los servidores primario y secundario, no es necesario cargar la raíz del servidor Finesse secundario o el certificado intermedio en el servidor Finesse primario.

5. Cargar certificado de aplicación de servidor Finesse secundario:

a. Siga los mismos pasos que se mencionan en el paso 3. en el servidor secundario para sus propios certificados.

6. Reiniciar servidores:

a. Acceda a la CLI en los servidores Finesse primarios y secundarios y ejecute el comando utils system restart para reiniciar los servidores.

Servidores CUIC

1. Cargar certificado (público) de raíz del servidor primario de CUIC:

a. En la página Administración del sistema operativo Cisco Unified Communications del servidor principal, navegue hasta Seguridad > Administración de certificados > Cargar certificado.

b. En la lista desplegable Propósito del certificado, seleccione tomcat-trust.

c. En el campo Cargar archivo, haga clic en Examinar y busque el archivo de certificado raíz.

d. Haga clic en Cargar archivo.

Nota: Como el almacén de confianza de Tomcat se replica entre los servidores principal y secundario, no es necesario cargar el certificado raíz del servidor de CUIC principal en los servidores de CUIC secundarios.

2. Cargar certificado (principal) de aplicación de servidor principal de CUIC:

a. En la lista desplegable Propósito del certificado, seleccione tomcat.

b. En el campo Root Certificate (Certificado raíz), introduzca el nombre del certificado raíz que se ha cargado en el paso anterior.

Este es un archivo .pem que se genera cuando se instaló el certificado raíz/público. Para ver este archivo, navegue hasta administración de certificados > Buscar .

En la lista de certificados, el nombre de archivo .pem aparece en tomcat-trust. Incluya la extensión .pem (por ejemplo, TEST-SSL-CA.pem).

c. En el campo Cargar archivo, haga clic en Examinar y examine el archivo de certificado (principal) de la aplicación.

d. Haga clic en Cargar archivo.

3. Cargar certificado (público) de raíz del servidor secundario de CUIC:

a. En el servidor CUIC secundario, siga los mismos pasos que se mencionan en el paso 1 para su certificado raíz.

Nota: como el almacén de confianza tomcat se replica entre los servidores principal y secundario, no es necesario cargar el certificado raíz del servidor CUIC secundario en el servidor CUIC principal.

4. Cargar certificado de aplicación de servidor secundario (principal) de CUIC:

a. Siga el mismo proceso que se indica en el paso 2. en el servidor secundario para su propio certificado.

5. Reiniciar servidores:

a. Acceda a la CLI en los servidores CUIC primario y secundario y ejecute el comando utils system restart para reiniciar los servidores.

Nota: para evitar la advertencia de excepción de certificado, debe acceder a los servidores con el nombre de dominio completo (FQDN).

Dependencias de certificado

Dado que los agentes y supervisores de Finesse utilizan gadgets de CUIC con fines de generación de informes, también debe cargar certificados raíz de estos servidores en el orden mencionado aquí para mantener las dependencias de certificados para la comunicación HTTPS entre estos servidores y como se muestra en la imagen.

- Cargar certificado raíz de servidores CUIC en servidor primario Finesse

- Cargar certificado raíz\intermedio de Finesse en el servidor principal de CUIC

Cargar certificado raíz de servidores CUIC en servidor primario Finesse

1. En el servidor Finesse principal, abra la página de administración del sistema operativo Cisco Unified Communications con la URL e inicie sesión con la cuenta de administrador del sistema operativo creada en el momento del proceso de instalación:

https://hostname del servidor Finesse principal/cmplatform

2. Cargue el certificado raíz de CUIC principal.

a. Navegue hasta Seguridad > Administración de certificados > Cargar certificado.

b. En la lista desplegable Propósito del certificado, seleccione tomcat-trust.

c. En el campo Cargar archivo, haga clic en Examinar y busque el archivo de certificado raíz.

d. Haga clic en Cargar archivo.

3. Cargue el certificado raíz de CUIC secundario.

a. Navegue hasta Seguridad > Administración de certificados > Cargar certificado.

b. En la lista desplegable Propósito del certificado, seleccione tomcat-trust.

c. En el campo Cargar archivo, haga clic en Examinar y busque el archivo de certificado raíz.

d. Haga clic en Cargar archivo.

Nota: Como el almacén de confianza tomcat se replica entre los servidores principal y secundario, no es necesario cargar los certificados raíz de CUIC en el servidor Finesse secundario.

4. Acceda a la CLI en los servidores Finesse primarios y secundarios y ejecute el comando utils system restart para reiniciar los servidores.

Cargar certificado raíz/intermedio de Finesse en servidor principal de CUIC

1. En el servidor principal de CUIC, abra la página de administración del sistema operativo de Cisco Unified Communications con la URL e inicie sesión con la cuenta de administrador del sistema operativo creada en el momento del proceso de instalación:

https://hostname del servidor principal de CUIC/cmplataforma

2. Cargar certificado raíz Finesse primario:

a. Navegue hasta Seguridad > Administración de certificados > Cargar certificado.

b. En la lista desplegable Propósito del certificado, seleccione tomcat-trust.

c. En el campo Cargar archivo, haga clic en Examinar y busque el archivo de certificado raíz.

d. Haga clic en Cargar archivo.

3.Cargar certificado intermedio Finesse principal:

a. En la lista desplegable Propósito del certificado, seleccione tomcat-trust.

b. En el campo Root Certificate (Certificado raíz), introduzca el nombre del certificado raíz que se ha cargado en el paso anterior.

c. En el campo Cargar archivo, haga clic en Examinar y busque el archivo de certificado intermedio.

d. Haga clic en Cargar archivo.

4. Realice los mismos pasos 2 y 3 para los certificados raíz de Finesse secundarios\Intermediate en el servidor de datos en vivo primario.

Nota: Como el almacén de confianza de tomcat se replica entre los servidores principal y secundario, no es necesario cargar el certificado raíz/intermedio de Finesse en los servidores CUIC secundarios.

5. Acceda a la CLI en los servidores CUIC primario y secundario y ejecute el comando utils system restart para reiniciar los servidores.

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

08-Dec-2015 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Anuj BhatiaCisco TAC Engineer

- Carl HaasCisco TAC Engineer

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios