Configuración y resolución de problemas del archivo de configuración externa en el centro DNA

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe cómo utilizar la función Archivo de Configuración Externa, disponible en la versión 2.3.5.x de Cisco DNA Center.

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Cisco DNA Center ejecuta una versión 2.3.5

- Servidor SFTP (del inglés Linux Secure File Transfer Protocol, protocolo seguro de transferencia de archivos)

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

- Cisco DNA Center con una versión 2.3.5 o superior

- Un servidor SFTP, en este documento se utiliza un servidor Linux RedHat 8

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Configurar

Configuración de los parámetros de SFTP

Paso 1. A diferencia del protocolo de transferencia de archivos (FTP), no es necesario instalar paquetes adicionales para utilizar SFTP. SFTP utiliza el subsistema SSH. Por lo tanto, simplemente ejecute el comando y confirme si ya dispone del paquete SSH necesario.rpm -qa|grep ssh

El resultado debe ser similar a este:

[admin@backup-server ~]$ rpm -qa|grep ssh

libssh-0.9.4-3.el8.x86_64

openssh-clients-8.0p1-10.el8.x86_64

openssh-8.0p1-10.el8.x86_64

libssh-config-0.9.4-3.el8.noarch

openssh-server-8.0p1-10.el8.x86_64

openssh-askpass-8.0p1-10.el8.x86_64

qemu-kvm-block-ssh-4.2.0-59.module+el8.5.0+12817+cb650d43.x86_64

Paso 2. Cree una nueva carpeta y asígnele los permisos adecuados.

[admin@backup-server data]$ mkdir -p /data/sftp

[admin@backup-server data]$ chmod 700 /data

Paso 3. Pasar al nuevo directorio.

[admin@backup-server data]$ cd /data/sftp

Paso 4. Crear un group y una userpara regular a los usuarios con acceso SFTP.

[admin@backup-server sftp]$ groupadd sftpusers

Paso 5. Crear un usuario, por ejemplo, digranad y enlácelo al grupo sftpusers y a la carpeta creada en el paso 1.

[admin@backup-server sftp]$ useradd -g sftpusers -d /data/sftp digranad

Asigne una contraseña al usuario.

[admin@backup-server sftp]$ passwd digranad

Changing password for user digranad.

New password:

Retype new password:

passwd: all authentication tokens updated successfully.

Paso 6. Configure los permisos correctos para el directorio mediante el grupo y el usuario creados en los pasos anteriores. Use el comando sudo chown user:group directory/.

[admin@backup-server data]$ pwd

/data

[admin@backup-server data]$ sudo ls -lrt

[sudo] password for admin:

total 0

drwxr-xr-x. 2 root root 6 Feb 3 18:22 sftp

[admin@backup-server data]$ sudo chown digranad:sftpusers sftp/

[admin@backup-server data]$ sudo ls -lrt

total 0

drwxr-xr-x. 3 digranad sftpusers 38 May 18 15:04 sftp

[admin@backup-server data]$

En este momento, ha configurado correctamente los parámetros de SFTP. Ahora continúe con la configuración en Cisco DNA Center.

Configuración del repositorio externo de SFTP en la GUI de Cisco DNA Center

Paso 1. Inicie sesión en la GUI de Cisco DNA Center, y desplácese hasta System > Settings > Configuration Archive.

Paso 2. En el Configuration Archive , haga clic en la pestaña Externo.

Paso 3. Haga clic en el icono Add para iniciar la configuración de un Repositorio Externo.

Nota: solo se puede agregar un servidor SFTP.

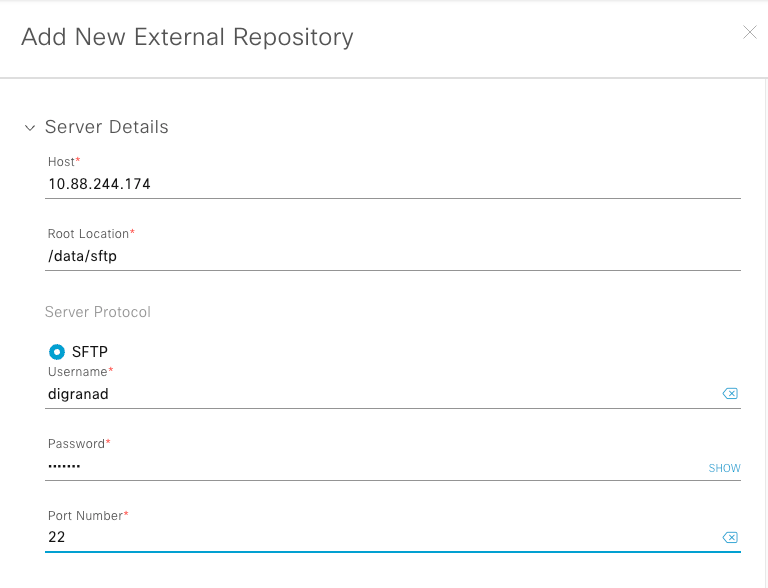

Paso 4. En el Add New External Repositorypanel deslizable y complete estos detalles:

-

Host: introduzca la dirección IP del servidor.

-

Ubicación raíz: introduzca la ubicación de la carpeta raíz.

-

Protocolo de servidor: introduzca el nombre de usuario, la contraseña y el número de puerto del servidor SFTP (el puerto 22 es el puerto SFTP predeterminado).

- Elija el Formato de Copia de Seguridad:

- RAW: se va a revelar una configuración en ejecución completa. Todas las configuraciones confidenciales/privadas se desenmascaran en los datos de la copia de seguridad. Introduzca una contraseña para bloquear el archivo de copia de seguridad.

Precaución: las contraseñas de los archivos no se guardan en Cisco DNA Center. Debe recordar la contraseña para acceder a los archivos del servidor SFTP.

Nota: La contraseña sólo se aplica cuando se selecciona el formato de copia de seguridad sin formato.

-

Sanitized (Enmascarado): los detalles de configuración privada/confidencial de la configuración en ejecución se van a enmascarar.

e. Programar el ciclo de respaldo. Introduzca la fecha, la hora, la zona horaria y el intervalo de periodicidad de la copia de seguridad.

Nota: Utilice los parámetros configurados en la sección Configuración de SFTP de este documento.

Configuración del repositorio externo 1

Configuración del repositorio externo 1

Paso 5. Click Save.

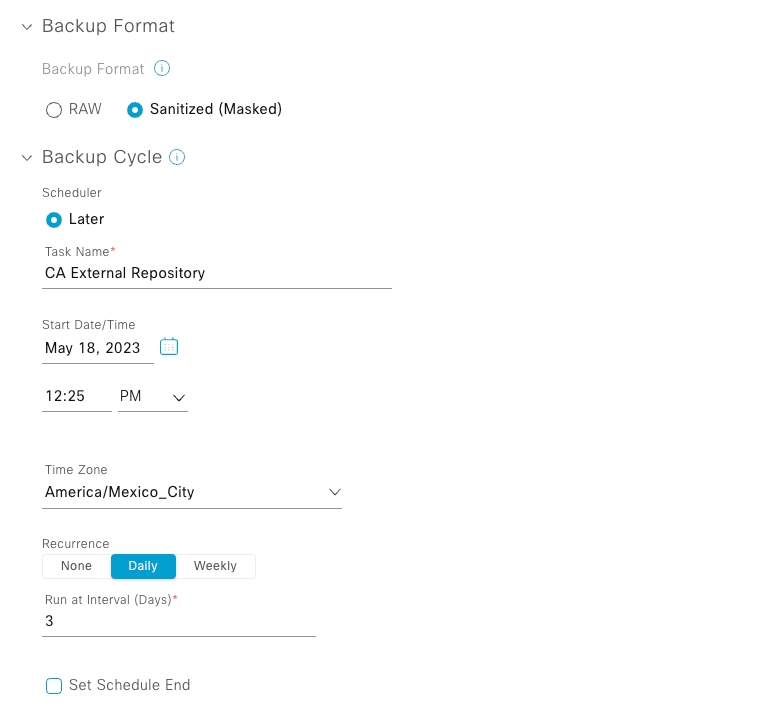

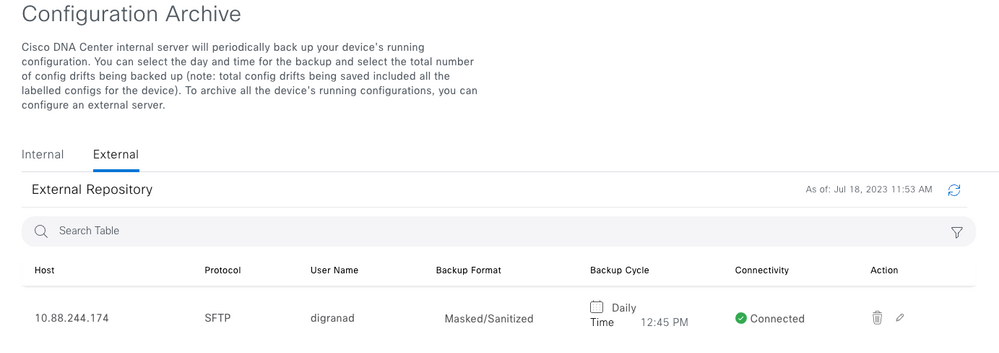

Verificación

Confirme que la configuración del repositorio externo se guarde y se muestre en la sección Archivo de Configuración.

Cómo consumir los datos

Cisco DNA Center actúa como un repositorio para la configuración de dispositivos de red. Estos son los pasos para visualizar las configuraciones en el SFTP Server.

Cambiar directorio ( cd ) en el servidor SFTP Root Location y ejecute el pwd comando para confirmar.

[admin@backup-server ~]$ cd /data/sftp/

[admin@backup-server sftp]$ pwd

/data/sftp

Cisco DNA Center debe haber configurado un directorio llamado device_config_export. Uso ls -lrt para poder incluirlo en la lista.

[admin@backup-server sftp]$ ls -lrt

total 4

drwxr-xr-x. 25 digranad sftpusers 4096 Jul 18 20:24 device_config_export

Cambie el directorio con cd y vuelva a enumerar los archivos. Debe ver un directorio para cada ciclo y el día en que se ejecutó.

[admin@backup-server sftp]$ cd device_config_export/

[admin@backup-server device_config_export]$ ls -lrt

total 0

drwxr-xr-x. 2 digranad sftpusers 61 May 18 15:31 1eeb097b-1d13-4e90-ba38-aace54dcdab5

drwxr-xr-x. 2 digranad sftpusers 61 May 19 14:45 a1a06766-feec-41b0-adf0-50e94def3901

drwxr-xr-x. 2 digranad sftpusers 61 May 22 14:45 28dd5439-c1e9-4a76-bd25-5292d46a1fe6

drwxr-xr-x. 2 digranad sftpusers 61 May 25 14:45 5dbf1ad5-a1a7-42ed-8367-ba90d09fffad

Para comprobar el archivo desde el 18 de mayo, cd en ese directorio y enumere su contenido para encontrar el archivo .zip con las configuraciones.

[admin@backup-server device_config_export]$ cd 1eeb097b-1d13-4e90-ba38-aace54dcdab5

[admin@backup-server 1eeb097b-1d13-4e90-ba38-aace54dcdab5]$ ls -lrt

total 364

-rw-r--r--. 1 digranad sftpusers 371393 May 18 15:31 Export_Configs-17_May_2023_23_50_00_212-w8Q.zip

Usted tiene estas dos opciones para verificar los archivos dentro del archivo .zip:

Opción 1. Descomprima el archivo Export_Configs

Ejecute el unzip para el archivo .zip.

Nota: La opción Sudo es necesaria en el ejemplo, ya que ha iniciado sesión con el nombre de usuario admin.

[admin@backup-server 1eeb097b-1d13-4e90-ba38-aace54dcdab5]$ sudo unzip Export_Configs-17_May_2023_23_50_00_212-w8Q.zip

Archive: Export_Configs-17_May_2023_23_50_00_212-w8Q.zip

Esta opción crea un directorio para cada dispositivo del inventario. Compruebe los que tienen el ls comando.

[admin@backup-server 1eeb097b-1d13-4e90-ba38-aace54dcdab5]$ ls -lrt

total 364

-rw-r--r--. 1 digranad sftpusers 371393 May 18 15:31 Export_Configs-17_May_2023_23_50_00_212-w8Q.zip

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Border2.Pod2.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-FIAB.Pod8.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Border2.Pod8.example.com

drwxr-xr-x. 2 root root 106 Jul 19 15:45 x.x.x.x-MXC.L.11-9300

drwxr-xr-x. 2 root root 106 Jul 19 15:45 x.x.x.x-MXC.N.04-9300

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Edge1.Pod8.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-WLC.Pod8.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Edge2.Pod2.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Border1_node.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Border2_node.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Edge-1

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Interm.Pod8.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Edge2.Pod8.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-MXC.I.12-9500

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Edge1.Pod2.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Border1.Pod8.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Switch.Pod2.example.com

drwxr-xr-x. 2 root root 106 Jul 19 15:45 x.x.x.x-MXC.D.10-9300

drwxr-xr-x. 2 root root 106 Jul 19 15:45 x.x.x.x-Fusion_Router.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Border1.Pod2.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-LanAauto-5.Pod8.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Router-Lab.cisco

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Edge-1

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-WLC1.Pod2.example.com

drwxr-xr-x. 2 root root 106 Jul 19 15:45 x.x.x.x-Router

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Edge-2

drwxr-xr-x. 2 root root 106 Jul 19 15:45 x.x.x.x-sw2.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-Fusion.Pod8.example.com

drwxr-xr-x. 2 root root 151 Jul 19 15:45 x.x.x.x-9800-5-jdv.example.com

Cada directorio se crea con el formato x.x.x.x-DeviceHostname where x.x.x.x significa dirección IP de administración de dispositivos.

Los datos guardados pueden variar según el tipo de dispositivo. Aquí hay dos ejemplos, uno para x.x.x.x-Edge1.Pod8.example.com y el otro para x.x.x.x-Fusion_Router.cisco.com.

Para ver los archivos almacenados, cd al directorio de dispositivos y enumere su contenido.

[admin@backup-server 1eeb097b-1d13-4e90-ba38-aace54dcdab5]$ cd x.x.x.x-Edge1.Pod8.example.com

[admin@backup-server x.x.x.x-Edge1.Pod8.example.com]$ ls -lrt

total 140

-rw-r--r--. 1 root root 556 May 17 23:50 17_May_2023_23_50_00_212_vlan.dat.bat

-rw-r--r--. 1 root root 67990 May 17 23:50 17_May_2023_23_50_00_212_STARTUPCONFIG.cfg

-rw-r--r--. 1 root root 68055 May 17 23:50 17_May_2023_23_50_00_212_RUNNINGCONFIG.cfg

[admin@backup-server 1eeb097b-1d13-4e90-ba38-aace54dcdab5]$ cd x.x.x.x-Fusion_Router.example.com

[admin@backup-server x.x.x.x-Fusion_Router.example.com]$ ls -lrt

total 32

-rw-r--r--. 1 root root 15578 May 17 23:50 17_May_2023_23_50_00_212_STARTUPCONFIG.cfg

-rw-r--r--. 1 root root 15578 May 17 23:50 17_May_2023_23_50_00_212_RUNNINGCONFIG.cfg

Nota: se espera que los dispositivos basados en router no almacenen datos de VLAN.

Por último, utilice el Linux cat

admin@backup-server x.x.x.x-Fusion_Router.cisco.com]$ cat 17_May_2023_23_50_00_212_STARTUPCONFIG.cfg

service timestamps debug datetime msec

service timestamps log datetime msec

service password-encryption

service call-home

...

...

...

snmp-server host x.x.x.x version 2c ********

snmp-server host x.x.x.x version 2c ********

control-plane

line con 0

stopbits 1

line aux 0

line vty 0 4

transport input ssh

destination transport-method http

event manager applet catchall

event cli pattern ".*" sync no skip no

action 1 syslog msg "$_cli_msg"

netconf-yang

end

Opción 2. Navegue en el .zip con la herramienta Linux Vim

La herramienta Vim permite desplazarse por el archivo .zip sin extraerlo. Para ello, ejecute el vim con el archivo .zip.

[admin@backup-server 1eeb097b-1d13-4e90-ba38-aace54dcdab5]$ vim Export_Configs-17_May_2023_23_50_00_212-w8Q.zip

Vim carga un entorno de navegación donde puede navegar por todos los archivos dentro del archivo .zip usando sus teclas de flecha y la tecla Enter para navegar por los archivos.

" zip.vim version v28

" Browsing zipfile /data/sftp/device_config_export/1eeb097b-1d13-4e90-ba38-aace54dcdab5/Export_Configs-17_May_2023_23_50_00_212-w8Q.zip

" Select a file with cursor and press ENTER

/x.x.x.x-Border2.Pod2.example.com/17_May_2023_23_50_00_212_RUNNINGCONFIG.cfg

/x.x.x.x-Border2.Pod2.example.com/17_May_2023_23_50_00_212_STARTUPCONFIG.cfg

/x.x.x.x-Border2.Pod2.example.com/17_May_2023_23_50_00_212_vlan.dat.bat

/x.x.x.x-FIAB.Pod8.example.com/17_May_2023_23_50_00_212_STARTUPCONFIG.cfg

/x.x.x.x-FIAB.Pod8.example.com/17_May_2023_23_50_00_212_vlan.dat.bat

/x.x.x.x-FIAB.Pod8.example.com/17_May_2023_23_50_00_212_RUNNINGCONFIG.cfg

/x.x.x.x-Border2.Pod8.example.com/17_May_2023_23_50_00_212_vlan.dat.bat

Nota: Para salir de cualquier archivo o del entorno Vim, utilice el comando :q!.

Troubleshoot

Errores comunes

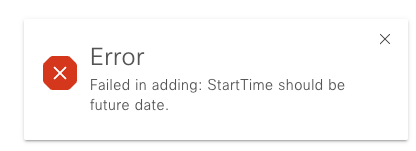

1. La hora de inicio es posterior a la hora actual

Una vez configurado el servidor del repositorio externo, si el StartTime configurado para el ciclo de copia de seguridad es anterior a la hora actual, aparece este error:

Para cambiar esto, simplemente elija un StartTime diferente que sea mayor que la hora actual.

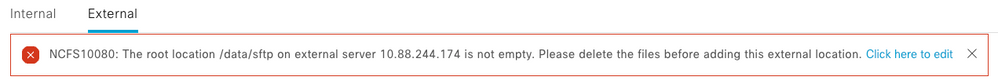

2. El directorio de ubicación raíz no está vacío

En caso de que la carpeta de ubicación raíz no se haya creado desde cero o esté reconfigurando el repositorio externo en Cisco DNA Center, aparecerá este error:

Para corregir este error, limpie la ubicación raíz en el servidor SFTP. Inicie sesión en el servidor SFTP y navegue hasta la ubicación con el cd y realizar una limpieza con el comando sudo rm -r.

[admin@backup-server sftp]$ cd /data/sftp

[admin@backup-server sftp]$ sudo rm -r

Use el comando ls -lrt para confirmar que no hay archivos y utilizar el comando ls -la para verificar si queda algún archivo oculto.

[admin@backup-server sftp]$ sudo ls -lrt

total 0

[admin@backup-server sftp]$ sudo ls -la

total 4

drwxr-xr-x. 3 digranad sftpusers 38 May 18 15:23 .

drwx-----x. 4 root root 34 Feb 3 18:27 ..

drwx------. 3 digranad sftpusers 19 May 18 15:03 .config

-rw-------. 1 digranad sftpusers 16 May 18 15:03 .esd_auth

En caso de que haya archivos ocultos, elimínelos con el comando sudo rm -r .* y utilice el ls -lapara confirmar que se quitan todos los archivos.

[admin@backup-server sftp]$ sudo rm -r .*

rm: refusing to remove '.' or '..' directory: skipping '.'

rm: refusing to remove '.' or '..' directory: skipping '..'

[admin@backup-server sftp]$

[admin@backup-server sftp]$ sudo ls -la

total 0

drwxr-xr-x. 2 digranad sftpusers 6 May 18 15:25 .

drwx-----x. 4 root root 34 Feb 3 18:27 ..

[admin@backup-server sftp]$

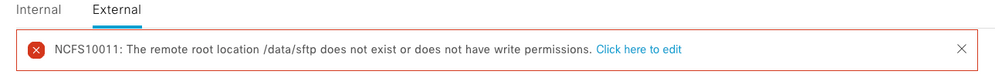

3. La carpeta de ubicación raíz no existe o los permisos no se concedieron correctamente

En caso de que falte la carpeta de ubicación raíz en el servidor SFTP, o en caso de que exista sin los permisos adecuados, se muestra este error:

Realice un seguimiento de los permisos desde la parte superior a la inferior. En este ejemplo, compruebe los permisos o la existencia del /sftp directorio./data

Use el comando pwd para conocer la ubicación de la carpeta actual.

[admin@backup-server data]$ pwd

/data

Con el ls -lrt comando confirme que el /sftp y compruebe sus permisos.

[admin@backup-server data]$ ls -lrt

total 0

drwxr-xr-x. 2 root root 6 Feb 3 18:22 sftp

El directorio /sftp tiene permisos establecidos en raíz. En caso de que se haya utilizado un usuario diferente en el paso 4. de la Configure SFTP server on Cisco DNA Center GUI , debe cambiar el nombre de usuario en la configuración de la GUI o los permisos en el servidor SFTP. Puede utilizar el paso 6 de la Configure SFTP Settings para referencia.

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

2.0 |

27-Jul-2023 |

Versión inicial |

1.0 |

26-Jul-2023 |

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Diego GranadosCisco Technical Leader

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios