Einführung:

Dieses Dokument beschreibt die neue Read-only-CLI-Funktion, die in Version 11.5 von Cisco Unified Communications Manager (CUCM) eingeführt wurde.

Unterstützt von Manjunath Junnur, Cisco TAC Engineer, herausgegeben von Levi Thomas.

Voraussetzungen

Anforderungen

Für dieses Dokument bestehen keine speziellen Anforderungen.

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf den folgenden Softwareversionen:

- Cisco Unified Communications Manager Version 11.5

Die Informationen in diesem Dokument wurden von den Geräten in einer bestimmten Laborumgebung erstellt. Alle in diesem Dokument verwendeten Geräte haben mit einer leeren (Standard-)Konfiguration begonnen. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die potenziellen Auswirkungen eines Befehls verstehen.

Hintergrundinformationen

In der Kundenumgebung ist häufig die Möglichkeit für Benutzer mit eingeschränktem Zugriff auf CLI-Befehle erforderlich.

In dieser Version wurde die Funktion für schreibgeschützte Berechtigungen für CLI integriert.

CUCM- und IM&P-Administratoren können Benutzerkonten und schreibgeschützten Zugriff auf die Befehlszeilenschnittstelle (CLI) bereitstellen, sodass vorhandene Einstellungsinformationen zwar sichtbar, aber nicht änderbar sind.

Hinweis: Befehle für Schreibvorgänge werden für schreibgeschützte Benutzer von Benutzerkonten abgelehnt.

Funktionsweise in 11.5

- Derzeit erstellt der Befehl set account name in der aktuellen CLI-Architektur zwei Benutzertypen.

1. Level-0-Berechtigung (schreibgeschützter/normaler Benutzer)

2. Level-1-Berechtigung (berechtigter Benutzer)

Schreibgeschützter Benutzer: Schreibgeschützte Benutzer können nur auf schreibgeschützte Befehle zugreifen, z. B. (Anzeigen, Status); Sie können nicht auf Einstellungen zugreifen, Befehle löschen oder Einstellungen aktivieren/deaktivieren. Wenn ein Befehl zum schreibgeschützten Befehl wird, lautet der Wert in der XML-Konfigurationsdatei der CLI "priv" 0 und kann von schreibgeschützten Benutzern aufgerufen werden.

Privilegierter Benutzer: Gemäß dem Design können privilegierte Benutzer auch auf schreibgeschützte Befehle und Schreibbefehle zugreifen. Wenn ein Befehl in der CLI-Konfigurationsdatei den Wert "priv" 1 hat, können diese Befehle nur von privilegierten Benutzern aufgerufen werden. Berechtigungen von Benutzern können auf Befehle mit dem Wert 0 und 1 zugreifen.

Administrator-Benutzer: Der Administrator-Benutzer hat Zugriff auf alle Befehle. Der Admin-Benutzer hat 4. In der CLI-Konfigurationsdatei Wenn der Wert "priv" 4 lautet, greift der Administrator auf diese Befehle zu. Administratorbenutzer können auch auf Befehle der 4-, 1- und 0-Ebene zugreifen.

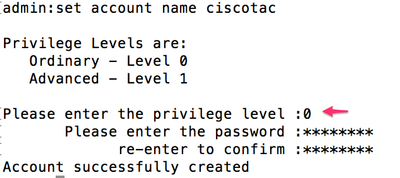

Konfigurieren

Um das schreibgeschützte Benutzerkonto zu erstellen, melden Sie sich bei der CLI an, und verwenden Sie den Befehl.

admin:Kontonamen <Geben Sie einen beliebigen Namen ein>

Die Berechtigungsstufen sind:

Normal - Stufe 0

Erweitert - Stufe 1

Wählen Sie 0 für den schreibgeschützten Access-Benutzer aus.

Konfigurieren des Kennworts für den Benutzer

Geben Sie das Kennwort ein:*******

zur Bestätigung erneut eingeben:*******

Screesshot für dasselbe Beispiel:

Beispiele:

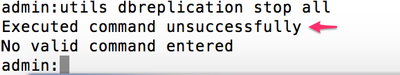

Beispiel 1: Melden Sie sich mit schreibgeschützten Benutzeranmeldeinformationen an, und versuchen Sie, die DB-Replikation zu beenden.

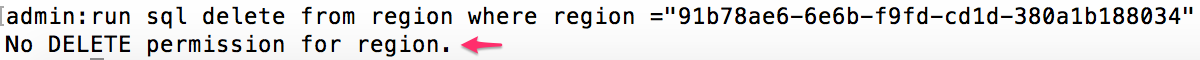

Beispiel 2: Usi sql-Abfrage, um eine Region zu löschen.

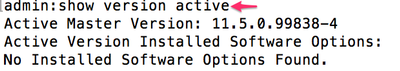

Beispiel 3: Schreibgeschützte Benutzer können jeden Show-Befehl verwenden.

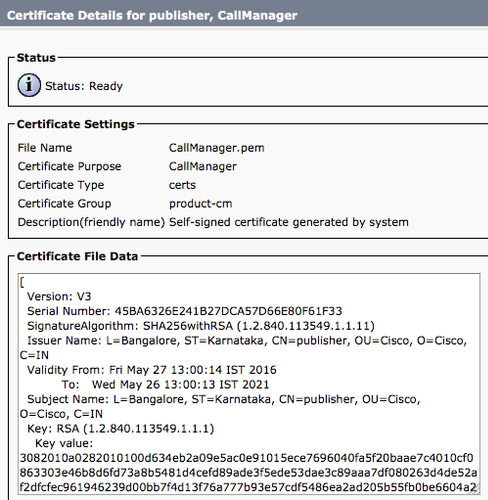

Beispiel 4: Melden Sie sich bei der grafischen Benutzeroberfläche (GUI) Operating System (OS) Admin mit Read only User an, und Sie können sehen, dass auf jeder Registerkarte kein Schreibzugriff vorhanden ist. Wenn Sie ein Zertifikat öffnen, enthält es die Details, es gibt jedoch keine Optionen zum Löschen oder Neugenerieren.

Befehl mit Privilege 0

Beispiel für Befehle mit der Berechtigung 0

- Anzeigestatus

- Anzeigeprozess mit der meisten CPU

- utils dbreplication runtime state

- show network eth0

- utils Service-Liste