Migrieren des gemischten CUCM-Modus mit tokenloser CTL

Download-Optionen

-

ePub (926.4 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Einleitung

In diesem Dokument werden die Unterschiede zwischen der Sicherheit von Cisco Unified Communications Manager (CUCM) mit/ohne die Verwendung von Hardware-USB-eToken beschrieben.

Voraussetzungen

Anforderungen

Cisco empfiehlt, Kenntnisse der CUCM-Version 10.0(1) oder höher zu erwerben. Stellen Sie darüber hinaus Folgendes sicher:

- Ihr Lizenzserver für CUCM-Version 11.5.1SU3 und höher muss Cisco Prime License Manager (PLM) 11.5.1SU2 oder höher sein. Dies liegt daran, dass in CUCM-Version 11.5.1SU3 die Verschlüsselungslizenz erforderlich ist, um den gemischten Modus zu aktivieren, und dass PLM die Verschlüsselungslizenz erst ab 11.5.1SU2 unterstützt.

Weitere Informationen finden Sie in den Versionshinweisen für Cisco Prime License Manager, Version 11.5(1)SU2.

- Sie haben Administratorzugriff auf die Befehlszeilenschnittstelle (CLI) des CUCM Publisher-Knotens.

- Sie haben Zugriff auf die Hardware-USB-eToken und dass das CTL-Client-Plugin auf Ihrem PC für Szenarien, die Sie zurück zur Verwendung von Hardware-eToken zu migrieren.

Zur Klarstellung: Diese Anforderung gilt nur, wenn Sie zu einem beliebigen Zeitpunkt ein Szenario haben, in dem die USB-eToken benötigt werden. Die Chancen sind sehr gering, dass USB eToken für die meisten Menschen benötigt werden.

- Es besteht eine vollständige Verbindung zwischen allen CUCM-Knoten im Cluster. Dies ist sehr wichtig, da die CTL-Datei über SSH File Transfer Protocol (SFTP) auf alle Knoten im Cluster kopiert wird.

- Die Datenbankreplikation (DB) im Cluster funktioniert ordnungsgemäß, und die Server replizieren die Daten in Echtzeit.

- Die Geräte in Ihrer Bereitstellung unterstützen standardmäßig Security by Default (TVS). Sie können die Unified CM-Telefonfunktionsliste von der Cisco Unified Reporting-Webseite (https://<CUCM IP or FQDN>/cucreports/) verwenden, um die Geräte zu bestimmen, die standardmäßig Security unterstützen.

Hinweis: Cisco Jabber und viele Cisco TelePresence- oder Cisco IP-Telefone der Serien 7940/7960 unterstützen Security by Default derzeit nicht. Wenn Sie Tokenless CTL mit Geräten bereitstellen, die standardmäßig Security by Default nicht unterstützen, wird die normale Funktionalität dieser Geräte durch alle Aktualisierungen des Systems, die das CallManager-Zertifikat auf dem Publisher ändern, so lange verhindert, bis die CTL manuell gelöscht wird. Geräte, die standardmäßig die Sicherheitsfunktion unterstützen, z. B. Telefone mit 7945 und 7965 oder höher, können CTL-Dateien installieren, wenn das CallManager-Zertifikat auf dem Herausgeber aktualisiert wird, da sie den Trust Verification Service (TVS) verwenden können.

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- CUCM-Version 10.5.1.10000-7 (Cluster aus zwei Knoten)

- Cisco IP-Telefone der Serie 7975, registriert über Skinny Client Control Protocol (SCCP) mit Firmware-Version SCCP75.9-3-1SR4-1S

- Zwei Cisco Sicherheitstoken, die verwendet werden, um den Cluster mithilfe der CTL-Client-Software auf den gemischten Modus zu setzen.

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

In diesem Dokument wird der Unterschied zwischen der Sicherheit von Cisco Unified Communications Manager (CUCM) mit und ohne die Verwendung von Hardware-USB-eToken beschrieben.

In diesem Dokument werden auch die grundlegenden Implementierungsszenarien beschrieben, die die Tokenless Certificate Trust List (CTL) und den Prozess umfassen, der verwendet wird, um sicherzustellen, dass das System nach den Änderungen ordnungsgemäß funktioniert.

Tokenless CTL ist eine neue Funktion in CUCM-Versionen 10.0(1) und höher, die die Verschlüsselung von Anrufsignalisierung und Medien für IP-Telefone ermöglicht, ohne dass Hardware-USB-eToken und das CTL-Client-Plug-in verwendet werden müssen, was in früheren CUCM-Versionen der Fall war.

Wenn der Cluster mithilfe des CLI-Befehls in den gemischten Modus versetzt wird, wird die CTL-Datei mit dem CCM+TFTP (Server)-Zertifikat des Publisher-Knotens signiert, und in der CTL-Datei sind keine eToken-Zertifikate vorhanden.

Hinweis: Wenn Sie das CallManager-Zertifikat (CCM+TFTP) auf dem Publisher neu generieren, ändert es den Signierer der Datei. Die Telefone und Geräte, die Security by Default nicht unterstützen, akzeptieren die neue CTL-Datei ebenfalls nicht, es sei denn, CTL-Dateien werden manuell von jedem Gerät gelöscht. Weitere Informationen finden Sie in der letzten Anforderung, die im Abschnitt Anforderungen dieses Dokuments aufgeführt ist.

Vom ungesicherten Modus zum gemischten Modus (Tokenless CTL)

In diesem Abschnitt wird der Prozess beschrieben, mit dem die CUCM-Cluster-Sicherheit über die CLI in den gemischten Modus verschoben wird.

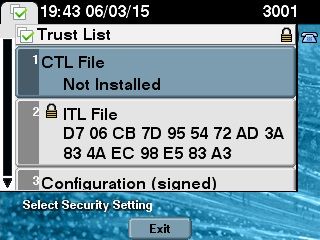

Vor diesem Szenario befand sich der CUCM im ungesicherten Modus. Dies bedeutet, dass auf keinem der Knoten eine CTL-Datei vorhanden war und dass auf den registrierten IP-Telefonen nur eine ITL-Datei (Identity Trust List) installiert war, wie in den folgenden Ausgaben gezeigt:

admin:show ctl Length of CTL file: 0 CTL File not found. Please run CTLClient plugin or run the CLI - utils ctl.. to

generate the CTL file. Error parsing the CTL File. admin:

Hinweis: Wenn auf dem Server eine CTL-Datei gefunden wurde, während sich der Cluster nicht im gemischten Modus befindet, bedeutet dies, dass sich der Cluster einmal im gemischten Modus befand und dann wieder in den nicht gemischten Modus verschoben wurde und die CTL-Datei nicht aus dem Cluster gelöscht wurde.

Die Befehlsdatei delete activelog cm/tftpdata/CTLFile.tlv löscht die CTL-Datei von Knoten im CUCM-Cluster. Der Befehl muss jedoch für jeden Knoten eingegeben werden. Verwenden Sie diesen Befehl nur, wenn Ihre Server über eine CTL-Datei verfügen und sich der Cluster nicht im gemischten Modus befindet.

Eine einfache Möglichkeit, zu bestätigen, ob sich ein Cluster im gemischten Modus befindet, besteht darin, den Befehl sql select paramname,paramvalue aus der Prozesskonfiguration auszuführen, wobei paramname='ClusterSecurityMode' ist. Wenn der Parameterwert 0 ist, befindet sich der Cluster nicht im gemischten Modus.

run sql select paramname,paramvalue from processconfig where paramname='ClusterSecurityMode' paramname paramvalue =================== ========== ClusterSecurityMode 0

Führen Sie die folgenden Schritte aus, um die CUCM-Cluster-Sicherheit mithilfe der neuen Tokenless CTL-Funktion in den gemischten Modus zu versetzen:

- Rufen Sie Administratorzugriff auf die CLI des CUCM Publisher-Knotens ab.

- Geben Sie den Befehl utils ctl set-cluster mixed-mode in die CLI ein:

admin:utils ctl set-cluster mixed-mode

This operation sets the cluster to Mixed mode. Do you want to continue? (y/n):y

Moving Cluster to Mixed Mode

Cluster set to Mixed Mode

Please Restart the TFTP and Cisco CallManager services on all nodes in the cluster

that run these services

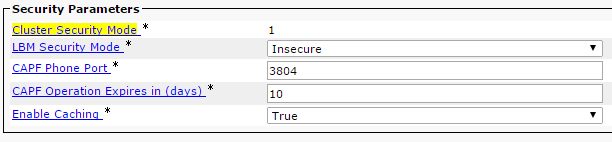

admin: - Navigieren Sie zu CUCM-Admin-Seite > System > Enterprise-Parameter, und überprüfen Sie, ob der Cluster auf den gemischten Modus eingestellt wurde (ein Wert von 1 steht für den gemischten Modus):

- Starten Sie die TFTP- und Cisco CallManager-Dienste auf allen Knoten im Cluster neu, auf denen diese Dienste ausgeführt werden.

- Starten Sie alle IP-Telefone neu, damit sie die CTL-Datei vom CUCM-TFTP-Service erhalten.

- Um den Inhalt der CTL-Datei zu überprüfen, geben Sie den Befehl show ctl in die CLI ein.

- In der CTL-Datei können Sie sehen, dass das CCM+TFTP (Server)-Zertifikat für den CUCM Publisher-Knoten zum Signieren der CTL-Datei verwendet wird (diese Datei ist auf allen Servern im Cluster identisch). Hier sehen Sie eine Beispielausgabe:

admin:show ctl

The checksum value of the CTL file:

0c05655de63fe2a042cf252d96c6d609(MD5)

8c92d1a569f7263cf4485812366e66e3b503a2f5(SHA1)

Length of CTL file: 4947

The CTL File was last modified on Fri Mar 06 19:45:13 CET 2015

[...]

CTL Record #:1

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1156

2 DNSNAME 16 cucm-1051-a-pub

3 SUBJECTNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

4 FUNCTION 2 System Administrator Security Token

5 ISSUERNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

6 SERIALNUMBER 16 70:CA:F6:4E:09:07:51:B9:DF:22:F4:9F:75:4F:C5:BB

7 PUBLICKEY 140

8 SIGNATURE 128

9 CERTIFICATE 694 E9 D4 33 64 5B C8 8C ED 51 4D 8F E5 EA 5B 6D 21

A5 A3 8C 9C (SHA1 Hash HEX)

10 IPADDRESS 4 This etoken was used to sign the CTL file.

CTL Record #:2

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1156

2 DNSNAME 16 cucm-1051-a-pub

3 SUBJECTNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

4 FUNCTION 2 CCM+TFTP

5 ISSUERNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

6 SERIALNUMBER 16 70:CA:F6:4E:09:07:51:B9:DF:22:F4:9F:75:4F:C5:BB

7 PUBLICKEY 140

8 SIGNATURE 128

9 CERTIFICATE 694 E9 D4 33 64 5B C8 8C ED 51 4D 8F E5 EA 5B 6D 21

A5 A3 8C 9C (SHA1 Hash HEX)

10 IPADDRESS 4

[...]

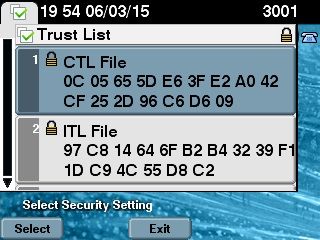

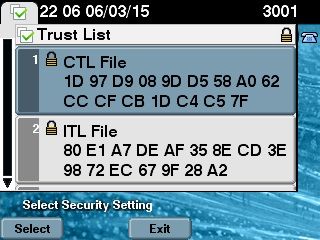

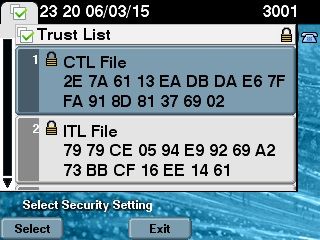

The CTL file was verified successfully. - Auf der Seite des IP-Telefons können Sie überprüfen, ob der Dienst nach dem Neustart die CTL-Datei herunterlädt, die jetzt auf dem TFTP-Server vorhanden ist (die MD5-Prüfsumme stimmt mit der Ausgabe von CUCM überein):

Hinweis: Wenn Sie die Prüfsumme am Telefon überprüfen, sehen Sie je nach Telefontyp MD5 oder SHA1.

Von Hardware-eToken zu Token-loser Lösung

In diesem Abschnitt wird beschrieben, wie Sie die CUCM-Clustersicherheit von Hardware-eToken zur Verwendung der neuen Lösung ohne Token migrieren.

In einigen Situationen ist der gemischte Modus auf dem CUCM bereits mithilfe des CTL-Clients konfiguriert, und die IP-Telefone verwenden CTL-Dateien, die die Zertifikate der USB-Hardware-eToken enthalten.

In diesem Szenario wird die CTL-Datei von einem Zertifikat eines USB-eTokens signiert und auf den IP-Telefonen installiert. Hier ein Beispiel:

admin:show ctl

The checksum value of the CTL file:

256a661f4630cd86ef460db5aad4e91c(MD5)

3d56cc01476000686f007aac6c278ed9059fc124(SHA1)

Length of CTL file: 5728

The CTL File was last modified on Fri Mar 06 21:48:48 CET 2015

[...]

CTL Record #:5

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1186

2 DNSNAME 1

3 SUBJECTNAME 56 cn="SAST-ADN008580ef ";ou=IPCBU;o="Cisco Systems

4 FUNCTION 2 System Administrator Security Token

5 ISSUERNAME 42 cn=Cisco Manufacturing CA;o=Cisco Systems

6 SERIALNUMBER 10 83:E9:08:00:00:00:55:45:AF:31

7 PUBLICKEY 140

9 CERTIFICATE 902 85 CD 5D AD EA FC 34 B8 3E 2F F2 CB 9C 76 B0 93

3E 8B 3A 4F (SHA1 Hash HEX)

10 IPADDRESS 4

This etoken was used to sign the CTL file.

The CTL file was verified successfully.

Führen Sie die folgenden Schritte aus, um die CUCM-Clustersicherheit auf die Verwendung von Tokenlosen CTLs umzustellen:

- Rufen Sie Administratorzugriff auf die CLI des CUCM Publisher-Knotens ab.

- Geben Sie den Befehl utils ctl update CTLFile CLI ein:

admin:utils ctl update CTLFile

This operation updates the CTLFile. Do you want to continue? (y/n):y

Updating CTL file

CTL file Updated

Please Restart the TFTP and Cisco CallManager services on all nodes in

the cluster that run these services - Starten Sie die TFTP- und CallManager-Dienste auf allen Knoten im Cluster neu, auf denen diese Dienste ausgeführt werden.

- Starten Sie alle IP-Telefone neu, damit sie die CTL-Datei vom CUCM-TFTP-Service erhalten.

- Geben Sie den Befehl show ctl in die CLI ein, um den Inhalt der CTL-Datei zu überprüfen. In der CTL-Datei können Sie sehen, dass das CCM+TFTP (Server)-Zertifikat des CUCM Publisher-Knotens verwendet wird, um die CTL-Datei anstelle des Zertifikats von den Hardware-USB-eTokens zu signieren.

- Ein weiterer wichtiger Unterschied in diesem Fall ist, dass die Zertifikate aller Hardware-USB-eToken aus der CTL-Datei entfernt werden. Hier sehen Sie eine Beispielausgabe:

admin:show ctl

The checksum value of the CTL file:

1d97d9089dd558a062cccfcb1dc4c57f(MD5)

3b452f9ec9d6543df80e50f8b850cddc92fcf847(SHA1)

Length of CTL file: 4947

The CTL File was last modified on Fri Mar 06 21:56:07 CET 2015

[...]

CTL Record #:1

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1156

2 DNSNAME 16 cucm-1051-a-pub

3 SUBJECTNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

4 FUNCTION 2 System Administrator Security Token

5 ISSUERNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

6 SERIALNUMBER 16 70:CA:F6:4E:09:07:51:B9:DF:22:F4:9F:75:4F:C5:BB

7 PUBLICKEY 140

8 SIGNATURE 128

9 CERTIFICATE 694 E9 D4 33 64 5B C8 8C ED 51 4D 8F E5 EA 5B 6D

21 A5 A3 8C 9C (SHA1 Hash HEX)

10 IPADDRESS 4

This etoken was used to sign the CTL file.

CTL Record #:2

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1156

2 DNSNAME 16 cucm-1051-a-pub

3 SUBJECTNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

4 FUNCTION 2 CCM+TFTP

5 ISSUERNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

6 SERIALNUMBER 16 70:CA:F6:4E:09:07:51:B9:DF:22:F4:9F:75:4F:C5:BB

7 PUBLICKEY 140

8 SIGNATURE 128

9 CERTIFICATE 694 E9 D4 33 64 5B C8 8C ED 51 4D 8F E5 EA 5B 6D

21 A5 A3 8C 9C (SHA1 Hash HEX)

10 IPADDRESS 4

[...]

The CTL file was verified successfully.Hinweis: Wenn das CCM+TFTP (Server)-Zertifikat des CUCM Publisher in der Ausgabe nicht signiert wird, wechseln Sie zurück in den Hardware-Token-basierten Cluster-Sicherheitsmodus, und wiederholen Sie die Änderungen für eine tokenlose Lösung.

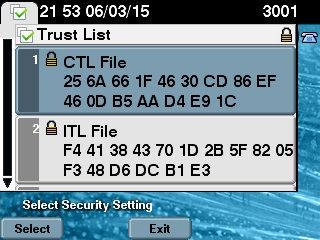

- Auf der Seite des IP-Telefons können Sie überprüfen, ob die IP-Telefone nach dem Neustart die aktualisierte CTL-Dateiversion heruntergeladen haben (die MD5-Prüfsumme stimmt im Vergleich zur Ausgabe vom CUCM überein):

Von der Tokenlosen Lösung zu Hardware-eToken

In diesem Abschnitt wird beschrieben, wie Sie die CUCM-Cluster-Sicherheit von der neuen Tokenless-Lösung zurück zur Verwendung von Hardware-eToken migrieren.

Wenn die CUCM-Cluster-Sicherheit mithilfe der CLI-Befehle auf den gemischten Modus gesetzt wird und die CTL-Datei mit dem CCM+TFTP (Server)-Zertifikat für den CUCM Publisher-Knoten signiert wird, sind in der CTL-Datei keine Zertifikate von den Hardware-USB-eTokens vorhanden.

Aus diesem Grund wird diese Fehlermeldung angezeigt, wenn Sie den CTL-Client ausführen, um die CTL-Datei zu aktualisieren (zurück zur Verwendung von Hardware-eToken):

The Security Token you have inserted does not exist in the CTL File Please remove any Security Tokens already inserted and insert another

Security Token. Click Ok when done.

Dies ist besonders wichtig in Szenarien, die ein Downgrade (wenn die Version zurückgeschaltet wird) des Systems auf eine Version vor 10.x beinhalten, die die utils ctl-Befehle nicht enthält.

Die vorherige CTL-Datei wird (ohne inhaltliche Änderungen) im Zuge einer Aktualisierung oder eines Upgrades von Linux auf Linux (L2) migriert und enthält nicht wie zuvor erwähnt die eToken-Zertifikate. Hier sehen Sie eine Beispielausgabe:

admin:show ctl

The checksum value of the CTL file:

1d97d9089dd558a062cccfcb1dc4c57f(MD5)

3b452f9ec9d6543df80e50f8b850cddc92fcf847(SHA1)

Length of CTL file: 4947

The CTL File was last modified on Fri Mar 06 21:56:07 CET 2015

Parse CTL File

----------------

Version: 1.2

HeaderLength: 336 (BYTES)

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

3 SIGNERID 2 149

4 SIGNERNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

5 SERIALNUMBER 16 70:CA:F6:4E:09:07:51:B9:DF:22:F4:9F:75:4F:C5:BB

6 CANAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

7 SIGNATUREINFO 2 15

8 DIGESTALGORTITHM 1

9 SIGNATUREALGOINFO 2 8

10 SIGNATUREALGORTITHM 1

11 SIGNATUREMODULUS 1

12 SIGNATURE 128

65 ba 26 b4 ba de 2b 13

b8 18 2 4a 2b 6c 2d 20

7d e7 2f bd 6d b3 84 c5

bf 5 f2 74 cb f2 59 bc

b5 c1 9f cd 4d 97 3a dd

6e 7c 75 19 a2 59 66 49

b7 64 e8 9a 25 7f 5a c8

56 bb ed 6f 96 95 c3 b3

72 7 91 10 6b f1 12 f4

d5 72 e 8f 30 21 fa 80

bc 5d f6 c5 fb 6a 82 ec

f1 6d 40 17 1b 7d 63 7b

52 f7 7a 39 67 e1 1d 45

b6 fe 82 0 62 e3 db 57

8c 31 2 56 66 c8 91 c8

d8 10 cb 5e c3 1f ef a

14 FILENAME 12

15 TIMESTAMP 4

CTL Record #:1

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1156

2 DNSNAME 16 cucm-1051-a-pub

3 SUBJECTNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

4 FUNCTION 2 System Administrator Security Token

5 ISSUERNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

6 SERIALNUMBER 16 70:CA:F6:4E:09:07:51:B9:DF:22:F4:9F:75:4F:C5:BB

7 PUBLICKEY 140

8 SIGNATURE 128

9 CERTIFICATE 694 E9 D4 33 64 5B C8 8C ED 51 4D 8F E5 EA 5B 6D

21 A5 A3 8C 9C (SHA1 Hash HEX)

10 IPADDRESS 4

This etoken was used to sign the CTL file.

CTL Record #:2

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1156

2 DNSNAME 16 cucm-1051-a-pub

3 SUBJECTNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

4 FUNCTION 2 CCM+TFTP

5 ISSUERNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

6 SERIALNUMBER 16 70:CA:F6:4E:09:07:51:B9:DF:22:F4:9F:75:4F:C5:BB

7 PUBLICKEY 140

8 SIGNATURE 128

9 CERTIFICATE 694 E9 D4 33 64 5B C8 8C ED 51 4D 8F E5 EA 5B 6D

21 A5 A3 8C 9C (SHA1 Hash HEX)

10 IPADDRESS 4

CTL Record #:3

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1138

2 DNSNAME 16 cucm-1051-a-pub

3 SUBJECTNAME 60 CN=CAPF-e41e7d87;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

4 FUNCTION 2 CAPF

5 ISSUERNAME 60 CN=CAPF-e41e7d87;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

6 SERIALNUMBER 16 74:4B:49:99:77:04:96:E7:99:E9:1E:81:D3:C8:10:9B

7 PUBLICKEY 140

8 SIGNATURE 128

9 CERTIFICATE 680 46 EE 5A 97 24 65 B0 17 7E 5F 7E 44 F7 6C 0A

F3 63 35 4F A7 (SHA1 Hash HEX)

10 IPADDRESS 4

CTL Record #:4

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1161

2 DNSNAME 17 cucm-1051-a-sub1

3 SUBJECTNAME 63 CN=cucm-1051-a-sub1;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

4 FUNCTION 2 CCM+TFTP

5 ISSUERNAME 63 CN=cucm-1051-a-sub1;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

6 SERIALNUMBER 16 6B:EB:FD:CD:CD:8C:A2:77:CB:2F:D1:D1:83:A6:0E:72

7 PUBLICKEY 140

8 SIGNATURE 128

9 CERTIFICATE 696 21 7F 23 DE AF FF 04 85 76 72 70 BF B1 BA 44

DB 5E 90 ED 66 (SHA1 Hash HEX)

10 IPADDRESS 4

The CTL file was verified successfully.

admin:

Führen Sie in diesem Szenario die folgenden Schritte aus, um die CTL-Dateien sicher zu aktualisieren, ohne dass das Verfahren für verlorene eTokens verwendet werden muss, das zum manuellen Löschen der CTL-Datei von allen IP-Telefonen führt:

- Rufen Sie Administratorzugriff auf die CLI des CUCM Publisher-Knotens ab.

- Geben Sie den Befehl file delete tftp CTLFile.tlv in die CLI des Publisher-Knotens ein, um die CTL-Datei zu löschen:

admin:file delete tftp CTLFile.tlv

Delete the File CTLFile.tlv?

Enter "y" followed by return to continue: y

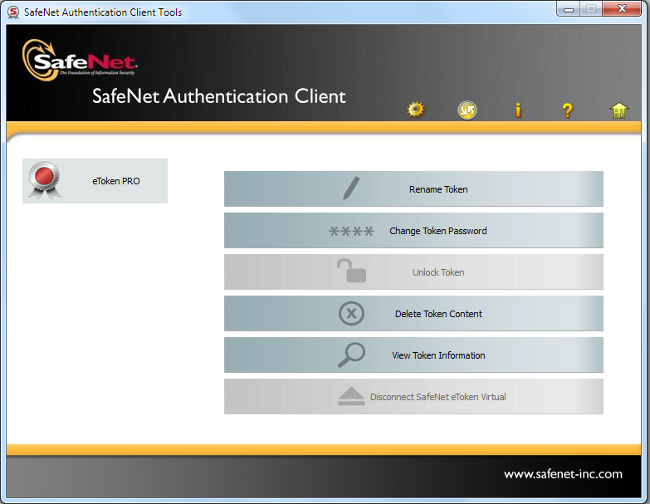

files: found = 1, deleted = 1 - Öffnen Sie SafeNet Authentication Client auf dem Microsoft Windows-Computer, auf dem der CTL-Client installiert ist (er wird automatisch mit dem CTL-Client installiert):

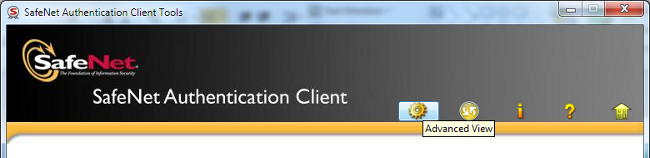

- Navigieren Sie im SafeNet Authentication Client zur erweiterten Ansicht:

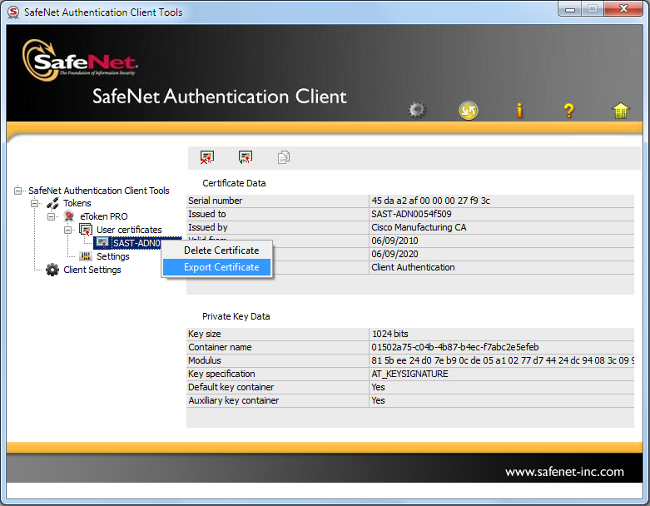

- Setzen Sie das erste Hardware-USB-eToken ein.

- Wählen Sie das Zertifikat im Ordner Benutzerzertifikate aus, und exportieren Sie es in den Ordner auf dem PC. Wenn Sie zur Eingabe eines Kennworts aufgefordert werden, verwenden Sie das Standardkennwort von Cisco123:

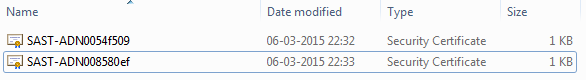

- Wiederholen Sie diese Schritte für das zweite USB-eToken, sodass beide Zertifikate auf den PC exportiert werden:

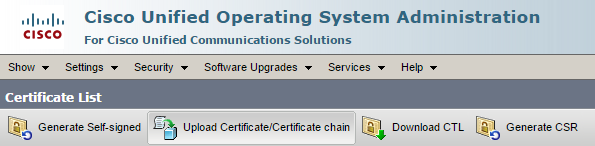

- Melden Sie sich bei der Cisco Unified Operating System (OS)-Verwaltung an, und navigieren Sie zu Security > Certificate Management > Upload Certificate:

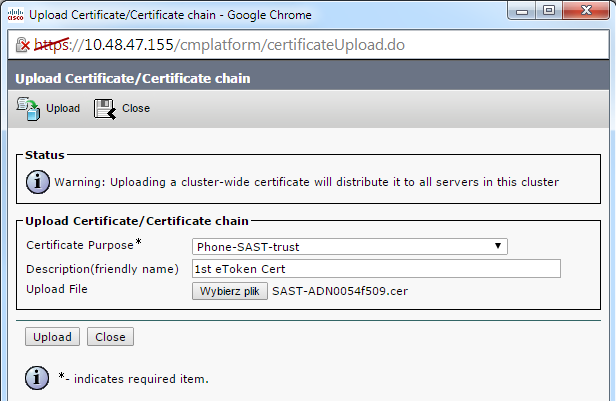

- Dann wird die Seite "Zertifikat hochladen" angezeigt. Wählen Sie Phone-SAST-trust aus dem Dropdown-Menü Zweck des Zertifikats und wählen Sie das Zertifikat aus, das Sie aus dem ersten eToken exportiert haben:

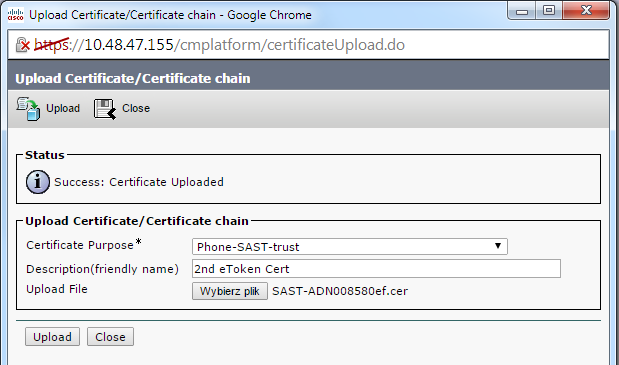

- Führen Sie die vorherigen Schritte aus, um das Zertifikat hochzuladen, das Sie aus dem zweiten eToken exportiert haben:

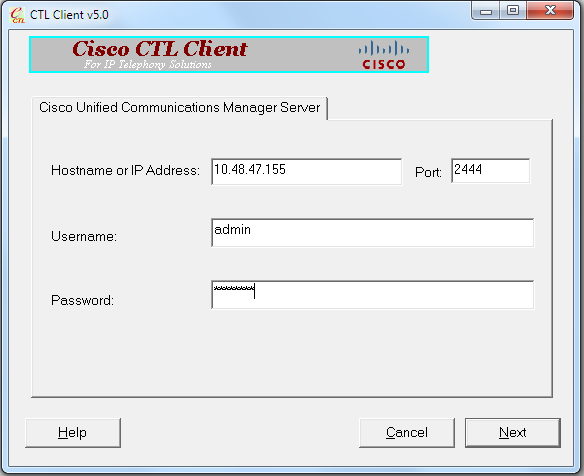

- Führen Sie den CTL-Client aus, geben Sie die IP-Adresse/den Hostnamen des CUCM Publisher-Knotens an, und geben Sie die CCM-Administratoranmeldeinformationen ein:

- Da sich der Cluster bereits im gemischten Modus befindet, jedoch keine CTL-Datei auf dem Publisher-Knoten vorhanden ist, wird diese Warnmeldung angezeigt (klicken Sie auf OK, um sie zu ignorieren):

No CTL File exists on the server but the Call Manager Cluster Security Mode

is in Secure Mode.

For the system to function, you must create the CTL File and set Call Manager

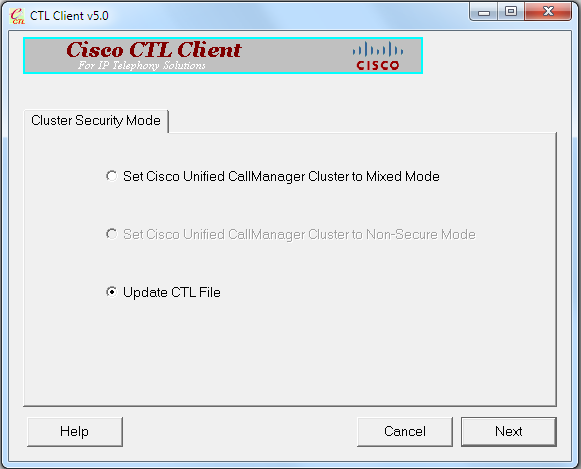

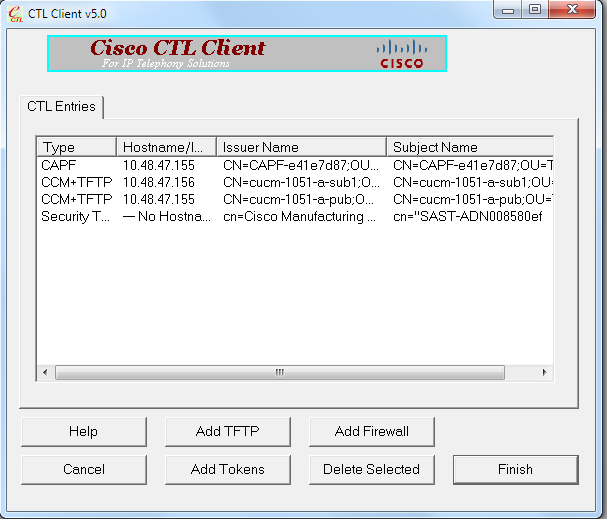

Cluster the Secure Mode. - Klicken Sie im CTL-Client auf das Optionsfeld CTL-Datei aktualisieren, und klicken Sie dann auf Weiter:

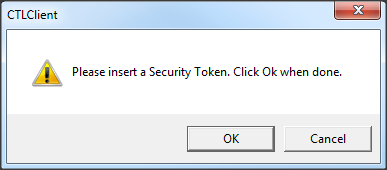

- Fügen Sie das erste Sicherheitstoken ein, und klicken Sie auf OK:

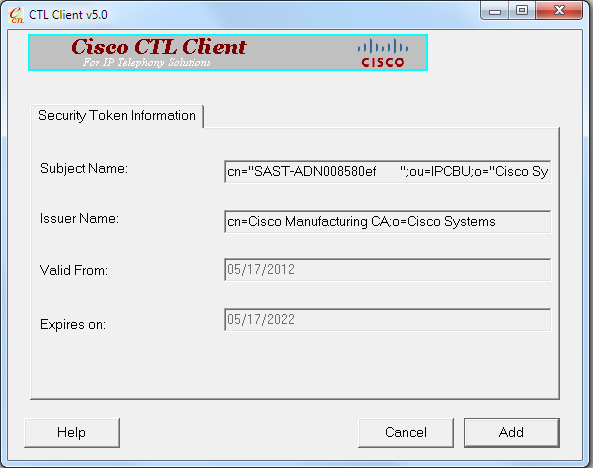

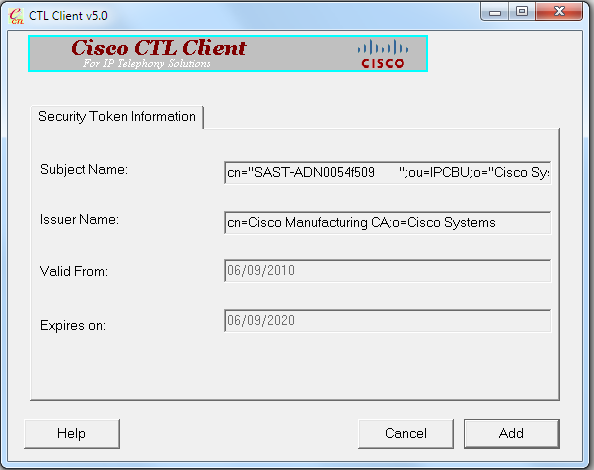

- Wenn die Details des Sicherheitstokens angezeigt werden, klicken Sie auf Hinzufügen:

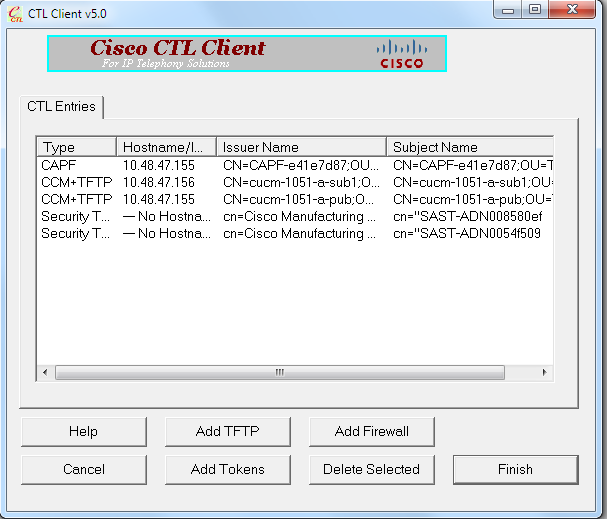

- Sobald der Inhalt der CTL-Datei angezeigt wird, klicken Sie auf Add Tokens (Token hinzufügen), um das zweite USB-eToken hinzuzufügen:

- Wenn die Details des Sicherheitstokens angezeigt werden, klicken Sie auf Hinzufügen:

- Wenn der Inhalt der CTL-Datei angezeigt wird, klicken Sie auf Fertig stellen. Wenn Sie zur Eingabe eines Kennworts aufgefordert werden, geben Sie Cisco123 ein:

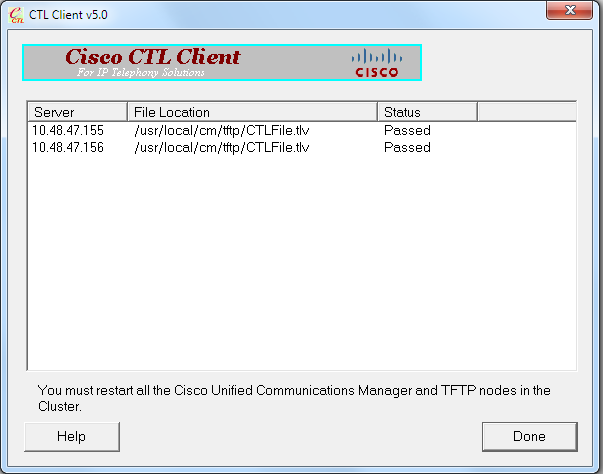

- Wenn die Liste der CUCM-Server angezeigt wird, auf denen die CTL-Datei vorhanden ist, klicken Sie auf Fertig:

- Starten Sie die TFTP- und CallManager-Dienste auf allen Knoten im Cluster neu, auf denen diese Dienste ausgeführt werden.

- Starten Sie alle IP-Telefone neu, damit sie die neue Version der CTL-Datei vom CUCM-TFTP-Service erhalten.

- Um den Inhalt der CTL-Datei zu überprüfen, geben Sie den Befehl show ctl in die CLI ein. In der CTL-Datei können Sie die Zertifikate von beiden USB-eTokens sehen (eines davon wird zum Signieren der CTL-Datei verwendet). Hier sehen Sie eine Beispielausgabe:

admin:show ctl

The checksum value of the CTL file:

2e7a6113eadbdae67ffa918d81376902(MD5)

d0f3511f10eef775cc91cce3fa6840c2640f11b8(SHA1)

Length of CTL file: 5728

The CTL File was last modified on Fri Mar 06 22:53:33 CET 2015

[...]

CTL Record #:1

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1186

2 DNSNAME 1

3 SUBJECTNAME 56 cn="SAST-ADN0054f509 ";ou=IPCBU;o="Cisco Systems

4 FUNCTION 2 System Administrator Security Token

5 ISSUERNAME 42 cn=Cisco Manufacturing CA;o=Cisco Systems

6 SERIALNUMBER 10 3C:F9:27:00:00:00:AF:A2:DA:45

7 PUBLICKEY 140

9 CERTIFICATE 902 19 8F 07 C4 99 20 13 51 C5 AE BF 95 03 93 9F F2

CC 6D 93 90 (SHA1 Hash HEX)

10 IPADDRESS 4

This etoken was not used to sign the CTL file.

[...]

CTL Record #:5

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1186

2 DNSNAME 1

3 SUBJECTNAME 56 cn="SAST-ADN008580ef ";ou=IPCBU;o="Cisco Systems

4 FUNCTION 2 System Administrator Security Token

5 ISSUERNAME 42 cn=Cisco Manufacturing CA;o=Cisco Systems

6 SERIALNUMBER 10 83:E9:08:00:00:00:55:45:AF:31

7 PUBLICKEY 140

9 CERTIFICATE 902 85 CD 5D AD EA FC 34 B8 3E 2F F2 CB 9C 76 B0 93

3E 8B 3A 4F (SHA1 Hash HEX)

10 IPADDRESS 4

This etoken was used to sign the CTL file.

The CTL file was verified successfully. - Auf der Seite des IP-Telefons können Sie überprüfen, ob die IP-Telefone nach dem Neustart die aktualisierte CTL-Dateiversion heruntergeladen haben (die MD5-Prüfsumme stimmt im Vergleich zur Ausgabe vom CUCM überein):

Diese Änderung ist möglich, da Sie zuvor die eToken-Zertifikate exportiert und in den CUCM-Zertifikatvertrauensspeicher hochgeladen haben und die IP-Telefone dieses unbekannte Zertifikat überprüfen können, das verwendet wurde, um die CTL-Datei mit dem auf dem CUCM ausgeführten Trust Verification Service (TVS) zu signieren.

Dieser Protokollausschnitt veranschaulicht, wie das IP-Telefon den CUCM-TVS mit einer Anforderung kontaktiert, das unbekannte eToken-Zertifikat zu überprüfen, das als Phone-SAST-trust hochgeladen und als vertrauenswürdig eingestuft wird:

//In the Phone Console Logs we can see a request sent to TVS server to verify unknown

certificate

8074: NOT 23:00:22.335499 SECD: setupSocketToTvsProxy: Connected to TVS proxy server

8075: NOT 23:00:22.336918 SECD: tvsReqFlushTvsCertCache: Sent Request to TVS proxy,

len: 3708

//In the TVS logs on CUCM we can see the request coming from an IP Phone which is being

successfully verified

23:00:22.052 | debug tvsHandleQueryCertReq

23:00:22.052 | debug tvsHandleQueryCertReq : Subject Name is: cn="SAST-ADN008580ef

";ou=IPCBU;o="Cisco Systems

23:00:22.052 | debug tvsHandleQueryCertReq : Issuer Name is: cn=Cisco Manufacturing

CA;o=Cisco Systems

23:00:22.052 | debug tvsHandleQueryCertReq :subjectName and issuerName matches for

eToken certificate

23:00:22.052 | debug tvsHandleQueryCertReq : SAST Issuer Name is: cn=Cisco

Manufacturing CA;o=Cisco Systems

23:00:22.052 | debug tvsHandleQueryCertReq : This is SAST eToken cert

23:00:22.052 | debug tvsHandleQueryCertReq : Serial Number is: 83E9080000005545AF31

23:00:22.052 | debug CertificateDBCache::getCertificateInformation - Looking up the

certificate cache using Unique MAP ID : 83E9080000005545AF31cn=Cisco Manufacturing

CA;o=Cisco Systems

23:00:22.052 | debug ERROR:CertificateDBCache::getCertificateInformation - Cannot find

the certificate in the cache

23:00:22.052 | debug CertificateCTLCache::getCertificateInformation - Looking up the

certificate cache using Unique MAP ID : 83E9080000005545AF31cn=Cisco Manufacturing

CA;o=Cisco Systems, len : 61

23:00:22.052 | debug CertificateCTLCache::getCertificateInformation - Found entry

{rolecount : 1}

23:00:22.052 | debug CertificateCTLCache::getCertificateInformation - {role : 0}

23:00:22.052 | debug convertX509ToDER -x509cert : 0xa3ea6f8

23:00:22.053 | debug tvsHandleQueryCertReq: Timer started from tvsHandleNewPhConnection

//In the Phone Console Logs we can see reply from TVS server to trust the new certificate

(eToken Certificate which was used to sign the CTL file)

8089: NOT 23:00:22.601218 SECD: clpTvsInit: Client message received on TVS proxy socket

8090: NOT 23:00:22.602785 SECD: processTvsClntReq: Success reading the client TVS

request, len : 3708

8091: NOT 23:00:22.603901 SECD: processTvsClntReq: TVS Certificate cache flush

request received

8092: NOT 23:00:22.605720 SECD: tvsFlushCertCache: Completed TVS Certificate cache

flush request

Zertifikatregeneration für eine Tokenlose CTL-Lösung

In diesem Abschnitt wird beschrieben, wie Sie ein CUCM-Clustersicherheitszertifikat neu generieren, wenn die Tokenless-CTL-Lösung verwendet wird.

Während der CUCM-Wartung ändert sich in manchen Fällen das CallManager-Zertifikat des CUCM Publisher-Knotens.

Die Szenarien, in denen dies möglich ist, umfassen die Änderung des Hostnamens, die Änderung der Domäne oder einfach eine Erneuerung des Zertifikats (aufgrund des Ablaufdatums des geschlossenen Zertifikats).

Nach der Aktualisierung der CTL-Datei wird diese mit einem anderen Zertifikat signiert, als es in der CTL-Datei auf den IP-Telefonen vorhanden ist.

Normalerweise wird diese neue CTL-Datei nicht akzeptiert. Wenn das IP-Telefon jedoch das unbekannte Zertifikat findet, das zum Signieren der CTL-Datei verwendet wird, kontaktiert es den TVS-Dienst auf dem CUCM.

Hinweis: Die TVS-Serverliste befindet sich in der Konfigurationsdatei des IP-Telefons und wird den CUCM-Servern aus dem IP-Telefon-Gerätepool > der CallManager-Gruppe zugeordnet.

Nach erfolgreicher Verifizierung gegenüber dem TVS-Server aktualisiert das IP-Telefon seine CTL-Datei mit der neuen Version. Diese Ereignisse treten in einem solchen Szenario auf:

- Die CTL-Datei ist auf dem CUCM und dem IP-Telefon vorhanden. Das CCM+TFT-Zertifikat (Server) für den CUCM Publisher-Knoten wird zum Signieren der CTL-Datei verwendet:

admin:show ctl

The checksum value of the CTL file:

7b7c10c4a7fa6de651d9b694b74db25f(MD5)

819841c6e767a59ecf2f87649064d8e073b0fe87(SHA1)

Length of CTL file: 4947

The CTL File was last modified on Mon Mar 09 16:59:43 CET 2015

[...]

CTL Record #:1

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1156

2 DNSNAME 16 cucm-1051-a-pub

3 SUBJECTNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

4 FUNCTION 2 System Administrator Security Token

5 ISSUERNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

6 SERIALNUMBER 16 70:CA:F6:4E:09:07:51:B9:DF:22:F4:9F:75:4F:C5:BB

7 PUBLICKEY 140

8 SIGNATURE 128

9 CERTIFICATE 694 E9 D4 33 64 5B C8 8C ED 51 4D 8F E5 EA 5B 6D

21 A5 A3 8C 9C (SHA1 Hash HEX)

10 IPADDRESS 4

This etoken was used to sign the CTL file.

CTL Record #:2

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1156

2 DNSNAME 16 cucm-1051-a-pub

3 SUBJECTNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

4 FUNCTION 2 CCM+TFTP

5 ISSUERNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

6 SERIALNUMBER 16 70:CA:F6:4E:09:07:51:B9:DF:22:F4:9F:75:4F:C5:BB

7 PUBLICKEY 140

8 SIGNATURE 128

9 CERTIFICATE 694 E9 D4 33 64 5B C8 8C ED 51 4D 8F E5 EA 5B 6D

21 A5 A3 8C 9C (SHA1 Hash HEX)

10 IPADDRESS 4

[...]

The CTL file was verified successfully.

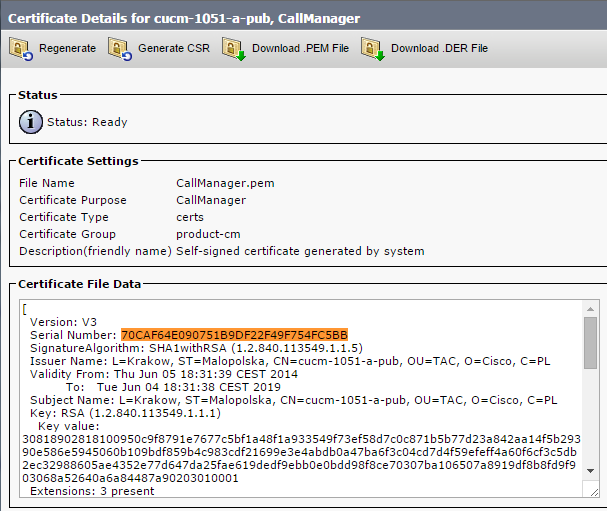

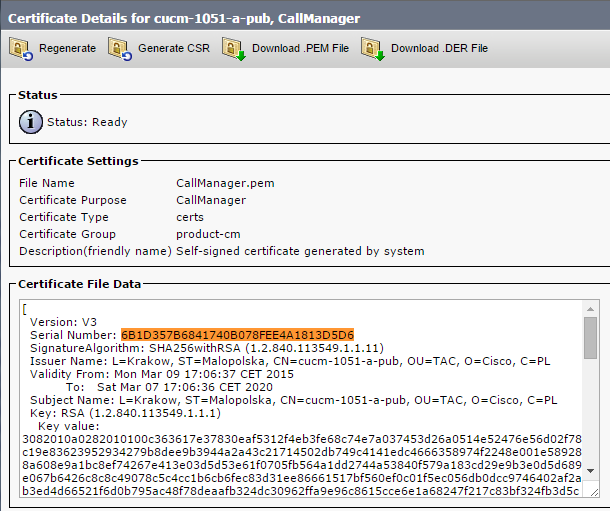

- Die Datei CallManager.pem (CCM+TFTP-Zertifikat) wird neu generiert, und Sie können sehen, dass sich die Seriennummer des Zertifikats ändert:

- Der Befehl utils ctl update CTLFile wird in die CLI eingegeben, um die CTL-Datei zu aktualisieren:

admin:utils ctl update CTLFile

This operation updates the CTLFile. Do you want to continue? (y/n):y

Updating CTL file

CTL file Updated

Please Restart the TFTP and Cisco CallManager services on all nodes in

the cluster that run these services

admin: - Der TVS-Dienst aktualisiert seinen Zertifikatscache mit den neuen CTL-Dateidetails:

17:10:35.825 | debug CertificateCache::localCTLCacheMonitor - CTLFile.tlv has been

modified. Recaching CTL Certificate Cache

17:10:35.826 | debug updateLocalCTLCache : Refreshing the local CTL certificate cache

17:10:35.827 | debug tvs_sql_get_all_CTL_certificate - Unique Key used for Caching ::

6B1D357B6841740B078FEE4A1813D5D6CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL, length : 93

17:10:35.827 | debug tvs_sql_get_all_CTL_certificate - Unique Key used for Caching ::

6B1D357B6841740B078FEE4A1813D5D6CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL, length : 93

17:10:35.827 | debug tvs_sql_get_all_CTL_certificate - Unique Key used for Caching ::

744B5199770516E799E91E81D3C8109BCN=CAPF-e41e7d87;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL, length : 91

17:10:35.827 | debug tvs_sql_get_all_CTL_certificate - Unique Key used for Caching ::

6BEBFDCDCD8CA277CB2FD1D183A60E72CN=cucm-1051-a-sub1;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL, length : 94 - Wenn Sie den Inhalt der CTL-Datei anzeigen, können Sie sehen, dass die Datei mit dem neuen CallManager-Serverzertifikat für den Publisher-Knoten signiert ist:

admin:show ctl

The checksum value of the CTL file:

ebc649598280a4477bb3e453345c8c9d(MD5)

ef5c006b6182cad66197fac6e6530f15d009319d(SHA1)

Length of CTL file: 6113

The CTL File was last modified on Mon Mar 09 17:07:52 CET 2015

[..]

CTL Record #:1

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1675

2 DNSNAME 16 cucm-1051-a-pub

3 SUBJECTNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

4 FUNCTION 2 System Administrator Security Token

5 ISSUERNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

6 SERIALNUMBER 16 6B:1D:35:7B:68:41:74:0B:07:8F:EE:4A:18:13:D5:D6

7 PUBLICKEY 270

8 SIGNATURE 256

9 CERTIFICATE 955 5C AF 7D 23 FE 82 DB 87 2B 6F 4D B7 F0 9D D5

86 EE E0 8B FC (SHA1 Hash HEX)

10 IPADDRESS 4

This etoken was used to sign the CTL file.

CTL Record #:2

----

BYTEPOS TAG LENGTH VALUE

------- --- ------ -----

1 RECORDLENGTH 2 1675

2 DNSNAME 16 cucm-1051-a-pub

3 SUBJECTNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

4 FUNCTION 2 CCM+TFTP

5 ISSUERNAME 62 CN=cucm-1051-a-pub;OU=TAC;O=Cisco;L=Krakow;

ST=Malopolska;C=PL

6 SERIALNUMBER 16 6B:1D:35:7B:68:41:74:0B:07:8F:EE:4A:18:13:D5:D6

7 PUBLICKEY 270

8 SIGNATURE 256

9 CERTIFICATE 955 5C AF 7D 23 FE 82 DB 87 2B 6F 4D B7 F0 9D D5

86 EE E0 8B FC (SHA1 Hash HEX)

10 IPADDRESS 4

[...]

The CTL file was verified successfully. - Auf der Seite "Unified Serviceability" (Einheitliche Servicebereitstellung) werden die TFTP- und Cisco CallManager-Dienste auf allen Knoten im Cluster, auf denen diese Dienste ausgeführt werden, neu gestartet.

- Die IP-Telefone werden neu gestartet, und sie kontaktieren den TVS-Server, um das unbekannte Zertifikat zu überprüfen, das jetzt zum Signieren der neuen Version der CTL-Datei verwendet wird:

// In the Phone Console Logs we can see a request sent to TVS server to verify

unknown certificate

2782: NOT 17:21:51.794615 SECD: setupSocketToTvsProxy: Connected to TVS proxy server

2783: NOT 17:21:51.796021 SECD: tvsReqFlushTvsCertCache: Sent Request to TVS

proxy, len: 3708

// In the TVS logs on CUCM we can see the request coming from an IP Phone which is

being successfully verified

17:21:51.831 | debug tvsHandleQueryCertReq

17:21:51.832 | debug tvsHandleQueryCertReq : Subject Name is: CN=cucm-1051-a-pub;

OU=TAC;O=Cisco;L=Krakow;ST=Malopolska

17:21:51.832 | debug tvsHandleQueryCertReq : Issuer Name is: CN=cucm-1051-a-pub;

OU=TAC;O=Cisco;L=Krakow;ST=Malopolska;

17:21:51.832 | debug tvsHandleQueryCertReq : Serial Number is:

6B1D357B6841740B078FEE4A1813D5D6

17:21:51.832 | debug CertificateDBCache::getCertificateInformation - Looking up the

certificate cache using Unique MAPco;L=Krakow;ST=Malopolska;C=PL

17:21:51.832 | debug CertificateDBCache::getCertificateInformation - Found entry

{rolecount : 2}

17:21:51.832 | debug CertificateDBCache::getCertificateInformation - {role : 0}

17:21:51.832 | debug CertificateDBCache::getCertificateInformation - {role : 2}

17:21:51.832 | debug convertX509ToDER -x509cert : 0xf6099df8

17:21:51.832 | debug tvsHandleQueryCertReq: Timer started from

tvsHandleNewPhConnection

// In the Phone Console Logs we can see reply from TVS server to trust the new

certificate (new CCM Server Certificate which was used to sign the CTL file)

2797: NOT 17:21:52.057442 SECD: clpTvsInit: Client message received on TVS

proxy socket

2798: NOT 17:21:52.058874 SECD: processTvsClntReq: Success reading the client TVS

request, len : 3708

2799: NOT 17:21:52.059987 SECD: processTvsClntReq: TVS Certificate cache flush

request received

2800: NOT 17:21:52.062873 SECD: tvsFlushCertCache: Completed TVS Certificate

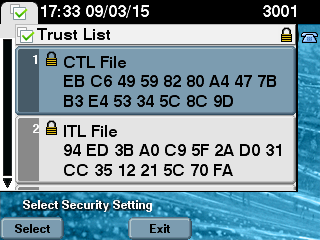

cache flush request - Schließlich können Sie auf den IP-Telefonen überprüfen, ob die CTL-Datei mit der neuen Version aktualisiert wurde und ob die MD5-Prüfsumme der neuen CTL-Datei mit der des CUCM übereinstimmt:

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

3.0 |

11-Sep-2024 |

Rezertifizierung |

1.0 |

08-Apr-2015 |

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Milosz ZajacLeader Customer Delivery

- Michal MyszorTechnical Consulting Engineer

- Leszek WojnarskiTAC Engineer

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback