Sicherer SIP-Trunk zwischen CUCM und VCS - Konfigurationsbeispiel

Inhalt

Einleitung

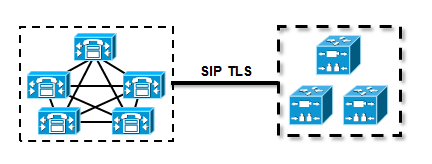

In diesem Dokument wird die Einrichtung einer sicheren SIP-Verbindung (Session Initiation Protocol) zwischen dem Cisco Unified Communications Manager (CUCM) und dem Cisco TelePresence Video Communication Server (VCS) beschrieben.

CUCM und VCS sind eng integriert. Da Videoendpunkte entweder am CUCM oder am VCS registriert werden können, müssen SIP-Trunks zwischen den Geräten vorhanden sein.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Cisco Unified Communications Manager

- Cisco TelePresence Video Communication Server

- Zertifikate

Verwendete Komponenten

Dieses Dokument ist nicht auf bestimmte Software- und Hardware-Versionen beschränkt. In diesem Beispiel wird die Cisco VCS Software-Version X7.2.2 und die CUCM-Version 9.x verwendet.

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netz Live ist, überprüfen Sie, ob Sie die mögliche Auswirkung jedes möglichen Befehls verstehen.

Konfigurieren

Stellen Sie sicher, dass die Zertifikate gültig sind, und fügen Sie die Zertifikate den CUCM- und VCS-Servern hinzu, damit diese den Zertifikaten der jeweils anderen Seite vertrauen. Richten Sie dann den SIP-Trunk ein.

Netzwerkdiagramm

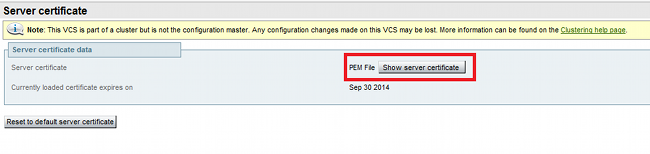

VCS-Zertifikat anfordern

Standardmäßig enthalten alle VCS-Systeme ein temporäres Zertifikat. Navigieren Sie auf der Admin-Seite zu Maintenance > Certificate management > Server certificate. Klicken Sie auf Serverzertifikat anzeigen, und ein neues Fenster mit den Rohdaten des Zertifikats wird geöffnet:

Dies ist ein Beispiel für die Rohdaten des Zertifikats:

-----BEGIN CERTIFICATE-----

MIIDHzCCAoigAwIBAgIBATANBgkqhkiG9w0BAQUFADCBmjFDMEEGA1UECgw6VGVt

cG9yYXJ5IENlcnRpZmljYXRlIDU4Nzc0NWYwLTI5YTAtMTFlMy1hNTE4LTAwNTA1

Njk5NWI0YjFDMEEGA1UECww6VGVtcG9yYXJ5IENlcnRpZmljYXRlIDU4Nzc0NWYw

LTI5YTAtMTFlMy1hNTE4LTAwNTA1Njk5NWI0YjEOMAwGA1UEAwwFY2lzY28wHhcN

MTMwOTMwMDcxNzIwWhcNMTQwOTMwMDcxNzIwWjCBmjFDMEEGA1UECgw6VGVtcG9y

YXJ5IENlcnRpZmljYXRlIDU4Nzc0NWYwLTI5YTAtMTFlMy1hNTE4LTAwNTA1Njk5

NWI0YjFDMEEGA1UECww6VGVtcG9yYXJ5IENlcnRpZmljYXRlIDU4Nzc0NWYwLTI5

YTAtMTFlMy1hNTE4LTAwNTA1Njk5NWI0YjEOMAwGA1UEAwwFY2lzY28wgZ8wDQYJ

KoZIhvcNAQEBBQADgY0AMIGJAoGBAKWvob+Y1zrKoAB5BvPsGR7aVfmTYPipL0I/

L21fyyjoO5qv9lzDCgy7PFZPxkD1d/DNLIgp1jjUqdfFV+64r8OkESwBO+4DFlut

tWZLQ1uKzzdsmvZ/b41mEtosElHNxH7rDYQsqdRA4ngNDJVlOgVFCEV4c7ZvAV4S

E8m9YNY9AgMBAAGjczBxMAkGA1UdEwQCMAAwJAYJYIZIAYb4QgENBBcWFVRlbXBv

cmFyeSBDZXJ0aWZpY2F0ZTAdBgNVHQ4EFgQU+knGYkeeiWqAjORhzQqRCHba+nEw

HwYDVR0jBBgwFoAUpHCEOXsBH1AzZN153S/Lv6cxNDIwDQYJKoZIhvcNAQEFBQAD

gYEAZklIMSfi49p1jIYqYdOAIjOiashYVfqGUUMFr4V1hokM90ByGGTbx8jx6Y/S

p1SyT4ilU5uiY0DD18EkLzt8y3jFNPmHYAw/f2fB9J3mDAqbiQdmbLAeD2RRUsy7

1Zc3zTl6WL6hsj+90GAsI/TGthQ2n7yUWPl6CevopbJe1iA=

-----END CERTIFICATE-----

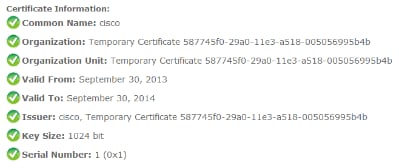

Sie können das Zertifikat dekodieren und die Zertifikatdaten anzeigen, indem Sie OpenSSL auf Ihrem lokalen PC verwenden oder einen Online-Zertifikatdecoder wie SSL Shopper verwenden :

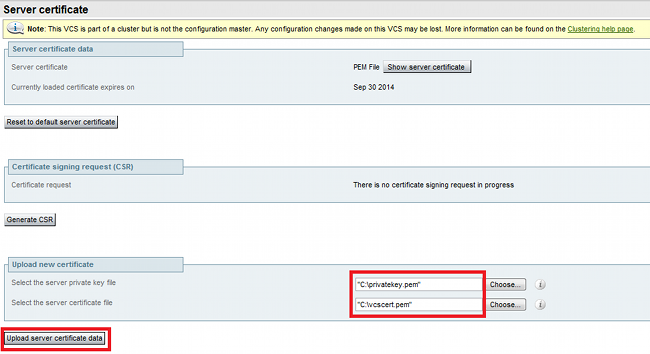

Selbstsigniertes VCS-Zertifikat generieren und hochladen

Da jeder VCS-Server über ein Zertifikat mit dem gleichen Common Name verfügt, müssen Sie neue Zertifikate auf dem Server platzieren. Sie können selbst signierte Zertifikate oder Zertifikate verwenden, die von der Zertifizierungsstelle signiert wurden. Einzelheiten zu diesem Verfahren finden Sie im Cisco TelePresence Certificate Creation and Use With Cisco VCS Deployment Guide.

In diesem Verfahren wird beschrieben, wie Sie mit dem VCS selbst ein selbstsigniertes Zertifikat generieren und anschließend hochladen:

- Melden Sie sich als Root beim VCS an, starten Sie OpenSSL, und generieren Sie einen privaten Schlüssel:

~ # openssl

OpenSSL> genrsa -out privatekey.pem 1024

Generating RSA private key, 1024 bit long modulus

..................................++++++

................++++++

e is 65537 (0x10001) - Verwenden Sie diesen privaten Schlüssel, um eine Zertifikatssignierungsanforderung (Certificate Signing Request, CSR) zu generieren:

OpenSSL> req -new -key privatekey.pem -out certcsr.pem

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [AU]:BE

State or Province Name (full name) [Some-State]:Vlaams-Brabant

Locality Name (eg, city) []:Diegem

Organization Name (eg, company) [Internet Widgits Pty Ltd]:Cisco

Organizational Unit Name (eg, section) []:TAC

Common Name (e.g. server FQDN or YOUR name) []:radius.anatomy.com

Email Address []:

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []:

An optional company name []:

OpenSSL> exit - Das selbstsignierte Zertifikat generieren:

~ # openssl x509 -req -days 360 -in certcsr.pem -signkey privatekey.pem -out vcscert.pem

Signature ok

subject=/C=BE/ST=Vlaams-Brabant/L=Diegem/O=Cisco/OU=TAC/CN=radius.anatomy.com

Getting Private key

~ # - Vergewissern Sie sich, dass die Zertifikate jetzt verfügbar sind:

~ # ls -ltr *.pem

-rw-r--r-- 1 root root 891 Nov 1 09:23 privatekey.pem

-rw-r--r-- 1 root root 664 Nov 1 09:26 certcsr.pem

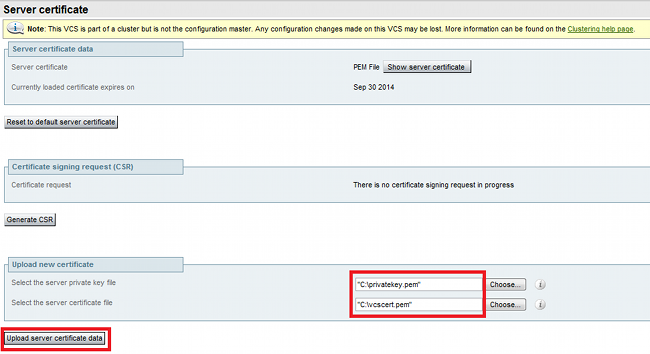

-rw-r--r-- 1 root root 879 Nov 1 09:40 vcscert.pem - Laden Sie die Zertifikate mit WinSCP herunter und laden Sie sie auf die Webseite hoch, damit der VCS die Zertifikate verwenden kann. Sie benötigen den privaten Schlüssel und das generierte Zertifikat:

- Wiederholen Sie dieses Verfahren für alle VCS-Server.

Hinzufügen eines selbstsignierten Zertifikats vom CUCM-Server zum VCS-Server

Fügen Sie die Zertifikate der CUCM-Server hinzu, sodass der VCS ihnen vertraut. In diesem Beispiel verwenden Sie die standardmäßigen selbstsignierten Zertifikate von CUCM. CUCM generiert selbstsignierte Zertifikate während der Installation, sodass Sie sie nicht wie auf dem VCS erstellen müssen.

In diesem Verfahren wird beschrieben, wie Sie dem VCS-Server ein selbstsigniertes Zertifikat vom CUCM-Server hinzufügen:

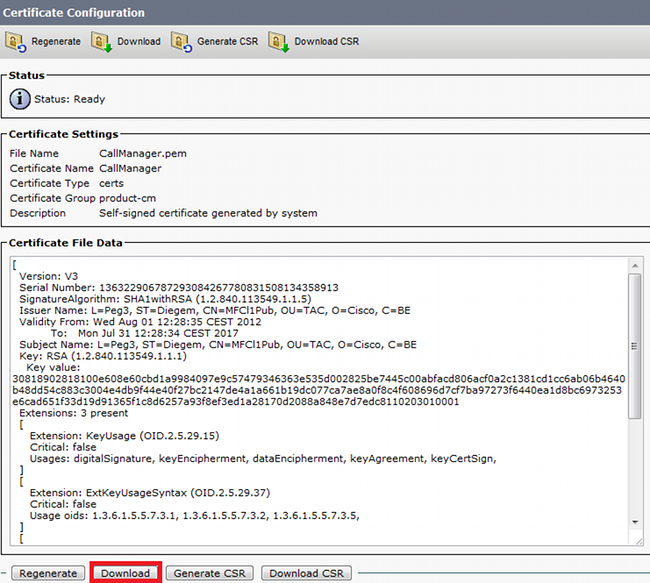

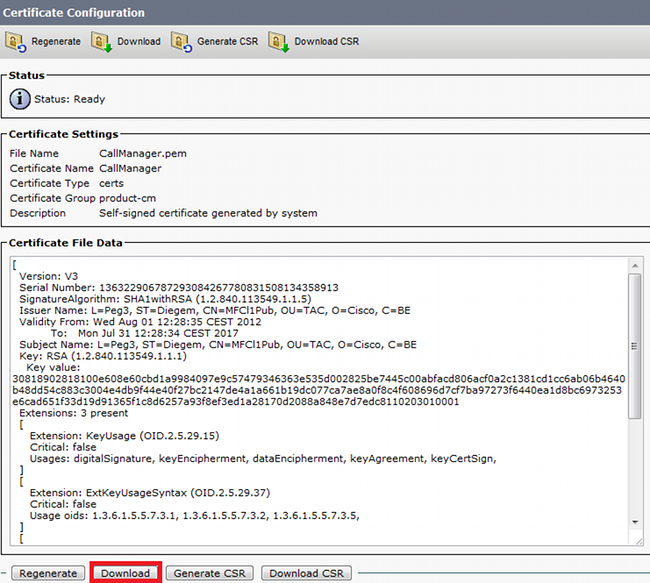

- Laden Sie das Zertifikat "CallManager.pem" vom CUCM herunter. Melden Sie sich auf der Seite "OS Administration" an, navigieren Sie zu Security > Certificate Management, und wählen Sie das selbstsignierte Zertifikat CallManager.pem aus, und laden Sie es herunter:

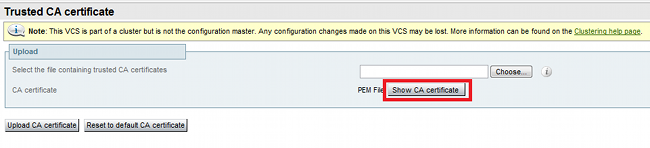

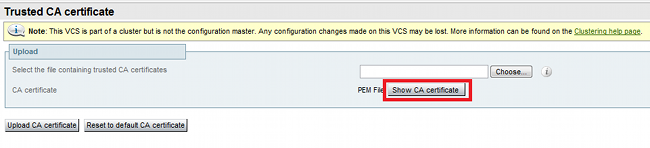

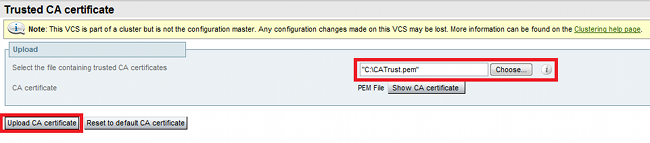

- Fügen Sie dieses Zertifikat als vertrauenswürdiges Zertifizierungsstellenzertifikat zum VCS hinzu.Navigieren Sie auf dem VCS zu Wartung > Zertifikatsverwaltung > Vertrauenswürdiges Zertifizierungsstellenzertifikat, und wählen Sie Zertifizierungsstellenzertifikat anzeigen aus:

Es wird ein neues Fenster mit allen Zertifikaten geöffnet, die derzeit als vertrauenswürdig gelten. - Kopieren Sie alle derzeit vertrauenswürdigen Zertifikate in eine Textdatei. Öffnen Sie die Datei CallManager.pem in einem Texteditor, kopieren Sie deren Inhalt, und fügen Sie diesen Inhalt nach den derzeit vertrauenswürdigen Zertifikaten am Ende derselben Textdatei hinzu:

CallManagerPub

Wenn sich im CUCM-Cluster mehrere Server befinden, fügen Sie alle Server hier hinzu.

======================

-----BEGIN CERTIFICATE-----

MIICmDCCAgGgAwIBAgIQZo7WOmjKYy9JP228PpPvgTANBgkqhkiG9w0BAQUFADBe

MQswCQYDVQQGEwJCRTEOMAwGA1UEChMFQ2lzY28xDDAKBgNVBAsTA1RBQzERMA8G

A1UEAxMITUZDbDFQdWIxDzANBgNVBAgTBkRpZWdlbTENMAsGA1UEBxMEUGVnMzAe

Fw0xMjA4MDExMDI4MzVaFw0xNzA3MzExMDI4MzRaMF4xCzAJBgNVBAYTAkJFMQ4w

DAYDVQQKEwVDaXNjbzEMMAoGA1UECxMDVEFDMREwDwYDVQQDEwhNRkNsMVB1YjEP

MA0GA1UECBMGRGllZ2VtMQ0wCwYDVQQHEwRQZWczMIGfMA0GCSqGSIb3DQEBAQUA

A4GNADCBiQKBgQDmCOYMvRqZhAl+nFdHk0Y2PlNdACglvnRFwAq/rNgGrPCiwTgc

0cxqsGtGQLSN1UyIPDAE5NufROQPJ7whR95KGmYbGdwHfKeuig+MT2CGltfPe6ly

c/ZEDqHYvGlzJT5srWUfM9GdkTZfHI1iV6k/jvPtGigXDSCIqEjn1+3IEQIDAQAB

o1cwVTALBgNVHQ8EBAMCArwwJwYDVR0lBCAwHgYIKwYBBQUHAwEGCCsGAQUFBwMC

BggrBgEFBQcDBTAdBgNVHQ4EFgQUK4jYX6O6BAnLCalbKEn6YV7BpkQwDQYJKoZI

hvcNAQEFBQADgYEAkEGDdRdMOtX4ClhEatQE3ptT6L6RRAyP8oDd3dIGEOYWhA2H

Aqrw77loieva297AwgcKbPxnd5lZ/aBJxvmF8TIiOSkjy+dJW0asZWfei9STxVGn

NSr1CyAt8UJh0DSUjGHtnv7yWse5BB9mBDR/rmWxIRrlIRzAJDeygLIq+wc=

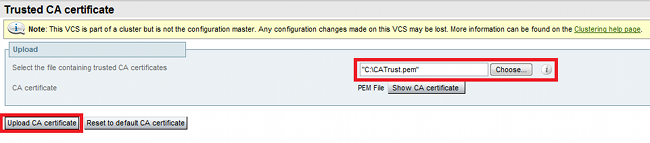

-----END CERTIFICATE----- - Speichern Sie die Datei unter dem Namen CATrust.pem, und klicken Sie auf CA-Zertifikat hochladen, um die Datei wieder in den VCS hochzuladen:

Der VCS vertraut nun den vom CUCM angebotenen Zertifikaten. - Wiederholen Sie dieses Verfahren für alle VCS-Server.

Zertifikat vom VCS-Server auf den CUCM-Server hochladen

Der CUCM muss den vom VCS angebotenen Zertifikaten vertrauen.

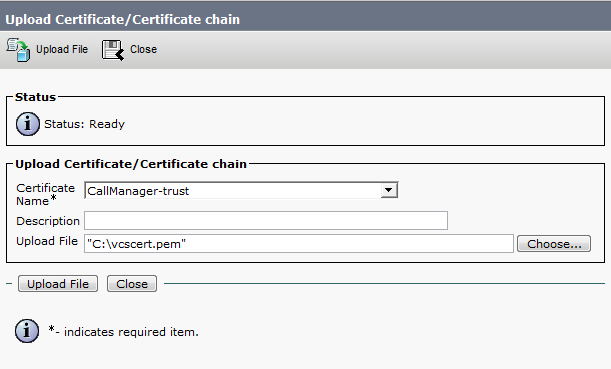

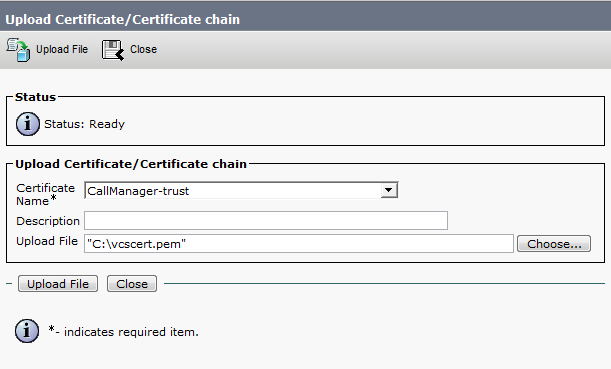

In diesem Verfahren wird beschrieben, wie Sie das auf dem CUCM generierte VCS-Zertifikat als CallManager-Trust-Zertifikat hochladen:

- Navigieren Sie auf der Seite "OS Administration" zu Security > Certificate Management, geben Sie den Zertifikatsnamen ein, navigieren Sie zu seinem Speicherort, und klicken Sie auf Upload File (Datei hochladen):

- Laden Sie das Zertifikat von allen VCS-Servern hoch. Führen Sie diesen Vorgang auf jedem CUCM-Server aus, der mit dem VCS kommuniziert. Dies sind in der Regel alle Knoten, auf denen der CallManager-Dienst ausgeführt wird.

SIP-Verbindung

Nachdem die Zertifikate validiert wurden und sich beide Systeme gegenseitig vertrauen, konfigurieren Sie die Nachbarzone auf dem VCS und den SIP-Trunk auf dem CUCM. Einzelheiten zu diesem Verfahren finden Sie im Bereitstellungsleitfaden für Cisco TelePresence Cisco Unified Communications Manager mit Cisco VCS (SIP-Trunk).

Überprüfung

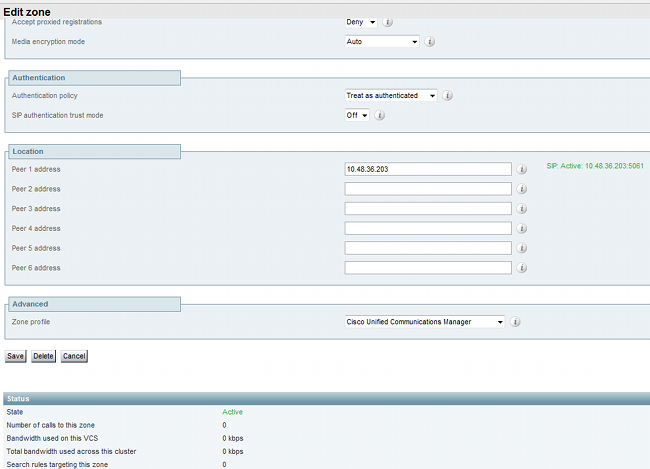

Vergewissern Sie sich, dass die SIP-Verbindung in der Nachbarzone des VCS aktiv ist:

Fehlerbehebung

Für diese Konfiguration sind derzeit keine spezifischen Informationen zur Fehlerbehebung verfügbar.

Zugehörige Informationen

- Cisco TelePresence Cisco Unified Communications Manager mit Cisco VCS (SIP-Trunk) - Implementierungsleitfaden

- Administratoranleitung für Cisco TelePresence Video Communication Server

- Cisco TelePresence - Erstellung und Verwendung von Zertifikaten mit dem Cisco VCS - Implementierungsleitfaden

- Cisco Unified Communications Betriebssystem - Administrationshandbuch

- Cisco Unified Communications Manager - Administratorhandbuch

- Technischer Support und Dokumentation für Cisco Systeme

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

12-Nov-2013 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback