Einführung

In diesem Dokument werden die Lösungen für die MRA-Anmeldung (Mobile Remote Access) und das B2B-Anrufproblem (Business-to-Business) beschrieben, das aufgrund des Ablaufs des Zertifikats der CA am 30. Mai auftreten kann.

Voraussetzungen

Anforderungen

Für dieses Dokument bestehen keine speziellen Anforderungen.

Verwendete Komponenten

Die Informationen in diesem Dokument wurden von den Geräten in einer bestimmten Laborumgebung erstellt. Alle in diesem Dokument verwendeten Geräte haben mit einer leeren (Standard-)Konfiguration begonnen. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die potenziellen Auswirkungen eines Befehls verstehen.

Problem

Das Zertifikatspaket Sectigo CA ist am 30. Mai abgelaufen, was zu Ausfällen bei der Bereitstellung von Expressway/VCS führte. Möglicherweise treten bei Ihnen MRA-Anmeldungen und B2B-Anrufe aufgrund von Fehlern bei der Zertifikats-/TLS-Aushandlung auf. Die meisten dieser Probleme sind auf das Auslaufen des Sectigo-Zertifikats zurückzuführen. Dasselbe wurde in dem von Sectigo veröffentlichten Ratgeber dokumentiert

https://support.sectigo.com/Com_KnowledgeDetailPage?Id=kA01N000000rgSZ

Symptome

Das Ablauf des Zertifikats führt zu folgenden Symptomen:

- MRA-Anmeldung, B2B-Anrufe funktionieren nicht

- Herunterstufendes Clustering

- Traversal Zone (mit TLS-Ausfällen)

- Sectigo CA zum Signieren des VCS/Expressway-Zertifikats

Protokollausschnitte

2020-05-31T00:02:55.897-04:00 expe tvcs: Event="Inbound TLS Negotiation Error" Service="SIP" Src-ip="10.106.102.215" Src-port="11239" Dst-ip="10.106.102.222" Dst-port="5061" Detail="No SSL error available, probably remote disconnect" Protocol="TLS" Level="1" UTCTime="2020-05-31 04:02:55,897"

2020-05-31T00:02:55.897-04:00 expe tvcs: UTCTime="2020-05-31 04:02:55,896" Module="developer.ssl" Level="ERROR" CodeLocation="ppcmains/ssl/ttssl/ttssl_openssl.cpp(68)" Method="::TTSSLErrorOutput" Thread="0x7f8dafea0700": TTSSL_continueHandshake: Failed to establish SSL connection iResult="0" error="5" bServer="true" localAddress="['IPv4''TCP''10.106.102.222:5061']" remoteAddress="['IPv4''TCP''10.106.102.215:11239']"

2020-05-31T00:02:55.897-04:00 expe tvcs: UTCTime="2020-05-31 04:02:55,897" Module="network.tcp" Level="DEBUG": Src-ip="10.106.102.215" Src-port="11239" Dst-ip="10.106.102.222" Dst-port="5061" Detail="TCP Connection Closed" Reason="Got EOF on socket"

Lösung

Schritt 1: Sie müssen Zertifikate von den folgenden Links herunterladen und durch abgelaufene Sectigo Trust-Zertifikate auf allen Peer-Knoten ersetzen.

https://censys.io/certificates/52f0e1c4e58ec629291b60317f074671b85d7ea80d5b07273463534b32b40234/pem

https://censys.io/certificates/e793c9b02fd8aa13e21c31228accb08119643b749c898964b1746d46c3d4cbd2/pem

Hinweis: Beim Schreiben des Dokuments oben Links, wo nach Sectigo Advisory umgeleitet.

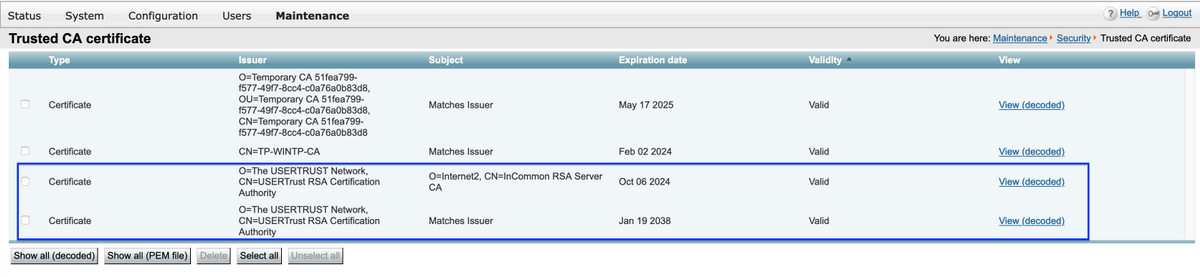

Schritt 2: Heruntergeladenes Zertifikat auf Expressway hochgeladen, indem Sie zu Maintenance > Security > Trusted CA Certificate navigieren

Schritt 3: Löschen Sie das abgelaufene Sectigo/AddTurst CA-Zertifikat im Expressways-Zertifikattrust-Store, indem Sie zu Maintenance > Security > Trusted CA Certificate navigieren.

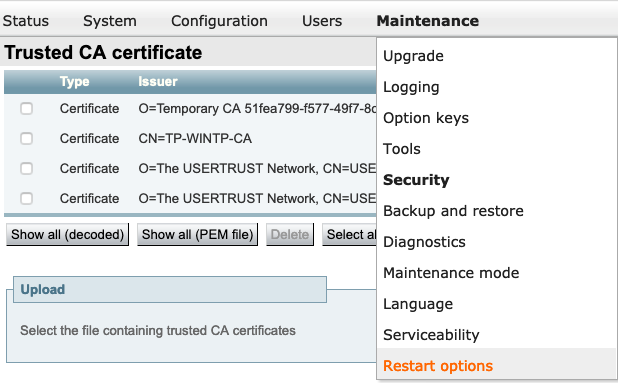

Schritt 4: Starten Sie den Expressway neu, indem Sie zu Maintenance > Restart Options > Restart Options (Wartung > Optionen neu starten > Neustart) wechseln.

Zugehörige Informationen