Einleitung

In diesem Dokument wird die Konfiguration interner Benutzer in der Cisco ISE durch die Nutzung von JSON- oder XML-Datenformaten in Verbindung mit API-Aufrufen beschrieben.

Voraussetzungen

- ISE 3.0 oder höher

- API-Client-Software.

Verwendete Komponenten

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

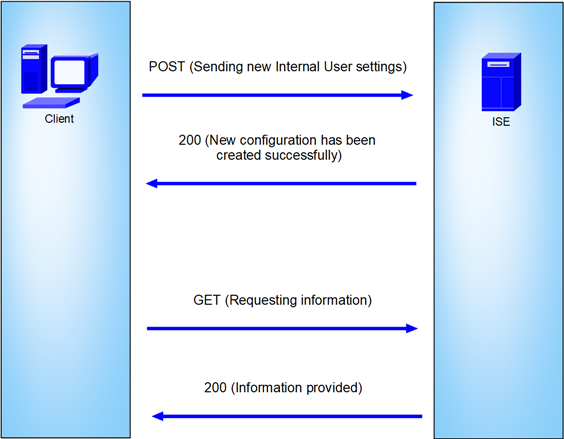

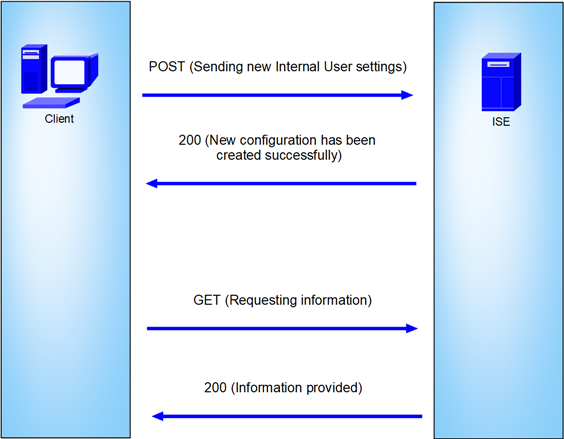

Netzwerkdiagramm

Allgemeine Topologie

Allgemeine Topologie

GET und POST sind zwei der gebräuchlichsten HTTP-Methoden für API-Aufrufe (Application Programming Interface). Sie werden verwendet, um mit Ressourcen auf einem Server zu interagieren, in der Regel um Daten abzurufen oder zur Verarbeitung zu übermitteln.

GET-API-Aufruf

Die GET-Methode wird verwendet, um Daten von einer angegebenen Ressource anzufordern. GET-Anfragen sind die gebräuchlichsten und am häufigsten verwendeten Methoden in APIs und Websites. Wenn Sie eine Webseite besuchen, sendet Ihr Browser eine GET-Anforderung an den Server, der die Webseite hostet.

POST-API-Aufruf

Die POST-Methode wird verwendet, um Daten an den Server zu senden, um eine Ressource zu erstellen oder zu aktualisieren. POST-Anfragen werden häufig verwendet, wenn Formulardaten gesendet oder eine Datei hochgeladen wird.

Konfigurationen

Wir müssen die genauen Informationen von der API-Client-Software an den ISE-Knoten senden, um einen internen Benutzer zu erstellen.

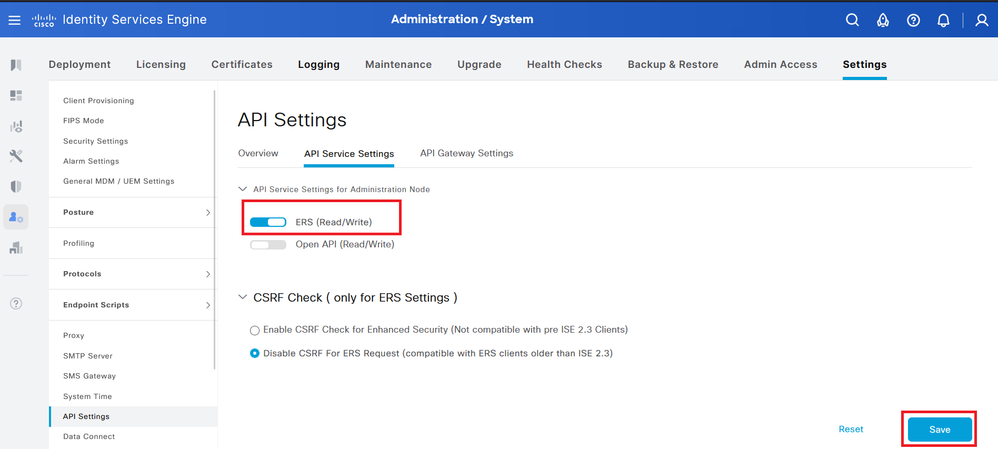

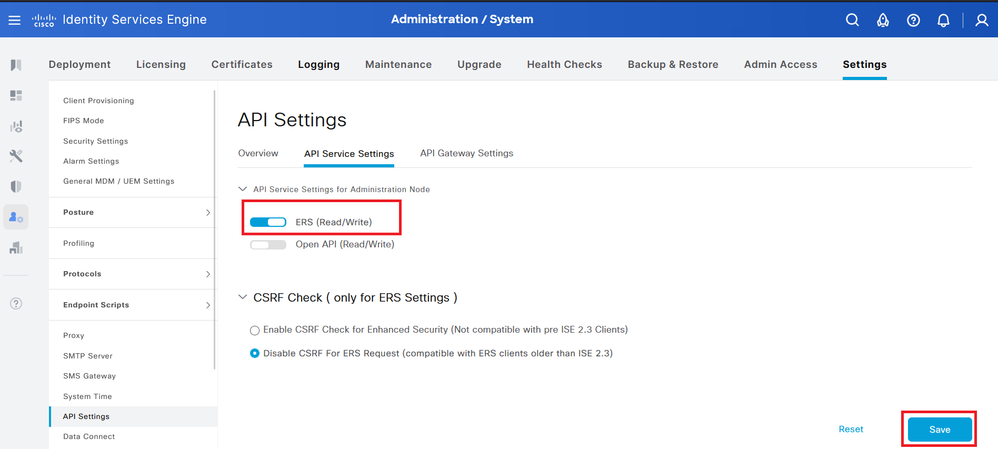

ISE-Konfigurationen

Aktivieren der ERS-Funktion

1. Navigieren Sie zu Administration > System > Settings > API Settings > API Service Settings.

2. Aktivieren Sie die ERS-Option (Lesen/Schreiben).

API-Einstellungen

API-Einstellungen

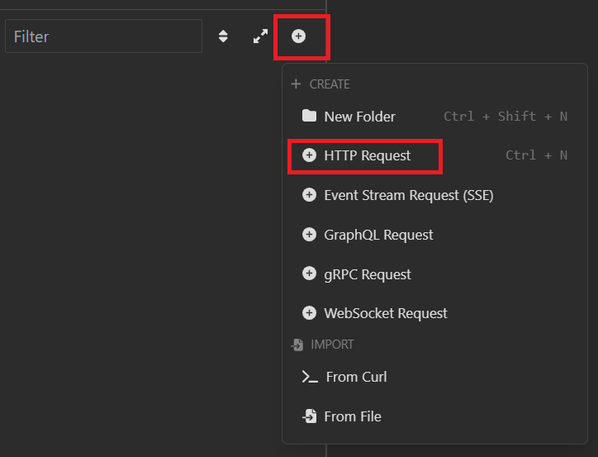

JSON-Anfrage.

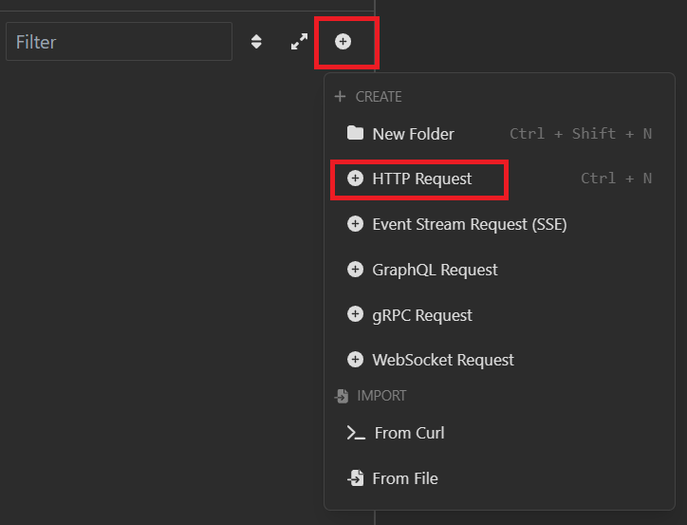

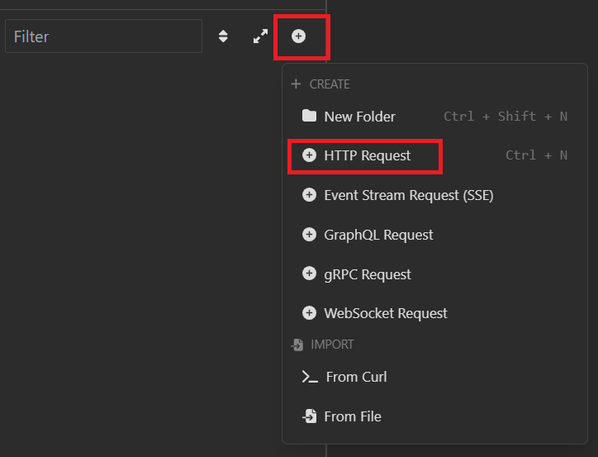

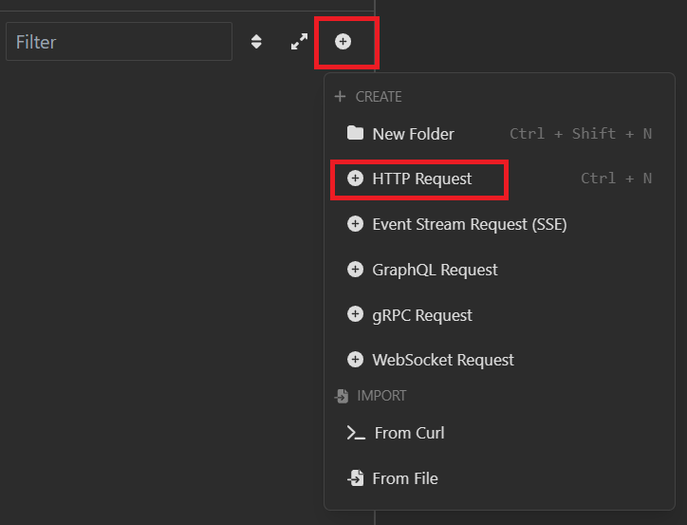

- Offene Schlaflosigkeit.

- Fügen Sie auf der linken Seite eine neue HTTPS-Anforderung hinzu.

JSON-Anforderung

JSON-Anforderung

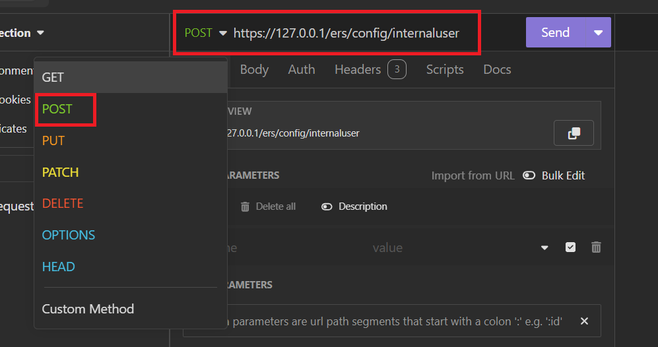

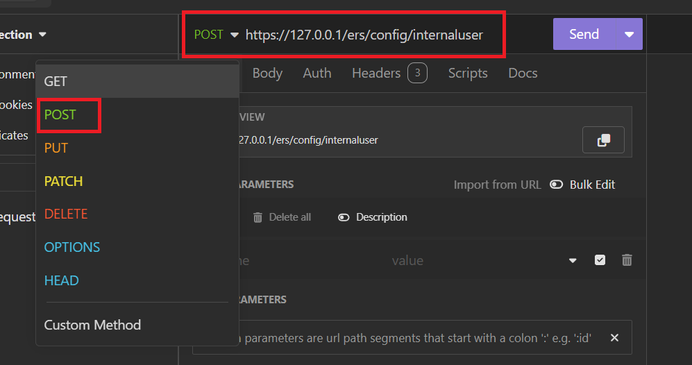

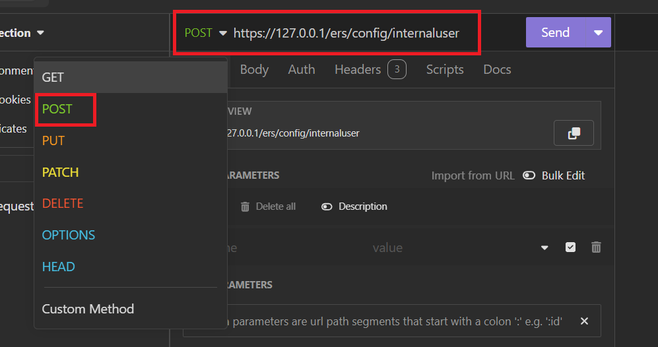

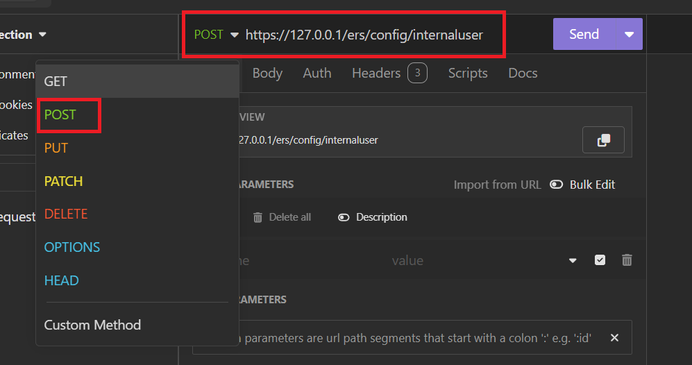

- Sie müssen POST auswählen, um die Informationen an den ISE-Knoten zu senden.

Die einzugebende URL hängt von der IP-Adresse des ISE-Knotens ab.

URL: https://x.x.x.x/ers/config/internaluser

JSON POST

JSON POST

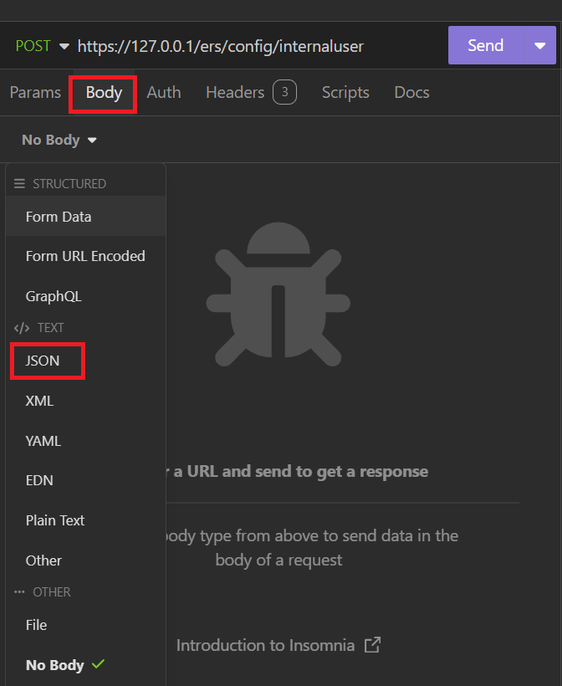

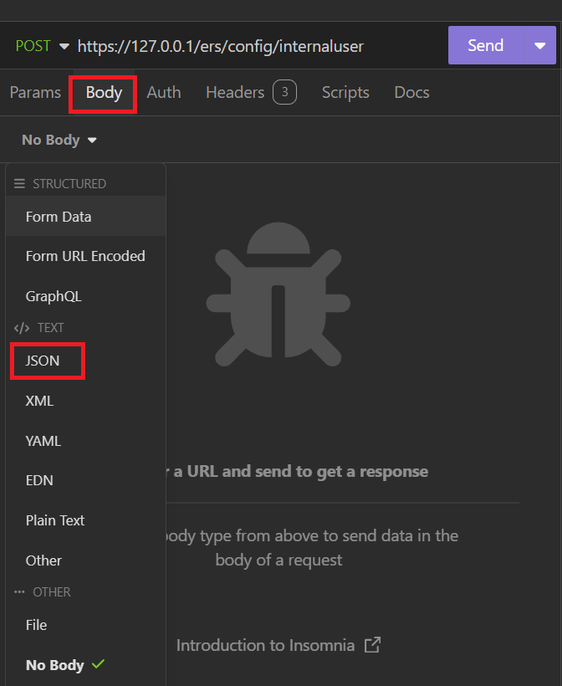

- Klicken Sie anschließend auf Body und wählen Sie JSON aus.

JSON-Body

JSON-Body

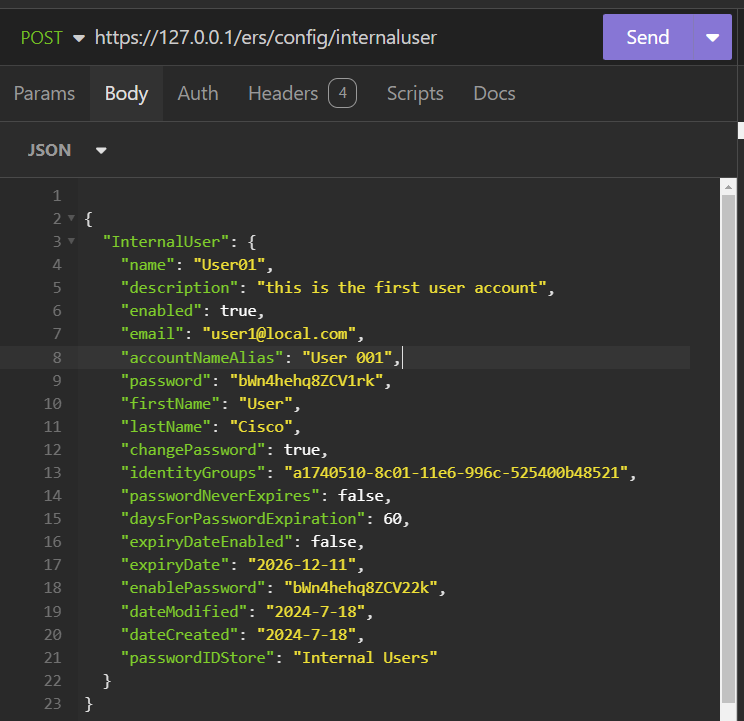

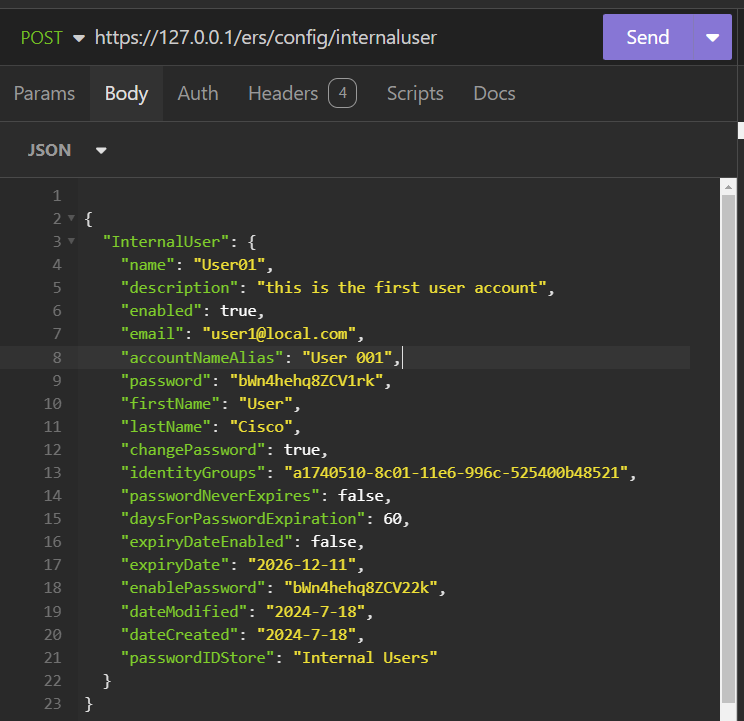

- Sie können die Syntax einfügen und die Parameter ändern, je nachdem, was Sie möchten.

JSON-Syntax

JSON-Syntax

JSON-Syntax

{

"InternalUser": {

"name": "name",

"description": "description",

"enabled": true,

"email": "email@domain.com",

"accountNameAlias": "accountNameAlias",

"password": "password",

"firstName": "firstName",

"lastName": "lastName",

"changePassword": true,

"identityGroups": "identityGroups",

"passwordNeverExpires": false,

"daysForPasswordExpiration": 60,

"expiryDateEnabled": false,

"expiryDate": "2016-12-11",

"enablePassword": "enablePassword",

"dateModified": "2015-12-20",

"dateCreated": "2015-12-15",

"customAttributes": {

"key1": "value1",

"key2": "value3"

},

"passwordIDStore": "Internal Users"

}

}

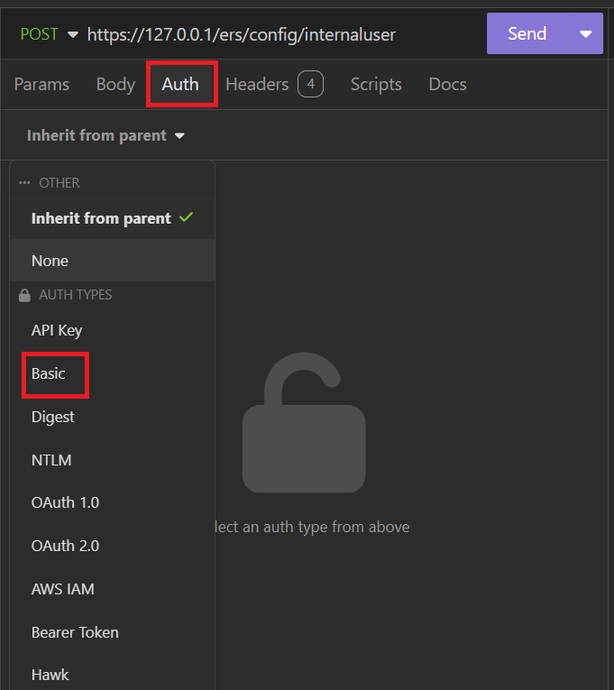

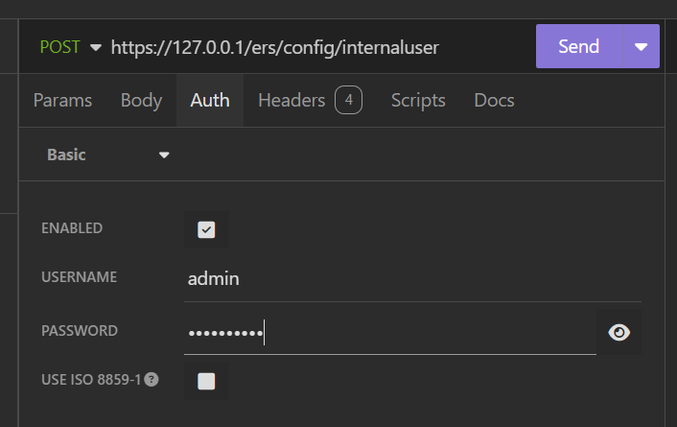

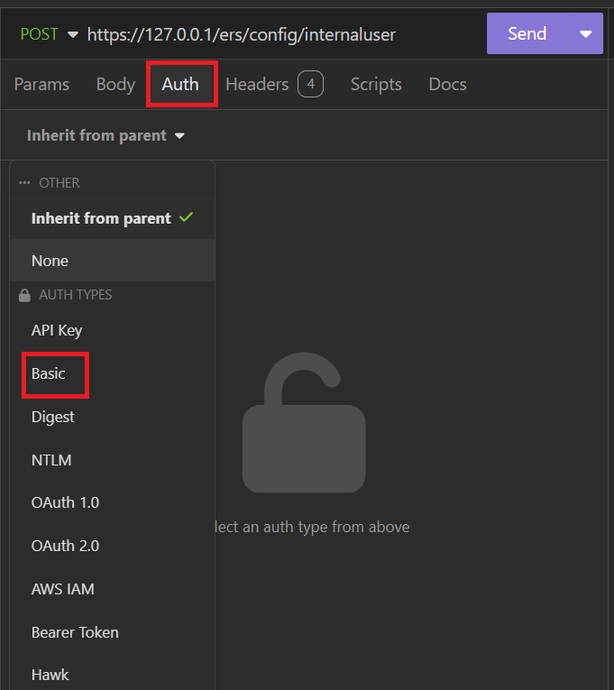

- Klicken Sie auf Auth, und wählen Sie Basics (Grundlegend) aus.

JSON-Authentifizierung

JSON-Authentifizierung

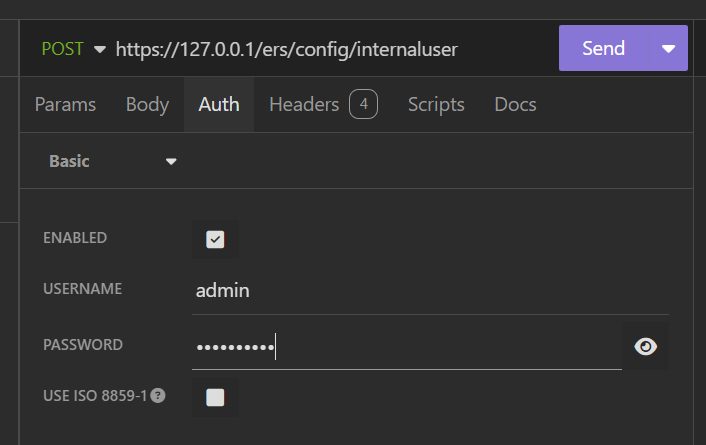

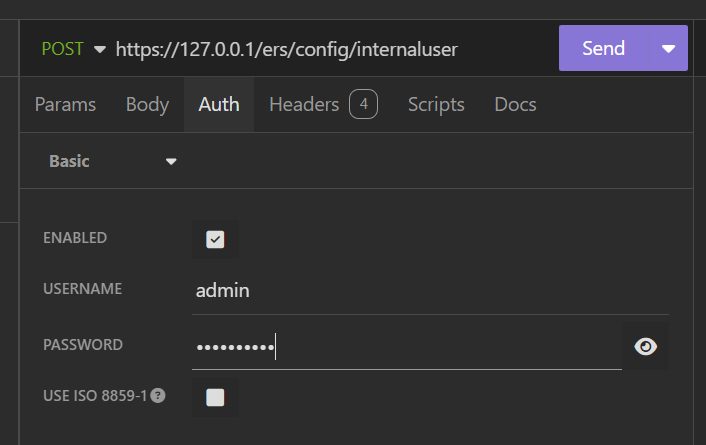

- Geben Sie die Anmeldeinformationen für die ISE-GUI ein.

Admin-JSON-Anmeldedaten

Admin-JSON-Anmeldedaten

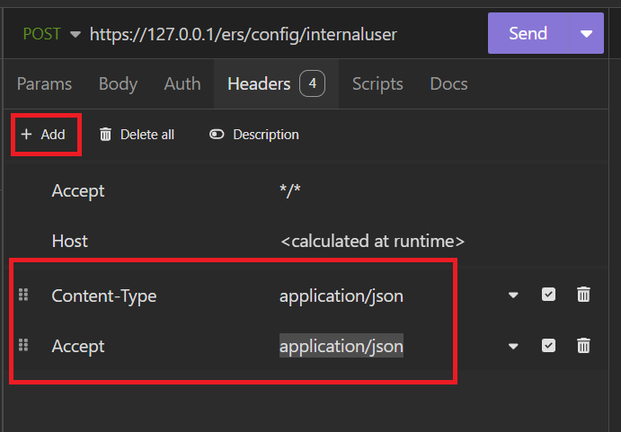

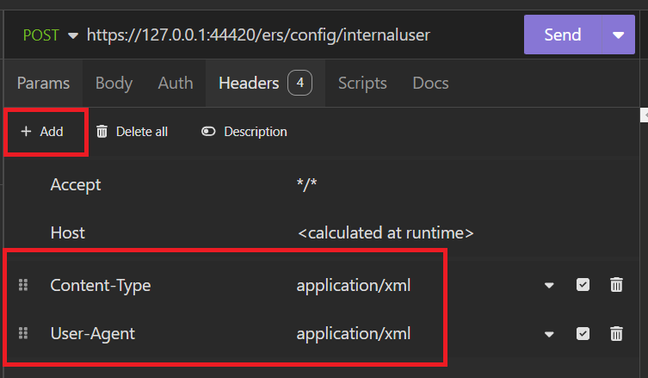

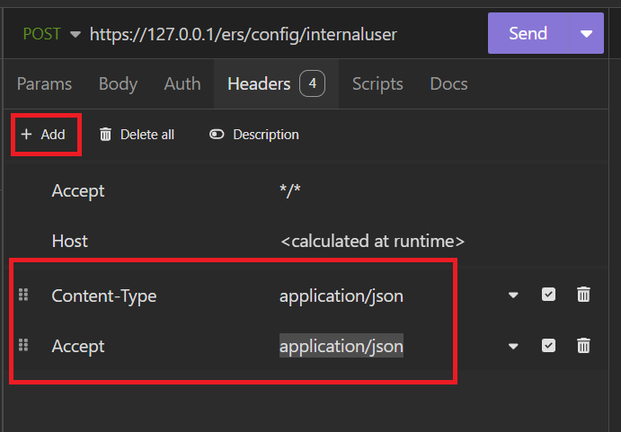

- Klicken Sie auf Headers, um die folgenden Methoden hinzuzufügen:

- Inhaltstyp: Anwendung/json

- Akzeptieren: Anwendung/json

JSON-Header

JSON-Header

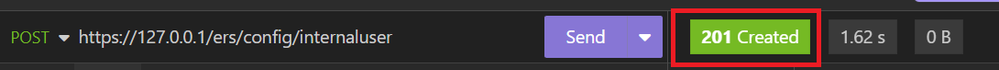

- Klicken Sie abschließend auf Senden.

Hinweis: Wenn Sie dem neuen Benutzerkonto eine Identitätsgruppe zuweisen möchten, müssen Sie die ID der Identitätsgruppe verwenden. Weitere Informationen finden Sie im Abschnitt zur Fehlerbehebung.

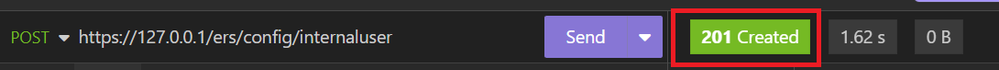

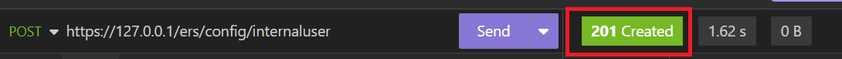

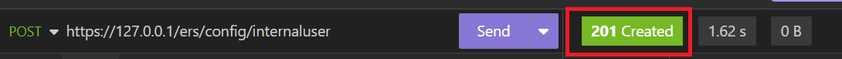

Validierung

- Nachdem Sie die POST-Anfrage gesendet haben, wird der Status "201 Created" angezeigt. Das bedeutet, dass der Prozess erfolgreich abgeschlossen wurde.

JSON-Anforderung erfolgreich

JSON-Anforderung erfolgreich

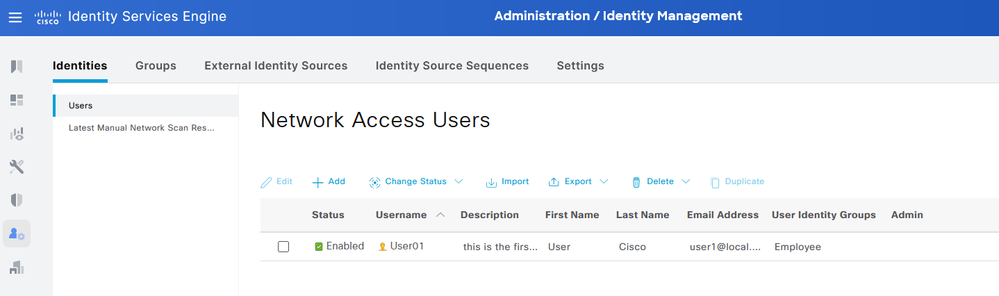

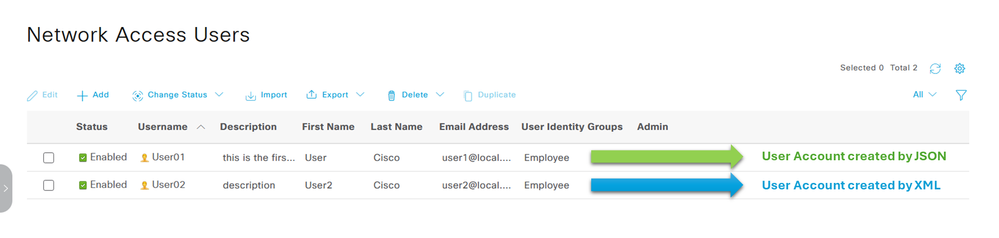

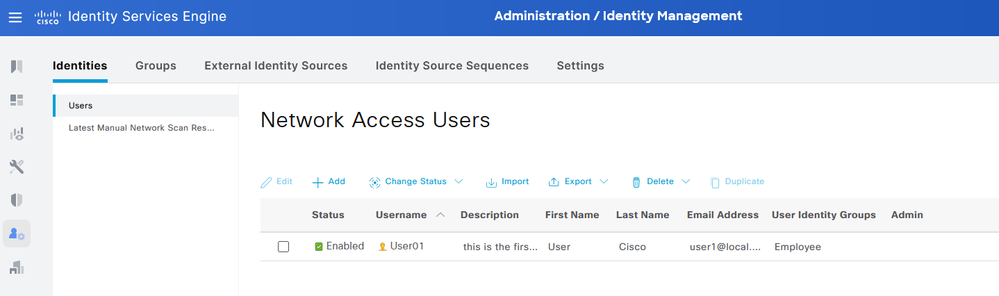

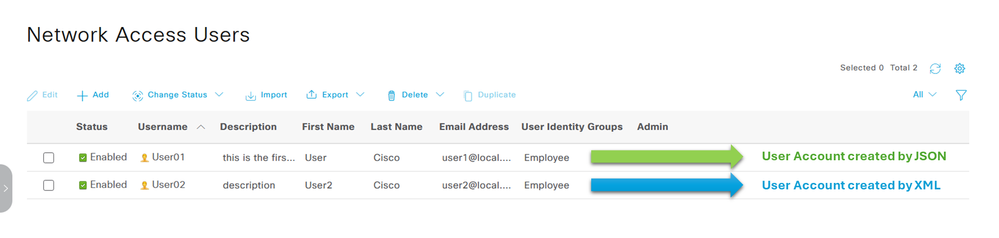

- Öffnen Sie die ISE-GUI, und navigieren Sie zu Administration > Identity Management > Identities > Users > Network Access Users

JSON-Benutzerkonto

JSON-Benutzerkonto

XML-Anforderung

- Offene Schlaflosigkeit.

- Fügen Sie auf der linken Seite eine neue HTTPS-Anforderung hinzu.

XML-Anforderung

XML-Anforderung

- Sie müssen POST auswählen, um die Informationen an den ISE-Knoten zu senden.

Die einzugebende URL hängt von der IP-Adresse des ISE-Knotens ab.

URL: https://x.x.x.x/ers/config/internaluser

XML-POST

XML-POST

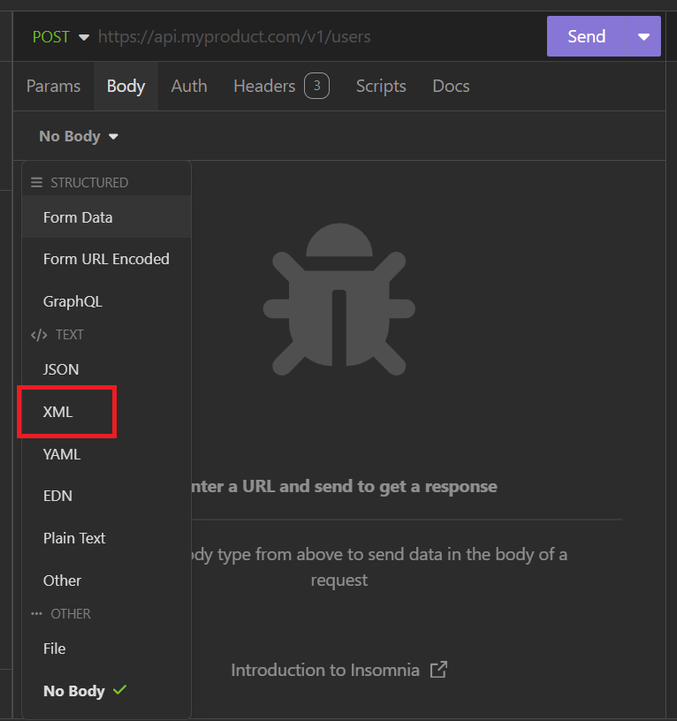

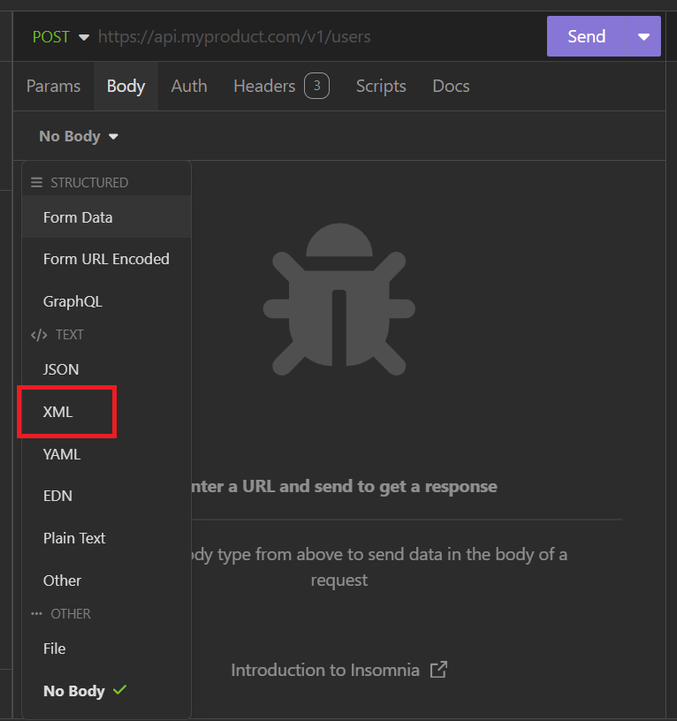

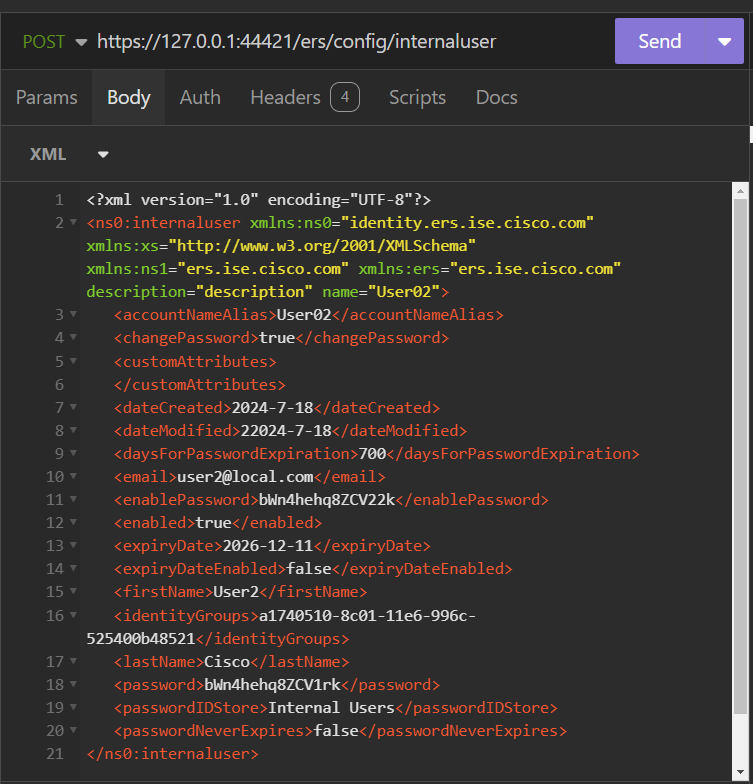

- Klicken Sie dann auf Text, und wählen Sie XML aus.

XML-Text

XML-Text

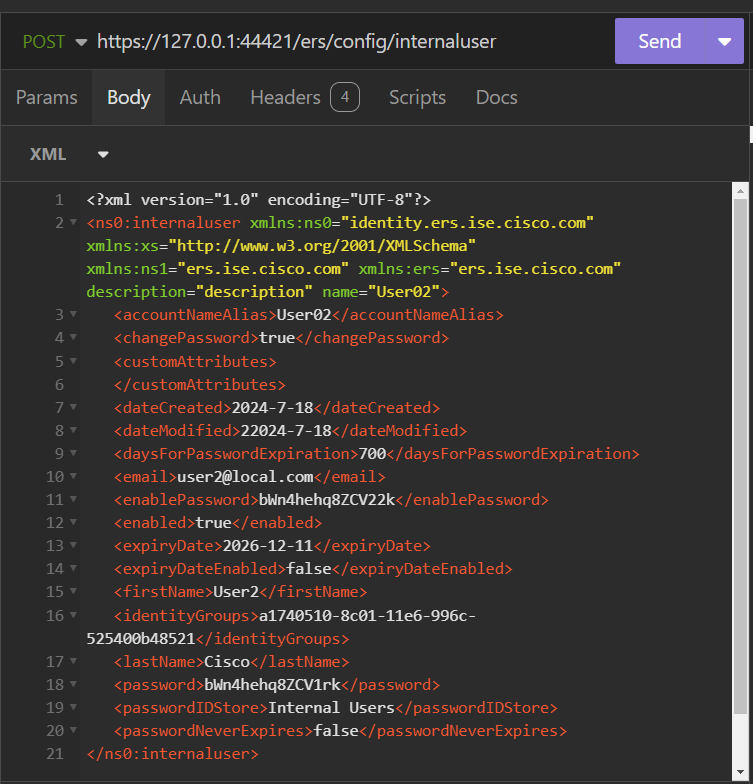

- Sie können die Syntax einfügen und die Parameter ändern, je nachdem, was Sie möchten.

XML-Beitrag

XML-Beitrag

XML-Syntax

<?xml version="1.0" encoding="UTF-8"?>

<ns0:internaluser xmlns:ns0="identity.ers.ise.cisco.com" xmlns:xs="http://www.w3.org/2001/XMLSchema" xmlns:ns1="ers.ise.cisco.com" xmlns:ers="ers.ise.cisco.com" description="description" name="name">

<accountNameAlias>accountNameAlias</accountNameAlias>

<changePassword>true</changePassword>

<customAttributes>

<entry>

<key>key1</key>

<value>value1</value>

</entry>

<entry>

<key>key2</key>

<value>value3</value>

</entry>

</customAttributes>

<dateCreated>2015-12-15</dateCreated>

<dateModified>2015-12-20</dateModified>

<daysForPasswordExpiration>60</daysForPasswordExpiration>

<email>email@domain.com</email>

<enablePassword>enablePassword</enablePassword>

<enabled>true</enabled>

<expiryDate>2016-12-11</expiryDate>

<expiryDateEnabled>false</expiryDateEnabled>

<firstName>firstName</firstName>

<identityGroups>identityGroups</identityGroups>

<lastName>lastName</lastName>

<password>password</password>

<passwordIDStore>Internal Users</passwordIDStore>

<passwordNeverExpires>false</passwordNeverExpires>

</ns0:internaluser>

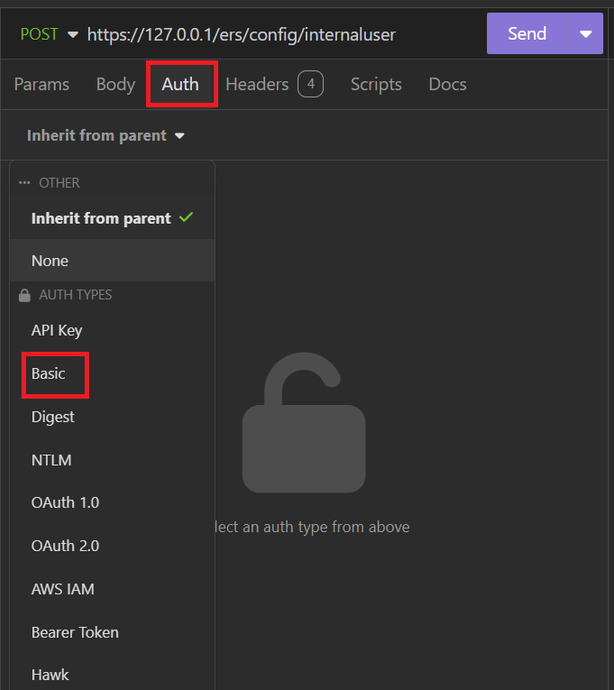

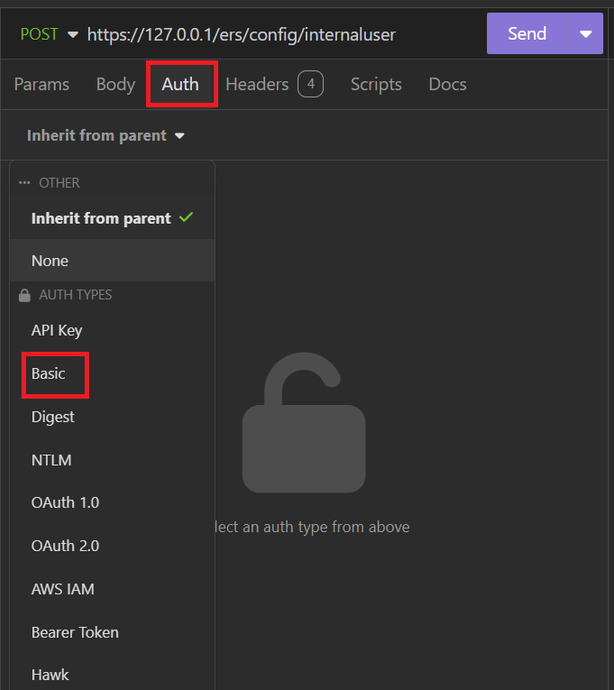

- Klicken Sie auf Auth. und wählen Sie Basic.

XML-Authentifizierung

XML-Authentifizierung

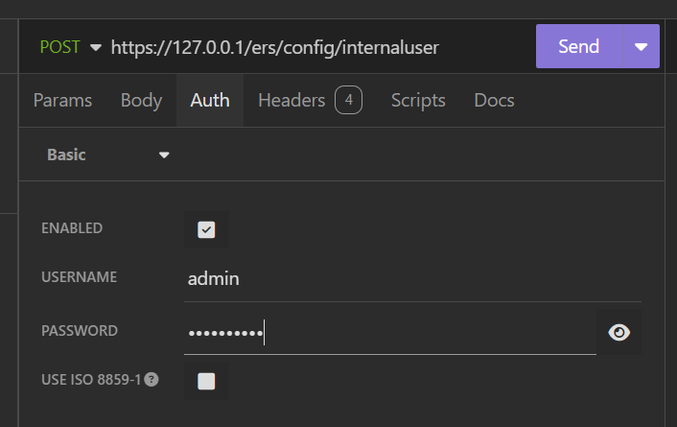

- Geben Sie die Anmeldeinformationen für die ISE-GUI ein.

XML-Anmeldeinformationen

XML-Anmeldeinformationen

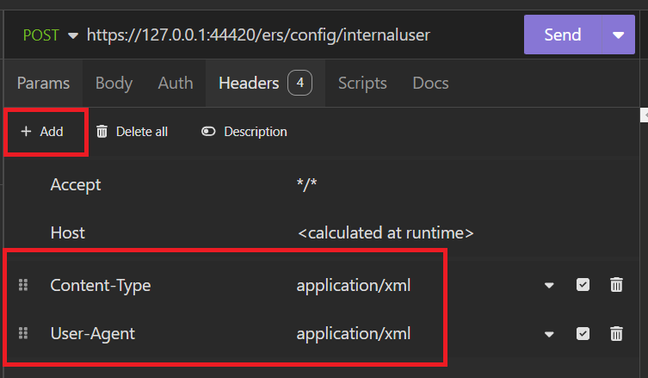

- Klicken Sie auf Headers, um die folgenden Methoden hinzuzufügen:

- Inhaltstyp: Anwendung/XML

- Akzeptieren: Anwendung/XML

XML-Header

XML-Header

- Klicken Sie abschließend auf Senden.

Hinweis: Wenn Sie dem neuen Benutzerkonto eine Identitätsgruppe zuweisen möchten, müssen Sie die ID der Identitätsgruppe verwenden. Weitere Informationen finden Sie im Abschnitt zur Fehlerbehebung.

Validierung

- Nachdem Sie die POST-Anfrage gesendet haben, wird der Status "201 Created" angezeigt. Das bedeutet, dass der Prozess erfolgreich abgeschlossen wurde.

XML-Anforderung erfolgreich

XML-Anforderung erfolgreich

- Öffnen Sie die ISE-GUI, und navigieren Sie zu Administration > Identity Management > Identities > Users > Network Access Users

Validierung von Benutzerkonten

Validierung von Benutzerkonten

Fehlerbehebung

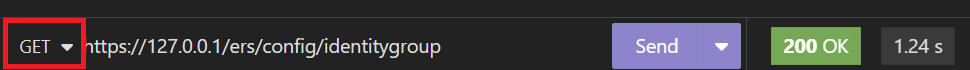

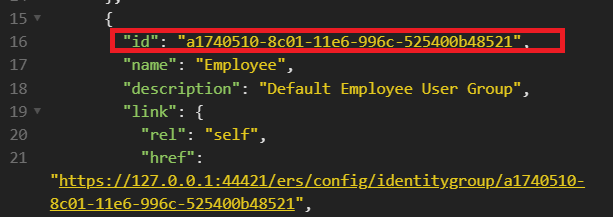

1. Geben Sie die ID der Identitätsgruppe an.

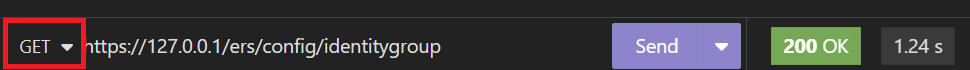

Verwenden Sie GET und die Abfrage https://X.X.X.X/ers/config/identitygroup.

GET-Option

GET-Option

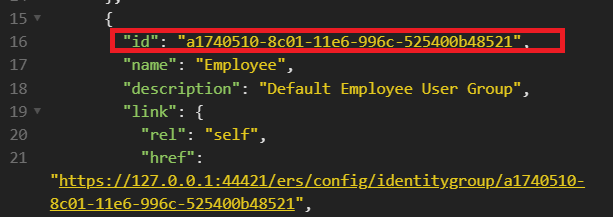

JSON-Ausgabe

Geben Sie die ID neben der Beschreibung an.

ID-Identitätsgruppe 01

ID-Identitätsgruppe 01

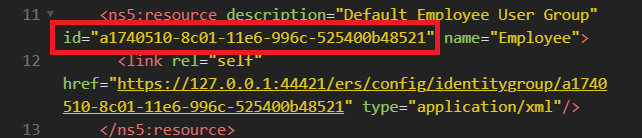

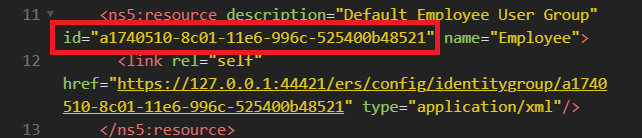

XML-Ausgabe.

Geben Sie die ID neben der Beschreibung an.

ID-Identitätsgruppe 02

ID-Identitätsgruppe 02

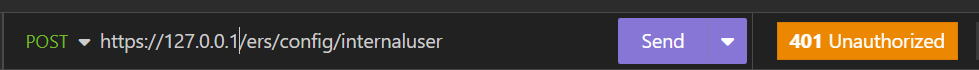

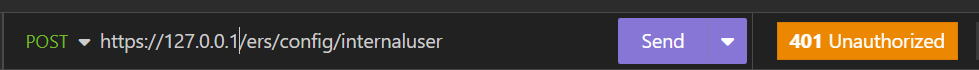

2. 401 Unberechtigter Fehler.

401 Fehler

401 Fehler

Lösung: Überprüfen Sie die im Abschnitt "Authentifizierung" konfigurierten Zugriffsberechtigungen.

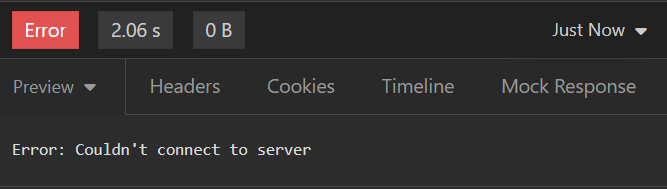

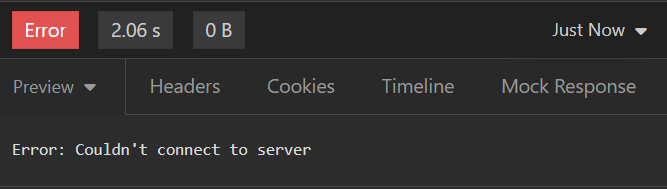

3. Fehler: Verbindung zum Server konnte nicht hergestellt werden

Verbindungsfehler

Verbindungsfehler

Lösung: Überprüfen Sie die IP-Adresse des in Schlaflosigkeit konfigurierten ISE-Knotens, oder validieren Sie die Verbindung.

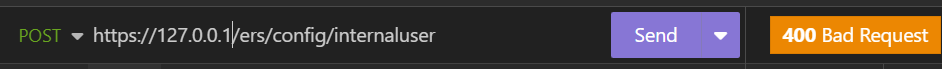

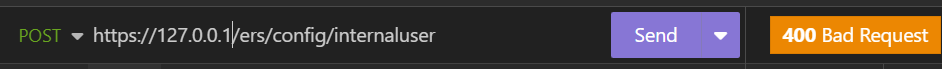

4. 400 Unzulässige Anfrage.

400 Fehler

400 Fehler

Es gibt mehrere Gründe für diesen Fehler, die häufigsten sind:

- stimmt nicht mit der Richtlinie für Sicherheitskennwörter überein

- Einige Parameter wurden falsch konfiguriert.

- Sintaxis-Fehler.

- Informationen dupliziert.

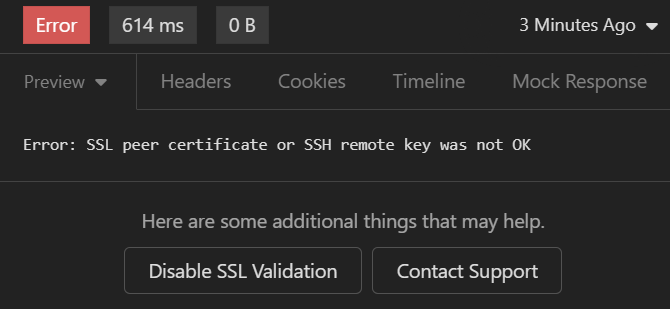

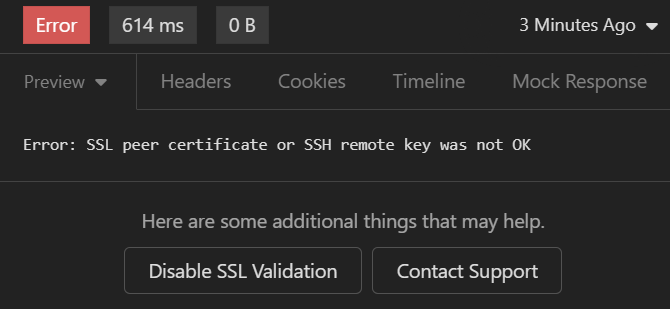

5. Fehler: SSL-Peer-Zertifikat oder SSH-Remote-Schlüssel war nicht OK

SSL-Zertifikatfehler

SSL-Zertifikatfehler

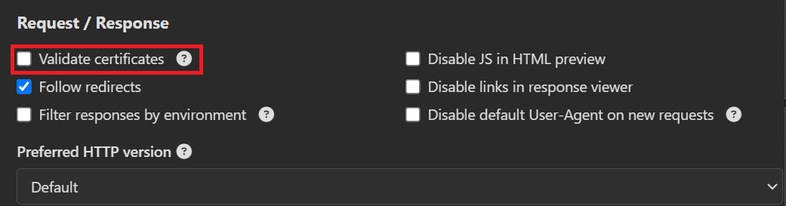

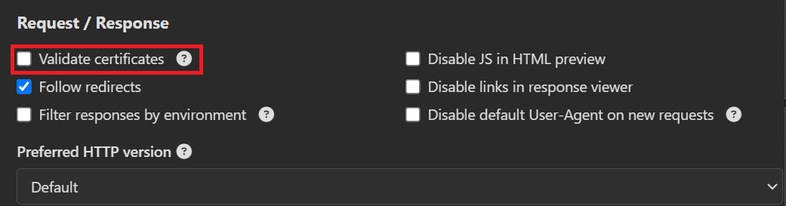

Lösung:

- Klicken Sie auf SSL-Validierung deaktivieren.

- Deaktivieren Sie unter Anforderung/Antwort die Option Zertifikate validieren.

Option Zertifikate überprüfen

Option Zertifikate überprüfen

6. CSCwh71435 defekt.

defekt.

Das enable-Kennwort wird nach dem Zufallsprinzip konfiguriert, obwohl Sie es nicht konfiguriert haben. Dieses Verhalten tritt auf, wenn die enable password-Syntax entfernt oder als Wert leer gelassen wird. Unter dem nächsten Link finden Sie weitere Informationen:

https://bst.cloudapps.cisco.com/bugsearch/bug/CSCwh71435

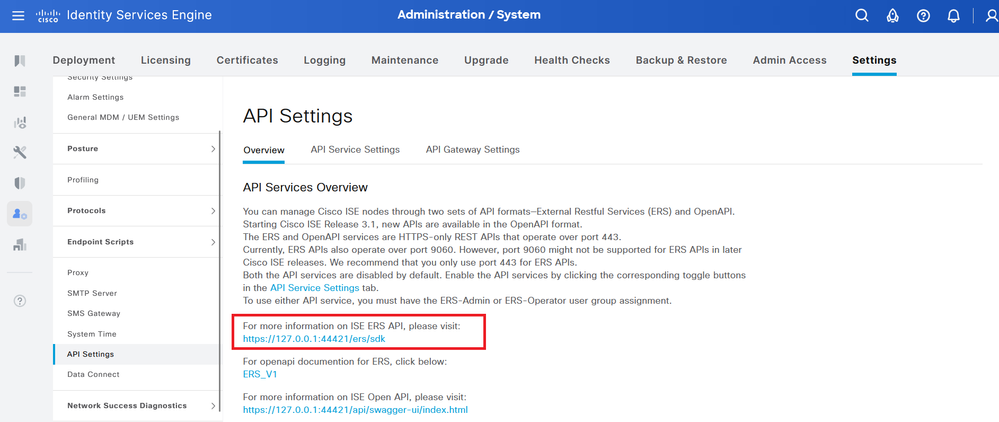

API-Aufrufreferenzen.

Sie können alle Informationen zu den API-Aufrufen sehen, die von der ISE unterstützt werden.

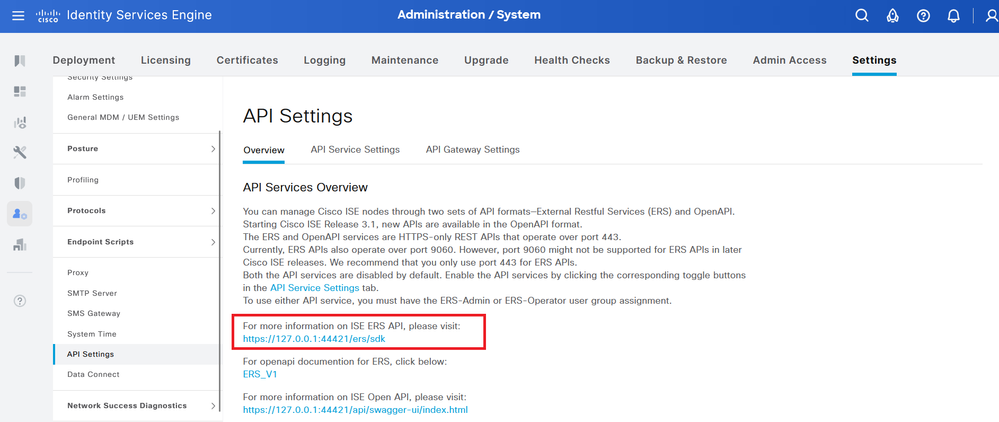

1. Navigieren Sie zu Administration > System > Settings > API Setting.

2. Klicken Sie auf den Informationslink zur ERS API.

API-Einstellungen

API-Einstellungen

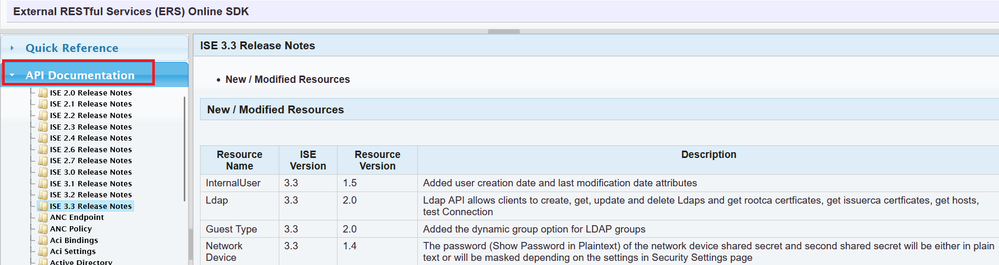

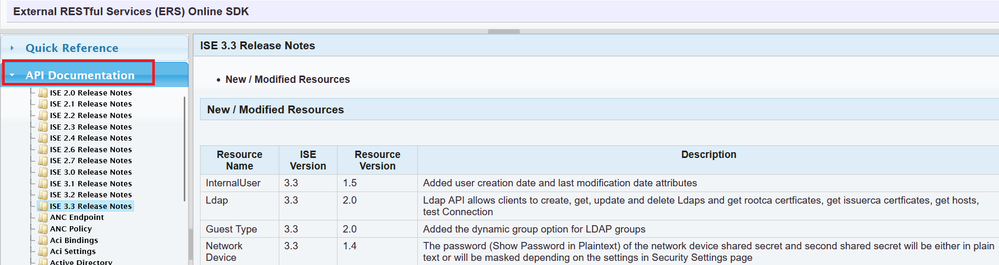

3. Und klicken Sie auf API-Dokumentation.

API-Dokumentation

API-Dokumentation

JSON-Anforderung

JSON-Anforderung

JSON-Body

JSON-Body JSON-Syntax

JSON-Syntax JSON-Authentifizierung

JSON-Authentifizierung Admin-JSON-Anmeldedaten

Admin-JSON-Anmeldedaten JSON-Header

JSON-Header

JSON-Anforderung erfolgreich

JSON-Anforderung erfolgreich JSON-Benutzerkonto

JSON-Benutzerkonto XML-Anforderung

XML-Anforderung

XML-Text

XML-Text XML-Beitrag

XML-Beitrag XML-Authentifizierung

XML-Authentifizierung XML-Anmeldeinformationen

XML-Anmeldeinformationen XML-Header

XML-Header XML-Anforderung erfolgreich

XML-Anforderung erfolgreich Validierung von Benutzerkonten

Validierung von Benutzerkonten

Option Zertifikate überprüfen

Option Zertifikate überprüfen

Feedback

Feedback