Wi-Fi-Analysen für die Endgeräteklassifizierung auf der ISE 3.3

Download-Optionen

-

ePub (1.7 MB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird die Funktionsweise von Wi-Fi Analytics für die Endpunktklassifizierung beschrieben. Außerdem wird beschrieben, wie Sie diese konfigurieren, überprüfen und Fehler beheben.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Konfiguration der 9800 Wireless LAN Controller (WLC)

- Identity Services Engine (ISE)-Konfiguration

- RADIUS-Authentifizierung. AAA-Paketfluss und -terminologie (Authorization and Accounting)

In diesem Dokument wird davon ausgegangen, dass bereits ein funktionierendes WLAN vorhanden ist, das Clients authentifiziert, die die ISE als RADIUS-Server verwenden.

Damit diese Funktion funktioniert, müssen mindestens folgende Voraussetzungen erfüllt sein:

- 9800 WLC Cisco IOS® XE Dublin 17.10.1

- Identifizieren der Services Engine v3.3

- 802.11ac Wave2 oder 802.11ax (Wi-Fi 6/6E) Access Points

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- 9800 WLC Cisco IOSXE v17.12.x

- Identity Services Engine (ISE) v3.3

- Android 13-Gerät

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

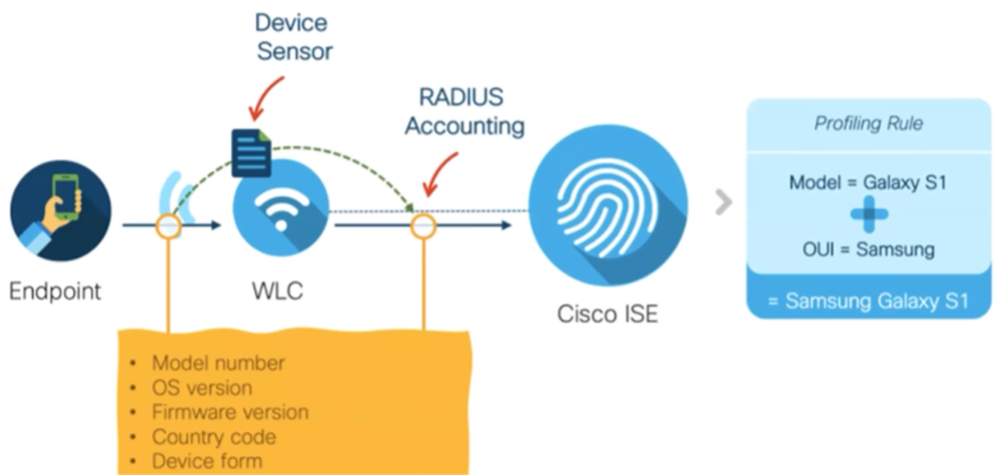

Mithilfe von Wi-Fi-Geräteanalysen kann der Cisco 9800 WLC Attribute wie Modellnummer und Betriebssystemversion von einer Reihe von Endgeräten abrufen, die mit diesem Gerät verbunden sind, und diese für die ISE freigeben. Die ISE kann diese Informationen dann für die Endpunktklassifizierung, auch als Profilerstellung bekannt, verwenden.

Wi-Fi-Analysen werden derzeit von folgenden Anbietern unterstützt:

- Apfel

- Intel

- Samsung

Der WLC teilt die Attributinformationen mithilfe von RADIUS-Accounting-Paketen mit dem ISE-Server. WiFi Analytics-Datenfluss

WiFi Analytics-Datenfluss

Es ist wichtig zu beachten, dass RADIUS-Accounting-Pakete in einem RADIUS-AAA-Fluss erst gesendet werden, nachdem der RADIUS-Server ein RADIUS-Access-Accept-Paket als Antwort auf den Endpunkt-Authentifizierungsversuch gesendet hat. In dieser Reihenfolge gibt der WLC die Attributinformationen des Endpunkts erst frei, nachdem eine RADIUS-Sitzung für diesen Endpunkt zwischen dem RADIUS-Server (ISE) und dem Netzwerkzugriffsgerät (WLC) eingerichtet wurde.

Die ISE kann die folgenden Attribute für die Endpunktklassifizierung und -autorisierung nutzen:

- GERÄTEINFORMATIONEN_FIRMWARE_VERSION

- GERÄTEINFORMATIONEN_HW_MODELL

- GERÄTEINFORMATIONEN_HERSTELLER_MODELL

- GERÄTEINFORMATIONEN_MODELLNAME

- GERÄTEINFORMATIONEN_MODELL_NUMMER

- GERÄTEINFORMATIONEN, BETRIEBSSYSTEMVERSION

- GERÄTEINFORMATIONEN ANBIETERTYP

Hinweis: WLC kann je nach Verbindungstyp des Endpunkts weitere Attribute senden, aber nur die aufgeführten Attribute können für die Erstellung von Autorisierungsrichtlinien in der ISE verwendet werden.

Sobald die ISE das Abrechnungspaket erhält, kann sie die darin enthaltenen Analysedaten verarbeiten und nutzen und damit ein Endpunktprofil bzw. eine Endpunktgruppe neu zuweisen.

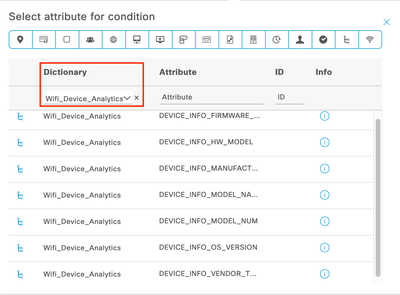

Die Attribute von WiFi Endpoint Analytics werden im Wörterbuch WiFi_Device_Analytics aufgeführt. Netzwerkadministratoren können diese Attribute in die Endpunkt-Autorisierungsrichtlinien und -bedingungen integrieren.

Wi-Fi Device Analytics-Wörterbuch

Wi-Fi Device Analytics-Wörterbuch

Wenn Änderungen an den aktuellen Attributwerten vorgenommen werden, die ISE für den Endpunkt speichert, initiiert ISE eine Autorisierungsänderung (Change of Authorization, CoA), sodass der Endpunkt unter Berücksichtigung der aktualisierten Attribute ausgewertet werden kann.

Konfigurieren

Konfigurationen auf dem WLC

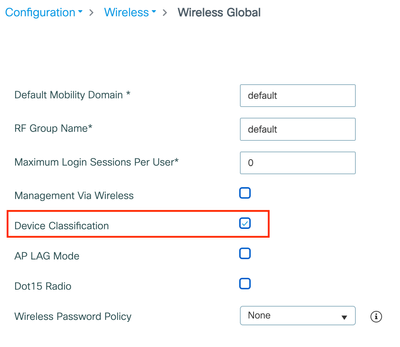

Schritt 1: Globale Aktivierung der Geräteklassifizierungsfunktion

Navigieren Sie zu Konfiguration > Wireless > Wireless Global, und aktivieren Sie das Kontrollkästchen Geräteklassifizierung.

Konfiguration der Geräteklassifizierung

Konfiguration der Geräteklassifizierung

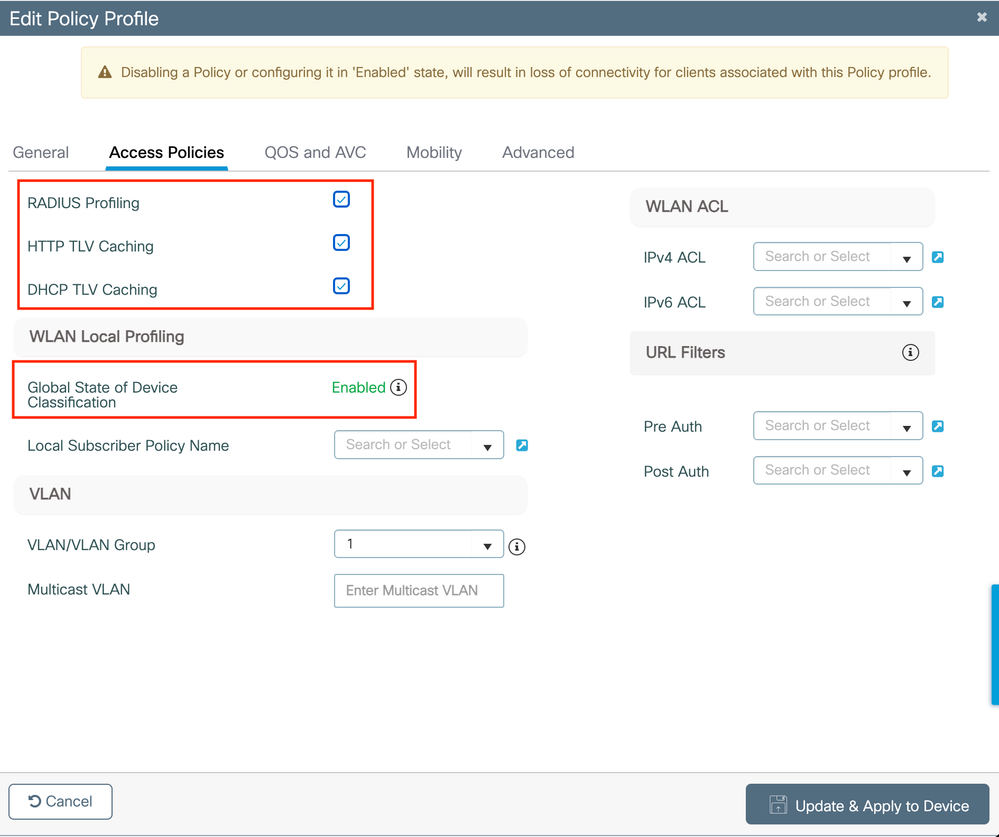

Schritt 2: TLV-Caching und RADIUS-Profilerstellung aktivieren

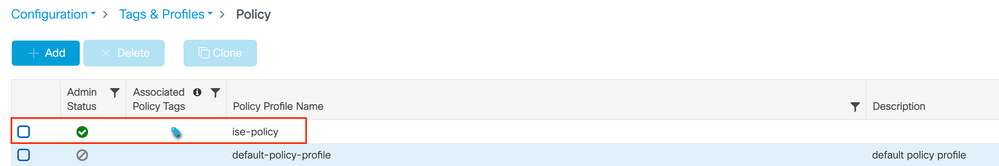

Navigieren Sie zu Configuration > Tags and Profiles > Policy, und wählen Sie das Policy Profile (Richtlinienprofil) aus, das vom WLAN verwendet wird, mit dem die RADIUS-Clients verbunden sind.

Wireless-Richtlinienauswahl

Wireless-Richtlinienauswahl

Klicken Sie auf Access Policies (Zugriffsrichtlinien), und überprüfen Sie die Optionen RADIUS Profiling, HTTP TLV Caching und DHCP TLV Caching. Aufgrund der im vorherigen Schritt ergriffenen Maßnahmen wird der Status "Global State of Device Classification" jetzt als "Enabled" (Aktiviert) angezeigt.  Konfiguration von RADIUS-Profilerstellung und -Caching

Konfiguration von RADIUS-Profilerstellung und -Caching

Melden Sie sich bei der WLC-CLI an, und aktivieren Sie dot11 TLV Accounting.

vimontes-wlc#configure terminal

vimontes-wlc(config)#wireless profile policy policy-profile-name

vimontes-wlc(config-wireless-policy)#dot11-tlv-accounting

Hinweis: Das Wireless-Richtlinienprofil muss deaktiviert werden, bevor dieser Befehl verwendet werden kann. Dieser Befehl ist nur in der Version Cisco IOS XE Dublin 17.10.1 und höher verfügbar.

Konfigurationen auf der ISE

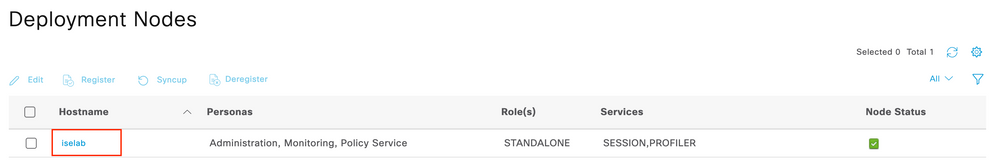

Konfigurationen auf der ISE Schritt 1: Aktivieren von Profiling Services in den PSNs der Bereitstellung

Schritt 1: Aktivieren von Profiling Services in den PSNs der BereitstellungNavigieren Sie zu Administration > Deployment, und klicken Sie auf den Namen des PSN.

ISE PSN-Knotenauswahl

ISE PSN-Knotenauswahl

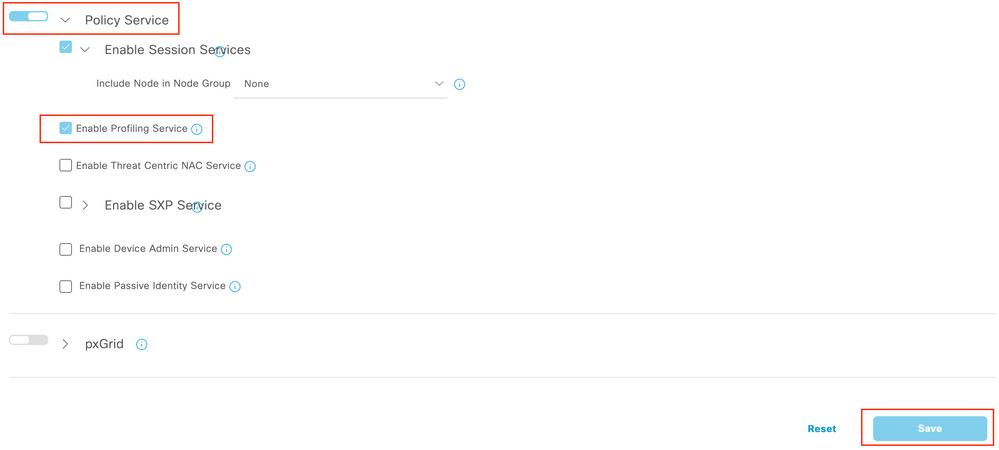

Blättern Sie nach unten zum Abschnitt Richtliniendienst, und markieren Sie das Kontrollkästchen Profildienst aktivieren. Klicken Sie auf die Schaltfläche Speichern.

Konfiguration der Profilerdienste

Konfiguration der Profilerdienste

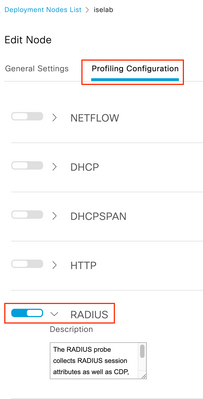

Schritt 2: Aktivieren Sie den RADIUS Profiling Probe auf ISE PSN.

Schritt 2: Aktivieren Sie den RADIUS Profiling Probe auf ISE PSN.Blättern Sie zum Seitenanfang, und klicken Sie auf die Registerkarte Profiling Configuration. Es werden alle Profilerstellungssonden angezeigt, die auf der ISE verwendet werden können. Aktivieren Sie den RADIUS-Datensensor, und klicken Sie auf Speichern.

Konfiguration des RADIUS-Profiltasters

Konfiguration des RADIUS-Profiltasters

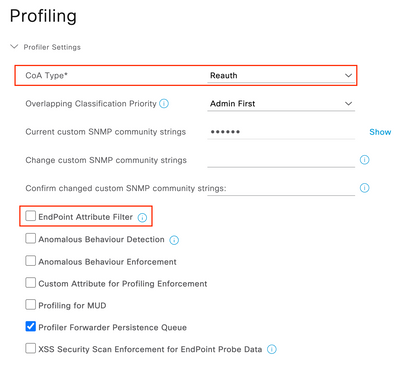

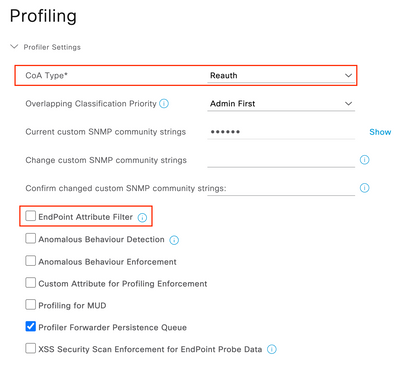

Schritt 3: CoA-Typ und Endpunkt-Attributfilter festlegen

Schritt 3: CoA-Typ und Endpunkt-Attributfilter festlegenNavigieren Sie zu Administration > System > Settings > Profiling. Setzen Sie den CoA-Typ auf "Authentifizieren", und stellen Sie sicher, dass das Kontrollkästchen Endpoint Attribute Filter deaktiviert ist.

Konfiguration des CoA-Typs und -Attributfilters

Konfiguration des CoA-Typs und -Attributfilters

Konfiguration des CoA-Typs und -Attributfilters

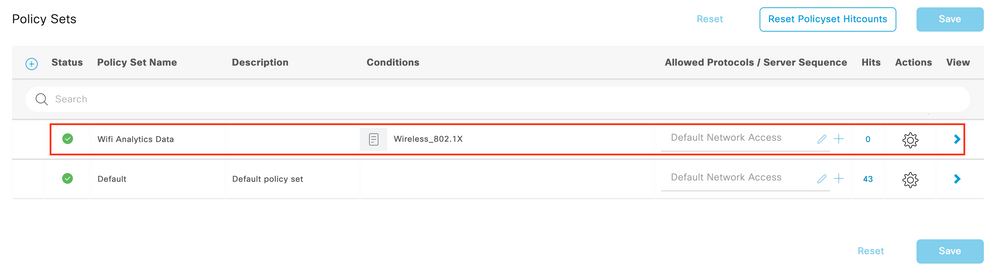

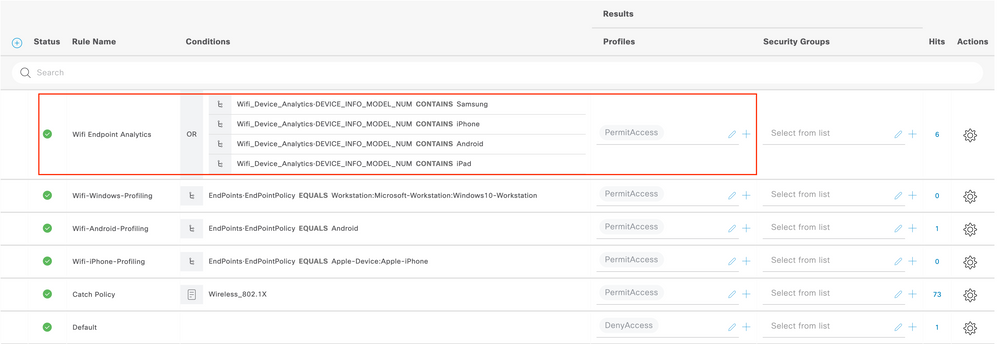

Konfiguration des CoA-Typs und -AttributfiltersSchritt 4: Autorisierungsrichtlinien mit Datenattributen von Wi-Fi-Analysen konfigurieren

Schritt 4: Autorisierungsrichtlinien mit Datenattributen von Wi-Fi-Analysen konfigurierenNavigieren Sie zum Menü Richtlinie > Richtliniensätze, und wählen Sie den Richtliniensatz aus, der von Ihrem Wireless-Netzwerk verwendet wird.

Policy Set-Auswahl

Policy Set-Auswahl

Klicken Sie auf Autorisierungsrichtlinien, und konfigurieren Sie die Autorisierungsbedingungen so, dass sie die Wörterbuchattribute Endpunktrichtlinie und WiFi Device Analytics einschließen. Autorisierungsrichtlinienkonfiguration

Autorisierungsrichtlinienkonfiguration

Überprüfung

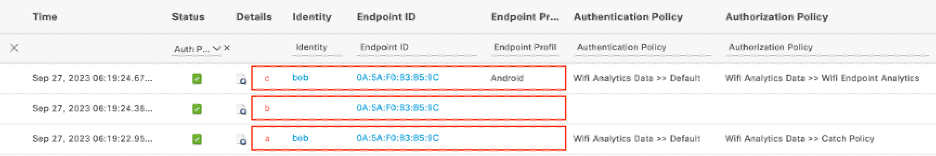

ÜberprüfungNavigieren Sie auf der ISE-GUI zu Operations > RADIUS > Live logs (Vorgänge > RADIUS > Live-Protokolle). Sie können mehrere Felder verwenden, um die Einträge in diesem Fenster zu filtern und nach den Datensätzen der Testendpunkte zu suchen.

ISE Live-Protokolle zum Testen von Endgeräten

ISE Live-Protokolle zum Testen von Endgeräten

a. Die Authentifizierungsanforderung des ersten Endpunkts erreicht die ISE. Das Endpunktprofilfeld ist leer, da das Abrechnungspaket für diese Sitzung die ISE zu diesem Zeitpunkt nicht erreicht hat.

b. CoA wird von der ISE an die NAD gesendet, da das Accounting-Paket, das Endpunkteigenschaften enthält, jetzt empfangen wurde.

c. Nach dem erfolgreichen Senden der CoA wird der Endpunkt erneut authentifiziert. Dieses Mal können Sie das neu zugewiesene Endpunktprofil beobachten und sehen, dass ein anderes Autorisierungsergebnis zugewiesen wurde.

Hinweis: Das CoA-Paket enthält immer ein leeres Identitätsfeld, die Endpunkt-ID ist jedoch mit der ID des ersten Authentifizierungspakets identisch.

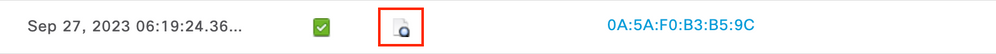

Klicken Sie im Datensatz für die Autorisierungsänderung in der Spalte Details auf das Symbol.

Zugriff auf CoA-Paketdetails

Zugriff auf CoA-Paketdetails

Die detaillierten CoA-Informationen werden in einer neuen Browser-Registerkarte angezeigt. Blättern Sie nach unten zum Abschnitt Andere Attribute.

Die CoA-Quellkomponente wird als Profiler angezeigt. Der CoA-Grund wird als "Change in endpoint identity group/policy/logical profile" (Änderung der Endpunkt-Identitätsgruppe/des logischen Profils) angezeigt, die in Autorisierungsrichtlinien verwendet werden.

CoA-auslösende Komponente und Grund

CoA-auslösende Komponente und Grund

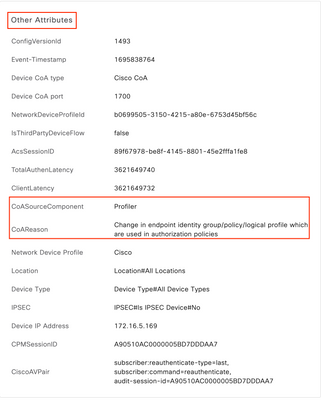

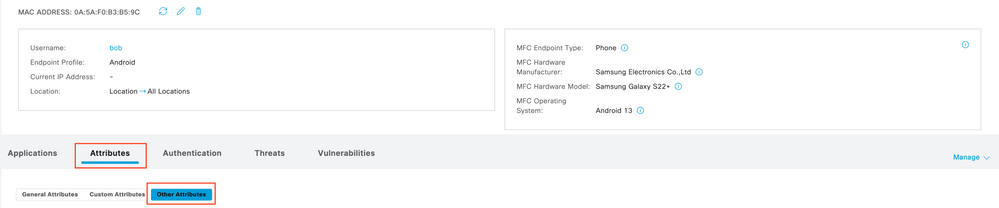

Navigieren Sie zur Registerkarte Context Visibility > Endpoints > Authentication. Verwenden Sie auf dieser Registerkarte die Filter, um den Testendpunkt zu finden.

Klicken Sie auf die Endpunkt-MAC-Adresse, um auf die Endpunkteigenschaften zuzugreifen.

Endgerät zur Kontextsensitivität

Endgerät zur Kontextsensitivität

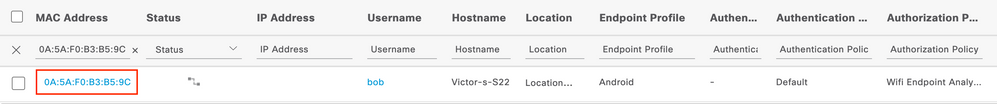

Mit dieser Aktion werden alle Informationen angezeigt, die die ISE über diesen Endpunkt speichert. Klicken Sie auf Attribute, und wählen Sie dann Andere Attribute aus.

Auswahl anderer Attribute für Endpunkt auf Kontexttransparenz

Auswahl anderer Attribute für Endpunkt auf Kontexttransparenz

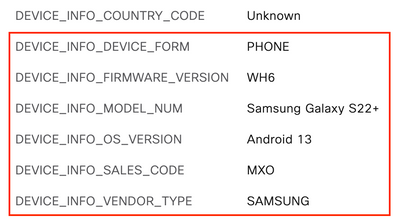

Blättern Sie nach unten, bis Sie die Attribute des Wörterbuchs WiFi_Device_Analytics gefunden haben. Wenn Sie diese Attribute in diesem Abschnitt finden, bedeutet dies, dass die ISE sie erfolgreich über die Accounting-Pakete empfangen hat und für die Endpunktklassifizierung verwendet werden kann.

Wi-Fi-Analyseattribute für Kontexttransparenz

Wi-Fi-Analyseattribute für Kontexttransparenz

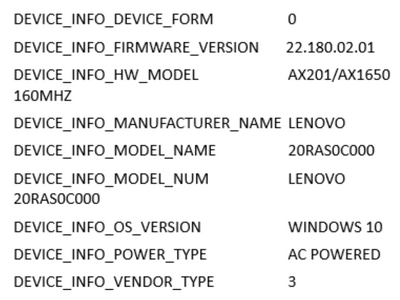

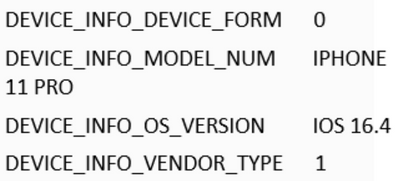

Hier finden Sie Beispiele für Windows 10- und iPhone-Attribute:

Beispiel für Windows 10-EndgeräteattributeBeispiel für

Beispiel für Windows 10-EndgeräteattributeBeispiel für  iPhone-Endgeräteattribute

iPhone-Endgeräteattribute

Fehlerbehebung

FehlerbehebungSchritt 1: Buchungspakete erreichen ISE

Schritt 1: Buchungspakete erreichen ISEStellen Sie in der WLC-CLI sicher, dass DOT11 TLV-Accounting, DHCP TLV-Caching und HTTP TLV-Caching in den Richtlinienprofilkonfigurationen aktiviert sind.

vimontes-wlc#show running-config | section wireless profile policy policy-profile-name

wireless profile policy policy-profile-name

aaa-override

accounting-list AAA-LIST

dhcp-tlv-caching

dot11-tlv-accounting

http-tlv-caching

radius-profiling

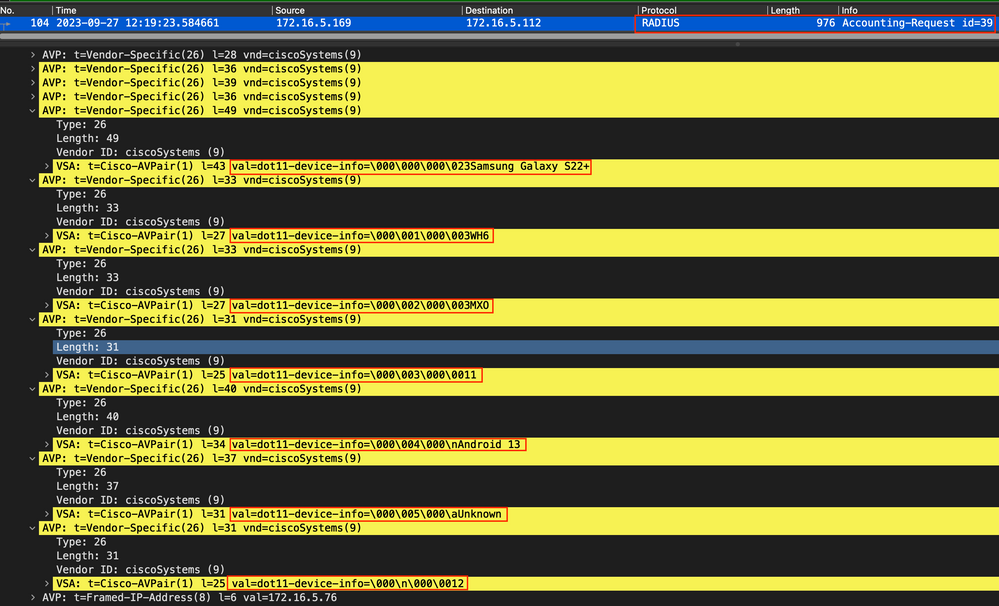

no shutdownSammeln von Paketerfassungen an WLC- oder ISE-Enden beim Verbinden eines Endpunkts Sie können jedes bekannte Paketanalyse-Tool wie Wireshark verwenden, um die gesammelten Dateien zu analysieren.

Filtern Sie nach RADIUS-Accounting-Paketen und nach Calling Station ID (Test-Endpunkt-MAC-Adresse). Dieser Filter kann z. B. verwendet werden:

radius.code == 4 && radius.Calling_Station_Id == "xx-xx-xx-xx-xx-xx"Erweitern Sie nach dem Auffinden die Felder Cisco-AVPair, um die WiFi-Analysedaten im Abrechnungspaket zu finden.

Endpunkt-TLV-Attribute in einem Buchungspaket

Endpunkt-TLV-Attribute in einem Buchungspaket

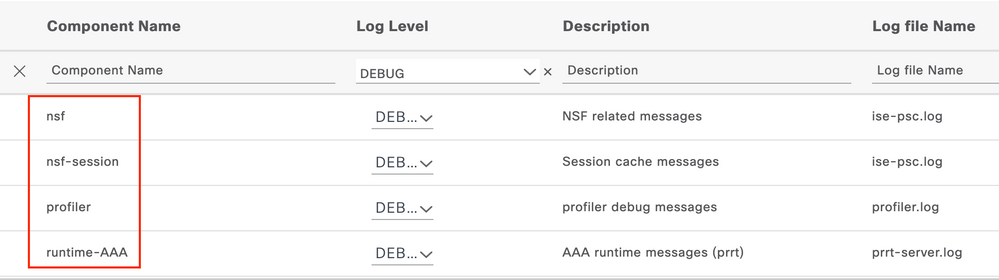

Schritt 2: ISE analysiert das Abrechnungspaket mit den Endpunkt-Attributen

Schritt 2: ISE analysiert das Abrechnungspaket mit den Endpunkt-AttributenAuf ISE-Ebene können diese Komponenten auf die DEBUG-Ebene gesetzt werden, um sicherzustellen, dass die vom WLC gesendeten RADIUS-Accounting-Pakete die ISE erreichen und ordnungsgemäß verarbeitet werden.

Sie können dann das ISE-Supportpaket sammeln, um die Protokolldateien zu sammeln. Weitere Informationen zum Sammeln von Support-Paketen finden Sie im Abschnitt Zugehörige Informationen.

Komponenten, die zur Fehlerbehebung debuggt werden müssen

Komponenten, die zur Fehlerbehebung debuggt werden müssen

Hinweis: Komponenten sind nur auf dem PSN, das die Endpunkte authentifiziert, für die DEBUG-Ebene aktiviert.

Auf iseLocalStore.log wird die Accounting-Start-Nachricht protokolliert, ohne dass eine Komponente auf DEBUG-Ebene aktiviert werden muss. Hier muss die ISE das eingehende Abrechnungspaket mit den WiFi-Analyseattributen sehen.

2023-09-27 18:19:23.600 +00:00 0000035538 3000 NOTICE Radius-Accounting: RADIUS Accounting start request, ConfigVersionId=1493,

Device IP Address=172.16.5.169, UserName=bob, NetworkDeviceName=lab-wlc, User-Name=bob, NAS-IP-Address=172.16.5.169, NAS-Port=260613,

Framed-IP-Address=172.16.5.76, Class=CACS:A90510AC0000005BD7DDDAA7:iselab/484624451/303, Called-Station-ID=00-1e-f6-5c-16-ff,

Calling-Station-ID=0a-5a-f0-b3-b5-9c, NAS-Identifier=vimontes-wlc, Acct-Status-Type=Start, Acct-Delay-Time=0, Acct-Session-Id=00000018,

Acct-Authentic=Remote, Event-Timestamp=1695838756, NAS-Port-Type=Wireless - IEEE 802.11, cisco-av-pair=dc-profile-name=Samsung Galaxy S22+,

cisco-av-pair=dc-device-name=Victor-s-S22, cisco-av-pair=dc-device-class-tag=Samsung Galaxy S22+, cisco-av-pair=dc-certainty-metric=40,

cisco-av-pair=64:63:2d:6f:70:61:71:75:65:3d:01:00:00:00:00:00:00:00:00:00:00:00, cisco-av-pair=dc-protocol-map=1025, cisco-av-pair=dhcp-option=host-name=Victor-s-S22,

cisco-av-pair=dhcp-option=dhcp-class-identifier=android-dhcp-13, cisco-av-pair=dhcp-option=dhcp-parameter-request-list=1\, 3\, 6\, 15\, 26\, 28\, 51\, 58\, 59\, 43\, 114\, 108,

cisco-av-pair=dot11-device-info=DEVICE_INFO_MODEL_NUM=Samsung Galaxy S22+, cisco-av-pair=dot11-device-info=DEVICE_INFO_FIRMWARE_VERSION=WH6,

cisco-av-pair=dot11-device-info=DEVICE_INFO_SALES_CODE=MXO, cisco-av-pair=dot11-device-info=DEVICE_INFO_DEVICE_FORM=1,

cisco-av-pair=dot11-device-info=DEVICE_INFO_OS_VERSION=Android 13, cisco-av-pair=dot11-device-info=DEVICE_INFO_COUNTRY_CODE=Unknown,

cisco-av-pair=dot11-device-info=DEVICE_INFO_VENDOR_TYPE=2, cisco-av-pair=audit-session-id=A90510AC0000005BD7DDDAA7, cisco-av-pair=vlan-id=2606, cisco-av-pair=method=dot1x,

cisco-av-pair=cisco-wlan-ssid=VIcSSID, cisco-av-pair=wlan-profile-name=ISE-AAA, Airespace-Wlan-Id=1, AcsSessionID=iselab/484624451/304, SelectedAccessService=Default Network Access,

RequestLatency=15, Step=11004, Step=11017, Step=15049, Step=15008, Step=22083, Step=11005, NetworkDeviceGroups=IPSEC#Is IPSEC Device#No, NetworkDeviceGroups=Location#All Locations,

NetworkDeviceGroups=Device Type#All Device Types, CPMSessionID=A90510AC0000005BD7DDDAA7, TotalAuthenLatency=15, ClientLatency=0, Network Device Profile=Cisco, Location=Location#All Locations,

Device Type=Device Type#All Device Types, IPSEC=IPSEC#Is IPSEC Device#No, Auf prrt-server.log analysiert die ISE die empfangene Abrechnungspaket-Syslog-Nachricht, einschließlich der WiFi Analytics-Attribute. Verwenden Sie die Felder CallingStationID und CPMSessionID, um sicherzustellen, dass die richtige Sitzung und der richtige Endpunkt verfolgt werden.

Radius,2023-09-27 18:19:23,586,DEBUG,0x7f50a2b67700,cntx=0000192474,sesn=iselab/484624451/304,

CPMSessionID=A90510AC0000005BD7DDDAA7,CallingStationID=0a-5a-f0-b3-b5-9c,FramedIPAddress=172.16.5.76,RADIUS PACKET::

Code=4(AccountingRequest) Identifier=39 Length=934 [1] User-Name - value: [bob] [4] NAS-IP-Address - value: [172.16.5.169] [5] NAS-Port - value: [260613] [8] Framed-IP-Address - value: [172.16.5.76] [25] Class - value: [****] [30] Called-Station-ID - value: [00-1e-f6-5c-16-ff] [31] Calling-Station-ID - value: [0a-5a-f0-b3-b5-9c] [32] NAS-Identifier - value: [vimontes-wlc] [40] Acct-Status-Type - value: [Start] [41] Acct-Delay-Time - value: [0] [44] Acct-Session-Id - value: [00000018] [45] Acct-Authentic - value: [Remote] [55] Event-Timestamp - value: [1695838756] [61] NAS-Port-Type - value: [Wireless - IEEE 802.11] [26] cisco-av-pair - value: [dc-profile-name=Samsung Galaxy S22+] [26] cisco-av-pair - value: [dc-device-name=Victor-s-S22] [26] cisco-av-pair - value: [dc-device-class-tag=Samsung Galaxy S22+] [26] cisco-av-pair - value: [dc-certainty-metric=40] [26] cisco-av-pair - value: [dc-opaque=<01><00><00><00><00><00><00><00><00><00><00><00>] [26] cisco-av-pair - value: [dc-protocol-map=1025] [26] cisco-av-pair - value: [dhcp-option=<00><0c><00><0c>Victor-s-S22] [26] cisco-av-pair - value: [dhcp-option=<00><<00><0f>android-dhcp-13] [26] cisco-av-pair - value: [dhcp-option=<00>7<00><0c><01><03><06><0f><1a><1c>3:;+rl] [26] cisco-av-pair - value: [dot11-device-info=<00><00><00><13>Samsung Galaxy S22+] [26] cisco-av-pair - value: [dot11-device-info=<00><01><00><03>WH6] [26] cisco-av-pair - value: [dot11-device-info=<00><02><00><03>MXO] [26] cisco-av-pair - value: [dot11-device-info=<00><03><00><01>1] [26] cisco-av-pair - value: [dot11-device-info=<00><04><00> Android 13] [26] cisco-av-pair - value: [dot11-device-info=<00><05><00><07>Unknown] [26] cisco-av-pair - value: [dot11-device-info=<00> <00><01>2] [26] cisco-av-pair - value: [audit-session-id=A90510AC0000005BD7DDDAA7] [26] cisco-av-pair - value: [vlan-id=2606] [26] cisco-av-pair - value: [method=dot1x] [26] cisco-av-pair - value: [cisco-wlan-ssid=VIcSSID] [26] cisco-av-pair - value: [wlan-profile-name=ISE-AAA] [26] Airespace-Wlan-Id - value: [<00><00><00><01>] ,RADIUSHandler.cpp:2453Schritt 3: Endpunkteigenschaften werden aktualisiert und Endpunkte klassifiziert

Schritt 3: Endpunkteigenschaften werden aktualisiert und Endpunkte klassifiziertDiese Syslog-Meldung wird dann für die Profiler-Komponente freigegeben. Profiler.log empfängt die analysierte Syslog-Meldung und extrahiert die Endpunkteigenschaften.

2023-09-27 18:19:23,601 DEBUG [SyslogListenerThread][[]] cisco.profiler.probes.radius.SyslogMonitor -:::::- Radius Packet Received 1266 2023-09-27 18:19:23,601 DEBUG [SyslogListenerThread][[]] cisco.profiler.probes.radius.SyslogDefragmenter -:::::- parseHeader inBuffer=<181>Sep 27 18:19:23 iselab

CISE_RADIUS_Accounting 0000000297 3 0 2023-09-27 18:19:23.600 +00:00 0000035538 3000 NOTICE Radius-Accounting: RADIUS Accounting start request, ConfigVersionId=1493, Device IP Address=172.16.5.169,

UserName=bob, NetworkDeviceName=lab-wlc, User-Name=bob, NAS-IP-Address=172.16.5.169, NAS-Port=260613, Framed-IP-Address=172.16.5.76, Class=CACS:A90510AC0000005BD7DDDAA7:iselab/484624451/303,

Called-Station-ID=00-1e-f6-5c-16-ff, Calling-Station-ID=0a-5a-f0-b3-b5-9c, NAS-Identifier=vimontes-wlc, Acct-Status-Type=Start, Acct-Delay-Time=0, Acct-Session-Id=00000018, Acct-Authentic=Remote,

Event-Timestamp=1695838756, NAS-Port-Type=Wireless - IEEE 802.11, cisco-av-pair=dc-profile-name=Samsung Galaxy S22+, cisco-av-pair=dc-device-name=Victor-s-S22,

cisco-av-pair=dc-device-class-tag=Samsung Galaxy S22+, cisco-av-pair=dc-certainty-metric=40,

cisco-av-pair=64:63:2d:6f:70:61:71:75:65:3d:01:00:00:00:00:00:00:00:00:00:00:00, cisco-av-pair=dc-protocol-map=1025, 2023-09-27 18:19:23,601 DEBUG [SyslogListenerThread][[]] cisco.profiler.probes.radius.SyslogMonitor -:::::- Radius Packet Received 1267 2023-09-27 18:19:23,601 DEBUG [SyslogListenerThread][[]] cisco.profiler.probes.radius.SyslogDefragmenter -:::::- parseHeader inBuffer=<181>Sep 27 18:19:23 iselab CISE_RADIUS_Accounting 0000000297 3 1

cisco-av-pair=dhcp-option=host-name=Victor-s-S22, cisco-av-pair=dhcp-option=dhcp-class-identifier=android-dhcp-13, cisco-av-pair=dhcp-option=dhcp-parameter-request-list=1\, 3\, 6\, 15\, 26\, 28\, 51\, 58\, 59\, 43\, 114\, 108,

cisco-av-pair=dot11-device-info=DEVICE_INFO_MODEL_NUM=Samsung Galaxy S22+, cisco-av-pair=dot11-device-info=DEVICE_INFO_FIRMWARE_VERSION=WH6, cisco-av-pair=dot11-device-info=DEVICE_INFO_SALES_CODE=MXO,

cisco-av-pair=dot11-device-info=DEVICE_INFO_DEVICE_FORM=1, cisco-av-pair=dot11-device-info=DEVICE_INFO_OS_VERSION=Android 13, cisco-av-pair=dot11-device-info=DEVICE_INFO_COUNTRY_CODE=Unknown,

cisco-av-pair=dot11-device-info=DEVICE_INFO_VENDOR_TYPE=2, cisco-av-pair=audit-session-id=A90510AC0000005BD7DDDAA7, cisco-av-pair=vlan-id=2606, cisco-av-pair=method=dot1x, cisco-av-pair=cisco-wlan-ssid=VIcSSID,

cisco-av-pair=wlan-profile-name=ISE-AAA, Airespace-Wlan-Id=1, AcsSessionID=iselab/484624451/304,Die Endpunktattributinformationen werden aktualisiert.

2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_FIRMWARE_VERSION=[WH6] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_SALES_CODE=[MXO] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_DEVICE_FORM=[1] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_OS_VERSION=[Android 13] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_COUNTRY_CODE=[Unknown] 2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Device Analytics data 1: DEVICE_INFO_VENDOR_TYPE=[2]2023-09-27 18:19:23,602 DEBUG [RADIUSParser-1-thread-2][[]] cisco.profiler.probes.radius.RadiusParser -:A90510AC0000005BD7DDDAA7::::- Endpoint: EndPoint[id=,name=] MAC: 0A:5A:F0:B3:B5:9C Attribute:AAA-Server value:iselab Attribute:Acct-Authentic value:Remote Attribute:Acct-Delay-Time value:0 Attribute:Acct-Session-Id value:00000018 Attribute:Acct-Status-Type value:Start Attribute:AcsSessionID value:iselab/484624451/304 Attribute:Airespace-Wlan-Id value:1 Attribute:BYODRegistration value:Unknown Attribute:CPMSessionID value:A90510AC0000005BD7DDDAA7 Attribute:Called-Station-ID value:00-1e-f6-5c-16-ff Attribute:Calling-Station-ID value:0a-5a-f0-b3-b5-9c Attribute:Class value:CACS:A90510AC0000005BD7DDDAA7:iselab/484624451/303 Attribute:ClientLatency value:0 Attribute:DEVICE_INFO_COUNTRY_CODE value:Unknown Attribute:DEVICE_INFO_DEVICE_FORM value:PHONE Attribute:DEVICE_INFO_FIRMWARE_VERSION value:WH6 Attribute:DEVICE_INFO_MODEL_NUM value:Samsung Galaxy S22+ Attribute:DEVICE_INFO_OS_VERSION value:Android 13 Attribute:DEVICE_INFO_SALES_CODE value:MXO Attribute:DEVICE_INFO_VENDOR_TYPE value:SAMSUNG Attribute:Device IP Address value:172.16.5.169 Attribute:Device Type value:Device Type#All Device Types Attribute:DeviceRegistrationStatus value:NotRegistered Attribute:EndPointPolicy value:Unknown Attribute:EndPointPolicyID value: Attribute:EndPointSource value:RADIUS Probe Attribute:Event-Timestamp value:1695838756 Attribute:Framed-IP-Address value:172.16.5.76 Attribute:IPSEC value:IPSEC#Is IPSEC Device#No Attribute:Location value:Location#All Locations Attribute:MACAddress value:0A:5A:F0:B3:B5:9C Attribute:MatchedPolicy value:Unknown Attribute:MatchedPolicyID value: Attribute:MessageCode value:3000 Attribute:NAS-IP-Address value:172.16.5.169 Attribute:NAS-Identifier value:vimontes-wlc Attribute:NAS-Port value:260613 Attribute:NAS-Port-Type value:Wireless - IEEE 802.11 Attribute:Network Device Profile value:Cisco Attribute:NetworkDeviceGroups value:IPSEC#Is IPSEC Device#No, Location#All Locations, Device Type#All Device Types Attribute:NetworkDeviceName value:lab-wlc Attribute:NmapSubnetScanID value:0 Attribute:OUI value:UNKNOWN Attribute:PolicyVersion value:0 Attribute:PortalUser value: Attribute:PostureApplicable value:Yes Attribute:RequestLatency value:15 Attribute:StaticAssignment value:false Attribute:StaticGroupAssignment value:false Attribute:Total Certainty Factor value:0 Attribute:TotalAuthenLatency value:15 Attribute:User-Name value:bob Attribute:cisco-av-pair value:dc-profile-name=Samsung Galaxy S22+, dc-device-name=Victor-s-S22, dc-device-class-tag=Samsung Galaxy S22+, dc-certainty-metric=40, 64:63:2d:6f:70:61:71:75:65:3d:01:00:00:00:00:00:00:00:00:00:00:00, dc-protocol-map=1025, dhcp-option=host-name=Victor-s-S22, dhcp-option=dhcp-class-identifier=android-dhcp-13, dhcp-option=dhcp-parameter-request-list=1\, 3\, 6\, 15\, 26\, 28\, 51\, 58\, 59\, 43\, 114\, 108, dot11-device-info=DEVICE_INFO_MODEL_NUM=Samsung Galaxy S22+, dot11-device-info=DEVICE_INFO_FIRMWARE_VERSION=WH6, dot11-device-info=DEVICE_INFO_SALES_CODE=MXO, dot11-device-info=DEVICE_INFO_DEVICE_FORM=1, dot11-device-info=DEVICE_INFO_OS_VERSION=Android 13, dot11-device-info=DEVICE_INFO_COUNTRY_CODE=Unknown, dot11-device-info=DEVICE_INFO_VENDOR_TYPE=2, audit-session-id=A90510AC0000005BD7DDDAA7, vlan-id=2606, method=dot1x, cisco-wlan-ssid=VIcSSID, wlan-profile-name=ISE-AAA Attribute:dhcp-class-identifier value:android-dhcp-13 Attribute:dhcp-parameter-request-list value:1, 3, 6, 15, 26, 28, 51, 58, 59, 43, 114, 108 Attribute:host-name value:Victor-s-S22 Attribute:ip value:172.16.5.76 Attribute:SkipProfiling value:falseDie Attributaktualisierung löst ein neues Endpunktprofilierungsereignis aus. Profilrichtlinien werden erneut ausgewertet, und ein neues Profil wird zugewiesen.

2023-09-27 18:19:24,098 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- Policy Android matched 0A:5A:F0:B3:B5:9C (certainty 30) 2023-09-27 18:19:24,098 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- EndPoint is profiled by Admin First: ADMINFIRST 2023-09-27 18:19:24,098 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- Policy Android matched 0A:5A:F0:B3:B5:9C (certainty 30)com.cisco.profiler.infrastructure.profiling.ProfilerManager$MatchingPolicyInternal@14ec7800Schritt 4: CoA und Neuauthentifizierung

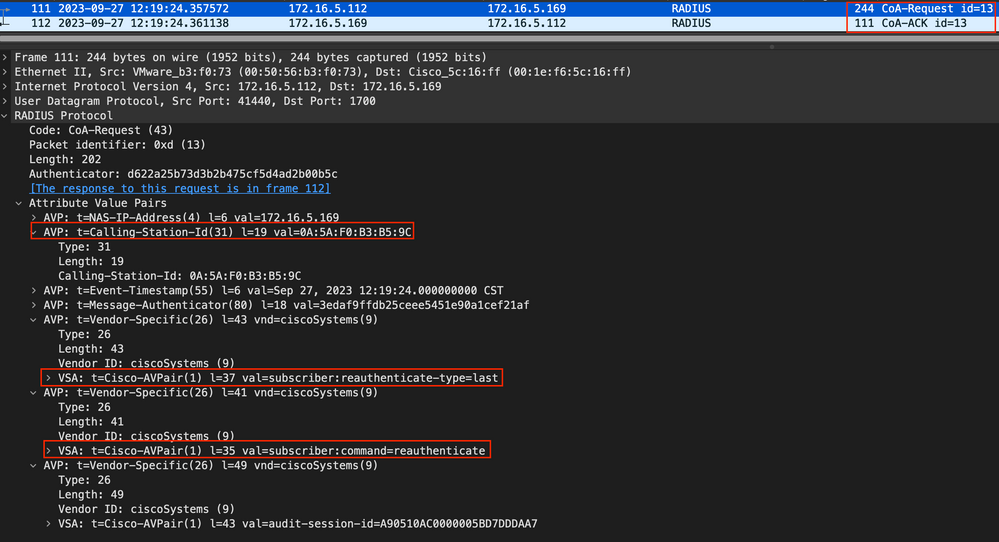

Schritt 4: CoA und NeuauthentifizierungDie ISE muss eine CoA für die Endpunktsitzung senden, da die Attribute der WiFi-Geräteanalyse geändert wurden.

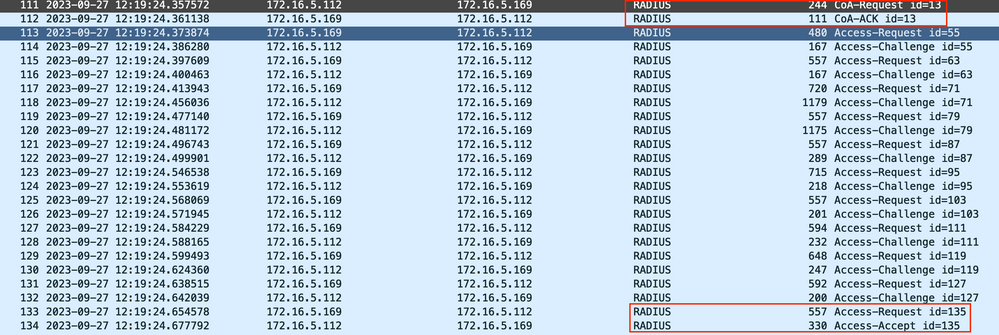

2023-09-27 18:19:24,103 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- Endpoint 0A:5A:F0:B3:B5:9C IdentityGroup / Logical Profile Changed/ WiFi device analytics attribute changed. Issuing a Conditional CoA 2023-09-27 18:19:24,103 DEBUG [pool-533-thread-35][[]] cisco.profiler.infrastructure.profiling.ProfilerManager -:A90510AC0000005BD7DDDAA7::62cc7a10-5d62-11ee-bf1f-b6bb1580ab0d:Profiling:- ConditionalCoAEvent with Endpoint Details : EndPoint[id=62caa550-5d62-11ee-bf1f-b6bb1580ab0d,name=] MAC: 0A:5A:F0:B3:B5:9C Attribute:AAA-Server value:iselab Attribute:Airespace-Wlan-Id value:1 Attribute:AllowedProtocolMatchedRule value:Default Attribute:AuthenticationIdentityStore value:Internal Users Attribute:AuthenticationMethod value:MSCHAPV2 Attribute:AuthenticationStatus value:AuthenticationPassed Attribute:AuthorizationPolicyMatchedRule value:Catch Policy Attribute:BYODRegistration value:Unknown Attribute:CLASSIFICATION_FLOW value:none Attribute:CacheUpdateTime value:1695838764086 Attribute:Called-Station-ID value:00-1e-f6-5c-16-ff Attribute:Calling-Station-ID value:0a-5a-f0-b3-b5-9c Attribute:ClientLatency value:0 Attribute:DEVICE_INFO_COUNTRY_CODE value:Unknown Attribute:DEVICE_INFO_DEVICE_FORM value:PHONE Attribute:DEVICE_INFO_FIRMWARE_VERSION value:WH6 Attribute:DEVICE_INFO_MODEL_NUM value:Samsung Galaxy S22+ Attribute:DEVICE_INFO_OS_VERSION value:Android 13 Attribute:DEVICE_INFO_SALES_CODE value:MXO Attribute:DEVICE_INFO_VENDOR_TYPE value:SAMSUNG Attribute:DTLSSupport value:Unknown Attribute:DestinationIPAddress value:172.16.5.112 Attribute:DestinationPort value:1812< Attribute:Device IP Address value:172.16.5.169 Attribute:Device Type value:Device Type#All Device Types Attribute:DeviceRegistrationStatus value:NotRegistered Attribute:DoReplicate value:false Attribute:EnableFlag value:Enabled Attribute:EndPointMACAddress value:0A-5A-F0-B3-B5-9C Attribute:EndPointPolicy value:Android Attribute:EndPointPolicyID value:ffafa000-8bff-11e6-996c-525400b48521 Attribute:EndPointProfilerServer value:iselab.vimontes.cisco.com Attribute:EndPointSource value:RADIUS Probe Attribute:EndPointVersion value:4 Attribute:FailureReason value:- Attribute:FirstCollection value:1695838763963 Attribute:Framed-IP-Address value:172.16.5.76 Attribute:IPSEC value:IPSEC#Is IPSEC Device#No Attribute:IdentityGroup value:Android Attribute:IdentityGroupID value:ffa36b00-8bff-11e6-996c-525400b48521 Attribute:IdentityPolicyMatchedRule value:Default Attribute:IdentitySelectionMatchedRule value:Default Attribute:IsThirdPartyDeviceFlow value:false Attribute:LastActivity value:1695838764083 Attribute:LastNmapScanTime value:0 Attribute:Location value:Location#All Locations Attribute:LogicalProfile value: Attribute:MACAddress value:0A:5A:F0:B3:B5:9C Attribute:MatchedPolicy value:Android Attribute:MatchedPolicyID value:ffafa000-8bff-11e6-996c-525400b48521 Attribute:MessageCode value:3000 Attribute:NAS-IP-Address value:172.16.5.169 Attribute:NAS-Identifier value:vimontes-wlc Attribute:NAS-Port value:260613 Attribute:NAS-Port-Type value:Wireless - IEEE 802.11 Attribute:Network Device Profile value:Cisco Attribute:NetworkDeviceGroups value:IPSEC#Is IPSEC Device#No, Location#All Locations, Device Type#All Device Types Attribute:NetworkDeviceName value:lab-wlc Attribute:NetworkDeviceProfileId value:b0699505-3150-4215-a80e-6753d45bf56c Attribute:NetworkDeviceProfileName value:Cisco Attribute:NmapScanCount value:0 Attribute:NmapSubnetScanID value:0 Attribute:OUI value:UNKNOWN Attribute:PolicyVersion value:0 Attribute:PortalUser value: Attribute:PostureApplicable value:Yes Attribute:PostureAssessmentStatus value:NotApplicable Attribute:PreviousMACAddress value:0A:5A:F0:B3:B5:9C Attribute:RadiusFlowType value:Wireless802_1x Attribute:Response value:{Class=CACS:A90510AC0000005BD7DDDAA7:iselab/484624451/303; EAP-Key-Name=19:12:31:7e:8a:2e:d7:9f:3b:00:3e:ab:bd:27:22:2a:30:45:b8:7a:1b:ab:b6:1a:b1:e6:21:ee:bd:b1:2c:b8:f5:a8:c9:27:27:c1:0e:95:fa:a0:b6:dc:1f:a4:e6:98:2c:89:5e:b1:5c:11:56:ea:d9:93:a8:92:b0:47:57:3a:6e; MS-MPPE-Send-Key=****; MS-MPPE-Recv-Key=****; LicenseTypes=1; } Attribute:SSID value:3c-41-0e-31-77-80:VIcSSID Attribute:SelectedAccessService value:Default Network Access Attribute:SelectedAuthenticationIdentityStores value:Internal Users, All_AD_Join_Points, Guest Users Attribute:SelectedAuthorizationProfiles value:PermitAccess Attribute:Service-Type value:Framed Attribute:StaticAssignment value:false Attribute:StaticGroupAssignment value:false Attribute:StepData value:4= Normalised Radius.RadiusFlowType, 71=All_User_ID_Stores, 72=Internal Users, 95= WiFi_Device_Analytics.DEVICE_INFO_MODEL_NUM, 96= WiFi_Device_Analytics.DEVICE_INFO_MODEL_NUM, 97= WiFi_Device_Analytics.DEVICE_INFO_MODEL_NUM, 98= WiFi_Device_Analytics.DEVICE_INFO_MODEL_NUM, 99= EndPoints.EndPointPolicy, 100= EndPoints.EndPointPolicy, 101= EndPoints.EndPointPolicy Attribute:TLSCipher value:ECDHE-RSA-AES256-GCM-SHA384 Attribute:TLSVersion value:TLSv1.2 Attribute:TimeToProfile value:139 Attribute:Total Certainty Factor value:30 Attribute:TotalAuthenLatency value:15 Attribute:UpdateTime value:0 Attribute:User-Name value:bob Attribute:UserType value:User Attribute:allowEasyWiredSession value:false Attribute:dhcp-class-identifier value:android-dhcp-13 Attribute:dhcp-parameter-request-list value:1, 3, 6, 15, 26, 28, 51, 58, 59, 43, 114, 108 Attribute:epid value:epid:293810839814635520 Attribute:host-name value:Victor-s-S22 Attribute:ip value:172.16.5.76 Attribute:undefined-186 value:00:0f:ac:04 Attribute:undefined-187 value:00:0f:ac:04 Attribute:undefined-188 value:00:0f:ac:01 Attribute:undefined-189 value:00:0f:ac:06 Attribute:SkipProfiling value:false Die Paketerfassung trägt dazu bei, dass die ISE die CoA an den WLC sendet. Außerdem wird angezeigt, dass ein neues Access-Request-Paket nach der Verarbeitung der CoA empfangen wird.

Radius-CoA-Paket nach Endpunktprofilierung

Radius-CoA-Paket nach Endpunktprofilierung

Radius-CoA und neue Zugriffsanforderung nach Endpunktprofilierung

Radius-CoA und neue Zugriffsanforderung nach Endpunktprofilierung

Zugehörige Informationen

Zugehörige Informationen Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

05-Oct-2023 |

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Victor Montes AngelesSecurity Escalation Engineer

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback