Einleitung

In diesem Dokument wird beschrieben, wie Sie die Spam-Quarantäne auf der ESA oder SMA konfigurieren und welche Funktionen damit verbunden sind: externe Authentifizierung mit LDAP und Spam-Quarantäne-Benachrichtigung.

Vorgehensweise

Konfigurieren der lokalen Spam-Quarantäne auf der ESA

- Wählen Sie auf der ESA die Option Überwachen > Spamquarantäne aus.

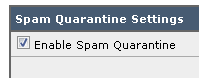

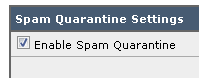

- Aktivieren Sie im Abschnitt Einstellungen für die Spam-Quarantäne das Kontrollkästchen Spam-Quarantäne aktivieren, und legen Sie die gewünschten Quarantäne-Einstellungen fest.

- Wählen Sie Security Services > Spam Quarantine aus.

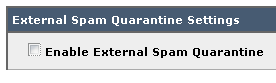

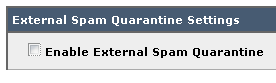

- Stellen Sie sicher, dass das Kontrollkästchen Externe Spam-Quarantäne aktivieren deaktiviert ist, es sei denn, Sie möchten die externe Spam-Quarantäne verwenden (siehe Abschnitt unten).

- Senden und bestätigen Sie die Änderungen.

Quarantäne-Ports aktivieren und Quarantäne-URL an der Schnittstelle angeben

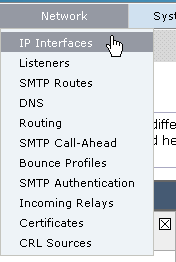

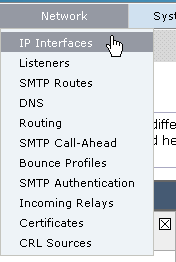

- Wählen Sie Netzwerk > IP-Schnittstellen aus.

- Klicken Sie auf den Schnittstellennamen der Schnittstelle, die Sie für den Zugriff auf die Quarantäne verwenden möchten.

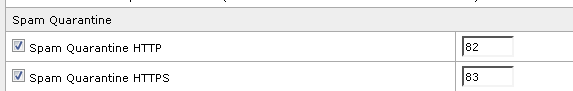

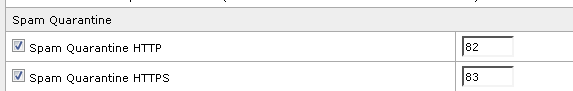

Aktivieren Sie im Abschnitt Spam Quarantine (Spam-Quarantäne) die Kontrollkästchen, und geben Sie Standardports an, oder ändern Sie diese nach Bedarf:

- Spam-Quarantäne für HTTP

- Spamquarantäne HTTPS

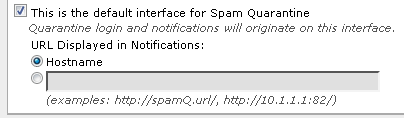

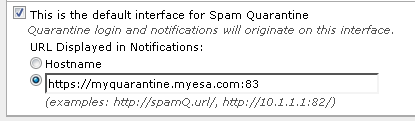

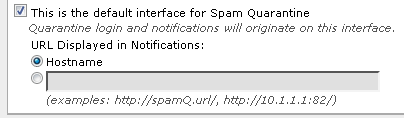

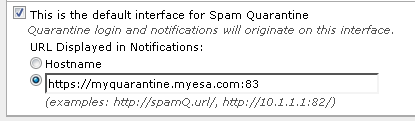

- Aktivieren Sie das Kontrollkästchen Dies ist die Standardschnittstelle für die Spam-Quarantäne.

- Unter "In Benachrichtigungen angezeigte URL" verwendet die Appliance standardmäßig den System-Hostnamen (cli: sethostname), sofern in der zweiten Optionsschaltfläche und im Textfeld nichts anderes angegeben ist.

In diesem Beispiel wird die Standardeinstellung für den Hostnamen angegeben.

Sie können eine benutzerdefinierte URL angeben, um auf die Spam-Quarantäne zuzugreifen.

Hinweis: Wenn Sie die Quarantäne für den externen Zugriff konfigurieren, benötigen Sie eine externe IP-Adresse, die auf der Schnittstelle konfiguriert ist, oder eine externe IP-Adresse, die in eine interne IP umgewandelt wird.

Wenn Sie keinen Hostnamen verwenden, können Sie das Optionsfeld "Hostname" aktivieren, jedoch nur über die IP-Adresse auf die Quarantäne zugreifen. Beispiel: https://10.10.10.10:83.

- Senden und bestätigen Sie die Änderungen.

- Validieren.

Wenn Sie einen Hostnamen für die Spam-Quarantäne angeben, stellen Sie sicher, dass der Hostname über das interne Domain Name System (DNS) oder einen externen DNS aufgelöst werden kann. DNS löst den Hostnamen in Ihre IP-Adresse auf.

Wenn Sie kein Ergebnis erhalten, wenden Sie sich an Ihren Netzwerkadministrator, und greifen Sie wie im vorherigen Beispiel so lange über die IP-Adresse auf die Quarantäne zu, bis der Host in DNS angezeigt wird.

> nslookup quarantine.mydomain.com

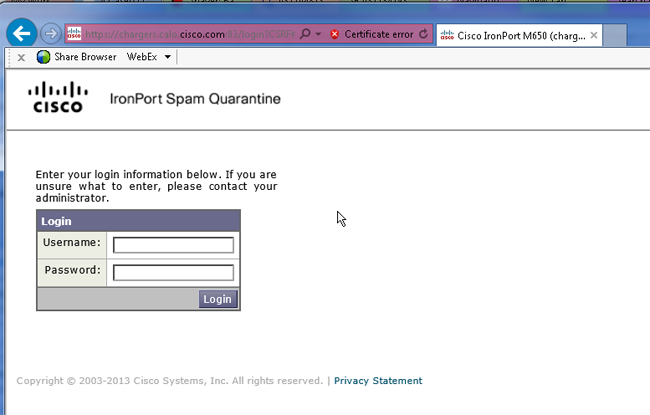

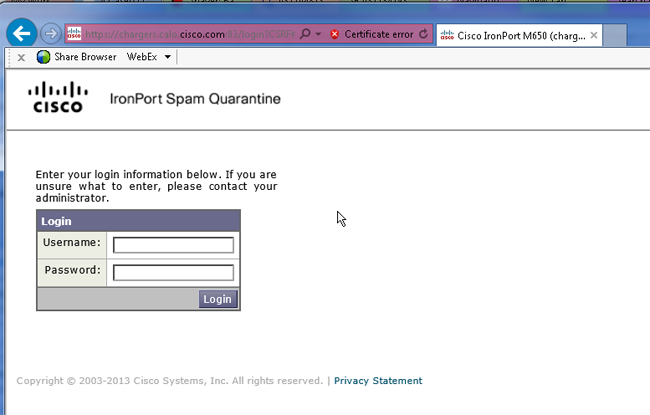

Navigieren Sie zu der zuvor in einem Webbrowser konfigurierten URL, um sicherzustellen, dass Sie auf die Quarantäne zugreifen können:

https://quarantine.mydomain.com:83

https://10.10.10.10:83

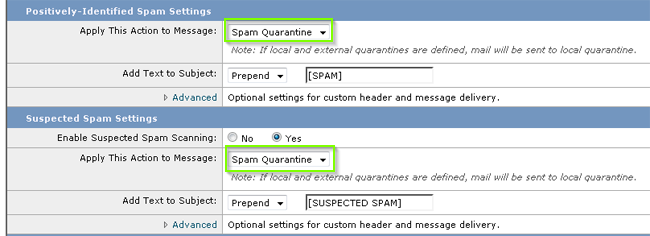

Konfigurieren der ESA zum Verschieben von positivem Spam und/oder verdächtigem Spam in die Spam-Quarantäne

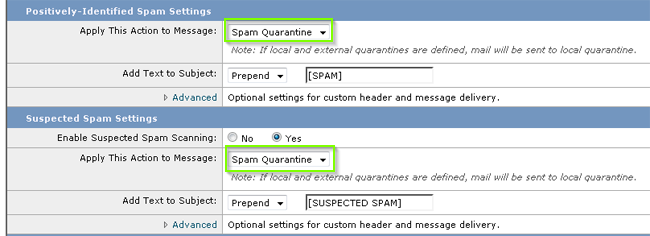

Gehen Sie wie folgt vor, um Ihre Spam-verdächtigen und/oder Spam-positiv identifizierten Nachrichten in Quarantäne zu stellen:

- Klicken Sie auf der ESA auf Mail-Policys > Mail-Policys für \"Eingehend\" und dann auf die Spalte \"Anti-Spam\" für die Standard-Policy.

- Ändern Sie die Aktion des positiv identifizierten oder des verdächtigen Spam, der an die Spam-Quarantäne gesendet werden soll."

- Wiederholen Sie den Vorgang für alle anderen ESAs, die Sie möglicherweise für die externe Spam-Quarantäne konfiguriert haben. Wenn Sie diese Änderung auf Cluster-Ebene vorgenommen haben, müssen Sie sie nicht wiederholen, da die Änderung an die anderen Appliances im Cluster weitergeleitet wird.

- Senden und bestätigen Sie die Änderungen.

- An diesem Punkt werden E-Mails, die andernfalls zugestellt oder verworfen worden wären, unter Quarantäne gestellt.

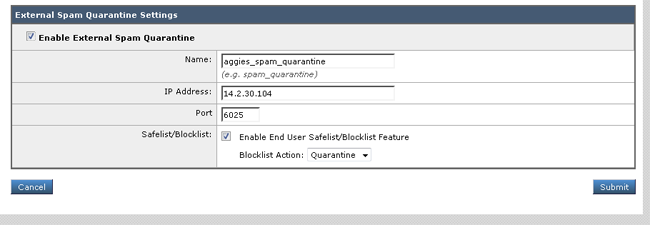

Konfigurieren der externen Spam-Quarantäne auf der SMA

Die Schritte zum Konfigurieren der externen Spam-Quarantäne auf der SMA sind bis auf einige Ausnahmen mit dem vorherigen Abschnitt identisch:

- Auf jeder ESA müssen Sie die lokale Quarantäne deaktivieren. Wählen Sie Überwachen > Quarantänen aus.

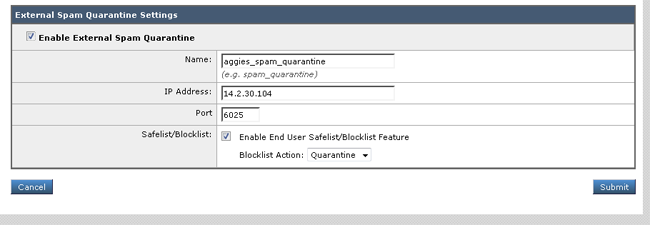

- Wählen Sie auf Ihrer ESA die Option Sicherheitsdienste > Spamquarantäne aus, und klicken Sie auf Externe Spamquarantäne aktivieren.

- Zeigen Sie auf der ESA die IP-Adresse Ihres SMA, und geben Sie den Port an, den Sie verwenden möchten. Der Standard ist Port 6025.

- Stellen Sie sicher, dass Port 6025 von der ESA zur SMA geöffnet ist. Dieser Port dient zur Zustellung von Nachrichten in Quarantäne von ESA > SMA.

Dies kann mithilfe eines Telnet-Tests von der CLI auf der ESA auf Port 6025 validiert werden. Wenn sich eine Verbindung öffnet und offen bleibt, sollten Sie eingestellt werden.

tarheel.rtp> telnet 14.2.30.116 6025

Trying 14.2.30.116...

Connected to steelers.rtp.

Escape character is '^]'.

220 steelers.rtp ESMTP

- Stellen Sie sicher, dass Sie die IP-Adresse bzw. den Hostnamen für den Zugriff auf die Spam-Quarantäne konfiguriert haben, z. B. unter "Quarantäne-Ports aktivieren und Quarantäne-URL an der Schnittstelle angeben".

- Vergewissern Sie sich, dass die Nachrichten von Ihren ESAs aus in den Spam-Quarantänebereich gelangen. Wenn der Spam-Quarantäne-Ordner keine Nachrichten anzeigt, liegt möglicherweise ein Problem mit der Verbindung von ESA > SMA auf Port 6025 vor (siehe vorherige Schritte).

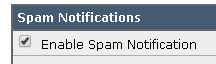

Spam-Quarantäne-Benachrichtigung konfigurieren

- Wählen Sie auf der ESA die Option Überwachen > Spamquarantäne aus.

- Auf der SMA würden Sie zu den Einstellungen für die Spam-Quarantäne navigieren, um die gleichen Schritte auszuführen.

- Klicken Sie auf Spam Quarantine.

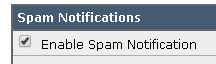

- Aktivieren Sie das Kontrollkästchen Spam-Benachrichtigung aktivieren.

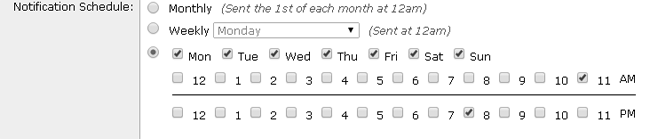

- Wählen Sie Ihren Benachrichtigungszeitplan aus.

- Senden und bestätigen Sie die Änderungen.

Konfigurieren des Endbenutzer-Zugriffs auf die Spam-Quarantäne mithilfe der Abfrage für die Endbenutzer-Authentifizierung

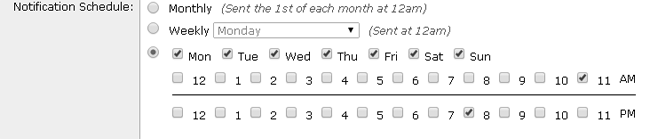

- Wählen Sie auf der SMA oder ESA die Option System Administration > LDAP aus.

- Öffnen Sie Ihr LDAP-Serverprofil.

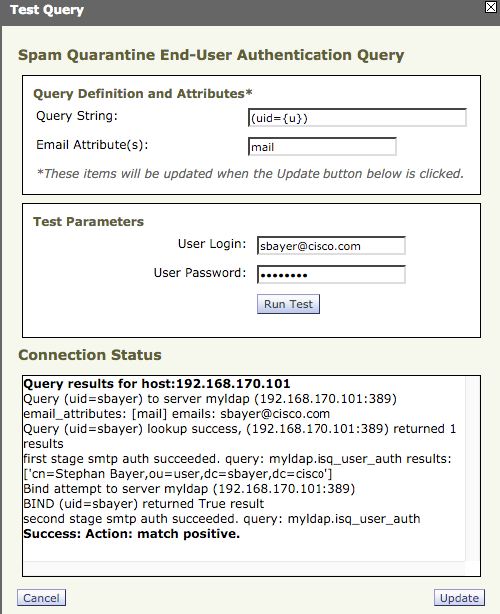

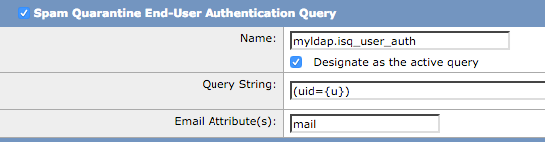

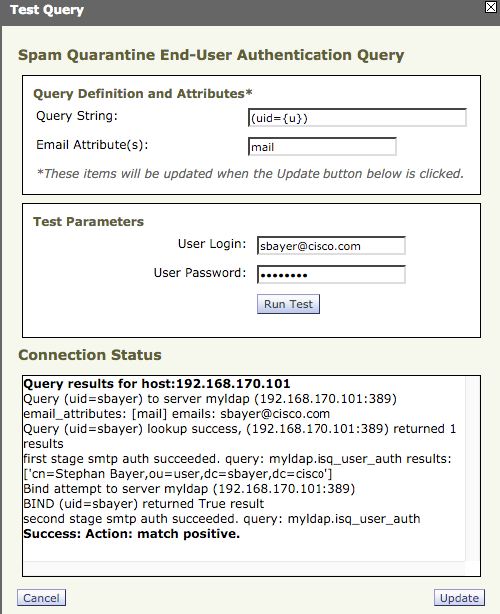

- Um sicherzustellen, dass Sie sich über ein Active Directory-Konto authentifizieren können, überprüfen Sie, ob die Endbenutzer-Authentifizierungsabfrage für die Spamquarantäne aktiviert ist.

- Aktivieren Sie das Kontrollkästchen Als aktive Abfrage festlegen.

- Klicken Sie auf Test, um die Abfrage zu testen.

Match Positive bedeutet, dass die Authentifizierung erfolgreich war:

- Senden und bestätigen Sie die Änderungen.

- Wählen Sie auf der ESA die Option Überwachen > Spamquarantäne aus.

Navigieren Sie auf der SMA zu den Einstellungen für die Spam-Quarantäne, um die gleichen Schritte auszuführen.

- Klicken Sie auf Spam Quarantine.

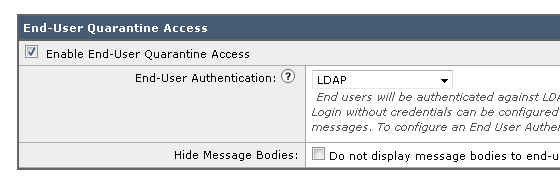

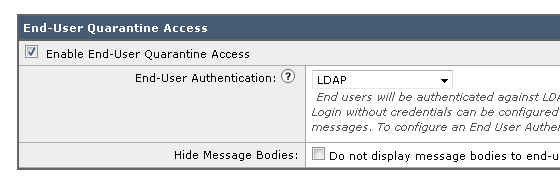

- Aktivieren Sie das Kontrollkästchen Endbenutzer-Quarantänezugriff aktivieren.

- Wählen Sie LDAP aus der Dropdown-Liste Endbenutzer-Authentifizierung aus.

- Senden und bestätigen Sie die Änderungen.

- Überprüfen Sie, ob die externe Authentifizierung auf der ESA/SMA ausgeführt wird.

- Navigieren Sie zu der zuvor in einem Webbrowser konfigurierten URL, um zu überprüfen, ob Sie auf die Quarantäne zugreifen können:

https://quarantine.mydomain.com:83

https://10.10.10.10:83

- Melden Sie sich mit Ihrem LDAP-Konto an. Wenn dies fehlschlägt, überprüfen Sie das LDAP-Profil für die externe Authentifizierung, und aktivieren Sie den Endbenutzer-Quarantänezugriff (siehe vorherige Schritte).

Administratorzugriff auf die Spam-Quarantäne konfigurieren

Verwenden Sie das in diesem Abschnitt beschriebene Verfahren, damit Administrator-Benutzer mit diesen Rollen Nachrichten in der Spam-Quarantäne verwalten können: Operator, Schreibgeschützter Operator, Helpdesk oder Gastrollen sowie benutzerdefinierte Benutzerrollen, die den Zugriff auf die Spam-Quarantäne enthalten.

Benutzer auf Administratorebene, darunter der Standardbenutzer für Administratoren und der E-Mail-Administrator, können jederzeit auf die Spam-Quarantäne zugreifen und müssen mit dieser Prozedur nicht mit der Funktion Spam-Quarantäne verknüpft werden.

Hinweis: Benutzer, die nicht der Administrator-Ebene angehören, können zwar auf Nachrichten in der Spam-Quarantäne zugreifen, die Quarantäne-Einstellungen jedoch nicht bearbeiten. Benutzer auf Administratorebene können auf Nachrichten zugreifen und die Einstellungen bearbeiten.

Führen Sie die folgenden Schritte aus, um Administratorbenutzern ohne vollständige Administratorrechte das Verwalten von Nachrichten in der Spam-Quarantäne zu ermöglichen:

- Stellen Sie sicher, dass Sie Benutzer erstellt und ihnen eine Benutzerrolle mit Zugriff auf die Spam-Quarantäne zugewiesen haben.

- Wählen Sie auf der Sicherheitsverwaltungs-Appliance Verwaltungs-Appliance > Zentrale Dienste > Spamquarantäne aus.

- Klicken Sie im Abschnitt Spam Quarantine Settings (Spam-Quarantäne-Einstellungen) auf Enable (Einstellungen aktivieren) oder Edit Settings (Einstellungen bearbeiten).

- Klicken Sie im Bereich "Administrative Benutzer" des Abschnitts "Spam Quarantine Settings" auf den Auswahllink für Local Users, External Authenticated Users oder Custom User Roles.

- Wählen Sie die Benutzer aus, denen Sie Zugriff gewähren möchten, um Nachrichten in der Spam-Quarantäne anzuzeigen und zu verwalten.

- Klicken Sie auf OK.

- Wiederholen Sie den Vorgang bei Bedarf für jeden der anderen Typen von Administrationsbenutzern, die im Abschnitt (Lokale Benutzer, Extern authentifizierte Benutzer oder benutzerdefinierte Benutzerrollen) aufgeführt sind.

- Senden und bestätigen Sie Ihre Änderungen.

Feedback

Feedback