Einleitung

In diesem Dokument werden die Kontotypen und die Schritte zum Konfigurieren der Zwei-Faktor-Authentifizierung in der Cisco Secure Endpoint Console beschrieben.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Sichere Endgeräte

- Zugriff auf die Konsole für sichere Endgeräte

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- Secure Endpoint Console v5.4.20211013

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

Zugriffskontrolle

In der Konsole für sichere Endgeräte gibt es zwei Arten von Konten: Administratoren und nicht privilegierte oder reguläre Konten. Wenn Sie einen neuen Benutzernamen erstellen, müssen Sie dessen Berechtigungsstufe auswählen. Sie können die Berechtigungsstufe jedoch jederzeit ändern.

Administratoren haben die volle Kontrolle, können Daten von jeder Gruppe oder jedem Computer in der Organisation anzeigen und Änderungen an Gruppen, Richtlinien, Listen und Benutzernamen vornehmen.

Hinweis: Ein Administrator kann einen anderen Administrator zu einem normalen Konto herabstufen, sich selbst jedoch nicht.

Ein nicht privilegiertes oder reguläres Benutzerkonto kann nur Informationen für Gruppen anzeigen, auf die sie Zugriff erhalten haben. Wenn Sie ein neues Benutzerkonto erstellen, haben Sie die Wahl, ob Ihnen Administratorrechte erteilt werden sollen. Wenn Sie ihnen diese Berechtigungen nicht gewähren, können Sie auswählen, auf welche Gruppen, Richtlinien und Listen sie Zugriff haben.

Zwei-Faktor-Authentifizierung

Die Zwei-Faktor-Authentifizierung bietet eine zusätzliche Sicherheitsebene gegen unbefugte Zugriffe auf Ihr Konto in der Konsole für sichere Endgeräte.

Konfigurieren

Berechtigungen

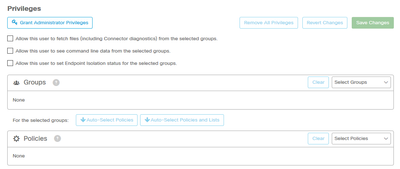

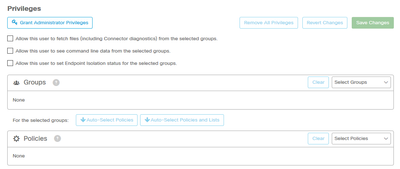

Wenn Sie ein Administrator sind, können Sie zum Ändern von Berechtigungen oder zum Gewähren von Administratorberechtigungen zu Konten > Benutzer wählen Sie das Benutzerkonto aus, und wählen Sie die Berechtigungen aus, siehe dieses Bild.

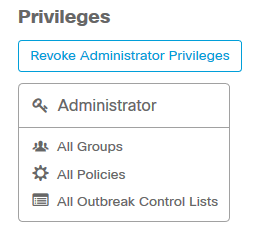

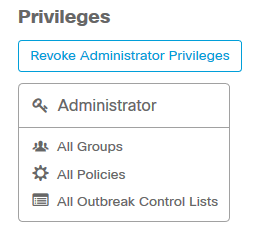

Ein Administrator kann die Administratorrechte auch für einen anderen Administrator widerrufen. Zu diesem Zweck können Sie zum Administratorkonto navigieren und die Option anzeigen, wie im Bild gezeigt.

Hinweis: Wenn Benutzerberechtigungen geändert werden, werden einige Daten in den Suchergebnissen zwischengespeichert, sodass ein Benutzer diese für einen bestimmten Zeitraum sehen kann, auch wenn er keinen Zugriff mehr auf eine Gruppe hat. In den meisten Fällen wird der Cache nach 5 Minuten aktualisiert.

Zwei-Faktor-Authentifizierung

Mit dieser Funktion können Sie die Authentifizierung mit einer externen Zugriffsanforderung durchsetzen. Gehen Sie folgendermaßen vor, um dies zu konfigurieren:

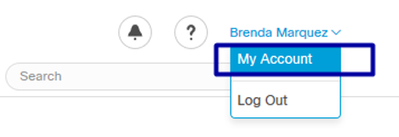

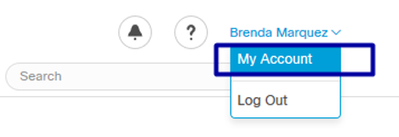

Schritt 1: Navigieren Sie zu Mein Konto rechts oben in der Konsole für sichere Endgeräte, wie in diesem Bild dargestellt.

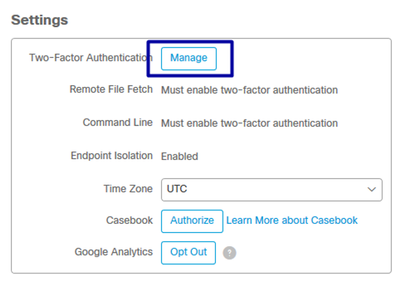

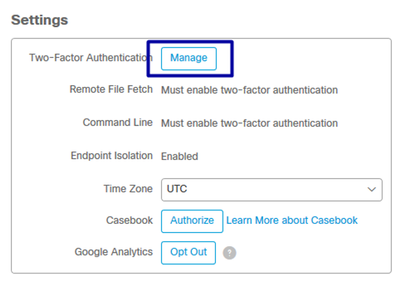

Schritt 2: Wählen Sie im Abschnitt Einstellungen die Option Verwalten aus, um eine einfache Anleitung mit drei erforderlichen Schritten zum Aktivieren dieser Funktion anzuzeigen, wie im Bild gezeigt.

Schritt 3: Es gibt drei kurze Schritte:

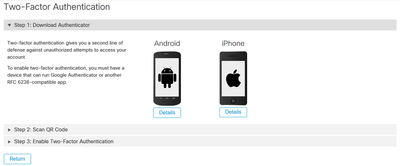

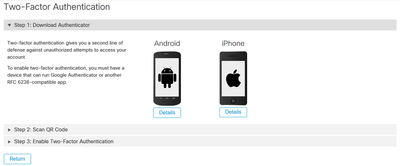

a) Laden Sie Authentifikator, die Sie für Android oder iPhone, die Google Authenticator ausführen können erhalten. Wählen Sie Details auf einem der Mobiltelefone aus, um einen QR-Code zu generieren, der Sie zur Download-Seite weiterleitet. Siehe dieses Bild.

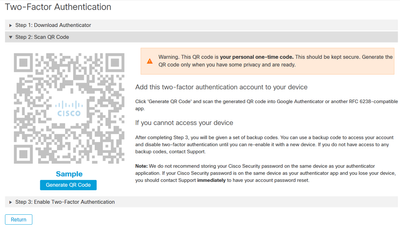

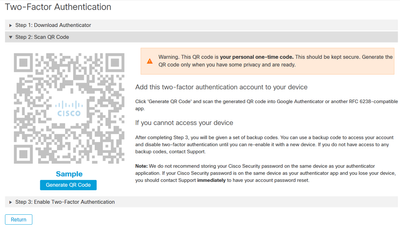

b) Scannen Sie QR-Code, wählen Sie unter Generate QR-Code, es, das von Google Authenticator gescannt werden muss, wie in diesem Bild gezeigt.

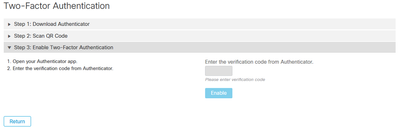

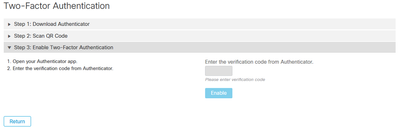

c) Aktivieren Sie Two-Factor Authenticator, öffnen Sie Ihre Authentifizierungsanwendung in Ihrem Mobiltelefon und geben Sie den Verifizierungscode ein. Wählen Sie Aktivieren, um diesen Vorgang abzuschließen, wie im Bild dargestellt.

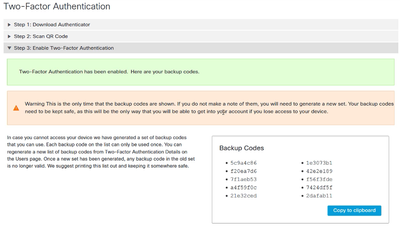

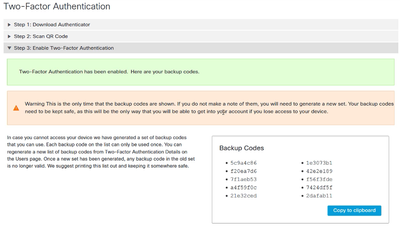

Schritt 4: Sobald es getan ist, gibt es Ihnen einige Backup-Codes. Wählen Sie Kopieren in die Zwischenablage, um sie zu speichern, sehen Sie das Bild als Beispiel.

Hinweis: Jeder Sicherungscode kann nur einmal verwendet werden. Nachdem Sie alle Ihre Backup-Codes verwendet haben, müssen Sie zu dieser Seite zurückkehren, um neue Codes zu generieren.

Weitere Informationen finden Sie im Secure Endpoint User Guide.

Außerdem können Sie das Video "Accounts" (Konten) und "Enable Two-Factor Authentication" (Zwei-Faktor-Authentifizierung aktivieren) ansehen.

Feedback

Feedback