Überprüfen der MTU-Pfaderkennung in Cisco IOS XR und BGP

Download-Optionen

-

ePub (924.0 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird die PMTUD (Transmission Control Protocol (TCP) Path Maximum Transmission Unit (MTU) Discovery) auf Cisco IOS® XR-Geräten beschrieben.

Hintergrundinformationen

Der PMTUD-Mechanismus versucht, die größte IP-Paketgröße (Internet Protocol) zu ermitteln, die an keiner Stelle im Pfad zwischen zwei Hosts fragmentiert werden muss. Der ermittelte Wert ist als Pfad-MTU festgelegt und entspricht mindestens den MTU-Werten für jeden Hop. Wenn Sie bei der Datenübertragung die MTU-Größe für den Pfad berücksichtigen, können Sie die Netzwerkkapazität optimal nutzen und Fragmentierung und Übertragungseffizienz vermeiden. Die PMTUD-Mechanik und -Implementierung wird in einer Vielzahl von Szenarien mit Border Gateway Protocol (BGP) als Clientprotokoll eingeführt, das das PMTUD-Verhalten schrittweise aufzeigt.

TCP-PMTUD und TCP-MSS

TCP nutzt das PMTUD-Ergebnis, um die lokale Maximum Segment Size (MSS) zu beeinflussen. Das bedeutet, es passt sich dynamisch an die erkannte Path-MTU an. Bevor Sie zur PMTUD übergehen, können Sie daher schnell die maximale TCP-Segmentgröße (MSS) überprüfen und verstehen, was sie bedeutet und welchen Zweck sie hat.

Gemäß MSS-Originaldefinition aus RFC 879: Die Definition der MSS-Option kann wie folgt festgelegt werden: Die maximale Anzahl von Datenoctets, die vom Absender dieser TCP-Option in TCP-Segmenten empfangen werden können, ohne dass in IP-Datagrammen ohne IP-Headeroptionen übertragen wurden.

Um einige Aspekte zu klären und Implementierungsexperten zu beraten, RFC 6691 hebt die Berechnung des MSS-Werts hervor:

Wenn Sie den Wert berechnen, der in die TCP-MSS-Option eingegeben werden soll, sollte der MTU-Wert nur um die Größe der festen IP- und TCP-Header verringert und nicht verringert werden, um mögliche IP- oder TCP-Optionen zu berücksichtigen. Umgekehrt MUSS der Sender die TCP-Datenlänge reduzieren, um alle IP- oder TCP-Optionen zu berücksichtigen, die er in den von ihm gesendeten Paketen berücksichtigt.

Eine ausführlichere Definition von MSS kann aus dem Routing-Konfigurationshandbuch für Cisco Router der Serie ASR 9000, IOS XR, Version 6.7.x, extrahiert werden:

MSS ist die größte Datenmenge, die ein Computer oder ein Kommunikationsgerät in einem einzigen, nicht fragmentierten TCP-Segment empfangen kann. Alle TCP-Sitzungen werden durch eine Beschränkung der Byteanzahl begrenzt, die in einem einzigen Paket übertragen werden kann. dieser Grenzwert ist MSS. TCP unterteilt Pakete in Chunks in einer Übertragungswarteschlange, bevor Pakete an die IP-Schicht weitergeleitet werden.

Der TCP-MSS-Wert ist von der MTU einer Schnittstelle abhängig. Dies ist die maximale Länge von Daten, die von einem Protokoll in einer Instanz übertragen werden können. Die maximale TCP-Paketlänge wird sowohl durch die MTU der ausgehenden Schnittstelle auf dem Quellgerät als auch durch die MSS bestimmt, die das Zielgerät während des TCP-Setup-Prozesses angekündigt hat. Je näher die MSS an der MTU liegt, desto effizienter ist die Übertragung von BGP-Nachrichten. Jede Datenflussrichtung kann einen anderen MSS-Wert verwenden.

Welchen Wert sollte TCP dann für MSS einer TCP-Sitzung berücksichtigen? Und wie wird es berechnet?

Für die Standardwerte gemäß RFC879 verfügen Sie über: Hosts dürfen keine Datagramme mit mehr als 576 Oktetten senden, es sei denn, sie verfügen über spezifische Kenntnisse, dass der Zielhost zum Akzeptieren größerer Datagramme bereit ist. DIE MAXIMALE TCP-SEGMENTGRÖSSE IST DIE MAXIMALE IP-DATAGRAMMGRÖSSE VON MINUS VIER.

Die maximale IP-Datagrammgröße ist standardmäßig 576.

Die standardmäßige maximale TCP-Segmentgröße beträgt 536.

Dabei wird ein IP-MTU-Wert von 576 Byte berücksichtigt. Wenn Sie jedoch den tatsächlichen IP-MTU-Wert ignorieren, kann die TCP-MSS-Berechnung wie folgt zusammengefasst werden:

- Active Peer - berechnet und sendet die anfängliche MSS mit einem SYN-Paket.

MSS = IPMTU - sizeof(minimum TCPHDR) - sizeof(minimum IPHDR)

Where,

sizeof(minimum TCPHDR) = 20 bytes.

sizeof(minimum IPHDR) = 20 bytes.

- Passive Peer - berechnet die anfängliche MSS, vergleicht die empfangene MSS von Active Peer und sendet SYN, ACK mit der niedrigeren dieser MSS-Werte.

MIN[IPMTU - sizeof(minimum TCPHDR) - sizeof(minimum IPHDR) , Received MSS value]

Where,

sizeof(minimum TCPHDR) = 20 bytes.

sizeof(minimum IPHDR) = 20 bytes.

Received MSS value = MSS value received with Active Peer TCP SYN.

Es gibt keine Verhandlung über den Wert der MSS-Option. Jeder Knoten legt seinen eigenen Wert fest und gibt diesen bei der TCP-Sitzungserstellung an. Wenn der für die MSS-Berechnung berücksichtigte IP-MTU-Wert von der PMTUD abgeleitet werden kann, kann der MSS-Wert auf den effektivsten Wert für eine gegebene Path-MTU angepasst werden. Das Cisco IOS XR-Verhalten weist einige Besonderheiten hinsichtlich der MSS-Berechnung und der PMTUD-Rolle auf, die hier zusammengefasst werden.

Die PMTUD ist in Cisco IOS XR standardmäßig deaktiviert:

- Bei der Berechnung der lokalen anfänglichen MSS wird die IP-MTU wie folgt berücksichtigt:

- Bei direkt verbundenen Peers sollten Sie die IP-MTU der Ausgangsschnittstelle berücksichtigen.

- Bei Peers ohne direkte Verbindung: IP-MTU von 1280 Byte.

- Der MSS-Wert wird durch konfigurierte TCP-Optionen beeinflusst.

Wenn die PMTUD auf Cisco IOS XR aktiviert ist:

- Bei der Berechnung der lokalen anfänglichen MSS wird die IP-MTU wie folgt berücksichtigt:

- Unabhängig von Peers mit direkter/nicht direkter Verbindung - IP-MTU für die Ausgangsschnittstelle in Betracht ziehen.

- Der MSS-Wert wird durch konfigurierte TCP-Optionen beeinflusst.

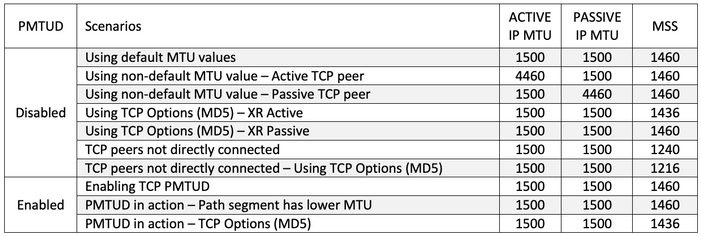

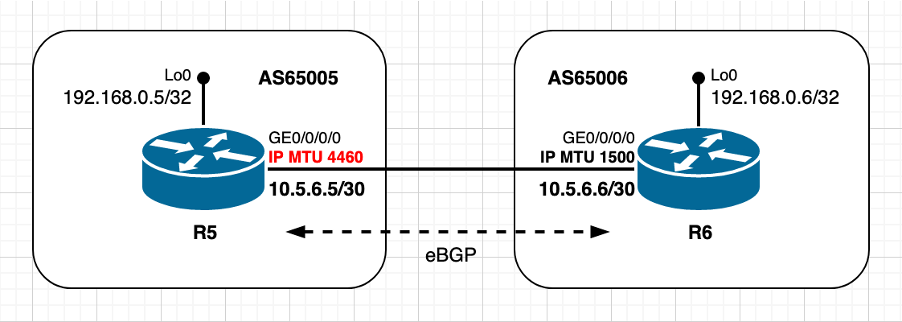

Es gibt weitere Einzelheiten zu den PMTUD-Mechanismen und deren Umsetzung, die berücksichtigt werden müssen und die in diesem Dokument anhand praktischer Beispiele vorgestellt werden, die in der nächsten Tabelle zusammengefasst sind. In dieser Tabelle werden außerdem die IP-MTU der aktiven und passiven TCP-Peers sowie die ausgewählten MSS-Werte für jedes betrachtete Szenario aufgeführt.

Szenarien - TCP-PMTUD deaktiviert

Standard-MTU-Werte verwenden

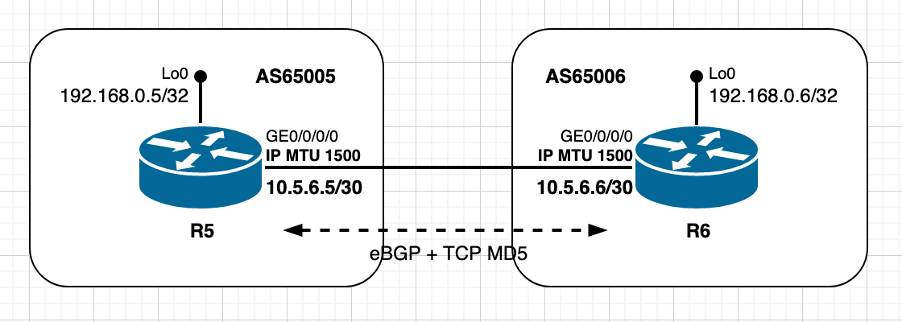

Bild 2.1. Mit Standard-MTU-Werten

Bei den eBGP-Peers, die in Bild 2.1 R6 dargestellt sind, wird die TCP-Verbindung verwaltet, d. h. es übernimmt die aktive Rolle und startet die TCP-Sitzung mit R5 am Ziel-Port 179. Peers sind direkt verbunden, und beide verwenden die standardmäßigen IP-MTU-Werte für die jeweiligen Schnittstellen. Auf der Grundlage der zu Beginn dieses Dokuments geteilten Informationen kann die MSS-Berechnung in diesem Szenario wie folgt zusammengefasst werden:

- Beide Knoten verwenden eine Standard-IP-MTU von 1.500 Byte.

- Die TCP-Pfad-MTU-Erkennung ist standardmäßig deaktiviert.

- TCP-Peers sind direkt verbunden

- R6 verwaltet die BGP-Verbindung

- R6 sendet SYN mit einer MSS von 1460 Byte

- 1500 (Interface IP MTU) - 20 (minTCP_H) - 20 (minIP_H)

- R5 sendet SYN, ACK mit MSS von 1460 Byte

- Sendet die untere von [empfangenes MSS; Lokale anfängliche MSS]

- Empfangene MSS 1460 Byte; Lokale anfängliche MSS 1460 Byte

- Der niedrigste MSS-Wert wird auf beiden Peers verwendet.

Einzelheiten zu TCP-Sitzungen finden Sie unter R6 - ACTIVE (AKTIV):

! – As seen on R6 – ACTIVE

RP/0/0/CPU0:R6#show interfaces gigabitEthernet 0/0/0/0

Fri Jan 8 09:35:48.553 UTC

GigabitEthernet0/0/0/0 is up, line protocol is up

Interface state transitions: 1

Hardware is GigabitEthernet, address is fa16.3e85.3dc2 (bia fa16.3e85.3dc2)

Internet address is 10.5.6.6/30

MTU 1514 bytes, BW 1000000 Kbit (Max: 1000000 Kbit)

<snip>

RP/0/0/CPU0:R6#show tcp brief

Fri Jan 8 09:36:22.491 UTC

PCB VRF-ID Recv-Q Send-Q Local Address Foreign Address State

<snip>

0x121649fc 0x60000000 0 0 10.5.6.6:24454 10.5.6.5:179 ESTAB

<snip>

RP/0/0/CPU0:R6#show tcp detail pcb 0x121649fc

Fri Jan 8 09:37:00.888 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Fri Jan 8 09:28:28 2021

PCB 0x121649fc, SO 0x121561b8, TCPCB 0x12156f64, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 1, Hash index: 78

Local host: 10.5.6.6, Local port: 24454 (Local App PID: 1011918)

Foreign host: 10.5.6.5, Foreign port: 179

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 13 1 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 10 2 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 3757770712 snduna: 3757770960 sndnxt: 3757770960

sndmax: 3757770960 sndwnd: 32574 sndcwnd: 4380

irs: 1072103647 rcvnxt: 1072103895 rcvwnd: 32593 rcvadv: 1072136488

SRTT: 155 ms, RTTO: 540 ms, RTV: 385 ms, KRTT: 0 ms

minRTT: 9 ms, maxRTT: 229 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 30, connect retry interval: 50 secs

State flags: none

Feature flags: Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1460, peer MSS 1460, min MSS 1460, max MSS 1460

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R6

Einzelheiten zur TCP-Sitzung finden Sie unter R5 - PASSIVE:

! – As seen on R5 – PASSIVE

RP/0/0/CPU0:R5#show interfaces gigabitEthernet 0/0/0/0

Fri Jan 8 09:33:04.564 UTC

GigabitEthernet0/0/0/0 is up, line protocol is up

Interface state transitions: 1

Hardware is GigabitEthernet, address is fa16.3ead.518f (bia fa16.3ead.518f)

Internet address is 10.5.6.5/30

MTU 1514 bytes, BW 1000000 Kbit (Max: 1000000 Kbit)

<snip>

RP/0/0/CPU0:R5#show tcp brief

Fri Jan 8 09:33:53.221 UTC

PCB VRF-ID Recv-Q Send-Q Local Address Foreign Address State

<snip>

0x12155884 0x60000000 0 0 10.5.6.5:179 10.5.6.6:24454 ESTAB

<snip>

RP/0/0/CPU0:R5#show tcp detail pcb 0x12155884

Fri Jan 8 09:34:47.317 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Fri Jan 8 09:28:29 2021

PCB 0x12155884, SO 0x1215568c, TCPCB 0x12155a54, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 1, Hash index: 78

Local host: 10.5.6.5, Local port: 179 (Local App PID: 1044686)

Foreign host: 10.5.6.6, Foreign port: 24454

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 9 0 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 9 7 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 1072103647 snduna: 1072103857 sndnxt: 1072103857

sndmax: 1072103857 sndwnd: 32631 sndcwnd: 4380

irs: 3757770712 rcvnxt: 3757770922 rcvwnd: 32612 rcvadv: 3757803534

SRTT: 47 ms, RTTO: 300 ms, RTV: 170 ms, KRTT: 0 ms

minRTT: 19 ms, maxRTT: 219 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 0, connect retry interval: 0 secs

State flags: none

Feature flags: Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1460, peer MSS 1460, min MSS 1460, max MSS 1460

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R5#

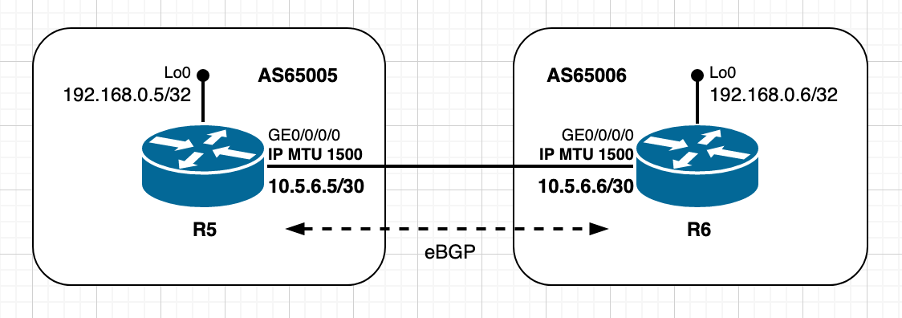

Nicht standardmäßigen MTU-Wert verwenden - Aktiver TCP-Peer

Image 2.2 - ACTIVE Peer verwendet einen nicht standardmäßigen MTU-Wert.

Dieses Szenario ist im Wesentlichen dasselbe wie das vorherige, mit dem einzigen Unterschied, dass aktive TCP-Peer-R6 jetzt einen nicht standardmäßigen IP-MTU-Wert verwendet. Beachten Sie, dass die anfängliche Berechnung und die Entscheidung über den MSS-Wert von passivem TCP Peer R5 erfolgt. Die TCP-MSS-Berechnung in diesem Szenario kann wie folgt zusammengefasst werden:

- R6 verwendet eine nicht standardmäßige IP-MTU-Größe von 4460 Byte.

- Die TCP-Pfad-MTU-Erkennung ist standardmäßig deaktiviert.

- TCP-Peers sind direkt verbunden

- R6 verwaltet BGP-Verbindung

- R6 sendet SYN mit einer MSS von 4420 Byte

- 4460 (Interface IP MTU) - 20 (minTCP_H) - 20 (minIP_H)

- R5 Send SYN, ACK mit MSS von 1460 Byte

- sendet die untere von [empfangenes MSS; Lokale anfängliche MSS]

- MSS 4420 Byte empfangen; Lokale anfängliche MSS 1460 Byte

- Der niedrigste MSS-Wert wird auf beiden Peers verwendet.

TCP SYN ausgehend von R6:

! – TCP SYN sourced from R6

140 1598.150521 10.5.6.6 10.5.6.5 TCP 62 35502 → 179 [SYN] Seq=0 Win=16384 Len=0 MSS=4420 WS=1

Frame 140: 62 bytes on wire (496 bits), 62 bytes captured (496 bits) on interface 0

Ethernet II, Src: fa:16:3e:85:3d:c2 (fa:16:3e:85:3d:c2), Dst: fa:16:3e:ad:51:8f (fa:16:3e:ad:51:8f)

Internet Protocol Version 4, Src: 10.5.6.6, Dst: 10.5.6.5

Transmission Control Protocol, Src Port: 35502, Dst Port: 179, Seq: 0, Len: 0

Source Port: 35502

Destination Port: 179

[Stream index: 6]

[TCP Segment Len: 0]

Sequence number: 0 (relative sequence number)

Acknowledgment number: 0

Header Length: 28 bytes

Flags: 0x002 (SYN)

Window size value: 16384

[Calculated window size: 16384]

Checksum: 0x219d [unverified]

[Checksum Status: Unverified]

Urgent pointer: 0

Options: (8 bytes), Maximum segment size, Window scale, End of Option List (EOL)

Maximum segment size: 4420 bytes

Kind: Maximum Segment Size (2)

Length: 4

MSS Value: 4420

Window scale: 0 (multiply by 1)

End of Option List (EOL)

TCP-SYN, ACK von R5 bezogen:

! – TCP SYN, ACK sourced from R5

141 1598.154866 10.5.6.5 10.5.6.6 TCP 62 179 → 35502 [SYN, ACK] Seq=0 Ack=1 Win=16384 Len=0 MSS=1460 WS=1

Frame 141: 62 bytes on wire (496 bits), 62 bytes captured (496 bits) on interface 0

Ethernet II, Src: fa:16:3e:ad:51:8f (fa:16:3e:ad:51:8f), Dst: fa:16:3e:85:3d:c2 (fa:16:3e:85:3d:c2)

Internet Protocol Version 4, Src: 10.5.6.5, Dst: 10.5.6.6

Transmission Control Protocol, Src Port: 179, Dst Port: 35502, Seq: 0, Ack: 1, Len: 0

Source Port: 179

Destination Port: 35502

[Stream index: 6]

[TCP Segment Len: 0]

Sequence number: 0 (relative sequence number)

Acknowledgment number: 1 (relative ack number)

Header Length: 28 bytes

Flags: 0x012 (SYN, ACK)

Window size value: 16384

[Calculated window size: 16384]

Checksum: 0xe2b4 [unverified]

[Checksum Status: Unverified]

Urgent pointer: 0

Options: (8 bytes), Maximum segment size, Window scale, End of Option List (EOL)

Maximum segment size: 1460 bytes

Kind: Maximum Segment Size (2)

Length: 4

MSS Value: 1460

Window scale: 0 (multiply by 1)

End of Option List (EOL)

Einzelheiten zu TCP-Sitzungen finden Sie unter R6 - ACTIVE (AKTIV):

! - as seen on R6 – Active

RP/0/0/CPU0:R6#show interfaces gigabitEthernet 0/0/0/0

Fri Jan 8 09:46:54.138 UTC

GigabitEthernet0/0/0/0 is up, line protocol is up

Interface state transitions: 1

Hardware is GigabitEthernet, address is fa16.3e85.3dc2 (bia fa16.3e85.3dc2)

Internet address is 10.5.6.6/30

MTU 4474 bytes, BW 1000000 Kbit (Max: 1000000 Kbit)

<snip>

RP/0/0/CPU0:R6#show tcp detail pcb 0x1215761c

Fri Jan 8 09:56:25.819 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Fri Jan 8 09:51:46 2021

PCB 0x1215761c, SO 0x12156f64, TCPCB 0x1216419c, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 1, Hash index: 886

Local host: 10.5.6.6, Local port: 35502 (Local App PID: 1011918)

Foreign host: 10.5.6.5, Foreign port: 179

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 9 1 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 6 5 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 764231407 snduna: 764231579 sndnxt: 764231579

sndmax: 764231579 sndwnd: 32650 sndcwnd: 4380

irs: 2712512697 rcvnxt: 2712512869 rcvwnd: 32669 rcvadv: 2712545538

SRTT: 31 ms, RTTO: 300 ms, RTV: 130 ms, KRTT: 0 ms

minRTT: 9 ms, maxRTT: 239 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 30, connect retry interval: 50 secs

State flags: none

Feature flags: Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1460, peer MSS 1460, min MSS 4420, max MSS 4420

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R6#

Einzelheiten zur TCP-Sitzung finden Sie unter R5 - PASSIVE:

! - as seen on R5 – Passive

RP/0/0/CPU0:R5#show tcp detail pcb 0x12155a98

Fri Jan 8 09:55:18.193 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Fri Jan 8 09:51:47 2021

PCB 0x12155a98, SO 0x12153ea0, TCPCB 0x12154e18, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 1, Hash index: 886

Local host: 10.5.6.5, Local port: 179 (Local App PID: 1044686)

Foreign host: 10.5.6.6, Foreign port: 35502

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 6 0 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 6 1 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 2712512697 snduna: 2712512850 sndnxt: 2712512850

sndmax: 2712512850 sndwnd: 32688 sndcwnd: 4380

irs: 764231407 rcvnxt: 764231560 rcvwnd: 32669 rcvadv: 764264229

SRTT: 107 ms, RTTO: 538 ms, RTV: 431 ms, KRTT: 0 ms

minRTT: 29 ms, maxRTT: 219 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 0, connect retry interval: 0 secs

State flags: none

Feature flags: Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1460, peer MSS 4420, min MSS 1460, max MSS 1460

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R5#

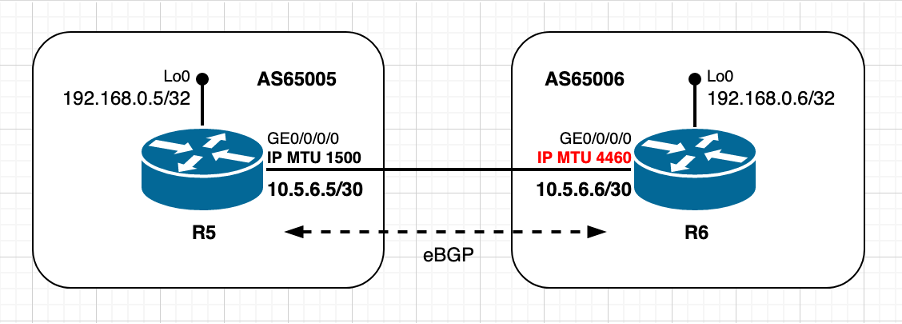

Nicht standardmäßiger MTU-Wert verwenden - Passiver TCP-Peer

Bild 2.3 - PASSIVE Peer verwendet einen nicht standardmäßigen MTU-Wert.

Mit immer noch demselben eBGP-Szenario, aber jetzt mit passivem TCP-Peer R5 konfiguriert mit einer nicht standardmäßigen IP-MTU und aktivem TCP-Peer R6 mit Standard-IP-MTU-Wert. Beachten Sie wie im vorherigen Szenario, wie der MSS-Wert vom passiven Peer R5 ausgewählt wird. Die TCP-MSS-Berechnung in diesem Szenario kann wie folgt zusammengefasst werden:

- R5 verwendet eine nicht standardmäßige IP-MTU-Größe von 4460 Byte.

- Die TCP-Pfad-MTU-Erkennung ist standardmäßig deaktiviert.

- TCP-Peers sind direkt verbunden

- R6 verwaltet BGP-Verbindung

- R6 sendet SYN mit einer MSS von 1460 Byte

- 1500 (Interface IP MTU) - 20 (minTCP_H) - 20 (minIP_H)

- R5 Send SYN, ACK mit MSS von 1460 Byte

- sendet die untere von [empfangenes MSS; Lokale anfängliche MSS]

- Empfangene MSS 1460 Byte; Lokale anfängliche MSS 4420 Byte

- Der niedrigste MSS-Wert wird auf beiden Peers verwendet.

TCP SYN ausgehend von R6:

! – TCP SYN sourced from R6

237 2696.666481 10.5.6.6 10.5.6.5 TCP 62 47007 → 179 [SYN] Seq=0 Win=16384 Len=0 MSS=1460 WS=1

Frame 237: 62 bytes on wire (496 bits), 62 bytes captured (496 bits) on interface 0

Ethernet II, Src: fa:16:3e:85:3d:c2 (fa:16:3e:85:3d:c2), Dst: fa:16:3e:ad:51:8f (fa:16:3e:ad:51:8f)

Internet Protocol Version 4, Src: 10.5.6.6, Dst: 10.5.6.5

Transmission Control Protocol, Src Port: 47007, Dst Port: 179, Seq: 0, Len: 0

Source Port: 47007

Destination Port: 179

[Stream index: 10]

[TCP Segment Len: 0]

Sequence number: 0 (relative sequence number)

Acknowledgment number: 0

Header Length: 28 bytes

Flags: 0x002 (SYN)

Window size value: 16384

[Calculated window size: 16384]

Checksum: 0x2025 [unverified]

[Checksum Status: Unverified]

Urgent pointer: 0

Options: (8 bytes), Maximum segment size, Window scale, End of Option List (EOL)

Maximum segment size: 1460 bytes

Kind: Maximum Segment Size (2)

Length: 4

MSS Value: 1460

Window scale: 0 (multiply by 1)

End of Option List (EOL)

TCP-SYN, ACK von R5 bezogen:

! – TCP SYN, ACK sourced from R5

238 2696.702792 10.5.6.5 10.5.6.6 TCP 62 179 → 47007 [SYN, ACK] Seq=0 Ack=1 Win=16384 Len=0 MSS=1460 WS=1

Frame 238: 62 bytes on wire (496 bits), 62 bytes captured (496 bits) on interface 0

Ethernet II, Src: fa:16:3e:ad:51:8f (fa:16:3e:ad:51:8f), Dst: fa:16:3e:85:3d:c2 (fa:16:3e:85:3d:c2)

Internet Protocol Version 4, Src: 10.5.6.5, Dst: 10.5.6.6

Transmission Control Protocol, Src Port: 179, Dst Port: 47007, Seq: 0, Ack: 1, Len: 0

Source Port: 179

Destination Port: 47007

[Stream index: 10]

[TCP Segment Len: 0]

Sequence number: 0 (relative sequence number)

Acknowledgment number: 1 (relative ack number)

Header Length: 28 bytes

Flags: 0x012 (SYN, ACK)

Window size value: 16384

[Calculated window size: 16384]

Checksum: 0x7078 [unverified]

[Checksum Status: Unverified]

Urgent pointer: 0

Options: (8 bytes), Maximum segment size, Window scale, End of Option List (EOL)

Maximum segment size: 1460 bytes

Kind: Maximum Segment Size (2)

Length: 4

MSS Value: 1460

Window scale: 0 (multiply by 1)

End of Option List (EOL)

Einzelheiten zu TCP-Sitzungen finden Sie unter R6 - ACTIVE (AKTIV):

! - as seen on R6 - Active

RP/0/0/CPU0:R6#show tcp detail pcb 0x1215761c

Fri Jan 8 10:15:20.351 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Fri Jan 8 10:10:04 2021

PCB 0x1215761c, SO 0x12162aac, TCPCB 0x12156f64, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 1, Hash index: 103

Local host: 10.5.6.6, Local port: 47007 (Local App PID: 1011918)

Foreign host: 10.5.6.5, Foreign port: 179

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 10 1 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 7 5 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 3949093168 snduna: 3949093359 sndnxt: 3949093359

sndmax: 3949093359 sndwnd: 32631 sndcwnd: 4380

irs: 54439005 rcvnxt: 54439196 rcvwnd: 32650 rcvadv: 54471846

SRTT: 75 ms, RTTO: 459 ms, RTV: 384 ms, KRTT: 0 ms

minRTT: 9 ms, maxRTT: 239 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 30, connect retry interval: 50 secs

State flags: none

Feature flags: Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1460, peer MSS 1460, min MSS 1460, max MSS 1460

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R6#

Einzelheiten zur TCP-Sitzung finden Sie unter R5 - PASSIVE:

! - as seen on R5 – Passive

RP/0/0/CPU0:R5#show interfaces gigabitEthernet 0/0/0/0

Fri Jan 8 10:10:39.110 UTC

GigabitEthernet0/0/0/0 is up, line protocol is up

Interface state transitions: 1

Hardware is GigabitEthernet, address is fa16.3ead.518f (bia fa16.3ead.518f)

Internet address is 10.5.6.5/30

MTU 4474 bytes, BW 1000000 Kbit (Max: 1000000 Kbit)

<snip>

RP/0/0/CPU0:R5#show tcp detail pcb 0x121550fc

Fri Jan 8 10:14:20.105 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Fri Jan 8 10:10:05 2021

PCB 0x121550fc, SO 0x12154e18, TCPCB 0x12154304, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 1, Hash index: 103

Local host: 10.5.6.5, Local port: 179 (Local App PID: 1044686)

Foreign host: 10.5.6.6, Foreign port: 47007

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 7 0 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 7 2 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 54439005 snduna: 54439177 sndnxt: 54439177

sndmax: 54439177 sndwnd: 32669 sndcwnd: 4380

irs: 3949093168 rcvnxt: 3949093340 rcvwnd: 32650 rcvadv: 3949125990

SRTT: 117 ms, RTTO: 570 ms, RTV: 453 ms, KRTT: 0 ms

minRTT: 19 ms, maxRTT: 229 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 0, connect retry interval: 0 secs

State flags: none

Feature flags: Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1460, peer MSS 1460, min MSS 4420, max MSS 4420

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R5#

TCP-Optionen verwenden - XR Aktiv

Wie bereits zuvor in diesem Dokument erwähnt, beeinflusst die Verwendung von TCP-Optionen (z. B. TCP MD5, TCP Selektiv-Rückruf oder TCP-Zeitstempel) die MSS-Berechnung, da diese Optionen zu zusätzlichen Byte führen, die in der MSS-Berechnung berücksichtigt werden.

Dieser Abschnitt und der nächste Abschnitt sollen die MSS-Berechnung veranschaulichen, die von Peers in Gegenwart von TCP-Optionen vorgenommen wird. Als Beispiel wird die TCP-MD5-Authentifizierungsoption verwendet. Weitere Informationen finden Sie im Referenzszenario in Images 2.4, wie im Bild gezeigt.

Bild 2.4 - TCP-Optionen (MD5) verwenden - XR Active (Aktiv).

In diesem Szenario verwenden beide Peers standardmäßige IP-MTU-Werte, sind direkt verbunden, und Peer R6 übernimmt die aktive Rolle des TCP. Wie bereits freigegeben, wird die Konfiguration und Verwendung des TCP-MD5-Authentifizierungskontos für zusätzlichen Overhead. Die TCP-MSS-Berechnung in diesem speziellen Szenario kann wie folgt zusammengefasst werden:

- Beide Knoten verwenden eine Standard-IP-MTU von 1.500 Byte.

- Die TCP-Pfad-MTU-Erkennung ist standardmäßig deaktiviert.

- TCP-Peers sind direkt verbunden

- TCP-MD5-Authentifizierung auf beiden Knoten aktiviert

- R6 verwaltet BGP-Verbindung

- R6 sendet SYN mit einer MSS von 1436 Byte

- 1500 (Interface IP MTU) - 20 (minTCP_H) - 20 (minIP_H) - 24 Byte (IOS XR TCP Options Overhead)

- R5 Send SYN, ACK mit MSS von 1436 Byte

- sendet die untere von [empfangenes MSS; Lokale anfängliche MSS]

- Empfangene MSS 1436 Byte Lokale anfängliche MSS 1460 Byte

- Der niedrigste MSS-Wert wird auf beiden Peers verwendet.

Wie aus der Zusammenfassung ersichtlich, entspricht das Verhalten von Cisco IOS XR nicht ausschließlich dem RFC 879 und RFC 6691, in denen angegeben ist, dass die TCP-Optionen nicht in der MSS-Berechnung berücksichtigt werden sollten.

Der zusätzliche Faktor für die TCP-Headerlänge von Cisco IOS XR ist in der Cisco Bug-ID CSCvf20166 weiter dokumentiert:

"(..) Wenn XR die BGP-Verbindung startet, erstellt BGP zunächst den Socket und legt dann die Socket-Optionen einschließlich MD5 fest. Dadurch wird die Länge des Headers "tcp option" 24. Daher wird die anfängliche MSS zu 1500 - 40 - 24 = 1436. Diese wird an Peer- und Peer-Benutzer mit min(1436, 1460) = 1436.(...) gesendet.

TCP SYN ausgehend von R6:

! – TCP SYN sourced from R6

430 5775.839420 10.5.6.6 10.5.6.5 TCP 82 24785 → 179 [SYN] Seq=0 Win=16384 Len=0 MSS=1436 WS=1

Frame 430: 82 bytes on wire (656 bits), 82 bytes captured (656 bits) on interface 0

Ethernet II, Src: fa:16:3e:85:3d:c2 (fa:16:3e:85:3d:c2), Dst: fa:16:3e:ad:51:8f (fa:16:3e:ad:51:8f)

Internet Protocol Version 4, Src: 10.5.6.6, Dst: 10.5.6.5

Transmission Control Protocol, Src Port: 24785, Dst Port: 179, Seq: 0, Len: 0

Source Port: 24785

Destination Port: 179

[Stream index: 14]

[TCP Segment Len: 0]

Sequence number: 0 (relative sequence number)

Acknowledgment number: 0

Header Length: 48 bytes

Flags: 0x002 (SYN)

Window size value: 16384

[Calculated window size: 16384]

Checksum: 0xd62b [unverified]

[Checksum Status: Unverified]

Urgent pointer: 0

Options: (28 bytes), Maximum segment size, Window scale, No-Operation (NOP), TCP MD5 signature, End of Option List (EOL)

Maximum segment size: 1436 bytes

Kind: Maximum Segment Size (2)

Length: 4

MSS Value: 1436

Window scale: 0 (multiply by 1)

No-Operation (NOP)

TCP MD5 signature

End of Option List (EOL)

TCP-SYN, ACK von R5 bezogen:

! – TCP SYN, ACK sourced from R5

431 5775.845744 10.5.6.5 10.5.6.6 TCP 82 179 → 24785 [SYN, ACK] Seq=0 Ack=1 Win=16384 Len=0 MSS=1436 WS=1

Frame 431: 82 bytes on wire (656 bits), 82 bytes captured (656 bits) on interface 0

Ethernet II, Src: fa:16:3e:ad:51:8f (fa:16:3e:ad:51:8f), Dst: fa:16:3e:85:3d:c2 (fa:16:3e:85:3d:c2)

Internet Protocol Version 4, Src: 10.5.6.5, Dst: 10.5.6.6

Transmission Control Protocol, Src Port: 179, Dst Port: 24785, Seq: 0, Ack: 1, Len: 0

Source Port: 179

Destination Port: 24785

[Stream index: 14]

[TCP Segment Len: 0]

Sequence number: 0 (relative sequence number)

Acknowledgment number: 1 (relative ack number)

Header Length: 48 bytes

Flags: 0x012 (SYN, ACK)

Window size value: 16384

[Calculated window size: 16384]

Checksum: 0xe83d [unverified]

[Checksum Status: Unverified]

Urgent pointer: 0

Options: (28 bytes), Maximum segment size, Window scale, No-Operation (NOP), TCP MD5 signature, End of Option List (EOL)

Maximum segment size: 1436 bytes

Kind: Maximum Segment Size (2)

Length: 4

MSS Value: 1436

Window scale: 0 (multiply by 1)

No-Operation (NOP)

TCP MD5 signature

End of Option List (EOL)

Einzelheiten zu TCP-Sitzungen finden Sie unter R6 - ACTIVE (AKTIV):

! - as seen on R6 – Active

RP/0/0/CPU0:R6#show tcp detail pcb 0x1215761c

Fri Jan 8 11:14:13.599 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Fri Jan 8 11:01:21 2021

PCB 0x1215761c, SO 0x1216419c, TCPCB 0x121649fc, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 1, Hash index: 409

Local host: 10.5.6.6, Local port: 24785 (Local App PID: 1011918)

Foreign host: 10.5.6.5, Foreign port: 179

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 17 1 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 14 13 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 1379482495 snduna: 1379482819 sndnxt: 1379482819

sndmax: 1379482819 sndwnd: 32498 sndcwnd: 4308

irs: 3750694052 rcvnxt: 3750694376 rcvwnd: 32517 rcvadv: 3750726893

SRTT: 55 ms, RTTO: 300 ms, RTV: 176 ms, KRTT: 0 ms

minRTT: 9 ms, maxRTT: 259 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 30, connect retry interval: 50 secs

State flags: none

Feature flags: MD5, Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1436, peer MSS 1436, min MSS 1436, max MSS 1436

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R6#

Einzelheiten zur TCP-Sitzung finden Sie unter R5 - PASSIVE:

! - as seen on R5 – Passive

RP/0/0/CPU0:R5#show tcp detail pcb 0x12155d04

Fri Jan 8 11:12:51.984 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Fri Jan 8 11:01:22 2021

PCB 0x12155d04, SO 0x12154e18, TCPCB 0x12154304, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 1, Hash index: 409

Local host: 10.5.6.5, Local port: 179 (Local App PID: 1044686)

Foreign host: 10.5.6.6, Foreign port: 24785

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 14 0 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 14 3 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 3750694052 snduna: 3750694357 sndnxt: 3750694357

sndmax: 3750694357 sndwnd: 32536 sndcwnd: 4308

irs: 1379482495 rcvnxt: 1379482800 rcvwnd: 32517 rcvadv: 1379515317

SRTT: 181 ms, RTTO: 443 ms, RTV: 262 ms, KRTT: 0 ms

minRTT: 29 ms, maxRTT: 219 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 0, connect retry interval: 0 secs

State flags: none

Feature flags: MD5, Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1436, peer MSS 1436, min MSS 1460, max MSS 1460

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R5#

Ähnliches Verhalten kann auch bei anderen TCP-Optionen beobachtet werden, die bei der Konfiguration zusätzliche Gemeinkosten verursachen und die MSS-Berechnung in Cisco IOS XR beeinflussen. Betrachten Sie das gleiche Szenario und diese Beispiele, in denen die MSS-Berechnung dokumentiert wird, wenn TCP-Zeitstempel und TCP-Optionen für selektive Rückkopplung konfiguriert werden.

TCP-Sitzungsdetails wie unter R6 - ACTIVE - mit konfiguriertem Zeitstempel und selektiven Rückgabeoptionen:

! - as seen on R6 – Active

! -- tcp timestamp configured

! -- 12 bytes of additional overhead

RP/0/0/CPU0:R6#show tcp detail pcb 0x1539c844

<snip>

Feature flags: Timestamp, Win Scale, Nagle

Request flags: Timestamp, Win Scale

Datagrams (in bytes): MSS 1448, peer MSS 1448, min MSS 1448, max MSS 1448

<snip>

! - as seen on R6 – Active

! -- tcp selective-ack configured

! -- 36 bytes of additional overhead

RP/0/0/CPU0:R6#show tcp detail pcb 0x1539df38

<snip>

Feature flags: Sack, Win Scale, Nagle

Request flags: Sack, Win Scale

Datagrams (in bytes): MSS 1424, peer MSS 1424, min MSS 1424, max MSS 1424

<snip>

! - as seen on R6 – Active

! -- tcp selective-ack and tcp timestamp configured

! -- 40 bytes of additional overhead

RP/0/0/CPU0:R6#show tcp detail pcb 0x1539e130

<snip>

State flags: none

Feature flags: Sack, Timestamp, Win Scale, Nagle

Request flags: Sack, Timestamp, Win Scale

Datagrams (in bytes): MSS 1420, peer MSS 1420, min MSS 1420, max MSS 1420

<snip>

! - as seen on R6 – Active

! -- MD5 and tcp selective-ack configured

! -- 36 bytes of additional overhead

RP/0/0/CPU0:R6#show tcp detail pcb 0x1539b3cc

<snip>

Feature flags: Sack, MD5, Win Scale, Nagle

Request flags: Sack, Win Scale

Datagrams (in bytes): MSS 1424, peer MSS 1424, min MSS 1424, max MSS 1424

<snip>

! - as seen on R6 – Active

! -- MD5 and tcp timestamp configured

! -- 36 bytes of additional overhead

RP/0/0/CPU0:R6#show tcp detail pcb 0x15397b4c

<snip>

Feature flags: MD5, Timestamp, Win Scale, Nagle

Request flags: Timestamp, Win Scale

Datagrams (in bytes): MSS 1424, peer MSS 1424, min MSS 1424, max MSS 1424

<snip>

! - as seen on R6 – Active

! -- MD5, tcp timestamp, and tcp selective-ack configured

! -- 40 bytes of additional overhead

RP/0/0/CPU0:R6#show tcp detail pcb 0x1539a4cc

<snip>

State flags: none

Feature flags: MD5, Timestamp, Win Scale, Nagle

Request flags: Timestamp, Win Scale

Datagrams (in bytes): MSS 1420, peer MSS 1420, min MSS 1420, max MSS 1420

<snip>

TCP-Optionen verwenden - XR passiv

Im vorherigen Szenario ist Ihnen vermutlich das unterschiedliche Verhalten des Cisco IOS XR-Knotens aufgefallen, wenn er in passiver Funktion in Bezug auf die anfängliche MSS-Berechnung auftritt. Der Knoten berücksichtigt nicht die Headerlänge der tcp-Option. Dieses Szenario soll dieses unterschiedliche Verhalten hervorheben, das auch durch die Cisco Bug-ID beschrieben wird:

"(...) - Wenn der Peer die Verbindung initiiert, sendet er die erste MSS als 1460. XR TCP erstellt Socket, pcb usw. Anschließend werden in der angegebenen Reihenfolge zwei Aktionen ausgeführt:

- Zunächst wird die anfängliche MSS nach Subtrahieren der Headerlänge der tcp-Option berechnet. Dies ist '0', da die MD5-Option noch nicht von Listen-Socket auf diesen Socket geerbt wurde.

- Dann erbt es die 'MD5' und andere Optionen und das macht 'option header bytes länge' zu 24.

In diesem Fall sendet XR TCP also die erste MSS als 1460 und wird daher von beiden verwendet. (..)"

In diesem Szenario führt der aktive TCP-Peer R8 zwar zu einem Cisco IOS-Knoten, aber diese Tatsache führt nicht zu einem Unterschied oder zu Einzelheiten hinsichtlich der Zielsetzung des Szenarios. Beachten Sie jedoch, und interessanterweise, dass anders als Cisco IOS XR, wie im vorherigen Abschnitt Szenario gezeigt, hier der aktive TCP-Peer R8 bei der anfänglichen MSS-Berechnung keine TCP-Optionen berücksichtigt.

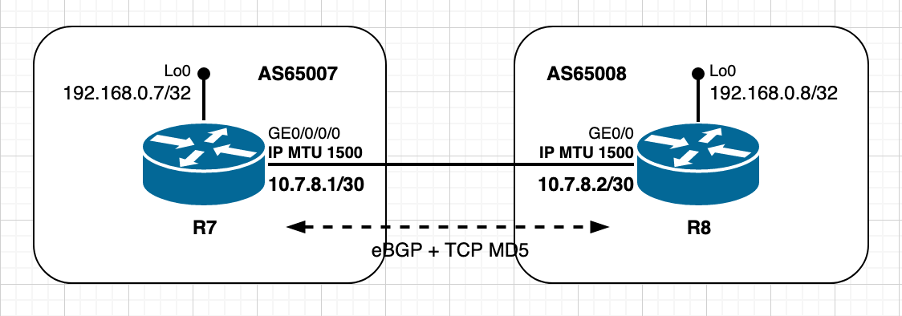

Bild 2.5 - TCP-Optionen (MD5) - XR Passiv.

Beide Peers verwenden Standard-IP-MTU-Werte und sind direkt verbunden. Cisco IOS Peer R8 spielt eine aktive Rolle. Die TCP-MSS-Berechnung in diesem Szenario kann wie folgt zusammengefasst werden:

- Beide Knoten verwenden eine Standard-IP-MTU von 1.500 Byte.

- Die TCP-Pfad-MTU-Erkennung ist in Cisco IOS XR R7 standardmäßig deaktiviert.

- Die TCP-Pfad-MTU-Erkennung ist in Cisco IOS R8 standardmäßig aktiviert.

- TCP-Peers sind direkt verbunden

- TCP-MD5-Authentifizierung auf beiden Knoten aktiviert

- IOS R8 verwaltet die BGP-Verbindung

- IOS R8 sendet SYN mit einer MSS von 1460 Byte

- 1500 (Interface IP MTU) - 20 (minTCP_H) - 20 (minIP_H)

- IOS XR7 sendet SYN, ACK mit MSS von 1460 Byte

- sendet die untere von [empfangenes MSS; Lokale anfängliche MSS]

- Empfangene MSS 1460 Byte; Lokale anfängliche MSS 1460 Byte

- Der niedrigste MSS-Wert wird auf beiden Peers verwendet.

TCP SYN ausgehend von R8 - Cisco IOS:

! – TCP SYN sourced from R8

96 5.907127 10.7.8.2 10.7.8.1 TCP 78 52975 → 179 [SYN] Seq=0 Win=16384 Len=0 MSS=1460

Frame 96: 78 bytes on wire (624 bits), 78 bytes captured (624 bits) on interface 0

Ethernet II, Src: fa:16:3e:58:21:ba (fa:16:3e:58:21:ba), Dst: fa:16:3e:68:d9:e5 (fa:16:3e:68:d9:e5)

Internet Protocol Version 4, Src: 10.7.8.2, Dst: 10.7.8.1

Transmission Control Protocol, Src Port: 52975, Dst Port: 179, Seq: 0, Len: 0

Source Port: 52975

Destination Port: 179

[Stream index: 3]

[TCP Segment Len: 0]

Sequence number: 0 (relative sequence number)

Acknowledgment number: 0

Header Length: 44 bytes

Flags: 0x002 (SYN)

Window size value: 16384

[Calculated window size: 16384]

Checksum: 0xb612 [unverified]

[Checksum Status: Unverified]

Urgent pointer: 0

Options: (24 bytes), Maximum segment size, TCP MD5 signature, End of Option List (EOL)

Maximum segment size: 1460 bytes

Kind: Maximum Segment Size (2)

Length: 4

MSS Value: 1460

TCP MD5 signature

End of Option List (EOL)

TCP SYN, ACK von R7 - Cisco IOS XR:

! – TCP SYN,ACK sourced from R7

97 0.003446 10.7.8.1 10.7.8.2 TCP 78 179 → 52975 [SYN, ACK] Seq=0 Ack=1 Win=16384 Len=0 MSS=1460

Frame 97: 78 bytes on wire (624 bits), 78 bytes captured (624 bits) on interface 0

Ethernet II, Src: fa:16:3e:68:d9:e5 (fa:16:3e:68:d9:e5), Dst: fa:16:3e:58:21:ba (fa:16:3e:58:21:ba)

Internet Protocol Version 4, Src: 10.7.8.1, Dst: 10.7.8.2

Transmission Control Protocol, Src Port: 179, Dst Port: 52975, Seq: 0, Ack: 1, Len: 0

Source Port: 179

Destination Port: 52975

[Stream index: 3]

[TCP Segment Len: 0]

Sequence number: 0 (relative sequence number)

Acknowledgment number: 1 (relative ack number)

Header Length: 44 bytes

Flags: 0x012 (SYN, ACK)

Window size value: 16384

[Calculated window size: 16384]

Checksum: 0xfb47 [unverified]

[Checksum Status: Unverified]

Urgent pointer: 0

Options: (24 bytes), Maximum segment size, TCP MD5 signature, End of Option List (EOL)

Maximum segment size: 1460 bytes

Kind: Maximum Segment Size (2)

Length: 4

MSS Value: 1460

TCP MD5 signature

End of Option List (EOL)

Einzelheiten zu TCP-Sitzungen finden Sie unter R8 - Cisco IOS - ACTIVE:

! – as seen from R8 - Cisco IOS

R8#show ip bgp neighbors

BGP neighbor is 10.7.8.1, remote AS 65007, external link

BGP version 4, remote router ID 192.168.0.7

BGP state = Established, up for 00:06:12

Last read 00:00:16, last write 00:00:16, hold time is 180, keepalive interval is 60 seconds

Neighbor sessions:

1 active, is not multisession capable (disabled)

Neighbor capabilities:

Route refresh: advertised and received(new)

Four-octets ASN Capability: advertised and received

Address family IPv4 Unicast: advertised and received

Enhanced Refresh Capability: advertised

Multisession Capability:

Stateful switchover support enabled: NO for session 1

Message statistics:

InQ depth is 0

OutQ depth is 0

Sent Rcvd

Opens: 1 1

Notifications: 0 0

Updates: 1 1

Keepalives: 7 7

Route Refresh: 0 0

Total: 9 9

Do log neighbor state changes (via global configuration)

Default minimum time between advertisement runs is 30 seconds

For address family: IPv4 Unicast

Session: 10.7.8.1

BGP table version 1, neighbor version 1/0

Output queue size : 0

Index 6, Advertise bit 0

6 update-group member

Slow-peer detection is disabled

Slow-peer split-update-group dynamic is disabled

Sent Rcvd

Prefix activity: ---- ----

Prefixes Current: 0 0

Prefixes Total: 0 0

Implicit Withdraw: 0 0

Explicit Withdraw: 0 0

Used as bestpath: n/a 0

Used as multipath: n/a 0

Used as secondary: n/a 0

Outbound Inbound

Local Policy Denied Prefixes: -------- -------

Total: 0 0

Number of NLRIs in the update sent: max 0, min 0

Last detected as dynamic slow peer: never

Dynamic slow peer recovered: never

Refresh Epoch: 1

Last Sent Refresh Start-of-rib: never

Last Sent Refresh End-of-rib: never

Last Received Refresh Start-of-rib: never

Last Received Refresh End-of-rib: never

Sent Rcvd

Refresh activity: ---- ----

Refresh Start-of-RIB 0 0

Refresh End-of-RIB 0 0

Address tracking is enabled, the RIB does have a route to 10.7.8.1

Connections established 6; dropped 5

Last reset 00:06:18, due to BGP Notification received of session 1, Administrative Reset

External BGP neighbor configured for connected checks (single-hop no-disable-connected-check)

Interface associated: GigabitEthernet0/1 (peering address in same link)

Transport(tcp) path-mtu-discovery is enabled

Graceful-Restart is disabled

SSO is disabled

Connection state is ESTAB, I/O status: 1, unread input bytes: 0

Connection is ECN Disabled, Mininum incoming TTL 0, Outgoing TTL 1

Local host: 10.7.8.2, Local port: 52975

Foreign host: 10.7.8.1, Foreign port: 179

Connection tableid (VRF): 0

Maximum output segment queue size: 50

Enqueued packets for retransmit: 0, input: 0 mis-ordered: 0 (0 bytes)

Event Timers (current time is 0x15DD97):

Timer Starts Wakeups Next

Retrans 10 0 0x0

TimeWait 0 0 0x0

AckHold 9 5 0x0

SendWnd 0 0 0x0

KeepAlive 0 0 0x0

GiveUp 0 0 0x0

PmtuAger 1 0 0x195465

DeadWait 0 0 0x0

Linger 0 0 0x0

ProcessQ 0 0 0x0

iss: 1154289541 snduna: 1154289755 sndnxt: 1154289755

irs: 2149897425 rcvnxt: 2149897635

sndwnd: 32612 scale: 0 maxrcvwnd: 16384

rcvwnd: 16175 scale: 0 delrcvwnd: 209

SRTT: 737 ms, RTTO: 2506 ms, RTV: 1769 ms, KRTT: 0 ms

minRTT: 7 ms, maxRTT: 1000 ms, ACK hold: 200 ms

uptime: 372981 ms, Sent idletime: 16648 ms, Receive idletime: 16431 ms

Status Flags: active open

Option Flags: nagle, path mtu capable, md5

IP Precedence value : 6

Datagrams (max data segment is 1460 bytes):

Rcvd: 18 (out of order: 0), with data: 8, total data bytes: 209

Sent: 16 (retransmit: 0, fastretransmit: 0, partialack: 0, Second Congestion: 0), with data: 9, total data bytes: 213

Packets received in fast path: 0, fast processed: 0, slow path: 0

fast lock acquisition failures: 0, slow path: 0

TCP Semaphore 0x0FBFA8A4 FREE

R8#

Einzelheiten zu TCP-Sitzungen finden Sie unter R7 - Cisco IOS XR - PASSIVE:

! – as seen from R7 – Cisco IOS XR

RP/0/0/CPU0:R7#show tcp detail pcb 0x12152e48

Wed Jan 13 13:03:43.363 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Wed Jan 13 12:58:16 2021

PCB 0x12152e48, SO 0x1213c130, TCPCB 0x12156060, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 1, Hash index: 947

Local host: 10.7.8.1, Local port: 179 (Local App PID: 983244)

Foreign host: 10.7.8.2, Foreign port: 52975

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 8 0 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 8 7 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 2149897425 snduna: 2149897616 sndnxt: 2149897616

sndmax: 2149897616 sndwnd: 16194 sndcwnd: 4380

irs: 1154289541 rcvnxt: 1154289736 rcvwnd: 32631 rcvadv: 1154322367

SRTT: 125 ms, RTTO: 552 ms, RTV: 427 ms, KRTT: 0 ms

minRTT: 19 ms, maxRTT: 229 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 0, connect retry interval: 0 secs

State flags: none

Feature flags: MD5, Nagle

Request flags: none

Datagrams (in bytes): MSS 1460, peer MSS 1460, min MSS 1460, max MSS 1460

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R7#

TCP-Peers nicht direkt verbunden

Wenn Peers nicht direkt miteinander verbunden sind, ändert sich die Vorgehensweise für die anfängliche TCP-MSS-Berechnung, wie bereits im einleitenden Abschnitt dieses Dokuments beschrieben. Das Szenario einer iBGP-Sitzung mit allen Peers, die mit standardmäßigen IP-MTU-Werten konfiguriert sind, wird für die MSS-Berechnung verwendet.

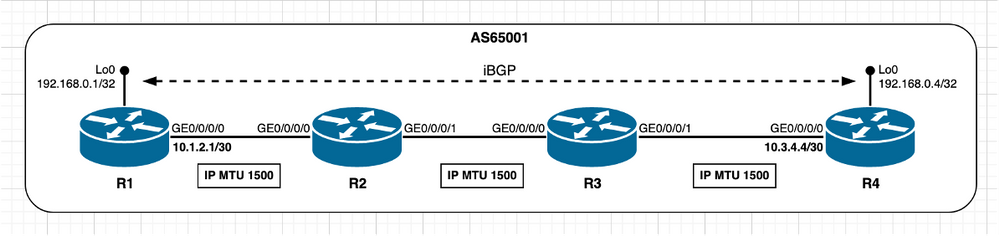

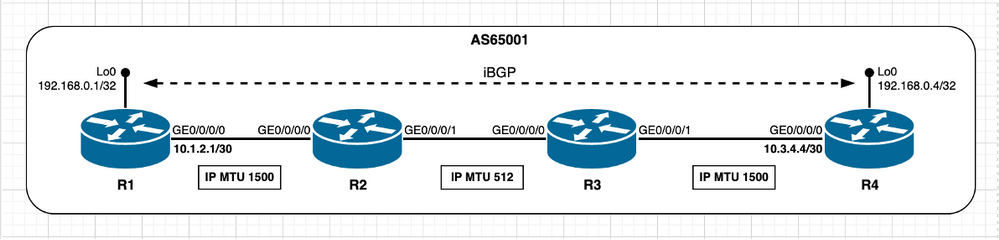

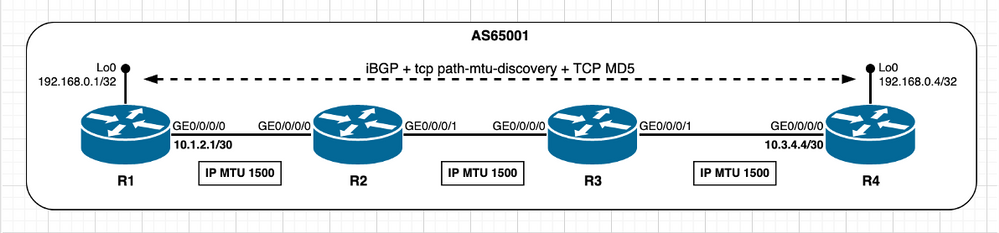

Bild 2.6 - Nicht direkt verbundene TCP-Peers - iBGP.

Der wichtige Aspekt ist, dass Cisco IOS XR einen festen IP-MTU-Wert von 1280 Byte verwendet, wenn die TCP-Path-MTU-Erkennung deaktiviert ist und Peers nicht direkt verbunden sind.

Im vorherigen Bild übernimmt R4 die aktive Rolle und verwaltet die TCP-Verbindung. R4 öffnet die TCP-Sitzung mit R1 am Zielport 179. Beide Knoten verwenden den IP-MTU-Standardwert ihrer Schnittstellen. Die MSS-Berechnung in diesem Szenario kann wie folgt zusammengefasst werden:

- Alle Knoten verwenden eine Standard-IP-MTU von 1.500 Byte.

- Die TCP-Pfad-MTU-Erkennung ist standardmäßig deaktiviert.

- TCP-Peers sind nicht direkt verbunden

- R4 verwaltet die BGP-Verbindung

- R4 sendet SYN mit MSS von 1240 Byte

- Die Schnittstellen-MTU wird nicht berücksichtigt, wenn Peers nicht direkt verbunden sind und die TCP-Pfad-MTU-Erkennung deaktiviert ist.

- Laut Cisco IOS XR-Design gelten 1280 Byte als TCP_DEFAULT_MTU.

- 1280 (TCP_DEFAULT_MTU) - 20 (minTCP_H) - 20 (minIP_H)

- R1 sendet SYN, ACK mit MSS von 1240 Byte

- Sendet die untere von [empfangenes MSS; Lokale anfängliche MSS]

- MSS 1240 Byte empfangen; Lokale anfängliche MSS 1240 Byte

- Der niedrigste MSS-Wert wird auf beiden Peers verwendet.

TCP SYN ausgehend von R4:

! – TCP SYN sourced from R4

194 434.274181 192.168.0.4 192.168.0.1 TCP 62 37740 → 179 [SYN] Seq=0 Win=16384 Len=0 MSS=1240 WS=1

Frame 194: 62 bytes on wire (496 bits), 62 bytes captured (496 bits) on interface 0

Ethernet II, Src: fa:16:3e:d7:7e:f6 (fa:16:3e:d7:7e:f6), Dst: fa:16:3e:8f:8f:54 (fa:16:3e:8f:8f:54)

Internet Protocol Version 4, Src: 192.168.0.4, Dst: 192.168.0.1

Transmission Control Protocol, Src Port: 37740, Dst Port: 179, Seq: 0, Len: 0

Source Port: 37740

Destination Port: 179

[Stream index: 7]

[TCP Segment Len: 0]

Sequence number: 0 (relative sequence number)

Acknowledgment number: 0

Header Length: 28 bytes

Flags: 0x002 (SYN)

Window size value: 16384

[Calculated window size: 16384]

Checksum: 0x8643 [unverified]

[Checksum Status: Unverified]

Urgent pointer: 0

Options: (8 bytes), Maximum segment size, Window scale, End of Option List (EOL)

Maximum segment size: 1240 bytes

Kind: Maximum Segment Size (2)

Length: 4

MSS Value: 1240

Window scale: 0 (multiply by 1)

End of Option List (EOL)

TCP-SYN, ACK von R1 stammt:

! – TCP SYN,ACK sourced from R1

195 434.277985 192.168.0.1 192.168.0.4 TCP 62 179 → 37740 [SYN, ACK] Seq=0 Ack=1 Win=16384 Len=0 MSS=1240 WS=1

Frame 195: 62 bytes on wire (496 bits), 62 bytes captured (496 bits) on interface 0

Ethernet II, Src: fa:16:3e:8f:8f:54 (fa:16:3e:8f:8f:54), Dst: fa:16:3e:d7:7e:f6 (fa:16:3e:d7:7e:f6)

Internet Protocol Version 4, Src: 192.168.0.1, Dst: 192.168.0.4

Transmission Control Protocol, Src Port: 179, Dst Port: 37740, Seq: 0, Ack: 1, Len: 0

Source Port: 179

Destination Port: 37740

[Stream index: 7]

[TCP Segment Len: 0]

Sequence number: 0 (relative sequence number)

Acknowledgment number: 1 (relative ack number)

Header Length: 28 bytes

Flags: 0x012 (SYN, ACK)

Window size value: 16384

[Calculated window size: 16384]

Checksum: 0xd8f7 [unverified]

[Checksum Status: Unverified]

Urgent pointer: 0

Options: (8 bytes), Maximum segment size, Window scale, End of Option List (EOL)

Maximum segment size: 1240 bytes

Kind: Maximum Segment Size (2)

Length: 4

MSS Value: 1240

Window scale: 0 (multiply by 1)

End of Option List (EOL)

Einzelheiten zur TCP-Sitzung finden Sie unter R4 - ACTIVE (AKTIV):

! – as seen on R4 - Active

RP/0/0/CPU0:R4#show tcp detail pcb 0x12154d3c

Fri Jan 8 12:32:41.096 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Fri Jan 8 12:17:46 2021

PCB 0x12154d3c, SO 0x12154460, TCPCB 0x1215486c, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 255, Hash index: 1577

Local host: 192.168.0.4, Local port: 37740 (Local App PID: 1052958)

Foreign host: 192.168.0.1, Foreign port: 179

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 19 1 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 16 15 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 2075436506 snduna: 2075436868 sndnxt: 2075436868

sndmax: 2075436868 sndwnd: 32460 sndcwnd: 3720

irs: 4238127261 rcvnxt: 4238127623 rcvwnd: 32479 rcvadv: 4238160102

SRTT: 65 ms, RTTO: 300 ms, RTV: 40 ms, KRTT: 0 ms

minRTT: 9 ms, maxRTT: 229 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 30, connect retry interval: 30 secs

State flags: none

Feature flags: Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1240, peer MSS 1240, min MSS 1240, max MSS 1240

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R4#

Einzelheiten zur TCP-Sitzung finden Sie unter R1 - PASSIVE:

! – as seen on R1 – Passive

RP/0/0/CPU0:R1#show tcp detail pcb 0x12155390

Fri Jan 8 12:23:52.041 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Fri Jan 8 12:17:43 2021

PCB 0x12155390, SO 0x121573e4, TCPCB 0x12156948, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 255, Hash index: 1577

Local host: 192.168.0.1, Local port: 179 (Local App PID: 983326)

Foreign host: 192.168.0.4, Foreign port: 37740

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 9 0 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 9 1 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 4238127261 snduna: 4238127471 sndnxt: 4238127471

sndmax: 4238127471 sndwnd: 32631 sndcwnd: 3720

irs: 2075436506 rcvnxt: 2075436716 rcvwnd: 32612 rcvadv: 2075469328

SRTT: 144 ms, RTTO: 578 ms, RTV: 434 ms, KRTT: 0 ms

minRTT: 19 ms, maxRTT: 239 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 0, connect retry interval: 0 secs

State flags: none

Feature flags: Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1240, peer MSS 1240, min MSS 1240, max MSS 1240

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R1#

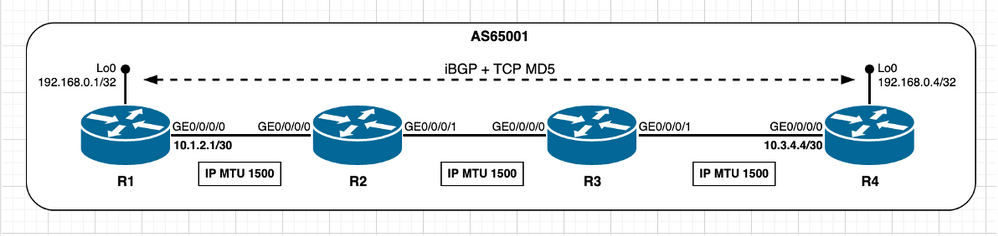

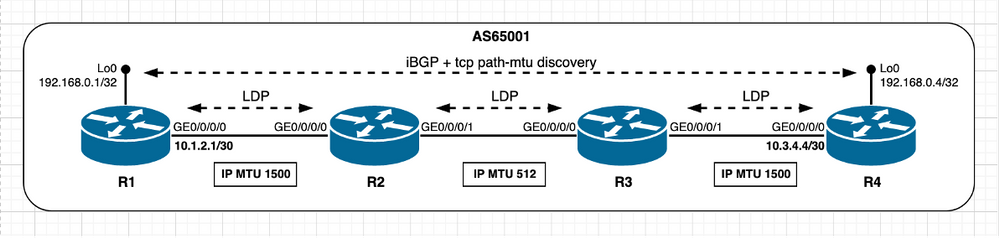

Nicht direkt verbundene TCP-Peers - TCP-Optionen (MD5) verwenden

Bei einem Peer-Szenario ohne direkte Verbindung und bei Verwendung der TCP-MD5-Authentifizierung gibt es keinen grundsätzlichen Unterschied zu den zuvor beschriebenen Testfällen oder Szenarien. Wie bereits bei der TCP-MD5-Authentifizierung festgestellt, berücksichtigt Cisco IOS XR den zusätzlichen Overhead und den anfänglichen MSS-Wert spiegelt diesen wider. Weitere Informationen zu TCP-Optionen, die sich auf die TCP-MSS-Berechnung auswirken, finden Sie in den vorherigen Abschnitten TCP-Optionen verwenden - XR Aktiv und TCP-Optionen verwenden - XR Passiv.

Bild 2.7 - Nicht direkt verbundene TCP-Peers - iBGP + TCP MD5.

Die TCP-MSS-Berechnung in diesem Szenario kann wie folgt zusammengefasst werden:

- Alle Knoten verwenden eine Standard-IP-MTU von 1.500 Byte.

- Die TCP-Pfad-MTU-Erkennung ist standardmäßig deaktiviert.

- TCP-Peers sind nicht direkt verbunden

- R4 verwaltet die BGP-Verbindung

- Ziel R1 ist nicht direkt verbunden

- R4 sendet SYN mit MSS von 1216 Byte

- Die Schnittstellen-MTU wird nicht berücksichtigt, wenn Peers nicht direkt verbunden sind und die TCP-Pfad-MTU-Erkennung deaktiviert ist.

- Laut Design gelten 1280 Byte als TCP_DEFAULT_MTU.

- 1280 (TCP_DEFAULT_MTU) - 20 (minTCP_H) - 20 (minIP_H) - 24 Byte (IOS XR TCP Options Overhead)

- R1 sendet SYN, ACK mit MSS von 1216 Byte

- Sendet die untere von [empfangenes MSS; Lokale anfängliche MSS]

- MSS 1216 Byte empfangen; Lokale anfängliche MSS 1240 Byte

- Der niedrigste MSS-Wert wird auf beiden Peers verwendet.

TCP SYN ausgehend von R4:

! – TCP SYN sourced from R4

3425 3.691042 192.168.0.4 192.168.0.1 TCP 82 42135 → 179 [SYN] Seq=0 Win=16384 Len=0 MSS=1216 WS=1

Frame 3425: 82 bytes on wire (656 bits), 82 bytes captured (656 bits) on interface 0

Ethernet II, Src: fa:16:3e:d7:7e:f6 (fa:16:3e:d7:7e:f6), Dst: fa:16:3e:8f:8f:54 (fa:16:3e:8f:8f:54)

Internet Protocol Version 4, Src: 192.168.0.4, Dst: 192.168.0.1

Transmission Control Protocol, Src Port: 42135, Dst Port: 179, Seq: 0, Len: 0

Source Port: 42135

Destination Port: 179

[Stream index: 10]

[TCP Segment Len: 0]

Sequence number: 0 (relative sequence number)

Acknowledgment number: 0

Header Length: 48 bytes

Flags: 0x002 (SYN)

Window size value: 16384

[Calculated window size: 16384]

Checksum: 0xc503 [unverified]

[Checksum Status: Unverified]

Urgent pointer: 0

Options: (28 bytes), Maximum segment size, Window scale, No-Operation (NOP), TCP MD5 signature, End of Option List (EOL)

Maximum segment size: 1216 bytes

Kind: Maximum Segment Size (2)

Length: 4

MSS Value: 1216

Window scale: 0 (multiply by 1)

No-Operation (NOP)

TCP MD5 signature

End of Option List (EOL)

TCP-SYN, ACK von R1 stammt:

! – TCP SYN,ACK sourced from R1

3426 0.004186 192.168.0.1 192.168.0.4 TCP 82 179 → 42135 [SYN, ACK] Seq=0 Ack=1 Win=16384 Len=0 MSS=1216 WS=1

Frame 3426: 82 bytes on wire (656 bits), 82 bytes captured (656 bits) on interface 0

Ethernet II, Src: fa:16:3e:8f:8f:54 (fa:16:3e:8f:8f:54), Dst: fa:16:3e:d7:7e:f6 (fa:16:3e:d7:7e:f6)

Internet Protocol Version 4, Src: 192.168.0.1, Dst: 192.168.0.4

Transmission Control Protocol, Src Port: 179, Dst Port: 42135, Seq: 0, Ack: 1, Len: 0

Source Port: 179

Destination Port: 42135

[Stream index: 10]

[TCP Segment Len: 0]

Sequence number: 0 (relative sequence number)

Acknowledgment number: 1 (relative ack number)

Header Length: 48 bytes

Flags: 0x012 (SYN, ACK)

Window size value: 16384

[Calculated window size: 16384]

Checksum: 0xbb05 [unverified]

[Checksum Status: Unverified]

Urgent pointer: 0

Options: (28 bytes), Maximum segment size, Window scale, No-Operation (NOP), TCP MD5 signature, End of Option List (EOL)

Maximum segment size: 1216 bytes

Kind: Maximum Segment Size (2)

Length: 4

MSS Value: 1216

Window scale: 0 (multiply by 1)

No-Operation (NOP)

TCP MD5 signature

End of Option List (EOL)

Einzelheiten zur TCP-Sitzung finden Sie unter R4 - ACTIVE (AKTIV):

! – as seen from R4 – Active

RP/0/0/CPU0:R4#show tcp detail pcb 0x12154490

Tue Jan 12 14:37:32.097 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Tue Jan 12 14:27:42 2021

PCB 0x12154490, SO 0x12155014, TCPCB 0x12155a84, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 255, Hash index: 1876

Local host: 192.168.0.4, Local port: 42135 (Local App PID: 1052958)

Foreign host: 192.168.0.1, Foreign port: 179

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 14 1 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 11 9 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 3124761989 snduna: 3124763317 sndnxt: 3124763317

sndmax: 3124763317 sndwnd: 32711 sndcwnd: 3648

irs: 1090344992 rcvnxt: 1090346320 rcvwnd: 32730 rcvadv: 1090379050

SRTT: 28 ms, RTTO: 300 ms, RTV: 57 ms, KRTT: 0 ms

minRTT: 9 ms, maxRTT: 229 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 30, connect retry interval: 30 secs

State flags: none

Feature flags: MD5, Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1216, peer MSS 1216, min MSS 1216, max MSS 1216

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R4#

Einzelheiten zur TCP-Sitzung finden Sie unter R1 - PASSIVE:

! – as seen from R1 – Passive

RP/0/0/CPU0:R1#show tcp detail pcb 0x12168df4

Tue Jan 12 14:36:38.860 UTC

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Tue Jan 12 14:27:32 2021

PCB 0x12168df4, SO 0x12156bf8, TCPCB 0x12157a44, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 255, Hash index: 1876

Local host: 192.168.0.1, Local port: 179 (Local App PID: 983326)

Foreign host: 192.168.0.4, Foreign port: 42135

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 12 0 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 12 1 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 1090344992 snduna: 1090346320 sndnxt: 1090346320

sndmax: 1090346320 sndwnd: 32730 sndcwnd: 3648

irs: 3124761989 rcvnxt: 3124763317 rcvwnd: 32711 rcvadv: 3124796028

SRTT: 150 ms, RTTO: 558 ms, RTV: 408 ms, KRTT: 0 ms

minRTT: 19 ms, maxRTT: 239 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 0, connect retry interval: 0 secs

State flags: none

Feature flags: MD5, Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1216, peer MSS 1216, min MSS 1240, max MSS 1240

Window scales: rcv 0, snd 0, request rcv 0, request snd 0

Timestamp option: recent 0, recent age 0, last ACK sent 0

Sack blocks {start, end}: none

Sack holes {start, end, dups, rxmit}: none

Socket options: SO_REUSEADDR, SO_REUSEPORT, SO_NBIO

Socket states: SS_ISCONNECTED, SS_PRIV

Socket receive buffer states: SB_DEL_WAKEUP

Socket send buffer states: SB_DEL_WAKEUP

Socket receive buffer: Low/High watermark 1/32768

Socket send buffer : Low/High watermark 2048/24576, Notify threshold 0

PDU information:

#PDU's in buffer: 0

FIB Lookup Cache: IFH: 0x40 PD ctx: size: 0 data:

Num Labels: 0 Label Stack:

RP/0/0/CPU0:R1#

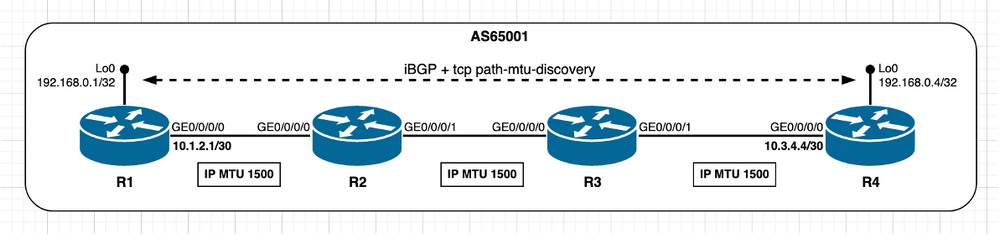

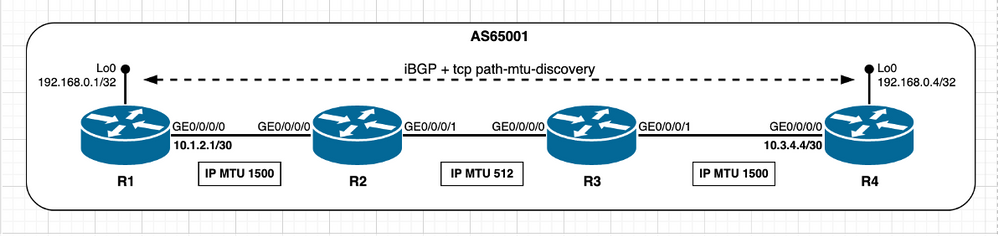

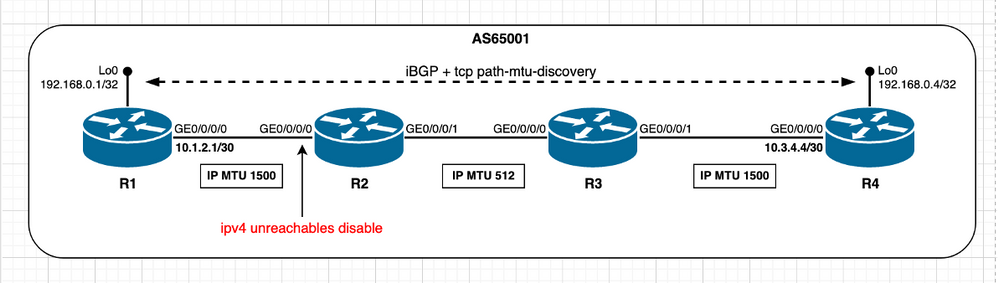

Nicht direkt verbundene TCP-Peers - Pfadsegment hat niedrigere IP-MTU

Im nächsten Szenario soll beobachtet und entschieden werden, was passiert, wenn ein Zwischenpfad-Segment mit einer niedrigeren IP-MTU vorhanden ist, während sich die TCP-PMTUD in der Standardeinstellung befindet. Weitere Informationen finden Sie in diesem Bild.

Image 2.8 - R2/R3-Pfadsegment hat eine niedrigere IP-MTU.

Betrachten wir zunächst, dass die BGP-Informationen minimal sind, d. h., dass alles, was zwischen BGP-Peers ausgetauscht werden muss, mit IP-Paketen erreicht werden kann, die unter die MTU des minimalen Pfads von 512 Byte passen. Bei dieser Annahme erfolgt die MSS-Berechnung wie im Abschnitt Nicht direkt verbundene TCP-Peers beschrieben. Sowohl R1 als auch R4 wählen einen MSS-Wert von 1240 Byte aus.

Einzelheiten zur TCP-Sitzung finden Sie unter R4 - ACTIVE (AKTIV):

! – as seen from R4 – Active

RP/0/0/CPU0:R4#show tcp detail pcb 0x15390fe8

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Wed May 12 12:09:48 2021

PCB 0x15390fe8, SO 0x15391a7c, TCPCB 0x15391368, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 255, Hash index: 835

Local host: 192.168.0.4, Local port: 39046 (Local App PID: 1196319)

Foreign host: 192.168.0.1, Foreign port: 179

(Local App PID/instance/SPL_APP_ID: 1196319/1/0)

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 1267 1 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 1280 1235 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 1991226354 snduna: 1991250450 sndnxt: 1991250450

sndmax: 1991250450 sndwnd: 32578 sndcwnd: 2480

irs: 4276699304 rcvnxt: 4276746737 rcvwnd: 31568 rcvadv: 4276778305

SRTT: 213 ms, RTTO: 300 ms, RTV: 54 ms, KRTT: 0 ms

minRTT: 9 ms, maxRTT: 269 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 10, connect retry interval: 30 secs

State flags: none

Feature flags: Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1240, peer MSS 1240, min MSS 1240, max MSS 1240

<snip>

Einzelheiten zur TCP-Sitzung finden Sie unter R1 - PASSIVE:

! – as seen from R1 – Passive

RP/0/0/CPU0:R1#show tcp detail pcb 0x15393770

==============================================================

Connection state is ESTAB, I/O status: 0, socket status: 0

Established at Wed May 12 12:09:46 2021

PCB 0x15393770, SO 0x15392224, TCPCB 0x153928cc, vrfid 0x60000000,

Pak Prio: Medium, TOS: 192, TTL: 255, Hash index: 835

Local host: 192.168.0.1, Local port: 179 (Local App PID: 1192224)

Foreign host: 192.168.0.4, Foreign port: 39046

(Local App PID/instance/SPL_APP_ID: 1192224/1/0)

Current send queue size in bytes: 0 (max 24576)

Current receive queue size in bytes: 0 (max 32768) mis-ordered: 0 bytes

Current receive queue size in packets: 0 (max 0)

Timer Starts Wakeups Next(msec)

Retrans 1280 0 0

SendWnd 0 0 0

TimeWait 0 0 0

AckHold 1264 1213 0

KeepAlive 1 0 0

PmtuAger 0 0 0

GiveUp 0 0 0

Throttle 0 0 0

iss: 4276699304 snduna: 4276746718 sndnxt: 4276746718

sndmax: 4276746718 sndwnd: 31587 sndcwnd: 3720

irs: 1991226354 rcvnxt: 1991250431 rcvwnd: 32597 rcvadv: 1991283028

SRTT: 202 ms, RTTO: 355 ms, RTV: 153 ms, KRTT: 0 ms

minRTT: 9 ms, maxRTT: 309 ms

ACK hold time: 200 ms, Keepalive time: 0 sec, SYN waittime: 30 sec

Giveup time: 0 ms, Retransmission retries: 0, Retransmit forever: FALSE

Connect retries remaining: 0, connect retry interval: 0 secs

State flags: none

Feature flags: Win Scale, Nagle

Request flags: Win Scale

Datagrams (in bytes): MSS 1240, peer MSS 1240, min MSS 1240, max MSS 1240

<snip>

Wenn die BGP-Sitzung jetzt eingerichtet ist, stellen Sie fest, dass eine BGP-Update-Nachricht mit einer Größe über der MTU für den minimalen Pfad von 512 Byte ausgelöst wird. Wie aus den Ausgängen ersichtlich ist, legt Cisco IOS XR das df-Bit nicht mit der BGP-Aktualisierungsnachricht fest, d. h., dass BGP-Informationen auf Kosten der Paketfragmentierung auf Zwischenknoten übertragen werden.

BGP-Update von R1 - PASSIVE:

! – as seen from R1 – Passive – BGP UPDATE

! – Note Total Length of 1097 bytes higher than the IP MTU value of 512 bytes at R2-R3 path segment

23 3.450878 192.168.0.1 192.168.0.4 BGP 1111 UPDATE Message

Frame 23: 1111 bytes on wire (8888 bits), 1111 bytes captured (8888 bits) on interface 0