Konfigurieren der lokalen UCCE 12.0(X)-Autorisierung

Download-Optionen

-

ePub (773.5 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einführung

In diesem Dokument werden die erforderlichen Schritte beschrieben, um die Abhängigkeit von Microsoft Active Directory (AD) zu entfernen, um die Autorisierung in Unified Contact Center Enterprise (CCE)-Komponenten zu verwalten.

Unterstützt von Anuj Bhatia, Cisco TAC Engineer.

Voraussetzungen

Anforderungen

Cisco empfiehlt, über Kenntnisse in folgenden Bereichen zu verfügen:

- Cisco Unified Contact Center Enterprise

- Microsoft Active Directory

Verwendete Komponenten

Die in diesem Dokument verwendeten Informationen basieren auf der Version 12.0(1) der UCCE-Lösung.

Die Informationen in diesem Dokument wurden von den Geräten in einer bestimmten Laborumgebung erstellt. Alle in diesem Dokument verwendeten Geräte haben mit einer leeren (Standard-)Konfiguration begonnen. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die potenziellen Auswirkungen aller Schritte verstehen.

Hintergrundinformationen

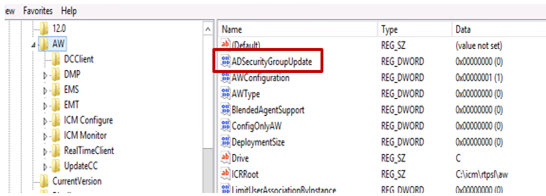

Die UCCE 12.X-Version stellt lokalen Benutzergruppen auf dem lokalen Administration Server (AW) Benutzermitgliedschaftsberechtigungen zur Verfügung, sodass Benutzer die Autorisierung aus Active Directory (AD) verschieben können. Dies wird von der Registrierung ADSecurityGroupUpdate gesteuert, die standardmäßig aktiviert ist und die Verwendung von Microsoft AD Security Groups zur Kontrolle von Benutzerzugriffsrechten für die Ausführung von Setup- und Konfigurationsaufgaben vermeidet.

Hinweis: Wenn Unternehmen das vorherige Verhalten auswählen möchten, kann das ADSecurityGroupUpdate-Flag in 1 geändert werden, das eine Aktualisierung auf Active Directory (AD) ermöglicht.

Um die Autorisierung aus AD zu verschieben, ist eine einmalige Aufgabe auf jedem AW-Servercomputer erforderlich, um die erforderlichen Berechtigungen für die UcceConfig-Gruppe zu erteilen. Dieses Dokument soll die Schritte aufzeigen, die zum Konfigurieren dieser Berechtigungen erforderlich sind, zusammen mit einem Beispiel, wie ein Domänenbenutzer als Teil der CCE-Konfigurations- und Einrichtungsgruppe zugeordnet wird.

Konfigurieren

Die Vergabe von Berechtigungen für eine UcceConfig-Gruppe auf einem lokalen AW-Server erfolgt in zwei Schritten: Zunächst werden Berechtigungen auf Registrierungsebene und anschließend auf Ordnerebene gewährt.

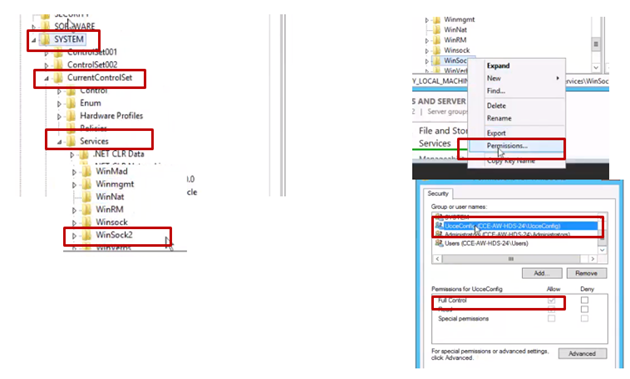

Schritt 1: Konfigurieren von Registrierungsberechtigungen

1. Führen Sie das Dienstprogramm regedit.exe aus.

2. Wählen Sie HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\WinSock2.

3. Wählen Sie unter Berechtigungen auf der Registerkarte Sicherheit die Gruppe UCCEConfig aus, und aktivieren Sie die Option Vollzugriff zulassen.

4. Wiederholen Sie die vorherigen Schritte, um der UCCEConfig-Gruppe Vollzugriff für Registrierungen zu gewähren.

- Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Cisco Systems, einschl.\ICM

- Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Cisco Systems, einschl.\ICM

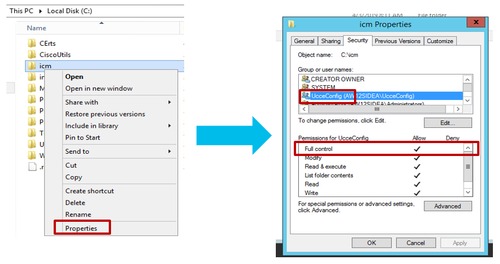

Schritt 2: Ordnerberechtigungen konfigurieren

1. Wählen Sie in Windows Explorer die Option C:\icm and go to Properties aus.

2. Wählen Sie auf der Registerkarte Sicherheit die Option UCCEConfig aus, und aktivieren Sie die Option Vollzugriff zulassen.

3. Wählen Sie OK, um die Änderung zu speichern.

4. Wiederholen Sie die vorherigen Schritte, um der UCCEConfig-Gruppe für C:\Temp folder volle Kontrolle zu gewähren.

Wenn die erste Day-0-Konfiguration erreicht wurde, sehen Sie sich die Schritte an, wie Sie einen Domänenbenutzer für Konfigurations- und Einrichtungsrechte bewerben können.

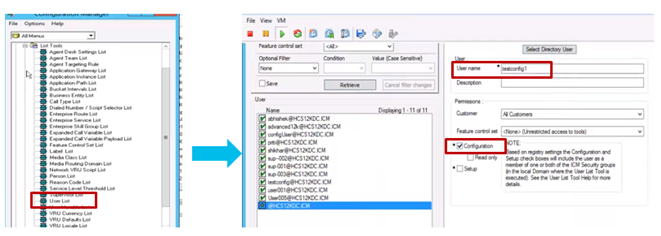

Schritt 3: Domänenbenutzerkonfiguration

1. Erstellen Sie einen Domänenbenutzer in AD, für diesen exakten testconfig1-Benutzer wurde erstellt.

2. Melden Sie sich beim AW-Server mit einem Domänenadministrator oder einem lokalen Administratorkonto an.

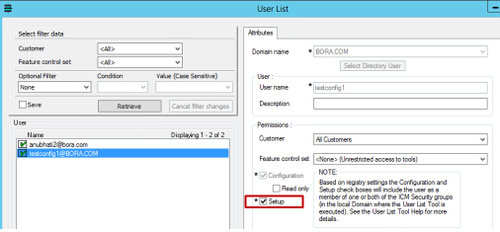

3. Fügen Sie im Konfigurationsmanager über das Benutzerlisten-Tool den Benutzer hinzu, und aktivieren Sie die Konfigurationsoption.

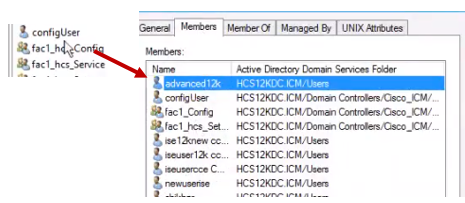

Vor der Version 12.0 hätte diese Änderung die Sicherheitsgruppen Config in der Domäne unter einer Instanzorganisatorischen Einheit (OU) aktualisiert. Mit 12.0 wird jedoch standardmäßig festgelegt, dass dieser Benutzer der AD-Gruppe nicht hinzugefügt wird. Wie im Bild gezeigt, gibt es in der Sicherheitsgruppe "ICM Config" der Domäne keine Aktualisierung dieses Benutzers.

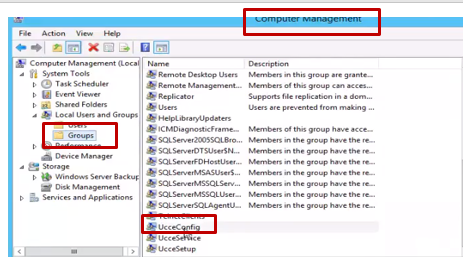

4. Wählen Sie im AW-Server unter Computerverwaltung > Lokale Benutzer und Gruppen > Gruppen die Option UCCEConfig aus, und fügen Sie testconfig1-Benutzer hinzu.

5. Melden Sie sich vom Computer ab, und melden Sie sich mit den Anmeldeinformationen des Benutzers testconfig1 an. Da dieser Benutzer über Konfigurationsrechte verfügt, kann er CCE-Konfigurationstools wie Configuration Manager , Script oder Internet Script Editor ausführen.

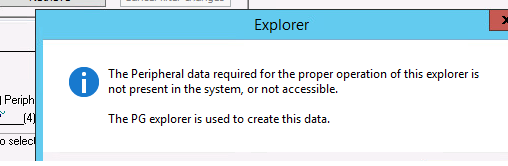

6. Wenn der Benutzer jedoch versucht, eine Aufgabe auszuführen, die Setup-Rechte erfordert, schlägt er fehl.

In diesem Beispiel wird die Konfiguration des testconfig1-Benutzerwechsels für das Peripheriegerät (pg) veranschaulicht, und das System schränkt die Änderung durch eine Warnmeldung ein.

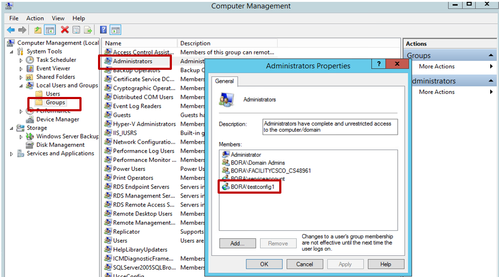

7. Wenn der Benutzer für die geschäftliche Nutzung über Setup-Rechte und die Konfiguration verfügen muss, müssen Sie sicherstellen, dass der Benutzer der lokalen Admin-Gruppe des AW-Servers hinzugefügt wird.

8. Um dies zu erreichen, melden Sie sich beim AW-Server mit dem Domänenkonto oder dem lokalen Administratorberechtigungskonto an, und über Computerverwaltung > Lokale Benutzer und Gruppen > Gruppen wählen Sie Gruppen aus, und fügen Sie den Benutzer in Administratoren hinzu.

9. Wählen Sie im Konfigurations-Manager über das Benutzerlisten-Tool den Benutzer aus, und aktivieren Sie die Setup-Option.

10. Der Benutzer kann nun auf alle Ressourcen der CCE-Anwendung in diesem AW-Server zugreifen und die gewünschten Änderungen vornehmen.

Überprüfen

Die Überprüfung ist Teil des Konfigurationsprozesses.

Fehlerbehebung

Für diese Konfiguration sind derzeit keine spezifischen Informationen zur Fehlerbehebung verfügbar.

Beiträge von Cisco Ingenieuren

- Anuj BhatiaCisco TAC-Techniker

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback