المصادقة المركزية للويب على مثال تكوين قوائم التحكم في الشبكة المحلية اللاسلكية (WLC) للوصول المجمع والوصول الموحد

خيارات التنزيل

-

ePub (2.3 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يوضح هذا المستند كيفية تكوين المصادقة المركزية للويب على وحدة التحكم في شبكة LAN اللاسلكية للوصول المجمع (WLC) وأيضا بين وحدة التحكم في الشبكة المحلية اللاسلكية (WLC) للوصول المجمع و WLC للوصول الموحد (5760 وأيضا بين 5760 و 5508).

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- معرفة أساسية ب Cisco WLC 5508، 5760، 3850

- المعرفة الأساسية لمحرك خدمات الهوية (ISE)

- معرفة أساسية بقابلية التنقل اللاسلكي

- المعرفة الأساسية لإرساء الضيوف

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- WLC 5760 التي تعمل بنظام التشغيل Cisco IOS® XE، الإصدار 3.3.3

- WLC 5508 التي تعمل بنظام التشغيل Cisco Aironet OS، الإصدار 7.6

- المحول 3850 الذي يعمل بنظام التشغيل Cisco IOS XE، الإصدار 3.3.3

- Cisco ISE الذي يشغل الإصدار 1.2

التكوين

ملاحظة: أستخدم أداة بحث الأوامر (للعملاء المسجلين فقط) للحصول على مزيد من المعلومات حول الأوامر المستخدمة في هذا القسم.

يتضمن التدفق الخطوات التالية:

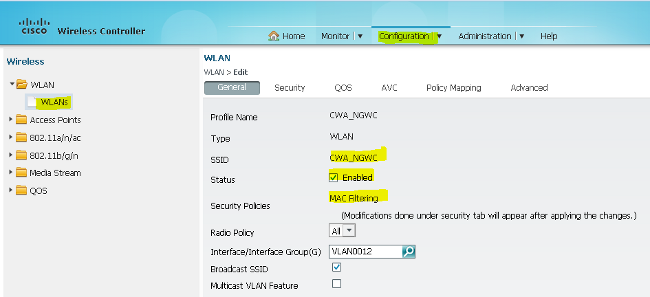

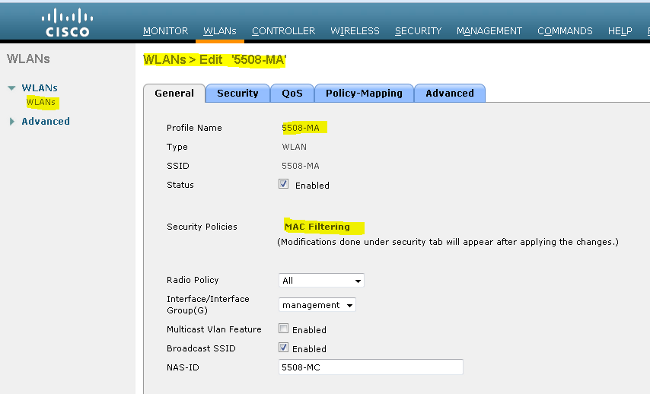

- يرتبط المستخدم بمعرف مجموعة خدمة مصادقة الويب (SSID)، والذي يكون في الواقع open+Macfiltering وبدون أمان من الطبقة 3.

- يقوم المستخدم بفتح المستعرض.

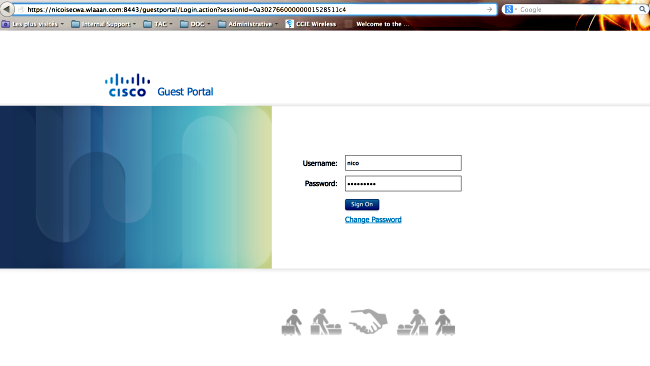

- يقوم WLC بإعادة التوجيه إلى بوابة الضيف.

- يقوم المستخدم بالمصادقة على البوابة.

- يرسل ISE تغيير RADIUS للتخويل (CoA - UDP ميناء 1700) in order to تشير إلى وحدة التحكم أن المستخدم صالح، ويدفع أخيرا سمات RADIUS مثل قائمة التحكم بالوصول (ACL).

- تتم مطالبة المستخدم بإعادة محاولة عنوان URL الأصلي.

تستخدم Cisco ثلاث مجموعات نشر مختلفة تغطي جميع السيناريوهات المختلفة لإنجاز المصادقة المركزية للويب (CWA).

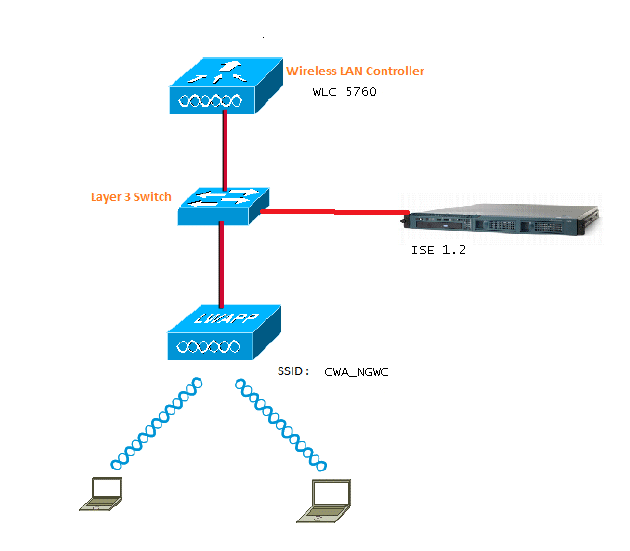

الطبولوجيا 1

تعمل عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) طراز 5760 كعنصر تحكم في الشبكة المحلية اللاسلكية (WLC) مستقل وتنتهي نقاط الوصول في عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) نفسه طراز 5760. يتم توصيل العملاء بشبكة LAN اللاسلكية (WLAN) ويتم مصادقتهم إلى ISE.

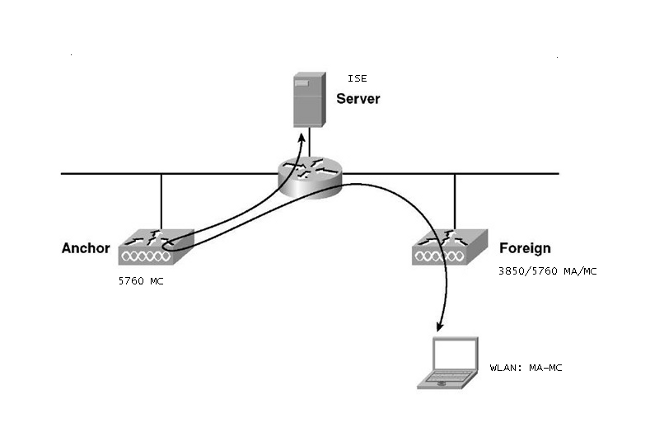

الطبولوجيا 2

تثبيت الضيف بين عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) للوصول المجمع باستخدام جهاز تحكم في التنقل وآخر يعمل كعميل قابلية التنقل. البرنامج العميل القابل للتنقل هو عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) الخارجي ووحدة التحكم في قابلية التنقل هي المرسى.

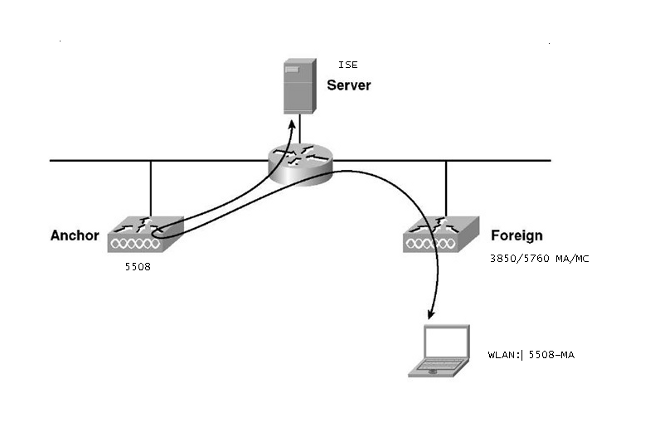

الطوبولوجيا 3

ربط الضيف بين Cisco Unified WLC 5508 والوصول المجمع WLC 5760/3850 مع واحد يعمل كوحدة تحكم حركة والآخر أن يعمل كوكيل تنقل. البرنامج Mobility Agent/Mobility Controller هو عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) الخارجي ووحدة التحكم في التنقل طراز 5508 هي المرسى.

ملاحظة: هناك الكثير من عمليات النشر التي يكون فيها المرسى هو وحدة التحكم في التنقل بينما يكون عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) الخارجي هو "عميل التنقل" الذي يحصل على الترخيص من وحدة تحكم أخرى في التنقل. في هذه الحالة، ال WLC خارجي يتلقى فقط واحد ركيزة وأن ربط هو الذي يدفع السياسات. التثبيت المزدوج غير مدعوم ولا يعمل لأنه من غير المتوقع أن يعمل بهذه الطريقة.

مثال

يعمل عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) 5508 كمرسى، ويعمل عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) 5760 كوحدة تحكم في التنقل لمحول 3850 يعمل كعميل تنقل. بالنسبة للشبكة المحلية اللاسلكية (WLAN) الخارجية (Anchor Foreign WLC)، سيكون ال WLC 5508 هو المرسى للشبكة المحلية اللاسلكية (WLAN) الخارجية طراز 3850. لا حاجة إلى تكوين شبكة WLAN تلك على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) 5760 على الإطلاق. إذا قمت بتوجيه المحول 3850 إلى نقطة الربط 5760، ثم من عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) 5760 هذا إلى عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) 5508 كرسى مزدوج، فلن يعمل نظرا لأن هذا يصبح إرساء مزدوج وأن السياسات موجودة على رابط 5508.

إن يتلقى أنت setup أن يتضمن WLC 5508 كارتساء، WLC 5760 كجهاز تحكم حركي، و 3850 مفتاح بما أن الحركة وكيل و WLC خارجي، بعد ذلك في أي وقت المرسى ل ال 3850 مفتاح إما ال WLC 5760 أو ال WLC 5508. لا يمكن أن يكون في نفس الوقت ولا يعمل المرسى المزدوج.

مخطط 1 تشكيل مثال

راجع المخطط 1 للحصول على الرسم التخطيطي للشبكة وشرحها.

التكوين هو عملية على خطوتين:

- التكوين على ISE.

- تشكيل على ال WLC.

يعمل عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) طراز 5760 كعنصر تحكم في الشبكة المحلية اللاسلكية (WLC) مستقل ويتم مصادقة المستخدمين على ISE.

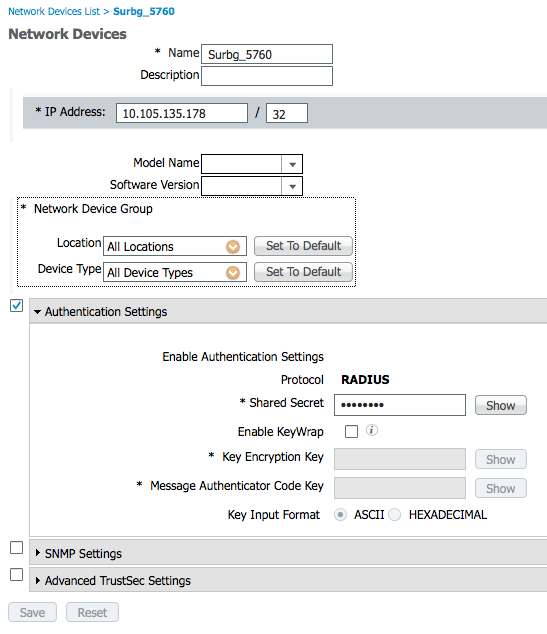

التكوين على ISE

- أخترت ISE GUI>إدارة>شبكة مورد>شبكة قائمة أجهزة الشبكة>إضافة in order to أضفت ال WLC على ال ISE كالمصادقة، التفويض، والمحاسبة (AAA) زبون. ضمنت أن يدخل أنت ال نفسه مشترك سر على ال WLC أن يكون أضفت على ال RADIUS نادل.

ملاحظة: أثناء نشر Anchor-Foreign، تحتاج فقط إلى إضافة عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) الخارجي. لا توجد حاجة لإضافة عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) الخاص بالارتباط على ISE كعميل AAA. يتم إستخدام تكوين ISE نفسه لجميع سيناريوهات النشر الأخرى في هذا المستند.

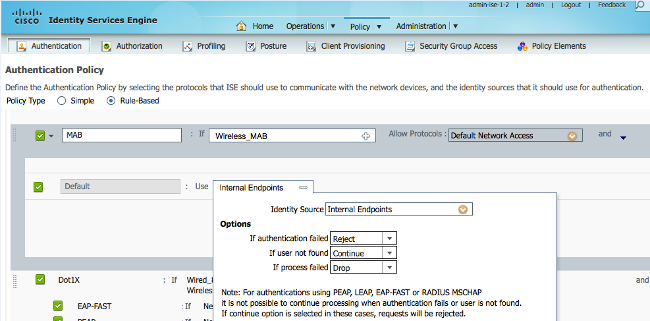

- من واجهة المستخدم الرسومية ISE، أختر سياسة > مصادقة > MAB > تحرير in order to خلقت المصادقة سياسة. يقبل نهج المصادقة عنوان MAC الخاص بالعميل، والذي يشير إلى نقاط النهاية الداخلية.

أختر تلك التحديدات في قائمة الخيارات:

- من القائمة المنسدلة إذا فشلت مصادقة If ، أختر رفض.

- من القائمة المنسدلة "إذا لم يعثر المستخدم على"، أختر متابعة.

- من القائمة المنسدلة إذا فشلت العملية، أختر إسقاط.

عندما تقوم بالتكوين باستخدام هذه الخيارات، ينتقل العميل الذي يفشل في تفويض MAC مع مدخل الضيف.

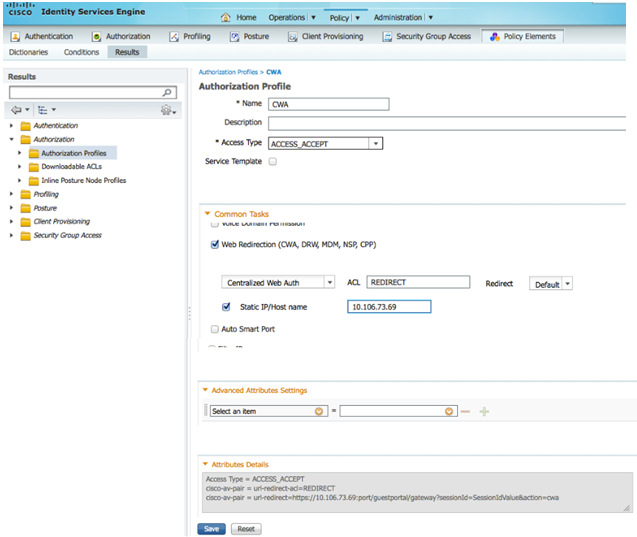

- من واجهة المستخدم الرسومية ISE، أختر سياسة > تخويل > نتائج > ملفات تخصيص تخويل > إضافة. قم بتعبئة التفاصيل وانقر فوق حفظ لإنشاء ملف تعريف التفويض.

يساعد هذا التوصيف العملاء على الحصول على إعادة التوجيه إلى URL لإعادة التوجيه بعد مصادقة MAC، حيث يدخل العملاء اسم مستخدم/كلمة مرور الضيف.

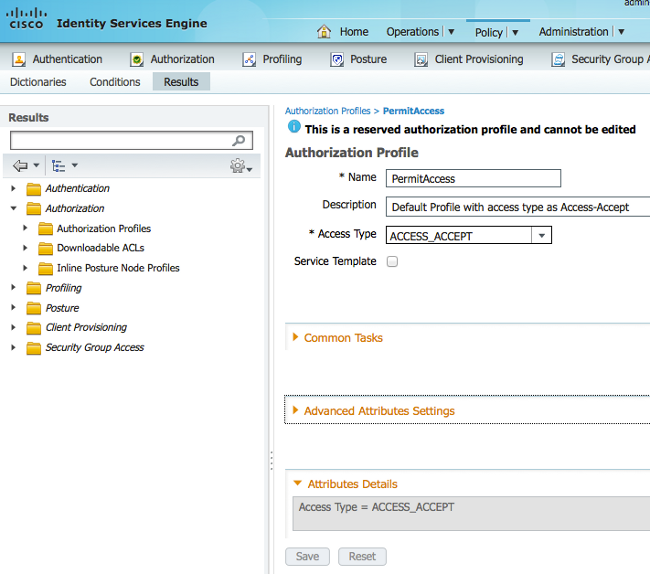

- من واجهة المستخدم الرسومية ISE، أختر سياسة > تفويض > نتائج > ملفات تعريف التفويض > إضافة لإنشاء ملف تعريف تخويل آخر للسماح بالوصول إلى المستخدمين باستخدام بيانات الاعتماد الصحيحة.

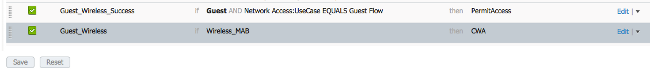

- قم بإنشاء نهج التخويل.

يقوم نهج التخويل "guest_wireless" بدفع عنوان URL لإعادة التوجيه وقائمة التحكم في الوصول (ACL) لإعادة التوجيه إلى جلسة عمل العميل. ملف التعريف الذي تم دفعه هنا هو CWA كما هو موضح مسبقا.

تمنح سياسة التخويل "Guest_Wireless-Susc" وصولا كاملا إلى مستخدم ضيف تتم مصادقته بنجاح عبر بوابة Guest. بعد مصادقة المستخدم بنجاح على مدخل الضيف، يتم إرسال التخويل الديناميكي بواسطة عنصر التحكم في الشبكة المحلية اللاسلكية (WLC). يؤدي هذا إلى إعادة مصادقة جلسة عمل العميل باستخدام السمة 'Network Access:UseAse يساوي Guest Flow'.

تبدو سياسات التفويض النهائية كما يلي:

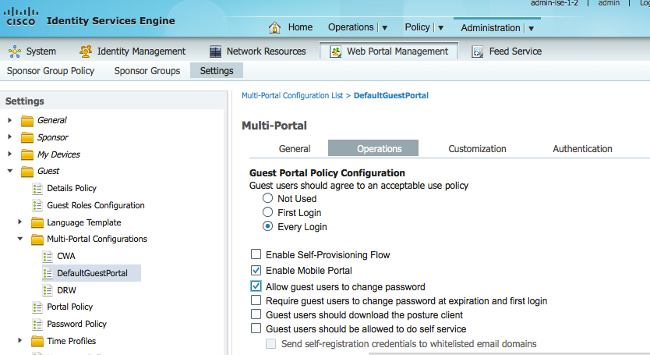

- إختياري: في هذه الحالة يتم إستخدام التكوينات الافتراضية متعددة المنافذ. واستنادا إلى المتطلبات، يمكن تغيير الأمر نفسه في واجهة المستخدم الرسومية (GUI).

من واجهة المستخدم الرسومية (GUI) ل ISE، أختر إدارة > إدارة مدخل الويب > تكوينات متعددة المنافذ > DefaultGuestPortal.

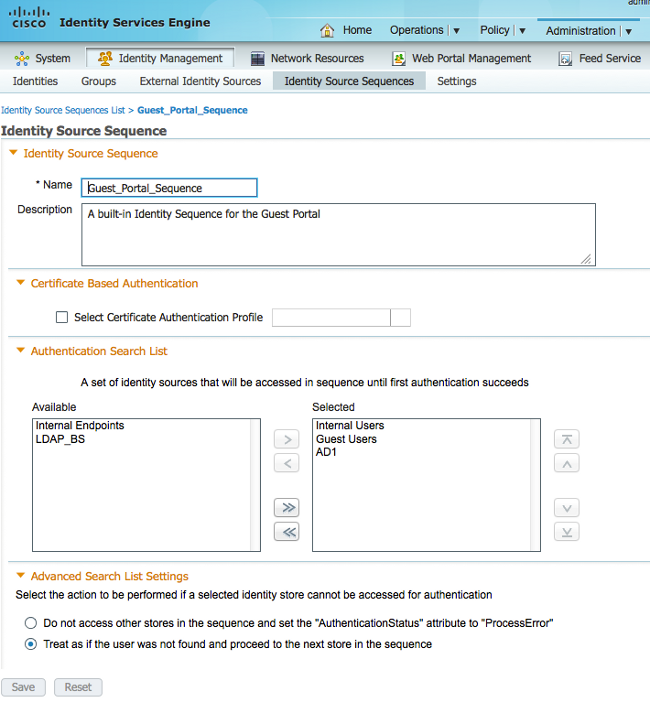

يتم إنشاء GUEST_PORTAL_SEQUENCE الذي يسمح لمستخدمي الداخل والضيف والإعلان.

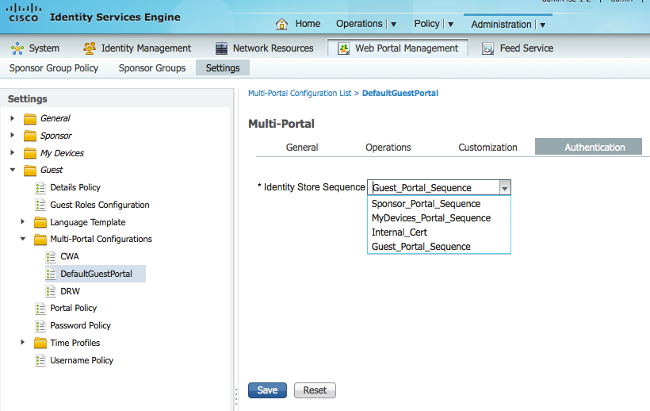

- من واجهة المستخدم الرسومية ISE، أختر Guest > تكوينات متعددة المنافذ > DefaultGuestPortal. من القائمة المنسدلة تعريف تسلسل المتجر، أختر Guest_Portal_Sequence.

التكوين على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)

- قم بتعريف خادم ISE Radius على WLC 5760.

- قم بتكوين خادم RADIUS ومجموعة الخوادم وقائمة الطرق باستخدام CLI (واجهة سطر الأوامر).

dot1x system-auth-control

radius server ISE

address ipv4 10.106.73.69 auth-port 1645 acct-port 1646

timeout 10

retransmit 3

key Cisco123

aaa group server radius ISE

server name ISE

deadtime 10

aaa authentication dot1x ISE group ISE

aaa authorization network ISE group ISE

aaa authorization network MACFILTER group ISE

aaa accounting identity ISE start-stop group ISE

!

aaa server radius dynamic-author

client 10.106.73.69 server-key Cisco123

auth-type any - قم بتكوين شبكة WLAN باستخدام CLI.

wlan CWA_NGWC 10 CWA_NGWC

aaa-override

accounting-list ISE

client vlan VLAN0012

no exclusionlist

mac-filtering MACFILTER

nac

no security wpa

no security wpa akm dot1x

no security wpa wpa2

no security wpa wpa2 ciphers aes

security dot1x authentication-list ISE

session-timeout 1800

no shutdown - قم بتكوين قوائم التحكم في الوصول (ACL) المعاد توجيهها باستخدام واجهة سطر الأوامر.

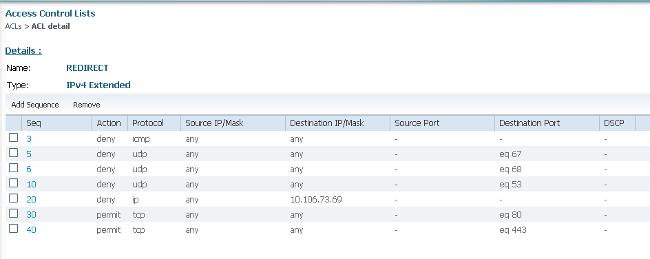

هذا هو قائمة التحكم في الوصول الخاصة ب URL-redirect التي يقوم ISE بإرجاعها كتجاوز AAA مع عنوان URL لإعادة توجيه مدخل الضيف. إنه قائمة تحكم في الوصول (ACL) مباشرة يتم إستخدامها حاليا على البنية الموحدة. هذه قائمة تحكم في الوصول (ACL) 'punt' وهي نوع من قائمة تحكم في الوصول (ACL) عكسية التي كنت ستستخدمها عادة للبنية الموحدة. يجب حظر الوصول إلى DHCP وخادم DHCP و DNS وخادم DNS وخادم ISE. اسمح فقط ب WWW، 443، و 8443 حسب الحاجة. تستخدم بوابة ضيف ISE هذه المنفذ 8443 ولا تزال إعادة التوجيه تعمل مع قائمة التحكم في الوصول (ACL) الموضحة هنا. يتم تمكين ICMP هنا، ولكن استنادا إلى قواعد الأمان يمكنك إما الرفض أو السماح.

ip access-list extended REDIRECT

deny icmp any any

deny udp any any eq bootps

deny udp any any eq bootpc

deny udp any any eq domain

deny ip any host 10.106.73.69

permit tcp any any eq www

permit tcp any any eq 443تحذير: عند تمكين HTTPS، قد يتسبب ذلك في بعض مشاكل وحدة المعالجة المركزية (CPU) الكبيرة بسبب قابلية التطوير. لا تقم بتمكين هذا الإجراء ما لم يوصى به من قبل فريق تصميم Cisco.

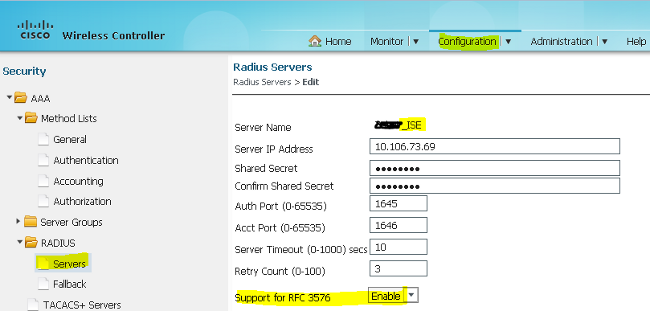

- من واجهة المستخدم الرسومية (GUI) لوحدة التحكم اللاسلكية، أختر AAA > RADIUS > الخوادم. شكلت ال RADIUS نادل، نادل مجموعة، وأسلوب قائمة في ال gui.

قم بتعبئة كافة المعلمات وتأكد من تطابق "السر المشترك" الذي تم تكوينه هنا مع ذلك الذي تم تكوينه على ISE لهذا الجهاز. من القائمة المنسدلة دعم RFC 3576، أختر تمكين.

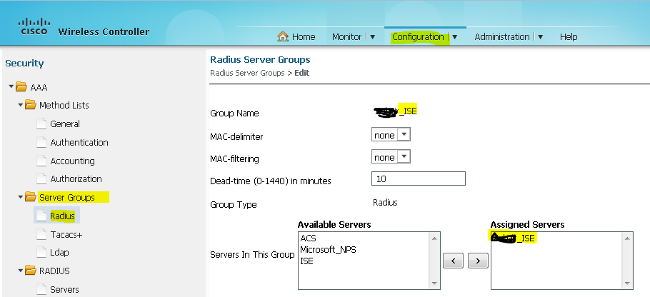

- من واجهة المستخدم الرسومية (GUI) لوحدة التحكم اللاسلكية، أختر AAA > مجموعات الخوادم > RADIUS. إضافة خادم RADIUS الذي تم إنشاؤه مسبقا إلى مجموعات الخوادم.

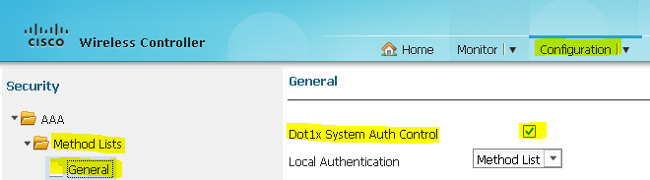

- من واجهة المستخدم الرسومية لوحدة التحكم اللاسلكية، أختر AAA > قوائم الطرق > عام. حدد خانة الاختيار Dot1x System Auth Control. إذا قمت بتعطيل هذا الخيار، فإن AAA لا يعمل.

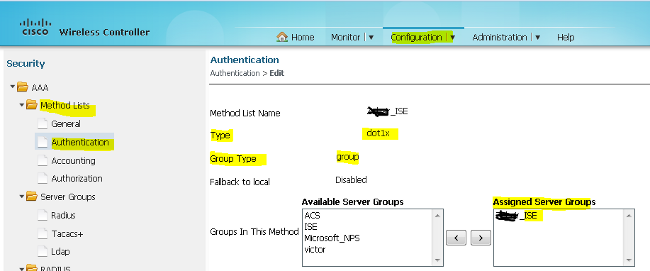

- من واجهة المستخدم الرسومية لوحدة التحكم اللاسلكية، أختر AAA > قوائم الطرق > المصادقة. قم بإنشاء قائمة طرق مصادقة للنوع dot1X. نوع المجموعة هو مجموعة. قم بتعيينها إلى ISE.

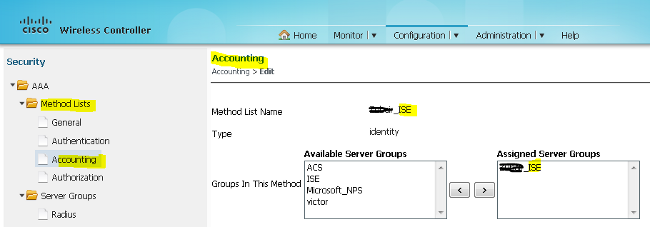

- من واجهة المستخدم الرسومية لوحدة التحكم اللاسلكية، أختر AAA > قوائم الطرق > المحاسبة. إنشاء قائمة أسلوب محاسبة لهوية النوع. قم بتعيينها إلى ISE.

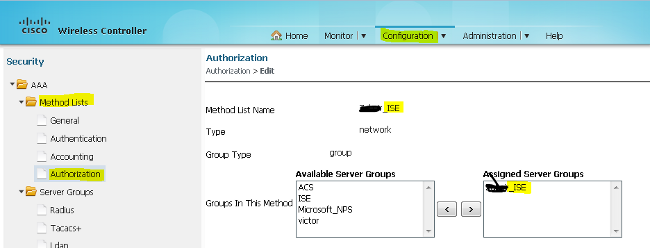

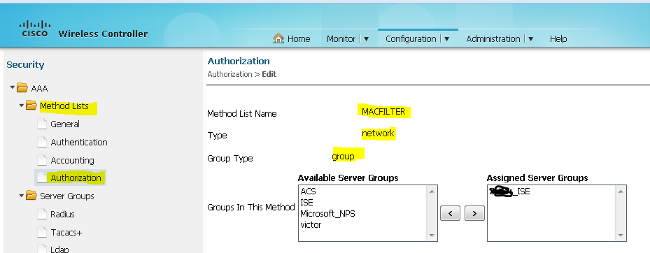

- من واجهة المستخدم الرسومية لوحدة التحكم اللاسلكية، أختر AAA > قوائم الطرق > التفويض. إنشاء قائمة طرق التخويل لشبكة النوع. قم بتعيينها إلى ISE.

- إختياري، نظرا لوجود ميزة التحكم في الوصول للوسائط (MAC) لدعم الأعطال كذلك. إنشاء MACfilter لقائمة طرق التخويل لشبكة النوع. قم بتعيينها إلى ISE.

- من واجهة المستخدم الرسومية (GUI) لوحدة التحكم اللاسلكية، أختر WLAN > WLANs. قم بإنشاء تكوين جديد باستخدام المعلمات الموضحة هنا.

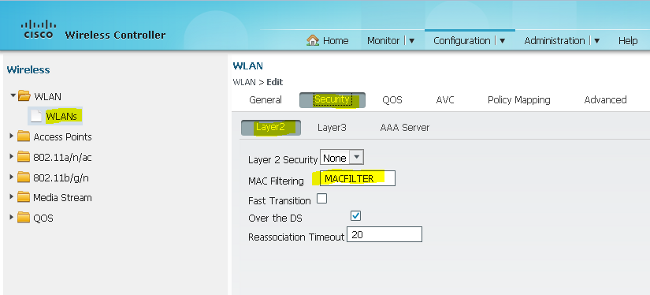

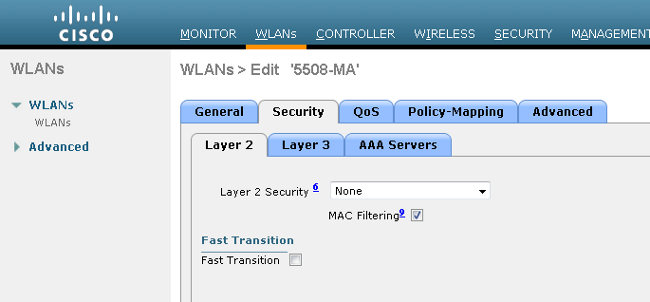

- أختر التأمين > الطبقة 2. في حقل تصفية MAC، أدخل MACfilter.

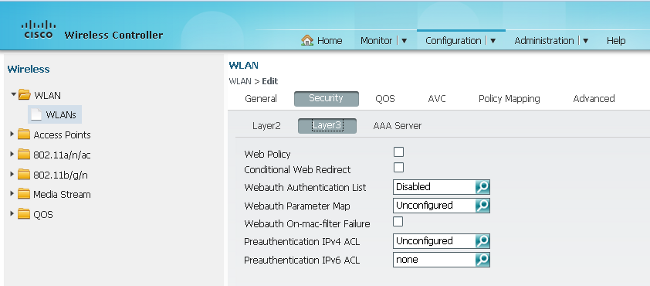

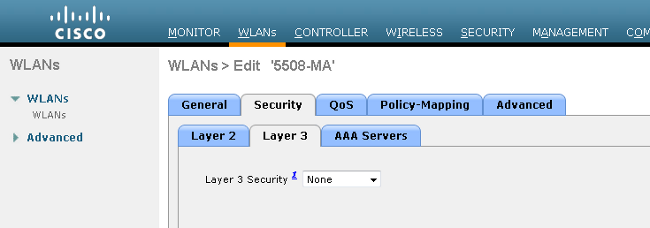

- ليس من الضروري أن تقوم بتكوين الطبقة 3.

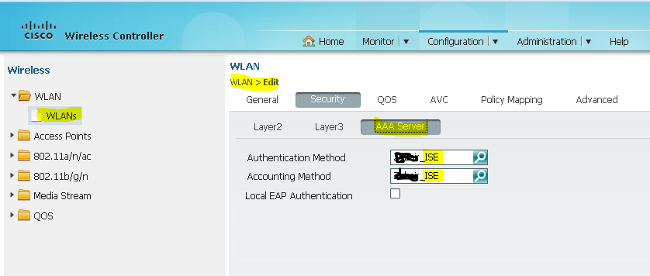

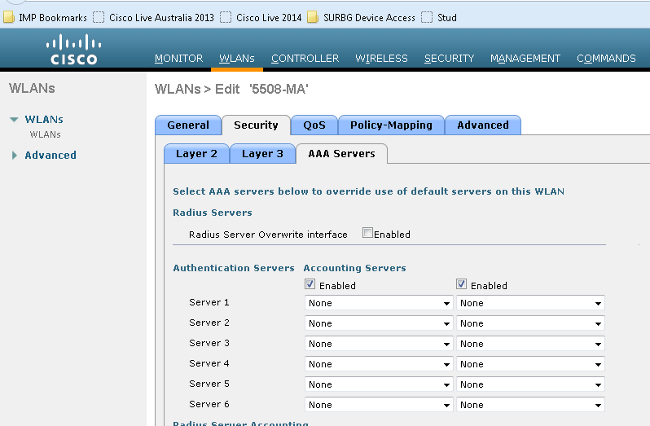

- أختر التأمين > خادم AAA. من القائمة المنسدلة لأسلوب المصادقة، أختر ISE. من القائمة المنسدلة أسلوب المحاسبة، أختر ISE.

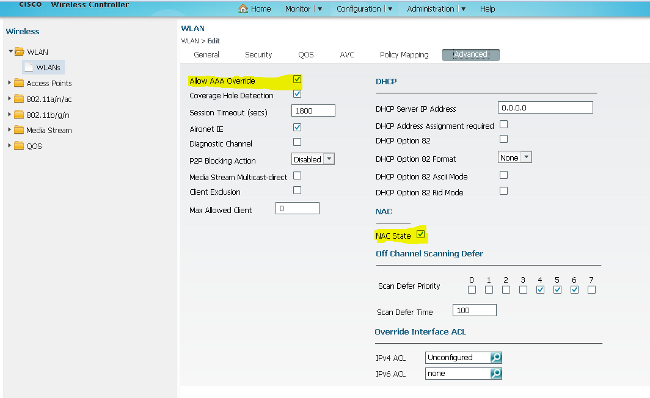

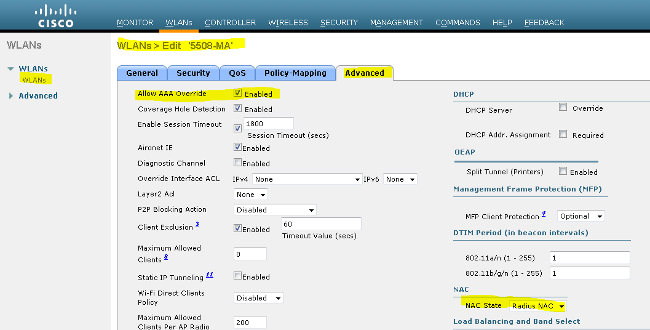

- أختر متقدم. حدد خانة الاختيار السماح بتجاوز AAA. حدد خانة الاختيار NAC State.

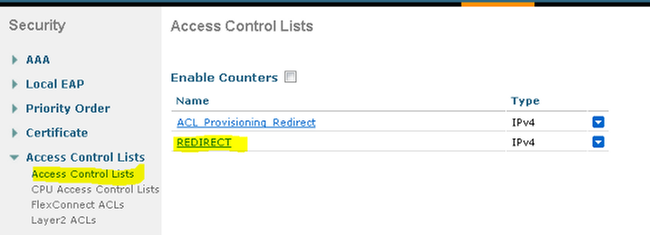

- قم بتكوين قوائم التحكم في الوصول (ACL) المعاد توجيهها على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) في واجهة المستخدم الرسومية (GUI).

مخطط 2 تشكيل مثال

راجع المخطط 2 للحصول على الرسم التخطيطي للشبكة والشرح.

وهذا التكوين هو أيضا عملية على خطوتين.

التكوين على ISE

التكوين على ISE هو نفسه كما هو الحال بالنسبة لتكوين المخطط 1.

لا توجد حاجة لإضافة وحدة التحكم في الإرساء على ISE. أنت فقط تحتاج أن يضيف ال WLC خارجي على ال ISE، عينت ال RADIUS نادل على ال WLC خارجي، ورسم خريطة المعلومة سياسة تحت ال WLAN. على نقطة الربط تحتاج فقط أن يمكن ماك ييصفي.

في مثال التكوين هذا، هناك وحدتا WLC 5760s تعملان كمرسى خارجي. في حالة ما إذا كنت تريد إستخدام عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) 5760 كإرساء والمحول 3850 كعنصر إرساء خارجي، وهو وكيل التنقل، إلى وحدة تحكم أخرى في التنقل، فيكون التكوين نفسه صحيحا. ومع ذلك، لا توجد حاجة لتكوين شبكة WLAN على وحدة التحكم المتنقلة الثانية التي يحصل المحول 3850 عليها على التراخيص من. أنت فقط تحتاج أن يشير ال 3850 مفتاح إلى ال WLC 5760 أي يعمل كارتساء.

التكوين على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)

- على الخارجي، قم بتكوين خادم ISE باستخدام قائمة طرق AAA ل AAA وقم بتعيين WLAN إلى تفويض مرشح MAC.

ملاحظة: تكوين قائمة التحكم في الوصول (ACL) المعاد توجيهها على كل من Anchor and Foreign وتصفية عناوين MAC أيضا.

dot1x system-auth-control

radius server ISE

address ipv4 10.106.73.69 auth-port 1645 acct-port 1646

timeout 10

retransmit 3

key Cisco123

aaa group server radius ISE

server name ISE

deadtime 10

aaa authentication dot1x ISE group ISE

aaa authorization network ISE group ISE

aaa authorization network MACFILTER group ISE

aaa accounting identity ISE start-stop group ISE

!

aaa server radius dynamic-author

client 10.106.73.69 server-key Cisco123

auth-type any

wlan MA-MC 11 MA-MC

aaa-override

accounting-list ISE

client vlan VLAN0012

mac-filtering MACFILTER

mobility anchor 10.105.135.244

nac

no security wpa

no security wpa akm dot1x

no security wpa wpa2

no security wpa wpa2 ciphers aes

security dot1x authentication-list ISE

session-timeout 1800

no shutdown - تكوين قوائم التحكم في الوصول لإعادة التوجيه باستخدام CLI.

هذا هو قائمة التحكم في الوصول الخاصة ب URL-redirect التي يقوم ISE بإرجاعها كتجاوز AAA مع عنوان URL لإعادة توجيه مدخل الضيف. إنه قائمة تحكم في الوصول (ACL) مباشرة يتم إستخدامها حاليا على البنية الموحدة. هذه قائمة تحكم في الوصول (ACL) 'punt' وهي نوع من قائمة تحكم في الوصول (ACL) عكسية التي كنت ستستخدمها عادة للبنية الموحدة. يجب حظر الوصول إلى DHCP وخادم DHCP و DNS وخادم DNS وخادم ISE. اسمح فقط ب WWW، 443، و 8443 حسب الحاجة. تستخدم بوابة ضيف ISE هذه المنفذ 8443 ولا تزال إعادة التوجيه تعمل مع قائمة التحكم في الوصول (ACL) الموضحة هنا. يتم تمكين ICMP هنا، ولكن استنادا إلى قواعد الأمان يمكنك إما الرفض أو السماح.

ip access-list extended REDIRECT

deny icmp any any

deny udp any any eq bootps

deny udp any any eq bootpc

deny udp any any eq domain

deny ip any host 10.106.73.69

permit tcp any any eq www

permit tcp any any eq 443تحذير: عند تمكين HTTPS، قد يتسبب ذلك في بعض مشاكل وحدة المعالجة المركزية (CPU) الكبيرة بسبب قابلية التطوير. لا تقم بتمكين هذا الإجراء ما لم يوصى به من قبل فريق تصميم Cisco.

- قم بتكوين قابلية التنقل على المرسى.

wireless mobility group member ip 10.105.135.244 public-ip 10.105.135.244 group surbg

ملاحظة: إذا قمت بتكوين نفسه باستخدام المحول 3850 switch كمحول خارجي، فتأكد من تحديد مجموعة نظير المحول على وحدة التحكم في التنقل والعكس بالعكس على وحدة التحكم في التنقل. ثم قم بتكوين تكوينات CWA المذكورة أعلاه على المحول 3850.

- التكوين على المرسى.

على المرسى، لا توجد حاجة لتكوين أي تكوينات ISE. أنت فقط تحتاج إلى تكوين شبكة WLAN.

wlan MA-MC 6 MA-MC

aaa-override

client vlan VLAN0012

mac-filtering MACFILTER

mobility anchor

nac

nbsp;no security wpa

no security wpa akm dot1x

no security wpa wpa2

no security wpa wpa2 ciphers aes

session-timeout 1800

no shutdown - قم بتكوين قابلية التنقل على المرسى.

قم بتعريف عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) الآخر كعضو قابلية التنقل على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) هذا.

wireless mobility group member ip 10.105.135.178 public-ip 10.105.135.178 group surbg

- تكوين قوائم التحكم في الوصول لإعادة التوجيه باستخدام CLI.

هذا هو قائمة التحكم في الوصول الخاصة ب URL-redirect التي يقوم ISE بإرجاعها كتجاوز AAA مع عنوان URL لإعادة توجيه مدخل الضيف. إنه قائمة تحكم في الوصول (ACL) مباشرة يتم إستخدامها حاليا على البنية الموحدة. هذه قائمة تحكم في الوصول (ACL) 'punt' وهي نوع من قائمة تحكم في الوصول (ACL) عكسية التي كنت ستستخدمها عادة للبنية الموحدة. يجب حظر الوصول إلى DHCP وخادم DHCP و DNS وخادم DNS وخادم ISE. اسمح فقط ب WWW، 443، و 8443 حسب الحاجة. تستخدم بوابة ضيف ISE هذه المنفذ 8443 ولا تزال إعادة التوجيه تعمل مع قائمة التحكم في الوصول (ACL) الموضحة هنا. يتم تمكين ICMP هنا، ولكن استنادا إلى قواعد الأمان يمكنك إما الرفض أو السماح.

ip access-list extended REDIRECT

deny icmp any any

deny udp any any eq bootps

deny udp any any eq bootpc

deny udp any any eq domain

deny ip any host 10.106.73.69

permit tcp any any eq www

permit tcp any any eq 443تحذير: عند تمكين HTTPS، قد يتسبب ذلك في بعض مشاكل وحدة المعالجة المركزية (CPU) الكبيرة بسبب قابلية التطوير. لا تقم بتمكين هذا الإجراء ما لم يوصى به من قبل فريق تصميم Cisco.

مثال تكوين المخطط 3

راجع المخطط 3 لمخطط الشبكة وشرحها.

وهذه أيضا عملية ذات خطوتين.

التكوين على ISE

التكوين على ISE هو نفسه كما هو الحال بالنسبة لتكوين المخطط 1.

لا توجد حاجة لإضافة وحدة التحكم في الإرساء على ISE. أنت فقط تحتاج أن يضيف ال WLC خارجي على ال ISE، عينت ال RADIUS نادل على ال WLC خارجي، ورسم خريطة المعلومة سياسة تحت ال WLAN. على نقطة الربط تحتاج فقط أن يمكن ماك ييصفي.

في هذا المثال، هناك عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) رقم 5508 الذي يعمل كمرسى وعنصر التحكم في الشبكة المحلية اللاسلكية (WLC) طراز 5760 الذي يعمل كعنصر تحكم في الشبكة المحلية اللاسلكية (WLC) خارجي. إن يريد أنت أن يستعمل WLC 5508 كربط و 3850 مفتاح و WLC خارجي، أي يكون حركي وكيل، إلى آخر حركية جهاز تحكم بعد ذلك ال نفسه تشكيل صحيح. ومع ذلك، لا توجد حاجة لتكوين شبكة WLAN على وحدة التحكم المتنقلة الثانية التي يحصل المحول 3850 عليها على التراخيص من. أنت فقط تحتاج أن يشير المفتاح 3850 إلى ال 5508 WLC الذي يعمل كمرسى.

التكوين على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)

- على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) الأجنبية، قم بتكوين خادم ISE باستخدام قائمة أساليب AAA ل AAA وقم بتعيين شبكة WLAN إلى تفويض عامل تصفية MAC. هذا غير ضروري على المرسى.

ملاحظة: تكوين قائمة التحكم في الوصول (ACL) لإعادة التوجيه على كل من Anchor and Foreign WLC وكذلك تصفية MAC.

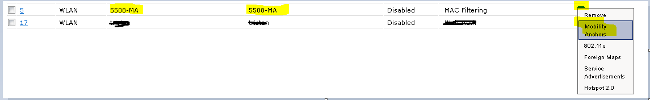

- من ال WLC 5508 GUI، أخترت WLANs>جديد in order to شكلت المادة إرساء 5508. املأ التفاصيل لتمكين تصفية MAC.

- ليس من الضروري تكوين خيارات الطبقة 2.

- ليس من الضروري أن تقوم بتكوين خيارات الطبقة 3.

- يجب تعطيل خوادم AAA في عنصر التحكم Anchor AireOS WLC حتى تتم معالجة CoA بواسطة NGWC الخارجي. لا يمكن تمكين خوادم AAA في عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) في حالة عدم وجود خوادم RADIUS مكونة تحت: التأمين > AAA > RADIUS > المصادقة

- أختر شبكات WLAN > شبكات WLAN > تحرير > خيارات متقدمة. حدد خانة الاختيار السماح بتجاوز AAA. من القائمة المنسدلة حالة NAC، أختر RADIUS NAC.

- قم بإضافة هذا كمرسى للشبكة المحلية اللاسلكية (WLAN).

- بعد الإشارة إلى المحلية، يجب أن تنظر إلى هذا باستخدام Control و Data Path Up/Up.

- قم بإنشاء قائمة التحكم في الوصول (ACL) لإعادة التوجيه على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC). هذا ينكر DHCP و DNS. وهو يسمح ببروتوكول HTTP/HTTPs.

هكذا تبدو بعد إنشاء قائمة التحكم في الوصول (ACL).

- قم بتعريف خادم ISE RADIUS على WLC 5760.

- قم بتكوين خادم RADIUS ومجموعة الخوادم وقائمة الطرق باستخدام CLI (واجهة سطر الأوامر).

dot1x system-auth-control

radius server ISE

address ipv4 10.106.73.69 auth-port 1645 acct-port 1646

timeout 10

retransmit 3

key Cisco123

aaa group server radius ISE

server name ISE

deadtime 10

aaa authentication dot1x ISE group ISE

aaa authorization network ISE group ISE

aaa authorization network MACFILTER group ISE

aaa accounting identity ISE start-stop group ISE

!

aaa server radius dynamic-author

client 10.106.73.69 server-key Cisco123

auth-type any - قم بتكوين شبكة WLAN من واجهة سطر الأوامر.

wlan 5508-MA 15 5508-MA

aaa-override

accounting-list ISE

client vlan VLAN0012

mac-filtering MACFILTER

mobility anchor 10.105.135.151

nac

no security wpa

no security wpa akm dot1x

no security wpa wpa2

no security wpa wpa2 ciphers aes

security dot1x authentication-list ISE

session-timeout 1800

shutdown - قم بتعريف عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) الآخر كعضو قابلية التنقل على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) هذا.

wireless mobility group member ip 10.105.135.151public-ip 10.105.135.151 group Mobile-1

ملاحظة: إذا قمت بتكوين نفسه باستخدام عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) 3850 كعنصر تحكم خارجي، فتأكد من تحديد مجموعة نظير المحول على وحدة التحكم في التنقل والعكس بالعكس على وحدة التحكم في التنقل. ثم قم بتكوين تكوينات CWA السابقة على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) 3850.

- تكوين قوائم التحكم في الوصول لإعادة التوجيه باستخدام CLI.

هذا هو قائمة التحكم في الوصول الخاصة ب URL-redirect التي يقوم ISE بإرجاعها كتجاوز AAA مع عنوان URL لإعادة توجيه مدخل الضيف. إنه قائمة تحكم في الوصول (ACL) مباشرة يتم إستخدامها حاليا على البنية الموحدة. هذه قائمة تحكم في الوصول (ACL) 'punt' وهي نوع من قائمة تحكم في الوصول (ACL) عكسية التي كنت ستستخدمها عادة للبنية الموحدة. يجب حظر الوصول إلى DHCP وخادم DHCP و DNS وخادم DNS وخادم ISE. اسمح فقط ب WWW، 443، و 8443 حسب الحاجة. تستخدم بوابة ضيف ISE هذه المنفذ 8443 ولا تزال إعادة التوجيه تعمل مع قائمة التحكم في الوصول (ACL) الموضحة هنا. يتم تمكين ICMP هنا، ولكن استنادا إلى قواعد الأمان يمكنك إما الرفض أو السماح.

ip access-list extended REDIRECT

deny icmp any any

deny udp any any eq bootps

deny udp any any eq bootpc

deny udp any any eq domain

deny ip any host 10.106.73.69

permit tcp any any eq www

permit tcp any any eq 443تحذير: عند تمكين HTTPS، قد يتسبب ذلك في بعض مشاكل وحدة المعالجة المركزية (CPU) الكبيرة بسبب قابلية التطوير. لا تقم بتمكين هذا الإجراء ما لم يوصى به من قبل فريق تصميم Cisco.

التحقق من الصحة

استخدم هذا القسم لتأكيد عمل التكوين بشكل صحيح.

تدعم أداة مترجم الإخراج (للعملاءالمسجلين فقط) بعض أوامر show. استخدم "أداة مترجم الإخراج" لعرض تحليل لمُخرَج الأمر show.

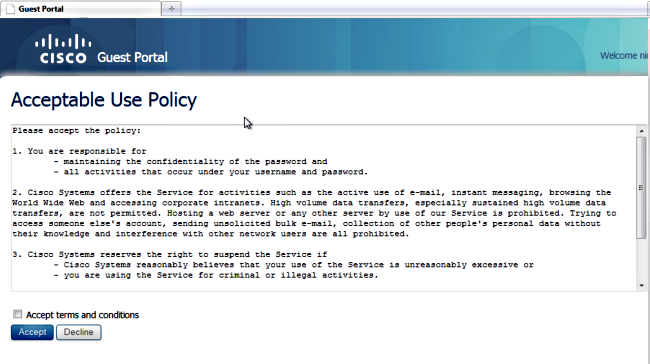

قم بتوصيل العميل ب SSID الذي تم تكوينه. بمجرد إستلام عنوان IP وعندما ينتقل العميل إلى حالة "طلب مصادقة الويب"، افتح المستعرض. أدخل بيانات اعتماد العميل الخاصة بك في البوابة.

بعد المصادقة الناجحة، حدد خانة الاختيار قبول البنود والشروط. انقر فوق قبول.

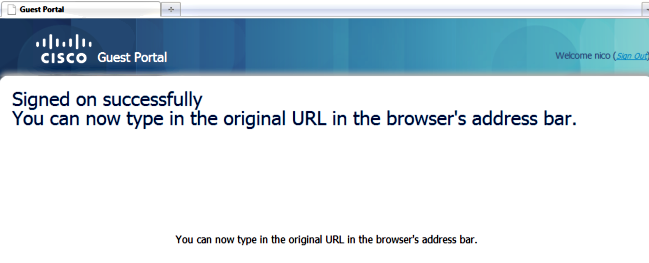

ستتلقى رسالة تأكيد وستتمكن الآن من الاستعراض إلى الإنترنت.

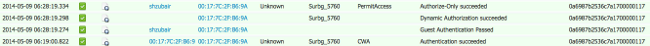

في ISE، يبدو تدفق العميل كما يلي:

استكشاف الأخطاء وإصلاحها

يوفر هذا القسم معلومات يمكنك استخدامها لاستكشاف أخطاء التكوين وإصلاحها.

تدعم أداة مترجم الإخراج (للعملاءالمسجلين فقط) بعض أوامر show. استخدم "أداة مترجم الإخراج" لعرض تحليل لمُخرَج الأمر show.

ملاحظة: ارجع إلى معلومات مهمة حول أوامر التصحيح قبل إستخدام أوامر debug.

في عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) للوصول المجمع، يوصى بتشغيل المسارات بدلا من تصحيح الأخطاء. على Aironet OS 5508 WLC أنت تحتاج فقط أن يدخل debug زبون <client mac> وdebug web-auth redirect enable mac <client mac>.

set trace group-wireless-client level debug

set trace group-wireless-secure level debug

set trace group-wireless-client filter mac 0017.7c2f.b69a

set trace group-wireless-secure filter mac 0017.7c2f.b69a

يتم تضمين بعض العيوب المعروفة على Cisco IOS-XE و Aironet OS في معرف تصحيح الأخطاء من Cisco CSCun38344.

هذا هو ما يبدو عليه تدفق CWA الناجح على المسارات:

[05/09/14 13:13:15.951 IST 63d7 8151] 0017.7c2f.b69a Association received from mobile

on AP c8f9.f983.4260

[05/09/14 13:13:15.951 IST 63d8 8151] 0017.7c2f.b69a qos upstream policy is unknown

and downstream policy is unknown

[05/09/14 13:13:15.951 IST 63e0 8151] 0017.7c2f.b69a Applying site-specific IPv6

override for station 0017.7c2f.b69a - vapId 15, site 'default-group', interface

'VLAN0012'

[05/09/14 13:13:15.951 IST 63e1 8151] 0017.7c2f.b69a Applying local bridging Interface

Policy for station 0017.7c2f.b69a - vlan 12, interface 'VLAN0012'

[05/09/14 13:13:15.951 IST 63e2 8151] 0017.7c2f.b69a

**** Inside applyLocalProfilingPolicyAction ****

[05/09/14 13:13:15.951 IST 63e3 8151] 0017.7c2f.b69a *** Client State = START

instance = 1 instance Name POLICY_PROFILING_80211_ASSOC, OverrideEnable = 1

deviceTypeLen=0, deviceType=(null), userRoleLen=0, userRole=(null

[05/09/14 13:13:15.951 IST 63eb 8151] 0017.7c2f.b69a AAAS: Submitting mac filter

request for user 00177c2fb69a, uniqueId=280 mlist=MACFILTER

[05/09/14 13:13:15.951 IST 63ec 8151] 0017.7c2f.b69a AAAS: auth request sent

05/09/14 13:13:15.951 IST 63ed 8151] 0017.7c2f.b69a apfProcessAssocReq

(apf_80211.c:6149) Changing state for mobile 0017.7c2f.b69a on AP c8f9.f983.4260

from Idle to AAA Pending

[05/09/14 13:13:15.951 IST 63ee 8151] 0017.7c2f.b69a Reason code 0, Preset 4, AAA cause 1

[05/09/14 13:13:15.951 IST 63ef 8151] 0017.7c2f.b69a Scheduling deletion of Mobile

Station: (callerId: 20) in 10 seconds

[05/09/14 13:13:15.951 IST 63f0 211] Parsed CLID MAC Address = 0:23:124:47:182:154

[05/09/14 13:13:15.951 IST 63f1 211] AAA SRV(00000118): process author req

[05/09/14 13:13:15.951 IST 63f2 211] AAA SRV(00000118): Author method=SERVER_GROUP Zubair_ISE

[05/09/14 13:13:16.015 IST 63f3 220] AAA SRV(00000118): protocol reply PASS for Authorization

[05/09/14 13:13:16.015 IST 63f4 220] AAA SRV(00000118): Return Authorization status=PASS

[05/09/14 13:13:16.015 IST 63f5 8151] 0017.7c2f.b69a AAAS: received response, cid=266

[05/09/14 13:13:16.015 IST 63f6 8151] 0017.7c2f.b69a AAAS: deleting context, cid=266

[05/09/14 13:13:16.015 IST 63f7 8151] 0017.7c2f.b69a Not comparing because the ACLs have

not been sent yet.

[05/09/14 13:13:16.015 IST 63f8 8151] 0017.7c2f.b69a Final flag values are, epmSendAcl 1,

epmSendAclDone 0

[05/09/14 13:13:16.015 IST 63f9 8151] 0017.7c2f.b69a

client incoming attribute size are 193

[05/09/14 13:13:16.015 IST 63fa 8151] 0017.7c2f.b69a AAAS: mac filter callback

status=0 uniqueId=280

[05/09/14 13:13:16.015 IST 63fb 8151] 0017.7c2f.b69a AAA Override Url-Redirect

'https://10.106.73.69:8443/guestportal/gateway?sessionId=0a6987b2536c871300000118&action=cwa'

set

[05/09/14 13:13:16.015 IST 63fc 8151] 0017.7c2f.b69a Redirect URL received for

client from RADIUS. for redirection.

[05/09/14 13:13:16.015 IST 63fd 8151] 0017.7c2f.b69a Setting AAA Override

Url-Redirect-Acl 'REDIRECT'

[05/09/14 13:13:16.015 IST 63fe 8151] 0017.7c2f.b69a AAA Override Url-Redirect-Acl

'REDIRECT'

[05/09/14 13:13:16.015 IST 63ff 8151] 0017.7c2f.b69a Local Policy: At the start of

apfApplyOverride2. Client State START

[05/09/14 13:13:16.015 IST 6400 8151] 0017.7c2f.b69a Applying new AAA override for

station 0017.7c2f.b69a

[05/09/14 13:13:16.015 IST 6401 8151] 0017.7c2f.b69a Local Policy: Applying new

AAA override for station

[05/09/14 13:13:16.015 IST 6402 8151] 0017.7c2f.b69a Override Values: source: 2,

valid_bits: 0x0000, qosLevel: -1 dscp: 0xffffffff, dot1pTag: 0xffffffff,

sessionTimeout: -1

[05/09/14 13:13:16.015 IST 6403 8151] 0017.7c2f.b69a dataAvgC: -1, rTAvgC: -1,

dataBurstC: -1 rTimeBurstC: -1, vlanIfName: , aclName:

[05/09/14 13:13:16.015 IST 6404 8151] 0017.7c2f.b69a Local Policy: Applying

override policy

[05/09/14 13:13:16.015 IST 6405 8151] 0017.7c2f.b69a Clearing Dhcp state for

station ---

[05/09/14 13:13:16.015 IST 6406 8151] 0017.7c2f.b69a Local Policy: Before

Applying WLAN policy AccessVLAN = 12 and SessionTimeout is 1800 and

apfMsTimeout is 1800

[05/09/14 13:13:16.015 IST 6407 8151] 0017.7c2f.b69a Local Policy:Setting

Interface name e VLAN0012

[05/09/14 13:13:16.015 IST 6408 8151] 0017.7c2f.b69a Local Policy:Setting local

bridging VLAN name VLAN0012 and VLAN ID 12

[05/09/14 13:13:16.015 IST 6409 8151] 0017.7c2f.b69a Applying WLAN ACL

policies to client

[05/09/14 13:13:16.015 IST 640a 8151] 0017.7c2f.b69a No Interface ACL

used for Wireless client in WCM(NGWC)

[05/09/14 13:13:16.015 IST 640b 8151] 0017.7c2f.b69a apfApplyWlanPolicy:

Retaining the ACL recieved in AAA attributes 255 on mobile

[05/09/14 13:13:16.015 IST 640c 8151] 0017.7c2f.b69a Local Policy: After

Applying WLAN policy AccessVLAN = 12 and SessionTimeout is 1800 and

apfMsTimeout is 1800

[05/09/14 13:13:16.015 IST 641a 8151] 0017.7c2f.b69a WCDB_ADD: Platform

ID allocated successfully ID:259

[05/09/14 13:13:16.015 IST 641b 8151] 0017.7c2f.b69a WCDB_ADD: Adding

opt82 len 0

[05/09/14 13:13:16.015 IST 641c 8151] 0017.7c2f.b69a WCDB_ADD: ssid

5508-MA bssid c8f9.f983.4260 vlan 12 auth=ASSOCIATION(0)

wlan(ap-group/global) 15/15 client 0 assoc 1 mob=Unassoc(0) radio 0

m_vlan 12 ip 0.0.0.0 src 0x506c800000000f dst 0x0 cid 0x47ad4000000145

glob rsc id 259dhcpsrv 0.0.0

[05/09/14 13:13:16.015 IST 641d 8151] 0017.7c2f.b69a Change state to

AUTHCHECK (2) last state START (0)

[05/09/14 13:13:16.015 IST 641e 8151] 0017.7c2f.b69a Change state to

L2AUTHCOMPLETE (4) last state AUTHCHECK (2)

[05/09/14 13:13:16.015 IST 641f 8151] 0017.7c2f.b69a WCDB_AUTH: Adding opt82 len 0

[05/09/14 13:13:16.015 IST 6420 8151] 0017.7c2f.b69a WCDB_LLM: NoRun Prev Mob 0,

Curr Mob 0 llmReq 1, return False

[05/09/14 13:13:16.015 IST 6421 207] [WCDB] ==Add event: type Regular Wireless client

(0017.7c2f.b69a) client id (0x47ad4000000145) client index (259) vlan (12)

auth_state (ASSOCIATION) mob_state (INIT)

[05/09/14 13:13:16.015 IST 6422 207] [WCDB] ===intf src/dst (0x506c800000000f)/(0x0)

radio_id (0) p2p_state (P2P_BLOCKING_DISABLE) switch/asic (1/0)

[05/09/14 13:13:16.015 IST 6423 8151] 0017.7c2f.b69a WCDB_CHANGE: auth=L2_AUTH(1)

vlan 12 radio 0 client_id 0x47ad4000000145 mobility=Unassoc(0) src_int

0x506c800000000f dst_int 0x0 ackflag 0 reassoc_client 0 llm_notif 0 ip 0.0.0.0

ip_learn_type 0

[05/09/14 13:13:16.015 IST 6424 8151] 0017.7c2f.b69a WCDB_CHANGE: In L2 auth

but l2ack waiting lfag not set,so set

[05/09/14 13:13:16.015 IST 6425 8151] 0017.7c2f.b69a Not Using WMM Compliance code

qosCap 00

[05/09/14 13:13:16.016 IST 6426 8151] 0017.7c2f.b69a Change state to DHCP_REQD (7)

last state L2AUTHCOMPLETE (4)

[05/09/14 13:13:16.016 IST 6434 8151] 0017.7c2f.b69a Sending Assoc Response to

station on BSSID c8f9.f983.4260 (status 0) ApVapId 15 Slot 0

[05/09/14 13:13:16.016 IST 6435 8151] 0017.7c2f.b69a apfProcessRadiusAssocResp

(apf_80211.c:2316) Changing state for mobile 0017.7c2f.b69a on AP

c8f9.f983.4260 from Associated to Associated

[05/09/14 13:13:16.016 IST 6436 8151] 0017.7c2f.b69a 1XA: Session Push for

Non-dot1x wireless client

[05/09/14 13:13:16.016 IST 6437 8151] 0017.7c2f.b69a 1XA: Calling Auth Mgr

to Push wireless session for client 47ad4000000145 uid 280

[05/09/14 13:13:16.016 IST 6438 8151] 0017.7c2f.b69a Session Push for

wireless client

[05/09/14 13:13:16.016 IST 6439 8151] 0017.7c2f.b69a Session Manager Call

Client 47ad4000000145, uid 280, capwap id 506c800000000f,Flag 1 Audit-Session

ID 0a6987b2536c871300000118 policy name (null)

[05/09/14 13:13:16.016 IST 643a 22] ACCESS-CORE-SM-CLIENT-SPI-NOTF:

[0017.7c2f.b69a, Ca2] Session start request from Client[1] for

0017.7c2f.b69a (method: No method, method list: none, aaa id:

0x00000118) - session-push, policy

[05/09/14 13:13:16.016 IST 643b 22] ACCESS-CORE-SM-CLIENT-SPI-NOTF:

[0017.7c2f.b69a, Ca2] - client iif_id: 47AD4000000145, session ID:

0a6987b2536c871300000118 for 0017.7c2f.b69a

[05/09/14 13:13:16.016 IST 643c 243] ACCESS-CORE-SM-SYNC-NOTF:

[0017.7c2f.b69a, Ca2] Delay add/update sync of auth-domain for

0017.7c2f.b69a / 0xFE000110

[05/09/14 13:13:16.017 IST 643d 243] ACCESS-CORE-SM-CLIENT-DOT11-ERR:

[0017.7c2f.b69a, Ca2] Invalid client authorization notification: NO method

[05/09/14 13:13:16.017 IST 643e 243] ACCESS-CORE-SM-SYNC-NOTF:

[0017.7c2f.b69a, Ca2] Delay add/update sync of dc-profile-name for

0017.7c2f.b69a / 0xFE000110

[05/09/14 13:13:16.017 IST 643f 243] ACCESS-CORE-SM-SYNC-NOTF:

[0017.7c2f.b69a, Ca2] Delay add/update sync of dc-device-name for

0017.7c2f.b69a / 0xFE000110

[05/09/14 13:13:16.017 IST 6440 243] ACCESS-CORE-SM-SYNC-NOTF:

[0017.7c2f.b69a, Ca2] Delay add/update sync of

dc-device-class-tag for 0017.7c2f.b69a / 0xFE000110

[05/09/14 13:13:16.017 IST 6441 243] ACCESS-CORE-SM-SYNC-NOTF:

[0017.7c2f.b69a, Ca2] Delay add/update sync of dc-certainty-metric for

0017.7c2f.b69a / 0xFE000110

[05/09/14 13:13:16.017 IST 6442 243] ACCESS-CORE-SM-SYNC-NOTF:

[0017.7c2f.b69a, Ca2] Delay add/update sync of dc-opaque for

0017.7c2f.b69a / 0xFE000110

[05/09/14 13:13:16.017 IST 6443 243] ACCESS-CORE-SM-SYNC-NOTF:

[0017.7c2f.b69a, Ca2] Delay add/update sync of dc-protocol-map for

0017.7c2f.b69a / 0xFE000110

[05/09/14 13:13:16.017 IST 6444 22] [WCDB] wcdb_ffcp_add_cb: client (0017.7c2f.b69a)

client (0x47ad4000000145): FFCP operation (CREATE) return code (0)

[05/09/14 13:13:16.017 IST 6445 22] [WCDB] wcdb_send_add_notify_callback_event:

Notifying other features about client add

[05/09/14 13:13:16.017 IST 6446 22] [WCDB] wcdb_sisf_client_add_notify:

Notifying SISF of DEASSOC to DOWN any old entry for 0017.7c2f.b69a

[05/09/14 13:13:16.017 IST 6447 22] [WCDB] wcdb_sisf_client_add_notify:

Notifying SISF of new Association for 0017.7c2f.b69a

[05/09/14 13:13:16.017 IST 6448 8151] 0017.7c2f.b69a WCDB SPI response msg handler

client code 0 mob state 0

[05/09/14 13:13:16.017 IST 6449 8151] 0017.7c2f.b69a WcdbClientUpdate: L2 Auth ACK

from WCDB

[05/09/14 13:13:16.017 IST 644a 8151] 0017.7c2f.b69a WCDB_L2ACK: wcdbAckRecvdFlag

updated

[05/09/14 13:13:16.017 IST 644b 8151] 0017.7c2f.b69a WCDB_AUTH: Adding opt82 len 0

[05/09/14 13:13:16.017 IST 644c 8151] 0017.7c2f.b69a WCDB_CHANGE: Suppressing SPI

(Mobility state not known) pemstate 7 state LEARN_IP(2) vlan 12 client_id

0x47ad4000000145 mob=Unassoc(0) ackflag 2 dropd 1

[05/09/14 13:13:18.796 IST 644d 8151] 0017.7c2f.b69a Local Policy:

apf_ms_radius_override.c apfMsSumOverride 447 Returning fail from apfMsSumOverride

[05/09/14 13:13:18.802 IST 644e 8151] 0017.7c2f.b69a Applying post-handoff policy

for station 0017.7c2f.b69a - valid mask 0x0

[05/09/14 13:13:18.802 IST 644f 8151] 0017.7c2f.b69a QOS Level: -1, DSCP: -1,

dot1p: -1, Data Avg: -1, realtime Avg: -1, Data Burst -1, Realtime Burst -1

--More--

[05/09/14 13:13:18.802 IST 6450 8151] 0017.7c2f.b69a Session: -1,

User session: -1, User elapsed -1

Interface: N/A ACL: N/A Qos Pol Down Qos Pol Up

[05/09/14 13:13:18.802 IST 6451 8151] 0017.7c2f.b69a Local Policy: At the start of

apfApplyOverride2. Client State DHCP_REQD

[05/09/14 13:13:18.802 IST 6452 8151] 0017.7c2f.b69a Applying new AAA override for

station 0017.7c2f.b69a

[05/09/14 13:13:18.802 IST 6453 8151] 0017.7c2f.b69a Local Policy: Applying new AAA

override for station

[05/09/14 13:13:18.802 IST 6454 8151] 0017.7c2f.b69a Override Values: source: 16,

valid_bits: 0x0000, qosLevel: -1 dscp: 0xffffffff, dot1pTag: 0xffffffff,

sessionTimeout: -1

[05/09/14 13:13:18.802 IST 6455 8151] 0017.7c2f.b69a dataAvgC: -1, rTAvgC: -1,

dataBurstC: -1 rTimeBurstC: -1, vlanIfName: , aclName:

[05/09/14 13:13:18.802 IST 6456 8151] 0017.7c2f.b69a Local Policy: Applying

override policy

[05/09/14 13:13:18.802 IST 6457 8151] 0017.7c2f.b69a Clearing Dhcp state for

station ---

[05/09/14 13:13:18.802 IST 6458 8151] 0017.7c2f.b69a Local Policy: Before Applying

WLAN policy AccessVLAN = 12 and SessionTimeout is 1800 and apfMsTimeout is 1800

[05/09/14 13:13:18.802 IST 6459 8151] 0017.7c2f.b69a Local Policy:Setting Interface

name e VLAN0012

[05/09/14 13:13:18.802 IST 645a 8151] 0017.7c2f.b69a Local Policy:Setting local

bridging VLAN name VLAN0012 and VLAN ID 12

[05/09/14 13:13:18.802 IST 645b 8151] 0017.7c2f.b69a Applying WLAN ACL policies

to client

[05/09/14 13:13:18.802 IST 645c 8151] 0017.7c2f.b69a No Interface ACL used for

Wireless client in WCM(NGWC)

[05/09/14 13:13:18.802 IST 645d 8151] 0017.7c2f.b69a apfApplyWlanPolicy:

Retaining the ACL recieved in AAA attributes 255 on mobile

[05/09/14 13:13:18.802 IST 645e 8151] 0017.7c2f.b69a Local Policy: After

Applying WLAN policy AccessVLAN = 12 and SessionTimeout is 1800 and

apfMsTimeout is 1800

[05/09/14 13:13:18.802 IST 645f 8151] 0017.7c2f.b69a Local Policy: After Applying

Site Override policy AccessVLAN = 12 and SessionTimeout is 1800 and

apfMsTimeout is 1800

[05/09/14 13:13:18.802 IST 6460 8151] 0017.7c2f.b69a Inserting AAA Override struct

for mobile MAC: 0017.7c2f.b69a , source 16

[05/09/14 13:13:18.802 IST 6461 8151] 0017.7c2f.b69a Inserting new RADIUS override

into chain for station 0017.7c2f.b69a

[05/09/14 13:13:18.802 IST 6462 8151] 0017.7c2f.b69a Override Values: source: 16,

valid_bits: 0x0000, qosLevel: -1 dscp: 0xffffffff, dot1pTag: 0xffffffff,

sessionTimeout: -1

[05/09/14 13:13:18.802 IST 6463 8151] 0017.7c2f.b69a dataAvgC: -1, rTAvgC: -1,

dataBurstC: -1 rTimeBurstC: -1, vlanIfName: , aclName:

[05/09/14 13:13:18.802 IST 6464 8151] 0017.7c2f.b69a Local Policy: After ovr

check continuation

[05/09/14 13:13:18.802 IST 6465 8151] 0017.7c2f.b69a Local Policy:

apf_ms_radius_override.c apfMsSumOverride 447 Returning fail from

apfMsSumOverride

[05/09/14 13:13:18.802 IST 6466 8151] 0017.7c2f.b69a Local Policy: Calling

applyLocalProfilingPolicyAction from Override2

[05/09/14 13:13:18.802 IST 6467 8151] 0017.7c2f.b69a

**** Inside applyLocalProfilingPolicyAction ****

[05/09/14 13:13:18.802 IST 6468 8151] 0017.7c2f.b69a *** Client State =

DHCP_REQD instance = 2 instance Name POLICY_PROFILING_L2_AUTH,

OverrideEnable = 1 deviceTypeLen=0, deviceType=(null), userRoleLen=0,

userRole=(null)

[05/09/14 13:13:18.802 IST 6469 8151] 0017.7c2f.b69a Local Profiling Values :

isValidVlan = 0, vlan = 0, isVlanRecdInDelete = 0, isValidSessionTimeout = 0,

sessionTimeout=0, isSessionTORecdInDelete = 0 ProtocolMap = 0 ,applyPolicyAtRun= 0

[05/09/14 13:13:18.802 IST 646a 8151] 0017.7c2f.b69a ipv4ACL = [],

ipv6ACL = [], inQoS = [unknown], outQoS = [unknown]

[05/09/14 13:13:18.802 IST 646b 8151] 0017.7c2f.b69a Local Policy: At the End

AccessVLAN = 12 and SessionTimeout is 1800 and apfMsTimeout is 1800

[05/09/14 13:13:18.802 IST 646c 8151] 0017.7c2f.b69a apfMsRunStateInc

[05/09/14 13:13:18.802 IST 646d 8151] 0017.7c2f.b69a Session Update for Non-dot1x client

[05/09/14 13:13:18.802 IST 646e 8151] 0017.7c2f.b69a 1XA: Session Push for Non-dot1x

wireless client

[05/09/14 13:13:18.802 IST 646f 8151] 0017.7c2f.b69a 1XA: Calling Auth Mgr to Push

wireless session for client 47ad4000000145 uid 280

--More--

[05/09/14 13:13:18.802 IST 6470 8151] 0017.7c2f.b69a Session Update for Pushed Sessions

[05/09/14 13:13:18.802 IST 6471 8151] 0017.7c2f.b69a Session Manager Call Client

47ad4000000145, uid 280, capwap id 506c800000000f,Flag 0 Audit-Session ID

0a6987b2536c871300000118 policy name (null)

[05/09/14 13:13:18.802 IST 6472 8151] 0017.7c2f.b69a Change state to RUN (20) last

state DHCP_REQD (7)

[05/09/14 13:13:18.802 IST 6473 8151] 0017.7c2f.b69a WCDB_AUTH: Adding opt82 len 0

[05/09/14 13:13:18.802 IST 6474 8151] 0017.7c2f.b69a WCDB_LLM: prev Mob state 0 curr

Mob State 3 llReq flag 1

[05/09/14 13:13:18.802 IST 6475 8151] 0017.7c2f.b69a WCDB_LLM: prev Mob state 0

currMob State 3 afd action 1

[05/09/14 13:13:18.802 IST 6476 8151] 0017.7c2f.b69a WCDB_LLM: pl handle 259 vlan_id

12 auth RUN(4) mobility 3 client_id 0x47ad4000000145 src_interface 0x506c800000000f

dst_interface 0x75e18000000143 client_type 0 p2p_type 1 bssid c8f9.f983.4260 radio_id

0 wgbid 0000.0000.0000

[05/09/14 13:13:18.802 IST 6477 8151] 0017.7c2f.b69a WCDB_CHANGE: auth=RUN(4) vlan

12 radio 0 client_id 0x47ad4000000145 mobility=ExpForeign(3) src_int 0x506c800000000f

dst_int 0x75e18000000143 ackflag 2 reassoc_client 0 llm_notif 1 ip 0.0.0.0

ip_learn_type 0

[05/09/14 13:13:18.802 IST 6478 22] ACCESS-CORE-SM-CLIENT-SPI-NOTF:

[0017.7c2f.b69a, Ca2] Session update from Client[1] for 0017.7c2f.b69a,

ID list 0x00000000, policy

[05/09/14 13:13:18.802 IST 6479 8151] 0017.7c2f.b69a WCDB_AUTH: Adding opt82 len 0

[05/09/14 13:13:18.802 IST 647a 8151] 0017.7c2f.b69a WCDB_LLM: prev Mob state 3

curr Mob State 3 llReq flag 0

[05/09/14 13:13:18.802 IST 647b 8151] 0017.7c2f.b69a WCDB_CHANGE: auth=RUN(4)

vlan 12 radio 0 client_id 0x47ad4000000145 mobility=ExpForeign(3) src_int

0x506c800000000f dst_int 0x75e18000000143 ackflag 2 reassoc_client 0 llm_notif 0

ip 0.0.0.0 ip_learn_type 0

[05/09/14 13:13:18.802 IST 647c 8151] 0017.7c2f.b69a AAAS: creating accounting start

record using method list Zubair_ISE, passthroughMode 1

[05/09/14 13:13:18.802 IST 647d 8151] 0017.7c2f.b69a AAAS: initialised accounting

start request, uid=280 passthrough=1

[05/09/14 13:13:18.802 IST 647e 8151] 0017.7c2f.b69a AAAS: accounting request sent

[05/09/14 13:13:18.803 IST 647f 207] [WCDB] ==Update event: client (0017.7c2f.b69a)

client id:(0x47ad4000000145) vlan (12->12) global_wlan (15->15) auth_state

(L2_AUTH_DONE->RUN) mob_st<truncated>

[05/09/14 13:13:18.803 IST 6480 207] [WCDB] ===intf src/dst

(0x506c800000000f->0x506c800000000f)/(0x0->0x75e18000000143)

radio/bssid (0->0)/(c8f9.f983.4260->c8f9.f983.4260) llm_notify (true) addr v4/v6

(<truncated>

[05/09/14 13:13:18.803 IST 6481 207] [WCDB] Foreign client add. Final llm

notified = false

[05/09/14 13:13:18.803 IST 6482 207] [WCDB] wcdb_client_mcast_update_notify:

No mcast action reqd

[05/09/14 13:13:18.803 IST 6483 207] [WCDB] wcdb_ffcp_wcdb_client_update_notify

client (0017.7c2f.b69a) id 0x47ad4000000145 ffcp update with flags=0x0

[05/09/14 13:13:18.803 IST 6484 207] [WCDB] wcdb_client_state_change_notify:

update flags = 0x3

[05/09/14 13:13:18.803 IST 6485 8151] 0017.7c2f.b69a aaa attribute list length is 79

[05/09/14 13:13:18.803 IST 6486 207] ACCESS-CORE-SM-CLIENT-DOT11-NOTF: [0017.7c2f.b69a]

WCDB RUN notification for 0017.7c2f.b69a

[05/09/14 13:13:18.803 IST 6487 8151] 0017.7c2f.b69a Sending SPI

spi_epm_epm_session_create successfull

[05/09/14 13:13:18.803 IST 6488 8151] 0017.7c2f.b69a 0.0.0.0, auth_state 20

mmRole ExpForeign !!!

[05/09/14 13:13:18.803 IST 6489 8151] 0017.7c2f.b69a 0.0.0.0, auth_state 20 mmRole

ExpForeign, updating wcdb not needed

[05/09/14 13:13:18.803 IST 648a 8151] 0017.7c2f.b69a Tclas Plumb needed: 0

[05/09/14 13:13:18.803 IST 648b 207] [WCDB] wcdb_sisf_client_update_notify:

Notifying SISF to remove assoc in Foreign

[05/09/14 13:13:18.803 IST 648c 207] [WCDB] ==Update event: client (0017.7c2f.b69a)

client id:(0x47ad4000000145) vlan (12->12) global_wlan (15->15) auth_state (RUN->RUN)

mob_st<truncated>

[05/09/14 13:13:18.803 IST 648d 207] [WCDB] ===intf src/dst

(0x506c800000000f->0x506c800000000f)/(0x75e18000000143->0x75e18000000143)

radio/bssid (0->0)/(c8f9.f983.4260->c8f9.f983.4260) llm_notify (false)

addr v4/v6 (<truncated>

[05/09/14 13:13:18.803 IST 648e 207] [WCDB] wcdb_client_mcast_update_notify:

No mcast action reqd

[05/09/14 13:13:18.803 IST 648f 207] [WCDB] wcdb_ffcp_wcdb_client_update_notify

client (0017.7c2f.b69a) id 0x47ad4000000145 ffcp update with flags=0x0

[05/09/14 13:13:18.803 IST 6490 207] [WCDB] wcdb_client_state_change_notify:

update flags = 0x2

[05/09/14 13:13:18.803 IST 6491 207] ACCESS-CORE-SM-CLIENT-DOT11-NOTF:

[0017.7c2f.b69a] WCDB RUN notification for 0017.7c2f.b69a

[05/09/14 13:13:18.803 IST 6492 207] [WCDB] wcdb_sisf_client_update_notify:

Notifying SISF to remove assoc in Foreign

[05/09/14 13:13:18.803 IST 6493 386] [WCDB] wcdb_ffcp_cb: client (0017.7c2f.b69a)

client (0x47ad4000000145): FFCP operation (UPDATE) return code (0)

[05/09/14 13:13:18.803 IST 6494 386] [WCDB] wcdb_ffcp_cb: client (0017.7c2f.b69a)

client (0x47ad4000000145): FFCP operation (UPDATE) return code (0)

[05/09/14 13:13:18.803 IST 6495 243] ACCESS-CORE-SM-SYNC-NOTF: [0017.7c2f.b69a, Ca2]

Delay add/update sync of iif-id for 0017.7c2f.b69a / 0xFE000110

[05/09/14 13:13:18.803 IST 6496 243] ACCESS-CORE-SM-SYNC-NOTF: [0017.7c2f.b69a, Ca2]

Delay add/update sync of audit-session-id for 0017.7c2f.b69a / 0xFE000110

[05/09/14 13:13:18.803 IST 6497 8151] 0017.7c2f.b69a Received session_create_response

for client handle 20175213735969093

[05/09/14 13:13:18.803 IST 6498 8151] 0017.7c2f.b69a Received session_create_response

with EPM session handle 4261413136

[05/09/14 13:13:18.803 IST 6499 8151] 0017.7c2f.b69a Splash Page redirect client

or posture client

--More--

[05/09/14 13:13:18.803 IST 649a 8151] 0017.7c2f.b69a REDIRECT ACL present in the

attribute list

[05/09/14 13:13:18.803 IST 649b 8151] 0017.7c2f.b69a Setting AAA Override

Url-Redirect-Acl 'REDIRECT'

[05/09/14 13:13:18.803 IST 649c 8151] 0017.7c2f.b69a AAA Override Url-Redirect-Acl

'REDIRECT'

[05/09/14 13:13:18.803 IST 649d 8151] 0017.7c2f.b69a AAA Override Url-Redirect

'https://10.106.73.69:8443/guestportal/gateway?sessionId=0a6987b2536c871300000118&action=cwa'

set

[05/09/14 13:13:18.803 IST 649e 8151] 0017.7c2f.b69a Wireless Client mobility role

is not ExportAnchor/Local. Hence we are not sending request to EPM

[05/09/14 13:13:20.445 IST 649f 8151] 0017.7c2f.b69a WCDB_IP_UPDATE: new ipv4 0.0.0.0

ip_learn_type 0 deleted ipv4 0.0.0.0

[05/09/14 13:13:20.446 IST 64a0 207] [WCDB] wcdb_foreign_client_ip_addr_update:

Foreign client (0017.7c2f.b69a) ip addr update received.

[05/09/14 13:13:20.446 IST 64a1 207] [WCDB] SISF Update: IPV6 Addr[0] :

fe80::6c1a:b253:d711:c7f

[05/09/14 13:13:20.446 IST 64a2 207] [WCDB] SISF Update : Binding delete status

for V6: = 0

[05/09/14 13:13:20.446 IST 64a3 207] [WCDB] wcdb_sisf_client_update_notify:

Notifying SISF to remove assoc in Foreign

[05/09/14 13:13:20.448 IST 64a4 8151] 0017.7c2f.b69a MS got the IP,

resetting the Reassociation Count 0 for client

[05/09/14 13:13:20.448 IST 64a5 8151] 0017.7c2f.b69a AAAS: creating accounting interim

record using method list Zubair_ISE, passthroughMode 1

[05/09/14 13:13:20.449 IST 64a6 8151] 0017.7c2f.b69a AAAS: initialised accounting

interim request, uid=280 passthrough=1

[05/09/14 13:13:20.449 IST 64a7 8151] 0017.7c2f.b69a AAAS: accounting request sent

[05/09/14 13:13:20.449 IST 64a8 8151] 0017.7c2f.b69a Guest User() assigned IP Address

(10.105.135.190)

[05/09/14 13:13:20.449 IST 64a9 8151] 0017.7c2f.b69a Assigning Address 10.105.135.190

to mobile

[05/09/14 13:13:20.449 IST 64aa 8151] 0017.7c2f.b69a WCDB_IP_UPDATE: new ipv4

10.105.135.190 ip_learn_type DHCP deleted ipv4 0.0.0.0

[05/09/14 13:13:20.449 IST 64ab 8151] 0017.7c2f.b69a AAAS: creating accounting

interim record using method list Zubair_ISE, passthroughMode 1

[05/09/14 13:13:20.449 IST 64ac 8151] 0017.7c2f.b69a AAAS: initialised accounting

interim request, uid=280 passthrough=1

[05/09/14 13:13:20.449 IST 64ad 8151] 0017.7c2f.b69a AAAS: accounting request sent

[05/09/14 13:13:20.449 IST 64ae 8151] 0017.7c2f.b69a 10.105.135.190, auth_state 20

mmRole ExpForeign !!!

[05/09/14 13:13:20.449 IST 64af 207] [WCDB] wcdb_foreign_client_ip_addr_update: Foreign

client (0017.7c2f.b69a) ip addr update received.

[05/09/14 13:13:20.449 IST 64b0 8151] 0017.7c2f.b69a 10.105.135.190, auth_state 20

mmRole ExpForeign, updating wcdb not needed

[05/09/14 13:13:20.449 IST 64b1 8151] 0017.7c2f.b69a Tclas Plumb needed: 0

[05/09/14 13:13:20.449 IST 64b2 207] [WCDB] SISF Update: IPV6 Addr[0] :

fe80::6c1a:b253:d711:c7f

[05/09/14 13:13:20.449 IST 64b3 207] [WCDB] SISF Update : Binding delete status for V6: = 0

[05/09/14 13:13:20.449 IST 64b4 207] [WCDB] wcdb_sisf_client_update_notify: Notifying SISF

to remove assoc in Foreign

[05/09/14 13:13:20.449 IST 64b5 243] ACCESS-CORE-SM-SYNC-NOTF: [0017.7c2f.b69a, Ca2] Delay

add/update sync of addr for 0017.7c2f.b69a / 0xFE000110

[05/09/14 13:13:49.429 IST 64b6 253] ACCESS-CORE-SM-CLIENT-SPI-NOTF: [0017.7c2f.b69a, Ca2]

Session authz update requested cmd 5, mac 0017.7c2f.b69a, attr-list 0x0 for Client[1]

[05/09/14 13:13:49.430 IST 64b7 253] ACCESS-CORE-SM-CLIENT-SPI-NOTF: [0017.7c2f.b69a, Ca2]

Session authz update request sent to Client[1]

[05/09/14 13:13:49.430 IST 64b8 8151] 0017.7c2f.b69a 1XA: Processing update request from

dot1x. COA type 5

[05/09/14 13:13:49.430 IST 64b9 8151] 0017.7c2f.b69a AAAS: authorization init, uid=280,

context=268

[05/09/14 13:13:49.430 IST 64ba 8151] 0017.7c2f.b69a AAAS: initialised auth request,

uinque id=280, context id = 268, context reqHandle 0xfefc172c

[05/09/14 13:13:49.430 IST 64bb 8151] 0017.7c2f.b69a AAAS: Submitting mac filter request

for user 00177c2fb69a, uniqueId=280 mlist=MACFILTER

[05/09/14 13:13:49.430 IST 64bc 8151] 0017.7c2f.b69a AAAS: auth request sent

[05/09/14 13:13:49.430 IST 64bd 8151] 0017.7c2f.b69a processing COA type 5

was successful

[05/09/14 13:13:49.430 IST 64be 8151] 0017.7c2f.b69a processing COA type 5

was successful

[05/09/14 13:13:49.430 IST 64bf 22] ACCESS-CORE-SM-CLIENT-SPI-NOTF: [0017.7c2f.b69a, Ca2]

Session authz update response received for Client[1]

[05/09/14 13:13:49.430 IST 64c0 211] Parsed CLID MAC Address = 0:23:124:47:182:154

[05/09/14 13:13:49.430 IST 64c1 211] AAA SRV(00000118): process author req

[05/09/14 13:13:49.430 IST 64c2 211] AAA SRV(00000118): Author method=SERVER_GROUP

Zubair_ISE

[05/09/14 13:13:49.430 IST 64c3 211] Parsed CLID MAC Address = 0:23:124:47:182:154

[05/09/14 13:13:49.430 IST 64c4 211] AAA SRV(00000000): process response req

[05/09/14 13:13:49.469 IST 64c5 220] AAA SRV(00000118): protocol reply PASS for

Authorization

[05/09/14 13:13:49.469 IST 64c6 220] AAA SRV(00000118): Return Authorization status=PASS

[05/09/14 13:13:49.469 IST 64c7 8151] 0017.7c2f.b69a AAAS: received response, cid=268

[05/09/14 13:13:49.469 IST 64c8 8151] 0017.7c2f.b69a AAAS: deleting context, cid=268

[05/09/14 13:13:49.469 IST 64c9 8151] 0017.7c2f.b69a Not comparing because the ACLs

have not been sent yet.

[05/09/14 13:13:49.469 IST 64ca 8151] 0017.7c2f.b69a Final flag values are,

epmSendAcl 1, epmSendAclDone 0

[05/09/14 13:13:49.469 IST 64cb 8151] 0017.7c2f.b69a

client incoming attribute size are 77

--More--

[05/09/14 13:13:49.469 IST 64cc 8151] 0017.7c2f.b69a AAAS: mac filter callback status=0

uniqueId=280

[05/09/14 13:13:49.469 IST 64cd 8151] 0017.7c2f.b69a Local Policy: At the start of

apfApplyOverride2. Client State RUN

[05/09/14 13:13:49.469 IST 64ce 8151] 0017.7c2f.b69a Applying new AAA override for

station 0017.7c2f.b69a

[05/09/14 13:13:49.469 IST 64cf 8151] 0017.7c2f.b69a Local Policy: Applying new AAA

override for station

[05/09/14 13:13:49.469 IST 64d0 8151] 0017.7c2f.b69a Override Values: source: 2,

valid_bits: 0x0000, qosLevel: -1 dscp: 0xffffffff, dot1pTag: 0xffffffff, sessionTimeout: -1

[05/09/14 13:13:49.469 IST 64d1 8151] 0017.7c2f.b69a dataAvgC: -1, rTAvgC: -1, dataBurstC:

-1 rTimeBurstC: -1, vlanIfName: , aclName:

[05/09/14 13:13:49.469 IST 64d2 8151] 0017.7c2f.b69a Local Policy: Applying override policy

[05/09/14 13:13:49.469 IST 64d3 8151] 0017.7c2f.b69a Clearing Dhcp state for station ---

[05/09/14 13:13:49.469 IST 64d4 8151] 0017.7c2f.b69a Local Policy: Before Applying WLAN

policy AccessVLAN = 12 and SessionTimeout is 1800 and apfMsTimeout is 1800

[05/09/14 13:13:49.469 IST 64d5 8151] 0017.7c2f.b69a Local Policy:Setting Interface name

e VLAN0012

[05/09/14 13:13:49.469 IST 64d6 8151] 0017.7c2f.b69a Local Policy:Setting local bridging

VLAN name VLAN0012 and VLAN ID 12

[05/09/14 13:13:49.469 IST 64d7 8151] 0017.7c2f.b69a Applying WLAN ACL policies to client

[05/09/14 13:13:49.469 IST 64d8 8151] 0017.7c2f.b69a No Interface ACL used for Wireless

client in WCM(NGWC)

[05/09/14 13:13:49.469 IST 64d9 8151] 0017.7c2f.b69a apfApplyWlanPolicy: Retaining the

ACL recieved in AAA attributes 255 on mobile

[05/09/14 13:13:49.469 IST 64da 8151] 0017.7c2f.b69a Local Policy: After Applying WLAN

policy AccessVLAN = 12 and SessionTimeout is 1800 and apfMsTimeout is 1800

[05/09/14 13:13:49.469 IST 64db 8151] 0017.7c2f.b69a Local Policy: After Applying Site

Override policy AccessVLAN = 12 and SessionTimeout is 1800 and apfMsTimeout is 1800

[05/09/14 13:13:49.469 IST 64dc 8151] 0017.7c2f.b69a Inserting AAA Override struct for mobile

MAC: 0017.7c2f.b69a , source 2

[05/09/14 13:13:49.469 IST 64dd 8151] 0017.7c2f.b69a Inserting new RADIUS override into

chain for station 0017.7c2f.b69a

[05/09/14 13:13:49.469 IST 64de 8151] 0017.7c2f.b69a Override Values: source: 2, valid_bits:

0x0000, qosLevel: -1 dscp: 0xffffffff, dot1pTag: 0xffffffff, sessionTimeout: -1

[05/09/14 13:13:49.469 IST 64df 8151] 0017.7c2f.b69a dataAvgC: -1, rTAvgC: -1, dataBurstC:

-1 rTimeBurstC: -1, vlanIfName: , aclName:

[05/09/14 13:13:49.469 IST 64e0 8151] 0017.7c2f.b69a Local Policy: After ovr check

continuation

[05/09/14 13:13:49.469 IST 64e1 8151] 0017.7c2f.b69a Local Policy: apf_ms_radius_override.c

apfMsSumOverride 447 Returning fail from apfMsSumOverride

[05/09/14 13:13:49.469 IST 64e2 8151] 0017.7c2f.b69a Local Policy: Calling

applyLocalProfilingPolicyAction from Override2

[05/09/14 13:13:49.469 IST 64e3 8151] 0017.7c2f.b69a

**** Inside applyLocalProfilingPolicyAction ****

[05/09/14 13:13:49.469 IST 64e4 8151] 0017.7c2f.b69a *** Client State = RUN instance = 2

instance Name POLICY_PROFILING_L2_AUTH, OverrideEnable = 1 deviceTypeLen=0,

deviceType=(null), userRoleLen=0, userRole=(null)

[05/09/14 13:13:49.469 IST 64e5 8151] 0017.7c2f.b69a Local Profiling Values :

isValidVlan = 0, vlan = 0, isVlanRecdInDelete = 0, isValidSessionTimeout = 0,

sessionTimeout=0, isSessionTORecdInDelete = 0 ProtocolMap = 0 ,applyPolicyAtRun= 0

[05/09/14 13:13:49.469 IST 64e6 8151] 0017.7c2f.b69a ipv4ACL = [],

ipv6ACL = [], inQoS = [unknown], outQoS = [unknown]

[05/09/14 13:13:49.469 IST 64e7 8151] 0017.7c2f.b69a Local Policy: At the End AccessVLAN

= 12 and SessionTimeout is 1800 and apfMsTimeout is 1800

[05/09/14 13:13:49.469 IST 64e8 8151] 0017.7c2f.b69a In >= L2AUTH_COMPLETE for station

0017.7c2f.b69a

[05/09/14 13:13:49.469 IST 64e9 8151] 0017.7c2f.b69a AAAS: creating accounting interim

record using method list Zubair_ISE, passthroughMode 1

[05/09/14 13:13:49.469 IST 64ea 8151] 0017.7c2f.b69a AAAS: initialised accounting interim

request, uid=280 passthrough=1

[05/09/14 13:13:49.469 IST 64eb 8151] 0017.7c2f.b69a AAAS: accounting request sent

[05/09/14 13:13:49.469 IST 64ec 8151] 0017.7c2f.b69a Not Using WMM Compliance code qosCap 00

[05/09/14 13:13:49.469 IST 64ed 8151] 0017.7c2f.b69a In SPI call for >= L2AUTH_COMPLETE

for station 0017.7c2f.b69a

[05/09/14 13:13:49.469 IST 64ee 8151] 0017.7c2f.b69a WCDB_AUTH: Adding opt82 len 0

[05/09/14 13:13:49.469 IST 64ef 8151] 0017.7c2f.b69a WCDB_LLM: prev Mob state 3 curr Mob

State 3 llReq flag 0

[05/09/14 13:13:49.469 IST 64f0 8151] 0017.7c2f.b69a WCDB_CHANGE: auth=RUN(4) vlan 12

radio 0 client_id 0x47ad4000000145 mobility=ExpForeign(3) src_int 0x506c800000000f

dst_int 0x75e18000000143 ackflag 2 reassoc_client 0 llm_notif 0 ip 10.105.135.190

ip_learn_type DHCP

--More--

[05/09/14 13:13:49.469 IST 64f1 8151] 0017.7c2f.b69a apfMsAssoStateInc

[05/09/14 13:13:49.469 IST 64f2 8151] 0017.7c2f.b69a apfPemAddUser2 (apf_policy.c:197)

Changing state for mobile 0017.7c2f.b69a on AP c8f9.f983.4260 from AAA Pending to

Associated

[05/09/14 13:13:49.469 IST 64f3 8151] 0017.7c2f.b69a Reason code 0, Preset 4, AAA cause 1

[05/09/14 13:13:49.469 IST 64f4 8151] 0017.7c2f.b69a Scheduling deletion of Mobile Station:

(callerId: 49) in 1800 seconds

[05/09/14 13:13:49.469 IST 64f5 8151] 0017.7c2f.b69a Ms Timeout = 1800,

Session Timeout = 1800

[05/09/14 13:13:49.469 IST 64f6 207] [WCDB] ==Update event: client (0017.7c2f.b69a)

client id:(0x47ad4000000145) vlan (12->12) global_wlan (15->15) auth_state (RUN->RUN)

mob_st<truncated>

[05/09/14 13:13:49.469 IST 64f7 207] [WCDB] ===intf src/dst

(0x506c800000000f->0x506c800000000f)/(0x75e18000000143->0x75e18000000143) radio/bssid

(0->0)/(c8f9.f983.4260->c8f9.f983.4260) llm_notify (false) addr v4/v6 (<truncated>

[05/09/14 13:13:49.469 IST 64f8 207] [WCDB] wcdb_client_mcast_update_notify: No mcast

action reqd

[05/09/14 13:13:49.469 IST 64f9 207] [WCDB] wcdb_ffcp_wcdb_client_update_notify client

(0017.7c2f.b69a) id 0x47ad4000000145 ffcp update with flags=0x0

[05/09/14 13:15:47.411 IST 650a 8151] 0017.7c2f.b69a Acct-interim update sent for

station 0017.7c2f.b69a

[05/09/14 13:16:38.431 IST 650b 8151] 0017.7c2f.b69a

Client stats update: Time now in sec 1399621598, Last Acct Msg Sent at 1399621547 sec

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

27-May-2014 |

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Surendra BGCisco Wireless Engineering

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات