أستكشاف أخطاء إعادة توجيه الحزم وإصلاحها لتصميم 6500/6880 Instant Access/FEX

خيارات التنزيل

-

ePub (156.3 KB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

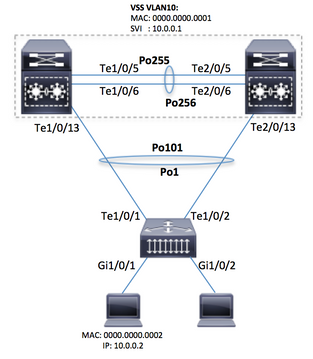

يصف هذا المستند كيفية أستكشاف أخطاء إعادة توجيه الحزم وإصلاحها في شبكة الوصول الفوري من السلسلة Catalyst 6500/6880 Series.

1 - معلومات أساسية

يوصى بأن يكون المستخدم على دراية تامة بالتصميم وتنسيق VNTAG ومنطق إعادة توجيه الحزم للشبكة المستندة إلى الوصول الفوري.

يمكن العثور على معلومات إضافية حول بنية الوصول الفوري لمادة حفازة 6500/6880 للوصول الفوري على:

التقرير الرسمي لحل الوصول الفوري من Cisco Catalyst

تم إجراء جميع التحليلات الإضافية لهذه الطوبولوجيا:

تحذير: يتم تشغيل الخطوات الموضحة هنا فقط في إعداد مختبر أو تحت إشراف مباشر من مهندس Cisco TAC.

لتشغيل بعض الأوامر المقدمة هنا بنجاح، قم بتمكين "الخدمة الداخلية" (الأمر المخفي) على وحدة التحكم Cisco Catalyst 6500/6880 التي تقوم بإلغاء تأمين بعض الأوامر المخفية/TAC المحددة:

6880#configure terminal 6880(config)#service internal

تمكين الوصول الكامل إلى FEX (الخدمة الداخلية مطلوبة) لعدد الدقائق المحدد:

6880#test platform software console fex <fex-id> enable timeout <minutes>

2. أستكشاف أخطاء تدفق الحزم وإصلاحها (وحدة التحكم FEX ->)

في هذا القسم، تدفق الحزمة من واجهة الوصول الفوري / FEX (موسع النسيج) (المضيف المتصل ب gi1/0/1) إلى وحدة التحكم Cisco Catalyst 6500/6880 Series حيث يتم وصف قرار إعادة توجيه الحزمة الأساسية.

2.1. FEX

لتحديد ما إذا تم إستلام الحزم على واجهة مدخل FEX (Gi1/0/1)، يمكن إستخدام هذه الطرق:

2.1.1. عدادات الواجهة

قم بإنشاء عدد الحزم والتحقق من ظهور الحزم على FEX:

6880#show int gi101/1/0/1 | in packets input

101 packets input, 151894 bytes, 0 no buffer

6880#show counters interface gi101/1/0/1 delta | in InPackets|InUcastPkts|InMcastPkts

1. InPackets = 104

3. InUcastPkts = 102

4. InMcastPkts = 2

ملاحظة: استنادا إلى التصميم، يكون جدول عناوين MAC الموجود على FEX فارغا دائما حيث يحدث تعلم MAC فقط على وحدة التحكم.

2.1.2. التقاط الحزمة

إن يتطلب هو أن على قبض ربط من FEX أن يتحرى أكثر، فسحة بين دعامتين جلسة يستطيع كنت شكلت مباشرة على FEX (لذلك أن ربط جواب طبقت على FEX نفسه). المتطلب رئيسي أن فسحة بين دعامتين غاية ربطت إلى ال نفسه FEX بما أن فسحة بين دعامتين مصدر:

6880#attach fex 101 Attach FEX:101 ip:192.168.1.101 Trying 192.168.1.101 ... Open User Access Verification Password: cisco FEX-101>enable Password: cisco FEX-101#conf t FEX-101(config)#monitor session 1 source interface gi1/0/1 FEX-101(config)#monitor session 1 destination interface gi1/0/2

هذا تشكيل مختلف من سيناريو في أي ربط شكلت التقاط (أن يكون، فسحة بين دعامتين جلسة) مباشرة على 6880 بهذه الطريقة:

6880#configure terminal 6880(config)#monitor session 1 source interface gi101/1/0/1 6880(config)#monitor session 1 destination interface gi101/1/0/2

عندما يشكل التقاط الحزمة على FEX، يحدث النسخ المتماثل للحزم أيضا على FEX نفسه ويتم ملاحظة الحزم على منفذ الوجهة إذا كان هناك مشكلة اتصال بين FEX ووحدة التحكم. إذا تم تكوين التقاط الحزمة مباشرة على 6880 (راجع المثال الثاني)، فيحدث النسخ المتماثل للحزم على وحدة التحكم نفسها، وربما يؤدي إلى تحليل غير صحيح إذا كانت هناك مشاكل في الاتصال بين وحدة التحكم و FEX. يستعمل هذا نهج، فسحة بين دعامتين غاية يستطيع كنت ربطت إلى أي ميناء / FEX).

يمكن تأكيد هذا الإجراء من خلال التحقق من عدادات فسحة بين دعامتين للنسخ المتماثل على 6880 في كلا السيناريوهين.

فسحة بين دعامتين جلسة يشكل مباشرة على FEX - كل عدادات تساوي 0:

6880#clear platform hardware capacity rewrite-engine counter Clear rewrite-engine counter for both switches [confirm] 6880#sh platform hardware capacity rewrite-engine performance | in SPAN RX 1/5 0 0x210 SPAN RX 0 0 0 1/5 0 0x211 SPAN RX 1 0 0 (...)

فسحة بين دعامتين جلسة يشكل مباشرة على جهاز تحكم - قارن يرادف عدد من يكرر ربط. يحدث النسخ على وحدة التحكم بالمدخل التي لا يجب أن تنتمي إلى هيكل VSS النشط. (مثال: الهيكل 2 / الوحدة 5).

6880#clear platform hardware capacity rewrite-engine counter Clear rewrite-engine counter for both switches [confirm] 6880#sh platform hardware capacity rewrite-engine performance | in SPAN RX (...> 2/5 0 0x211 SPAN RX 1 0 0 2/5 1 0x210 SPAN RX 0 0 0 2/5 1 0x211 SPAN RX 1 0 0 2/5 2 0x210 SPAN RX 0 102 0 (...)

2.1.3. إعادة توجيه الحزمة إلى وحدة المعالجة المركزية FEX.

أسلوب بديل للفسحة بين دعامتين يقدم في نقطة 2 أن يعيد توجيه ربط إلى FEX cpu. قم بإنشاء قائمة تحكم في الوصول (ACL) باستخدام بيان السجل وإرفاقها على واجهة الدخول (في السيناريو الخاص بنا: gi1/0/1) وشغل تصحيح الأخطاء لالتقاط هذه الحزم. وهذا يسمح أيضا بجمع تفاصيل إضافية حول قرار إعادة توجيه الحزمة في FEX.

ملاحظة: يمكن أن يتسبب تصحيح الأخطاء هذا في ظهور حالة وحدة المعالجة المركزية (CPU) عالية على محول وحدة التحكم أيضا في حالة وجود عدد كبير من الحزم.

ملاحظة: في حالة وجود مكدس من محولات الوصول الفوري، يلزم تشغيل تصحيح الأخطاء على المحول المحلي إلى المنفذ المراقب. قم بتسجيل الدخول إلى المحول الآخر في مكدس عن طريق تشغيل الأمر 'session حيث يماثل switch-no رقم المحول (على سبيل المثال، للواجهة gi2/0/1، switch-no هو 2؛ للواجهة 5/0/11، switch-no هو 5، وما إلى ذلك).

6880#attach fex 101 Attach FEX:101 ip:192.168.1.101 Trying 192.168.1.101 ... Open User Access Verification Password: cisco FEX-101>en Password: cisco FEX-101#conf t FEX-101(config)#access-list 100 permit ip host 10.0.0.2 host 10.0.0.1 log FEX-101(config)#access-list 100 permit ip any any FEX-101(config)#int gi1/0/1 FEX-101(config-if)#ip access-group 100 in ! FEX-101#debug platform cpu-queues logging-q

عندما يتم إنشاء الحزمة بواسطة المضيف، تتم إضافة المعلومات إلى المخزن المؤقت للتسجيل الذي يوفر خصائص الحزمة (على سبيل المثال، عنوان MAC المصدر والوجهة، عناوين IP المصدر والوجهة)، وتفريغ الحزمة، وخصائص الحزمة الداخلية.

Jun 7 14:05:23.059: Pak recvd on LOGGING-Q: Local Port Fwding L3If: L2If:GigabitEthernet1/0/1 DI:0x1E19, LT:7, Vlan:10 SrcGPN:1, SrcGID:1, ACLLogIdx:0x1, MacDA:0000.0000.0001, MacSA: 0000.0000.0002 IP_SA:10.0.0.2 IP_DA:10.0.0.1 IP_Proto:1 (FEX-101) TPFFD:F3800001_000A400A_01A00076-00011E19_5F5F0000_00002001 (FEX-101) (FEX-101) Jun 7 14:05:23.059: Raw FEX packet Dump: (FEX-101) Jun 7 14:05:23.059: 00 00 00 00 00 01 00 00 00 00 (FEX-101) Jun 7 14:05:23.059: 00 02 08 00 45 00 00 64 04 D3 (FEX-101) Jun 7 14:05:23.059: 00 00 FF 01 A2 C3 0A 00 00 02 (FEX-101) Jun 7 14:05:23.059: 0A 00 00 01 08 00 42 9D 00 13 (FEX-101) Jun 7 14:05:23.062: 00 00 00 00 00 00 38 96 03 04 (FEX-101)

للتحقق من القرار المعاد توجيهه، قم بتشغيل هذا التحقق (بناء على DI - فهرس الوجهة المتوفر في هذا السجل، حيث ST1 و ST2 يرادف منافذ المكدس و Te1/0/1 و Te1/0/2 هي وصلات تنتمي إلى قناة المنفذ):

FEX-101#show platform port-asic dest-map index 0x1E19 Ports: Te1/0/1 St1 Te1/0/2 St2

لتحديد المنفذ الذي يتم إستخدامه من قناة المنفذ تجاه وحدة التحكم (يتم تأكيد رقمه بواسطة الأمر الجاري تشغيله 'show etherChannel summary')، أستخدم هذا النهج. (هذا المثال لحزم IP، في حالة عدم إستخدام IP، يتم إستخدام عناوين MAC):

FEX-101#show etherchannel load-balance

EtherChannel Load-Balancing Configuration:

src-dst-ip

EtherChannel Load-Balancing Addresses Used Per-Protocol:

Non-IP: Source XOR Destination MAC address

IPv4: Source XOR Destination IP address

IPv6: Source XOR Destination IP address

!

FEX-101#test etherchannel load-balance interface po1 ip 10.0.0.2 10.0.0.1

Would select Te1/0/2 of Po1

الربط أن يكون أرسلت إلى الجهاز تحكم يتلقى VNTAG يضيف أن يعكس المدخل قارن. لتحديد هذه القيمة، اتبع هذا النهج (أستخدم VIF+1 للواجهة gi1/0/1):

FEX-101#show platform fex ucast-entries vif sw_idb portname GPN handle res_index ==== ========== ====================== ==== ========= ========= 1 0x5CAC278 GigabitEthernet1/0/1 1 0x5 0x30F0000

2-2 جهاز التحكم

عندما تصل الحزمة إلى وحدة التحكم، فإنها تتم معالجتها أكثر بواسطة محرك إعادة توجيه المدخل الذي يتخذ قرارا إضافيا فيما يتعلق بما يجب القيام به مع الحزمة.

على سبيل المثال، استنادا إلى التحليل الوارد في النقطة 2.1، تترك الحزمة FEX عبر الواجهة TE1/0/2. لتحديد واجهة وحدة التحكم المتصلة على الطرف الآخر، أستخدم هذا الأمر:

6880#show fex infra | in FEX Uplink|FLGS

FLGS:

Te1/5/13, FLGS: 0x3F

FEX Uplink: Te1/0/1

Te2/5/13, FLGS: 0x1F

FEX Uplink: Te1/0/2

إستلمت الربط على ميناء TE2/5/13، لذلك، هذا تدقيق يمكن:

2-2-1 جدول عناوين MAC

عندما يتم إستلام الحزمة على وحدة التحكم، يحدث تعلم عنوان MAC ويتم تعلم عنوان MAC للمضيف على جميع الوحدات النمطية (هذا يعرض مثالا واحدا فقط من المشرف النشط):

6880#show mac address-table interface gi101/1/0/1

Legend: * - primary entry

age - seconds since last seen

n/a - not available

S - secure entry

R - router's gateway mac address entry

D - Duplicate mac address entry

Displaying entries from active supervisor:

vlan mac address type learn age ports

----+----+---------------+-------+-----+----------+-----------------------------

* 10 0000.0000.0002 dynamic Yes 10 Gi101/1/0/1

(...)

2-2-2 التقاط الحزمة

كما هو موضح في النقطة 2.1.2، يتم تكوين التقاط الحزمة أيضا على وحدة التحكم بهذه الطريقة:

6880#configure terminal 6880(config)#monitor session 1 source interface gi101/1/0/1 6880(config)#monitor session 1 destination interface gi101/1/0/2

إذا كانت الحزم مرئية على الواجهة الوجهة، فقد تم إرسال الحزمة بنجاح من FEX إلى وحدة التحكم.

in addition to قياسي فسحة بين دعامتين جلسة، ربط داخلي يستطيع كنت شكلت التقاط أن يكون قبض إلى الربط يكون إلى المصد داخلي:

6880(config)#monitor session 1 type capture 6880(config-mon-capture)#source interface gi101/1/0/1 ! 6880#monitor capture start %SPAN-SW1-5-PKTCAP_START: Packet capture session 1 started 6880#show monitor capture buffer 1 IP: s=10.0.0.2 , d=10.0.0.1, len 100 2 IP: s=10.0.0.2 , d=10.0.0.1, len 100 3 IP: s=10.0.0.2 , d=10.0.0.1, len 100 4 IP: s=10.0.0.2 , d=10.0.0.1, len 100 (...)

لمزيد من المعلومات حول هذه الميزة، ارجع إلى: محلل البروتوكول الصغير

2-2-3 ELAM

على مادة حفازة 6500/6880 sery، هناك مدمج داخلي ربط التقاط أن يوفر المزيد من الرؤى في ربط forwarding قرار أن يكون أخذت بواسطة جهاز تحكم على الربط.

ملاحظة: يمكن العثور على مزيد من المعلومات حول ELAM الصالحة ل 6500/SUP2T، بالإضافة إلى 6880 في: محولات Catalyst 6500 Series مع Supervisor Engine 2T ELAM الإجراء

عندما قبض الربط، الربط مصدر من الربط (أن يكون، إن هو يشير بشكل صحيح إلى قارن FEX أي يكون أنجزت بناء على VIF يخطط)، وموقع من حيث الربط يكون أرسلت حددت.

في هذا المثال، يتم إستلام الحزمة على هيكل VSS الاحتياطي:

عند تسجيل الدخول أولا،

6880#remote login standby Trying Switch ... Entering CONSOLE for Switch Type "^C^C^C" to end this session User Access Verification Password: 6880-sdby#^e Standby console enabled

قم بتشغيل ELAM:

6880-sdby#show platform capture elam asic eureka slot 5 Assigned asic_desc=eu50 6880-sdby#show platform capture elam trigger master eu50 dbus dbi ingress ipv4 if ip_sa = 10.0.0.2 6880-sdby#show platform capture elam start cap_commands: Default ELAM RBI PB1 added to list

عندما يتم إرسال الحزم من المضيف وعندما تصل إلى محرك إعادة التوجيه (في حالتنا هذه هي EU50 on chassis-2)، يتم تشغيل الالتقاط ونحصل على عدد من البيانات&colon؛

6880-sdby#sh platform capture elam status ELAM Mode: local ID# Role ASIC Slot Inst Ver ELAM Status ----- ---- ------- ---- ---- --- --------- ------ eu50 M EUREKA 5 0 1.3 DBI_ING Capture Completed eu50 s EUREKA 5 0 1.3 RBI_PB1 Capture Completed ID# ELAM Trigger ----- --------- ---------- eu50 DBI_ING FORMAT=IP L3_PROTOCOL=IPV4 IP_SA = 10.0.0.2 eu50 RBI_PB1 TRIG=1 ! 6880-sdby#show platform capture elam data | in IP_SA|IP_DA|SMAC|DMAC|SRC_INDEX|DEST_INDEX|data DBUS data: SRC_INDEX ....................... [19] = 0x2000 [Po101[Te1/5/13,Te2/5/13],Gi101/1/0/1] DEST_INDEX ...................... [19] = 0xC [Te1/1/13] DMAC ............................ = 0000.0000.0001 SMAC ............................ = 0000.0000.0002 IP_SA ........................... = 10.0.0.2 IP_DA ........................... = 10.0.0.1 RBUS data: DEST_INDEX ...................... [19] = 0x380 [Switch/Router]

استنادا إلى إخراج الالتقاط، تم إستلام الحزمة التي تحتوي على عناوين MAC/IP (كما هو موضح) على Gi101/1/0/1 (حقل DBUS src_index) على FEX وتم تمريرها إلى وحدة التحكم عبر Po101 التي تم تكوينها على وحدة التحكم. القرار هو إعادة توجيه هذه الحزمة إلى وحدة المعالجة المركزية VSS (rbus dest_index field).

ملاحظة: ما يتم تعيينه بين VIF وفهرس المصدر يتم تنفيذه بواسطة مدير VNTAG ويمكن فحصه (في هذه الحالة، تم إستخدام VIF=1 عند تمرير إطار البث الأحادي من المنفذ Gi1/0/1 على FEX؛ الحالة التشغيلية هي دائما 2، يمكن أن يكون النوع unicast أو multicast):

6880#test platform software switch virtual vntag_mgr vif-map vif 1 detail VIF INFO: VIF# 1 Type UNICAST VIF LTL# 2000 OperStatus # 2

أستكشاف أخطاء تدفق الحزم وإصلاحها (وحدة التحكم -> FEX)

في هذا قسم، ربط تدفق من جهاز تحكم cisco مادة حفازة 6500/6880 sery forwarding محرك، up to Instant Access / FEX (بناء موسع) قارن يصف.

3-1 جهاز التحكم

3.1.1. التقاط الحزمة

لتحديد ما إذا كان قد تم إسترداد الحزمة بنجاح بواسطة المحول Catalyst 6500/6880 switch، فإنه يتم إستخدام الطرق القياسية لاستكشاف أخطاء المحولات المستقلة/VSS وإصلاحها. تتضمن هذا طريقة التقاط ربط (فسحة بين دعامتين جلسة، وهكذا). تم العثور على مزيد من المعلومات حول هذه الأدوات على:

فسحة بين دعامتين، RSPAN و ERSPAN

3-1-2 ELAM

لتحديد ما إذا كان القرار الخاص بالحزمة التي سيتم إعادة توجيهها هو إرسالها إلى FEX باستخدام معرف VIF صالح، يتم تنفيذ التقاط الحزمة على وحدة التحكم لمحرك إعادة التوجيه عند الدخول (أي محرك إعادة التوجيه الذي يعالج الواجهة التي تم تلقي الحزمة عليها).

يمكن العثور على مزيد من المعلومات حول ELAM الصالحة ل 6500/SUP2T، بالإضافة إلى 6880 في:

محولات Catalyst 6500 Series مع Supervisor Engine 2T ELAM الإجراء

في هذا المثال، هذا هو تكوين ELAM الصحيح. (يتم إستخدام الكلمة الأساسية 'shim' في المشغل عندما يتم إنشاء الحزمة من وحدة المعالجة المركزية؛ بالنسبة لحركة مرور النقل لا يتم إستخدام هذه الكلمة الأساسية):

6880#show platform capture elam asic eureka slot 5 6880#show platform capture elam trigger master eu50 dbus dbi ingress shim ipv4 if ip_sa = 10.0.0.1 ip_da=10.0.0.2 6880#sh platform capture elam start 6880#sh platform capture elam status ELAM Mode: local ID# Role ASIC Slot Inst Ver ELAM Status ----- ---- ------- ---- ---- --- --------- ------ eu50 M EUREKA 5 0 1.3 DBI_ING Capture Completed eu50 s EUREKA 5 0 1.3 RBI_PB1 Capture Completed ID# ELAM Trigger ----- --------- ---------- eu50 DBI_ING FORMAT=OTHERS SHIM_ETYPE=E8_SHIM_ETYPE ETYPE=IPV4_ETYPE IP_SA = 10.0.0.1 IP_DA=10.0.0.2 eu50 RBI_PB1 TRIG=1

هذه هي النتيجة الملتقطة:

6880#show platform capture elam data | in IP_SA|IP_DA|SMAC|DMAC|SRC_INDEX|DEST_INDEX|data DBUS data: SRC_INDEX ....................... [19] = 0x380 [Switch/Router,Po255[Te2/5/1,Te2/5/5,Te2/5/6]] DEST_INDEX ...................... [19] = 0x0 [Te1/1/1] DMAC ............................ = 0000.0000.0002 SMAC ............................ = 0000.0000.0001 IP_SA ........................... = 10.0.0.1 IP_DA ........................... = 10.0.0.2 IP_DATA [224] RBUS data: DEST_INDEX ...................... [19] = 0x2000 [Po101[Te1/5/13,Te2/5/13],Gi101/1/0/1]

تم تلقي الحزمة من وحدة المعالجة المركزية (المحول/الموجه إدخال ل DBUS src_index) والقرار الأمامي هو إرسالها عبر Po101 (وهو قناة المنفذ التي تتصل بوحدة التحكم مع FEX) ثم من خلال الواجهة gi1/0/1 على FEX101.

يمكن التحقق من معرف VIF المستخدم في هذه الحالة من خلال الأمر، حيث يتم أخذ قيمة LTL من حقل DEST_INDEX:

6880#test platform software switch virtual vntag_mgr vif-map ltl 0x2000 detail VIF INFO: VIF# 1 Type UNICAST VIF LTL# 2000 OperStatus # 2

لأن واجهة الخروج على وحدة التحكم هي port-channel، يمكن تنفيذ هذه الأوامر لتحديد أي إرتباط مادي يتم إستخدامه.

6880#show etherchannel load-balance

EtherChannel Load-Balancing Configuration:

src-dst-ip enhanced

mpls label-ip

EtherChannel Load-Balancing Mode on FEX Modules:

src-dst-ip

EtherChannel Load-Balancing Addresses Used Per-Protocol:

Non-IP: Source XOR Destination MAC address

IPv4: Source XOR Destination IP address

IPv6: Source XOR Destination IP address

MPLS: Label or IP

!

6880#test etherchannel load-balance interface po101 ip 10.0.0.1 10.0.0.2

Computed RBH: 0x3

Would select Te1/5/13 of Po101

3.2. FEX

أساليب أستكشاف أخطاء FEX وإصلاحها لسيناريو يتم فيه تلقي حزمة من وحدة التحكم ويتم إرسالها إلى واجهة مضيف FEX لتطابق الحزم المقدمة في القسم 2. والاختلافات الوحيدة التي تم ذكرها مرتبطة بوحدة المعالجة المركزية ل 2.1.3 - إعادة توجيه الحزمة إلى FEX.

3.2.1. إعادة توجيه الحزمة إلى وحدة المعالجة المركزية FEX.

يرجى الرجوع إلى الفرع 2-1-3 للحصول على شرح تفصيلي لهذا النهج.

في هذا المثال، لالتقاط حزمة يتم استقبالها من وحدة التحكم، يتم إجراء هذا التكوين على FEX (يتم إرفاق قائمة التحكم في الوصول بواجهة واحدة إذا تم تعريف الواجهة أولا بشكل صحيح كما هو موضح في النقطة 3.1.2).

6880#attach fex 101 Attach FEX:101 ip:192.168.1.101 Trying 192.168.1.101 ... Open User Access Verification Password: cisco FEX-101>en Password: cisco FEX-101#conf t Enter configuration commands, one per line. End with CNTL/Z. FEX-101(config)#access-list 100 permit ip host 10.0.0.1 host 10.0.0.2 log FEX-101(config)#access-list 100 permit ip any any FEX-101(config)#int te1/0/1 FEX-101(config-if)#ip access-group 100 in FEX-101(config-if)#int te1/0/2 FEX-101(config-if)#ip access-group 100 in FEX-101#debug platform cpu-queues logging-q debug platform cpu-queue logging-q debugging is on

ملاحظة: في حالة وجود مكدس من محولات الوصول الفوري، يتم تشغيل تصحيح الأخطاء على المحول الذي يحتوي على وصلة بوحدة التحكم. قم بتسجيل الدخول إلى محول آخر في مكدس عن طريق تشغيل الأمر 'session حيث يماثل switch-no رقم المحول (على سبيل المثال، لواجهة gi2/0/1، switch-no هو 2، لواجهة 5/0/11، switch-no هو 5، وهكذا).

عندما يتم إرسال الحزمة من وحدة التحكم بنجاح إلى FEX، يتم إنشاء هذه المعلومات في syslog:

Pak recvd on LOGGING-Q: Local Port Fwding L3If: L2If:TenGigabitEthernet1/0/1 DI:0x1F2A, LT:0, Vlan:10 SrcGPN:456, SrcGID:456, ACLLogIdx:0x1, MacDA:0000.0000.0002, MacSA: 0000.0000.0001 Non (IPv4/IPv6/ARP/RARP) TPFFD:F38001C8_000A400A_01A00080-00011F2A_F5F50000_00002BFD Jun 7 15:37:24.482: Raw FEX packet Dump: Jun 7 15:37:24.482: 00 00 00 00 00 02 00 00 00 00 Jun 7 15:37:24.482: 00 01 89 26 80 01 0B FD 81 00 Jun 7 15:37:24.482: 00 0A 08 00 45 00 00 64 76 87 Jun 7 15:37:24.482: 00 00 FF 01 31 0F 0A 00 00 01 Jun 7 15:37:24.482: 0A 00 00 02 08 00 A9 FF 00 12

12-بت (مع قيمها السداسية العشرية المقابلة، ارجع إلى تنسيق حزمة VNTAG في ورقة الوصول الفوري البيضاء) ترادف قيمة VIF الوجهة التي تم تمريرها في الحزمة، نفسها. تتم الإشارة إلى هذه القيمة (التي تم تغييرها إلى فاصلة عشرية) بشكل إضافي مع نقطة الخروج على FEX.

يتم إستخدام هذا الأمر لتحديد نقطة الخروج: هذا يأخذ VIF للبث الأحادي بعين الاعتبار (راجع الملاحظة في النقطة 2.2.3 المتعلقة بإدارة VNTAG).

FEX-101#sh platform fex ucast-entries vif sw_idb portname GPN handle res_index ==== ========== ====================== ==== ========= ========= 1 0x5CAC278 GigabitEthernet1/0/1 1 0x5 0x30F0000 2 0x5CAE2E0 GigabitEthernet1/0/2 2 0x6 0x30F0000

(...)

بالنسبة لحركة مرور البث المتعدد، فإن المنطق:

1) تحديد مجموعة واجهات الخروج لمعرف فئة المورد (VIF) للبث المتعدد المحدد.

FEX-101#sh platform fex mcast-entries (...) Entry : 2 ================= Mcast VIF = 3072 : destid = 0x23DF : handle = 0x37 : result_index = 0x4D DestId 23DF details with GPN list index next flags cmi #GPN GPN 0x23DF 0xFFFF 0x00 0x0000 3 1 2 464 (...)

في هذا المثال، بالنسبة VIF=3072، تم إختيار ثلاثة (3) واجهات مخرج باستخدام أرقام GPN الداخلية: 1، 2 و 464. in order to ترجمت هذا داخلي GPN ميناء رقم إلى قارن طبيعي، هذا أمر يستطيع كنت استعملت:

FEX-101#show platform pm if-numbers interface gid gpn lpn port slot unit slun port-type lpn-idb gpn-idb ---------------------------------------------------------------------- Gi1/0/1 1 1 1 0/2 1 1 1 local Yes Yes Gi1/0/2 2 2 2 0/1 1 2 2 local Yes Yes (...) Po2 464 464 0 16/0 9 2 2 local No No

تعني هذه المخرجات أن الحزم التي يتم استقبالها مع غاية متعددة البث VIF تساوي 3072، تتم إعادة توجيهها إلى الواجهات: gi1/0/1، gi1/0/2 و port-channel 2.

4 - ملخص

في حال وجود أي مشاكل متعلقة بالمعيار FEX، يتم تجميع مخرجات الأوامر هذه وإضافتها إلى حالة مركز المساعدة الفنية عند فتحها:

6880#show tech-support 6880#show tech-support fex infra 6880#attach fex <fex-id> Password: cisco FEX-101>en Password: cisco FEX-101#show tech-support

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

12-May-2022 |

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Mariusz KazmierskiPrincipal Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات