تكوين SNMP واستكشاف أخطائه وإصلاحها في SWA

خيارات التنزيل

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند خطوات أستكشاف أخطاء بروتوكول مراقبة الشبكة البسيط (SNMP) وإصلاحها في جهاز ويب الآمن (SWA).

المتطلبات الأساسية

المتطلبات

توصي Cisco بمعرفة الموضوعات التالية:

- الوصول إلى واجهة سطر الأوامر (CLI) من SWA

- الوصول الإداري إلى جمعية المرأة

- معرفة أساسية ب SNMP

المكونات المستخدمة

لا يقتصر هذا المستند على إصدارات برامج ومكونات مادية معينة.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

كيفية عمل SNMP

SNMP هو بروتوكول إتصالات طبقة التطبيق الذي يسمح لأجهزة الشبكة بتبادل معلومات الإدارة بين هذه الأنظمة ومع الأجهزة الأخرى خارج الشبكة.

من خلال SNMP، يمكن لمسؤولي الشبكات إدارة أداء الشبكة واكتشاف مشاكل الشبكات وحلها، والتخطيط لزيادة حجم الشبكة.

تجعل بروتوكول SNMP مراقبة الشبكة أكثر تكلفة وتسمح لشبكتك بأن تكون أكثر موثوقية. (لمزيد من المعلومات حول بروتوكول SNMP، راجع RFCs 1065 و 1066 و 1067.)

تتألف الشبكة التي يديرها SNMP من مدير وعملاء وأجهزة مدارة.

- يوفر المدير الواجهة بين مدير الشبكة البشرية ونظام الإدارة.

- يوفر الوكيل الواجهة بين المدير والجهاز الذي تتم إدارته.

- تقوم أنظمة الإدارة بتنفيذ معظم عمليات الإدارة وتوفر الجزء الأكبر من موارد الذاكرة المستخدمة لإدارة الشبكة.

يوجد عامل على كل جهاز تتم إدارته يترجم بيانات معلومات الإدارة المحلية (مثل معلومات الأداء أو الأحداث ومعلومات الخطأ) التي تم العثور عليها في فخاخ البرامج، إلى نموذج يمكن قراءته لنظام الإدارة.

يلتقط عميل SNMP البيانات من قاعدة معلومات الإدارة (MIB) (معلمات الجهاز ومستودعات بيانات الشبكة) أو من إختبارات الخطأ أو التغيير.

MIB

قاعدة معلومات الإدارة هي بنية بيانات تصف عناصر شبكة SNMP كقائمة بكائنات البيانات. يجب أن يقوم مدير SNMP بتجميع ملف قاعدة معلومات الإدارة لكل نوع من أنواع الأجهزة في الشبكة لمراقبة أجهزة SNMP.

يستخدم المدير والعميل قاعدة معلومات الإدارة (MIB) ومجموعة صغيرة نسبيا من الأوامر لتبادل المعلومات. وتنظم قاعدة معلومات الإدارة في شكل شجرة مع تمثيل متغيرات منفردة كأوراق على الأغصان.

يتم إستخدام علامة رقمية طويلة أو معرف كائن (OID) لتمييز كل متغير بشكل فريد في قاعدة معلومات الإدارة وفي رسائل SNMP. تقوم قاعدة معلومات الإدارة (MIB) بإقران كل معرف فريد (OID) بتسمية قابلة للقراءة ومعلمات أخرى متنوعة متعلقة بالكائن. ثم تعمل قاعدة معلومات الإدارة كقاموس بيانات أو كتيب تعليمات يتم إستخدامه لتجميع رسائل SNMP وتفسيرها.

عندما يريد مدير SNMP معرفة قيمة الكائن، مثل حالة نقطة الإنذار، اسم النظام، أو وقت تشغيل العنصر، فإنه يقوم بتجميع حزمة GET التي تتضمن معرف الكائن لكل كائن محل اهتمام. يتلقى العنصر الطلب ويبحث عن كل OID في دفتر التعليمات البرمجية الخاص به (MIB). إذا تم العثور على معرف الكائن (تتم إدارة الكائن بواسطة العنصر)، يتم تجميع حزمة إستجابة وإرسالها مع القيمة الحالية للكائن المضمن. إذا لم يتم العثور على معرف الكائن (OID)، يتم إرسال إستجابة خطأ خاصة تعرف الكائن غير المدار.

رسائل تنبيه SNMP

تمكن إختبارات SNMP الوكيل من إعلام محطة الإدارة بالأحداث المهمة عبر رسالة SNMP غير المرغوب فيها. يعمل كل من SNMPv1 و SNMPv2c، بالإضافة إلى قاعدة معلومات الإدارة (MIB) المرتبطة، على تشجيع الإعلام الموجه عبر التصفيات.

تتمثل الفكرة وراء الإعلام الموجه بواسطة الملائمة في أنه إذا كان المدير مسؤولا عن عدد كبير من الأجهزة، وكان كل جهاز يحتوي على عدد كبير من الكائنات، فمن غير العملي أن يقوم المدير باستطلاع المعلومات أو طلبها من كل كائن على كل جهاز.

الحل هو أن يقوم كل عميل على الجهاز المدار بإعلام المدير دون طلب. ويقوم بذلك من خلال إرسال رسالة تعرف باسم مصيدة الحدث.

بعد أن يستلم المدير الحدث، يعرضه المدير ويمكن أن يختار إتخاذ إجراء بناء على الحدث. على سبيل المثال، يمكن أن يستعرض المدير العميل مباشرة أو يستعرض عملاء الأجهزة الأخرى المقترنة لفهم الحدث بشكل أفضل.

يمكن أن يؤدي الإعلام الموجه عبر الكمين إلى تحقيق معدلات توفير كبيرة في موارد الشبكة والوكيل من خلال التخلص من الحاجة إلى طلبات SNMP تافهة. بيد أنه من غير الممكن إلغاء إستطلاعات SNMP بالكامل.

يلزم توفر طلبات SNMP لتغييرات الاكتشاف والمخطط. بالإضافة إلى ذلك، لا يمكن أن يرسل عامل الجهاز المدار مصيدة، إذا كان قد تعرض الجهاز لانقطاع خطير عن العمل.

يتم تحديد ملائمات SNMPv1 في RFC 1157، مع الحقول التالية:

-

المؤسسة: يحدد نوع الكائن المدار الذي يولد الملائمة.

-

عنوان العامل: يوفر عنوان الكائن المدار الذي يولد الملائمة.

-

نوع الملائمة العامة: يشير إلى واحد من عدد من أنواع الملائمة العامة.

-

شفرة الملائمة المحددة: تشير إلى واحد من عدد من شفرات الملائمة المحددة.

-

الطابع الزمني: يوفر مقدار الوقت الذي انقضى بين آخر إعادة تهيئة للشبكة وإنشاء الملائمة.

-

روابط المتغيرات:حقل البيانات للملائمة التي تحتوي على PDU. يربط كل ربط متغير مثيل كائن MIB معين بقيمته الحالية.

SNMPv3

يدعم SNMPv3 معرف محرك SNMP، حيث يحدد بشكل فريد كل كيان SNMP. يمكن أن يحدث تعارض إذا كان هناك وحدتان لبروتوكول SNMP لديهما معرفات EngineID مكررة.

يتم إستخدام EngineID لإنشاء المفتاح للرسائل المصدق عليها. (لمزيد من المعلومات حول SNMPv3، راجع RFCs 2571-2575).

لا يزال العديد من منتجات SNMP كما هي بشكل أساسي تحت الإصدار الثالث من بروتوكول SNMP ولكن يتم تعزيزها من خلال هذه الميزات الجديدة:

- الأمان

- المصادقة

- الخصوصية

- إدارة

- التحكم في الوصول والتفويض

- السياقات المنطقية

- تسمية الكيانات والهويات والمعلومات

- الأشخاص والسياسات

- أسماء المستخدمين وإدارة المفاتيح

- وجهات الإعلامات وعلاقات الوكيل

- التهيئة عن بعد عبر عمليات SNMP

تأتي نماذج أمان SNMPv3 بشكل أساسي في شكلين: المصادقة والتشفير:

- يتم إستخدام المصادقة لضمان أن المستلم المقصود فقط يقرأ الملائمات. مع إنشاء الرسائل، يتم منحها مفتاح خاص استنادا إلى EngineID للكيان. تتم مشاركة المفتاح مع المستلم المقصود ويتم إستخدامه لاستلام الرسالة.

- التشفير، تقوم الخصوصية بتشفير حمولة رسالة SNMP لضمان عدم قدرة المستخدمين غير المصرح لهم على قراءتها. أي فخاخ يتم اعتراضها وتكون مليئة بأحرف مغربلة وغير قابلة للقراءة. تكون الخصوصية مفيدة بشكل خاص في التطبيقات التي يجب فيها توجيه رسائل SNMP عبر الإنترنت.

هناك ثلاثة مستويات أمان في مجموعة SNMP:

- noAuthnoPriv - الاتصال دون المصادقة والخصوصية.

- AuthNoPriv - الاتصال بالمصادقة وبدون الخصوصية. البروتوكولات المستخدمة للمصادقة هي خوارزمية ملخص الرسالة 5 (MD5) وخوارزمية التجزئة الآمنة (SHA).

- AuthPriv - الاتصال بالمصادقة والخصوصية. البروتوكولات المستخدمة للمصادقة هي MD5 و SHA، ويمكن إستخدام بروتوكولات معيار تشفير البيانات (DES) ومعيار التشفير المتقدم (AES) للخصوصية.

SNMP في SWA

يدعم نظام التشغيل AsyncOS مراقبة حالة النظام عبر بروتوكول SNMP.

يرجى الملاحظة:

-

افتراضي SNMPisoffby.

-

لم يتم تنفيذ عمليات SNMPset (التكوين).

-

يدعم AsyncOS الإصدارات 1 و 2 و 3 من بروتوكول إدارة شبكة الاتصال البسيط.

-

تعد مصادقة الرسائل وتشفيرها إلزاميين عند تمكين SNMPv3. يجب أن تكون عبارات المرور للمصادقة والتشفير مختلفة.

-

يمكن أن تكون خوارزمية التشفير AES (مستحسنة) أو DES.

-

يمكن أن تكون خوارزمية المصادقة SHA-1 (مستحسن) أو MD5.

-

يقوم الأمر nmpconfig "بتذكر" عبارات المرور الخاصة بك في المرة التالية التي تقوم فيها بتشغيل الأمر.

-

بالنسبة لإصدارات AsyncOS قبل 15.0، يكون اسم مستخدم SNMPv3: V3get.

- بالنسبة للإصدار 15.0 من AsyncOS والإصدارات الأحدث، اسم مستخدم DefaultSNMPv3 هو: v3get. كمسؤول، يمكنك إختيار أي اسم مستخدم آخر.

إذا كنت تستخدم فقط SNMPv1 أو SNMPv2، فيجب عليك تعيين سلسلة مجتمع. لا تقصر سلسلة المجتمع على العامة.

-

بالنسبة ل SNMPv1 وSNMPv2، يجب تحديد شبكة تقبل منها طلبات SNMPGET.

-

لاستخدام الملائمات، يجب تشغيل SNMPmanager (غير مضمن في AsyncOS) وإدخال عنوان IP الخاص به كهدف للملائمة.

ملاحظة: يمكنك إستخدام اسم مضيف، ولكن إذا قمت بذلك، تعمل الملائمات فقط عندما يعمل DNS.

ConfigureSNMPonitor

لتكوين SNMPلتجميع معلومات حالة النظام للجهاز، أستخدم الأمر show mpconfig في واجهة سطر الأوامر. بعد إختيار قيم لواجهة وتكوينها، يستجيب الجهاز لطلبات SNMPv3 GET.

عند إستخدام بروتوكول SNMP، يرجى مراعاة النقاط التالية:

- في الإصدار 3 من SNMP يجب أن تتضمن طلبات عبارة مرور مطابقة.

- وبشكل افتراضي، يتم رفض طلبات الإصدار 1 و 2.

- إذا تم تمكين هذا الخيار، يجب أن يكون لطلبات الإصدار 1 و 2 سلسلة مجتمع مطابقة.

SWA_CLI> snmpconfig

Current SNMP settings:

SNMP Disabled.

Choose the operation you want to perform:

- SETUP - Configure SNMP.

[]> SETUP

Do you want to enable SNMP? [Y]> Y

Please choose an IP interface for SNMP requests.

1. Management (10.48.48.184/24 on Management: wsa125to15-man.amojarra.calo)

2. P1 (192.168.13.184/24 on P1: wsa1255p1.amojarra.calo)

3. P2 (192.168.133.184/24 on P2: wsa1255p2.amojarra.calo)

[1]> 1

Which port shall the SNMP daemon listen on?

[161]> 161

Please select SNMPv3 authentication type:

1. MD5

2. SHA

[1]> 2

Please select SNMPv3 privacy protocol:

1. DES

2. AES

[1]> 2

Enter the SNMPv3 username or press return to leave it unchanged.

[v3get]> SNMPMUser

Enter the SNMPv3 authentication passphrase.

[]>

Please enter the SNMPv3 authentication passphrase again to confirm.

[]>

Enter the SNMPv3 privacy passphrase.

[]>

Please enter the SNMPv3 privacy passphrase again to confirm.

[]>

Service SNMP V1/V2c requests? [N]> N

Enter the Trap target as a host name, IP address or list of IP addresses

separated by commas (IP address preferred). Enter "None" to disable traps.

[10.48.48.192]>

Enter the Trap Community string.

[ironport]> swa_community

Enterprise Trap Status

1. CPUUtilizationExceeded Enabled

2. FIPSModeDisableFailure Enabled

3. FIPSModeEnableFailure Enabled

4. FailoverHealthy Enabled

5. FailoverUnhealthy Enabled

6. connectivityFailure Disabled

7. keyExpiration Enabled

8. linkUpDown Enabled

9. memoryUtilizationExceeded Enabled

10. updateFailure Enabled

11. upstreamProxyFailure Enabled

Do you want to change any of these settings? [N]> Y

Do you want to disable any of these traps? [Y]> N

Do you want to enable any of these traps? [Y]> Y

Enter number or numbers of traps to enable. Separate multiple numbers with

commas.

[]> 6

Please enter the URL to check for connectivity failure, followed by the

checking interval in seconds, separated by a comma:

[http://downloads.ironport.com,5]>

Enterprise Trap Status

1. CPUUtilizationExceeded Enabled

2. FIPSModeDisableFailure Enabled

3. FIPSModeEnableFailure Enabled

4. FailoverHealthy Enabled

5. FailoverUnhealthy Enabled

6. connectivityFailure Enabled

7. keyExpiration Enabled

8. linkUpDown Enabled

9. memoryUtilizationExceeded Enabled

10. updateFailure Enabled

11. upstreamProxyFailure Enabled

Do you want to change any of these settings? [N]>

Enter the System Location string.

[location]>

Enter the System Contact string.

[snmp@localhost]>

Current SNMP settings:

Listening on interface "Management" 10.48.48.184/24 port 161.

SNMP v3: Enabled.

SNMP v3 UserName: SNMPMUser

SNMP v3 Authentication type: SHA

SNMP v3 Privacy protocol: AES

SNMP v1/v2: Disabled.

Trap target: 10.48.48.192

Location: location

System Contact: snmp@localhost

Choose the operation you want to perform:

- SETUP - Configure SNMP.

[]>

SWA_CLI> commitملفات SWA MIB

تتوفر ملفات MIB من عنوان URL:

أستخدم أحدث إصدار من كل ملف من ملفات قاعدة معلومات الإدارة.

هناك العديد من ملفات قاعدة معلومات الإدارة:

-

AsyncoswebsecurityAppliance-mib.txt هو وصف متوافق مع SNMPv2 ل Enterprise MIB لأجهزة الويب الآمنة.

-

Asynco-Mail-MIB.txt هو وصف متوافق مع SNMPv2 ل Enterprise MIB لأجهزة أمان البريد الإلكتروني.

-

يحدد هذا الملف "بنية معلومات الإدارة" دور ASYNCOSWEBSECURITYAPPLIANCE-mib.

ينفذ هذا الإصدار مجموعة فرعية للقراءة فقط من قاعدة معلومات الإدارة (MIB-II) على النحو المحدد في RFCs 1213 و 1907.

راجعMonitoring إستخدام وحدة المعالجة المركزية (CPU) على جهاز WSA باستخدام SNMP لمعرفة المزيد حول مراقبة إستخدام وحدة المعالجة المركزية (CPU) على الجهاز باستخدام SNMP.

فخ SWA SNMP

توفر SNMP إمكانية إرسال ملائمات أو إخطارات لإسداء المشورة لتطبيق إدارة عندما يتم تلبية شرط واحد أو أكثر.

الملائمات هي حزم شبكة تحتوي على بيانات متعلقة بمكون من النظام يرسل الملائمة.

يتم إنشاء الملائمات عندما يتم استيفاء شرط على SNMPagent (في هذه الحالة، CiscoSecure Web Appliance). بعد استيفاء الشرط، يقوم عميل SNMPagent بتكوين حزمة SNMP وإرسالها إلى المضيف الذي يقوم بتشغيل برنامج وحدة تحكم إدارة SNMPmanagement.

يمكنك تكوين SNMPtraps (تمكين أو تعطيل ملائمات معينة) عند تمكين SNMPfor واجهة.

ملاحظة: لتحديد أهداف الملائمة المتعددة: عندما يطلب منك لهدف الملائمة، يمكنك إدخال حتى 10 عناوين IP مفصولة بفاصلة.

يقصد بمصيدة connectivityFailure مراقبة اتصال الجهاز بالإنترنت. وهو يقوم بذلك عن طريق محاولة توصيل طلب HTTP GET وإرساله إلى خادم خارجي واحد كل 5 إلى 7 ثوان. افتراضيا، ال monitore url downloads.ironport.com على ميناء 80.

لتغيير عنوان URL أو المنفذ الذي يتم رصده، قم بتشغيل الأمر snmpconfig وتمكين فخ الاتصالFailure، حتى إذا تم تمكينه بالفعل. يمكنك مشاهدة مطالبة بتغيير عنوان URL.

تلميح: لمحاكاة ملائمات الاتصال الفشل، يمكنك إستخدام أمر واجهة سطر الأوامر dnsconfig لإدخال خادم DNS غير العامل. يفشل البحث عن downloads.ironport.com، وترسل الملائمات كل 5-7 ثوان. تأكد من تغيير خادم DNS مرة أخرى إلى خادم يعمل بعد انتهاء الاختبار.

OIDs للمراقبة الموصى بها

هذه قائمة بتقارير الإدارة (MIB) الموصى بها للمراقبة وليست قائمة شاملة:

| معرف الجهاز OID | الاسم |

| 1.3.6.1.4.1.15497.1.1.1.18.1.3 | raidID |

| 1.3.6.1.4.1.15497.1.1.1.18.1.2 | RAIDstatus |

| 1.3.6.1.4.1.15497.1.1.1.18.1.4 | raidLastError |

| 1.3.6.1.4.1.15497.1.1.1.10 | مروحة الجدول |

| 1.3.6.1.4.1.15497.1.1.1.9.1.2 | درجة مئوية |

هذه هي خريطة OIDs مباشرة إلى إخراج أمر status detailCLI:

| OID | الاسم | حقل تفاصيل الحالة |

| موارد النظام | ||

| 1.3.6.1.4.1.15497.1.1.1.2.0 | perCentCPUUtile | وحدة المعالجة المركزية |

| 1.3.6.1.4.1.15497.1.1.1.1.0 | perCentMemoryUtilization | ذاكرة الوصول العشوائي |

| الحركات في الثانية | ||

| 1.3.6.1.4.1.15497.1.2.3.7.1.1.0 | cacheThruputNow | متوسط الحركات في الثانية في الدقيقة الأخيرة. |

| 1.3.6.1.4.1.15497.1.2.3.7.1.2.0 | cacheThruput1hrPeak | الحد الأقصى للحركات في الثانية في الساعة الأخيرة. |

| 1.3.6.1.4.1.15497.1.2.3.7.1.3.0 | cacheThruput1hrMean | متوسط الحركات في الثانية في الساعة الأخيرة. |

| 1.3.6.1.4.1.15497.1.2.3.7.1.8.0 | cacheThruputLifePeak | الحد الأقصى للحركات في الثانية منذ إعادة تشغيل الوكيل. |

| 1.3.6.1.4.1.15497.1.2.3.7.1.9.0 | cacheThruputLifeMean | متوسط الحركات في الثانية منذ إعادة تشغيل الوكيل. |

| النطاق الترددي | ||

| 1.3.6.1.4.1.15497.1.2.3.7.4.1.0 | cacheBwidthTotalNow | متوسط النطاق الترددي في الدقيقة الأخيرة. |

| 1.3.6.1.4.1.15497.1.2.3.7.4.2.0 | cacheBwidthTotal1hrPeak | الحد الأقصى لعرض النطاق الترددي في الساعة الأخيرة. |

| 1.3.6.1.4.1.15497.1.2.3.7.4.3.0 | cacheBwidthTotal1hrMean | متوسط النطاق الترددي في الساعة الأخيرة. |

| 1.3.6.1.4.1.15497.1.2.3.7.4.8.0 | cacheBwidthTotalLifePeak | الحد الأقصى للنطاق الترددي منذ إعادة تشغيل الوكيل. |

| 1.3.6.1.4.1.15497.1.2.3.7.4.9.0 | cacheBwidthTotalLifeMean | متوسط النطاق الترددي منذ إعادة تشغيل الوكيل. |

| وقت الاستجابة | ||

| 1.3.6.1.4.1.15497.1.2.3.7.9.1.0 | cacheHitsNow | متوسط معدل الوصول إلى ذاكرة التخزين المؤقت في الدقيقة الأخيرة. |

| 1.3.6.1.4.1.15497.1.2.3.7.9.2.0 | cacheHits1hrPeak | الحد الأقصى لمعدل الوصول إلى ذاكرة التخزين المؤقت في الساعة الأخيرة. |

| 1.3.6.1.4.1.15497.1.2.3.7.9.3.0 | cacheHits1hrMean | متوسط معدل الوصول إلى ذاكرة التخزين المؤقت في الساعة الأخيرة. |

| 1.3.6.1.4.1.15497.1.2.3.7.9.8.0 | cacheHitsLifePeak | الحد الأقصى لمعدل الوصول إلى ذاكرة التخزين المؤقت منذ إعادة تشغيل الوكيل. |

| 1.3.6.1.4.1.15497.1.2.3.7.9.9.0 | cacheHitsLifeMean | متوسط معدل الوصول إلى ذاكرة التخزين المؤقت منذ إعادة تشغيل الوكيل. |

| معدل الوصول إلى ذاكرة التخزين المؤقت | ||

| 1.3.6.1.4.1.15497.1.2.3.7.5.1.0 | cacheHitsNow | متوسط معدل الوصول إلى ذاكرة التخزين المؤقت في الدقيقة الأخيرة. |

| 1.3.6.1.4.1.15497.1.2.3.7.5.2.0 | cacheHits1hrPeak | الحد الأقصى لمعدل الوصول إلى ذاكرة التخزين المؤقت في الساعة الأخيرة. |

| 1.3.6.1.4.1.15497.1.2.3.7.5.3.0 | cacheHits1hrMean | متوسط معدل الوصول إلى ذاكرة التخزين المؤقت في الساعة الأخيرة. |

| 1.3.6.1.4.1.15497.1.2.3.7.5.8.0 | cacheHitsLifePeak | الحد الأقصى لمعدل الوصول إلى ذاكرة التخزين المؤقت منذ إعادة تشغيل الوكيل. |

| 1.3.6.1.4.1.15497.1.2.3.7.5.9.0 | cacheHitsLifeMean | متوسط معدل الوصول إلى ذاكرة التخزين المؤقت منذ إعادة تشغيل الوكيل. |

| الاتصالات | ||

| 1.3.6.1.4.1.15497.1.2.3.2.7.0 | cacheClientIdleConns | إتصالات العميل الخاملة. |

| 1.3.6.1.4.1.15497.1.2.3.3.7.0 | cacheServerIdleConns | إتصالات الخادم الخامل. |

| 1.3.6.1.4.1.15497.1.2.3.2.8.0 | cacheClientTotalConns | إجمالي إتصالات العميل. |

| 1.3.6.1.4.1.15497.1.2.3.3.8.0 | cacheServerTotalConns | إجمالي إتصالات الخادم. |

أستكشاف أخطاء SNMP وإصلاحها

لعرض الاتصال بين SWA ومدير SNMP لديك، من الأفضل التقاط الحزم، يمكنك وضع عامل تصفية التقاط الحزمة إلى: (منفذ 161 أو منفذ 162).

ملاحظة: يرجع عامل التصفية هذا إلى منافذ SNMP الافتراضية. إن يغير أنت الميناء، رجاء وضعت ال يشكل ميناء رقم في الربط التقاط مرشح.

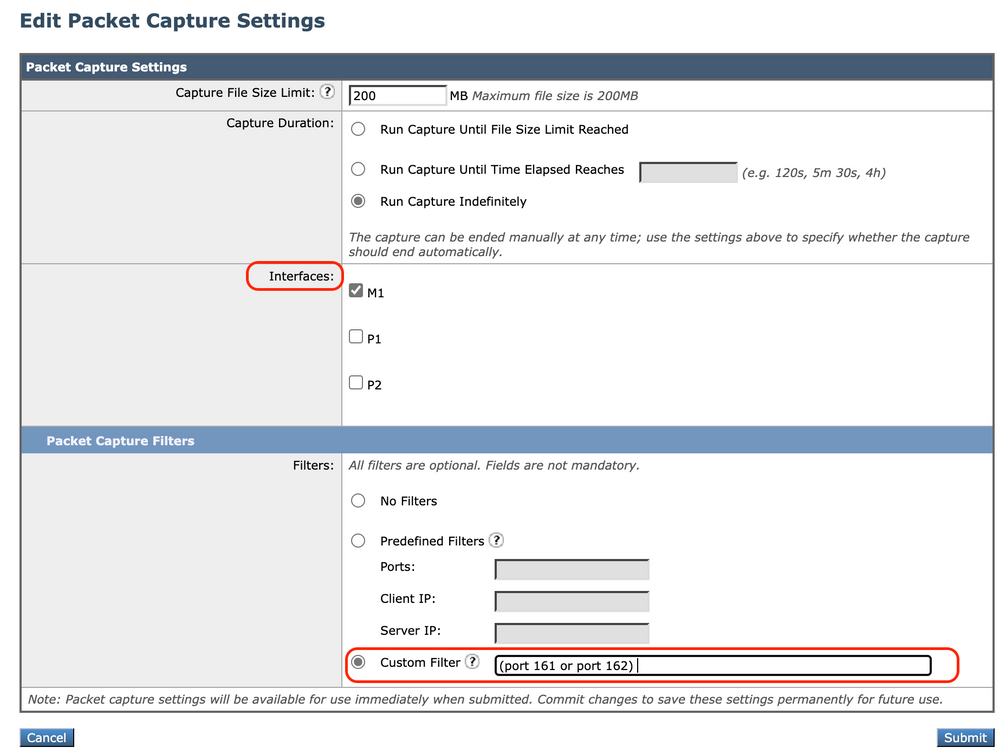

خطوات التقاط الحزم من SWA:

الخطوة 1. سجل الدخول إلى واجهة المستخدم الرسومية (GUI).

الخطوة 2. في أعلى اليمين، أختر الدعم و التعليمات.

الخطوة 3. حدد التقاط الحزمة.

الخطوة 4. أختر تحرير الإعدادات.

الخطوة 5. تأكد من تحديد الواجهة الصحيحة .

الخطوة 6. أدخل شروط التصفية.

الصورة- تكوين عوامل تصفية التقاط الحزم

الصورة- تكوين عوامل تصفية التقاط الحزم

الخطوة 7. أختر إرسال.

الخطوة 8. أختر بدء الالتقاط.

تلميح: يمكنك فك تشفير مجموعات SNMPv3 باستخدام Wireshark. لمزيد من المعلومات، يرجى زيارة طريقة فك تشفير-SNMPv3-packet-use-wireshark.

سنمبوك

SnmpWalk هو الاسم المعطى لتطبيق SNMP الذي يقوم بتشغيل طلبات GET-NEXT متعددة تلقائيا. يتم إستخدام طلب SNMP GET-NEXT لاستعلام جهاز تم تمكينه وأخذ بيانات SNMP من جهاز ما. يتم إستخدام الأمر snmpwalk لأنه يسمح للمستخدم بتسلسل طلبات GET-NEXT معا دون الحاجة إلى إدخال أوامر فريدة لكل معرف فريد أو عقدة داخل شجرة فرعية.

تثبيت SNMPwalk على أنظمة تشغيل Windows

بالنسبة لمستخدمي Microsoft Windows، يجب تنزيل الأداة أولا.

قم بتثبيت SNMPwalk على Linux Kernel

#For Redhat, Fedora, CentOs:

yum install net-snmp-utils

#For Ubuntu:

apt-get install snmp

تثبيت SnmpWalk على MacOS

بشكل افتراضي، يتم تثبيت Snmpwalk على MacOS.

لإنشاء طلب SNMP GET، يمكنك إستخدام أمر snmpWalk من جهاز كمبيوتر آخر في شبكتك له اتصال ب SWA، فيما يلي بعض العينات من الأمر snmpwalk:

snmpwalk -v2c -c

snmpwalk -v3 -l authPriv -u v3get -a SHA -A

-x AES -X

ملاحظة: يمكنك إختيار تعيين مستوى الأمان على noAuthNoPriv أو authNoPriv أو authPriv اعتمادا على تكوينات SWA.

snmptrap

snmptrap هو أمر CLI مخفي يتطلب تمكين SNMP على SWA. يمكنك توليد ملائمة SNMP بتحديد الكائن، والملائمة، كما في هذا المثال:

SWA_CLI>snmptrap

1. CPUUtilizationExceeded

2. FIPSModeDisableFailure

3. FIPSModeEnableFailure

4. FailoverHealthy

5. FailoverUnhealthy

6. connectivityFailure

7. keyExpiration

8. linkUpDown

9. memoryUtilizationExceeded

10. updateFailure

11. upstreamProxyFailure

Enter the number of the trap you would like to send.

[]> 8

1. CPUUtilization

2. FIPSApplicationName

3. FailoverApplicationName

4. RAIDEvents

5. RAIDID

6. connectionURL

7. ifIndex

8. ip

9. keyDescription

10. memoryUtilization

11. raidStatus

12. updateServiceName

Enter the number of the object you would like to send.

[]> 8

Enter the trap value.

[]> 10.20.3.15

Enter the user name

[admin]> SNMPuser

Please select Trap Protocol version:

1. 2c

2. 3

[1]> 2

سجلات SNMP في SWA

تحتوي SWA على سجلين مرتبطين ب SNMP. لم يتم تمكين بعض أنواع السجلات المرتبطة بمكون وكيل الويب، ولكن يمكنك تمكينها من:

- في واجهة المستخدم الرسومية: إدارة النظام > تسجيل الاشتراكات

- في واجهة سطر الأوامر: logconfig > جديد

| نوع ملف السجل |

الوصف |

هل تدعم Syslog Push؟ |

هل تم تمكينها بشكل افتراضي؟ |

| سجلات SNMP |

رسائل تصحيح أخطاء السجلات المتعلقة بمحرك إدارة شبكة SNMP. |

نعم |

نعم |

| سجلات وحدات SNMP النمطية |

تسجيل رسائل وكيل الويب المتعلقة بالتفاعل مع نظام مراقبة SNMP. |

لا |

لا |

المشاكل الشائعة مع SNMP

بعض OIDS يفشل (إما لا قيمة أو قيمة خاطئة)

تتعلق هذه المشكلة بسحب SNMP. هنا نسختان من المخرجات والمخرجات المتوقعة مع الخطأ:

Sample Output without Error:

$ snmpwalk -O a -v 3 -M "/var/lib/mibs/" -m "ALL" -l authPriv -a MD5 -x DES -u v3get -A xxx -X xxx proxy 1.3.6.1.4.1.15497.1.1.1.9

iso.3.6.1.4.1.15497.1.1.1.9.1.1.1 = INTEGER: 1

iso.3.6.1.4.1.15497.1.1.1.9.1.2.1 = INTEGER: 22

iso.3.6.1.4.1.15497.1.1.1.9.1.3.1 = STRING: "Ambient"

Sample Output with Error:

$ snmpwalk -O a -v 3 -M "/var/lib/mibs/" -m "ALL" -l authPriv -a MD5 -x DES -u v3get -A xxx -X xxx proxy 1.3.6.1.4.1.15497.1.1.1.9

iso.3.6.1.4.1.15497.1.1.1.9 = No Such Instance currently exists at this OIDيمكنك التحقق من أخطاء التطبيق في SNMP_LOG.

يمكنك فحص snmp_log بإدخال الأمر swa_cli> grep، ثم إختيار الرقم المرتبط ب snmp_log:

SWA_CLI> grep

Currently configured logs:

1. "accesslogs" Type: "Access Logs" Retrieval: FTP Poll

2. "adc_logs" Type: "ADC Engine Logs" Retrieval: FTP Poll

...

37. "snmp_logs" Type: "SNMP Logs" Retrieval: FTP Poll

...

Enter the number of the log you wish to grep.

[]> 37

Enter the regular expression to grep.

[]>

Do you want this search to be case insensitive? [Y]>

Do you want to search for non-matching lines? [N]>

Do you want to tail the logs? [N]> y

Do you want to paginate the output? [N]>

المرجع

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

3.0 |

17-Jan-2025 |

القواعد، النمط، الترقيم، بعض التنسيق. |

2.0 |

25-Jul-2023 |

الإصدار الأولي |

1.0 |

07-Jul-2023 |

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Amirhossein MojarradTechnical Consulting Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات