المقدمة

يوضح هذا المستند كيفية العثور على القاعدة التي يتم توسيعها في نهج التحكم في الوصول الخاص بك إلى عدد عناصر قائمة الوصول.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- معرفة تقنية FirePOWER

- معرفة حول تكوين سياسات التحكم في الوصول على FMC

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- مركز إدارة جدار الحماية الآمن (FMC) من Cisco

- الدفاع ضد تهديد FirePOWER (FTD) من Cisco

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

يتم إنشاء قاعدة التحكم بالوصول باستخدام مجموعة واحدة أو عدة مجموعات من هذه المعلمات:

- عنوان IP (المصدر والوجهة)

- المنافذ (المصدر والوجهة)

- URL (يوفر النظام الفئات وعناوين URL مخصصة)

- أجهزة اكتشاف التطبيقات

- شبكات VLAN

- المناطق

استنادا إلى مجموعة المعلمات المستخدمة في قاعدة الوصول، يتغير توسيع القاعدة على المستشعر. يسلط هذا المستند الضوء على توليفات مختلفة من القواعد المتعلقة بوحدة إدارة الاتصالات الفيدرالية (FMC) والتوسعات المرتبطة بها على أجهزة الاستشعار.

كيفية حساب عدد عناصر قائمة الوصول (ACE) باستخدام FMC CLI

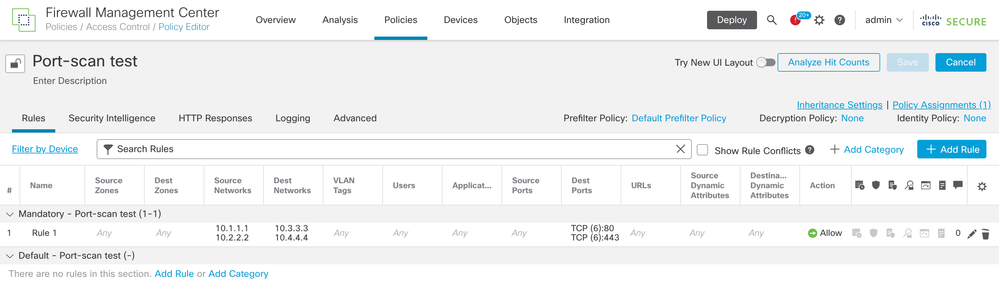

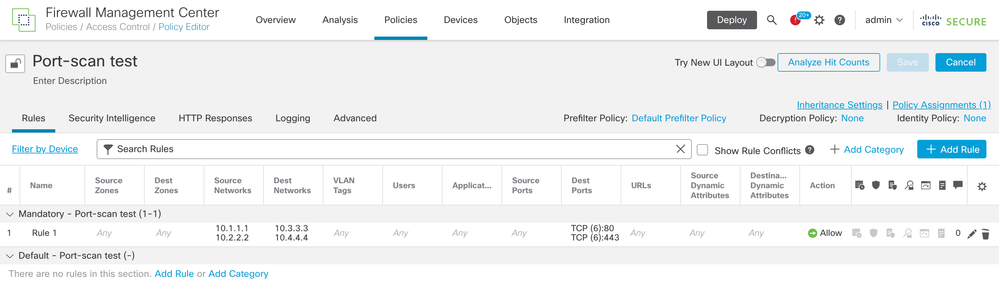

ضع في الاعتبار تكوين قاعدة وصول من وحدة التحكم في إدارة اللوحة الأساسية (FMC)، كما هو موضح في الصورة:

تكوين القاعدة في سياسة التحكم بالوصول

تكوين القاعدة في سياسة التحكم بالوصول

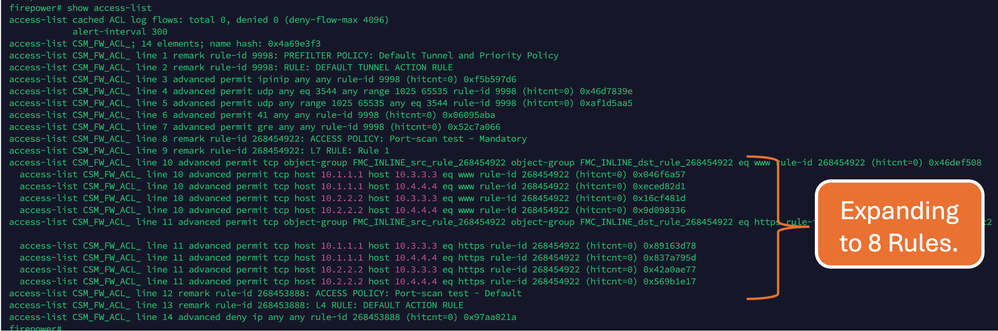

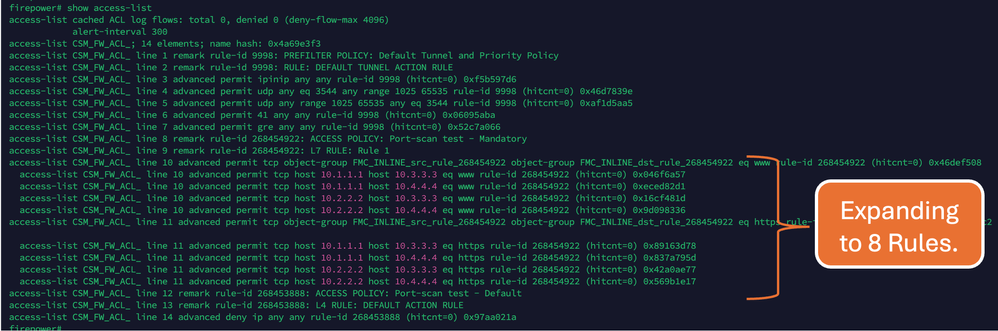

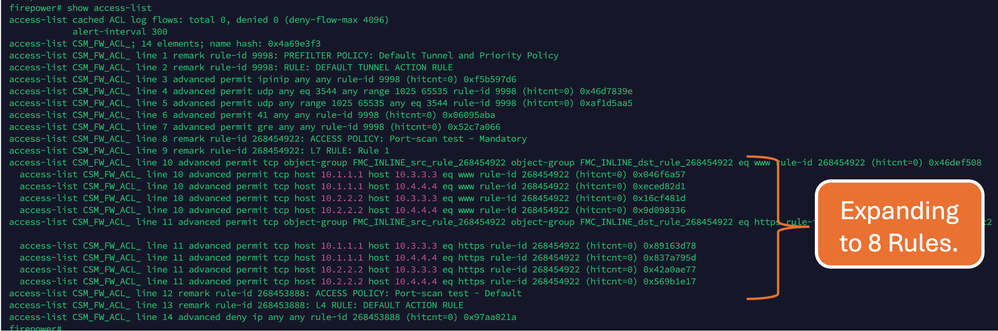

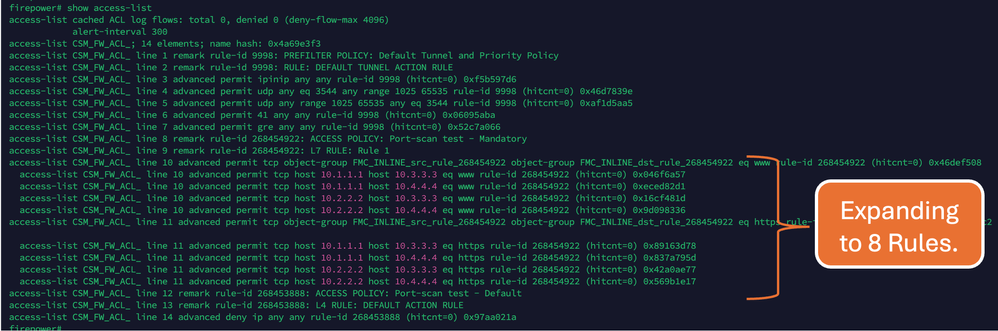

إذا رأيت هذه القاعدة في FTD CLI، تلاحظ أن هذه القاعدة توسعت في 8 قواعد.

يمكنك التحقق من القاعدة التي تتوسع في عدد عناصر قائمة الوصول باستخدام الأمر perl في واجهة سطر الأوامر (CLI) الخاصة بوحدة التحكم في الوصول الموحدة:

perl /var/opt/CSCOpx/bin/access_rule_expansion_count.pl

root@firepower:/Volume/home/admin# perl /var/opt/CSCOpx/bin/access_rule_expansion_count.pl

Secure Firewall Management Center for VMware - v7.4.1 - (build 172)

Access Control Rule Expansion Computer

Enter FTD UUID or Name:

> 10.70.73.44

--------------------------------------------------------------------------------------------------------------------------

Secure Firewall Management Center for VMware - v7.4.1 - (build 172)

Access Control Rule Expansion Computer

Device:

UUID: 93cc359c-39be-11d4-9ae1-f2186cbddb11

Name: 10.70.73.44

Access Control Policy:

UUID: 005056B9-F342-0ed3-0000-292057792375

Name: Port-scan test

Description:

Intrusion Policies:

-------------------------------------------------------------------------------------------------

| UUID | NAME |

-------------------------------------------------------------------------------------------------

-------------------------------------------------------------------------------------------------

Date: 2024-Jul-17 at 06:51:55 UTC

NOTE: Computation is done on per rule basis. Count from shadow rules will not be applicable on device.

Run "Rule Conflict Detection" tool on AC Policy for specified device to detect and optimise such rules.

--------------------------------------------------------------------------------------------------------------------------

| UUID | NAME | COUNT |

--------------------------------------------------------------------------------------------------------------------------

| 005056B9-F342-0ed3-0000-000268454919 | Rule 1 | 8 |

--------------------------------------------------------------------------------------------------------------------------

| TOTAL: 8

--------------------------------------------------------------------------------------------------------------------------

| Access Rule Elements Count on FTD: 14

--------------------------------------------------------------------------------------------------------------------------

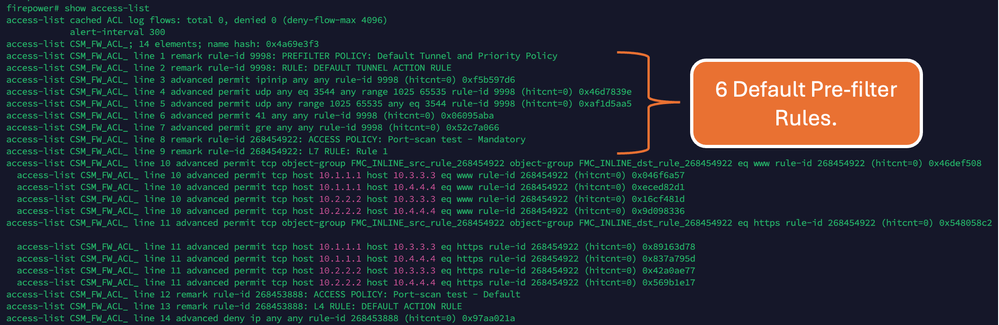

>>> My JVM PID : 19417

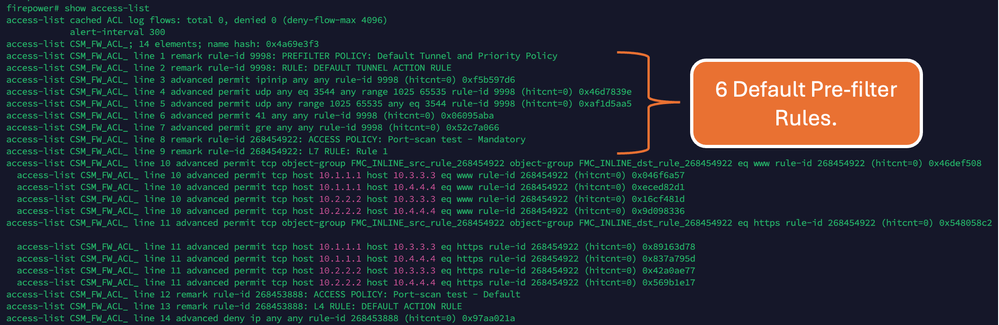

ملاحظة: تعتمد عناصر قاعدة الوصول على FTD: 14. ويتضمن ذلك المجموعة الافتراضية من قواعد FTD (التصفية المسبقة) وقاعدة التحكم في الوصول الافتراضية أيضا.

يمكن رؤية قواعد التصفية المسبقة الافتراضية في FTD CLI:

تأثير High ACE

- يمكن ملاحظة إرتفاع مستوى وحدة المعالجة المركزية.

- يمكن رؤية سعة الذاكرة العالية.

- يمكن ملاحظة بطء الجهاز.

- فشل عمليات النشر/ وقت أطول للنشر.

تحديد متى يتم تمكين بحث مجموعة الكائنات (OGS)

- يتجاوز عدد ACE حد ACE الخاص بالجهاز.

- وحدة المعالجة المركزية الخاصة بالجهاز ليست عالية بالفعل حيث أن تمكين OGS يفرض المزيد من الضغط على وحدة المعالجة المركزية الخاصة بالجهاز.

- قم بتمكينه أثناء ساعات عدم الإنتاج.

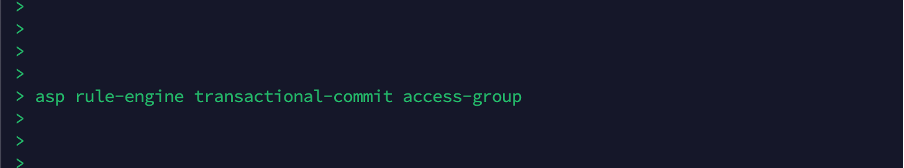

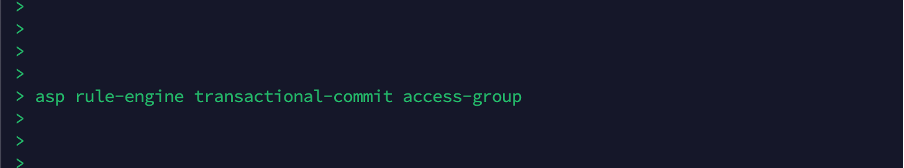

تحذير: الرجاء تمكين مجموعة الوصول إلى الالتزام بالمعاملات لمحرك قاعدة ASP من وضع واجهة سطر الأوامر (CLI) ل FTD قبل تمكين OGS. تم تكوين هذا الخيار لتجنب حالات سقوط حركة المرور أثناء عملية النشر وبعدها مباشرة أثناء تمكين OGS.

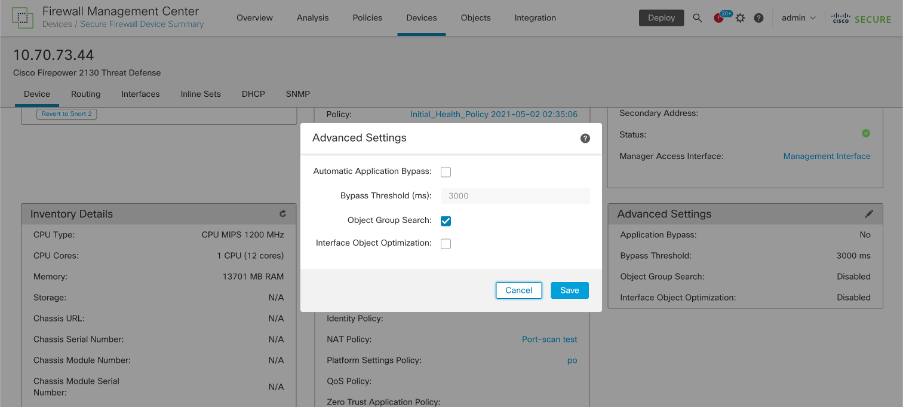

تمكين البحث عن مجموعة كائنات

لم يتم تمكين OGS حاليا:

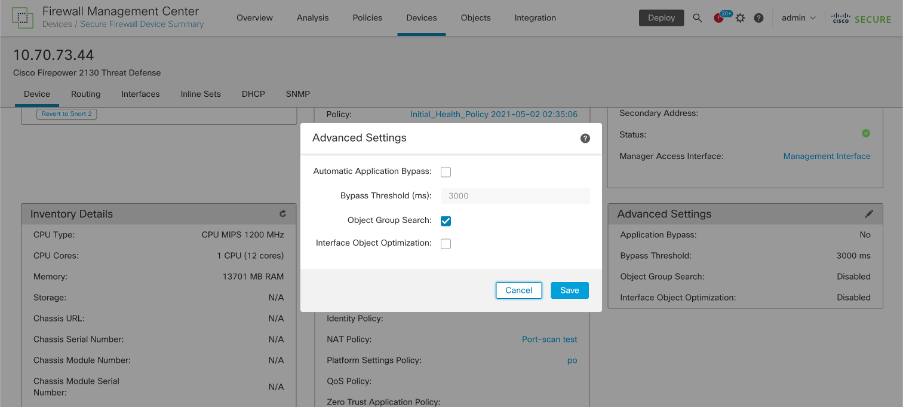

- سجل الدخول إلى واجهة سطر الأوامر (CLI) لوحدة التحكم FMC. انتقل إلى الأجهزة > إدارة الأجهزة > تحديد جهاز FTD > الجهاز. تمكين بحث مجموعة الكائنات من الإعدادات المتقدمة:

2. انقر فوق حفظ ونشر.

التحقق من الصحة

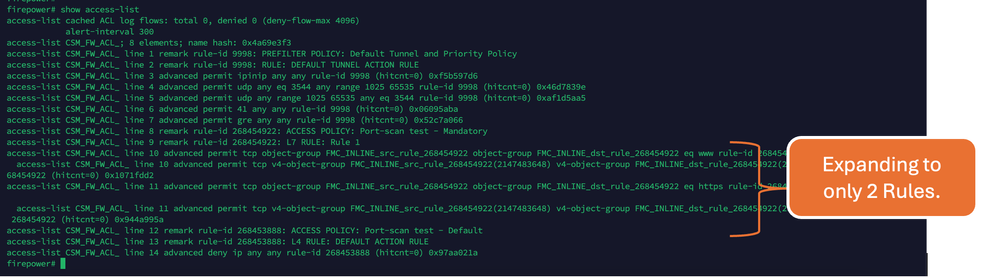

قبل تمكين OGS:

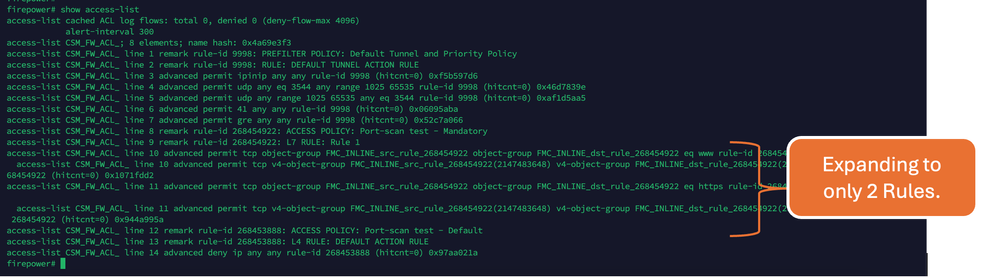

بعد تمكين OGS:

معلومات ذات صلة

لمزيد من المعلومات التفصيلية حول كيفية توسيع القواعد في FTD، راجع المستند فهم توسيع القاعدة على أجهزة FirePOWER.

لمزيد من المعلومات حول بنية "برنامج الإرسال فائق السرعة (FTD)" واستكشاف الأخطاء وإصلاحها، ارجع إلى الدفاع عن تهديد الطاقة النارية (FTD).

التعليقات

التعليقات