المقدمة

يصف هذا المستند وظيفة الإجراء التلقائي في نقطة النهاية الآمنة مرتبطة بمفهوم التنازلات. يعد فهم دورة الحياة وإدارة التسويات أمرا حيويا لفهم وظائف الإجراءات المؤتمتة. تجيب هذه المقالة عن الاسئلة المتعلقة بمصطلحات ووظائف هذه المفاهيم.

أسئلة شائعة

ما هي الآلة المشبوهة؟

الجهاز الذي تم إختراقه هو نقطة نهاية تحتوي على تسوية نشطة مقترنة به. يمكن للجهاز الذي تم اكتشافه، من خلال التصميم، أن يكون لديه حل وسط واحد فقط نشط في وقت واحد.

ما هي التسوية؟

الحل الوسط هو مجموعة من واحد أو أكثر من عمليات الكشف على الجهاز. يمكن أن تولد معظم أحداث الكشف (التهديد الذي تم الكشف عنه، مؤشرات التسوية، وما إلى ذلك) أو تصبح مرتبطة بحل وسط. ومع ذلك، هناك أزواج من الأحداث التي قد لا تؤدي إلى حل وسط جديد. على سبيل المثال، عند حدوث حدث تم الكشف عنه لتهديد، ولكن بعد وقت قصير من ظهور حدث مرتبط تم وضعه في الحجر الصحي لتهديد ما، فإن هذا لا يؤدي إلى إصدار حل وسط جديد. ومنطقيا، يرجع السبب في ذلك إلى أن "نقطة النهاية الآمنة" قامت بمعالجة التسوية المحتملة (قمنا بوضع حد أدنى للتهديد).

ماذا يحدث عندما تحدث اكتشافات جديدة على جهاز مخادع؟

تتم إضافة حدث (أحداث) الكشف إلى الحل الوسط الموجود. لم يتم إنشاء أي حل وسط جديد.

أين يمكنني رؤية وإدارة التسويات؟

تتم إدارة التسويات في علامة التبويب "علبة الوارد" الخاصة بوحدة تحكم نقطة النهاية الآمنة (وهي https://console.amp.cisco.com/compromises لسحابة أمريكا الشمالية). يتم إدراج الجهاز الذي تم إختراقه ضمن قسم يتطلب الانتباه ويمكن إلغاء تحديده من التسوية الخاصة به من خلال الضغط على علامة تم حلها. كما يتم مسح التنازلات تلقائيا بعد شهر واحد.

كيف يتم تشغيل إجراء مؤتمت*؟

يتم تشغيل الإجراءات التلقائية عند الوصول إلى حل وسط يتمثل في عندما تصبح إحدى الأجهزة التي لا يمكن الوصول إليها بأي شكل من الأشكال جهازا تم التوصل إليه. وإذا صادفت آلة تم اكتشافها بالفعل، فإن هذا الكشف يضاف إلى الحل الوسط، ولكن بما أن هذا ليس حلا وسطا جديدا، فإنه لا يؤدي إلى عمل آلي.

كيف يمكنني إعادة تشغيل إجراء مؤتمت؟

ومن الضروري "تسوية" الحل الوسط قبل محاولة إعادة إطلاق إجراء مؤتمت. تذكر أن التهديد الذي تم الكشف عنه + التهديد الموجود في الحجر الصحي لا يكفي لتوليد حدث تسوية جديد (وبالتالي لا يكفي لإطلاق إجراء مؤتمت جديد).

*إستثناء: الإجراء التلقائي "إرسال الملف إلى ThreatGrid" غير مرتبط بالتنازلات، ويعمل لكل كشف

#1: كما ذكرنا في قسم الأسئلة المتداولة. ولا يتم أخذ اللقطات الشرعية إلا في حالة "المساومة". بمعنى آخر، إذا حاولنا الوصول إلى ملف ضار من موقع إختبار وتنزيله وتم وضع علامة على الملف عند التنزيل ووضع حجر صحي لا يعتبر حلا وسطا ولا يشغل الإجراء.

ملاحظة: اكتشاف DFC، فشل الحجر الصحي، وأي شيء بدرجة كبيرة يندرج ضمن فئة الحدث الوسط حسب المنطق، يجب أن يؤدي إلى إنشاء لقطة جنائية.

#2: يمكنك إنشاء لقطة Forensic مرة واحدة فقط على حدث فريد تم إختراقه لا تقوم بإنشاء لقطة ما لم تقم بحل الجهاز الذي تم إختراقه في علبة الوارد الخاصة بك. إذا لم تقم بحل الحدث الذي تم إختراقه، فلن تقوم بتوليد أي لقطة أخرى.

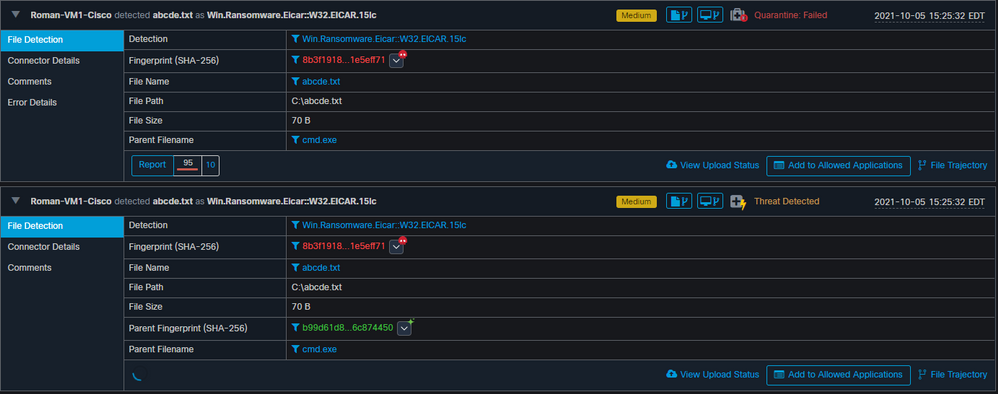

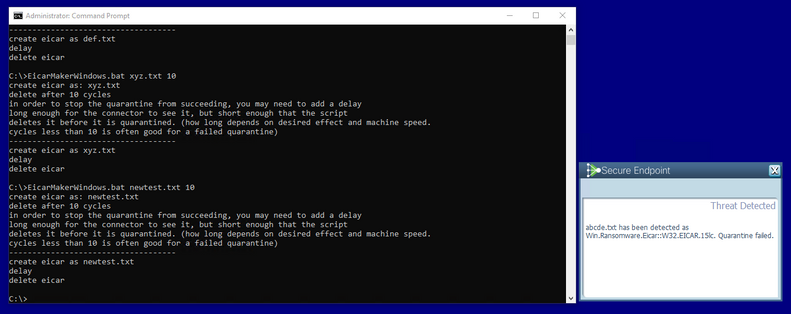

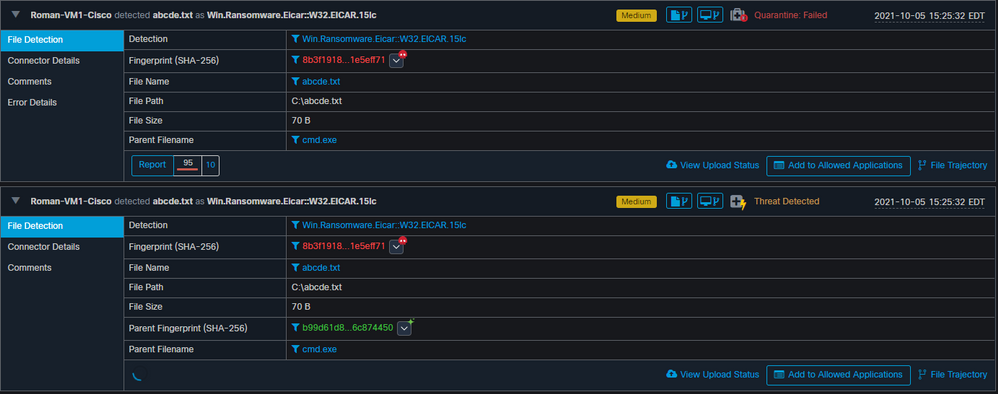

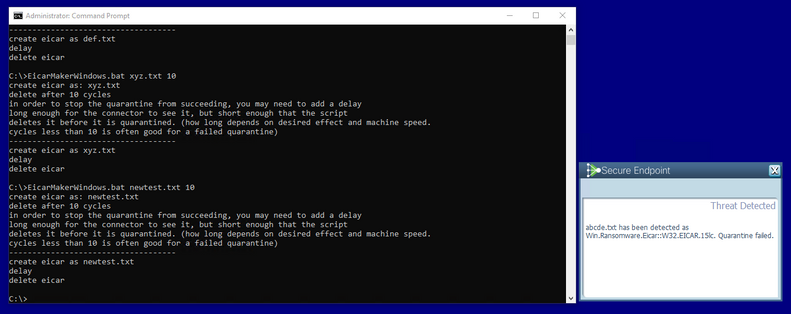

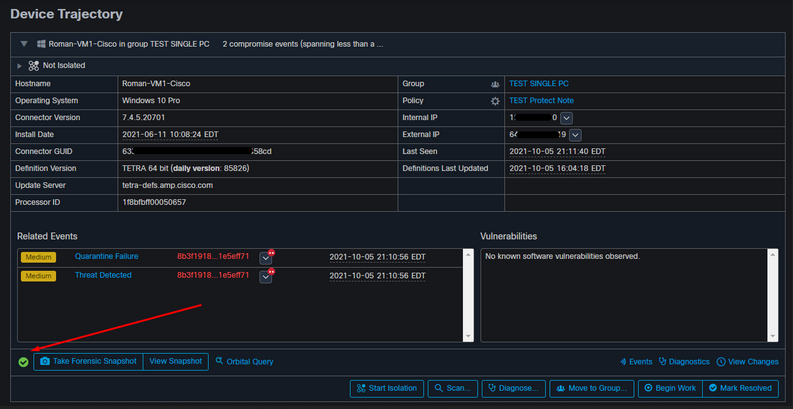

مثال: في هذا المختبر، يولد البرنامج النصي نشاطا ضارا، ولأن الملف يتم حذفه بمجرد إنشائه ولم تكن نقطة النهاية الآمنة قادرة على عزل الملف الذي يقع فيه إلى فئة التسوية.

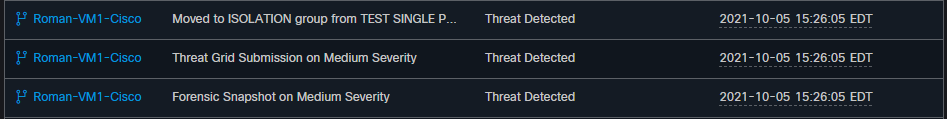

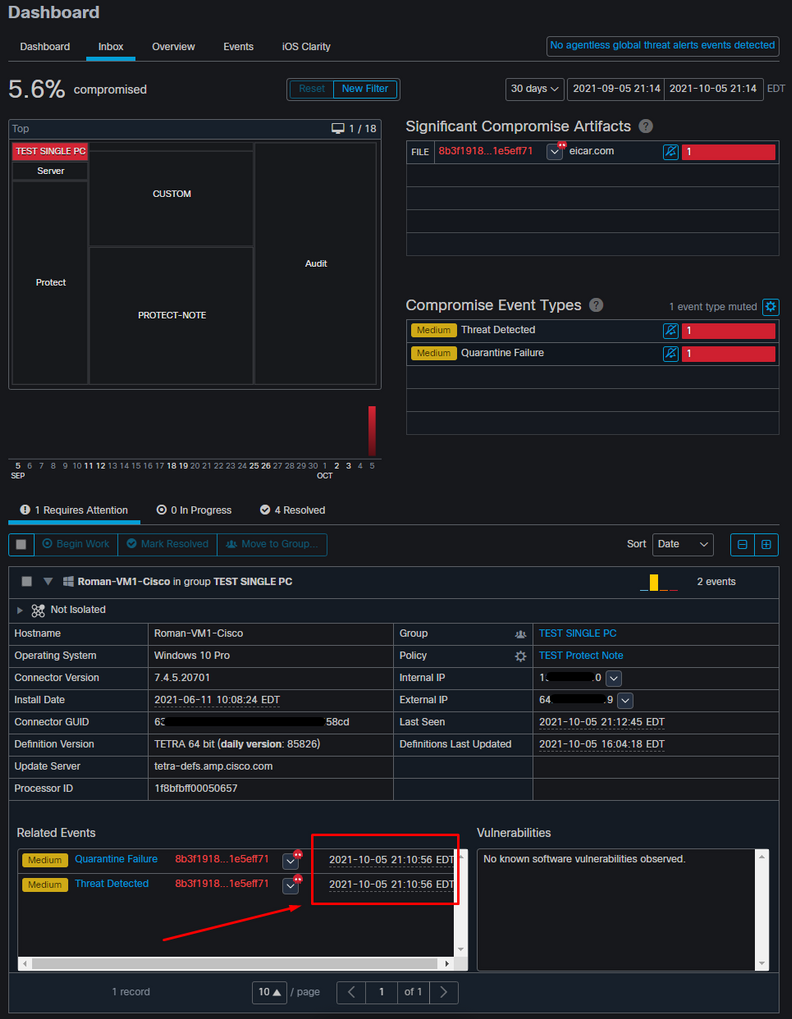

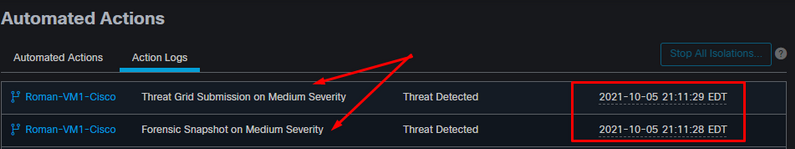

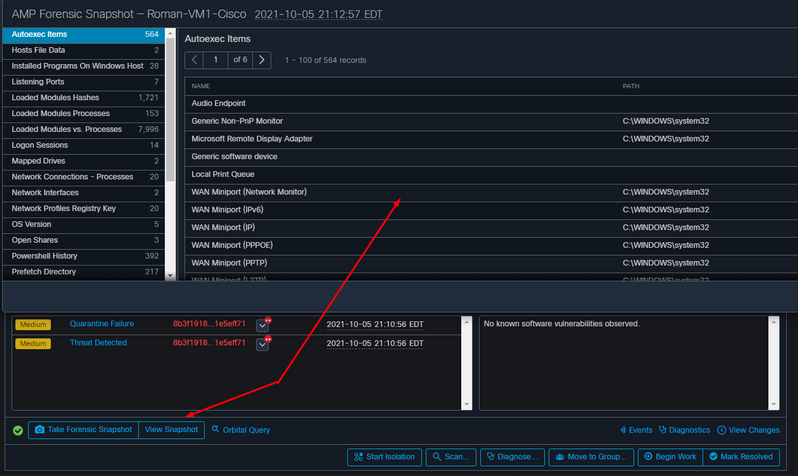

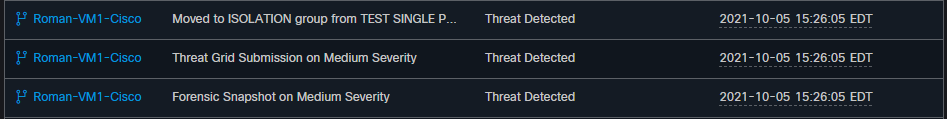

الآن في هذا الاختبار، يمكنك النظر تحت العمليات الآلية و 3 أشياء التي حدثت بناء على الإعدادات.

- تم إنشاء لقطة

- تم إرسال الإرسال إلى شبكة التهديدات (TG)

- تم نقل نقطة النهاية إلى مجموعة منفصلة تم إنشاؤها وتسمى "عزل"

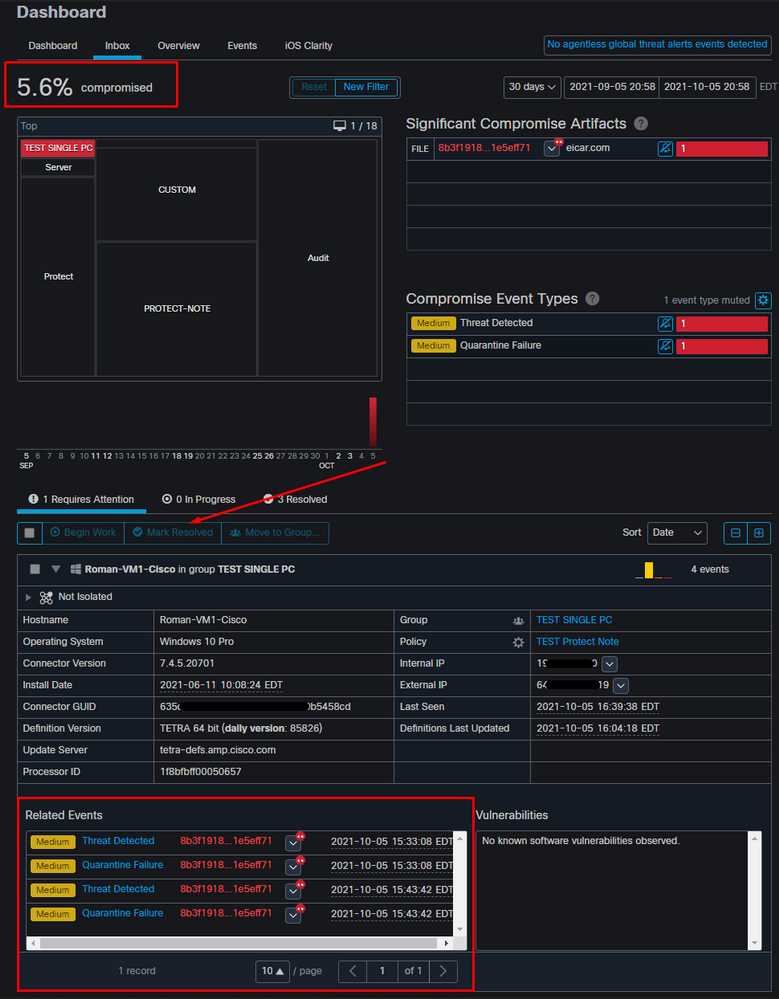

يمكنك رؤية كل ذلك في هذا المخرج، كما هو موضح في الصورة.

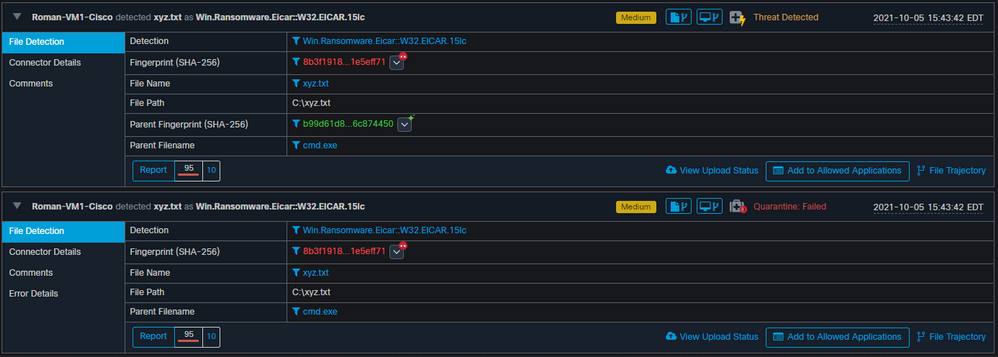

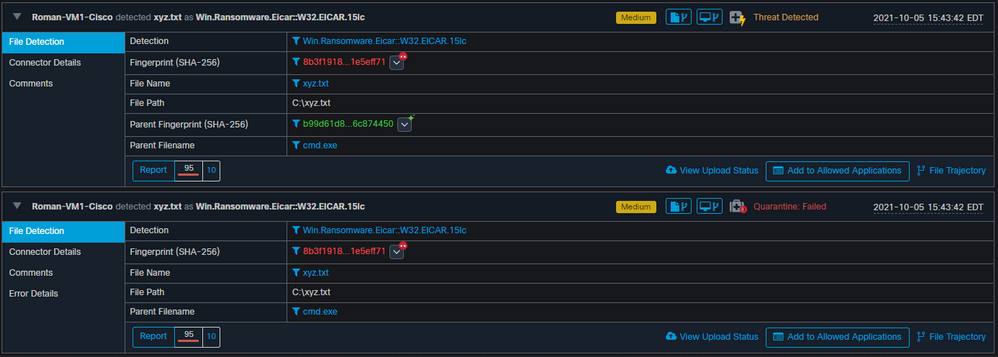

الآن بما أن هذه النقطة النهائية تم إختراقها، الاختبار التالي لإثبات النظرية بملف ضار مماثل لكن باسم مختلف، كما هو موضح في الصورة.

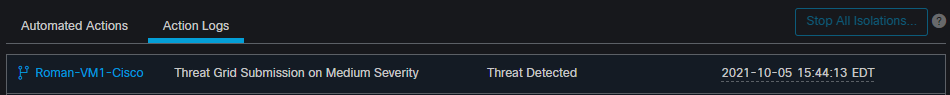

ومع ذلك، نظرا لعدم حل هذه التسوية، يمكنك إنشاء إرسال TG فقط. لم يتم تسجيل أي أحداث أخرى، قم أيضا بإيقاف تشغيل العزل قبل هذا الاختبار الثاني.

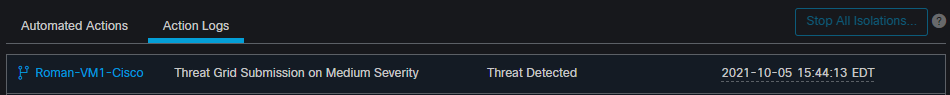

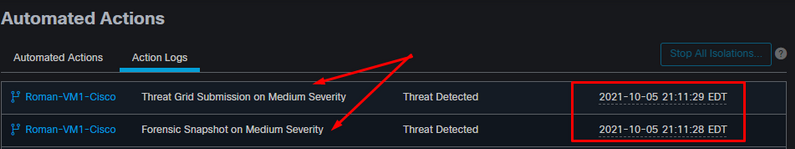

ملاحظة: الرجاء ملاحظة الوقت الذي تم فيه الكشف عن التهديد وبدء الإجراء التلقائي.

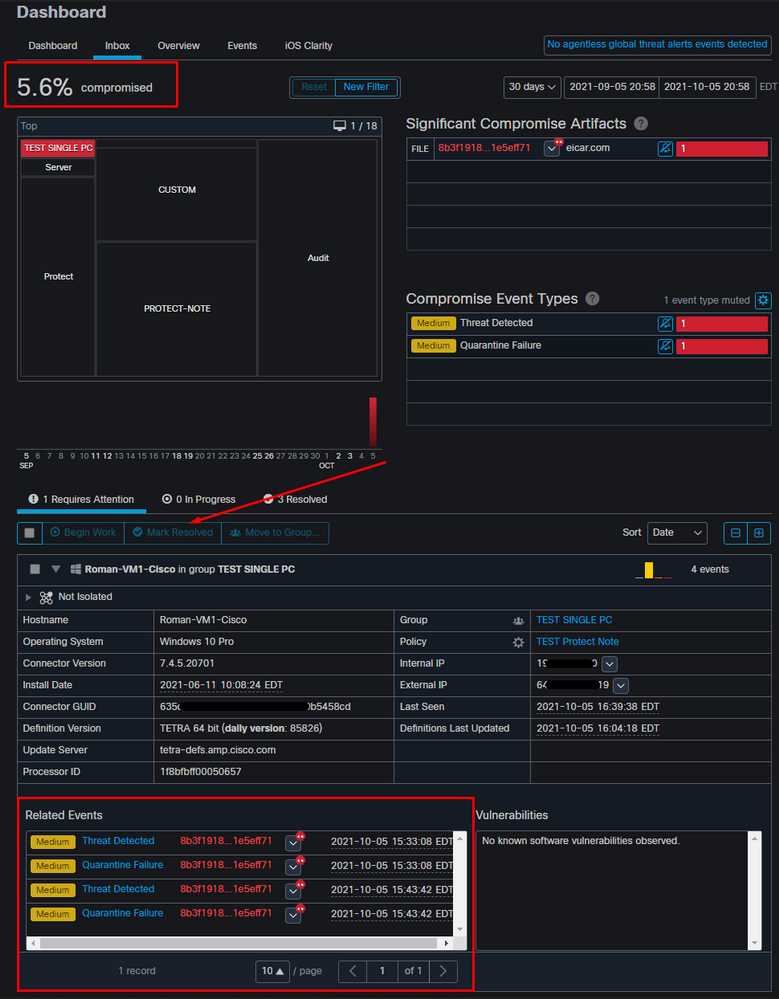

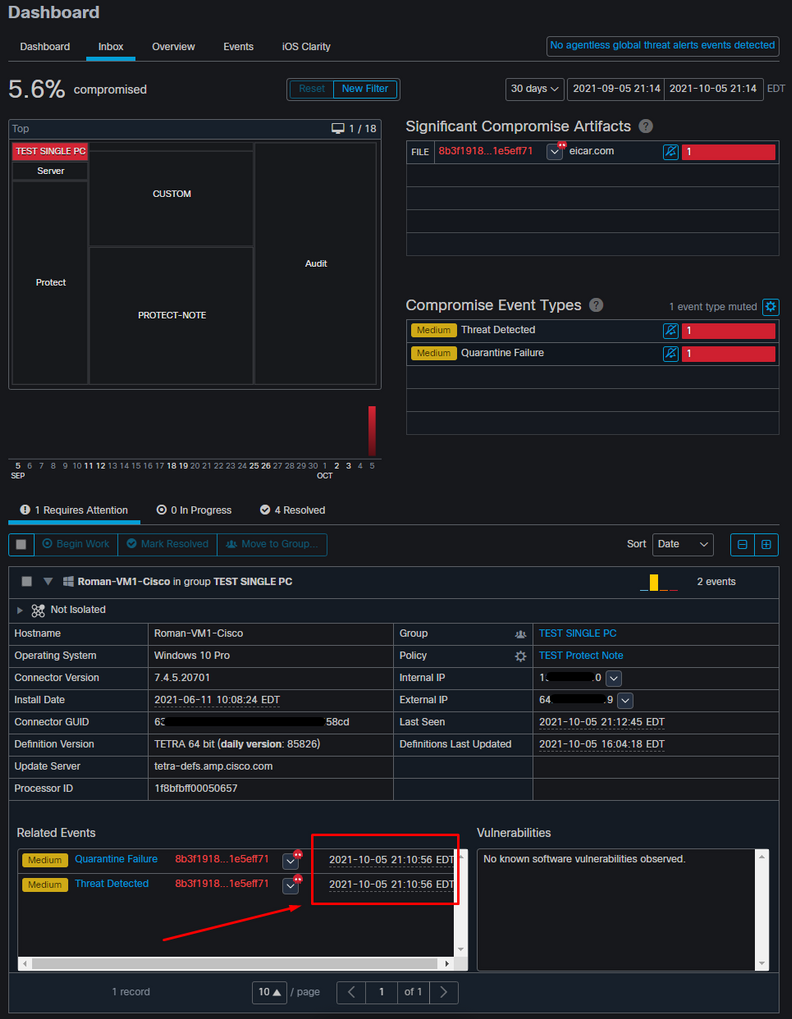

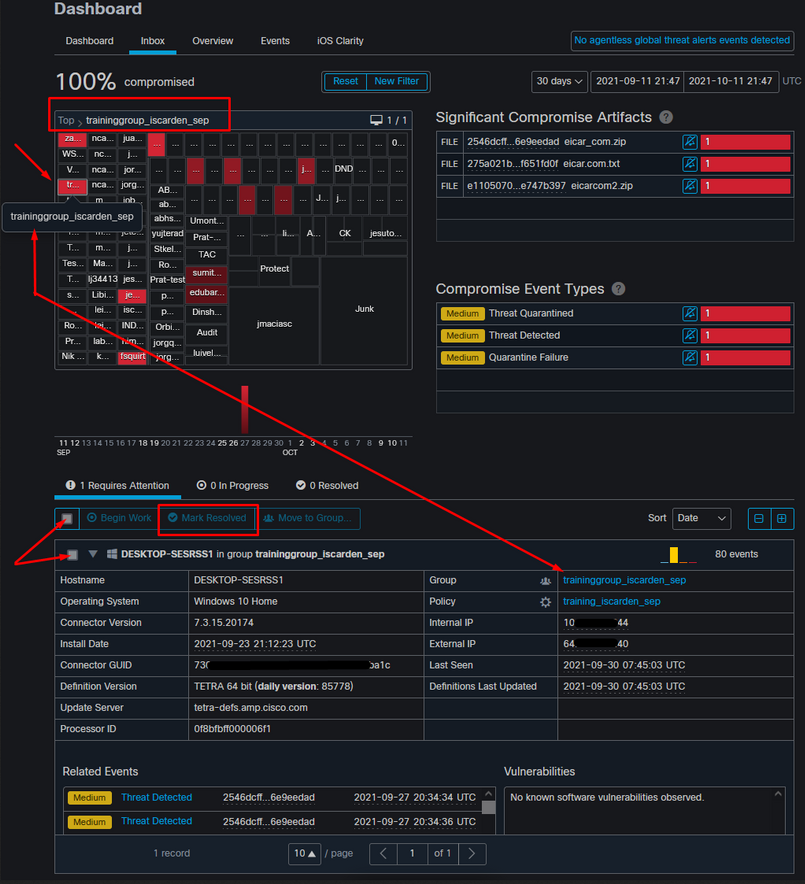

لا يمكن إستعادة الحدث ما لم يتم حل نقطة النهاية التي تم تعريضها للخطر. في هذه الحالة، تبدو لوحة المعلومات هكذا. الرجاء ملاحظة النسبة المئوية وعلامة الزر التي تم حلها مع الأحداث التي تم إختراقها. بغض النظر عن عدد الأحداث التي تم تشغيلها، يمكنك إنشاء لقطة واحدة فقط ولم يتم تغيير رقم النسبة المئوية الكبيرة مطلقا. يمثل هذا الرقم حلا وسطا داخل مؤسستك ويقوم على المبلغ الإجمالي لنقاط النهاية في مؤسستك. إنها تتغير فقط مع جهاز آخر تم إختراقه. في هذا المثال، يكون الرقم مرتفعا بسبب وجود 16 جهازا فقط في المختبر. لاحظ أيضا أنه يتم إلغاء تحديد الأحداث التي تمثل حلا وسطا تلقائيا بمجرد بلوغها سن 31 يوما.

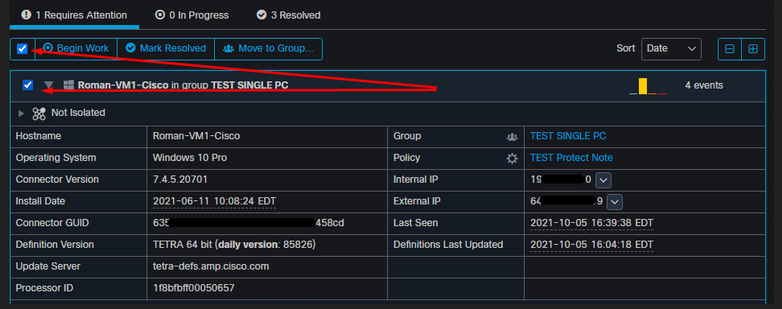

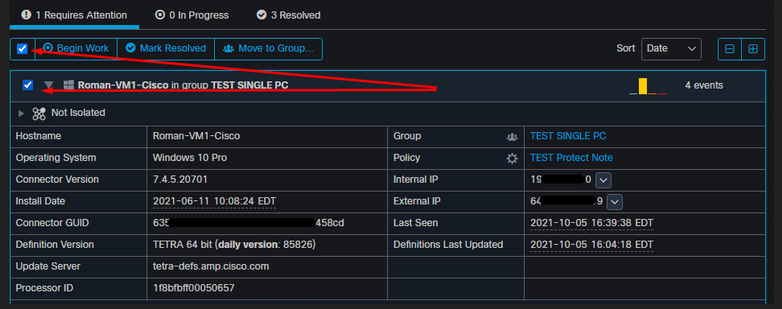

تتمثل الخطوة التالية في إنشاء حدث آخر وإنشاء لقطة جنائية. الخطوة الأولى هي حل هذه التسوية، انقر فوق زر علامة الحل". يمكنك القيام بذلك لكل نقطة نهاية أو يمكنك تحديد الكل في مؤسستك.

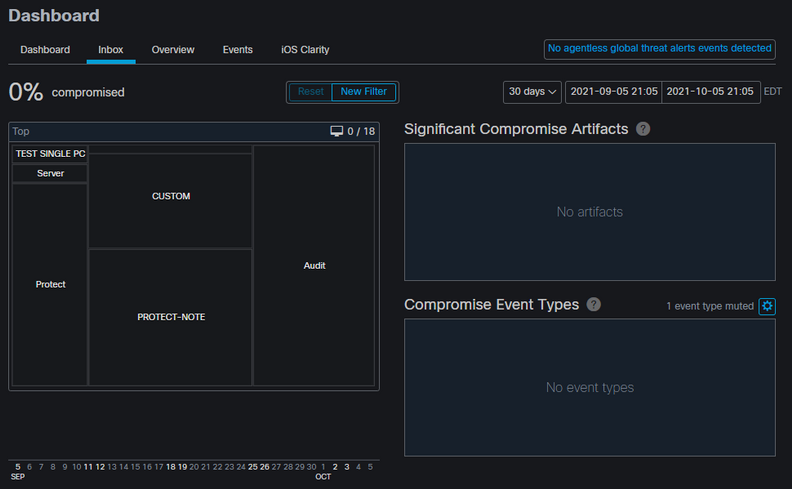

ملاحظة: إذا قمت بتحديد كافة التنازلات، يتم إعادة تعيينها إلى 0٪.

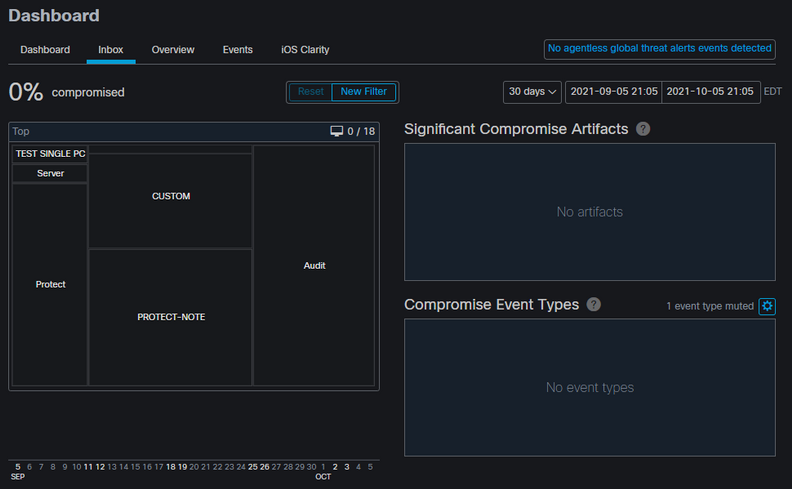

بمجرد تحديد زر "علامة الحل" ونظرا لأنه تم أختراق نقطة نهاية واحدة فقط على لوحة معلومات نقطة النهاية الآمنة تبدو بهذا الشكل. وعند هذه النقطة، تم تشغيل حدث جديد تم إختراقه على جهاز الاختبار.

يقوم المثال التالي بتشغيل حدث باستخدام برنامج نصي مخصص يقوم بإنشاء وحذف ملف ضار.

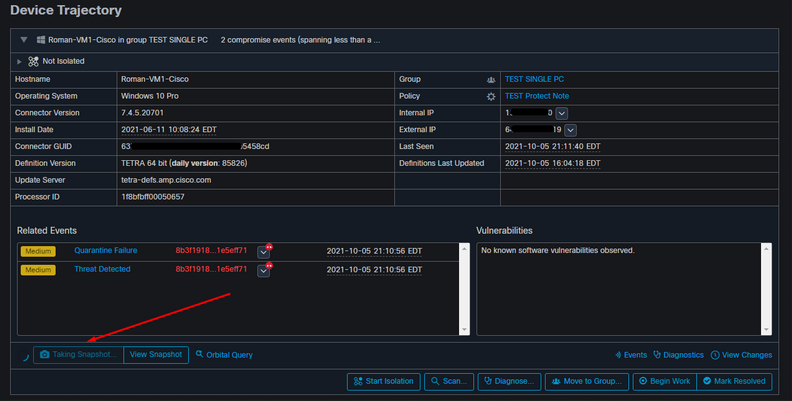

تم أختراق وحدة تحكم نقطة النهاية الآمنة مرة أخرى، كما هو موضح في الصورة

فيما يلي أحداث جديدة ضمن "إجراءات مؤتمتة"، كما هو موضح في الصورة.

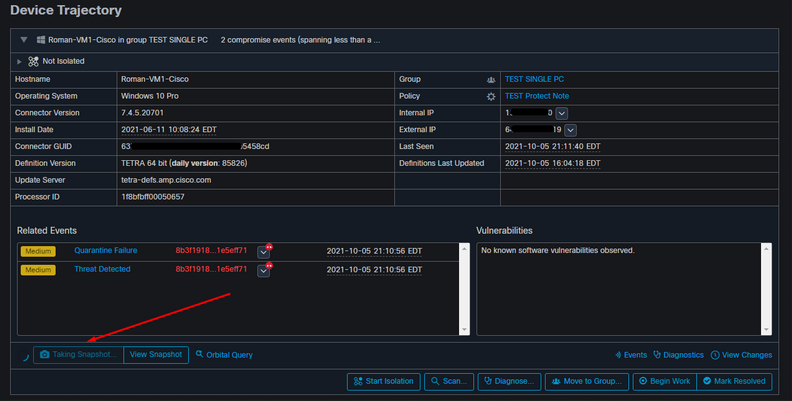

عندما يتم تحديد اسم المضيف تحت العمليات الآلية، فإنه يعيد توجيهه إلى مسار الجهاز حيث يمكنك ملاحظة اللقطة التي يتم إنشائها بمجرد توسيع علامة التبويب الكمبيوتر، كما هو موضح في الصورة.

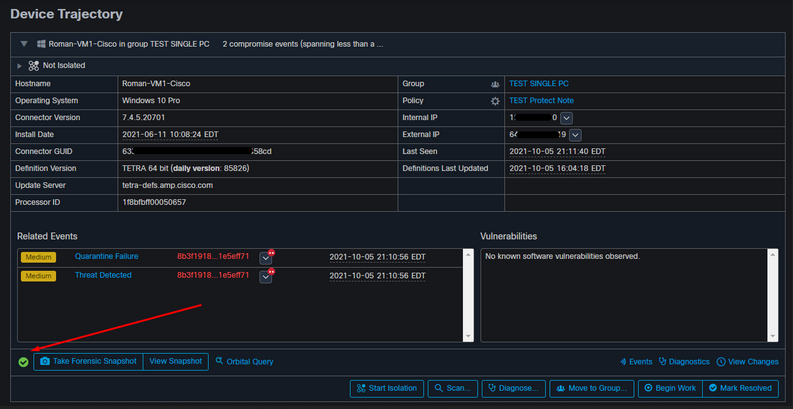

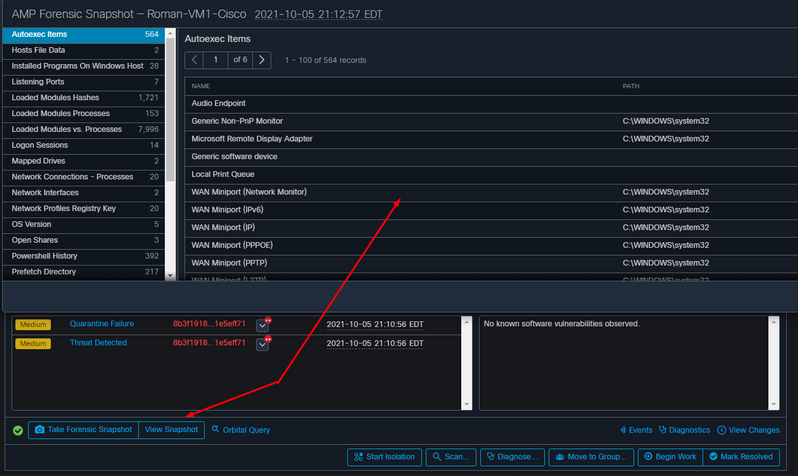

ويتم إنشاء لقطة بعد دقيقة، كما هو موضح في الصورة.

والآن يمكنك عرض البيانات المعروضة.

طرف

في البيئات الكبيرة جدا التي تحتوي على آلاف من نقاط النهاية ومئات من التنازلات، يمكنك أن تواجه مواقف حيث قد يشكل التنقل إلى نقطة النهاية الفردية تحديا. حاليا، الحل الوحيد المتاح هو إستخدام خريطة الحرارة ثم التنقل لأسفل إلى مجموعة محددة حيث تكون نقطة النهاية للتسويات الخاصة بك كما هو موضح في هذا المثال أدناه.

التعليقات

التعليقات