المقدمة

يحتوي الإصدار 1.3 من Cisco Identity Services Engine (ISE) على نوع جديد من Guest Portal يسمى Self Registered Guest Portal، والذي يسمح للمستخدمين الضيوف بالتسجيل الذاتي عند حصولهم على حق الوصول إلى موارد الشبكة. تسمح لك هذه البوابة بتكوين ميزات متعددة وتخصيصها. يوضح هذا المستند كيفية تكوين هذه الوظيفة واستكشاف أخطائها وإصلاحها.

المتطلبات الأساسية

المتطلبات

cisco يوصي أن يتلقى أنت خبرة مع ISE تشكيل ومعرفة الأساسية من هذا موضوع:

- عمليات نشر ISE وتدفق الضيوف

- تكوين وحدات التحكم في الشبكة المحلية (LAN) اللاسلكية (WLC)

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- نظام التشغيل Microsoft Windows 7

- Cisco WLC، الإصدار 7.6 والإصدارات الأحدث

- برنامج ISE، الإصدار 3.1 والإصدارات الأحدث

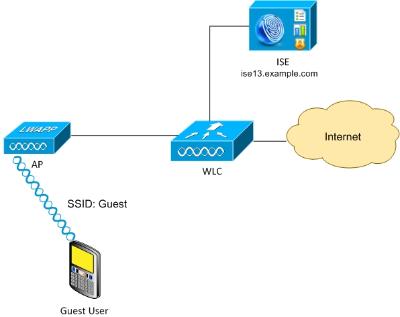

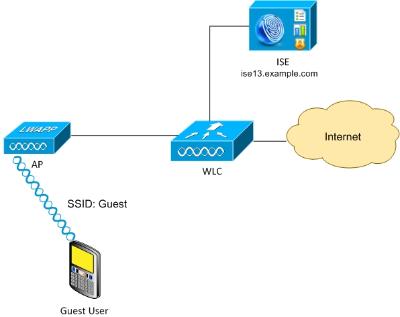

الطوبولوجيا والتدفق

يقدم هذا السيناريو خيارات متعددة متاحة للمستخدمين الضيوف عند إجراء التسجيل الذاتي.

فيما يلي التدفق العام:

الخطوة 1. إرتباطات المستخدم الضيف لمعرف مجموعة الخدمة (SSID): الضيف. هذه شبكة مفتوحة مع تصفية MAC باستخدام ISE للمصادقة. تطابق هذه المصادقة قاعدة التخويل الثانية في ISE وتتم إعادة توجيه ملف تعريف التخويل إلى المدخل المسجل ذاتيا للضيف. ترجع ISE قبول وصول RADIUS باستخدام أزواج Cisco-AV:

- قائمة التحكم في الوصول إلى url-redirect-acl (حركة المرور التي يجب إعادة توجيهها، واسم قائمة التحكم في الوصول (ACL) المحدد محليا على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC))

- إعادة توجيه URL (حيث يتم إعادة توجيه حركة المرور هذه إلى ISE)

الخطوة 2. تتم إعادة توجيه المستخدم الضيف إلى ISE. بدلا من توفير بيانات الاعتماد لتسجيل الدخول، يقوم المستخدم بالنقر فوق "ليس لديك حساب". تتم إعادة توجيه المستخدم إلى صفحة يمكن إنشاء هذا الحساب فيها. قد يتم تمكين رمز تسجيل سري إختياري من أجل تقييد امتياز التسجيل الذاتي للأشخاص الذين يعرفون هذه القيمة السرية. بعد إنشاء الحساب، يتم توفير بيانات اعتماد المستخدم (اسم المستخدم وكلمة المرور) وتسجيل الدخول باستخدام بيانات الاعتماد هذه.

الخطوة 3. ISE يرسل تغيير RADIUS للتخويل (CoA) reauthentication إلى ال WLC. يقوم WLC بإعادة مصادقة المستخدم عندما يرسل RADIUS Access-Request بسمة التخويل فقط. تستجيب ISE باستخدام قائمة التحكم في الوصول (ACL) الخاصة ب Airespace والمحددة محليا على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)، والتي توفر الوصول إلى الإنترنت فقط (يعتمد الوصول النهائي للمستخدم الضيف على سياسة التخويل).

لاحظ أنه بالنسبة لجلسات عمل بروتوكول المصادقة المتوسع (EAP)، يجب على ISE إرسال إنهاء خدمة CoA من أجل تشغيل إعادة المصادقة لأن جلسة EAP تكون بين المقدم و ISE. ولكن بالنسبة ل MAB (تصفية MAC)، تكون إعادة مصادقة CoA كافية، ولا حاجة إلى إلغاء الاقتران/إلغاء مصادقة العميل اللاسلكي.

الخطوة 4. لدى المستخدم الضيف حق الوصول المرغوب إلى الشبكة.

يمكن تمكين العديد من الميزات الإضافية مثل الوضع وجلب الجهاز الخاص بك (BYOD) (ستتم مناقشته لاحقا).

التكوين

WLC

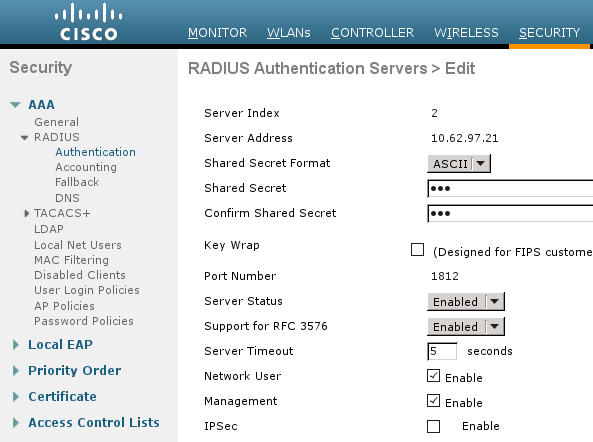

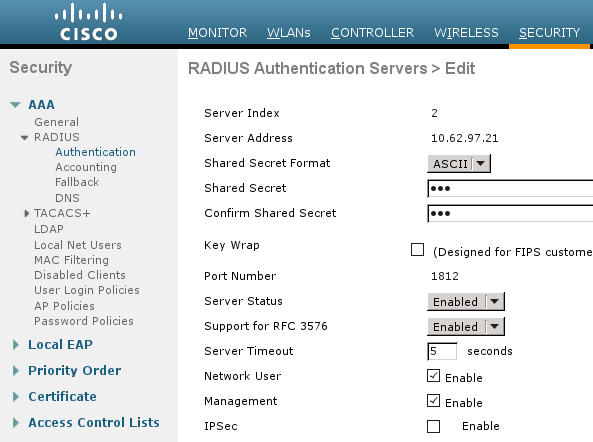

- إضافة خادم RADIUS الجديد للمصادقة والمحاسبة. انتقل إلى الأمان > AAA > RADIUS > المصادقة لتمكين RADIUS CoA (RFC 3576).

هناك تكوين مشابه للمحاسبة. ينصح أيضا بتكوين عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) لإرسال SSID في سمة معرف المحطة المتصل، والتي تسمح ل ISE بتكوين القواعد المرنة استنادا إلى SSID:

- تحت علامة التبويب شبكات WLAN، قم بإنشاء ضيف شبكة LAN اللاسلكية (WLAN) وتكوين الواجهة الصحيحة. ضبط تأمين الطبقة 2 إلى لا شيء باستخدام تصفية MAC. في خوادم الأمان/المصادقة والتفويض والمحاسبة (AAA)، حدد عنوان ISE IP لكل من المصادقة والمحاسبة. على علامة التبويب خيارات متقدمة، قم بتمكين تجاوز AAA وتعيين حالة التحكم في الدخول إلى الشبكة (NAC) على RADIUS NAC (دعم CoA).

- انتقل إلى الأمان > قوائم التحكم في الوصول > قوائم التحكم في الوصول وقم بإنشاء قائمتي وصول:

- GuestRedirect، الذي يسمح بحركة المرور التي لا ينبغي إعادة توجيهها ويعيد توجيه جميع حركة المرور الأخرى

- الإنترنت، الذي يتم رفضه لشبكات الشركات ويسمح به لجميع الشبكات الأخرى

هنا مثال لقائمة التحكم بالوصول (ACL) الخاصة ب GuestRedirect (يلزم إستثناء حركة المرور من/إلى ISE من إعادة التوجيه):

محرك خدمات كشف الهوية (ISE)

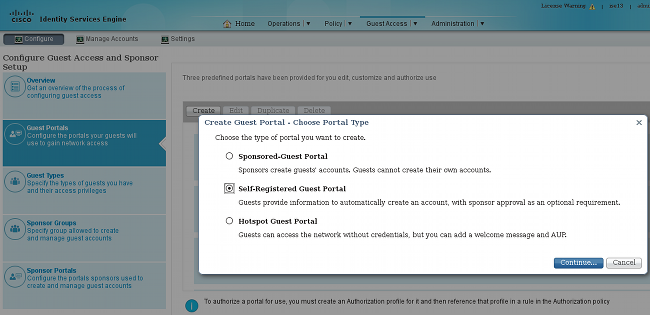

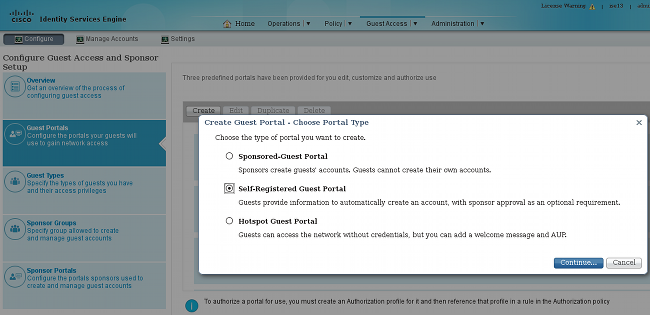

- انتقل إلى Guest Access (وصول الضيف) > Configure (تكوين) > Guest Portal (بوابات الضيف)، ثم قم بإنشاء نوع مدخل جديد، مدخل الضيف المسجل ذاتيا:

- أختر اسم المدخل الذي ستتم الإشارة إليه في ملف تعريف التخويل. اضبط كل الإعدادات الأخرى على القيمة الافتراضية. تحت "تخصيص صفحة المدخل"، يمكن تخصيص كافة الصفحات المعروضة.

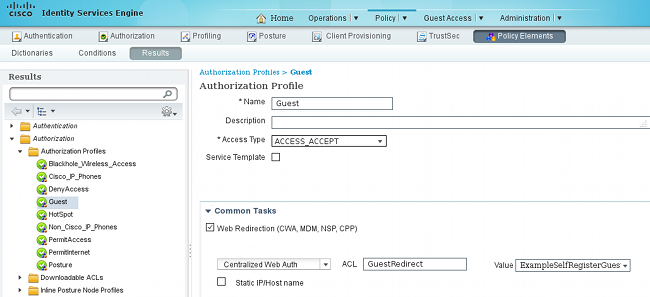

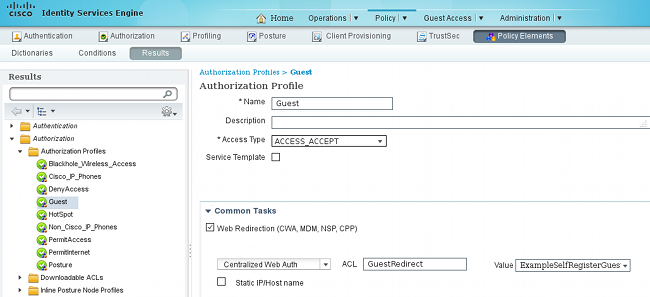

- تكوين ملفات تعريف التخويل:

- Guest (مع إعادة التوجيه إلى اسم مدخل Guest و ACL GuestRedirect)

- PermitInternet (مع Airespace ACL Equal Internet)

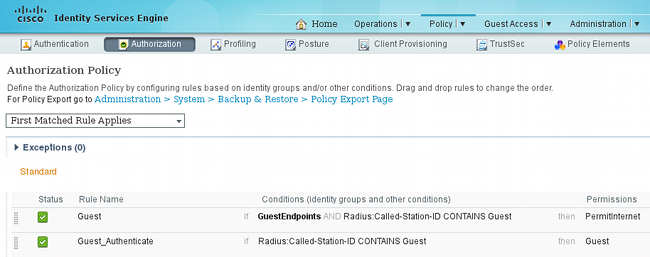

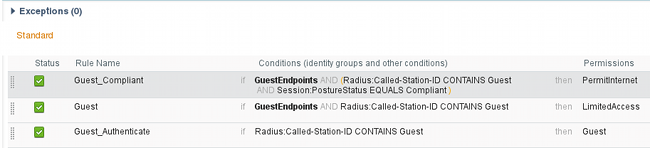

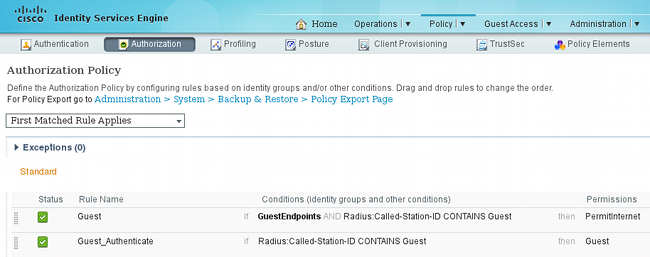

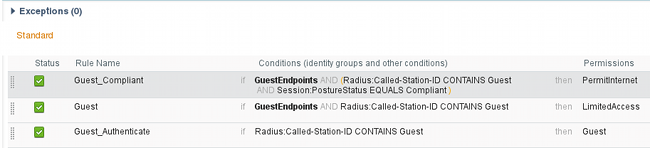

- للتحقق من قواعد التخويل، انتقل إلى نهج > تخويل. في ISE صيغة 1.3 افتراضيا ل failed ماك صحة هوية مجرى جانبي (MAB) صحة هوية (لم يتم العثور على عنوان MAC) تستمر صحة المصادقة (غير مرفوضة). وهذا مفيد جدا لبوابات الضيوف لأنه لا توجد حاجة لتغيير أي شيء في قواعد المصادقة الافتراضية.

لا ينتمي المستخدمون الجدد الذين يقترنون ب SSID للضيف إلى أي مجموعة هوية. ولهذا السبب تتطابق مع القاعدة الثانية، التي تستخدم ملف تعريف تخويل Guest لإعادة توجيهها إلى "مدخل الضيف" الصحيح.

بعد أن يقوم المستخدم بإنشاء حساب وتسجيل الدخول بنجاح، يرسل ISE RADIUS CoA ويقوم عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) بإعادة المصادقة. في هذه المرة، تتم مطابقة القاعدة الأولى مع ملف تعريف التخويل PermitInternet وإرجاع اسم قائمة التحكم في الوصول (ACL) الذي يتم تطبيقه على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC).

- إضافة عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) كجهاز وصول إلى الشبكة من الإدارة > موارد الشبكة > أجهزة الشبكة.

التحقق من الصحة

استخدم هذا القسم لتأكيد عمل التكوين بشكل صحيح.

- بعد إقرانك ب SSID الضيف واكتب URL، تتم إعادة توجيهك إلى صفحة تسجيل الدخول:

- بما أنه لا توجد لديك أية بيانات اعتماد بعد، فيجب عليك إختيار خيار عدم وجود حساب؟. صفحة جديدة تسمح بعرض إنشاء الحساب. إذا تم تمكين خيار "رمز التسجيل" ضمن تكوين "مدخل الضيف"، تكون هذه القيمة السرية مطلوبة (وهذا يضمن أنه يسمح فقط للأشخاص الذين لديهم أذونات صحيحة بالتسجيل الذاتي).

- إذا كانت هناك أي مشاكل مع كلمة المرور أو سياسة المستخدم، انتقل إلى Guest Access > إعدادات > نهج كلمة مرور الضيف أو وصول الضيف > إعدادات > نهج اسم مستخدم الضيف in order to غيرت الإعدادات. فيما يلي مثال:

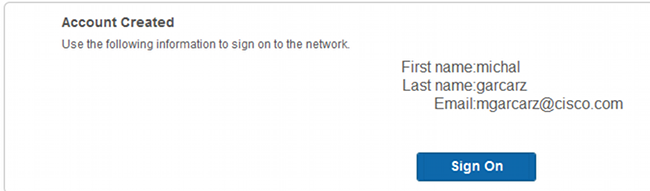

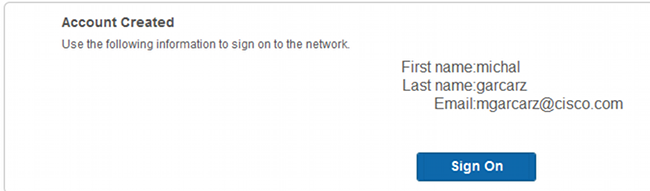

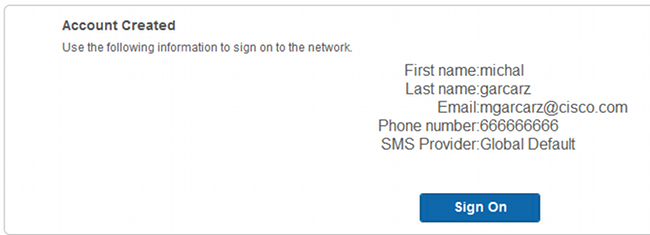

- بعد إنشاء الحساب بنجاح، تقدم لك بيانات الاعتماد (كلمة المرور التي تم إنشاؤها وفقا لنهج كلمة المرور للضيف):

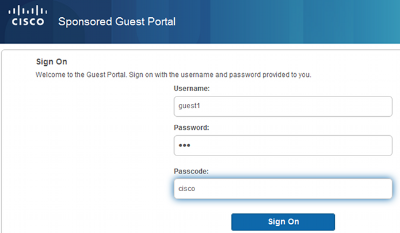

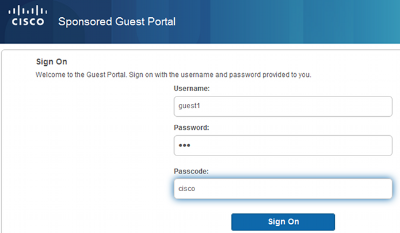

- انقر فوق تسجيل الدخول وقم بتوفير بيانات الاعتماد (قد يكون رمز مرور الوصول الإضافي مطلوبا إذا تم تكوينه تحت مدخل Guest، وهذه آلية أمان أخرى تسمح فقط لأولئك الذين يعرفون كلمة المرور بتسجيل الدخول).

- عند نجاح هذا الإجراء، يمكن تقديم سياسة إستخدام مقبولة إختيارية (AUP) (في حالة تكوينها أسفل مدخل Guest). قد يتم عرض صفحة Post Access (القابلة للتكوين أيضا ضمن Guest Portal).

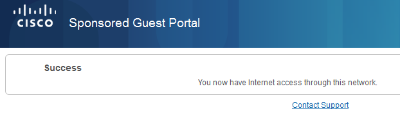

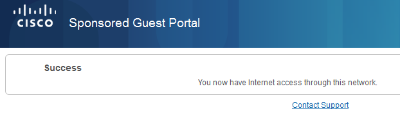

تؤكد الصفحة الأخيرة أنه قد تم منح حق الوصول:

استكشاف الأخطاء وإصلاحها

يوفر هذا القسم معلومات يمكنك إستخدامها لاستكشاف أخطاء التكوين وإصلاحها.

وفي هذه المرحلة، يقدم ISE السجلات التالية:

هنا هو التدفق:

- يواجه المستخدم الضيف قاعدة التخويل الثانية (Guest_Authenticate) ويعاد توجيهه إلى Guest ("نجح المصادقة").

- يتم إعادة توجيه الضيف للتسجيل الذاتي. بعد تسجيل الدخول بنجاح (باستخدام الحساب الذي تم إنشاؤه حديثا)، يرسل ISE إعادة مصادقة CoA، وهو ما تم تأكيده بواسطة عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) ("نجح التفويض الديناميكي").

- تقوم عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) بإجراء إعادة المصادقة باستخدام السمة Authorize-Only ويتم إرجاع اسم قائمة التحكم في الوصول (نجح "Authorize-Only"). يتم تزويد الضيف بوصول الشبكة الصحيح.

التقارير (العمليات > التقارير > تقارير ISE > تقارير وصول الضيوف > تقرير الضيف الرئيسي) تؤكد أيضا أن:

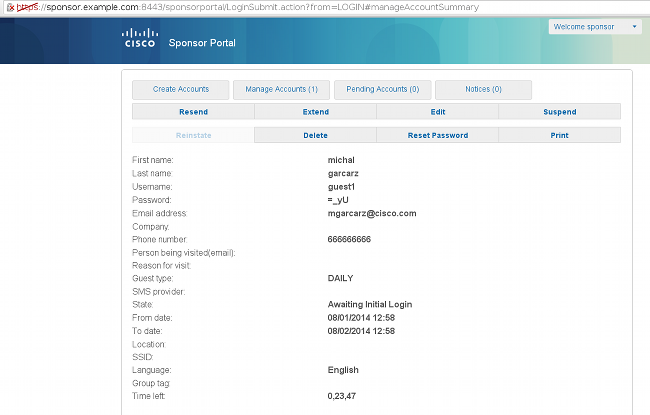

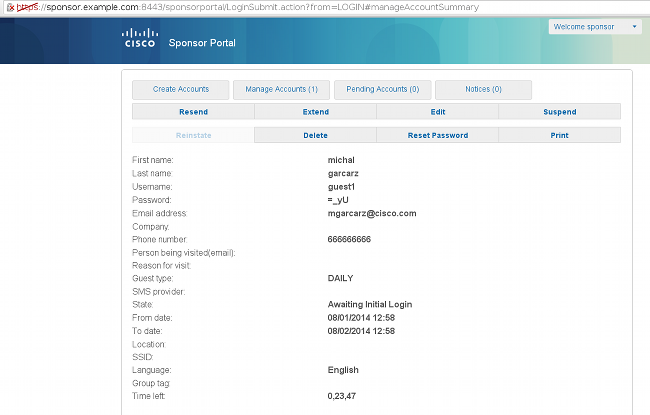

يمكن للمستخدم الكفيل (بامتيازات صحيحة) التحقق من الحالة الحالية لمستخدم ضيف.

يؤكد هذا المثال إنشاء الحساب، ولكن لم يقم المستخدم بتسجيل الدخول أبدا ("انتظار تسجيل الدخول الأولي"):

التهيئة الاختيارية

لكل مرحلة من هذا التدفق، يمكن تكوين خيارات مختلفة. يتم تكوين كل هذا لكل مدخل ضيف في Guest Access > تكوين > بوابات الضيف > PortalName > تحرير > سلوك المدخل وإعدادات التدفق. تتضمن الإعدادات الأكثر أهمية:

إعدادات التسجيل الذاتي

- نوع الضيف - يصف المدة التي يكون فيها الحساب نشطا وخيارات انتهاء صلاحية كلمة المرور وساعات تسجيل الدخول والخيارات (وهذا هو مزيج من ملف تعريف الوقت ودور الضيف من الإصدار 1.2 من ISE)

- رمز التسجيل - في حالة التمكين، يسمح فقط للمستخدمين الذين يعرفون الرمز السري بالتسجيل الذاتي (يجب توفير كلمة المرور عند إنشاء الحساب)

- AUP - قبول سياسة الاستخدام أثناء التسجيل الذاتي

- متطلب موافقة الكفيل على حساب الضيف أو تنشيطه

إعدادات ضيف تسجيل الدخول

- رمز الوصول - في حالة التمكين، يسمح فقط للمستخدمين الضيوف الذين يعرفون الرمز السري بتسجيل الدخول

- AUP - قبول سياسة الاستخدام أثناء التسجيل الذاتي

- خيار تغيير كلمة المرور

إعدادات تسجيل الجهاز

- بشكل افتراضي، يتم تسجيل الجهاز تلقائيا

إعدادات توافق جهاز الضيف

إعدادات BYOD

- السماح لمستخدمي الشركات الذين يستخدمون البوابة كضيوف بتسجيل أجهزتهم الشخصية

الحسابات المعتمدة من الكفيل

إذا تم تحديد خيار مطالبة الضيوف المسجلين ذاتيا بالمصادقة، فيجب اعتماد الحساب الذي تم إنشاؤه بواسطة الضيف من قبل كفيل. قد تستخدم هذه الميزة البريد الإلكتروني لتسليم إعلام إلى الكفيل (للموافقة على حساب الضيف):

إذا لم يتم تكوين خادم بروتوكول نقل البريد البسيط (SMTP) أو الافتراضي من الإعلام من البريد الإلكتروني، فلن يتم إنشاء الحساب:

يؤكد السجل من guest.log أن عنوان "عمومي من" المستخدم للإعلام مفقود:

2014-08-01 22:35:24,271 ERROR [http-bio-10.62.97.21-8443-exec-9][] guestaccess.

flowmanager.step.guest.SelfRegStepExecutor -:7AAF75982E0FCD594FE97DE2970D472F::-

Catch GuestAccessSystemException on sending email for approval: sendApproval

Notification: From address is null. A global default From address can be

configured in global settings for SMTP server.

عندما يكون لديك تكوين البريد الإلكتروني المناسب، يتم إنشاء الحساب:

بعد أن تقوم بتمكين خيار مطالبة الضيوف المسجلين ذاتيا بأن يكونوا معتمدين ، يتم إزالة حقلي اسم المستخدم وكلمة المرور تلقائيا من قسم تضمين هذه المعلومات في صفحة نجاح التسجيل الذاتي. ولهذا السبب، عندما يكون هناك حاجة إلى موافقة الكفيل، لا يتم عرض بيانات اعتماد المستخدمين الضيوف بشكل افتراضي على صفحة الويب التي تقدم معلومات لإظهار أن الحساب قد تم إنشاؤه. وبدلا من ذلك، يجب تسليمها بواسطة خدمات الرسائل القصيرة (SMS) أو البريد الإلكتروني. يجب تمكين هذا الخيار في إعلام إرسال بيانات الاعتماد عند الموافقة باستخدام قسم (وضع علامة بريد إلكتروني/SMS).

يتم تسليم بريد إلكتروني للإخطار إلى الكفيل:

يقوم الكفيل بتسجيل الدخول إلى بوابة الكفيل ويوافق على الحساب:

من هذه النقطة، يتم السماح للمستخدم الضيف بتسجيل الدخول (باستخدام بيانات الاعتماد التي تم تلقيها عبر البريد الإلكتروني أو الرسائل النصية القصيرة).

في الخلاصة، هناك ثلاثة عناوين بريد إلكتروني مستخدمة في هذا التدفق:

- إعلام عنوان "من". ويتم تحديد هذا بشكل ثابت أو يؤخذ من حساب الكفيل ويستخدم كعنوان من بالنسبة لكل من: الإخطار إلى الكفيل (للموافقة) وتفاصيل بيانات الاعتماد إلى الضيف. ويتم تكوين هذا تحت Guest Access (وصول الضيف) > Configure (تكوين) > إعدادات > إعدادات البريد الإلكتروني للضيف.

- إعلام عنوان "إلى". ويتم إستخدام هذا الأمر لإبلاغ الكفيل باستلامه حسابا للموافقة عليه. ويتم تكوين هذا في مدخل Guest Portal ضمن Guest Access > Configure > Guest Portal Portal Portal Name > Require Self-Registered Guest Portal Name > Require to Approved (طلب الموافقة على البريد الإلكتروني إلى).

- عنوان "إلى" للضيف. وهذا ما يقدمه المستخدم الضيف أثناء التسجيل. في حالة تحديد إرسال إعلام بيانات الاعتماد عند الموافقة باستخدام البريد الإلكتروني، يتم تسليم البريد الإلكتروني الذي يحتوي على تفاصيل بيانات الاعتماد (اسم المستخدم وكلمة المرور) إلى الضيف.

تقديم بيانات الاعتماد عبر خدمة SMS

يمكن أيضا تسليم بيانات اعتماد الضيوف بواسطة SMS. يجب تكوين هذه الخيارات:

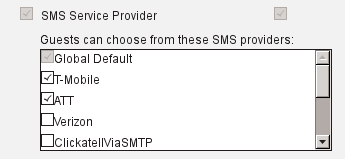

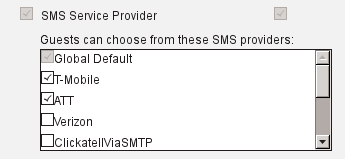

- أختر موفر خدمة SMS:

- حدد خانة الاختيار إرسال إعلام بيانات الاعتماد عند الموافقة باستخدام: SMS.

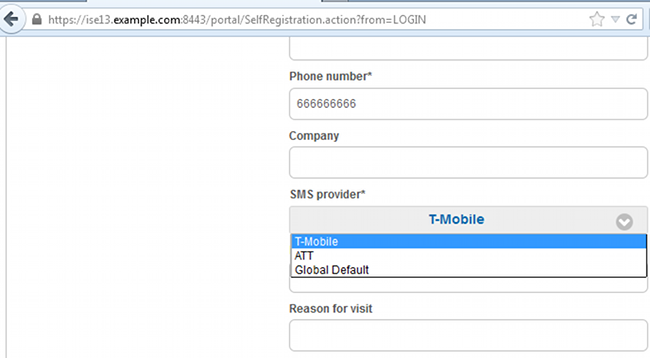

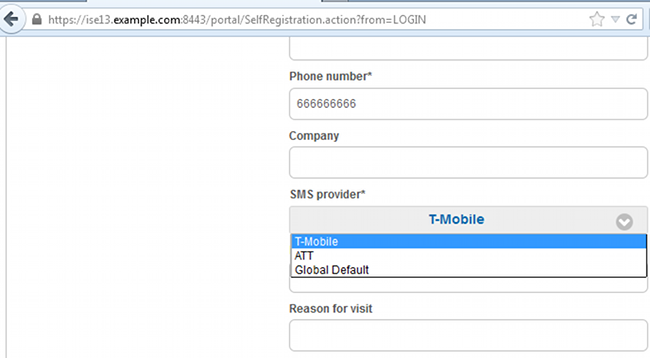

- ثم يطلب من المستخدم الضيف إختيار الموفر المتوفر عند إنشاء حساب:

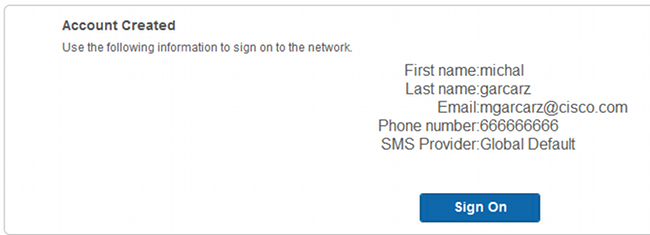

- يتم تسليم رسالة SMS باستخدام الموفر المختار ورقم الهاتف:

- يمكنك تكوين موفري خدمة SMS ضمن الإدارة > النظام > الإعدادات > بوابة SMS.

تسجيل الأجهزة

إذا تم تحديد الخيار السماح للضيوف بتسجيل الأجهزة بعد أن يقوم أحد المستخدمين الضيوف بتسجيل الدخول وقبول بروتوكول المصادقة والتفويض والمحاسبة (AUP)، فيمكنك تسجيل الأجهزة:

لاحظ أنه قد تمت إضافة الجهاز تلقائيا بالفعل (وهو في قائمة إدارة الأجهزة). وذلك لأنه تم تحديد تسجيل أجهزة الضيوف تلقائيا.

وضعية

إذا تم تحديد خيار طلب توافق الجهاز الضيف، فسيتم تزويد المستخدمين الضيوف بوكيل يقوم بتنفيذ الوضعية (NAC/Web Agent) بعد تسجيل الدخول وقبول بروتوكول AUP (وإجراء تسجيل الجهاز إختياريا). يقوم ISE بمعالجة قواعد إمداد العميل لتحديد الوكيل الذي يجب توفيره. ثم يقوم الوكيل الذي يتم تشغيله على المحطة بتنفيذ الوضع (وفقا لقواعد الوضع) وإرسال النتائج إلى ISE، الذي يرسل إعادة مصادقة CoA لتغيير حالة التخويل إذا لزم الأمر.

قد تبدو قواعد التخويل المحتملة مشابهة لما يلي:

أول المستخدمين الجدد الذين يواجهون قاعدة Guest_Authenticate أعيد توجيههم إلى مدخل Self Register Guest. بعد أن يقوم المستخدم بالتسجيل الذاتي وتسجيل الدخول، يقوم CoA بتغيير حالة التخويل ويتم تزويد المستخدم بإمكانية وصول محدودة لتنفيذ الوضع والمعالجة. لا تقوم CoA بتغيير حالة التفويض مرة أخرى إلا بعد توفير وكيل NAC وتوافق المحطة على توفير الوصول إلى الإنترنت.

تتضمن المشاكل النموذجية في الوضع عدم وجود قواعد تزويد العميل الصحيحة:

كما يمكن تأكيد ذلك إذا قمت بفحص ملف guest.log (جديد في الإصدار 1.3 من ISE):

2014-08-01 21:35:08,435 ERROR [http-bio-10.62.97.21-8443-exec-9][] guestaccess.

flowmanager.step.guest.ClientProvStepExecutor -:7AAF75982E0FCD594FE97DE2970D472F::-

CP Response is not successful, status=NO_POLICY

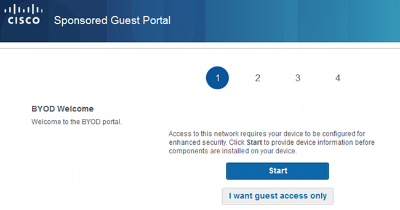

بيود

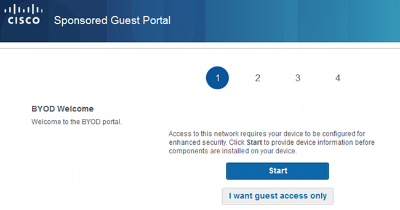

إذا تم تحديد خيار السماح للموظفين باستخدام أجهزة شخصية على الشبكة، فيمكن حينئذ لمستخدمي الشركة الذين يستخدمون هذه البوابة المرور عبر تدفق BYOD وتسجيل الأجهزة الشخصية. بالنسبة للمستخدمين الضيوف، لا يغير هذا الإعداد أي شيء.

ماذا يعني "الموظفون الذين يستخدمون البوابة كضيوف"؟

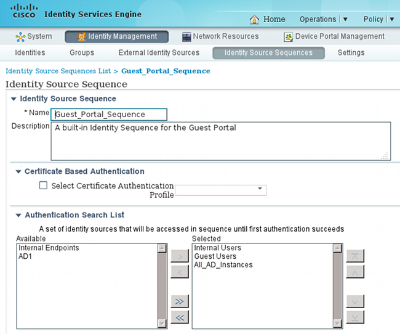

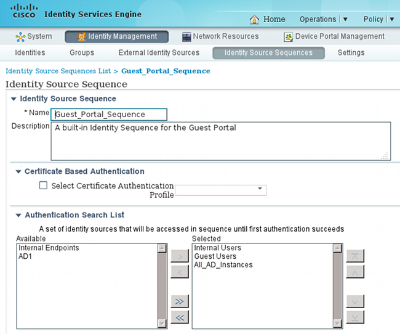

بشكل افتراضي، يتم تكوين بوابات الضيوف باستخدام مخزن الهوية Guest_Portal_Sequence:

هذا هو تسلسل المتجر الداخلي الذي يحاول المستخدمين الداخليين أولا (قبل المستخدمين الضيوف):

في هذه المرحلة على مدخل الضيف، يقدم المستخدم بيانات اعتماد معرفة في مخزن المستخدمين الداخليين وتحدث إعادة توجيه BYOD:

بهذه الطريقة يمكن لمستخدمي الشركة تنفيذ BYOD للأجهزة الشخصية.

عندما يتم توفير بيانات اعتماد Guest Users بدلا من بيانات اعتماد Internal Users، يستمر التدفق العادي (بدون BYOD).

تغيير شبكة VLAN

هذا خيار مماثل لتغيير شبكة VLAN الذي تم تكوينه ل Guest Portal في الإصدار 1.2 من ISE. وهو يسمح لك بتشغيل ActiveX أو تطبيق جافا، والذي يشغل DHCP لإطلاق وتجديد. يلزم هذا عندما تقوم CoA بتشغيل تغيير شبكة VLAN لنقطة النهاية. عند إستخدام MAB، لا تدرك نقطة النهاية أي تغيير في شبكة VLAN. حل ممكن هو تغيير شبكة VLAN (إصدار/تجديد DHCP) باستخدام وكيل NAC. خيار آخر هو طلب عنوان IP جديد عبر التطبيق الصغير الذي تم إرجاعه على صفحة الويب. يمكن تكوين تأخير بين الإصدار/CoA/التجديد. هذا الخيار غير مدعوم للأجهزة المحمولة.

معلومات ذات صلة

التعليقات

التعليقات